疑難排解 COS AP

簡介

本文件說明一些適用於執行 COS 作業系統(Cheetah OS、Click OS、simply Cisco AP OS)之 AP 的疑難排解工具。

必要條件

需求

本文件沒有特定需求。

採用元件

本文件會著重在 COS AP 的 AP 2800、3800、1560 及 4800 系列型號,以及全新的 11ax AP Catalyst 91xx。

本文件將重點介紹 AireOS 8.8 和以上版本,以及 Cisco IOS® XE 16.12.2s 和以上版本提供的諸多功能。

以下可能會提供先前版本之特定功能的可用性備註。

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

擷取封包追蹤(監聽器追蹤)

AP 連接埠上的有線 PCAP

可以對AP乙太網埠使用pcap。您可以在 CLI 上即時顯示結果(僅提供摘要後的封包詳細資料),或在 AP 快閃記憶體中另存為完整 pcap。

有線 pcap 會擷取乙太網路端(Rx/Tx 兩者)的所有資訊,而 AP 內的 TAP 點會緊接在封包上線前。

但是,此 TAP 點僅擷取 AP CPU 平面流量,也就是往返 AP 的流量(AP DHCP、AP CAPWAP 控制通道...),且不會顯示用戶端流量。

請注意大小非常有限(大小上限為 5 MB),因此您可能必須設定篩選條件,僅擷取有興趣的流量。

在您嘗試複製前,請務必使用「no debug traffic wired ip capture」或僅用「undebug all」停止流量擷取(否則複製不會結束,因為仍會持續寫入封包)。

程序

步驟1.啟動pcap;使用「debug traffic wired ip capture」選擇流量型別:

AP70DB.98E1.3DEC#debug traffic wired ip capture

% Writing packets to "/tmp/pcap/AP70DB.98E1.3DEC_capture.pcap0"

AP70DB.98E1.3DEC#reading from file /dev/click_wired_log, link-type EN10MB (Ethernet)

步驟2.等待流量通過,然後使用命令「no debug traffic wired ip capture」或簡單的「undebug all」停止捕獲:

AP70DB.98E1.3DEC#no debug traffic wired ip capture

步驟3.將檔案複製到tftp/scp伺服器:

AP70DB.98E1.3DEC#copy pcap AP70DB.98E1.3DEC_capture.pcap0 tftp 192.168.1.100

###################################################################################################################################################################### 100.0%

AP70DB.98E1.3DEC#

步驟4.現在您可以在wireshark中開啟該檔案。該檔案為pcap0。請更改為pcap,以便它自動與wireshark關聯。

命令選項

debug traffic wired 命令具有多種選項,可協助您擷取特定流量:

APC4F7.D54C.E77C#debug traffic wired

<0-3> wired debug interface number

filter filter packets with tcpdump filter string

ip Enable wired ip traffic dump

tcp Enable wired tcp traffic dump

udp Enable wired udp traffic dum

您可以在偵錯命令的結尾加上「verbose」,以查看封包的十六進位傾印。請注意,如果您的篩選條件範圍未充分縮小,這可能會讓 CLI 工作階段負擔瞬間暴增。

使用篩選條件進行有線 PCAP

篩選條件格式會對應 tcpdump 擷取篩選條件格式。

|

篩選條件範例 |

說明 |

|

|

主機 |

“host 192.168.2.5” |

這會將封包擷取篩選至僅收集前往或來自主機 192.168.2.5 的封包。 |

|

“src host 192.168.2.5” |

這會將封包擷取篩選至僅收集來自 192.168.2.5 的封包。 |

|

|

“dst host 192.168.2.5“ |

這會將封包擷取篩選至僅收集前往 192.168.2.5 的封包。 |

|

|

連接埠 |

“port 443” |

這會將封包擷取篩選至僅收集來源或目的地連接埠為 443 的封包。 |

|

“src port 1055” |

這會擷取來自連接埠 1055 的流量。 |

|

|

“dst port 443” |

這會擷取前往連接埠 443 的流量。 |

以下為輸出結果顯示於主控台,並篩選至僅查看 CAPWAP 資料封包的範例:

APC4F7.D54C.E77C#debug traffic wired filter "port 5246"

APC4F7.D54C.E77C#reading from file /dev/click_wired_log, link-type EN10MB (Ethernet)

12:20:50.483125 IP APC4F7-D54C-E77C.lan.5264 > 192.168.1.15.5246: UDP, length 81

12:20:50.484361 IP 192.168.1.15.5246 > APC4F7-D54C-E77C.lan.5264: UDP, length 97

APC4F7.D54C.E77C#no debug traffic wired filter "port 5246"

APC4F7.D54C.E77C#Killed

APC4F7.D54C.E77C#

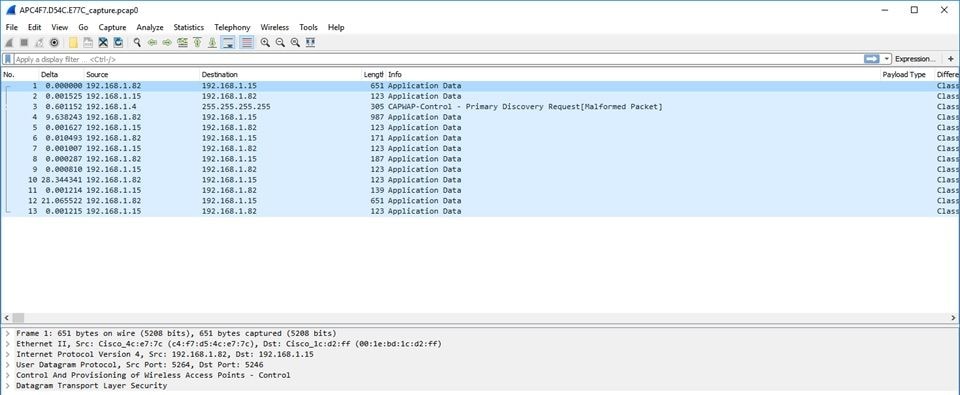

記錄的輸出範例:

APC4F7.D54C.E77C#debug traffic wired filter "port 5246" capture

% Writing packets to "/tmp/pcap/APC4F7.D54C.E77C_capture.pcap0"

APC4F7.D54C.E77C#reading from file /dev/click_wired_log, link-type EN10MB (Ethernet)

APC4F7.D54C.E77C#no debug traffic wired filter "port 5246" capture

APC4F7.D54C.E77C#copy pcap APC4F7.D54C.E77C_capture.pcap0 tftp 192.168.1.100

###################################################################################################################################################################### 100.0%

APC4F7.D54C.E77C#

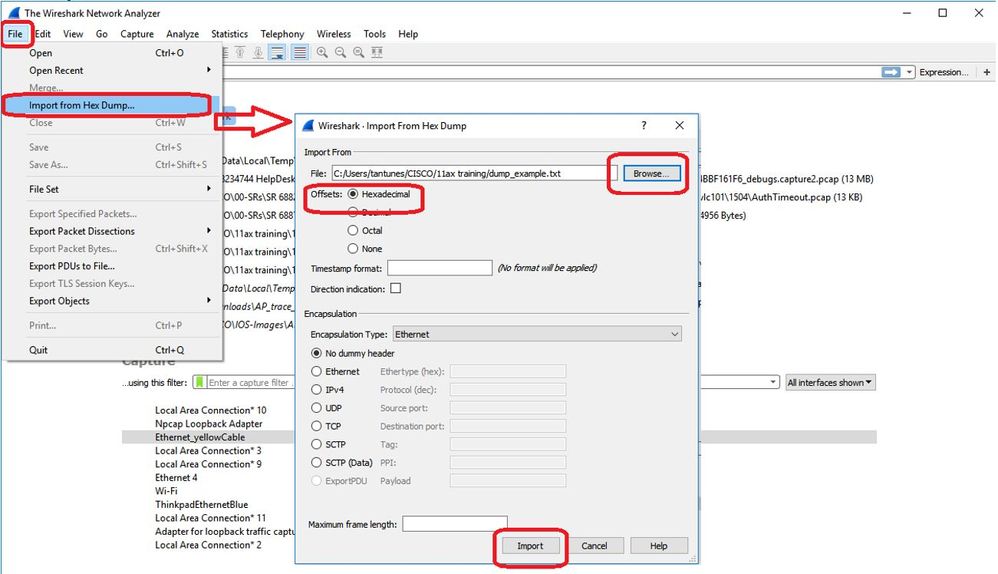

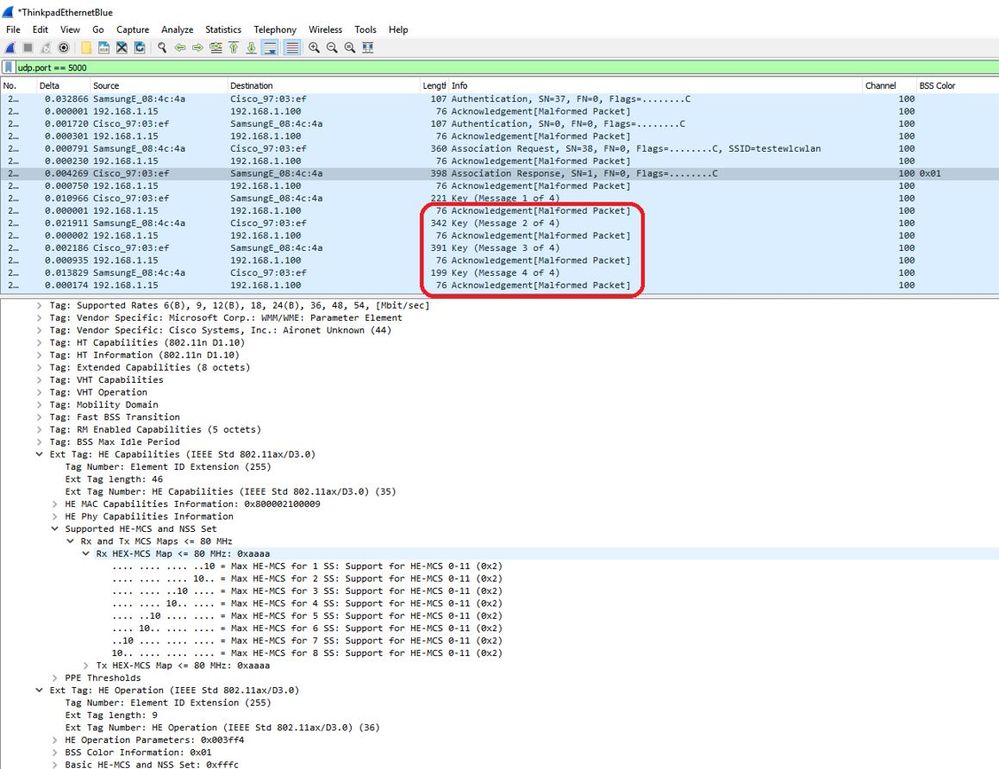

在 Wireshark 上開啟擷取:

無線電擷取

您可以在無線電控制平面上啟用封包擷取。由於效能影響,您無法在無線電資料平面上進行擷取。

這表示您可以看到用戶端關聯流量(探查、驗證、關聯、eap、arp、dhcp 封包和 ipv6 控制封包、icmp 和 ndp),而非移至連線狀態後用戶端所傳遞的資料。

程序

步驟1.新增跟蹤的客戶端mac地址。您可新增多個 MAC 位址。您也可以針對所有用戶端執行命令,但不建議這麼做。

config ap client-trace address add < client-mac> --- Per client debugging. Allows multiple macs.

config ap client-trace all-clients <enable | disable> -- All clients debugging. Not recommended.

步驟2.將過濾器設定為僅記錄特定協定或所有支援的協定:

config ap client-trace filter <all|arp|assoc|auth|dhcp|eap|icmp|ipv6|ndp|probe> <enable|disable>

步驟3.選擇在控制檯上顯示輸出(非同步):

configure ap client-trace output console-log enable

步驟4.啟動跟蹤。

config ap client-trace start

範例:

AP0CD0.F894.46E4#show dot11 clients

Total dot11 clients: 1

Client MAC Slot ID WLAN ID AID WLAN Name RSSI Maxrate WGB

A8:DB:03:08:4C:4A 0 1 1 testewlcwlan -41 MCS92SS No

AP0CD0.F894.46E4#config ap client-trace address add A8:DB:03:08:4C:4A

AP0CD0.F894.46E4#config ap client-trace filter

all Trace ALL filters

arp Trace arp Packets

assoc Trace assoc Packets

auth Trace auth Packets

dhcp Trace dhcp Packets

eap Trace eap Packets

icmp Trace icmp Packets

ipv6 Trace IPv6 Packets

ndp Trace ndp Packets

probe Trace probe Packets

AP0CD0.F894.46E4#config ap client-trace filter all enable

AP0CD0.F894.46E4#configure ap client-trace output console-log enable

AP0CD0.F894.46E4#configure ap client-trace start

AP0CD0.F894.46E4#term mon

停止擷取:

configure ap client-trace stop

configure ap client-trace clear

configure ap client-trace address clear

驗證

驗證 Client Trace:

AP70DB.98E1.3DEC#show ap client-trace status

Client Trace Status : Started

Client Trace ALL Clients : disable

Client Trace Address : a8:db:03:08:4c:4a

Remote/Dump Client Trace Address : a8:db:03:08:4c:4a

Client Trace Filter : probe

Client Trace Filter : auth

Client Trace Filter : assoc

Client Trace Filter : eap

Client Trace Filter : dhcp

Client Trace Filter : dhcpv6

Client Trace Filter : icmp

Client Trace Filter : icmpv6

Client Trace Filter : ndp

Client Trace Filter : arp

Client Trace Output : eventbuf

Client Trace Output : console-log

Client Trace Output : dump

Client Trace Output : remote

Remote trace IP : 192.168.1.100

Remote trace dest port : 5688

NOTE - Only VIP packets are seen on remote if VIP is enabled

Dump packet length : 10

Client Trace Inline Monitor : disable

Client Trace Inline Monitor pkt-attach : disable

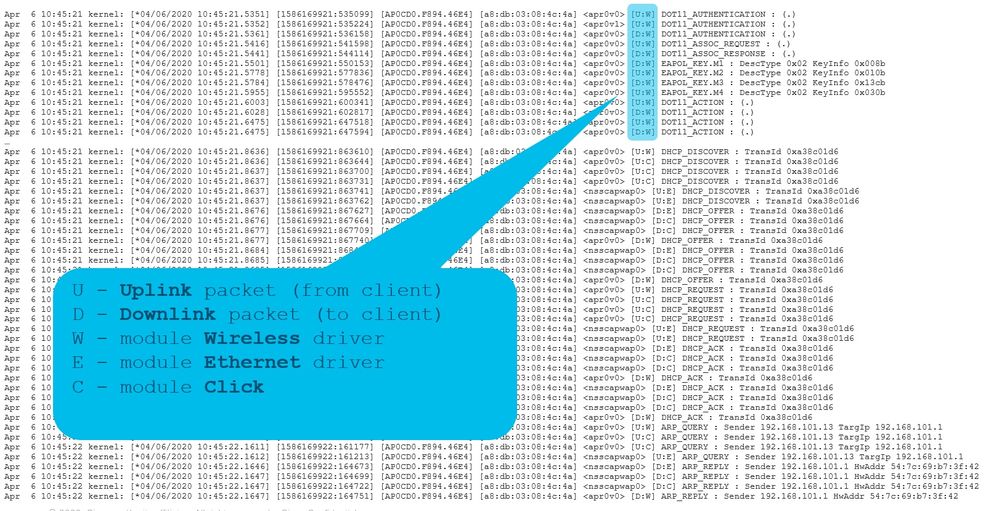

成功的用戶端連線範例:

括弧中的英文字母可協助您瞭解該訊框出現的位置(E 表示乙太網路、W 表示無線網路、C 表示 AP 內部的 Click 模組)以及傳輸方向(上傳或下載)。

以下簡易表格說明此類英文字母的意義:

U – 上行鏈路封包(來自用戶端)

D – 下行鏈路封包(前往 Click)

W – 無線網路驅動程式模組

E – 乙太網路驅動程式模組

C – Click 模組

注意:從17.12.1開始,新增了一個附加字母A,以幫助驗證資料包是否已在空中傳送:

[D:W]部分,用於讓aptrace知道有關通過kclick成功傳遞給驅動程式的管理/資料資料包

[D:A]部分,用於在通過空中傳送資料包時讓aptrace知道相應的管理/資料資料包pkts tx完成狀態

其他選項

以非同步方式檢視記錄:

您可以接著使用以下命令查閱記錄:「show ap client-trace events mac xx:xx:xx:xx:xx:xx」(或將 mac 替換為「all」)。

AP0CD0.F894.46E4#show ap client-trace events mac a8:db:03:08:4c:4a

[*04/06/2020 10:11:54.287675] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr1v1> [U:W] DOT11_AUTHENTICATION : (.)

[*04/06/2020 10:11:54.288144] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr1v0> [D:W] DOT11_AUTHENTICATION : (.)

[*04/06/2020 10:11:54.289870] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr1v0> [U:W] DOT11_ASSOC_REQUEST : (.)

[*04/06/2020 10:11:54.317341] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr1v0> [D:W] DOT11_ASSOC_RESPONSE : (.)

[*04/06/2020 10:11:54.341370] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr1v0> [D:W] EAPOL_KEY.M1 : DescType 0x02 KeyInfo 0x008b

[*04/06/2020 10:11:54.374500] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr1v0> [U:W] EAPOL_KEY.M2 : DescType 0x02 KeyInfo 0x010b

[*04/06/2020 10:11:54.377237] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr1v0> [D:W] EAPOL_KEY.M3 : DescType 0x02 KeyInfo 0x13cb

[*04/06/2020 10:11:54.390255] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr1v0> [U:W] EAPOL_KEY.M4 : DescType 0x02 KeyInfo 0x030b

[*04/06/2020 10:11:54.396855] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr1v0> [U:W] DOT11_ACTION : (.)

[*04/06/2020 10:11:54.416650] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr1v0> [D:W] DOT11_ACTION : (.)

[*04/06/2020 10:11:54.469089] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr1v0> [U:W] DOT11_ACTION : (.)

[*04/06/2020 10:11:54.469157] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr1v0> [D:W] DOT11_ACTION : (.)

[*04/06/2020 10:11:57.921877] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr1v0> [U:W] DOT11_ACTION : (.)

[*04/06/2020 10:11:57.921942] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr1v0> [D:W] DOT11_ACTION : (.)

[*04/06/2020 10:15:36.123119] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr1v0> [D:W] DOT11_DEAUTHENTICATION : (.)

[*04/06/2020 10:15:36.127731] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr1v0> [D:W] DOT11_DISASSOC : (.)

[*04/06/2020 10:17:24.128751] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v0> [U:W] DOT11_AUTHENTICATION : (.)

[*04/06/2020 10:17:24.128870] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v1> [U:W] DOT11_AUTHENTICATION : (.)

[*04/06/2020 10:17:24.129303] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v0> [D:W] DOT11_AUTHENTICATION : (.)

[*04/06/2020 10:17:24.133026] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v0> [U:W] DOT11_ASSOC_REQUEST : (.)

[*04/06/2020 10:17:24.136095] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v0> [D:W] DOT11_ASSOC_RESPONSE : (.)

[*04/06/2020 10:17:24.138732] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v0> [D:W] EAPOL_KEY.M1 : DescType 0x02 KeyInfo 0x008b

[*04/06/2020 10:17:24.257295] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v0> [U:W] EAPOL_KEY.M2 : DescType 0x02 KeyInfo 0x010b

[*04/06/2020 10:17:24.258105] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v0> [D:W] EAPOL_KEY.M3 : DescType 0x02 KeyInfo 0x13cb

[*04/06/2020 10:17:24.278937] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v0> [U:W] EAPOL_KEY.M4 : DescType 0x02 KeyInfo 0x030b

[*04/06/2020 10:17:24.287459] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v0> [U:W] DOT11_ACTION : (.)

[*04/06/2020 10:17:24.301344] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v0> [D:W] DOT11_ACTION : (.)

[*04/06/2020 10:17:24.327482] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v0> [U:W] DOT11_ACTION : (.)

[*04/06/2020 10:17:24.327517] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v0> [D:W] DOT11_ACTION : (.)

[*04/06/2020 10:17:24.430136] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v0> [U:W] DOT11_ACTION : (.)

[*04/06/2020 10:17:24.430202] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v0> [D:W] DOT11_ACTION : (.)

[*04/06/2020 10:19:08.075326] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v0> [U:W] DOT11_PROBE_REQUEST : (.)

[*04/06/2020 10:19:08.075392] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v0> [D:W] DOT11_PROBE_RESPONSE : (.)

[*04/06/2020 10:19:08.075437] [AP0CD0.F894.46E4] [a8:db:03:08:4c:4a] <apr0v1> [U:W] DOT11_PROBE_REQUEST : (.)

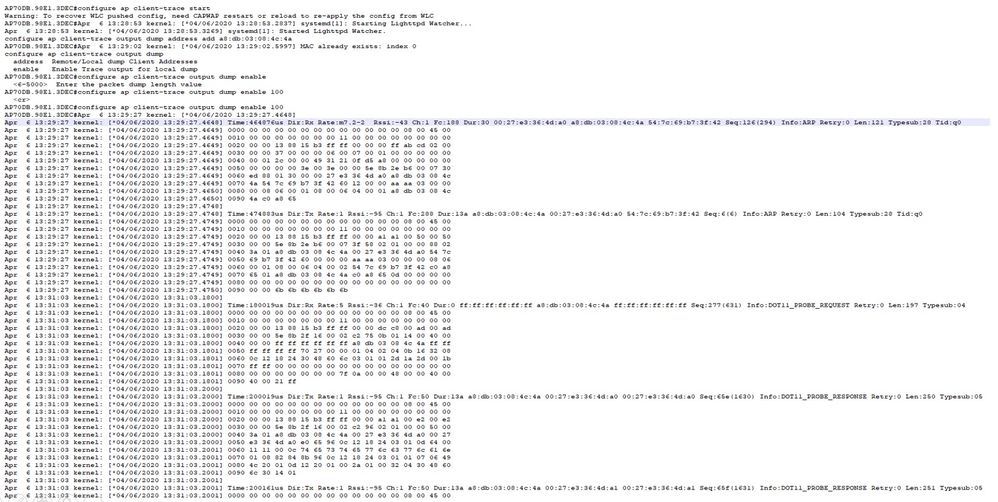

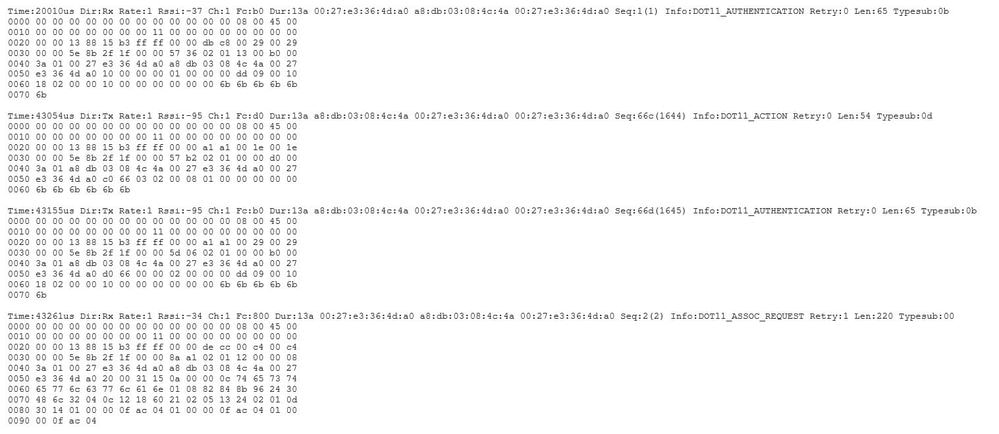

以十六進位格式傾印封包

您可以在 CLI 中以十六進位格式傾印封包:

configure ap client-trace output dump address add xx:xx:xx:xx:xx:xx

configure ap client-trace output dump enable x -> Enter the packet dump length value

接著您可以清理十六進位傾印,然後以 txt 格式儲存並匯入 Wireshark:

由於輸出量可能非常大,且考量到輸出結果僅會提及顯示的訊框類型而非任何內部詳細資料,因此將封包擷取重新導向至執行擷取應用程式(例如 Wireshark)的筆記型電腦,會是較有效率的方法。

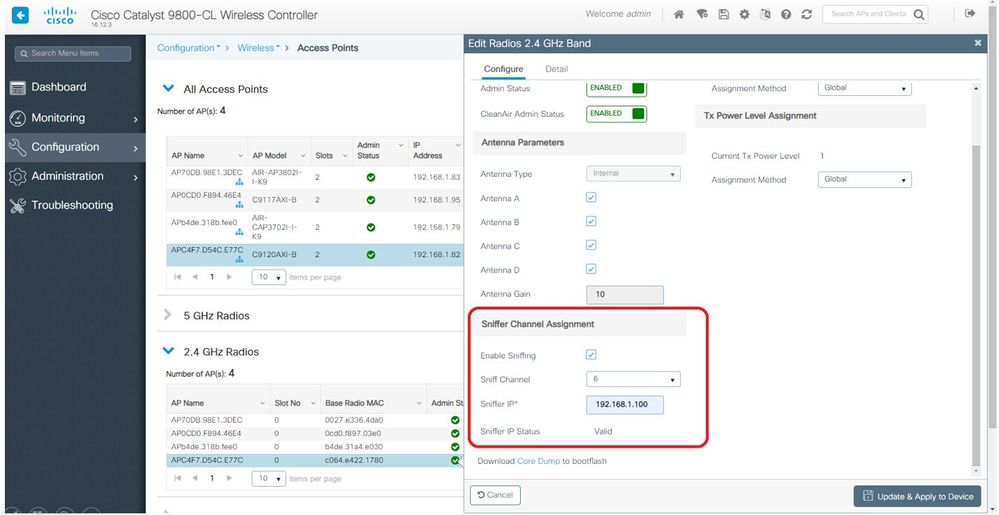

啟用遠端擷取功能,以將封包傳送至使用 Wireshark 的外部裝置:

config ap client-trace output remote enable

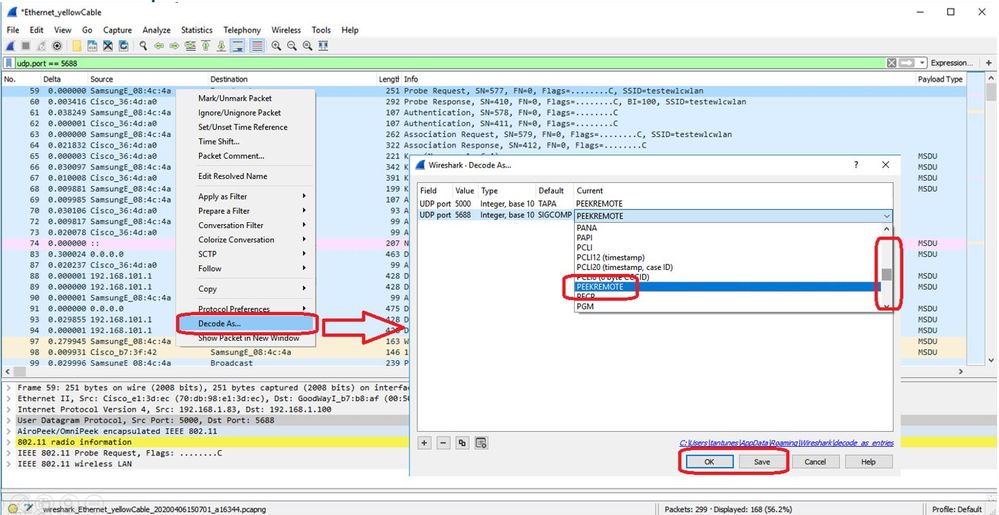

此命令表示 AP 會將 client-trace 篩選條件擷取的每個訊框,轉送至位於 192.168.68.68 的筆記型電腦,然後在連接埠 5000 上使用 PEEKREMOTE 封裝(如同處於監聽器模式的 AP)。

但有一項限制是,目標筆記型電腦必須與您執行此命令的 AP 位於相同的子網路。您可以變更連接埠號碼,以符合您網路中既有的任何安全性原則。

當您在執行 Wireshark 的筆記型電腦上收到所有封包後,可使用滑鼠右鍵按一下 udp 5000 標頭,然後選擇「Decode As」並選取「PEEKREMOTE」(如此圖所示):

與此功能相關的錯誤和增強功能清單:

思科錯誤 ID CSCvm09020 在8.8 版中,client-trace 不會再看見 DNS

在8.8 版中,client-trace 不會再看見 DNS

思科錯誤 ID CSCvm09015 client-trace 顯示多個具有 null 序號的 ICMP_other

client-trace 顯示多個具有 null 序號的 ICMP_other

思科錯誤 ID CSCvm02676 AP COS client-trace 未擷取 WebAuth 封包

AP COS client-trace 未擷取 WebAuth 封包

思科錯誤 ID CSCvm02613  AP COS client-trace 遠端輸出無法運作

AP COS client-trace 遠端輸出無法運作

思科錯誤 ID CSCvm00855  client-trace SEQ 號碼不一致

client-trace SEQ 號碼不一致

從 9800 WLC 控制 AP 用戶端追蹤

您可以透過以下步驟設定多個 AP 執行無線電用戶端追蹤並觸發:

步驟1.配置定義要捕獲的流量的AP跟蹤配置檔案

config term

wireless profile ap trace

filter all

no filter probe

output console-log

步驟 2. 將AP跟蹤配置檔案新增到目標的AP使用的AP加入配置檔案中。

ap profile < ap join profile name>

trace 確保此 AP 加入設定檔已套用至您目標 AP 使用的站點標籤。

步驟 4. 觸發開始/停止。

ap trace client start ap client all/

ap trace client stop ap client all/

ap trace client start site client all/

ap trace client stop site client all/

驗證命令:

show wireless profile ap trace summary

show wireless profile ap trace detailed PROF_NAME detail

sh ap trace client summary

show ap trace unsupported-ap summaryAP 上的用戶端偵錯套件

相對於收集無線電偵錯/擷取,如果您要針對一或多個特定用戶端進行偵錯,使用用戶端偵錯套件功能可能較為容易。

步驟1.確定您要排除的客戶端。

9164#show dot11 clients

Total dot11 clients: 6

Client MAC Slot ID WLAN ID AID WLAN Name RSSI Maxrate is_wgb_wired is_

mld_sta

52:1E:34:C9:D6:F3 1 2 35 MySSID -62 M7 No

No

80:A9:97:2C:DC:6E 1 2 34 MySSID -47 MCS112SS No

No

E8:D8:D1:1F:71:F3 0 2 35 MySSID -62 M7 No

No

6A:E4:06:E7:AB:E1 1 2 33 MySSID -44 MCS112SS No

No

00:1D:63:70:AC:23 0 2 33 MySSID -56 M7 No

No

68:72:C3:FD:17:F5 0 2 34 MySSID -53 M15 No

No

步驟2.啟動一個或多個客戶端MAC地址的調試

9164#debug client-bundle start debug 80:A9:97:2C:DC:6E

WORD

依預設,畫面不會顯示任何資訊。您可以啟用終端監視器,並即時查看顯示的偵錯內容,但請注意這樣會使終端機變得非常難以使用。您不需要在終端機顯示偵錯內容來收集套件。

步驟3.您必須停止偵錯套件組合,才能上傳其輸出:

debug client-bundle start debug 80:A9:97:2C:DC:6E步驟4.將套件組合上傳到FTP或SCP伺服器(以提醒WLC可以充當SCP伺服器)

9164#debug client-bundle upload tftp 192.168.129.29 80:a9:97:2c:dc:6e

2024-09-04 11:58:48 Creating client bundle, please wait...

2024-09-04 11:59:01 Client bundle file 9164-_client_bundle.17.15.1.6.20240904.115848.tgz created.

2024-09-04 11:59:01 TFTP uploading...

Successful file transfer:

9164_client_bundle.17.15.1.6.20240904.115848.tgz

9164#TGZ 套件包含 4 個檔案:

- 2 個包含有關無線電和用戶端的 show 命令

- 1 個與實際偵錯相關(如果您執行 term mon,則會顯示於終端機)

- 1 個包含 Syslog

處於監聽器模式的 Catalyst 91xx AP

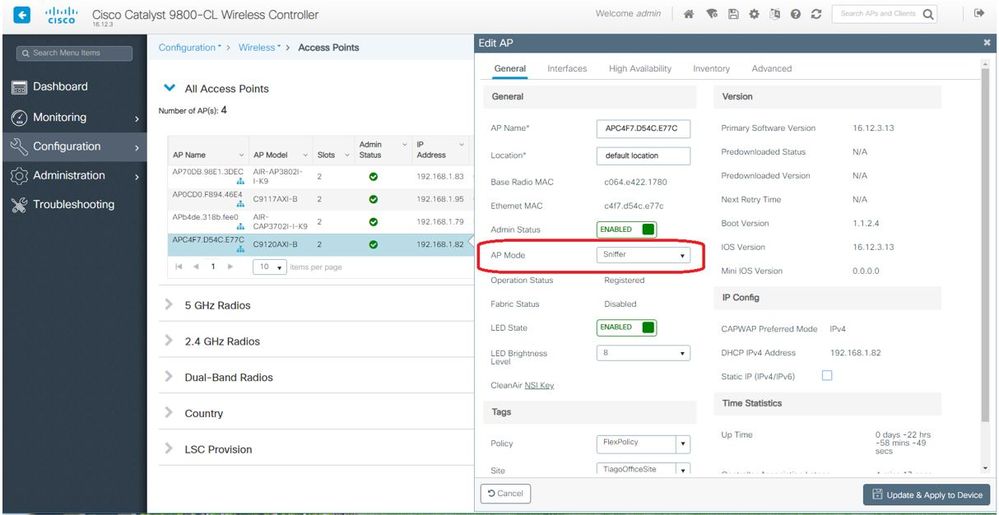

您可將全新 Catalyst 9115、9117、9120 及 9130 設定為監聽器模式。該程序與先前的 AP 型號類似。

疑難排解提示

路徑 MTU

雖然路徑 MTU 探索發現適用於 AP 的最佳 MTU,但您仍可以手動覆寫此設定。

在 AireOS 8.10.130 WLC 中,config ap pmtu disable <ap/all> 命令會針對一個或所有 AP 設定靜態 MTU,而非仰賴動態探索機制。

在啟動時啟用偵錯

您可執行 config boot debug capwap,以在下次啟動時(甚至在作業系統啟動且提示顯示之前)啟用 capwap、DTLS 及 DHCP 偵錯。

您也可以使用「config boot debug memory xxxx」進行多個記憶體偵錯。

您可以在下次重新啟動時使用「show boot」,查看啟動偵錯是否已啟用。

您可以在結尾加上停用關鍵字以停用偵錯,例如「config boot debug capwap disable」。

省電機制

您可執行下列命令,針對指定用戶端的省電模式進行疑難排解:

debug client trace <mac address>

用戶端 QoS

若要驗證 QoS 標籤是否已套用,您可以執行「debug capwap client qos」。

此命令會顯示無線用戶端的封包 UP 值。

自 8.8 版開始,MAC 無法篩選; 增強功能請求 思科錯誤 IDCSCvm08899  )。

)。

labAP#debug capwap client qos [*08/20/2018 09:43:36.3171] chatter: set_qos_up :: SetQosPriority: bridged packet dst: 00:AE:FA:78:36:89 UP: 0 [*08/20/2018 09:43:45.0051] chatter: set_qos_up :: SetQosPriority: bridged packet dst: 00:AE:FA:78:36:89 UP: 0 [*08/20/2018 09:43:45.5463] chatter: set_qos_up :: SetQosPriority: bridged packet dst: 00:AE:FA:78:36:89 UP: 0 [*08/20/2018 09:43:46.5687] chatter: set_qos_up :: SetQosPriority: bridged packet dst: AC:81:12:C7:CD:35 UP: 5 [*08/20/2018 09:43:47.0982] chatter: set_qos_up :: SetQosPriority: bridged packet dst: AC:81:12:C7:CD:35 UP: 5

您也可以在 AP 上驗證 QoS UP 至 DSCP 資料表,以及 QoS 標示、調節及捨棄的封包總量:

LabAP#show dot11 qos Qos Policy Maps (UPSTREAM) no policymap Qos Stats (UPSTREAM) total packets: 0 dropped packets: 0 marked packets: 0 shaped packets: 0 policed packets: 0 copied packets: 0 DSCP TO DOT1P (UPSTREAM) Default dscp2dot1p Table Value: [0]->0 [1]->2 [2]->10 [3]->18 [4]->26 [5]->34 [6]->46 [7]->48 Active dscp2dot1p Table Value: [0]->0 [1]->2 [2]->10 [3]->18 [4]->26 [5]->34 [6]->46 [7]->48 Qos Policy Maps (DOWNSTREAM) no policymap Qos Stats (DOWNSTREAM) total packets: 0 dropped packets: 0 marked packets: 0 shaped packets: 0 policed packets: 0 copied packets: 0 DSCP TO DOT1P (DOWNSTREAM) Default dscp2dot1p Table Value: [0]->0 [1]->-1 [2]->1 [3]->-1 [4]->1 [5]->-1 [6]->1 [7]->-1 [8]->-1 [9]->-1 [10]->2 [11]->-1 [12]->2 [13]->-1 [14]->2 [15]->-1 [16]->-1 [17]->-1 [18]->3 [19]->-1 [20]->3 [21]->-1 [22]->3 [23]->-1 [24]->-1 [25]->-1 [26]->4 [27]->-1 [28]->-1 [29]->-1 [30]->-1 [31]->-1 [32]->-1 [33]->-1 [34]->5 [35]->-1 [36]->-1 [37]->-1 [38]->-1 [39]->-1 [40]->-1 [41]->-1 [42]->-1 [43]->-1 [44]->-1 [45]->-1 [46]->6 [47]->-1 [48]->7 [49]->-1 [50]->-1 [51]->-1 [52]->-1 [53]->-1 [54]->-1 [55]->-1 [56]->7 [57]->-1 [58]->-1 [59]->-1 [60]->-1 [61]->-1 [62]->-1 [63]->-1 Active dscp2dot1p Table Value: [0]->0 [1]->-1 [2]->1 [3]->-1 [4]->1 [5]->-1 [6]->1 [7]->-1 [8]->-1 [9]->-1 [10]->2 [11]->-1 [12]->2 [13]->-1 [14]->2 [15]->-1 [16]->-1 [17]->-1 [18]->3 [19]->-1 [20]->3 [21]->-1 [22]->3 [23]->-1 [24]->-1 [25]->-1 [26]->4 [27]->-1 [28]->-1 [29]->-1 [30]->-1 [31]->-1 [32]->-1 [33]->-1 [34]->5 [35]->-1 [36]->-1 [37]->-1 [38]->-1 [39]->-1 [40]->-1 [41]->-1 [42]->-1 [43]->-1 [44]->-1 [45]->-1 [46]->6 [47]->-1 [48]->7 [49]->-1 [50]->-1 [51]->-1 [52]->-1 [53]->-1 [54]->-1 [55]->-1 [56]->7 [57]->-1 [58]->-1 [59]->-1 [60]->-1 [61]->-1 [62]->-1 [63]->-1 LabAP#

在 WLC 上定義 QoS 原則並下載到 FlexConnect AP 後,您可以使用以下命令加以驗證:

AP780C-F085-49E6#show policy-map

2 policymaps

Policy Map BWLimitAAAClients type:qos client:default

Class BWLimitAAAClients_AVC_UI_CLASS

drop

Class BWLimitAAAClients_ADV_UI_CLASS

set dscp af41 (34)

Class class-default

police rate 5000000 bps (625000Bytes/s)

conform-action

exceed-action

Policy Map platinum-up type:qos client:default

Class cm-dscp-set1-for-up-4

set dscp af41 (34)

Class cm-dscp-set2-for-up-4

set dscp af41 (34)

Class cm-dscp-for-up-5

set dscp af41 (34)

Class cm-dscp-for-up-6

set dscp ef (46)

Class cm-dscp-for-up-7

set dscp ef (46)

Class class-default

no actions

如果發生 QoS 速率限制:

AP780C-F085-49E6#show rate-limit client

Config:

mac vap rt_rate_out rt_rate_in rt_burst_out rt_burst_in nrt_rate_out nrt_rate_in nrt_burst_out nrt_burst_in

A8:DB:03:6F:7A:46 2 0 0 0 0 0 0 0 0

Statistics:

name up down

Unshaped 0 0

Client RT pass 0 0

Client NRT pass 0 0

Client RT drops 0 0

Client NRT drops 0 38621

9 54922 0

頻道外掃描

對惡意偵測進行疑難排解時,對 AP 的頻道外掃描進行偵錯可能會相當實用(可驗證 AP 是否與何時進入特定頻道進行掃描),且在視訊疑難排解時也相當實用,此時如果未使用「off channel scan defer」功能,敏感的即時串流會遭到持續中斷。

debug rrm off-channel defer

debug rrm off-chanel dbg (starting 17.8.1) debug rrm off-channel schedule

debug rrm off-channel voice (starting 17.8.1)

debug rrm schedule (starting 17.8.1, debug NDP packet tx) show trace dot_11 channel enable

[*06/11/2020 09:45:38.9530] wcp/rrm_userspace_0/rrm_schedule :: RRMSchedule process_int_duration_timer_local rrm_is_msmt_schedule_local passive scan on channel 5 bandwidth 20MHz

[*06/11/2020 09:45:39.0550] noise measurement channel 5 noise 89

[*06/11/2020 09:45:43.5490] wcp/rrm_userspace_1/rrm_schedule :: RRMSchedule process_int_duration_timer_local rrm_is_msmt_schedule_local passive scan on channel 140 bandwidth 20MHz

[*06/11/2020 09:45:43.6570] noise measurement channel 140 noise 97

用戶端連線

您可以使用最後的事件時間戳記,列出被存取點取消驗證的用戶端:

LabAP#show dot11 clients deauth

timestamp mac vap reason_code

Mon Aug 20 09:50:59 2018 AC:BC:32:A4:2C:D3 9 4

Mon Aug 20 09:52:14 2018 00:AE:FA:78:36:89 9 4

Mon Aug 20 10:31:54 2018 00:AE:FA:78:36:89 9 4

在上述輸出結果中,原因代碼即為取消驗證原因代碼(如以下連結詳述):

vap 會參照 AP 內 WLAN 的識別碼(此識別碼與 WLC 上的 WLAN ID 不同!)。

您可以將其與後續詳述的其他輸出結果進行交叉關聯,這些輸出結果會一律提及已建立關聯用戶端的 vap。

您可以使用「show controllers Dot11Radio 0/1 wlan」查看 VAP ID 清單。

若用戶端仍有建立關聯,您可以使用以下命令取得其連線中的詳細資料:

LabAP#show dot11 clients

Total dot11 clients: 1

Client MAC Slot ID WLAN ID AID WLAN Name RSSI Maxrate WGB

00:AE:FA:78:36:89 1 10 1 TestSSID -25 MCS82SS No

您可以使用以下命令取得更多有關用戶端項目的詳細資料:

LabAP#show client summ

Radio Driver client Summary:

==============================

wifi0

[*08/20/2018 11:54:59.5340]

[*08/20/2018 11:54:59.5340] Total STA List Count 0

[*08/20/2018 11:54:59.5340] | NO| MAC|STATE|

[*08/20/2018 11:54:59.5340] -----------------------------

wifi1

[*08/20/2018 11:54:59.5357]

[*08/20/2018 11:54:59.5357] Total STA List Count 1

[*08/20/2018 11:54:59.5357] | NO| MAC|STATE|

[*08/20/2018 11:54:59.5357] -----------------------------

[*08/20/2018 11:54:59.5357] | 1| 0:ffffffae:fffffffa:78:36:ffffff89| 8|

Radio Driver Client AID List:

==============================

wifi0

[*08/20/2018 11:54:59.5415]

[*08/20/2018 11:54:59.5415] Total STA-ID List Count 0

[*08/20/2018 11:54:59.5415] | NO| MAC|STA-ID|

[*08/20/2018 11:54:59.5415] ------------------------------

wifi1

[*08/20/2018 11:54:59.5431]

[*08/20/2018 11:54:59.5431] Total STA-ID List Count 1

[*08/20/2018 11:54:59.5431] | NO| MAC|STA-ID|

[*08/20/2018 11:54:59.5432] ------------------------------

[*08/20/2018 11:54:59.5432] | 1| 0:ffffffae:fffffffa:78:36:ffffff89| 6|

WCP client Summary:

=====================

mac radio vap aid state encr Maxrate is_wgb_wired wgb_mac_addr

00:AE:FA:78:36:89 1 9 1 FWD AES_CCM128 MCS82SS false 00:00:00:00:00:00

NSS client Summary:

=====================

Current Count: 3

| MAC | OPAQUE |PRI POL|VLAN|BR|TN|QCF|BSS|RADID|MYMAC|

|F8:0B:CB:E4:7F:41|00000000| 3| 0| 1| 1| 0| 2| 3| 1|

|F8:0B:CB:E4:7F:40|00000000| 3| 0| 1| 1| 0| 2| 3| 1|

|00:AE:FA:78:36:89|00000003| 1| 0| 1| 1| 0| 9| 1| 0|

Datapath IPv4 client Summary:

===============================

id vap port node tunnel mac seen_ip hashed_ip sniff_ago confirm_ago

00:AE:FA:78:36:89 9 apr1v9 192.0.2.13 - 00:AE:FA:78:36:89 192.168.68.209 10.228.153.45 5.990000 5.980000

Datapath IPv6 client Summary:

===============================

client mac seen_ip6 age scope port

1 00:AE:FA:78:36:89 fe80::2ae:faff:fe78:3689 61 link-local apr1v9

Wired client Summary:

=======================

mac port state local_client detect_ago associated_ago tx_pkts tx_bytes rx_pkts rx_bytes

您可以使用以下命令強制特定用戶端中斷連線:

test dot11 client deauthenticate 您可以使用以下命令取得每個用戶端的流量計數:

LabAP#show client statistics wireless 00:AE:FA:78:36:89 Client MAC address: 00:AE:FA:78:36:89 Tx Packets : 621 Tx Management Packets : 6 Tx Control Packets : 153 Tx Data Packets : 462 Tx Data Bytes : 145899 Tx Unicast Data Packets : 600 Rx Packets : 2910 Rx Management Packets : 13 Rx Control Packets : 943 Rx Data Packets : 1954 Rx Data Bytes : 145699 LabAP#

如需進一步瞭解無線電層級,您可以使用「show controllers」取得大量資訊。 當您新增用戶端 MAC 位址後,會顯示支援的資料速率、目前的資料速率、PHY 功能,以及重試和 TxFail 的次數:

LabAP#show controllers dot11Radio 0 client 00:AE:FA:78:36:89

mac radio vap aid state encr Maxrate is_wgb_wired wgb_mac_addr

00:AE:FA:78:36:89 0 9 1 FWD AES_CCM128 M15 false 00:00:00:00:00:00

Configured rates for client 00:AE:FA:78:36:89

Legacy Rates(Mbps): 11

HT Rates(MCS):M0 M1 M2 M3 M4 M5 M6 M7 M8 M9 M10 M11 M12 M13 M14 M15

VHT Rates: 1SS:M0-7 2SS:M0-7

HT:yes VHT:yes HE:no 40MHz:no 80MHz:no 80+80MHz:no 160MHz:no

11w:no MFP:no 11h:no encrypt_polocy: 4

_wmm_enabled:yes qos_capable:yes WME(11e):no WMM_MIXED_MODE:no

short_preamble:yes short_slot_time:no short_hdr:yes SM_dyn:yes

short_GI_20M:yes short_GI_40M:no short_GI_80M:yes LDPC:yes AMSDU:yes AMSDU_long:no

su_mimo_capable:yes mu_mimo_capable:no is_wgb_wired:no is_wgb:no

Additional info for client 00:AE:FA:78:36:89

RSSI: -90

PS : Legacy (Sleeping)

Tx Rate: 0 Kbps

Rx Rate: 117000 Kbps

VHT_TXMAP: 0

CCX Ver: 4

Statistics for client 00:AE:FA:78:36:89

mac intf TxData TxMgmt TxUC TxBytes TxFail TxDcrd TxCumRetries RxData RxMgmt RxBytes RxErr TxRt RxRt idle_counter stats_ago expiration

00:AE:FA:78:36:89 apr0v9 8 1 6 1038 1 0 0 31 1 1599 0 0 117000 290 13.952000 0

Per TID packet statistics for client 00:AE:FA:78:36:89

Priority Rx Pkts Tx Pkts Rx(last 5 s) Tx (last 5 s) QID Tx Drops Tx Cur Qlimit

0 899 460 1 1 144 0 0 1024

1 0 0 0 0 145 0 0 1024

2 0 0 0 0 146 0 0 1024

3 59 0 0 0 147 0 0 1024

4 0 0 0 0 148 0 0 1024

5 0 0 0 0 149 0 0 1024

6 0 0 0 0 150 0 0 1024

7 0 0 0 0 151 0 0 1024

Legacy Rate Statistics:

(Mbps : Rx, Tx, Tx-Retries)

11 Mbps : 2, 0, 0

6 Mbps : 0, 9, 0

HT/VHT Rate Statistics:

(Rate/SS/Width : Rx, Rx-Ampdu, Tx, Tx-Ampdu, Tx-Retries)

0/1/20 : 4, 4, 0, 0, 0

6/2/20 : 4, 4, 0, 0, 0

7/2/20 : 5, 5, 0, 0, 0

webauth done:

false

為了持續追蹤使用者端資料速率和/或RSSI值,您可以執行「debug dot11 client rate <mac>」,此指令會每秒記錄一次此資訊:

LabAP#debug dot11 client rate address 00:AE:FA:78:36:89 [*08/20/2018 14:17:28.0928] MAC Tx-Pkts Rx-Pkts Tx-Rate Rx-Rate RSSI SNR Tx-Retries [*08/20/2018 14:17:28.0928] 00:AE:FA:78:36:89 0 0 12 a8.2-2s -45 53 0 [*08/20/2018 14:17:29.0931] 00:AE:FA:78:36:89 7 18 12 a8.2-2s -45 53 0 [*08/20/2018 14:17:30.0934] 00:AE:FA:78:36:89 3 18 12 a8.2-2s -45 53 0 [*08/20/2018 14:17:31.0937] 00:AE:FA:78:36:89 2 20 12 a8.2-2s -45 53 0 [*08/20/2018 14:17:32.0939] 00:AE:FA:78:36:89 2 20 12 a8.2-2s -45 53 0 [*08/20/2018 14:17:33.0942] 00:AE:FA:78:36:89 2 21 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:34.0988] 00:AE:FA:78:36:89 1 4 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:35.0990] 00:AE:FA:78:36:89 9 23 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:36.0993] 00:AE:FA:78:36:89 3 7 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:37.0996] 00:AE:FA:78:36:89 2 6 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:38.0999] 00:AE:FA:78:36:89 2 14 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:39.1002] 00:AE:FA:78:36:89 2 10 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:40.1004] 00:AE:FA:78:36:89 1 6 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:41.1007] 00:AE:FA:78:36:89 9 20 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:42.1010] 00:AE:FA:78:36:89 0 0 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:43.1013] 00:AE:FA:78:36:89 2 8 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:44.1015] 00:AE:FA:78:36:89 0 0 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:45.1018] 00:AE:FA:78:36:89 0 0 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:46.1021] 00:AE:FA:78:36:89 0 0 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:47.1024] 00:AE:FA:78:36:89 0 0 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:48.1026] 00:AE:FA:78:36:89 7 15 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:49.1029] 00:AE:FA:78:36:89 0 6 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:50.1032] 00:AE:FA:78:36:89 0 0 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:51.1035] 00:AE:FA:78:36:89 1 7 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:52.1037] 00:AE:FA:78:36:89 0 17 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:53.1040] 00:AE:FA:78:36:89 1 19 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:54.1043] 00:AE:FA:78:36:89 2 17 12 a8.2-2s -46 52 0 [*08/20/2018 14:17:55.1046] 00:AE:FA:78:36:89 2 22 12 a8.2-2s -45 53 0 [*08/20/2018 14:17:56.1048] 00:AE:FA:78:36:89 1 18 12 a8.2-2s -45 53 0 [*08/20/2018 14:17:57.1053] 00:AE:FA:78:36:89 2 18 12 a8.2-2s -45 53 0 [*08/20/2018 14:17:58.1055] 00:AE:FA:78:36:89 12 37 12 a8.2-2s -45 53 0

在此輸出結果中,Tx 和 Rx 封包計數器即為上次顯示後以每秒間隔傳輸的封包,Tx-Retries 亦同。但是,RSSI、SNR 及資料速率皆為該間隔的上個封包的值(而非該間隔內所有封包的平均值)。

FlexConnect 情境

您可在 pre-auth(例如 CWA)或 post-auth 情境中,驗證目前適用於用戶端的 ACL:

AP#show client access-lists pre-auth all f48c.507a.b9ad Pre-Auth URL ACLs for Client: F4:8C:50:7A:B9:AD IPv4 ACL: IPv6 ACL: ACTION URL-LIST Resolved IPs for Client: F4:8C:50:7A:B9:AD HIT-COUNT URL ACTION IP-LIST REDIRECT rule 0: allow true and ip proto 17 and src port 53 rule 1: allow true and ip proto 17 and dst port 53 rule 2: allow true and src 10.48.39.161mask 255.255.255.255 rule 3: allow true and dst 10.48.39.161mask 255.255.255.255 rule 4: deny true No IPv6 ACL found AP#show client access-lists post-auth all f48c.507a.b9ad Post-Auth URL ACLs for Client: F4:8C:50:7A:B9:AD IPv4 ACL: IPv6 ACL: ACTION URL-LIST Resolved IPs for Client: F4:8C:50:7A:B9:AD HIT-COUNT URL ACTION IP-LIST post-auth rule 0: deny true and dst 192.0.0.0mask 255.0.0.0 rule 1: deny true and src 192.0.0.0mask 255.0.0.0 rule 2: allow true No IPv6 ACL found

您可以啟用 debug flexconnect access-list counter client <client MAC>,查看 FlexConnect ACL 上的點擊計數器。

接著執行 show client access-list pre-auth/post-auth all <MAC> ,然後針對每個 ACL 項目新增點擊計數器。這適用於自Cisco IOS® XE 17.13起的所有型別的flex ACL。在早期版本中,存在相同的命令,但只有VLAN ACL的命中計數器已更新。

您可以使用 clear counters access-list client <mac> 重設 ACL 點擊計數器。

AP 檔案系統

COS AP 不允許如同 Unix 平台一樣列出檔案系統的所有內容。

「show filesystems」命令可提供目前分割區的空間使用情況和分佈的詳細資料:

2802#show filesystems Filesystem Size Used Available Use% Mounted on /dev/ubivol/storage 57.5M 364.0K 54.1M 1% /storage 2802#

「show flash」命令可列出 AP 快閃記憶體中的主要檔案。您也可以附加 Syslog 或核心關鍵字,以列出下列特定資料夾。

ap_2802#show flash Directory of /storage/ total 84 -rw-r--r-- 1 root root 0 May 21 2018 1111 -rw-r--r-- 1 root root 6 Apr 15 11:09 BOOT_COUNT -rw-r--r-- 1 root root 6 Apr 15 11:09 BOOT_COUNT.reserve -rw-r--r-- 1 root root 29 Apr 15 11:09 RELOADED_AT_UTC drwxr-xr-x 2 root root 160 Mar 27 13:53 ap-images drwxr-xr-x 4 5 root 2016 Apr 15 11:10 application -rw-r--r-- 1 root root 6383 Apr 26 09:32 base_capwap_cfg_info -rw-r--r-- 1 root root 20 Apr 26 10:31 bigacl -rw-r--r-- 1 root root 1230 Mar 27 13:53 bootloader.log -rw-r--r-- 1 root root 5 Apr 26 09:29 bootloader_verify.shadow -rw-r--r-- 1 root root 18 Jun 30 2017 config -rw-r--r-- 1 root root 8116 Apr 26 09:32 config.flex -rw-r--r-- 1 root root 21 Apr 26 09:32 config.flex.mgroup -rw-r--r-- 1 root root 0 Apr 15 11:09 config.local -rw-r--r-- 1 root root 0 Jul 26 2018 config.mesh.dhcp -rw-r--r-- 1 root root 180 Apr 15 11:10 config.mobexp -rw-r--r-- 1 root root 0 Jun 5 2018 config.oeap -rw-r--r-- 1 root root 2253 Apr 26 09:43 config.wireless drwxr-xr-x 2 root root 160 Jun 30 2017 cores drwxr-xr-x 2 root root 320 Jun 30 2017 dropbear drwxr-xr-x 2 root root 160 Jun 30 2017 images -rw-r--r-- 1 root root 222 Jan 2 2000 last_good_uplink_config drwxr-xr-x 2 root root 160 Jun 30 2017 lists -rw-r--r-- 1 root root 215 Apr 16 11:01 part1_info.ver -rw-r--r-- 1 root root 215 Apr 26 09:29 part2_info.ver -rw-r--r-- 1 root root 4096 Apr 26 09:36 random_seed -rw-r--r-- 1 root root 3 Jun 30 2017 rxtx_mode -rw-r--r-- 1 root root 64 Apr 15 11:11 sensord_CSPRNG0 -rw-r--r-- 1 root root 64 Apr 15 11:11 sensord_CSPRNG1 drwxr-xr-x 3 support root 224 Jun 30 2017 support drwxr-xr-x 2 root root 2176 Apr 15 11:10 syslogs --------------------------------------------------------------------------- Filesystem Size Used Available Use% Mounted on flash 57.5M 372.0K 54.1M 1% /storage

儲存和傳送 Syslog

Syslog 資料夾會儲存先前重新啟動時的 Syslog 輸出內容。「show log」命令僅會顯示上次重新啟動以來的 Syslog。

在每次關機再重新啟動時,Syslog 皆會寫入增量檔案中。

artaki# show flash syslogs Directory of /storage/syslogs/ total 128 -rw-r--r-- 1 root root 11963 Jul 6 15:23 1 -rw-r--r-- 1 root root 20406 Jan 1 2000 1.0 -rw-r--r-- 1 root root 313 Jul 6 15:23 1.last_write -rw-r--r-- 1 root root 20364 Jan 1 2000 1.start -rw-r--r-- 1 root root 33 Jul 6 15:23 1.watchdog_status -rw-r--r-- 1 root root 19788 Jul 6 16:46 2 -rw-r--r-- 1 root root 20481 Jul 6 15:23 2.0 -rw-r--r-- 1 root root 313 Jul 6 16:46 2.last_write -rw-r--r-- 1 root root 20422 Jul 6 15:23 2.start --------------------------------------------------------------------------- Filesystem Size Used Available Use% Mounted on flash 57.6M 88.0K 54.5M 0% /storage artaki# show flash cores Directory of /storage/cores/ total 0 --------------------------------------------------------------------------- Filesystem Size Used Available Use% Mounted on flash 57.6M 88.0K 54.5M 0% /storage

首次啟動後的第一個輸出為檔案 1.0,而如果 1.0 內容過長就會建立檔案 1.1。重新啟動後,新的檔案 2.0 就會建立,以此類推。

在 WLC 中,如果您想要 AP 將其 Syslog 訊息單點傳播傳送至特定伺服器,可以設定 Syslog 目的地。

依預設,AP 會將其 Syslog 傳送至廣播位址,如此可能會造成相當大的廣播風暴,因此請務必設定 Syslog 伺服器。

AP 依預設會透過 Syslog 傳送,顯示於其主控台輸出結果的內容。

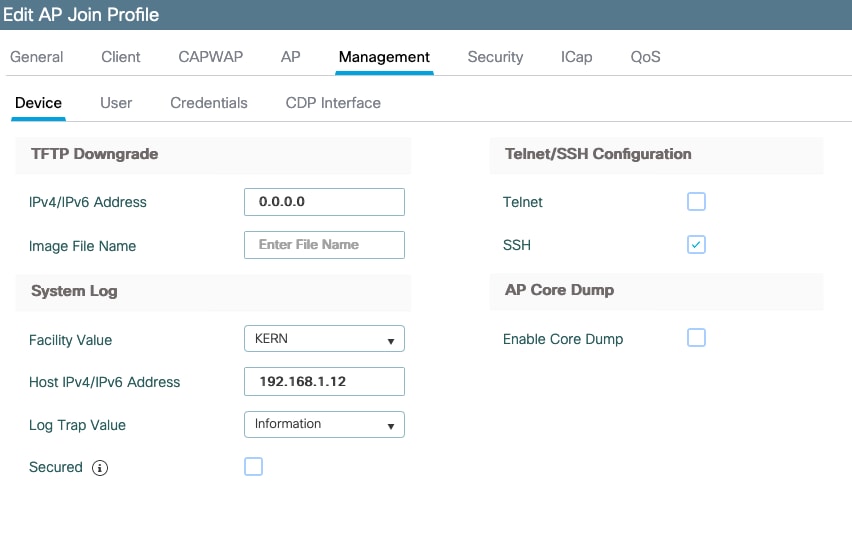

在 9800 控制器上,您可以在「Configuration -> AP Join Profile」的「Management」下方變更此類參數。

您也可以變更「Log Trap Value 」以透過 Syslog 傳送偵錯。接著,您可以在 AP CLI 中啟用偵錯,而這些偵錯的輸出結果會透過 Syslog 訊息傳送至您設定的伺服器。

由於思科錯誤 ID CSCvu75017 的緣故,  只有當您將 Syslog 設施設定為 KERN(預設值)時,AP 才會將 Syslog 訊息傳出。

只有當您將 Syslog 設施設定為 KERN(預設值)時,AP 才會將 Syslog 訊息傳出。

如果您要對 AP 可能失去網路連線(或例如在 WGB 上)的問題進行疑難排解,Syslog 可能不可靠,因為如果 AP 失去上行鏈路連線,便不會傳送訊息。

因此,若要偵錯和在 AP 上儲存輸出內容,並在之後定期上傳,可以仰賴快閃記憶體中儲存的 Syslog 檔案。

AP 支援套件

部分經常收集的不同診斷資訊類型能以單一套件的形式提供,您可從存取點上傳。

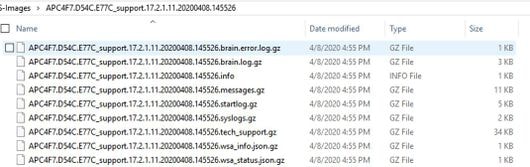

您可納入套件的診斷資訊如下:

- AP show tech

- AP Syslog

- AP Capwapd Brain 記錄

- AP Startup 和 Message 記錄

- AP Coredump 檔案

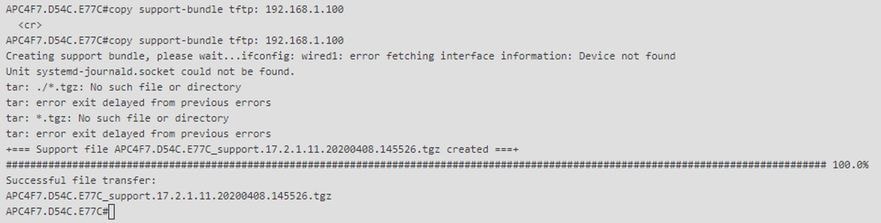

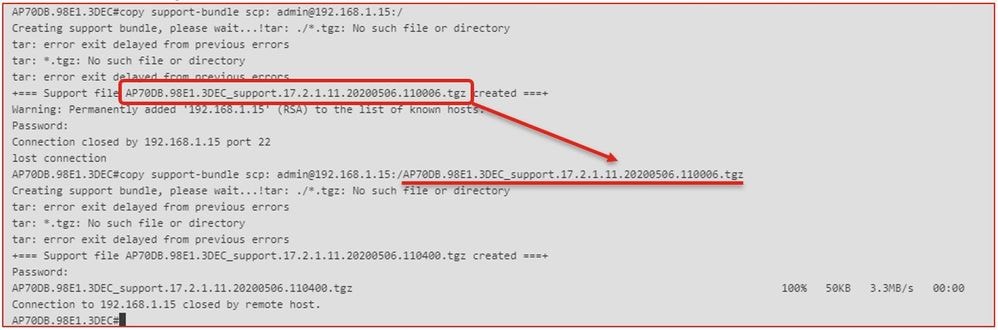

要獲取AP支援捆綁包,您可以進入AP CLI並輸入命令「copy support-bundle tftp:x.x.x.x」。

接著,您可檢查是否有使用 AP 名稱命名的檔案,且附帶 support.apversion.date.time.tgz 字元,如下所示:

當您將檔案解壓縮後,即可檢視收集的不同檔案:

遠端收集 AP 核心檔案

若要遠端收集 AP 核心檔案,請啟用核心傾印以納入支援套件,接著從 AP 上傳支援套件,或直接傳送至 TFTP 伺服器。以下範例會使用 TFTP 伺服器 192.168.1.100。

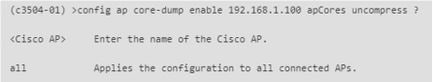

AireOS CLI

AireOS GUI

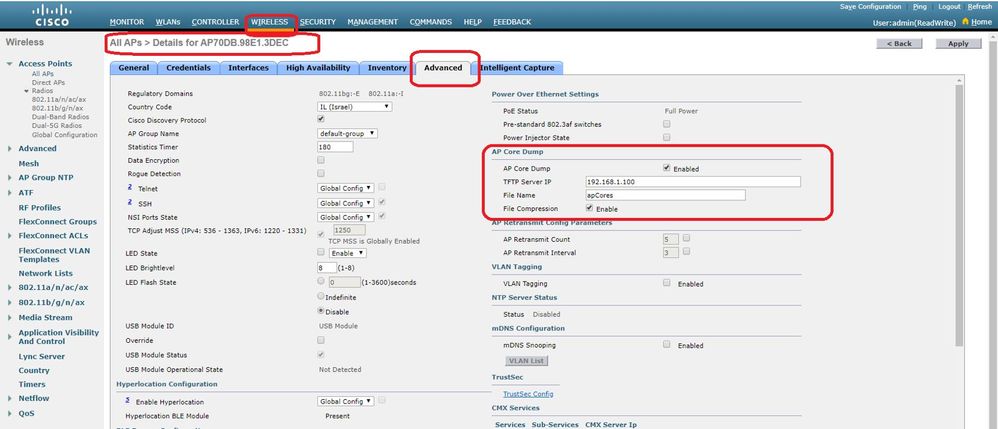

Cisco IOS® CLI

eWLC-9800-01(config)#ap profile TiagoOffice

eWLC-9800-01(config-ap-profile)#core-dump tftp-server 192.168.1.100 file apCores uncompress

Cisco IOS® GUI

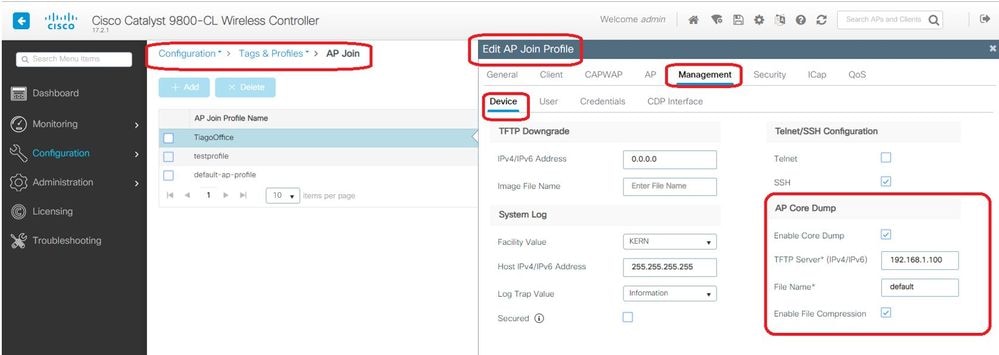

自 Cisco IOS® XE 17.3.1 起,您可使用「Support Bundle」索引標籤,並可從 WLC GUI 下載 AP SB。

此索引標籤的唯一功能為在 AP 上執行「copy support-bundle」命令,並透過 SCP 將其傳送至 WLC(因為 WLC 可以是 SCP 伺服器)。

接著,您可從瀏覽器予以下載:

這表示您可在 17.3.1 以前的 eWLC 版本中,手動執行相同作業:

如果您沒有可連線至 AP 的 TFTP 伺服器,請透過 SCP 將支援套件從 AP 複製到 eWLC IP。

eWLC 通常可從 AP 透過 SSH 連線,因此對於 17.3 以前的版本而言為相當適合的方式。

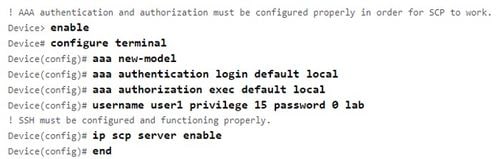

步驟2. 在Cisco IOS® XE v17.2.1上啟用SCP

此範例顯示如何設定 SCP 的伺服器端功能。此範例會使用本機定義的使用者名稱和密碼:

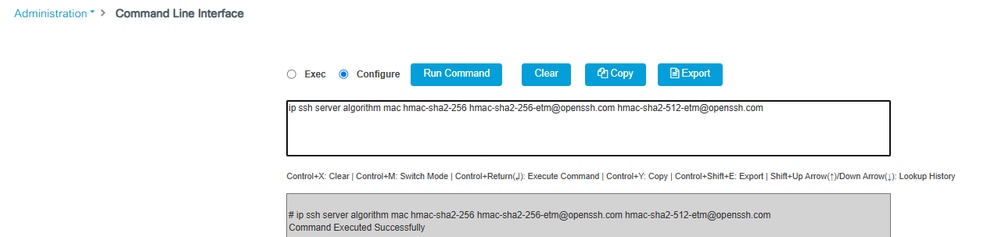

在WLC IOS-XE 17.10.1之後,AP和WLC之間的預設加密演算法不匹配,原因是 CSCwb68238  由CSCwn解決34344

由CSCwn解決34344  17.15.4。

17.15.4。

錯誤訊息如下:"9120-AP支援捆綁複製失敗。原因:捲曲:(2)建立ssh會話失敗:-5,無法交換加密金鑰":

如果您看到此消息,請輸入命令ip ssh server algorithm mac hmac-sha2-256 hmac-sha2-256-etm@openssh.com hmac-sha2-512-etm@openssh.com。

步驟3.使用命令「copy support-bundle」,我們需要指定在SCP伺服器中建立的檔名。

提示:您可以運行一次命令來獲得一個有意義的檔名,然後在命令中複製/貼上該檔名:

步驟4.然後您可以進入eWLC GUI並在以下位置取得檔案:管理>管理>檔案管理器:

IoT 和藍牙

您可使用以下命令在 AP 上檢查 gRPC 伺服器記錄:

AP# show grpc server log

time="2020-04-01T01:36:52Z" level=info msg="[DNAS] spaces conn url 10.22.243.33:8000"

time="2020-04-01T01:36:52Z" level=info msg="[DNAS] entering stopDNAspacesTmpTokenRoutine"

time="2020-04-01T01:36:52Z" level=info msg="[DNAS] exiting stopDNAspacesTmpTokenRoutine"

time="2020-04-01T01:36:52Z" level=info msg="[DNAS] entering startDNAspacesTmpTokenRoutine"

time="2020-04-01T01:36:52Z" level=info msg="[DNAS] launching token request cycle"

time="2020-04-01T01:36:52Z" level=info msg="[DNAS] exiting startDNAspacesTmpTokenRoutine"

time="2020-04-01T01:36:52Z" level=info msg="[DNAS] spaces token expiration time 2020-04-02 01:36:52 +0000 UTC"

time="2020-04-01T01:36:52Z" level=info msg=" Calling startDNASpacesConn routine "

time="2020-04-01T01:36:52Z" level=info msg="[DNAS] Receive Success status"

time="2020-04-01T01:36:52Z" level=info msg="[DNAS] Connection not in ready state sleeping for 10 seconds"

time="2020-04-01T01:37:02Z" level=info msg="[DNAS] Setup Stream for the gRPC connection"

time="2020-04-01T01:37:02Z" level=info msg="[DNAS] Connect RPC Succeeded."

time="2020-04-01T01:37:02Z" level=info msg="[DNAS] RX routine got enabled "

time="2020-04-01T01:37:02Z" level=info msg="[DNAS] TX routine got enabled "

您可使用以下命令驗證 Cisco DNA Spaces 連接器的連線:

AP# show cloud connector key access

Token Valid : Yes

Token Stats :

Number of Attempts : 44

Number of Failures : 27

Last Failure on : 2020-03-28 02:02:15.649556818 +0000 UTC m=+5753.097022576

Last Failure reason : curl: SSL connect error

Last Success on : 2020-04-01 00:48:37.313511596 +0000 UTC m=+346934.760976625

Expiration time : 2020-04-02 00:48:37 +0000 UTC

Connection Retry Interval : 30

AP# show cloud connector connection detail

Connection State : READY

Connection Url : 10.22.243.33:8000

Certificate Available : true

Controller Ip : 10.22.243.31

Stream Setup Interval : 30

Keepalive Interval : 30

Last Keepalive Rcvd On : 2020-04-01 00:32:47.891433113 +0000 UTC m=+345985.338898246

Number of Dials : 2

Number of Tx Pkts : 2788175

Number of Rx Pkts : 11341

Number of Dropped Pkts : 0

Number of Rx Keepalive : 11341

Number of Tx Keepalive : 11341

Number of Rx Cfg Request : 0

Number of Tx AP Cfg Resp : 0

Number of Tx APP Cfg Resp : 0

Number of Tx APP state pkts : 5

Number of Tx APP data pkts : 2776829

查看 AP 目前的 BLE 廣播組態:

AP# show controllers ioTRadio ble 0 broadcast

BLE Profile Config

-------------------

Active profile : v-iBeacon

Profile 0 (iBeacon)

UUID : 00001000000000000000000000000000

Interval (ms) : 100

Power (dBm) : -21

Advertised Power (dBm) : -65

Minor : 0

Major : 0

TxPower byte : bfbfbfbfbfbfbfbfbfbfbfbfbf

Profile 1 (Eddystone UID)

Namespace (hex) : 0000000000005446089c

Instance-ID (hex) : 7f0000001f00

Profile 2 (Eddystone URL)

URL : http://www.

查看掃描的結果:

AP# show controllers ioTRadio ble 0 scan brief

Profile MAC RSSI(-dBm) RSSI@1meter(-dBm) Last-heard

Unknown 3C:1D:AF:62:EC:EC 88 0 0000D:00H:00M:01S

iBeacon 18:04:ED:04:1C:5F 86 65 0000D:00H:00M:01S

Unknown 18:04:ED:04:1C:5F 78 65 0000D:00H:00M:01S

Unknown 04:45:E5:28:8E:E7 85 65 0000D:00H:00M:01S

Unknown 2D:97:FA:0F:92:9A 91 65 0000D:00H:00M:01S

iBeacon E0:7D:EA:16:35:35 68 65 0000D:00H:00M:01S

Unknown E0:7D:EA:16:35:35 68 65 0000D:00H:00M:01S

iBeacon 04:EE:03:53:74:22 45 256 0000D:00H:00M:01S

Unknown 04:EE:03:53:74:22 45 256 0000D:00H:00M:01S

04:EE:03:53:6A:3A 72 N/A 0000D:00H:00M:01S

Unknown 04:EE:03:53:6A:3A 72 65 0000D:00H:00M:01S

iBeacon E0:7D:EA:16:35:35 68 65 0000D:00H:00M:01S

Unknown E0:7D:EA:16:35:35 67 65 0000D:00H:00M:01S

iBeacon 04:EE:03:53:74:22 60 256 0000D:00H:00M:01S

Unknown 04:EE:03:53:74:22 60 256 0000D:00H:00M:01S

Eddystone URL 04:EE:03:53:6A:3A 72 N/A 0000D:00H:00M:01S

當 AP 在已部署應用程式的 Advanced BLE 閘道模式中運作時,您可使用以下命令檢查 IoX 應用程式的狀態:

AP#show iox applications

Total Number of Apps : 1

--------------------------

App Name : cisco_dnas_ble_iox_app

App Ip : 192.168.11.2

App State : RUNNING

App Token : 02fb3e98-ac02-4356-95ba-c43e8a1f4217

App Protocol : ble

App Grpc Connection : Up

Rx Pkts From App : 3878345

Tx Pkts To App : 6460

Tx Pkts To Wlc : 0

Tx Data Pkts To DNASpaces : 3866864

Tx Cfg Resp To DNASpaces : 1

Rx KeepAlive from App : 11480

Dropped Pkts : 0

App keepAlive Received On : Mar 24 05:56:49

您可以使用以下命令連線至 IoX 應用程式,然後在樓層信標設定期間監控記錄:

AP#connect iox application

/ #

/# tail -F /tmp/dnas_ble.log

Tue Mar 24 06:55:21 2020 [INFO]: Starting DNA Spaces BLE IOx Application

Tue Mar 24 06:55:21 2020 [INFO]: Auth token file contents: db26a8ab-e800-4fe9-a128-80683ea17b12

Tue Mar 24 06:55:21 2020 [INFO]: Setting gRPC endpoint to: 1.1.7.101:57777

Tue Mar 24 06:55:21 2020 [INFO]: Auth with token: db26a8ab-e800-4fe9-a128-80683ea17b12

Tue Mar 24 06:55:21 2020 [INFO]: Attempt to connect to DNAS Channel

Tue Mar 24 06:55:21 2020 [INFO]: Starting to run metrics

Tue Mar 24 06:55:21 2020 [INFO]: Starting to run Channel Keepalive

Tue Mar 24 06:55:21 2020 [INFO]: Initialize DNAS Reader Channel

Tue Mar 24 06:55:21 2020 [INFO]: Start listener for messages

Tue Mar 24 06:55:21 2020 [INFO]: Running BLE scan thread

結論

有多項疑難排解工具可協助我們解決與 COS AP 相關的問題。

本文件列出一些最常用的工具,且內容會定期更新。

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

7.0 |

23-Apr-2026

|

已修復打字錯誤 |

6.0 |

04-Sep-2024

|

已新增客戶端調試捆綁包 |

5.0 |

19-Aug-2024

|

重新認證 |

3.0 |

17-Nov-2021

|

已新增IoT部分 |

2.0 |

12-Nov-2021

|

新增了引導時間調試部分 |

1.0 |

21-Jun-2019

|

初始版本 |

意見

意見