自適應wIPS ELM配置和部署指南

目錄

簡介

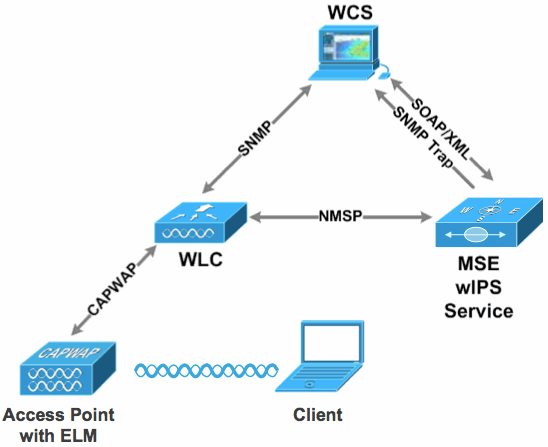

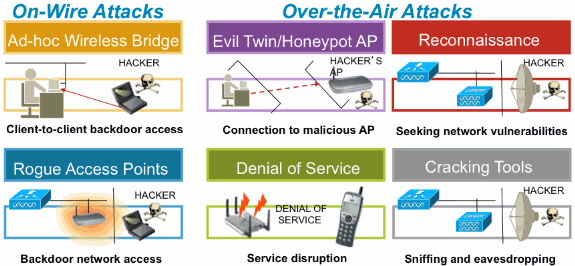

Cisco Adaptive Wireless Intrusion Prevention System (wIPS)解決方案增加了Enhanced Local Mode (ELM)功能,允許管理員使用其部署的存取點(AP)提供全面保護,而無需單獨的重疊網路(圖1)。在ELM之前和傳統自適應wIPS部署中,需要專用監控模式(MM) AP來提供PCI合規性需求或防止未經授權的安全訪問、滲透和攻擊(圖2)。ELM可有效提供類似的產品,簡化無線安全實施,同時降低資本支出和運營支出成本。本文檔僅重點介紹ELM,不修改任何現有wIPS部署在MM AP中的優勢。

圖1 -增強型本地模式AP部署

必要條件

需求

本文件沒有特定需求。

採用元件

ELM必要元件與最低程式碼版本

-

無線區域網路控制器(WLC) - 7.0.116.xx版或更高版本

-

AP - 7.0.116.xx版或更高版本

-

無線控制系統(WCS) - 7.0.172.xx版或更高版本

-

移動服務引擎- 7.0.201.xx或更高版本

支援WLC平台

WLC5508、WLC4400、WLC 2106、WLC2504、WiSM-1和WiSM-2WLC平台支援ELM。

支援AP

11n AP(包括3500、1250、1260、1040和1140)支援ELM。

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路正在作用,請確保您已瞭解任何指令可能造成的影響。

慣例

如需文件慣例的詳細資訊,請參閱思科技術提示慣例。

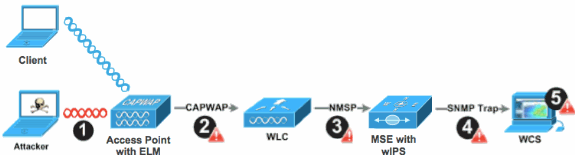

ELM wIPS警報流

只有當攻擊發生在受信任的基礎設施AP上時,才與攻擊相關。ELM AP將檢測並與控制器通訊,並與MSE關聯以便使用WCS管理進行報告。圖3從管理員的角度提供了警報流:

-

對基礎架構裝置(「受信任」 AP)發起攻擊

-

在透過CAPWAP與WLC通訊的ELM AP上檢測到

-

透過NMSP透明傳遞給MSE

-

登入MSE上的wIPS資料庫透過SNMP陷阱傳送到WCS

-

顯示在WCS

ELM的部署注意事項

思科建議,當考慮網路覆蓋和/或成本時,透過在網路中的每個AP上啟用ELM,滿足大多數客戶的安全需求。ELM主要功能可有效果對通道攻擊,且不會降低資料、語音和影片客戶端以及服務的效能。

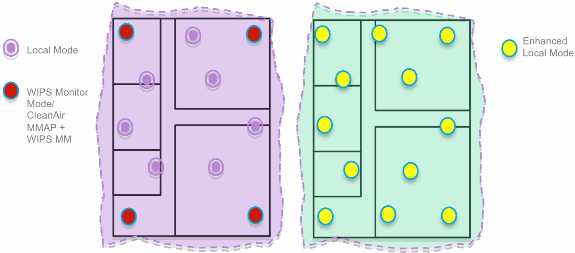

ELM與專用MM

圖4顯示了wIPS MM AP和ELM標準部署之間的一般對比。綜上所述,這兩種模式的典型覆蓋範圍都表明:

-

專用wIPS MM AP通常覆蓋15,000-35,000平方英呎

-

使用者端服務AP的面積通常在3,000至5,000平方英呎之間

在傳統的自適應wIPS部署中,思科建議每個5個本地模式AP對應一個1 MM AP,這還可能因網路設計和專家指導而有所不同,以獲得最佳覆蓋範圍。透過考慮ELM,管理員只需為所有現有AP啟用ELM軟體功能,從而在保持效能的同時,將MM wIPS操作有效地增加到本地資料服務模式AP。

通道內和通道外效能

MM AP會使用無線電100%的時間來掃描所有通道,因為它不為任何WLAN客戶端提供服務。ELM的主要功能可有效果對通道攻擊,且不會降低資料、語音和影片客戶端及服務的效能。主要區別在於本地模式變化通道外掃描;根據活動情況,通道外掃描可提供最小的停留時間,以收集足夠的可用於分類和確定攻擊的資訊。示例可能涉及關聯的語音客戶端,其中AP的RRM掃描延遲到語音客戶端取消關聯以確保服務不受影響。考慮到這一點,非通道期間的ELM檢測被視為盡力而為。運行於所有、國家/地區或DCA通道的相鄰ELM AP可提高效率,因此建議在每個本地模式AP上啟用ELM,以實現最大保護覆蓋範圍。如果要求在所有通道上進行全時專用掃描,建議部署MM AP。

以下幾點回顧本地模式和MM AP的差異:

-

本地模式AP -為WLAN客戶端提供分時離通道掃描、每個通道監聽50ms以及可配置所有/國家/地區/DCA通道掃描的功能。

-

監控模式AP -不為WLAN客戶端提供服務(僅用於掃描),偵聽每個通道上的1.2秒,並掃描所有通道。

跨WAN鏈路的ELM

思科已做出巨大努力,以便在具有挑戰性的場景中最佳化功能,例如跨低頻寬WAN鏈路部署ELM AP。ELM功能涉及確定AP中的攻擊特徵碼的預處理,經過最佳化可在慢速鏈路上工作。作為最佳實踐,建議測試和測量基線,以驗證廣域網上的ELM的效能。

CleanAir整合

ELM功能高度補充了CleanAir操作,其效能和優勢與部署MM AP的優勢相似,並具有以下現有CleanAir頻譜感知優勢:

-

專用矽層射頻智慧

-

頻譜感知、自我修復和自我最佳化

-

非標準通道威脅和干擾檢測和緩解

-

非Wi-Fi檢測,例如藍芽、微波爐、無繩電話等。

-

檢測並定位RF層DOS攻擊,例如RF干擾器

ELM的功能和優點

-

資料服務本地和H-REAP AP中的自適應wIPS掃描

-

無需單獨重疊網路的保護

-

可供現有wIPS客戶免費下載軟體

-

支援無線LAN的PCI合規性

-

完整的802.11和非802.11攻擊檢測

-

增加調查分析和報告功能

-

與現有CUWM和WLAN管理整合

-

可靈活設定整合或專用MM AP

-

AP的預處理可將資料回傳降至最低(即工作在極低頻寬鏈路上)

-

對服務資料的影響較低

ELM許可

ELM wIPS在訂購中增加了新許可證:

-

AIR-LM-WIPS-xx - Cisco ELM wIPS許可證

-

AIR-WIPS-AP-xx - Cisco無線wIPS許可證

其他ELM許可說明:

-

如果已安裝wIPS MM AP許可證SKU,則這些許可證也可以用於ELM AP。

-

wIPS許可證和ELM許可證一起計入了wIPS引擎的平台許可證限制;3310上有2000個AP,335x上有3000個AP。

-

評估許可證將包括10個用於wIPS的AP和10個用於ELM的AP,有效期最長為60天。在ELM之前,評估許可證最多允許20個wIPS MM AP。必須滿足支援ELM的軟體版本的最低要求。

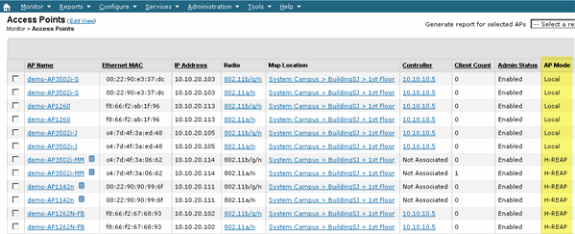

使用WCS配置ELM

圖5 -使用WCS配置ELM

-

在WCS中,在啟用「增強型wIPS引擎」之前停用AP的802.11b/g和802.11a無線電。

注意:將斷開所有關聯的客戶端的連線,並且在啟用無線電之前不會加入。

-

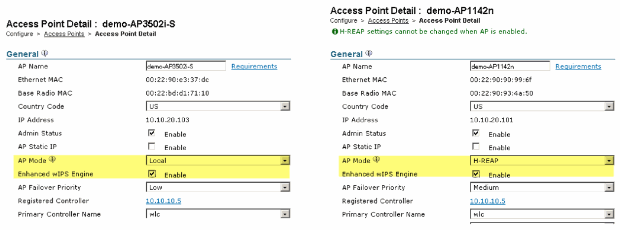

配置一個AP,或者為多個輕量AP使用WCS配置模板。請參閱圖6。

圖6 -啟用增強型wIPS引擎(ELM)子模式

-

選擇增強型wIPS引擎,然後按一下儲存。

-

啟用增強型wIPS引擎不會導致AP重新啟動。

-

支援H-REAP;啟用與本地模式AP相同的方法。

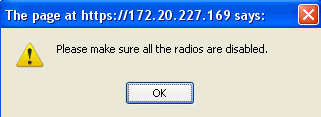

注意:如果啟用了此AP的任一無線電,WCS將忽略配置並拋出圖7中的錯誤。

圖7 -啟用ELM之前停用AP無線電的WCS提示

-

-

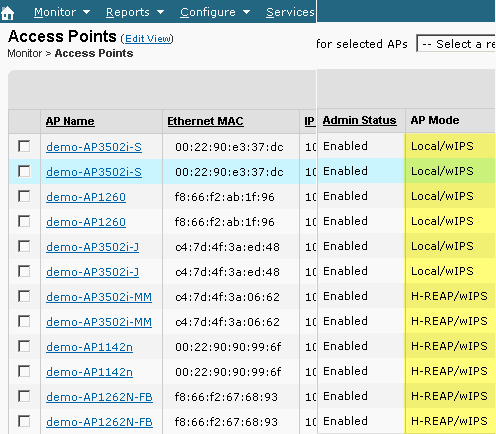

透過觀察AP模式從「Local or H-REAP」更改為Local/wIPS或H-REAP/wIPS,可以驗證配置是否成功。請參閱圖8。

圖8 - WCS顯示AP模式以包括wIPS與本地和/或H-REAP

-

啟用在步驟1中停用的無線電。

-

建立wIPS配置檔案並將其推送到控制器以完成配置。

注意:有關wIPS的完整配置資訊,請參閱Cisco自適應wIPS部署指南。

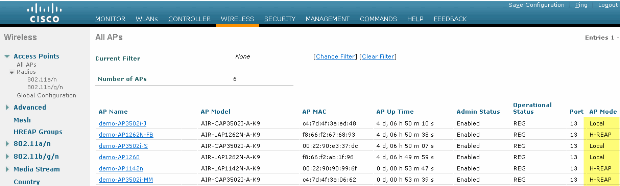

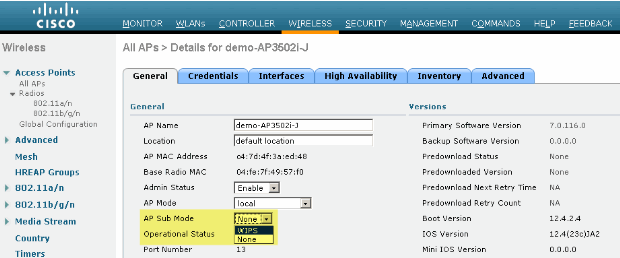

從WLC進行配置

圖9 -使用WLC配置ELM

-

從Wireless頁籤選擇AP。

圖10 - WLC將AP子模式更改為包含wIPS ELM

-

從AP Sub Mode下拉選單中選擇wIPS(圖10)。

-

應用,然後儲存配置。

注意:要使ELM功能正常工作,wIPS許可中需要MSE和WCS。僅從WLC更改AP子模式不會啟用ELM。

在ELM中檢測到的攻擊

表1 - wIPS簽名支援表

| 檢測到的攻擊 | ELM | 公厘 |

|---|---|---|

| 針對AP的DoS攻擊 | ||

| 關聯泛洪 | Y | Y |

| 關聯資料表溢位 | Y | Y |

| 身份驗證泛洪 | Y | Y |

| EAPOL-Start攻擊 | Y | Y |

| PS-Poll泛洪 | Y | Y |

| 探測請求泛洪 | 否 | Y |

| 未驗證的關聯 | Y | Y |

| 針對基礎設施的DoS攻擊 | ||

| CTS泛洪 | 否 | Y |

| 昆士蘭科技大學開發 | 否 | Y |

| RF干擾 | Y | Y |

| RTS泛洪 | 否 | Y |

| 虛擬業者攻擊 | 否 | Y |

| 針對站點的DoS攻擊 | ||

| 身份驗證失敗攻擊 | Y | Y |

| 阻止ACK泛洪 | 否 | Y |

| De-Auth廣播泛洪 | Y | Y |

| De-Auth泛洪 | Y | Y |

| Dis-Assoc廣播泛洪 | Y | Y |

| Dis-Assoc泛洪 | Y | Y |

| EAPOL-Logoff攻擊 | Y | Y |

| FATA-Jack工具 | Y | Y |

| 過早的EAP失敗 | Y | Y |

| 過早的EAP成功 | Y | Y |

| 安全滲透攻擊 | ||

| 偵測到ASLEAP工具 | Y | Y |

| Airsnarf攻擊 | 否 | Y |

| ChopChop攻擊 | Y | Y |

| 由WLAN安全異常引起的零日攻擊 | 否 | Y |

| 裝置安全異常引起的零日攻擊 | 否 | Y |

| 用於AP的裝置探測 | Y | Y |

| 對EAP方法的詞典攻擊 | Y | Y |

| 針對802.1x身份驗證的EAP攻擊 | Y | Y |

| 檢測到假冒的AP | Y | Y |

| 檢測到假的DHCP伺服器 | 否 | Y |

| 偵測到快速WEP裂紋工具 | Y | Y |

| 分段攻擊 | Y | Y |

| 檢測到Honeypot AP | Y | Y |

| 偵測到Hotspoter工具 | 否 | Y |

| 不正確的廣播幀 | 否 | Y |

| 偵測到格式錯誤的802.11封包 | Y | Y |

| 中間人攻擊 | Y | Y |

| 檢測到Netstumbler | Y | Y |

| 檢測到Netstumbler受害者 | Y | Y |

| 檢測到PSPF違規 | Y | Y |

| 檢測到軟存取點或主機AP | Y | Y |

| 檢測到偽裝MAC地址 | Y | Y |

| 檢測到可疑的加班流量 | Y | Y |

| 按供應商清單進行未授權的關聯 | 否 | Y |

| 檢測到未授權的關聯 | Y | Y |

| 已檢測到維倫瑞特 | Y | Y |

注意:增加CleanAir還會啟用對非802.11攻擊的檢測。

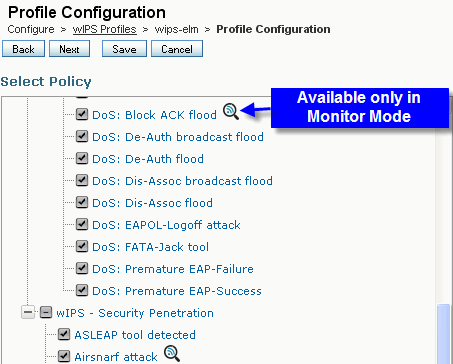

圖11 - WCS wIPS配置檔案檢視

在圖11中,配置來自WCS的wIPS配置檔案,![]() 圖示表示僅當AP位於MM中時才會檢測到攻擊,而當位於ELM中時僅會盡力檢測攻擊。

圖示表示僅當AP位於MM中時才會檢測到攻擊,而當位於ELM中時僅會盡力檢測攻擊。

ELM故障排除

查看以下項目:

-

確保配置了NTP。

-

確保MSE時間設定採用UTC。

-

如果裝置組不工作,請使用覆蓋配置檔案SSID與Any。重新啟動AP。

-

確保配置了許可(當前ELM AP使用KAM許可證)

-

如果wIPS配置檔案更改得太頻繁,請再次同步MSE控制器。確保該配置檔案在WLC上處於活動狀態。

-

使用MSE CLI確保WLC是MSE的一部分:

-

透過SSH或telnet連線到您的MSE。

-

執行/opt/mse/wips/bin/wips_cli -此控制檯可用於訪問以下命令,以收集有關wIPS系統狀態的資訊。

-

show wlc all -在wIPS控制檯中發出。此命令用於驗證與MSE上的wIPS服務主動通訊的控制器。請參閱圖12。

圖12 - MSE CLI驗證WLC與MSE wIPS服務是否處於活動狀態

wIPS>show wlc all WLC MAC Profile Profile Status IP Onx Status Status ------------------------------------------------ ------------------------------------------------ ---- 00:21:55:06:F2:80 WCS-Default Policy active on controller 172.20.226.197 Active

-

-

確保使用MSE CLI在MSE上檢測到警報。

-

show alarm list -在wIPS控制檯內發出。此命令用於列出wIPS服務資料庫中當前包含的警報。金鑰欄位是分配給特定警報的唯一雜湊金鑰。Type欄位是警報的型別。圖13中的此圖表顯示警報ID清單和說明:

圖13 - MSE CLI show alarm list命令

wIPS>show alarm list Key Type Src MAC LastTime Active First Time ------------------------------------------------ ------------------------------------------- 89 89 00:00:00:00:00:00 2008/09/04 18:19:26 2008/09/07 02:16:58 1 65631 95 00:00:00:00:00:00 2008/09/04 17:18:31 2008/09/04 17:18:31 0 1989183 99 00:1A:1E:80:5C:40 2008/09/04 18:19:44 2008/09/04 18:19:44 0

First Time和Last Time欄位表示檢測到警報的時間戳;這些時間戳以UTC時間儲存。如果當前檢測到警報,則Active欄位會突出顯示。

-

-

清除MSE資料庫。

-

如果遇到MSE資料庫已損壞的情況,或者沒有其他故障排除方法可用,則最好清除資料庫並重新開始。

圖14 - MSE services命令

1. /etc/init.d/msed stop 2. Remove the database using the command 'rm /opt/mse/locserver/db/linux/server-eng.db' 3. /etc/init.d/msed start

-

相關資訊

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

1.0 |

14-Jan-2015

|

初始版本 |

意見

意見