簡介

本文檔介紹證書如何工作以及Expressway伺服器中證書的最常見問題和提示。

必要條件

需求

思科建議您瞭解以下主題:

- Expressway和影片通訊伺服器(VCS)伺服器

- 安全通訊端層(SSL)

- 憑證

- Telepresence裝置

- 移動和遠端訪問

- 協同合作部署

採用元件

本文中的資訊係根據以下軟體和硬體版本:

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

背景資訊

SSL和證書遵循標準,並在其他裝置和品牌中操作相同。本文檔重點介紹Expressway中的證書用法。

定義

證書用於在兩台裝置之間建立安全連線。它們是驗證伺服器或裝置身份的數位簽章。某些通訊協定,例如超文字傳輸通訊協定安全(HTTPS)或作業階段啟始通訊協定(SIP)傳輸層安全(TLS),需要使用憑證才能運作。

當您談到憑證時,會使用不同的術語:

- 憑證簽署請求(CSR):使用辨識裝置的名稱所建立的範本,以便稍後簽署並轉換為使用者端或伺服器憑證。

- 證書:已簽名的CSR。這些是身份型別,安裝在裝置上以用於SSL協商。它們可以由自身或證書頒發機構簽署。

- 證書簽名:驗證有關證書合法性的身份;這些證書以其他證書的形式顯示。

- 自簽名證書:由自身簽名的客戶端或伺服器證書。

- 憑證授權單位(CA):簽署憑證的實體。

- 中繼憑證:不是由本身簽署的CA憑證,而是由另一個CA憑證簽署的CA憑證;通常是由根憑證簽署,但也可以由另一個中繼憑證簽署。

- 根證書:由自身簽名的CA證書。

基本原則

當客戶端與伺服器通話並開始SSL通話時,它們會交換證書。這些指令稍後用於加密裝置之間的流量。

作為交換的一部分,裝置還確定證書是否受信任。必須滿足多個條件才能確定證書是否受信任,其中一些條件是:

- 最初用於聯絡伺服器的完全限定域名(FQDN)。這必須與伺服器所提供憑證內的名稱相符。

- 例如,當您在瀏覽器上開啟網頁時,cisco.com會解析為提供憑證的伺服器的IP。此憑證必須包含cisco.com做為名稱,才能受信任。

- 簽名伺服器提供的伺服器證書(或自簽名時的同一伺服器證書)的CA證書存在於裝置的CA受信任證書清單中。

- 裝置具有受信任的CA證書清單,電腦通常包括一個具有公認公共證書頒發機構的預置清單。

- 目前的日期和時間在憑證的有效期限內。

- 憑證授權單位僅會在設定的時間內簽署CSR,這由CA決定。

- 證書未吊銷。

- 公共證書頒發機構定期在證書中包含證書吊銷清單URL。這樣,接收證書的參與方可以確認證書未被CA吊銷。

常見問題

Expressway證書上傳失敗

造成這種情況的原因有幾個。它們會導致不同的描述性錯誤。

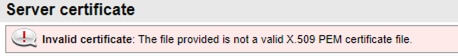

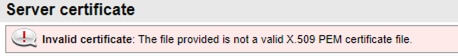

憑證格式無效

憑證格式無效

當證書的格式無效時,會發生第一個錯誤。副檔名並不重要。

如果憑證未開啟,可以從CA以正確的格式要求新的憑證

如果憑證確實開啟,請執行以下步驟:

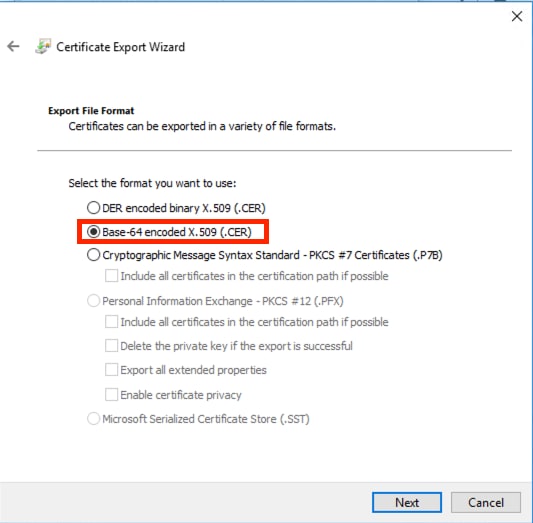

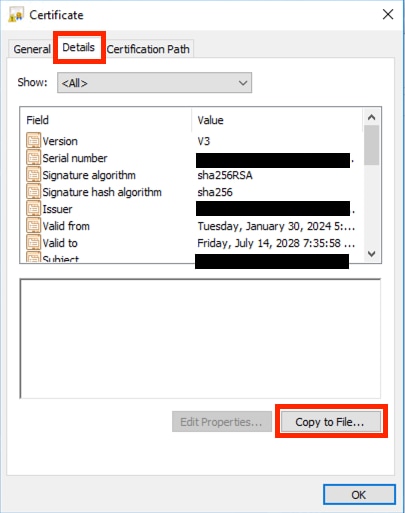

步驟 1.打開證書並導航到Details頁籤。

步驟 2.選擇Copy to File。

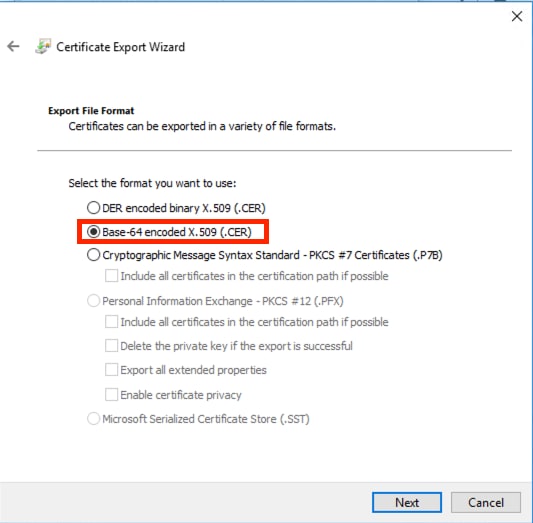

步驟 3.完成嚮導並確保選擇Base-64編碼。

證書格式選擇

證書格式選擇

步驟 4.儲存後,將新檔案上傳到Expressway。

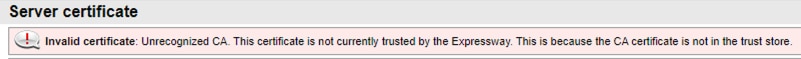

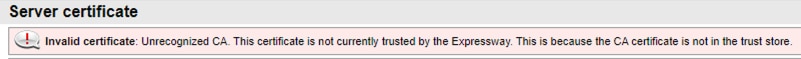

不受信任的CA證書鏈

不受信任的CA證書鏈

簽署伺服器憑證的CA憑證不受信任時,就會發生此錯誤。上傳伺服器憑證之前,伺服器必須信任鏈結中的所有CA憑證。

一般情況下,CA會提供CA憑證以及簽署的伺服器憑證。如果可用,請跳至下面的步驟6。

如果CA證書不可用,可以從伺服器證書獲取這些證書。執行下列步驟:

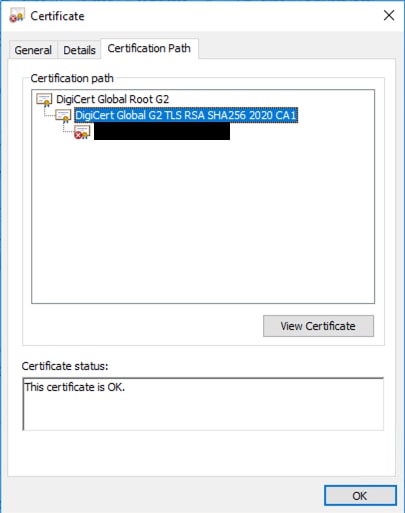

步驟 1.打開伺服器證書。

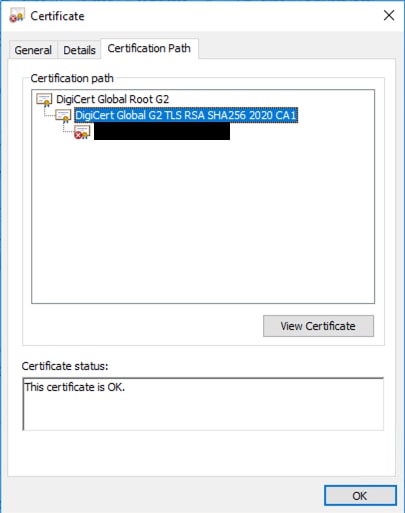

步驟 2.切換作業選項至「憑證路徑」標簽。排名靠前的證書被視為根CA證書。底部的證書是伺服器證書,兩者之間的所有證書都被視為中繼CA證書。

步驟 3.選擇CA證書並選擇View Certificate。

憑證路徑

憑證路徑

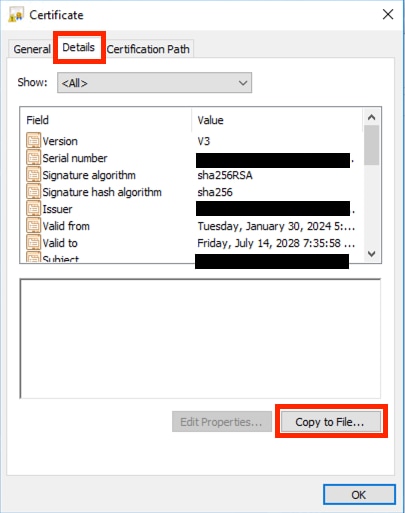

步驟 4.導航到詳細資訊頁籤,然後執行上述步驟以將證書儲存到單獨的檔案中。

步驟 5.對現有所有CA證書重複這些步驟。

憑證詳細資訊標籤

憑證詳細資訊標籤

所有CA證書可用後,將其上傳到Expressway受信任CA證書清單中:

步驟 6.在Expressway伺服器上導航到維護>安全>受信任CA證書。

步驟 7.選擇選擇檔案並上傳。

步驟 8.對每個CA憑證重複步驟7。

步驟 9.所有CA證書上傳到信任清單後,將伺服器證書上傳到伺服器上。

遍歷區域關閉並發生TLS協商錯誤

當Expressway-C與Expressway-E之間的SSL交換未成功完成時,會發生此錯誤。可能導致此問題的幾個示例:

- 主機名與提供的證書中的名稱不匹配。

- 確保Expressway-C遍歷區域上配置的對等地址與Expressway-E伺服器證書上的至少一個名稱匹配。

- TLS驗證使用者名稱與顯示的憑證中的名稱不相符。

- 確保在Expressway-E遍歷區域上配置的TLS驗證主題名稱與Expressway-C伺服器證書上的名稱之一匹配。如果是集群配置,建議將Expressway-C集群FQDN配置為TLS驗證主題名稱,因為此名稱必須存在於集群的所有節點上。

- 伺服器不信任CA證書。

- 如同在將伺服器憑證上傳到伺服器上之前,每台伺服器都必須信任自己的CA憑證,其他伺服器也必須信任這些CA憑證,才能信任伺服器憑證。為此,請確保來自兩個Expressway伺服器的證書路徑的所有CA證書都存在於涉及的所有伺服器的受信任CA清單中。CA證書可透過本文檔前面提供的步驟提取。

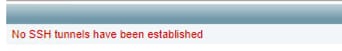

證書續訂後,遍歷區域打開,但SSH隧道關閉

SSH通道故障

SSH通道故障

當一個或多個中間CA證書不受信任、根CA證書信任啟用遍歷區域連線,但SSH隧道是更詳細的連線時,此錯誤通常會在證書續訂後發生,並且當整個鏈不受信任時,SSH隧道可能會失敗。

中間CA憑證經常由憑證授權單位變更,因此更新憑證可能會觸發此問題。確保已在所有Expressway信任清單上傳所有中間CA證書。

升級或證書續訂後,移動和遠端訪問登入失敗

登入可能會因證書原因而失敗,有很多方式,但是在Expressway軟體的較新版本中,進行了一些更改,出於安全原因,在以前未執行過的地方強制進行證書驗證。

以下提供更好的說明:流量伺服器實施證書驗證

如解決方法所述,確保將Expressway-C CA證書作為tomcat-trust和callmanager-trust上傳到Cisco Unified Communications Manager,然後重新啟動所需的服務。

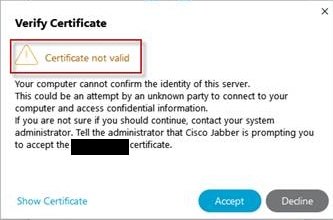

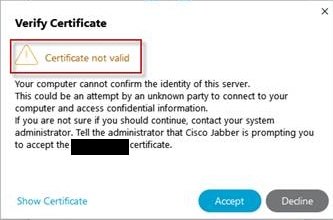

移動和遠端訪問登入時Jabber上的證書警報

Jabber不受信任證書警告

Jabber不受信任證書警告

當應用程式上使用的域與Expressway E伺服器證書上的主題備用名稱不匹配時,會出現此行為。

請確定example.com或替代的collab-edge.example.com是憑證上存在的主體替代名稱之一。

相關資訊

思科技術支援與下載

意見

意見