簡介

本檔案介紹使用Catalyst交換平台上的原則以及支援的部署的智慧授權功能。

目的

從17.3.2和17.4.1版本起,從Cisco IOS® XE,Cat9k系列中的所有Catalyst交換平台都支援使用策略(SLP)的智慧許可的新許可模式。 本文檔旨在瞭解SLP的實施和部署的不同受支援模式,這些模式主要用於綠地部署。

使用策略的智慧許可

使用SLP時,裝置開箱即用「所有許可證」。早期的概念、評估模式、註冊和保留隨SLP一起消失。使用SLP時,只需報告許可證及其使用情況。許可證仍然未執行,許可級別保持不變。對於Catalyst交換機平台,除HSECK9許可證外,沒有出口控制許可證級別。唯一的更改是在報告許可證使用和跟蹤的基礎之上。本節詳細介紹術語、更改原因、SLP、CSLU(思科智慧許可實用程式)附帶的新元件以及產品訂購流程。

技術

- CSSM或SSM — 思科智慧軟體管理員

- SA — 智慧帳戶

- VA — 虛擬帳戶

- SL — 智慧許可

- PLR — 永久許可證保留

- SLR — 智慧許可證保留

- PID — 產品ID

- SCH - Smart Call Home

- PI — 產品例項

- CSLU — 思科智慧許可實用程式

- RUM — 資源利用率度量

- ACK — 確認

- UDI — 唯一裝置標識 — PID + SN

- SLP — 使用策略的智慧許可

為什麼會變化

隨著智慧許可模式的引入,思科支trust and verify持了各種部署機制,以便跟蹤許可證使用情況並將其報告給CSSM。但是,它不容易適應所有型別的部署 — 現場提供反饋和要求,使智慧許可更有利於採用。其中一些挑戰是:

- 使用SL註冊 — 裝置必須始終連線到網際網路才能到達CSSM,這是部署問題。

- 內部衛星伺服器增加了部署和維護成本。

- SLR僅能促進空氣隙網路。

- 任何不支援這兩種模式的部署都必須以該狀態運行其設

Unregistered/Eval expired備,即使購買了許可證也是如此。

引入SLP是為了方便來自現場的各種此類請求。使用SLP時,您不必向CSSM註冊產品。所有購買的許可證級別均處於開箱即用狀態。這將移除裝置上存在的零天摩擦。SLP還最大限度地減少了許可證調配的工作流程,並減少了多餘的接觸點。無需全天候將裝置連線到CSSM。SLP還能夠在斷開連線的網路中使用許可證,離線報告許可證使用情況,並按客戶策略確定的間隔報告許可證。

可用許可證

可用的軟體功能屬於基本或附加許可證級別。基本許可證是永久許可證,附加許可證分為三年、五年和七年提供。

基本許可證

附加許可證

附註:HSECK9是出口控制許可證。它需要SLAC才能啟用許可證和相應的功能。

新元件

政策

策略決定PI的預設行為是什麼。它告訴不同許可證級別和條件的許可證報告要求屬性。策略還確定對於傳送到CSSM的每個報告,是否必須將ACK消息傳送回PI。策略還包含策略名稱以及策略安裝時間。思科的預設策略是所有Catalyst產品的通用和標準。但是,如果您希望具有不同的報告間隔和ACK響應遺漏,則也允許使用客戶定義的策略。

策略可以在各種情況下安裝在PI上。

- 軟體中存在預設策略

- 由思科製造部門安裝的策略

- 通過ACK響應安裝的策略

- 通過CLI手動安裝策略

- 使用Yang請求推送的策略

此輸出顯示了預設策略的外觀。

Policy:

Policy in use: Merged from multiple sources.

Reporting ACK required: yes (CISCO default)

Unenforced/Non-Export Perpetual Attributes:

First report requirement (days): 365 (CISCO default)

Reporting frequency (days): 0 (CISCO default)

Report on change (days): 90 (CISCO default)

Unenforced/Non-Export Subscription Attributes:

First report requirement (days): 90 (CISCO default)

Reporting frequency (days): 90 (CISCO default)

Report on change (days): 90 (CISCO default)

Enforced (Perpetual/Subscription) License Attributes:

First report requirement (days): 0 (CISCO default)

Reporting frequency (days): 0 (CISCO default)

Report on change (days): 0 (CISCO default)

Export (Perpetual/Subscription) License Attributes:

First report requirement (days): 0 (CISCO default)

Reporting frequency (days): 0 (CISCO default)

Report on change (days): 0 (CISCO default)

附註:擦除/修改系統配置、清除nvram或格式化快閃記憶體時,無法擦除策略:filesystem.策略設定為思科預設值,在許可證智慧工廠重置時。

RUM報告

RUM是由PI生成並儲存的使用報告。為SLP完成ISO19770-4標準RUM報告。RUM報告將對PI中許可證使用情況所做的所有更改儲存為報告檔案。每個許可證級別的使用率資料儲存在單獨的RUM報告中。RUM報告測量值定期收集並儲存在PI中。每當觸發了PI的許可證使用情況更改或使用情況報告,或者當報告達到最大大小/樣本時,就會生成所有許可證級別的新RUM報告。在其他情況下,可以利用新的示例和更新的時間戳覆蓋現有的RUM報告。預設的RUM報告實用程式度量是每15分鐘一次。在每個報告間隔內,RUM報告會被傳送到Cisco CSSM。

所有RUM報告均由PI簽名並由CSSM驗證。當CSSM從PI收到RUM報告資料時,它驗證該報告,檢查許可證使用更改的時間表,並相應地更新CSSM資料。然後,CSSM通過ACK響應消息向PI確認。

RUM報告可通過多種方式傳送到CSSM:

- PI在報告間隔上直接將RUM報告傳送到CSSM。

- PI將RUM報告推送到CSLU。

- CSLU定期通過和模型從PI提

RESTAPI取RUM報YANG告。

- RUM報告通過CLI手動儲存在PI上,並手動上傳到CSSM。

附註:清除/修改系統配置、清除nvram或格式化快閃記憶體時,無法清除RUM報告:檔案系統。所有RUM報告都可以在許可證智慧工廠重置時從PI中刪除。

綠地部署案例的製造流程

在Cisco CCW(Cisco Commerce Workspace)下新產品訂單後,PI將經歷製造團隊完成的操作流程。這是為了方便簽署RUM報告的安全過程,並消除註冊PI時的0天摩擦。下訂單後,任何現有的SA/VA或建立的新SA/VA都將與該產品關聯。

思科製造團隊在交付產品給您之前負責這些操作:

- 在裝置上安裝信任代碼。基於裝置UDI安裝信任代碼簽名。它安裝在每個產品上。

- 安裝購買代碼 — 有關隨產品購買的許可證級別的資訊。它安裝在每個產品上。

- SLAC — 智慧許可證身份驗證代碼 — 不適用於Catalyst平台。

- Install Policy — 根據您的輸入設定預設或自定義策略。

- 向CSSM - SA/VA報告許可證使用情況。

附註:在17.3.3版本中,除C9200/C9200L外,所有Catalyst交換平台都遵循此流程。

附註:信任代碼僅安裝在17.7.1版本的製造中,適用於除C9200/C9200L以外的所有Catalyst交換平台。

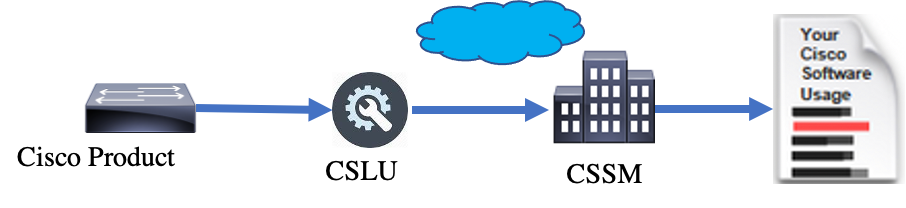

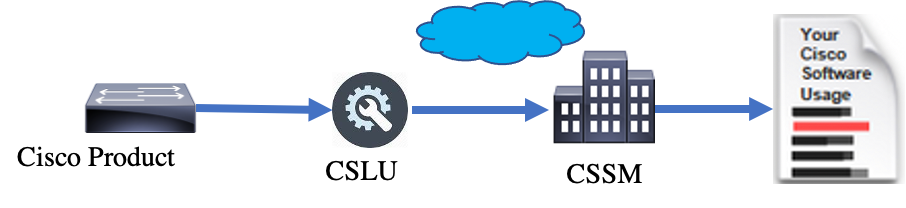

CSLU

SLP引入了一個簡單而強大的新工具CSLU。CSLU是一個基於GUI的工具,運行在Windows 10作業系統或基於RHEL/Debian的Linux版本上。CSLU(可以在本地專用網路上運行)負責從與CSSM關聯的PI收集RUM埠。CSLU的設定方式必須收集有關本地網路中PI的RUM報告,並且定期通過Internet將RUM報告推送到CSSM。CSLU是一個簡單的工具,它只顯示已調配裝置的UDI的詳細資訊。池中PI、已購買許可證和未使用許可證的所有許可證使用資料僅在CSSM的SA/VA中顯示,供您驗證。它功能強大,因為它可以收集多達10,000個PI的使用報告。CSLU還負責將來自CSSM的ACK消息推送回PI。

附註:請參閱基於CSLU的拓撲部分,瞭解CSLU的詳細配置和支援的運行模式。

附註:17.7.1版支援CSLU的Linux版本。

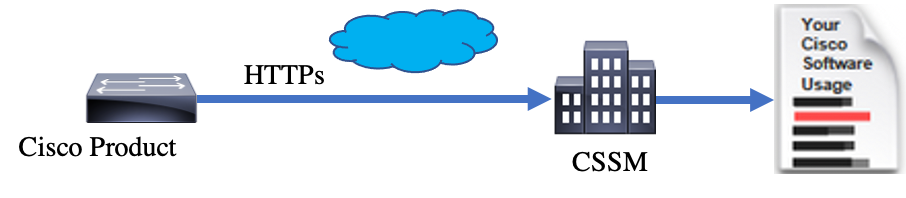

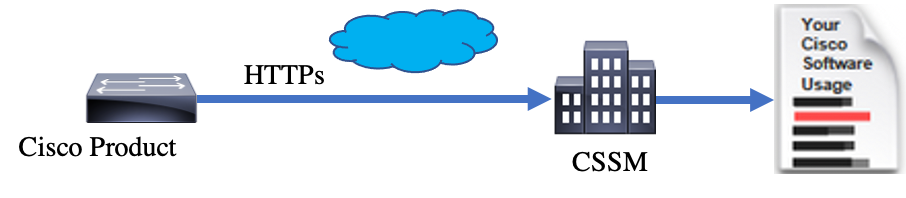

SLP — 直接連線

在出廠發貨的產品上,預設傳輸模式配置為CSLU。如果您希望使用Direct Connect方法,則必須根據要求將傳輸模式更改為Call-home或SMART。拓撲的直接連線方法的基本要求是具有Internet連線,以便可訪問CSSM。此外,必須確保為連線到CSSM,裝置中存在所需的L3配置、DNS和域配置。

附註:當您直接連線到CSSM時,建議使用智慧傳輸方法。

許可證報告

在直接連線拓撲中,RUM報告直接傳送到CSSM。許可證報告要求在裝置上安裝成功的信任代碼。信任代碼由思科製造部門在發貨前安裝在裝置上。您也可以在裝置上安裝信任代碼。

「信任代碼」是從「虛擬帳戶 — 一般資訊」頁上的CSSM獲取的令牌字串。信任代碼可以通過CLI安裝。

Switch#license smart trust idtoken < > all/local

附註:所有選項都必須用於HA或堆疊回系統。對於獨立裝置,可以使用本地選項。

Switch#license smart trust idtoken < > all/local.

On Successful installation of policy, the same can be verified through 'show license status' CLI.

Switch#show license status

Utility:

Status: DISABLED

Smart Licensing Using Policy:

Status: ENABLED

Data Privacy:

Sending Hostname: yes

Callhome hostname privacy: DISABLED

Smart Licensing hostname privacy: DISABLED

Version privacy: DISABLED

Transport:

Type: Callhome

Policy:

Policy in use: Installed On Nov 07 22:50:04 2020 UTC

Policy name: SLP Policy

Reporting ACK required: yes (Customer Policy)

Unenforced/Non-Export Perpetual Attributes:

First report requirement (days): 60 (Customer Policy)

Reporting frequency (days): 60 (Customer Policy)

Report on change (days): 60 (Customer Policy)

Unenforced/Non-Export Subscription Attributes:

First report requirement (days): 30 (Customer Policy)

Reporting frequency (days): 30 (Customer Policy)

Report on change (days): 30 (Customer Policy)

Enforced (Perpetual/Subscription) License Attributes:

First report requirement (days): 0 (CISCO default)

Reporting frequency (days): 90 (Customer Policy)

Report on change (days): 90 (Customer Policy)

Export (Perpetual/Subscription) License Attributes:

First report requirement (days): 0 (CISCO default)

Reporting frequency (days): 90 (Customer Policy)

Report on change (days): 90 (Customer Policy)

Miscellaneous:

Custom Id: <empty>

Usage Reporting:

Last ACK received: Nov 03 12:57:01 2020 UTC

Next ACK deadline: Dec 03 12:57:01 2020 UTC

Reporting push interval: 30 days

Next ACK push check: <none>

Next report push: Nov 07 22:50:35 2020 UTC

Last report push: Nov 03 12:55:57 2020 UTC

Last report file write: <none>

Trust Code Installed:

Active: PID:C9500-24Y4C,SN:CAT2344L4GH

INSTALLED on Nov 07 22:50:04 2020 UTC

Standby: PID:C9500-24Y4C,SN:CAT2344L4GJ

INSTALLED on Nov 07 22:50:04 2020 UTC

成功安裝信任代碼後,PI可以直接向CSSM報告使用情況。這些情況導致許可證報告:

- 成功安裝信任代碼

- 在每個預設報告間隔上

- 裝置上重新載入/啟動

- 切換

- 新增或移除堆疊成員

- 手動觸發許可證同步

可通過以下CLI觸發向CSSM報告的許可證:

Switch#license smart sync all

中的show license status「使用情況報告」部分將告訴您上次收到的ACK、下一個ACK最後期限、下一個報告推送和上次報告推送的時間表。

Usage Reporting:

Last ACK received: Nov 03 12:57:01 2020 UTC

Next ACK deadline: Dec 03 12:57:01 2020 UTC

Reporting push interval: 30 days

Next ACK push check: <none>

Next report push: Nov 07 22:50:35 2020 UTC

Last report push: Nov 03 12:55:57 2020 UTC

Last report file write: <none>

Direct Connect — 智慧傳輸

在直接連線或直接雲接入模式拓撲中,如果使用智慧傳輸,則這些是裝置上的必需配置。

Configure the desired Transport mode using below CLI.

Switch(config)#license smart transport smart

Running config on Smart Transport Mode:

!

license smart url smart https://smartreceiver.cisco.com/licservice/license

license smart transport smart

!

直接連線 — Call-Home傳輸

在直接連線或直接雲接入模式拓撲中,如果使用呼叫總部傳輸,則這些是裝置上的必需配置。

Configure the desired Transport mode using below CLI.

Switch(config)#license smart transport callhome

Running config on Smart Transport Mode:

!

service call-home

!

call-home

contact-email-addr shmandal@cisco.com

no http secure server-identity-check

profile "CiscoTAC-1"

active

reporting smart-licensing-data

destination address http https://tools.cisco.com/its/service/oddce/services/DDCEService

destination transport-method http

!

附註:預設情況下,Call-home的目標地址配置為CSSM URL。這一點可在配置中驗證show run all。

SLP - CSLU

CSLU模式是運行17.3.2或更高版本的出廠出廠裝置上的預設傳輸模式。此外,如果您從評估/評估過期許可證進行遷移,則遷移到SLP後的傳輸模式為CSLU。在基於CSLU的拓撲中,CSLU位於PI和CSSM之間。CSLU可避免使用者無法直接連線到思科雲 — CSSM。CSLU可以在本地私有網路上運行,並從所有關聯的PI下載使用情況報告。使用情況報告在通過Internet傳送到CSSM之前,會本地儲存在Windows PC上。CSLU是一種輕量級工具。您只能看到與之關聯的PI清單,並且可以使用UDI對其進行標識。CSLU無法顯示或包含PI的冗餘資訊、許可證級別或許可證使用情況。

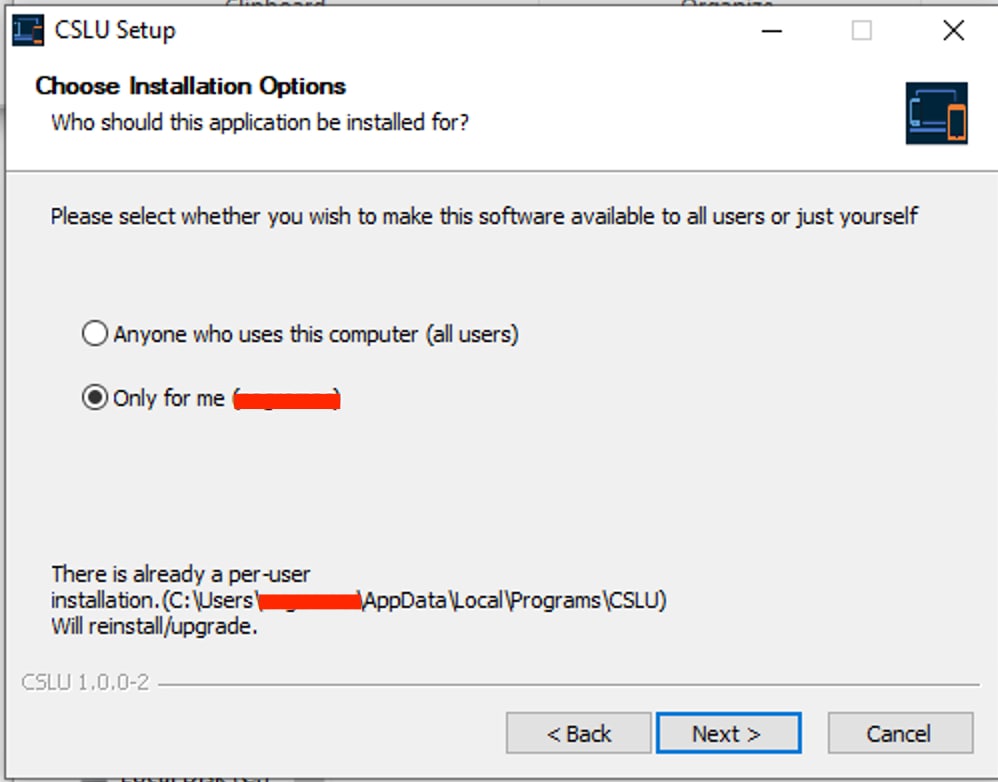

CSLU安裝和配置

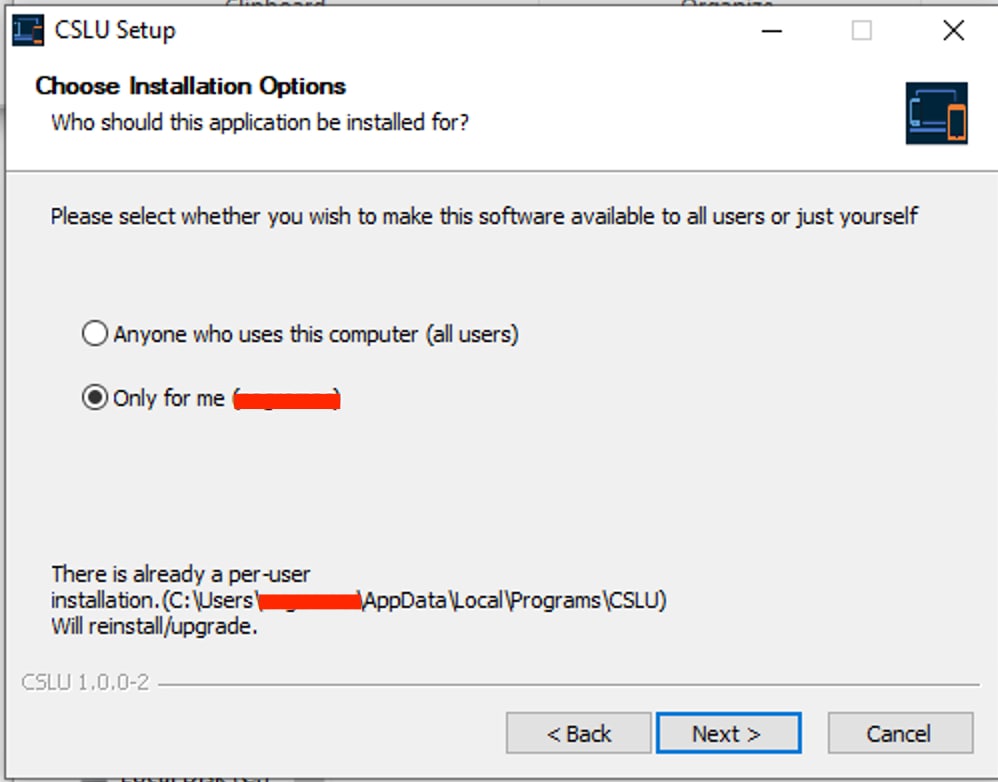

CSLU工具安裝在Windows 10電腦上運行。CCO中提供了可免費下載和使用的軟體。安裝該工具後,可從「Help(幫助)」選單下載「Quick Start Guide/User Manual(快速入門手冊/使用者手冊)」 ,導航至Help > Download Help Manual。

CSLU安裝要求您接受許可協定。

建議僅對當前使用者安裝該應用程式,而不為在電腦上工作的所有使用者安裝該應用程式。如果PC上已經存在CSLU的早期版本,則最好事先將其解除安裝。儘管如此,新安裝仍會注意升級軟體。

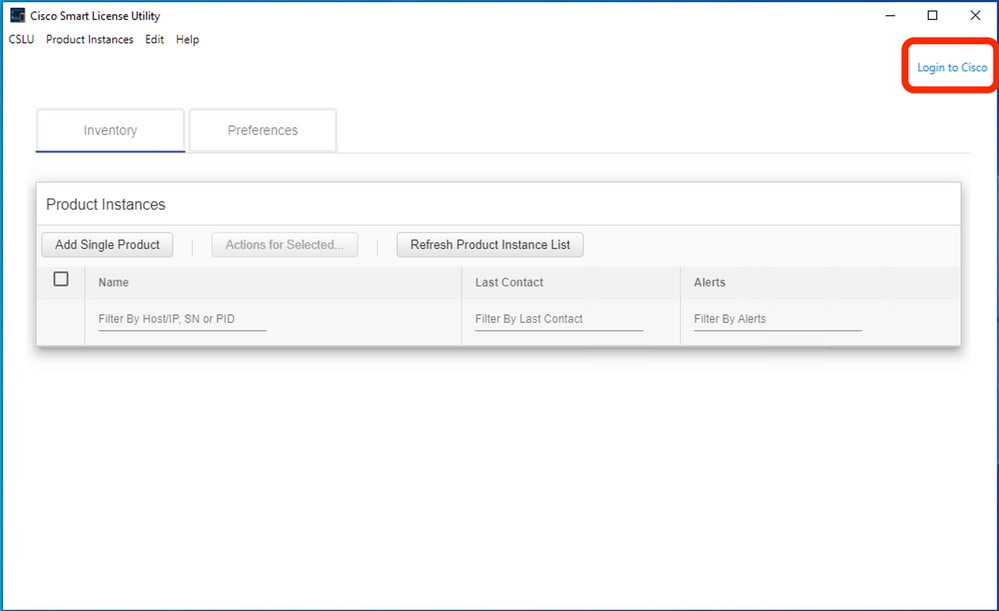

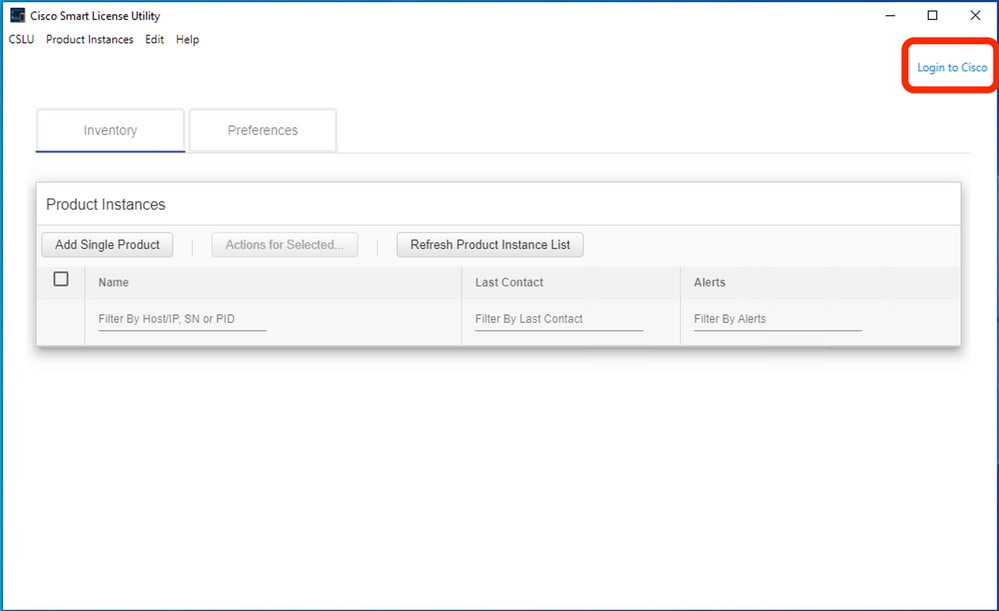

安裝後,使用應用程式右上角的login選項登入思科。這將使用您的CEC憑證。通過登入,在CSLU和CSSM之間建立信任。

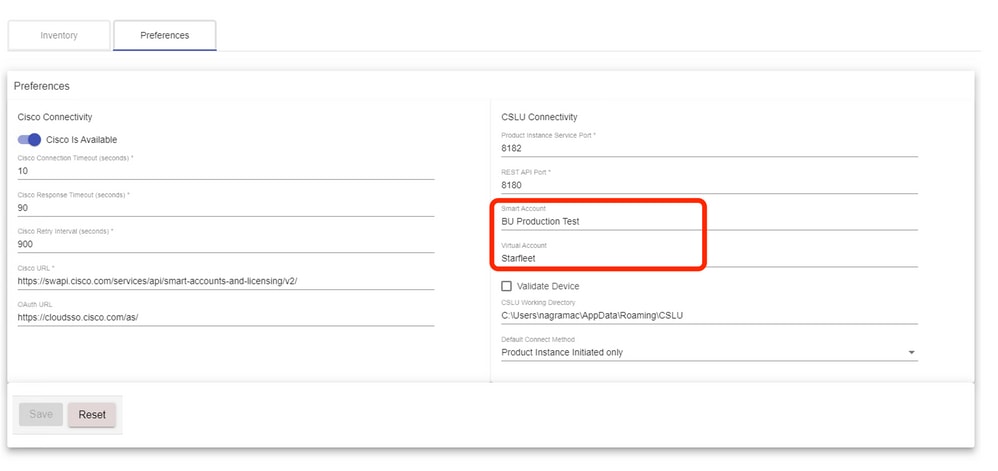

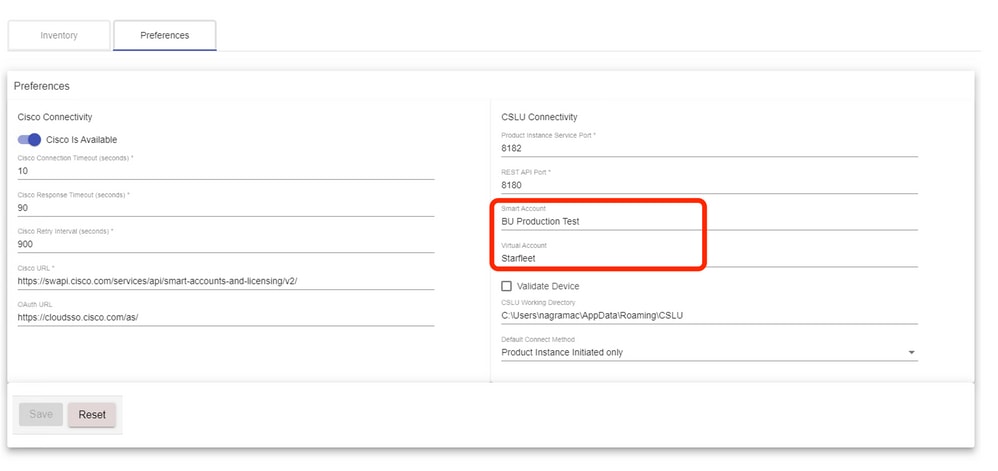

登入到Cisco後,確保通過工具的「首選項」窗格中的下拉選單正確選擇SA和VA詳細資訊。確保儲存配置。

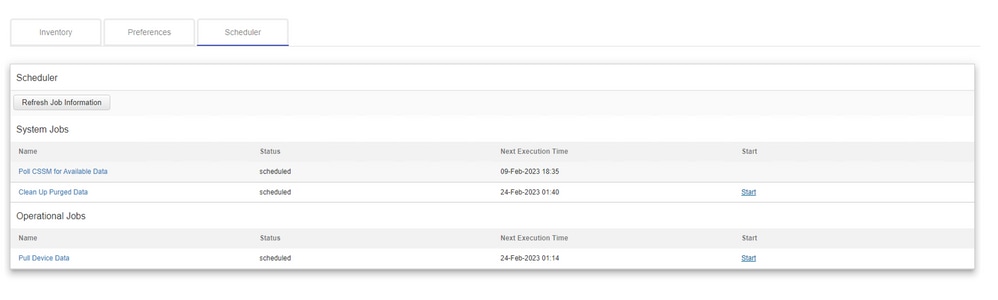

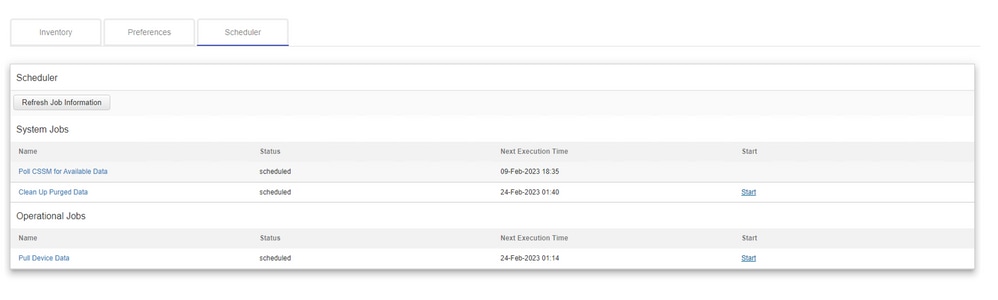

CSLU上的Schedule Tab — 通過CSLU上的Schedule頁籤,可以配置以下內容:

- Poll CSSM for available data — 顯示CSSM中資料的作業計時、上次提取時間和下次提取時間。

- 清除清除的資料 — 從CSLU資料儲存中刪除所有清除的資料。也可以手動觸發。

- 拉取裝置資料 — 觸發CSLU拉取模式。

使用推送模式的CSLU

預設情況下,CSLU在推送模式下運行。在推送模式下,PI定期向CSLU傳送使用情況報告。在裝置上,您必須確保提供到CSLU的L3網路可達性。要使PI與CSLU進行通訊,必須配置運行CSLU的Windows電腦的IP地址。

Switch(config)#license smart url cslu http://:8182/cslu/v1/pi

The same can be verified through 'show license status' CLI

Switch#show license status

Load for five secs: 0%/0%; one minute: 0%; five minutes: 0%

No time source, 20:59:25.156 EDT Sat Nov 7 2020

Utility:

Status: DISABLED

Smart Licensing Using Policy:

Status: ENABLED

Data Privacy:

Sending Hostname: yes

Callhome hostname privacy: DISABLED

Smart Licensing hostname privacy: DISABLED

Version privacy: DISABLED

Transport:

Type: cslu

Cslu address: http://:8182/cslu/v1/pi

Proxy:

Not Configured

Policy:

Policy in use: Merged from multiple sources.

Reporting ACK required: yes (CISCO default)

Unenforced/Non-Export Perpetual Attributes:

First report requirement (days): 365 (CISCO default)

Reporting frequency (days): 0 (CISCO default)

Report on change (days): 90 (CISCO default)

Unenforced/Non-Export Subscription Attributes:

First report requirement (days): 90 (CISCO default)

Reporting frequency (days): 90 (CISCO default)

Report on change (days): 90 (CISCO default)

Enforced (Perpetual/Subscription) License Attributes:

First report requirement (days): 0 (CISCO default)

Reporting frequency (days): 0 (CISCO default)

Report on change (days): 0 (CISCO default)

Export (Perpetual/Subscription) License Attributes:

First report requirement (days): 0 (CISCO default)

Reporting frequency (days): 0 (CISCO default)

Report on change (days): 0 (CISCO default)

Miscellaneous:

Custom Id: <empty>

Usage Reporting:

Last ACK received: <none>

Next ACK deadline: Feb 05 15:32:51 2021 EDT

Reporting push interval: 30 days

Next ACK push check: <none>

Next report push: Nov 07 15:34:51 2020 EDT

Last report push: <none>

Last report file write: <none>

Trust Code Installed: <none>

PI向CSLU傳送有關以下條件的報告:

- 在每個預設報告間隔上

- 裝置上重新載入/啟動

- 切換時

- 堆疊成員新增或移除時

- 手動觸發許可證同步

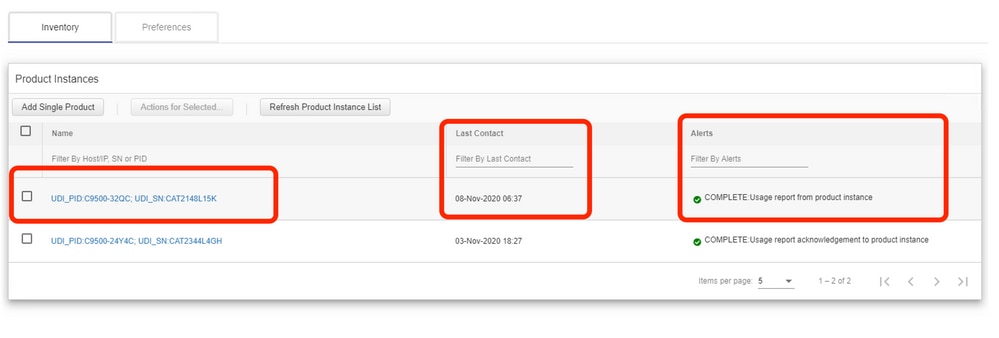

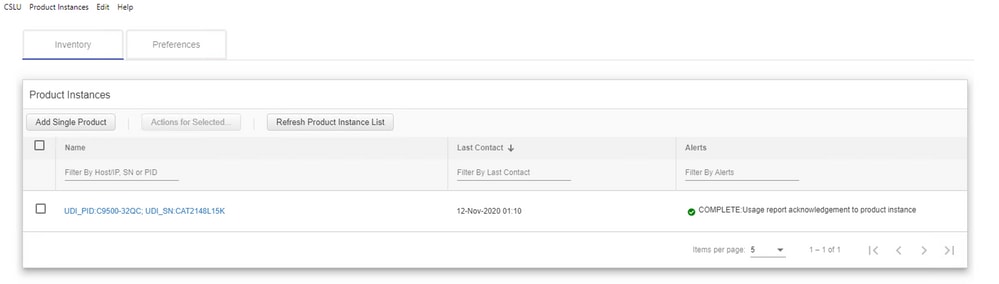

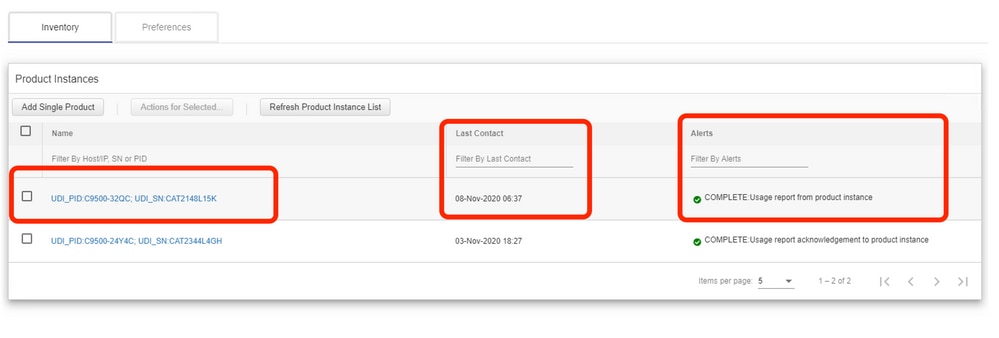

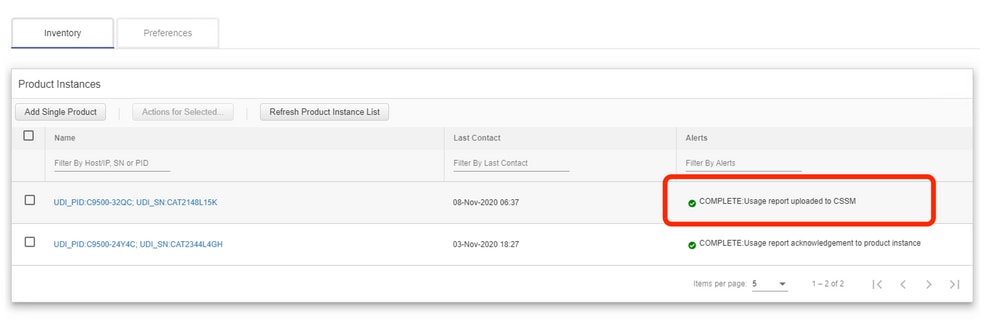

在CSLU中,清單頁面列出當前與CSLU關聯的裝置。清單中的裝置可以通過UDI進行識別。可以基於清單中的PID或SN過濾裝置,以標識任何特定裝置。

CSLU清單頁還有另外兩列:

- 「上一個聯絡人」列 — 顯示報告狀態發生更改時的最新時間戳。

- Alert列 — 顯示PI的最新報告狀態。

PI向CSLU傳送報告後,CSLU將在CSSM中建立PI條目。「上次聯絡TS」和「警報」狀態已更新。

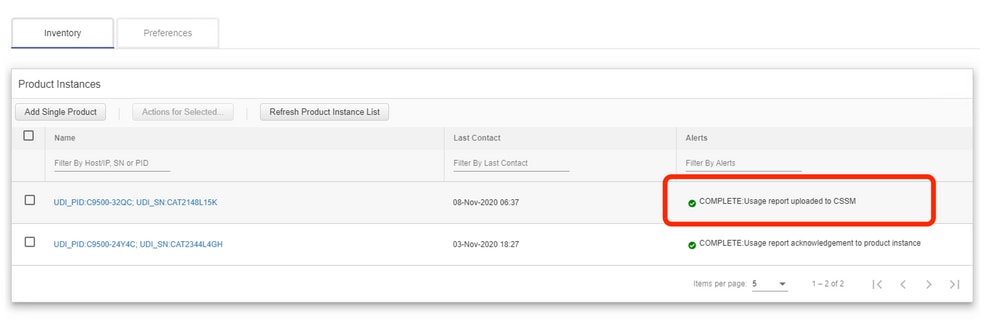

CSSM處理CSLU傳送的報告,並根據許可證使用情況在CSSM上新增/更新產品例項。CSSM處理並更新日期後,會將ACK訊息傳送回CSLU。CSLU進而儲存消息並將其轉發回PI。

ACK消息包括:

如果在CSSM中有一個新策略可用,它現在也會更新為PI。如果策略保持不變,則將其推送到PI。

附註:如果根據策略不需要ACK消息報告,則不傳送ACK消息。

警報消息列可以具有以下狀態之一:

- 來自產品例項的使用報告

- 使用情況報告已上傳到思科

- 從產品例項同步請求

- 同步請求上載到CSSM

- 從CSSM收到的確認

- 產品例項的使用情況報告確認

附註:在HA系統上的CSLU中,始終只會針對作用中UDI看到該條目。只有CSSM具有列出的系統中單個裝置的所有UDI。

CSLU自動探索

為了支援使用最低配置進行擴展部署,支援自動發現CSLU。這表示您不必特別設定CSLU的IP位址/URL。為此,您只需向其DNS伺服器新增一個條目。這使傳輸模式為CSLU(預設值)的裝置能夠自動發現CSLU並傳送報告。

這裡需要確保以下幾點:

- 在DNS伺服器中建立條目。必須將CSLU的IP地址對映到名稱

cslu-local。

- 確保裝置中存在名稱伺服器和DNS配置以實現可達性。

這樣,無需任何額外配置,網路中的裝置即可到達CSLU並按固定間隔傳送RUM報告。

使用拉模式的CSLU

PULL模式是CSLU啟動從裝置獲取RUM報告的過程。在這裡,裝置詳細資訊將新增到CSLU,CSLU定期讀取所有新增裝置上的資料。也可以手動觸發CSLU的PULL。CSLU進而將RUM報告傳送到CSSM,從CSSM返回的ACK消息傳送到PI。PULL模式由三種不同的方法支援 — RESTAPI、NETCONF和RESTCONF。

使用RESTAPI的「拉」模式

要完成PULL模式,RESTAPI裝置和CSLU所需的配置如下:

Configs on PI:

Ensure the network reachability from PI to CSLU is available and working.

!

ip http server

ip http authentication local

ip http secure-server

!

aaa new-model

aaa authentication login default local

aaa authorization exec default local

username admin privilege 15 password 0 lab

!

附註:使用者必須具有Priv級別15訪問許可權。

CSLU — 設定過程

CSLU必須登入到CSSM才能自動同步報告。

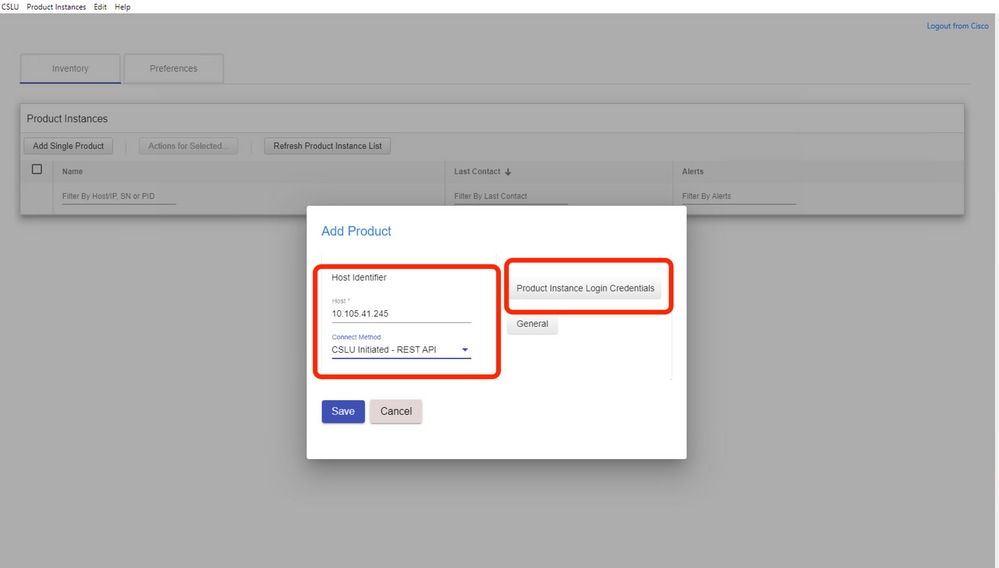

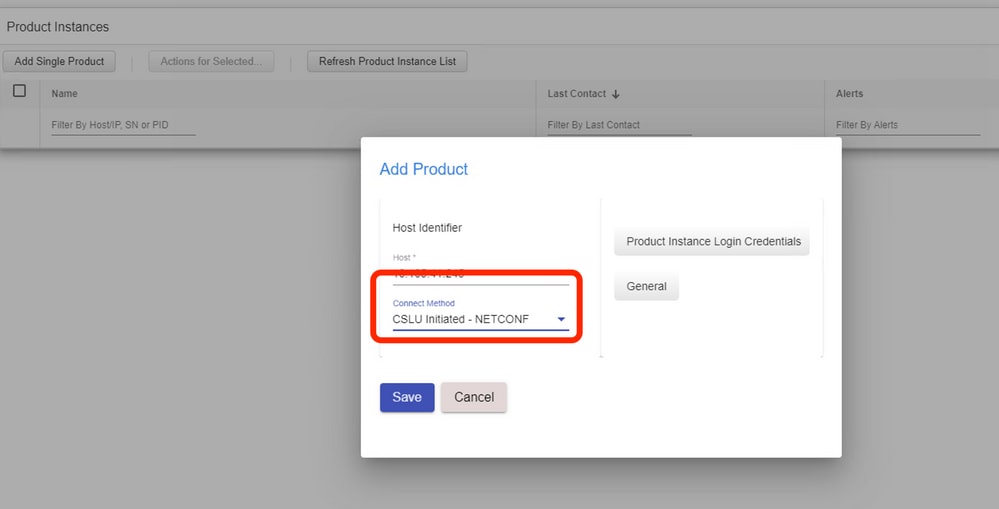

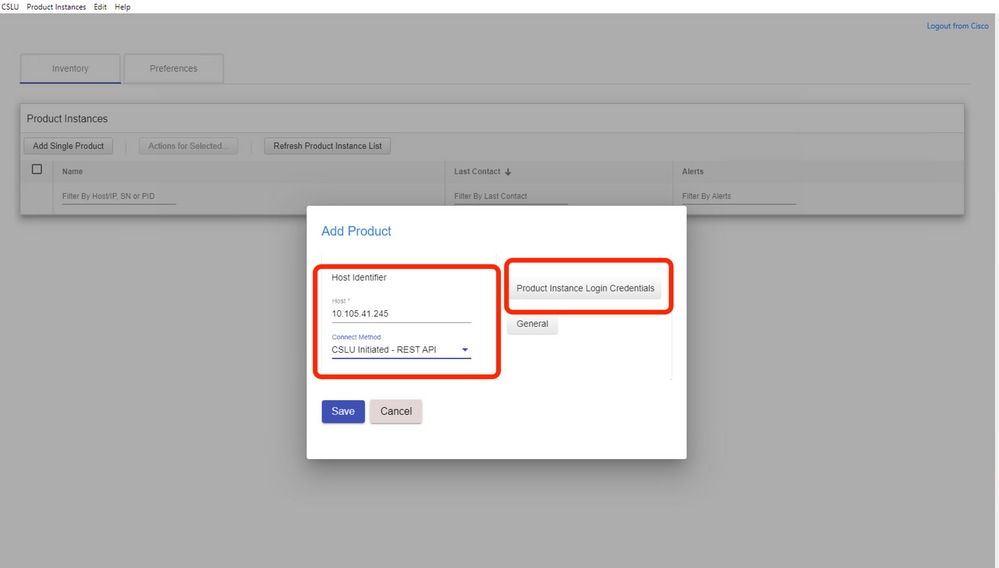

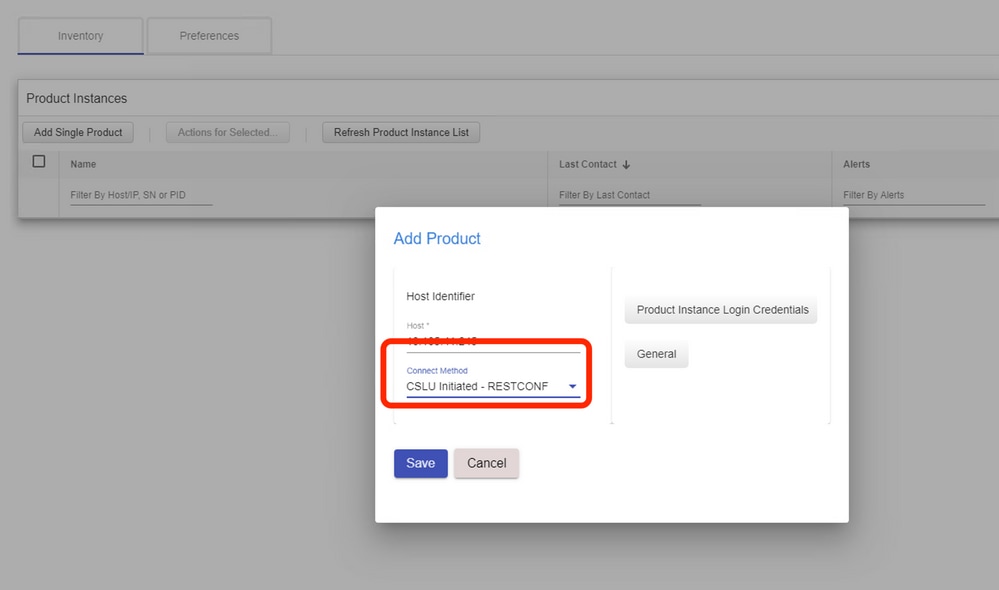

步驟1.在Add Single Product「清單」頁面上選擇。

步驟2.輸入裝置IP。

步驟3.選擇連線方法如RestAPI。

步驟4.選擇產品例項Login Credentials。

步驟5.輸入具有Priv 15訪問許可權的使用者的使用者憑據。

步驟6.儲存配置。

裝置將新增為Name欄位中的唯一IP地址。

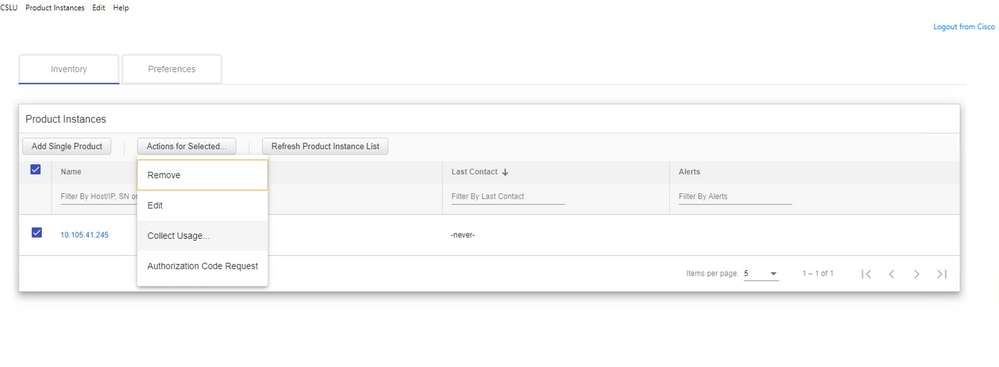

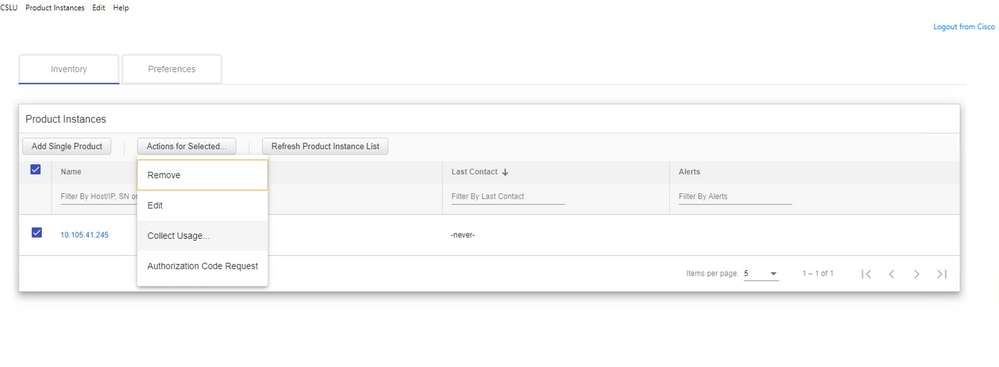

選擇裝置並導航至Actions for Selected > Collect Usage。

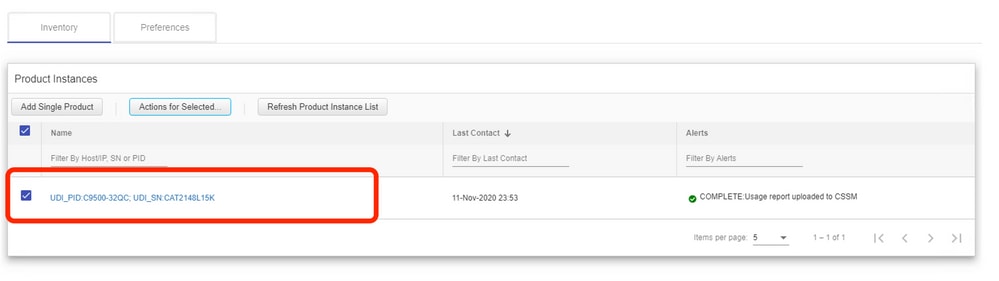

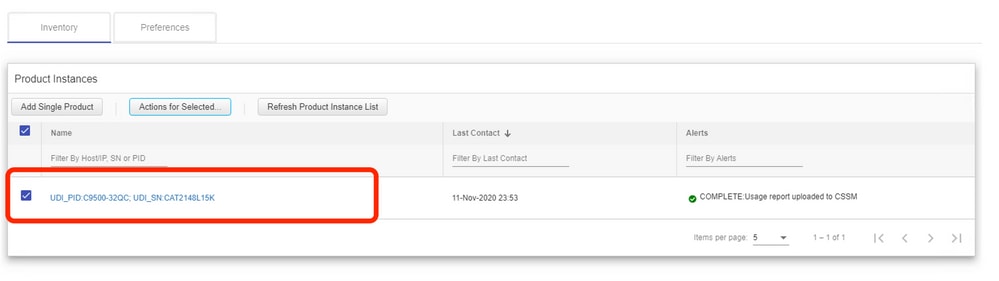

成功收集使用情況資料後,「名稱」欄位將更新到PI的UDI,同時更新時間戳。警報欄位反映最新狀態。

如果從CSSM收到ACK消息後裝置仍然可用,則ACK將傳送回PI。否則,將在下一個拉取間隔傳送ACK。

使用RESTCONF的PULL模式

要完成PULL模式,RESTCONF裝置所需的配置以及CSLU中的步驟如下:

Configs on PI:

!

restconf

!

ip http secure-server

ip http authentication local

ip http client source-interface GigabitEthernet 0/0

!

username admin privilege 15 password 0 lab

!

附註:這些配置用於本地身份驗證。也可以使用遠端身份驗證。

CSLU — 設定過程

CSLU必須登入到CSSM才能自動同步報告。CSLU設定與RUM報告RESTAPI收集和報告設定相同。

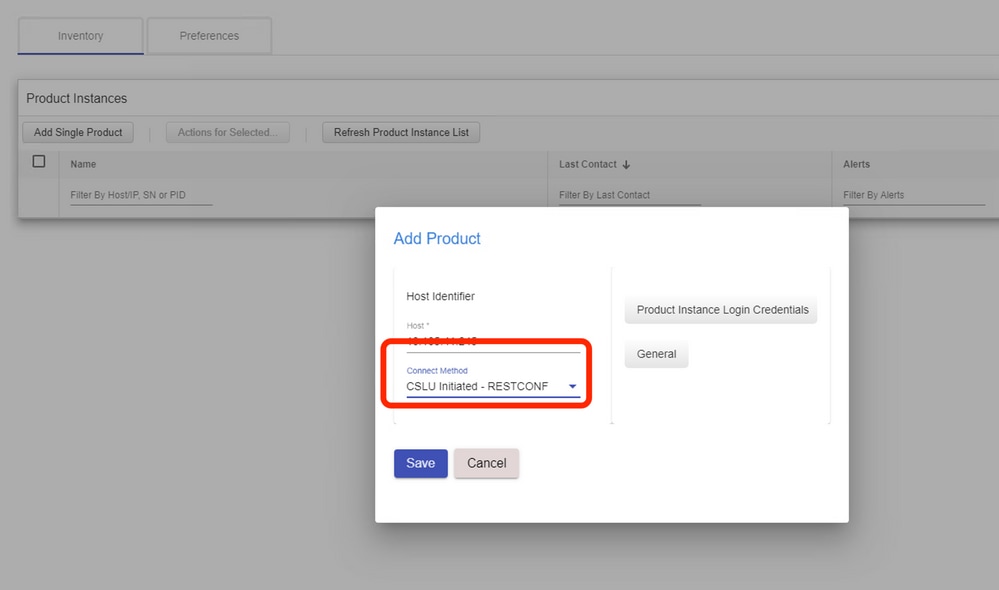

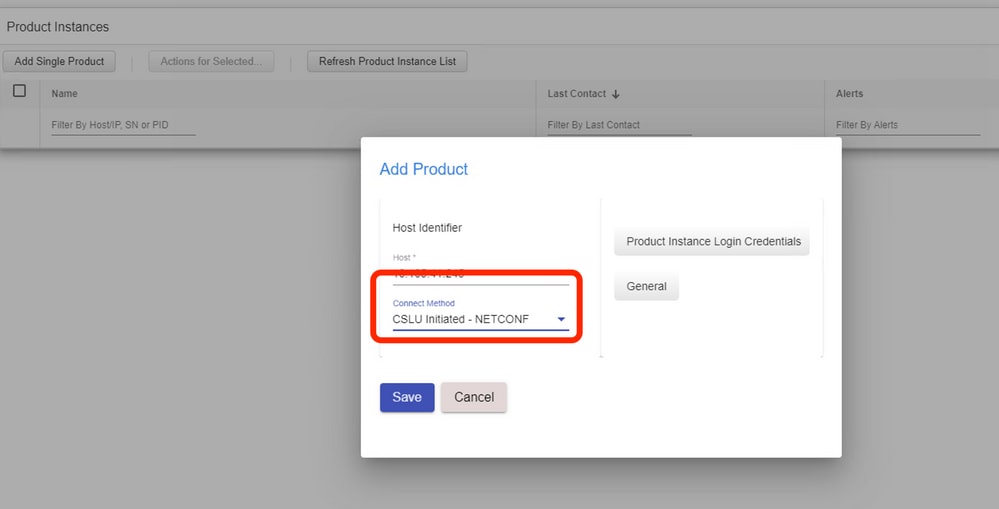

步驟1.在Add Single Product「清單」頁面上選擇。

步驟2.輸入Device IP。

步驟3.選擇連線方法如RESTCONF。

步驟4.選擇產品例項Login Credentials。

步驟5.輸入具有Priv 15訪問許可權的使用者的使用者憑據。

步驟6.儲存配置。

步驟7.收集所選裝置的使用資料。

使用NETCONF的PULL模式

要完成PULL模式,NETCONF裝置所需的配置以及CSLU中的步驟如下:

Configs on PI:

!

ip ssh version

!

netconf-yang

netconf ssh

netconf-yang feature candidate-datastore

!

username admin privilege 15 password 0 lab

!

To ensure yang process is running, execute the command:

Switch#show platform software yang-management process

confd : Running

nesd : Running

syncfd : Running

ncsshd : Running

dmiauthd : Running

nginx : Running

ndbmand : Running

pubd : Running

gnmib : Not Running

附註:這些配置用於本地身份驗證。也可以使用遠端身份驗證。

CSLU — 設定過程

CSLU必須登入到CSSM才能自動同步報告。CSLU設定與RUM報告RESTAPI收集和報告設定相同。

步驟1.在Add Single Product「清單」頁面上選擇。

步驟2.輸入Device IP。

步驟3.選擇連線方法如NETCONF。

步驟4.選擇產品例項Login Credentials。

步驟5.輸入具有Priv 15訪問許可權的使用者的使用者憑據。

步驟6.儲存配置。

步驟7.收集所選裝置的使用資料。

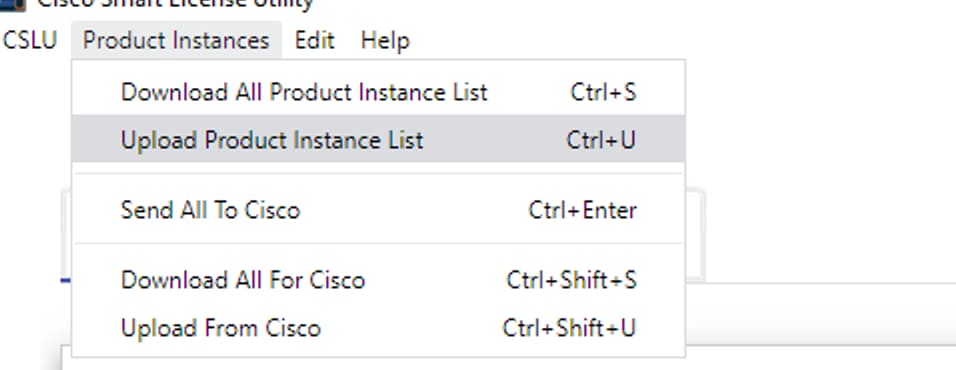

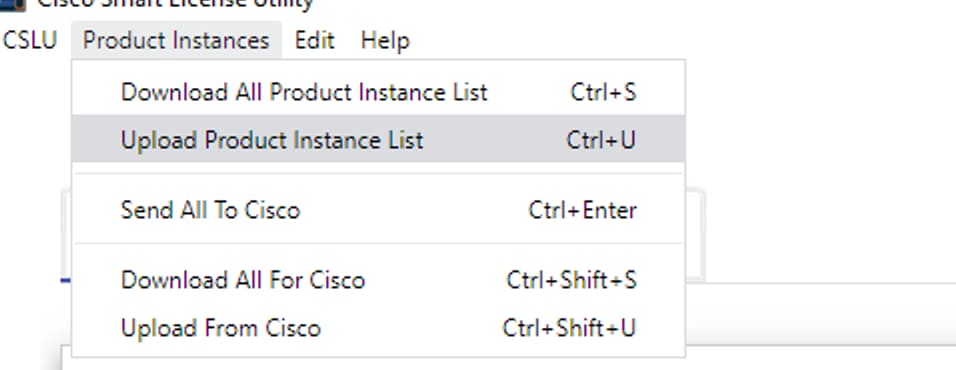

附註:對於所有型NETCONF號、RESTCONF和,RESTAPI可以批次新增裝置清單。

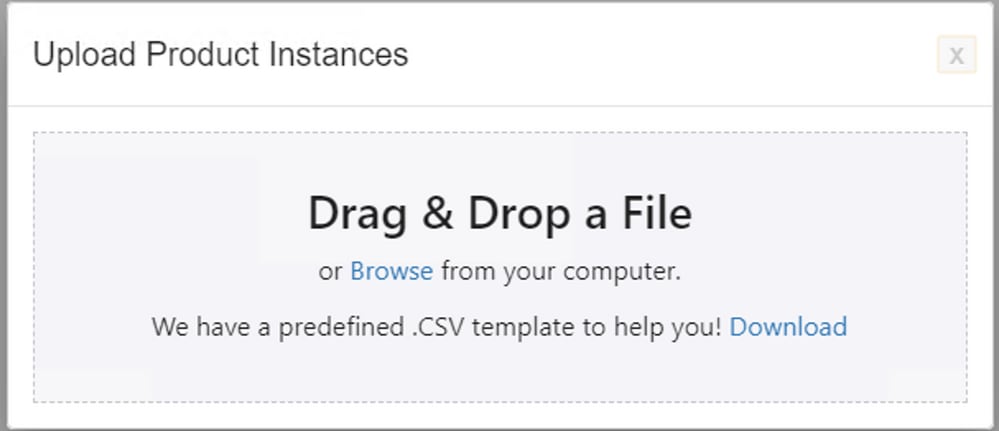

若要執行批次上傳,請在Menu欄上導覽至Product Instance > Upload Product Instance List,如下圖所示。

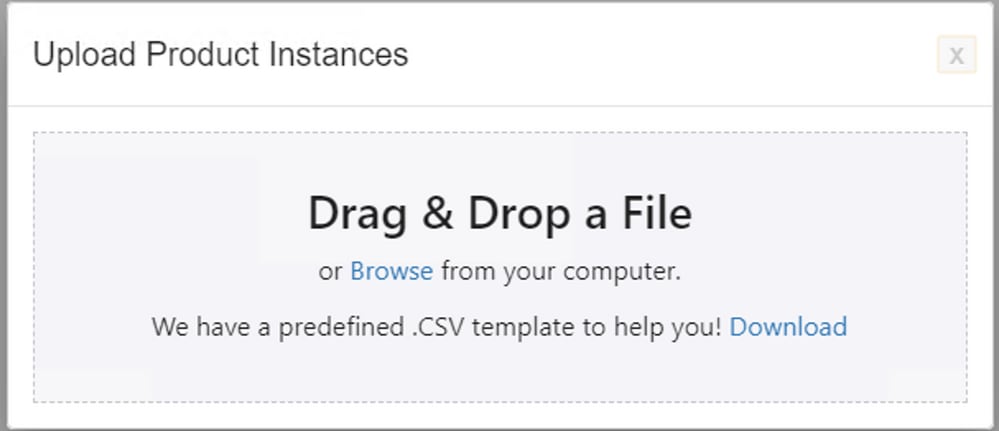

將開啟一個新的彈出視窗。模板檔案可以從其下載。在CSV格式檔案中,填寫裝置清單的裝置詳細資訊,並上傳到CSLU以新增多個裝置。

附註:對於所有型別的CSLU PULL模式,建議在PI上將傳輸集設定為Off。可以使用CLI完成此操作。

Switch(config)#license smart transport off

使用斷開模式的CSLU

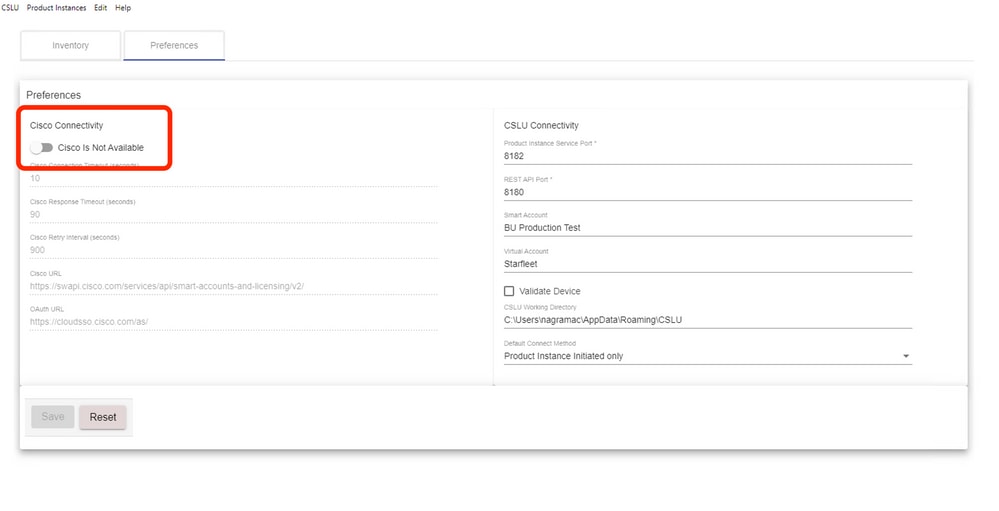

CSLU可以在與CSSM斷開連線的模式下運行。這適用於不允許CSLU連線到Internet的任何部署。在斷開連線模式下,從CSLU手動下載所有裝置的報告並將其上傳到CSSM。接著,ACK訊息會從CSSM下載並上傳到CSLU。CSLU仍繼續從PI提取/推送使用日期,並且還會將ACK消息傳送回PI。

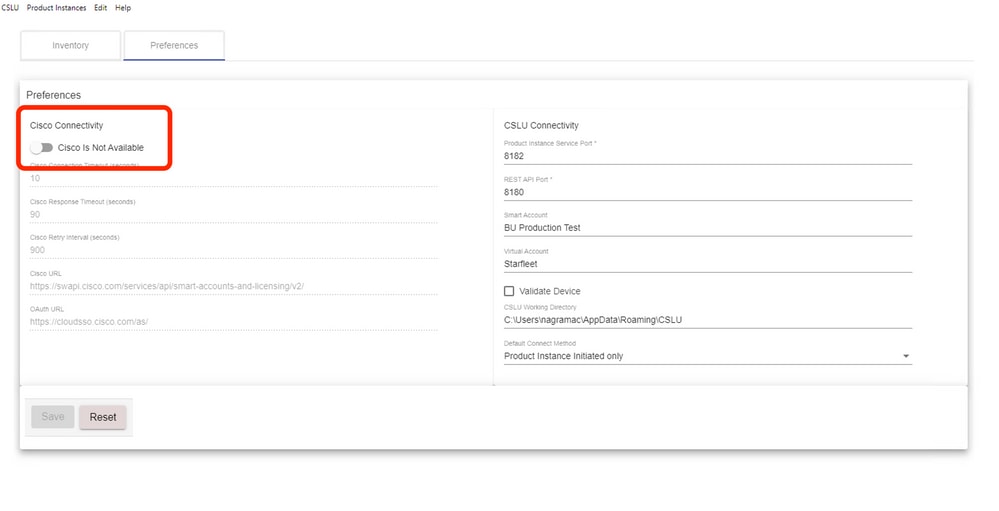

步驟1。在CSLU Preference頁面上,關閉選項Cisco Connectivity。這確認思科不可用。

步驟2.儲存設定。

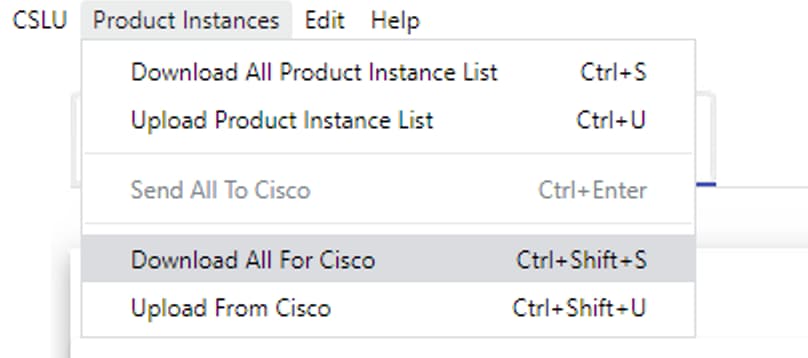

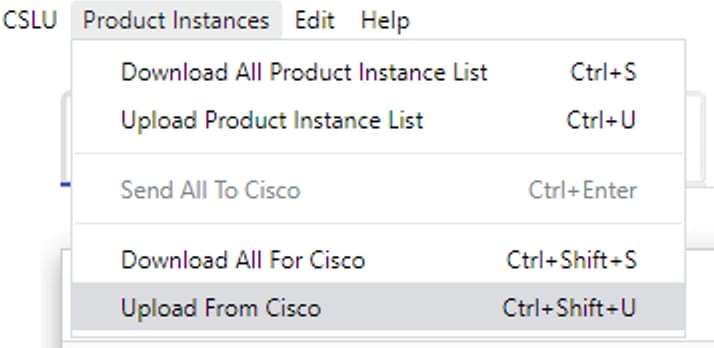

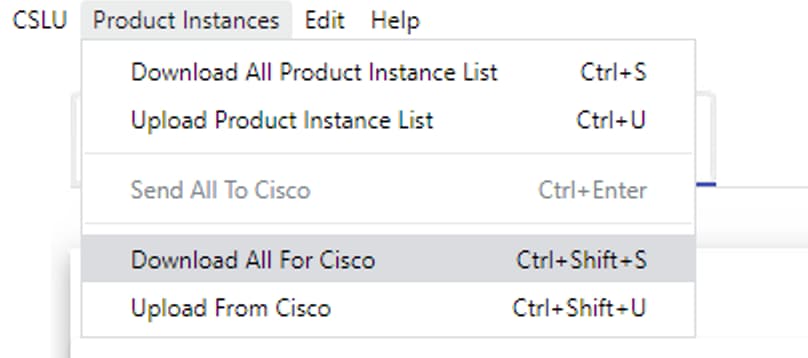

步驟3.在欄Menu中,按一下Product Instances > Download All for Cisco。這會將文件下載到CSLUtar.gz。

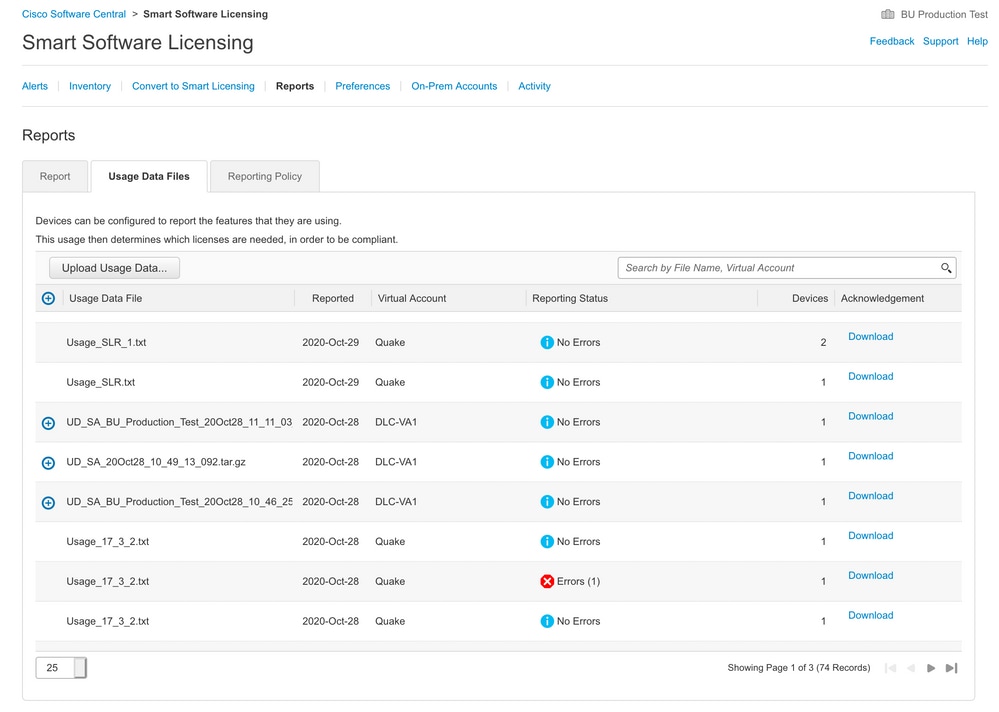

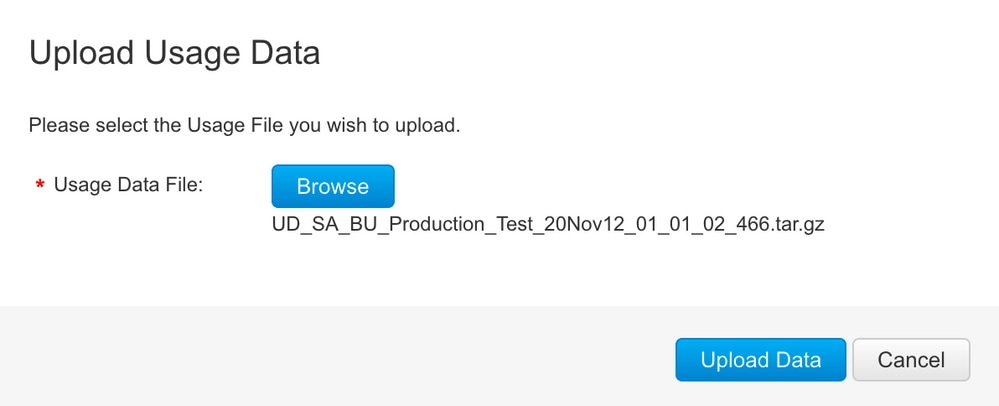

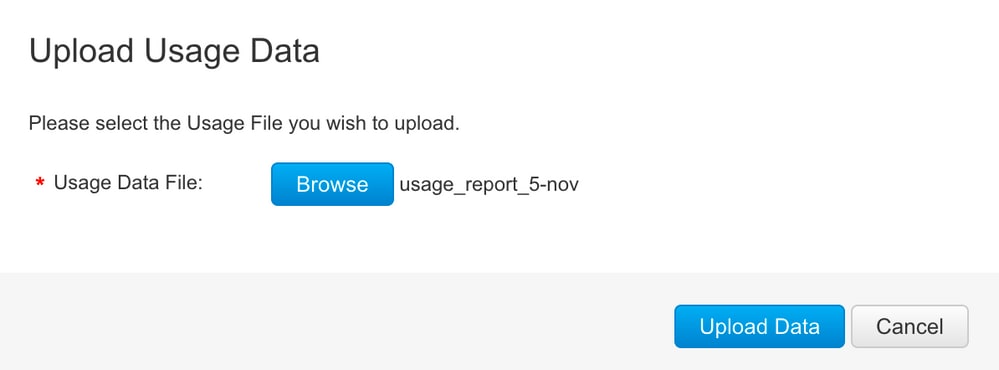

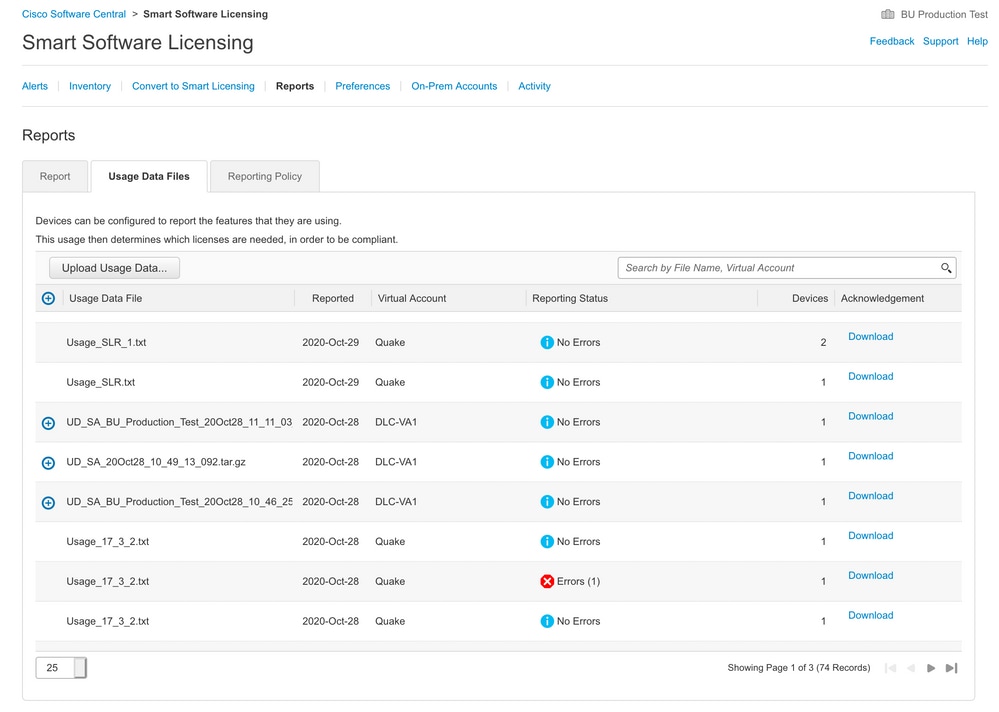

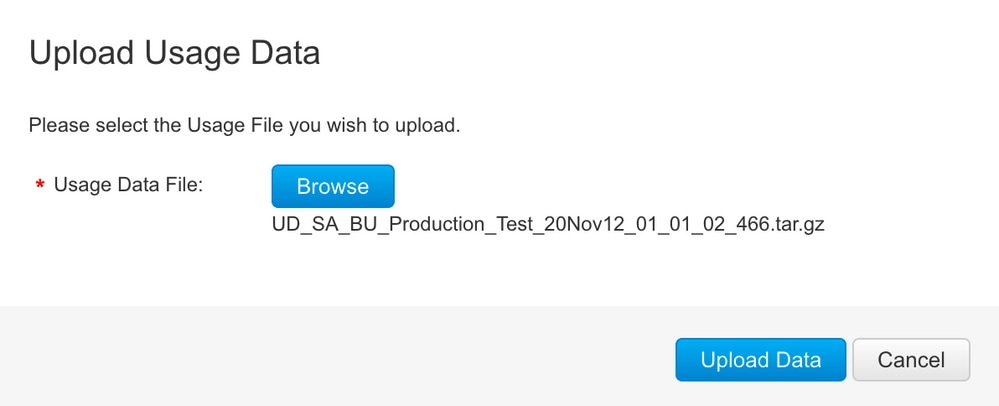

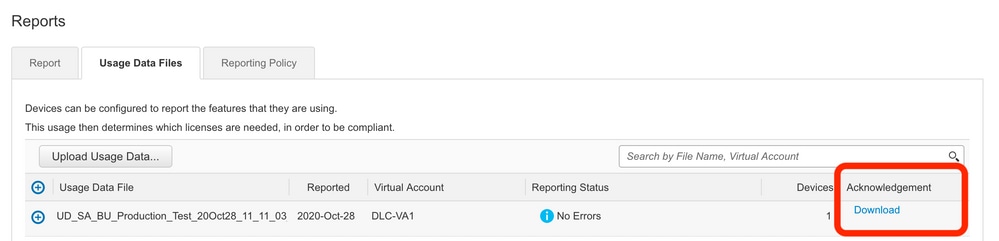

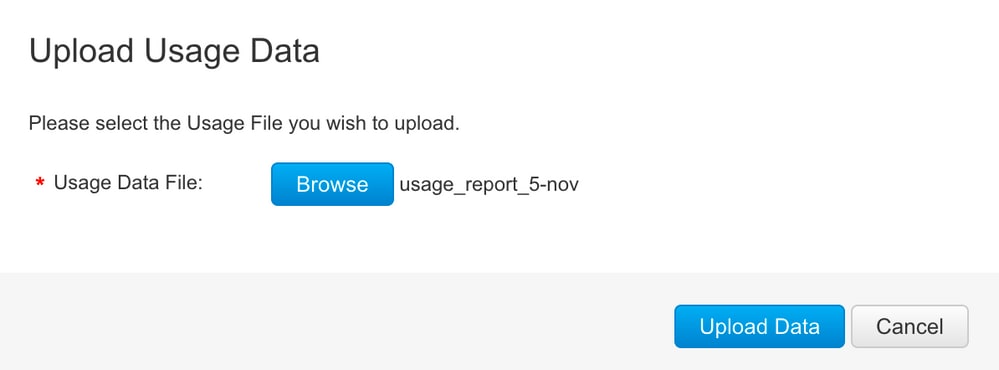

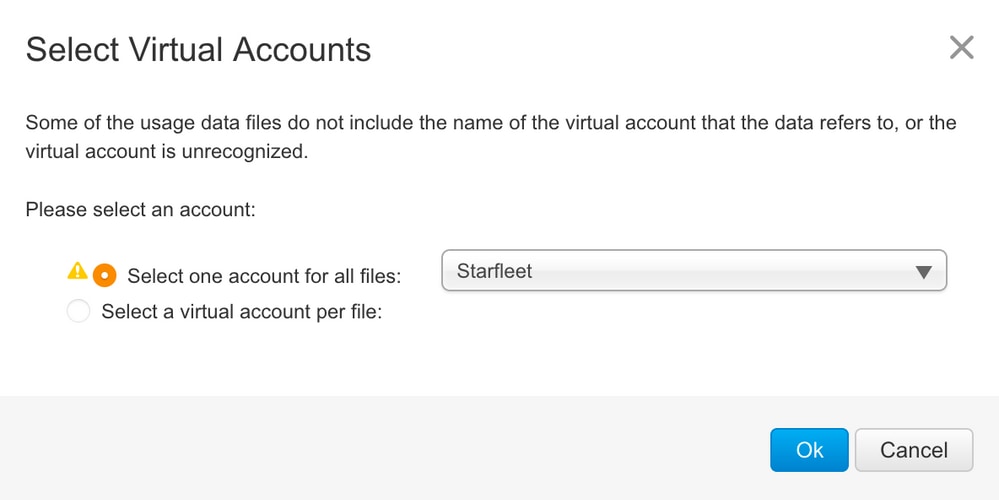

步驟4.上傳檔案至CSSM。在CSSM智慧帳戶頁面中,導航至Report > Usage Data Files > Upload usage data。在快顯視窗中,上傳檔案tar.gz。

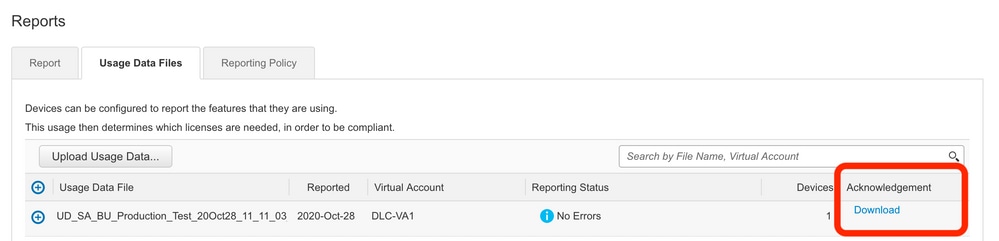

步驟5.處理完資料後,生成確認。下載ACK檔案並將其上傳到CSLU。

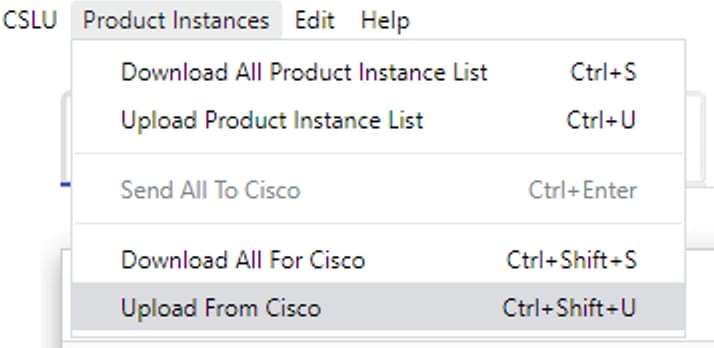

步驟6.在CSLU中,從選單欄匯入ACK檔案,然後導覽至Product Instances > Upload from Cisco,如下圖所示。

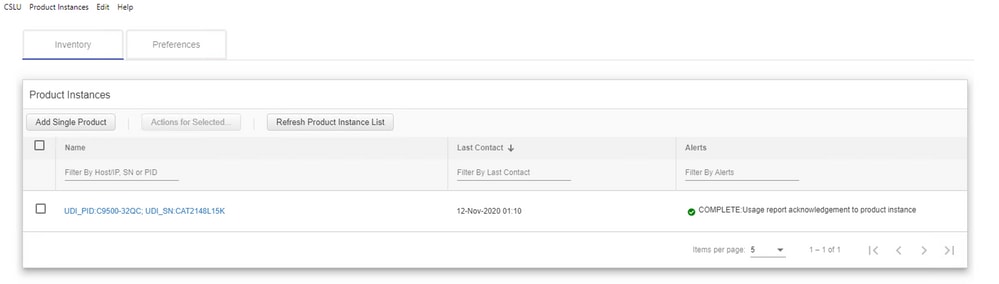

步驟7.一旦上傳ACK,消息就會傳送到PI。Alerts(警報)列可以檢驗相同的情況。

SLP — 離線模式

SLP也可以在完全離線模式下工作。這主要適用於空氣間隙網路,這些網路不偏好網際網路連線,並選擇不使用CSLU。在離線模式下,傳輸設定為Off。

Switch(config)#license smart transport off

Same can be verified through, 'show license status'

Switch#show license status

Utility:

Status: DISABLED

Smart Licensing Using Policy:

Status: ENABLED

Data Privacy:

Sending Hostname: yes

Callhome hostname privacy: DISABLED

Smart Licensing hostname privacy: DISABLED

Version privacy: DISABLED

Transport:

Type: Transport Off

Policy:

Policy in use: Merged from multiple sources.

Reporting ACK required: yes (CISCO default)

Unenforced/Non-Export Perpetual Attributes:

First report requirement (days): 365 (CISCO default)

Reporting frequency (days): 0 (CISCO default)

Report on change (days): 90 (CISCO default)

Unenforced/Non-Export Subscription Attributes:

First report requirement (days): 90 (CISCO default)

Reporting frequency (days): 90 (CISCO default)

Report on change (days): 90 (CISCO default)

Enforced (Perpetual/Subscription) License Attributes:

First report requirement (days): 0 (CISCO default)

Reporting frequency (days): 0 (CISCO default)

Report on change (days): 0 (CISCO default)

Export (Perpetual/Subscription) License Attributes:

First report requirement (days): 0 (CISCO default)

Reporting frequency (days): 0 (CISCO default)

Report on change (days): 0 (CISCO default)

Miscellaneous:

Custom Id: <empty>

Usage Reporting:

Last ACK received: Nov 11 15:41:10 2020 EDT

Next ACK deadline: Dec 11 15:41:10 2020 EDT

Reporting push interval: 30 days

Next ACK push check: <none>

Next report push: Dec 07 21:42:30 2020 EDT

Last report push: Nov 07 21:42:30 2020 EDT

Last report file write: <none>

Trust Code Installed: <none>

每當您需要向CSSM報告使用情況資料時,必須將使用情況報告下載為檔案並手動上傳到CSSM。在HA系統中,主用收集備用/成員裝置的使用情況。

To download the usage data from PI -

Switch#license smart save usage unreported file bootflash:<file-name>

Above option 'unreported' is recommended to use. This downloads only the files that are yet to be reported

and discard old usage reports, that were Acknowledged.

However, there are other options available for the amount of data that needs to be reported.

For downloading all the available report use option all,

# of daya can be specified

Switch#license smart save usage ?

all Save all reports

days Save reports from last n days

rum-Id Save an individual RUM report

unreported Save all previously un reported reports

現在,必須手動將此報告上傳到CSSM。

將儲存的使用資料從PI匯出到案頭。

在CSSM智慧帳戶頁面上,導航至Report > Usage Data Files > Upload usage data。在彈出視窗中,選擇使用情況報告並按一下upload。

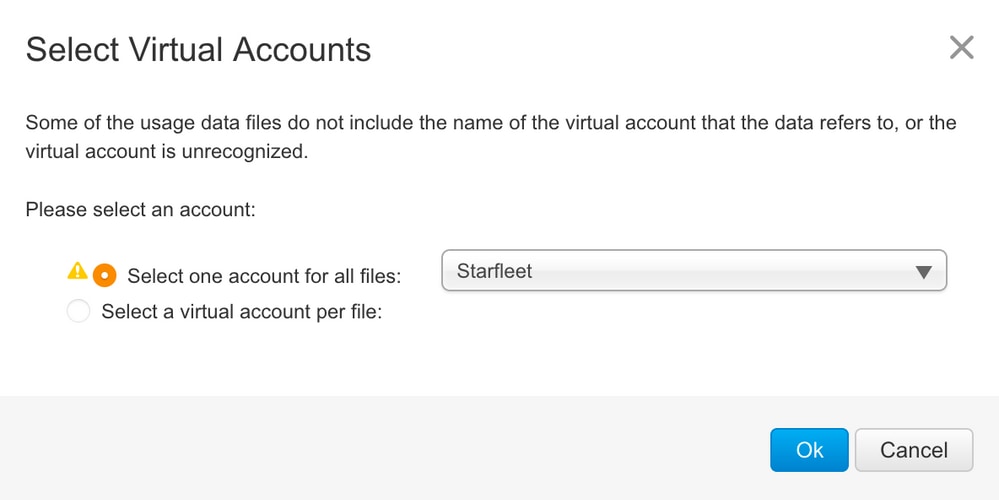

上傳檔案後,您必須選擇與裝置關聯的正確VA。

一旦完全處理完資料並且確認就緒,請下載檔案並將其載入到PI上。

To import the ACK to PI,

Switch#license smart import bootflash:<file-name>

Import Data Successful

Switch#

Nov 11 20:23:06.783: %SMART_LIC-6-POLICY_INSTALL_SUCCESS: A new licensing policy was successfully installed

Switch#

Policy Installed syslog is displayed on console if successful.

Also, the same can be verified using CLI, 'show license all'. The field 'Last ACK received' tells the

last TimeStamp when ACK message was received.

Switch#show license all

Load for five secs: 0%/0%; one minute: 1%; five minutes: 0%

No time source, 16:23:22.294 EDT Wed Nov 11 2020

Smart Licensing Status

======================

Smart Licensing is ENABLED

Export Authorization Key:

Features Authorized:

<none>

Utility:

Status: DISABLED

Smart Licensing Using Policy:

Status: ENABLED

Data Privacy:

Sending Hostname: yes

Callhome hostname privacy: DISABLED

Smart Licensing hostname privacy: DISABLED

Version privacy: DISABLED

Transport:

Type: Transport Off

Miscellaneous:

Custom Id: <empty>

Policy:

Policy in use: Installed On Nov 11 16:23:06 2020 EDT

Policy name: SLP Policy

Reporting ACK required: yes (Customer Policy)

Unenforced/Non-Export Perpetual Attributes:

First report requirement (days): 60 (Customer Policy)

Reporting frequency (days): 60 (Customer Policy)

Report on change (days): 60 (Customer Policy)

Unenforced/Non-Export Subscription Attributes:

First report requirement (days): 30 (Customer Policy)

Reporting frequency (days): 30 (Customer Policy)

Report on change (days): 30 (Customer Policy)

Enforced (Perpetual/Subscription) License Attributes:

First report requirement (days): 0 (CISCO default)

Reporting frequency (days): 90 (Customer Policy)

Report on change (days): 90 (Customer Policy)

Export (Perpetual/Subscription) License Attributes:

First report requirement (days): 0 (CISCO default)

Reporting frequency (days): 90 (Customer Policy)

Report on change (days): 90 (Customer Policy)

Usage Reporting:

Last ACK received: Nov 11 16:23:06 2020 EDT

Next ACK deadline: Dec 11 16:23:06 2020 EDT

Reporting push interval: 30 days

Next ACK push check: <none>

Next report push: Dec 07 21:42:30 2020 EDT

Last report push: Nov 07 21:42:30 2020 EDT

Last report file write: <none>

Trust Code Installed: <none>

License Usage

=============

network-advantage (C9500 Network Advantage):

Description: network-advantage

Count: 1

Version: 1.0

Status: IN USE

Export status: NOT RESTRICTED

Feature Name: network-advantage

Feature Description: network-advantage

Enforcement type: NOT ENFORCED

License type: Perpetual

dna-advantage (C9500 32QC DNA Advantage):

Description: C9500-32QC DNA Advantage

Count: 1

Version: 1.0

Status: IN USE

Export status: NOT RESTRICTED

Feature Name: dna-advantage

Feature Description: C9500-32QC DNA Advantage

Enforcement type: NOT ENFORCED

License type: Subscription

Product Information

===================

UDI: PID:C9500-32QC,SN:CAT2148L15K

Agent Version

=============

Smart Agent for Licensing: 5.0.6_rel/47

License Authorizations

======================

Overall status:

Active: PID:C9500-32QC,SN:CAT2148L15K

Status: NOT INSTALLED

Purchased Licenses:

No Purchase Information Available

行為更改

這些更改是在版本上的智慧許可功能中進行的:

- 信任同步 — 從17.7.1開始,信任代碼安裝在交換機上所有受支援的拓撲(如CSLU和離線方法)上。

- 隱私更改 - 17.7.1版中,如果各自的隱私設定被禁用,則從17.9.1版中的版本字串和主機名資訊將包括在傳送到CSSM的RUM報告中。

- 帳戶詳細資訊 — 自17.7.1起,CSSM的ACK消息包括帳戶資訊和SA/VA詳細資訊。

- RUM報告限制 — 從17.9.1開始,PI啟動通訊的時間的報告間隔為。最小報告頻率被限製為一天。這表示產品例項每天不會傳送多次RUM報告。

疑難排解

通用故障排除調查表

案例1:從非常早期的版本(即16.9.x)升級Cisco IOS XE後,某些通訊協定(即HSRP)無法再運作。

檢查許可證啟動級別以檢視它是否仍與升級Cisco IOS XE之前相同。許可證啟動級別可能重置為Networking-Essentials,這可能不支援失敗的協定(即HSRP)。

場景2:許可證狀態,顯示消息「失敗原因:無法傳送Call Home HTTP消息」或「上次通訊嘗試:PENDING'"

這可能與基本連線問題有關。要解析檢查:

- 連線到CSSM的網路連線 — IP地址、路由等。

ip http client source interface配置正確。- 時差。(需要配置NTP以提供正確的時鐘時間/時區)

- 如果內部防火牆配置阻止到CSSM的流量

案例 3:如果日誌錯誤「%SMART_LIC-3-AUTH_RENEW_FAILED:Cisco Smart Software Manager (CSSM) 的授權更新:經過一年的註冊後,會觀察到「nil:NilClass」的未定義方法「each」。

重新註冊產品。在CSSM上生成新的令牌ID,並將產品例項再次註冊到CSSM。

案例 4:錯誤消息「%SMART_LIC-3-COMM_FAILED:Communications failure(通訊故障)」,思科不存在連線錯誤時。

如果沒有與CSSM的連線問題,且如果是在PI上,仍然出現上述錯誤,則可能是由於最近的伺服器升級導致證書被刪除。通訊雙方的TLS驗證需要該證書。在這種情況下,請在PI上配置CLIip http client secure-trustpoint SLA-TrustPoint,然後重試。

調試PI

為了排除任何問題,從PI收集的命令為:

show license all

show license tech support

show license eventlog

show license history message

show license tech events

show license rum id all

For debugging Trust Installation/Sync -

Switch#show license tech support | s Trust

Trust Establishment:

Attempts: Total=0, Success=0, Fail=0 Ongoing Failure: Overall=0 Communication=0

Last Response: <none>

Failure Reason: <none>

Last Success Time: <none>

Last Failure Time: <none>

Trust Acknowledgement:

Attempts: Total=0, Success=0, Fail=0 Ongoing Failure: Overall=0 Communication=0

Last Response: <none>

Failure Reason: <none>

Last Success Time: <none>

Last Failure Time: <none>

Trust Sync:

Attempts: Total=0, Success=0, Fail=0 Ongoing Failure: Overall=0 Communication=0

Last Response: <none>

Failure Reason: <none>

Last Success Time: <none>

Last Failure Time: <none>

Trusted Store Interface: True

Local Device: No Trust Data

Overall Trust: No ID

For debugging Usage reporting timers/intervals -

Switch#show license tech support | in Utility

Utility:

Start Utility Measurements: Nov 11 16:46:09 2020 EDT (7 minutes, 34 seconds remaining)

Send Utility RUM reports: Dec 07 21:42:30 2020 EDT (26 days, 5 hours, 3 minutes, 55 seconds remaining)

Process Utility RUM reports: Nov 12 15:32:51 2020 EDT (22 hours, 54 minutes, 16 seconds remaining)

For Collecting all btrace logs for debugging -

Step 1. Switch#request platform software trace rotate all

Step 2. Switch#show logging process iosrp internal start last boot to-file bootflash:<file-name>

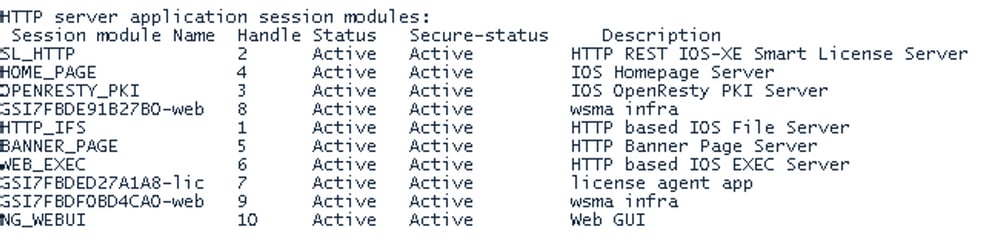

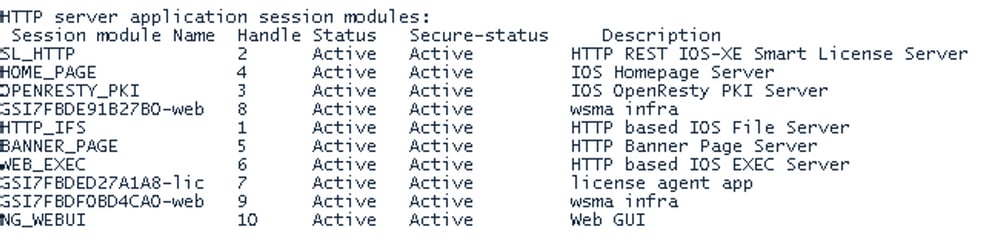

If there are any failues on PULL mode, ensure server SL_HTTP is Acive

調試CSLU

如果調試了CSLU上的任何問題,則必須從安裝CSLU的PC上的此目錄獲取日誌檔案。

C:\Users\<user-name>\AppData\Roaming\CSLU\var\logs

相關資訊

意見

意見