簡介

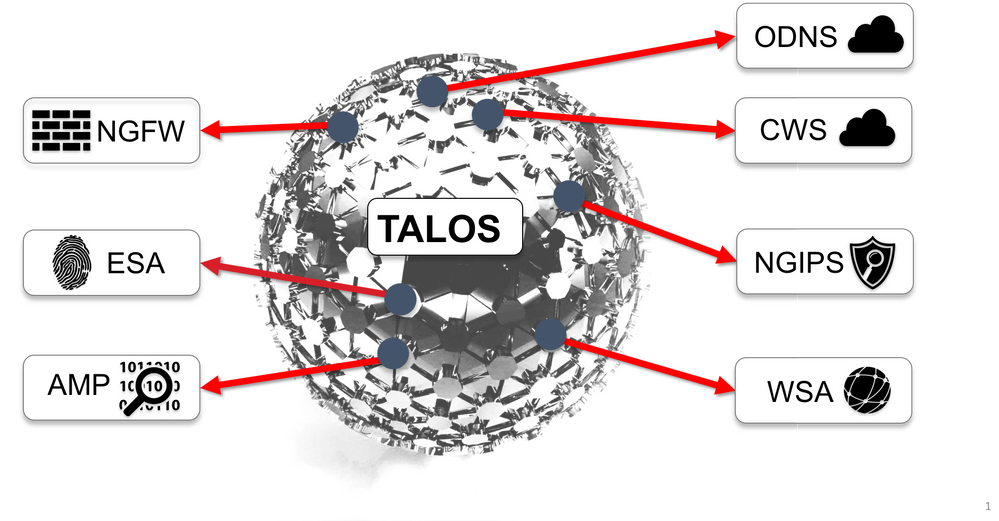

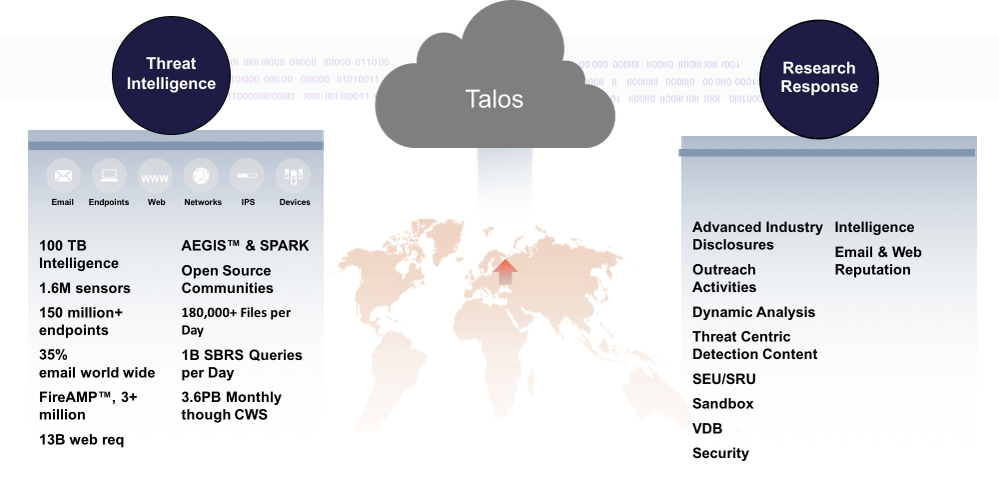

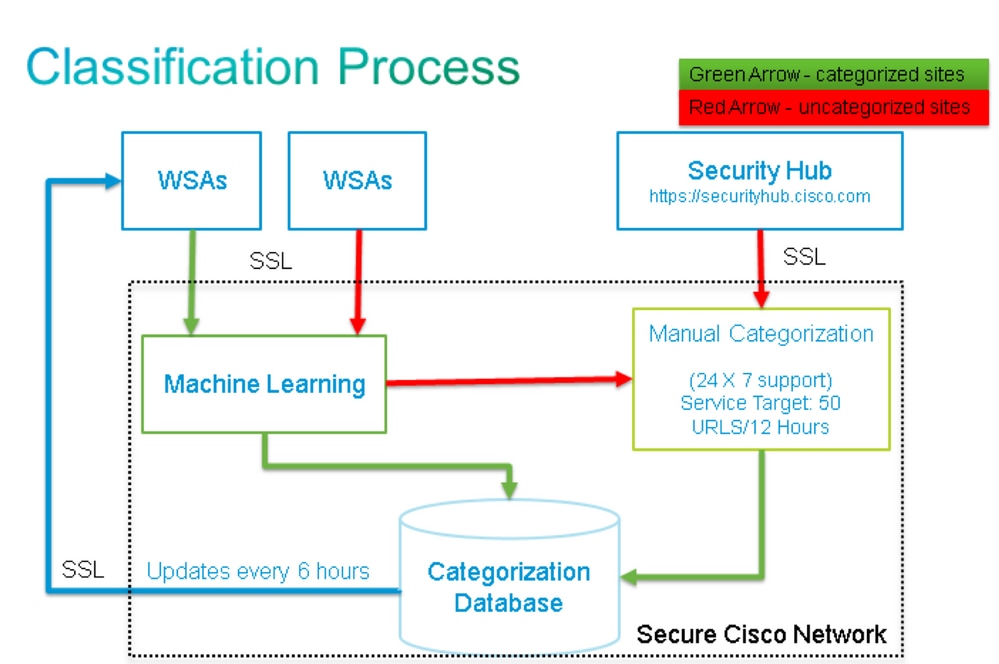

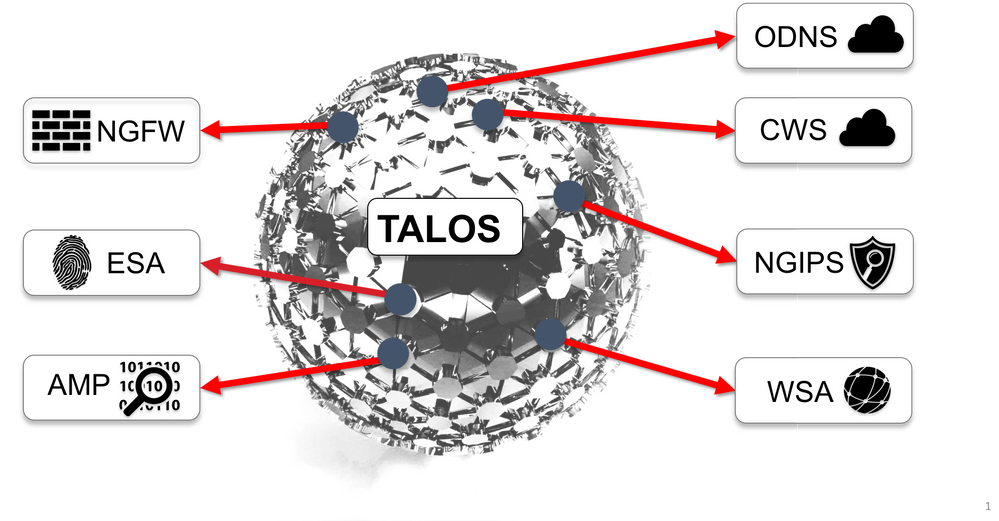

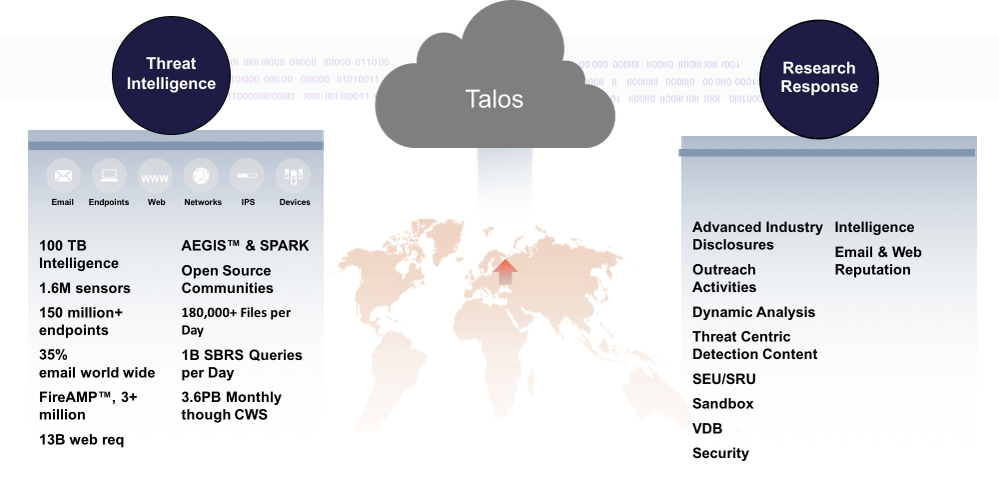

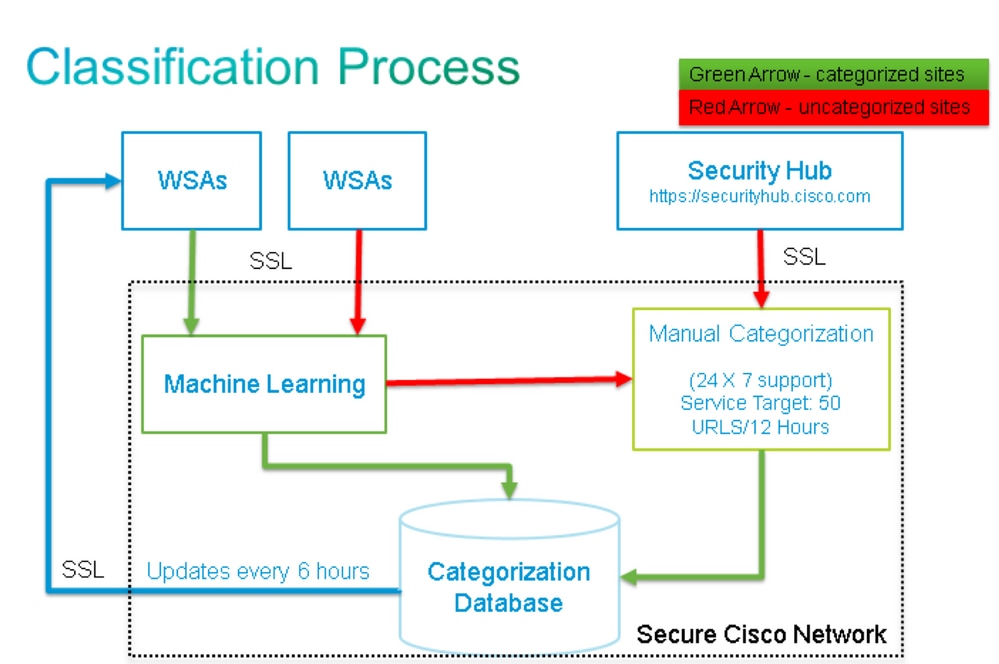

思科Web和郵件內容安全產品可以向思科和Talos提供遙測資料,以提高網路安全裝置(WSA)中的網路分類和連線郵件安全裝置(ESA)的IP信譽的有效性。

遙測資料以「選擇加入」的方式提供給WSA和ESA。

資料透過二進位制編碼的SSL加密資料包傳輸。隨附的附件可讓您深入瞭解傳輸的資料、特定格式與說明。 WebBase網路參與(WBNP)和SenderBase網路參與(SBNP)資料無法以直接日誌或檔案格式檢視。 此資料以加密形式傳輸。 此資料在任何時候都不「靜止」。

WSA - WebBase網路參與

思科瞭解維護隱私的重要性,不會收集或使用個人或機密資訊,例如使用者名稱和密碼。此外,主機名中包含的檔名和URL屬性會被混淆,以確保機密性。

對於解密的HTTPS事務,SensorBase網路只接收證書中伺服器名稱的IP地址、Web信譽分數和URL類別。

有關完整資訊,請參閱WSA使用手冊,瞭解裝置上當前運行的AsyncOS for Web Security版本。 請參閱使用手冊中的「Cisco SensorBase網路」。

ESA - SenderBase網路參與

參與SenderBase網路的客戶允許思科收集有關其組織的郵件流量統計資料,從而提高該服務對所有使用者的效用。參與是自願的。思科僅收集有關消息屬性的摘要資料,以及有關思科裝置如何處理不同型別消息的資訊。例如,Cisco不收集消息正文或消息主題。個人辨識資訊和標識組織的資訊將保密。

如需完整資訊, p租約審查 ESA使用者指南 適用於裝置上當前運行的AsyncOS for ESA安全版本。 請參閱《使用手冊》中的「SenderBase網路參與」一章。

一般安全顧慮常見問題解答

| 問題: |

收集的資料儲存在哪裡? |

| 答案: |

裝置遙測儲存在思科美國資料中心。 |

| 問題: |

誰有權訪問收集和儲存的資料? |

| 答案: |

訪問僅限於分析/使用資料建立可操作情報的Cisco SBG人員。 |

| 問題: |

所收集資料的保留時間是多少? |

| 答案: |

沒有與裝置遙測相關的資料保留/過期策略。資料可以無限期保留,也可以出於各種原因刪除,包括但不限於縮減取樣/聚合、儲存管理、使用年限、與當前/未來威脅的相關性等。 |

| 問題: |

客戶序列號或公有IP地址是否儲存在Talos分類資料庫中? |

| 答案: |

否,僅保留URL和類別。WBNP資料包不包含源IP資訊。 |

操作

本節詳細介紹操作、資料型別(按說明)以及演示將傳輸資訊的示例資料:

- SBNP -與電子郵件安全相關的特定資料型別(欄位)和示例資料

- WBNP -與Web安全相關的特定資料型別(欄位)和示例資料

- 威脅檢測操作-從操作角度概述威脅檢測

SenderBase(電子郵件)網路參與

每個Emailappliance共用的統計資訊

| 專案 |

範例資料 |

| MGA識別符號 |

MGA 10012 |

| 時間戳記 |

資料從2005年7月1日上午8點到上午8點05分 |

| 軟體版本號 |

MGA版本4.7.0 |

| 規則集版本編號 |

反垃圾郵件規則集102 |

| 防病毒更新間隔 |

每10分鐘更新一次 |

| 隔離區大小 |

500 MB |

| 隔離郵件計數 |

當前隔離區中有50封郵件 |

| 病毒分數閾值 |

將郵件傳送到威脅級別3或更高級別的隔離區 |

| 進入隔離區的郵件的病毒分數總和 |

120 |

| 進入隔離區的郵件計數 |

30 (平均得分為4) |

| 最長隔離時間 |

12小時 |

| 按進入和退出隔離區的原因劃分的爆發隔離區郵件計數,與防病毒結果相關 |

50人因.exe規則進入隔離區30人因手動釋放而離開隔離區,所有30人均為病毒陽性 |

| 按離開隔離區時採取的操作細分的爆發隔離區郵件計數 |

10封郵件在離開隔離區後刪除了附件 |

| 郵件在隔離區中保留的時間總和 |

20小時 |

每個IP地址共用的統計資訊

| 專案 |

範例資料 |

標準參與 |

有限參與 |

| 裝置內不同階段的郵件計數 |

防病毒引擎顯示:100

反垃圾郵件引擎顯示:80 |

|

|

| 反垃圾郵件和防病毒評分及裁決的總和 |

2,000 (所有可見郵件的反垃圾郵件分數總和) |

|

|

| 遇到不同反垃圾郵件和防病毒規則組合的郵件數 |

規則A和B中包含100條報文

僅50封郵件符合規則A |

|

|

| 連線數 |

20個SMTP連線 |

|

|

| 總收件人數和無效收件人數 |

共50位收件者

10個無效收件人 |

|

|

| 雜湊檔案名稱:(a) |

在名為<one-way-hash>.zip的存檔附件中發現檔案<one-way-hash>.pif。 |

未混淆的檔名 |

雜湊檔案名稱 |

| 混淆檔名: (b) |

在檔案aaaaaaa.zip中找到檔案aaaaaaa0.aaa.pif。 |

未混淆的檔名 |

混淆檔名 |

| URL主機名(c) |

在發往www.domain.com的郵件中發現一個連結 |

未混淆的URL主機名 |

模糊的URL主機名稱 |

| 模糊的URL路徑(d) |

在發往主機名www.domain.com的消息中發現一條鏈路,其路徑為aaa000aa/aa00aaa。 |

未混淆的URL路徑 |

模糊的URL路徑 |

| 按垃圾郵件和病毒掃描結果列出的郵件數 |

10個垃圾郵件(肯定)

10個垃圾郵件負數

5可疑垃圾郵件

4病毒陽性

16病毒陰性

5病毒無法掃描 |

|

|

| 不同反垃圾郵件和防病毒判定的郵件數 |

500個垃圾郵件、300個火腿 |

|

|

| 大小範圍內的郵件計數 |

30K至35K範圍內有125個 |

|

|

| 不同擴展型別的計數 |

300個「.exe」附件 |

|

|

| 附件型別、True檔案型別和容器型別的關聯 |

具有「.doc」副檔名但實際為「.exe」的100個附件

50個附件是zip中的「.exe」副檔名 |

|

|

| 副檔名和真實檔案型別與附件大小的關聯 |

50-55K範圍內有30個附件「.exe」 |

|

|

| 按隨機抽樣結果列出的消息數 |

14條消息跳過取樣

25條消息排隊等待取樣

從取樣中掃描了50封郵件 |

|

|

| DMARC驗證失敗的郵件數 |

有34封郵件未通過DMARC驗證 |

|

|

附註:

(a)檔名以單向雜湊(MD5)編碼。

(b)檔名以模糊格式傳送,所有小寫的ASCII字母([a-z])替換為「a」,所有大寫的ASCII字母([A-Z])替換為「A」,任何多位元組UTF-8字元替換為「x」(以提供其他字符集的隱私),所有ASCII數字([0-9])替換為。

(c) URL主機名與IP地址一樣指向提供內容的Web伺服器。不包括使用者名稱和密碼等機密資訊。

(d)主機名中包含的URL資訊被模糊處理,以確保使用者的任何個人資訊不會被洩露。

每個SDS客戶端共用的統計資訊

| 專案 |

範例資料 |

| 時間戳記 |

|

| 使用者端版本 |

|

| 向客戶端發出的請求數 |

|

| 從SDS客戶端發出的請求數 |

|

| DNS查詢的時間結果 |

|

| 伺服器回應時間結果 |

|

| 建立與伺服器連線的時間 |

|

| 已建立的連線數目 |

|

| 伺服器同時開啟的連線數目 |

|

| 對WBRS的服務請求數 |

|

| 命中本機WBRS快取的要求數目 |

|

| 本地WBRS快取的大小 |

|

| 來自遠端WBRS的響應時間結果 |

|

AMP SBNP遙測資料

| 格式 |

範例資料 |

| amp_verdicts' :{ (「裁決」、「間諜名稱」、「分數」、「已上傳」、「檔名」)、 |

| (「裁決」、「間諜名稱」、「分數」、「已上傳」、「檔名」)、 |

| (「裁決」、「間諜名稱」、「分數」、「已上傳」、「檔名」)、 |

| ........ |

|

| (「裁決」、「間諜名稱」、「分數」、「已上傳」、「檔名」)、 |

| } |

|

| 說明 |

|

| 裁決- AMP信譽查詢 |

惡意/清除/未知 |

| Spyname -檢測到的惡意軟體名稱 |

[特洛伊木馬測試] |

| 分數- AMP分配的信譽分數 |

[1-100 ] |

| 上傳-指示上傳檔案的AMP雲 |

1 |

| File Name —檔案附件的名稱 |

abcd.pdf |

WebBase (Web)網路參與

每個Web請求共用的統計資訊

| 專案 |

範例資料 |

標準參與 |

有限參與 |

| 版本 |

coeus 7.7.0-608 |

|

|

| 序號 |

|

|

|

| SBNP取樣係數(體積) |

|

|

|

| SBNP取樣係數(速率) |

1 |

|

|

| 目的IP和埠 |

|

未混淆的URL路徑段 |

雜湊URL路徑段 |

| 防間諜軟體選擇的惡意軟體類別 |

已略過 |

|

|

| WBRS評分 |

4.7 |

|

|

| McAfee惡意軟體類別判定 |

|

|

|

| 參照URL |

|

未混淆的URL路徑段 |

雜湊URL路徑段 |

| 內容型別ID |

|

|

|

| ACL決策標籤 |

0 |

|

|

| 舊版Web分類 |

|

|

|

| CIWUC Web類別和決策源 |

{'src': 'req', 'cat': '1026'} |

|

|

| AVC應用名稱 |

廣告與追蹤 |

|

|

| AVC應用型別 |

廣告網路 |

|

|

| AVC應用行為 |

不安全 |

|

|

| 內部AVC結果跟蹤 |

[0,1,1,1 ] |

|

|

| 透過索引資料結構跟蹤使用者代理 |

3 |

|

|

每個Web請求的高級惡意軟體統計資訊

| AMP統計資訊 |

|

| 裁決- AMP信譽查詢 |

惡意/清除/未知 |

| Spyname -檢測到的惡意軟體名稱 |

[特洛伊木馬測試] |

| 分數- AMP分配的信譽分數 |

[1-100 ] |

| 上傳-指示上傳檔案的AMP雲 |

1 |

| File Name —檔案附件的名稱 |

abcd.pdf |

終端使用者反饋統計資訊摘要

| 每位使用者共用的統計資料 分類錯誤 意見回饋 |

|

| 專案 |

範例資料 |

| 引擎ID (數字) |

0 |

| 舊版Web分類程式碼 |

|

| CIWUC Web分類源 |

'響應' / '請求' |

| CIWUC Web類別 |

1026 |

提供的示例資料-標準參與

# categorized

"http://google.com/": { "wbrs": "5.8",

"fs": {

"src": "req",

"cat": "1020"

},

}

# uncategorized

"http://fake.example.com": { "fs": {

"cat": "-"

},

}

提供的示例資料-參與受限

完整WBNP解碼

每台Cisco裝置共用的統計資訊

| 專案 |

範例資料 |

| 版本 |

coeus 7.7.0-608 |

| 序號 |

0022190B6ED5-XYZ1YZ2 |

| 型號 |

S660 |

| 已啟用Webroot |

1 |

| 啟用AVC |

1 |

| 已啟用Sophos |

0 |

| 回應端分類已啟用 |

1 |

| 已啟用反間諜軟體引擎 |

default-2001005008 |

| 反間諜軟體SSE版本 |

default-2001005008 |

| 反間諜軟體Spycat定義版本 |

default-8640 |

| 反間諜軟體URL阻止清單DAT版本 |

|

| 反間諜軟體URL網路釣魚DAT版本 |

|

| 反間諜軟體Cookie DAT版本 |

|

| 已啟用反間諜軟體域阻止 |

0 |

| 反間諜軟體威脅風險閾值 |

90 |

| 已啟用McAfee |

0 |

| McAfee Engine版本 |

|

| McAfee DAT版本 |

default-5688 |

| WBNP詳細級別 |

2 |

| WBRS引擎版本 |

freebsd6-i386-300036 |

| WBRS元件版本 |

categories=v2-1337979188,ip=default-1379460997,keyword=v2-1312487822,prefixcat=v2-1379460670,rule=default-1358979215 |

| WBRS阻止清單閾值 |

-6 |

| WBRS允許清單閾值 |

6 |

| 已啟用WBRS |

1 |

| 支援安全移動性 |

0 |

| L4流量監控器已啟用 |

0 |

| L4流量監控阻止清單版本 |

default-0 |

| L4流量監控管理阻止清單 |

|

| L4流量監控管理阻止清單埠 |

|

| L4流量監控允許清單 |

|

| L4流量監控允許清單埠 |

|

| SBNP取樣係數 |

0.25 |

| SBNP取樣係數(體積) |

0.1 |

| SurfControl SDK版本(舊版) |

default-0 |

| SurfControl Full Database版本(舊版) |

default-0 |

| SurfControl Local Incremental Cumulation檔案版本(舊版) |

default-0 |

| Firestone引擎版本 |

default-210016 |

| Firestone DAT版本 |

v2-310003 |

| AVC引擎版本 |

default-110076 |

| AVC DAT版本 |

default-1377556980 |

| Sophos引擎版本 |

default-1310963572 |

| Sophos DAT版本 |

default-0 |

| 自適應掃描已啟用 |

0 |

| 自適應掃描風險評分閾值 |

[10, 6, 3] |

| 自適應掃描負載係數閾值 |

[5, 3, 2] |

| 啟用SOCKS |

0 |

| 交易總數 |

|

| 交易總數 |

|

| 允許的交易總數 |

|

| 檢測到的惡意軟體事務總數 |

|

| 管理策略阻止的事務總數 |

|

| 被WBRS分數阻止的交易總數 |

|

| 高風險交易總數 |

|

| 流量監控器檢測到的事務總數 |

|

| 與IPv6客戶端的事務總數 |

|

| 與IPv6伺服器的事務總數 |

|

| 使用SOCKS代理的事務總數 |

|

| 來自遠端使用者的事務總數 |

|

| 來自本地使用者的事務總數 |

|

| 使用SOCKS代理允許的事務總數 |

|

| 允許使用SOCKS代理的本地使用者的事務總數 |

|

| 使用SOCKS代理允許的遠端使用者事務總數 |

|

| 使用SOCKS代理阻止的交易總數 |

|

| 使用SOCKS代理阻止的本地使用者的事務總數 |

|

| 使用SOCKS代理阻止的遠端使用者事務總數 |

|

| 自上次重新啟動以來的秒數 |

2843349 |

| CPU使用率(%) |

9.9 |

| RAM使用率(%) |

55.6 |

| 硬碟使用率(%) |

57.5 |

| 頻寬使用率(/秒) |

15307 |

| 開啟TCP連線 |

2721 |

| 每秒交易數 |

264 |

| 客戶端延遲 |

163 |

| 快取命中率 |

21 |

| 代理CPU使用率 |

17 |

| WBRS WUC CPU使用率 |

2.5 |

| 記錄CPU利用率 |

3.4 |

| 報告CPU使用率 |

3.9 |

| Webroot CPU使用率 |

0 |

| Sophos CPU利用率 |

0 |

| McAfee CPU使用率 |

0 |

| vmstat實用程式輸出(vmstat -z、vmstat -m) |

|

| 配置的訪問策略數 |

32 |

| 已設定的自訂Web類別數目 |

32 |

| 驗證提供者 |

基本,NTLMSSP |

| 驗證範圍 |

驗證提供者主機名稱、通訊協定和其他組態元素 |

每個Web請求共用的統計資訊

| 專案 |

範例資料 |

標準參與 |

有限參與 |

| 版本 |

coeus 7.7.0-608 |

|

|

| 序號 |

|

|

|

| SBNP取樣係數(體積) |

|

|

|

| SBNP取樣係數(速率) |

1 |

|

|

| 目的IP和埠 |

|

未混淆的URL路徑段 |

雜湊URL路徑段 |

| 防間諜軟體選擇的惡意軟體類別 |

已略過 |

|

|

| WBRS評分 |

4.7 |

|

|

| McAfee惡意軟體類別判定 |

|

|

|

| 參照URL |

|

未混淆的URL路徑段 |

雜湊URL路徑段 |

| 內容型別ID |

|

|

|

| ACL決策標籤 |

0 |

|

|

| 舊版Web分類 |

|

|

|

| CIWUC Web類別和決策源 |

{'src': 'req', 'cat': '1026'} |

|

|

| AVC應用名稱 |

廣告與追蹤 |

|

|

| AVC應用型別 |

廣告網路 |

|

|

| AVC應用行為 |

不安全 |

|

|

| 內部AVC結果跟蹤 |

[0,1,1,1 ] |

|

|

| 透過索引資料結構跟蹤使用者代理 |

3 |

|

|

每個Web請求的高級惡意軟體統計資訊

| AMP統計資訊 |

|

| 裁決- AMP信譽查詢 |

惡意/清除/未知 |

| Spyname -檢測到的惡意軟體名稱 |

[特洛伊木馬測試] |

| 分數- AMP分配的信譽分數 |

[1-100 ] |

| 上傳-指示上傳檔案的AMP雲 |

1 |

| File Name —檔案附件的名稱 |

abcd.pdf |

終端使用者反饋統計資訊摘要

| 每位使用者共用的統計資料 分類錯誤 意見回饋 |

|

| 專案 |

範例資料 |

| 引擎ID (數字) |

0 |

| 舊版Web分類程式碼 |

|

| CIWUC Web分類源 |

'響應' / '請求' |

| CIWUC Web類別 |

1026 |

Talos檢測內容

注重威脅

注重威脅

相關資訊

意見

意見