簡介

本檔案介紹為安全網路裝置(SWA)管理Web介面設定憑證的步驟。

必要條件

需求

思科建議您瞭解以下主題:

思科建議您:

- 對SWA圖形使用者介面(GUI)的管理訪問。

- 對SWA命令列介面(CLI)的管理訪問。

採用元件

本文件所述內容不限於特定軟體和硬體版本。

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

Web使用者介面證書

首先,我們需要選擇要在SWA管理Web使用者介面(Web UI)中使用的證書型別。

預設情況下,SWA使用「Cisco Appliance Demo Certificate:」

- CN =思科裝置演示證書

- O =思科系統公司

- L =聖何塞

- S =加利福尼亞

- C =美國

您可以在SWA中建立自簽名證書,或匯入由內部證書頒發機構(CA)伺服器生成的您自己的證書。

生成證書簽名請求(CSR)時,SWA不支援包括使用者備用名稱(SAN)。 此外,SWA自簽名證書也不支援SAN屬性。要使用具有SAN屬性的證書,您必須自己建立並簽署證書,確保證書包含必要的SAN詳細資訊。生成此證書後,您可以將其上傳到SWA以供使用。此方法允許您指定多個主機名、IP地址或其他識別符號,從而為您的網路環境提供更大的靈活性和安全性。

附註:證書必須包含私鑰,並且必須採用PKCS#12格式。

修改Web介面證書的步驟

步驟1.登入GUI並從頂部選單中選擇Network。

步驟2.選擇Certificate Management。

步驟3.從Appliance Certificates 中選擇Add Certificate。

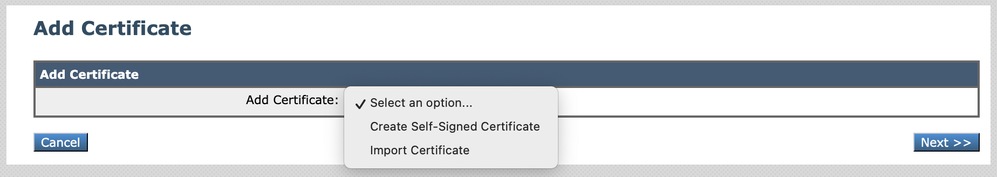

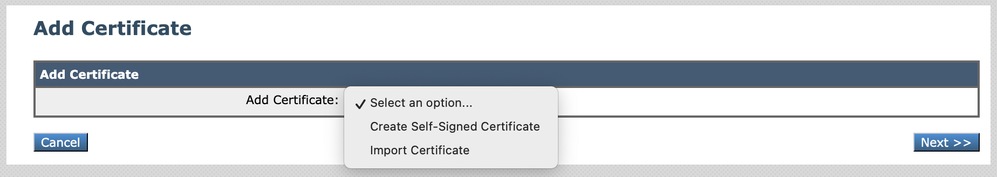

步驟4.選擇Certificate Type(Self Signed Certificate或Import Certificate)。

影象 — 選擇證書型別

影象 — 選擇證書型別

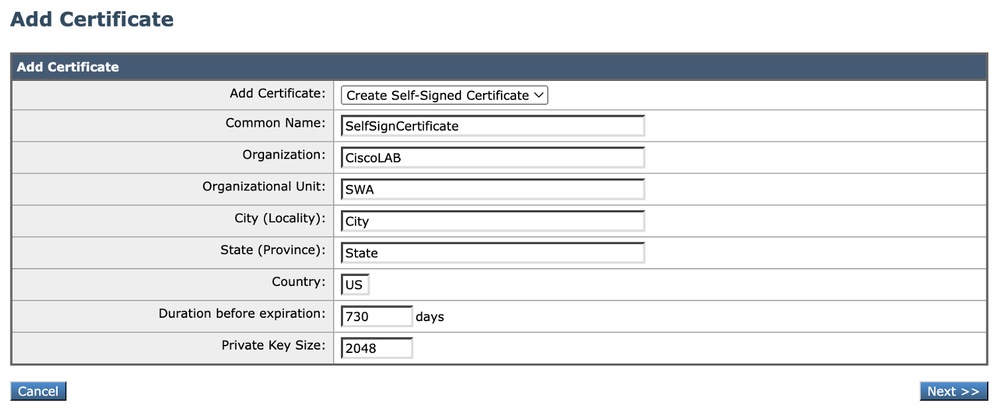

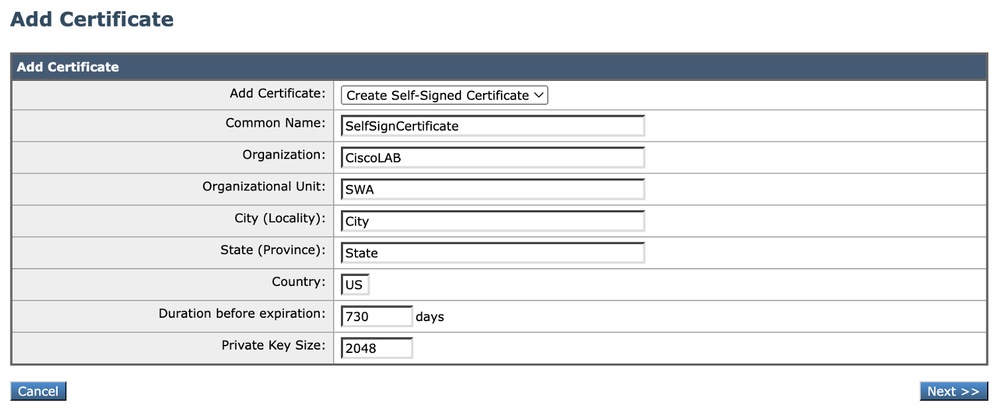

步驟5.如果選擇自簽名證書,請使用以下步驟。否則,請跳至步驟6。

步驟5.1.填寫欄位。

影象 — 自簽名證書詳細資訊

影象 — 自簽名證書詳細資訊

附註:私鑰大小必須在2048到8192之間。

步驟5.2.單擊下一步。

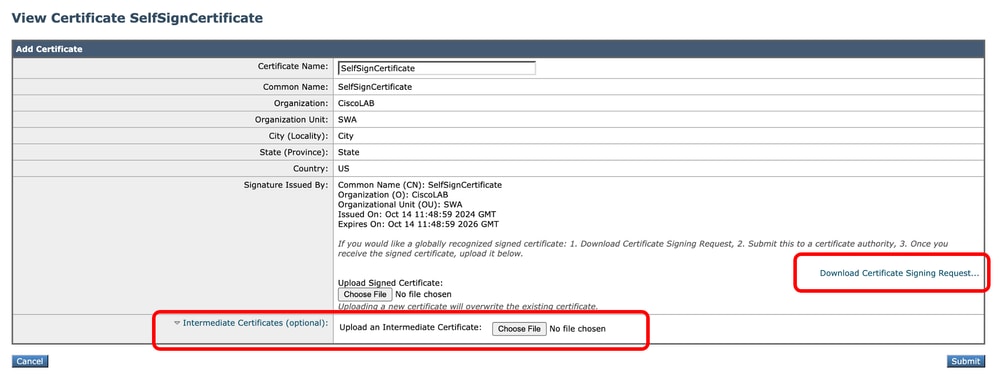

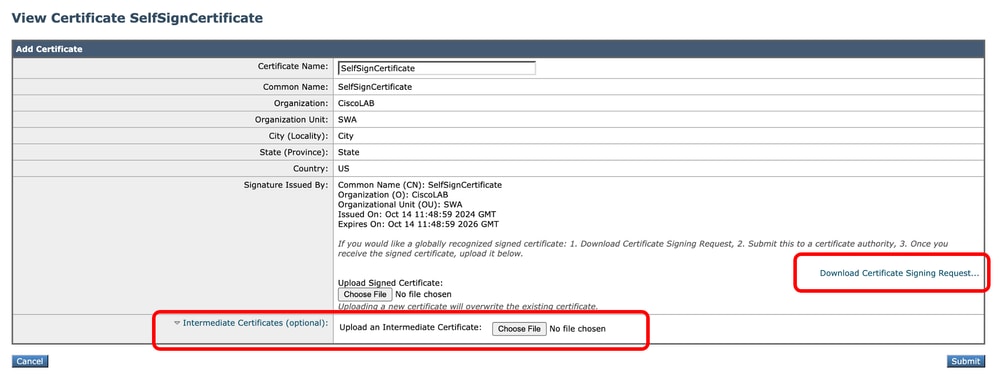

映像 — 下載CSR

映像 — 下載CSR

步驟5.3.(可選)您可以下載CSR並用您的組織CA伺服器簽署CSR,然後上傳簽名憑證並提交。

注意:如果要使用CA伺服器對CSR進行簽名,請確保在簽名或上載簽名證書之前先對提交和提交頁面。在CSR生成過程中建立的配置檔案包含您的私鑰。

步驟5.4.提交(如果目前的自簽憑證適當)。

步驟5.5.跳至步驟7。

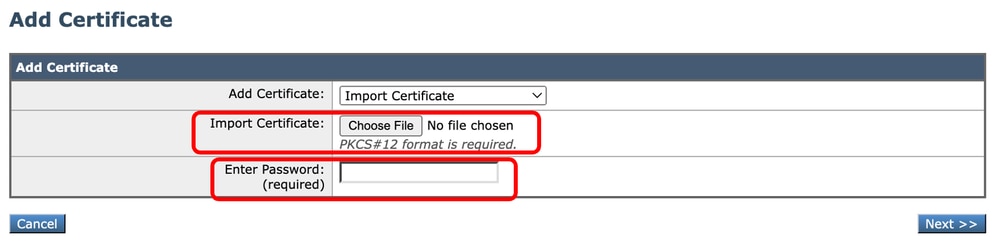

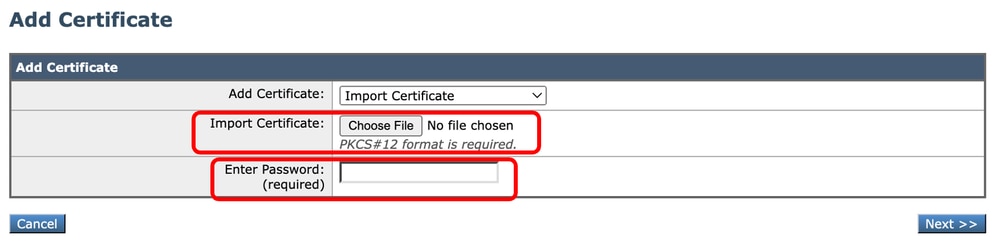

步驟6.如果選擇Import Certificate。

步驟6.1.匯入證書檔案(需要PKCS#12格式)。

步驟6.2.輸入證書檔案的密碼。

映像 — 匯入證書

映像 — 匯入證書

步驟6.3.單擊下一步。

步驟6.4.提交變更。

步驟7.提交更改。

步驟8.登入到CLI。

步驟9.鍵入certconfig並按Enter鍵。

步驟10.鍵入SETUP。

步驟11.鍵入Y,然後按Enter鍵。

附註:更改證書後,當前登入到Web使用者介面的管理使用者可能會遇到連線錯誤,並且可能會丟失未提交的更改。僅當瀏覽器未將證書標籤為受信任時,才會發生這種情況。

步驟12.選擇2 以從可用憑證清單中選取。

步驟13.選擇要用於GUI的所需證書數。

步驟14.如果您有中間證書,並且想要新增這些證書,請鍵入Y,否則鍵入N 。

附註:如果您需要新增中間證書,則必須以PEM格式貼上中間證書,並以.結尾(僅為dot)。

SWA_CLI> certconfig

Choose the operation you want to perform:

- SETUP - Configure security certificate and key.

- OCSPVALIDATION - Enable OCSP validation of certificates during upload

- RESTRICTCERTSIGNATURE - Enable restricted signature validation of certificates during upload

- OCSPVALIDATION_FOR_SERVER_CERT - Enable OCSP validation for server certificates

- FQDNVALIDATION - FQDN validation for certificate

[]> SETUP

Currently using the demo certificate/key for HTTPS management access.

When the certificate is changed, administrative users who are currently logged in to the web user interface may experience a connection error and could lose unsubmitted changes. This

occurs only if the certificate is not already marked as trusted by the browser.

Do you want to continue? [Y]> Y

Management (HTTPS):

Choose the operation you want to perform:

1. PASTE - Copy paste cert and key manually

2. SELECT - select from available list of certificates

[1]> 2

Select the certificate you want to upload

1. SelfSignCertificate

2. SWA_GUI.cisco.com

[1]> 1

Do you want add an intermediate certificate? [N]> N

Successfully updated the certificate/key for HTTPS management access.

步驟15.鍵入commit以儲存更改。

從命令列測試證書

您可以使用openssl指令檢查憑證:

openssl s_client -connect :

在本示例中,主機名為SWA.cisco.com,管理介面設定為預設值(TCP埠8443)。

在輸出的第二行中,您可以看到憑證詳細資訊:

openssl s_client -connect SWA.cisco.com:8443

CONNECTED(00000003)

depth=0 C = US, CN = SelfSignCertificate, L = City, O = CiscoLAB, ST = State, OU = SWA

常見錯誤

以下是嘗試建立或修改GUI證書時可能遇到的一些常見錯誤。

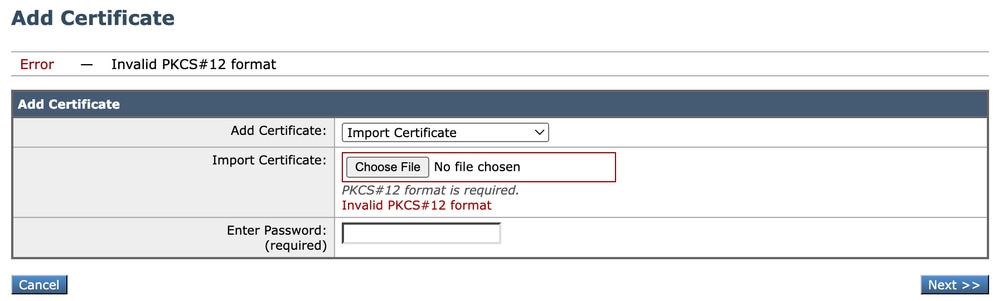

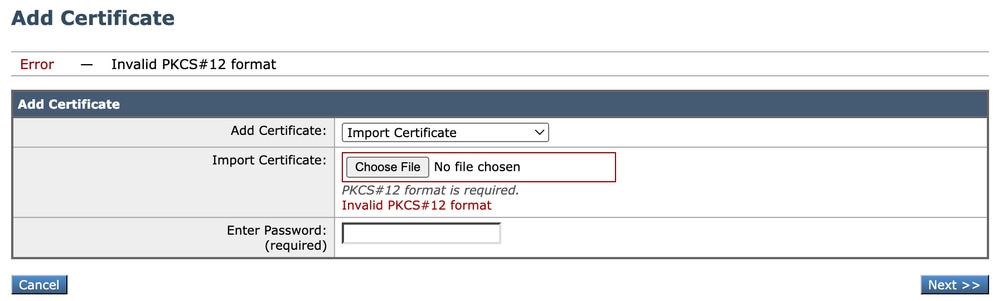

錯誤PKCS#12格式無效

影象 — PKCS#12格式無效

影象 — PKCS#12格式無效

此錯誤可能有兩個原因:

- 證書檔案已損壞並且無效。

嘗試開啟證書,如果開啟時出現錯誤,您可以重新生成或重新下載證書。

2.先前產生的CSR不再有效。

產生CSR時,必須確保Submit和Commit變更內容。原因是註銷或更改頁面時未儲存CSR。您在生成CSR時建立的配置檔案包含成功上傳證書所需的私鑰。此配置檔案消失後,私鑰將消失。因此,必須產生另一個CSR,然後再次傳給您的CA。

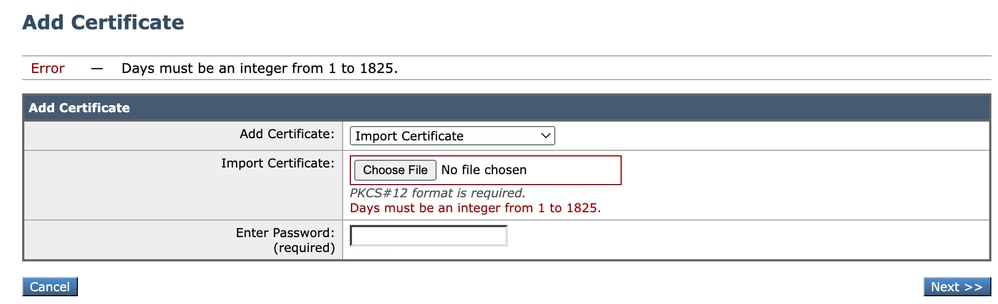

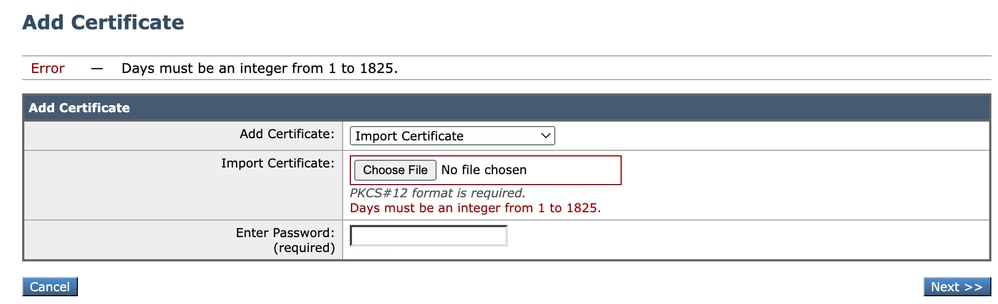

天數必須為整數

影象 — 天數必須是整數錯誤

影象 — 天數必須是整數錯誤

此錯誤是由於上載的證書已過期或具有0天有效期。

要解決此問題,請檢查證書到期日期並確保您的SWA日期和時間是正確的。

證書驗證錯誤

此錯誤表示根CA或中間CA未新增到SWA中的受信任根證書清單中。要解決此問題,如果您同時使用根CA和中間CA:

1.將根CA上傳到SWA,然後提交。

2.上傳中間CA,然後再次提交更改。

3.上傳GUI證書。

附註:若要上傳根或中間CA,請從GUI:網路。在Certificate Management部分,選擇Manage Trusted Root Certificates。在自定義受信任的根證書中,按一下Import以上傳CA證書。

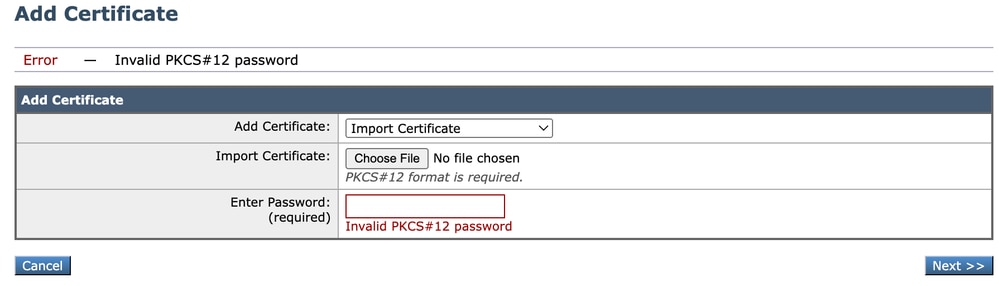

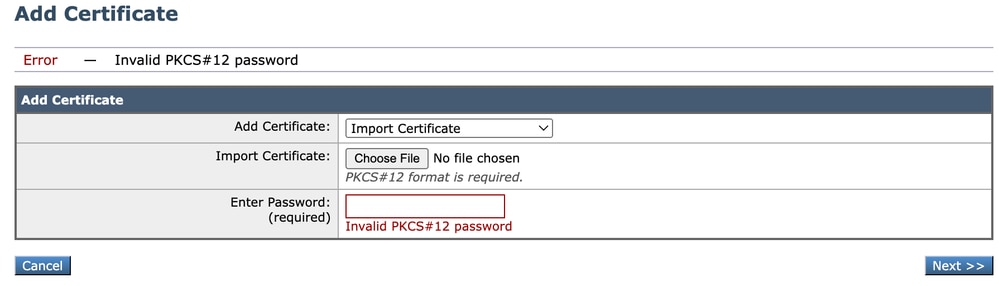

密碼無效

影象 — 密碼無效

影象 — 密碼無效

此錯誤表示PKCS#12證書密碼不正確。要解決此錯誤,請鍵入正確的密碼或重新生成證書。

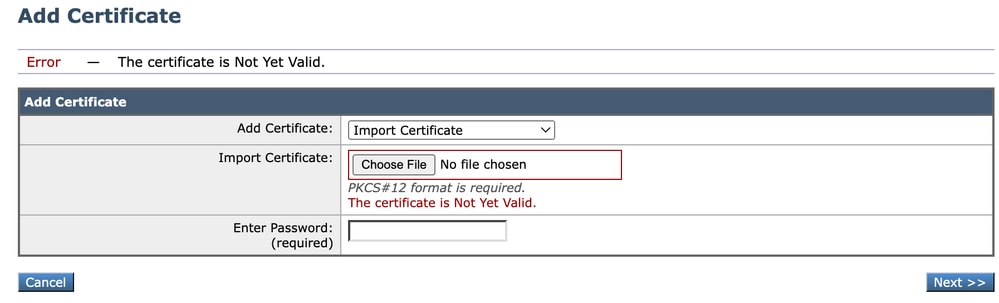

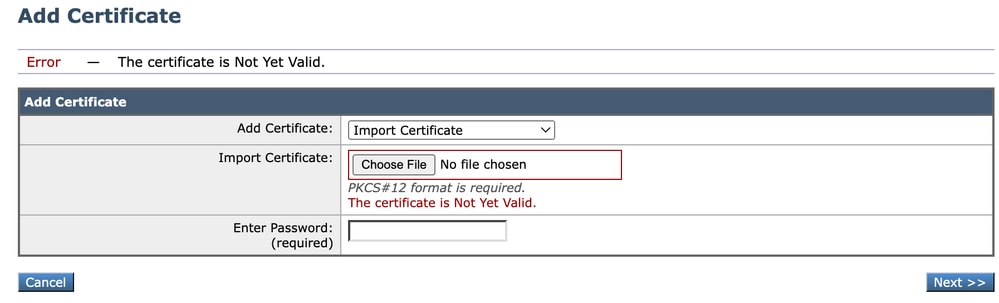

證書尚未生效

映像 — 證書尚未生效

映像 — 證書尚未生效

1.確保SWA日期和時間正確。

2.檢查證書日期,確保「不早於」日期和時間正確。

提示:如果您剛產生憑證,請等待一分鐘,然後上傳憑證。

從CLI重新啟動GUI服務

要重新啟動WebUI服務,可以從CLI執行以下步驟:

步驟1.登錄CLI。

步驟2.鍵入diagnostic(這是一個隱藏命令,不能使用TAB自動鍵入)。

步驟3.選擇SERVICES。

步驟4.選擇WEBUI。

步驟5. 選擇RESTART。

相關資訊

意見

意見