在Secure Web Appliance中配置自定義URL類別

下載選項

無偏見用語

本產品的文件集力求使用無偏見用語。針對本文件集的目的,無偏見係定義為未根據年齡、身心障礙、性別、種族身分、民族身分、性別傾向、社會經濟地位及交織性表示歧視的用語。由於本產品軟體使用者介面中硬式編碼的語言、根據 RFP 文件使用的語言,或引用第三方產品的語言,因此本文件中可能會出現例外狀況。深入瞭解思科如何使用包容性用語。

關於此翻譯

思科已使用電腦和人工技術翻譯本文件,讓全世界的使用者能夠以自己的語言理解支援內容。請注意,即使是最佳機器翻譯,也不如專業譯者翻譯的內容準確。Cisco Systems, Inc. 對這些翻譯的準確度概不負責,並建議一律查看原始英文文件(提供連結)。

簡介

本檔案介紹安全網路裝置(SWA)中自訂統一資源定位器(URL)類別的結構。

必要條件

需求

思科建議您瞭解以下主題:

- Proxy的運作方式。

- 安全網路裝置(SWA)管理。

思科建議您:

- 已安裝物理或虛擬安全網路裝置(SWA)。

- 許可證已啟用或已安裝。

- 安裝嚮導已完成。

- 對SWA的管理訪問。

採用元件

本文件所述內容不限於特定軟體和硬體版本。

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

自訂URL類別

URL過濾引擎允許您過濾訪問、解密和資料安全策略中的事務。為策略組配置URL類別時,可以配置自定義URL類別(如果已定義)和預定義URL類別的操作。

您可以建立描述特定主機名和Internet協定(IP)地址的自定義和外部即時源URL類別。此外,您還可以編輯和刪除URL類別。

當您在同一個Access、Decryption或Cisco Data Security Policy組中包含這些自定義URL類別並向每個類別分配不同的操作時,包含較高級別的自定義URL類別的操作優先。

附註:如果網域名稱系統(DNS)將多個IP解析為網站,且其中一個IP是自定義阻止清單,則Web安全裝置會阻止所有IP的網站,無論這些IP是否在自定義阻止清單中列出。

即時源URL類別

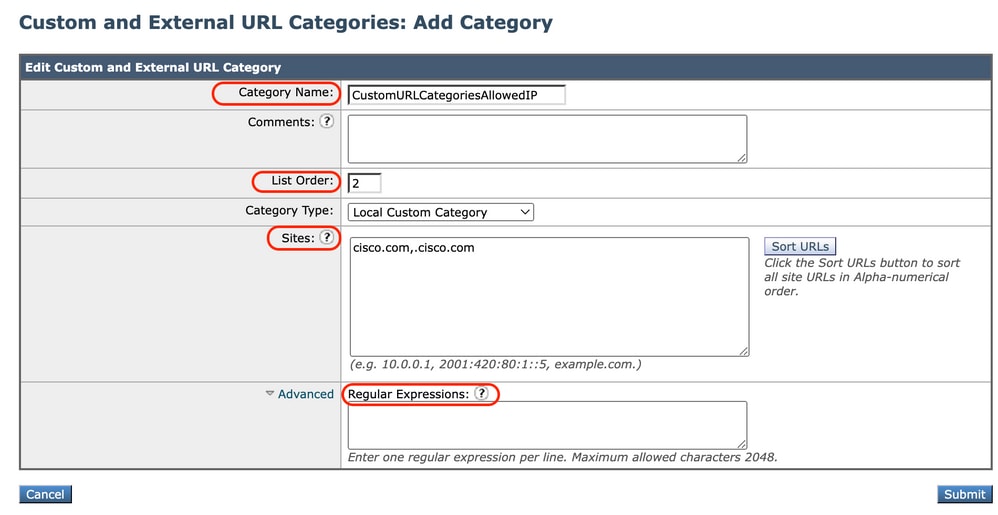

外部即時源類別用於提取特定站點的URL清單,例如從Microsoft獲取Office 365 URL。

如果在建立和編輯自定義和外部URL類別時,為「類別型別」選擇「外部即時源類別」,則必須選擇源格式(思科源格式或Office 365源格式),然後提供指向相應原始檔伺服器的URL。

以下是每個原始檔的預期格式:

- 思科源格式 — 必須是逗號分隔值(.csv)檔案;即,副檔名為.csv的文本檔案。.csv檔案中的每個條目必須位於單獨的行上,格式為地址/逗號/地址型別

(舉例來說:www.cisco.com,site或ad2.*\.com,regex)。 有效地址型別為站點和正規表示式。

以下節選自Cisco Feed Format .csv檔案:

www.cisco.com,site

\.xyz,regex

ad2.*\.com,regex

www.cisco.local,site

1:1:1:11:1:1::200,site - Office 365源格式 — 這是一個XML檔案,位於Microsoft Office 365伺服器或儲存檔案的本地伺服器上。它由Office 365服務提供,無法修改。

檔案中的網路地址由XML標籤括起來,此結構為:產品>產品>地址清單>地址。在當前實現中,「地址清單型別」可以是IPv6、IPv4或URL [可以包括域和正規表示式(regex)模式]。

以下是Office 365原始檔的片段:

fc00:1040:401::d:80

fc00:1040:401::a

fc00:1040:401::9

10.71.145.72

10.71.148.74

10.71.145.114

*.cisco.com

*.example.local

*.subdomain.cisco.com

*.example.local

附註:請勿將http://或https://包含為檔案中任何站點條目的一部分,否則會發生錯誤。換句話說,www.cisco.com已正確分析,而http://www.cisco.com產生錯誤

建立自定義URL類別的步驟

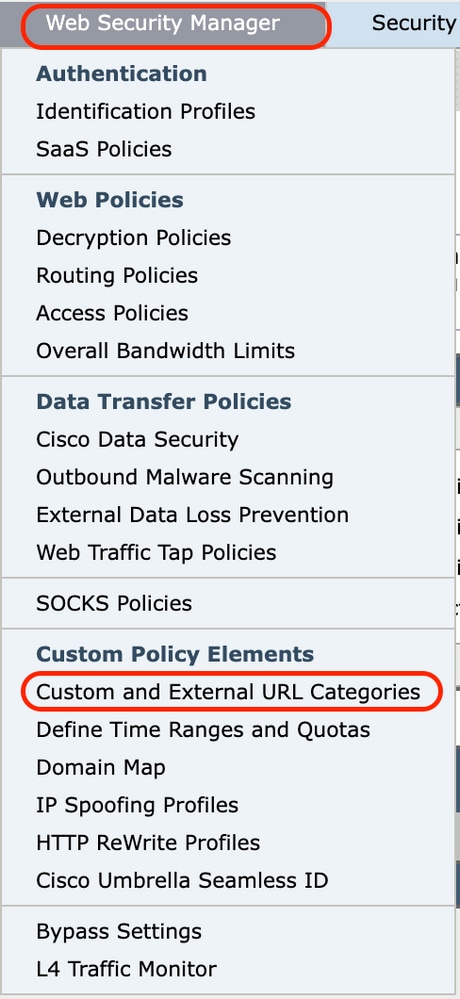

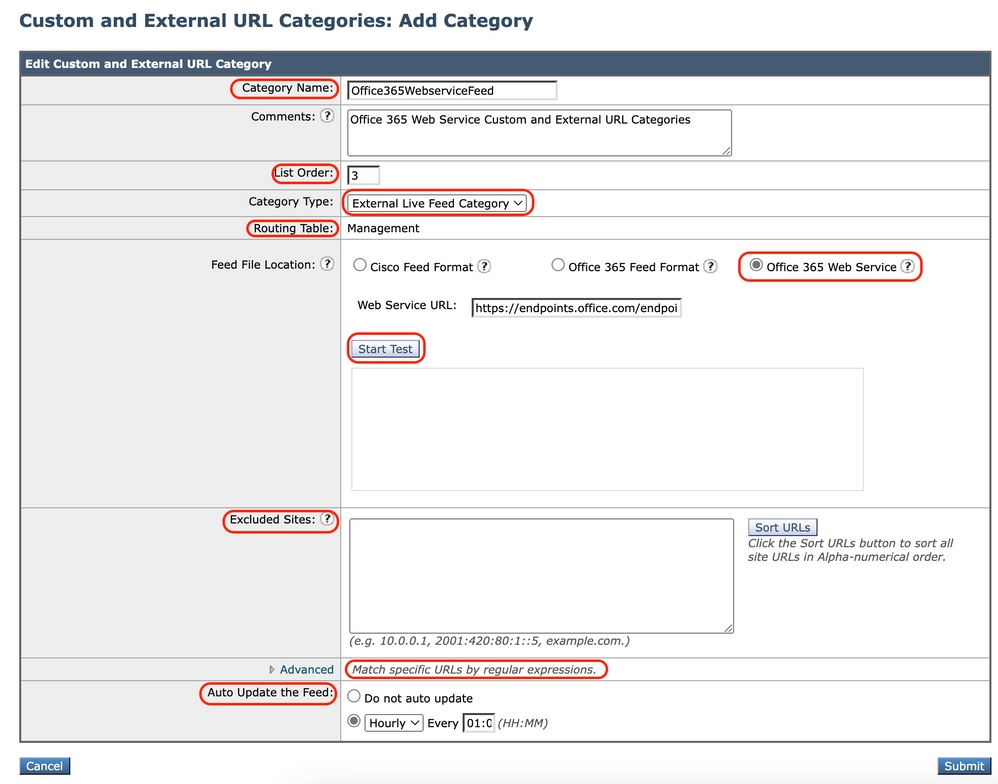

步驟1.選擇Web Security Manager > Custom and External URL Categories。

影象 — 在GUI中選擇自定義類別

影象 — 在GUI中選擇自定義類別

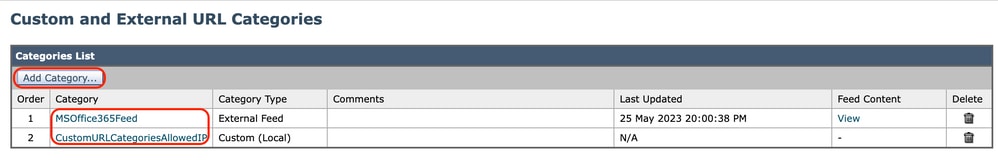

步驟2.要建立自定義URL類別,請按一下Add Category。要編輯自定義URL類別,請按一下URL類別的名稱。

影象 — 從GUI新增類別

影象 — 從GUI新增類別

步驟3.提供以下資訊:

- 類別名稱:輸入此URL類別的識別符號。當您為策略組配置URL過濾器時,將顯示此名稱。

- 清單順序: 在自定義URL類別清單中指定此類別的順序。輸入「1」作為清單中的第一個URL類別。

URL過濾引擎根據自定義URL類別按指定順序評估客戶端請求。

附註:當URL過濾引擎將URL類別與客戶端請求中的URL匹配時,它首先根據策略組中包含的自定義URL類別來評估URL。如果請求中的URL與包含的自定義類別不匹配,則URL過濾引擎會將其與預定義的URL類別進行比較。如果URL與任何包括的自定義或預定義的URL類別不匹配,則對請求進行取消分類。

- 類別型別:選擇Local Custom Category或External Live Feed Category。

- 路由表:選擇Management或Data。只有啟用「分割工藝路線」時,此選項才可用;也就是說,它不適用於本地自定義類別。

影象 — 本地自定義URL類別 影象 — 本地自定義URL類別 |

影象 — 自定義URL類別配置源 影象 — 自定義URL類別配置源 |

| 本地自定義類別 | 外部即時訂閱源類別 |

定義使用正規表示式

安全Web裝置使用的正規表示式語法與其他Velocity模式匹配引擎實現所使用的正規表示式語法略有不同。

此外,裝置不支援使用反斜槓來轉義正斜槓。如果您需要在正規表示式中使用正斜槓,只需鍵入不帶反斜槓的正斜槓即可。

附註:從技術上講,AsyncOS for Web使用Flex正規表示式分析器

要測試正規表示式,可以使用此連結:flex lint - Regex Tester/Debugger

注意: 返回超過63個字元的正規表示式將失敗,並產生無效輸入錯誤。請確保形成不可能返回超過63個字元的正則表達式式

注意:執行大量字元匹配的正規表示式會消耗資源並可能影響系統效能。因此,可以謹慎應用正規表示式。

可以在以下位置使用正規表示式:

·訪問策略的自定義URL類別。建立與訪問策略組一起使用的自定義URL類別時,可以使用正規表示式指定與輸入的模式匹配的多個Web伺服器。

·要阻止的自定義使用者代理。編輯訪問策略組的要阻止的應用程式時,可以使用正規表示式輸入要阻止的特定使用者代理。

提示:無法為正規表示式設定Web代理繞行。

以下是Flex正規表示式中的字元類清單

| 字元類 | |

|---|---|

| . | 除換行以外的任何字元 |

| \w \d \s | 單詞、數字、空格 |

| \W \D \S | 不是單詞、數字、空格 |

| [abc] | a、b或c中的任何一個 |

| [^abc] | 不是a、b或c |

| [a-g] | a和g之間的字元 |

| 錨點 | |

| ^abc$ | 字串的開始/結束 |

| \b | 詞邊界 |

| 跳脫字元 | |

| \。\* \\ | 轉義的特殊字元 |

| \t \n \r | 製表符,換行符,回車符 |

| \u00A9 | unicode轉義© |

| 群組和瀏覽 | |

| (abc) | 捕獲組 |

| \1 | 返回對組清單的引#1 |

| (?:abc) | 非捕獲組 |

| (?=abc) | 積極的展望 |

| (?!abc) | 負面展望 |

| 量詞和替代項 | |

| a* a+ a? | 0或以上、1或以上、0或1 |

| a{5} a{2,} | 恰好是五、二或更多 |

| a{1,3} | 1到3之間 |

| a+?a{2,}? | 儘可能少地匹配 |

| ab|cd | match ab或cd |

注意: 請警惕長模式中的未轉義點,尤其是較長模式的中間,並警惕此元字元(星*),尤其是與點字元結合使用。任何模式都包含一個未轉義的點,該點在禁用後返回超過63個字元。

始終轉義*(star)和。(點),其中\(反斜線)類似\*和\。

如果在正規表示式中使用.cisco.local,則域Xcisco.local也是匹配項。

未轉義的字元會影響效能,並在Web瀏覽期間造成慢速。這是因為模式匹配引擎必須遍歷成千上萬種可能性,直到找到正確條目的匹配項,而且對於允許策略的類似URL,它也可能存在一些安全隱患

您可以使用命令列介面(CLI)選項advancedproxyconfig > Miscellaneous > Do you want to enable URL lower case conversion for velocity regex,啟用或禁用預設regex conversion to lower case for case-insensitive matches。如果存在區分大小寫的問題,請使用。

限制和設計問題

- 這些URL類別定義中可使用不超過30個外部即時原始檔,且每個檔案包含的條目不得超過5000個。

- 如果外部饋送條目數增加,則會導致效能下降。

- 可以在多個自定義URL類別中使用相同的地址,但所列類別的順序是相關的。

如果將這些類別包括在同一策略中,並為每個類別定義不同的操作,則會應用為自定義URL類別表中列出的最高類別定義的操作。

- 當本機檔案傳輸通訊協定(FTP)要求以透明方式重新導向到FTP代理時,它不包含FTP伺服器的主機名資訊,只包含IP位址。

因此,某些僅包含主機名資訊的預定義URL類別和Web信譽過濾器與本地FTP請求不匹配,即使請求以這些伺服器為目標也是如此。

如果要阻止訪問這些站點,您必須建立自定義URL類別才能使用它們的IP地址。

- 未分類的URL是不匹配任何預定義URL類別或包括的自定義URL類別的URL

在策略中使用自定義URL類別

URL過濾引擎允許您過濾訪問、解密和資料安全策略中的事務。為策略組配置URL類別時,可以配置自定義URL類別(如果已定義)和預定義URL類別的操作。

為訪問策略配置URL過濾器的步驟

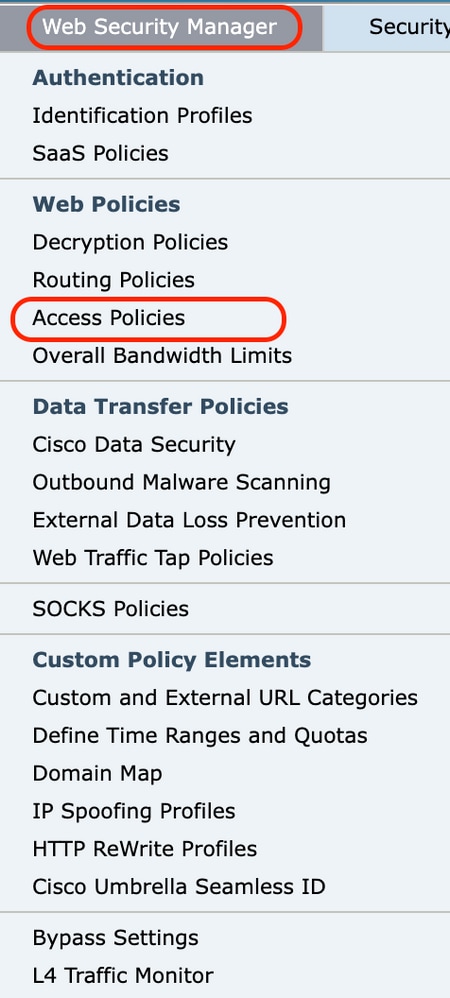

步驟1.選擇Web Security Manager > Access Policies。

影象 — 從GUI選擇訪問策略

影象 — 從GUI選擇訪問策略

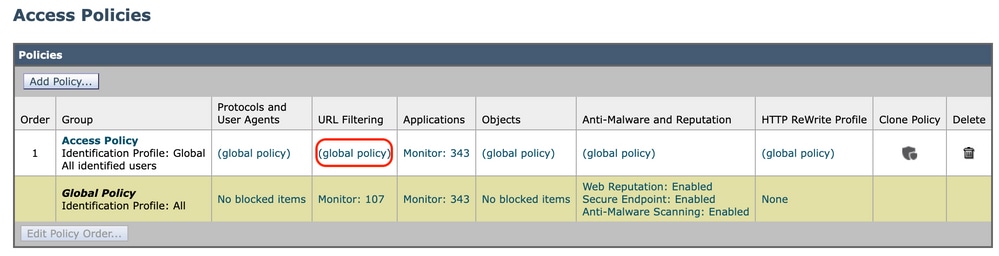

步驟2.按一下要編輯的策略組的「URL過濾器」列下策略表中的連結。

影象 — 將自定義類別新增到訪問策略

影象 — 將自定義類別新增到訪問策略

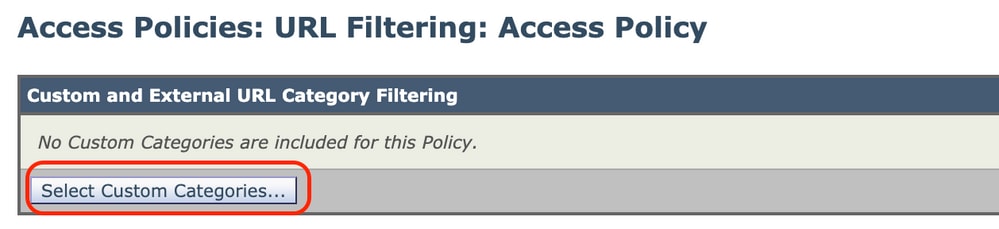

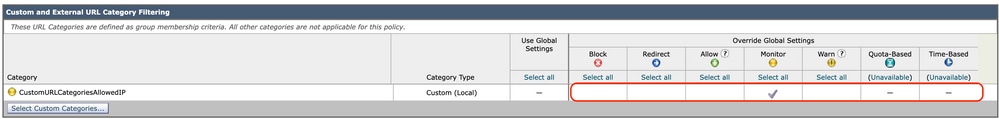

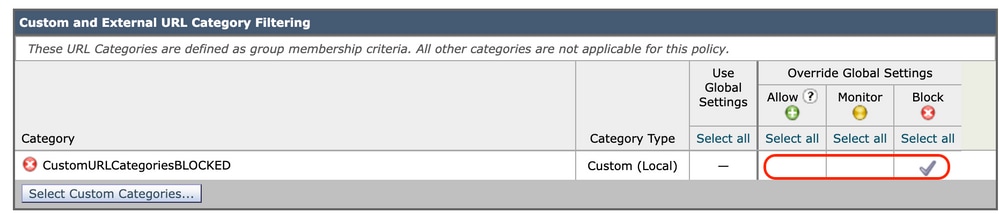

步驟3. (可選)在Custom URL Category Filtering部分中,可以新增要在此策略中對其執行操作的自定義URL類別:

a)按一下Select Custom Categories。

影象選擇自定義URL類別

影象選擇自定義URL類別

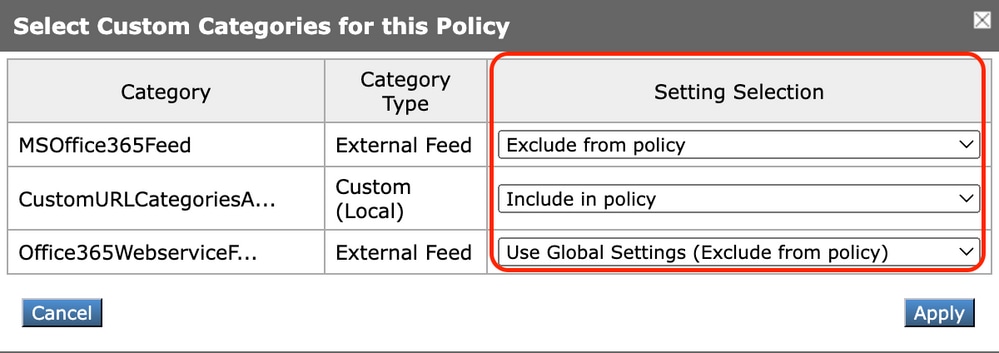

b)選擇要包含在此策略中的自定義URL類別,然後按一下Apply。

Image-Select Custom Categories to include in policy(要包含在策略中的映像選擇自定義類別)

Image-Select Custom Categories to include in policy(要包含在策略中的映像選擇自定義類別)

選擇URL過濾器引擎必須比較客戶端請求的自定義URL類別。

URL過濾引擎將客戶端請求與包含的自定義URL類別進行比較,並忽略排除的自定義URL類別。

URL過濾引擎將客戶端請求中的URL與預定義URL類別之前的包括的自定義URL類別進行比較。

策略中包含的自定義URL類別將出現在「自定義URL類別過濾」部分中。

步驟4.在「自定義URL類別過濾」部分,為每個包含的自定義URL類別選擇一個操作。

影象 — 為自定義類別選擇操作

影象 — 為自定義類別選擇操作

|

動作 |

說明 |

|---|---|

|

使用全域性設定 |

對全域性策略組中的此類別使用操作。這是使用者定義的策略組的預設操作。 僅適用於使用者定義的策略組。 |

|

封鎖 |

Web代理拒絕與此設定匹配的事務。 |

|

重新導向 |

將原始流向此類別中URL的流量重定向到您指定的位置。選擇此操作時,會顯示「重定向至」欄位。輸入要將所有流量重定向到的URL。 |

|

允許 |

始終允許客戶端請求此類別中的網站。 允許的請求會繞過所有進一步的過濾器和惡意軟體掃描。 僅對受信任的網站使用此設定。您可以將此設定用於內部站點。 |

|

監視 |

Web代理既不允許也不阻止請求。相反,它會繼續根據其他策略組控制設定(如Web信譽過濾器)評估客戶端請求。 |

|

警告 |

Web代理最初會阻止請求並顯示警告頁面,但允許使用者通過按一下警告頁面中的超文本連結繼續操作。 |

|

基於配額 |

當單個使用者接近您指定的卷或時間配額時,將顯示一條警告。達到配額後,將顯示阻止頁。. |

|

基於時間 |

Web代理在您指定的時間範圍內阻止或監視請求。 |

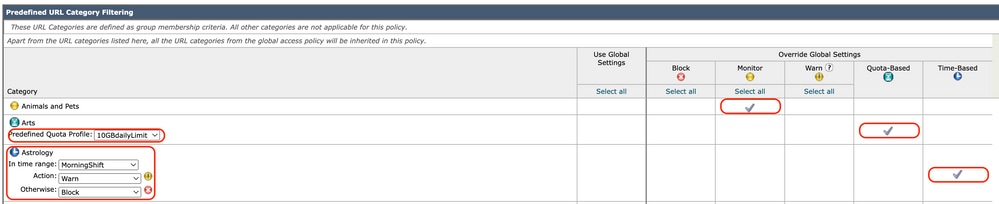

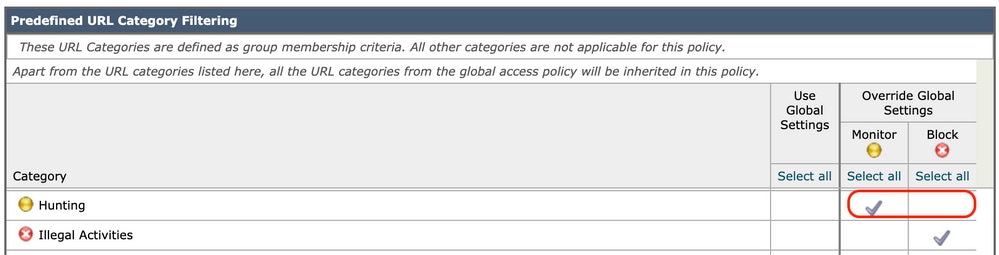

步驟5.在「預定義URL類別過濾器」部分,為每個類別選擇以下操作之一:

-

使用全域性設定

-

監視

-

警告

-

封鎖

-

基於時間

-

基於配額

影象 — 為預定義類別選擇操作

影象 — 為預定義類別選擇操作

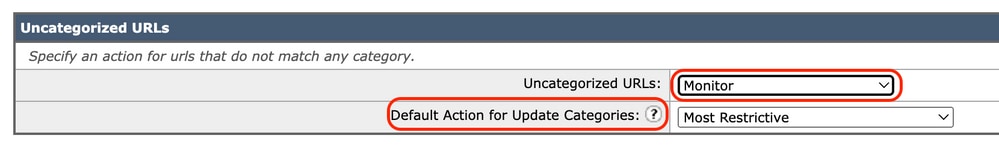

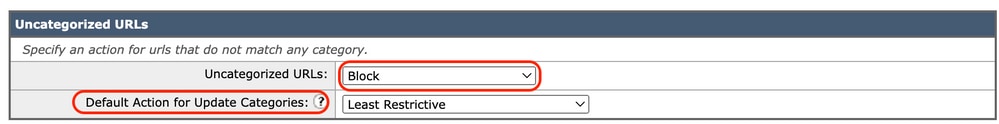

步驟6.在「未分類的URL」部分,選擇要對客戶端對不屬於預定義或自定義URL類別的網站的請求執行的操作。此設定還會確定由URL類別集更新生成的新類別和合併類別的預設操作。

影象 — 為未分類的URL選擇操作

影象 — 為未分類的URL選擇操作

步驟7.提交並提交更改。

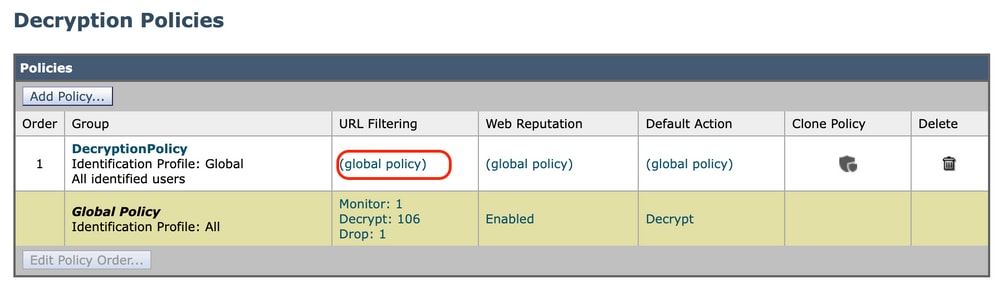

為解密策略配置URL過濾器的步驟

步驟1.選擇Web Security Manager > Decryption Policies。

影象 — 選擇解密策略

影象 — 選擇解密策略

步驟2.按一下要編輯的策略組的「URL篩選」列下策略表中的連結。

影象 — 選擇URL過濾器

影象 — 選擇URL過濾器

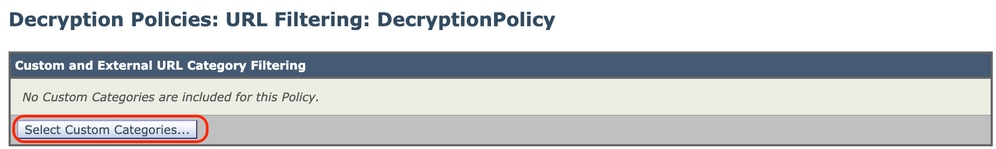

步驟3.(可選)在Custom URL Category Filtering部分中,可以新增要在此策略中對其執行操作的自定義URL類別:

-

按一下「Select Custom Categories」。

影象 — 選擇自定義類別

影象 — 選擇自定義類別

b.選擇要包含在此策略中的自定義URL類別,然後按一下Apply。

Image-Select Custom Categories to include in policy(要包含在策略中的映像選擇自定義類別)

Image-Select Custom Categories to include in policy(要包含在策略中的映像選擇自定義類別)

選擇URL過濾器引擎必須比較客戶端請求的自定義URL類別。

URL過濾引擎將客戶端請求與包含的自定義URL類別進行比較,並忽略排除的自定義URL類別。

URL過濾引擎將客戶端請求中的URL與預定義URL類別之前的包括的自定義URL類別進行比較。

策略中包含的自定義URL類別將出現在「自定義URL類別過濾」部分中。

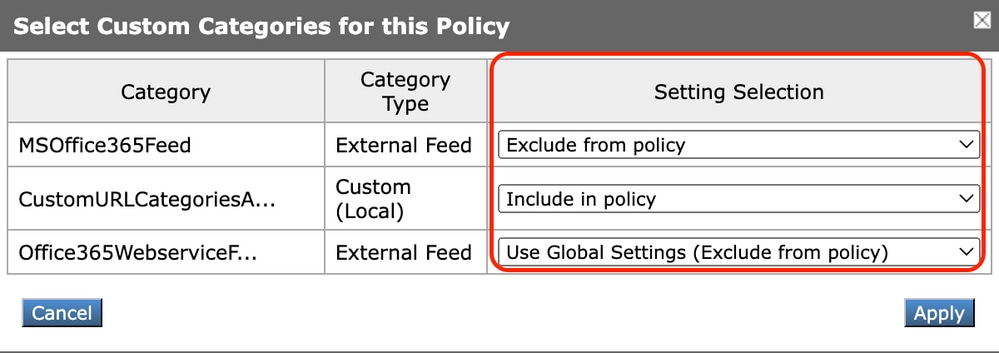

步驟4.為每個自定義和預定義的URL類別選擇操作。

影象 — 選擇解密策略的操作

影象 — 選擇解密策略的操作

|

動作 |

說明 |

|---|---|

|

使用全域性設定 |

對全域性解密策略組中的此類別使用操作。這是使用者定義的策略組的預設操作。 僅適用於使用者定義的策略組。 如果在全域性解密策略中排除自定義URL類別,則使用者定義的解密策略中包含的自定義URL類別的預設操作為Monitor,而不是Use Global Settings。在全域性解密策略中排除自定義URL類別時,無法選擇使用全域性設定。 |

|

通過 |

通過客戶端與伺服器之間的連線,而不檢查流量內容。 |

|

監視 |

Web代理既不允許也不阻止請求。相反,它會繼續根據其他策略組控制設定(如Web信譽過濾器)評估客戶端請求。 |

|

解密 |

允許連線,但檢查流量內容。裝置對流量進行解密,並將訪問策略應用於已解密的流量,就像它是純文字檔案超文本傳輸協定(HTTP)連線一樣。當連線已解密且訪問策略已應用時,可以掃描流量中的惡意軟體。 |

|

drop |

刪除連線,並且不將連線請求傳遞給伺服器。裝置不會通知使用者它斷開了連線。 |

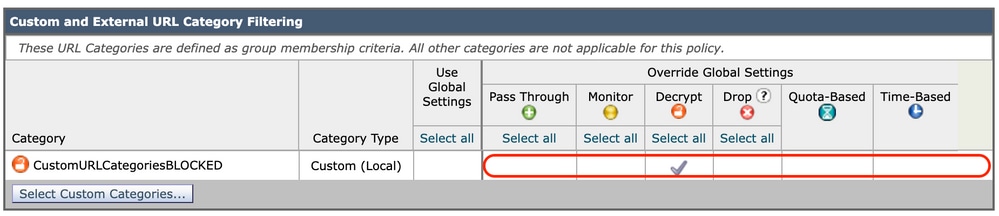

步驟5.在「未分類的URL」部分,選擇要對客戶端對不屬於預定義或自定義URL類別的網站的請求執行的操作。

此設定還會確定由URL類別集更新生成的新類別和合併類別的預設操作。

影象 — 未分類的解密策略

影象 — 未分類的解密策略

步驟6.提交並提交更改。

注意:如果要阻止超文本傳輸協定安全(HTTPS)請求的特定URL類別,請選擇解密策略組中的該URL類別進行解密,然後選擇阻止訪問策略組中的同一URL類別。

為資料安全策略組配置URL過濾器的步驟

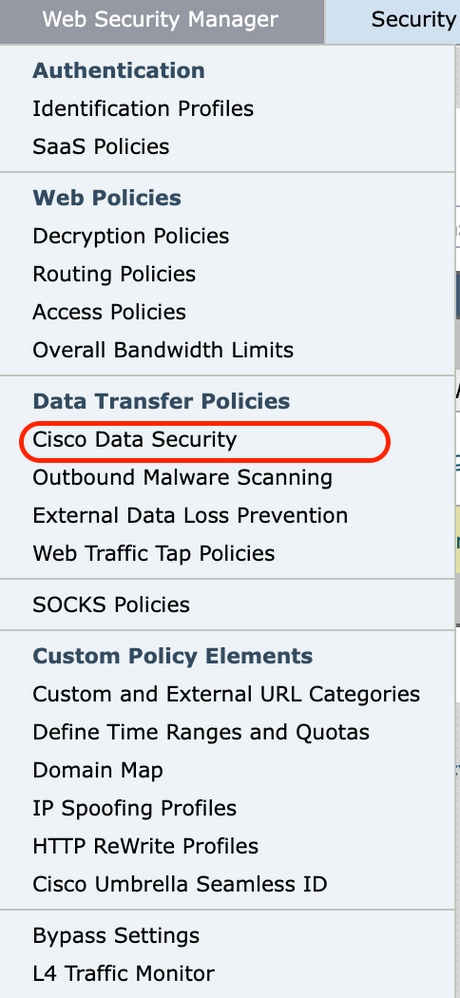

步驟1.選擇Web Security Manager > Cisco Data Security。

映像 — 思科資料安全

映像 — 思科資料安全

步驟2.按一下要編輯的策略組的「URL篩選」列下策略表中的連結。

影象 — 資料安全選擇URL過濾器

影象 — 資料安全選擇URL過濾器

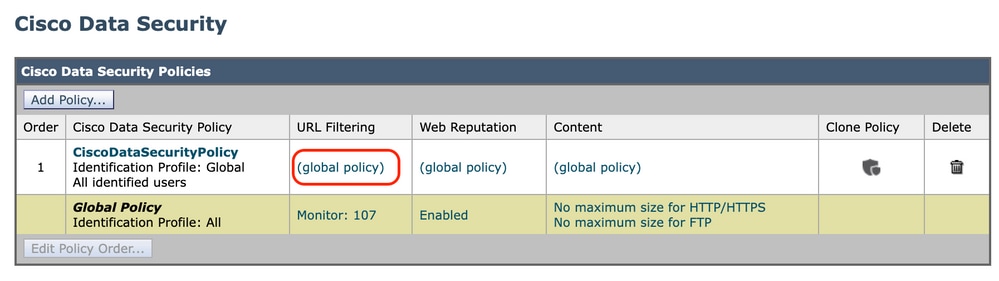

步驟3.(可選)在Custom URL Category Filtering部分中,可以新增要在此策略中對其執行操作的自定義URL類別:

-

按一下「Select Custom Categories」。

影象 — 選擇自定義欄位

影象 — 選擇自定義欄位

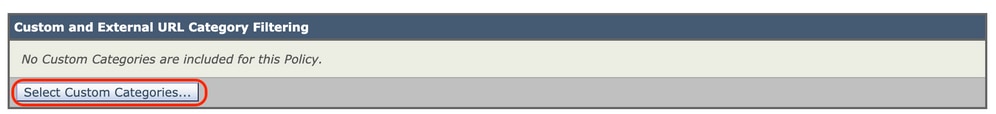

b.選擇要包含在此策略中的自定義URL類別,然後按一下Apply。

Image-Select Custom Categories to include in policy(要包含在策略中的映像選擇自定義類別)

Image-Select Custom Categories to include in policy(要包含在策略中的映像選擇自定義類別)

選擇URL過濾器引擎必須比較客戶端請求的自定義URL類別。

URL過濾引擎將客戶端請求與包含的自定義URL類別進行比較,並忽略排除的自定義URL類別。

URL過濾引擎將客戶端請求中的URL與預定義URL類別之前的包括的自定義URL類別進行比較。

策略中包含的自定義URL類別將出現在「自定義URL類別過濾」部分中。

步驟4.在「自定義URL類別過濾」部分,為每個自定義URL類別選擇操作。

影象 — 資料安全性選擇操作

影象 — 資料安全性選擇操作

|

動作 |

說明 |

|---|---|

|

使用全域性設定 |

對全域性策略組中的此類別使用操作。這是使用者定義的策略組的預設操作。 僅適用於使用者定義的策略組。 如果在全域性思科資料安全策略中排除自定義URL類別,則使用者定義的思科資料安全策略中包含的自定義URL類別的預設操作為「監控」(Monitor)而不是「使用全域性設定」(Use Global Settings)。在全域性思科資料安全策略中排除自定義URL類別時,無法選擇使用全域性設定。 |

|

允許 |

始終允許對此類別中的網站的上傳請求。僅適用於自定義URL類別。 允許的請求會繞過所有進一步的資料安全掃描,並根據訪問策略評估請求。 僅對受信任的網站使用此設定。您可以將此設定用於內部站點。 |

|

監視 |

Web代理既不允許也不阻止請求。相反,它會繼續根據其他策略組控制設定(如Web信譽過濾器)評估上傳請求。 |

|

封鎖 |

Web代理拒絕與此設定匹配的事務。 |

步驟5.在「預定義URL類別過濾」部分,為每個類別選擇以下操作之一:

-

使用全域性設定

-

監視

-

封鎖

影象 — 資料安全預定義URL選擇操作

影象 — 資料安全預定義URL選擇操作

步驟6.在未分類的URL部分,選擇要對不屬於預定義或自定義URL類別的網站的上載請求執行的操作。

此設定還會確定由URL類別集更新生成的新類別和合併類別的預設操作。

影象 — 未分類的資料安全性

影象 — 未分類的資料安全性

步驟7.提交並提交更改。

注意:如果不禁用最大檔案大小限制,Web安全裝置將在URL過濾中選擇允許或監視選項時繼續驗證最大檔案大小。

配置使用自定義URL類別控制上傳請求的步驟

每個上傳請求都分配給「出站惡意軟體掃描」策略組,並繼承該策略組的控制設定。

Web代理收到上傳請求報頭後,它具有決定其是否必須掃描請求正文的必要資訊。

DVS引擎掃描請求並將判定結果返回到Web代理。阻止頁面對終端使用者顯示(如果適用)。

|

步驟 1 |

選擇Web Security Manager > Outbound Malware Scanning。 |

||||||||

|

步驟 2 |

在目標列中,按一下要配置的策略組的連結。 |

||||||||

|

步驟 3 |

在「Edit Destination Settings」部分,從下拉選單中選擇「Define Destinations Scanning Custom Settings」。 |

||||||||

|

步驟 4 |

在Destinations to Scan部分,選擇以下選項之一:

|

||||||||

|

步驟 5 |

提交您的更改。 |

||||||||

|

步驟 6 |

在Anti-Malware Filtering列中,按一下策略組的連結。 |

||||||||

|

步驟 7 |

在「Anti-Malware Settings」部分中,選擇Define Anti-Malware Custom Settings。 |

||||||||

|

步驟 8 |

在Cisco DVS防惡意軟體設定部分,選擇要為此策略組啟用的防惡意軟體掃描引擎。 |

||||||||

|

步驟 9 |

在「Malware Categories」部分,選擇是監控還是阻止各種惡意軟體類別。 本節列出的類別取決於您啟用的掃描引擎。 |

||||||||

|

步驟 10 |

提交和提交更改。 |

在外部DLP策略中配置控制上傳請求的步驟

Web代理收到上傳請求報頭後,它便擁有必要的資訊來決定該請求是否可以前往外部DLP系統進行掃描。

DLP系統掃描請求並將判定結果返回到Web代理,即阻止或監控(根據訪問策略評估請求)。

|

步驟 1 |

選擇Web Security Manager > External Data Loss Prevention。 |

|

步驟 2 |

點選要配置的策略組的Destinations列下的連結。 |

|

步驟 3 |

在「Edit Destination Settings」部分下,選擇「Define Destinations Scanning Custom Settings」。 |

|

步驟 4 |

在Destination to scan部分,選擇以下選項之一:

|

|

步驟 5 |

提交和提交更改。 |

繞過和直通URL

您可以在透明代理實施中配置安全Web裝置,以繞過來自特定客戶端或特定目標的HTTP或HTTPS請求。

提示:您可以將直通用於需要流量通過裝置的應用程式,而無需對目標伺服器進行任何修改或證書檢查

注意:域對映功能在HTTPS透明模式下工作。此功能在顯式模式下和HTTP流量下不起作用。

-

必須配置本地自定義類別以允許流量使用此功能。

-

啟用此功能後,它會根據域對映中配置的伺服器名稱修改或分配伺服器名稱,即使伺服器名稱指示(SNI)資訊可用也是如此。

-

如果流量與域對映匹配,並且配置了相應的自定義類別、解密策略和傳遞操作,則此功能不會基於域名阻止流量。

-

身份驗證無法使用此直通功能。驗證需要解密,但在此情況下不會解密流量。

-

流量不受監控。您必須配置UDP流量,使其不進入網路安全裝置,而是必須直接通過防火牆連線到Internet以使用WhatsApp、Telegram等應用。

-

WhatsApp、Telegram和Skype在透明模式下工作。但是,由於對應用的限制,WhatsApp等一些應用無法以「顯式」模式工作。

確保為需要將流量傳遞到特定伺服器的裝置定義了標識策略。具體來說,您必須:

-

選擇Exempt from authentication/identity。

-

指定必須應用此標識配置檔案的地址。您可以使用IP地址、無類域間路由(CIDR)塊和子網。

|

步驟 1 |

啟用HTTPS代理。 |

||||||||||

|

步驟 2 |

選擇Web Security Manager > Domain Map。

|

||||||||||

|

步驟 3 |

選擇Web Security Manager > 自定義和外部URL類別。

|

||||||||||

|

步驟 4 |

選擇Web Security Manager > Decryption Policies。

(可選)可以使用%(格式說明符檢視訪問日誌資訊。 |

為Web請求配置Web代理旁路

將自定義URL類別新增到代理旁路清單後,系統會繞過源和目標URL類別的所有IP地址和域名。

|

步驟 1 |

選擇Web Security Manager > Bypass Settings。 |

|

步驟 2 |

按一下Edit Bypass Settings。 |

|

步驟 3 |

輸入要繞過Web代理的地址。 附註:當您將/0配置為旁路清單中的任何IP的子網掩碼時,裝置將繞過所有網路流量。在這種情況下,裝置將配置解釋為0.0.0.0/0。 |

|

步驟 4 |

選擇要新增到代理旁路清單的自定義URL類別。 |

|

步驟 5 |

提交並提交更改。 |

注意:不能為「正規表示式」設定Web代理旁路。

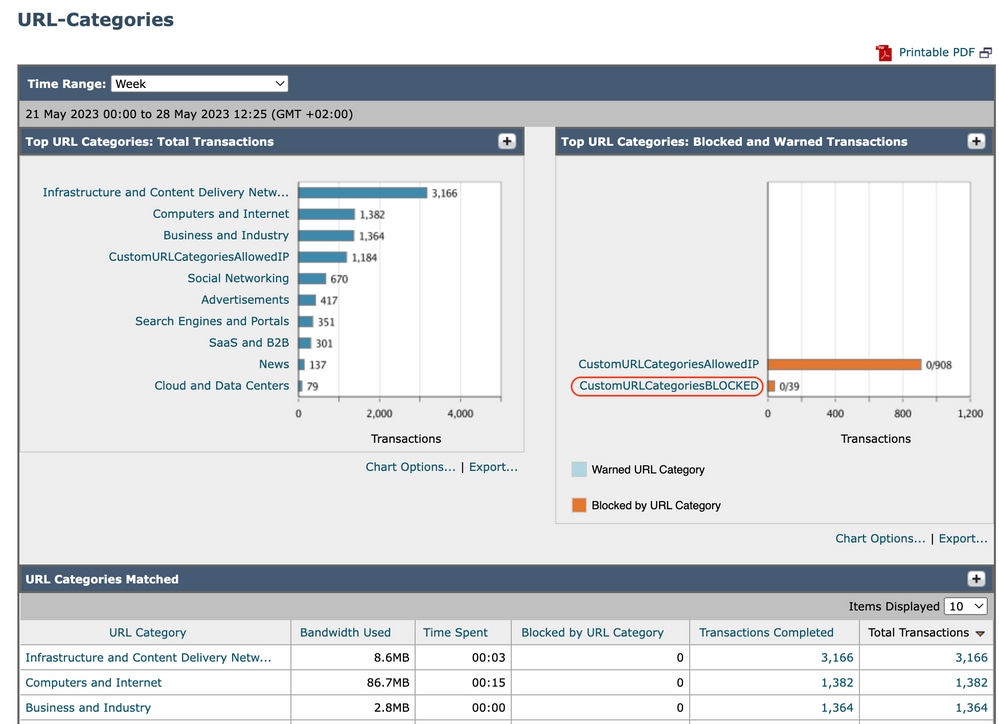

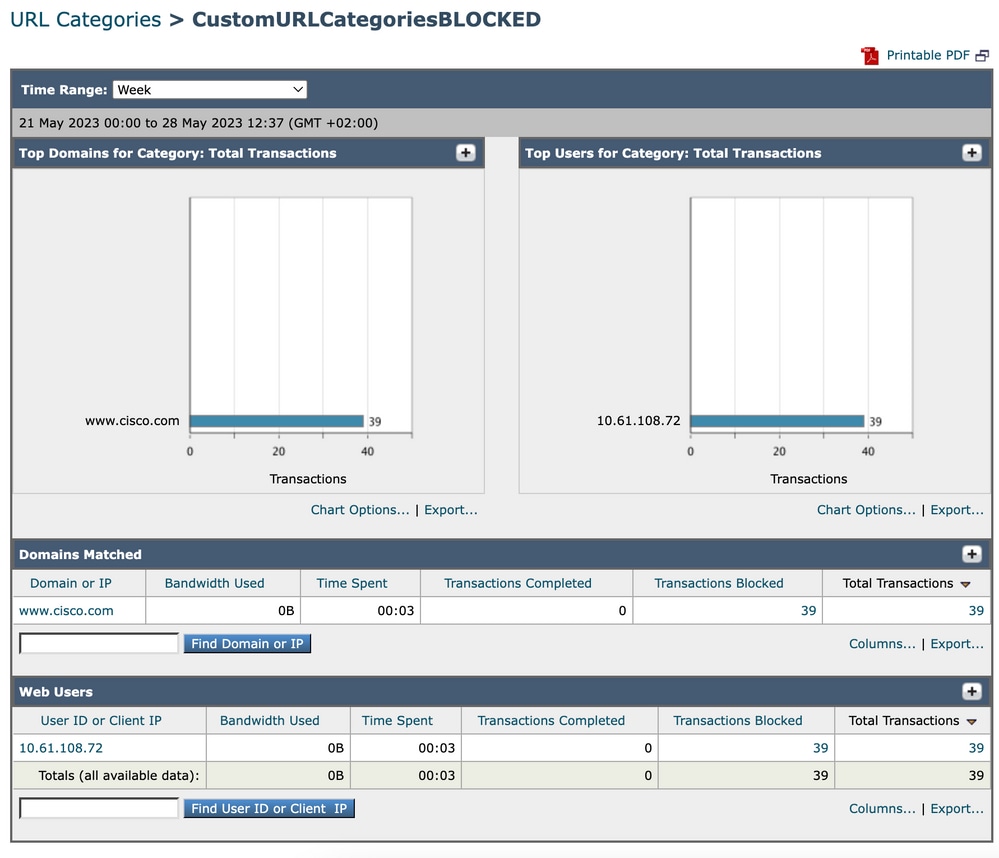

報告

在「Reporting」>>「URL類別」頁中,提供有關URL統計資訊的綜合顯示,其中包括有關匹配的頂級URL類別和阻止的頂級URL類別的資訊。

此頁顯示特定類別的頻寬節省和Web事務資料。

|

截面 |

說明 |

|---|---|

|

時間範圍(下拉選單) |

選擇報表的時間範圍。 |

|

按事務總數排名靠前的URL類別 |

此部分以圖形格式列出站點上訪問的頂級URL類別。 |

|

按阻止和警告的事務排名靠前的URL類別 |

以圖形格式列出每個事務觸發阻止或警告操作的頂級URL。 |

|

匹配的URL類別 |

顯示指定時間範圍內按URL類別劃分的事務處置情況,以及每個類別中使用的頻寬和所用時間。 如果未分類URL的百分比高於15-20%,請考慮以下選項:

|

Image-URL類別報告

Image-URL類別報告

您可以按一下任何類別名稱檢視與該類別相關的更多詳細資訊,例如匹配的域或使用者清單。

影象 — 詳細報告頁面

影象 — 詳細報告頁面

可以在網路安全裝置上定期自動更新預定義URL類別集。

發生這些更新時,舊類別名稱將繼續在報告中顯示,直到與舊類別關聯的資料太舊,無法包括在報告中。

URL類別集更新後生成的報告資料會使用新類別,因此您可以在同一報告中同時檢視舊類別和新類別。

在報告的「URL類別」(URL Categories)頁面上的URL統計資訊中,瞭解如何解釋以下資料非常重要:

| 資料型別 | 說明 |

| 繞過的URL篩選 | 表示在URL過濾之前阻止的策略、埠和管理使用者代理。 |

| 未分類的URL | 表示查詢URL過濾引擎但未匹配類別的所有事務。 |

在存取記錄中檢視自訂URL類別

安全網路裝置在訪問日誌中使用前面帶有「c_」的自定義URL類別名稱的前四個字元。

在本示例中,類別名稱為CustomURLCategoriesBLOCKED,在訪問日誌中可以看到C_Cust:

1685269516.853 86 10.61.108.72 TCP_DENIED_SSL/403 0 GET https://www.cisco.com:443/ - NONE/- - DROP_CUSTOMCAT_7-DefaultGroup-DefaultGroup-NONE-NONE-NONE-NONE-NONE <"C_Cust",-,-,"-",-,-,-,-,"-",-,-,-,"-",-,-,"-","-",-,-,"-",-,"-","-","-","-","-","-","-",0.00,0,-,"-","-",-,"-",-,-,"-","-",-,-,"-",-,-> - -

注意:如果使用Sawmill分析訪問日誌,請考慮自定義URL類別名稱。如果自定義URL類別的前四個字元包含空格,Sawmill無法正確解析訪問日誌條目。相反,僅在前四個字元中使用支援的字元。

提示:如果要在訪問日誌中包含自定義URL類別的全名,請將%XF格式說明符新增到訪問日誌中。

當Web訪問策略組將自定義URL類別設定為Monitor,而某些其他元件(如Web信譽過濾器或Different Verdict Scanning(DVS)引擎)做出允許或阻止自定義URL類別中URL請求的最終決定時,該請求的訪問日誌條目將顯示預定義的URL類別,而不是自定義URL類別。

有關如何配置訪問日誌中的自定義欄位的詳細資訊,請訪問:配置訪問日誌中的效能引數 — Cisco

疑難排解

類別不匹配

從訪問日誌中,您可以看到請求屬於哪個自定義URL類別(如果選擇與預期不同):

— 如果請求被分類為其他自定義URL類別,請檢查是否存在重複的URL或其他類別中的匹配正規表示式,或將自定義URL類別移至頂部,然後重新測試。最好仔細檢查機器的自訂URL類別。

— 如果請求分類為預定義類別,請檢查現有自定義URL類別中的條件,如果所有條件都匹配,請嘗試新增IP地址並進行測試,或確保使用拼寫錯誤且正確的正規表示式(如果有)。

預定義的類別不是最新的

如果預定義類別沒有更新,或者訪問日誌中您在URL類別部分看到「err」,請確保為「更新程式」啟用TLSv1.2。

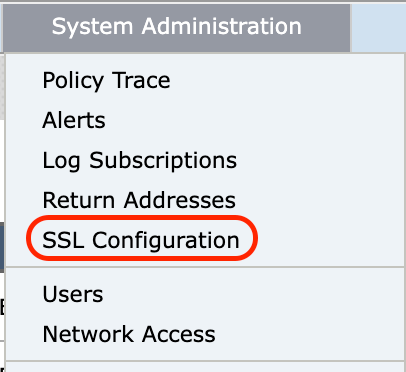

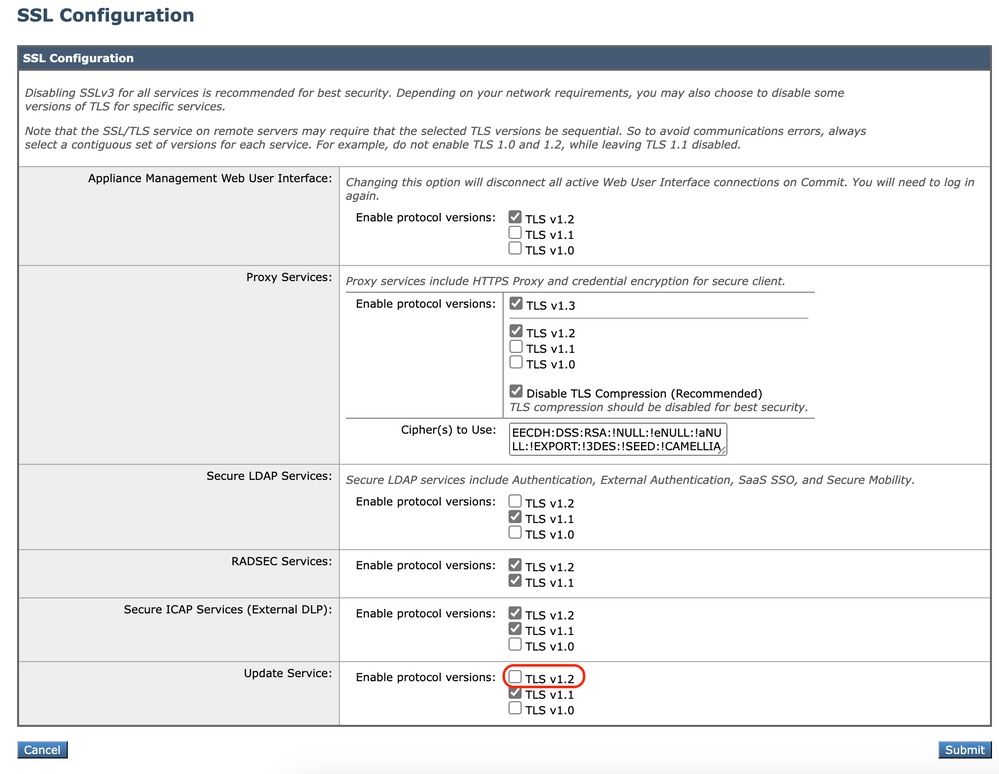

要更改更新程式SSL配置,請在GUI中使用以下步驟:

步驟1.在系統管理中,選擇SSL Configuration

映像 — ssl配置

映像 — ssl配置

步驟2.選擇編輯設定。

步驟3.在「更新服務」部分,選擇TLSv1.2

影象 — 更新服務TLSv1.2

影象 — 更新服務TLSv1.2

步驟4. 提交並提交更改

要更改更新程式SSL配置,請從CLI執行以下步驟:

步驟1.從CLI運行sslcofig

步驟2.鍵入version並按Enter鍵

步驟3.選擇更新器

步驟4.選擇TLSv1.2

步驟5.按Enter退出嚮導

步驟6. 提交更改。

SWA_CLI> sslconfig

Disabling SSLv3 is recommended for best security.

Note that the SSL/TLS service on remote servers may require that the selected TLS versions be sequential. So to avoid communications errors, always select a contiguous set of versions for each service. For example, do not enable TLS 1.0 and

1.2, while leaving TLS 1.1 disabled.

Choose the operation you want to perform:

- VERSIONS - Enable or disable SSL/TLS versions

- COMPRESS - Enable or disable TLS compression for Proxy Service

- CIPHERS - Set ciphers for services in Secure Web Appliance

- FALLBACK - Enable or disable SSL/TLS fallback option

- ECDHE - Enable or disable ECDHE Authentication.

[]> versions

SSL/TLS versions may be enabled or disabled for the following services:

LDAPS - Secure LDAP Services (including Authentication, External Authentication, SaaS SSO, Secure Mobility)

Updater - Update Service

WebUI - Appliance Management Web User Interface

RADSEC - Secure RADSEC Services (including Authentication, External Authentication)

SICAP - Secure ICAP Service

Proxy - Proxy Services (including HTTPS Proxy, Credential Encryption for Secure Client)

Currently enabled SSL/TLS versions by service: (Y : Enabled, N : Disabled)

LDAPS Updater WebUI RADSEC SICAP Proxy

TLSv1.0 N N N N/A N N

TLSv1.1 Y Y N Y Y N

TLSv1.2 N N Y Y Y Y

TLSv1.3 N/A N/A N/A N/A N/A Y

Select the service for which to enable/disable SSL/TLS versions:

1. LDAPS

2. Updater

3. Proxy

4. RADSEC

5. SICAP

6. WebUI

7. All Services

[]> 2

Currently enabled protocol(s) for Updater are TLSv1.1.

To change the setting for a specific protocol, select an option below:

1. TLSv1.0

2. TLSv1.1

3. TLSv1.2

[]> 3

TLSv1.2 support for Update Service is currently disabled. Do you want to enable it? [N]> Y

Currently enabled protocol(s) for Updater are TLSv1.1, TLSv1.2.

參考

思科安全網路裝置AsyncOS 14.5使用手冊 — GD(常規部署) — 連線、安裝和配置[思科安全網路裝置] — 思科

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

1.0 |

07-Jul-2023

|

初始版本 |

由思科工程師貢獻

- Amirhossein Mojarrad

意見

意見