適用於各種思科和非思科裝置的TACACS+和RADIUS屬性配置示例

目錄

簡介

本檔案將提供不同思科和非思科產品預期從驗證、授權和記帳(AAA)伺服器接收的屬性集合;在此情況下,AAA伺服器為存取控制伺服器(ACS)。ACS可傳回這些屬性以及Access-Accept,作為殼層設定檔(TACACS+)或授權設定檔(RADIUS)的一部分。

本文檔提供有關如何將自定義屬性增加到外殼配置檔案和授權配置檔案的分步說明。本文檔還包含裝置清單以及裝置預期從AAA伺服器返回的TACACS+和RADIUS屬性。所有主題都包含示例。

本檔案所提供的屬性清單並不詳盡,也不具權威性,可在不更新本檔案的情況下隨時變更。

必要條件

需求

本文件沒有特定需求。

採用元件

本文檔中的資訊基於ACS 5.2/5.3版。

慣例

建立殼層設定檔(TACACS+)

Shell配置檔案是基於TACACS+的訪問的基本許可權容器。除了Cisco® IOS許可權級別、會話超時和其他引數外,您還可以指定哪些應使用Access-Accept返回的TACACS+屬性和屬性值。

完成以下步驟,將自定義屬性增加到新外殼配置檔案:

-

登入到ACS介面。

-

導航到策略元素 > 授權和許可權 > 裝置管理 > 外殼配置檔案。

-

按一下Create按鈕。

-

命名殼層設定檔。

-

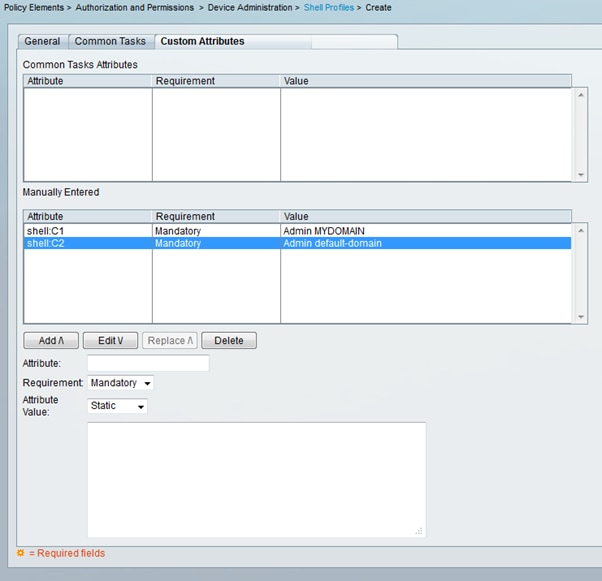

按一下Custom Attributes頁籤。

-

在屬性欄位中輸入屬性名稱。

-

從「需求」下拉式清單中選擇需求是必要還是可選。

-

保留屬性值的下拉選單設定為Static。如果該值為靜態,則可在下一個欄位中輸入該值。如果值是動態的,則您無法手動輸入屬性;而屬性會對應至其中一個辨識存放區中的屬性。

-

在最後一個欄位中輸入屬性值。

-

按一下Add按鈕以向表中增加條目。

-

重複配置所需的所有屬性。

-

按一下螢幕底部的Submit按鈕。

組態範例

裝置:應用控制引擎(ACE)

屬性: shell:<context-name>

值: <Role-name> <domain-name1>

用法:角色和域之間用空格字元分隔。您可以將使用者(例如USER1)設定為在使用者登入前後關聯(例如C1)時為其指派角色(例如ADMIN)和網域(例如MYDOMAIN)。

建立授權設定檔(RADIUS)

授權配置檔案是基於RADIUS訪問的基本許可權容器。除了VLAN、存取控制清單(ACL)和其他引數之外,您還可以指定哪些的RADIUS屬性和屬性值應該以Access-Accept傳回。

完成以下步驟,將自定義屬性增加到新的授權配置檔案:

-

登入到ACS介面。

-

導航到策略元素 > 授權和許可權 > 網路訪問 > 授權配置檔案。

-

按一下Create按鈕。

-

命名授權配置檔案。

-

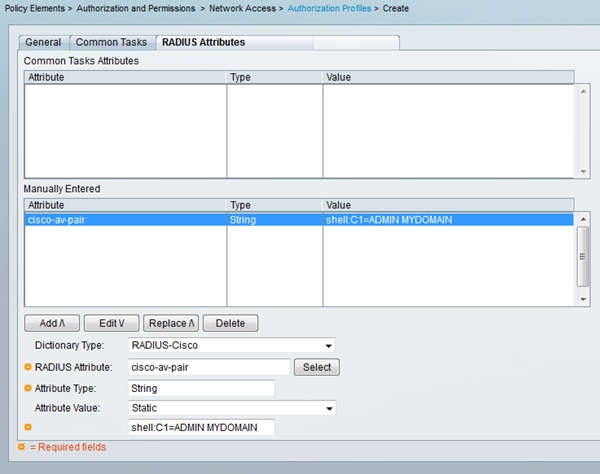

按一下RADIUS Attributes頁籤。

-

從Dictionary Type下拉選單中選擇詞典。

-

要設定RADIUS Attribute欄位的select the attribute,請按一下Select按鈕。此時將出現一個新窗口。

-

檢視可用屬性,進行選擇,然後按一下OK。預設情況下,Attribute Type值是根據您剛才選擇的屬性設定的。

-

保留屬性值的下拉選單設定為Static。如果該值為靜態,則可在下一個欄位中輸入該值。如果值是動態的,則您無法手動輸入屬性;而屬性會對應至其中一個辨識存放區中的屬性。

-

在最後一個欄位中輸入屬性值。

-

按一下Add按鈕以向表中增加條目。

-

重複配置所需的所有屬性。

-

按一下螢幕底部的Submit按鈕。

組態範例

裝置:ACE

屬性: cisco-av-pair

值: shell:<context-name>=<Role-name> <domain-name1> <domain-name2>

使用方式:等號之後的每個值都以空格字元分隔。您可以將使用者(例如USER1)設定為在使用者登入前後關聯(例如C1)時為其指派角色(例如ADMIN)和網域(例如MYDOMAIN)。

裝置清單

聚合服務路由器(ASR)

RADIUS(授權配置檔案)

屬性: cisco-av-pair

值: shell:tasks="#<角色名稱>,<許可權>:<進程>"

用法:將<role-name>的值設定為路由器上本地定義的角色名稱。角色階層可以用樹狀結構來描述,其中角色#root位於樹狀結構的頂端,角色#leaf會新增其他命令。如果出現以下情況,則可以將這兩個角色組合併傳遞回:shell:tasks="#root,#leaf"。

許可權也可以以個別程式為基礎傳回,這樣使用者就可以被授與特定程式的讀取、寫入和執行許可權。例如,要授予使用者對bgp進程的讀寫許可權,請將值設定為:shell:tasks="#root,rw:bgp"。屬性的順序並不重要;無論將該值設定為shell:tasks="#root,rw:bgp"還是ro shell:tasks="rw:bgp,#root",結果都是相同的。

示例- 向授權配置檔案增加屬性| 詞典型別 | RADIUS屬性 | 屬性型別 | 屬性值 |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

字串 | shell:tasks="#root,#leaf,rwx:bgp,r:ospf" |

應用控制引擎(ACE)

TACACS+(外殼配置檔案)

屬性: shell:<context-name>

值: <Role-name> <domain-name1>

用法:角色和域之間用空格字元分隔。您可以將使用者(例如USER1)設定為在使用者登入前後關聯(例如C1)時為其指派角色(例如ADMIN)和網域(例如MYDOMAIN)。

示例- 將屬性增加到外殼配置檔案| 屬性 | 需求 | 屬性值 |

|---|---|---|

shell:C1 |

必填 | Admin MYDOMAIN |

如果USER1透過C1情景登入,則會自動為該使用者分配ADMIN角色和MYDOMAIN域(前提是已配置授權規則,其中USER1登入後,會為其分配此授權配置檔案)。

如果USER1透過其他上下文登入(在ACS傳送回的屬性值中未返回),則會自動為該使用者分配預設角色(Network-Monitor)和預設域(default-domain)。

RADIUS(授權配置檔案)

屬性: cisco-av-pair

值: shell:<context-name>=<Role-name> <domain-name1> <domain-name2>

使用方式:等號之後的每個值都以空格字元分隔。您可以將使用者(例如USER1)設定為在使用者登入前後關聯(例如C1)時為其指派角色(例如ADMIN)和網域(例如MYDOMAIN)。

示例- 向授權配置檔案增加屬性| 詞典型別 | RADIUS屬性 | 屬性型別 | 屬性值 |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

字串 | shell:C1=ADMIN MYDOMAIN |

如果USER1透過C1情景登入,則會自動為該使用者分配ADMIN角色和MYDOMAIN域(前提是已配置授權規則,USER1登入後,會為其分配此授權配置檔案)。

如果USER1透過其他上下文登入(在ACS傳送回的屬性值中未返回),則會自動為該使用者分配預設角色(Network-Monitor)和預設域(default-domain)。

BlueCoat資料包整形器

RADIUS(授權配置檔案)

屬性: 打包-AVPair

值: access=<level>

使用方式: <level>是要授予的訪問許可權級別。觸控存取相當於讀寫,而瀏覽存取相當於唯讀。

預設情況下,BlueCoat VSA在ACS詞典中不存在。為了在授權配置檔案中使用BlueCoat屬性,您必須建立BlueCoat詞典,並將BlueCoat屬性增加到該詞典。

建立詞典:

-

導航到System Administration > Configuration > Dictionaries > Protocols > RADIUS > RADIUS VSA。

-

按一下Create。

-

輸入詞典的詳細資訊:

-

名稱:BlueCoat

-

供應商ID:2334

-

屬性字首:資料包-

-

-

按一下Submit。

在新詞典中建立屬性:

-

導航到System Administration > Configuration > Dictionaries > Protocols > RADIUS > RADIUS VSA > BlueCoat。

-

按一下Create。

-

輸入屬性的詳細資訊:

-

屬性:Packeteer-AVPair

-

說明:用於指定存取層次

-

供應商屬性ID:1

-

方向:出站

-

允許多個:False

-

在日誌中包括屬性:選中

-

屬性型別:字串

-

-

按一下Submit。

| 詞典型別 | RADIUS屬性 | 屬性型別 | 屬性值 |

|---|---|---|---|

| RADIUS-BlueCoat | Packeteer-AVPair |

字串 | access=look |

| 詞典型別 | RADIUS屬性 | 屬性型別 | 屬性值 |

|---|---|---|---|

| RADIUS-BlueCoat | Packeteer-AVPair |

字串 | access=touch |

Brocade交換機

RADIUS(授權配置檔案)

屬性: Tunnel-Private-Group-ID

值:U:<VLAN1>;T:<VLAN2>

用法:將<VLAN1>設定為資料VLAN的值。將<VLAN2>設定為語音VLAN的值。在本示例中,資料VLAN是VLAN 10,語音VLAN是VLAN 21。

示例- 向授權配置檔案增加屬性| 詞典型別 | RADIUS屬性 | 屬性型別 | 屬性值 |

|---|---|---|---|

| RADIUS-IETF | Tunnel-Private-Group-ID |

標籤字串 | U:10;T:21 |

Cisco Unity Express (CUE)

RADIUS(授權配置檔案)

屬性: cisco-av-pair

值: fndn:groups=<group-name>

使用方式:<group-name>是您要授與使用者許可權的群組名稱。必須在Cisco Unity Express (CUE)上配置此組。

示例- 向授權配置檔案增加屬性| 詞典型別 | RADIUS屬性 | 屬性型別 | 屬性值 |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

字串 | fndn:groups=Administrators |

Infoblox

RADIUS(授權配置檔案)

屬性: Infoblox-Group-Info

值: <group-name>

使用方式: <group-name>是您要授與使用者許可權的群組名稱。必須在Infoblox裝置上配置此組。在此配置示例中,組名稱為MyGroup。

預設情況下,Infoblox VSA在ACS詞典中不存在。為了在授權配置檔案中使用Infoblox屬性,您必須建立一個Infoblox詞典並將Infoblox屬性增加到該詞典中。

建立詞典:

-

導航到System Administration > Configuration > Dictionaries > Protocols > RADIUS > RADIUS VSA。

-

按一下Create。

-

按一下Use Advanced Vendor Options旁邊的小箭頭。

-

輸入詞典的詳細資訊:

-

姓名:Infoblox

-

供應商ID:7779

-

供應商長度欄位大小: 1

-

供應商型別欄位大小: 1

-

-

按一下Submit。

在新詞典中建立屬性:

-

導航到System Administration > Configuration > Dictionaries > Protocols > RADIUS > RADIUS VSA > Infoblox。

-

按一下Create。

-

輸入屬性的詳細資訊:

-

屬性:Infoblox-Group-Info

-

供應商屬性ID:009

-

方向:出站

-

允許多個:False

-

在日誌中包括屬性:選中

-

屬性型別:字串

-

-

按一下Submit。

| 詞典型別 | RADIUS屬性 | 屬性型別 | 屬性值 |

|---|---|---|---|

| RADIUS-Infoblox | Infoblox-Group-Info |

字串 | MyGroup |

入侵防禦系統(IPS)

RADIUS(授權配置檔案)

屬性: ips-role

值: <角色名稱>

用法:值<role name>可以是以下四個入侵防禦系統(IPS)使用者角色中的任意一個:viewer、operator、administrator或service。有關授予每種使用者角色型別的許可權的詳細資訊,請參閱您的IPS版本的配置指南。

示例- 向授權配置檔案增加屬性| 詞典型別 | RADIUS屬性 | 屬性型別 | 屬性值 |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

字串 | ips-role:administrator |

Juniper

TACACS+(外殼配置檔案)

屬性:allow-commands ; allow-configuration ; local-user-name ; deny-commands ; deny-configuration; user-permissions

值: <allow-commands-regex>;<allow-configuration-regex>;<local-username>;<deny-commands-regex>;<deny-configuration-regex>

用法:將<local-username>的值(即local-user-name屬性的值)設定為Juniper裝置上本地存在的使用者名稱。例如,您可以將使用者(例如USER1)配置為在將local-user-name屬性的值設定為JUSER時分配給Juniper裝置上本地存在的使用者(例如JUSER)相同的使用者模板。可以按regex格式輸入allow-commands、allow-configuration、deny-commands和deny-configuration屬性的值。這些屬性被設定為的值是使用者登入類許可權位授權的操作/配置模式命令之外的值。

示例- 向外殼配置檔案1增加屬性| 屬性 | 需求 | 屬性值 |

|---|---|---|

allow-commands |

選購 | "(request system) | (show rip neighbor)" |

allow-configuration |

選購 | |

local-user-name |

選購 | sales |

deny-commands |

選購 | "<^clear" |

deny-configuration |

選購 |

| 屬性 | 需求 | 屬性值 |

|---|---|---|

allow-commands |

選購 | "monitor | help | show | ping | traceroute" |

allow-configuration |

選購 | |

local-user-name |

選購 | engineering |

deny-commands |

選購 | "configure" |

deny-configuration |

選購 |

Nexus交換機

RADIUS(授權配置檔案)

屬性: cisco-av-pair

值: shell:roles="<role1> <role2>"

用法:將<role1>和<role2>的值設定為交換機上本地定義的角色名稱。當您新增多個角色時,請使用空格字元分隔角色。當多個角色從AAA伺服器傳遞回Nexus交換機時,結果使用者能夠訪問由所有三個角色的並集定義的命令。

內建角色在配置使用者帳戶和RBAC中進行定義。

示例- 向授權配置檔案增加屬性| 詞典型別 | RADIUS屬性 | 屬性型別 | 屬性值 |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

字串 | shell:roles="network-admin vdc-admin vdc-operator" |

河床

TACACS+(外殼配置檔案)

屬性:service ; local-user-name

值:rbt-exec ; <username>

用法:要授予使用者只讀訪問許可權,必須將<username>值設定為monitor。要授予使用者讀寫訪問許可權,<username>值必須設定為admin。如果除了管理員和監控外,還定義了其他帳戶,請配置要返回的名稱。

示例- 向外殼配置檔案增加屬性(用於只讀訪問)| 屬性 | 需求 | 屬性值 |

|---|---|---|

service |

必填 | rbt-exec |

local-user-name |

必填 | monitor |

| 屬性 | 需求 | 屬性值 |

|---|---|---|

service |

必填 | rbt-exec |

local-user-name |

必填 | admin |

無線LAN控制器(WLC)

RADIUS(授權配置檔案)

屬性: 服務型別

值:管理(6) / NAS-Prompt (7)

使用方式:若要將無線LAN控制器(WLC)的讀取/寫入存取權授與使用者,此值必須為管理;若為唯讀存取權,此值必須為NAS-Prompt。

有關詳細資訊,請參閱無線LAN控制器(WLC)上的RADIUS伺服器管理使用者身份驗證配置示例

示例- 向授權配置檔案增加屬性(用於只讀訪問)| 詞典型別 | RADIUS屬性 | 屬性型別 | 屬性值 |

|---|---|---|---|

| RADIUS-IETF | Service-Type |

列舉 | NAS-Prompt |

| 詞典型別 | RADIUS屬性 | 屬性型別 | 屬性值 |

|---|---|---|---|

| RADIUS-IETF | Service-Type |

列舉 | Administrative |

資料中心網路管理員(DCNM)

更改身份驗證方法後,必須重新啟動DCNM。否則,它可能會分配網路操作員許可權,而不是網路管理員。

| DCNM角色 | RADIUS Cisco-AV-Pair | Tacacs Cisco-AV-Pair |

|---|---|---|

| 使用者 | shell:roles = "network-operator" |

cisco-av-pair=shell:roles="network-operator" |

| 管理員 | shell:roles = "network-admin" |

cisco-av-pair=shell:roles="network-admin" |

相關資訊

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

1.0 |

22-Jan-2013 |

初始版本 |

意見

意見