用於隔離訪客網路的ISE靜態重定向配置示例

簡介

本文檔介紹如何為隔離訪客網路配置Cisco身份服務引擎(ISE)的靜態重定向以維護冗餘。此外,還介紹了如何配置策略節點,以便客戶端不會收到無法驗證的證書警告。

必要條件

需求

思科建議您瞭解以下主題:

- 思科ISE中心Web身份驗證(CWA)和所有相關元件

- 瀏覽器驗證證書有效性

- 思科ISE 版本1.2.0.899或更高版本

- 思科無線LAN控制器(WLC)版本 7.2.110.0或更高版本(最好使用7.4.100.0或更高版本)

採用元件

本文中的資訊係根據以下軟體和硬體版本:

- 思科ISE 版本1.2.0.899

- Cisco Virtual WLC (vWLC)版本 7.4.110.0

- 思科自適應安全裝置(ASA)版本8.2.5

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路正在作用,請確保您已瞭解任何指令可能造成的影響。

背景資訊

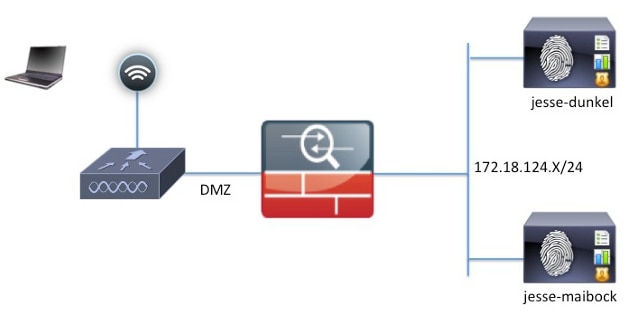

在許多自帶裝置(BYOD)環境中,訪客網路與非軍事化區域(DMZ)中的內部網路完全隔離。通常,訪客DMZ中的DHCP為訪客使用者提供公共域名系統(DNS)伺服器,因為唯一提供的服務是網際網路訪問。

這使得在ISE上的訪客重定向在版本1.2之前變得困難,因為ISE將客戶端重定向到用於Web身份驗證的完全限定域名(FQDN)。但是,在ISE版本1.2及更高版本中,管理員可以將訪客使用者重定向到靜態IP地址或主機名。

設定

網路圖表

這是一個邏輯圖。

組態

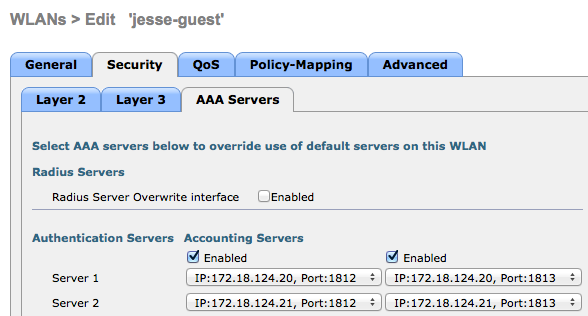

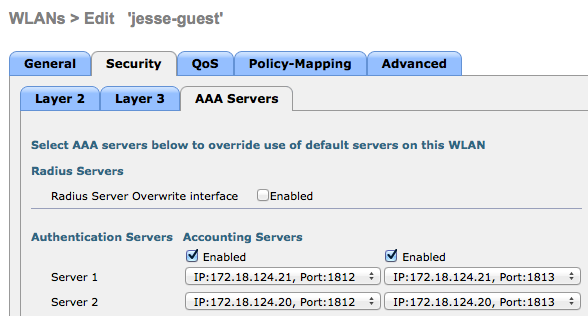

WLC上的配置與正常的CWA配置相比保持不變。配置SSID以允許使用RADIUS身份驗證進行MAC過濾,並且RADIUS記帳指向兩個或多個ISE策略節點。

本文檔重點介紹ISE配置。

CWA流在WLC向ISE傳送RADIUS MAC身份驗證繞行(MAB)請求時開始。ISE會以重定向URL回覆控制器,以便將HTTP流量重定向到ISE。RADIUS和HTTP流量必須移至相同的策略服務節點(PSN),因為會話是在單個PSN上維護的。這通常使用單個規則執行,並且PSN會將自己的主機名插入CWA URL。但是,透過靜態重定向,您必須為每個PSN建立規則以確保RADIUS和HTTP流量傳送到同一個PSN。

完成以下步驟以配置ISE:

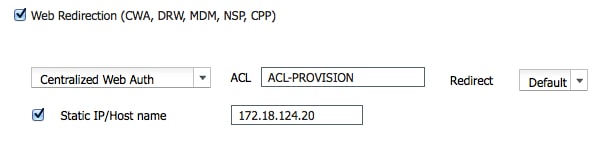

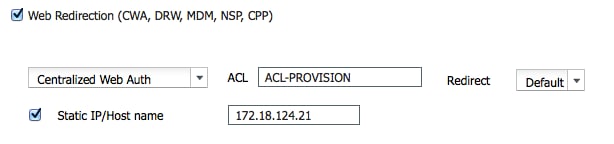

- 設定兩個規則以將客戶端重定向到PSN IP地址。導航到策略>策略元素>結果>授權>授權配置檔案。

以下影象顯示了配置檔名稱DunkelGuestWireless的資訊:

以下影象顯示了配置檔名稱MaibockGuestWireless的資訊:

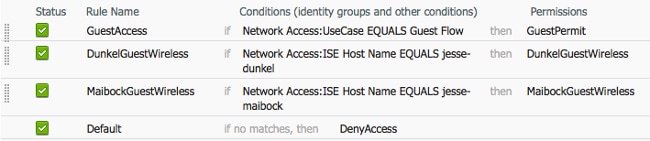

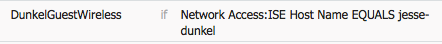

- 配置授權策略,使其在網路訪問:ISE主機名屬性上匹配,並提供相應的授權配置檔案:

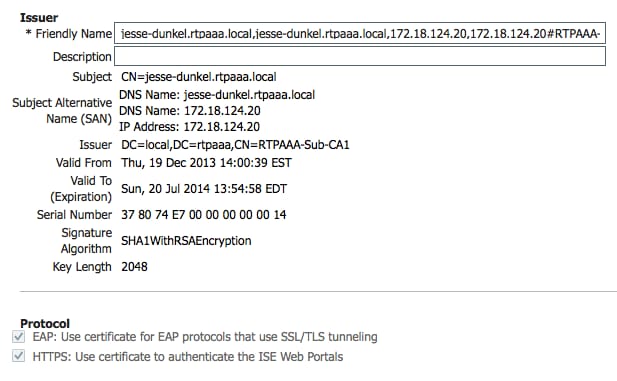

現在使用者端已重新導向至IP位址,使用者會收到憑證警告,因為URL與憑證中的資訊不相符。例如,證書中的FQDN是jesse-dunkel.rtpaaa.local,但URL是172.18.124.20。以下範例憑證允許瀏覽器使用IP位址驗證憑證:

使用主題備用名稱(SAN)條目,瀏覽器可以驗證包括IP地址172.18.124.20的URL。必須建立三個SAN條目以解決各種客戶端不相容的問題。 - 為DNS名稱建立SAN條目,並確保該條目與Subject欄位的CN=條目匹配。

- 建立兩個條目以允許客戶端驗證IP地址;這兩個條目同時適用於IP地址的DNS名稱和IP地址屬性中顯示的IP地址。某些使用者端僅參考DNS名稱。其他使用者不接受DNS名稱屬性中的IP地址,而是參考IP地址屬性。

驗證

完成以下步驟以確認組態是否正常運作:

- 為了驗證兩個規則是否都正常工作,請手動設定在WLAN上配置的ISE PSN的順序:

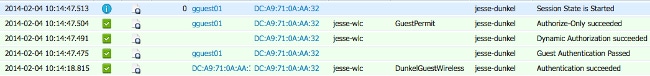

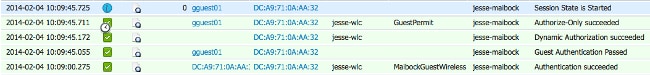

- 登入訪客SSID,在ISE中導航到操作>身份驗證,然後驗證是否達到了正確的授權規則:

初始MAB身份驗證授予DunkelGuestWireless授權配置檔案。此規則專門重定向到jesse-dunkel,這是第一個ISE節點。在gguest01使用者登入後,將給予正確的GuestPermit最終許可權。 - 為了從WLC清除身份驗證會話,斷開客戶端裝置與無線網路的連線,然後在WLC上導航到Monitor > Clients,並從輸出中刪除該會話。 預設情況下,WLC會保留五分鐘的空閒會話,因此,要執行有效測試,必須重新開始。

- 在訪客WLAN配置下反向ISE PSN的順序:

- 登入訪客SSID,在ISE中導航到操作>身份驗證,然後驗證是否達到了正確的授權規則:

在第二次嘗試中,已針對初始MAB身份驗證正確命中MaibockGuestWireless授權配置檔案。與第一次嘗試jesse-dunkel(第2步)相似,jesse-maibock身份驗證成功點選最終授權的GuestPermit。由於GuestPermit授權配置檔案中沒有PSN特定的資訊,因此可以使用單個規則對任何PSN進行身份驗證。

疑難排解

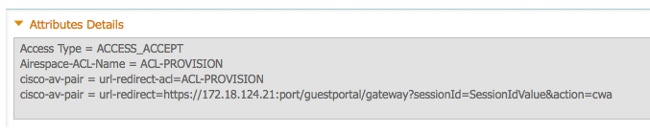

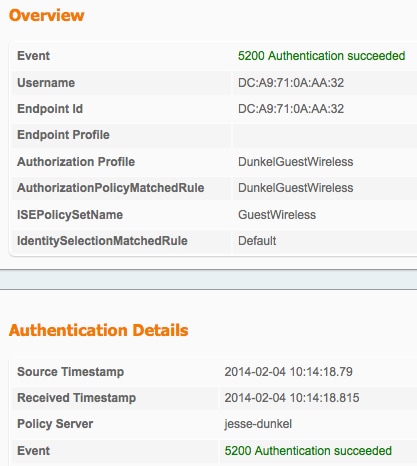

Authentication Details(身份驗證詳細資訊)窗口是一個功能強大的檢視,可顯示身份驗證/授權過程的每個步驟。要訪問它,請導航到操作>身份驗證,然後按一下「Details」列下的放大鏡圖示。請使用此視窗,以驗證驗證/授權規則條件是否正確設定。

在本例中, Policy Server欄位是主要關注區域。此欄位包含用於進行身份驗證的ISE PSN的主機名:

將策略伺服器條目與規則條件進行比較,並確保兩者匹配(此值區分大小寫):

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

1.0 |

23-Apr-2014

|

初始版本 |

意見

意見