簡介

本文檔介紹如何修改ISE 3.3及更高版本在不同服務中使用的不同密碼,以便使用者可以控制此類機制。

必要條件

需求

本文件沒有特定需求。

採用元件

本文中的資訊係根據以下軟體和硬體版本:

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

支援的密碼套件

Cisco ISE支援TLS版本1.0、1.1和1.2。

從Cisco ISE版本3.3開始,TLS 1.3僅用於管理GUI。通過TL 1.3進行的管理HTTPS訪問支援這些密碼:

Cisco ISE支援RSA和ECDSA伺服器證書。支援以下橢圓曲線:

-

secp256r1

-

secp384r1

-

secp521r1

下表列出支援的密碼套件:

|

密碼套件

|

EAP身份驗證/RADIUS DTLS

|

從HTTPS或安全LDAP/安全系統日誌通訊/DTLS CoA下載CRL

|

|

ECDHE-ECDSA-AES256-GCM-SHA384

|

是,當允許TLS 1.1時。

|

是,當允許TLS 1.1時。

|

|

ECDHE-ECDSA-AES128-GCM-SHA256

|

是,當允許TLS 1.1時。

|

是,當允許TLS 1.1時。

|

|

ECDHE-ECDSA-AES256-SHA384

|

是,當允許TLS 1.1時。

|

是,當允許TLS 1.1時。

|

|

ECDHE-ECDSA-AES128-SHA256

|

是,當允許TLS 1.1時。

|

是,當允許TLS 1.1時。

|

|

ECDHE-ECDSA-AES256-SHA

|

是,當允許SHA-1時。

|

是,當允許SHA-1時。

|

|

ECDHE-ECDSA-AES128-SHA

|

是,當允許SHA-1時。

|

是,當允許SHA-1時。

|

|

ECDHE-RSA-AES256-GCM-SHA384

|

是,當允許ECDHE-RSA時。

|

當允許ECDHE-RSA時為「是」。

|

|

ECDHE-RSA-AES128-GCM-SHA256

|

是,當允許ECDHE-RSA時。

|

是,當允許ECDHE-RSA時。

|

|

ECDHE-RSA-AES256-SHA384

|

是,當允許ECDHE-RSA時。

|

是,當允許ECDHE-RSA時。

|

|

ECDHE-RSA-AES128-SHA256

|

是,當允許ECDHE-RSA時。

|

是,當允許ECDHE-RSA時。

|

|

ECDHE-RSA-AES256-SHA

|

是,當允許ECDHE-RSA/SHA-1時。

|

是,當允許ECDHE-RSA/SHA-1時。

|

|

ECDHE-RSA-AES128-SHA

|

是,當允許ECDHE-RSA/SHA-1時。

|

是,當允許ECDHE-RSA/SHA-1時。

|

|

DHE-RSA-AES256-SHA256

|

否

|

是

|

|

DHE-RSA-AES128-SHA256

|

否

|

是

|

|

DHE-RSA-AES256-SHA

|

否

|

是,當允許SHA-1時。

|

|

DHE-RSA-AES128-SHA

|

否

|

是,當允許SHA-1時。

|

|

AES256-SHA256

|

是

|

是

|

|

AES128-SHA256

|

是

|

是

|

|

AES256-SHA

|

是,當允許SHA-1時。

|

是,當允許SHA-1時。

|

|

AES128-SHA

|

是,當允許SHA-1時。

|

是,當允許SHA-1時。

|

|

DES-CBC3-SHA

|

是,當允許3DES/SHA-1時。

|

是,當允許3DES/SHA-1時。

|

|

DHE-DSS-AES256-SHA

|

否

|

是,當啟用3DES/DSS和SHA-1時。

|

|

DHE-DSS-AES128-SHA

|

否

|

是,當啟用3DES/DSS和SHA-1時。

|

|

EDH-DSS-DES-CBC3-SHA

|

否

|

是,當啟用3DES/DSS和SHA-1時。

|

|

RC4-SHA

|

當Allowed Protocols頁面中啟用Allow weak ciphers選項且允許SHA-1時。

|

否

|

|

RC4-MD5

|

當Allowed Protocols頁面中啟用Allow weak ciphers選項且允許SHA-1時。

|

否

|

|

僅限AP-FAST匿名調配:ADH-AES-128-SHA

|

是

|

否

|

|

驗證金鑰用法

|

對於以下密碼,客戶端證書可以具有KeyUsage=Key Agreement和ExtendedKeyUsage=Client Authentication:

- ECDHE-ECDSA-AES128-GCM-SHA256

- ECDHE-ECDSA-AES256-GCM-SHA384

- ECDHE-ECDSA-AES128-SHA256

- ECDHE-ECDSA-AES256-SHA384

|

|

|

驗證ExtendedKeyUse

|

客戶端證書必須具有KeyUsage=Key Encipherment和ExtendedKeyUsage=Client Authentication才能使用這些密碼:

- AES256-SHA256

- AES128-SHA256

- AES256-SHA

- AES128-SHA

- DHE-RSA-AES128-SHA

|

伺服器證書必須具有ExtendedKeyUsage=Server Authentication。

|

組態

配置安全設定

執行以下過程以配置安全設定:

1.在Cisco ISE GUI中,點選選單圖示( ,然後選擇 > > > 。

,然後選擇 > > > 。

2.在「TLS版本設定」部分,選擇一個或一系列連續的TLS版本。選中要啟用的TLS版本旁邊的覈取方塊。

附註:TLS 1.2默認處於啟用狀態,無法禁用。如果選擇多個TLS版本,則必須選擇連續版本。例如,如果您選擇TLS 1.0,則TLS 1.1將自動啟用。在此處更改密碼可能會導致ISE重新啟動。

允許TLS 1.0、1.1和1.2:為下一個服務啟用TLS 1.0、1.1和1.2。此外,請允許SHA-1密碼:允許SHA-1密碼與以下工作流程的對等方通訊:

- EAP身份驗證。

- 從HTTPS伺服器下載CRL。

- ISE和外部系統日誌伺服器之間的安全系統日誌通訊。

- 作為安全LDAP客戶端的ISE。

- 作為安全ODBC客戶端的ISE。

- ERS服務。

- pxGrid服務。

- 所有ISE門戶(例如,訪客門戶、客戶端調配門戶、MyDevices門戶)。

- MDM通訊。

- PassiveID代理通訊。

- 證書頒發機構設定。

- 管理員GUI訪問。

以下埠由頂部列出的元件用於通訊:

附註:允許SHA-1密碼選項預設會停用。我們建議您使用SHA-256或SHA-384密碼來增強安全性。

啟用或禁用允許SHA-1密碼選項後,必須重新啟動部署中的所有節點。如果重新啟動不成功,則不會應用配置更改。

當禁用允許SHA-1密碼選項時,如果僅具有SHA-1密碼的客戶端嘗試連線到思科ISE,握手將失敗,您可在客戶端瀏覽器上看到錯誤消息。

選擇其中一個選項,同時允許SHA-1密碼與舊版對等點通訊:

允許TLS 1.3: 允許管理員TLS 1.3通過埠443訪問HTTPS,用於:

附註:AAA通訊和所有型別的節點間通訊不支援TLS 1.3。在思科ISE及相關客戶端和伺服器上啟用TLS 1.3,以便管理員通過TLS 1.3進行訪問。

允許ECDHE-RSA和3DES密碼: 允許ECDHE-RSA密碼與以下工作流程的對等方通訊:

允許ISE的DSS密碼作為客戶端:當思科ISE充當客戶端時,允許DSS密碼與伺服器通訊以用於以下工作流:

允許作為客戶端的ISE的舊的不安全TLS重新協商:允許與不支援這些工作流安全TLS重新協商的傳統TLS伺服器進行通訊:

披露無效的使用者名稱:預設情況下,思科ISE顯示由於使用者名稱不正確導致身份驗證失敗的無效消息。為幫助調試,此選項強制思科ISE在報告中顯示使用者名稱,而不是無效消息。請注意,對於不是由於使用者名稱不正確而導致的失敗的身份驗證,總是顯示使用者名稱。

Active Directory、內部使用者、LDAP和ODBC身份源支援此功能。其他身份源(如RADIUS令牌、RSA或SAML)不支援此功能。

使用基於FQDN的證書與第三方供應商(TC-NAC)通訊:基於FQDN的證書必須符合以下規則:

- 證書中的SAN和CN欄位必須包含FQDN值。不支援主機名和IP地址。

- 萬用字元憑證必須僅在最左側的片段中包含萬用字元。

- 證書中提供的FQDN必須是DNS可解析的。

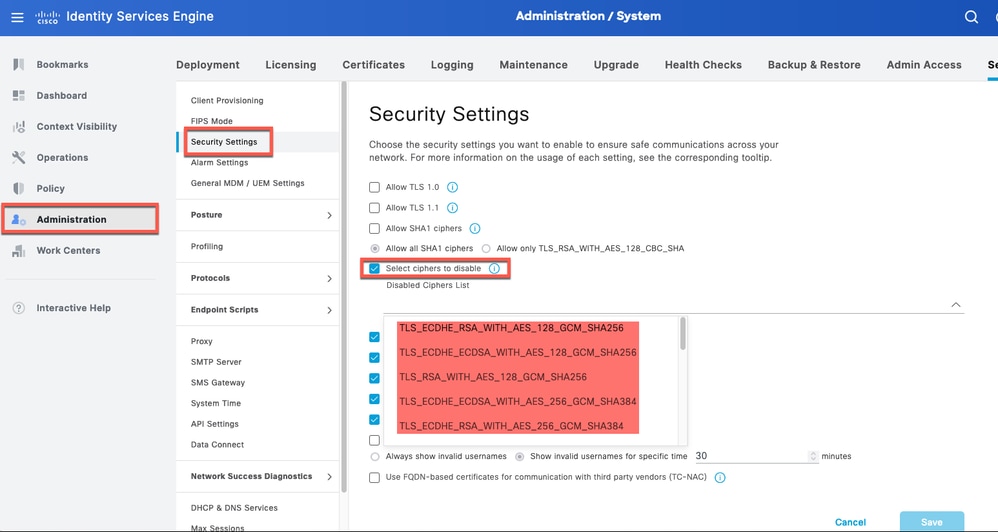

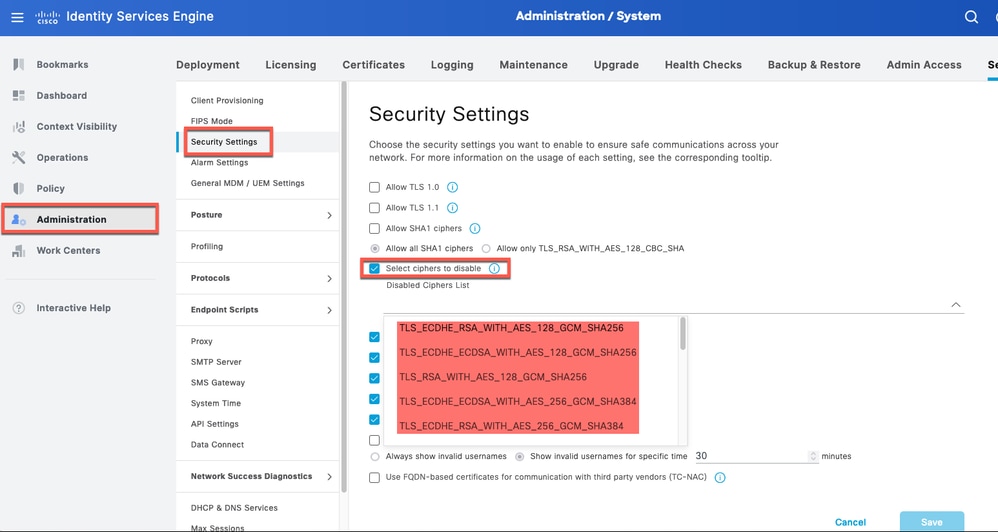

禁用特定密碼

如果要手動配置密碼以與以下思科ISE元件通訊,請選中手動配置密碼清單選項:管理UI、ERS、OpenAPI、安全ODBC、門戶和pxGrid。此時將顯示一個密碼清單,其中已選定允許的密碼。例如,如果啟用Allow SHA1 Ciphers選項,則在此清單中啟用SHA1密碼。如果選擇了Allow Only TLS_RSA_WITH_AES_128_CBC_SHA選項,則此清單中僅啟用此SHA1密碼。如果停用Allow SHA1 Ciphers選項,則無法啟用此清單中的任何SHA1密碼。

附註:編輯要禁用的密碼清單時,應用伺服器在所有思科ISE節點上重新啟動。當啟用或禁用FIPS模式時,所有節點上的應用伺服器都會重新啟動,導致系統大量停機。如果使用手動配置密碼清單選項禁用了任何密碼,請在重新啟動應用伺服器後檢查禁用的密碼清單。由於FIPS模式轉換,禁用密碼清單未更改。

用於禁用密碼ISE 3.3的選項

用於禁用密碼ISE 3.3的選項

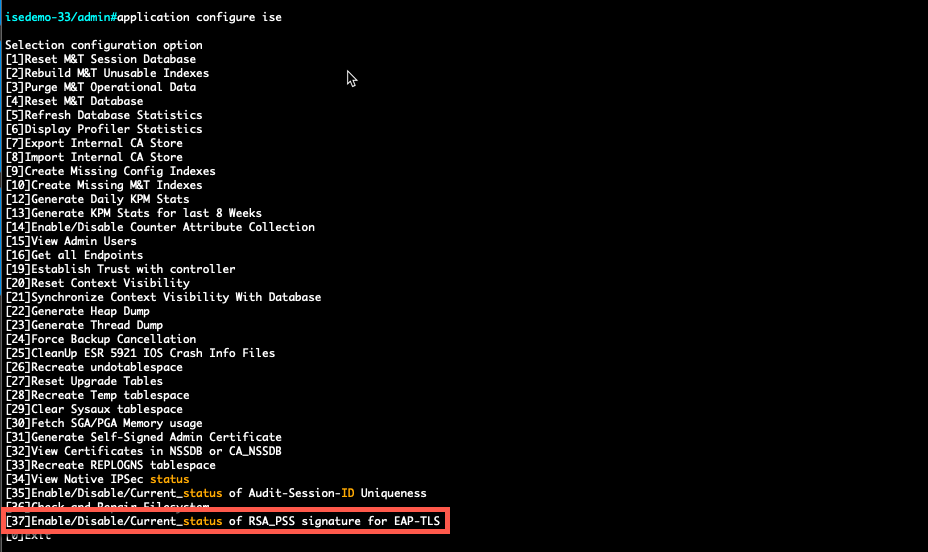

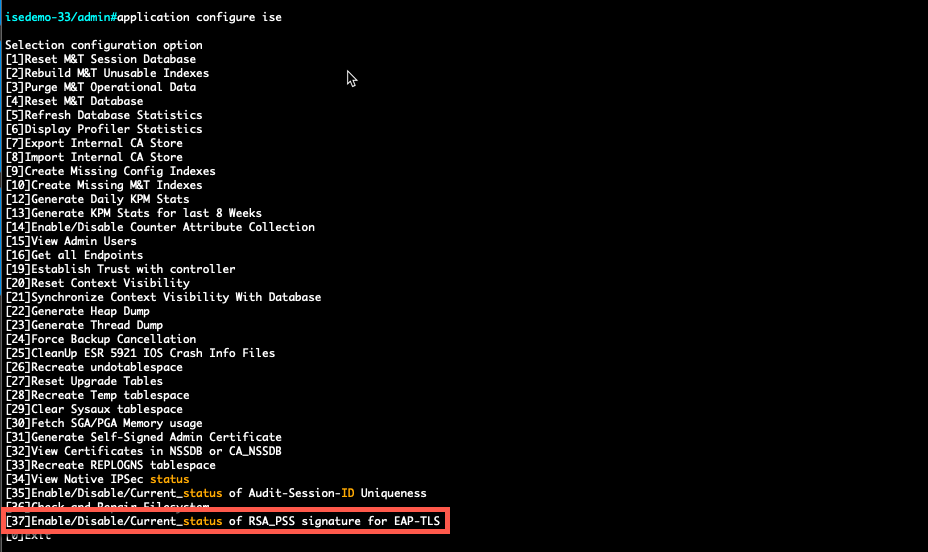

- 在ISE CLI中,您可以運行命令

application configure ise並使用選項37(在此螢幕截圖中突出顯示),Enable/Disable/Current_status of RSA_PSS signature for EAP-TLS。相關錯誤是Cisco錯誤ID CSCwb77915。

用於為EAP-TLS禁用/啟用RSA_PSS的選項

用於為EAP-TLS禁用/啟用RSA_PSS的選項

相關資訊

意見

意見