簡介

本檔案介紹如何使用Cisco FMC和FTD啟用Microsoft輕量型目錄存取通訊協定(LDAP)外部驗證。

必要條件

需求

思科建議您瞭解以下主題:

- Cisco Firepower威脅防禦(FTD)

- Cisco Firepower Management Center(FMC)

- Microsoft LDAP

採用元件

本文中的資訊係根據以下軟體和硬體版本:

- FTD 6.5.0-123

- FMC 6.5.0-115

- Microsoft Server 2012

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

背景資訊

FMC和受管裝置包括用於管理訪問的預設管理員帳戶。您可以在FMC和受管裝置上新增自定義使用者帳戶,以內部使用者的身份新增,或者,如果您的模型支援,以LDAP或RADIUS伺服器上的外部使用者的身份新增。FMC和FTD支援外部使用者驗證。

·內部使用者 — FMC/FTD裝置檢查本地資料庫的使用者身份驗證。

·外部使用者 — 如果本地資料庫中不存在該使用者,則來自外部LDAP或RADIUS身份驗證伺服器的系統資訊將填充其使用者資料庫。

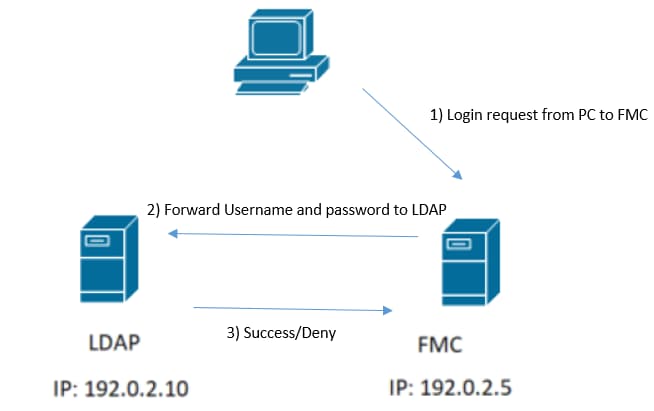

網路圖表

設定

FMC GUI中的基本LDAP配置

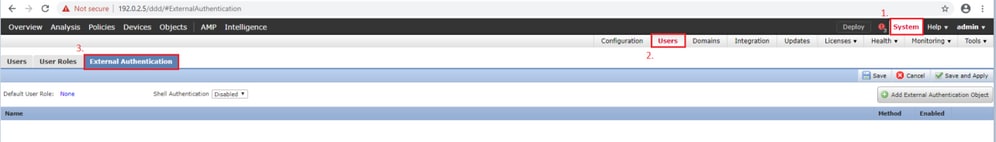

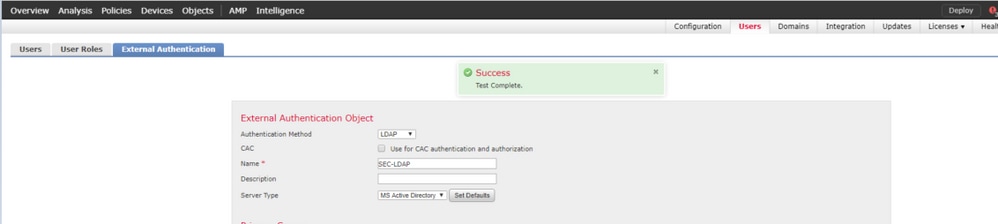

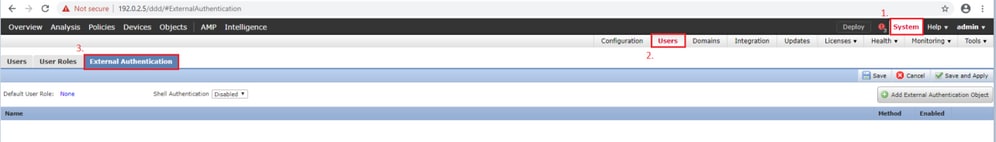

步驟1.定位至System > Users > External Authentication:

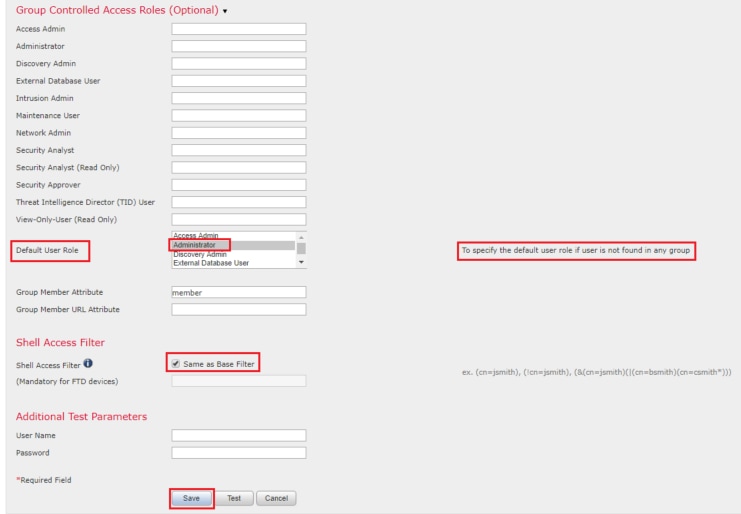

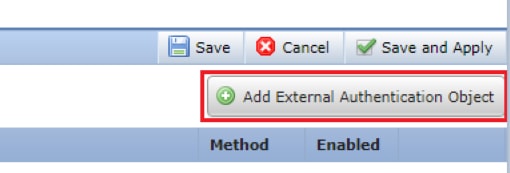

步驟2.選擇Add External Authentication Object:

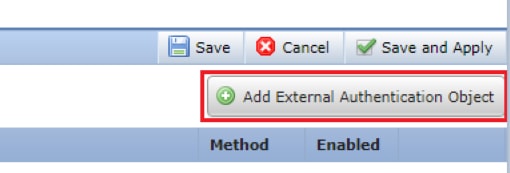

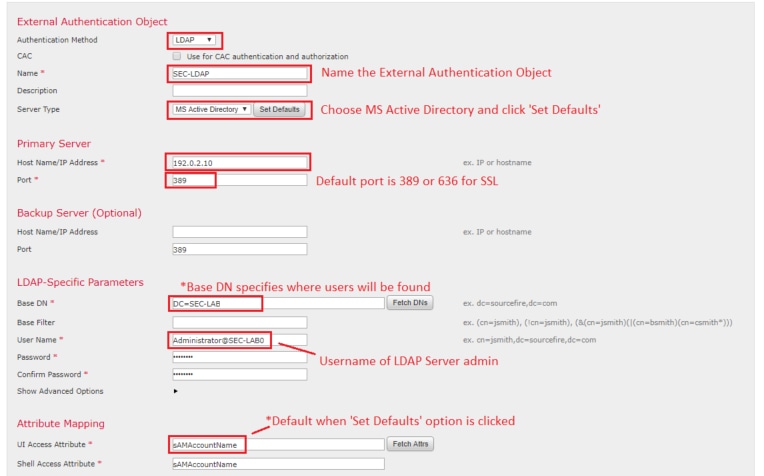

步驟3.填寫必填欄位:

步驟4.啟用External Authentication Object和Save:

外部使用者的外殼訪問

FMC支援兩個不同的內部管理員使用者:一個用於Web介面,另一個具有CLI訪問許可權。這表示哪些人可以訪問GUI,哪些人也可以訪問CLI,兩者之間有明顯的區別。安裝時,預設管理員使用者的密碼會同步,以便在GUI和CLI上相同,但是,不同的內部機制會跟蹤這些密碼,而且最終可能會不同。

還必須授予LDAP外部使用者外殼訪問許可權。

步驟1。導覽至System > Users > External Authentication,然後按一Shell Authentication 下下拉框(如下圖所示)並儲存:

步驟2.在FMC中部署更改。

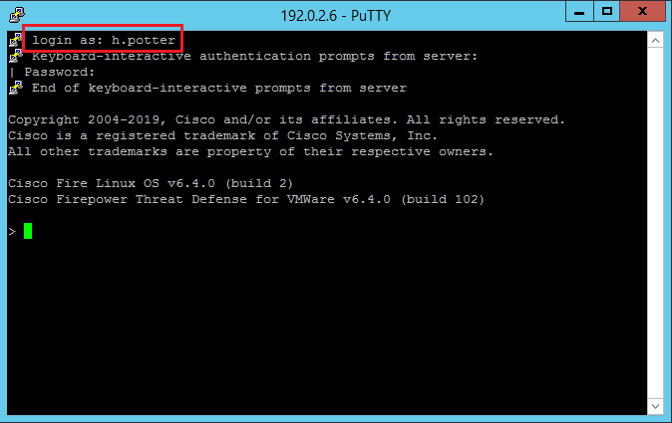

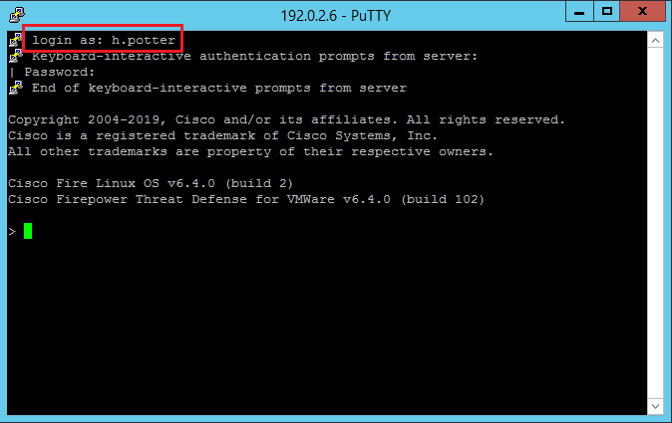

為外部使用者配置外殼訪問後,將啟用通過SSH登入,如下圖所示:

FTD的外部驗證

可在FTD上啟用外部驗證。

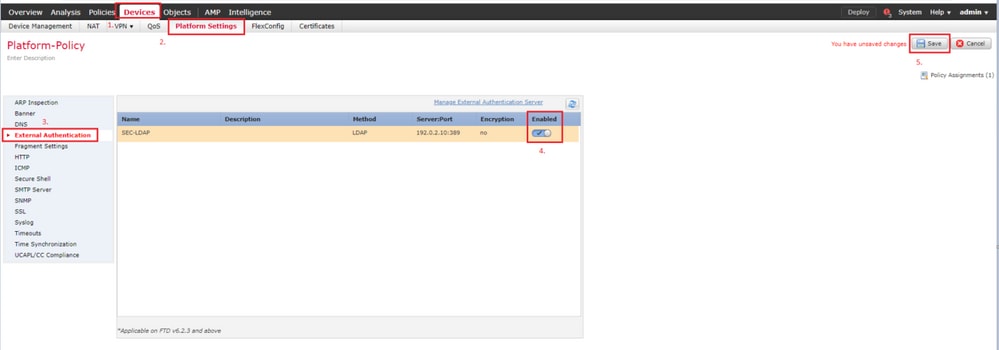

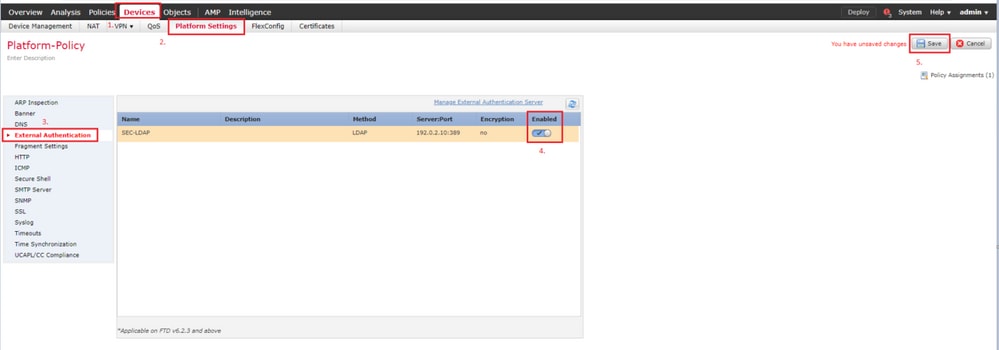

步驟1。導覽至Devices > Platform Settings > External Authentication。按一下Enabled,然後儲存:

使用者角色

使用者許可權基於分配的使用者角色。您還可以建立自定義使用者角色,這些角色具有根據組織需求定製的訪問許可權,或者您可以使用預定義的角色,如安全分析師和發現管理員。

有兩種型別的使用者角色:

- Web介面使用者角色

- CLI使用者角色

有關預定義角色的完整清單以及詳細資訊,請參閱使用者角色。

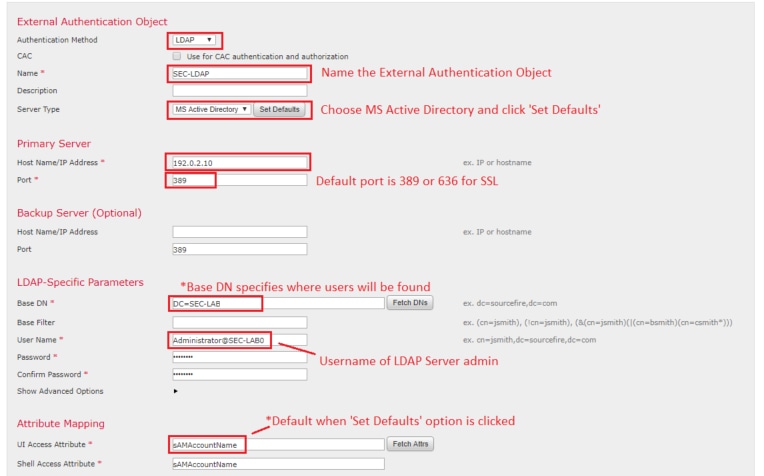

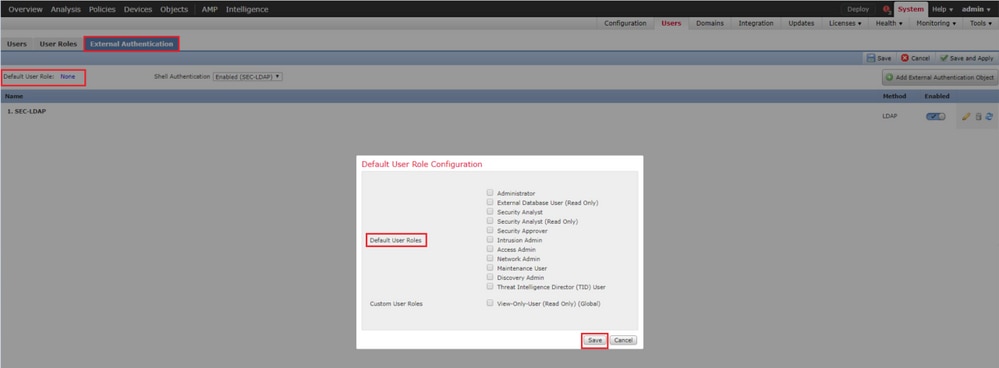

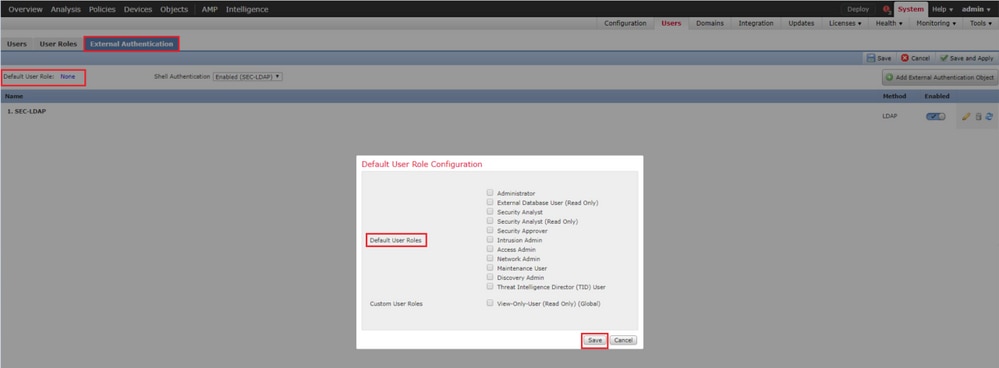

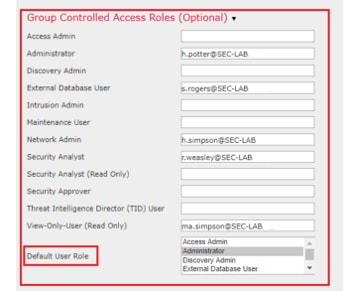

若要為所有外部身份驗證對象配置預設使用者角色,請導航至System > Users > External Authentication > Default User Role。選擇您要分配的預設使用者角色,然後按一下Save。

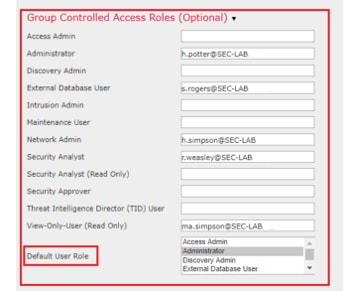

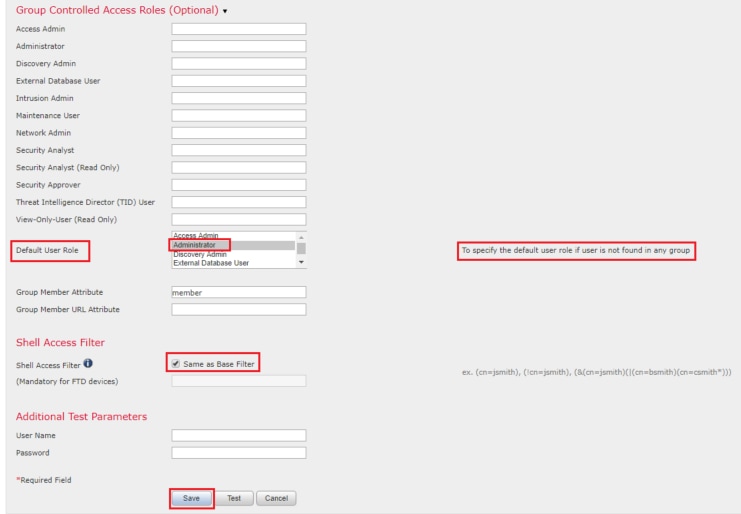

若要選擇預設使用者角色或將特定角色分配給特定對象組中的特定使用者,可以選擇該對象,然後導航至Group Controlled Access Roles,如下圖所示:

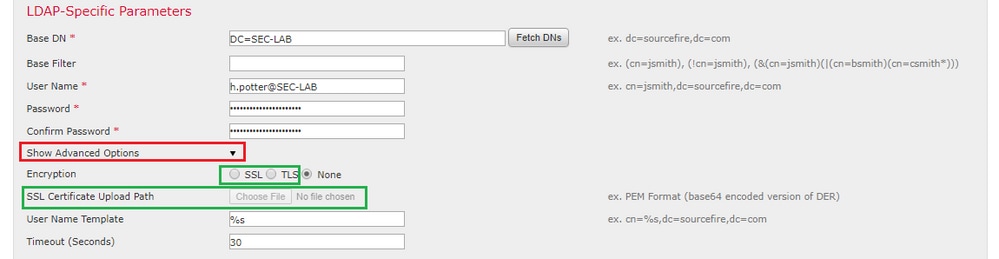

SSL或TLS

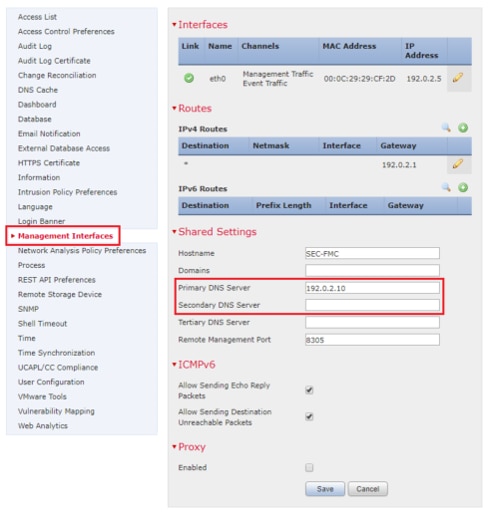

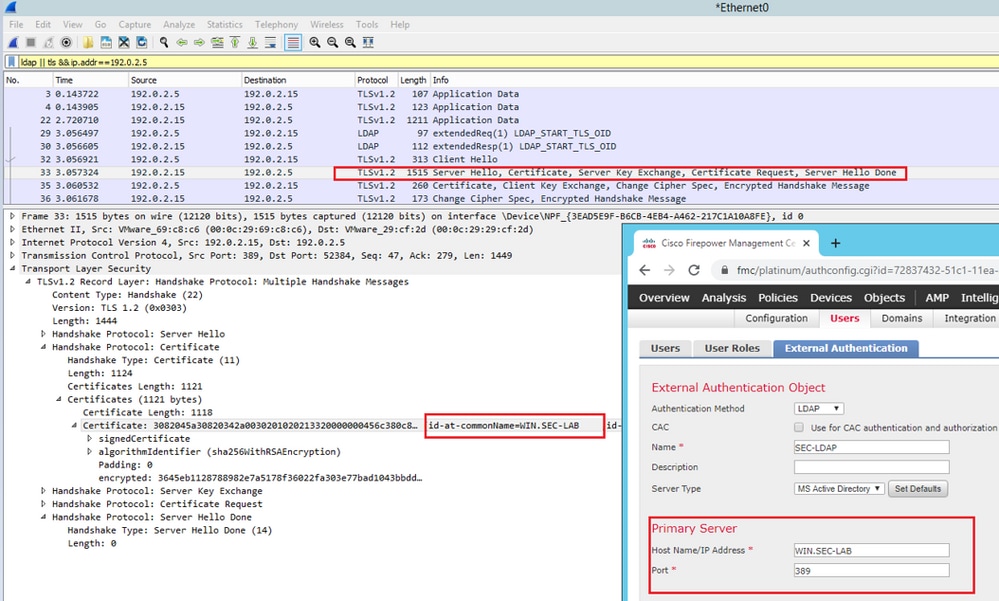

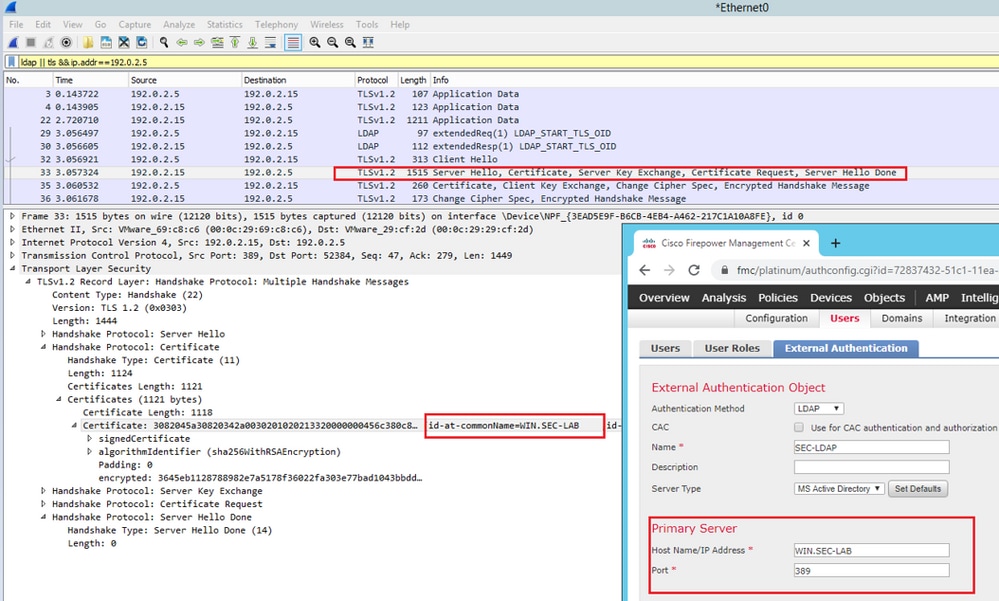

必須在FMC中配置DNS。這是因為證書的Subject值必須與匹Authentication Object Primary Server Hostname配。配置Secure LDAP後,資料包捕獲不再顯示明文繫結請求。

SSL將預設埠更改為636,TLS將其保留為389。

附註:TLS加密需要所有平台上的證書。若是SSL,FTD也需要憑證。對於其他平台,SSL不需要證書。但是,建議您始終上傳用於SSL的證書,以防止中間人攻擊。

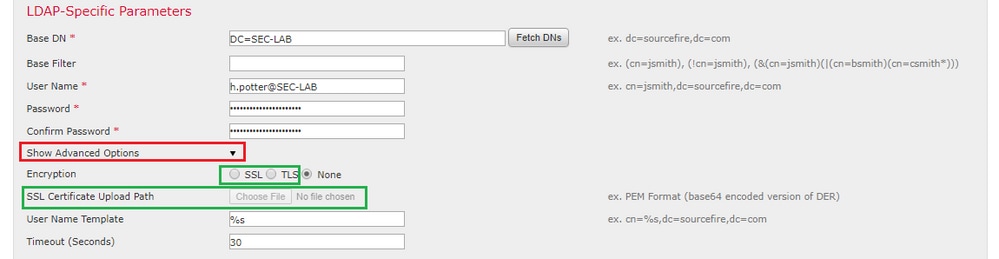

步驟1.定位至Devices > Platform Settings > External Authentication > External Authentication Object「高級選項SSL/TLS」資訊並輸入該資訊:

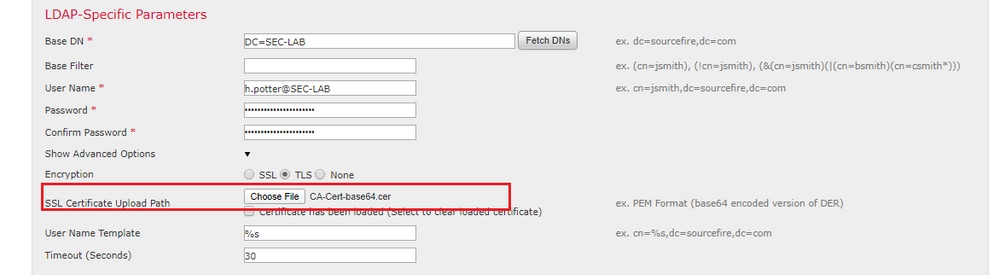

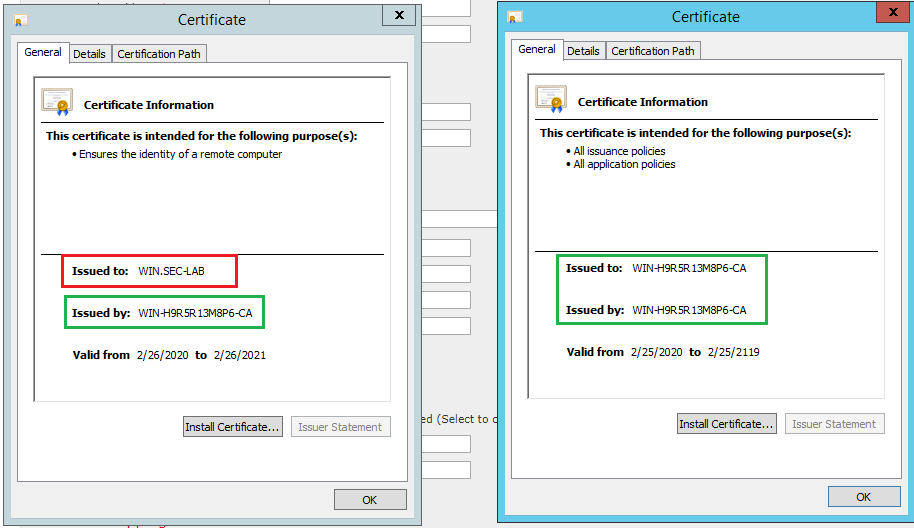

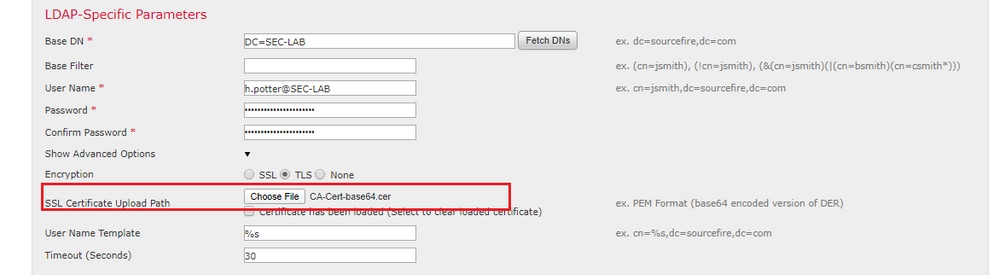

步驟2.上傳簽署伺服器憑證的CA的憑證。證書必須是PEM格式。

步驟3. 儲存組態。

驗證

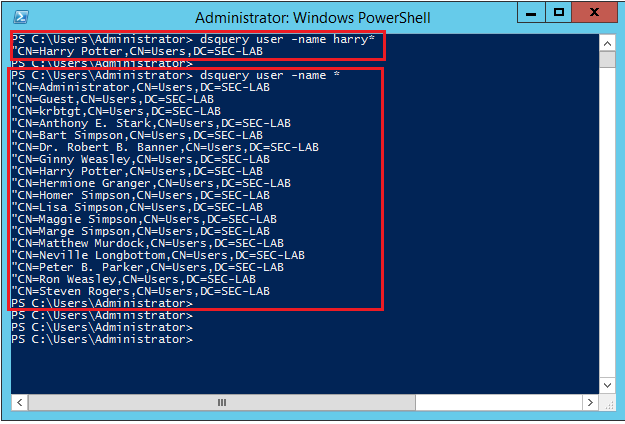

測試搜尋庫

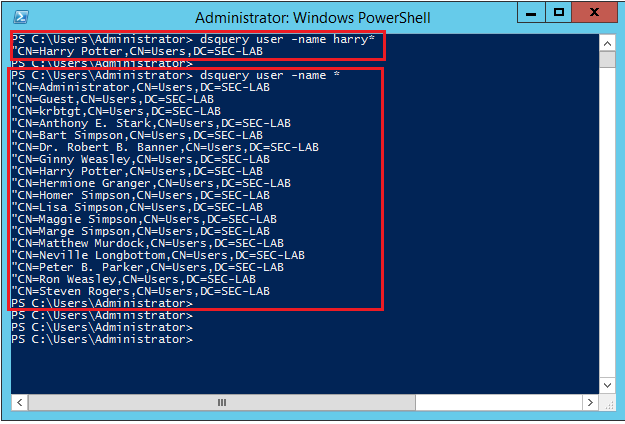

開啟配置LDAP的Windows命令提示符或PowerShell,然後鍵入命令dsquery user -name :。

舉例來說:

PS C:\Users\Administrator> dsquery user -name harry*

PS C:\Users\Administrator> dsquery user -name *

測試LDAP整合

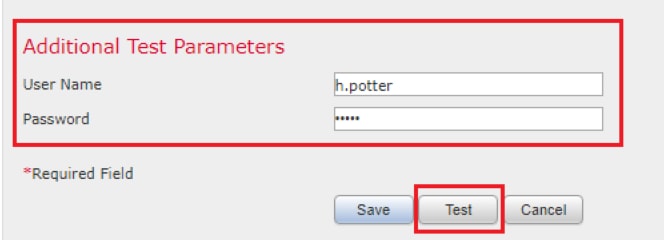

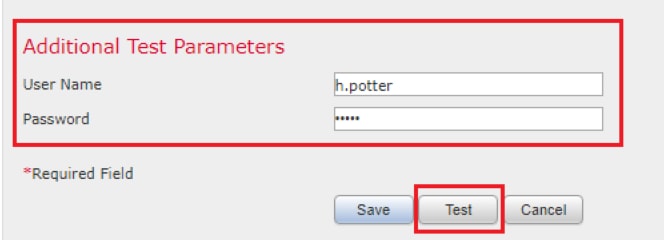

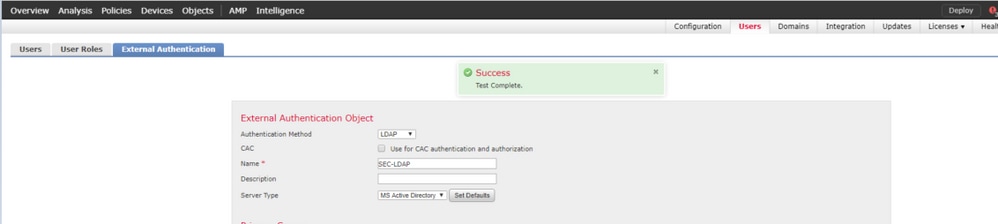

導航至System > Users > External Authentication > External Authentication Object。頁面底部有一個截面,Additional Test Parameters如下圖所示:

選擇測試以檢視結果。

疑難排解

FMC/FTD和LDAP如何進行互動以下載使用者

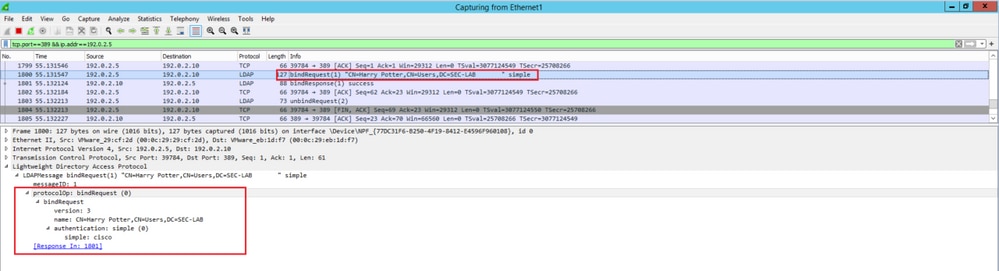

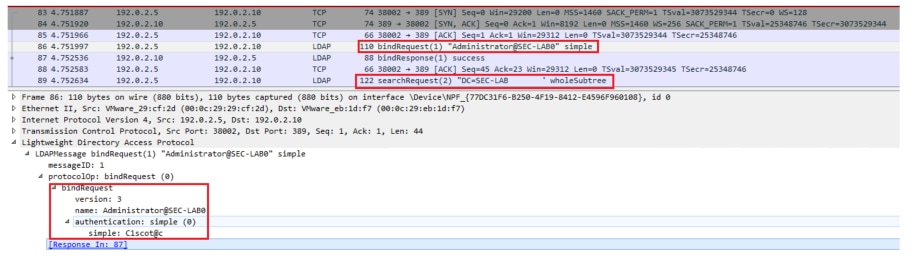

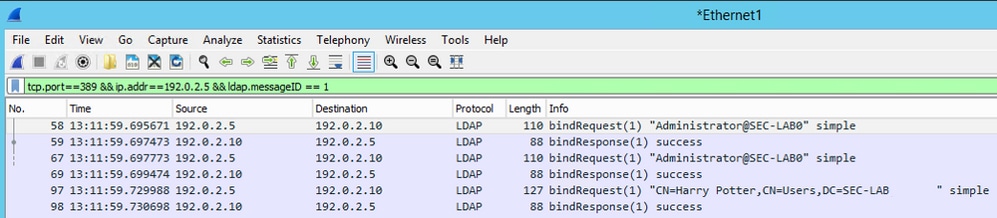

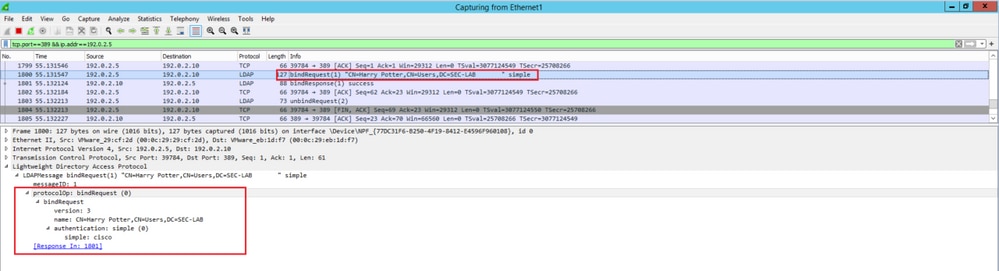

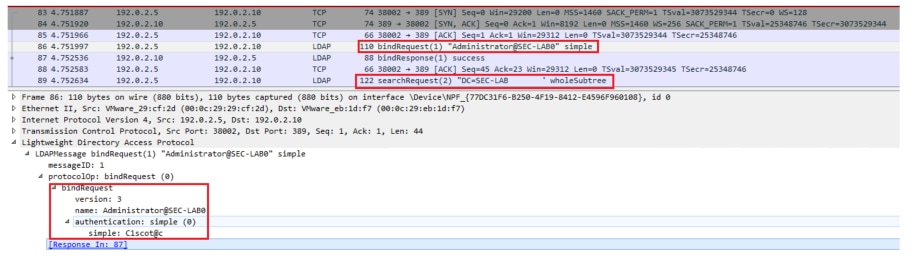

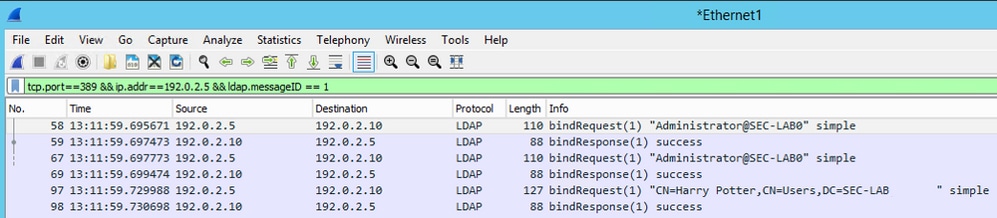

為了使FMC能夠從Microsoft LDAP伺服器拉入使用者,FMC必須首先使用LDAP管理員憑據在埠389或636(SSL)上傳送繫結請求。一旦LDAP伺服器能夠對FMC進行身份驗證,它會以成功消息做出響應。最後,FMC能夠使用搜尋請求消息發出請求,如下圖所示:

<< --- FMC sends: bindRequest(1) "Administrator@SEC-LAB0" simple

LDAP must respond with: bindResponse(1) success --- >>

<< --- FMC sends: searchRequest(2) "DC=SEC-LAB,DC=NET" wholeSubtree

請注意,驗證預設會以明文形式傳送密碼:

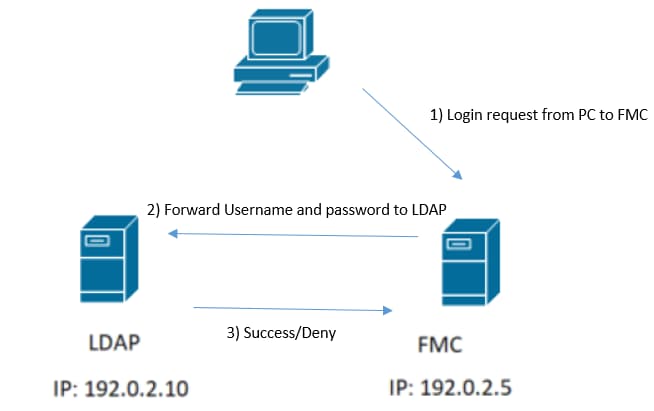

FMC/FTD和LDAP如何進行互動以驗證使用者登入請求

為了使使用者在啟用LDAP身份驗證時能夠登入到FMC或FTD,初始登入請求將傳送到Firepower,但使用者名稱和密碼將轉發到LDAP以獲得成功/拒絕響應。這意味著FMC和FTD不會將密碼資訊儲存在本地資料庫中,而是等待LDAP確認如何繼續。

如果接受使用者名稱和密碼,則會在Web GUI中新增一個條目,如下圖所示:

在FMC CLISH中運行show user命令以驗證使用者資訊: > show user

命令顯示指定使用者的詳細配置資訊。 畫面上會顯示以下值:

登入 — 登入名稱

UID — 數字使用者ID

身份驗證(本地或遠端) — 如何對使用者進行身份驗證

訪問(基本或配置) — 使用者的許可權級別

已啟用(啟用或禁用) — 使用者是否處於活動狀態

重置(Yes或No) — 使用者是否必須在下次登入時更改密碼

Exp(Never或數字) — 必須更改使用者密碼之前的天數

Warn(N/A or a number) — 使用者被指定在密碼到期之前更改其密碼的天數

Str(Yes或No) — 使用者的密碼是否必須滿足條件才能檢查強度

鎖定(是或否) — 使用者帳戶是否由於登入失敗次數過多而被鎖定

Max(N/A或數字) — 鎖定使用者帳戶之前失敗登入的最大數量

SSL或TLS未按預期工作

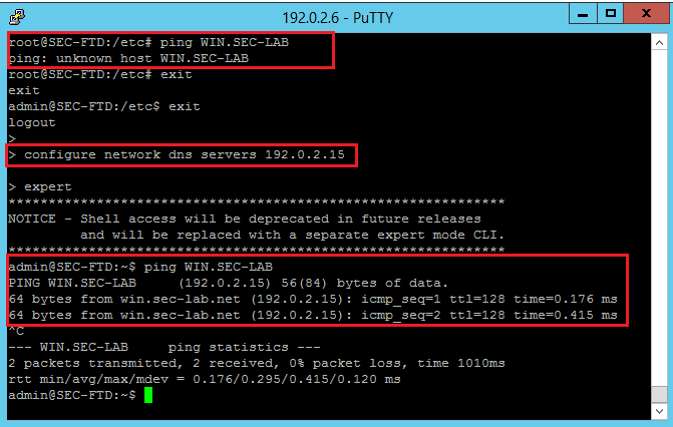

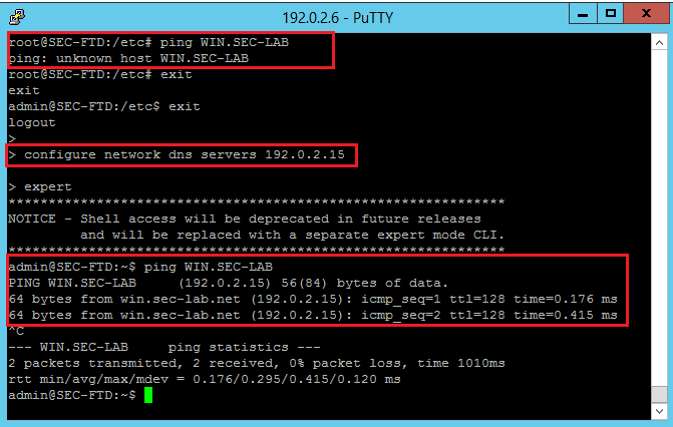

如果您沒有在FTD上啟用DNS,則可以在尾日誌中看到錯誤,指示LDAP無法訪問:

root@SEC-FMC:/$ sudo cd /var/common

root@SEC-FMC:/var/common$ sudo pigtail

MSGS: 03-05 14:35:31 SEC-FTD sshd[10174]: pam_unix(sshd:auth): authentication failure; logname= uid=0 euid=0 tty=ssh ruser= rhost=192.0.2.15 user=h.potter

MSGS: 03-05 14:35:31 SEC-FTD sshd[10174]: pam_ldap: ldap_starttls_s: Can't contact LDAP server

MSGS: 03-05 14:35:33 SEC-FTD sshd[10138]: error: PAM: Authentication failure for h.potter from 192.0.2.15

MSGS: 03-05 14:35:33 SEC-FTD sshd[10138]: Failed keyboard-interactive/pam for h.potter from 192.0.2.15 port 61491 ssh2

MSGS: 03-05 14:35:33 SEC-FTD sshd[10138]: error: maximum authentication attempts exceeded for h.potter from 192.0.2.15 port 61491 ssh2 [preauth]

MSGS: 03-05 14:35:33 SEC-FTD sshd[10138]: Disconnecting authenticating user h.potter 192.0.2.15 port 61491: Too many authentication failures [preauth]

確保Firepower能夠解析LDAP伺服器完全限定域名(FQDN)。 如果沒有,請新增正確的DNS,如圖所示。

FTD:存取FTD CLISH並執行命令: > configure network dns servers .

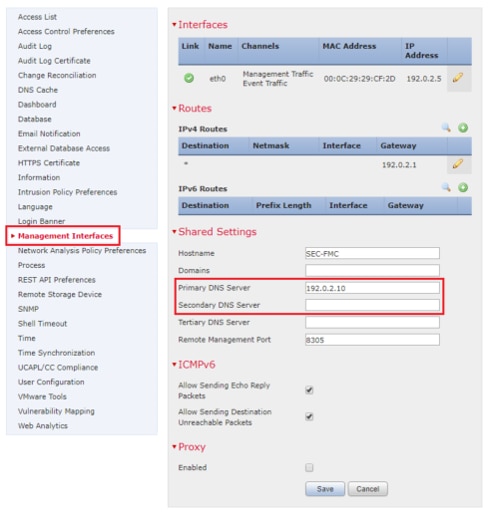

FMC:選擇System > Configuration,然後選擇Management Interfaces,如下圖所示:

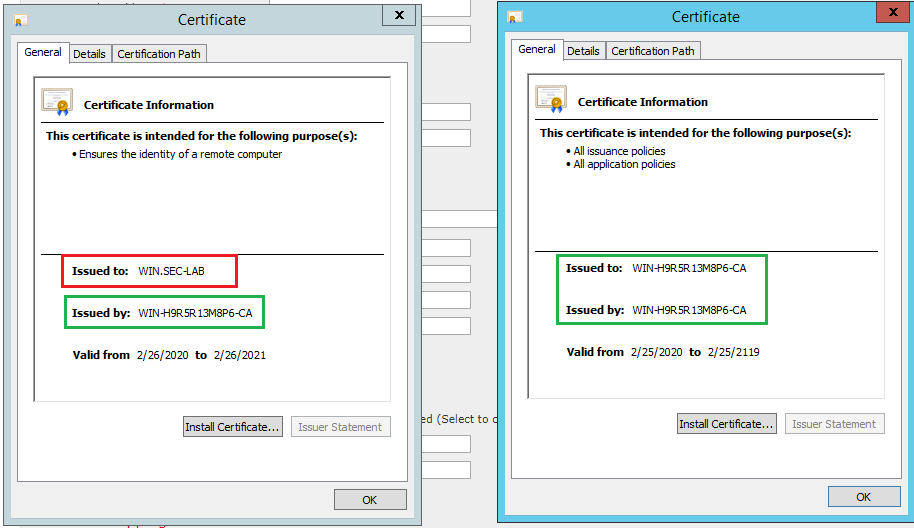

確保上傳到FMC的證書是簽署LDAP伺服器證書的CA的證書,如下圖所示:

使用資料包捕獲確認LDAP伺服器傳送正確的資訊:

相關資訊

意見

意見