簡介

本文檔介紹如何使用Azure作為身份提供程式(idP)配置Firepower管理中心(FMC)單一登入(SSO)。

必要條件

需求

思科建議您瞭解以下主題:

- 對Firepower管理中心的基本瞭解

- 對單點登入的基本瞭解

採用元件

本文件的資訊是以下列軟體版本為依據:

- 思科Firepower管理中心(FMC)版本6.7.0

- Azure - IdP

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

背景資訊

SAML術語

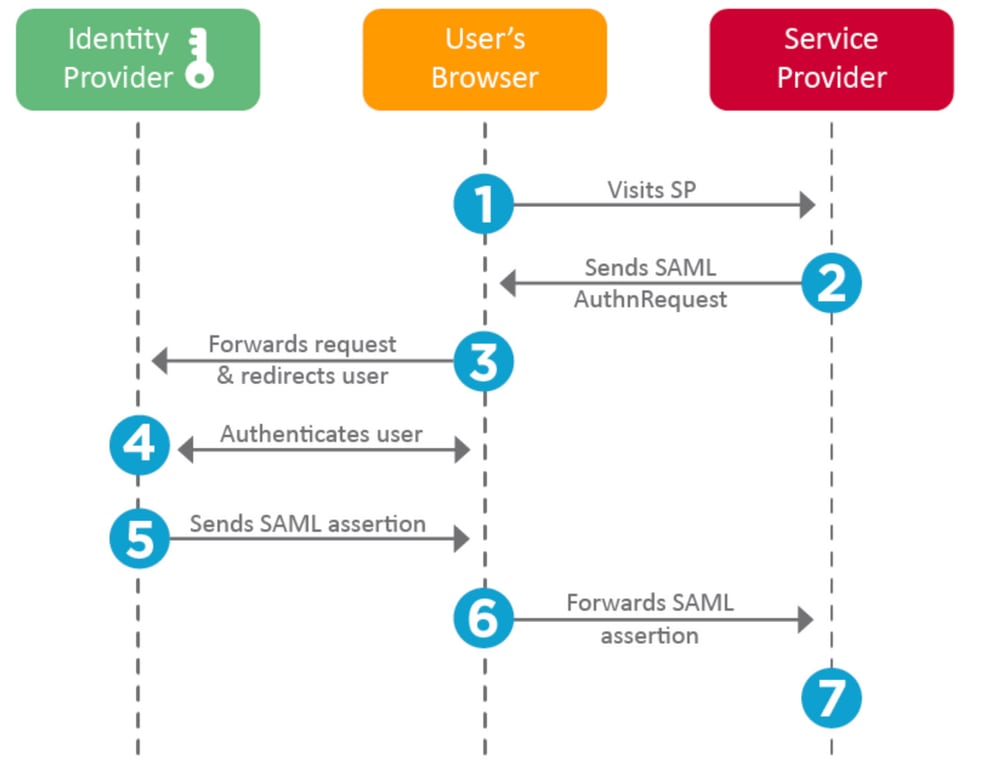

安全斷言標籤語言(SAML)是實現SSO的最常見的基礎協定。公司維護一個登入頁面,在其後面是一個身份儲存庫和各種身份驗證規則。它可以輕鬆配置任何支援SAML的Web應用,從而讓您登入到所有Web應用。它也有安全方面的好處,既不會強迫使用者為其需要訪問的每個Web應用保留(並可能重複使用)密碼,也不會將密碼暴露給這些Web應用。

SAML的配置必須在兩個位置完成:在IdP和SP上。需要配置IdP,使其瞭解使用者想要登入到特定SP時向何處傳送以及如何傳送該資訊。需要配置SP,使其知道可以信任由IdP簽名的SAML斷言。

對SAML至關重要的幾個術語的定義:

- 身份提供程式(IdP) — 執行身份驗證的軟體工具或服務(通常通過登入頁和/或儀表板進行視覺化);檢查使用者名稱和密碼、驗證帳戶狀態、呼叫雙因素和其他身份驗證。

- 服務提供商(SP) — 使用者嘗試獲取訪問許可權的Web應用程式。

- SAML斷言 — 通過瀏覽器重定向通過HTTP傳送的斷言使用者身份和通常為其他屬性的消息

IdP配置

SAML斷言的規範、包含的內容以及格式設定方式由SP提供,並在IdP設定。

- EntityID - SP的全域性唯一名稱。格式各異,但看到此值格式化為URL的情況越來越常見。

範例: https://<FQDN-or-IPaddress>/saml/metadata

- 屬性 — 屬性的數量和格式可能大不相同。通常至少有一個屬性nameID,它通常是嘗試登入的使用者的使用者名稱。

- SAML簽名演算法 — SHA-1或SHA-256。不太常用的SHA-384或SHA-512。此處提到此演算法與X.509證書結合使用。

SP配置

與上面部分相反,本節介紹IdP提供的資訊並在SP上設定。

- 頒發者URL - IdP的唯一識別符號。格式化為包含有關IdP資訊的URL,以便SP可以驗證其收到的SAML斷言是從正確的IdP發出的。

FMC上的SAML

FMC中的SSO功能是從6.7開始引入的。新功能簡化了FMC授權(RBAC),因為它將現有資訊對映到FMC角色。它適用於所有FMC UI使用者和FMC角色。目前,它支援SAML 2.0規範以及這些支援的IDP

-

OKTA

-

OneLogin

-

PingID

-

Azure AD

-

其他(符合SAML 2.0的任何IDP)

限制和警告

-

只能為全域性域配置SSO。

-

HA配對中的FMC需要個別組態。

-

只有本地/AD管理員可以配置單一登入。

- 不支援從Idp發起的SSO。

設定

身份提供程式上的配置

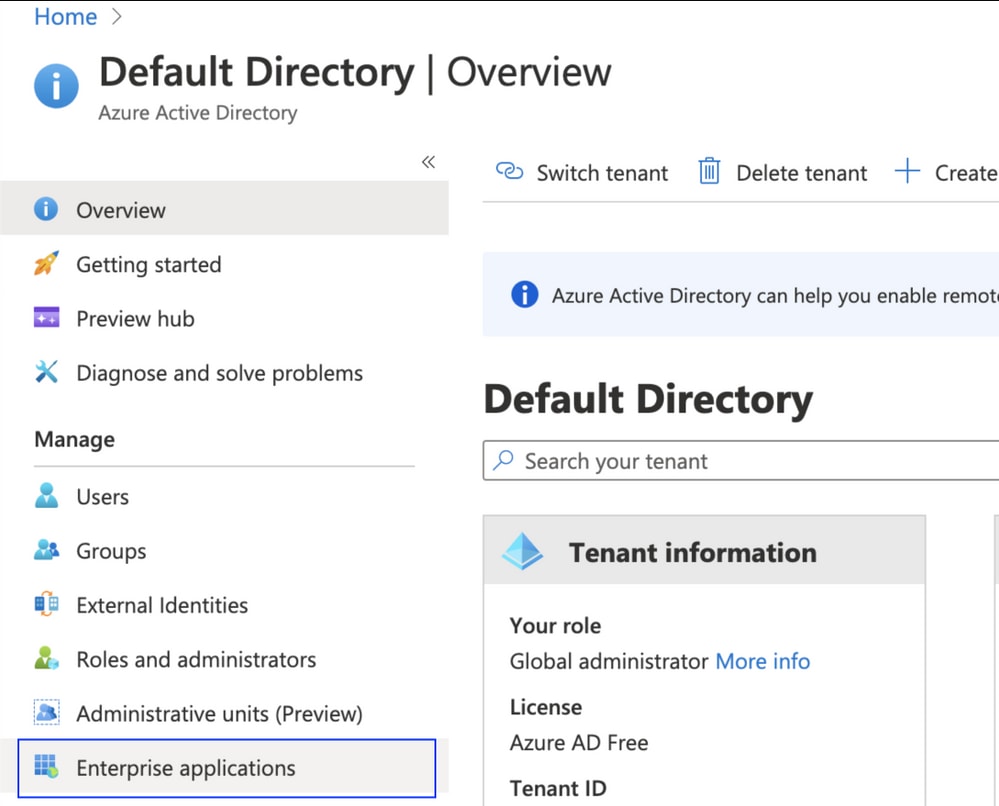

步驟1.登入Microsoft Azure。導航到Azure Active Directory > Enterprise Application。

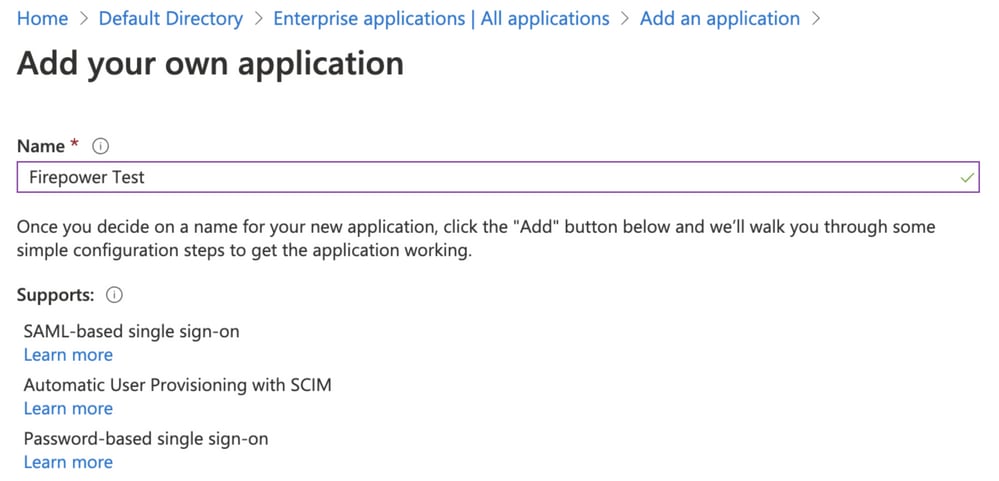

- 步驟2.在非庫應用程式下建立新應用程式,如下圖所示:

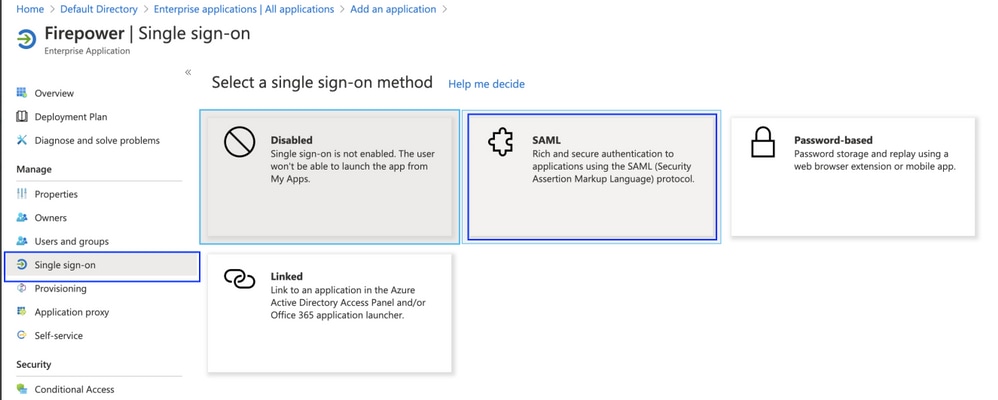

步驟3.編輯建立的應用程式,然後導覽至Set up single sign on > SAML,如下圖所示。

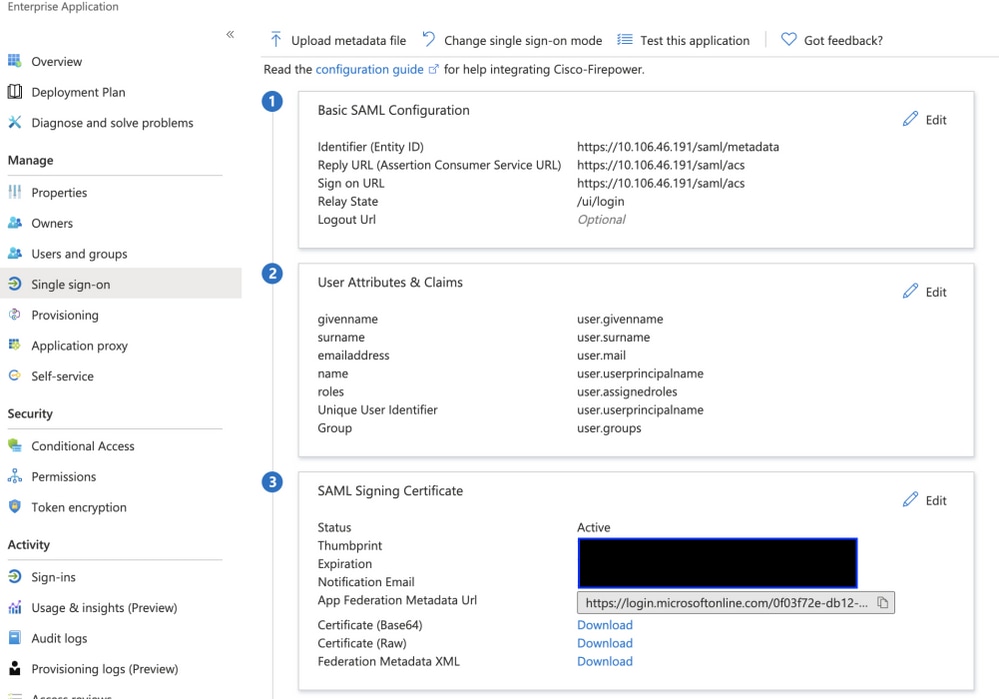

步驟4.編輯基本SAML 配置並提供FMC詳細資訊:

- FMC URL: https://<FMC-FQDN-or-IPaddress>

- 識別符號(實體ID):https://<FMC-FQDN-or-IPaddress>/saml/metadata

- 回覆URL: https://<FMC-FQDN-or-IPaddress>/saml/acs

- 登入URL:https://<FMC-QDN-or-IPaddress>/saml/acs

- RelayState:/ui/login

將剩餘部分保留為預設值 — 對於基於角色的訪問,將對此進行進一步討論。

這標籤身份提供程式配置的結束。下載用於FMC配置的Federation Metadata XML。

在Firepower管理中心上進行配置

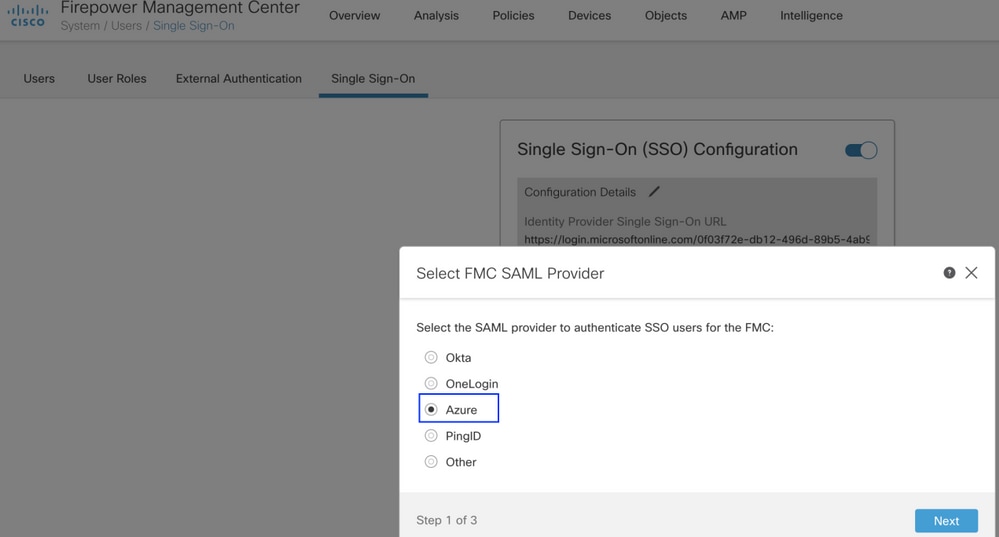

步驟1.登入FMC,導航到Settings > Users > Single Sign-On並啟用SSO。選擇Azure作為提供程式。

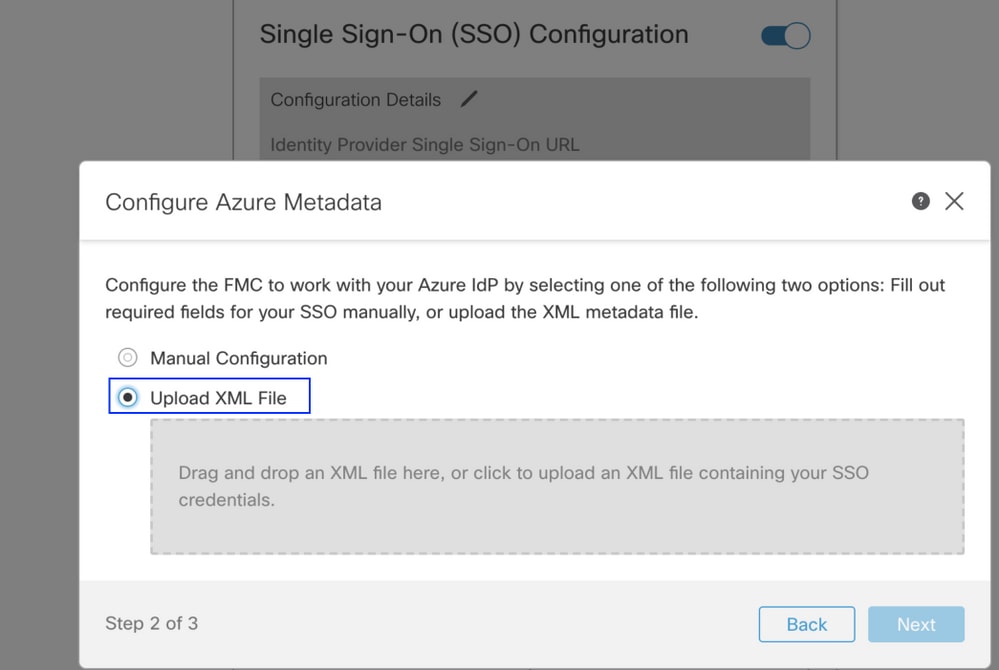

步驟2.在此處上載從Azure下載的XML檔案。它會自動填充所需的所有詳細資訊。

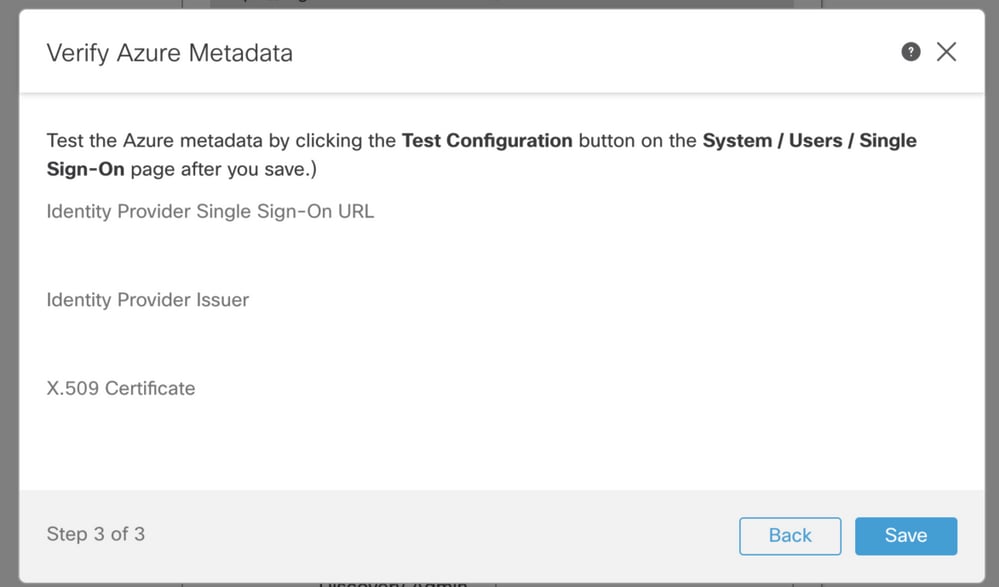

步驟3.驗證組態並按一下Save,如下圖所示。

高級配置 — 使用Azure的RBAC

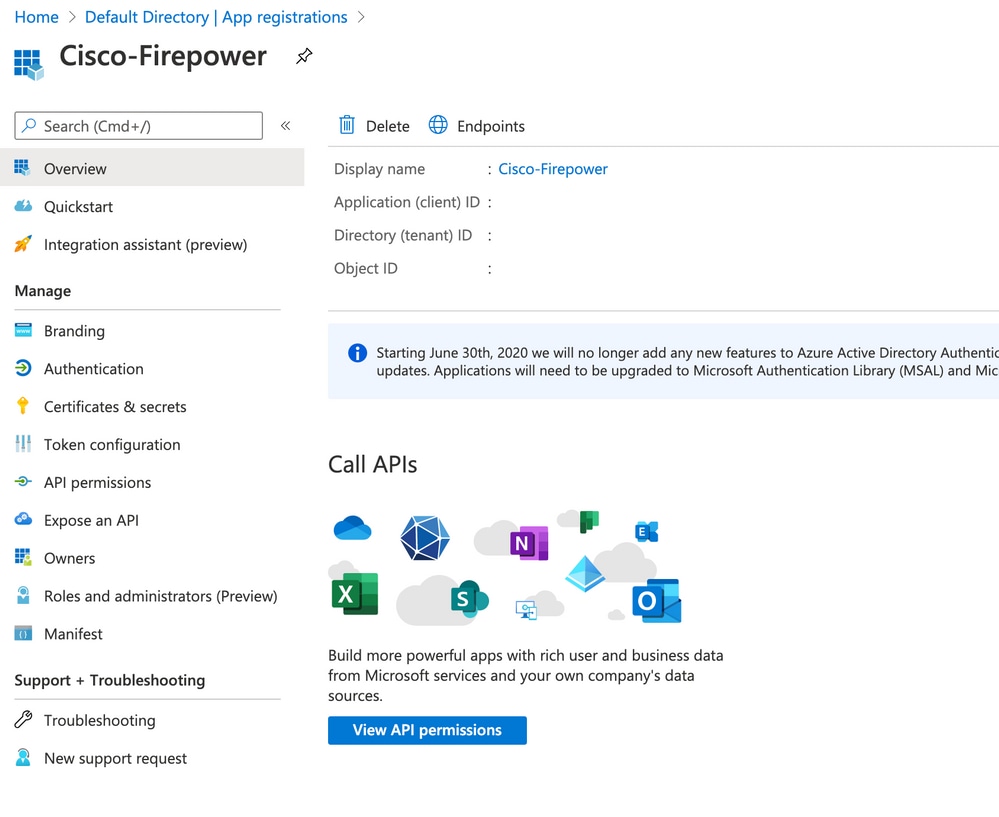

若要使用各種角色型別來對映到FMC的角色 — 您需要編輯Azure上的應用程式清單以將值分配給角色。預設情況下,角色具有Null值。

步驟1.導航到建立的Application,然後按一下Single sign-on。

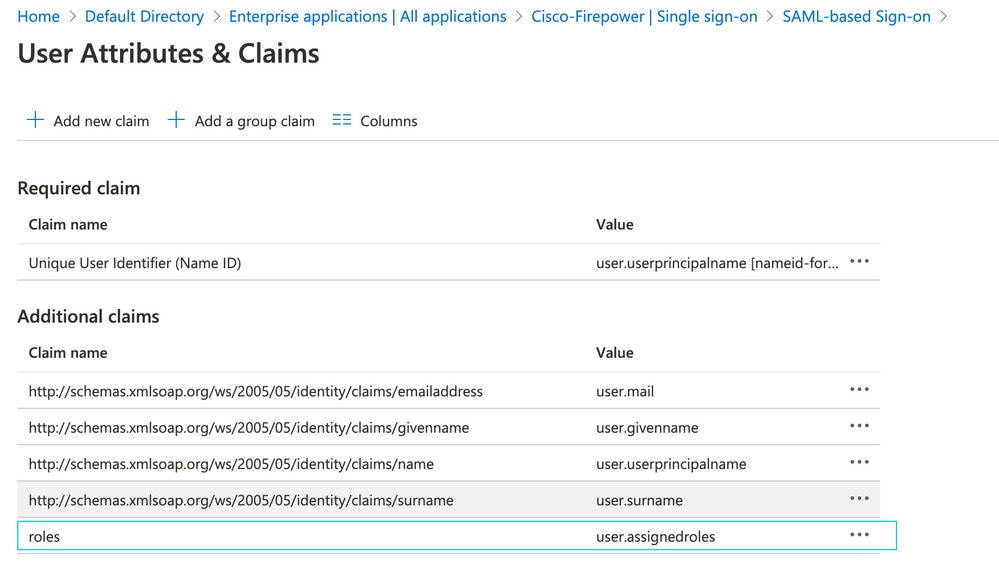

步驟2.編輯User Attributes和Claims。新增具有名稱的新宣告:角色並選擇值作為user.assignedroles。

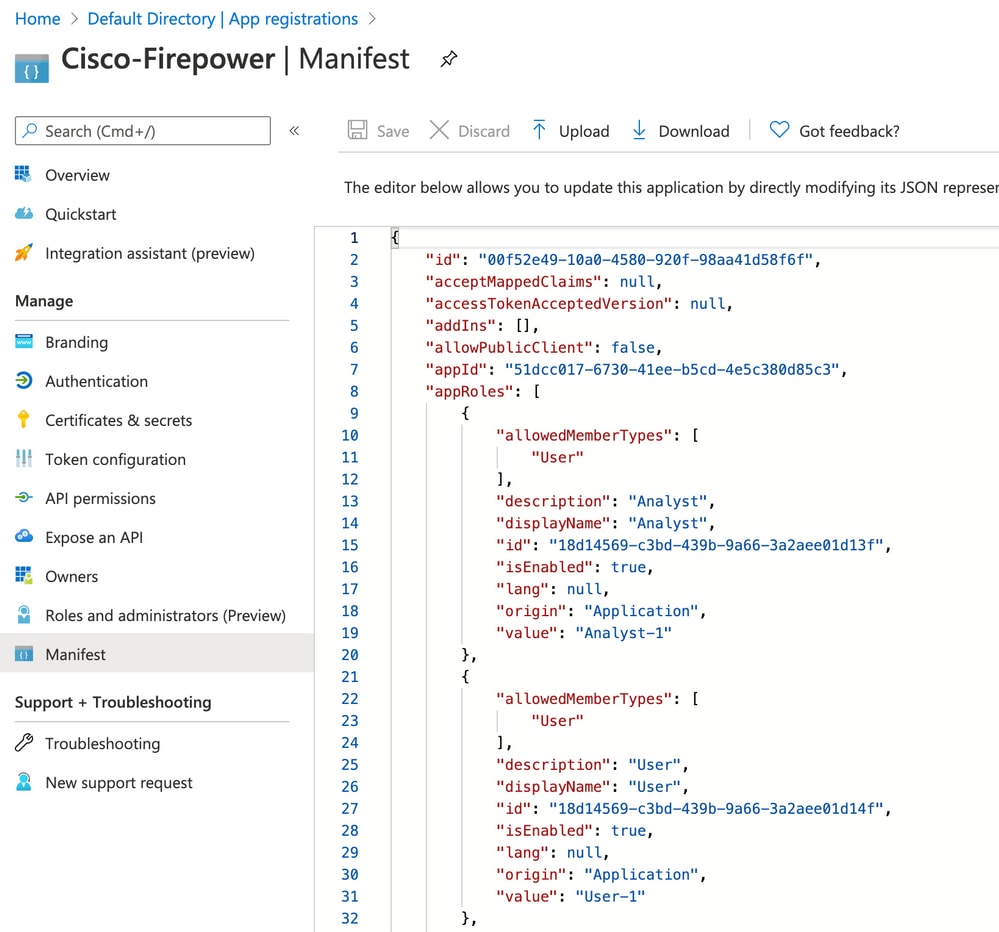

步驟3.導覽至<Application-Name> > Manifest。編輯Manifest。檔案採用JSON格式,預設使用者可供複製。例如 — 此處建立了2個角色:使用者和分析師。

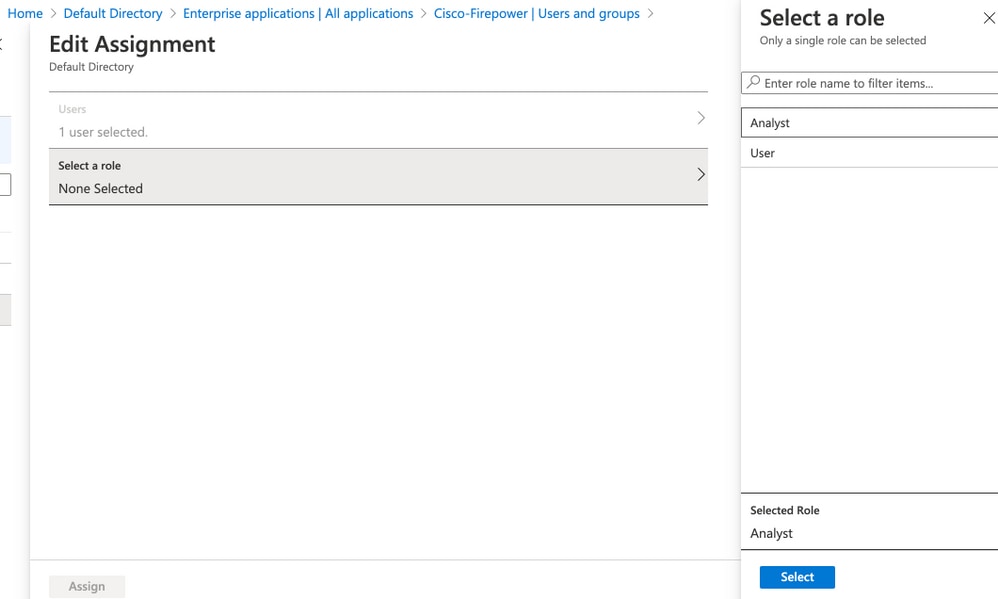

步驟4.導覽至<Application-Name> > Users and Groups。編輯使用者並分配新建立的角色,如下圖所示。

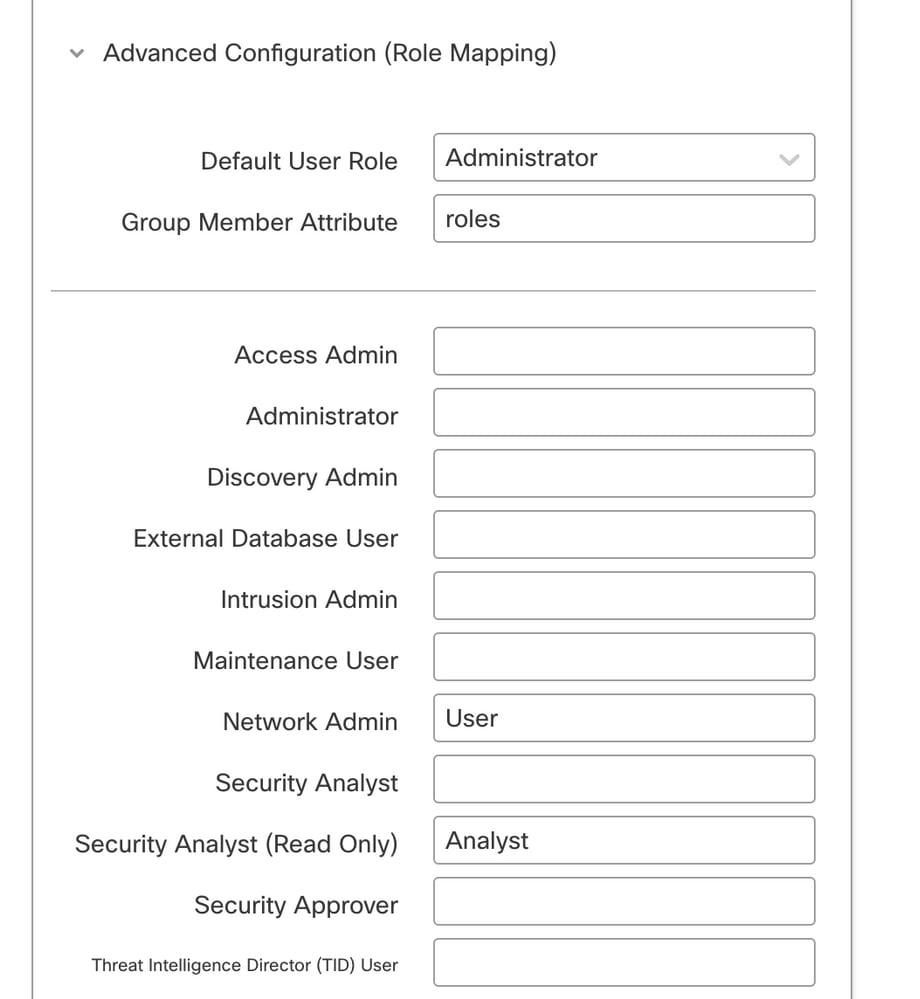

步驟5.登入FMC並在SSO中編輯Advanced Configuration。對於,組成員屬性:將您在「應用程式清單」中提供的顯示名稱分配給角色。

完成後,您可以登入到他們的指定角色。

驗證

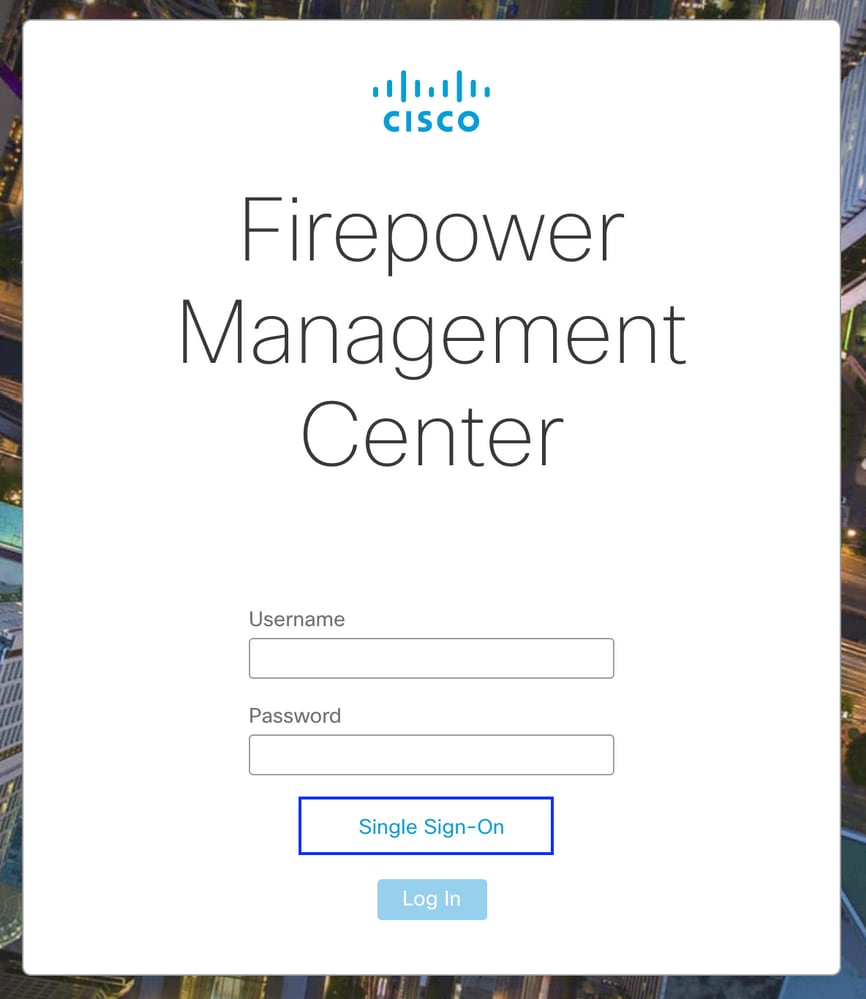

步驟1.從瀏覽器導覽至FMC URL:https://<FMC URL>。按一下「Single Sign-On」,如下圖所示。

然後您會被重新導向至Microsoft登入頁面,成功登入將會返回FMC預設頁面。

步驟2.在FMC上,導航到System > Users,檢視新增到資料庫的SSO使用者。

疑難排解

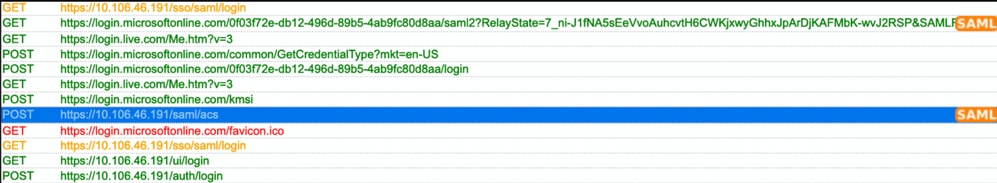

驗證SAML身份驗證,這是成功授權所實現的工作流程(此映像為實驗室環境):

瀏覽器SAML日誌

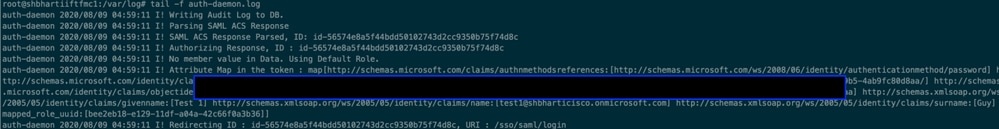

FMC SAML日誌

在/var/log/auth-daemon.log上驗證FMC上的SAML日志