簡介

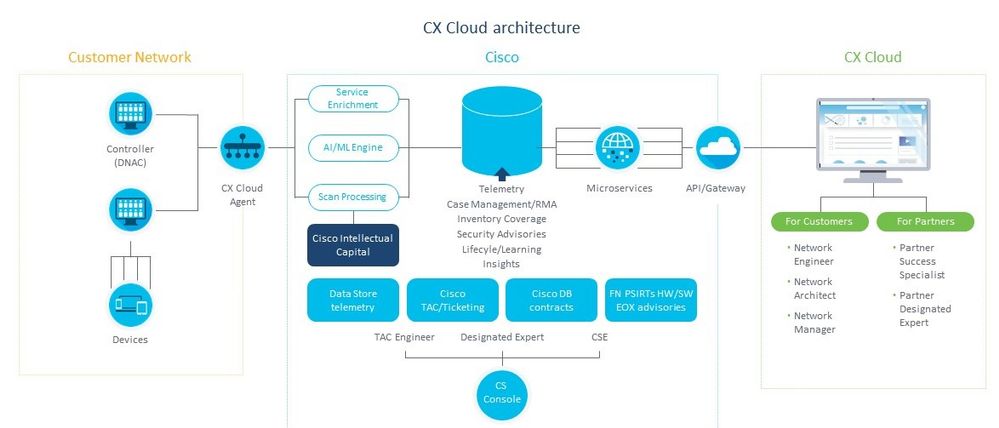

本文檔介紹Cisco CX雲代理;一個模組化內部軟體平台,它託管輕量級容器化微服務功能。

背景資訊

思科客戶體驗(CX)雲代理功能可在客戶場所從雲安裝、配置和管理。CX雲代理加速新產品的貨幣化,擴展功能,並幫助開發由大資料、分析、自動化、機器學習/人工智慧(ML/AI)和流驅動的新一代服務。

附註:本指南面向CX雲代理v2.0使用者。請參閱Cisco CX雲代理以瞭解其他相關資訊。

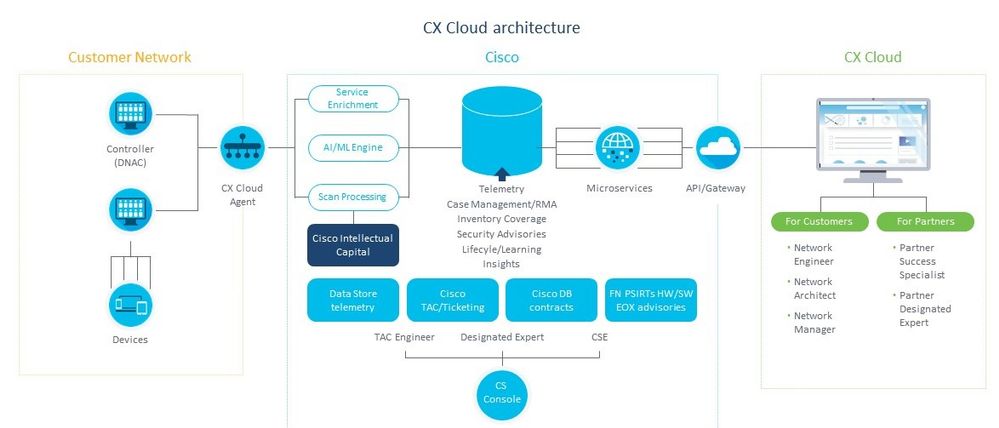

CX Cloud Agent 架構

CX Cloud Agent 架構

CX Cloud Agent 架構

附註:本指南中的影象(及其中的內容)僅作參考之用。實際內容可能有所不同。

必要條件

CX Cloud Agent 以虛擬機器 (VM) 的形式執行,並且可做為開放式虛擬裝置 (OVA) 或虛擬硬碟 (VHD) 下載。

部署要求:

- 以下任何虛擬機器監控程式:

- VMWare ESXi版本5.5或更高版本

- Oracle Virtual Box 5.2.30

- Windows虛擬機器監控程式版本2012至2016

- 虛擬機器監控程式可以託管具有以下要求的虛擬機器:

- 8 核心 CPU

- 16 GB 記憶體/RAM

- 200 GB 磁碟空間

- 對於將指定的思科美國資料中心用作儲存CX雲資料的主要資料區域的客戶:

CX雲代理必須能夠連線到此處顯示的伺服器,使用FQDN和TCP埠443上的HTTPS:

FQDN:agent.us.csco.cloud

FQDN:ng.acs.agent.us.csco.cloud

FQDN:cloudsso.cisco.com

FQDN:api-cx.cisco.com

- 對於將指定的思科歐洲資料中心用作儲存CX雲資料的主要資料區域的客戶:

CX雲代理必須能夠使用FQDN和TCP埠443上使用HTTPS連線到此處所示的兩個伺服器:

FQDN:agent.us.csco.cloud

FQDN:agent.emea.csco.cloud

FQDN:ng.acs.agent.emea.csco.cloud

FQDN:cloudsso.cisco.com

FQDN:api-cx.cisco.com

- 對於將指定的思科亞太資料中心用作儲存CX雲資料的主要資料區域的客戶:

CX雲代理必須能夠使用FQDN和TCP埠443上使用HTTPS連線到此處所示的兩個伺服器:

FQDN:agent.us.csco.cloud

FQDN:agent.apjc.csco.cloud

FQDN:ng.acs.agent.apjc.csco.cloud

FQDN:cloudsso.cisco.com

FQDN:api-cx.cisco.com

- 對於使用指定的思科歐洲和思科亞太地區資料中心作為其主要資料區域的客戶,連線到FQDN:只有在初始設定期間向CX雲註冊CX雲代理時,才需要agent.us.csco.cloud。成功向CX雲註冊CX雲代理後,不再需要此連線。

- 對於CX雲代理的本地管理,埠22必須可訪問。

CX Cloud Agent 的其他附註:

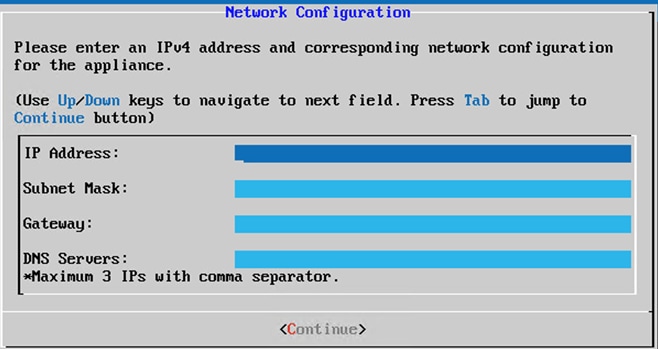

- 如果在VM環境中啟用了動態主機配置協定(DHCP),則會自動檢測到IP。否則,必須有一個可用的IPv4地址、子網掩碼、預設網關IP地址和DNS伺服器IP地址。

- 僅支援IPv4,不支援IPv6。

- 需要從1.2.8到1.3.3.9以及2.1.2.0到2.2.3.5的認證單節點和高可用性(HA)集群思科數位網路架構(DNA)中心版本。

- 如果網路具有SSL攔截,則允許清單CX雲代理IP地址。

關鍵網域存取

要開始CX雲之旅,使用者需要訪問這些域。

|

主要網域

|

其他域

|

|

cisco.com

|

mixpanel.com

|

|

csco.cloud

|

cloudfront.net

|

|

split.io

|

eum-appdynamics.com

|

|

|

appdynamics.com

|

|

|

tiqcdn.com

|

|

|

jquery.com

|

特定於區域的域:

|

美洲

|

歐洲、中東和非洲

|

亞太地區、日本及中國

|

|

cloudsso.cisco.com

|

cloudsso.cisco.com

|

cloudsso.cisco.com

|

|

api-cx.cisco.com

|

api-cx.cisco.com

|

api-cx.cisco.com

|

|

agent.us.csco.cloud

|

agent.us.csco.cloud

|

agent.us.csco.cloud

|

|

ng.acs.agent.us.csco.cloud

|

agent.emea.csco.cloud

|

agent.apjc.csco.cloud

|

|

|

ng.acs.agent.emea.csco.cloud

|

ng.acs.agent.apjc.csco.cloud

|

升級到CX雲代理v2.0的先決條件

在升級到CX Cloud Agent v2.0之前,必須滿足本節中概述的必備條件。

- 確保在開始升級之前必須安裝CX Cloud Agent v1.12.x及更高版本。

- 如果尚未配置域名伺服器,請執行以下步驟來配置該伺服器:

- 登入到CX雲代理虛擬機器的命令列介面(CLI)控制檯。

- 執行cxcli agent configureDNS命令。

- 輸入DNS IP地址。

- 按一下

Exit。

- 確保客戶的網路允許關鍵域訪問中的域名在遷移期間完成雲代理重新註冊。CX雲代理必須能夠訪問這些域,並且這些域必須可以從DNS伺服器解析。 如果任何域無法訪問,請與網路團隊聯絡。

- 在啟動v2.0升級之前拍攝雲代理VM快照(需要正確的訪問)。

附註:1.10之前的版本必須首先升級到v1.10,然後再通過增量升級到v1.12.x,再升級到v2.0。使用者可以在CX雲門戶中從「管理員設定」>「資料來源」進行升級。按一下View Update,完成升級。

要成功安裝,必須滿足以下條件:

- DNAC及其憑據的清單

- 具有Admin或Observer角色訪問許可權的DNAC使用者

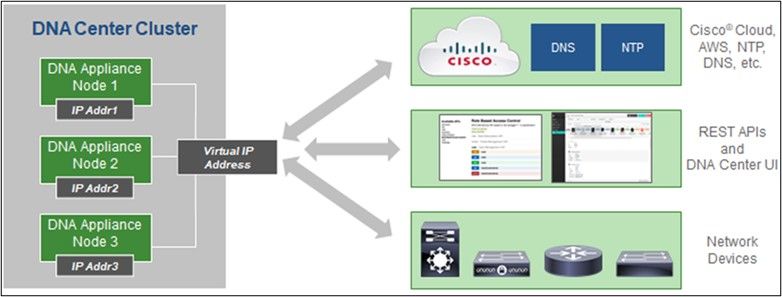

- DNAC群集的虛擬IP地址或獨立/物理IP地址

- 雲代理和DNAC之間的可達性成功

- DNAC必須至少有一個(一個)受管裝置

Cisco DNA 中心認證版本

需要通過認證的單一節點和 HA 叢集思科數位網路架構 (DNA) 中心版本,從 1.2.8 至 1.3.3.9 和 2.1.2.0 至 2.2.3.5。

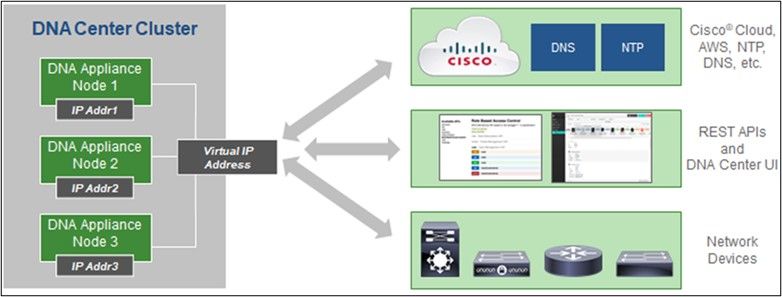

多節點 HA 叢集 Cisco DNA 中心

多節點 HA 叢集 Cisco DNA 中心

多節點 HA 叢集 Cisco DNA 中心

支援的瀏覽器

要獲得Cisco.com上的最佳體驗,我們建議使用以下瀏覽器的最新正式版本:

- Google Chrome

- Microsoft Edge

- Mozilla Firefox

部署CX雲代理

若要部署 CX Cloud Agent:

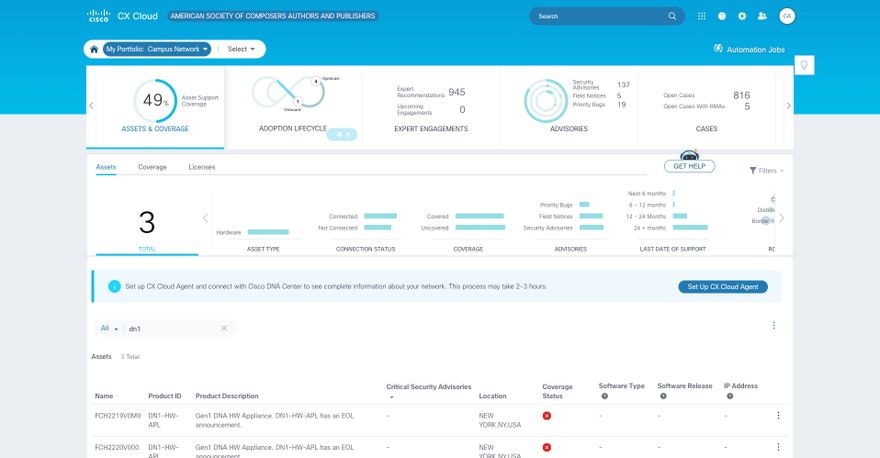

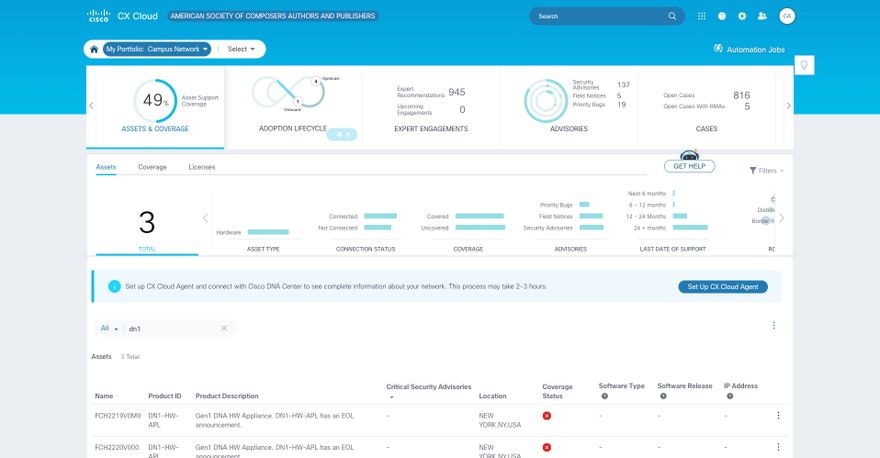

- 按一下 cx.cisco.com 以登入 CX Cloud。

- 選擇

Campus Network,然後導航到ASSETS & COVERAGE磁貼。

首頁

首頁

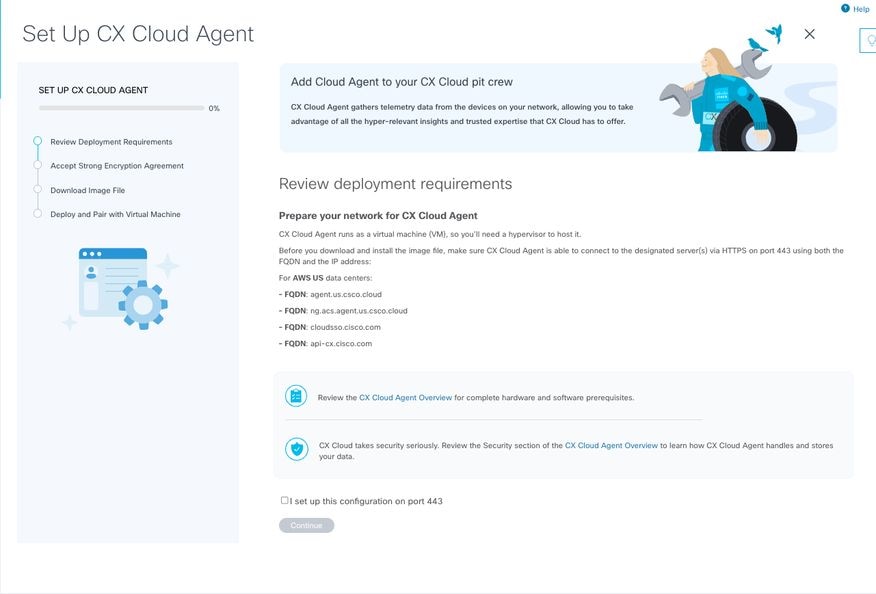

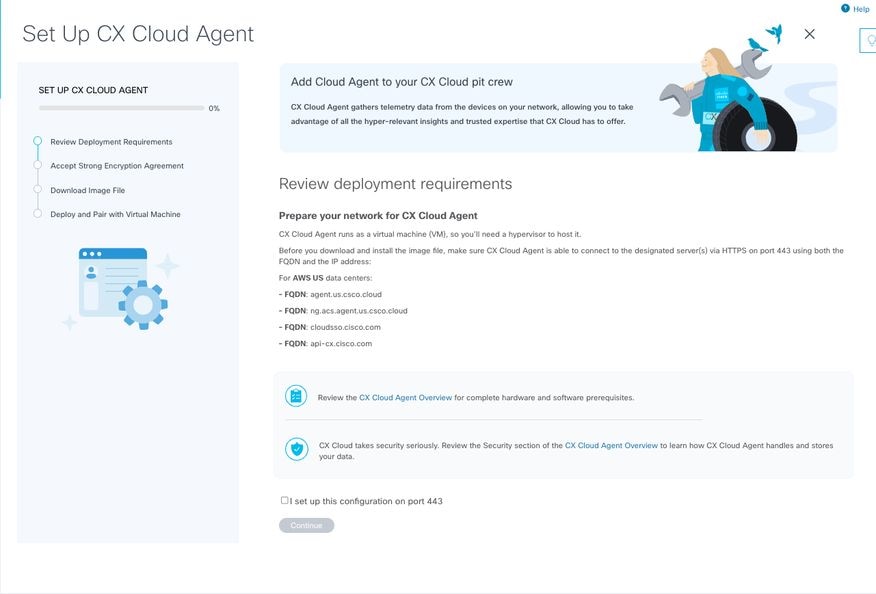

- 在橫幅中按一下Set Up CX Cloud Agent。將開啟Set Up CX Cloud Agent - Review deployment requirements 視窗。

檢視部署要求

檢視部署要求

- 閱讀檢視部署要求中的必備條件,並選中在埠443上設定此配置的覈取方塊。

附註:本指南中的影象(及其中的內容)僅作參考之用。實際內容可能有所不同。

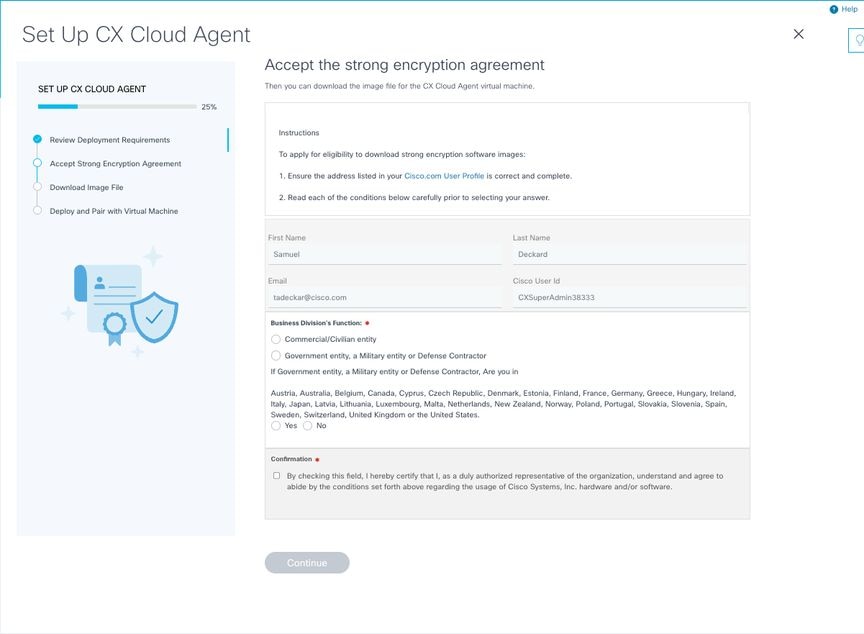

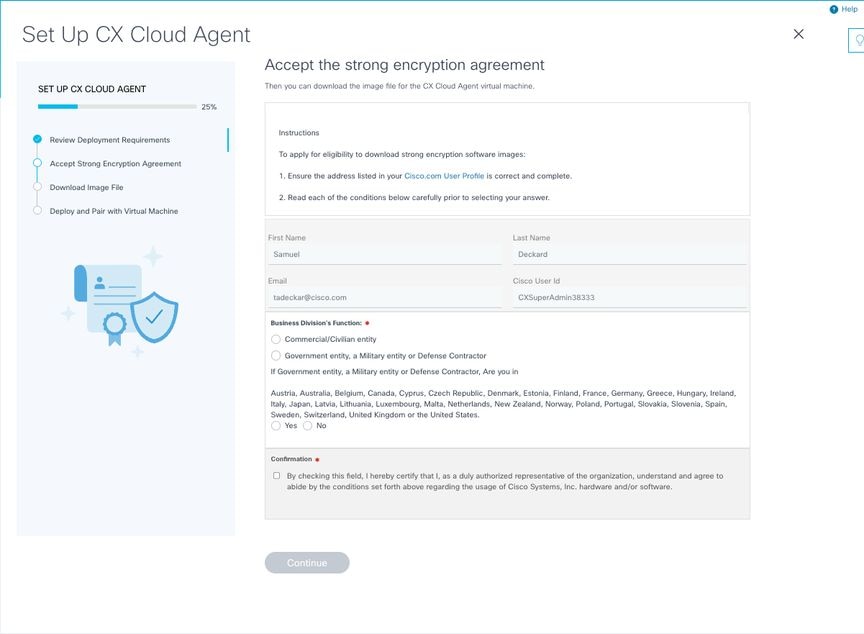

5.按一下繼續。Set Up CX Cloud Agent - Accept the strong encryption agreement視窗將開啟。

加密合約

加密合約

6.驗證「名稱」、「姓名」、「電子郵件」和「CCO使用者ID」欄位中預填入的資訊。

7.選擇適當的 Business division’s function.

8.選中此復選框Confirmation,以同意使用條件。

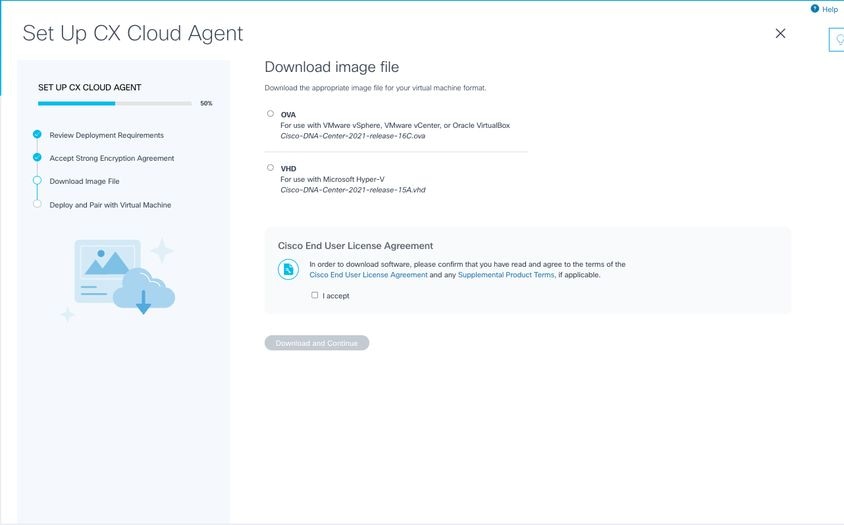

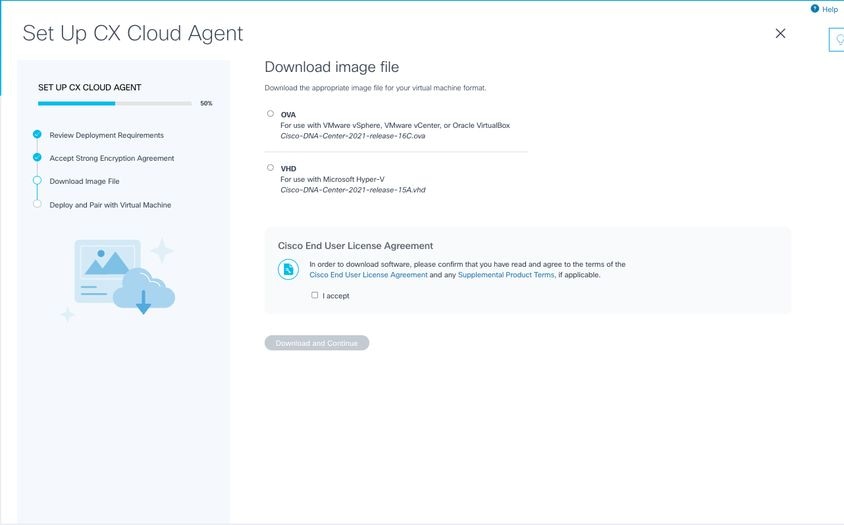

9.按一下繼續。「Set Up CX Cloud Agent - Download image file」視窗將開啟。

下載影像

下載影像

10.選擇適當的檔案格式下載安裝所需的映像檔案。

11.選中I accept覈取方塊以同意思科終端使用者許可協定。

12.按一下「Download and Continue」。將開啟Set Up CX Cloud Agent - Deploy and pair with your virtual machine視窗。

13.請參閱安裝OVA的網路配置,然後繼續下一節安裝CX雲代理。

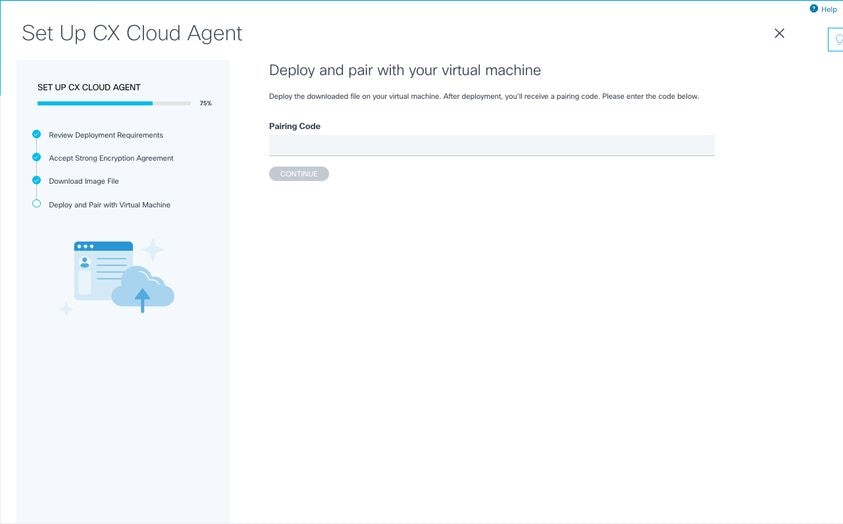

將CX雲代理連線到CX雲

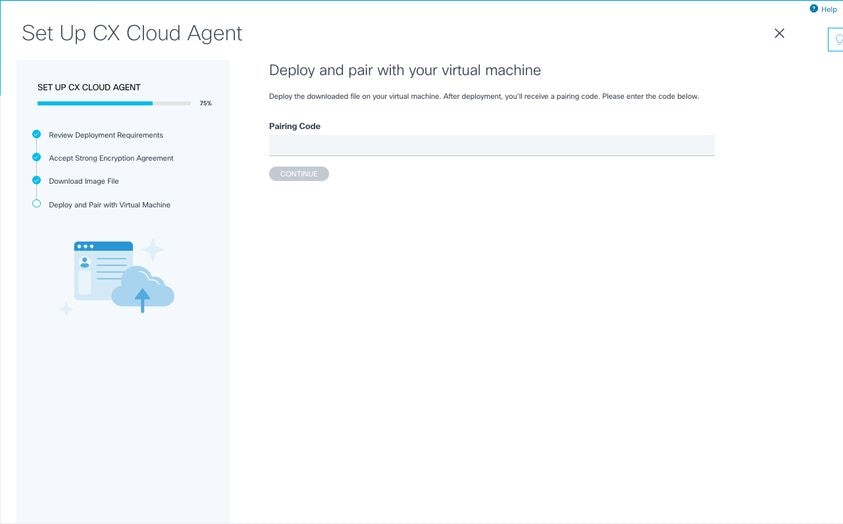

- 輸入控制檯對話方塊或命令列介面(CLI)中提供的配對代碼。

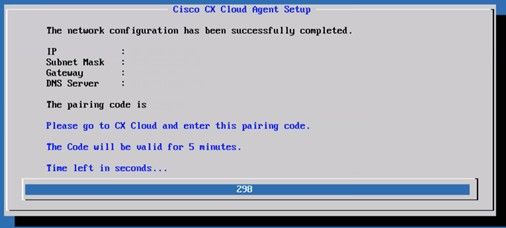

配對程式碼

配對程式碼

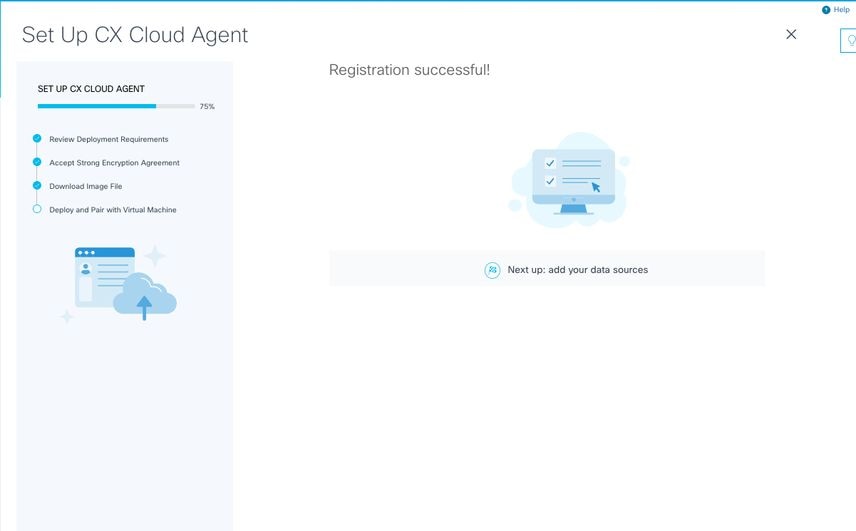

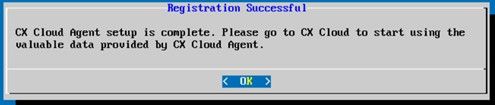

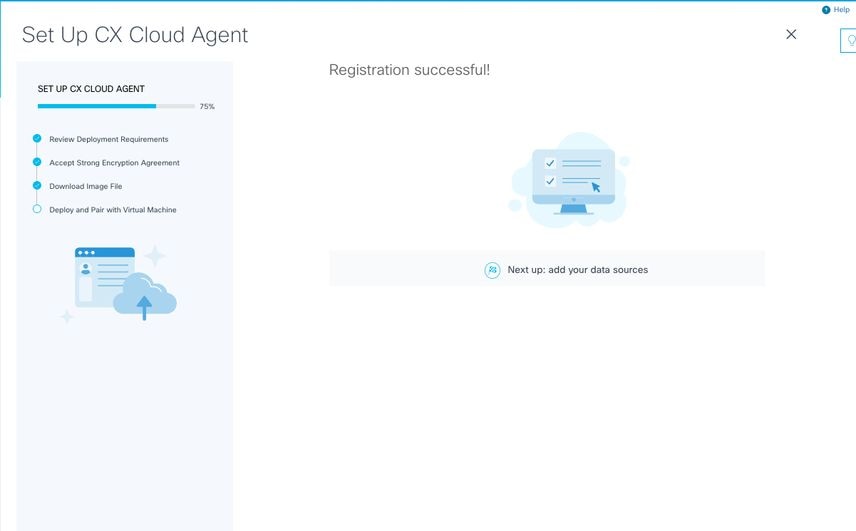

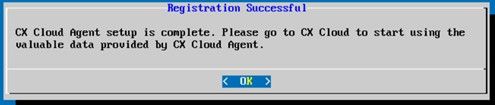

- 按一下Continue註冊CX雲代理。在自動導航到配置與CX雲的連線之前,會顯示「設定CX雲代理 — 註冊成功」視窗幾秒鐘

註冊成功

註冊成功

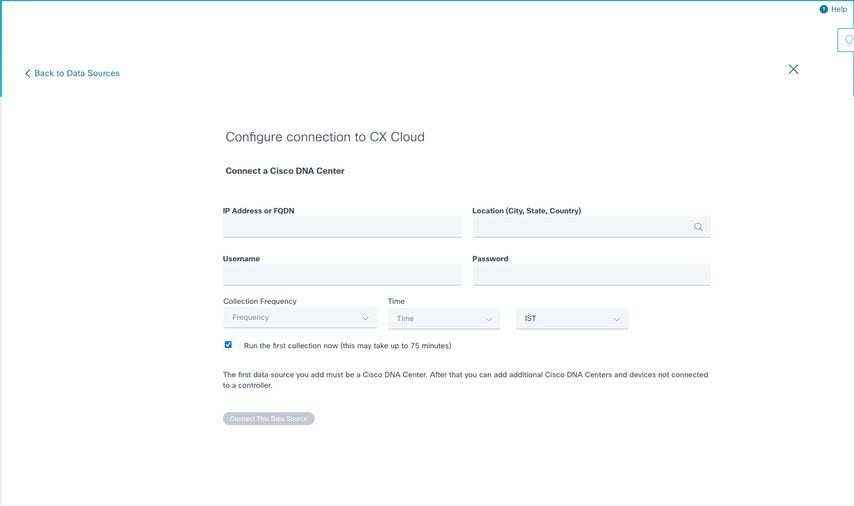

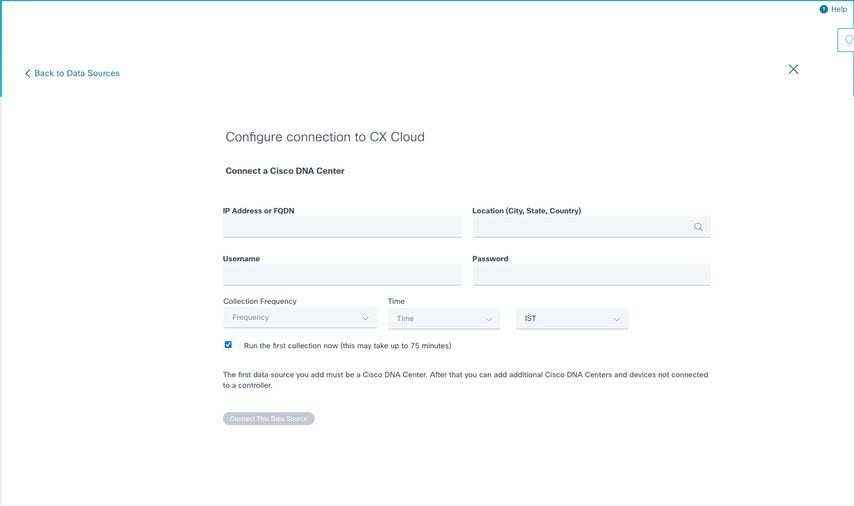

配置連線

配置連線

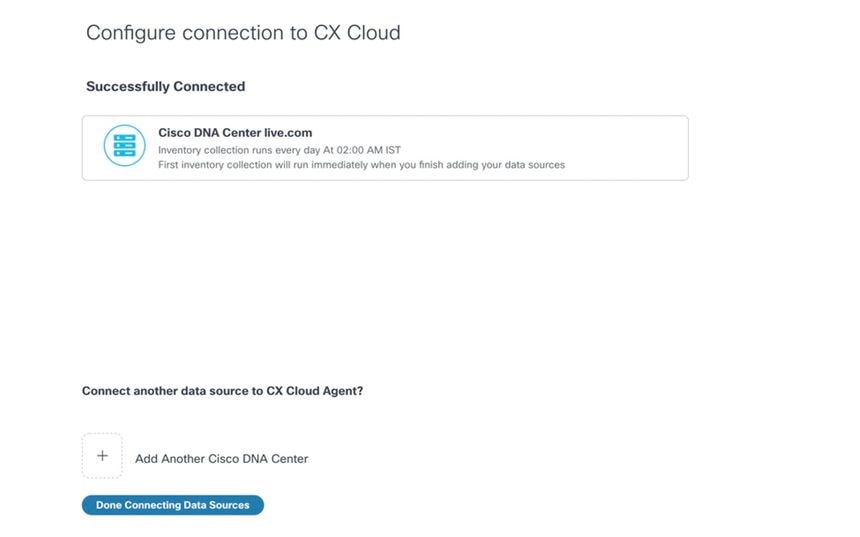

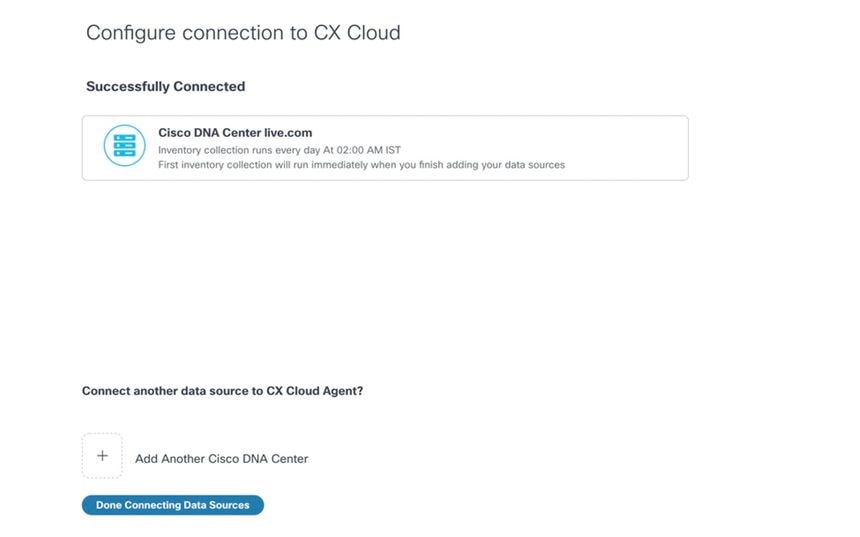

3.輸入資料,然後按一下連線此資料來源。系統將顯示確認消息「成功連線」。

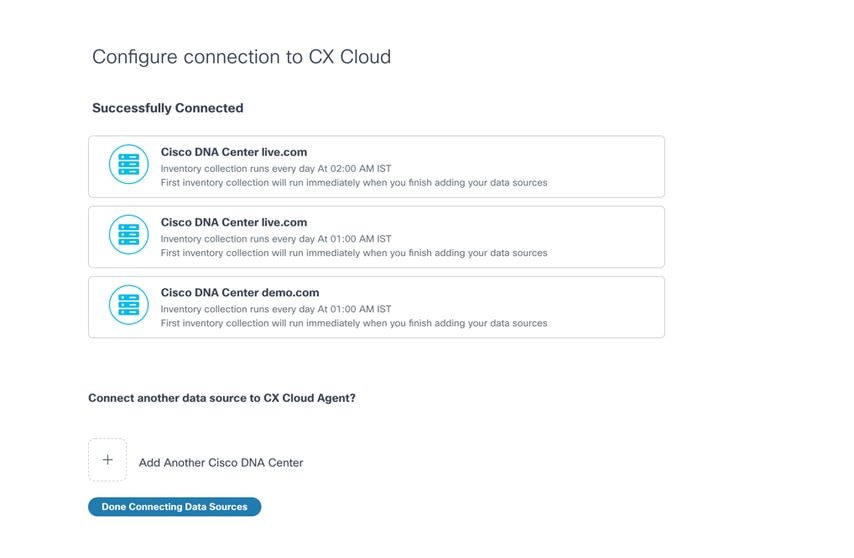

已成功新增DNAC

已成功新增DNAC

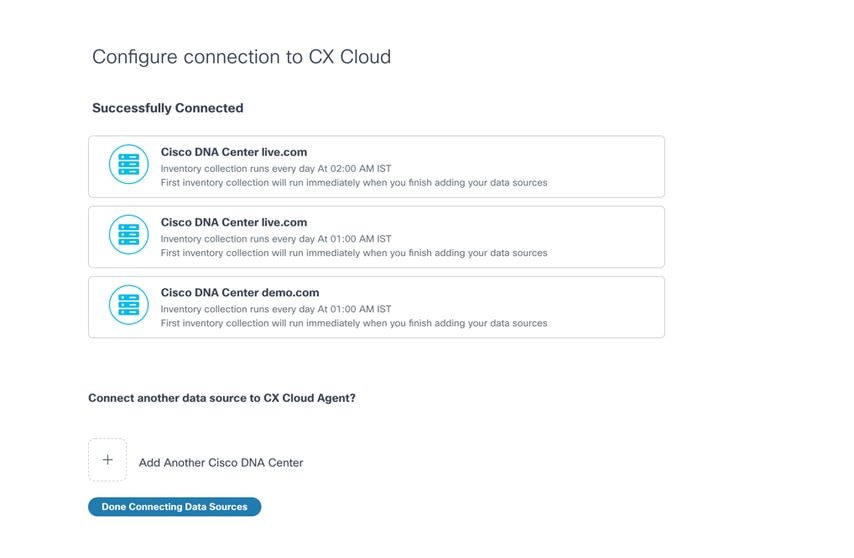

附註:按一下Add Another Cisco DNA Center新增多個DNAC。

已新增多個DNAC

已新增多個DNAC

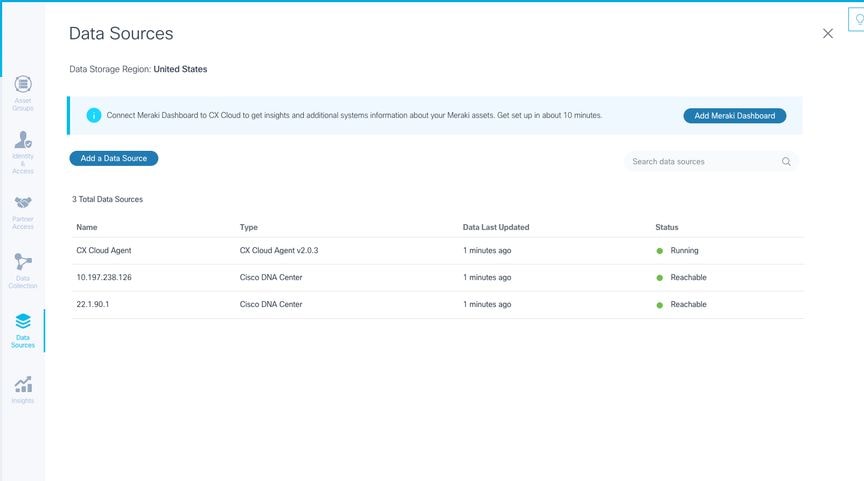

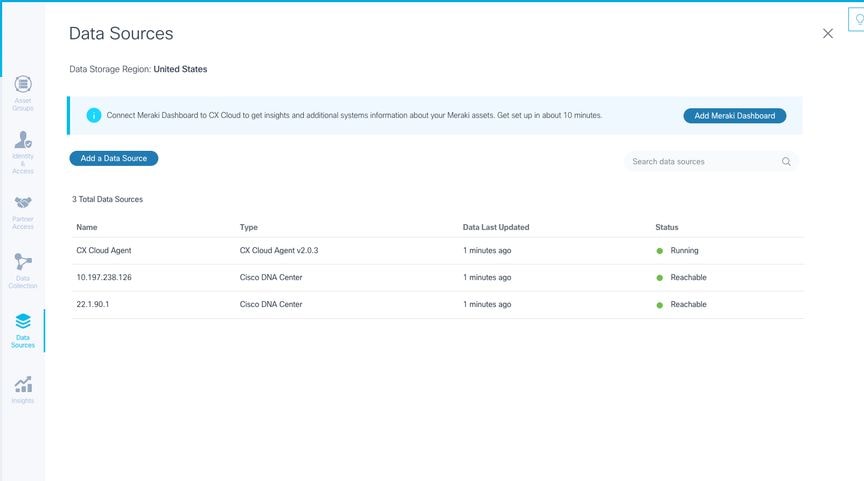

4.按一下完成連線資料來源。將開啟「資料來源」視窗。

資料來源

資料來源

部署和網路組態

可以選擇以下任一選項來部署CX雲代理:

- 如果您選取 VMware vSphere/vCenter Thick Client ESXi 5.5/6.0,請前往複雜型用戶端

- 如果您選取 VMware vSphere/vCenter Web Client ESXi 6.0,請前往 Web Client vSphere 或中心

- 如果您選取 Oracle Virtual Box 5.2.30,請前往 Oracle VM

- 如果您選取 Microsoft Hyper-V,請前往 Hyper-V

OVA 部署

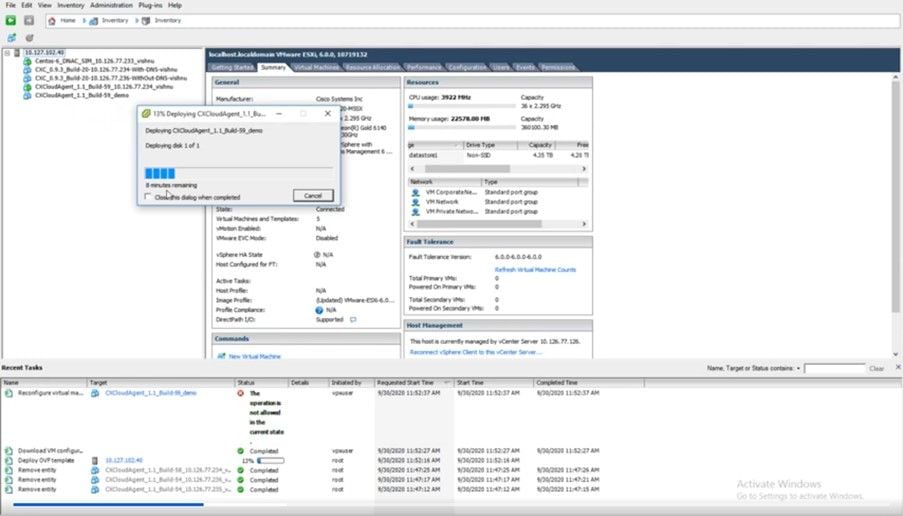

複雜型用戶端 ESXi 5.5/6.0 安裝

此客戶端允許使用vSphere胖客戶端部署CX雲代理OVA。

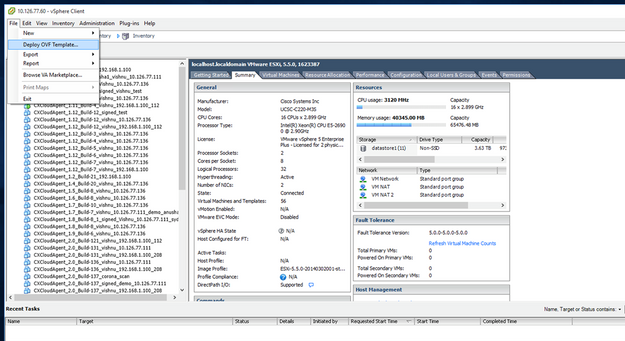

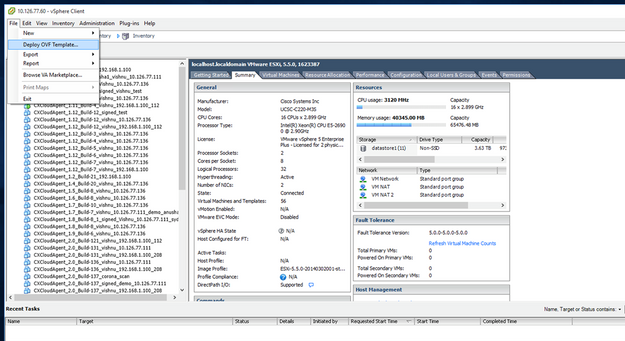

- 下載映像後,啟動VMware vSphere客戶端並登入。

登入

- 導航至

File > Deploy OVF Template.

vSphere 用戶端

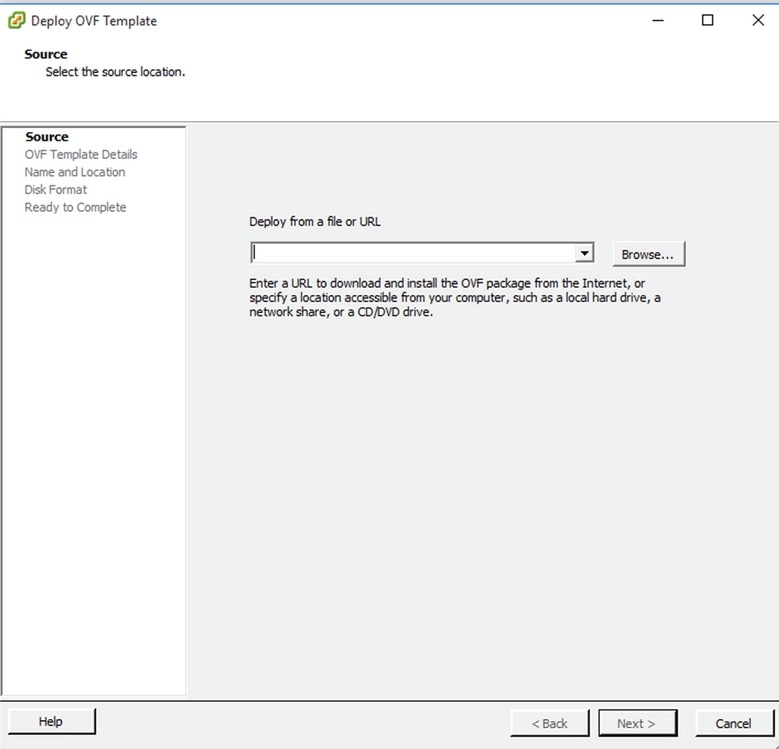

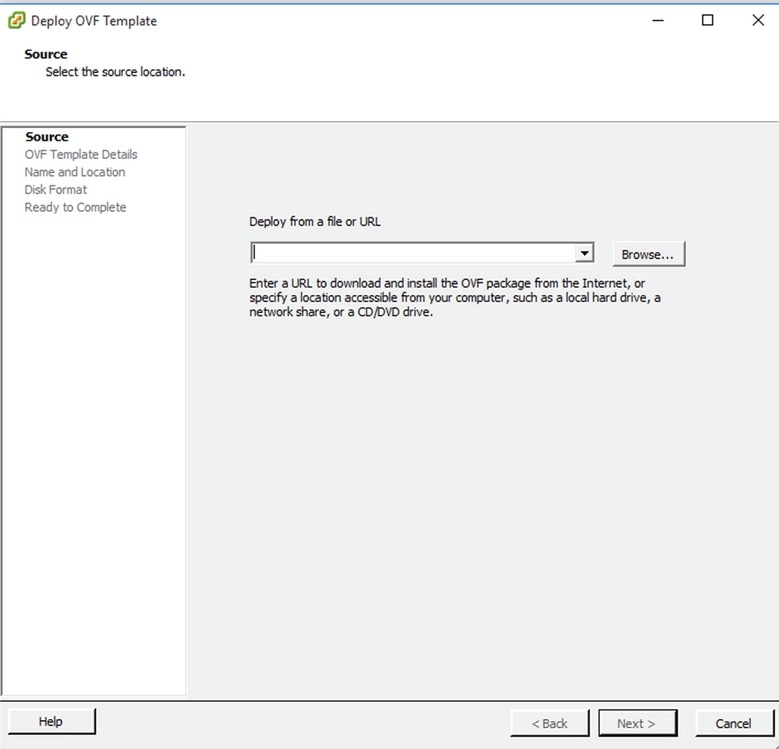

- 瀏覽以選擇OVA檔案,然後按一下

Next。

OVA 路徑

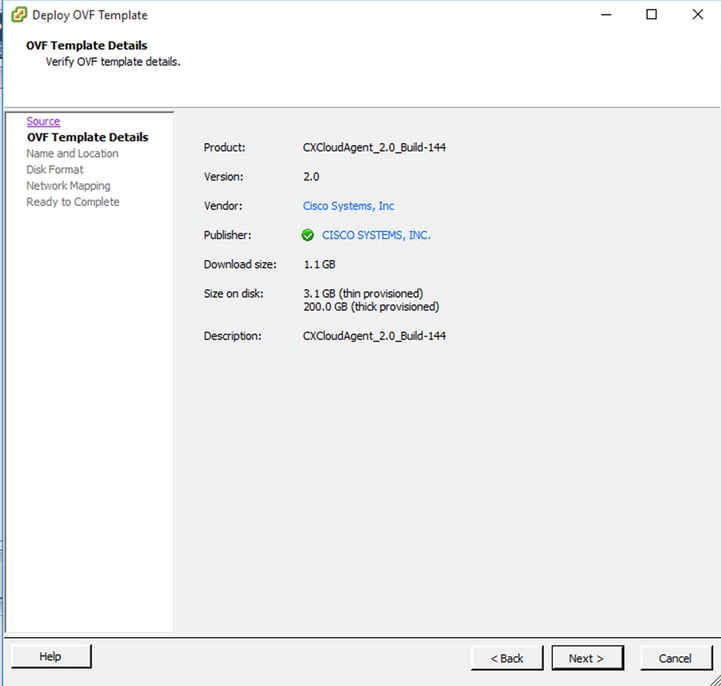

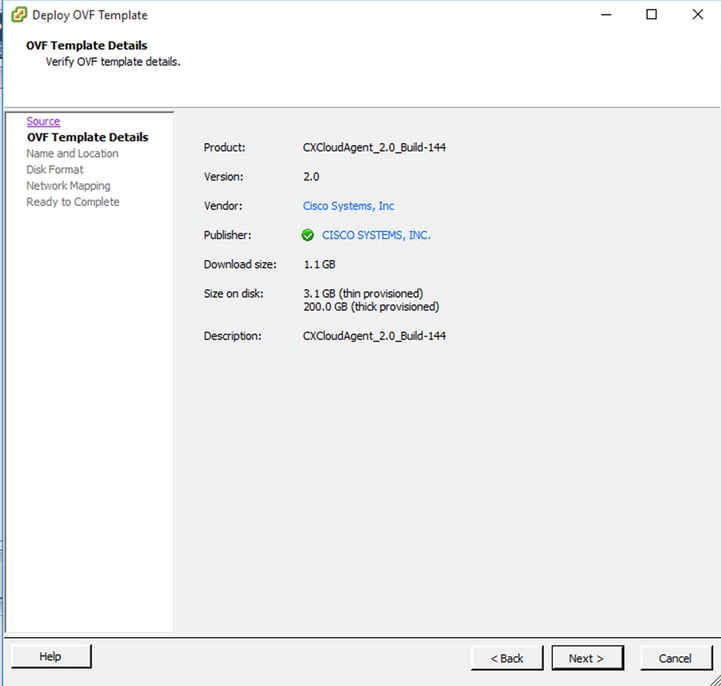

- 驗證並

OVF Details按一下Next。

範本詳細資料

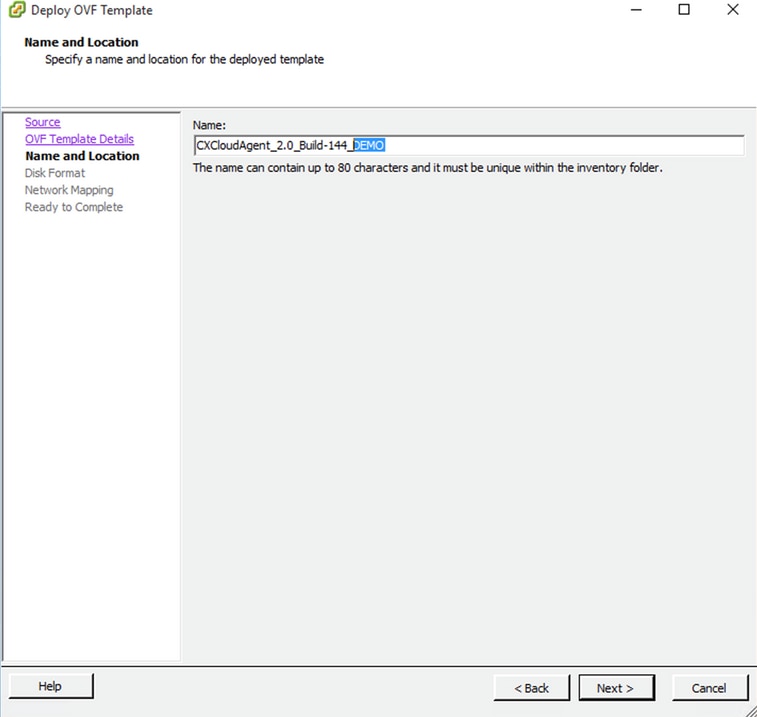

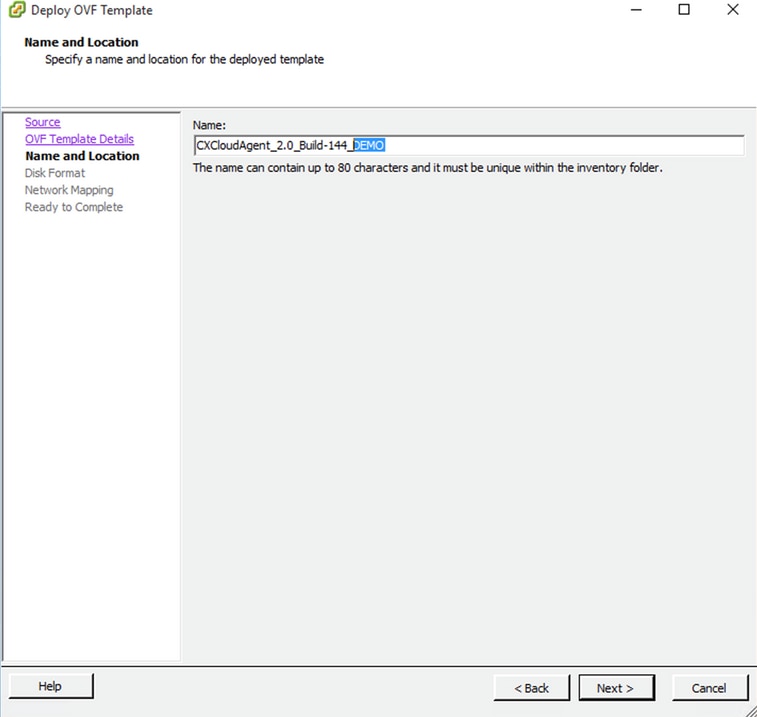

- 輸入一個

Unique Name,然後按一下Next。

名稱與位置

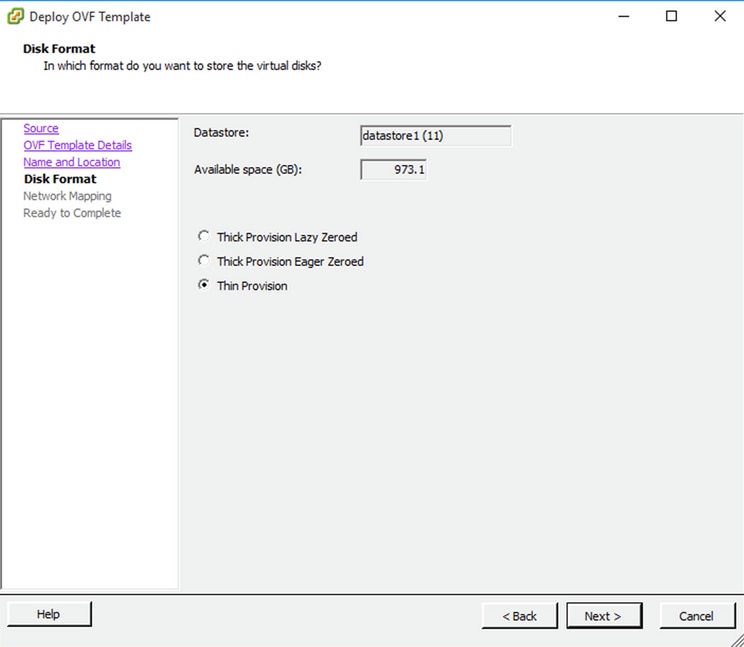

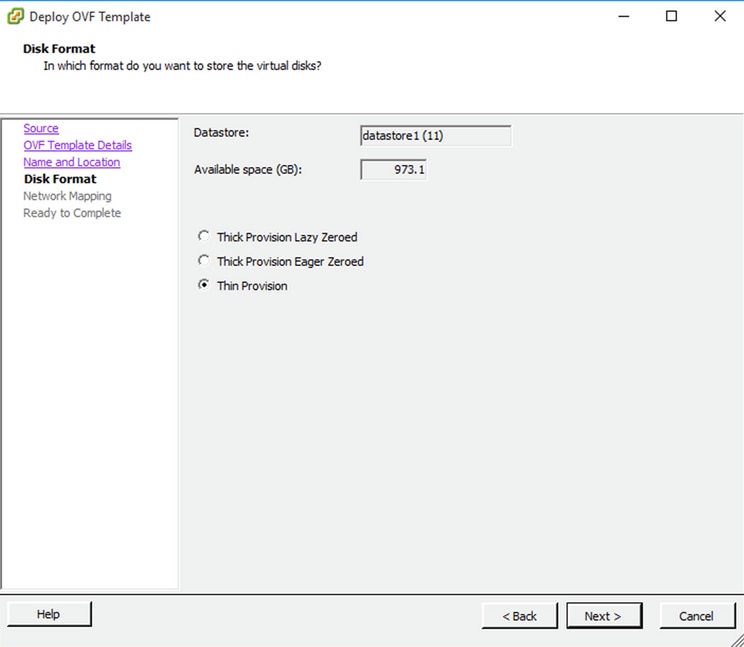

- 選擇一個

Disk Format,然後點選Next (建議使用精簡配置)。

磁碟格式

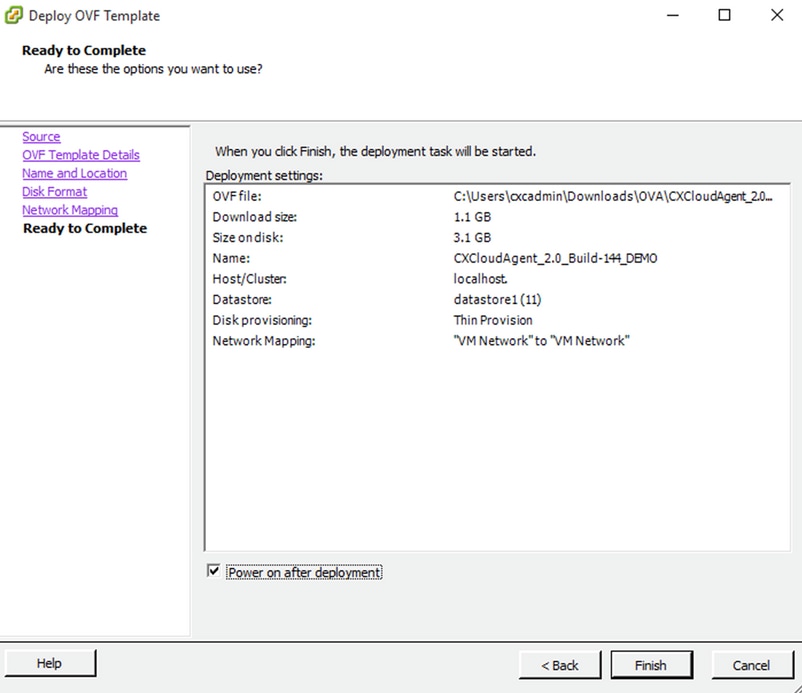

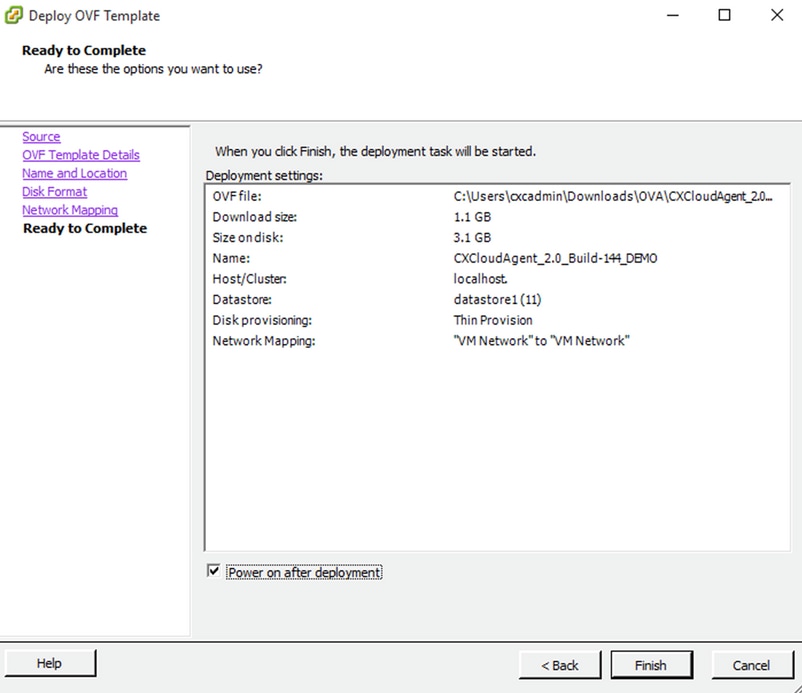

- 選中複選

Power on after deployment框,然後按一下Finish。

準備完成

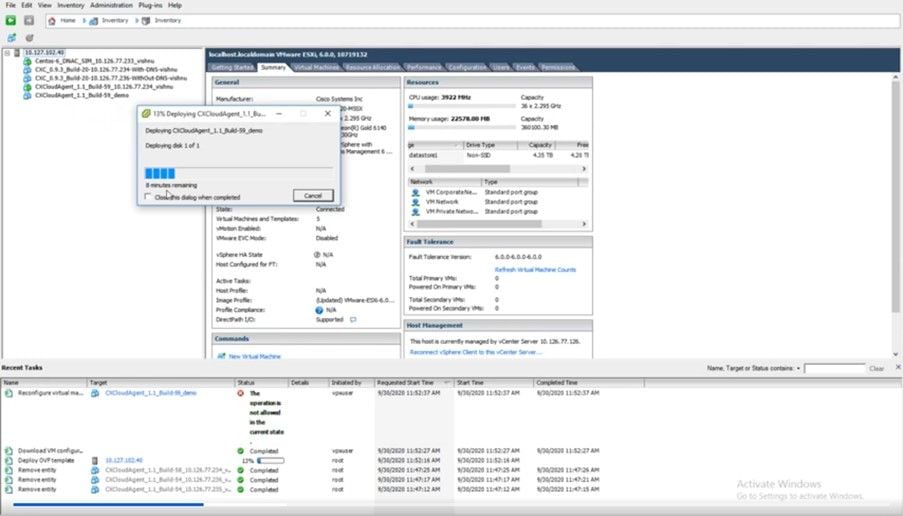

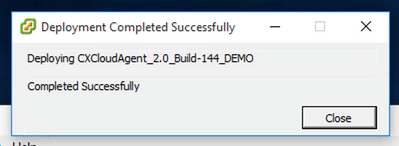

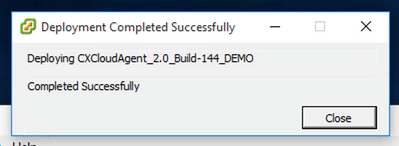

部署過程可能需要幾分鐘時間。請稍候,直到收到成功訊息為止。

部署進行中

部署已完成

- 選擇剛部署的VM,開啟控制檯並轉到Network Configuration。

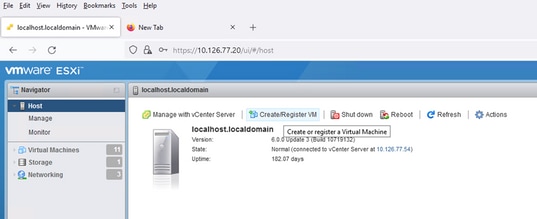

Web 用戶端 ESXi 6.0 安裝

此客戶端使用vSphere Web部署CX雲代理OVA。

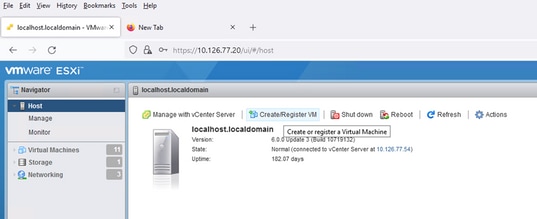

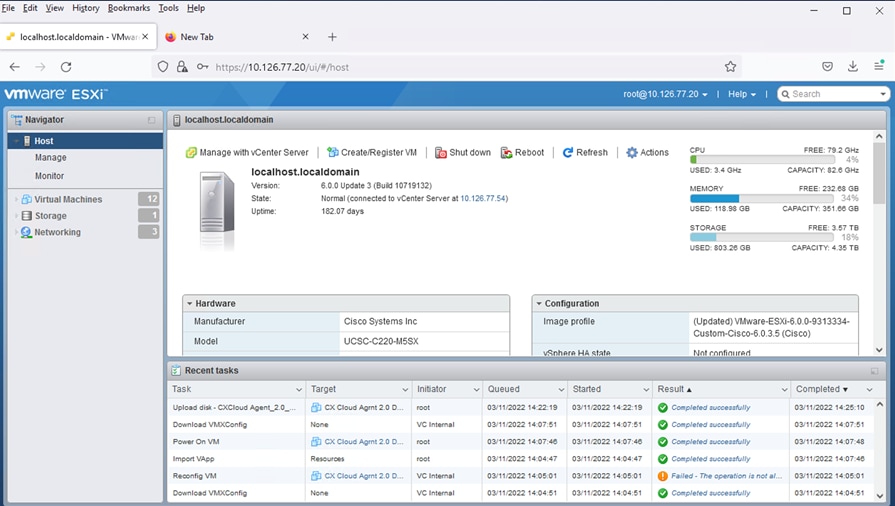

- 使用用於部署VM的ESXi/虛擬機器監控程式憑證登入到VMWare UI。

VMware ESXi 登入

- 選擇

Virtual Machine > Create / Register VM。

建立 VM

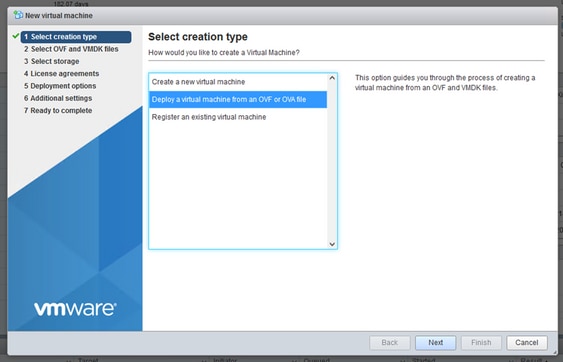

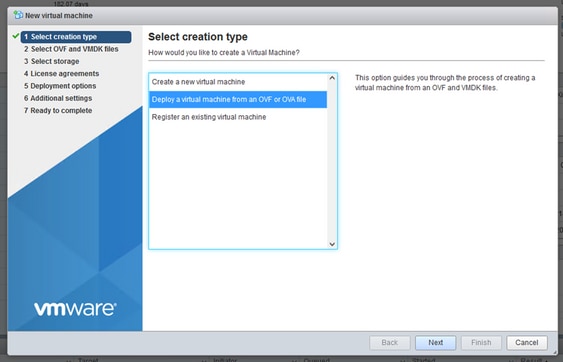

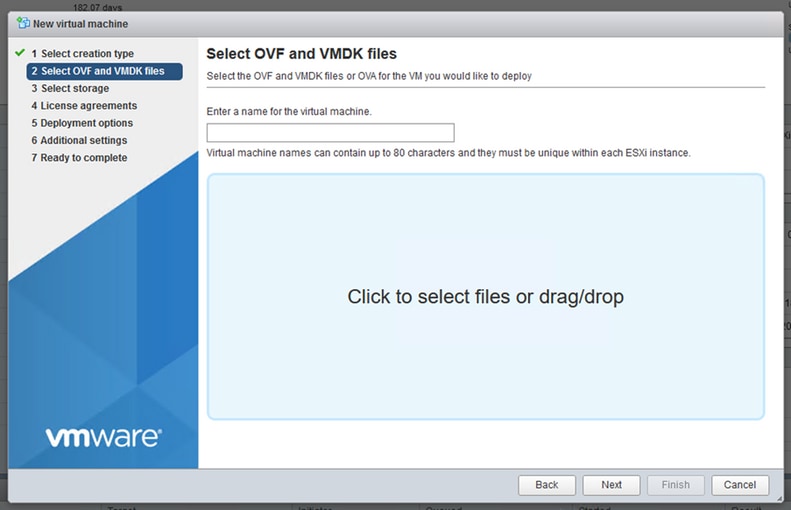

OVA 部署

- 選擇

Deploy a virtual machine from an OVF or OVA file,然後按一下Next。

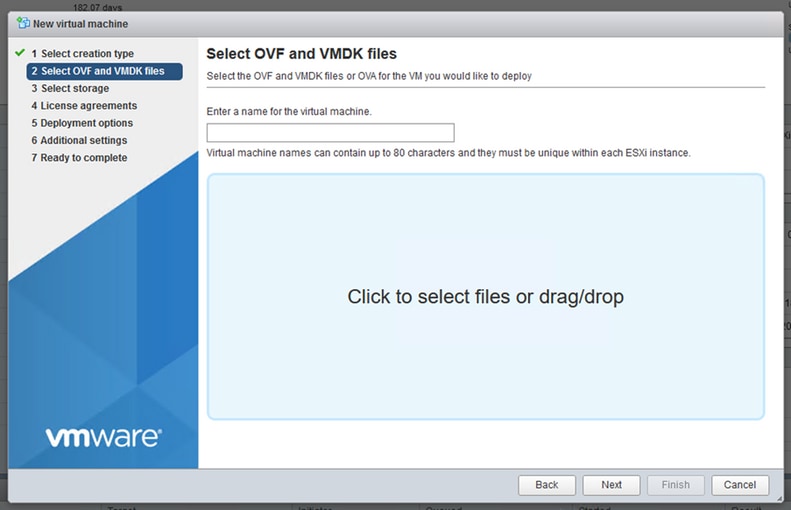

- 輸入VM的名稱,瀏覽以選擇檔案,或拖放下載的OVA檔案。

- 按一下

Next。

OVA 選擇

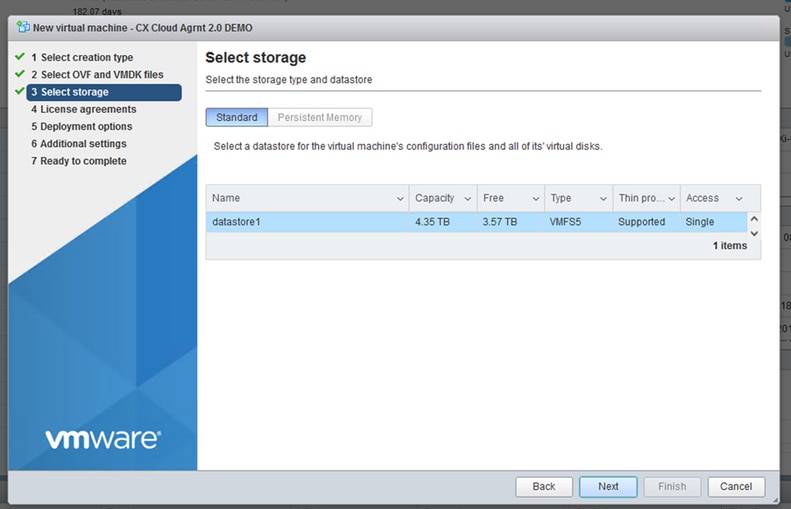

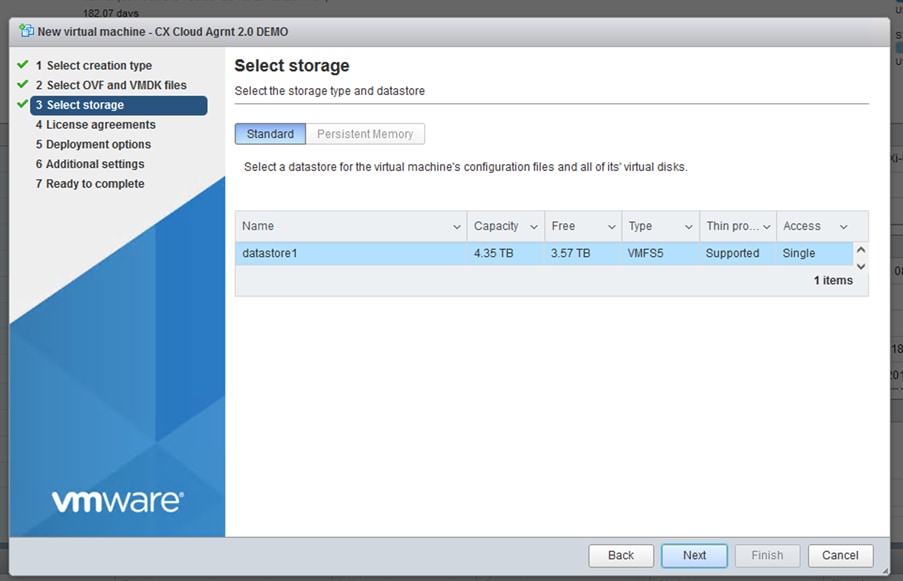

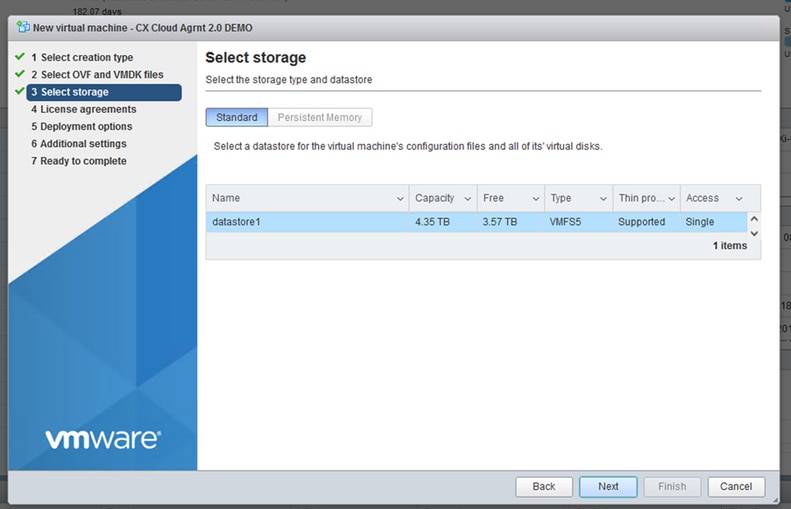

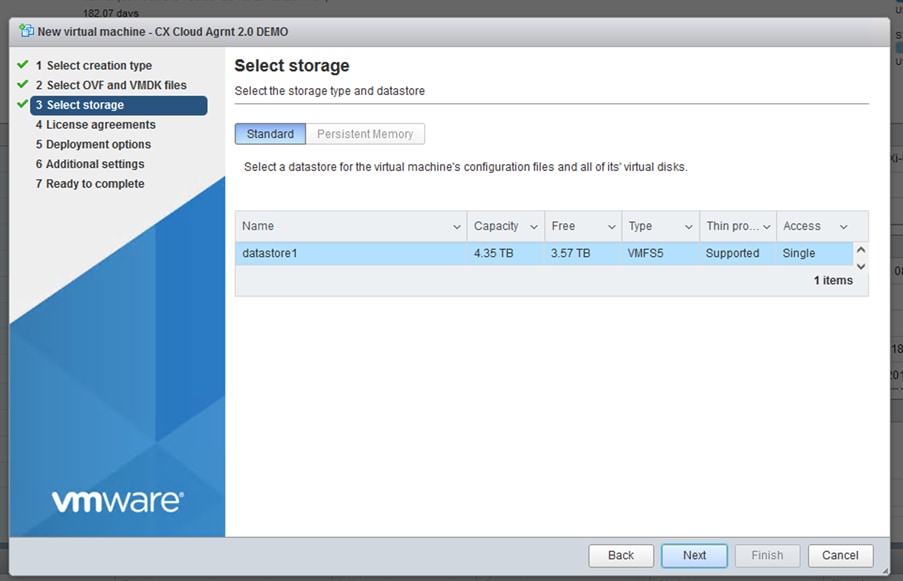

- 選擇

Standard Storage,然後按一下Next。

選取儲存裝置

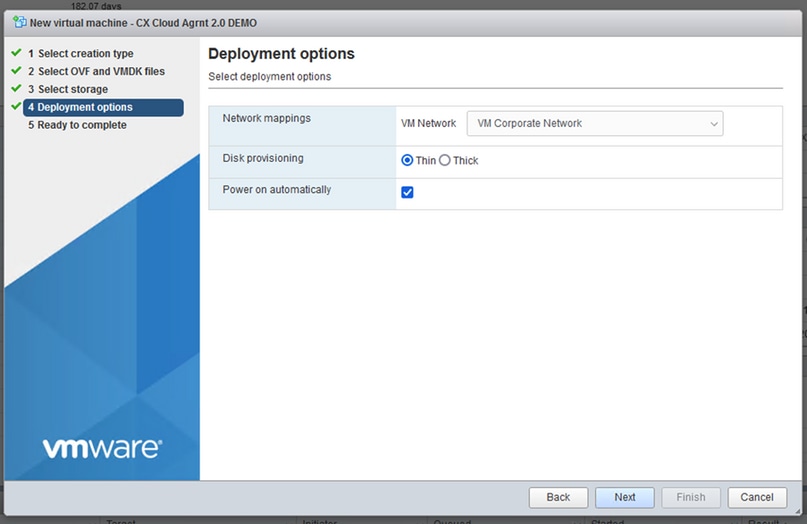

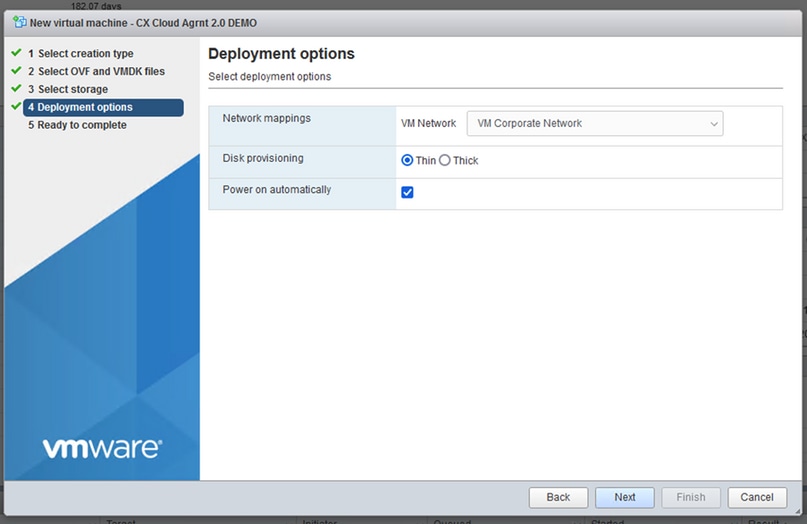

部署選項

- 選擇適當的部署選項,然後按一下

Next。

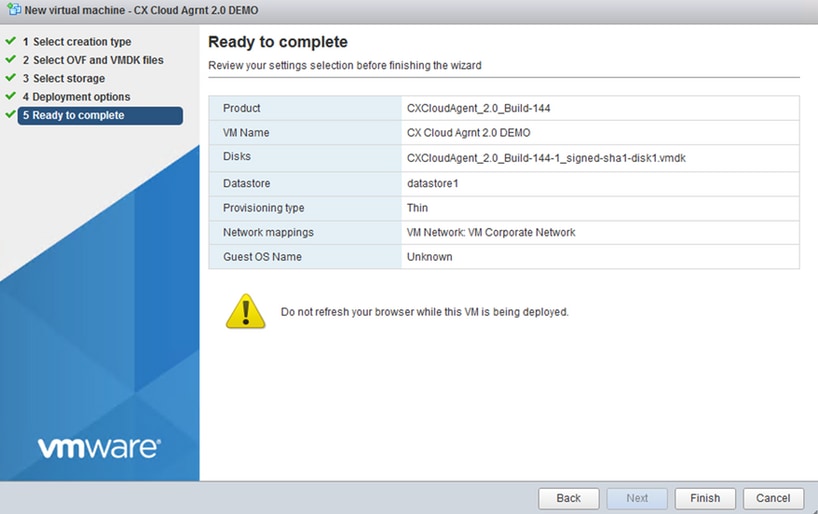

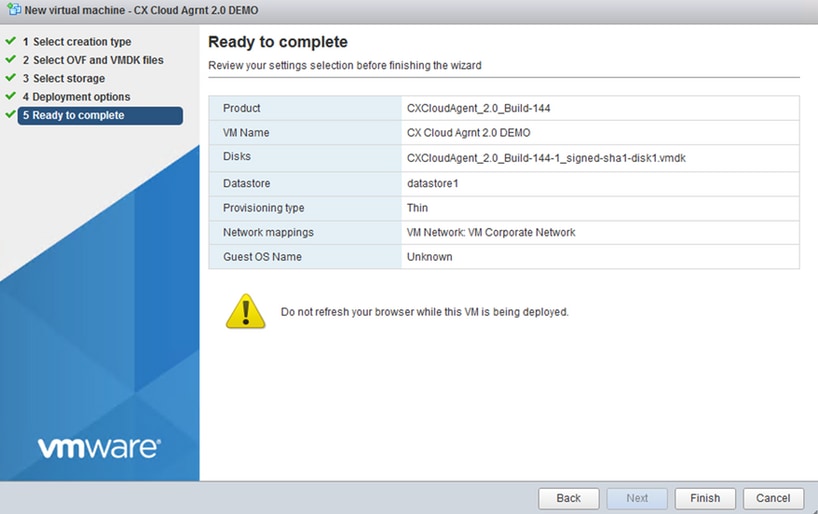

準備完成

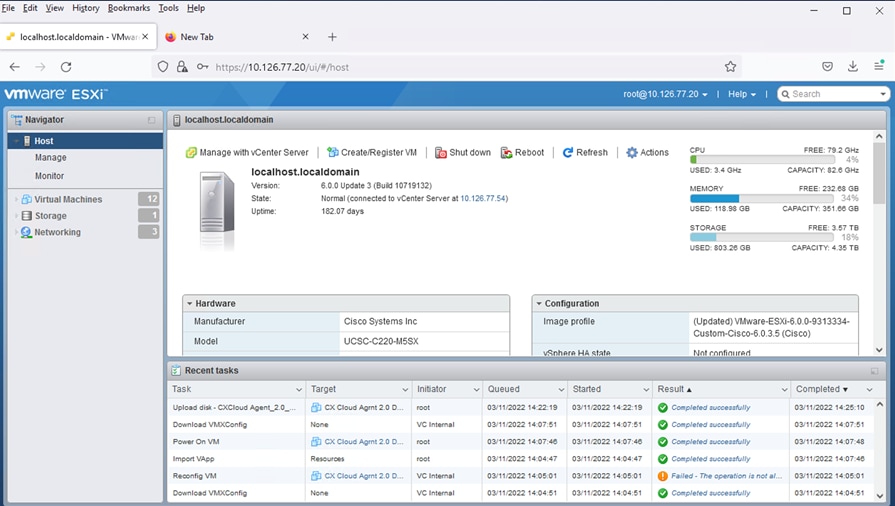

成功完成

- 檢視設定並按一下

Finish。

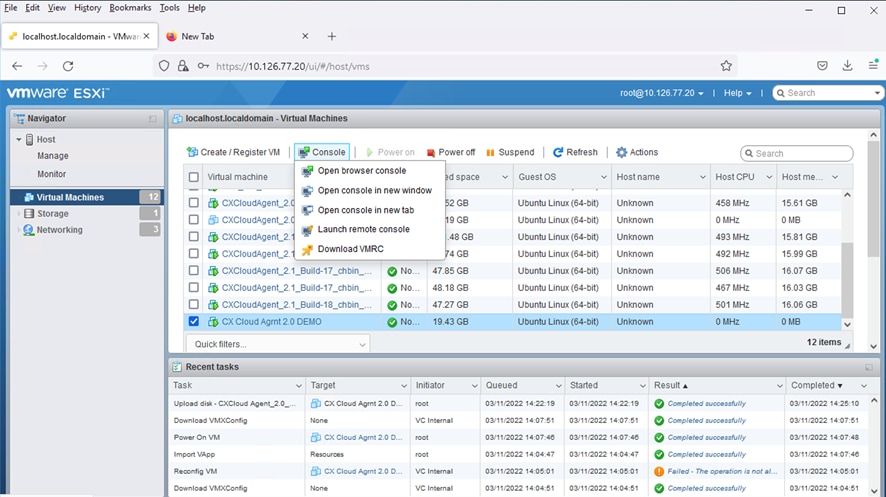

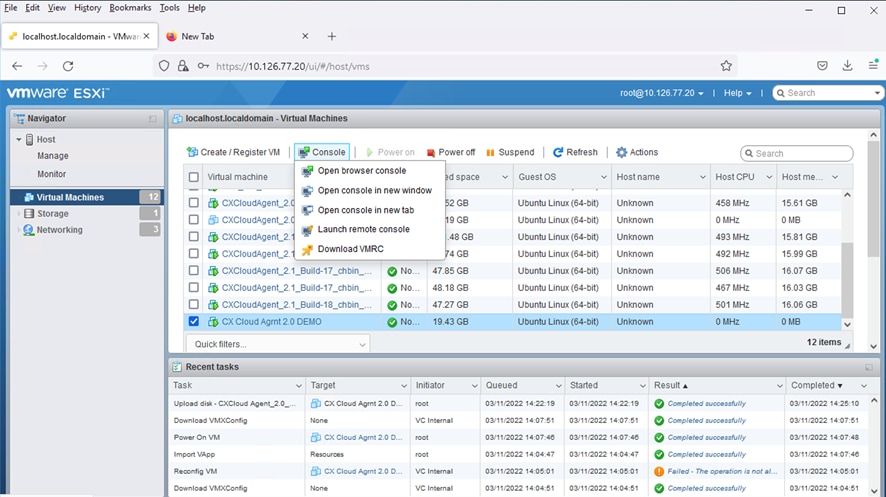

- 選擇剛部署的VM並選擇

Console > Open browser console。

開啟主控台

- 導覽至「Network Configuration」(網路組態)。

Web 用戶端 vCenter 安裝

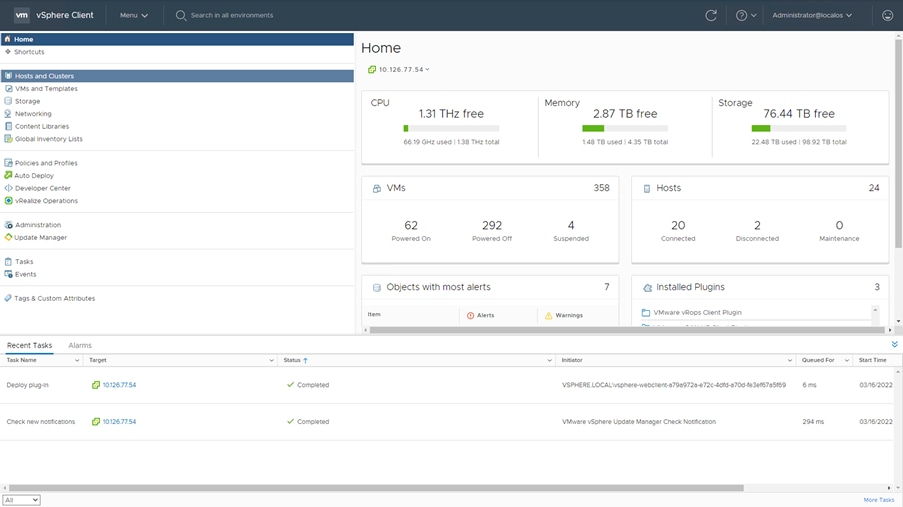

- 使用ESXi/虛擬機器管理程式憑證登入到vCenter客戶端。

登入

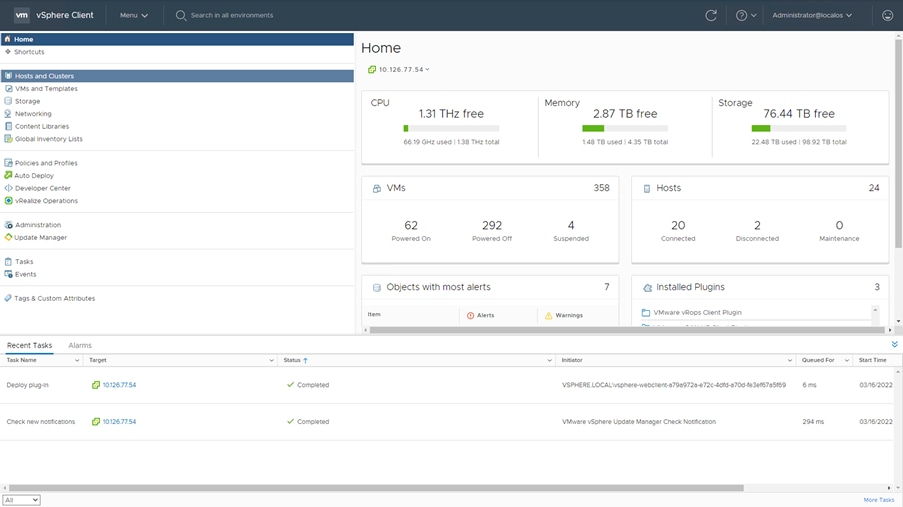

主螢幕

- 在首頁上按一下

Hosts and Clusters。

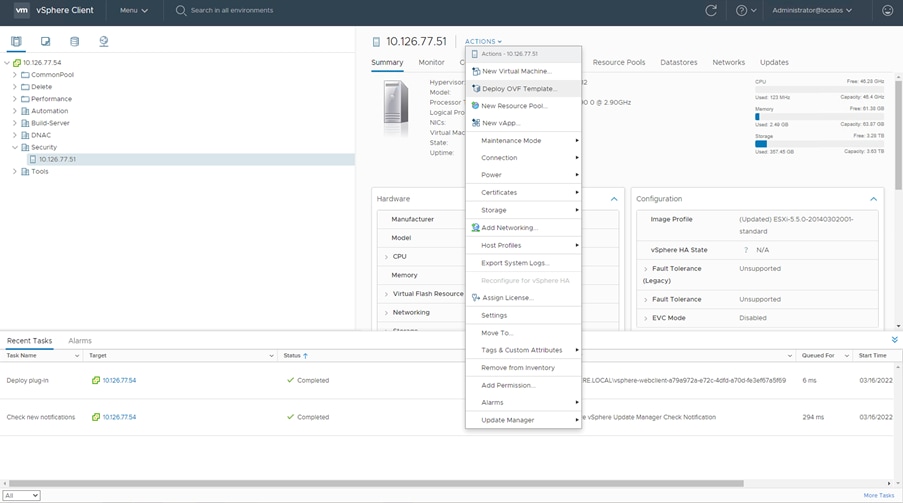

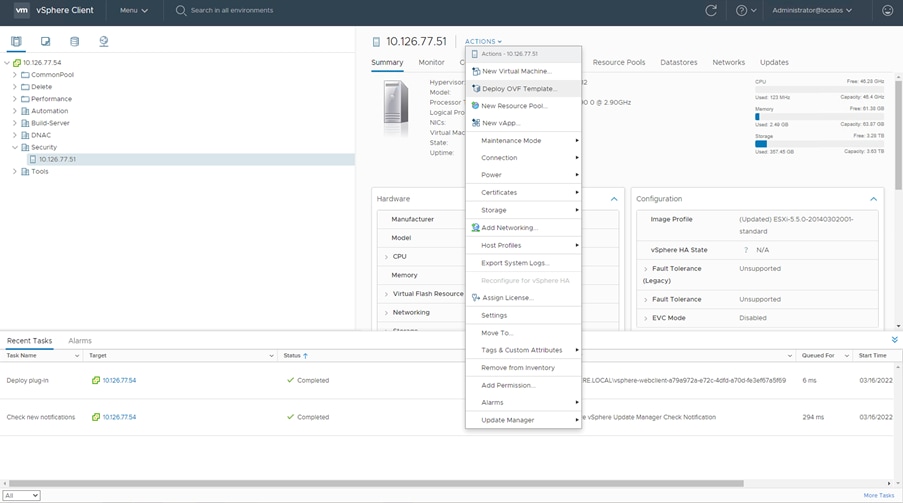

- 選擇VM並按一下

Action > Deploy OVF Template。

動作

選取範本

- 直接新增URL或瀏覽以選擇OVA檔案並按一下

Next。

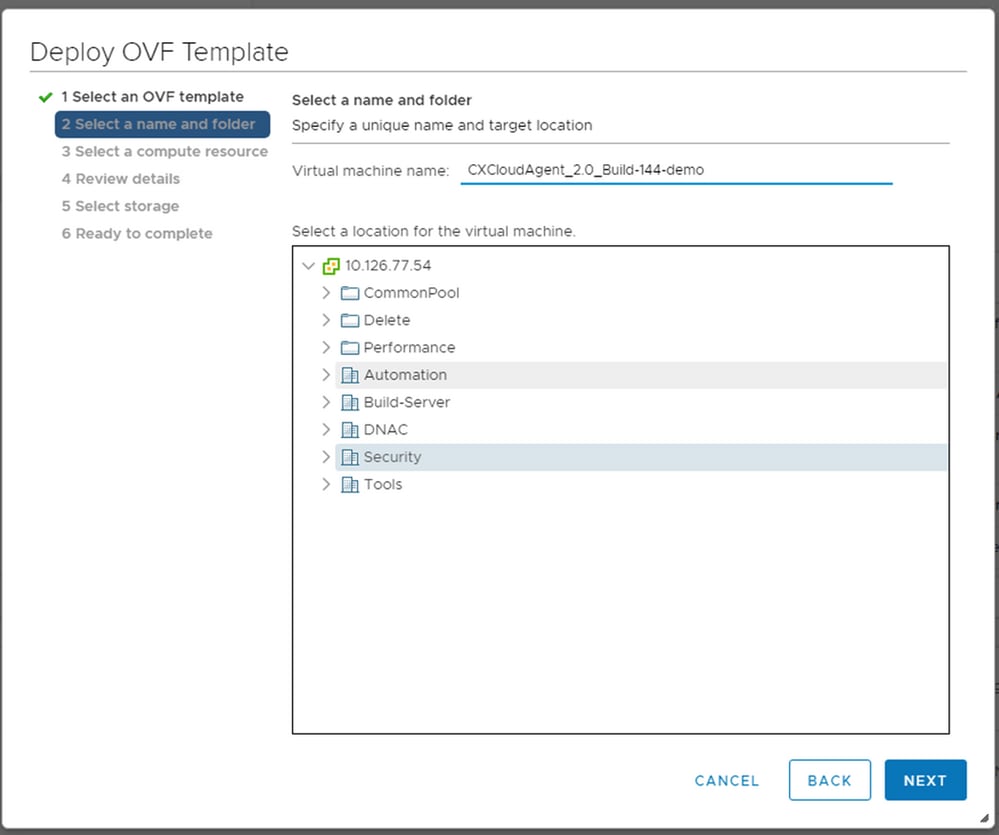

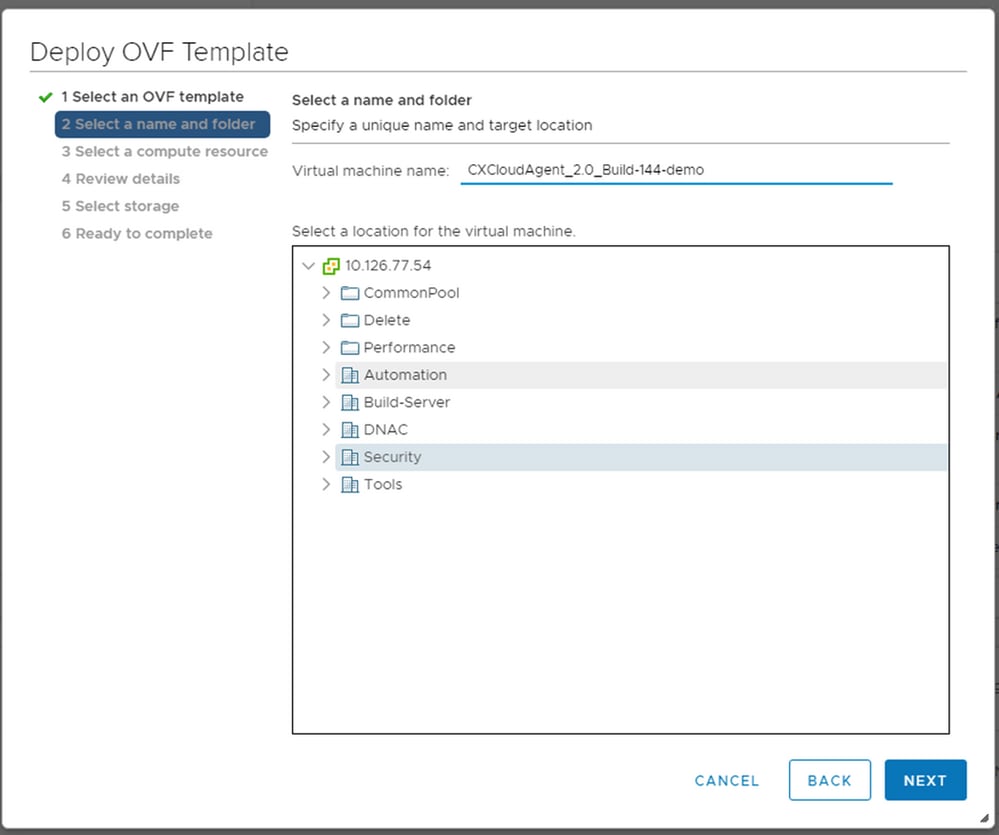

- 輸入唯一的名稱,並在需要時瀏覽到該位置。

- 按一下

Next。

名稱和資料夾

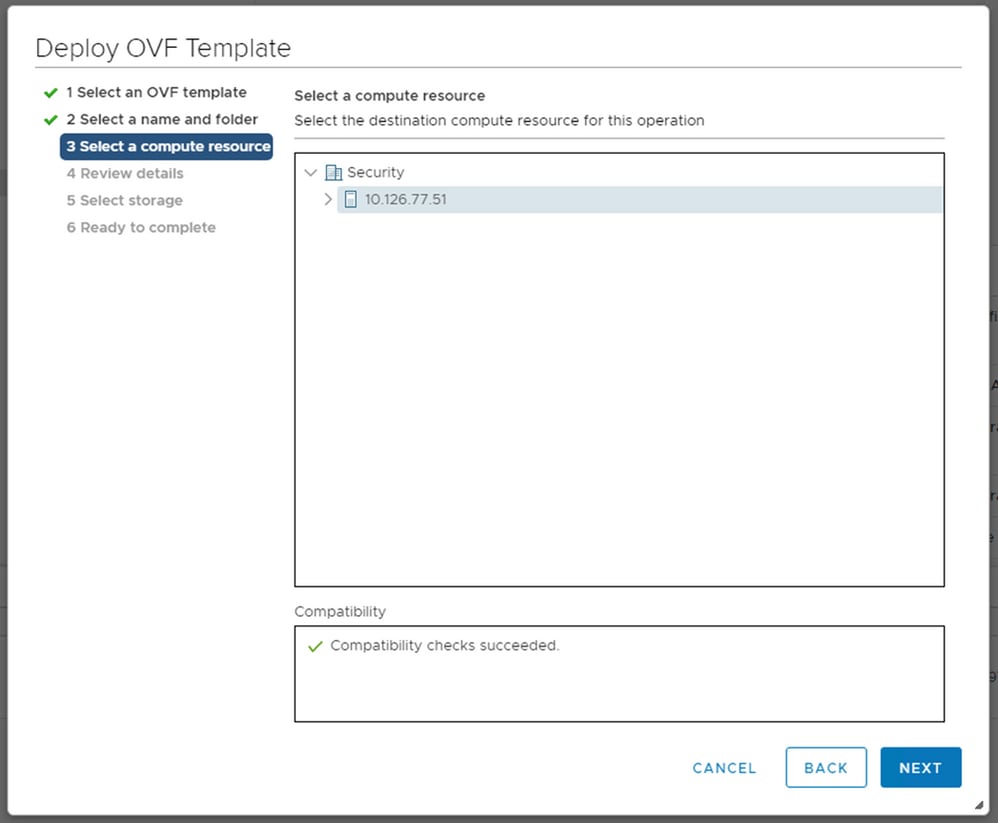

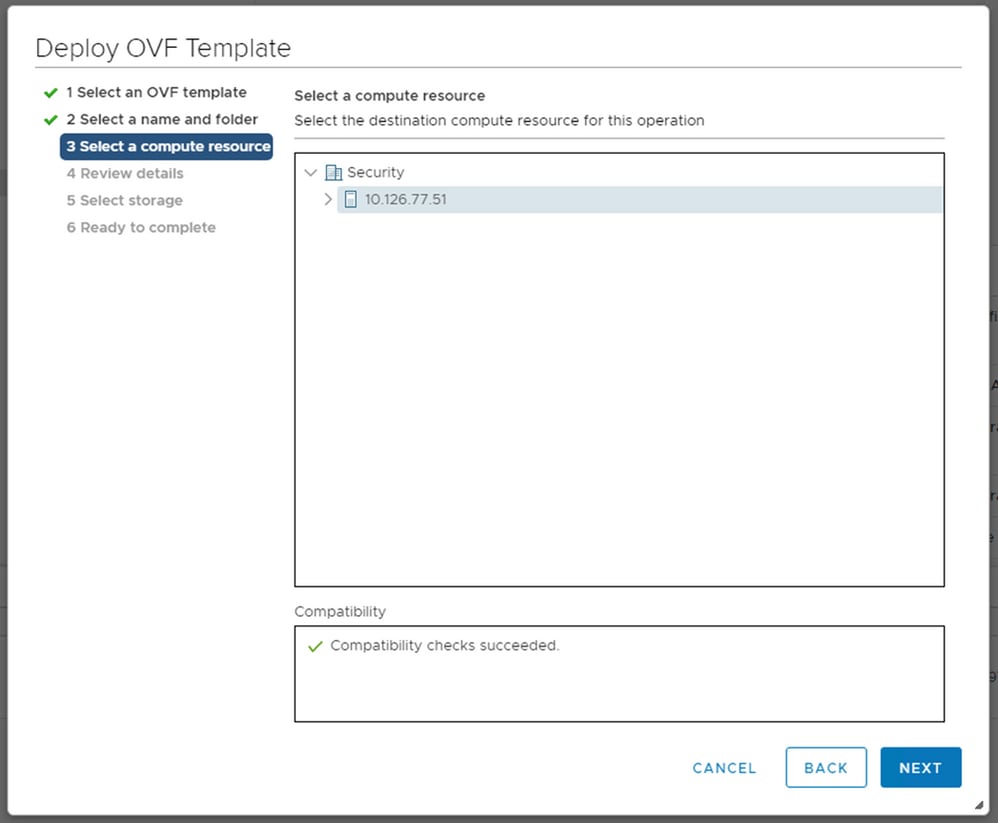

- 選擇計算資源並按一下

Next。

選擇計算資源

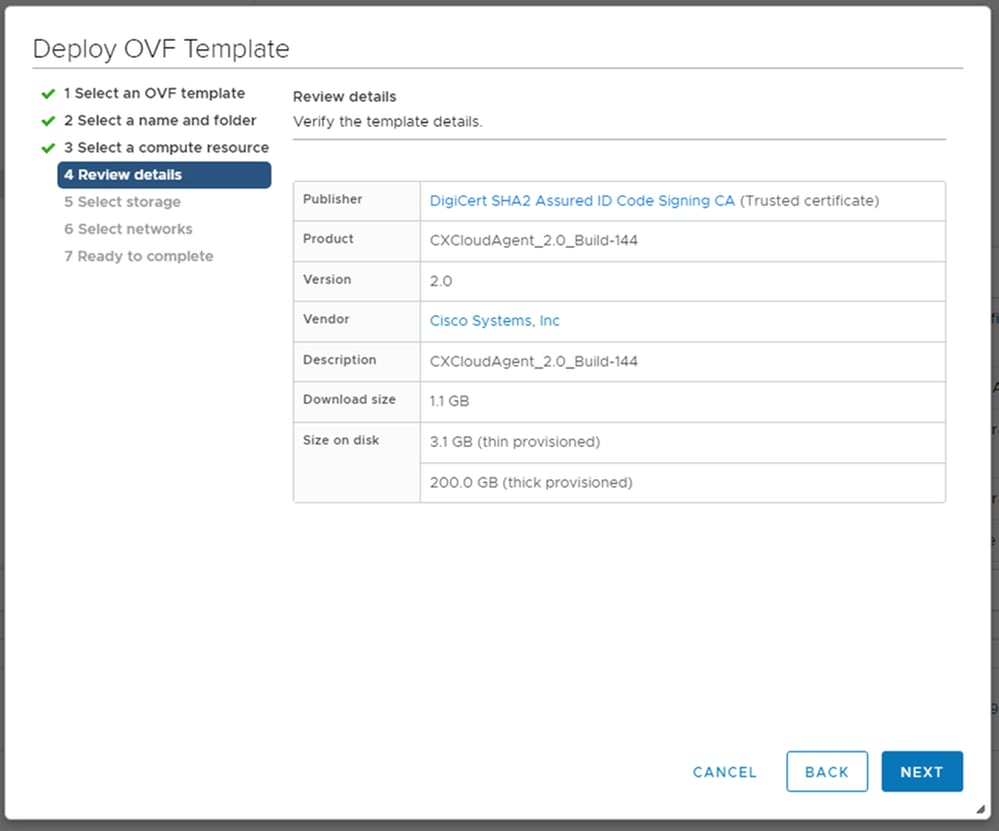

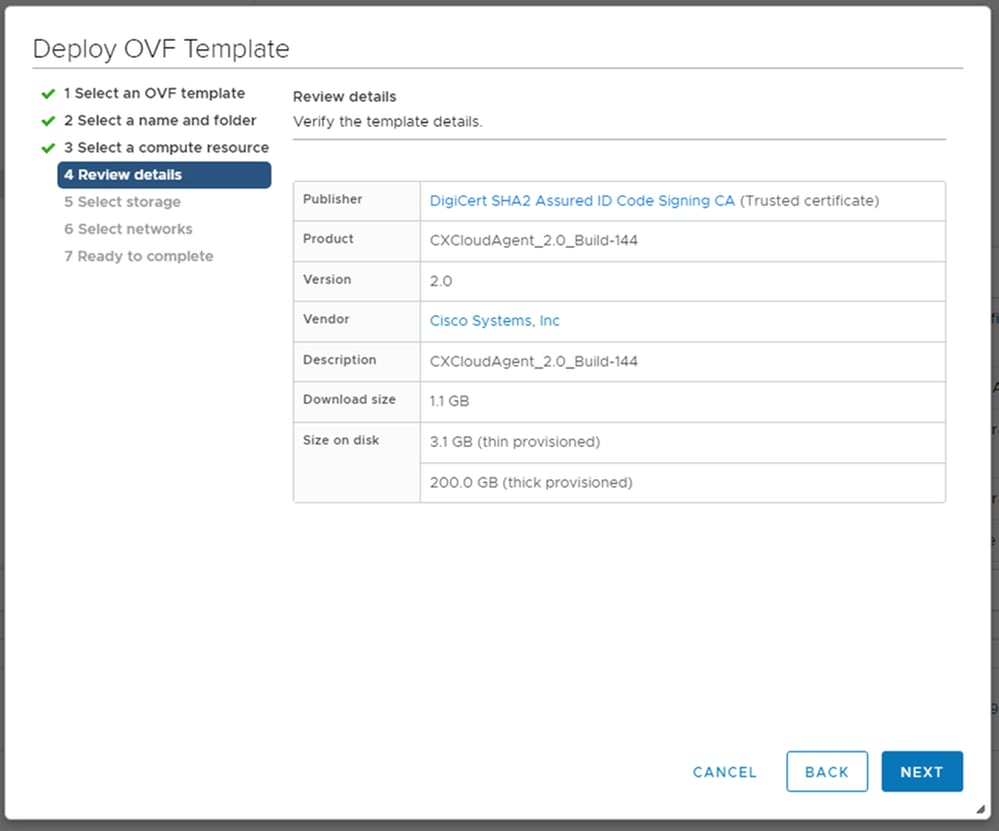

- 檢視詳細資訊並按一下

Next。

檢閱詳細資料

- 選擇虛擬磁碟格式並按一下

Next。

選取儲存裝置

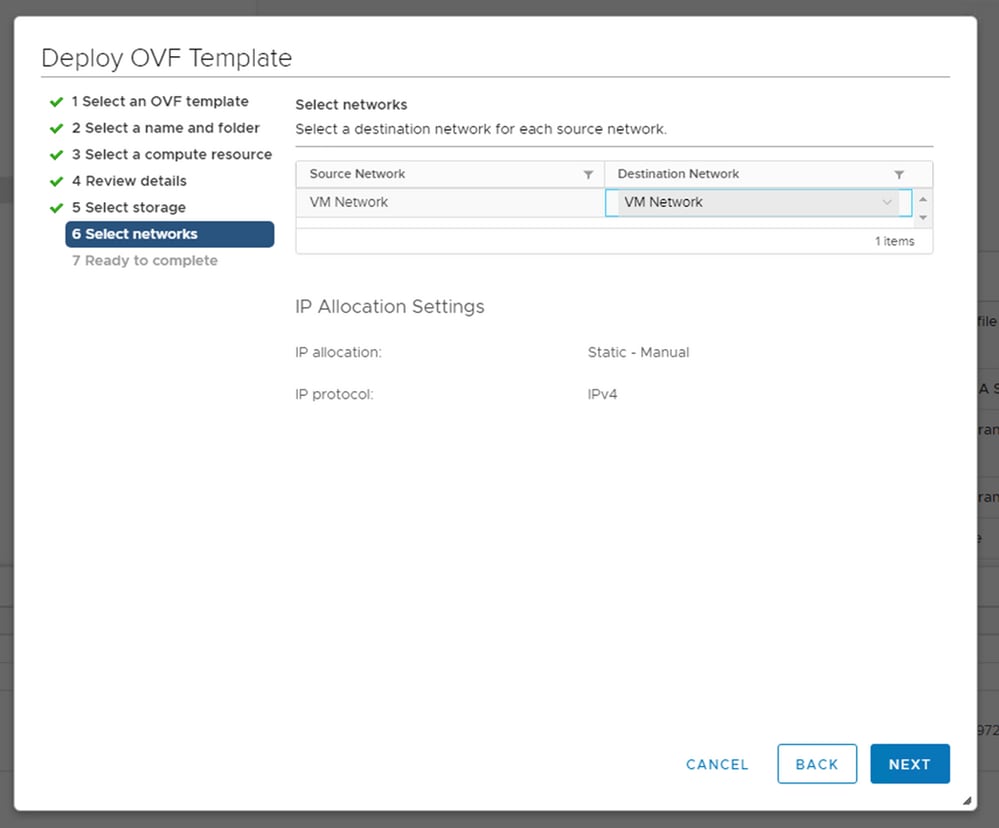

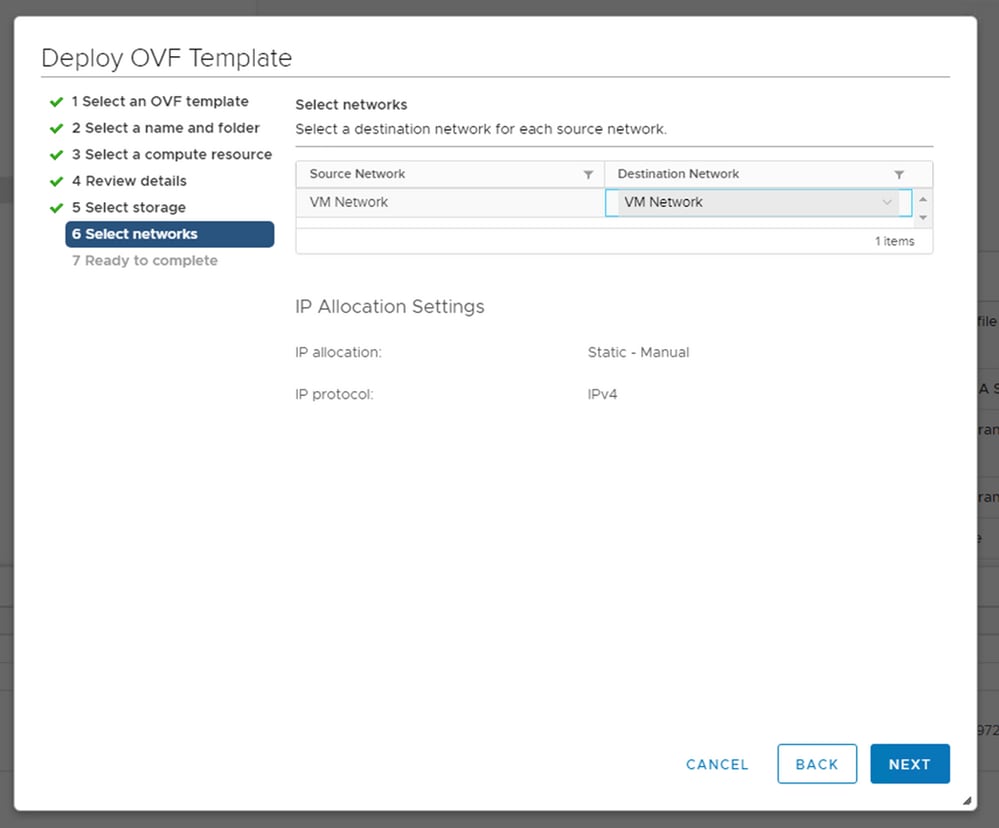

- 按一下

Next。

選取網路

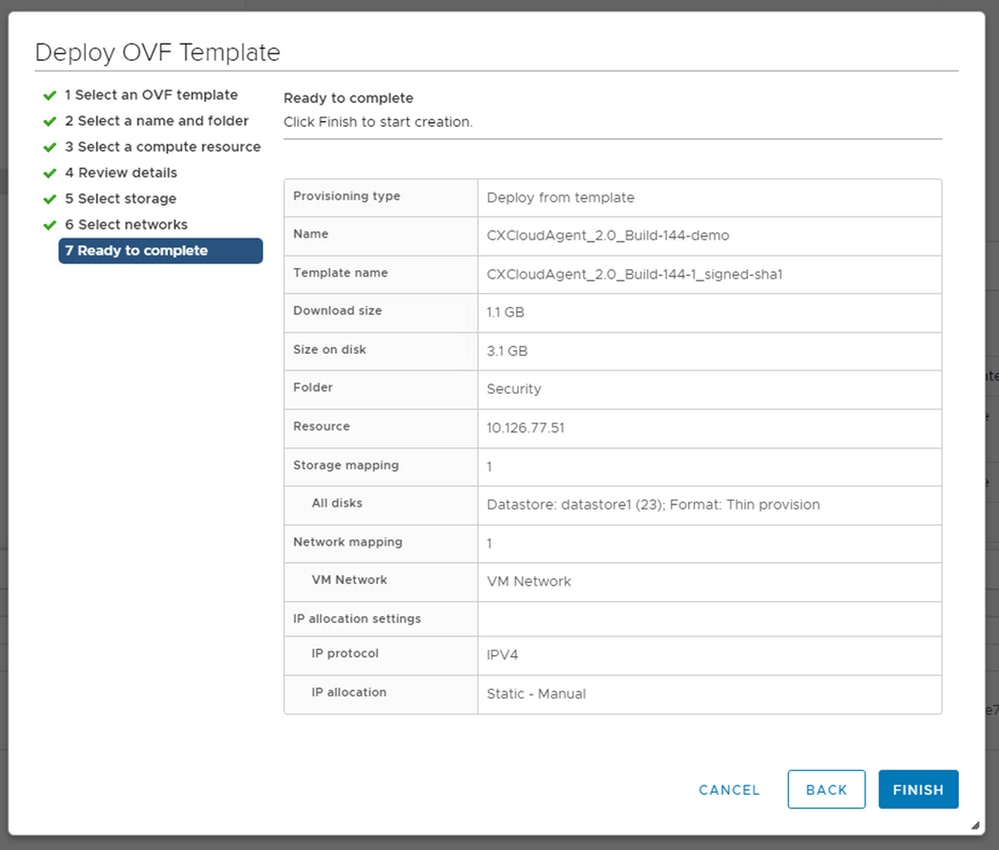

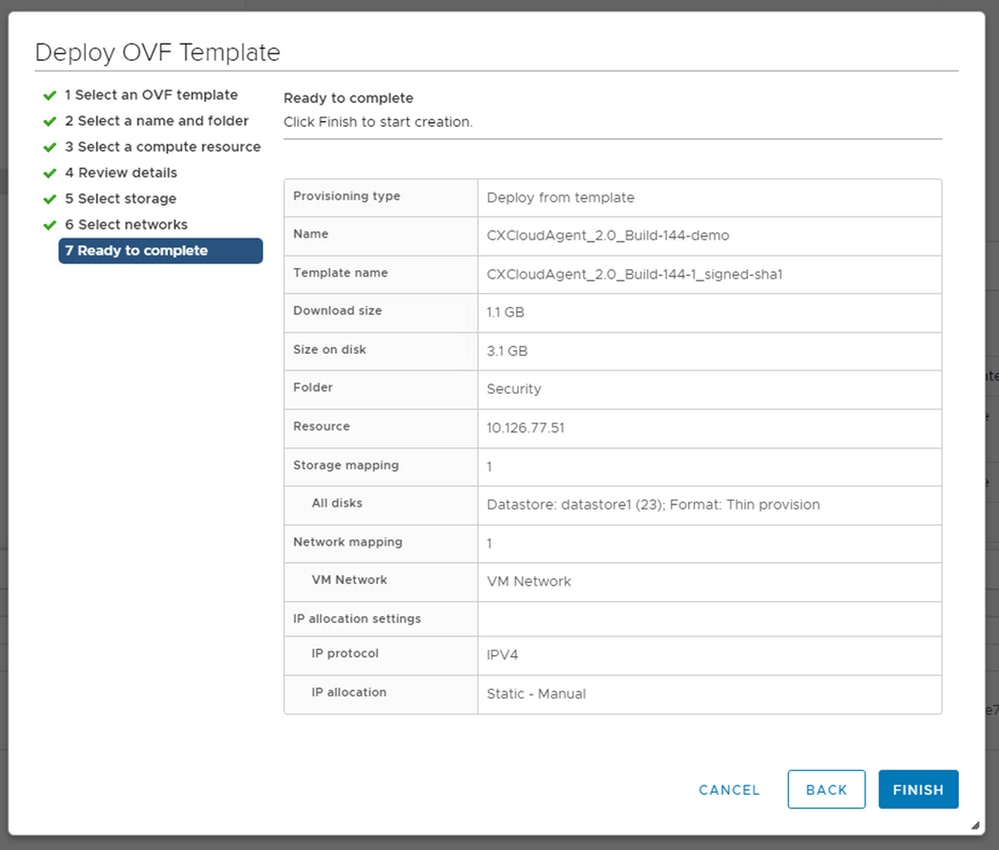

- 按一下

Finish。

準備完成

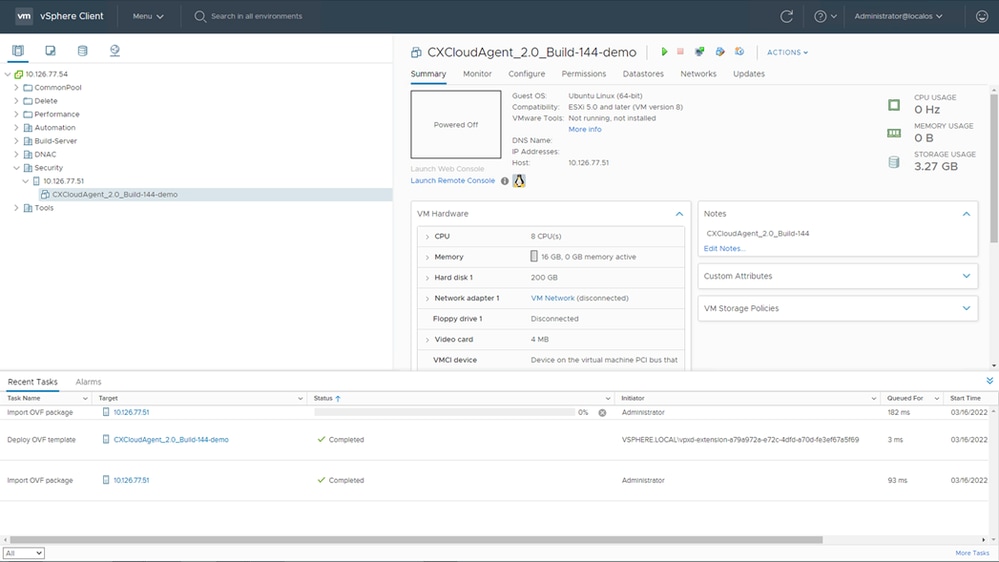

- 新增了一個新的VM。按一下其名稱以檢視狀態。

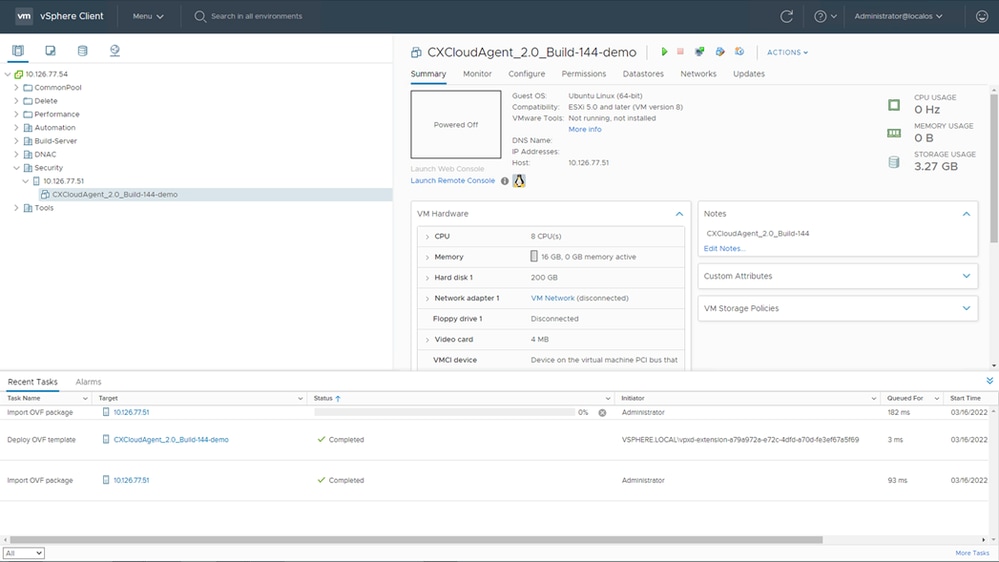

已新增VM

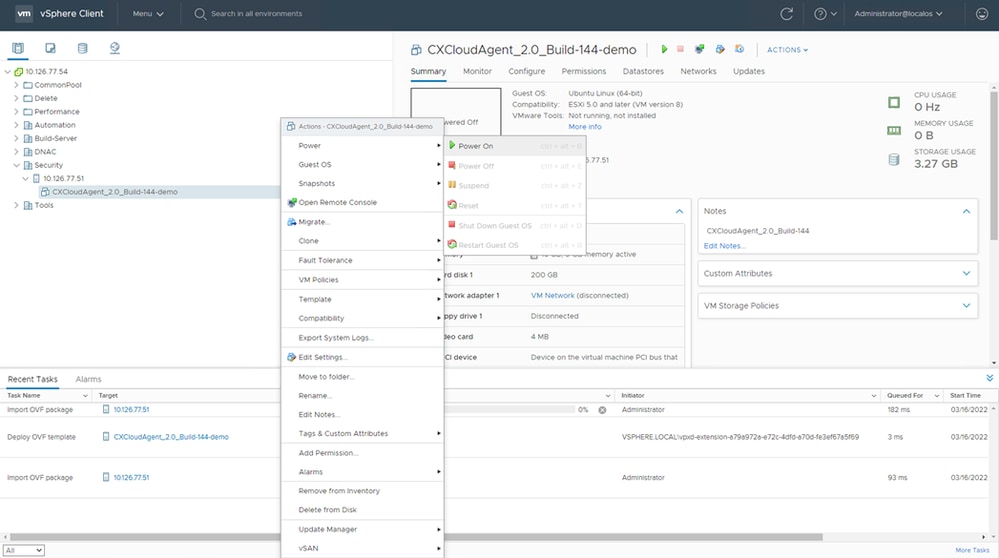

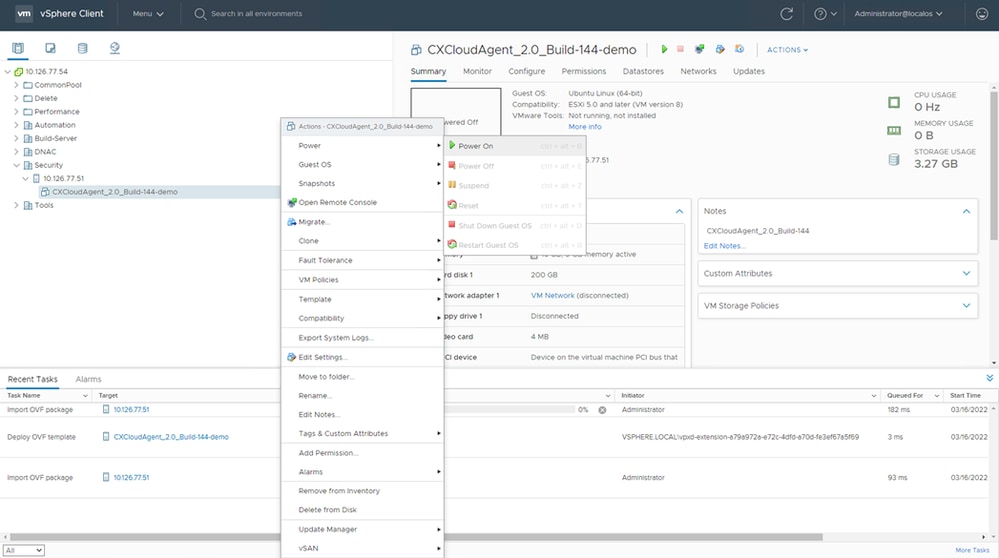

- 安裝後,開啟VM的電源並開啟控制檯。

開啟主控台

- 導覽至「Network Configuration」(網路組態)。

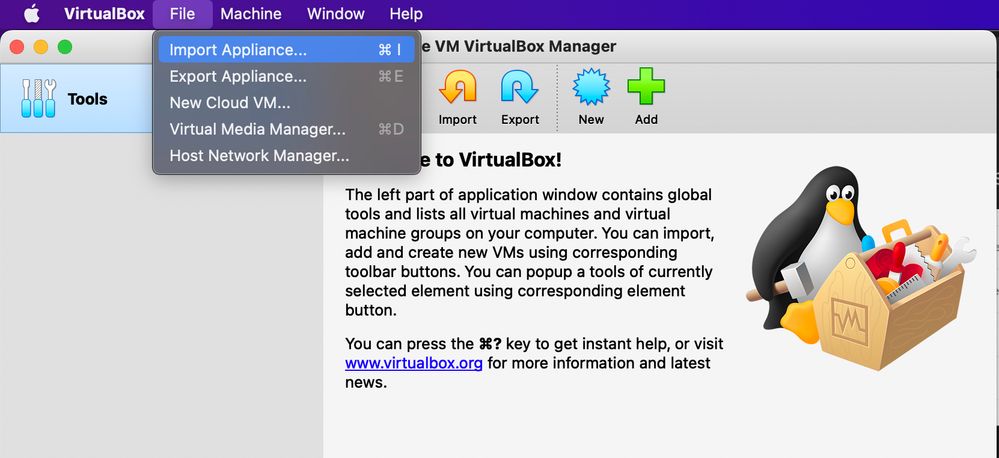

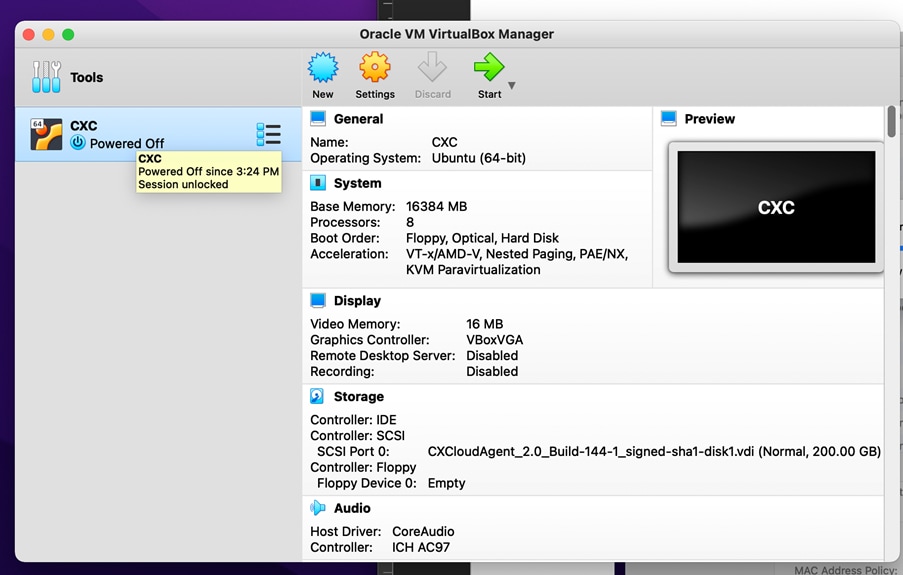

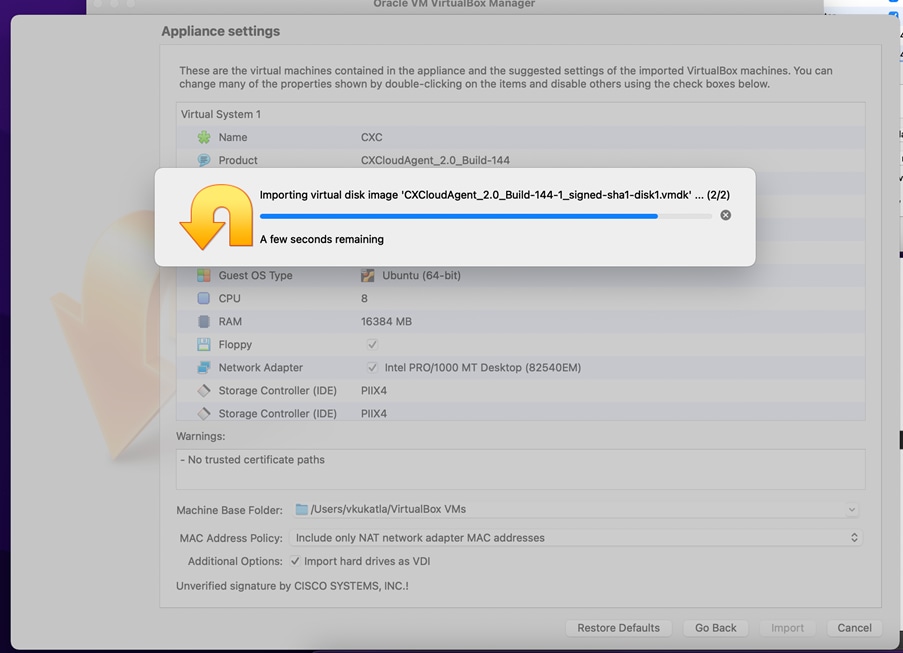

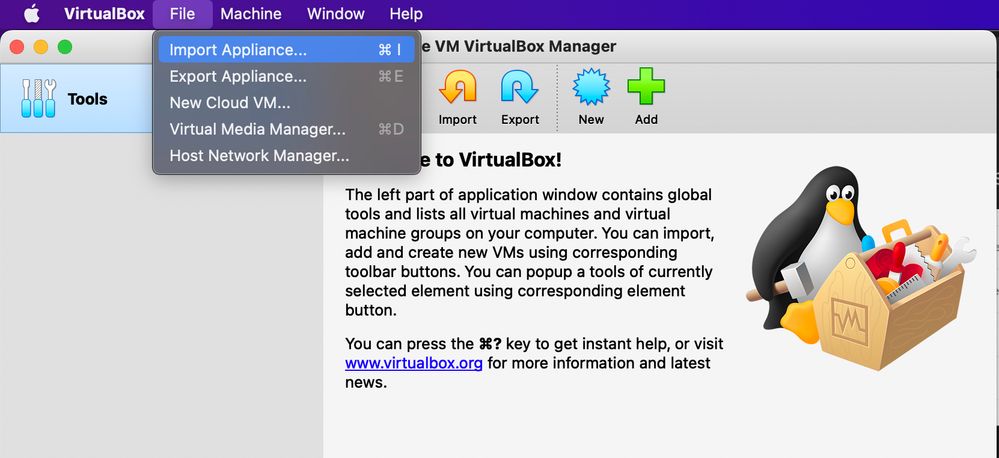

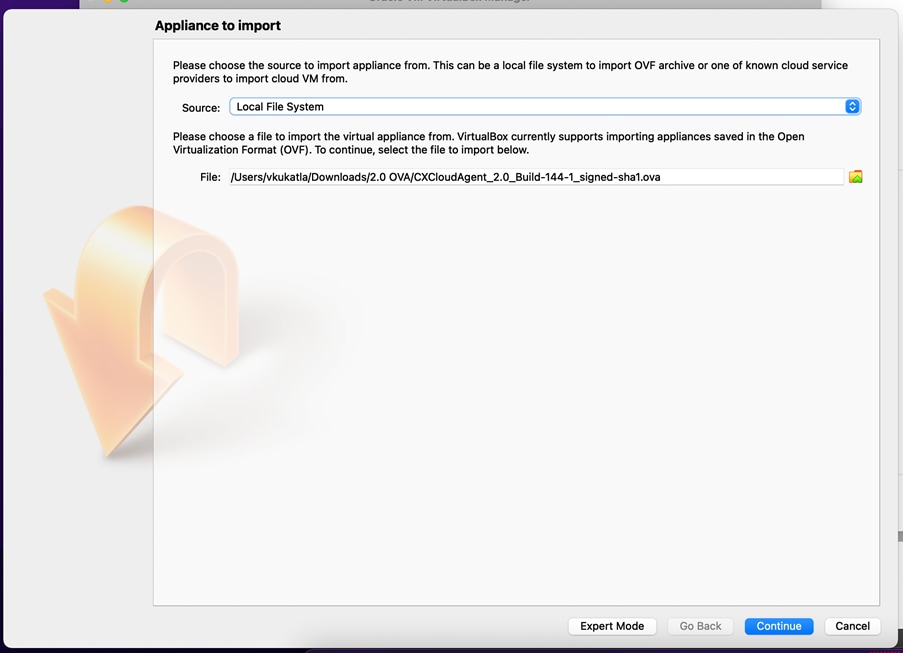

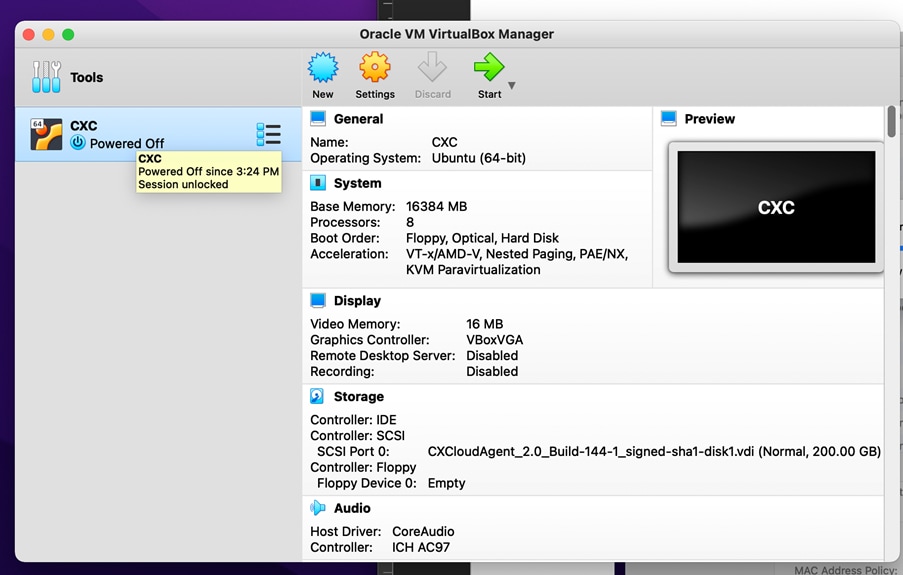

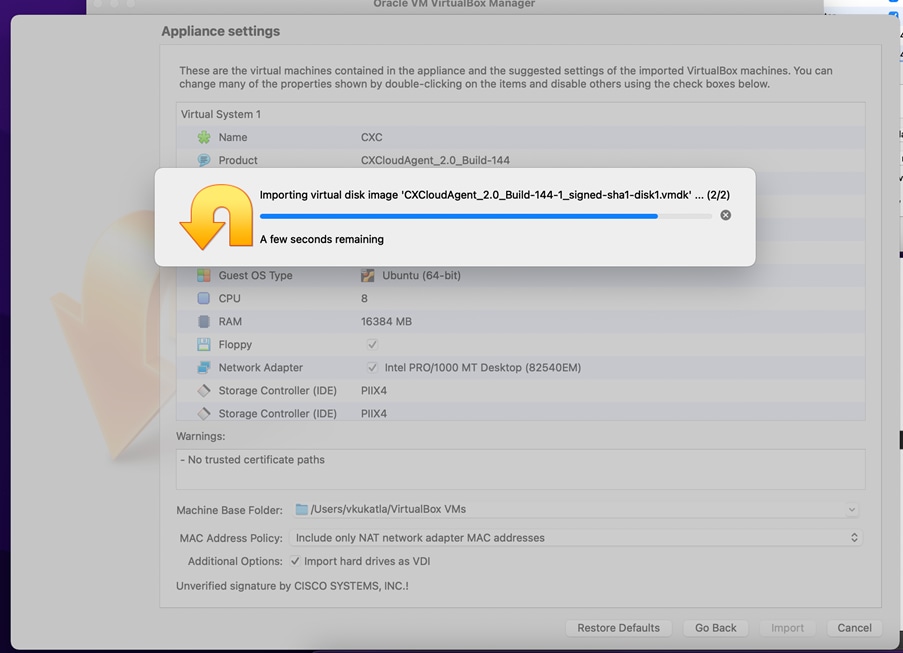

Oracle Virtual Box 5.2.30 安裝

此客戶端通過Oracle虛擬盒部署CX雲代理OVA。

Oracle VM

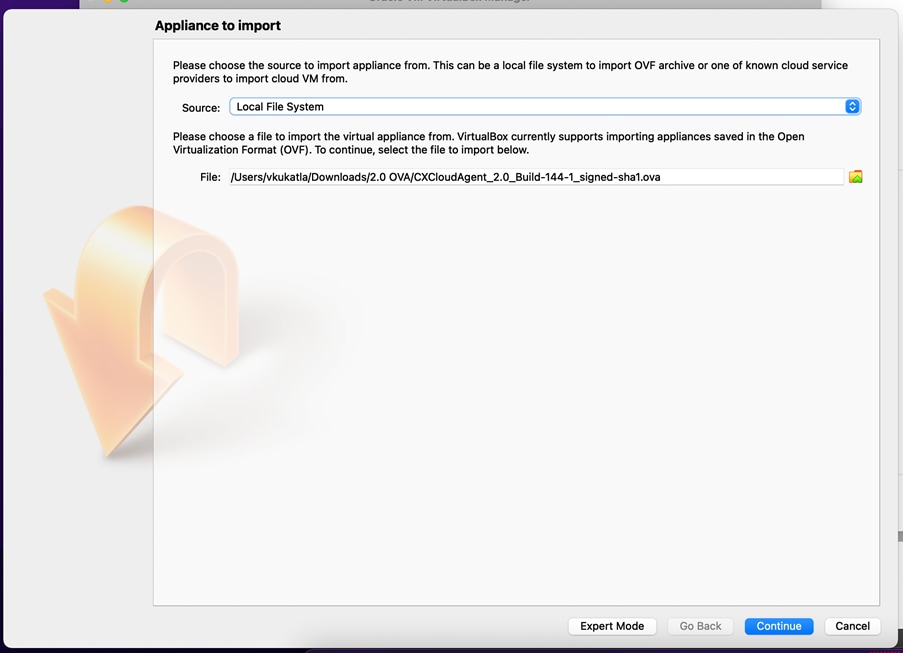

- 開啟Oracle VM UI並選擇

File> Import Appliance。

- 瀏覽以匯入 OVA 檔案。

選取檔案

- 按一下

Import。

匯入檔案

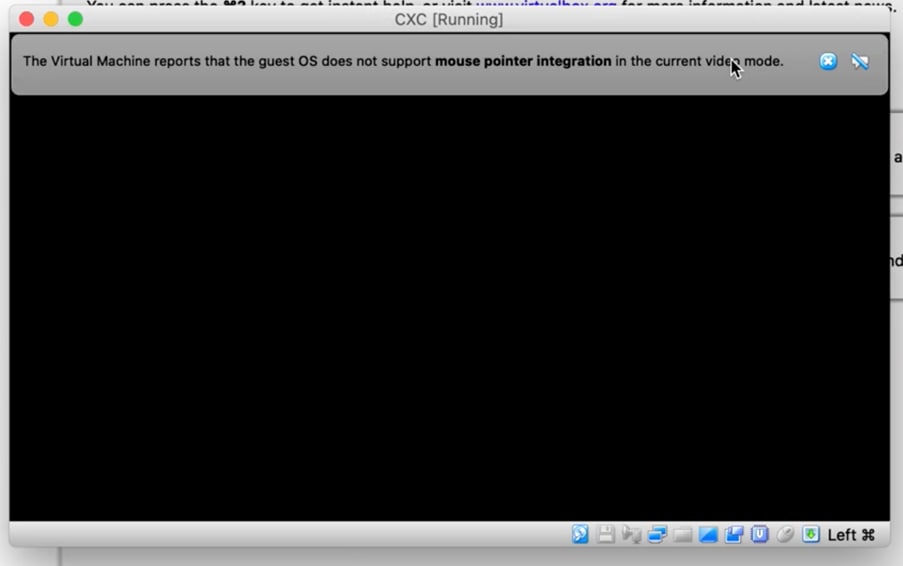

- 選擇剛部署的VM,然後按一下

Start。

VM 主控台啟動

匯入進行中

- 開啟VM電源。系統隨即會顯示控制檯。

開啟主控台

- 導覽至「Network Configuration」(網路組態)。

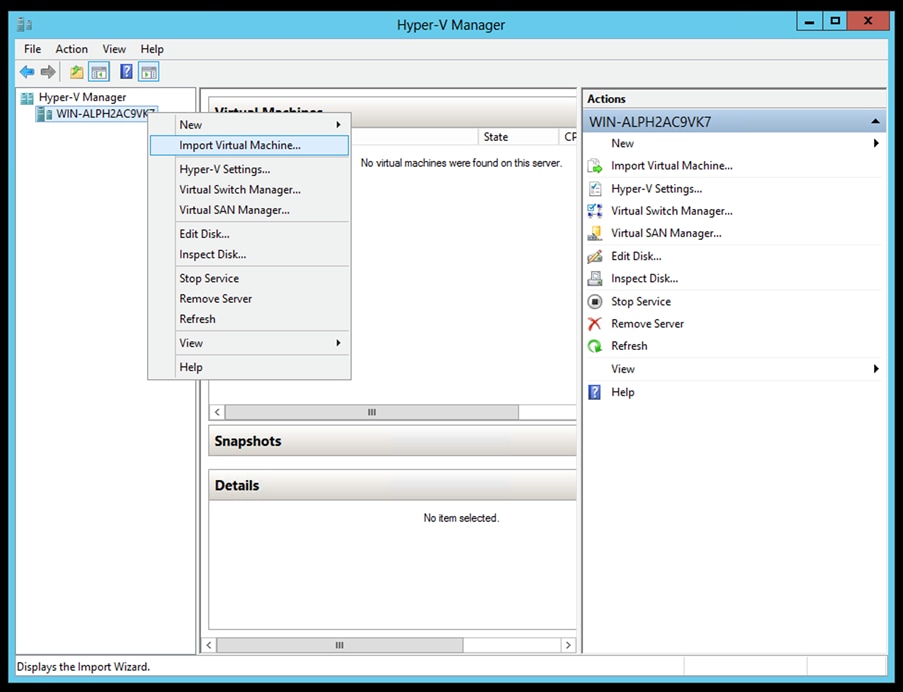

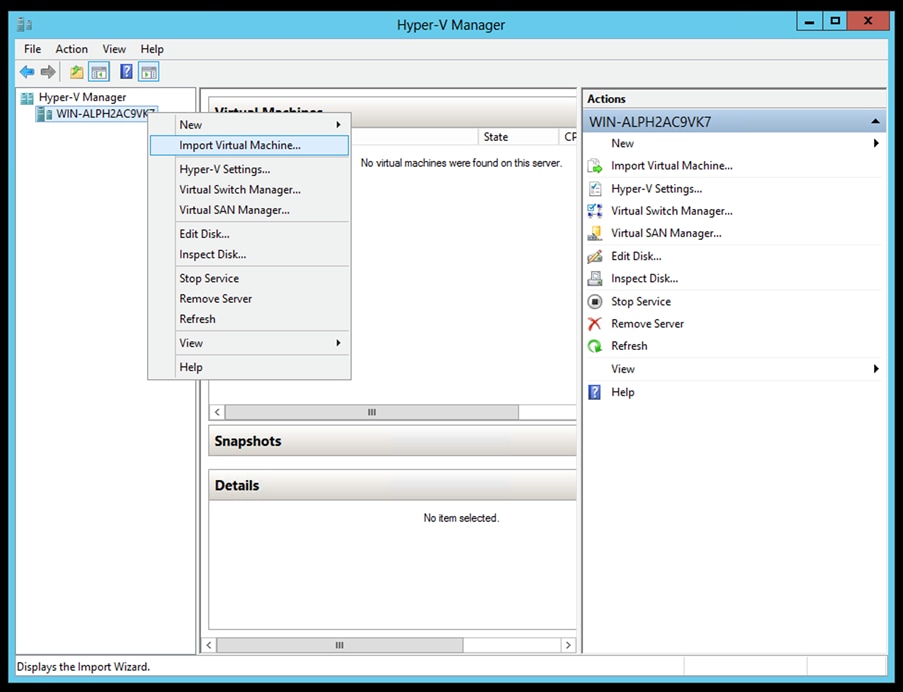

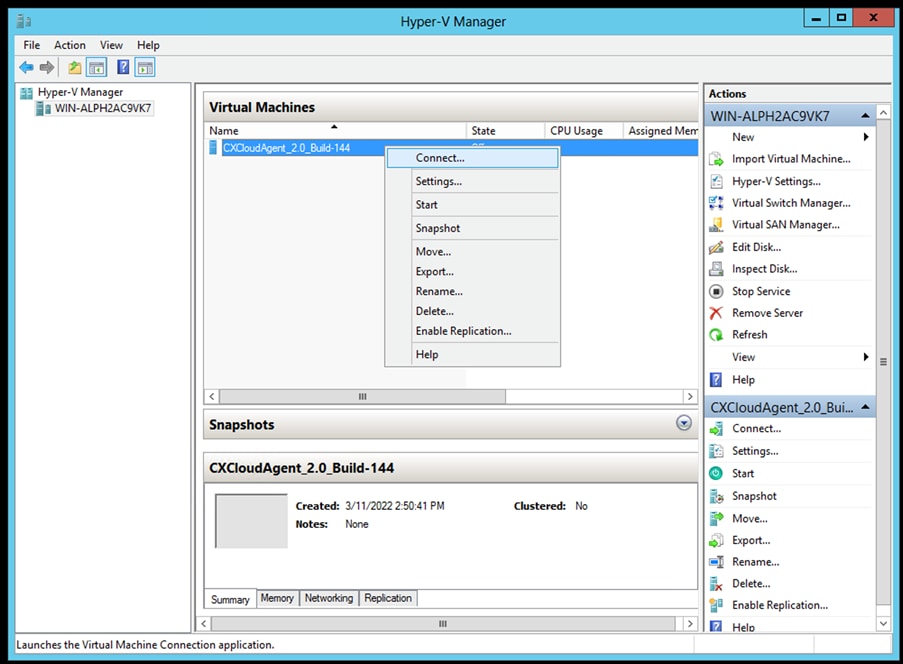

Microsoft Hyper-V 安裝

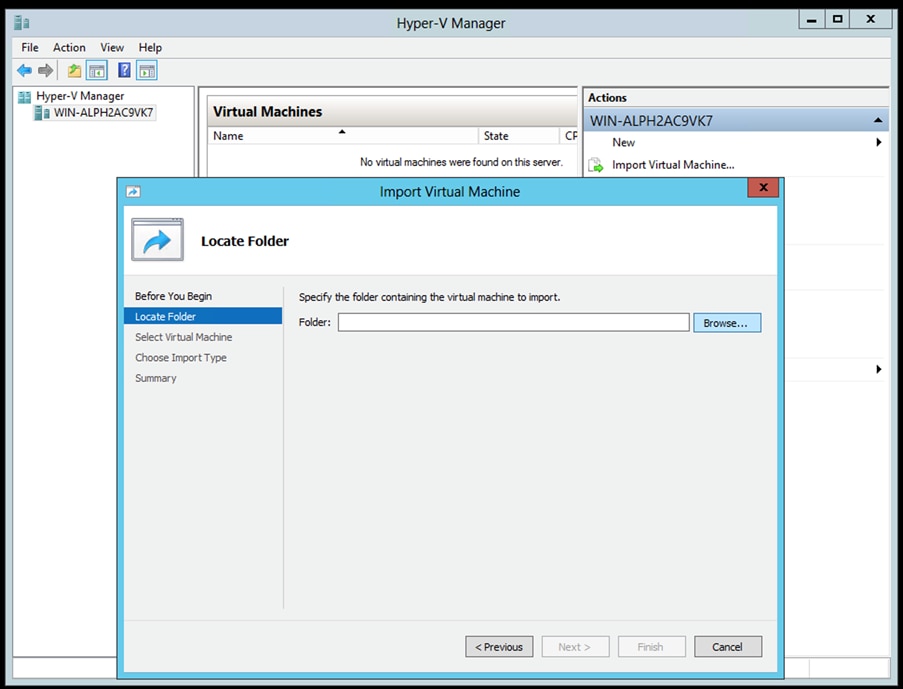

- 選擇

Import Virtual Machine。

Hyper-V 管理員

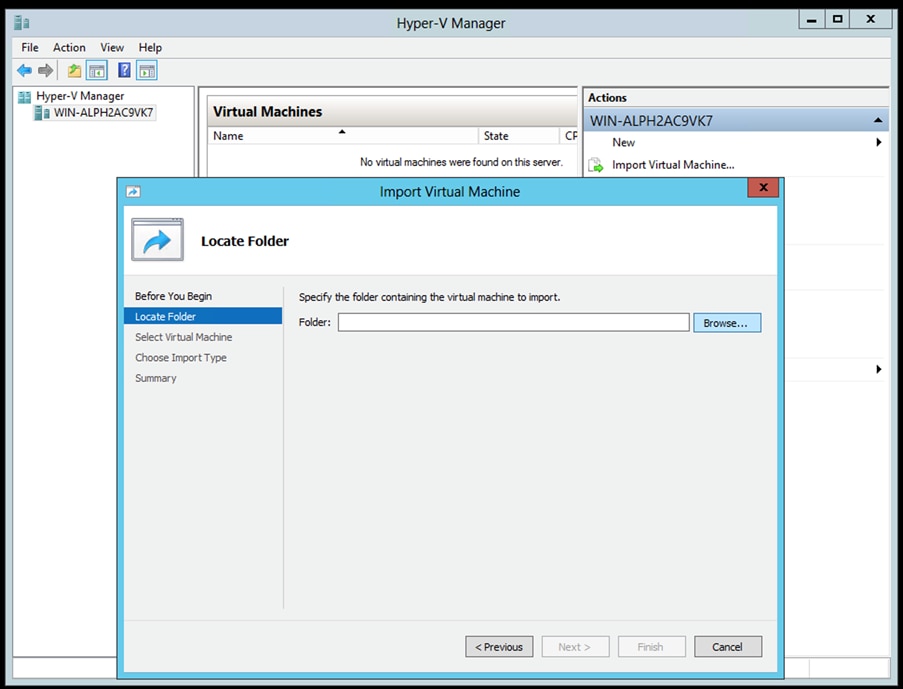

- 瀏覽並選取下載資料夾。

- 按一下

Next。

要匯入的資料

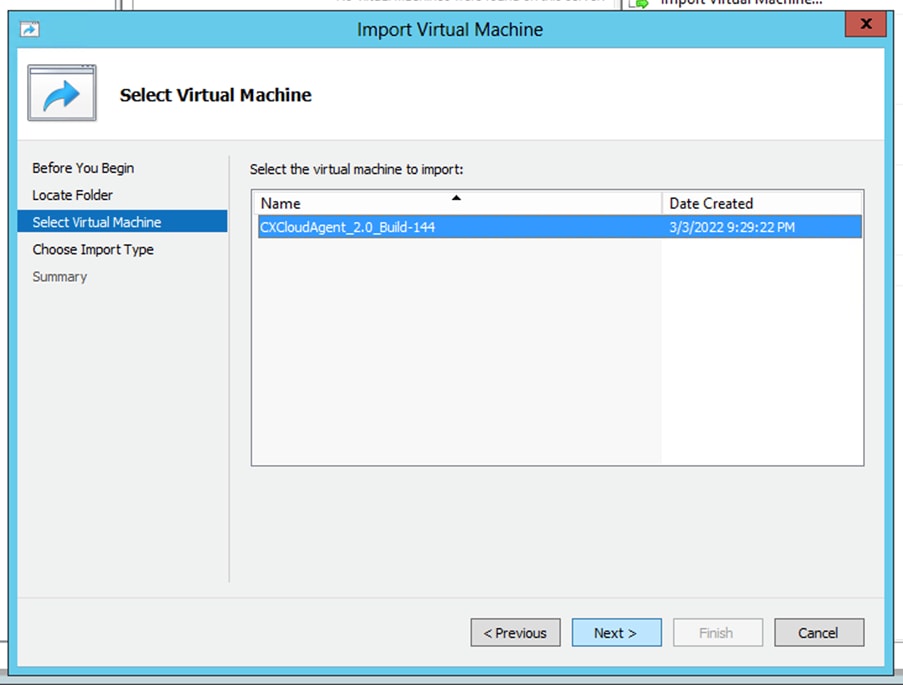

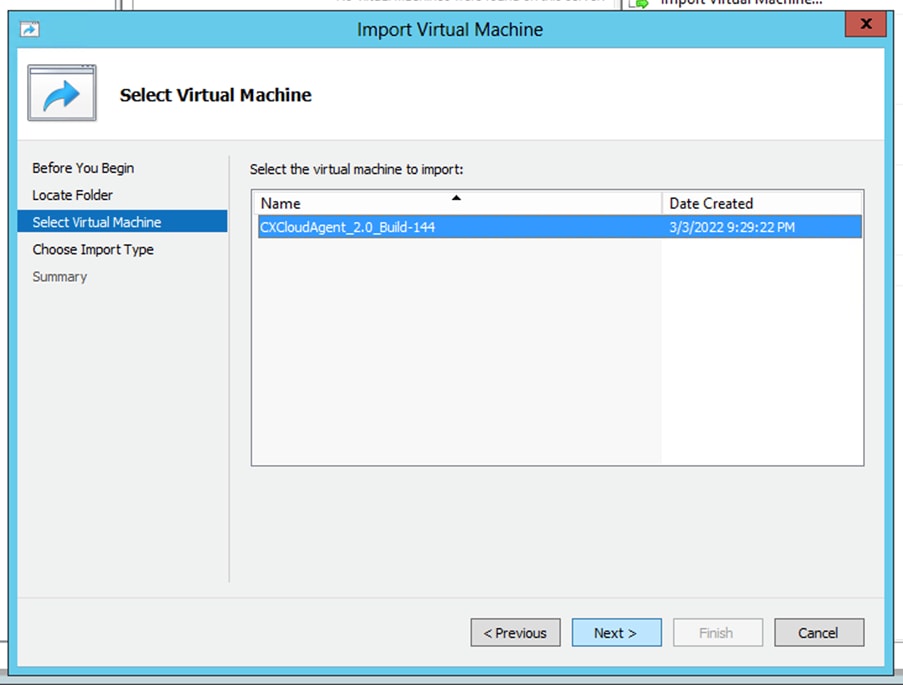

- 選擇VM並按一下

Next。

選取 VM

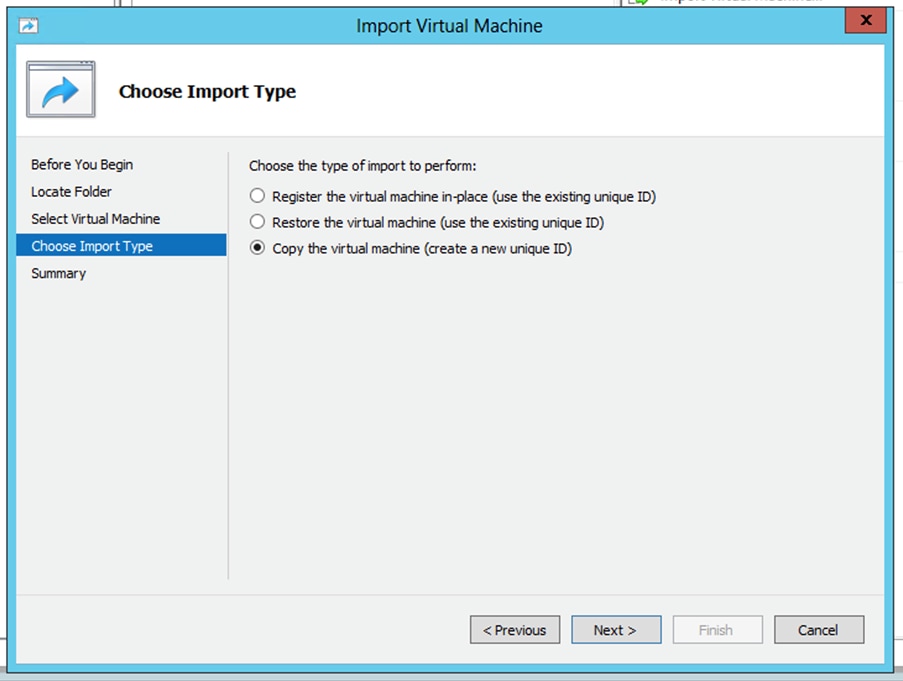

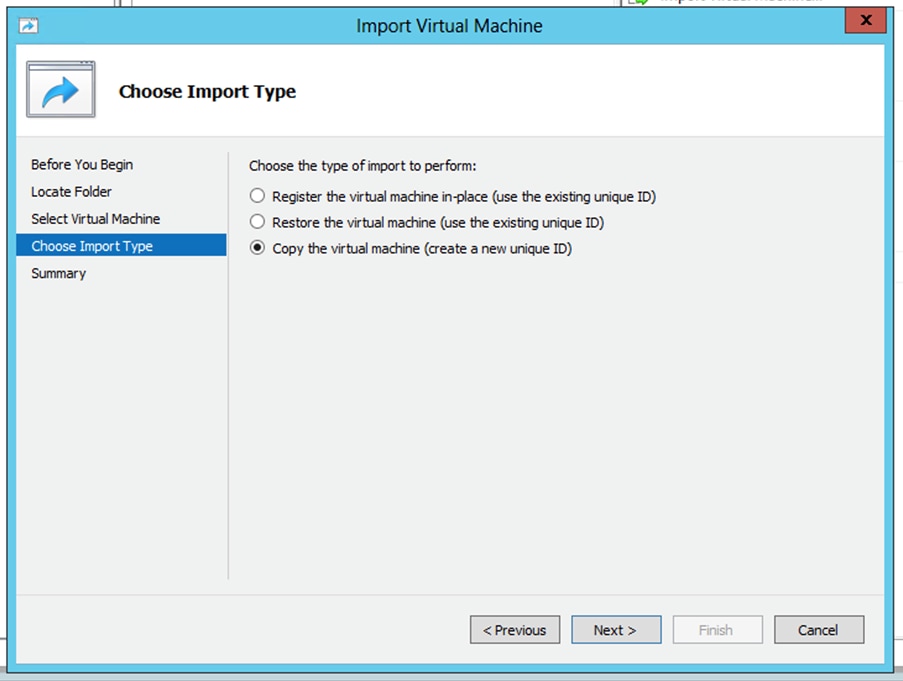

- 選擇單

Copy the virtual machine (create a new unique ID) 選按鈕,然後按一下Next。

匯入類型

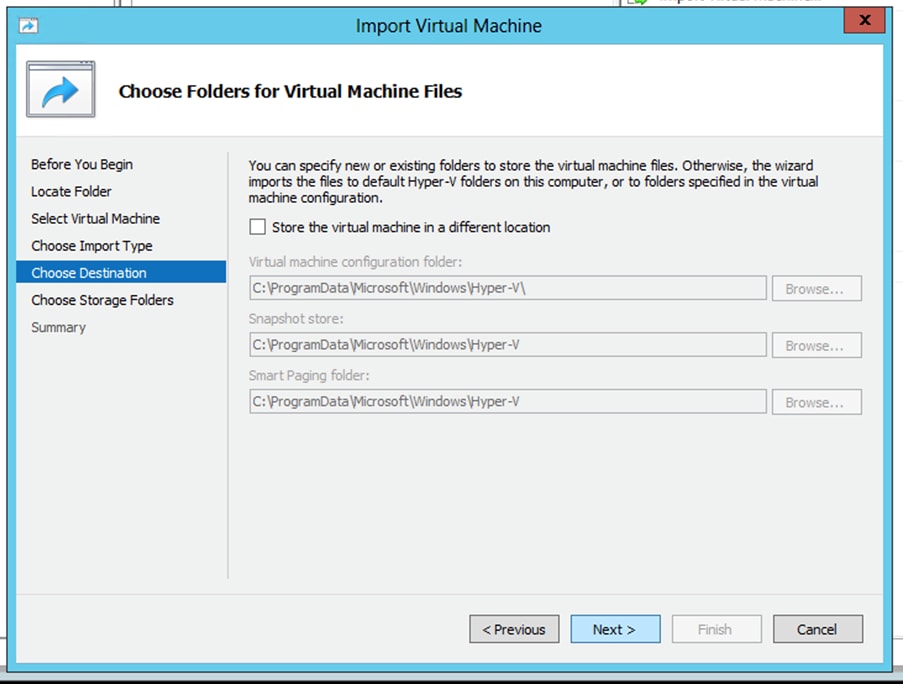

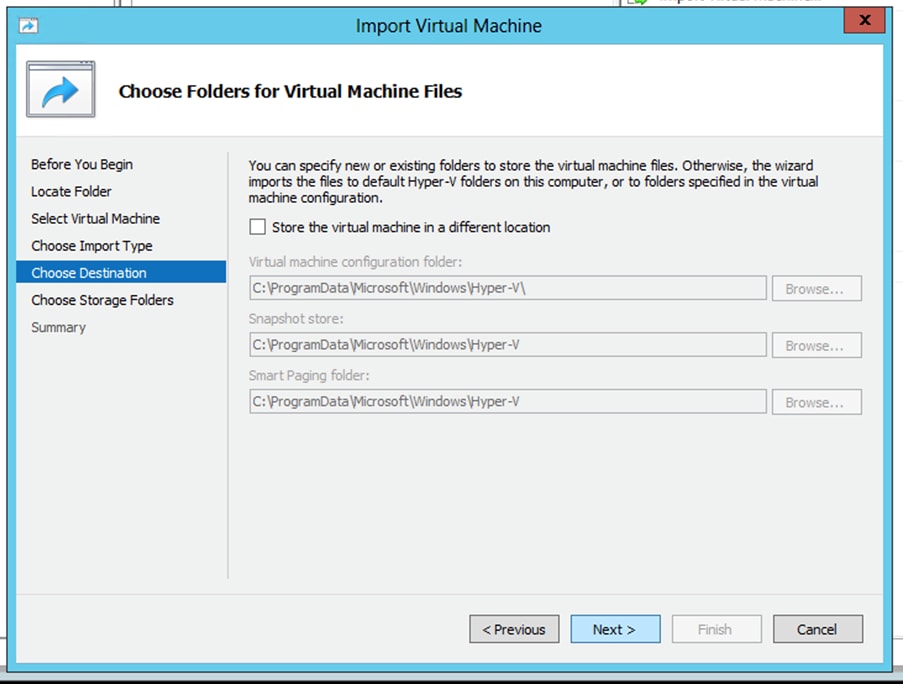

- 瀏覽以選取 VM 檔案的資料夾。建議使用預設路徑。

- 按一下

Next。

選擇資料夾

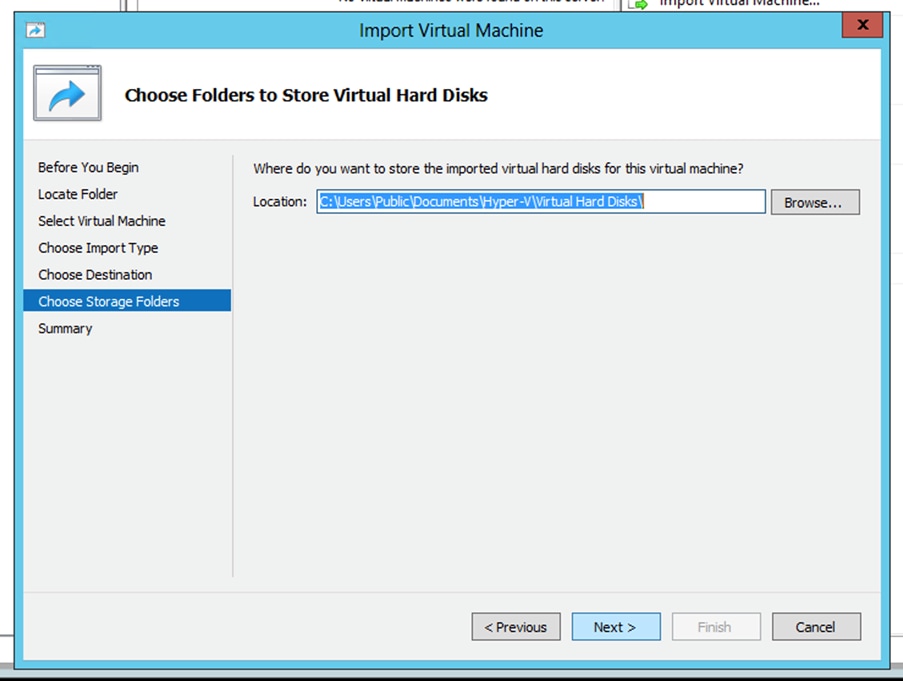

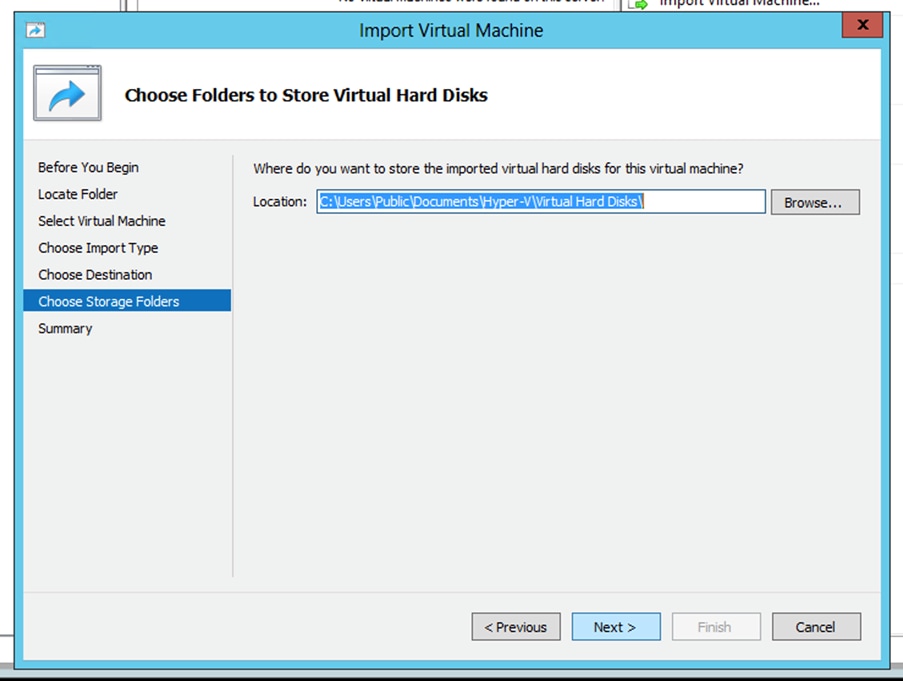

- 瀏覽並選取要存放 VM 硬碟的資料夾。建議使用預設路徑。

- 按一下

Next。

要存放虛擬硬碟的資料夾

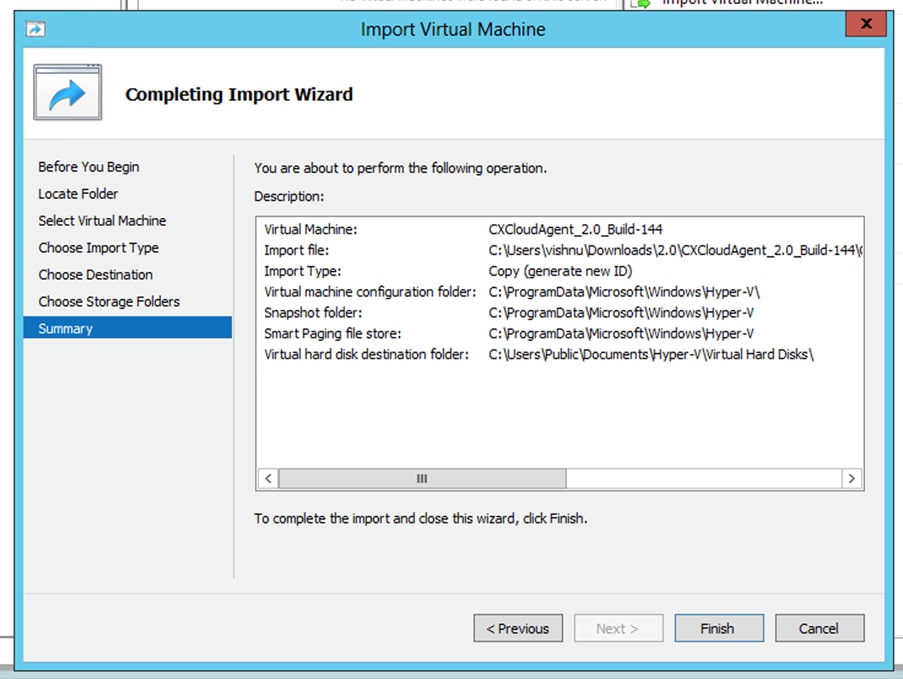

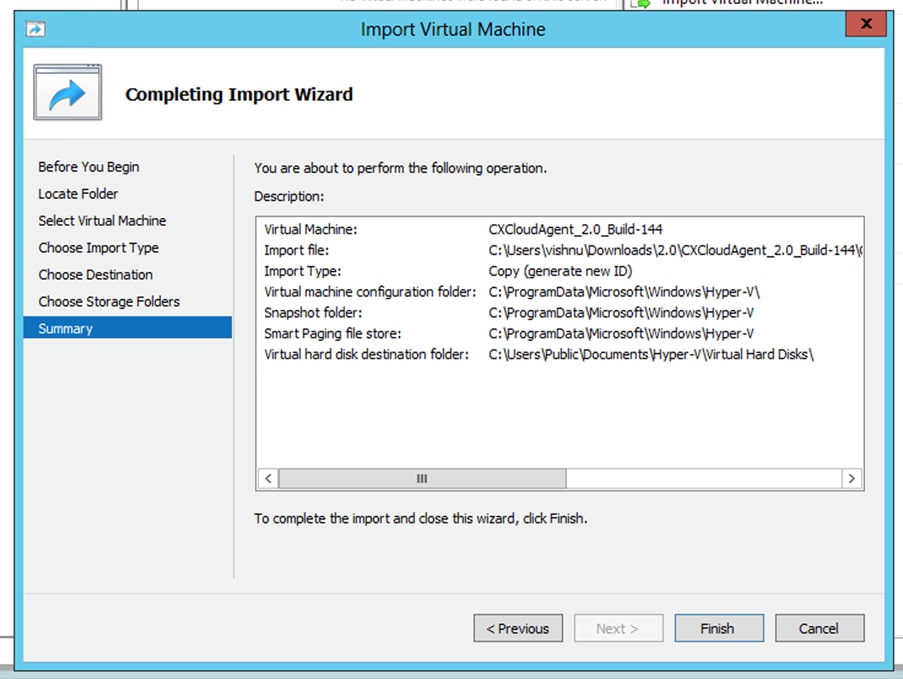

- 將顯示VM摘要。驗證所有輸入並點選

Finish。

摘要

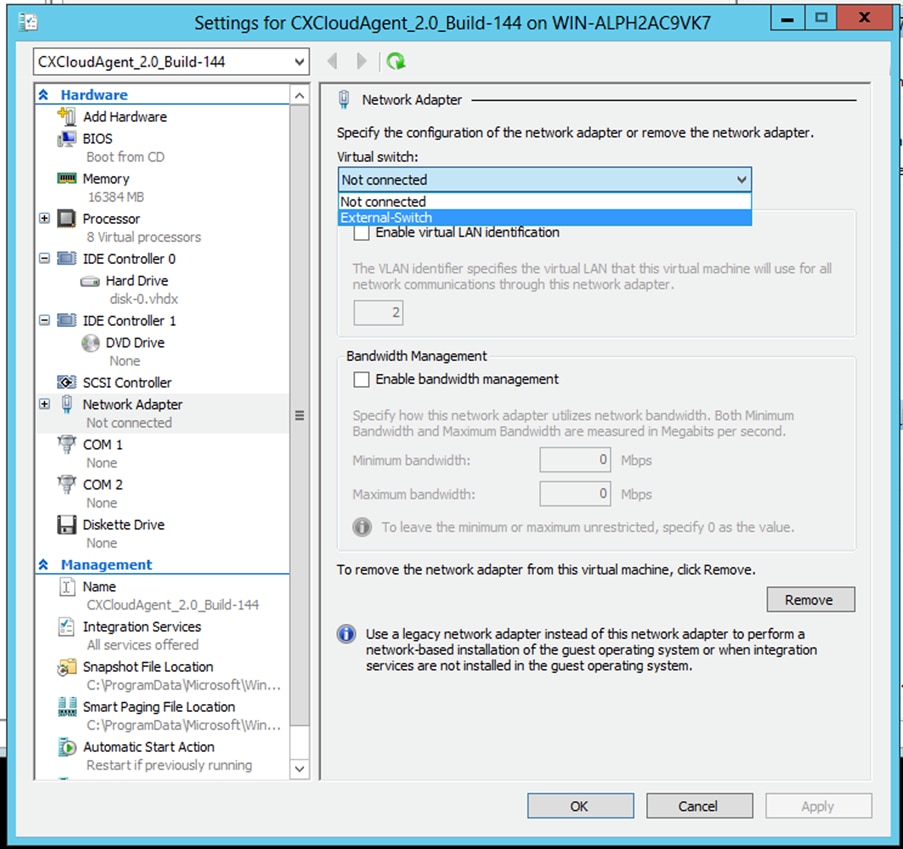

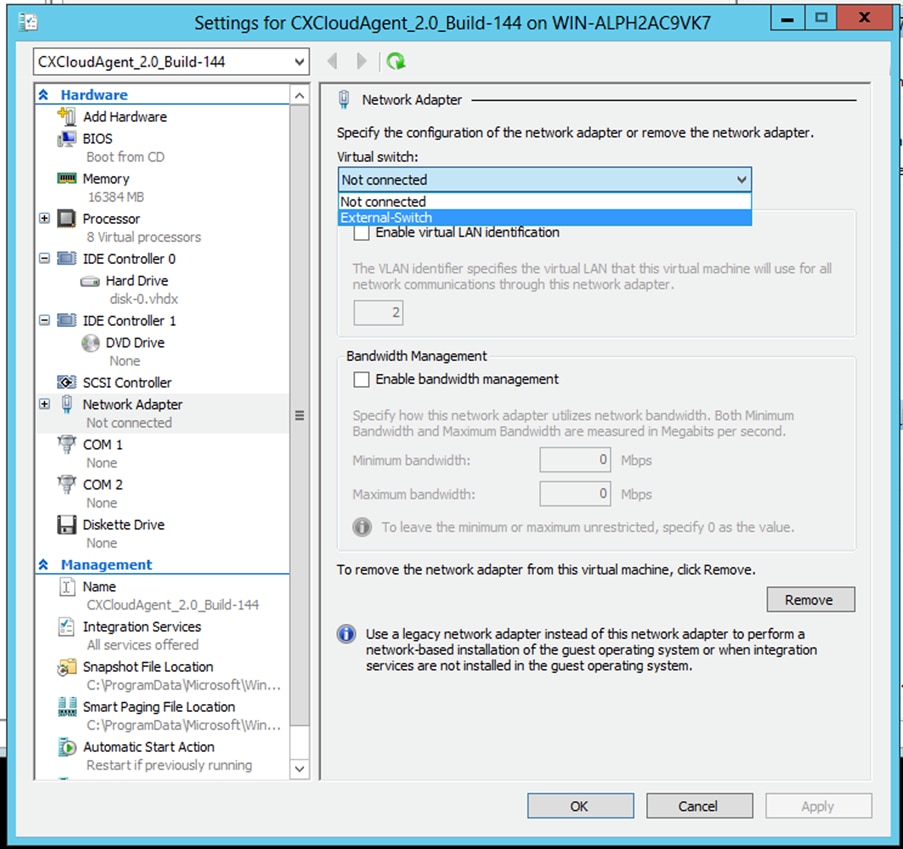

- 成功完成匯入後,將在Hyper-V上建立新的VM。開啟VM設定。

- 在左窗格中選擇網路介面卡,然後從下拉列表中選擇

Virtual Switch「available(可用)」。

虛擬交換器

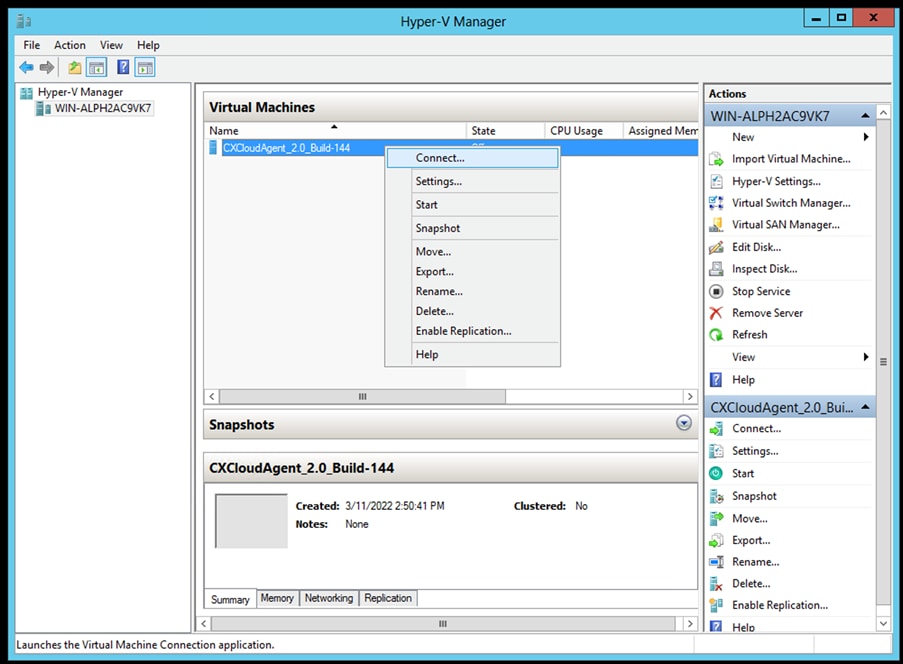

- 選擇

Connect,啟動VM。

正在啟動 VM

- 導覽至「Network Configuration」(網路組態)。

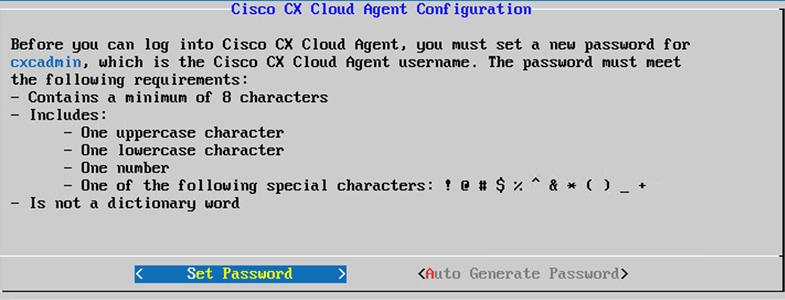

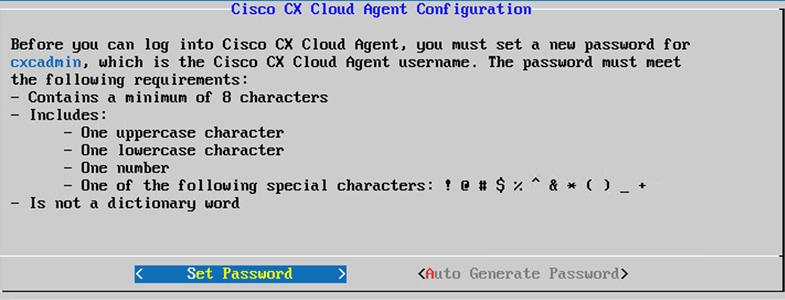

網路設定

VM 主控台

- 按一下

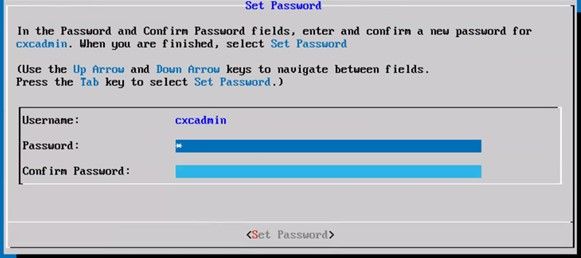

Set Password「為cxcadmin新增新密碼」或按一下Auto Generate Password「獲取新密碼」。

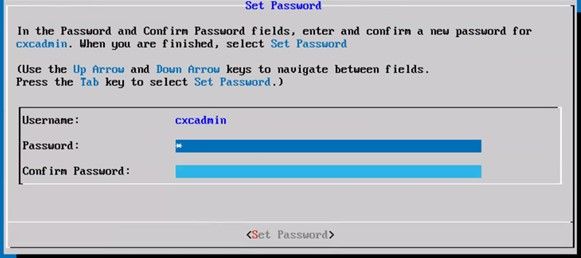

設定密碼

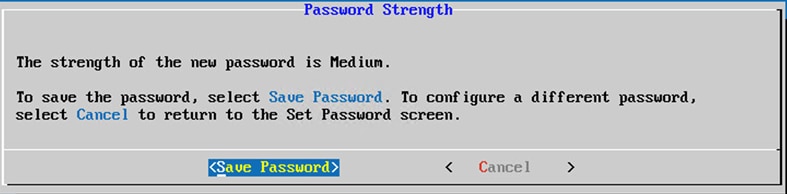

- 如果選擇

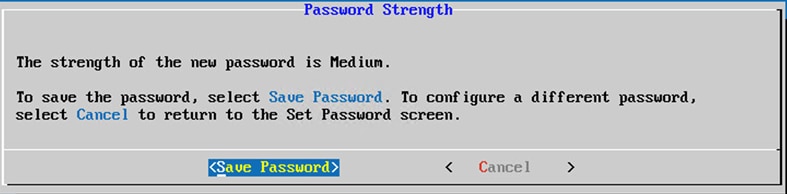

Set Password,請輸入cxcadmin的密碼並加以確認。按一下Set Password,然後轉至步驟3。

新密碼

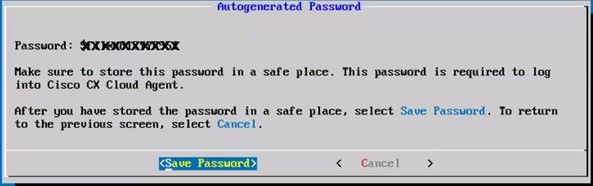

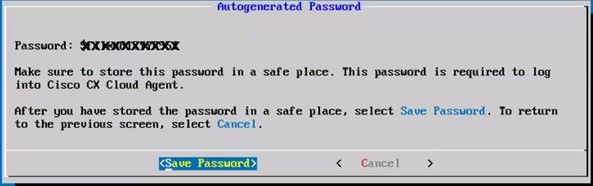

或者,如Auto Generate Password果選中此項,請複製生成的密碼,並將其儲存起來以供將來使用。按一下Save Password,然後轉至步驟4。

自動產生密碼

- 按一下

Save Password,將其用於身份驗證。

儲存密碼

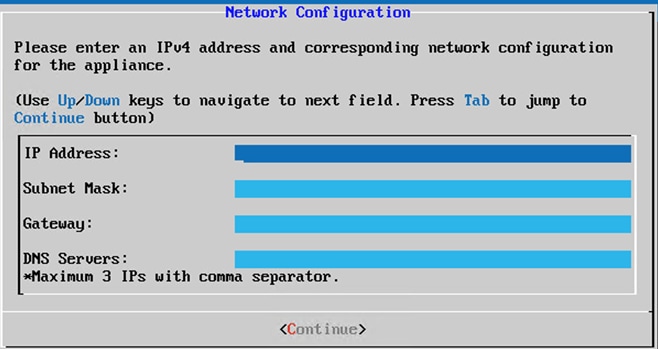

- 輸入

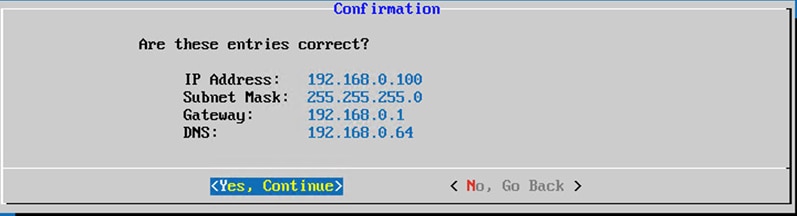

IP Address、 Subnet Mask、 Gateway,然後DNS Server 按一下Continue。

網路設定

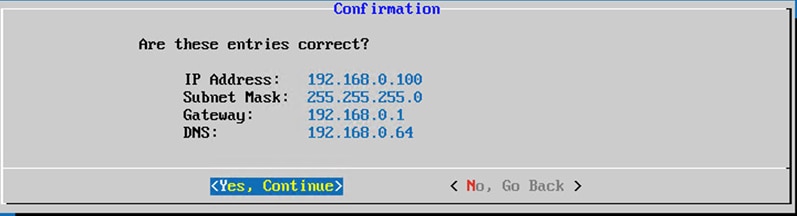

- 確認條目並按一下

Yes,Continue。

確認

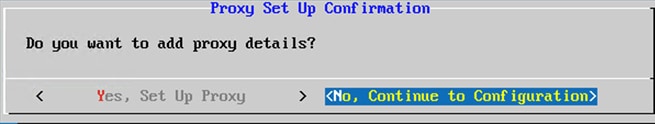

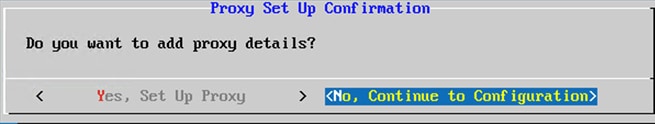

- 要設定代理詳細資訊,請單

Yes,擊Set Up Proxy 或按一下No, Continue to Configuration以完成配置並轉到步驟8。

Proxy

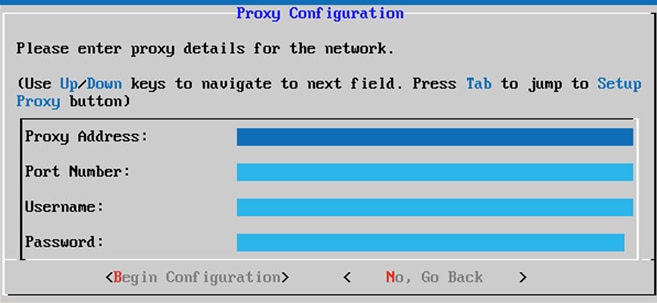

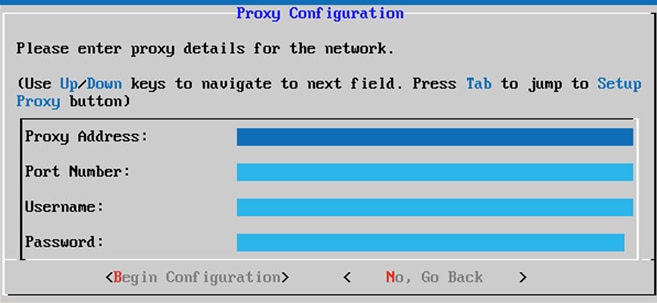

- 輸入

Proxy Address、Port Number、Username和Password。

Proxy 組態

- 按一下

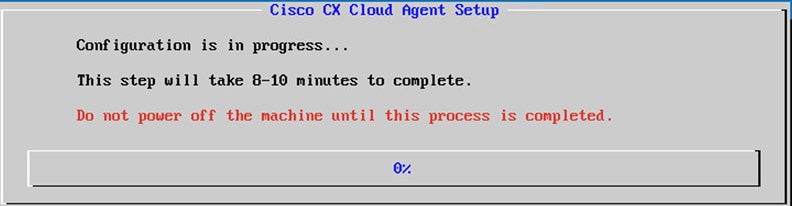

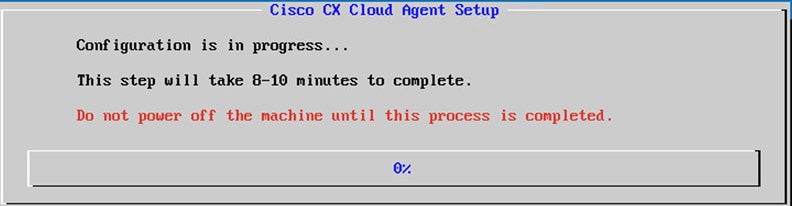

Begin Configuration。完成配置可能需要幾分鐘。

設定進行中

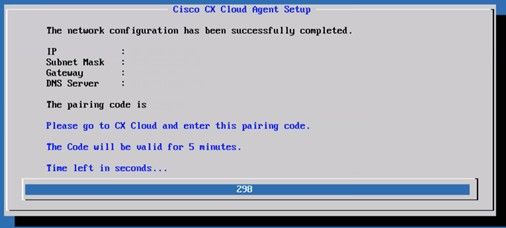

- 複製

Pairing Code,然後返回到CX雲以繼續設定。

配對程式碼

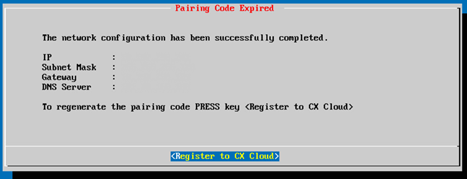

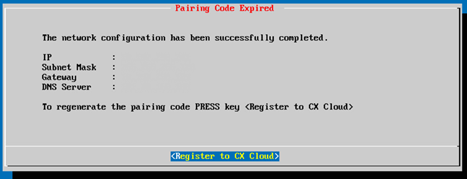

10.如果「配對代碼」過期,請按一下Register to CX Cloud,再次獲取該代碼。

程式碼已到期

11.按一下OK。

註冊成功

12.返回將CX雲代理連線到CX雲部分,並執行列出的步驟。

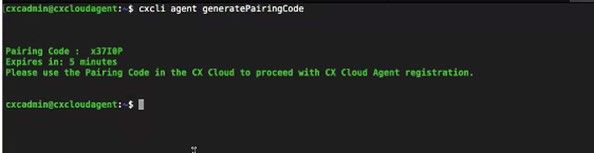

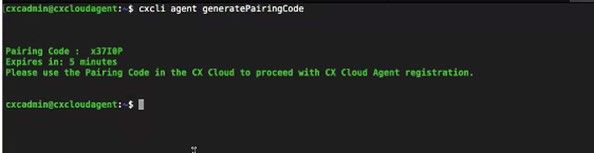

使用CLI生成配對代碼的備用方法

使用者還可以使用CLI選項生成配對代碼。

要使用CLI生成配對代碼,請執行以下操作:

- 使用cxcadmin使用者憑據通過SSH登入雲代理。

- 使用 cxcli agent generatePairingCode 命令產生配對程式碼。

產生配對程式碼 CLI

- 複製

Pairing Code,然後返回到CX雲以繼續設定。有關詳細資訊,請參閱連線到客戶門戶。

配置Cisco DNA Center以將系統日誌轉發到CX雲代理

必備條件

支援的Cisco DNA Center版本為1.2.8到1.3.3.9和2.1.2.0到2.2.3.5。

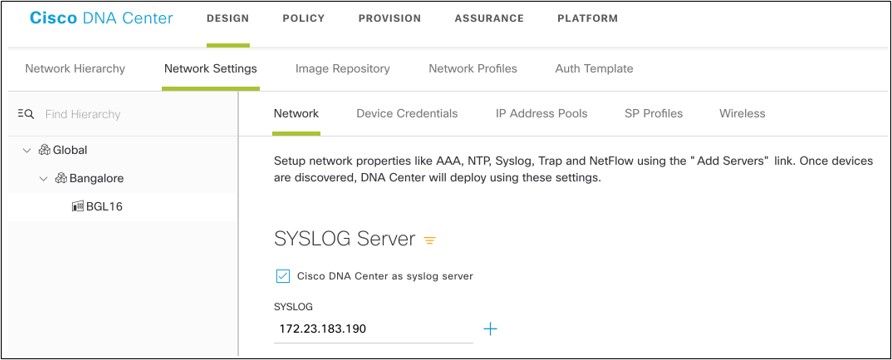

設定系統日誌轉送設定

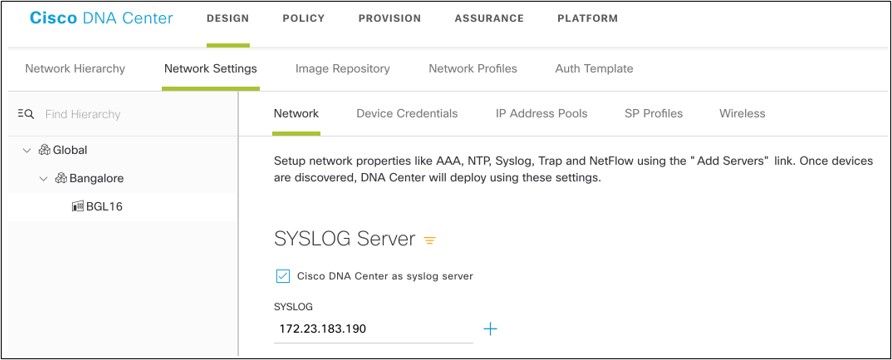

要使用UI在Cisco DNA Center中配置Syslog Forwarding to CX Cloud Agent,請執行以下步驟:

- 啟動 Cisco DNA 中心。

- 請轉到

Design > Network Settings > Network。

- 對於每個站台,新增 CX Cloud Agent IP 做為系統日誌伺服器。

系統日誌伺服器

附註:

— 配置完成後,與該站點關聯的所有裝置都將配置為向CX雲代理傳送級別為「關鍵」的系統日誌。

— 裝置必須關聯到站點,才能啟用從裝置到CX雲代理的系統日誌轉發。

— 更新系統日誌伺服器設定時,與該站點關聯的所有裝置都會自動設定為預設關鍵級別。

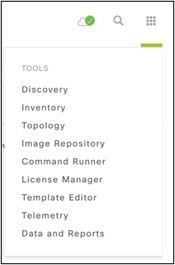

啟用資訊級別系統日誌設定

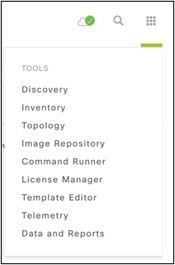

要使系統日誌資訊級別可見,請執行以下步驟:

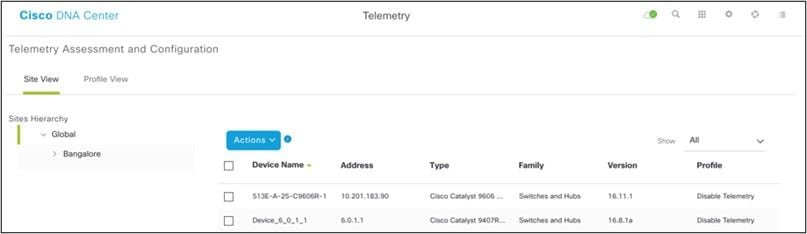

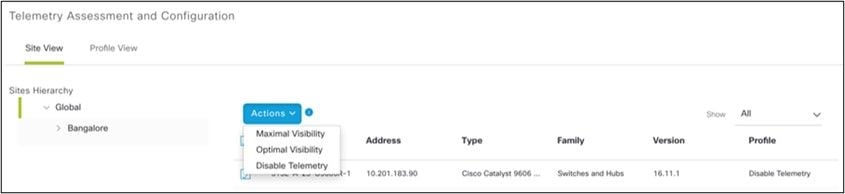

- 導航至

Tools> Telemetry。

工具選單

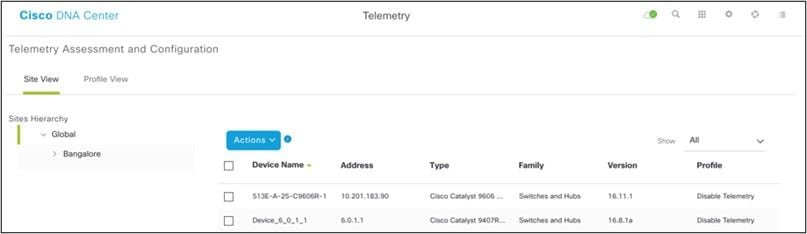

2.選擇並展開站點,Site View 然後從站點層次結構中選擇站點。

站台檢視

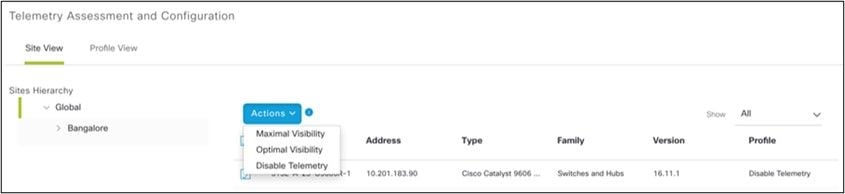

3.選擇所需站點,然後使用覈取方塊選擇所有設備Device name。

4.從下拉Actions,選擇Optimal Visibility。

動作

安全性

CX雲代理可確保客戶的端到端安全性。CX雲和CX雲代理之間的連線已加密。CX雲代理的安全套接字外殼(SSH)支援11個不同的密碼。

實體安全

在安全的VMware伺服器公司中部署CX雲代理OVA映像。OVA 是透過思科軟體下載中心所安全分享。開機載入器(單一使用者模式)密碼是使用隨機的唯一密碼設定的。使用者必須參閱常見問題來設定此開機載入器(單一使用者模式)密碼。

使用者存取

CX雲使用者只能獲得身份驗證並訪問雲代理API。

帳戶安全性

在部署時,將建立cxcadmin使用者帳戶。使用者在初始配置期間被迫設定密碼。cxcadmin 使用者/認證用於存取 CX Cloud Agent API 和透過 ssh 連線設備。

cxcadmin使用者以最低許可權限制訪問。cxcadmin密碼符合安全策略,為單向雜湊密碼,有效期為90天。cxcadmin使用者可以使用名為remoteaccount的實用程式建立cxcroot使用者。cxcroot 使用者可獲得根權限。密碼將在兩天後過期。

網路安全

可以使用ssh和cxcadmin使用者憑據訪問CX雲代理虛擬機器。傳入連接埠限制為 22 (ssh),514(Syslog)。

驗證

密碼驗證:設備維護單一使用者 - ‘cxcadmin’ 可讓使用者驗證並與 CX Cloud Agent 進行通訊。

強化

CX雲代理裝置符合CIS強化標準。

資料安全

CX Cloud Agent 設備不會儲存任何客戶個人資訊。

裝置認證應用程式(以其中一個 Pod 執行)會將加密的 Cisco DNA 中心伺服器認證儲存在安全的資料庫內。Cisco DNA 中心收集的資料不會以任何形式儲存在設備內部。收集完成後,收集的資料會很快地上傳至後端,並從代理清除資料。

資料傳輸

註冊軟體包包含所需唯一的X.509設備證書和金鑰,用於建立與Iot Core的安全連線。使用該代理通過TLS v1.2使用MQTT建立安全連線

記錄與監視

記錄不包含任何形式的敏感資訊。稽核日誌會捕獲在CX雲代理裝置上執行的所有對安全性敏感的操作。

安全摘要

|

安全性功能

|

說明

|

|

開機載入器密碼

|

開機載入器(單一使用者模式)密碼是使用隨機的唯一密碼設定的。使用者必須參照常見問題來設定此開機載入器(單一使用者模式)密碼。

|

|

使用者存取

|

SSH:

- 使用 cxcadmin 使用者存取設備需要安裝期間建立的認證。

- 使用cxcroot使用者訪問裝置需要授權人員使用SWIM門戶解密憑證。

|

|

使用者帳戶

|

- cxcadmin:這是建立的預設使用者帳戶。使用者可使用 cxcli 來執行 Cloud Agent 應用程式命令,並在設備上具備最低權限。cxcroot 使用者及其加密密碼是使用 cxcadmin 使用者所產生

- cxcroot:cxcadmin 可使用 ‘remoteaccount’ 公用程式來建立此使用者。使用者可獲得此帳戶的根權限。

|

|

cxcadmin 密碼原則

|

- 密碼是使用 SHA-256 的單向雜湊,並安全地存放。

- 最少八(8)個字元,包含以下三個類別:大寫、小寫、數字和特殊字元

|

|

cxcroot 密碼原則

|

- cxcroot 密碼為加密的 RSA/ECB/PKCS1v1_5。

- 產生的複雜密碼需要在 SWIM 入口網站中解密。

- cxcroot 使用者和密碼的有效期限最多兩天,並且可使用 cxcadmin 使用者重新產生。

|

|

ssh 登入密碼原則

|

- 最少八(8)個字元,包含以下三個類別:大寫、小寫、數字和特殊字元。

- 5次登入嘗試失敗將鎖定該盒30分鐘。密碼將於 90 天後到期。

|

|

連接埠

|

開啟傳入連接埠 – 514(Syslog) 和 22 (ssh)

|

|

資料安全

|

未儲存任何客戶資訊。

未儲存任何裝置資料。

Cisco DNA 中心伺服器認證已加密並儲存在資料庫中。

|

常見問題

CX Cloud Agent

部署

問 - 使用者是否可透過「Re-install」(重新安裝)選項來部署帶有新 IP 位址的新 Cloud Agent?

答 - 是

問:安裝可用的檔案格式是什麼?

答 - OVA 和 VHD

問 - 可部署的安裝環境為何?

答 - OVA

VMWare ESXi版本5.5或更高版本

Oracle Virtual Box 5.2.30或更高版本

VHD

Windows虛擬機器監控程式2012至2016

問 - CX Cloud Agent 是否可在 DHCP 環境中偵測 IP 位址?

答 - 是,如果是在 DHCP 環境中,會在 IP 設定期間處理 IP 位址指派。不過,不支援未來任何時候對 CX Cloud Agent 預期的 IP 位址變更。此外,建議客戶在其 DHCP 環境中,對 Cloud Agent 保留 IP。

問 - CX Cloud Agent 是否同時支援 IPv4 和 IPv6 組態?

答 - 否,僅支援 IPV4。

問 - 在 IP 設定期間,是否對 IP 位址進行驗證?

A — 是,驗證IP地址語法和重複IP地址分配。

問 - OVA 部署和 IP 設定大約需要多久時間?

答 - OVA 部署取決於網路複製資料的速度而定。IP 設定大約需要 8-10 分鐘,包括 Kubernetes 和容器建立。

問 - 對於任何硬體類型是否有任何限制?

答:部署OVA的主機必須滿足作為CX門戶設定的一部分提供的要求。CX Cloud Agent是在運行在Intel Xeon E5處理器硬體上的VMware/Virtual機箱上測試的,該硬體將vCPU與CPU的比率設定為2:1。如果使用效能較低的處理器CPU或較大的比率,效能可能會下降。

問 - 我們是否可以隨時產生配對程式嗎?

答 - 否,只有在未註冊 Cloud Agent 時,才會產生配對程式碼。

問:DNAC(最多10個群集或20個非群集)與代理之間的頻寬要求是什麼?

A — 當代理和DNAC位於客戶環境中的同一個LAN/WAN網路時,頻寬不是限制。對於5000台裝置的資產收集,所需的最低網路頻寬為2.7 Mb/秒,對於代理程式到DNAC連線的無線接入點為13000。13000如果為L2洞察收集系統日誌,則對於5000台裝置,最低所需頻寬為3.5 Mb/秒,其中5000台裝置用於清點,5000台裝置用於系統日誌,2000台裝置用於掃描,所有裝置均從代理並行運行。

版本與修補程式

問 - 針對 CX Cloud Agent 的升級所列出的不同版本有哪些?

A — 此處顯示列出的CX雲代理的已發佈版本集:

- A.x.0(其中 x 是最新生產主要功能版本,例如:1.3.0)

- A.x.y(其中A.x.0是強制性的,需要啟動增量升級),x是最新生產主要功能版本,y是最新啟用的升級修補程式,例如:1.3.1)。

- A.x.y-z(其中A.x.0是必須啟動的增量升級, x是最新生產主要功能版本, y是最新啟用的升級補丁程式, z是即時修復程式,時間跨度非常短,例如:1.3.1-1)

其中A是跨3至5年的長期發行。

問:在哪裡可以找到最新發行的CX雲代理版本,以及如何升級現有的CX雲代理?

A — 轉到Admin Settings> Data Sources。按一下View Update,然後執行螢幕上共用的說明。

驗證與 Proxy 組態

問 - 什麼是 CX Cloud Agent 應用程式的預設使用者?

答 - cxcadmin

問 — 如何為預設使用者設定密碼?

答 - 密碼是在網路設定期間設定的。

問 - 在第 0 天之後,是否有任何選項可用來重設密碼?

答 - 代理未提供任何特定選項來重設密碼,但您可以使用 linux 命令來重設 cxcadmin 的密碼。

問 - 設定 CX Cloud Agent 的密碼原則為何?

答 - 密碼原則是:

- 密碼最長使用期限(長度)設為 90 天

- 密碼最短使用期限(長度)設為 8

- 密碼長度上限為 127 個字元。

- 必須提供至少一個上殼體和一個下殼體。

- 必須至少包含一個特殊字元(例如,!$%^&*()_+|~-=\'{}[]:";'<>?,/)。

- 不允許使用這些字元

- 特殊的 8 位元字元(例如,¬£、√Å √´、√¥、√ë、¬ø、√ü)

- Spaces

- 密碼不能是最近使用的10個密碼。

- 不得包含正則表達式,即

- 不得包含以下詞或其衍生物:cisco 、 sanjose和sanfran

問 - 如何設定 Grub 密碼?

A — 要設定Grub密碼,請執行以下步驟:

- 以 cxcroot 執行 ssh,並提供權杖 [請聯絡支援團隊取得 cxcroot 權杖]

- 執行 sudo su,提供相同的權杖

- 執行命令 grub-mkpasswd-pbkdf2,並設定 GRUB 密碼。列印提供的密碼的雜湊值,複製內容。

- vi to the file /etc/grub.d/00_header。*****導航到檔案末尾,將content password_pbkdf2根目錄之前的雜湊輸出替換為您在步驟3中獲取的密碼的已獲取雜湊

- 使用 :wq! 命令儲存檔案

- 執行命令 update-grub

問 — 密碼的到期期限是多長cxcadmin?

答 - 密碼將於 90 天後到期。

問 - 連續嘗試登入失敗後,系統是否會停用帳戶?

答 - 是,5 次連續嘗試登入失敗後,系統會停用帳戶。鎖定期間為 30 分鐘。

問 - 如何產生複雜密碼?

A — 執行這些步驟,

- 執行 ssh,並以 cxcadmin 使用者登入

- 執行命令remoteaccount cleanup -f

- 執行命令remoteaccount create

問 - Proxy 主機是否同時支援主機名稱和 IP?

A — 是,但是要使用主機名,使用者必須在網路配置期間提供DNS IP。

安全殼層 SSH

問 - ssh 殼層支援的密碼是什麼?

答 - chacha20-poly1305@openssh.com、aes256-gcm@openssh.com、aes128-gcm@openssh.com、aes256-ctr、aes192-ctr、aes128-ctr

問 - 如何登入主控台?

答 — 使用以下步驟登入:

- 以 cxcadmin 使用者身分登入。

- 提供cxcadmin密碼。

問 - ssh 登入是否有記錄?

A — 是,它們作為var/logs/audit/audit.log的一部分登入。

問 - 什麼是閒置作業階段逾時?

A — 如果雲代理空閒五(5)分鐘,則會發生SSH會話超時。

連接埠與服務

問 - 在 CX Cloud Agent 上,哪些連接埠會保持開啟?

A — 以下埠可用:

Outbound port:部署的CX雲代理可以連線到Cisco後端(如HTTPS埠443上的表所示),也可以通過代理將資料傳送到思科。部署的 CX Cloud Agent 可以在 HTTPS 連接埠 443 連線至 Cisco DNA 中心.

.

|

美洲

|

歐洲、中東和非洲

|

亞太地區、日本及中國

|

|

cloudsso.cisco.com

|

cloudsso.cisco.com

|

cloudsso.cisco.com

|

|

api-cx.cisco.com

|

api-cx.cisco.com

|

api-cx.cisco.com

|

|

agent.us.csco.cloud

|

agent.emea.csco.cloud

|

agent.apjc.csco.cloud

|

|

ng.acs.agent.us.csco.cloud

|

ng.acs.agent.emea.csco.cloud

|

ng.acs.agent.apjc.csco.cloud

|

附註:除了列出的域外,當EMEA或APJC客戶重新安裝雲代理時,客戶防火牆中必須允許域agent.us.csco.cloud。

成功重新安裝後,不再需要域agent.us.csco.cloud。

附註:確保必須在埠443上允許返回流量。

Inbound port:對於CX雲代理的本地管理,必須可以訪問514(Syslog)和22(ssh)。客戶必須允許其防火牆中的埠443從CX雲接收資料。

CX Cloud Agent 與 Cisco DNA 中心的連線

問 - Cisco DNA 中心與 CX Cloud Agent 之間的目的和關係為何?

答 — Cisco DNA Center是管理客戶駐地網路裝置的雲代理。CX Cloud Agent 會從設定的 Cisco DNA 中心收集裝置的清查資訊,並上傳在 CX Cloud 可當做「資產檢視」使用的清查資訊。

問 - 在 CX Cloud Agent 上,使用者可以在哪裡提供 Cisco DNA 中心詳細資料?

答:在第0天 — CX雲代理設定期間,使用者可以從CX雲門戶新增Cisco DNA Center詳細資訊。此外,在第N天操作期間,使用者可以從新增額外的DNA中心Admin Settings > Data source。

問 - 可新增多少個 Cisco DNA 中心?

A - 10個Cisco DNAC群集,或20個DNAC非群集。

問:Cisco DNA Center使用者可以扮演什麼角色?

A — 使用者角色可以是admin 或observer。

問 — 如何反映由於連線的DNA中心憑據更改而對CX代理進行的修改?

A — 從CX雲代理控制檯執行以下命令:

cxcli agent modifyController

在DNAC憑據更新期間出現任何問題,請與支援部門聯絡。

問 - Cisco DNA 中心詳細資料如何儲存在 CX Cloud Agent?

答 - Cisco DNA 中心認證會使用 AES-256 加密,並儲存在 CX Cloud Agent 資料庫中。CX Cloud Agent 資料庫受到安全使用者 ID 和密碼的保護。

問:從CX雲代理訪問Cisco DNA Center API時使用哪種加密?

答 - HTTPS over TLS 1.2 用於 Cisco DNA 中心和 CX Cloud Agent 之間的通訊。

問 - CX Cloud Agent 在整合的 Cisco DNA Center Cloud Agent 上執行那些操作?

答 — CX雲代理收集Cisco DNA Center有關網路裝置的資料,並使用Cisco DNA Center命令runner介面與終端裝置對話並執行CLI命令(show命令)。 不執行任何配置更改命令

問 - 從 Cisco DNA 中心收集並上傳至後端的預設資料是什麼?

答 -

- 網路實體

- 模組

- 顯示版本

- 設定

- 裝置影像資訊

- 標記

問 - 從 Cisco DNA 中心收集並上傳至思科後端的其他資料是什麼?

答 - 您可以在這裡取得所有資訊。

問 - 清查資料如何上傳至後端?

答 - CX Cloud Agent 透過 TLS 1.2 通訊協定將資料上傳至思科後端伺服器。

問 - 清查上傳頻率為何?

A — 根據使用者定義的計畫觸發收集並上傳到思科後端。

問 - 使用者是否可以重新排程清查?

A — 是,有一個選項可用於修改中的計畫資訊Admin Settings> Data Sources。

問 - Cisco DNA 中心和 Cloud Agent 之間何時會發生連線逾時?

A — 超時按以下情況分類:

- 對於初始連線,逾時上限為 300 秒。如果 Cisco DNA 中心和 Cloud Agent 在 5 分鐘上限之內未建立連線,則連線會終止。

- 對於定期、一般或更新:回應逾時為 1800 秒。如果在 30 分鐘內沒有收到回應或無法讀取,連線會終止。

CX Cloud Agent 使用的診斷掃描

問 - 在裝置上執行的掃描命令是什麼?

A — 在掃描過程中,動態確定需要在掃描裝置上執行的命令。即使對於同一裝置(而不是對診斷掃描進行控制),命令集也可能會隨著時間而變化。

問 - 掃描結果會儲存在哪裡並進行分析?

答 - 掃描的結果會儲存在思科後端並進行分析。

問 - 外掛 Cisco DNA 中心來源時,Cisco DNA 中心的重複項目(依主機名稱或 IP)是否會新增至診斷掃描?

A — 否,過濾重複項,僅提取唯一裝置。

問 - 其中一個命令掃描失敗時,會發生什麼情況?

A — 裝置掃描已完全停止並標籤為不成功。

CX Cloud Agent 系統日誌

問:向CX雲傳送了哪些運行狀況資訊?

答 - 應用程式記錄、Pod 狀態、Cisco DNA 中心詳細資料、稽核記錄、系統詳細資料,以及硬體詳細資料。

問 - 收集哪些系統詳細資料和硬體詳細資料?

答 - 範例輸出:

system_details":{

"os_details":{

"containerRuntimeVersion":"docker://19.3.12",

"kernelVersion":"5.4.0-47-generic",

"kubeProxyVersion":"v1.15.12",

"kubeletVersion":"v1.15.12",

"machineID":"81edd7df1c1145e7bcc1ab4fe778615f",

"作業系統":"linux",

"osImage":"Ubuntu 20.04.1 LTS",

"systemUUID":"42002151-4131-2ad8-4443-8682911bdadb"

},

"hardware_details":{

"total_cpu":"8",

"cpu_utilization":"12.5%",

"total_memory":"16007MB",

"free_memory":"9994MB",

"hdd_size":"214G",

"free_hdd_size":"202G"

}

}

}

問 - 健康狀況資料如何傳送至後端?

答 — 使用CX雲代理時,運行狀況服務(可服務性)將資料流傳輸到思科後端。

問 - CX Cloud Agent 在後端的健康狀況資料記錄保留原則是什麼?

答 - 後端的 CX Cloud Agent 健康狀況資料記錄保留原則是 120 天。

問 - 可用的上傳類型為何?

A — 提供三種型別的上傳,

- 庫存上傳

- 系統日誌上傳

- 代理運行狀況上傳:健康上傳的3個部分

- 服務運行狀況 — 每5分鐘

- Podlog — 每1小時

- 稽核日誌 — 每1小時

疑難排解

問題:無法存取設定的 IP。

解決方案:使用設定的 IP 執行 ssh。如果連線超時,可能原因是IP配置錯誤。在這種情況下,可設定有效 IP 來重新安裝。這可以通過使用頁面中提供的重新安裝選項的Admin SettingPortal完成。

問題:如何驗證註冊後的服務是否已啟動並執行?

解決方案:執行此處顯示的命令,並驗證Pod是否啟動並正在運行。

- 以 cxcadmin 身分進行 ssh 至設定的 IP。

- 提供密碼。

- 執行命令kubectl get pods。

Pods可以處於任何狀態,例如運行、初始化或容器建立,但在20分鐘後,Pods必須處於運行狀態。

如果狀態未運行或Pod Initialization,請使用此處顯示的命令檢查Pod描述

kubectl describe pod <podname>

輸出中包含有關Pod狀態的資訊。

問題:如何驗證客戶代理上是否禁用了SSL攔截器?

解決方案:執行此處顯示的curl命令以驗證伺服器證書部分。響應包含consoweb伺服器的證書詳細資訊。

curl -v —header 'Authorization:基本xxxxxx' https://concsoweb-prd.cisco.com/

*伺服器證書:

*主題:C=US;ST=加利福尼亞;L=聖何塞;O=Cisco Systems, Inc.;CN=concsoweb-prd.cisco.com

*開始日期:2月16日11:55:11 2021格林尼治標準時

*到期日期:2月16日12:05:00 2022格林尼治標準時

* subjectAltName:主機「concsoweb-prd.cisco.com」匹配證書「concsoweb-prd.cisco.com」

*發行人:C=US;O=HydrantID(Avalanche Cloud Corporation);CN=HydrantID SSL CA G3

* SSL證書驗證正常。

> GET/HTTP/1.1

問題:kubectl命令失敗,並將錯誤顯示為「The connection to the server X.X.X.X:6443 was rejected - dy you specify the right host or port(與伺服器X.X.X.X:6443的連線被拒絕 — 是否指定了正確的主機或埠)」

解決方案:

- 驗證資源可用性。[例如:CPU、記憶體]

- 等待 Kubernetes 服務開始

問題:如何取得命令/裝置的收集失敗詳細資料

解決方案:

- 執行

kubectl get pods並獲取集合Pod名稱。

- 執行

kubectl logs 以獲取命令/裝置特定的詳細資訊。

問題:kubectl 命令無法運作,發生錯誤「[authentication.go:64] 無法驗證要求,因為發生錯誤:[x509:憑證已到期或尚未生效,x509:憑證已到期或尚未生效]」

解決方案:以cxcroot使用者身份運行此處顯示的命令

rm /var/lib/rancher/k3s/server/tls/dynamic-cert.json

systemctl restart k3

kubectl —insecure-skip-tls-verify=true delete secret -n kube-system k3s-serving

systemctl restart k3

收集失敗回應

收集失敗的原因可能是任何限制,或已新增控制器或控制器中出現的裝置問題。

此處顯示的表包含收集過程中在收集微服務下可見的使用案例的錯誤片段。

| 使用案例 |

收集微服務中的記錄程式碼片段 |

|

如果在 Cisco DNA 中心找不到要求的裝置

|

{

"command": "show version",

"status": "Failed",

"commandResponse": "",

"errorMessage": " No device found with id 02eb08be-b13f-4d25-9d63-eaf4e882f71a "

}

|

|

如果無法從 Cisco DNA 中心連線要求的裝置

|

{

"command": "show version",

"status": "Failed",

"commandResponse": "",

"errorMessage": "Error occurred while executing command: show version\nError connecting to device [Host: 172.21.137.221:22]No route to host : No route to host "

}

|

|

如果無法從 Cisco DNA 中心連線要求的裝置

|

{

"command": "show version",

"status": "Failed",

"commandResponse": "",

"errorMessage": "Error occured while executing command : show version\nError connecting to device [Host: X.X.X.X]Connection timed out: /X.X.X.X:22 : Connection timed out: /X.X.X.X:22"

}

|

|

如果在裝置中無法使用要求的命令

|

{

"command": "show run-config",

"status": "Success",

"commandResponse": " Error occured while executing command : show run-config\n\nshow run-config\n ^\n% Invalid input detected at \u0027^\u0027 marker.\n\nXXCT5760#",

"errorMessage": ""

}

|

|

如果請求的裝置沒有SSHv2,思科DNA中心嘗試將裝置連線到SSHv2

|

{

"command": "show version",

"status": "Failed",

"commandResponse": "",

"errorMessage": "Error occured while executing command : show version\nSSH2 channel closed : Remote party uses incompatible protocol, it is not SSH-2 compatible."

}

|

|

如果命令在收集微服務中已停用

|

{

"command": "config paging disable",

"status": "Command_Disabled",

"commandResponse": "Command collection is disabled",

"errorMessage": ""

}

|

|

如果命令執行器任務失敗,而且 Cisco DNA 中心未傳回任務 URL

|

{

"command": "show version",

"status": "Failed",

"commandResponse": "",

"errorMessage": "The command runner task failed for device %s. Task URL is empty."

}

|

|

如果無法在 Cisco DNA 中心建立命令執行器任務

|

{

"command": "show version",

"status": "Failed",

"commandResponse": "",

"errorMessage": "The command runner task failed for device %s, RequestURL: %s. No task details."

}

|

|

如果收集微服務未從 Cisco DNA 中心收到命令執行器要求的回應

|

{

"command": "show version",

"status": "Failed",

"commandResponse": "",

"errorMessage": "The command runner task failed for device %s, RequestURL: %s."

}

|

|

如果 Cisco DNA 中心沒有在設定的逾時時間內完成任務(收集微服務中的每個命令為 5 分鐘)

|

{

"command": "show version",

"status": "Failed",

"commandResponse": "",

"errorMessage": "Operation Timedout. The command runner task failed for device %s, RequestURL: %s. No progress details."

}

|

|

如果命令執行器任務失敗,而且 Cisco DNA 中心提交之任務的檔案 ID 為空白

|

{

"command": "show version",

"status": "Failed",

"commandResponse": "",

"errorMessage": "The command runner task failed for device %s, RequestURL: %s. File id is empty."

}

|

|

如果命令執行器任務失敗,而且 Cisco DNA 中心未傳回檔案 ID 標籤

|

{

"command": "show version",

"status": "Failed",

"commandResponse": "",

"errorMessage": "The command runner task failed for device %s, RequestURL: %s. No file id details."

}

|

|

如果裝置不符合命令執行器執行的資格

|

{

"command": "config paging disable",

"status": "Failed",

"commandResponse": "",

"errorMessage": "Requested devices are not in inventory,try with other devices available in inventory"

}

|

|

如果使用者的命令執行器已停用

|

{

"command": "show version",

"status": "Failed",

"commandResponse": "",

"errorMessage": "{\"message\":\"Role does not have valid permissions to access the API\"}\n"

}

|

診斷掃描失敗回應

掃描失敗,原因可能來自列出的任一元件

當使用者從入口網站啟動掃描時,偶爾回出現「失敗:內部伺服器錯誤」的結果

問題的原因可能是列出的任何元件

- 控制點

- 網路資料閘道

- 聯結器

- 診斷掃描

- CX Cloud Agent 微服務 [devicemanager, collection]

- Cisco DNA 中心

- APIX

- Mashery

- Ping 存取

- IRONBANK

- IRONBANK GW

- 大資料代理(BDB)

要檢視日誌,請執行以下操作:

- 登入到CX雲代理控制檯

- ssh 至 cxcadmin,並提供密碼

- 執行

kubectl get pods

- 獲取集合、聯結器及可維護性的Pod名稱。

- 驗證收集、聯結器和服務性微服務日誌

- 執行

kubectl logs

- 執行

kubectl logs

- 執行

kubectl logs

此處顯示的表格顯示在集合微服務和可服務性微服務日誌下顯示的錯誤片段,該錯誤片段是由於元件的問題/約束而出現的。

| 使用案例 |

收集微服務中的記錄程式碼片段 |

|

可以訪問和支援該裝置,但在該裝置上執行的命令在收集微服務上被阻止列出

|

{

"command": "config paging disable",

"status": "Command_Disabled",

"commandResponse": "Command collection is disabled",

}

|

|

如果嘗試進行掃描的裝置無法使用。

當入口網站、診斷掃描、CX 元件和 Cisco DNA 中心等元件之間發生同步問題時,就會出現此情況

|

No device found with id 02eb08be-b13f-4d25-9d63-eaf4e882f71a

|

|

如果嘗試掃描的裝置狀態為忙碌,(在某種情況下)相同裝置是其他作業的一部分,而且沒有從 Cisco DNA 中心處理該裝置的平行要求。

|

All requested devices are already being queried by command runner in another session. Please try other devices".

|

|

如果裝置不支援掃描

|

Requested devices are not in inventory, try with other devices available in inventory

|

|

如果嘗試掃描的裝置無法訪問

|

"Error occurred while executing command: show udi\nError connecting to device [Host: x.x.x.x:22] No route to host : No route to host

|

|

如果無法從 Cloud Agent 連線 Cisco DNA 中心,或 Cloud Agent 的收集微服務未從 Cisco DNA 中心收到命令執行器要求的回應

|

{

"command": "show version",

"status": "Failed",

"commandResponse": "",

"errorMessage": "The command runner task failed for device %s, RequestURL: %s."

}

|

| 使用案例 |

控制點代理微服務中的記錄程式碼片段 |

|

如果掃描要求缺少排程詳細資料

|

Failed to execute request

{"message":"23502: null value in column \"schedule\" violates not-null constraint"}

|

|

如果掃描要求缺少裝置詳細資料

|

Failed to create scan policy. No valid devices in the request

|

|

如果 CPA 和連線之間的連線無法運作

|

Failed to execute request.

|

|

如果掃描的要求裝置在診斷掃描中無法使用

|

Failed to submit the request to scan. Reason = {\"message\":\"Device with Hostname=x.x.x.x' was not found\"}

|

意見

意見