Solucionar problemas de CPU alta em switches com dot1x/Mab devido ao EAP Framework e AAA Manager

Opções de download

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Introduction

Este documento descreve como solucionar problemas de CPU/memória alta devido à estrutura Extensible Authentication Protocol (EAP) e ao gerenciador de Autenticação, Autorização e Contabilidade (AAA). Isso é visto nos switches que usam autenticação dot1x/mab.

Informações de Apoio

O Cisco IOS Auth Manager lida com solicitações de autenticação de rede e aplica políticas de autorização independentemente do método de autenticação. O Auth Manager mantém os dados operacionais de todas as tentativas de conexão de rede com base em portas, autenticações, autorizações e desconexões e serve como gerenciador de sessão.

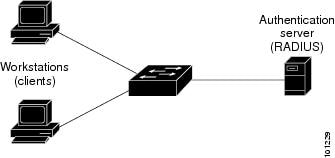

O switch atua como um intermediário (proxy) entre o cliente e o servidor de autenticação, solicita informações de identidade do cliente, verifica essas informações com o servidor de autenticação e retransmite uma resposta ao cliente. O switch inclui o cliente RADIUS, que encapsula e desencapsula os quadros EAP e interage com o servidor de autenticação.

Configuração

Esta seção mostra um switch da Cisco que faz a autenticação MAB/DOT1X (MAC AuthenticationBypass).

Você deve entender os conceitos de controle de acesso à rede com base em portas e ter uma compreensão de como configurar o controle de acesso à rede com base em portas em sua plataforma Cisco. Esta imagem ilustra as estações de trabalho que têm autenticação dot1x/MAB.

Este é um exemplo de configuração:

interface FastEthernet0/8 switchport access vlan 23 switchport mode access switchport voice vlan 42 authentication host-mode multi-domain authentication order mab dot1x authentication priority mab dot1x---> Priority order authentication port-control auto authentication periodic authentication timer reauthenticate <value in sec>---->(Time after which the client auth would be re-negotiated)[an error occurred while processing this directive]

authentication violation protect mab mls qos trust dscp dot1x pae authenticator dot1x timeout tx-period 3 storm-control broadcast level 2.00 no cdp enable spanning-tree portfast spanning-tree bpduguard enable service-policy input Marking end

Troubleshoot

Os switches que usam autenticação dot1x/MAB às vezes têm picos altos de CPU/memória devido ao EAP Framework e ao gerenciador AAA. Isso pode afetar a produção, pois as solicitações de autenticação são descartadas.

Para resolver isso, estas etapas são recomendadas:

Etapa 1. Insira o comando show proc cpu sort para verificar o alto uso da CPU no switch e certifique-se de que os processos EAP Framework e Auth manager tenham o maior uso, como mostrado neste exemplo:

PU utilization for five seconds:

97%

/2%; one minute: 90%; five minutes: 89% PID Runtime(ms) Invoked uSecs 5Sec 1Min 5Min TTY Process 149 178566915 140683416 1269

64.04% 47.11% 45.63% 0 EAP Framework

141 130564594 55418491 2355

21.61% 29.05% 29.59% 0 Auth Manager

121 305295906 487695245 519 1.74% 1.84% 1.78% 0 Hulc LED Process 144 12070918 31365536 384 0.63% 0.43% 0.49% 0 MAB Framework 258 117344878 885817567 132 0.47% 0.79% 0.86% 0 RADIUS[an error occurred while processing this directive]

Etapa 2. Verifique o uso da memória no switch em busca de processos como o Auth Manager e o RADIUS com o comando show process cpu memory, como mostrado neste exemplo.

Processor Pool Total: 22559064 Used: 16485936 Free: 6073128

I/O Pool Total: 4194304 Used: 2439944 Free: 1754360

Driver te Pool Total: 1048576 Used: 40 Free: 1048536

PID TTY Allocated Freed Holding Getbufs Retbufs Process

0 0 29936164 13273256 13856236 0 0 *Init*

0 0 34797632 32603736 1091560 2481468 263240 *Dead*

59 0 366860 6760 317940 0 0 Stack Mgr Notifi

141 0

569580564 3357129696

174176 2986956

0

Auth Manager

258 0

1212276148 2456764884 140684 21066696

0

RADIUS

131 0 552345134 541235441 90736 20304 0 HRPC qos reque[an error occurred while processing this directive]

Etapa 3. Se você enfrentar o alto uso de recursos no switch, poderá ver os seguintes registros para as falhas de autenticação como mostrado:

Digite o comando show logging.

%DOT1X-5-FAIL: Authentication failed for client (7446.a04b.1495) on Interface Fa0/17 AuditSessionID 0A73340200000224870C28AA

%AUTHMGR-7-RESULT:

Authentication result 'no-response'

from 'dot1x' for client (7446.a04b.1495) on Interface Fa0/17 AuditSessionID 0A73340200000224870C28AA[an error occurred while processing this directive]

%AUTHMGR-7-FAILOVER: Failing over from 'dot1x' for client (7446.a04b.1495) on Interface Fa0/17 AuditSessionID 0A73340200000224870C28AA

Etapa 4. Defina o temporizador de reautenticação como um valor mais alto (por exemplo, 3600 segundos) para garantir que você não autentique com frequência os clientes, o que aumenta a carga no switch.

Para validar a configuração, insira o comando show run interface <interface-name>:

interface FastEthernet0/8

switchport access vlan 23

switchport mode access

switchport voice vlan 42

authentication host-mode multi-domain

authentication order mab dot1x

authentication priority mab dot1x

authentication port-control auto

authentication periodic

authentication timer reauthenticate 60---------->Make sure we do not have any

aggressive timers set[an error occurred while processing this directive]

authentication violation protect

Etapa 5. Determine quantas sessões são vistas para os processos MAB/dot1x, porque às vezes um número alto de sessões autenticadas também pode levar a uma CPU alta. Para verificar o número de sessões ativas, insira estes comandos:

SW#

show authentication registrations

Auth Methods registered with the Auth Manager:

Handle Priority Name

100 0 dot1x

3 1 mab

1 2 webauth

SW#Show authentication method dot1x

SW#Show authentication method mab[an error occurred while processing this directive]

SW#Show authentication sessions

Etapa 6. Para verificar a versão e os erros potenciais, insira o comando show version.

Se o bug não estiver listado na seção "Bugs", abra um caso no Technical Assistance Center (TAC) e anexe todos os registros das etapas 1 a 5.

Bugs

CSCus46997 Vazamento de memória e CPU alta no rastreamento de host IP e no gerenciador de autenticação

CSCtz06177 Um catalyst 2960 pode funcionar com pouca memória.

CSCty49762 EAP Framework e AAA AttrL Sub usam toda a memória do processo

Tip: Para obter mais detalhes, consulte os IDs de bug da Cisco CSCus46997, CSCtz06177 e CSCty49762.

Colaborado por engenheiros da Cisco

- Aditya GanjooEngenheiro do TAC da Cisco

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback