Entender as implementações de EAP-FAST e de encadeamento no AnyConnect NAM e ISE

Opções de download

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Contents

Introdução

Este documento descreve detalhes sobre a implementação EAP-FAST no Cisco AnyConnect Network Access Manager (NAM) e Identity Services Engine (ISE).

Pré-requisitos

Requisitos

A Cisco recomenda que você tenha conhecimento destes tópicos:

- Conhecimento básico da estrutura e dos métodos EAP-FAST

- Conhecimento básico do Identity Services Engine (ISE)

- Conhecimento básico do AnyConnect NAM e do Editor de perfis

- Conhecimento básico da configuração do Cisco Catalyst para serviços 802.1x

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software:

- Windows 7 com Cisco AnyConnect Secure Mobility Client, versões 3.1 e 4.0

- Switch Cisco Catalyst 3750X com software 15.2.1 e posterior

- Cisco ISE, versão 1.4

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Teoria

Fases

EAP-FAST é um método EAP flexível que permite a autenticação mútua de um requerente e um servidor. É semelhante ao EAP-PEAP, mas geralmente não exige o uso de certificados de cliente ou mesmo de servidor. Uma vantagem do EAP-FAST é a capacidade de encadear várias autenticações (usando vários métodos internos) e vinculá-las criptograficamente (encadeamento EAP). As implementações da Cisco usam isso para autenticações de usuário e máquina.

O EAP-FAST utiliza as PAC (Protected Access Credentials) para estabelecer rapidamente o túnel TLS (continuação da sessão) ou autorizar o usuário/máquina (ignorar o método interno para autenticação).

O EAP-FAST tem 3 fases:

- fase 0 (fornecimento de PAC)

- fase 1 (estabelecimento de túnel TLS)

- fase 2 (Autenticação)

O EAP-FAST suporta conversação baseada em PAC e sem PAC. A base PAC consiste no fornecimento de PAC e na autenticação baseada em PAC. O fornecimento de PAC pode ser baseado em sessão TLS anônima ou autenticada.

PAC

A PAC é uma Credenciais de acesso protegido gerada pelo servidor e fornecida ao cliente. Ele consiste em:

- Chave PAC (valor de segredo aleatório, usado para derivar chaves mestre e de sessão TLS)

- PAC opaco (chave PAC + identidade do usuário - tudo criptografado pela chave mestra do servidor EAP-FAST)

- Informações de PAC (identidade do servidor, temporizadores TTL)

O servidor que emite a PAC criptografa a chave PAC e a identidade usando a chave mestra do servidor EAP-FAST (que é PAC opaco) e envia a PAC inteira para o cliente. Ele não mantém/armazena nenhuma outra informação (exceto a chave mestra, que é a mesma para todas as PACs) .

Quando a PAC opaca é recebida, ela é descriptografada usando a chave mestra do servidor EAP-FAST e é validada. A chave PAC é usada para derivar as chaves mestre e de sessão TLS para um túnel TLS abreviado.

Novas chaves mestras do servidor EAP-FAST são geradas quando a chave mestra anterior expira. Em alguns casos, uma chave mestra pode ser revogada.

Há alguns tipos de PACs sendo usados atualmente:

- PAC do túnel: usado para o estabelecimento do túnel TLS (sem a necessidade de certificado de cliente ou servidor). Enviado em saudação do cliente TLS

- PAC de máquina: usado para estabelecimento de túnel TLS e autorização imediata de máquina. Enviado em saudação do cliente TLS

- PAC de Autorização do Usuário: usado para autenticação imediata do usuário (ignorar método interno) se permitido pelo servidor. Enviado dentro do túnel TLS usando TLV.

- PAC de Autorização da Máquina: usado para autenticação imediata da máquina (ignorar método interno) se permitido pelo servidor. Enviado dentro do túnel TLS usando TLV.

- Trustsec PAC: usado para autorização ao executar atualização de política ou ambiental.

Todas essas PACs geralmente são entregues automaticamente na fase 0. Algumas das PACs (Túnel, Máquina, Trustsec) também podem ser entregues manualmente.

Quando as PACs são geradas

- PAC do túnel: fornecido após uma autenticação bem-sucedida (método interno), caso não tenha sido usado anteriormente.

- PAC de autorização: fornecido após a autenticação bem-sucedida (método interno), caso não tenha sido usado anteriormente.

- PAC de máquina: fornecido após autenticação de máquina bem-sucedida (método interno) se não tiver sido usado anteriormente e quando uma PAC de autorização não for usada. Ela é fornecida quando a PAC de túnel expira; no entanto, não quando a PAC de autorização expira. É provisionado quando o Encadeamento EAP está habilitado ou desabilitado.

Note:

O fornecimento de cada PAC requer uma autenticação bem-sucedida, exceto no caso de uso: o usuário autorizado solicita a PAC da máquina para uma máquina que não tenha uma conta do AD.

Esta tabela resume o provisionamento e a funcionalidade de atualização proativa:

| Tipo de PAC |

Túnel v1/v1a/CTS |

Máquina |

Autorização |

| Fornecer PAC mediante solicitação no provisionamento |

sim |

somente no provisionamento autenticado |

somente no provisionamento autenticado e se a PAC do túnel for solicitada também |

| Fornecer PAC mediante solicitação na autenticação |

sim |

sim |

somente se não tiver sido usado nesta autenticação |

| Atualização proativa |

sim |

não |

não |

| Ao retornar para o fornecimento de PAC após falha na autenticação baseada em PAC (por exemplo, quando a PAC expira) |

rejeitar e não fornecer a nova |

rejeitar e não fornecer a nova |

rejeitar e não fornecer a nova |

| Suporte a PACs ACS 4.x |

para Tunnel PAC v1/v1a |

sim |

não |

Chave mestra de servidor EAP-FAST ACS 4.x versus ACS 5x e ISE

Há uma pequena diferença no manuseio da chave mestre ao comparar o ACS 4.x e o ISE

Em outras palavras, o ISE mantém todas as chaves mestras antigas e gera uma nova por padrão uma vez por semana. Como a Chave mestra não pode expirar, somente o TTL PAC será validado.

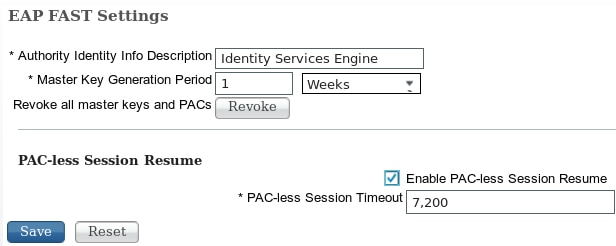

O período de geração da Chave Mestra do ISE é configurado em Administração -> Configurações -> Protocolo -> EAP-FAST -> Configurações EAP-FAST.

Sessão Retomar

Este é um componente importante que permite o uso da PAC de túnel. Permite a renegociação de túnel TLS sem o uso de certificados.

Há dois tipos de currículo de sessão para EAP-FAST: baseado em estado do servidor e stateless (baseado em PAC).

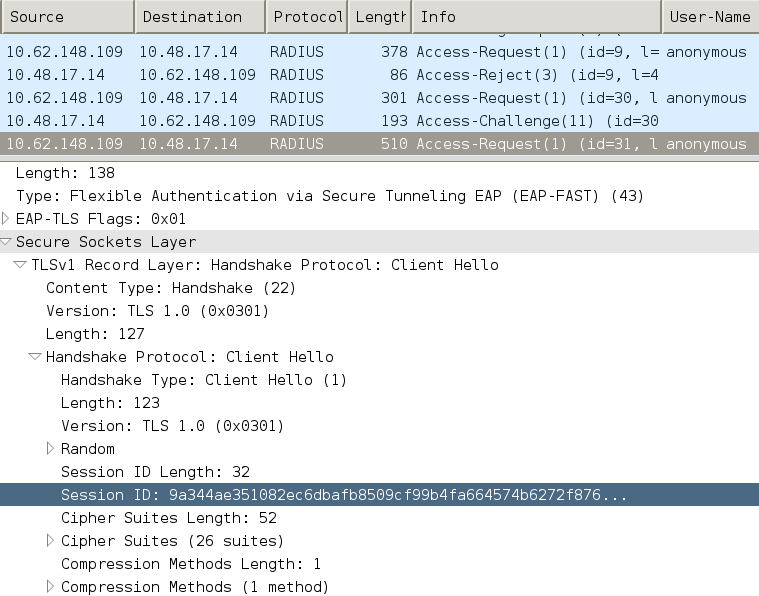

Estado do servidor

O método padrão baseado em TLS é baseado na SessionID do TLS armazenada em cache no servidor. O cliente que envia o Hello do cliente TLS anexa o SessionID para retomar a sessão. A sessão é usada somente para fornecimento de PAC ao usar um túnel TLS anônimo:

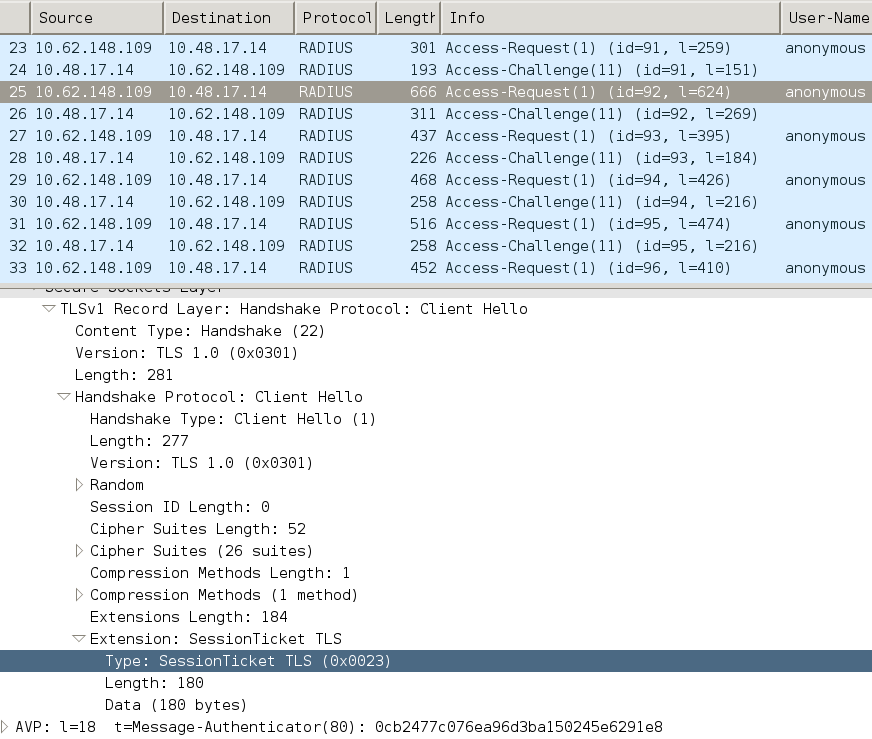

Sem estado (com base em PAC)

A PAC de Autorização de Usuário/Máquina é usada para armazenar os estados de autenticação e autorização anteriores do par.

O currículo do lado do cliente é baseado no RFC 4507. O servidor não precisa armazenar dados em cache; em vez disso, o cliente anexa a PAC na extensão Hello SessionTicket do cliente TLS. Por sua vez, a PAC é validada pelo servidor. Exemplo baseado na PAC do túnel entregue ao servidor:

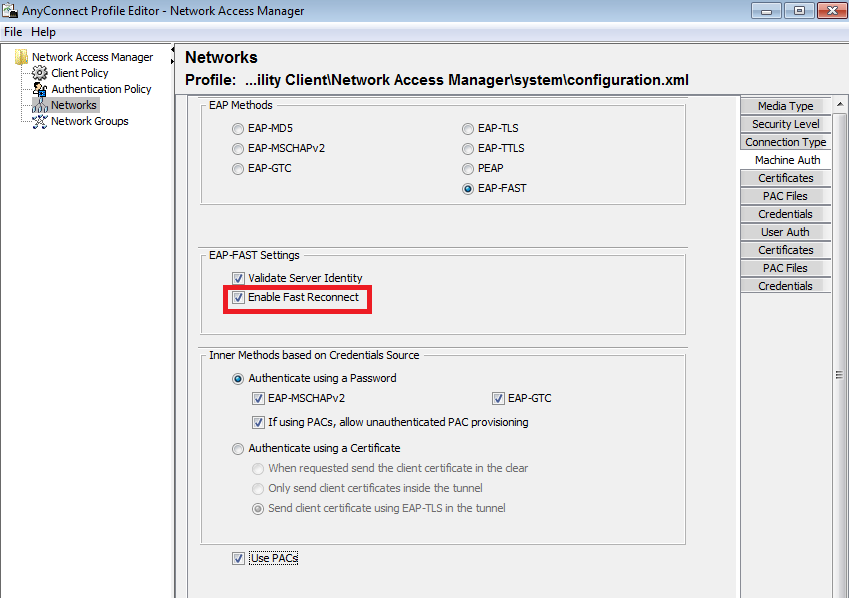

Implementação do AnyConnect NAM

Ele é ativado no lado do cliente (AnyConnect NAM) através da reconexão rápida, mas é usado para controlar apenas o uso da PAC de autorização.

Com a configuração desativada, o NAM ainda usa a PAC do túnel para criar o túnel TLS (não são necessários certificados). No entanto, isso não usa PACs de autorização para executar a autorização imediata do usuário e da máquina. Como resultado, a fase 2 com o método interno é sempre necessária.

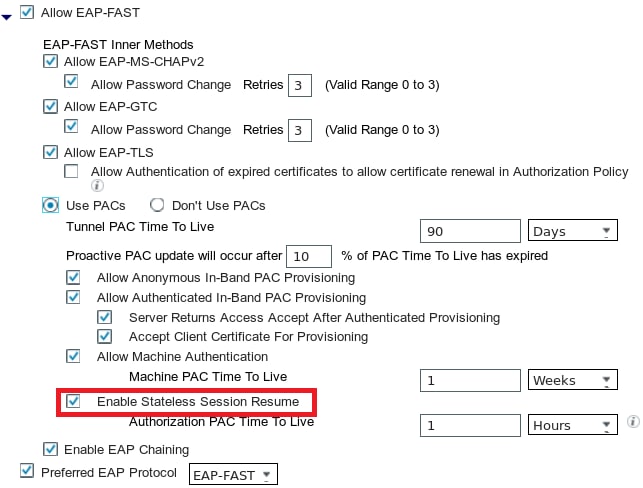

O ISE tem uma opção para ativar o Stateless Session Resume. E como no NAM, é apenas para PAC de autorização. O uso da PAC do túnel é controlado com as opções "Usar PACs".

O NAM tentará usar PACs se a opção estiver ativada. Se "Não usar PACs" estiver configurado no ISE e o ISE receber uma PAC de túnel na extensão TLS, o erro "inserir aqui" será relatado e uma falha de EAP será retornada:

inserir aqui

No ISE, também é necessário habilitar o reinício da sessão com base na SessionID TLS (nas configurações globais EAP-FAST). Ele é desabilitado por padrão:

Lembre-se de que somente um tipo de currículo de sessão pode ser usado. Baseado em SessionID é usado somente para implantações sem PAC, baseado em RFC 4507 é usado somente para implantações de PAC.

Fornecimento de PAC (fase 0)

As PACs podem ser provisionadas automaticamente na fase 0. A fase 0 consiste em:

- estabelecimento de túnel TLS

- Autenticação (método interno)

As PACs são entregues após uma autenticação bem-sucedida dentro do túnel TLS por meio do TLV PAC (e do reconhecimento do TLV PAC)

Túnel TLS anônimo

Para implantações sem uma infraestrutura de PKI, é possível usar um túnel TLS anônimo. O túnel TLS anônimo é construído usando o conjunto de cifras Diffie Hellman - sem a necessidade de um certificado de servidor ou cliente. Essa abordagem é propensa a ataques do Homem no Meio (representação).

Para usar essa opção, o NAM requer esta opção configurada:

"Se o uso de PACs permitir o fornecimento de PAC não autenticado" (isso só faz sentido para o método interno baseado em senha porque sem a infraestrutura de PKI não é possível usar o método interno baseado em certificado).

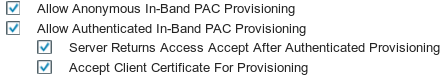

Além disso, o ISE precisa da configuração "Allow Anonymous In-band PAC Provisioning" (Permitir provisionamento de PAC em banda anônima) nos Authentication Allowed Protocols (Protocolos de autenticação permitidos).

O provisionamento de PAC anônimo em banda está sendo usado em implantações de NDAC TrustSec (sessão EAP-FAST negociada entre dispositivos de rede).

Túnel TLS autenticado

Essa é a opção mais segura e recomendada. O túnel TLS é construído com base no certificado do servidor que é validado pelo requerente. Isso exige uma infraestrutura de PKI apenas no lado do servidor, o que é necessário para o ISE (no NAM, é possível desabilitar a opção "Validar identidade do servidor".

Para o ISE, há duas opções adicionais:

Normalmente, após o fornecimento de PAC, um Access-Reject é enviado forçando o solicitante a reautenticar usando PACs. Mas como as PACs foram entregues no túnel TLS com autenticação, é possível encurtar todo o processo e retornar Access-Accept imediatamente após o fornecimento da PAC.

A segunda opção cria o túnel TLS com base no certificado do cliente (isso requer a implantação de PKI nos pontos finais). Isso permite que o túnel TLS seja construído com autenticação mútua, que ignora o método interno e vai diretamente para a fase de provisionamento de PAC. É importante ter cuidado aqui - às vezes, o solicitante apresenta um certificado que não é confiável pelo ISE (destinado a outras finalidades) e a sessão falha.

Encadeamento EAP

Permite autenticação de usuário e máquina em uma sessão Radius/EAP. Vários métodos EAP podem ser encadeados. Depois que a primeira autenticação (normalmente a máquina) tiver sido concluída com êxito, o servidor envia um TLV de resultado intermediário (dentro do túnel TLS) indicando sucesso. Esse TLV deve ser acompanhado por uma Solicitação TLV de Ligação Criptográfica. Cryptobinding é usado para provar que o servidor e o peer participaram da sequência específica de autenticações. O processo Cryptobinding usa o material de chaveamento das fases 1 e 2. Além disso, mais um TLV é anexado: EAP-Payload - isso é iniciar a nova sessão (normalmente para o usuário). Quando o servidor radius (ISE) recebe a Resposta TLV de Vinculação Criptográfica e a valida, isso é exibido no log e o próximo método EAP é tentado (geralmente para autenticação de usuário):

12126 EAP-FAST cryptobinding verification passed

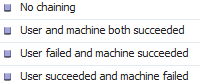

Se a validação de associação de criptografia falhar, toda a sessão EAP falhará. Se uma das autenticações no falhar, ainda estará funcionando bem - como resultado, o ISE permite que um administrador configure vários resultados de encadeamento com base na condição de autorização NetworkAccess:EapChainingResult:

O encadeamento EAP é habilitado no NAM automaticamente quando a autenticação de usuário e máquina EAP-FAST é habilitada.

O encadeamento EAP deve ser configurado no ISE.

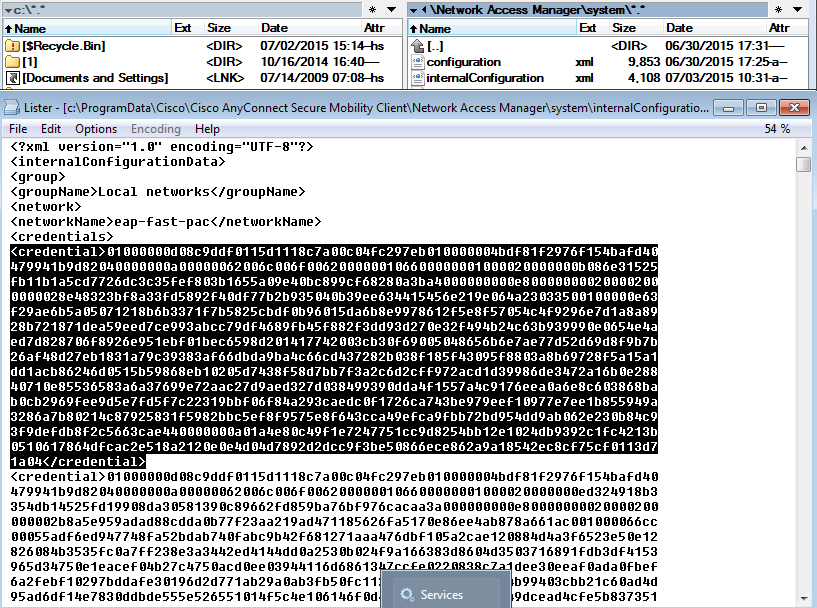

Onde os arquivos PAC são armazenados

Por padrão, as PACs de túnel e de máquina são armazenadas em C:\ProgramData\Cisco\Cisco AnyConnect Secure Mobility Client\Network Access Manager\system\internalConfiguration.xml nas seções <credential>. Elas são armazenadas em formato criptografado.

As PACs de autorização são armazenadas apenas na memória e são removidas após a reinicialização ou o reinício do serviço NAM.

É necessário reiniciar o serviço para remover a PAC de túnel ou de máquina.

AnyConnect NAM 3.1 vs 4.0

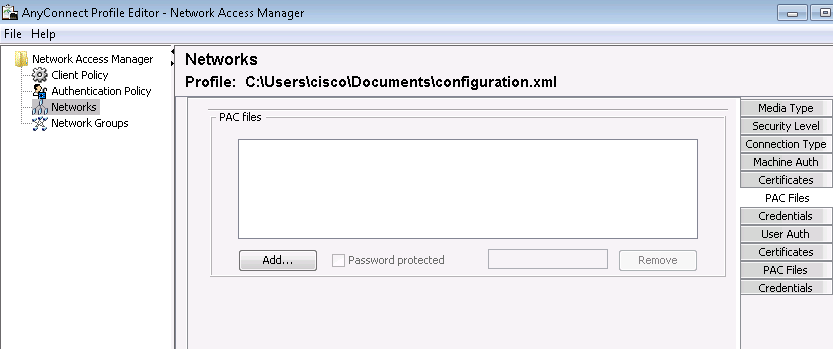

O editor de perfil NAM do AnyConnect 3.x permitiu que o administrador configurasse PACs manualmente. Esse recurso foi removido do editor de perfil NAM do AnyConnect 4.x.

A decisão de remover essa funcionalidade é baseada no bug da Cisco ID CSCuf31422 e no bug da Cisco ID CSCua13140 .

Examples

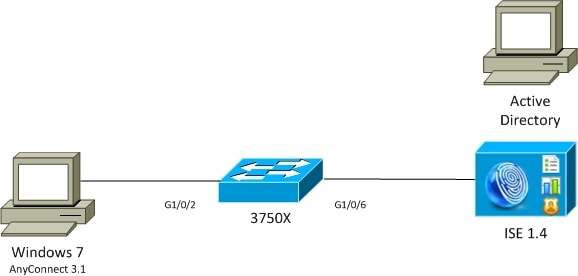

Diagrama de Rede

Todos os exemplos foram testados usando essa topologia de rede. O mesmo se aplica ao uso de redes sem fio.

EAP-Fast sem encadeamento EAP com PAC de usuário e máquina

Por padrão, EAP_chaining está desabilitado no ISE. No entanto, todas as outras opções estão ativadas, incluindo PACs de máquina e autorização. O requerente já tem um PAC de Máquina e Túnel válido. Nesse fluxo, há duas autenticações separadas, uma para a máquina e outra para o usuário, com logs separados no ISE. As principais etapas são registradas pelo ISE. Primeira autenticação (máquina):

- O requerente envia Hello do cliente TLS com PAC de máquina.

- O servidor valida a PAC de máquina e cria o túnel TLS (nenhum certificado usado).

- O servidor valida a PAC de Máquina e executa a pesquisa de conta no Ative Diretory e ignora o método interno.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12174 Received Machine PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

24351 Account validation succeeded

24420 User's Attributes retrieval from Active Directory succeeded - example . com

22037 Authentication Passed

12124 EAP-FAST inner method skipped

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

A segunda autenticação (usuário):

- O solicitante envia a saudação do cliente TLS com PAC de túnel.

- O servidor valida a PAC e cria o túnel TLS (nenhum certificado usado).

- Como o suplicante não tem nenhuma PAC de autorização, o método interno (EAP-MSCHAP) é usado para autenticação.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12175 Received Tunnel PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

12125 EAP-FAST inner method started

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example . com

22037 Authentication Passed

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

Na seção "Outros atributos" do relatório detalhado no ISE, isso é observado para autenticações de usuário e de máquina:

EapChainingResult: No chaining

EAP-Fast com encadeamento EAP com reconexão rápida PAC

Neste fluxo, o solicitante já possui um PAC de túnel válido junto com os PACs de Autorização de Usuário e Máquina:

- O solicitante envia a saudação do cliente TLS com PAC de túnel.

- O servidor valida a PAC e cria o túnel TLS (nenhum certificado usado).

- O ISE inicia o Encadeamento EAP, o solicitante anexa PACs de autorização para o usuário e a máquina usando TLV dentro do túnel TLS.

- O ISE valida as PACs de autorização (nenhum método interno necessário), verifica se as contas existem no Ative Diretory (nenhuma autenticação adicional) e retorna o sucesso.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12175 Received Tunnel PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

12209 Starting EAP chaining

12210 Received User Authorization PAC

12211 Received Machine Authorization PAC

24420 User's Attributes retrieval from Active Directory succeeded - example .com

22037 Authentication Passed

24439 Machine Attributes retrieval from Active Directory succeeded - example .com

22037 Authentication Passed

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

Na seção "Outros atributos" do relatório detalhado no ISE, este resultado é observado:

EapChainingResult: EAP Chaining

Além disso, as credenciais do usuário e da máquina são incluídas no mesmo log como visto aqui:

Username: cisco,host/mgarcarz-PC

EAP-Fast com encadeamento EAP sem PAC

Nesse fluxo, o NAM é configurado para não usar uma PAC, o ISE também é configurado para não usar PAC (mas com Encadeamento EAP)

- O requerente envia Hello do cliente TLS sem PAC de túnel.

- O servidor responde com as cargas de Certificado TLS e Solicitação de Certificado.

- O requerente deve confiar no certificado do servidor, não enviar nenhum certificado de cliente (a carga do certificado é zero), o túnel TLS é criado.

- O ISE envia uma solicitação TLV para o certificado do cliente dentro do túnel TLS, mas o solicitante não (não é necessário tê-la para continuar).

- Inicia o Encadeamento EAP para o usuário, usando o método interno com autenticação MSCHAPv2.

- Continua com a autenticação da máquina, usando o método interno com autenticação MSCHAPv2.

- Nenhuma PAC está sendo fornecida.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12807 Prepared TLS Certificate message

12809 Prepared TLS CertificateRequest message

12811 Extracted TLS Certificate message containing client certificate

12812 Extracted TLS ClientKeyExchange message

12816 TLS handshake succeeded

12207 Client certificate was requested but not received during tunnel establishment. Will renegotiate and request client certificate inside the tunnel.

12226 Started renegotiated TLS handshake

12104 Extracted EAP-Response containing EAP-FAST challenge-response

12811 Extracted TLS Certificate message containing client certificate

12812 Extracted TLS ClientKeyExchange message

12804 Extracted TLS Finished message

12801 Prepared TLS ChangeCipherSpec message

12802 Prepared TLS Finished message

12226 Started renegotiated TLS handshake

12205 Client certificate was requested but not received inside the tunnel. Will continue with inner method.

12176 EAP-FAST PAC-less full handshake finished successfully

12209 Starting EAP chaining

12218 Selected identity type 'User'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example .com

22037 Authentication Passed

12219 Selected identity type 'Machine'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24470 Machine authentication against Active Directory is successful - example .com

22037 Authentication Passed

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

EAP-Fast com expiração de PAC de autorização de encadeamento EAP

Neste fluxo, o Requerente possui um PAC de túnel válido, mas possui PACs de autorização expirados:

- O solicitante envia a saudação do cliente TLS com PAC de túnel.

- O servidor valida a PAC e cria o túnel TLS (nenhum certificado usado).

- O ISE inicia o encadeamento EAP, o solicitante anexa PACs de autorização para o usuário e a máquina usando TLV dentro do túnel TLS.

- À medida que as PACs são expiradas, o método interno para o usuário e a máquina é iniciado (EAP-MSCHAP).

- Quando as autenticações forem bem-sucedidas, as PACs de autorização do usuário e da máquina serão fornecidas.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12175 Received Tunnel PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

12209 Starting EAP chaining

12227 User Authorization PAC has expired - will run inner method

12228 Machine Authorization PAC has expired - will run inner method

12218 Selected identity type 'User'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example .com

22037 Authentication Passed

12219 Selected identity type 'Machine'

24470 Machine authentication against Active Directory is successful - example .com

22037 Authentication Passed

12171 Successfully finished EAP-FAST user authorization PAC provisioning/update

12179 Successfully finished EAP-FAST machine authorization PAC provisioning/update

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

EAP-Fast com PAC de túnel de encadeamento EAP expirada

Nesse fluxo, quando não houver nenhuma PAC de túnel válida, ocorrerá a negociação TLS completa com a fase interna.

- O requerente envia o Hello do cliente TLS sem o PAC de túnel.

- O servidor responde com as cargas de Certificado TLS e Solicitação de Certificado.

- O requerente deve confiar no certificado do servidor, não enviar o certificado do cliente (a carga do certificado é zero), túnel TLS criado.

- O ISE envia a solicitação TLV para o certificado do cliente dentro do túnel TLS, mas o solicitante não (não é necessário tê-la para continuar).

- Inicia o Encadeamento EAP para o usuário, usando o método interno com autenticação MSCHAPv2.

- Continua com a autenticação da máquina, usando o método interno com autenticação MSCHAPv2.

- Fornecidas com êxito todas as PACs (habilitadas na configuração do ISE).

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12807 Prepared TLS Certificate message

12809 Prepared TLS CertificateRequest message

12105 Prepared EAP-Request with another EAP-FAST challenge

11006 Returned RADIUS Access-Challenge

11001 Received RADIUS Access-Request

12816 TLS handshake succeeded

12207 Client certificate was requested but not received during tunnel establishment. Will renegotiate and request client certificate inside the tunnel.

12226 Started renegotiated TLS handshake

12104 Extracted EAP-Response containing EAP-FAST challenge-response

12811 Extracted TLS Certificate message containing client certificate

12812 Extracted TLS ClientKeyExchange message

12804 Extracted TLS Finished message

12801 Prepared TLS ChangeCipherSpec message

12802 Prepared TLS Finished message

12226 Started renegotiated TLS handshake

12205 Client certificate was requested but not received inside the tunnel. Will continue with inner method.

12149 EAP-FAST built authenticated tunnel for purpose of PAC provisioning

12105 Prepared EAP-Request with another EAP-FAST challenge

11006 Returned RADIUS Access-Challenge

11001 Received RADIUS Access-Request

11018 RADIUS is re-using an existing session

12104 Extracted EAP-Response containing EAP-FAST challenge-response

12209 Starting EAP chaining

12218 Selected identity type 'User'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example .com

22037 Authentication Passed

12126 EAP-FAST cryptobinding verification passed

12200 Approved EAP-FAST client Tunnel PAC request

12202 Approved EAP-FAST client Authorization PAC request

12219 Selected identity type 'Machine'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24470 Machine authentication against Active Directory is successful - example .com

22037 Authentication Passed

12169 Successfully finished EAP-FAST tunnel PAC provisioning/update

12171 Successfully finished EAP-FAST user authorization PAC provisioning/update

12170 Successfully finished EAP-FAST machine PAC provisioning/update

12179 Successfully finished EAP-FAST machine authorization PAC provisioning/update

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

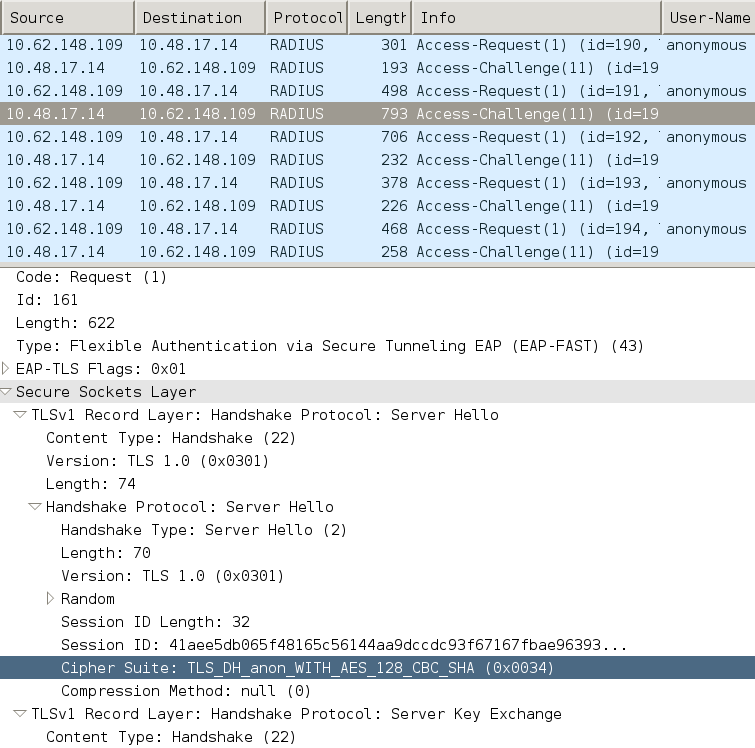

EAP-Fast com encadeamento EAP e fornecimento de PAC de túnel TLS anônimo

Nesse fluxo, o túnel TLS anônimo do ISE e NAM é configurado para fornecimento de PAC (o túnel TLS autenticado do ISE para fornecimento de PAC é desabilitado) A solicitação de fornecimento de PAC se parece com:

- O suplicante envia o Hello do cliente TLS sem vários conjuntos de cifras.

- O servidor responde com as cifras Diffie Hellman anônimas do servidor TLS Hello e TLS (por exemplo, TLS_DH_anon_WITH_AES_128_CBC_SHA).

- O requerente aceita-o e o túnel TLS anônimo é construído (nenhum certificado trocado).

- Inicia o Encadeamento EAP para o usuário, usando o método interno com autenticação MSCHAPv2.

- Continua com a autenticação da máquina, usando o método interno com autenticação MSCHAPv2.

- Porque o túnel TLS anônimo está sendo criado. PACs de autorização não são permitidos.

- A Rejeição de Raio é retornada para forçar o solicitante a reautenticar (usando PAC fornecido).

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12808 Prepared TLS ServerKeyExchange message

12810 Prepared TLS ServerDone message

12812 Extracted TLS ClientKeyExchange message

12804 Extracted TLS Finished message

12801 Prepared TLS ChangeCipherSpec message

12802 Prepared TLS Finished message

12816 TLS handshake succeeded

12131 EAP-FAST built anonymous tunnel for purpose of PAC provisioning

12209 Starting EAP chaining

12218 Selected identity type 'User'

11806 Prepared EAP-Request for inner method proposing EAP-MSCHAP with challenge

24402 User authentication against Active Directory succeeded - example .com

22037 Authentication Passed

12162 Cannot provision Authorization PAC on anonymous provisioning. Authorization PAC can be provisioned only on authenticated provisioning

12200 Approved EAP-FAST client Tunnel PAC request

12219 Selected identity type 'Machine'

24470 Machine authentication against Active Directory is successful - example .com

22037 Authentication Passed

12162 Cannot provision Authorization PAC on anonymous provisioning. Authorization PAC can be provisioned only on authenticated provisioning

12169 Successfully finished EAP-FAST tunnel PAC provisioning/update

12170 Successfully finished EAP-FAST machine PAC provisioning/update

11504 Prepared EAP-Failure

11003 Returned RADIUS Access-Reject

Capturas de pacotes do Wireshark para negociação de túnel TLS anônimo:

EAP-Fast somente com autenticação de usuário de encadeamento EAP

Nesse fluxo, o AnyConnect NAM com EAP-FAST e autenticação de usuário (EAP-TLS) e de máquina (EAP-TLS) é configurado. O PC com Windows é inicializado, mas as credenciais do usuário não são fornecidas. O switch inicia a sessão 802.1x, mas o NAM deve responder; entretanto, as credenciais do usuário não são fornecidas (ainda não há acesso ao repositório de usuários e ao certificado). Portanto, a autenticação do usuário falha enquanto a máquina é bem-sucedida - a condição de autorização do ISE "Acesso à rede:EapChainingResult EQUALS User failed and machine successful" é satisfeita. Mais tarde, o usuário faz login e outra autenticação é iniciada, tanto o usuário quanto a máquina são bem-sucedidos.

- O requerente envia Hello do cliente TLS com PAC de máquina.

- O servidor responde com a Especificação de alteração de codificação TLS - o túnel TLS é criado imediatamente com base nessa PAC.

- O ISE inicia o encadeamento EAP e solicita a identidade do usuário.

- O requerente fornece a identidade da máquina (o usuário ainda não está pronto), termina o método interno EAP-TLS.

- O ISE solicita a identidade do usuário novamente, o requerente não pode fornecê-la.

- O ISE envia TLV com resultado intermediário = falha (para autenticação de usuário).

- O ISE retorna a mensagem de êxito EAP final, a condição ISE Network Access:EapChainingResult EQUALS User falhou e a máquina teve êxito foi satisfeita.

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12174 Received Machine PAC

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12801 Prepared TLS ChangeCipherSpec message

12802 Prepared TLS Finished message

12816 TLS handshake succeeded

12132 EAP-FAST built PAC-based tunnel for purpose of authentication

12209 Starting EAP chaining

12218 Selected identity type 'User'

12213 Identity type provided by client is not equal to requested type

12215 Client suggested 'Machine' identity type instead

12104 Extracted EAP-Response containing EAP-FAST challenge-response

12523 Extracted EAP-Response/NAK for inner method requesting to use EAP-TLS instead

12805 Extracted TLS ClientHello message

12806 Prepared TLS ServerHello message

12807 Prepared TLS Certificate message

12809 Prepared TLS CertificateRequest message

12816 TLS handshake succeeded

12509 EAP-TLS full handshake finished successfully

22070 Identity name is taken from certificate attribute

15013 Selected Identity Source - Test-AD

24323 Identity resolution detected single matching account

22037 Authentication Passed

12202 Approved EAP-FAST client Authorization PAC request

12218 Selected identity type 'User'

12213 Identity type provided by client is not equal to requested type

12216 Identity type provided by client was already used for authentication

12967 Sent EAP Intermediate Result TLV indicating failure

12179 Successfully finished EAP-FAST machine authorization PAC provisioning/update

12106 EAP-FAST authentication phase finished successfully

11503 Prepared EAP-Success

11002 Returned RADIUS Access-Accept

EAP-Fast com encadeamento EAP e configurações de túnel TLS anônimo inconsistentes

Nesse fluxo, o ISE é configurado para fornecimento de PAC somente através de túnel TLS anônimo, mas o NAM está usando um túnel TLS autenticado, registrado pelo ISE:

12102 Extracted EAP-Response containing EAP-FAST challenge-response and accepting EAP-FAST as negotiated

12800 Extracted first TLS record; TLS handshake started

12805 Extracted TLS ClientHello message

12814 Prepared TLS Alert message

12817 TLS handshake failed

12121 Client didn't provide suitable ciphers for anonymous PAC-provisioning

11504 Prepared EAP-Failure

11003 Returned RADIUS Access-Reject

Isso ocorre quando o NAM está tentando criar um túnel TLS autenticado com suas cifras TLS específicas - e essas cifras não são aceitas pelo ISE, que é configurado para túnel TLS anônimo (aceitando apenas cifras DH)

Troubleshooting

ISE

Para logs detalhados, as depurações de AAA de tempo de execução devem ser habilitadas no nó PSN correspondente. Aqui estão alguns exemplos de logs de prrt-server.log:

Geração de PAC de máquina:

DEBUG,0x7fd5332fe700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Using IID from PAC request for machine,EapFastTlv.cpp:1234

DEBUG,0x7fd5332fe700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Adding PAC of type=Machine Authorization,EapFastProtocol.cpp:3610

DEBUG,0x7fd5332fe700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Eap-Fast: Generating Pac, Issued PAC type=Machine Authorization with expiration time: Fri Jul 3 10:38:30 2015

Aprovação de solicitação de PAC:

INFO ,0x7fd5330fc700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,user=host/mgarcarz-pc,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Eap-Fast: client PAC request approved for PAC type - Requested PAC type=Machine,EapFastProtocol.cpp:955

INFO ,0x7fd5330fc700,cntx=0001162745,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,user=host/mgarcarz-pc,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Eap-Fast: client PAC request approved for PAC type - Requested PAC type=Machine Authorization,EapFastProtocol.cpp:955

Validação da PAC:

DEBUG,0x7fd5330fc700,cntx=0001162499,sesn=mgarcarz-ise14/223983918/29243,CPMSessionID=0A3E946D00000FE5131F9D26,user=anonymous,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Authorization PAC is valid,EapFastProtocol.cpp:3403

Eap,2015-07-03 09:34:39,208,DEBUG,0x7fd5330fc700,cntx=0001162499,sesn=mgarcarz-ise14/223983918/29243,CPMSessionID=0A3E946D00000FE5131F9D26,user=anonymous,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Authorization PAC accepted,EapFastProtocol.cpp:3430

Exemplo de resumo bem-sucedido para geração de PAC:

DEBUG,0x7fd5331fd700,cntx=0001162749,sesn=mgarcarz-ise14/223983918/29245,CPMSessionID=0A3E946D00000FE5131F9D26,user=cisco,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Conversation summary: Provisioning. Authenticated. Inner method succeeded. Inner method succeeded. Generated PAC of type Tunnel V1A. Generated PAC of type User Authorization. Generated PAC of type Machine. Generated PAC of type Machine Authorization. Success

Exemplo de resumo bem-sucedido para validação de PAC:

DEBUG,0x7fd5330fc700,cntx=0001162503,sesn=mgarcarz-ise14/223983918/29243,CPMSessionID=0A3E946D00000FE5131F9D26,user=host/mgarcarz-pc,CallingStationID=00-50-B6-11-ED-31,FramedIPAddress=10.0.13.127,Conversation summary: Authentication. PAC type Tunnel V1A. PAC is valid.Skip inner method. Skip inner method. Success

NAM do AnyConnect

Exemplo de sessão não EAP-Encadeamento, Autenticação de máquina sem reconexão rápida:

EAP: Identity requested

Auth[eap-fast-pac:machine-auth]: Performing full authentication

Auth[eap-fast-pac:machine-auth]: Disabling fast reauthentication

Exemplo de pesquisa de PAC de autorização (autenticação de máquina para sessão não-encadeamento EAP):

Looking for matching pac with iid: host/ADMIN-PC2

Requested machine pac was sen

Todos os estados do método interno (para MSCHAP) podem ser verificados a partir destes logs:

EAP (0) EAP-MSCHAP-V2: State: 0 (eap_auth_mschapv2_c.c 731

EAP (0) EAP-MSCHAP-V2: State: 2 (eap_auth_mschapv2_c.c 731

EAP (0) EAP-MSCHAP-V2: State: 1 (eap_auth_mschapv2_c.c 731

EAP (0) EAP-MSCHAP-V2: State: 4 (eap_auth_mschapv2_c.c 73

O NAM permite a configuração do recurso de registro estendido que captura todos os pacotes EAP e os salva no arquivo pcap. Isso é especialmente útil para a funcionalidade Iniciar Antes do Logon (os pacotes EAP são capturados mesmo para autenticações que ocorrem antes do logon do usuário). Para a ativação de recursos, consulte o engenheiro do TAC.

Referências

- Guia do administrador do Cisco AnyConnect Secure Mobility Client, versão 4.0, configuração EAP-FAST

- Guia do Administrador do Cisco Identity Services Engine, Release 1.4 Recomendações EAP-FAST

- Guias de design do Cisco Identity Services Engine

- Implantação de encadeamento EAP com AnyConnect NAM e Cisco ISE

- Suporte Técnico e Documentação - Cisco Systems

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

15-Mar-2016

|

Versão inicial |

Colaborado por engenheiros da Cisco

- Michal Garcarz

- Thomas Wall

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback