Detecção de AP não autorizado nos pontos de acesso WAP351 e WAP371

Objetivo

Um ponto de acesso (AP) invasor é um ponto de acesso que foi instalado em uma rede sem autorização explícita de um administrador de sistema. Os pontos de acesso invasores representam uma ameaça à segurança, pois qualquer pessoa com acesso à área pode instalar um ponto de acesso sem fio que pode permitir o acesso de partes não autorizadas à rede. A página Rogue AP Detection exibe informações sobre esses pontos de acesso. Você pode adicionar qualquer ponto de acesso autorizado à Lista de APs Confiáveis.

O objetivo do documento é explicar como detectar pontos de acesso (AP) invasores nos pontos de acesso WAP351 e WAP371.

Dispositivos aplicáveis

•WAP351

•WAP371

Versão de software

· 1.0.0.39 (WAP351)

· 1.2.0.2 (WAP371)

Configuração de detecção de AP não autorizado

Note: Para configurar a detecção de AP invasor para um rádio, esse rádio deve primeiro ser habilitado na seção Wireless > Radio. Para obter mais informações, consulte os artigos Definindo configurações básicas de rádio no WAP131 e WAP351 e Configurações básicas de rádio no WAP371.

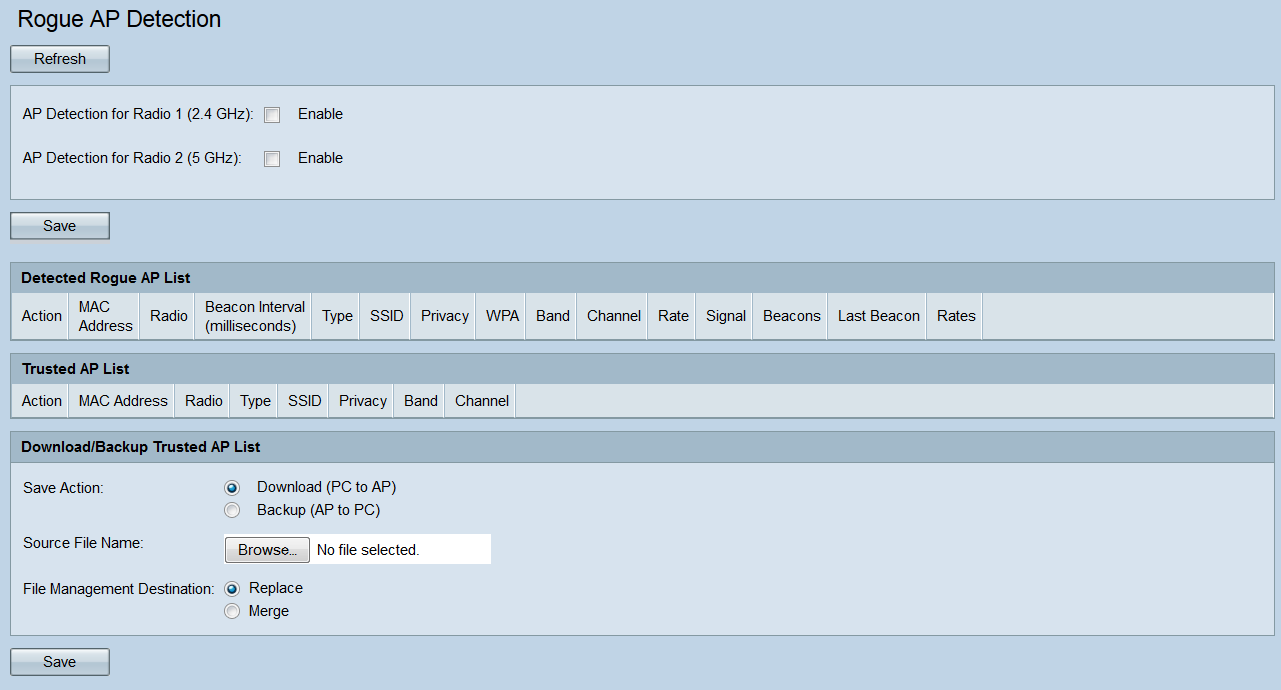

Etapa 1. Inicie a sessão no utilitário de configuração da Web e escolha Wireless > Rogue AP Detection. A janela Rogue AP Detection é exibida:

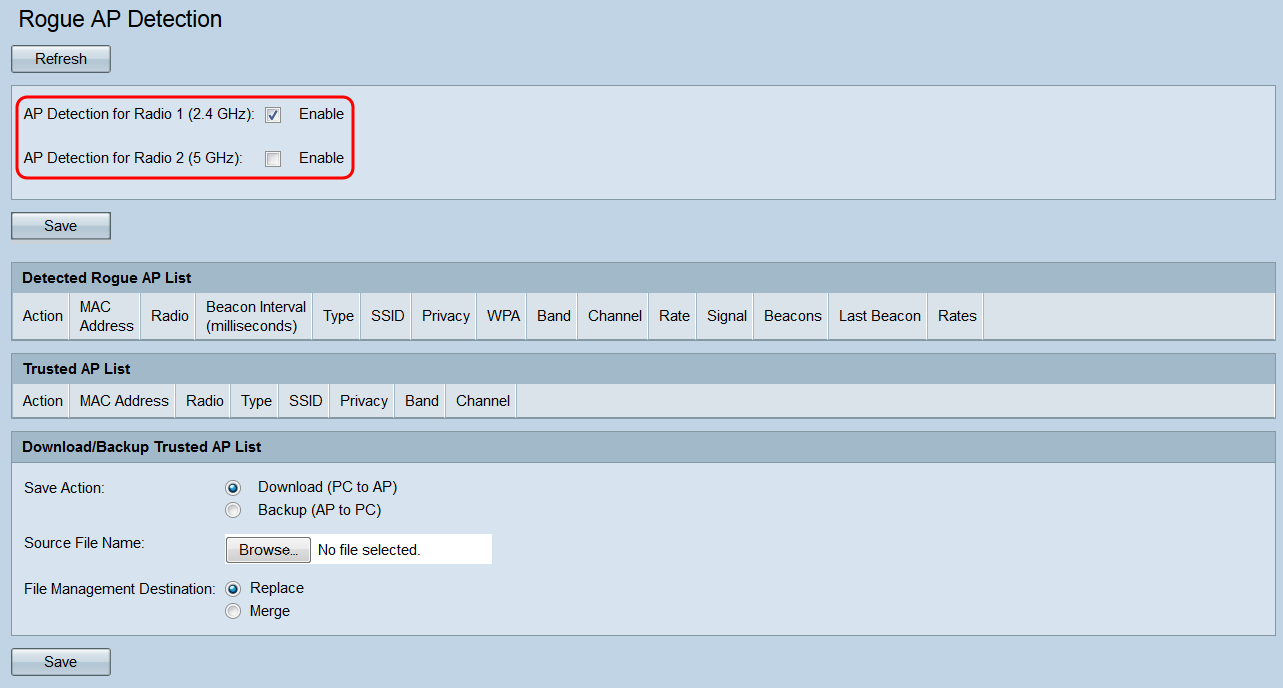

Etapa 2. Marque as caixas de seleção AP Detection for Radio 1 ou AP Detection for Radio 2 para selecionar em quais interfaces de rádio você deseja ativar a detecção de AP não autorizado. No WAP351, o Rádio 1 pode detectar somente APs na faixa de 2,4 GHz, e o Rádio 2 pode detectar somente APs na faixa de 5 GHz. No WAP371, o Rádio 1 pode detectar apenas APs na faixa de 5 GHz, e o Rádio 2 pode detectar apenas APs na faixa de 2,4 GHz.

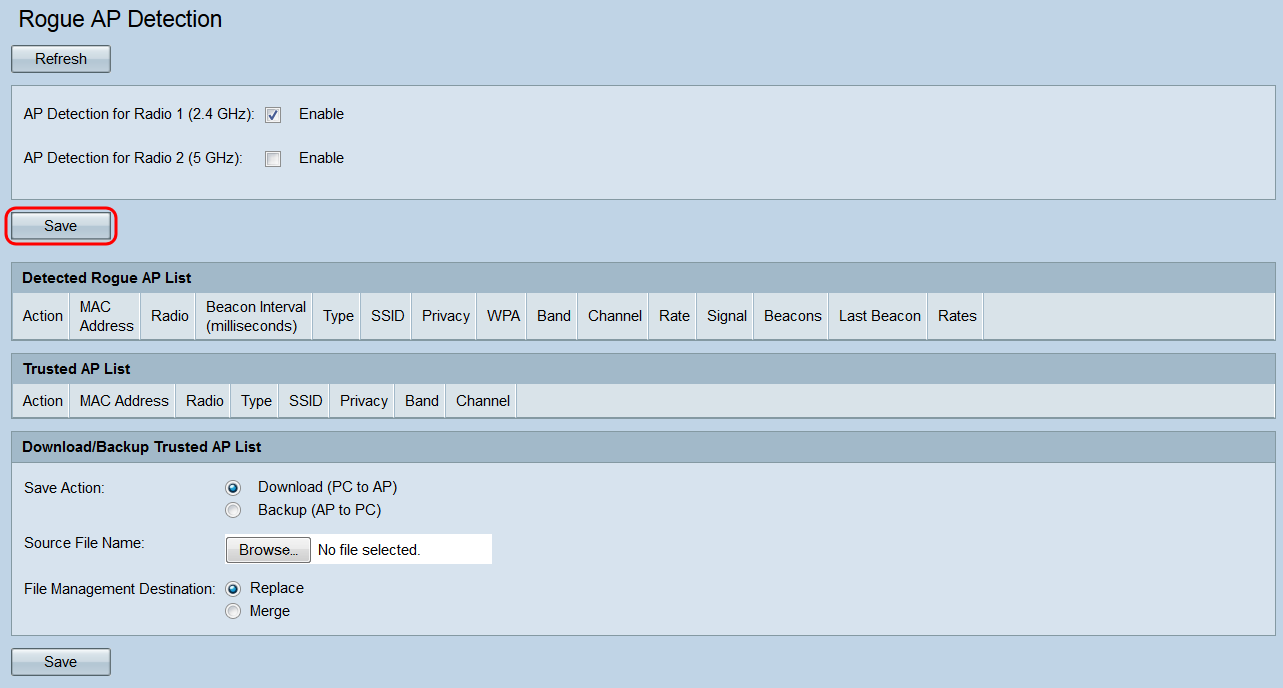

Etapa 3. Clique no botão Save para habilitar a detecção de AP invasor nas interfaces de rádio selecionadas.

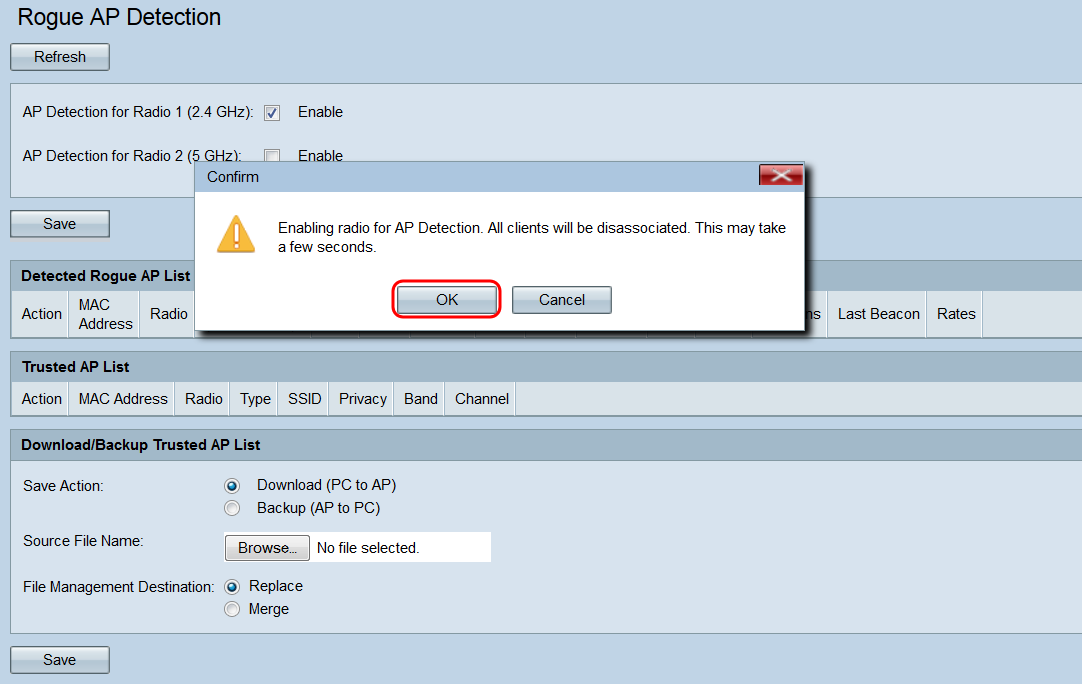

Etapa 4. Se estiver habilitando a detecção de AP invasor, uma janela pop-up será exibida informando que todos os clientes conectados no momento serão desconectados. Clique em OK para continuar.

Quando a detecção de AP não autorizado estiver habilitada, cada AP detectado será exibido na Lista de AP não autorizado detectados.

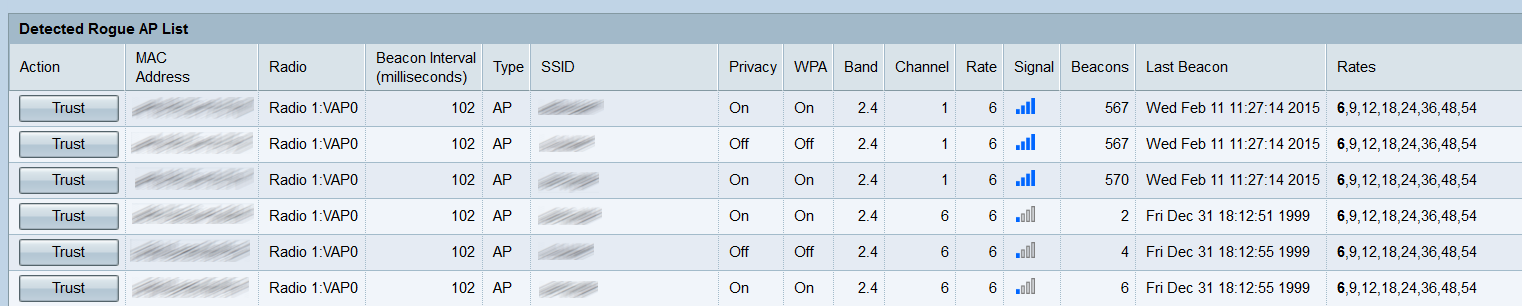

São exibidas as seguintes informações sobre os pontos de acesso detectados:

· Ação — Clicar no botão Trust neste campo adicionará o AP correspondente à lista de APs confiáveis e o removerá da lista de APs falsos detectados.

· Endereço MAC — Exibe o endereço MAC do AP detectado.

· Radio — Indica o rádio do WAP no qual o access point foi detectado.

· Intervalo de beacon — Exibe o intervalo de beacon em milissegundos usado pelo AP detectado. Os quadros de beacon são transmitidos por um AP em intervalos regulares para anunciar a existência da rede sem fio. O tempo padrão para enviar um quadro beacon é de uma vez a cada 100 milissegundos.

· Tipo — Exibe o tipo do dispositivo detectado. Ele pode ser um AP ou Ad hoc. Um dispositivo Ad-hoc usa uma conexão sem fio local que não envolve um ponto de acesso sem fio.

· SSID — Exibe o SSID do AP detectado.

· Privacidade — Indica se há alguma segurança no AP vizinho.

· WPA — Indica se a segurança WPA está desativada ou ativada para o AP detectado.

· Band — Indica o modo IEEE 802.11 usado no AP detectado. Pode ser 2,4 ou 5.

· Canal — Exibe o canal em que o AP detectado está transmitindo atualmente.

· Rate — Mostra a taxa na qual o AP detectado transmite atualmente em Mbps.

· Signal — Mostra a intensidade do sinal de rádio do AP.

· Beacons — Exibe o número total de beacons recebidos do AP desde que ele foi detectado pela primeira vez. Os quadros de beacon são transmitidos por um AP em intervalos regulares para anunciar a existência da rede sem fio. O tempo padrão para enviar um quadro beacon é de uma vez a cada 100 milissegundos.

· Último Beacon — Exibe a data e a hora do último beacon recebido do AP.

· Taxas — Lista as taxas suportadas e básicas do AP detectado (em megabits por segundo).

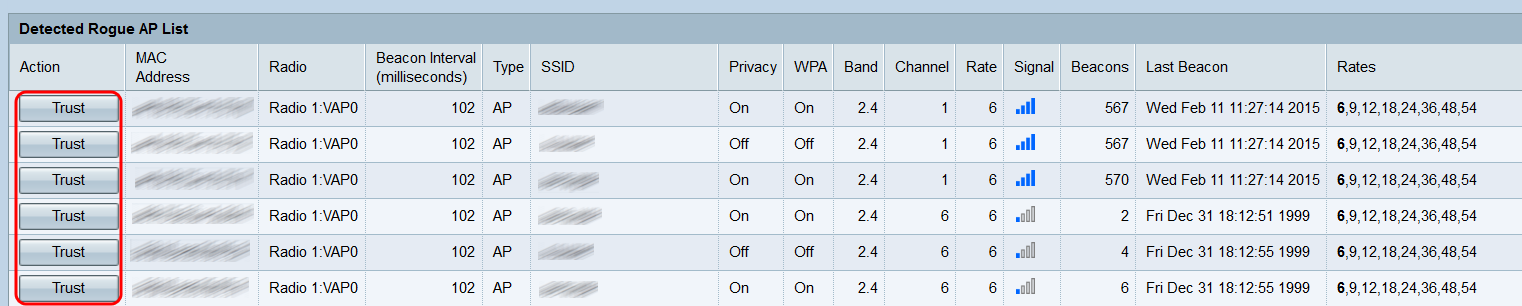

Etapa 5. Se você confiar ou reconhecer um AP detectado, clique no botão Trust ao lado de sua entrada na lista. Isso adiciona o AP correspondente à lista de APs confiáveis e o remove da lista de APs não autorizados detectados. Confiar em um AP apenas o adiciona à lista e não tem impacto na operação do WAP. As listas são ferramentas organizacionais que podem ser usadas para tomar outras medidas.

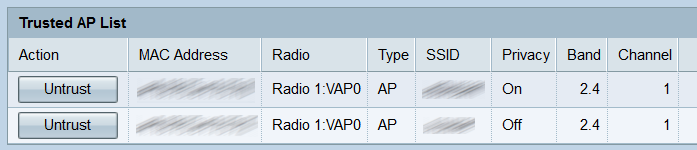

Etapa 6. Para gerenciar seus APs confiáveis, role para baixo até a Lista de APs Confiáveis. É onde os APs invasores detectados estão localizados quando você clica em seus respectivos botões Trust.

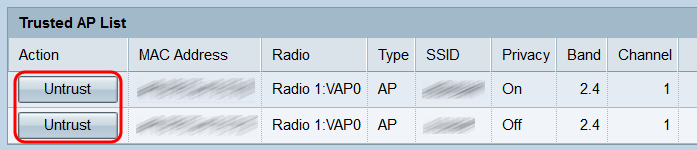

Etapa 7. Se você não confia mais em um AP confiável, clique no botão Untrust correspondente. Isso o moverá de volta para a Lista de APs Invasores Detectados.

Fazendo backup/baixando lista de APs confiáveis

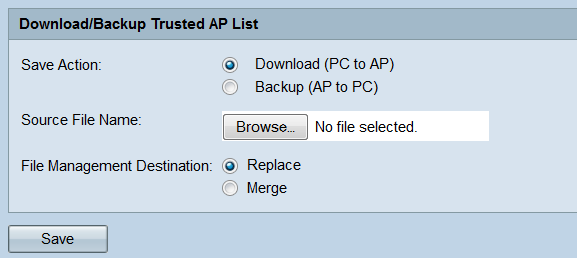

Etapa 1. Se quiser fazer download ou backup da lista de APs confiáveis, vá até a seção Download/Backup Trusted AP List.

Etapa 2. No campo Salvar Ação, escolha um dos botões de opção:

· Download (PC para AP) — Selecione esta opção se quiser fazer download de uma lista de APs confiáveis do seu PC para o WAP.

· Backup (AP para PC) — Selecione esta opção se quiser fazer backup da lista de APs confiáveis para seu PC. Se você selecionar essa opção, vá para a Etapa 5.

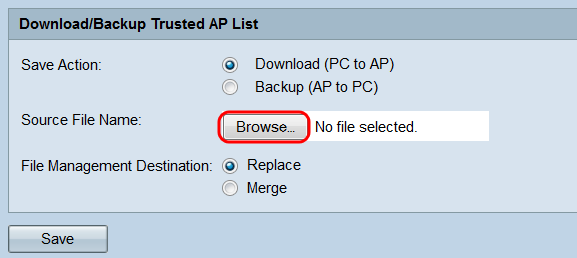

Etapa 3. Se você selecionou Download (PC to AP) na etapa anterior, clique no botão Browse... no campo Source File Name para selecionar o arquivo da lista de APs confiáveis em seu PC.

Note: O arquivo deve terminar em .cfg.

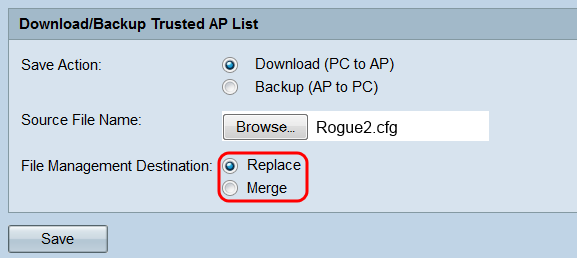

Etapa 4. No campo Destino do gerenciamento de arquivos, selecione os botões de opção Substituir ou Mesclar. Replace faz com que o arquivo baixado substitua completamente a lista de APs confiáveis existente no WAP, enquanto Merge apenas adiciona os novos APs no arquivo à lista de APs confiáveis.

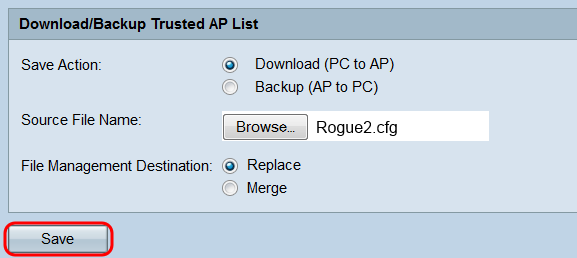

Etapa 5. Clique em Salvar. Dependendo de sua seleção no campo Save Action, o WAP fará backup da lista de APs confiáveis em seu PC ou baixará a lista de APs confiáveis especificada para o WAP.

Etapa 6. Se você estiver executando um backup, uma janela de diálogo será exibida solicitando que você salve a lista de APs confiáveis em seu computador. Se você estiver baixando o arquivo, uma janela pop-up será exibida informando que a transferência foi bem-sucedida. Click OK.

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

12-Dec-2018

|

Versão inicial |

Feedback

Feedback