Configurar a ACL IPv4 no WAP125 e WAP581

Introduction

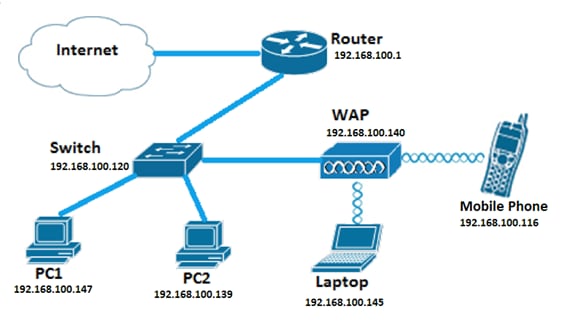

O Protocolo Internet versão 4 (IPv4) e o Protocolo Internet versão 6 (IPv6) Listas de Controle de Acesso (ACLs) são um conjunto de regras aplicadas aos pacotes recebidos pelo Ponto de Acesso Sem Fio (WAP). Cada regra é usada para determinar se o acesso à rede deve ser permitido ou negado. As ACLs podem ser configuradas para inspecionar campos de um quadro como o endereço IP de origem ou de destino, o Identificador (ID) da Rede Local Virtual (VLAN) ou a Classe de Serviço (CoS). Quando um quadro entra na porta do dispositivo WAP, inspeciona o quadro e verifica as regras da ACL em relação ao conteúdo do quadro. Se qualquer uma das regras corresponder ao conteúdo, uma ação de permissão ou negação será executada no quadro.

A configuração de ACLs IPv4 é normalmente usada para autorizar o acesso a recursos de rede para selecionar dispositivos na rede.

Note: Há uma negação implícita no final de cada regra criada.

Note: Nesse cenário, todo o tráfego do PC2 terá permissão para acessar a rede. Todo o tráfego restante de outros hosts será negado.

Objetivo

O objetivo deste artigo é mostrar a você como configurar uma ACL IPv4 em um ponto de acesso WAP125 e WAP581.

Dispositivos aplicáveis

- WAP125

- WAP581

Versão de software

- 1.0.0.5 — WAP125

- 1.0.0.4 — WAP581

Configurar uma ACL IPv4

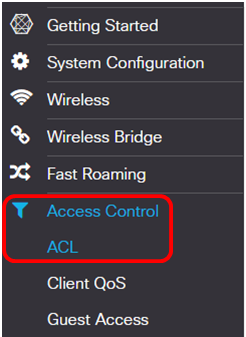

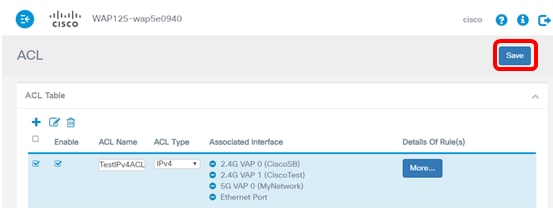

Etapa 1. Faça login no utilitário baseado na Web do WAP e escolha Controle de acesso > ACL.

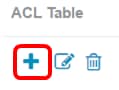

Etapa 2. Clique no  botão para criar uma nova ACL.

botão para criar uma nova ACL.

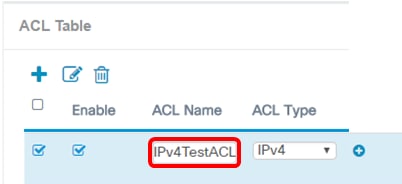

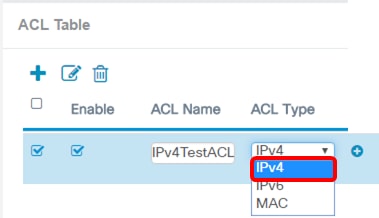

Etapa 3. Insira um nome para a ACL no campo ACL Name (Nome da ACL).

Note: Neste exemplo, IPv4TestACL é inserido.

Etapa 4. Escolha IPv4 na lista suspensa Tipo de ACL.

Etapa 5. Clique no  botão e escolha uma interface na lista suspensa Interface associada. As opções são:

botão e escolha uma interface na lista suspensa Interface associada. As opções são:

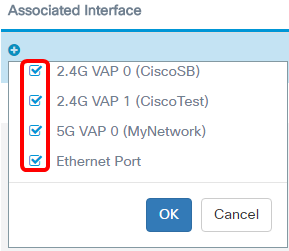

- 2.4G VAP 0 (SSID Name) — Essa opção aplicará a ACL MAC ao Virtual Access Point (VAP) de 2,4 GHz. A seção SSID Name (Nome SSID) pode ser alterada dependendo do nome SSID configurado no WAP.

- 5G VAP0 (SSID Name) — Essa opção aplicará a ACL MAC ao VAP de 5 GHz.

- Porta Ethernet — Esta opção aplicará a ACL MAC à interface Ethernet do WAP.

Note: Várias interfaces podem ser associadas a uma ACL. No entanto, ele não pode ser associado a uma ACL quando já foi associado a outra ACL. Neste exemplo, todas as interfaces estão sendo associadas a IPv4TestACL. Desmarque a caixa para desassociar a interface da ACL.

Etapa 6. Click OK.

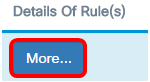

Passo 7. Clique no botão Mais... para configurar os parâmetros da ACL.

Etapa 8. Clique no  botão para adicionar uma nova regra.

botão para adicionar uma nova regra.

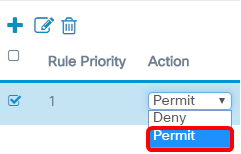

Etapa 9. Escolha uma ação na lista suspensa Ação. As opções são:

- Permit (Permitir) — Esta opção permitirá que os pacotes que correspondem aos critérios da ACL se conectem à rede.

- Negar — Esta opção impedirá que pacotes que correspondem aos critérios da ACL se conectem à rede.

Note: Neste exemplo, Permit é escolhido.

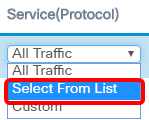

Etapa 10. Escolha um serviço ou protocolo a ser filtrado na lista suspensa Serviço (Protocolo). As opções são:

- Todo o tráfego — Esta opção tratará todos os pacotes como uma correspondência com o filtro da ACL.

- Select From List (Selecionar da lista) — Essa opção permitirá que você escolha IP, ICMP, IGMP, TCP ou UDP como filtros para a ACL. Se esta opção for escolhida, vá para a Etapa 11.

- Personalizado — Esta opção permitirá que você insira um identificador de protocolo personalizado como um filtro para os pacotes. O valor é um número hexadecimal de quatro dígitos. O intervalo é 0 a 255.

Note: Neste exemplo, Select from List (Selecionar na lista) é escolhido.

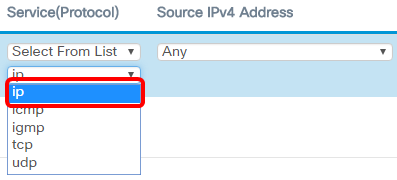

Etapa 11. Defina o protocolo que precisa ter permissão para se conectar à rede. As opções são:

- ip — Essa opção permitirá que o ponto de acesso filtre os hosts que acessam a rede usando seu endereço IP como filtro.

- icmp — Esta opção permitirá que o ponto de acesso filtre os pacotes ICMP (Internet Control Message Protocol) entrando na rede através do ponto de acesso.

- igmp — Esta opção permitirá que o ponto de acesso filtre os pacotes do Internet Group Management Protocol (IGMP) que entram na rede através do ponto de acesso.

- tcp — Essa opção permitirá que o ponto de acesso filtre os pacotes TCP (Transmission Control Protocol) entrando na rede através do ponto de acesso.

- udp — Essa opção permitirá que o ponto de acesso filtre os pacotes do User Datagram Protocol (UDP) que entram na rede através do ponto de acesso.

Note: Neste exemplo, ip é escolhido.

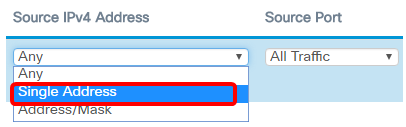

Etapa 12. Defina o Endereço IPv4 Origem na lista suspensa Endereço IPv4 Origem. As opções são:

- Qualquer — Essa opção permitirá que o WAP aplique o filtro a pacotes de qualquer endereço IP.

- Endereço único — Essa opção permitirá que o WAP aplique o filtro aos pacotes de um endereço IP especificado.

- Endereço/Máscara — Essa opção permitirá que o WAP aplique o filtro aos pacotes a um endereço IP e à máscara do IP.

Note: Neste exemplo, Endereço único é escolhido.

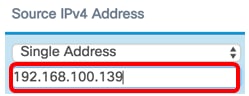

Etapa 13. Insira o endereço IP do host que precisa ser permitido ao acessar a rede.

Note: Neste exemplo, 192.168.100.139 é inserido. Esse é o endereço IP do PC2.

Etapa 14. Escolha uma porta de origem para a condição. As opções são:

- Todo o tráfego — Essa opção permitirá todos os pacotes da porta de origem que atendem aos critérios.

- Selecionar da lista — Essa opção permite escolher ftp, ftpdata, http, smtp, snmp, telnet, tftp e www.

- Personalizado — Essa opção permitirá que você insira um número de porta IANA para corresponder à porta de origem identificada no cabeçalho do datagrama. O intervalo de portas é de 0 a 65535 e inclui o seguinte:

Note: Neste exemplo, All Traffic é escolhido.

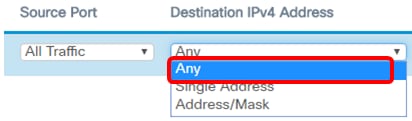

Etapa 15. Escolha um endereço de destino na lista suspensa Endereço IPv4 de destino. As opções são:

- Qualquer - Esta opção trata qualquer endereço IP como uma correspondência com a instrução da ACL.

- Endereço único — Essa opção permite inserir um endereço IP específico para a condição da ACL.

- Address/Mask — (Endereço/Máscara) — Essa opção permite inserir um intervalo de endereços IP ou uma máscara.

Note: Neste exemplo, Qualquer é escolhido.

Etapa 16. Escolha uma porta de destino na lista suspensa Porta de destino. As opções são:

- Qualquer - Esta opção trata todas as portas de destino dos pacotes como uma correspondência com a instrução na ACL.

- Selecionar da lista — Essa opção permite escolher uma palavra-chave associada à porta de destino para correspondência. As opções são: ftp, ftpdata, http, smtp, snmp, telnet, tftp e www. Essas palavras-chave traduzem para seus números de porta correspondentes.

- Personalizado — Essa opção permitirá que você insira um número de porta IANA para corresponder à porta de origem identificada no cabeçalho do datagrama. O intervalo de portas é de 0 a 65535 e inclui o seguinte:

- 0 a 1023 — Portas conhecidas

- 1024 — 49151 — Portas registradas

- 49152 — 65535 — Portas dinâmicas e/ou privadas

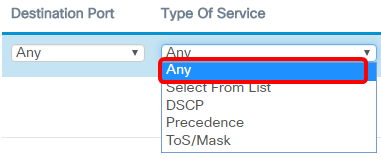

Etapa 17. Escolha um tipo de serviço correspondente ao tipo de pacote na lista suspensa Tipo de serviço. As opções são:

- Qualquer - Esta opção trata qualquer serviço como uma correspondência para os pacotes.

- Selecionar na lista — Essa opção corresponde aos pacotes com base em seus valores Differentiated Services Code Point, (DSCP), Class of Service (CoS) ou Expedited Forwarding (EF).

- DSCP — A opção corresponde aos pacotes com base em seu valor de DSCP personalizado. Ao escolher essa opção, insira um valor de 0 a 63 no campo Valor de DSCP.

- Precedência — Essa opção corresponde aos pacotes com base no valor de precedência de IP. Quando essa opção for escolhida, insira um valor de precedência de IP de 0 a 7.

- ToS/Mask — Esta opção permite que você insira uma máscara ToS IP para identificar as posições de bit no valor dos Bits de Tos IP que são usados para comparação com o campo ToS IP em um pacote.

Etapa 18. (Opcional) Repita as etapas de 8 a 17 até que a ACL seja concluída.

Note: Como há uma negação implícita no final de cada regra criada, não há necessidade de adicionar uma regra de negação à ACL para impedir o acesso de outros dispositivos na rede.

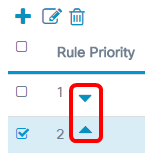

Etapa 19. (Opcional) Altere a ordem das condições na ACL clicando nos botões para cima e para baixo até que estejam na ordem correta.

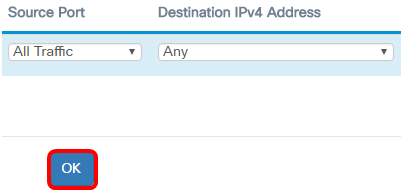

Etapa 20. Click OK.

Etapa 21. Click Save.

Você deve ter concluído a configuração de uma ACL IPv4 que permitiria que apenas um host acessasse a rede quando conectado ao WAP.

Feedback

Feedback