Configure o SNMPv3 no WAP125 e WAP581

Objetivo

O Protocolo de Gerenciamento de Rede Simples Versão 3 (SNMPv3) é um modelo de segurança no qual uma estratégia de autenticação é configurada para um usuário e o grupo no qual o usuário reside. O nível de segurança é o nível de segurança permitido em um modelo de segurança. Uma combinação de um modelo de segurança e um nível de segurança determina qual mecanismo de segurança é usado ao tratar um pacote SNMP.

No SNMP, a Base de Informações de Gerenciamento (MIB - Management Information Base) é um banco de dados de informações hierárquicas contendo OID (Object Identifiers — Identificadores de Objeto) que atua como uma variável que pode ser lida ou definida através do SNMP. A MIB é organizada em uma estrutura semelhante a uma árvore. Uma subárvore na árvore de nomes de objetos gerenciados é uma subárvore de exibição. Uma exibição de MIB é uma combinação de um conjunto de subárvores de visualização ou uma família de subárvores de visualização. As exibições MIB são criadas para controlar o intervalo OID que os usuários SNMPv3 podem acessar. A configuração de Visualizações SNMPv3 é essencial para restringir a visualização de um usuário somente da MIB limitada. Um WAP pode ter até 16 visualizações, incluindo as duas visualizações padrão.

O objetivo deste documento é mostrar a você como coletar, exibir e baixar a atividade da CPU/RAM no WAP125 e no WAP581.

Dispositivos aplicáveis

- WAP125

- WAP581

Versão de software

- 1.0.0.5 — WAP125

- 1.0.0.4 — WAP581

Configurar as configurações de SNMPv3

Configurar visualizações do SNMPv3

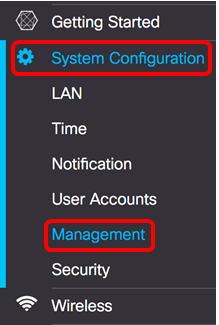

Etapa 1. Faça login no utilitário baseado na Web e escolha Configuração do sistema > Gerenciamento.

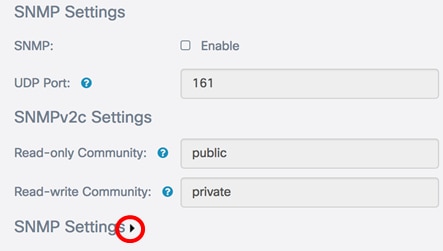

Etapa 2. Clique na seta para a direita SNMP Settings (Configurações de SNMP).

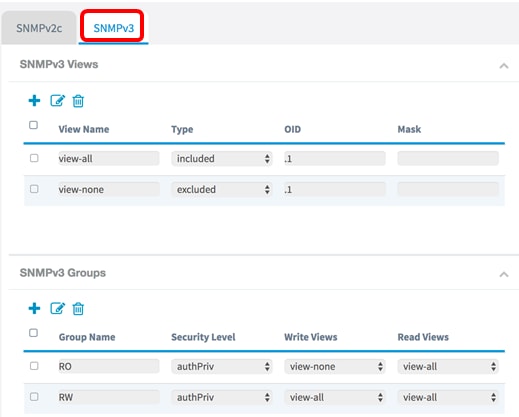

Etapa 3. Clique na guia SNMPv3.

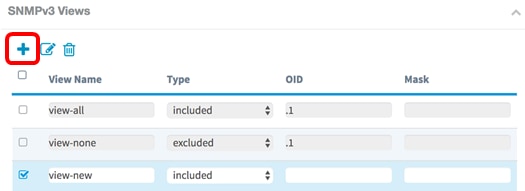

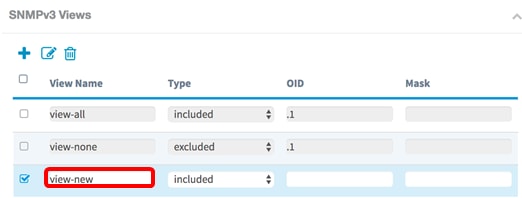

Etapa 4. Clique no + botão para criar uma nova entrada em SNMPv3 Views.

Etapa 5. No campo View Name, insira um nome que identifique a exibição MIB.

Note: Neste exemplo, view-new é criado como o Nome de exibição. View-all e view-none são criados por padrão e contêm todos os objetos de gerenciamento suportados pelo sistema. Eles não podem ser modificados nem excluídos.

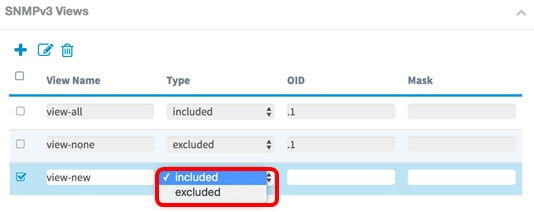

Etapa 6. Na lista suspensa Tipo, escolha uma opção para excluir ou incluir a exibição.

- incluído — Inclui a exibição na subárvore ou família de subárvores da exibição MIB.

- excluído — Exclui a exibição na subárvore ou família de subárvores da exibição MIB.

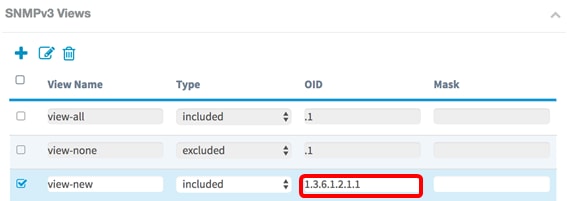

Passo 7. No campo OID, insira uma cadeia de caracteres OID para a subárvore incluir ou excluir da exibição. Cada número é usado para localizar informações e cada número corresponde a uma ramificação específica da árvore OID. Os OIDs são identificadores exclusivos de objetos gerenciados na hierarquia MIB. As IDs de objeto MIB de nível superior pertencem a diferentes organizações de padrões, enquanto as IDs de objeto de nível inferior são alocadas por organizações associadas. As filiais privadas podem ser definidas por fornecedores para incluir objetos gerenciados para seus próprios produtos. Os arquivos MIB mapeiam os números OID para o formato legível por humanos. Para converter o número OID no nome do objeto, clique aqui.

Note: Neste exemplo, 1.3.6.1.2.1.1 é usado.

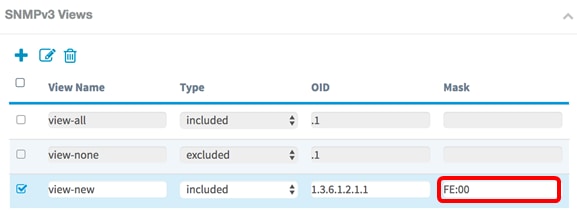

Etapa 8. Insira uma máscara OID no campo Mask (Máscara). O campo Mask é usado para controlar os elementos da subárvore OID que devem ser considerados relevantes quando você determina a exibição na qual um OID está e o máximo é 47 caracteres. O formato tem 16 octetos de comprimento e cada octeto contém dois caracteres hexadecimais separados por ponto ou dois pontos. Para determinar a máscara, conte o número de elementos OID e defina esses bits como um. Apenas formatos hexadecimais são aceitos neste campo. Considere o exemplo OID 1.3.6.1.2.1.1, ele tem sete elementos, então se você definir sete 1s consecutivos seguidos por um 0 no primeiro octeto e todos os zeros no segundo, você terá FE:00 como a máscara.

Note: Neste exemplo, FE:00 é usado.

Etapa 9. Clique em  .

.

Agora você deve ter configurado com êxito as exibições de SNMPv3 no WAP125.

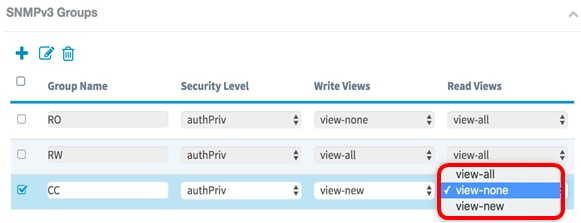

Configurar grupos SNMPv3

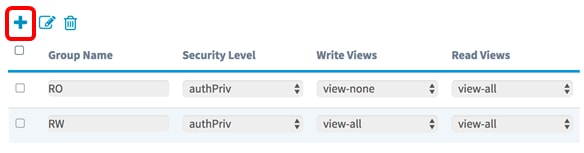

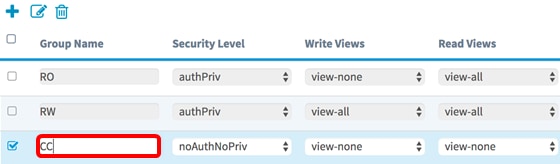

Etapa 1. Clique no + botão para criar uma nova entrada em SNMPv3 Groups.

Etapa 2. Digite um nome usado para identificar o grupo no campo Nome do grupo. Os nomes padrão de RO e RW não podem ser reutilizados. Os nomes dos grupos podem conter até 32 caracteres alfanuméricos.

Note: Neste exemplo, CC é usado.

Etapa 3. Na lista suspensa Nível de segurança, escolha um nível apropriado de autenticação.

- noAuthNoPriv — Não fornece autenticação e nenhuma criptografia de dados (sem segurança).

- authNoPriv — Fornece autenticação, mas não criptografia de dados (sem segurança). A autenticação é fornecida por uma senha SHA (Secure Hash Authentication).

- authPriv — Autenticação e criptografia de dados. A autenticação é fornecida por uma senha SHA. A criptografia de dados é fornecida pela senha DES.

Note: Neste exemplo, authPriv é usado.

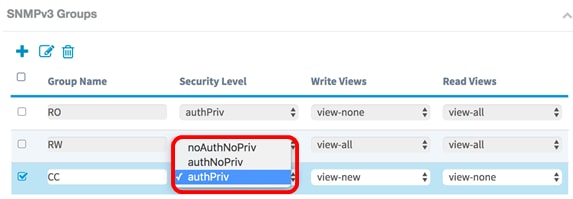

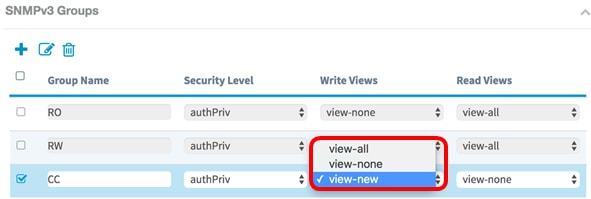

Etapa 4. Na lista suspensa Exibições de gravação, escolha o acesso de gravação a todos os objetos de gerenciamento (MIBs) para o novo grupo. Isso define a ação que um grupo pode executar em MIBs. Essa lista também incluirá quaisquer novas Visualizações SNMP que tenham sido criadas no WAP.

Note: Neste exemplo, a exibição nova é usada.

Etapa 5. Escolha o acesso de leitura para todos os objetos de gerenciamento (MIBs) para o novo grupo na lista suspensa Ler exibições. As opções padrão fornecidas abaixo são exibidas juntamente com quaisquer outras exibições criadas no WAP.

- view-all — Isso permite que os grupos exibam e leiam todos os MIBs.

- view-none — Isso restringe o grupo para que ninguém possa ver ou ler nenhuma MIBs.

- view-new — Exibição criada pelo usuário.

Note: Neste exemplo, view-none é usado.

Etapa 6. Clique em  .

.

Agora você deve ter configurado com êxito os grupos SNMPv3.

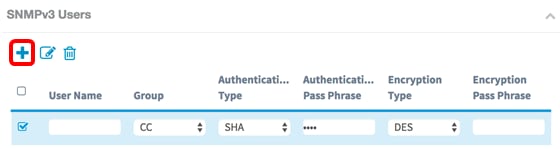

Configurar usuários SNMPv3

Um usuário SNMP é definido por suas credenciais de login (nome de usuário, senhas e método de autenticação) e é operado em associação com um grupo SNMP e ID do mecanismo. Somente SNMPv3 usa usuários SNMP. Os usuários com privilégios de acesso estão associados a uma exibição de SNMP.

Etapa 1. Clique no + botão para criar uma nova entrada em SNMPv3 Users.

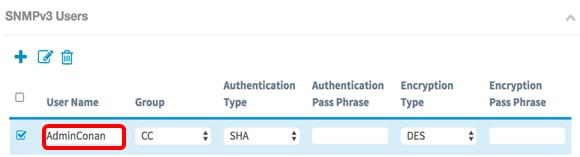

Etapa 2. No campo Nome de usuário, crie um nome de usuário que indique um usuário SNMP.

Note: Neste exemplo, AdminConan é usado.

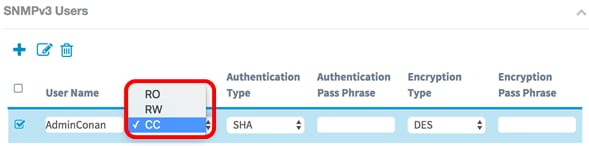

Etapa 3. Na lista suspensa Grupo, escolha um grupo para mapear para o usuário. As opções são:

- RO — Grupo somente leitura, criado por padrão. Esse grupo permite que um usuário visualize apenas a configuração.

- RW — Grupo de leitura/gravação, criado por padrão. Esse grupo permite que um usuário veja e faça as alterações necessárias na configuração.

- CC — CC, um grupo definido pelo usuário. O grupo definido pelo usuário aparece somente se um grupo tiver sido definido.

Note: Neste exemplo, CC é escolhido conforme definido na Etapa 2 em Configurar grupos SNMPv3.

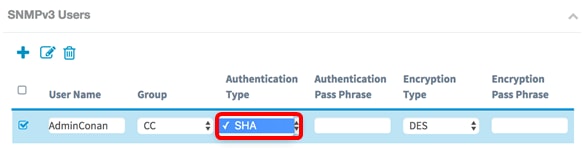

Etapa 4. Na lista suspensa Autenticação, escolha SHA.

Note: Essa área ficará esmaecida se o nível de segurança do grupo escolhido na Etapa 3 tiver sido definido como noAuthNoPriv.

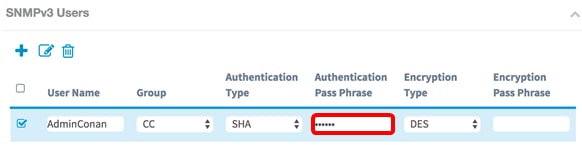

Etapa 5. No campo Authentication Pass Phrase, insira a senha associada para o usuário. Esta é a senha SNMP que precisa ser configurada para autenticar os dispositivos para que eles se conectem entre si.

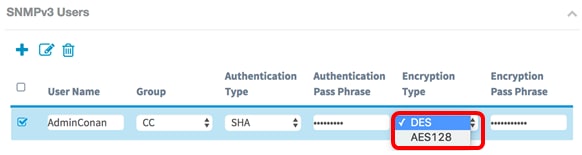

Etapa 6. No menu suspenso Tipo de criptografia, escolha um método de criptografia para criptografar as solicitações SNMPv3. As opções são:

- DES — Data Encryption Standard (DES) é uma cifra de bloco simétrica que usa uma chave secreta compartilhada de 64 bits.

- AES128 — Advanced Encryption Standard que usa uma chave de 128 bits.

Note: Neste exemplo, DES é escolhido.

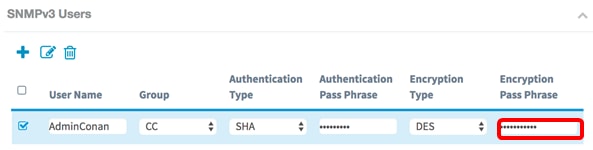

Passo 7. No campo Encryption Pass Phrase, insira a senha associada para o usuário. Isso é usado para criptografar os dados enviados aos outros dispositivos na rede. Essa senha também é usada para descriptografar os dados na outra extremidade. A senha deve corresponder nos dispositivos de comunicação. A senha pode ter um intervalo de oito a 32 caracteres.

Etapa 8. Clique em  .

.

Agora você deve ter configurado com êxito os usuários SNMPv3 no WAP125.

Configurar destinos SNMPv3

Um Destino SNMP refere-se à mensagem enviada e ao dispositivo de gerenciamento para o qual as notificações de agente são enviadas. Cada destino é identificado pelo nome de destino, endereço IP, porta UDP e nome de usuário.

SNMPv3 envia notificações de destino SNMP como mensagens de informação para o SNMP Manager em vez de interceptações. Isso garante a entrega do alvo, já que as armadilhas não usam confirmação, mas informam.

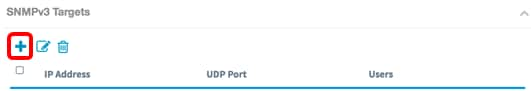

Etapa 1. Clique no + botão para criar uma nova entrada em SNMPv3 Targets.

Note: Um total de até 16 destinos pode ser configurado.

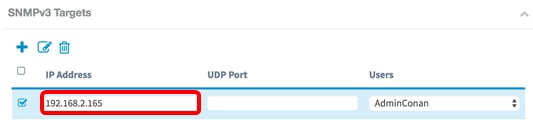

Etapa 2. No campo Endereço IP, insira o endereço IP de destino para onde todas as interceptações SNMP serão enviadas. Geralmente, esse é o endereço do Network Management System. Pode ser um endereço IPv4 ou IPv6.

Note: Neste exemplo, 192.168.2.165 é usado.

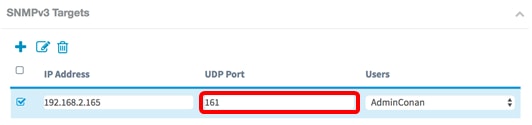

Etapa 3. Insira um número de porta UDP (User Datagram Protocol Protocolo de Datagrama de Usuário) no campo UDP Port. O agente SNMP verifica se há solicitações de acesso nesta porta. O padrão é 161. O intervalo válido é de 1025 a 65535.

Note: Para este exemplo, 161 é usado.

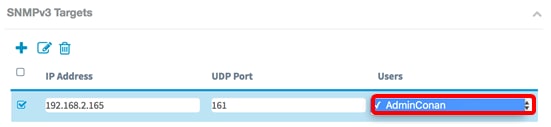

Etapa 4. Escolha o usuário a ser associado ao destino na lista suspensa Usuários. Essa lista mostra uma lista de todos os usuários criados na página Usuários.

Note: AdminConan é escolhido como o Usuário.

Etapa 5. Clique em  .

.

Agora você deve ter configurado com êxito os Destinos SNMPv3 no WAP125 e WAP581.

Feedback

Feedback