Implante uma alternativa de VPN rápida para Mac OS em RV016, RV042, RV042G e RV082 Roteadores VPN

Objetivo

Não há versão de VPN rápido adequada para Mac OS. No entanto, há um número cada vez maior de usuários que gostariam de implantar uma alternativa de VPN rápida para Mac OS. Neste artigo, o IP Securitas é usado como uma alternativa para uma VPN rápida.

Nota: Antes de iniciar a configuração, você precisa fazer o download e instalar os IP Securitas no seu MAC OS. Você pode baixá-lo do seguinte link:

http://www.lobotomo.com/products/IPSecuritas/

Este artigo explica como implantar uma alternativa de VPN rápida para Mac OS em Rv016, RV042, RV042G e RV082 Roteadores VPN.

Dispositivos aplicáveis

•RV016

•RV042

•RV042G

•RV082

Versão de software

•v4.2.2.08

Implante uma alternativa de VPN rápida para Mac OS

Observação: a configuração de cliente VPN para gateway do dispositivo precisa ser feita primeiro. Para saber mais sobre como configurar o VPN Client para Gateway, consulte Configurar um Túnel de Acesso Remoto (Cliente para Gateway) para Clientes VPN em RV016, RV042, RV042G e RV082 Roteadores VPN.

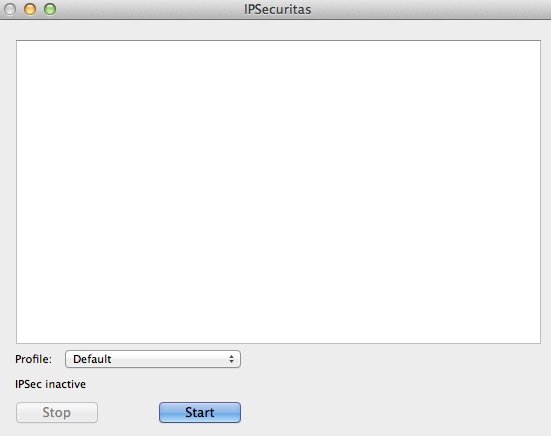

Etapa 1. Execute as IP Securitas no Mac OS. A janela IPSecuritas é exibida:

Etapa 2. Clique em Iniciar.

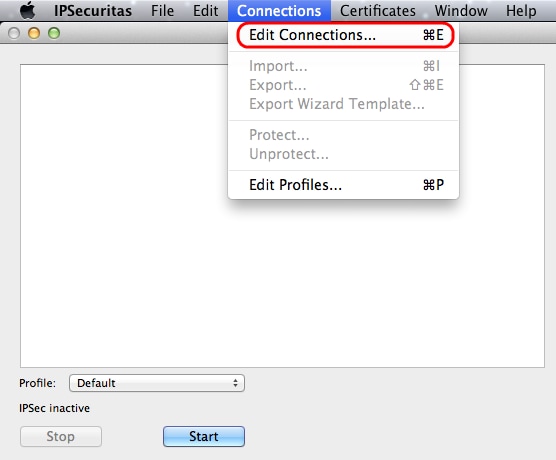

Etapa 3. Na barra de menus, selecione Conexões > Editar Conexões. A janela Conexões é exibida.

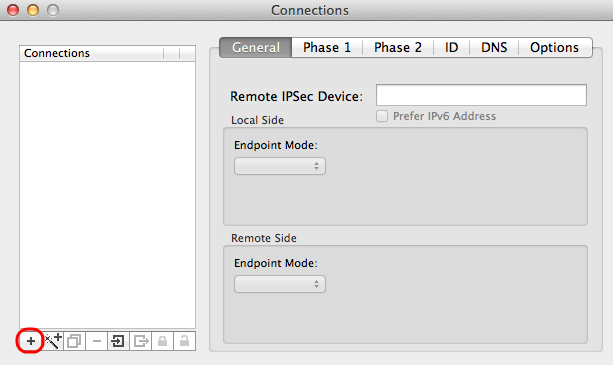

Etapa 4. Clique no ícone + para adicionar uma nova conexão.

Etapa 5. Insira um nome para a nova conexão em conexões.

General

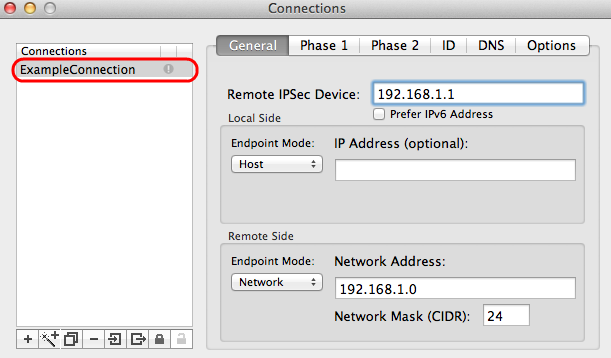

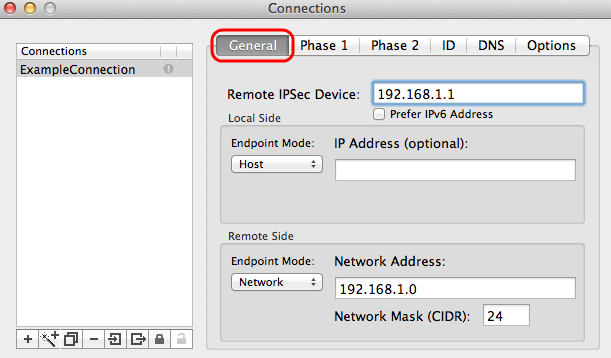

Etapa 1. Clique na guia Geral.

Etapa 2. Insira o endereço IP do roteador remoto no campo Remote IPSec Device.

Nota: Você não precisa configurar o Lado local, pois esta configuração é para o cliente remoto. Você só precisa configurar o modo remoto.

Etapa 3. Na área Remote Side, escolha Network na lista suspensa Endpoint Mode.

Etapa 4. Digite a máscara de sub-rede no campo Máscara de rede (CIDR).

Etapa 5. Digite o endereço de rede remota no campo Endereço de rede.

Fase 1

A Fase 1 é a associação de segurança lógica (SA) simplex entre as duas extremidades do túnel para oferecer suporte à comunicação autenticada segura.

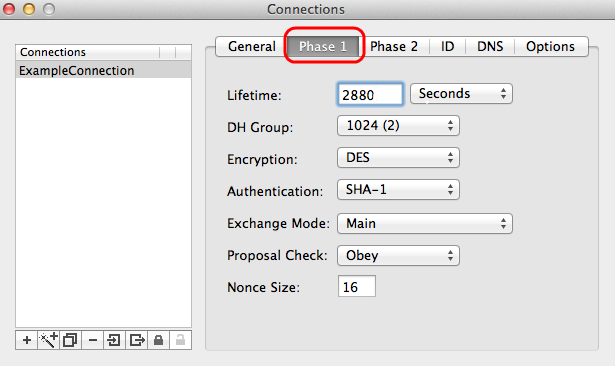

Etapa 1. Clique na guia Fase 1.

Etapa 2. Insira o tempo de vida inserido durante a configuração do túnel no campo Tempo de vida. Se o tempo expirar, uma nova chave será renegociada automaticamente. O tempo de vida da chave pode variar de 1081 a 86400 segundos. O valor padrão para a Fase 1 é de 28800 segundos.

Etapa 3. Escolha a unidade de tempo apropriada para Vida útil na lista suspensa Vida útil. O padrão é segundos.

Etapa 4. Escolha o mesmo Grupo DH que você digitou para a configuração do túnel na lista suspensa Grupo DH. O grupo Diffie-Hellman (DH) é usado para troca de chaves.

Etapa 5. Escolha o tipo de criptografia na lista suspensa Criptografia que você inseriu para a configuração do túnel. O método de criptografia determina o comprimento da chave usada para criptografar/descriptografar pacotes ESP (Encapsulating Security Payload).

Etapa 6. Escolha o método de autenticação que você inseriu para a configuração do túnel na lista suspensa Authentication. O tipo de autenticação determina o método para autenticar pacotes ESP.

Passo 7. Escolha o modo de troca apropriado na lista suspensa Modo de troca.

· Principal — Representa o modo de troca para todos os tipos de gateway, exceto o FQDN (Full Qualified Domain Name, nome de domínio totalmente qualificado).

· Agressivo — Representa o modo de troca para o gateway FQDN (Full Qualified Domain Name, nome de domínio totalmente qualificado).

Fase 2

A Fase 2 é a associação de segurança para determinar a segurança do pacote de dados durante a passagem dos pacotes de dados pelos dois pontos finais.

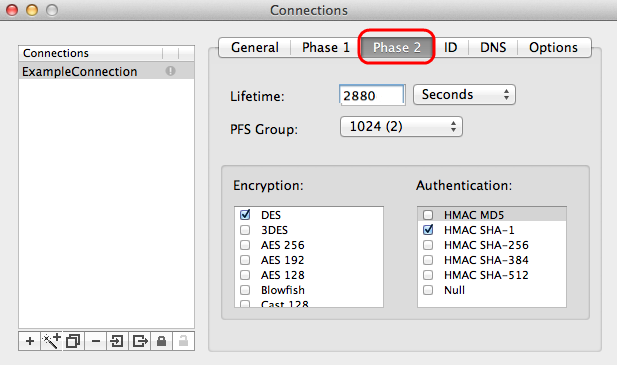

Etapa 1. Clique na guia Fase 2.

Etapa 2. Insira o mesmo tempo de vida no campo Tempo de vida que você inseriu para a configuração do túnel e também a Fase 1.

Etapa 3. Escolha a mesma unidade de tempo de vida na lista suspensa Tempo de vida que você inseriu para a configuração do túnel e da Fase 1.

Etapa 4. Escolha o mesmo grupo DH na lista suspensa Grupo PFS (Perfect Forwarding Secrecy) que você inseriu para a configuração do túnel.

Etapa 5. Desmarque todos os métodos de criptografia e autenticação não utilizados. Marque apenas os definidos na guia Phase 1 (Fase 1).

ID

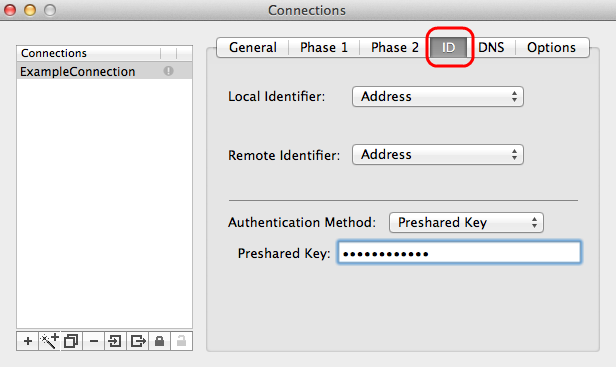

Etapa 1. Clique na guia ID.

Etapa 2. Escolha o mesmo método de identificador local que o túnel na lista suspensa Identificador local. Insira o valor apropriado de acordo com o tipo de identificador local, se necessário.

Etapa 3. Escolha o mesmo método de identificador remoto que o túnel na lista suspensa Identificador remoto. Insira o valor apropriado de acordo com o tipo de identificador remoto, se necessário.

Etapa 4. Escolha o mesmo método de autenticação que o túnel na lista suspensa Authentication Method. Insira o valor de autenticação apropriado de acordo com o tipo de método de autenticação, se necessário.

Etapa 5. Clique no ícone x (círculo vermelho) para fechar a janela de conexão. Isso salva automaticamente as configurações. A janela IPSecuritas é exibida.

Conexão

Etapa 1. Na janela IPSecuritas, clique em Iniciar. O usuário é então conectado para acessar a VPN.

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

12-Dec-2018

|

Versão inicial |

Feedback

Feedback