Configurando configurações avançadas e failover de VPN site a site no RV160 e RV260

Objetivo

O objetivo deste documento é mostrar como configurar as configurações avançadas e failover de VPN site a site no RV160 e RV260.

Introduction

Uma rede virtual privada (VPN) é uma excelente maneira de conectar funcionários remotos a uma rede segura. Uma VPN permite que um host remoto atue como se estivesse conectado à rede protegida no local. Em uma VPN site a site, o roteador local em um local se conecta a um roteador remoto através de um túnel VPN. Esse túnel encapsula dados com segurança usando técnicas de criptografia e autenticação padrão do setor para proteger os dados enviados. Uma configuração idêntica deve ser feita em ambos os lados da conexão para que seja estabelecida uma conexão VPN site a site bem-sucedida. A configuração avançada de VPN site a site oferece a flexibilidade para configurar configurações opcionais para o túnel VPN.

O failover é um recurso poderoso que garante uma conexão constante entre esses dois locais. Isso é útil quando a tolerância a falhas é importante. Um failover ocorre quando o roteador principal está inoperante. Neste ponto, um roteador secundário ou de backup assumirá e fornecerá uma conexão. Isso ajudará a evitar um único ponto de falha.

Dispositivos aplicáveis

· RV160

· RV260

Versão de software

·1.0.00.13

Prerequisites

Antes de definir configurações avançadas e failover para VPN site a site no RV160 e RV260, você precisará configurar o perfil IPsec e a VPN site a site em seu roteador local e remoto. Abaixo está uma lista de artigos que podem ajudá-lo a configurá-los. Você tem a opção de usar o VPN Setup Wizard (Assistente de configuração de VPN) que o ajudará a configurar o perfil IPsec e a VPN site a site, ou pode configurá-los separadamente e seguir os dois documentos fornecidos abaixo.

1. Configurando o assistente de configuração de VPN no RV160 e RV260

Ou

1. Configurando perfis IPSec (modo de chaveamento automático) no RV160 e RV260 (opcional)

2. Configurando a VPN site a site no RV160 e RV260

Configurando configurações avançadas de VPN site a site

As configurações avançadas devem ser configuradas da mesma forma em ambos os lados da conexão VPN.

Etapa 1. Faça login no utilitário de configuração da Web.

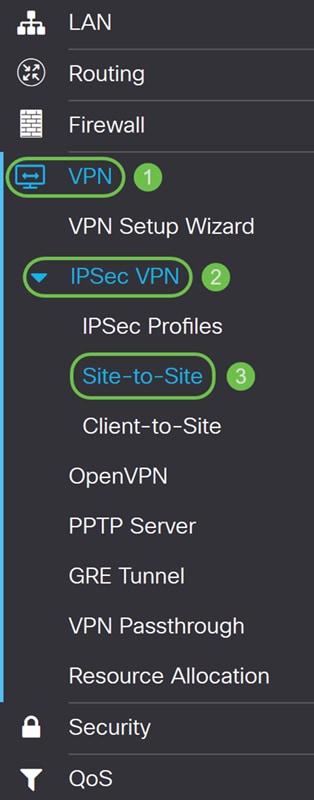

Etapa 2. Navegue até VPN > IPSec VPN > Site-to-Site.

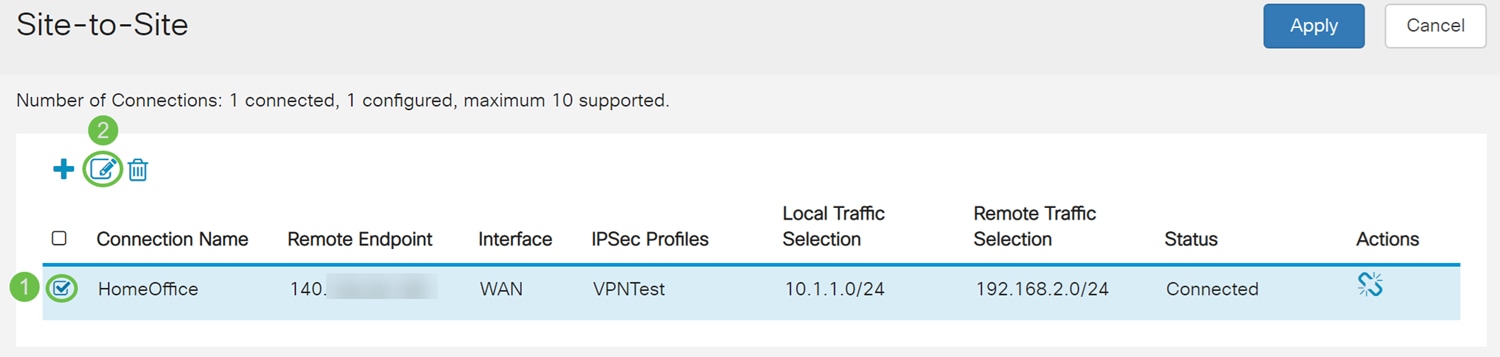

Etapa 3. Marque a caixa de seleção da conexão que deseja editar. Em seguida, pressione o ícone caneta e papel para editar a conexão. Neste exemplo, a conexão chamada HomeOffice está selecionada.

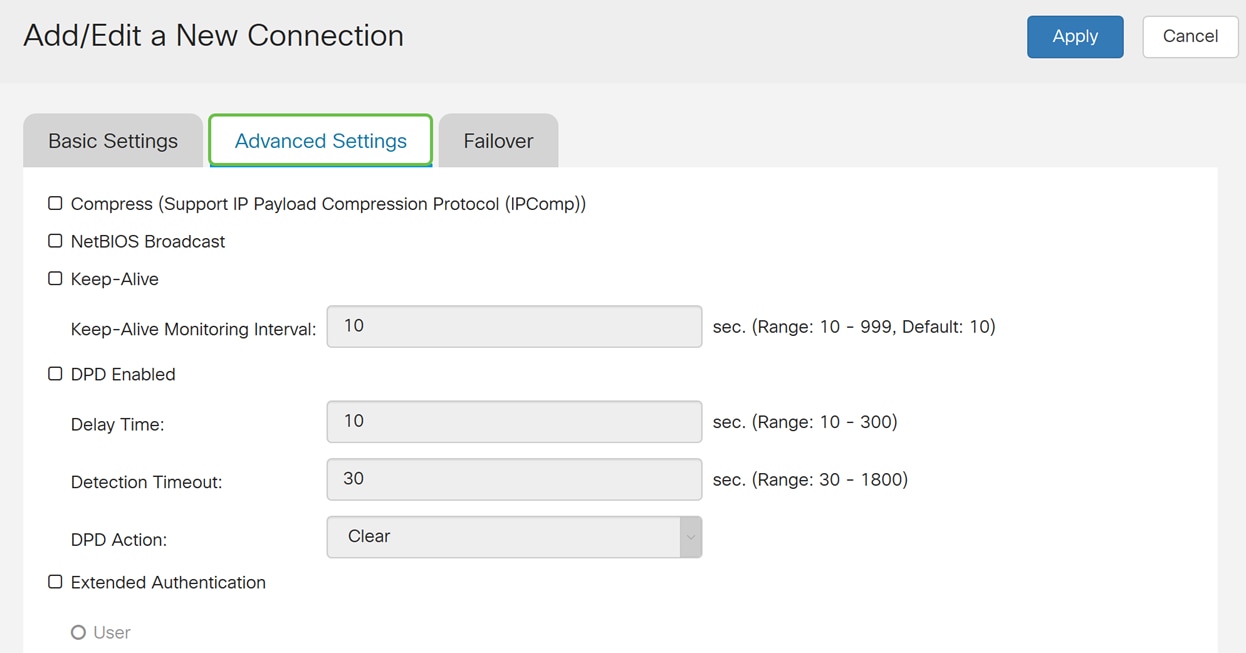

Etapa 4. Clique na guia Configurações avançadas.

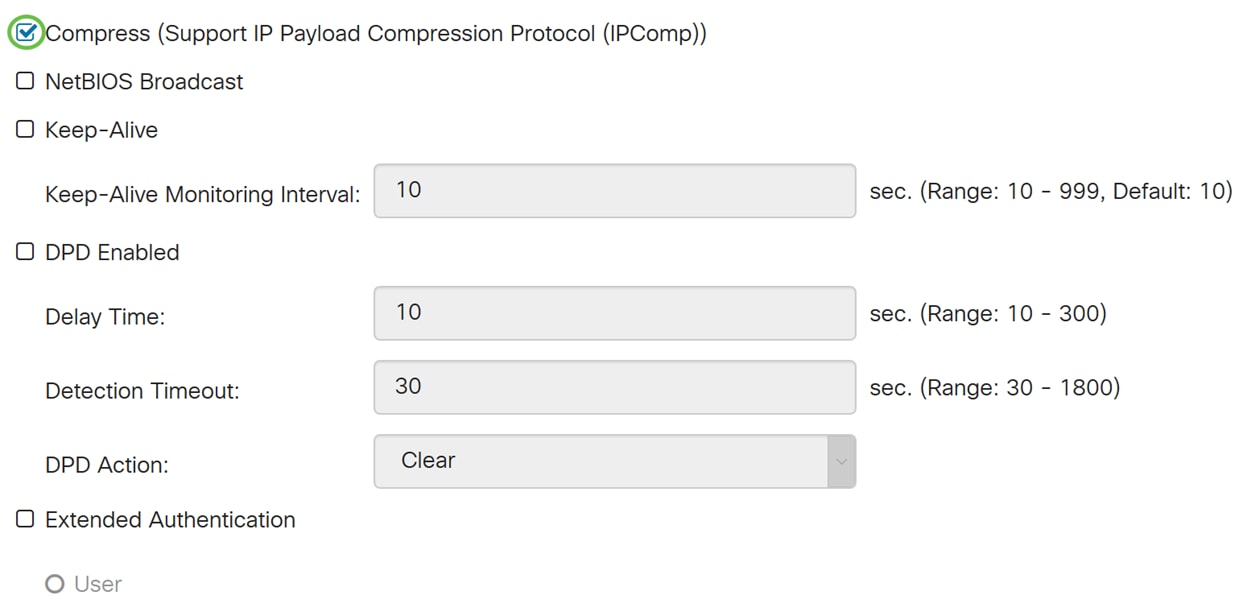

Etapa 5. Marque a caixa de seleção Compress (Support IP Payload Compression Protocol (IPComp)) (Comprimir [protocolo de compressão de payload IP]) para permitir que o roteador proponha a compactação quando inicia uma conexão. Esse protocolo reduz o tamanho dos datagramas IP. Se o respondente rejeitar esta proposta, o roteador não implementará a compactação. Quando o roteador é o respondente, ele aceita a compactação, mesmo que a compactação não esteja habilitada. Se você habilitar esse recurso para esse roteador, precisaria habilitá-lo no roteador remoto (a outra extremidade do túnel).

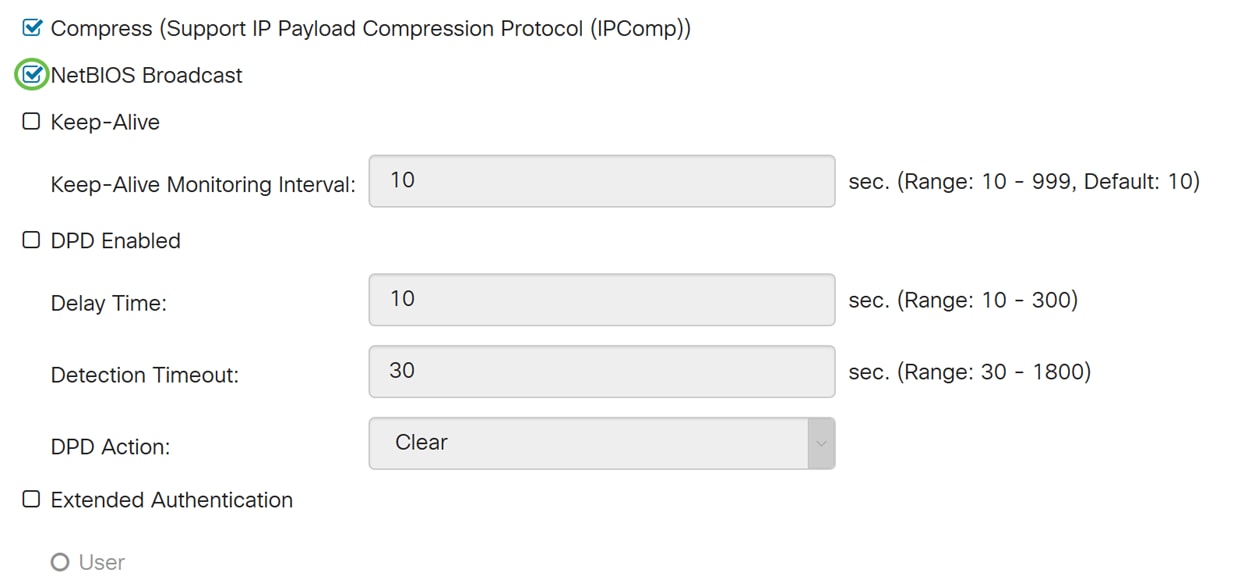

Etapa 6. As mensagens de broadcast são usadas para a resolução de nomes na rede do Windows para identificar recursos como computadores, impressoras e servidores de arquivos. Essas mensagens são utilizadas por alguns aplicativos de software e recursos do Windows, como o Network Neighborhood. O tráfego de broadcast da LAN geralmente não é encaminhado por um túnel VPN. Entretanto, você pode marcar essa caixa para permitir que broadcasts do NetBIOS de uma extremidade do túnel sejam retransmitidos para a outra extremidade. Marque a caixa de seleção NetBIOS Broadcast para ativá-la.

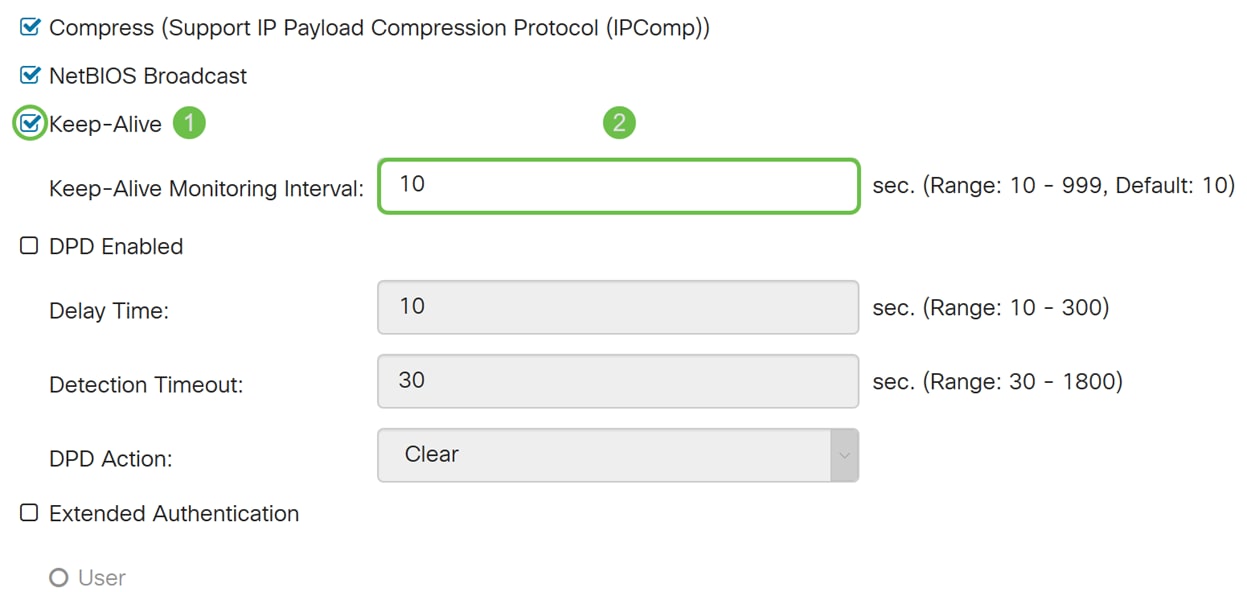

Passo 7. Marque a caixa de seleção Keep-Alive para permitir que o roteador tente restabelecer a conexão VPN em intervalos regulares de tempo. Digite o número de segundos para definir o intervalo de monitoramento de manutenção de atividade no campo Intervalo de monitoramento de manutenção de atividade. O intervalo é de 10 a 999 segundos.

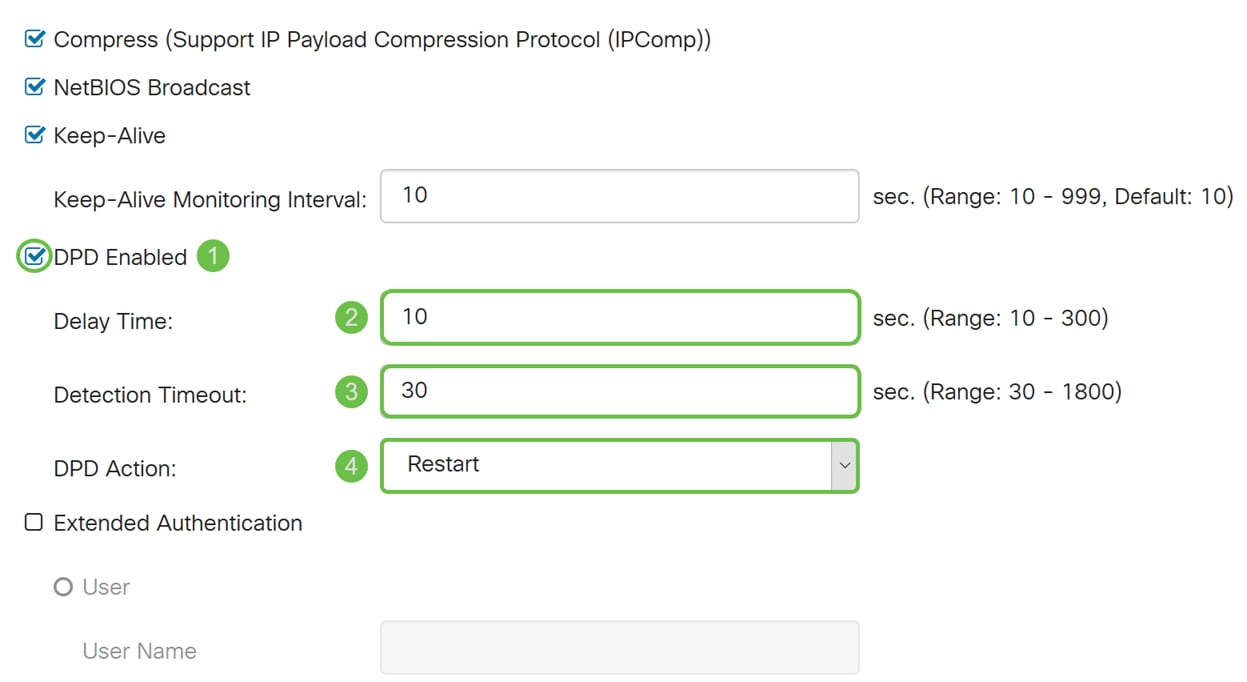

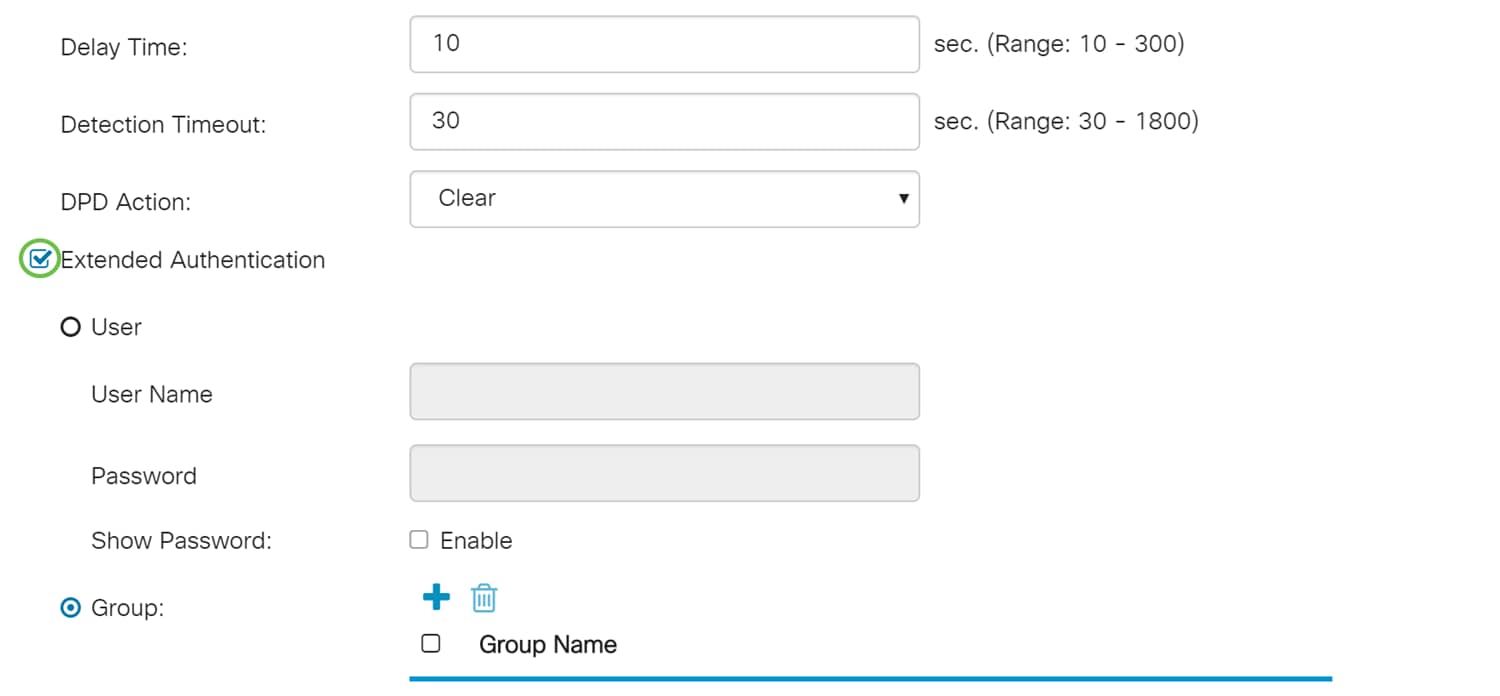

Etapa 8. Marque Dead Peer Detection (DPD) Enabled (Detecção de peer inoperante) Habilitada para habilitar o DPD. Ele envia mensagens HELLO/ACK periódicas para verificar o status do túnel VPN. A opção DPD deve ser habilitada em ambas as extremidades do túnel VPN. Especifique o intervalo entre mensagens HELLO/ACK no campo Intervalo inserindo o seguinte:

· Tempo de Atraso - Insira o tempo de atraso em segundos entre cada mensagem Hello. O intervalo é de 10 a 300 segundos e o valor padrão é 10.

· Detection Timeout - (Tempo limite de detecção de) Insira o tempo limite em segundos para declarar que o peer está inoperante. O intervalo é de 30 a 1800 segundos.

Ação DPD · - Ação a ser tomada após o tempo limite de DPD. Selecione Limpar ou Reiniciar na lista suspensa.

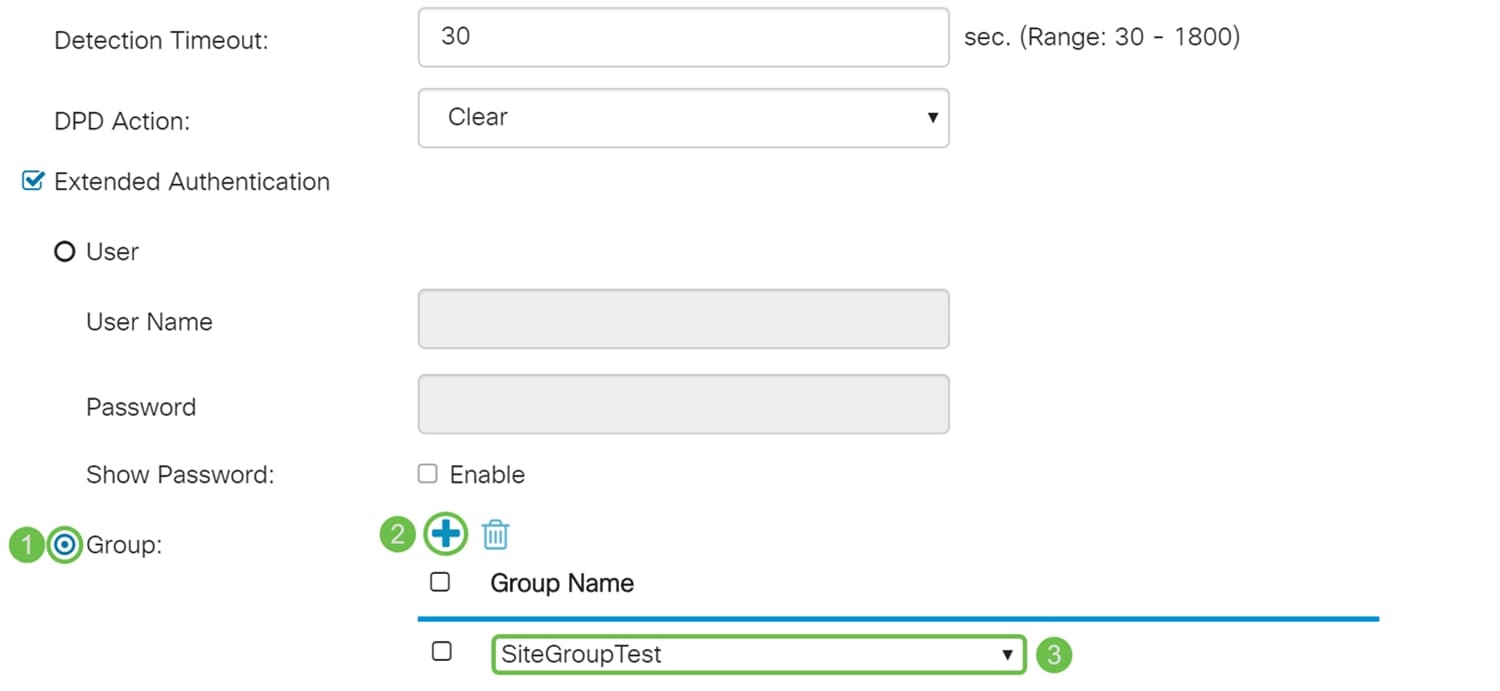

Etapa 9. Marque Autenticação estendida se quiser habilitar a autenticação estendida. Isso fornecerá um nível adicional de autenticação que exigirá que os usuários remotos digitem suas credenciais antes de receberem acesso à VPN. Para que a autenticação estendida funcione, o site principal deve usar a autenticação de grupo e o site remoto deve usar a autenticação de usuário. Nas próximas etapas, configuraremos o site principal para usar a autenticação de grupo.

Note: Recomenda-se configurar Cliente a Site para autenticação de usuário em vez de autenticação estendida.

Se ainda não tiver criado um grupo de usuários para seu site principal, clique no link para saber como criar um grupo de usuários localizado neste artigo: Criando grupo de usuários para autenticação estendida.

Se quiser saber como criar contas de usuário, clique no link a ser redirecionado para a seção: Criando conta de usuário para autenticação estendida.

Etapa 10. Selecione Group como a autenticação estendida e pressione o ícone plus para adicionar um novo grupo. Na lista suspensa, escolha o grupo que deseja usar para autenticação. Verifique se os usuários desejados estão nesse grupo.

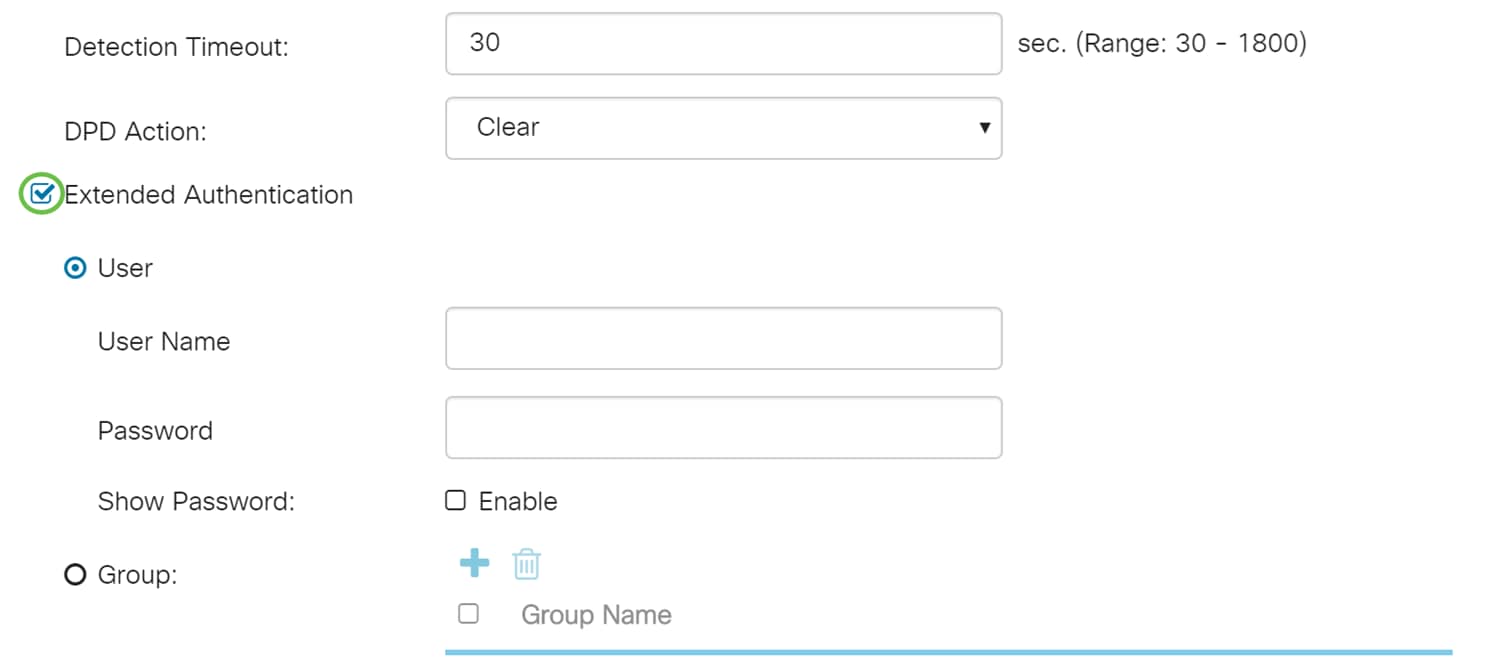

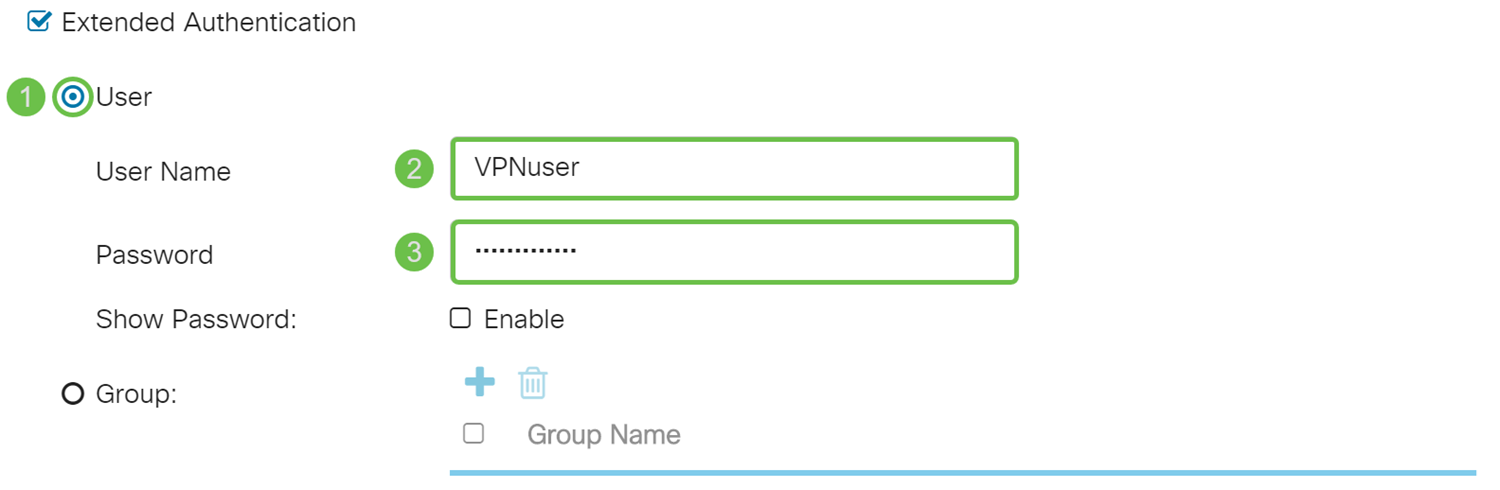

Etapa 11. Nas próximas etapas, configuraremos o roteador remoto para usar a autenticação de usuário. No roteador remoto, marque a caixa de seleção Extended Authentication para habilitar a autenticação estendida.

Etapa 12. Selecione Usuário como a autenticação estendida. Insira o Nome de usuário e a Senha do usuário no grupo selecionado no roteador principal. Neste exemplo, VPNuser e CiscoTest123! foi inserido.

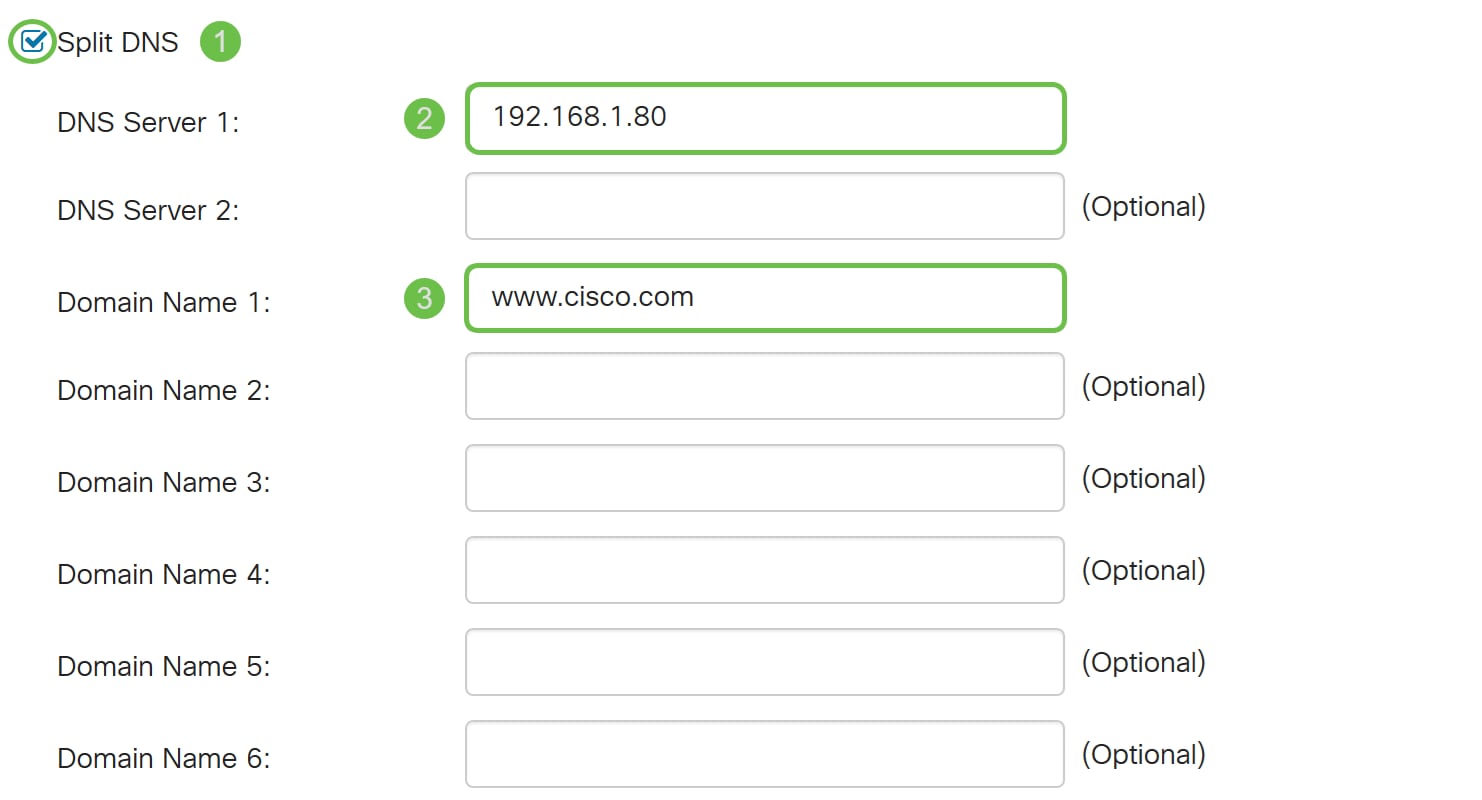

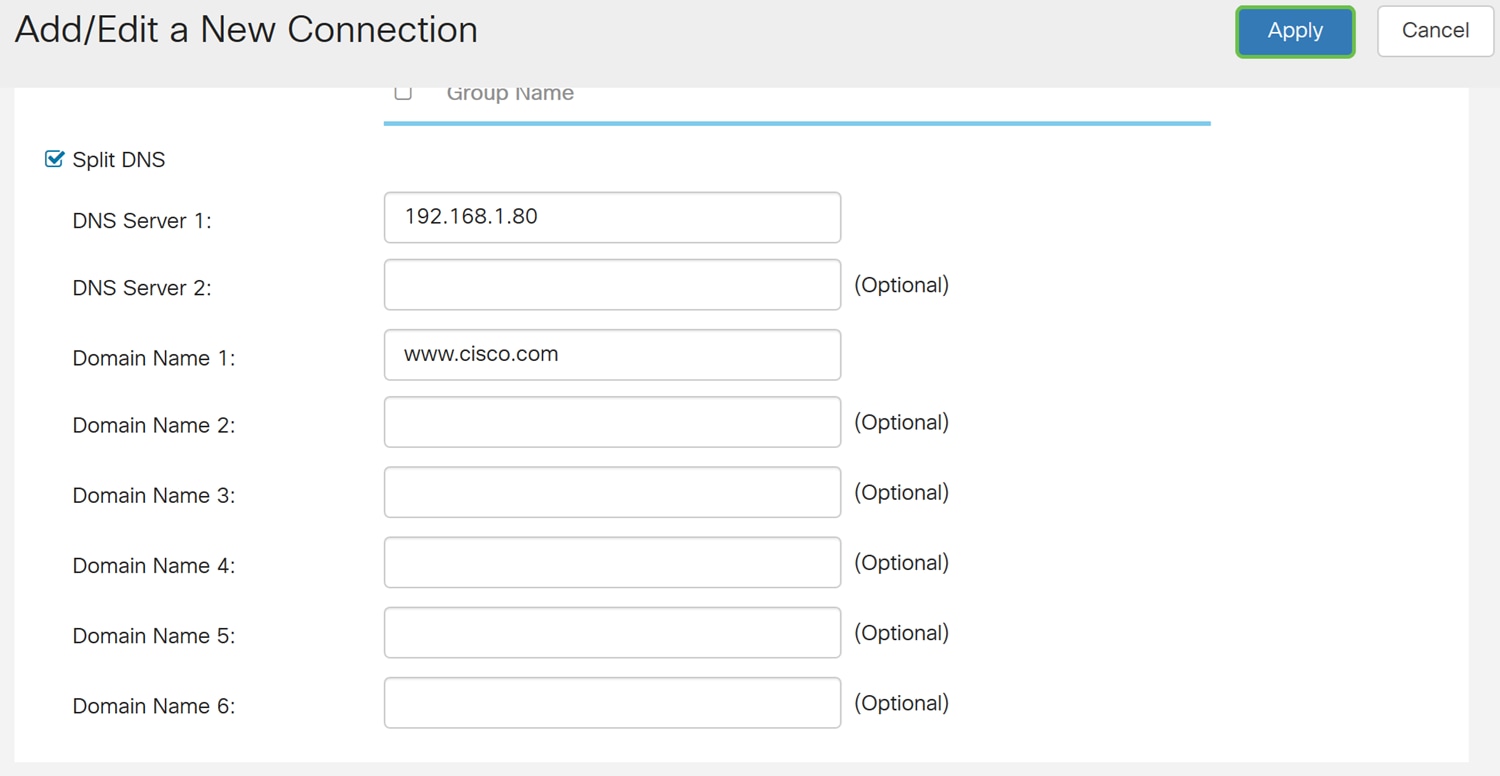

Etapa 13. Marque Dividir DNS para ativar. Isso divide o servidor DNS (Domain Name System) e outras solicitações DNS em outro servidor DNS, com base em nomes de domínio especificados. Quando o roteador recebe uma solicitação de resolução de endereço, inspeciona o nome do domínio. Se o nome de domínio corresponder a um nome de domínio nas configurações de DNS dividido, ele passará a solicitação para o servidor DNS especificado na rede do servidor VPN. Caso contrário, a solicitação é passada ao servidor DNS especificado nas configurações da interface WAN (ou seja, o servidor DNS do ISP).

O DNS dividido é separado em duas zonas para o mesmo domínio. Um para ser usado pela rede interna e o outro usado pela rede externa. O DNS dividido direciona os hosts internos para um DNS interno para resolução de nome e os hosts externos são direcionados para um DNS externo para resolução de nome.

Se você habilitou o DNS dividido, insira o endereço IP do servidor DNS a ser usado para os domínios especificados. Opcionalmente, especifique um servidor DNS secundário no campo Servidor DNS 2. No Domain Name 1-6, insira os nomes de domínio dos servidores DNS. As solicitações dos domínios são passadas para o servidor DNS especificado.

Etapa 14. Clique em Apply.

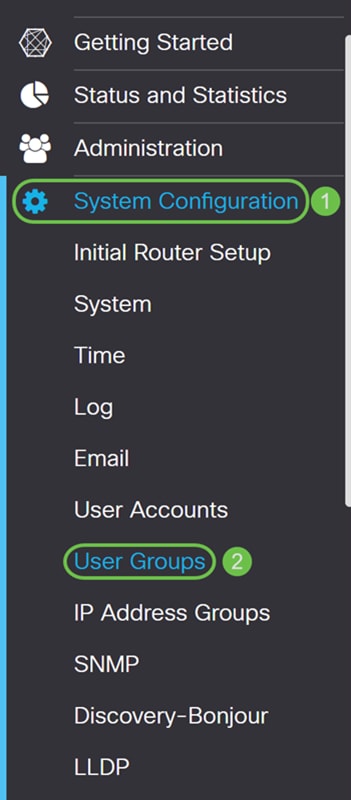

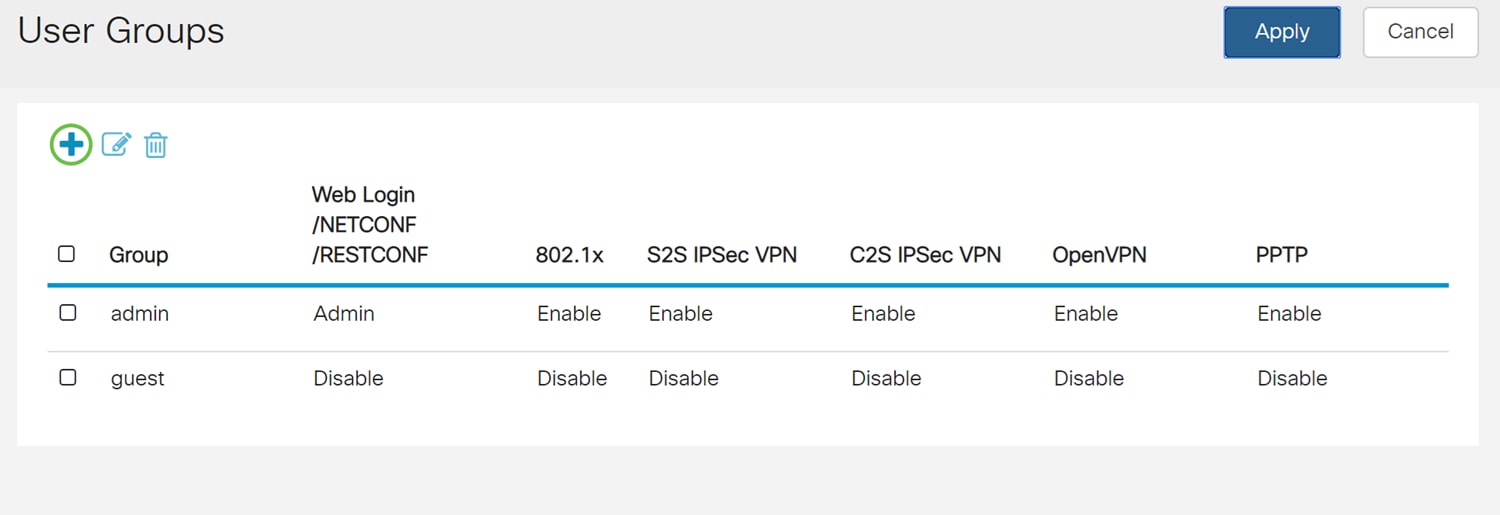

Criando grupo de usuários para autenticação estendida

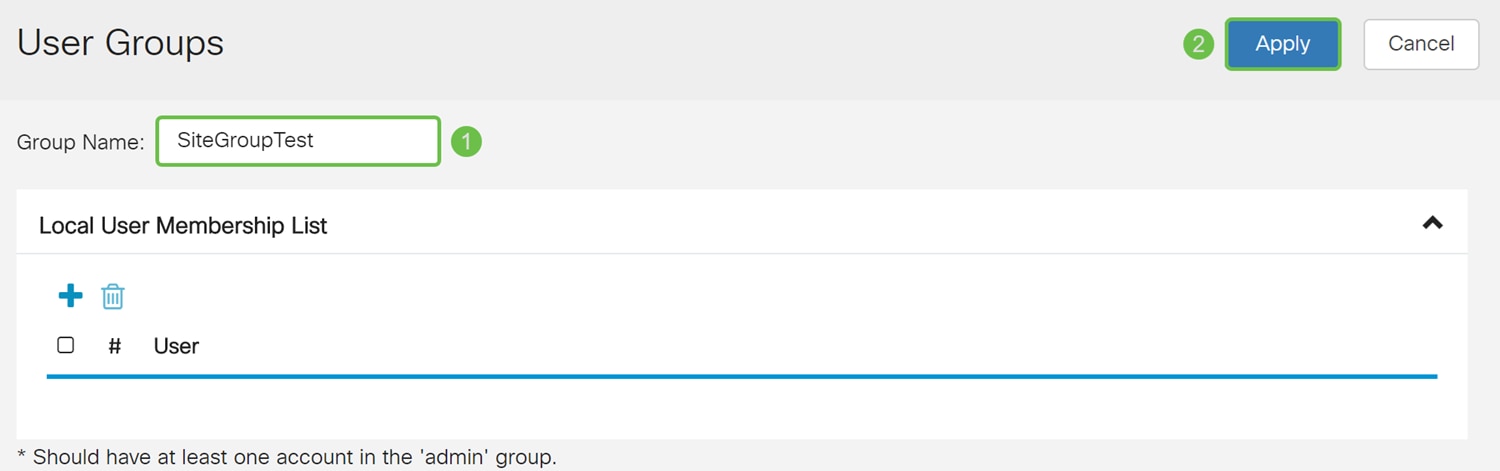

Etapa 1. Navegue até Configuração do sistema > Grupos de usuários.

Etapa 2. Clique no ícone de mais para adicionar um novo grupo de usuários.

Etapa 3. Insira um nome no campo Nome do grupo e pressione Aplicar. Neste exemplo, SiteGroupTest foi inserido como o nome do grupo.

Configurando contas de usuário para autenticação estendida

Nota importante: Deixe a conta de administrador padrão no grupo de administração e crie uma nova conta de usuário e um novo grupo de usuários para Shrew Soft. Se você mover sua conta de administrador para um grupo diferente, você impedirá que você faça login no roteador.

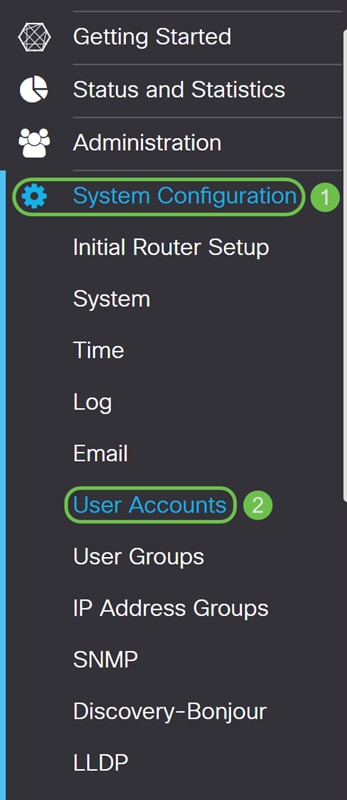

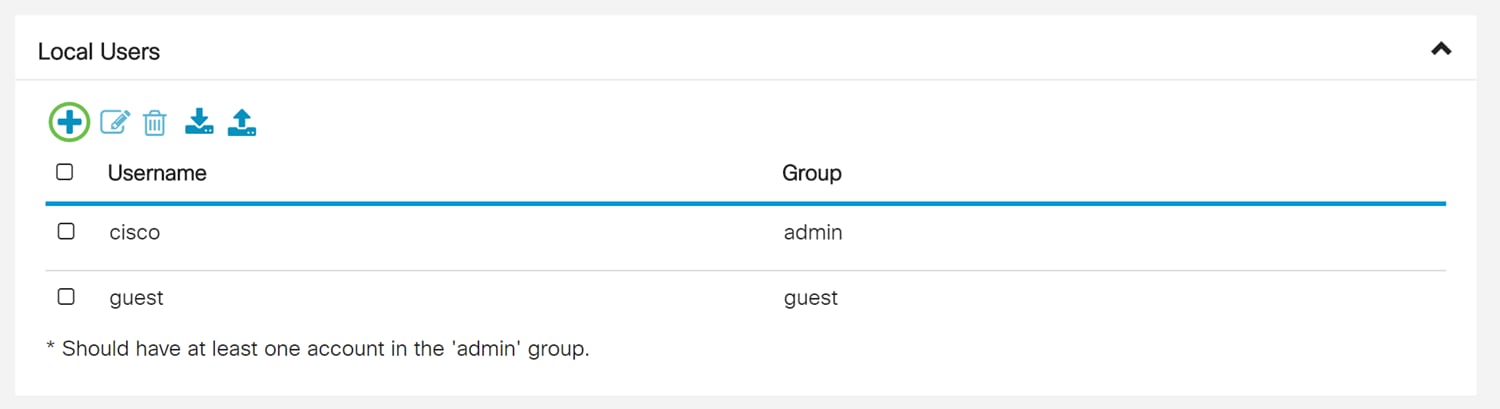

Etapa 1. Navegue até Configuração do sistema > Contas de usuário.

Etapa 2. Role a página para Usuários locais. Clique no ícone de adição para adicionar um novo usuário local.

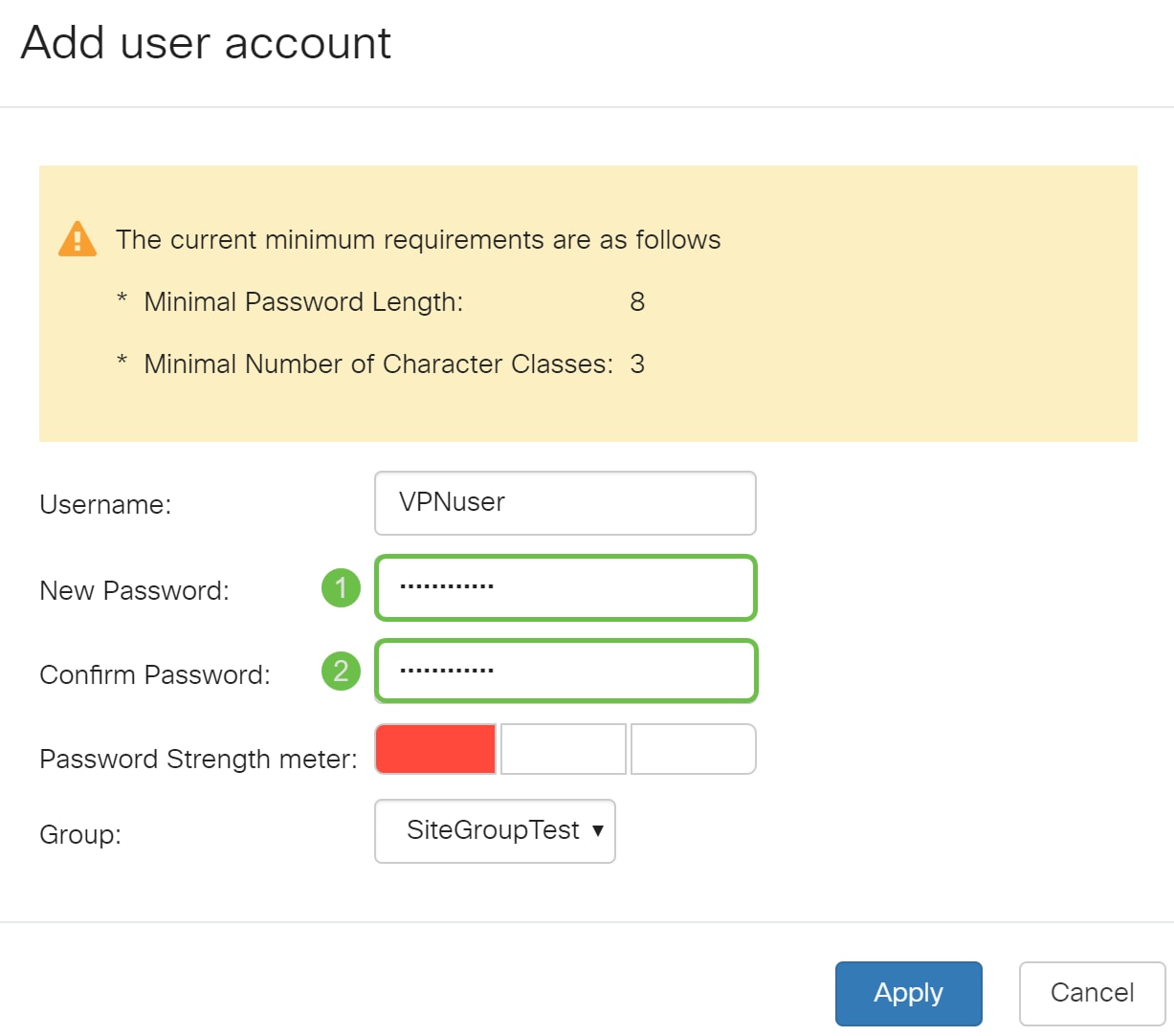

Etapa 3. A página Adicionar conta de usuário é aberta. Digite um nome de usuário no campo Nome de usuário. Neste exemplo, VPNuser foi inserido como o nome de usuário.

Etapa 4. Digite uma senha no campo Nova senha e Confirmar senha. Neste exemplo, CiscoTest123! foi inserido.

Note: Essa senha foi usada como exemplo, mas uma senha mais complexa é recomendada.

Etapa 5. Selecione um grupo e pressione Apply para criar sua nova conta de usuário. Neste exemplo, SiteGroupTest foi selecionado como o grupo.

Configurando failover

Para ativar o Failover de Site para Site, a manutenção de atividade deve ser habilitada na guia Configurações Avançadas.

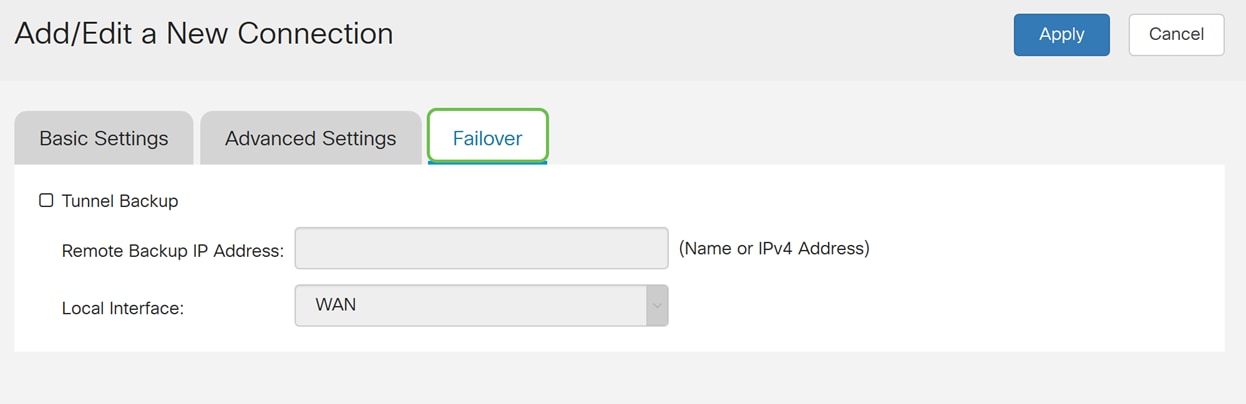

Etapa 1. Clique na guia Failover para configurar o failover.

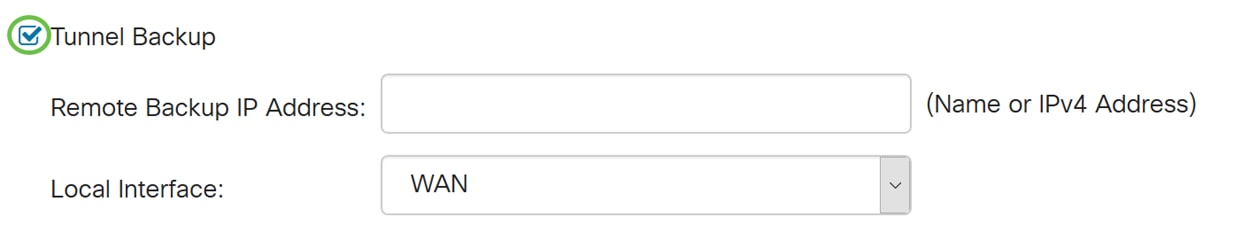

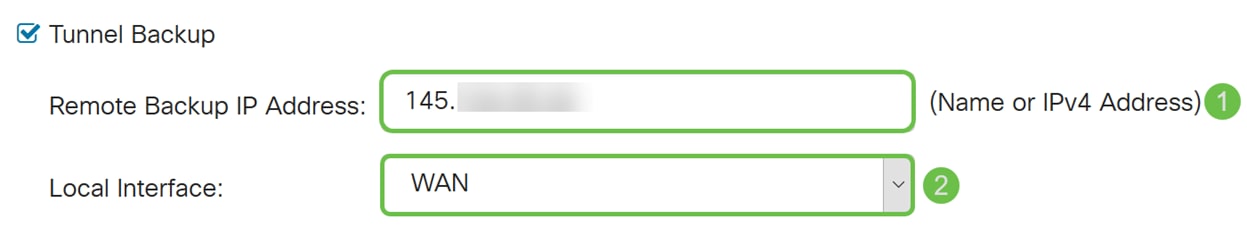

Etapa 2. Marque Tunnel Backup para ativá-lo. Quando o túnel principal está inoperante, esse recurso permite que o roteador restabeleça o túnel VPN usando um endereço IP alternativo para o peer remoto ou uma WAN local alternativa. Esse recurso estará disponível somente se o DPD estiver ativado.

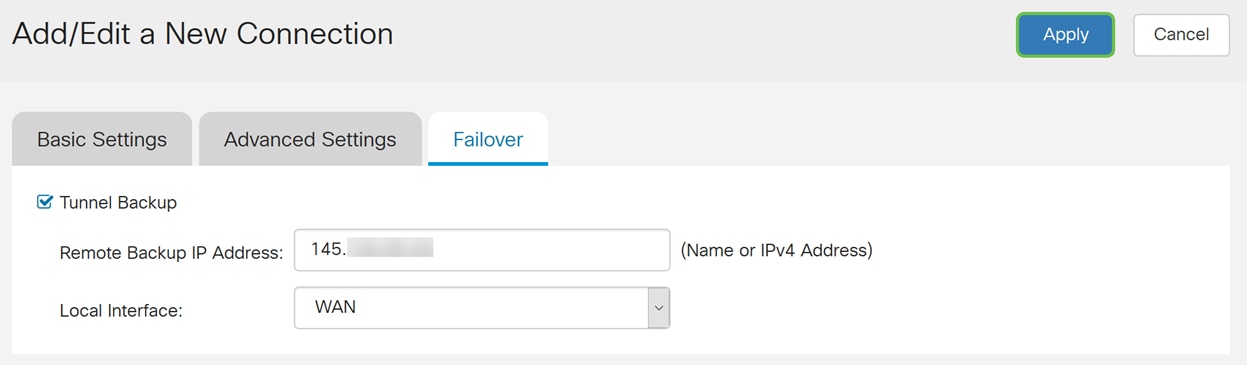

Etapa 3. No campo Remote Backup IP Address (Endereço IP de backup remoto), insira o endereço IP do peer remoto ou insira novamente o endereço IP da WAN já definido para o gateway remoto. Em seguida, selecione a interface local (WAN1, WAN2, USB1 ou USB2) na lista suspensa.

Etapa 4. Clique em Apply.

Conclusão

Agora você deve ter configurado com êxito as configurações avançadas e o failover para sua VPN site a site no RV160 e RV260. A VPN site a site ainda deve estar conectada.

Feedback

Feedback