Introdução

Este documento descreve como executar e configurar Políticas de Acesso Dinâmico em um dispositivo de Firewall Seguro baseado no cliente RAVPN.

Pré-requisitos

Requisitos

A Cisco recomenda que você tenha conhecimento destes tópicos:

- Registre o firewall seguro no FMC e sincronize-o e atualize-o com a versão mais recente do arquivo de configuração.

- Pré-configure a política de Rede Virtual Privada (RAVPN) de Acesso Remoto no Firewall Seguro registrado.

- Faça o download do pacote Hostscan (.pkg) com a versão equivalente do Anyconnect Security Mobility Client.

- Conhecimento básico sobre soluções RAVPN.

- Conceitos gerais sobre o recurso DAP.

- Conhecimento de administração e configuração do Secure Firewall Management Center.

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- FMC 7.0.0 ou posterior

- Secure Firewall 7.0.0 ou posterior

- Máquina MAC/Windows com o software Cisco Secure Client Anyconnect 4.10 ou posterior

- Hostscan package 4.10 ou posterior

- Ative Diretory para autenticação AAA.

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Informações de Apoio

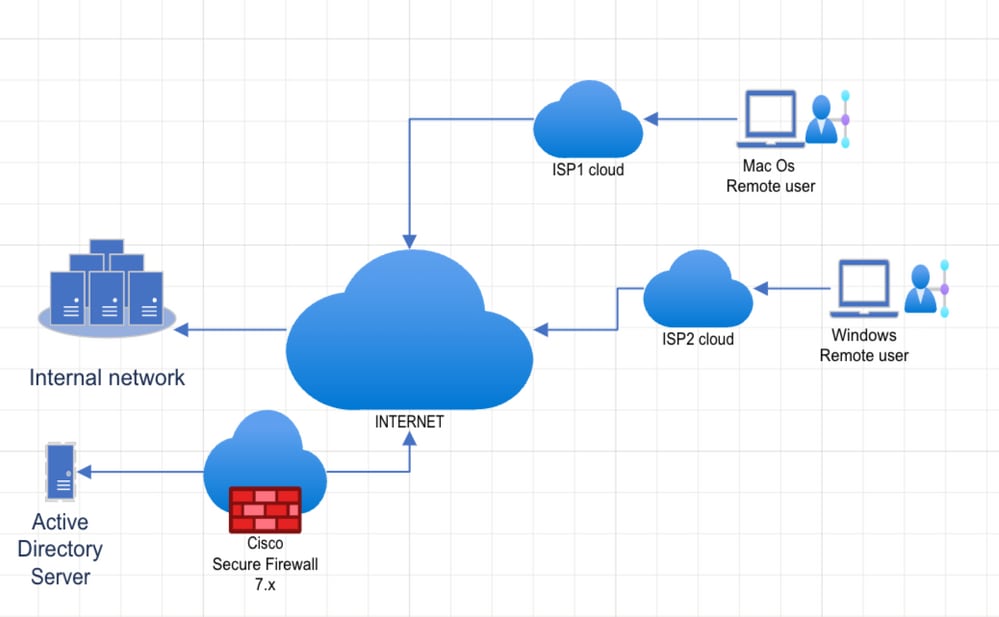

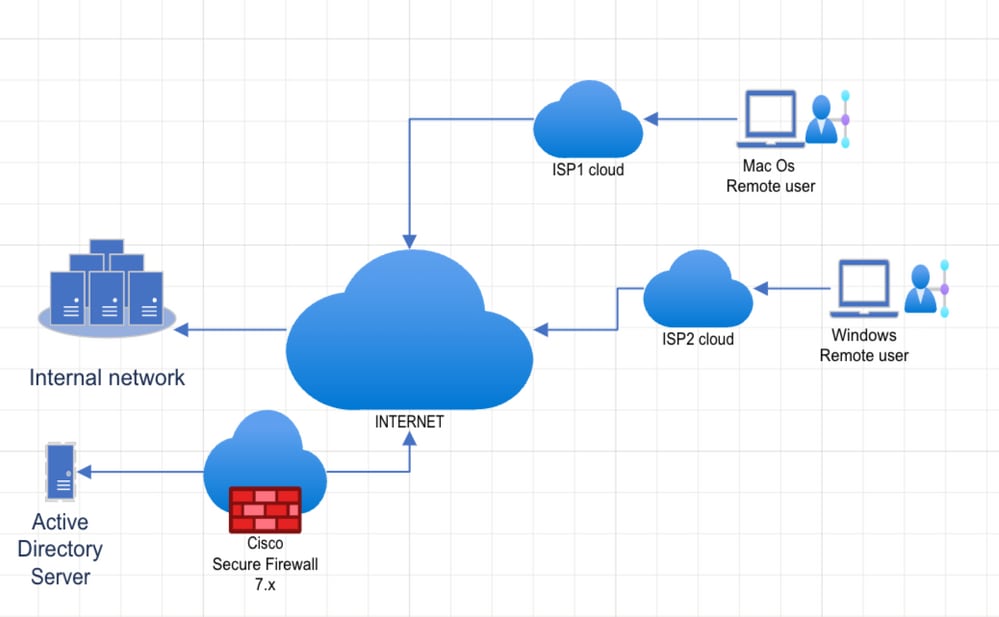

Este documento descreve um guia passo a passo sobre como executar e configurar Políticas de Acesso Dinâmico em um dispositivo de Firewall Seguro com base nos atributos da máquina do cliente RAVPN. O HostScan é usado para reunir informações de clientes e o DAP aplica diferentes políticas a usuários do Mac OS e do Windows, respectivamente.

Os projetos de RAVPN são executados em cenários diferentes e dinâmicos que não podem ser controlados pelos administradores de rede. Geralmente, há várias conexões que chegam ao mesmo Gateway VPN que, com base em várias variáveis (por exemplo, nome de usuário, organização, dispositivo de hardware, sistema operacional e assim por diante), podem determinar como cada conexão pode ser ameaçada, algumas delas podem exigir funções de usuário privilegiadas, acesso a programas e aplicativos, atribuição de endereço IP diferente ou regras de filtro de sub-rede.

Políticas de acesso dinâmico (DAP), é um novo recurso introduzido na versão de software 7.0.0 do Cisco Secure Firewall Threat Defense, que permite que os administradores de rede apliquem políticas diferentes a diferentes usuários que são executados nesses ambientes dinâmicos mencionados acima, com base em uma coleção de atributos dos clientes RAVPN do Cisco Secure Client (Anyconnect) equivalente com um ou vários critérios (critérios DAP).

O software Anyconnect fornece aos recursos do cliente RAVPN e ao módulo Posture a capacidade de identificar atributos como o SO, antivírus, antisspyware e software de firewall instalados no host e no O aplicativo HostScan reúne essas informações .

Configurar

Diagrama de Rede

Configurações

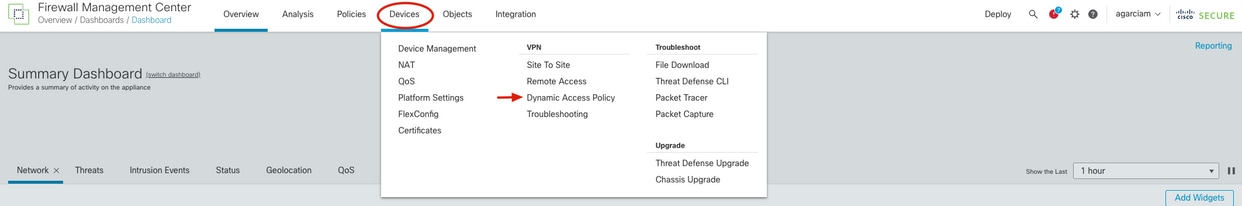

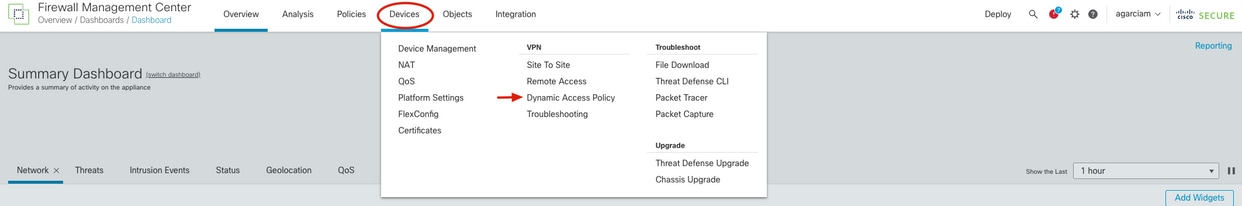

1. Faça login na GUI do FMC com credenciais de administrador e, na visualização do painel inicial, clique em Devices e selecione Dynamic Access Policy no menu expandido.

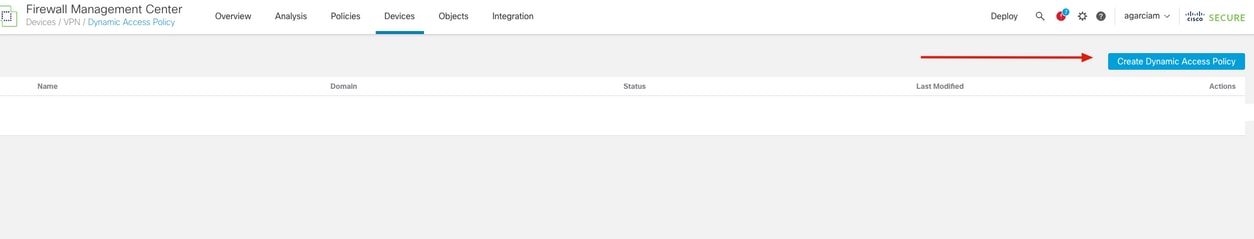

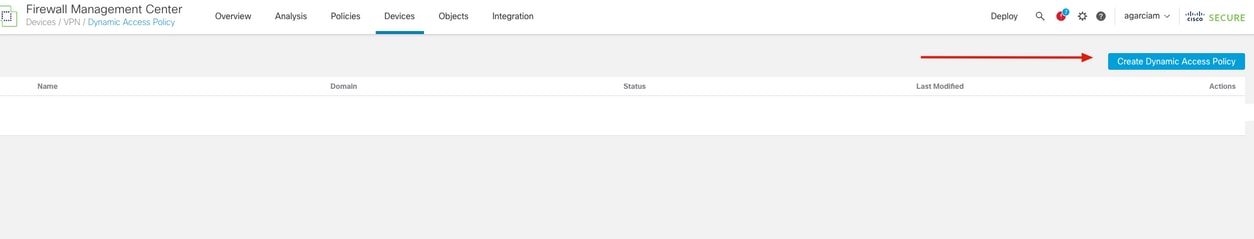

2. Na visualização Dynamic Access Policy (Política de acesso dinâmico), clique em Create Dynamic Access Policy (Criar política de acesso dinâmico).

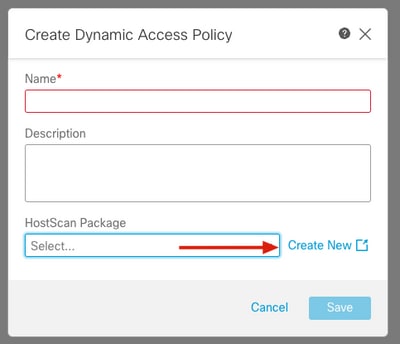

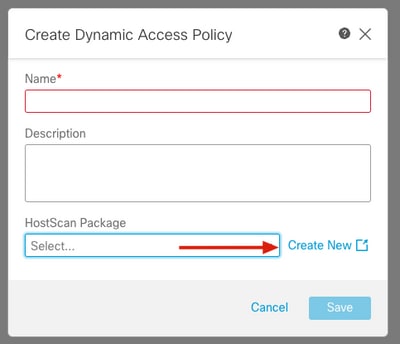

3. Especifique um nome para a política LDAP e selecione Criar novo ao lado do menu suspenso Pacote HostScan (esta ação pode abrir uma nova guia do navegador com a seção Gerenciador de objetos).

Nota:Se uma imagem do HostScan já tiver sido carregada, selecione-a no menu suspenso, clique em Salvar e vá para a etapa 6.

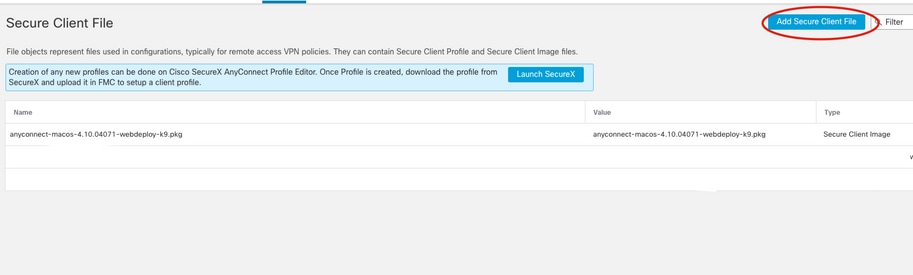

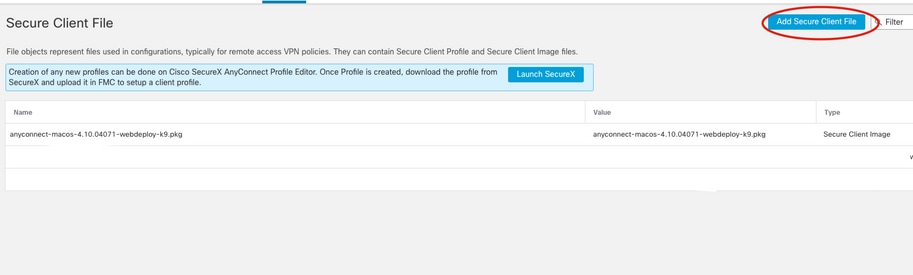

4. Na guia Object, vá para Add Secure Client File" para fazer o upload do pacote HostScan.

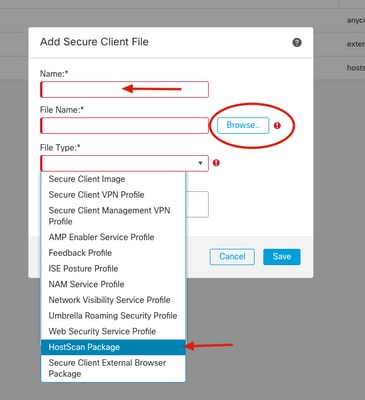

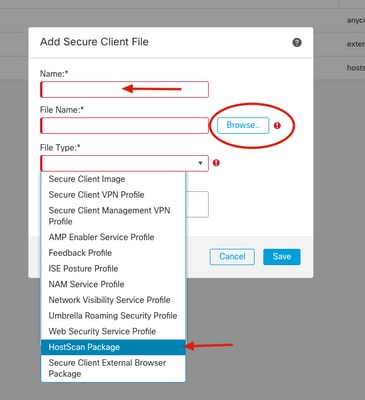

5. Especifique o nome do arquivo, clique em Browse para carregar o pacote HostScan (.pkg) de seus arquivos locais e selecione Pacote HostScan no menu suspenso File type e clique em Save.

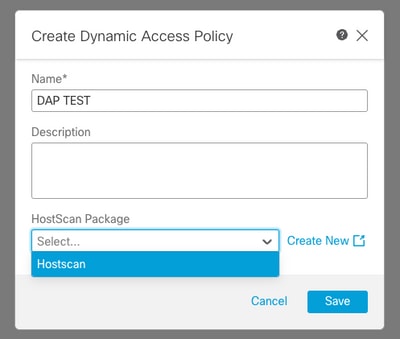

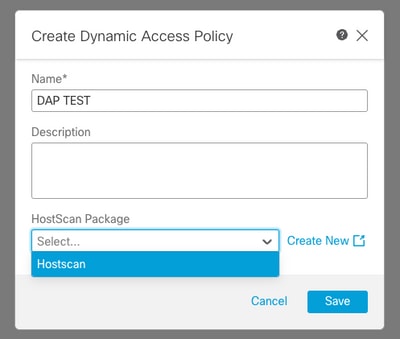

6. Volte para a guia Create Dynamic Access Policy da etapa 3.

Especifique o nome da Diretiva de Acesso Dinâmico e, desta vez, você poderá ver seu novo pacote HostScan no menu suspenso e clicar em Salvar.

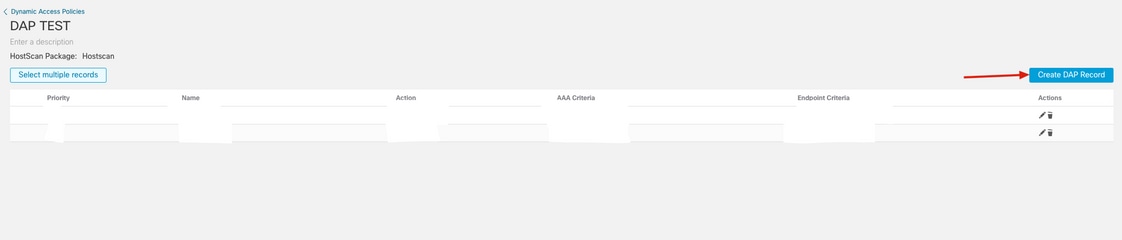

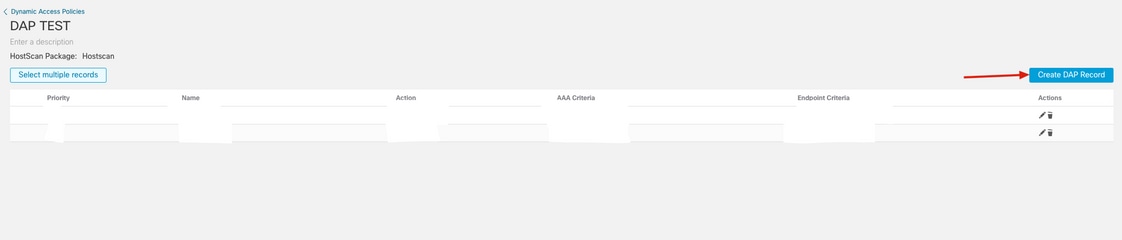

7. Você poderá ser redirecionado para a nova janela do editor de DAP, clicar em Criar Registro de DAP para gerar uma nova entrada.

Observação: neste exemplo, podemos configurar um registro DAP para coletar informações do SO do cliente RAVPN Anyconnect e permitir a conexão se a máquina host executar o Mac OS.

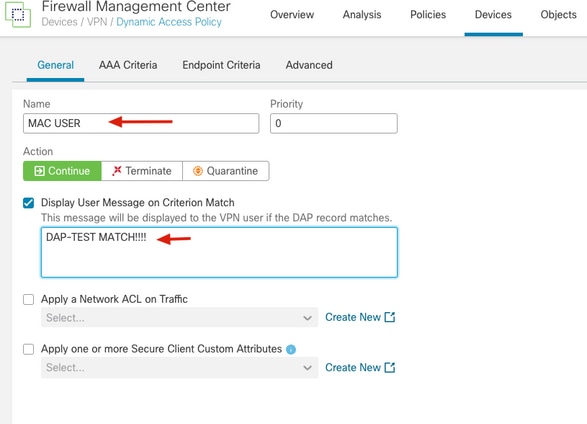

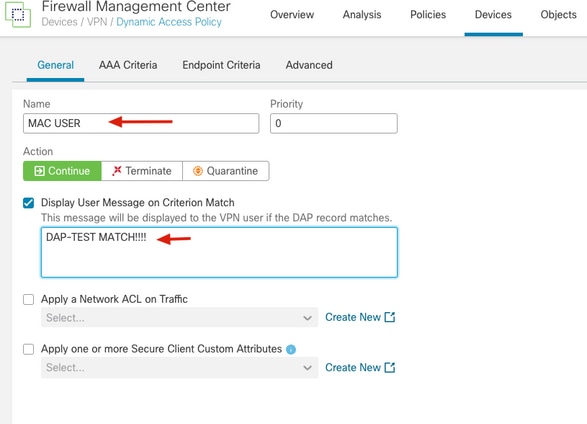

8. Especifique o nome do registro DAP, verifique a Mensagem do Usuário na Correspondência do Critério e digite uma mensagem de prompt para que o usuário saiba que a conexão caiu em um DAP baseado no OS. Selecione Continuar para permitir a conexão no campo Ação.

Observação: você pode selecionar Encerrar ou Quarentena como a ação a ser aplicada com base no seu caso.

Observação: você também pode aplicar uma ACL de rede ou atributos de cliente seguro de acordo com seus requisitos de rede.

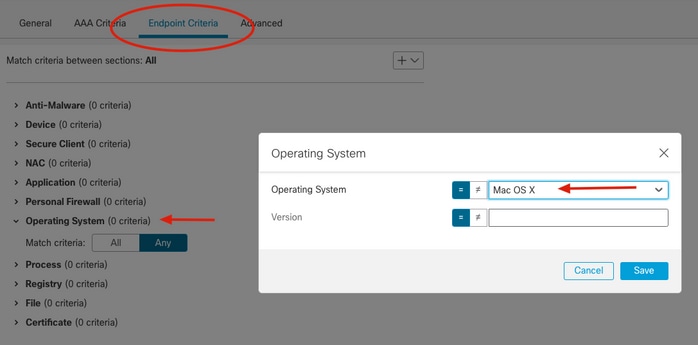

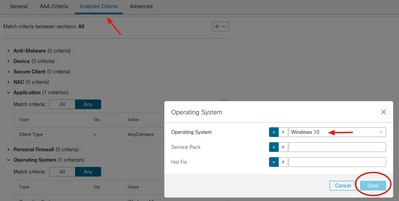

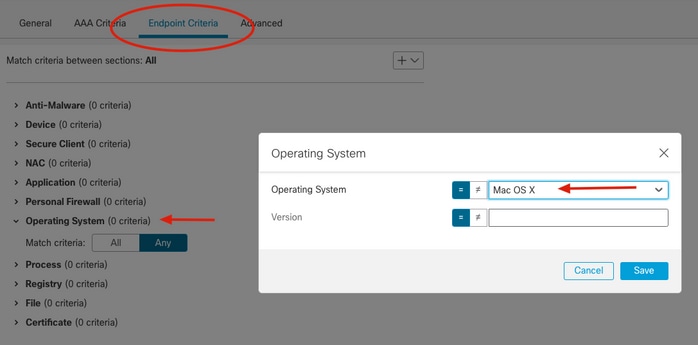

9. Vá para Endpoint Criteria guia, selecione sistema OS e especifique igual Mac OS X, deixe Version suspenso vazio como esta intenção de exemplo é detectar Mac OS independentemente da versão e clique em Salvar.

Observação: neste artigo, os atributos Endpoint Criteria são usados, mas você pode usar critérios AAA para correspondência de atributos LDAP ou RADIUS.

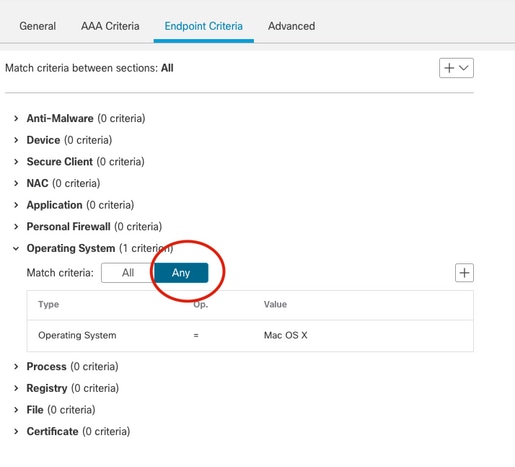

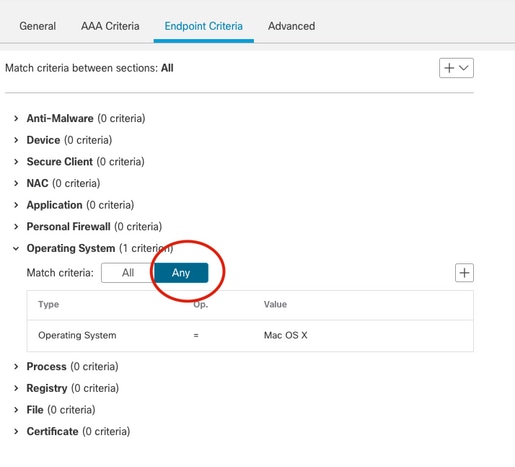

10. Na guia Endpoint Criteria, você pode ver os novos critérios do Sistema Operacional, seguidos pela opção Match criteria.

Selecione Any.

Observação: Você pode criar várias entradas de critérios e selecionar Corresponder a todos ou Corresponder a qualquer um conforme seus requisitos.

11. Vá para o canto inferior direito da página e clique em Salvar.

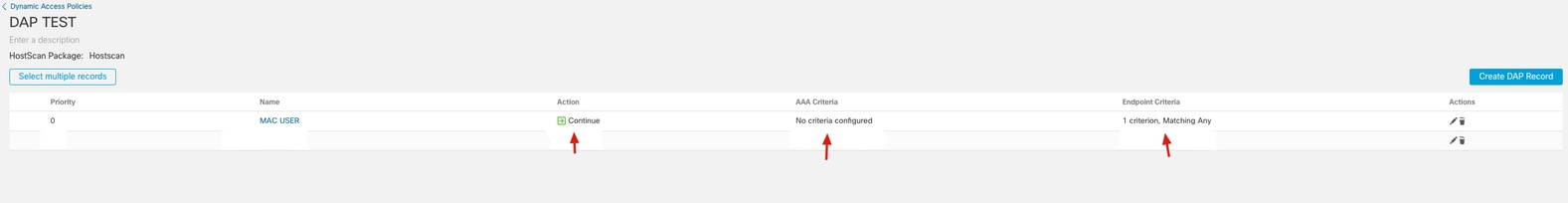

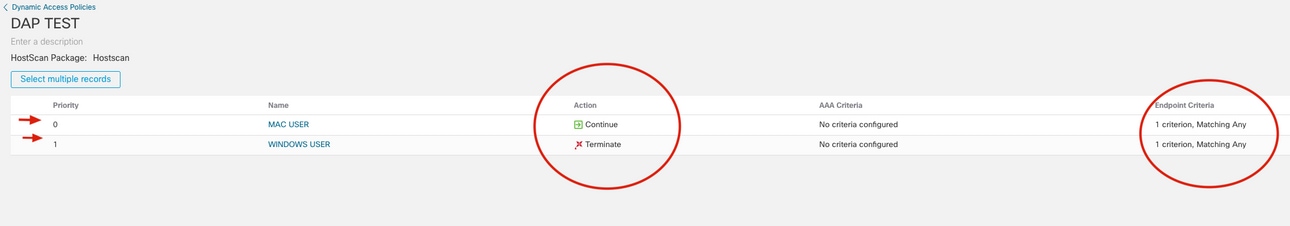

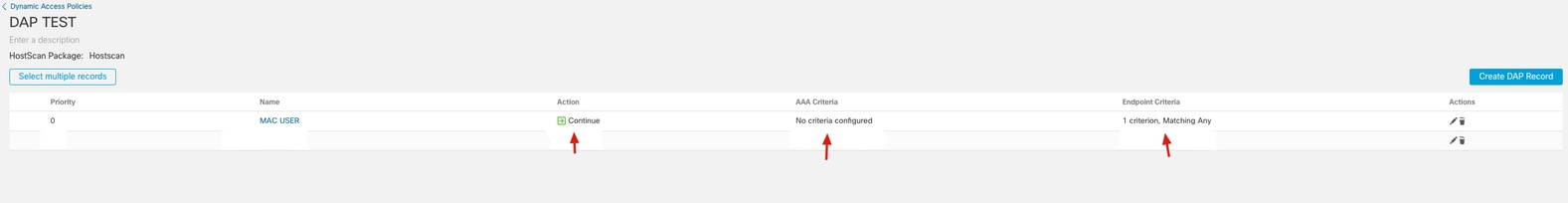

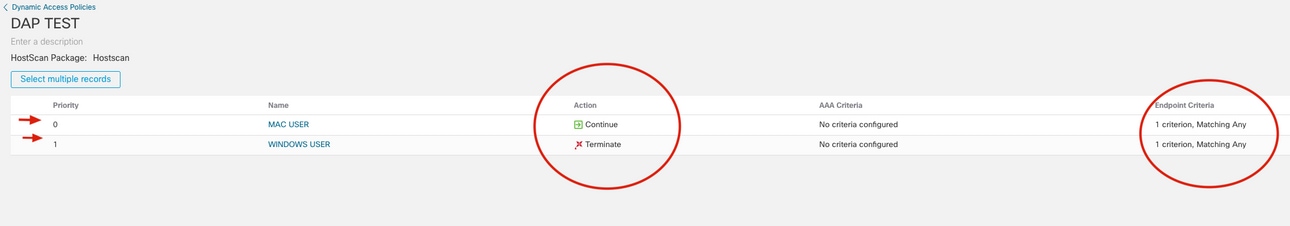

11. O novo registro DAP Mac OS pode ser apresentado com os seus parâmetros de configuração, confirmar que estão corretos e clicar em Criar Registro DAP para criar um novo registro para a detecção do SO Windows.

Observação: neste exemplo, a intenção é bloquear clientes Windows e permitir somente Mac OS para conexões RAVPN.

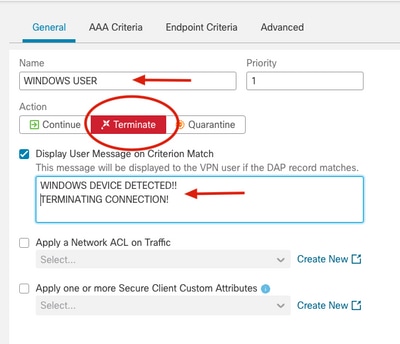

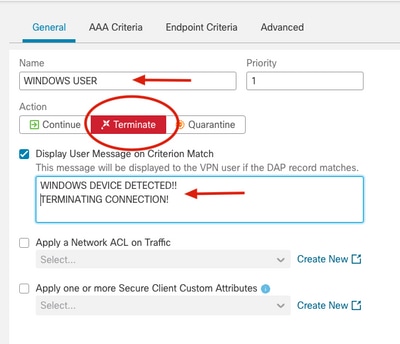

12. Especifique o nome do Registro DAP, selecione Terminar no campo Ação e digite o prompt da mensagem de advertência a ser enviada ao usuário.

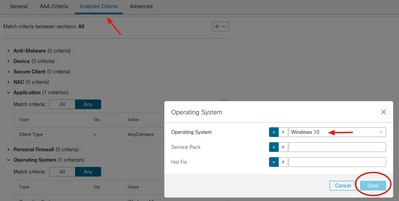

13. Vá para a guia Critérios do Ponto Final e crie um novo critério equivalente na seção Sistema Operacional, selecione Windows 10 como o SO equivalente e clique em Salvar e selecione Corresponder Qualquer.

14. Vá para o canto inferior direito e clique em Salvar.

15. No menu DAP confirme se há duas novas entradas com a nova configuração.

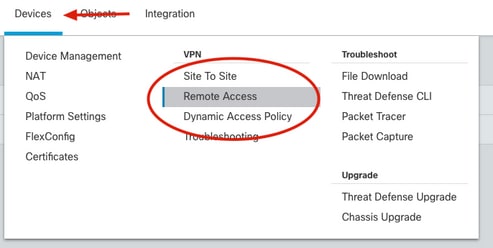

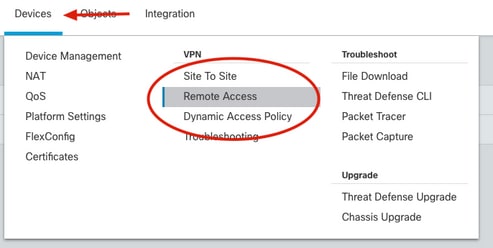

16. Dynamic Access Policy has been created, in order to apply it to the RAVPN set up, go to Devices tab from FMC GUI e click on Remote Access. (A política de acesso dinâmico foi criada para aplicá-la à configuração de RAVPN, vá para a guia Devices da GUI do FMC e clique em Remote Access.)

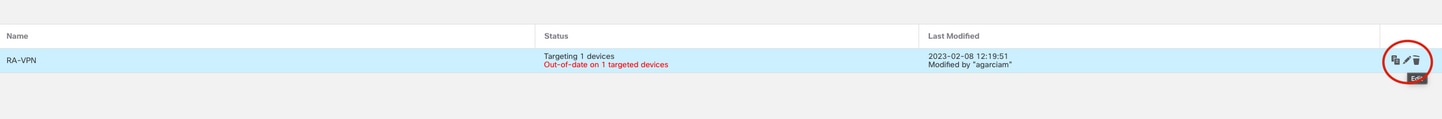

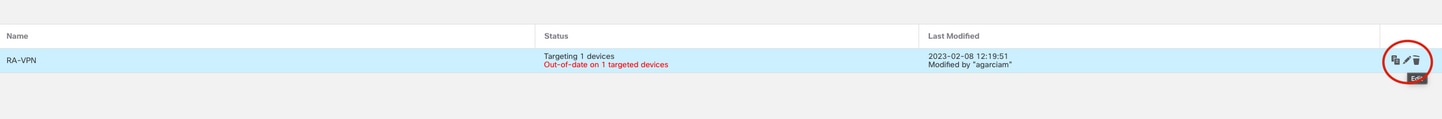

17. Selecione a sua política de RAVPN pré-configurada e clique no botão editar (ícone do lápis).

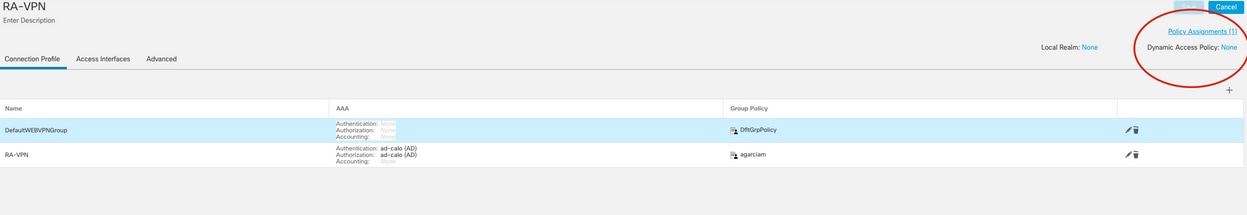

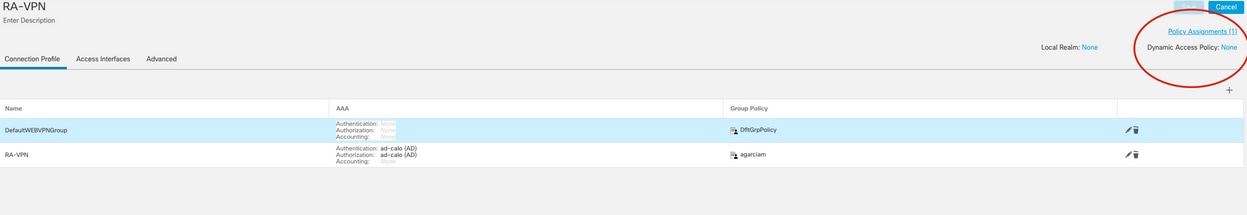

18. No canto superior direito, clique em None ao lado do rótulo de texto Dynamic Access Policy.

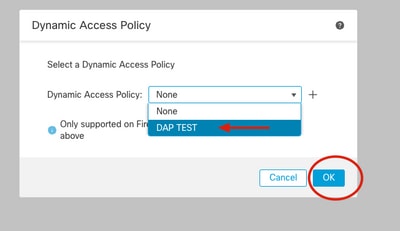

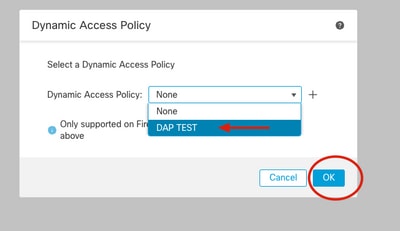

19. Na janela Dynamic Access Policy (Política de acesso dinâmico), selecione a política LDAP que acabamos de criar e clique em OK.

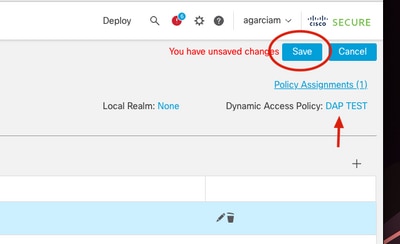

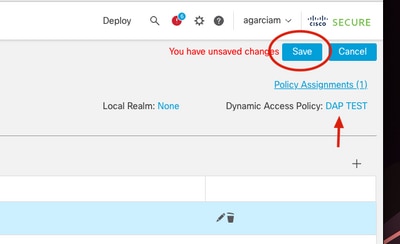

20. No canto superior direito, confirme se o DAP está aplicado ao lado do rótulo de texto Política de acesso dinâmico e clique em Salvar.

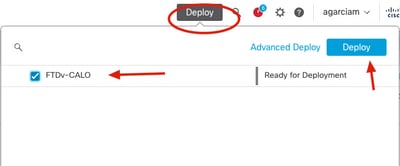

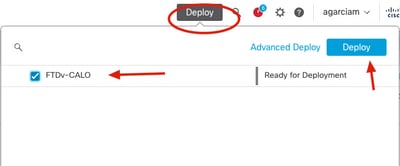

Implante as alterações, clique na guia Implantar da GUI do FMC, selecione o dispositivo FTD e clique no botão Implantar.

Verificar

1. Vá para a Interface de Linha de Comando (CLI) a partir do Secure Firewall e confirme se a configuração do HostScan foi aplicada:

firepower# sh run webvpn

webvpn

enable OUTSIDE

enable

hostscan image disk0:/csm/hostscan_4.10.06083-k9.pkg

hostscan enable

anyconnect image disk0:/csm/anyconnect-macos-4.10.04071-webdeploy-k9.pkg 1 regex "Mac OS"

anyconnect enable

.

.

firepower# sh run all dynamic-access-policy-record

dynamic-access-policy-record DfltAccessPolicy

user-message "nDID NOT MEET THE CRITERIA! TERMINATING"

action terminate

dynamic-access-policy-record "MAC USER"

user-message "DAP-TEST MATCH!!!!MAC USER DETECTED"

action continue

priority 0

dynamic-access-policy-record "WINDOWS USER"

user-message "WINDOWS DEVICE DETECTED!!TERMINATING CONNECTION!"

action terminate

priority 1

2. Confirme se o arquivo dap.xml foi gerado e armazenado na flash:

firepower# sh flash:

--#-- --length-- -----date/time------ path

76 4096 Feb 03 2023 19:01:10 log

222 1293 Feb 09 2023 17:32:16 dap.xml

3. Exibir conteúdo dap.xml

firepower# more flash:dap.xml

MAC USER

and

match-any

match-all

endpoint.os.version

EQ

Mac OS X

WINDOWS USER

and

match-any

match-all

endpoint.os.version

EQ

Windows 10

Troubleshooting

Esta seção fornece as informações que você pode usar para solucionar problemas e confirmar como o processo DAP é executado e funciona como esperado.

Observação: no Firewall Seguro, você pode definir vários níveis de depuração; por padrão, o nível 1 é usado. Se você alterar o nível de depuração, o detalhamento das depurações poderá aumentar. Faça isso com cuidado, especialmente em ambientes de produção.

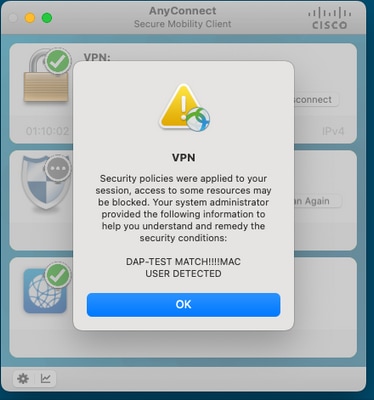

Teste com o Mac OS.

Habilite depurações LDAP enquanto o usuário tenta se conectar de um dispositivo Mac OS.

firepower# debug dap trace 127

debug dap trace enabled at level 127

firepower# debug dap errors

debug dap errors enabled at level 1

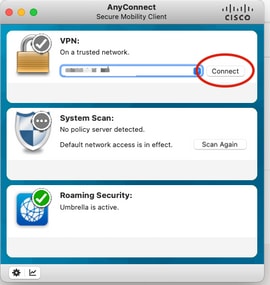

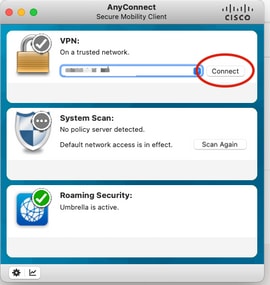

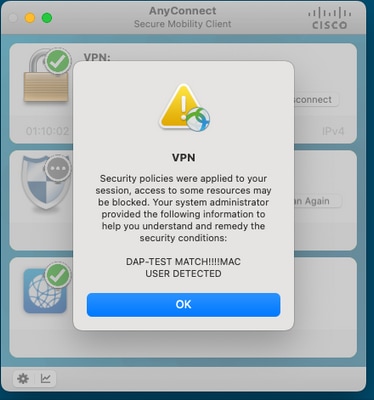

Inicie o dispositivo Mac OS e execute o aplicativo Anyconnect, conecte-se ao endereço IP/nome do host/FQDN e clique em Connect login com o método de autenticação solicitado.

Saída de depurações na CLI do Secure Firewall

firepower#

firepower# DAP_TRACE: DAP_open: New DAP Request: 9

DAP_TRACE[5]: Username: ad1, DAP_add_AC:

endpoint.anyconnect.clientversion = "4.10.06079";

endpoint.anyconnect.platform = "mac-intel";

endpoint.anyconnect.devicetype = "MacBookPro17,1";

endpoint.anyconnect.platformversion = "13.1.0";

.

.

.

DAP_TRACE: aaa["ldap"]["displayName"] = "ad1"

DAP_TRACE: aaa["ldap"]["memberOf"] = "AD-USERS-ONLY"

DAP_TRACE: aaa["ldap"]["name"] = "ad1"

.

.

.

DAP_TRACE: aaa["cisco"]["tunnelgroup"] = "RA-VPN"

DAP_TRACE: endpoint["application"]["clienttype"] = "AnyConnect"

DAP_TRACE: endpoint.os.version = "Mac OS X"

DAP_TRACE: endpoint.os.servicepack = "13.1"

.

.

.

DAP_TRACE: Username: ad1, Selected DAPs: ,MAC USER

DAP_TRACE: dap_process_selected_daps: selected 1 records

DAP_TRACE: Username: ad1, dap_concat_fcn: [DAP-TEST MATCH!!!!MAC USER DETECTED] 35 490

DAP_TRACE: Username: ad1, DAP_close: 9

prompt do cliente Mac OS.

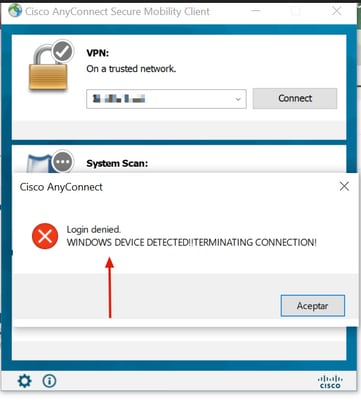

Teste com o dispositivo Windows 10.

Execute depurações DAP e tente se conectar de um dispositivo Windows 10.

firepower# debug dap trace 127

debug dap trace enabled at level 127

firepower# debug dap errors

debug dap errors enabled at level 1

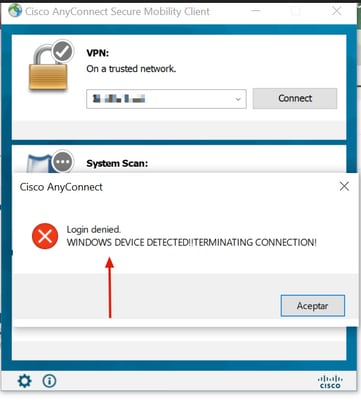

Inicie o dispositivo Windows 10 e execute o aplicativo Anyconnect, conecte-se ao endereço IP/nome do host/FQDN e clique em Connect login com o método de autenticação solicitado.

firepower#

firepower# DAP_TRACE: DAP_open: New DAP Request: A

DAP_TRACE[5]: Username: ad1, DAP_add_AC:

endpoint.anyconnect.clientversion = "4.10.05111";

endpoint.anyconnect.platform = "win";

endpoint.anyconnect.devicetype = "LENOVO";

endpoint.anyconnect.useragent = "AnyConnect Windows 4.10.05111";

.

.

.

AP_TRACE: aaa["cisco"]["grouppolicy"] = "agarciam"

DAP_TRACE: aaa["cisco"]["username"] = "ad1"

DAP_TRACE: aaa["cisco"]["tunnelgroup"] = "RA-VPN"

DAP_TRACE: endpoint["application"]["clienttype"] = "AnyConnect"

DAP_TRACE: endpoint.os.version = "Windows 10"

.

.

.

DAP_TRACE: Username: ad1, Selected DAPs: ,WINDOWS USER

DAP_TRACE: dap_process_selected_daps: selected 1 records

DAP_TRACE: Username: ad1, dap_concat_fcn: [WINDOWS DEVICE DETECTED!!TERMINATING CONNECTION!] 48 490

DAP_TRACE: Username: ad1, DAP_close: A

Prompt do usuário do Windows 10.

Feedback

Feedback