Configurar a postura do ISE versão 1.4 com o Microsoft WSUS

Contents

Introdução

Este documento descreve como configurar a funcionalidade de postura do Cisco Identity Services Engine (ISE) quando ele estiver integrado com o Microsoft Windows Server Update Services (WSUS).

Pré-requisitos

Requisitos

A Cisco recomenda que você tenha conhecimento destes tópicos:

- Implantações, autenticação e autorização do Cisco ISE

- Conhecimento básico sobre a forma como o ISE e o agente de postura do Cisco AnyConnect operam

- Configuração do Cisco Adaptive Security Appliance (ASA)

- Conhecimento básico de VPN e 802.1x

- Configuração do Microsoft WSUS

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- Microsoft Windows Versão 7

- Microsoft Windows Versão 2012 com WSUS Versão 6.3

- Cisco ASA versões 9.3.1 e posteriores

- Software Cisco ISE versões 1.3 e posteriores

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a sua rede estiver ativa, certifique-se de que entende o impacto potencial de qualquer comando.

Configurar

Esta seção descreve como configurar o ISE e os elementos de rede relacionados.

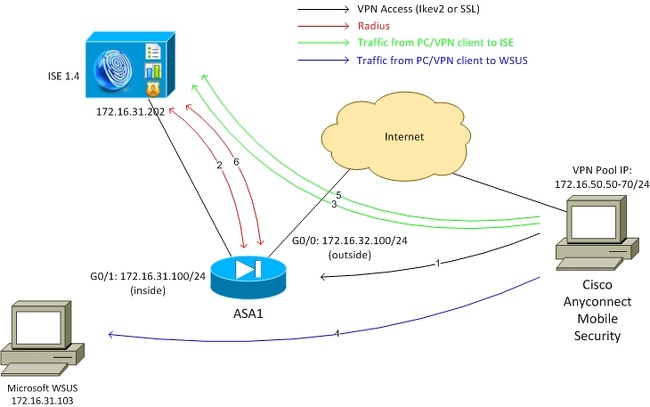

Diagrama de Rede

Esta é a topologia usada para os exemplos em todo este documento:

Aqui está o fluxo de tráfego, como ilustrado no diagrama de rede:

- O usuário remoto se conecta através do Cisco AnyConnect para acesso VPN ao ASA. Pode ser qualquer tipo de acesso unificado, como uma sessão com fio 802.1x/MAC Authentication Bypass (MAB) que é encerrada no switch ou uma sessão sem fio que é encerrada no Wireless LAN Controller (WLC).

- Como parte do processo de autenticação, o ISE confirma que o status de postura da estação final não é igual ao compatível (regra de autorização ASA-VPN_quarantine) e que os atributos de redirecionamento são retornados na mensagem Radius Access-Accept. Como resultado, o ASA redireciona todo o tráfego HTTP para o ISE.

- O usuário abre um navegador da Web e digita qualquer endereço. Após o redirecionamento para o ISE, o módulo de postura do Cisco AnyConnect 4 é instalado na estação. Em seguida, o módulo de postura baixa as políticas do ISE (requisito do WSUS).

- O módulo de postura procura o Microsoft WSUS e executa a correção.

- Após a correção bem-sucedida, o módulo de postura envia um relatório ao ISE.

- O ISE emite uma Radius Change of Authorization (CoA) que fornece acesso total à rede para um usuário de VPN compatível (regra de autorização ).

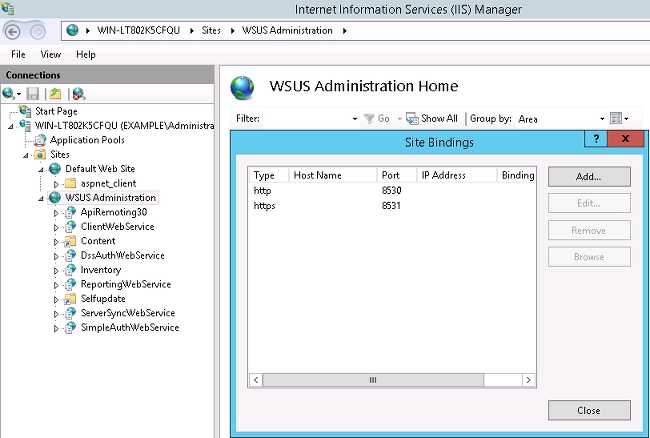

Microsoft WSUS

O serviço do WSUS é implantado através da porta TCP 8530 padrão. É importante lembrar que, para correção, outras portas também são usadas. É por isso que é seguro adicionar o endereço IP do WSUS à ACL (Access Control List, lista de controle de acesso) de redirecionamento no ASA (descrito mais adiante neste documento).

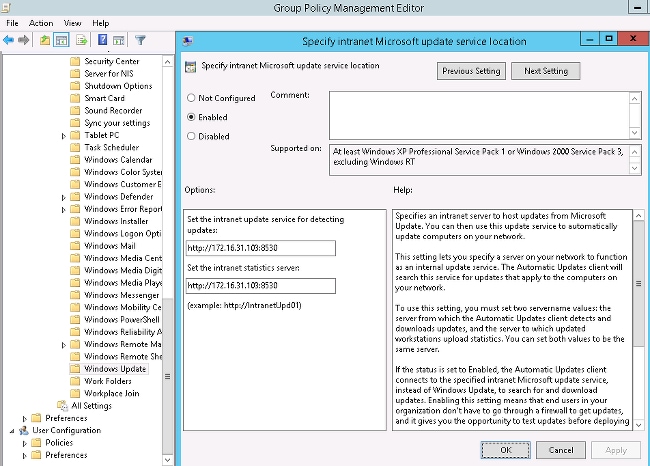

A diretiva de grupo do domínio está configurada para atualizações do Microsoft Windows e aponta para o servidor local do WSUS:

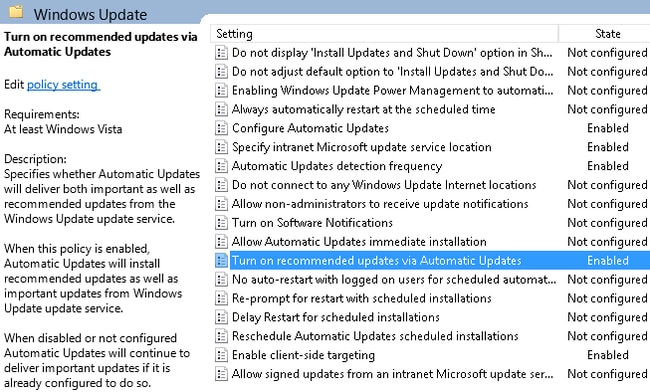

Estas são as atualizações recomendadas habilitadas para políticas granulares baseadas em diferentes níveis de gravidade:

O direcionamento do lado do cliente permite uma flexibilidade muito maior. O ISE pode usar políticas de postura baseadas em diferentes contêineres de computador do Microsoft Ative Diretory (AD). O WSUS pode aprovar atualizações baseadas nesta associação.

ASA

É empregado o acesso VPN SSL (Secure Sockets Layer) simples para o usuário remoto (cujos detalhes estão fora do escopo deste documento).

Aqui está um exemplo de configuração:

interface GigabitEthernet0/0

nameif outside

security-level 10

ip address 172.16.32.100 255.255.255.0

interface GigabitEthernet0/1

nameif inside

security-level 100

ip address 172.16.31.100 255.255.255.0

aaa-server ISE protocol radius

interim-accounting-update periodic 1

dynamic-authorization

aaa-server ISE (inside) host 172.16.31.202

key cisco

webvpn

enable outside

anyconnect-essentials

anyconnect image disk0:/anyconnect-win-4.0.00051-k9.pkg 1

anyconnect enable

tunnel-group-list enable

error-recovery disable

group-policy POLICY internal

group-policy POLICY attributes

vpn-tunnel-protocol ikev1 ikev2 l2tp-ipsec ssl-client ssl-clientless

tunnel-group SSLVPN type remote-access

tunnel-group SSLVPN general-attributes

address-pool POOL-VPN

authentication-server-group ISE

accounting-server-group ISE

default-group-policy POLICY

ip local pool POOL-VPN 172.16.50.50-172.16.50.60 mask 255.255.255.0

É importante configurar uma lista de acesso no ASA, que é usada para determinar o tráfego que deve ser redirecionado para o ISE (para usuários que ainda não estão em conformidade):

access-list Posture-redirect extended deny udp any any eq domain

access-list Posture-redirect extended deny ip any host 172.16.31.103

access-list Posture-redirect extended deny ip any host 172.16.31.202

access-list Posture-redirect extended deny icmp any any

access-list Posture-redirect extended permit tcp any any eq www

Somente o tráfego do DNS (Domain Name System), ISE, WSUS e ICMP (Internet Control Message Protocol) é permitido para usuários não compatíveis. Todo o tráfego restante (HTTP) é redirecionado para o ISE para provisionamento do AnyConnect 4, que é responsável pela postura e correção.

ISE

Correção de postura para WSUS

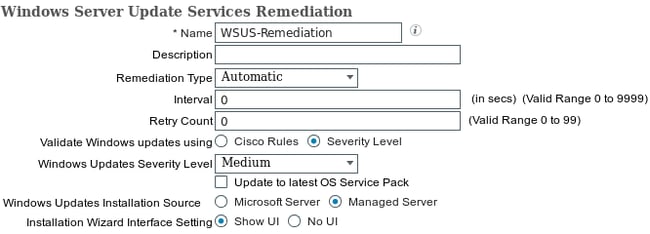

Conclua estas etapas para configurar a correção de postura para o WSUS:

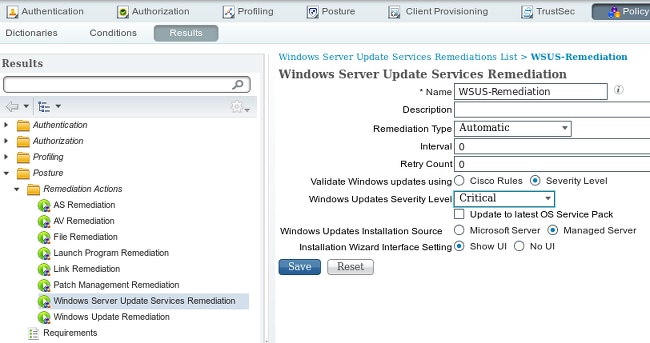

- Navegue para Política > Condições > Postura > Ações de correção > Correção do Windows Server Update Services para criar uma nova regra.

- Verifique se a configuração Microsoft Windows Updates está definida como Severity Level. Esta parte é responsável pela detecção se o processo de correção for iniciado.

O Microsoft Windows Update Agent conecta-se ao WSUS e verifica se há alguma atualização Crítica para o PC que aguarda a instalação:

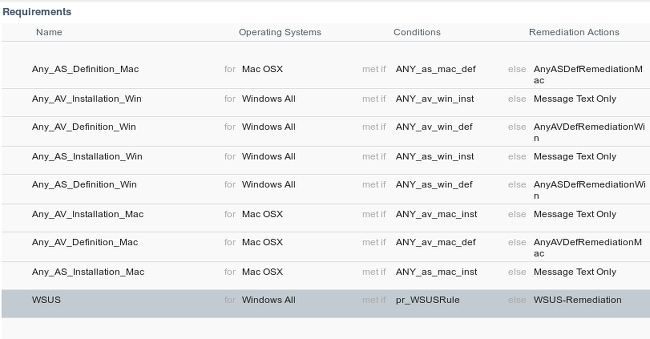

Requisito de postura para o WSUS

Navegue para Política > Condições > Postura > Requisitos para criar uma nova regra. A regra usa uma condição fictícia chamada pr_WSUSRule, o que significa que o WSUS é contatado para verificar a condição quando a correção é necessária (atualizações Críticas).

Quando essa condição é atendida, o WSUS instala as atualizações que foram configuradas para esse PC. Elas podem incluir qualquer tipo de atualização e também aquelas com níveis de gravidade mais baixos:

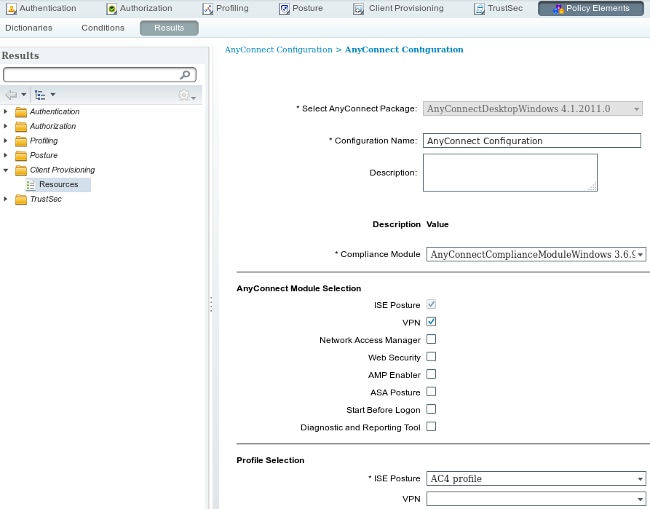

Perfil do AnyConnect

Configure o perfil do módulo de postura, junto com o perfil do AnyConnect 4 (conforme descrito no Exemplo de Configuração da Integração do AnyConnect 4.0 com o ISE Versão 1.3):

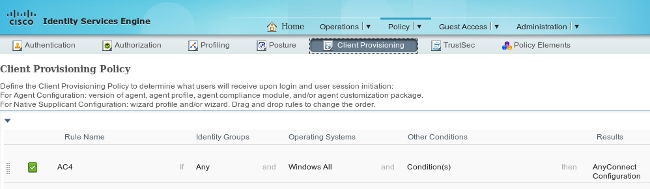

Regras de Provisionamento de Cliente

Quando o perfil do AnyConnect estiver pronto, ele poderá ser referenciado na política de provisionamento de cliente:

O aplicativo inteiro, junto com a configuração, é instalado no endpoint, que é redirecionado para a página do portal Provisionamento de clientes. O AnyConnect 4 pode ser atualizado e um módulo adicional (postura) instalado.

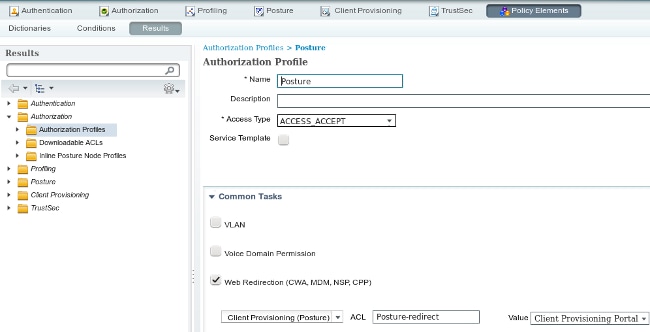

Perfis de autorização

Criar um perfil de autorização para redirecionamento para o perfil de Provisionamento de Cliente:

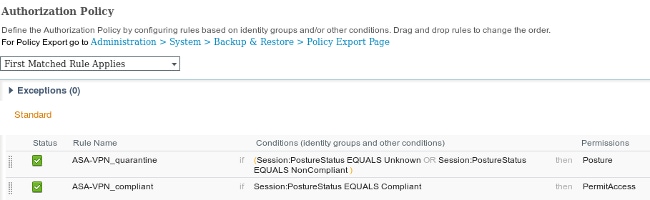

Regras de Autorização

Esta imagem mostra as regras de autorização:

Pela primeira vez, a regra ASA-VPN_quarantine é usada. Como resultado, o perfil de autorização Posture é retornado e o endpoint é redirecionado para o portal de provisionamento do cliente para provisionamento do AnyConnect 4 (com módulo de postura).

Depois de compatível, a regra ASA-VPN_compatible é usada e o acesso total à rede é permitido.

Verificar

Esta seção fornece informações que você pode usar para verificar se sua configuração funciona corretamente.

PC com Políticas de GPO Atualizadas

As políticas de domínio com a configuração do WSUS devem ser enviadas após o PC fazer login no domínio. Isso pode ocorrer antes que a sessão VPN seja estabelecida (fora da banda) ou depois que a funcionalidade Start Before Logon for usada (também pode ser usada para acesso com fio/sem fio 802.1x).

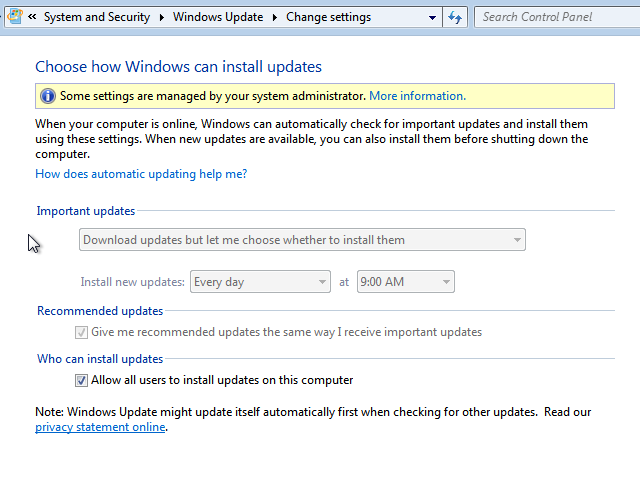

Quando o cliente Microsoft Windows tiver a configuração correta, isso poderá ser refletido nas configurações do Windows Update:

Se necessário, uma atualização do Objeto de Política de Grupo (GPO) e a descoberta do servidor do Agente do Microsoft Windows Update podem ser usadas:

C:\Users\Administrator>gpupdate /force

Updating Policy...

User Policy update has completed successfully.

Computer Policy update has completed successfully.

C:\Users\Administrator>wuauclt.exe /detectnow

C:\Users\Administrator>

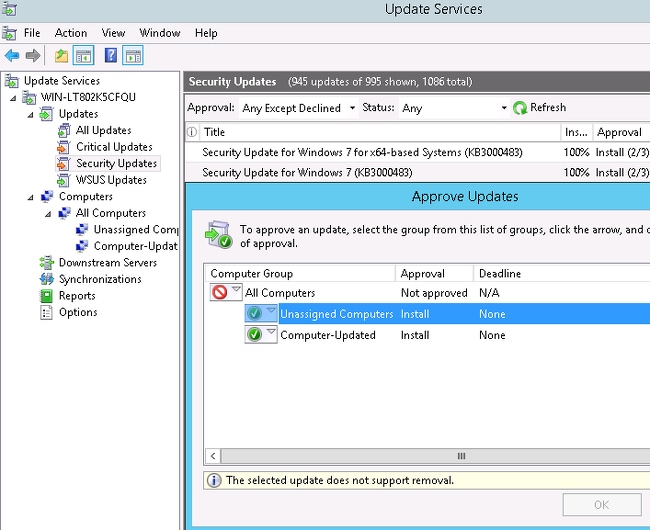

Aprovar uma Atualização Crítica no WSUS

O processo de aprovação pode se beneficiar com o direcionamento do site do cliente:

Reenvie o relatório com wuauclt, se necessário.

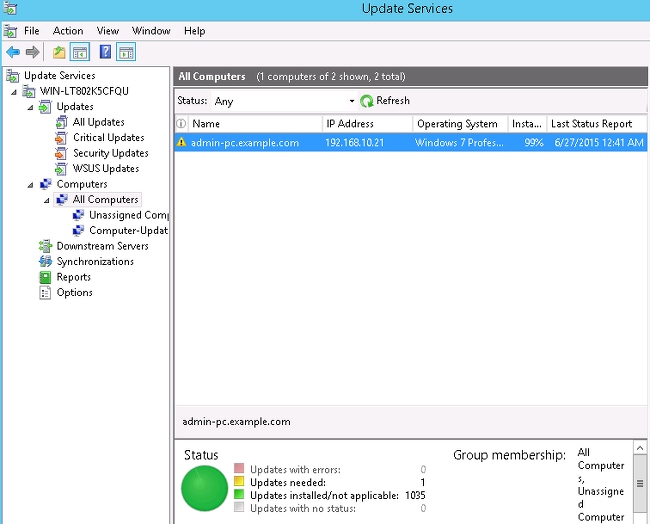

Verificar o Status do Computador no WSUS

Esta imagem mostra como verificar o status do PC no WSUS:

Uma atualização deve ser instalada para a próxima atualização com o WSUS.

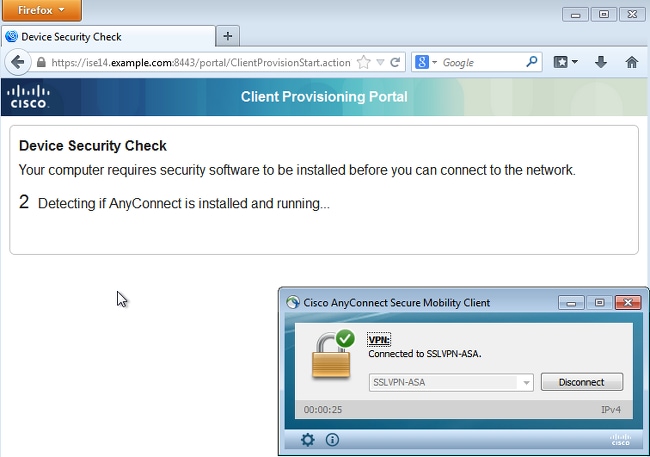

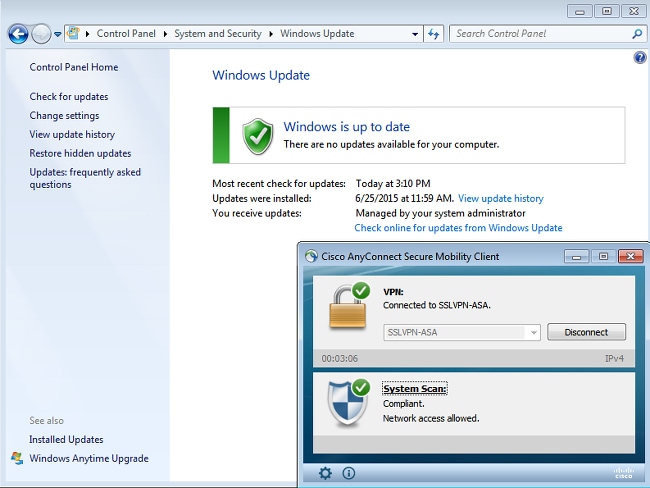

Sessão VPN estabelecida

Depois que a sessão VPN é estabelecida, a regra de autorização é usada, o que retorna o perfil de autorização Posture. Como resultado, o tráfego HTTP do endpoint é redirecionado para o provisionamento do módulo de atualização e postura do AnyConnect 4:

Neste ponto, o status da sessão no ASA indica acesso limitado com o redirecionamento do tráfego HTTP para o ISE:

asav# show vpn-sessiondb detail anyconnect

Session Type: AnyConnect Detailed

Username : cisco Index : 69

Assigned IP : 172.16.50.50 Public IP : 192.168.10.21

<...some output omitted for clarity...>

ISE Posture:

Redirect URL : https://ise14.example.com:8443/portal/gateway?sessionId=ac101f64000

45000556b6a3b&portal=283258a0-e96e-...

Redirect ACL : Posture-redirec

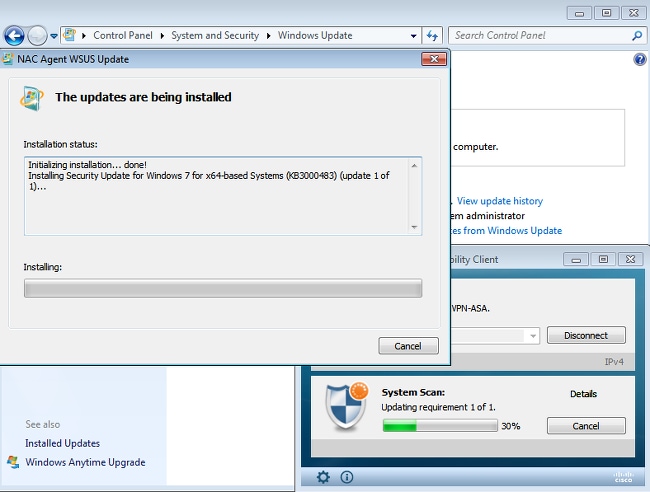

O módulo de postura recebe políticas do ISE e executa a correção

O módulo de postura recebe as políticas do ISE. As depurações do ise-psc.log mostram o requisito que é enviado para o módulo de postura:

2015-06-05 07:33:40,493 DEBUG [portal-http-service12][] cisco.cpm.posture.runtime.

PostureHandlerImpl -:cisco:ac101f6400037000556b40c1:::- NAC agent xml

<?xml version="1.0" encoding="UTF-8"?><cleanmachines>

<version>2</version>

<encryption>0</encryption>

<package>

<id>10</id>

WSUS

<version/>

<description>This endpoint has failed check for any AS installation</description>

<type>10</type>

<optional>0</optional>

42#1

<remediation_type>1</remediation_type>

<remediation_retry>0</remediation_retry>

<remediation_delay>0</remediation_delay>

<action>10</action>

<check>

pr_WSUSCheck

</check>

<criteria/>

</package>

</cleanmachines>

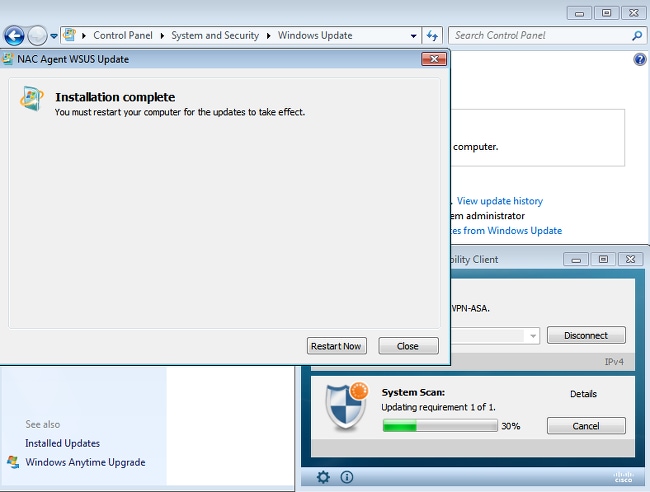

O módulo de postura dispara automaticamente o Microsoft Windows Update Agent para se conectar ao WSUS e baixar atualizações conforme configurado nas políticas do WSUS (tudo automaticamente sem qualquer intervenção do usuário):

Acesso total à rede

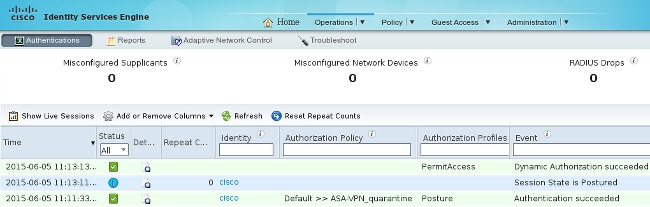

Você verá isso depois que a estação for informada como compatível pelo módulo de postura do AnyConnect:

O relatório é enviado ao ISE, que reavalia a política e atinge a regra de autorização . Isso fornece acesso total à rede (através do Radius CoA). Navegue até Operations > Authentications para confirmar isso:

As depurações (ise-psc.log) também confirmam o status de conformidade, o disparador de CoA e as configurações finais para a postura:

DEBUG [portal-http-service17][] cisco.cpm.posture.runtime.PostureManager -:cisco:

ac101f6400039000556b4200:::- Posture report token for endpoint mac

08-00-27-DA-EF-AD is Healthy

DEBUG [portal-http-service17][] cisco.cpm.posture.runtime.PostureCoA -:cisco:

ac101f6400039000556b4200:::- entering triggerPostureCoA for session

ac101f6400039000556b4200

DEBUG [portal-http-service17][] cisco.cpm.posture.runtime.PostureCoA -:cisco:ac

101f6400039000556b4200:::- Posture CoA is scheduled for session id

[ac101f6400039000556b4200]

DEBUG [portal-http-service17][] cisco.cpm.posture.runtime.PostureHandlerImpl -:cisco:

ac101f6400039000556b4200:::- DM_PKG report non-AUP:html = <!--X-Perfigo-DM-Error=0-->

<!--error=0--><!--X-Perfigo-DmLogoff-Exit=0--><!--X-Perfigo-Gp-Update=0-->

<!--X-Perfigo-Auto-Close-Login-Scr=0--><!--X-Perfigo-Auto-Close-Login-Scr-Time=0-->

<!--user role=--><!--X-Perfigo-OrigRole=--><!--X-Perfigo-UserKey=dummykey-->

<!--X-Perfigo-RedirectUrl=--><!--X-Perfigo-ShowInfo=--><!--X-Perfigo-Session=-->

<!--X-Perfigo-SSO-Done=1--><!--X-Perfigo-Provider=Device Filter-->

<!--X-Perfigo-UserName=cisco--><!--X-Perfigo-DHCP-Release-Delay=4-->

<!--X-Perfigo-DHCP-Renew-Delay=1--><!--X-Perfigo-Client-MAC=08:00:27:DA:EF:AD-->

DEBUG [pool-183-thread-1][]cisco.cpm.posture.runtime.PostureCoA -:cisco:

ac101f6400036000556b3f52:::- Posture CoA is triggered for endpoint [08-00-27-da-ef-ad]

with session [ac101f6400039000556b4200]

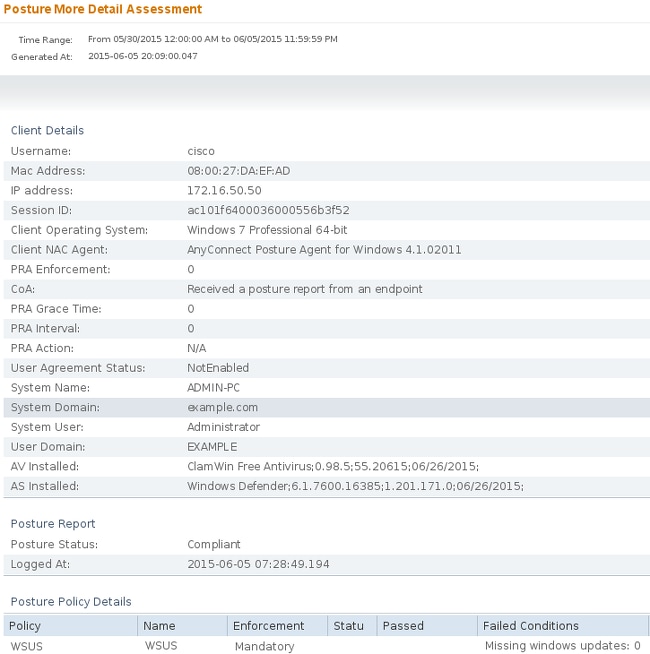

Além disso, o relatório de avaliação detalhada de postura do ISE confirma que a estação está em conformidade:

Troubleshooting

No momento, não há informações de Troubleshooting disponíveis para esta configuração.

Notas importantes

Esta seção fornece algumas informações importantes sobre a configuração descrita neste documento.

Detalhes da opção para correção do WSUS

É importante diferenciar a condição de requisito da remediação. O AnyConnect aciona o Microsoft Windows Update Agent para verificar a conformidade, dependendo da configuração de correção Validar atualizações do Windows usando.

Para este exemplo, o nível de severidade é usado. Com a configuração Crítica, o Microsoft Windows Agent verifica se há alguma atualização crítica pendente (não instalada). Se houver, a correção começará.

O processo de correção pode instalar todas as atualizações críticas e menos importantes com base na configuração do WSUS (atualizações aprovadas para o computador específico).

Com o conjunto Validar atualizações do Windows usando como Regras da Cisco, as condições detalhadas no requisito decidem se a estação é compatível.

Serviço Windows Update

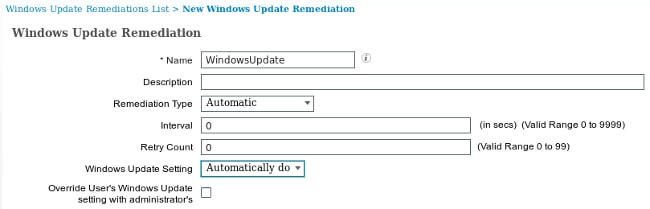

Para implantações sem um servidor do WSUS, há outro tipo de correção que pode ser usado chamado Windows Update Remediation:

Este tipo de correção permite controlar as configurações do Microsoft Windows Update e executar atualizações imediatas. Uma condição típica usada com esse tipo de correção é pc_AutoUpdateCheck. Isso permite verificar se a configuração do Microsoft Windows Update está habilitada no endpoint. Caso contrário, você poderá habilitá-lo e executar a atualização.

Integração do SCCM

Um novo recurso para o ISE versão 1.4 chamado gerenciamento de patches permite a integração com muitos fornecedores terceirizados. Dependendo do fornecedor, várias opções estão disponíveis para as condições e as correções.

Para a Microsoft, o System Management Server (SMS) e o System Center Configuration Manager (SCCM) são suportados.

Informações Relacionadas

- Serviços de postura no Guia de configuração do Cisco ISE

- Guia do Administrador do Cisco Identity Services Engine, Versão 1.4

- Guia do Administrador do Cisco Identity Services Engine, Versão 1.3

- Implantar o Windows Server Update Services em sua organização

- Suporte Técnico e Documentação - Cisco Systems

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

03-Aug-2015

|

Versão inicial |

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback