Configurar o ISE 2.2 PIC com o Provedor WMI do Ative Diretory

Opções de download

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Contents

Introduction

Este documento descreve como configurar e solucionar problemas de implantação do Identity Services Engine Passive Identity Connector (ISE PIC) com o provedor do Ative Diretory Windows Management Instrumentation (AD WMI). O ISE PIC é uma versão leve do ISE que se concentra nos recursos de ID passiva.

O ISE PIC é uma solução de ID única para todo o portfólio de segurança da Cisco que usa apenas identidade passiva. Significa que a autorização ou as políticas não podem ser configuradas no ISE PIC. Ele suporta diferentes provedores (Agentes, WMI, Syslog, API) e pode ser integrado via API REST. Ele tem habilidades para consultar endpoints (O usuário está conectado? O endpoint ainda está conectado?)

Prerequisites

Requirements

A Cisco recomenda que você tenha conhecimento básico sobre estes tópicos:

-

Cisco Identity Service Engine

- Microsoft Ative Diretory

- Microsoft WMI

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- Cisco Identity Service Engine Passive Identity Connector versão 2.2.0.470

- Microsoft Windows 7 Service Pack 1

- Microsoft Windows Server 2012 r2

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Informações de Apoio

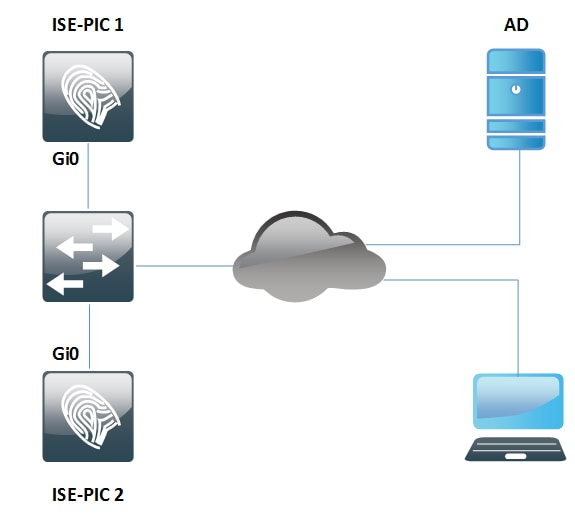

A quantidade máxima de nós na implantação de ISE PIC é 2. Este exemplo mostra como configurar a implantação do ISE PIC para alta disponibilidade, de modo que 2 máquinas virtuais (VMs) são usadas. Em uma implantação de ISE PIC, os nós podem ter funções: Primário e Secundário. Neste, apenas um nó pode ser Primário de cada vez e as funções podem ser alteradas somente manualmente por meio da GUI. Em caso de falha primária, todos os recursos ainda são executados em Secundário, exceto a IU. Somente a promoção manual para Primário habilita a IU.

Este exemplo mostra como configurar o Provedor WMI para o Ative Diretory. A WMI consiste em um conjunto de extensões do Modelo de Driver do Windows que fornece uma interface de sistema operacional através da qual os componentes instrumentados fornecem informações e notificações. WMI é a implementação pela Microsoft dos padrões WBEM (Web-Based Enterprise Management, gerenciamento corporativo baseado na Web) e CIM (Common Information Model, modelo de informações comuns) da DMTF (Distributed Management Task Force, força tarefa de gerenciamento distribuído).

Note: Mais informações sobre a WMI podem ser encontradas no site oficial da Microsoft: Sobre o WMI

Diagrama de Rede

As informações no documento usam a configuração de rede mostrada na imagem:

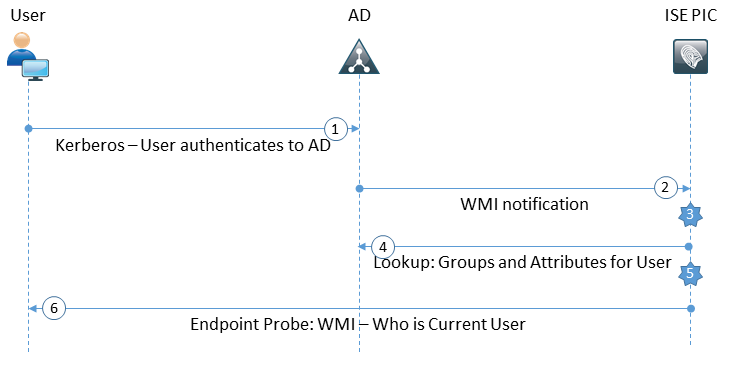

Fluxo de trabalho

- Faça login no PC e se autentique no AD.

- O WMI notifica o ISE PIC sobre essa autenticação.

- O ISE adiciona nome de usuário:endereço_IP ao diretório da sessão.

- O ISE recupera grupos e atributos do usuário do AD.

- O ISE salva essas informações em seu diretório de sessão.

- A cada 4 horas (não configurável), o ISE PIC executa a sonda de ponto de extremidade:

- Primeiro, ele tenta WMI no endpoint.

- Se o WMI falhar, o ISE PIC executa o ISExec. Ele consulta o Endpoint para o Usuário e habilita a WMI para a próxima vez.

- Além disso, o ISE PIC recupera o endereço MAC do endpoint e do tipo de SO.

No ISE PIC, é possível somente ativar/desativar as provas de endpoint. O nó primário consulta todos os endpoints, o nó secundário é somente para alta disponibilidade.

Configurar

Configurar a implantação do ISE PIC

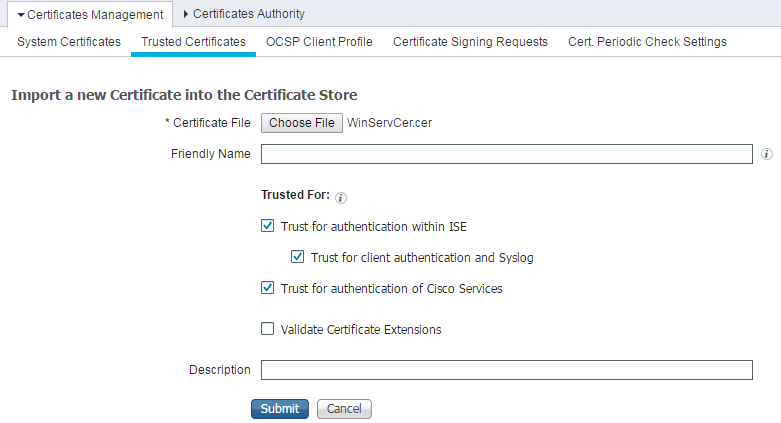

Etapa 1 (Opcional). Instalar certificados confiáveis.

A cadeia completa de certificados da autoridade de certificação (AC) deve ser instalada no armazenamento confiável do ISE. Faça login na GUI do ISE PIC e navegue para Certificados > Gerenciamento de Certificados > Certificados Confiáveis. Clique em Importar e selecione o certificado da AC no PC.

Como mostrado na imagem, clique em Enviar para salvar as alterações. Repita essa etapa para todos os certificados da cadeia. Repita as etapas também no nó secundário.

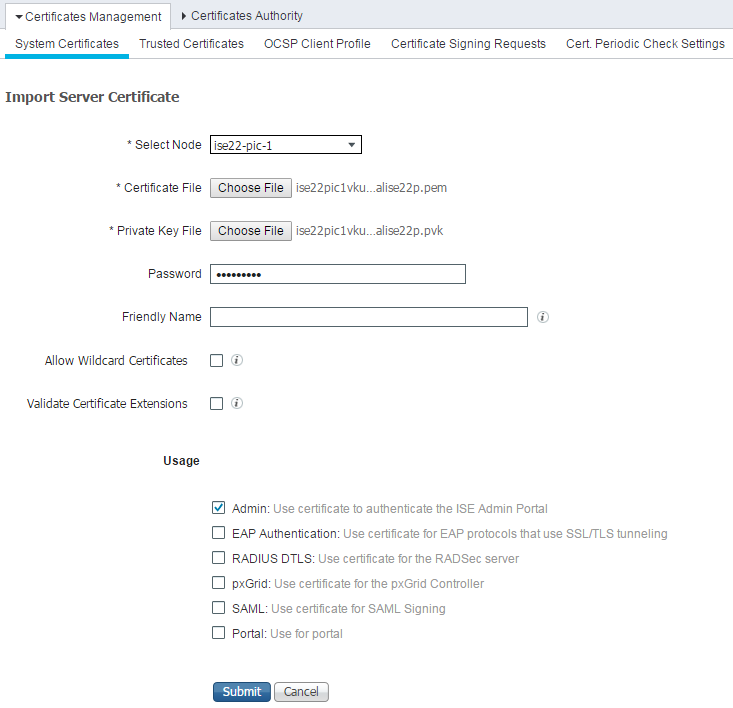

Etapa 2 (Opcional). Instalar certificados do sistema.

Opção 1. Certificados já gerados pela CA junto com a chave privada.

Navegue até Certificados > Gerenciamento de Certificados > Certificados do Sistema e clique em Importar. Selecione Arquivo de certificado e Arquivo de chave privada, insira o campo Senha se a chave privada estiver criptografada.

Como mostrado na imagem, verifique as opções de uso:

Note: Como o ISE PIC é baseado no código ISE e pode ser facilmente convertido para o ISE completo com licenças apropriadas, todas as opções de uso estão disponíveis. Funções como Autenticação EAP, RADIUS DTLS, SAML e Portal não são usadas pelo ISE PIC.

Clique em Enviar para instalar o certificado. Repita esse procedimento em um nó secundário também.

Note: Todos os serviços no nó PIC do ISE são reiniciados após a importação do certificado do servidor.

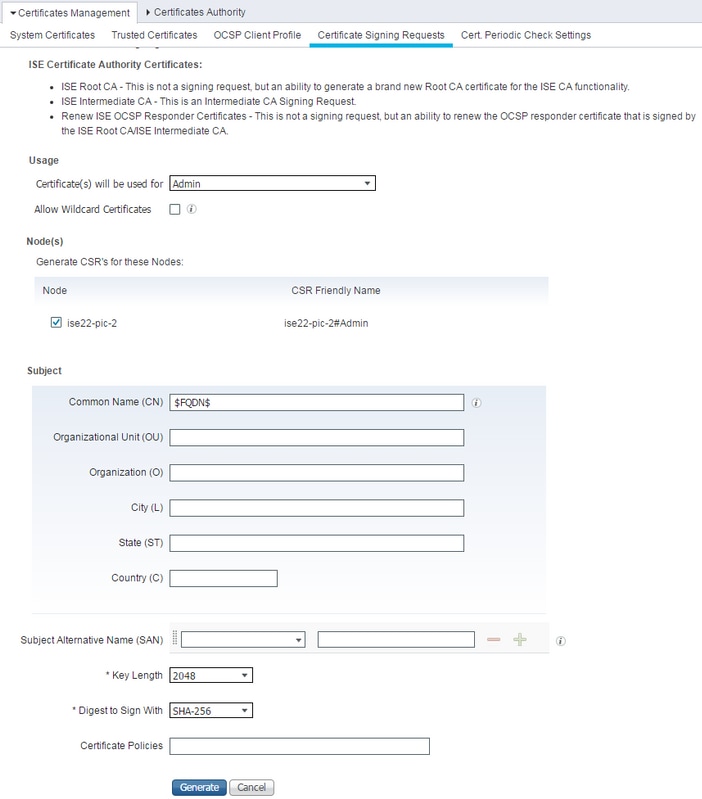

Opção 2. Gere uma Solicitação de Assinatura de Certificado (CSR), assine-a com CA e vincule-a ao ISE.

Navegue até a página Certificados > Gerenciamento de Certificados > Solicitações de Assinatura de Certificado e clique em Gerar Solicitações de Assinatura de Certificado (CSR).

Selecione o nó e o uso, insira os outros campos, se necessário:

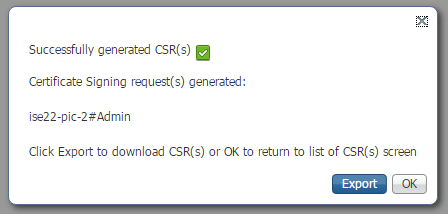

Clique em Gerar. Nova janela aparece com uma opção para Exportar CSR gerado:

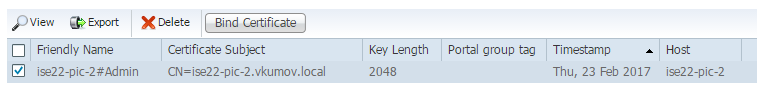

Clique em Exportar, salvar o arquivo *.pem gerado e assiná-lo com CA. Quando o CSR estiver assinado, navegue de volta para a página Certificados > Gerenciamento de Certificados > Solicitações de Assinatura de Certificado, selecione seu CSR e clique em Vincular Certificado:

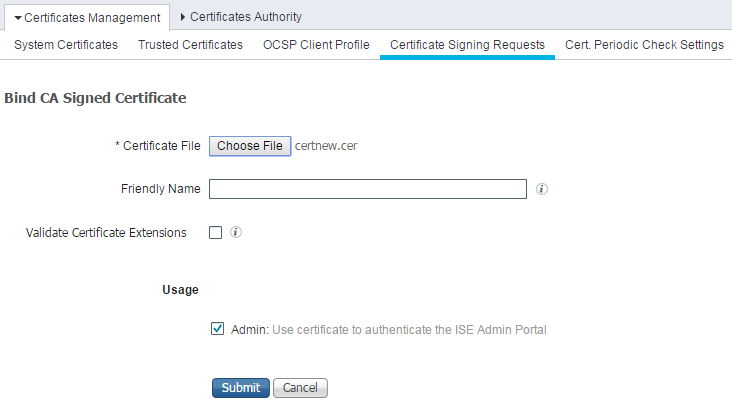

Selecione o certificado assinado com a AC e clique em Enviar para aplicar as alterações:

Todos os serviços no nó PIC do ISE são reiniciados depois de clicar em Enviar para instalar o certificado.

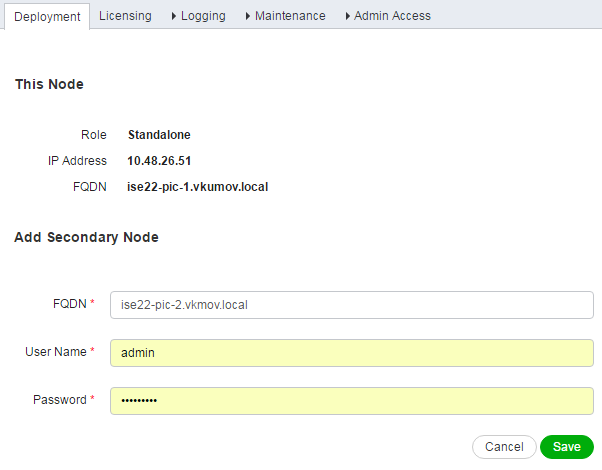

Etapa 3. Adicione o nó secundário à implantação.

O ISE PIC permite ter 2 nós em uma implantação para alta disponibilidade. Ele não exige uma confiança bidirecional de certificados (comparando com a implantação usual do ISE). Para adicionar um nó secundário à implantação, navegue até a página Administração > Implantação no nó PIC principal do ISE, como mostrado na imagem:

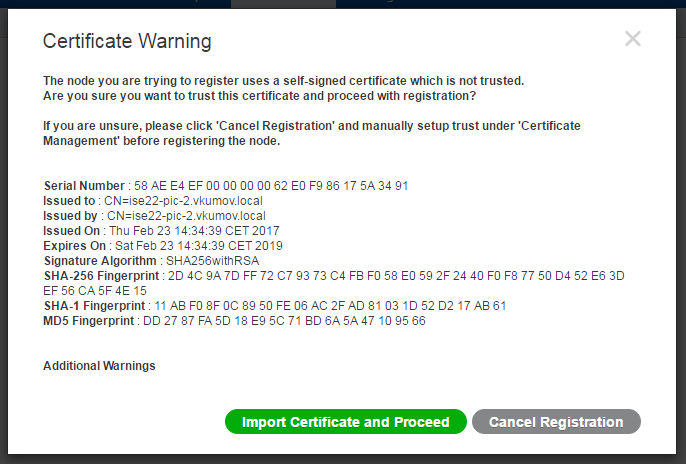

Insira o Nome de domínio totalmente qualificado (FQDN) do nó secundário, as credenciais do administrador desse nó e clique em Salvar. Caso o nó primário do ISE PIC não possa verificar o certificado de administrador do segundo nó, ele solicita a confirmação antes de instalar esse certificado no armazenamento confiável.

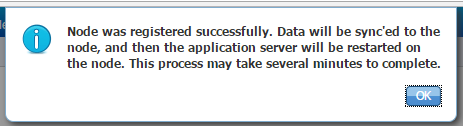

Nesse caso, clique em Importar certificado e em Continuar para aderir ao nó da implementação. Você deve receber uma notificação de que o nó foi adicionado com êxito. Todos os serviços no nó secundário são reiniciados.

Dentro de 10 a 20 minutos, os nós devem ser sincronizados e o status do nó deve ser alterado de

Configurar Provedores do Ative Diretory

O ISE PIC usa a Instrumentação de Gerenciamento do Windows (WMI) para coletar informações sobre sessões do AD e atua como uma sub-comunidade Pub, o que significa:

- O ISE PIC assina determinados eventos

- O WMI alerta ISE PIC quando esses eventos ocorrem:

- 4768 (concessão de tíquetes Kerberos) e 4770 (renovação de tíquetes Kerberos)

- Entradas no Diretório da Sessão expiram (Limpar)

Etapa 1. Associe o ISE PIC ao domínio.

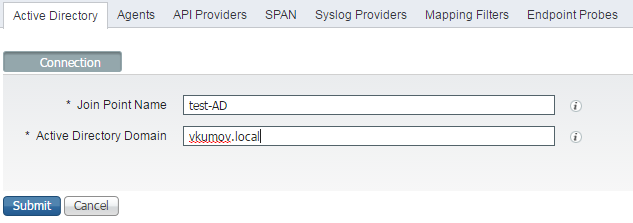

Para ingressar no ISE PIC no domínio, navegue até Providers > Ative Diretory e clique em Add:

Preencha os campos Unir Nome do Ponto e Domínio do Ative Diretory e clique em Enviar para salvar as alterações. Join Point Name é um nome usado somente em ISE PIC. Domínio do Ative Diretory é o nome do domínio no qual o ISE PIC deve ser associado e deve ser resolvido com o servidor DNS configurado no ISE PIC.

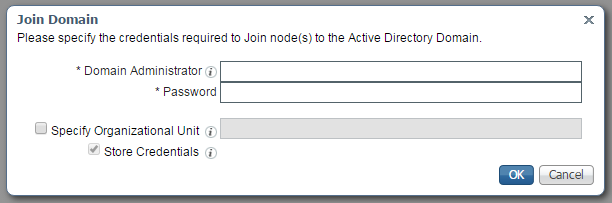

Após a criação do ponto de união, o PIC do ISE deve perguntar se você deseja ingressar nos nós no domínio. Clique em Sim. Deve aparecer uma janela para que você forneça credenciais para ingressar no domínio:

Preencha os campos Administrador do domínio e Senha e clique em OK.

Embora o campo seja chamado de Administrador de domínio, não é necessário usar o usuário administrador para ingressar no ISE PIC no domínio. Este usuário deve ter privilégios suficientes para criar e remover contas de máquina no domínio ou alterar as senhas de contas de máquina criadas anteriormente. As permissões de conta do Ative Diretory necessárias para executar várias operações podem ser encontradas neste documento.

No entanto, é necessário utilizar as credenciais de Administrador de Domínio durante a adesão se pretender utilizar a WMI. A opção Config WMI requer:

- Alterações de registro

- Permissões para usar DCOM

- Permissões para usar WMI remotamente

- Acesso para ler o registro de eventos de segurança do controlador de domínio do AD

- O Firewall do Windows deve permitir o tráfego de/para ISE PIC (as políticas correspondentes do Firewall do Windows serão criadas durante a Configuração da WMI)

Note: As credenciais de armazenamento sempre são ativadas no ISE PIC, pois são necessárias para as provas de endpoint e a configuração WMI. O ISE os armazena criptografados internamente.

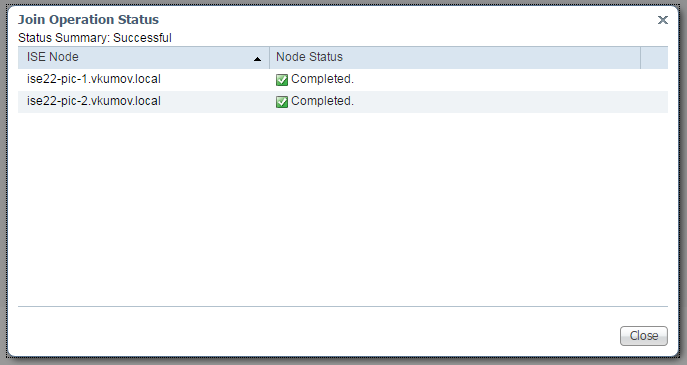

Como mostrado na imagem, ISE PIC mostra o resultado da operação em uma nova janela:

Etapa 2. Ajustar permissões no AD.

Verificar e ajustar permissões para o usuário no AD de acordo com o documento: Guia de Instalação e Administrador do Identity Passive Identity Connector (ISE-PIC) do Identity Services Engine:

Definir permissões quando o usuário do AD estiver no grupo de administradores de domínio

Para o Windows 2008 R2, Windows 2012 e Windows 2012 R2, o grupo Admin de Domínio não tem controle total sobre determinadas chaves de registro no sistema operacional Windows por padrão. O administrador do Ative Diretory deve conceder ao usuário do Ative Diretory permissões de Controle Total na seguinte chave de registro

- HKEY_CLASSES_ROOT\CLSID\{76A64158-CB41-11D1-8B02-00600806D9B6}

- HKLM\Software\Classes\Wow6432Node\CLSID\{76A64158-CB41-11D1-8B02-00600806D9B6}

Etapa 3. Adicionar agentes PassiveID.

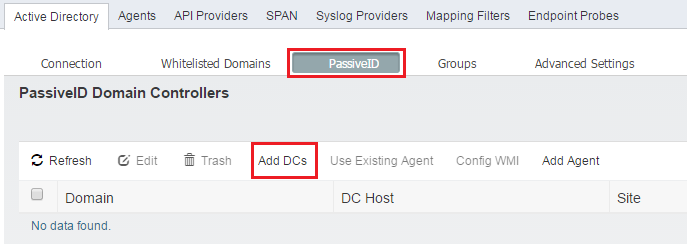

Na página de domínio do AD, navegue até a guia PassiveID e clique em Adicionar DCs, como mostrado na imagem:

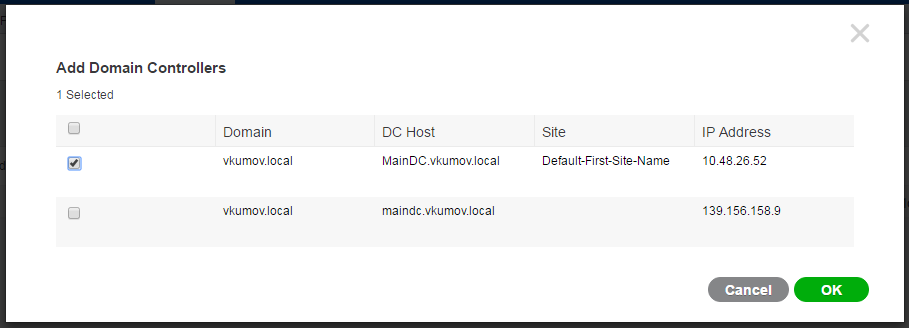

Uma nova janela é exibida e o ISE carrega uma lista de todos os controladores de domínio disponíveis. Selecione DCs nos quais você gostaria de configurar o WMI e clique em OK para salvar as alterações, como mostrado na imagem:

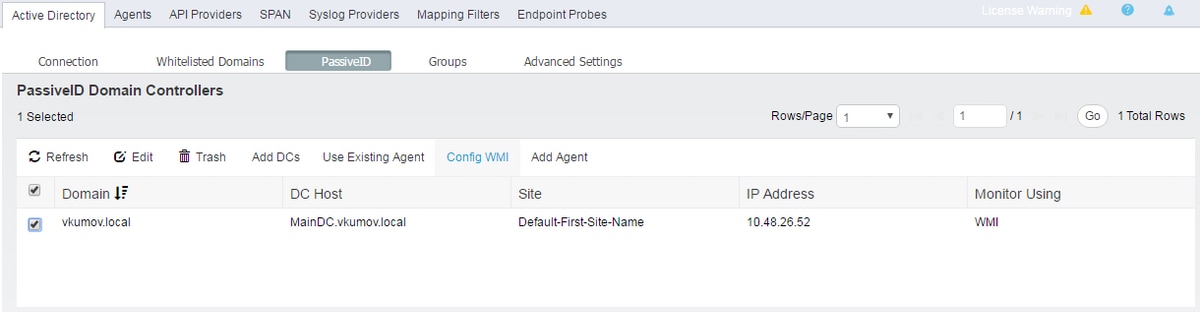

Os DCs selecionados são adicionados à lista de Controladores de Domínio PassivoID. Selecione seus DCs e clique no botão Config WMI:

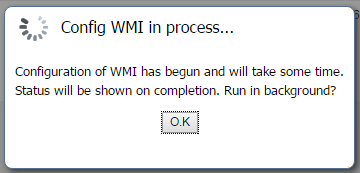

O ISE PIC mostra uma mensagem de que o processo de configuração está em andamento:

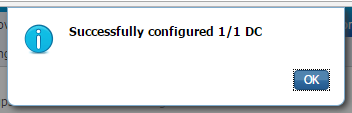

Após alguns minutos, ele mostra uma mensagem de que a WMI foi configurada com êxito em DCs selecionados:

Verificar

Implantação

O status da implantação pode ser verificado de algumas maneiras:

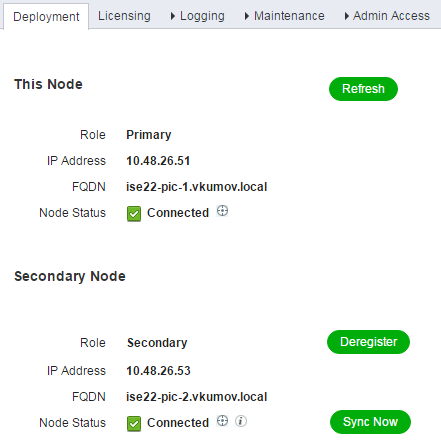

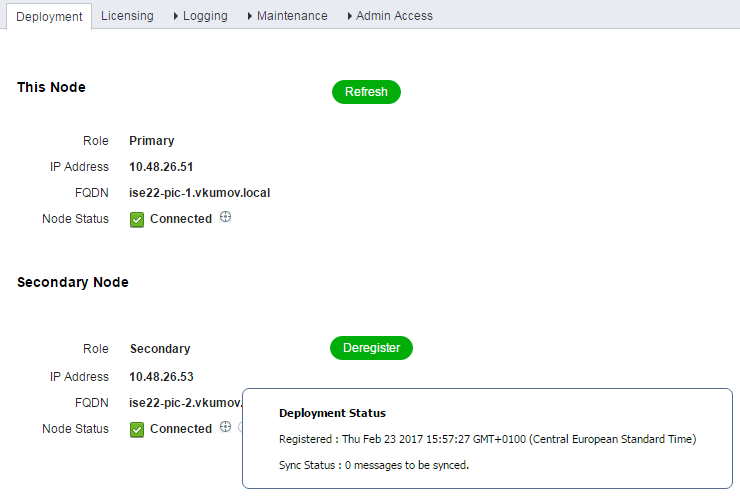

Página de implantação

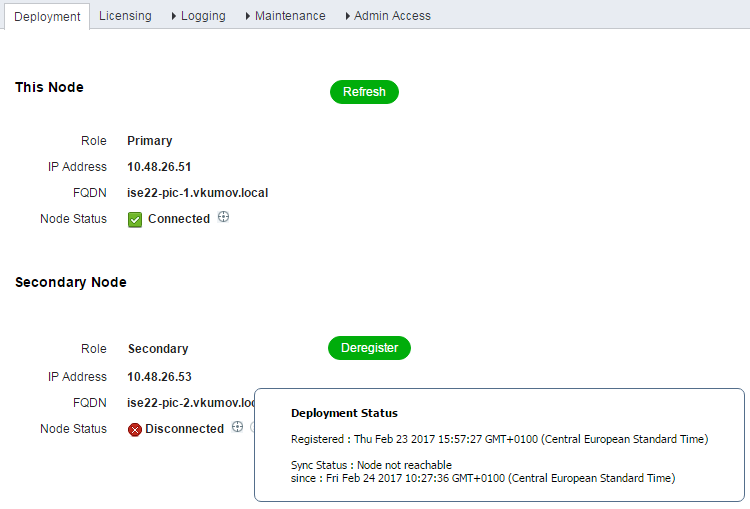

Navegue até Administração > Página de implantação, o estado atual da implantação pode ser verificado:

Nessa página, o nó secundário pode cancelar o registro, se necessário. A sincronização manual pode ser iniciada e o Status de sincronização pode ser verificado.

Página Painel

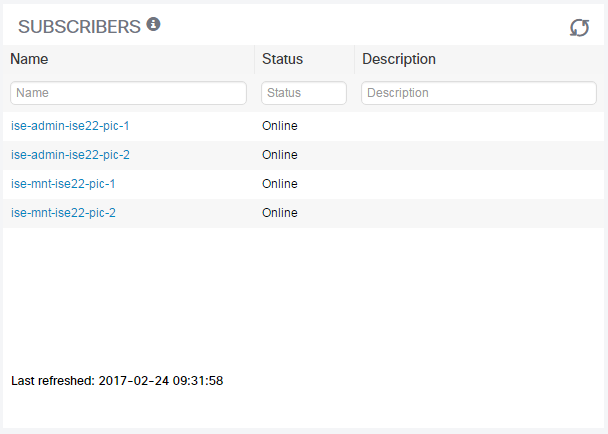

Em uma página principal do ISE PIC, há um dashlet chamado Assinantes. Com este dashlet, você pode verificar o status atual dos nós PIC do ISE, como mostrado na imagem:

O ISE PIC cria 2 assinantes para cada nó - admin e mnt. Todos devem estar no status Online, o que significa que os nós são alcançáveis e operacionais.

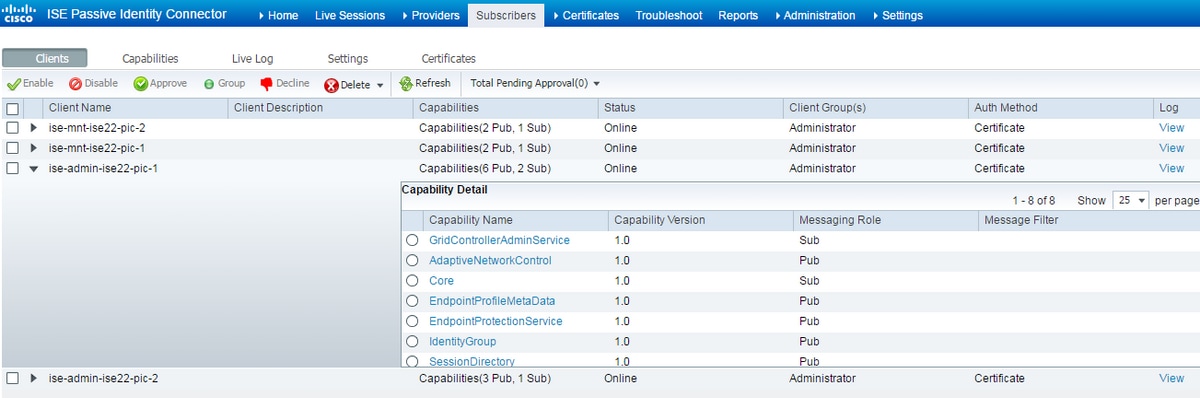

Assinantes

A página Assinantes é uma versão estendida do dashlet de assinantes da página inicial do ISE PIC. Esta página mostra todos os pxGrid relacionados, no entanto, o status dos nós PIC do ISE também pode ser verificado aqui:

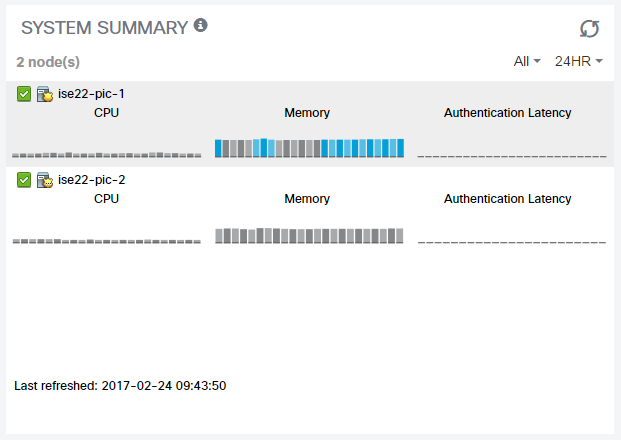

Resumo do sistema

O ISE PIC permite monitorar o Resumo da integridade dos nós também. Este dashlet pode ser encontrado em Home > Dashboard > Additional:

A latência de autenticação é sempre 0ms, pois o ISE PIC não executa autenticações/autorizações.

Provedores e sessões

Página inicial

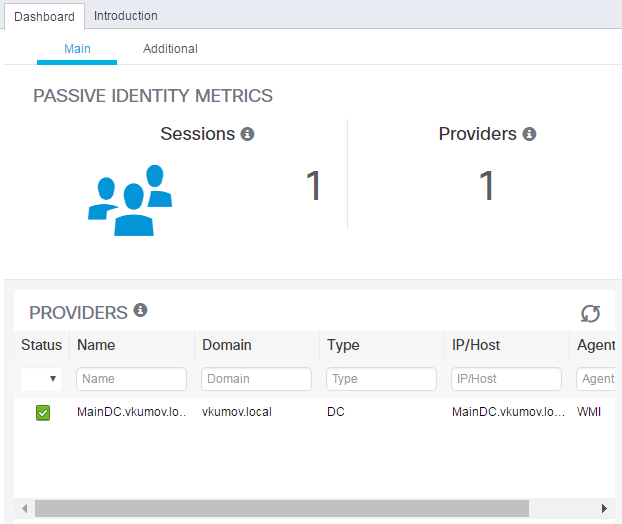

Os status dos provedores, sua quantidade e quantidade de sessões encontradas podem ser verificados enquanto você navega para Home > Dashboard page:

Sessões ao vivo

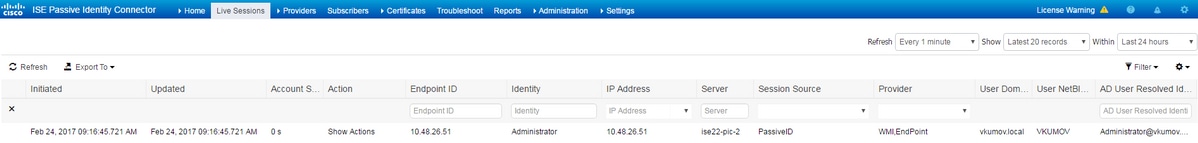

Informações detalhadas sobre todas as sessões de usuários encontradas podem ser encontradas na página Sessões ao Vivo:

Contém informações como:

- Provedor - quais provedores foram usados para identificar esta sessão

- Iniciado e Atualizado - timestamps quando a sessão é iniciada e atualizada adequadamente

- Endereço IP - o endereço do endpoint

- Ação - ações que o ISE pode executar (por exemplo, verificar o status do endpoint ou se o ISE PIC está integrado ao pxGrid e, em seguida, enviar uma solicitação para limpar a sessão)

Troubleshoot

Implantação

Para solucionar problemas de implantação e replicação, examine esses arquivos de log:

- Replication.log

- Deployment.log

- ise-psc.log

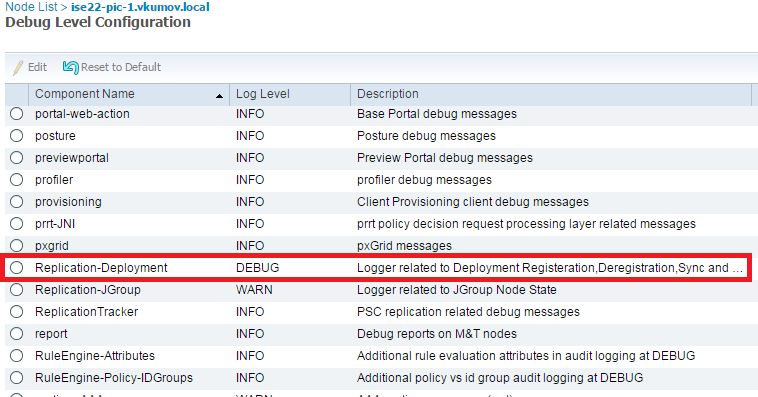

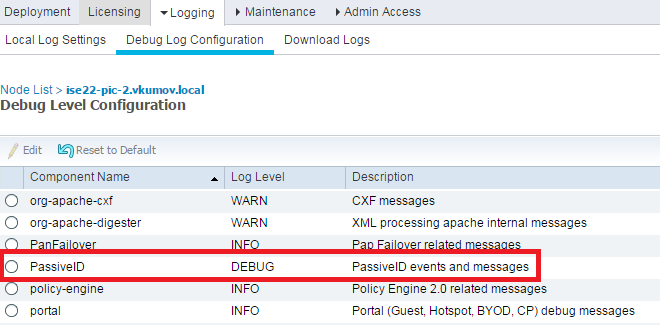

Para habilitar as depurações, navegue para Administration > Logging > Debug Log Configuration:

Essas depurações são gravadas no arquivo Replication.log. Aqui está um exemplo de um processo de replicação normal:

2017-02-24 10:11:06,893 INFO [pool-215-thread-1][] cisco.cpm.deployment.replication.PublisherImpl -::::- Calling the publisher job from clusterstate processor

2017-02-24 10:11:06,893 DEBUG [pool-214-thread-1][] cisco.cpm.deployment.replication.PublisherImpl -::::- Started executing publisher job

2017-02-24 10:11:06,894 DEBUG [pool-214-thread-1][] cisco.cpm.deployment.replication.PublisherImpl -::::- Number of messages with no sequence number is 0

2017-02-24 10:11:06,894 DEBUG [pool-214-thread-1][] cisco.cpm.deployment.replication.PublisherImpl -::::- Finished executing publisher job

2017-02-24 10:11:06,895 DEBUG [pool-214-thread-1][] api.services.persistance.dao.ChangeDataDaoImpl -::::- Data returned in getMinMaxBySequence method=[id=[63ce2fe0-f8cd-11e6-b0ad-005056991a2e],startTime=[0],endTime=[0],applied=[false],data length=[794],sequenceNumber=[502]2017-02-22 08:06:10.782]

2017-02-24 10:11:06,895 DEBUG [pool-214-thread-1][] api.services.persistance.dao.ChangeDataDaoImpl -::::- Data returned in getMinMaxBySequence method=[id=[3ded93c0-fa70-11e6-b684-005056990fbb],startTime=[0],endTime=[0],applied=[false],data length=[794],sequenceNumber=[1600]2017-02-24 10:04:26.364]

2017-02-24 10:11:06,895 DEBUG [pool-214-thread-1][] cisco.cpm.deployment.replication.ClientNodeProxy -::::- Calling setClusterState(name: ise22-pic-1, minSequence: 502, sequence: 1600, active: {ise22-pic-1-5015})

2017-02-24 10:11:06,896 INFO [pool-214-thread-1][] cisco.cpm.deployment.replication.PublisherImpl -::::- Finished sending the clusterState !!!

2017-02-24 10:11:06,899 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- MonitorJob starting

2017-02-24 10:11:06,901 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.ClientNodeProxy -:::NodeStateMonitor:- Calling getNodeStates()

2017-02-24 10:11:06,904 INFO [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- Nodes in distrubution: {ise22-pic-2=nodeName: ise22-pic-2, status: SYNC COMPLETED, transientStatus: , lastStatusTime: 1487927436906, seqNumber: 1600, createTime: 2017-02-24 10:04:26.364} --- Nodes in cluster: [name: ise22-pic-2, Address: ise22-pic-2-38077, sequence: 1600, createtime: 2017-02-24 10:04:26.364]

2017-02-24 10:11:06,904 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- Adding [ nodeName: ise22-pic-2, status: SYNC COMPLETED, transientStatus: , lastStatusTime: 1487927436906, seqNumber: 1600, createTime: 2017-02-24 10:04:26.364 ] to liveDeploymentMembers

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] api.services.persistance.dao.ChangeDataDaoImpl -:::NodeStateMonitor:- Data returned in getMinMaxBySequence method=[id=[63ce2fe0-f8cd-11e6-b0ad-005056991a2e],startTime=[0],endTime=[0],applied=[false],data length=[794],sequenceNumber=[502]2017-02-22 08:06:10.782]

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] api.services.persistance.dao.ChangeDataDaoImpl -:::NodeStateMonitor:- Data returned in getMinMaxBySequence method=[id=[3ded93c0-fa70-11e6-b684-005056990fbb],startTime=[0],endTime=[0],applied=[false],data length=[794],sequenceNumber=[1600]2017-02-24 10:04:26.364]

2017-02-24 10:11:06,905 INFO [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- Primary node current status minmum sequence[ 1600 ], cluster state: [ name: ise22-pic-1, minSequence: 502, sequence: 1600, active: {ise22-pic-1-5015} ]

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- Processing node state [ name: ise22-pic-2, Address: ise22-pic-2-38077, sequence: 1600, createtime:2017-02-24 10:04:26.364 ]

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- ise22-pic-2 - [ nodeName: ise22-pic-2, status: SYNC COMPLETED, transientStatus: , lastStatusTime: 1487927436906, seqNumber: 1600, createTime: 2017-02-24 10:04:26.364 ]

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- Adding nodeName: ise22-pic-2, status: SYNC COMPLETED, transientStatus: , lastStatusTime: 1487927436906, seqNumber: 1600, createTime: 2017-02-24 10:04:26.364 to liveJGroupMembers

2017-02-24 10:11:06,905 INFO [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- No Of deployedNodes: [ 1 ], No Of liveJGroupNodes: [ 1 ], deadOrSyncInPrgMembersExist: [ false ], latestMinSequence: [ 502 ]

2017-02-24 10:11:06,905 DEBUG [pool-216-thread-1][] cisco.cpm.deployment.replication.NodeStateMonitorImpl -:::NodeStateMonitor:- deadOrSyncInPrgMembersExist =[false], minSequence=[1598],clusterState=[502]

Uma mensagem do ise-psc.log:

2017-02-24 10:19:36,902 INFO [pool-216-thread-1][] api.services.persistance.dao.DistributionDAO -:::NodeStateMonitor:- Host Name: ise22-pic-2, DB 'SEC_REPLICATIONSTATUS' = SYNC COMPLETED, Node Persona: SECONDARY, ReplicationStatus obj status: SYNC_COMPLETED

Problema comum: o nó secundário não pode ser alcançado

Se o nó secundário ficar inacessível, ele será exibido na página Administração > Implantação:

ise-psc.log contém esta mensagem:

2017-02-24 10:43:21,587 INFO [admin-http-pool155][] admin.restui.features.deployment.DeploymentIDCUIApi -::::- Replication status for node ise22-pic-2 = NODE NOT REACHABLE

Esta mensagem explica o que não pode ser alcançado, por exemplo, o nó não responde ao ping:

2017-02-24 11:03:53,359 INFO [counterscheduler-call-1][] cisco.cpm.infrastructure.utils.GenericUtil -::::- Received pingNode response : Node is reachable

Ações a tomar: verifique se o FQDN do nó sofisticado é resolvível, verifique a conectividade básica de rede entre os nós.

Caso os aplicativos não estejam em estado de execução no nó secundário ou haja um firewall entre os nós, o ise-psc.log pode mostrar essas mensagens:

2017-02-24 11:08:14,656 INFO [Thread-10][] com.cisco.epm.util.NodeCheck -::::- Now checking against secondary pap ise22-pic-2 2017-02-24 11:08:14,656 INFO [Thread-10][] com.cisco.epm.util.NodeCheckHelper -::::- inside getHostConfigRemoteServer 2017-02-24 11:08:14,766 WARN [Thread-10][] deployment.client.cert.validator.HttpsCertPathValidatorImpl -::::- Error while connecting to host: ise22-pic-2.vkumov.local. java.net.ConnectException: Connection refused 2017-02-24 11:08:14,871 WARN [Thread-10][] com.cisco.epm.util.NodeCheckHelper -::::- Unable to retrieve the host config from standby pap java.net.ConnectException: Connection refused 2017-02-24 11:08:14,871 WARN [Thread-10][] com.cisco.epm.util.NodeCheckHelper -::::- returning null from getHostConfigRemoteServer 2017-02-24 11:08:14,871 INFO [Thread-10][] com.cisco.epm.util.NodeCheck -::::- remotePrimaryConfig.getNodeRoleStatus() NULL 2017-02-24 11:08:14,871 INFO [Thread-10][] com.cisco.epm.util.NodeCheck -::::- remoteClusterInfo.getDeploymentName NULL

Ações a tomar: verificar o status do aplicativo no nó secundário, verificar a conectividade da rede se todas as conexões são permitidas entre os nós.

Ative Diretory e WMI

Para solucionar problemas do Ative Diretory, a WMI examina esses arquivos:

- passive-wmi.log

- passive-endpoint.log

- ise-psc.log

- ad_agent.log

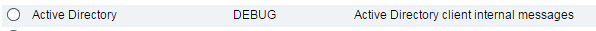

E as depurações úteis podem ser ativadas em Administração > Registro > Configuração do registro de depuração:

E:

Aqui está um exemplo de uma nova sessão aprendida de passive-wmi.log com depurações habilitadas:

2017-02-24 11:36:22,584 DEBUG [Thread-11][] com.cisco.idc.dc-probe- New login event retrieved from Domain Controller. Identity Mapping.ticket =

instance of __InstanceCreationEvent

{

SECURITY_DESCRIPTOR = {1, 0, 20, 128, 96, 0, 0, 0, 112, 0, 0, 0, 0, 0, 0, 0, 20, 0, 0, 0, 2, 0, 76, 0, 3, 0, 0, 0, 0, 0, 20, 0, 69, 0, 15, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0, 0, 0, 24, 0, 69, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 0, 0, 24, 0, 65, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 61, 2, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0};

TargetInstance =

instance of Win32_NTLogEvent

{

Category = 14339;

CategoryString = "Kerberos Authentication Service";

ComputerName = "MainDC.vkumov.local";

EventCode = 4768;

EventIdentifier = 4768;

EventType = 4;

InsertionStrings = {"Administrator", "vkumov.local", "S-1-5-21-2952046201-2792970045-1866348404-500", "krbtgt", "S-1-5-21-2952046201-2792970045-1866348404-502", "0x40810010", "0x0", "0x12", "2", "::1", "0", "", "", ""};

Logfile = "Security";

Message = "A Kerberos authentication ticket (TGT) was requested.

\n

\nAccount Information:

\n\tAccount Name:\t\tAdministrator

\n\tSupplied Realm Name:\tvkumov.local

\n\tUser ID:\t\t\tS-1-5-21-2952046201-2792970045-1866348404-500

\n

\nService Information:

\n\tService Name:\t\tkrbtgt

\n\tService ID:\t\tS-1-5-21-2952046201-2792970045-1866348404-502

\n

\nNetwork Information:

\n\tClient Address:\t\t::1

\n\tClient Port:\t\t0

\n

\nAdditional Information:

\n\tTicket Options:\t\t0x40810010

\n\tResult Code:\t\t0x0

\n\tTicket Encryption Type:\t0x12

\n\tPre-Authentication Type:\t2

\n

\nCertificate Information:

\n\tCertificate Issuer Name:\t\t

\n\tCertificate Serial Number:\t

\n\tCertificate Thumbprint:\t\t

\n

\nCertificate information is only provided if a certificate was used for pre-authentication.

\n

\nPre-authentication types, ticket options, encryption types and result codes are defined in RFC 4120.";

RecordNumber = 918032;

SourceName = "Microsoft-Windows-Security-Auditing";

TimeGenerated = "20170224103621.575178-000";

TimeWritten = "20170224103621.575178-000";

Type = "Audit Success";

};

TIME_CREATED = "131324061825752057";

};

, Identity Mapping.dc-domainname = vkumov.local , Identity Mapping.dc-connection-type = Current events , Identity Mapping.dc-name = MainDC.vkumov.local , Identity Mapping.dc-host = MainDC.vkumov.local/10.48.26.52 ,

2017-02-24 11:36:22,587 DEBUG [Thread-11][] com.cisco.idc.dc-probe- Replaced local IP. Identity Mapping.ticket =

instance of __InstanceCreationEvent

{

SECURITY_DESCRIPTOR = {1, 0, 20, 128, 96, 0, 0, 0, 112, 0, 0, 0, 0, 0, 0, 0, 20, 0, 0, 0, 2, 0, 76, 0, 3, 0, 0, 0, 0, 0, 20, 0, 69, 0, 15, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0, 0, 0, 24, 0, 69, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 0, 0, 24, 0, 65, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 61, 2, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0};

TargetInstance =

instance of Win32_NTLogEvent

{

Category = 14339;

CategoryString = "Kerberos Authentication Service";

ComputerName = "MainDC.vkumov.local";

EventCode = 4768;

EventIdentifier = 4768;

EventType = 4;

InsertionStrings = {"Administrator", "vkumov.local", "S-1-5-21-2952046201-2792970045-1866348404-500", "krbtgt", "S-1-5-21-2952046201-2792970045-1866348404-502", "0x40810010", "0x0", "0x12", "2", "::1", "0", "", "", ""};

Logfile = "Security";

Message = "A Kerberos authentication ticket (TGT) was requested.

\n

\nAccount Information:

\n\tAccount Name:\t\tAdministrator

\n\tSupplied Realm Name:\tvkumov.local

\n\tUser ID:\t\t\tS-1-5-21-2952046201-2792970045-1866348404-500

\n

\nService Information:

\n\tService Name:\t\tkrbtgt

\n\tService ID:\t\tS-1-5-21-2952046201-2792970045-1866348404-502

\n

\nNetwork Information:

\n\tClient Address:\t\t::1

\n\tClient Port:\t\t0

\n

\nAdditional Information:

\n\tTicket Options:\t\t0x40810010

\n\tResult Code:\t\t0x0

\n\tTicket Encryption Type:\t0x12

\n\tPre-Authentication Type:\t2

\n

\nCertificate Information:

\n\tCertificate Issuer Name:\t\t

\n\tCertificate Serial Number:\t

\n\tCertificate Thumbprint:\t\t

\n

\nCertificate information is only provided if a certificate was used for pre-authentication.

\n

\nPre-authentication types, ticket options, encryption types and result codes are defined in RFC 4120.";

RecordNumber = 918032;

SourceName = "Microsoft-Windows-Security-Auditing";

TimeGenerated = "20170224103621.575178-000";

TimeWritten = "20170224103621.575178-000";

Type = "Audit Success";

};

TIME_CREATED = "131324061825752057";

};

, Identity Mapping.dc-domainname = vkumov.local , Identity Mapping.dc-connection-type = Current events , Identity Mapping.probe = WMI , Identity Mapping.event-local-ip-address = ::1 , Identity Mapping.dc-name = MainDC.vkumov.local , Identity Mapping.dc-host = MainDC.vkumov.local/10.48.26.52 , Identity Mapping.server = ise22-pic-2 , Identity Mapping.event-ip-address = 10.48.26.52 ,

2017-02-24 11:36:22,589 DEBUG [Thread-11][] com.cisco.idc.dc-probe- Received login event. Identity Mapping.ticket =

instance of __InstanceCreationEvent

{

SECURITY_DESCRIPTOR = {1, 0, 20, 128, 96, 0, 0, 0, 112, 0, 0, 0, 0, 0, 0, 0, 20, 0, 0, 0, 2, 0, 76, 0, 3, 0, 0, 0, 0, 0, 20, 0, 69, 0, 15, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0, 0, 0, 24, 0, 69, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 0, 0, 24, 0, 65, 0, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 61, 2, 0, 0, 1, 2, 0, 0, 0, 0, 0, 5, 32, 0, 0, 0, 32, 2, 0, 0, 1, 1, 0, 0, 0, 0, 0, 5, 18, 0, 0, 0};

TargetInstance =

instance of Win32_NTLogEvent

{

Category = 14339;

CategoryString = "Kerberos Authentication Service";

ComputerName = "MainDC.vkumov.local";

EventCode = 4768;

EventIdentifier = 4768;

EventType = 4;

InsertionStrings = {"Administrator", "vkumov.local", "S-1-5-21-2952046201-2792970045-1866348404-500", "krbtgt", "S-1-5-21-2952046201-2792970045-1866348404-502", "0x40810010", "0x0", "0x12", "2", "::1", "0", "", "", ""};

Logfile = "Security";

Message = "A Kerberos authentication ticket (TGT) was requested.

\n

\nAccount Information:

\n\tAccount Name:\t\tAdministrator

\n\tSupplied Realm Name:\tvkumov.local

\n\tUser ID:\t\t\tS-1-5-21-2952046201-2792970045-1866348404-500

\n

\nService Information:

\n\tService Name:\t\tkrbtgt

\n\tService ID:\t\tS-1-5-21-2952046201-2792970045-1866348404-502

\n

\nNetwork Information:

\n\tClient Address:\t\t::1

\n\tClient Port:\t\t0

\n

\nAdditional Information:

\n\tTicket Options:\t\t0x40810010

\n\tResult Code:\t\t0x0

\n\tTicket Encryption Type:\t0x12

\n\tPre-Authentication Type:\t2

\n

\nCertificate Information:

\n\tCertificate Issuer Name:\t\t

\n\tCertificate Serial Number:\t

\n\tCertificate Thumbprint:\t\t

\n

\nCertificate information is only provided if a certificate was used for pre-authentication.

\n

\nPre-authentication types, ticket options, encryption types and result codes are defined in RFC 4120.";

RecordNumber = 918032;

SourceName = "Microsoft-Windows-Security-Auditing";

TimeGenerated = "20170224103621.575178-000";

TimeWritten = "20170224103621.575178-000";

Type = "Audit Success";

};

TIME_CREATED = "131324061825752057";

};

, Identity Mapping.dc-domainname = vkumov.local , Identity Mapping.dc-connection-type = Current events , Identity Mapping.probe = WMI , Identity Mapping.event-local-ip-address = ::1 , Identity Mapping.dc-name = MainDC.vkumov.local , Identity Mapping.event-user-name = Administrator , Identity Mapping.dc-host = MainDC.vkumov.local/10.48.26.52 , Identity Mapping.server = ise22-pic-2 , Identity Mapping.event-ip-address = 10.48.26.52 ,

Exemplo de verificação de ponto de extremidade de passive-endpoint.log (nesse caso, o ponto de extremidade não pôde ser alcançado do ISE):

2017-02-23 13:48:29,298 INFO [EndPointProbe-Workers-Check-2][] com.cisco.idc.endpoint-probe- [PsExec-10.48.26.51] is User=vkumov.local/Administrator Still There ? ... 2017-02-23 13:48:32,335 INFO [EndPointProbe-Workers-Check-2][] com.cisco.idc.endpoint-probe- [PsExec-10.48.26.51] Identity check result is - > Endpoint UNREACHABLE

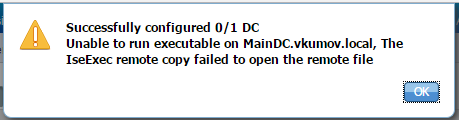

Problema comum: O ISE PIC lança "Não é possível executar o executável em <nome do DC>...". erro

Se o usuário usado para ingressar no ISE PIC no domínio não tiver permissões suficientes, o ISE PIC emitirá um erro durante a configuração do WMI:

As depurações apropriadas podem ser encontradas no arquivo ad_agent.log (o nível de log do Ative Diretory deve ser definido como DEBUG):

26/02/2017 19:15:45,VERBOSE,139954093012736,SMBGSSContextNegotiate: state = 1,lwio/server/smbcommon/smbkrb5.c:460 26/02/2017 19:15:45,VERBOSE,139956055955200,Session 0x7f49bc001430 is eligible for reaping,lwio/server/rdr/session2.c:290 26/02/2017 19:15:45,VERBOSE,139954101405440,Error at ../../lsass/server/auth-providers/ad-open-provider/provider-main.c:7503 [code: C0000022],lsass/server/auth-providers/ad-open-provider/provider-main.c:7503 26/02/2017 19:15:45,VERBOSE,139954101405440,Extended Error code: 60190 (symbol: LW_ERROR_ISEEXEC_CP_OPEN_REMOTE_FILE),lsass/server/auth-providers/ad-open-provider/provider-main.c:7627 26/02/2017 19:15:45,VERBOSE,139954101405440,Error at ../../lsass/server/auth-providers/ad-open-provider/provider-main.c:7628 [code: C0000022],lsass/server/auth-providers/ad-open-provider/provider-main.c:7628 26/02/2017 19:15:45,VERBOSE,139954101405440,Error code: 5 (symbol: ERROR_ACCESS_DENIED),lsass/server/auth-providers/ad-open-provider/provider-main.c:7782 26/02/2017 19:15:45,VERBOSE,139954101405440,Error code: 5 (symbol: ERROR_ACCESS_DENIED),lsass/server/auth-providers/ad-open-provider/provider-main.c:7855 26/02/2017 19:15:45,VERBOSE,139954101405440,Error code: 5 (symbol: ERROR_ACCESS_DENIED),lsass/server/api/api2.c:2713 26/02/2017 19:15:45,VERBOSE,139956064347904,(session:ee880a4e15e682f4-08401b84f371a140) Dropping: LWMSG_STATUS_PEER_CLOSE,lwmsg/src/peer-task.c:625 26/02/2017 19:15:50,VERBOSE,139956055955200,RdrSocketRelease(0x7f496800b6e0, 38): socket is eligible for reaping,lwio/server/rdr/socket.c:2239

Ações a executar: Reingressar nos nós PIC do ISE no domínio com credenciais de Administrador de Domínio ou adicionar o usuário que é usado para a operação de adesão ao grupo Administradores de Domínio no AD.

Colaborado por engenheiros da Cisco

- Vitaly Kumov

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback