Introdução

Este documento descreve o processo para clientes Beta e dispositivos pré-provisionados usados para teste, que precisam atualizar as versões do AsyncOS e obter atualizações para ESA e SMA executando testes Beta e pré-lançamento. Este documento pertence diretamente ao Cisco Email Security Appliance (ESA) e ao Cisco Security Management Appliance (SMA). Lembre-se de que os servidores de teste não devem ser usados por clientes de produção padrão para ESA ou SMA de produção. As versões de SO de preparação, as regras de serviços e os mecanismos de serviços variam da produção.

Antes de começar, lembre-se também de que as licenças de produção não poderão atualizar para as versões Stage, pois elas não poderão passar na verificação e na autenticação da licença. Uma VLAN de produção tem um valor de assinatura gravado quando a licença é gerada, que corresponderá ao serviço de licença de produção. As licenças de preparação têm uma assinatura separada escrita apenas para o serviço de licença de preparação.

Pré-requisitos

Requisitos

- O administrador recebeu uma comunicação anterior sobre a instalação ou atualizações beta (SO de pré-lançamento).

- Os clientes que participam do teste Beta e de pré-lançamento concluíram um aplicativo beta e leram e concordaram com um contrato de confidencialidade antes do início do beta.

Componentes Utilizados

Este documento não se restringe a versões de software e hardware específicas.

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a sua rede estiver ativa, certifique-se de que entende o impacto potencial de qualquer comando.

Configurar o gerenciamento de segurança e segurança de e-mail da Cisco para atualizações de preparação

Note: Os clientes só devem usar as URLs do servidor de atualização de preparação se tiverem obtido acesso ao pré-provisionamento através da Cisco apenas para uso Beta (SO de pré-lançamento). Se você não tiver uma licença válida aplicada para uso Beta, seu equipamento não receberá atualizações dos servidores de atualização de preparo. Essas instruções devem ser usadas apenas para clientes Beta ou por administradores que participam de testes Beta.

Para receber atualizações e upgrades de preparação:

Faça login na GUI

- Escolha Serviços de segurança > Atualizações de serviços > Editar configurações de atualização...

- Confirme se todos os serviços estão configurados para usar servidores de atualização Cisco IronPort

Faça login na CLI

- Execute o comando updateconfig

- Execute o subcomando oculto dynamichost

- Digite um destes comandos:

- Para ESA/SMA de hardware: stage-update-manifests.ironport.com:443

- Para ESA/SMA virtual: stage-stg-updates.ironport.com:443

- Pressione Enter até retornar ao prompt principal

- Insira Commit para salvar todas as alterações

Verificar

A verificação pode ser vista no updater_logs com a comunicação bem-sucedida para a URL de estágio apropriada. Na CLI do equipamento, insira grep stage updater_logs:

esa.local> updatenow force

Success - Force update for all components requested

esa.local > grep stage updater_logs

Wed Mar 16 18:16:17 2016 Info: internal_cert beginning download of remote file "http://stage-updates.ironport.com/internal_cert/1.0.0/internal_ca.pem/default/100101"

Wed Mar 16 18:16:17 2016 Info: content_scanner beginning download of remote file "http://stage-updates.ironport.com/content_scanner/1.1/content_scanner/default/1132001"

Wed Mar 16 18:16:17 2016 Info: enrollment_client beginning download of remote file "http://stage-updates.ironport.com/enrollment_client/1.0/enrollment_client/default/102057"

Wed Mar 16 18:16:18 2016 Info: support_request beginning download of remote file "http://stage-updates.ironport.com/support_request/1.0/support_request/default/100002"

Wed Mar 16 18:16:18 2016 Info: timezones beginning download of remote file "http://stage-updates.ironport.com/timezones/2.0/zoneinfo/default/2015100"

Wed Mar 16 18:26:19 2016 Info: repeng beginning download of remote file "http://stage-updates.ironport.com/repeng/1.2/repeng_tools/default/1392120079"

Se houver erros de comunicação inesperados, insira dig <URL de palco> para verificar o Servidor de Nomes de Domínio (DNS).

Exemplo:

esa.local > dig stage-updates.ironport.com

; <<>> DiG 9.8.4-P2 <<>> stage-updates.ironport.com A

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 52577

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 0

;; QUESTION SECTION:

;stage-updates.ironport.com. IN A

;; ANSWER SECTION:

stage-updates.ironport.com. 275 IN A 208.90.58.21

;; Query time: 0 msec

;; SERVER: 127.0.0.1#53(127.0.0.1)

;; WHEN: Tue Mar 22 14:31:10 2016

;; MSG SIZE rcvd: 60

Verifique se o equipamento é capaz de executar telnet na porta 80, execute o comando telnet <stage URL> 80.

Exemplo:

esa.local > telnet stage-updates.ironport.com 80

Trying 208.90.58.21...

Connected to origin-stage-updates.ironport.com.

Escape character is '^]'.

Reverter

Para voltar aos servidores de atualização de produção padrão, siga estas etapas:

- Insira o comando updateconfig

- Insira o subcomando oculto dynamichost

- Digite um destes comandos:

- Para ESA/SMA de hardware: update-manifests.ironport.com:443

- Para ESA/SMA virtual: update-manifests.sco.cisco.com:443

- Pressione Enter até retornar ao prompt principal

- Execute o comando Commit para salvar todas as alterações

Note: Os dispositivos de hardware (C1x0, C3x0, C6x0 e X10x0) devem usar SOMENTE os URLs de host dinâmicos de stage-update-manifests.ironport.com:443 ou update-manifests.ironport.com:443. Se houver uma configuração de cluster com ESA e vESA, updateconfig deverá ser configurado no nível da máquina e confirmar se dynamichost está definido de acordo.

Filtragem de URL

AsyncOS 13.0 e anterior

Se a filtragem de URL estiver configurada e em uso no equipamento, depois que um equipamento tiver sido redirecionado para usar o URL de preparação para atualizações, o equipamento também precisará ser configurado para usar o servidor de preparação para a filtragem de URL:

- Acesse o dispositivo via CLI

- Insira o comando websecurityadvancedconfig

- Percorra a configuração e altere o valor da opção Enter the Web security service hostname para v2.beta.sds.cisco.com

- Alterar o valor da opção Insira o valor de limite para solicitações pendentes do padrão de 50 para 5

- Aceitar padrões para todas as outras opções

- Pressione Enter até retornar ao prompt principal

- Execute o comando Commit para salvar todas as alterações

Reverter

Para voltar ao serviço de segurança da Web de produção, siga estas etapas:

- Acessar o dispositivo via CLI

- Insira o comando websecurityadvancedconfig

- Percorra a configuração e altere o valor da opção Enter the Web security service hostname para v2.sds.cisco.com

- Aceitar padrões para todas as outras opções

- Pressione Enter até retornar ao prompt principal

- Execute o comando Commit para salvar todas as alterações

AsyncOS 13.5 e Mais Recente (utilizando o Cisco Talos Services)

A partir do AsyncOS 13.5 para segurança de e-mail, a Cloud URL Analysis (CUA) foi introduzida e alterou as opções websecurityadvancedconfig. Como a análise de URL agora é executada na nuvem do Talos, o nome do host dos serviços de segurança da Web não é mais necessário. Isso foi substituído pelo comando talosconfig. Disponível apenas na linha de comando do ESA.

esa.local> talosconfig

Choose the operation you want to perform:

- SETUP - Configure beaker streamline configuration settings

[]> setup

Configured server is: stage_server

Choose the server for streamline service configuration:

1. Stage Server

2. Production Server

[]> 1

Se estiver executando uma licença do Stage, você deverá ser direcionado para o Stage Server para os serviços do Talos.

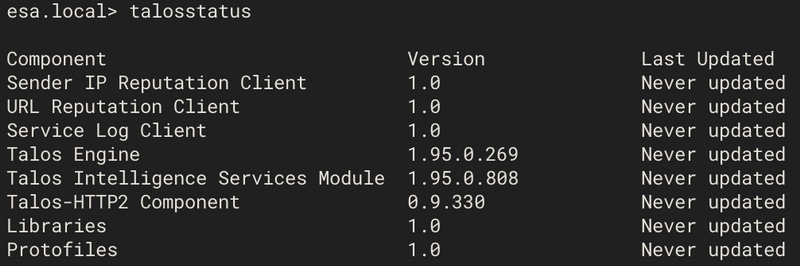

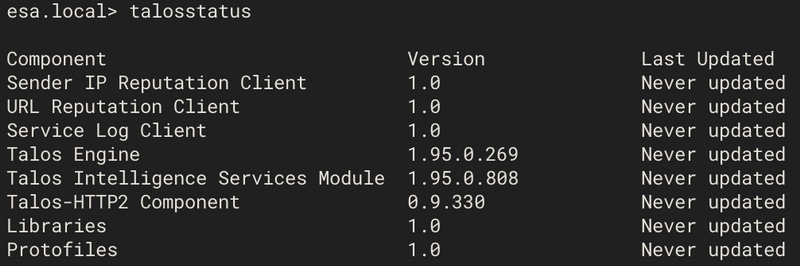

Você pode executar talosupdate e talosstatus para solicitar uma atualização e o status atual de todos os serviços acionados pelo Talos.

Exemplo:

Para obter mais informações, consulte o Guia do usuário do AsyncOS 13.5 for Cisco Email Security Appliances.

Configurações de firewall para acessar o Cisco Talos Services

Você precisa abrir a porta HTTPS (Saída) 443 no firewall para os seguintes nomes de host ou endereços IP (consulte a tabela abaixo) para conectar seu gateway de e-mail aos serviços do Cisco Talos.

| Hostname |

IPv4 |

IPv6 |

| grpc.talos.cisco.com |

146.112.62.0/24 |

2a04:e4c7:ffff::/48 |

| email-sender-ip-rep-grpc.talos.cisco.com |

146.112.63.0/24 |

2a04:e4c7:fffe::/48 |

| serviceconfig.talos.cisco.com |

146.112.255.0/24 |

- |

| |

146.112.59.0/24 |

- |

Rastreamento de Interação da Web

O recurso de rastreamento de interação com a Web fornece informações sobre os usuários finais que clicaram em URLs regravadas e a ação (permitida, bloqueada ou desconhecida) associada a cada clique do usuário.

Dependendo dos seus requisitos, você pode habilitar o rastreamento de interação na Web em uma das páginas de configurações globais:

- Filtros de epidemia. Rastreie usuários finais que clicaram em URLs regravados por Filtros de Ataque

- Filtragem de URL. Rastreie usuários finais que clicaram em URLs regravadas por políticas (usando filtros de conteúdo e mensagens)

Se o rastreamento de interação com a Web estiver configurado e em uso, depois que um equipamento tiver sido redirecionado para usar a URL de preparação para atualizações, o equipamento também precisará ser configurado para usar o servidor Agregador de preparação:

- Acesse o dispositivo via CLI

- Insira o comando aggregatorconfig

- Use o comando EDIT e insira este valor: stage.aggregator.sco.cisco.com

- Pressione Enter até retornar ao prompt principal

- Execute Commit para salvar todas as alterações

Se o Agregador não estiver configurado para preparação, você verá alertas semelhantes a cada 30 minutos por meio de alertas de e-mail do administrador:

Unable to retrieve Web Interaction Tracking information from the Cisco Aggregator Server. Details: Internal Server Error.

Ou, executando o comando displayalerts na CLI:

20 Apr 2020 08:52:52 -0600 Unable to connect to the Cisco Aggregator Server.

Details: No valid SSL certificate was sent.

Reverter

Para voltar ao servidor Agregador de produção padrão, siga estas etapas:

- Acessar o dispositivo via CLI

- Insira o comando aggregatorconfig

- Use o comando EDIT e insira este valor: aggregator.cisco.com

- Pressione Enter até retornar ao prompt principal

- Execute o comando Commit para salvar todas as alterações

Troubleshooting

Os comandos de solução de problemas estão listados na seção "Verificar" deste documento.

Se você estiver vendo o seguinte ao executar o comando upgrade:

Failure downloading upgrade list.

Verifique se você alterou o host dinâmico. Se isso continuar, pergunte e confirme se o seu ESA ou SMA foi provisionado corretamente para testes Beta ou de pré-lançamento.

Informações Relacionadas

Feedback

Feedback