ASA 8.0: Configurar a autenticação RADIUS para usuários do WebVPN

Contents

Introdução

Este documento demonstra como configurar o Cisco Adaptive Security Appliance (ASA) para usar um servidor Remote Authentication Dial-In User Service (RADIUS) para autenticação de usuários WebVPN. O servidor RADIUS neste exemplo é um servidor Cisco Access Control Server (ACS), versão 4.1. Essa configuração é realizada com o Adaptive Security Device Manager (ASDM) 6.0(2) em um ASA que executa a versão de software 8.0(2).

Observação: neste exemplo, a autenticação RADIUS é configurada para usuários WebVPN, mas essa configuração também pode ser usada para outros tipos de VPN de acesso remoto. Basta atribuir o grupo de servidores AAA ao perfil de conexão desejado (grupo de túneis), conforme mostrado.

Pré-requisitos

-

É necessária uma configuração WebVPN básica.

-

O Cisco ACS deve ter usuários configurados para autenticação de usuário. Consulte a seção Adição de uma Conta Básica de Usuário do Gerenciamento de Usuários para obter mais informações.

Configurar o servidor ACS

Nesta seção, você verá as informações para configurar a autenticação RADIUS no ACS e no ASA.

Conclua estas etapas para configurar o servidor ACS para se comunicar com o ASA.

-

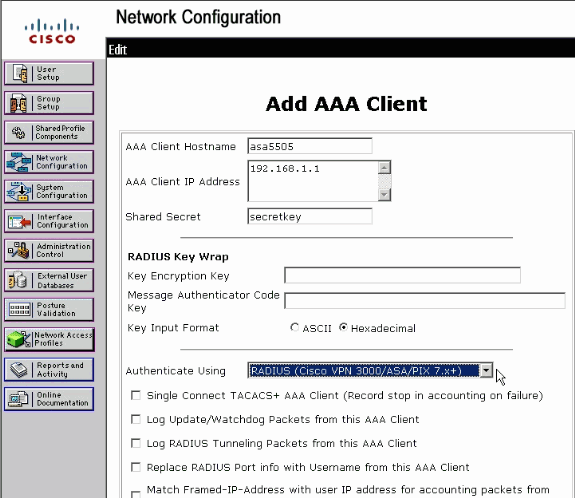

Escolha Network Configuration no menu esquerdo da tela ACS.

-

Escolha Add Entry em AAA Clients.

-

Forneça as informações do cliente:

-

AAA Client Hostname — um nome de sua escolha

-

Endereço IP do cliente AAA — o endereço do qual o Security Appliance entra em contato com o ACS

-

Shared Secret — uma chave secreta configurada no ACS e no Security Appliance

-

-

No menu suspenso Authenticate Using, escolha RADIUS (Cisco VPN 3000/ASA/PIX 7.x+).

-

Clique em Enviar e aplicar.

Configurar o Security Appliance

ASDM

Conclua estas etapas no ASDM para configurar o ASA para se comunicar com o servidor ACS e autenticar clientes WebVPN.

-

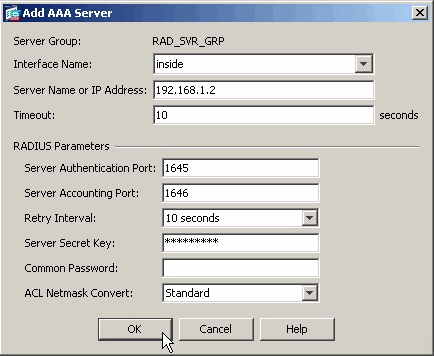

Selecione Configuration > Remote Access VPN > AAA Setup > AAA Server Groups.

-

Clique em Add ao lado de AAA Server Groups.

-

Na janela exibida, especifique um nome para o novo grupo de servidores AAA e escolha RADIUS como o protocolo. Clique em OK quando terminar.

-

Verifique se o novo grupo está selecionado no painel superior e clique em Adicionar à direita do painel inferior.

-

Forneça as informações do servidor:

-

Nome da interface — a interface que o ASA deve usar para acessar o servidor ACS

-

Nome do servidor ou endereço IP — o endereço que o ASA deve usar para acessar o servidor ACS

-

Chave secreta do servidor — a chave secreta compartilhada configurada para o ASA no servidor ACS

-

-

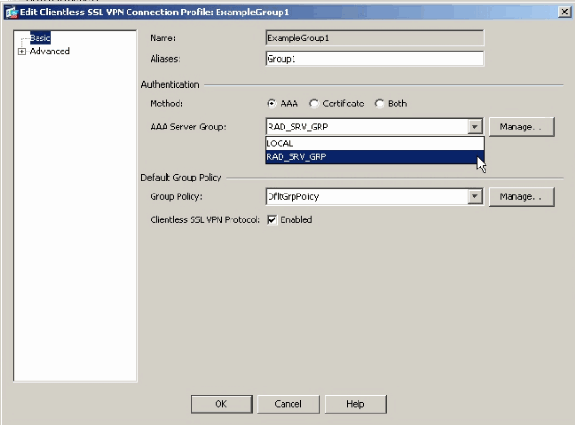

Depois de configurar o grupo de servidores e o servidor AAA, navegue para Configuration > Remote Access VPN > Clientless SSL VPN Access > Connection Profiles para configurar o WebVPN para usar a nova configuração AAA.

Observação: mesmo que este exemplo use WebVPN, você pode definir qualquer perfil de conexão de acesso remoto (grupo de túneis) para usar essa configuração AAA.

-

Escolha o perfil para o qual deseja configurar AAA e clique em Edit.

-

Em Authentication, escolha o grupo de servidores RADIUS que você criou anteriormente. Clique em OK quando terminar.

Interface da linha de comando

Conclua estas etapas na interface de linha de comando (CLI) para configurar o ASA para se comunicar com o servidor ACS e autenticar clientes WebVPN.

ciscoasa#configure terminal !--- Configure the AAA Server group. ciscoasa(config)# aaa-server RAD_SRV_GRP protocol RADIUS ciscoasa(config-aaa-server-group)# exit !--- Configure the AAA Server. ciscoasa(config)# aaa-server RAD_SRV_GRP (inside) host 192.168.1.2 ciscoasa(config-aaa-server-host)# key secretkey ciscoasa(config-aaa-server-host)# exit !--- Configure the tunnel group to use the new AAA setup. ciscoasa(config)# tunnel-group ExampleGroup1 general-attributes ciscoasa(config-tunnel-general)# authentication-server-group RAD_SRV_GRP

Verificar

Use esta seção para confirmar se a sua configuração funciona corretamente.

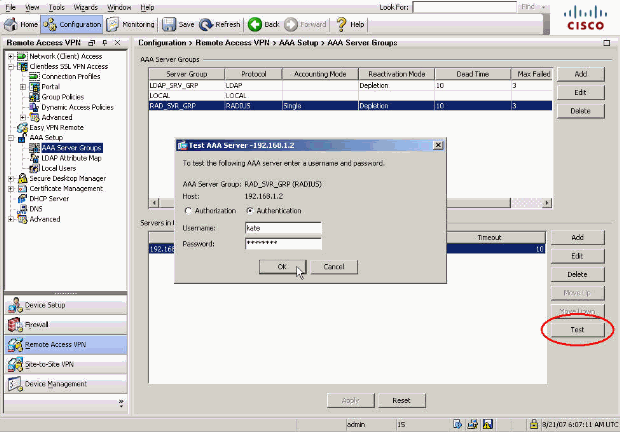

Testar com ASDM

Verifique sua configuração RADIUS com o botão Test na tela de configuração de grupos de servidores AAA. Depois de fornecer um nome de usuário e uma senha, esse botão permite enviar uma solicitação de autenticação de teste ao servidor ACS.

-

Selecione Configuration > Remote Access VPN > AAA Setup > AAA Server Groups.

-

Selecione o grupo de servidores AAA desejado no painel superior.

-

Selecione o servidor AAA que deseja testar no painel inferior.

-

Clique no botão Test à direita do painel inferior.

-

Na janela exibida, clique no botão de opção Authentication e forneça as credenciais com as quais deseja testar. Clique em OK quando terminar.

-

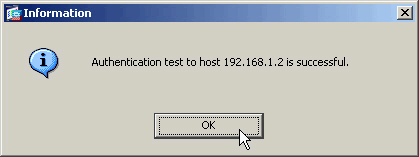

Depois que o ASA entra em contato com o servidor AAA, uma mensagem de êxito ou falha é exibida.

Testar com CLI

Você pode usar o comando test na linha de comando para testar sua configuração AAA. Uma solicitação de teste é enviada ao servidor AAA e o resultado aparece na linha de comando.

ciscoasa#test aaa-server authentication RAD_SVR_GRP host 192.168.1.2 username kate password cisco123 INFO: Attempting Authentication test to IP address <192.168.1.2> (timeout: 12 seconds) INFO: Authentication Successful

Troubleshooting

O comando debug radius pode ajudá-lo a solucionar problemas de autenticação neste cenário. Este comando habilita a depuração da sessão RADIUS, bem como a decodificação de pacotes RADIUS. Em cada saída de depuração apresentada, o primeiro pacote decodificado é o pacote enviado do ASA para o servidor ACS. O segundo pacote é a resposta do servidor ACS.

Nota:Consulte Informações Importantes sobre Comandos de Depuração antes de usar comandos debug.

Quando a autenticação é bem-sucedida, o servidor RADIUS envia uma mensagem access-accept.

ciscoasa#debug radius

!--- First Packet. Authentication Request.

ciscoassa#radius mkreq: 0x88

alloc_rip 0xd5627ae4

new request 0x88 --> 52 (0xd5627ae4)

got user ''

got password

add_req 0xd5627ae4 session 0x88 id 52

RADIUS_REQUEST

radius.c: rad_mkpkt

RADIUS packet decode (authentication request)

--------------------------------------

Raw packet data (length = 62).....

01 34 00 3e 18 71 56 d7 c4 ad e2 73 30 a9 2e cf | .4.>.qV....s0...

5c 65 3a eb 01 06 6b 61 74 65 02 12 0e c1 28 b7 | \e:...kate....(.

87 26 ed be 7b 2c 7a 06 7c a3 73 19 04 06 c0 a8 | .&..{,z.|.s.....

01 01 05 06 00 00 00 34 3d 06 00 00 00 05 | .......4=.....

Parsed packet data.....

Radius: Code = 1 (0x01)

Radius: Identifier = 52 (0x34)

Radius: Length = 62 (0x003E)

Radius: Vector: 187156D7C4ADE27330A92ECF5C653AEB

Radius: Type = 1 (0x01) User-Name

Radius: Length = 6 (0x06)

Radius: Value (String) =

6b 61 74 65 | kate

Radius: Type = 2 (0x02) User-Password

Radius: Length = 18 (0x12)

Radius: Value (String) =

0e c1 28 b7 87 26 ed be 7b 2c 7a 06 7c a3 73 19 | ..(..&..{,z.|.s.

Radius: Type = 4 (0x04) NAS-IP-Address

Radius: Length = 6 (0x06)

Radius: Value (IP Address) = 192.168.1.1 (0xC0A80101)

Radius: Type = 5 (0x05) NAS-Port

Radius: Length = 6 (0x06)

Radius: Value (Hex) = 0x34

Radius: Type = 61 (0x3D) NAS-Port-Type

Radius: Length = 6 (0x06)

Radius: Value (Hex) = 0x5

send pkt 192.168.1.2/1645

rip 0xd5627ae4 state 7 id 52

rad_vrfy() : response message verified

rip 0xd544d2e8

: chall_state ''

: state 0x7

: timer 0x0

: reqauth:

18 71 56 d7 c4 ad e2 73 30 a9 2e cf 5c 65 3a eb

: info 0x88

session_id 0x88

request_id 0x34

user 'kate'

response '***'

app 0

reason 0

skey 'secretkey'

sip 192.168.1.2

type 1

!--- Second Packet. Authentication Response.

RADIUS packet decode (response)

--------------------------------------

Raw packet data (length = 50).....

02 34 00 32 35 a1 88 2f 8a bf 2a 14 c5 31 78 59 | .4.25../..*..1xY

60 31 35 89 08 06 ff ff ff ff 19 18 43 41 43 53 | `15.........CACS

3a 30 2f 32 61 36 2f 63 30 61 38 30 31 30 31 2f | :0/2a6/c0a80101/

35 32 | 52

Parsed packet data.....

Radius: Code = 2 (0x02)

Radius: Identifier = 52 (0x34)

Radius: Length = 50 (0x0032)

Radius: Vector: 35A1882F8ABF2A14C531785960313589

Radius: Type = 8 (0x08) Framed-IP-Address

Radius: Length = 6 (0x06)

Radius: Value (IP Address) = 255.255.255.255 (0xFFFFFFFF)

Radius: Type = 25 (0x19) Class

Radius: Length = 24 (0x18)

Radius: Value (String) =

43 41 43 53 3a 30 2f 32 61 36 2f 63 30 61 38 30 | CACS:0/2a6/c0a80

31 30 31 2f 35 32 | 101/52

rad_procpkt: ACCEPT

RADIUS_ACCESS_ACCEPT: normal termination

RADIUS_DELETE

remove_req 0xd5627ae4 session 0x88 id 52

free_rip 0xd5627ae4

radius: send queue empty

Quando a autenticação falha, o servidor ACS envia uma mensagem access-reject.

ciscoasa#debug radius

!--- First Packet. Authentication Request.

ciscoasa# radius mkreq: 0x85

alloc_rip 0xd5627ae4

new request 0x85 --> 49 (0xd5627ae4)

got user ''

got password

add_req 0xd5627ae4 session 0x85 id 49

RADIUS_REQUEST

radius.c: rad_mkpkt

RADIUS packet decode (authentication request)

--------------------------------------

Raw packet data (length = 62).....

01 31 00 3e 88 21 46 07 34 5d d2 a3 a0 59 1e ff | .1.>.!F.4]...Y..

cc 15 2a 1b 01 06 6b 61 74 65 02 12 60 eb 05 32 | ..*...kate..`..2

87 69 78 a3 ce d3 80 d8 4b 0d c3 37 04 06 c0 a8 | .ix.....K..7....

01 01 05 06 00 00 00 31 3d 06 00 00 00 05 | .......1=.....

Parsed packet data.....

Radius: Code = 1 (0x01)

Radius: Identifier = 49 (0x31)

Radius: Length = 62 (0x003E)

Radius: Vector: 88214607345DD2A3A0591EFFCC152A1B

Radius: Type = 1 (0x01) User-Name

Radius: Length = 6 (0x06)

Radius: Value (String) =

6b 61 74 65 | kate

Radius: Type = 2 (0x02) User-Password

Radius: Length = 18 (0x12)

Radius: Value (String) =

60 eb 05 32 87 69 78 a3 ce d3 80 d8 4b 0d c3 37 | `..2.ix.....K..7

Radius: Type = 4 (0x04) NAS-IP-Address

Radius: Length = 6 (0x06)

Radius: Value (IP Address) = 192.168.1.1 (0xC0A80101)

Radius: Type = 5 (0x05) NAS-Port

Radius: Length = 6 (0x06)

Radius: Value (Hex) = 0x31

Radius: Type = 61 (0x3D) NAS-Port-Type

Radius: Length = 6 (0x06)

Radius: Value (Hex) = 0x5

send pkt 192.168.1.2/1645

rip 0xd5627ae4 state 7 id 49

rad_vrfy() : response message verified

rip 0xd544d2e8

: chall_state ''

: state 0x7

: timer 0x0

: reqauth:

88 21 46 07 34 5d d2 a3 a0 59 1e ff cc 15 2a 1b

: info 0x85

session_id 0x85

request_id 0x31

user 'kate'

response '***'

app 0

reason 0

skey 'secretkey'

sip 192.168.1.2

type 1

!--- Second packet. Authentication Response.

RADIUS packet decode (response)

--------------------------------------

Raw packet data (length = 32).....

03 31 00 20 70 98 50 af 39 cc b9 ba df a7 bd ff | .1. p.P.9.......

06 af fb 02 12 0c 52 65 6a 65 63 74 65 64 0a 0d | ......Rejected..

Parsed packet data.....

Radius: Code = 3 (0x03)

Radius: Identifier = 49 (0x31)

Radius: Length = 32 (0x0020)

Radius: Vector: 709850AF39CCB9BADFA7BDFF06AFFB02

Radius: Type = 18 (0x12) Reply-Message

Radius: Length = 12 (0x0C)

Radius: Value (String) =

52 65 6a 65 63 74 65 64 0a 0d | Rejected..

rad_procpkt: REJECT

RADIUS_DELETE

remove_req 0xd5627ae4 session 0x85 id 49

free_rip 0xd5627ae4

radius: send queue empty

Informações Relacionadas

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

21-Aug-2007

|

Versão inicial |

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback