ASA 8.3 e posterior: Exemplo de Configuração de Autorização Radius (ACS 5.x) para Acesso VPN Usando ACL para Download com CLI e ASDM

Contents

Introdução

Este documento descreve como configurar o mecanismo de segurança para autenticar usuários para o acesso de rede. Como você pode habilitar implicitamente as autorizações RADIUS, este documento não contém informações sobre a configuração da autorização RADIUS no Security Appliance. Ela fornece informações sobre como o mecanismo de segurança lida com as informações da lista de acesso recebidas dos servidores RADIUS.

Você pode configurar um servidor RADIUS para baixar uma lista de acesso para o Security Appliance ou um nome de lista de acesso no momento da autenticação. O usuário está autorizado a fazer apenas o que é permitido na lista de acesso específica do usuário.

As listas de acesso para download são os meios mais escaláveis quando você usa o Cisco Secure Access Control Server (ACS) para fornecer as listas de acesso apropriadas para cada usuário. Para obter mais informações sobre os recursos da lista de acesso para download e o Cisco Secure ACS, consulte Configuring a RADIUS Server to Send Downloadable Access Control Lists e Downloadable IP ACLs.

Consulte ASA/PIX 8.x: Autorização Radius (ACS) para Acesso à Rede usando ACL para Download com CLI e Exemplo de Configuração ASDM para obter a configuração idêntica no Cisco ASA com versões 8.2 e anteriores.

Pré-requisitos

Requisitos

Este documento pressupõe que o Adaptive Security Appliance (ASA) esteja totalmente operacional e configurado para permitir que o Cisco Adaptive Security Device Manager (ASDM) ou CLI faça alterações de configuração.

Observação: consulte Permitindo o Acesso HTTPS para ASDM para permitir que o dispositivo seja configurado remotamente pelo ASDM ou Secure Shell (SSH).

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

-

Software Cisco ASA versão 8.3 e posterior

-

Cisco ASDM versão 6.3 e posterior

-

Cisco VPN Client versão 5.x e posterior

-

Cisco Secure ACS 5.x

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a sua rede estiver ativa, certifique-se de que entende o impacto potencial de qualquer comando.

Conventions

Consulte as Convenções de Dicas Técnicas da Cisco para obter mais informações sobre convenções de documentos.

Informações de Apoio

Você pode usar ACLs IP que podem ser baixadas para criar conjuntos de definições de ACL que podem ser aplicados a muitos usuários ou grupos de usuários. Esses conjuntos de definições de ACL são chamados de conteúdo da ACL.

As ACLs IP para download operam desta maneira:

-

Quando o ACS concede a um usuário acesso à rede, o ACS determina se uma ACL IP para download é atribuída ao perfil de autorização na seção de resultados.

-

Se o ACS localizar uma ACL IP para download que seja atribuída ao perfil de autorização, ele enviará um atributo (como parte da sessão do usuário, no pacote de aceitação de acesso RADIUS) que especifica a ACL nomeada e a versão da ACL nomeada.

-

Se o cliente AAA responder que não tem a versão atual da ACL em seu cache (isto é, a ACL é nova ou foi alterada), o ACS enviará a ACL (nova ou atualizada) para o dispositivo.

As ACLs IP para download são uma alternativa para a configuração de ACLs no atributo RADIUS Cisco cisco-av-pair [26/9/1] de cada usuário ou grupo de usuários. Você pode criar uma ACL IP para download uma vez, dar um nome a ela e depois atribuir a ACL IP para download a qualquer perfil de autorização, se você fizer referência a seu nome. Esse método é mais eficiente do que se você configurasse o atributo RADIUS Cisco cisco-av-pair para o perfil de autorização.

Ao inserir as definições de ACL na interface da Web do ACS, não use entradas de palavra-chave ou nome; em todos os outros aspectos, use a sintaxe e a semântica de comandos de ACL padrão para o cliente AAA no qual você pretende aplicar a ACL IP para download. As definições de ACL inseridas no ACS compreendem um ou mais comandos de ACL. Cada comando ACL deve estar em uma linha separada.

No ACS, você pode definir várias ACLs IP que podem ser baixadas e usá-las em diferentes perfis de autorização. Com base nas condições nas regras de autorização de serviço de acesso, você pode enviar diferentes perfis de autorização contendo ACLs IP para download para diferentes clientes AAA.

Além disso, você pode alterar a ordem do conteúdo da ACL em uma ACL IP para download. O ACS examina o conteúdo da ACL, começando pela parte superior da tabela, e faz o download do primeiro conteúdo da ACL que encontrar. Ao definir a ordem, você pode garantir a eficiência do sistema se posicionar o conteúdo da ACL mais amplamente aplicável no topo da lista.

Para usar uma ACL IP para download em um cliente AAA específico, o cliente AAA deve seguir estas regras:

-

Usar RADIUS para autenticação

-

Suporte a ACLs IP que podem ser baixadas

Estes são exemplos de dispositivos Cisco que suportam ACLs IP para download:

-

ASA

-

Dispositivos Cisco que executam IOS versão 12.3(8)T e posterior

Este é um exemplo do formato que você deve usar para inserir as ACLs do ASA na caixa Definições de ACL:

permit ip 10.153.0.0 0.0.255.255 host 10.158.9.1 permit ip 10.154.0.0 0.0.255.255 10.158.10.0 0.0.0.255 permit 0 any host 10.159.1.22 deny ip 10.155.10.0 0.0.0.255 10.159.2.0 0.0.0.255 log permit TCP any host 10.160.0.1 eq 80 log permit TCP any host 10.160.0.2 eq 23 log permit TCP any host 10.160.0.3 range 20 30 permit 6 any host HOSTNAME1 permit UDP any host HOSTNAME2 neq 53 deny 17 any host HOSTNAME3 lt 137 log deny 17 any host HOSTNAME4 gt 138 deny ICMP any 10.161.0.0 0.0.255.255 log permit TCP any host HOSTNAME5 neq 80

Configurar

Nesta seção, você encontrará informações para configurar os recursos descritos neste documento.

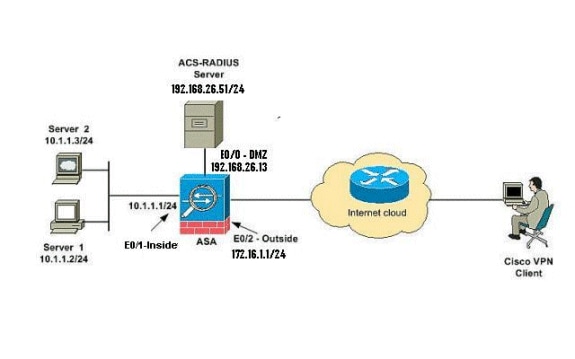

Diagrama de Rede

Este documento utiliza a seguinte configuração de rede:

Observação: os esquemas de endereçamento IP usados nesta configuração não são legalmente roteáveis na Internet. São endereços RFC 1918 que foram usados em um ambiente de laboratório.

Configurar a VPN de Acesso Remoto (IPsec)

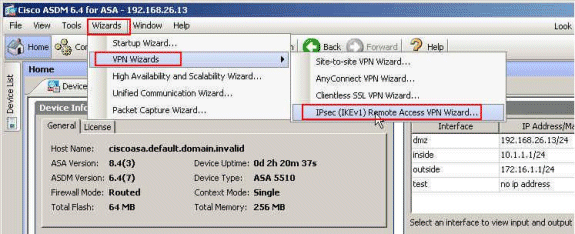

Procedimento ASDM

Conclua estas etapas para configurar a VPN de acesso remoto:

-

Selecione Wizards > VPN Wizards > IPsec(IKEv1) Remote Access VPN Wizard na janela Home.

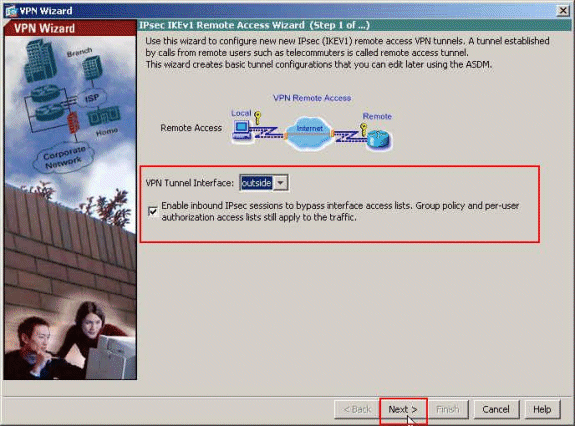

-

Selecione a Interface de túnel VPN conforme necessário (Externo, neste exemplo) e certifique-se de que a caixa de seleção ao lado de Habilitar sessões IPsec de entrada para ignorar listas de acesso de interface esteja marcada.

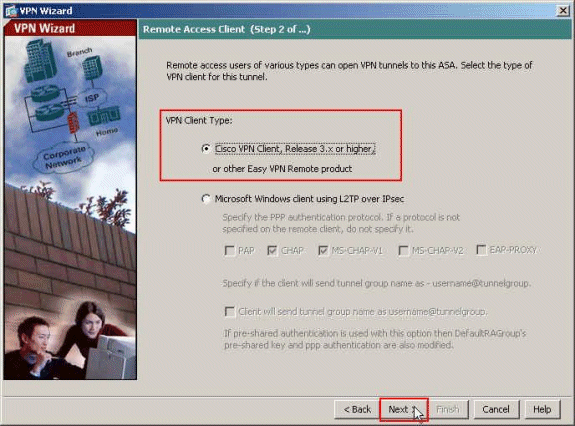

-

Escolha o tipo de cliente VPN como Cisco VPN Client, Release 3.x ou superior. Clique em Next.

-

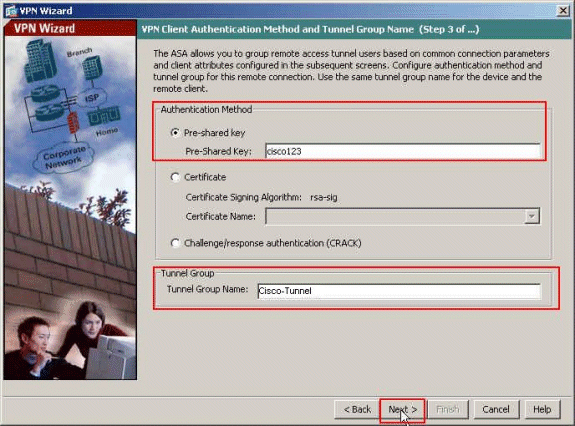

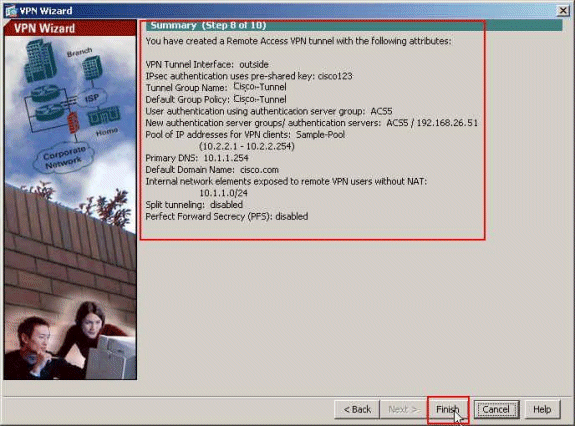

Escolha o Método de autenticação e forneça as informações de autenticação. O método de autenticação usado aqui é Pre-Shared Key. Além disso, forneça um nome para o grupo de túneis no espaço fornecido. A chave pré-compartilhada usada aqui é cisco123 e o nome do grupo de túneis usado aqui é Cisco-Tunnel. Clique em Next.

-

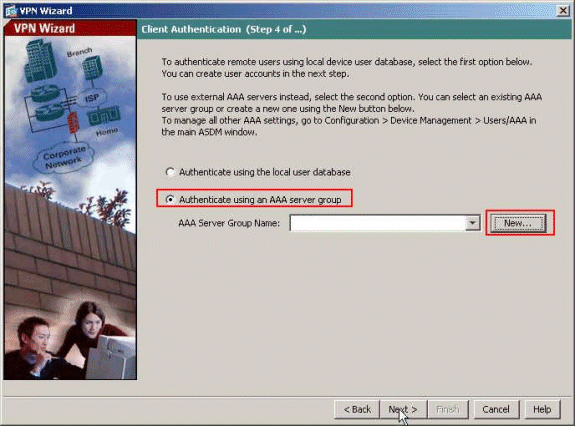

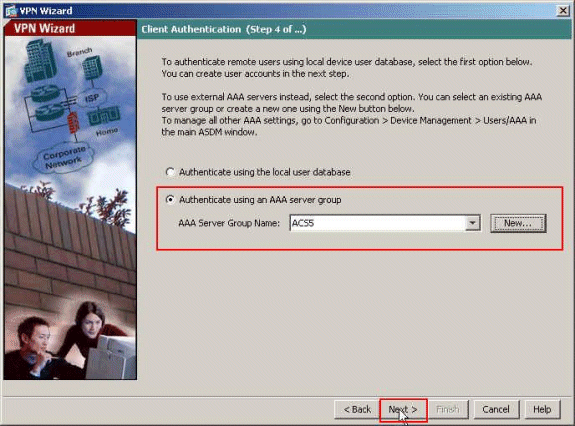

Escolha se você deseja que os usuários remotos sejam autenticados no banco de dados de usuário local ou em um grupo de servidores AAA externo. Aqui, escolhemos Authenticate using an AAA server group. Clique em New ao lado do campo AAA Server Group Name para criar um novo nome do grupo do servidor AAA.

-

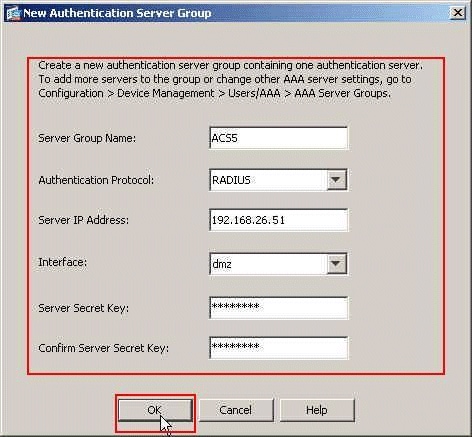

Forneça o Server Group Name, Authentication Protocol, Server IP Address, Interface name e Server Secret Key nos respectivos espaços fornecidos e clique em OK.

-

Clique em Next.

-

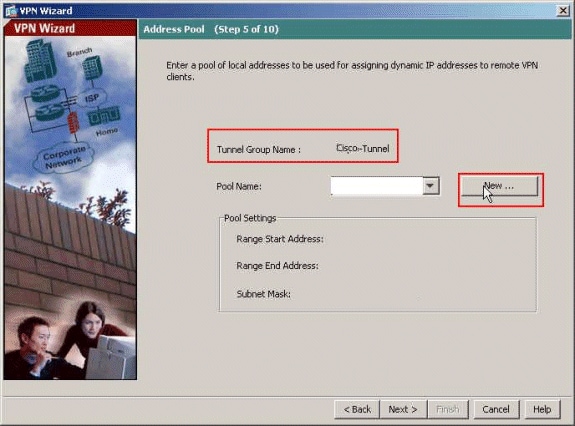

Defina um pool de endereços locais a serem atribuídos dinamicamente a Clientes VPN remotos quando eles se conectarem. Clique em New para criar um novo pool de endereços locais.

-

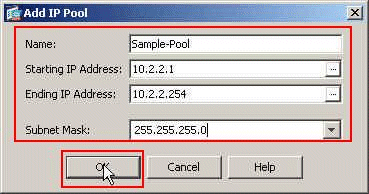

Na janela Add IP Pool, forneça o nome do pool, o endereço IP inicial, o endereço IP final e a máscara de sub-rede. Click OK.

-

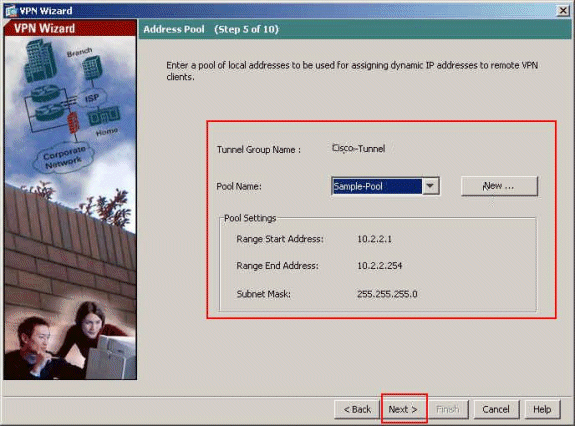

Selecione o Nome do pool na lista suspensa e clique em Avançar. O Nome do pool para este exemplo é Sample-Pool, que foi criado na Etapa 9.

-

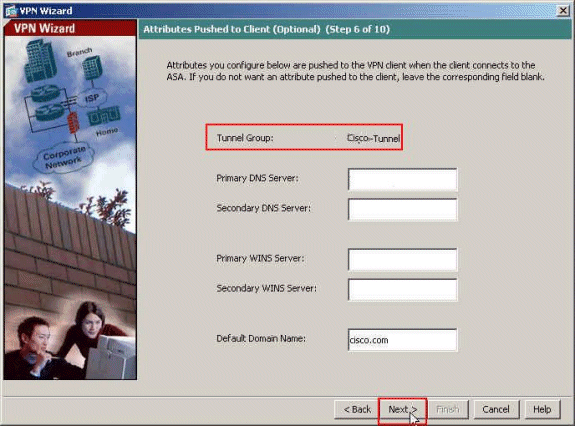

Opcional: Especifique as informações de servidor DNS e WINS e um nome de domínio padrão a ser enviado para clientes VPN remotos.

-

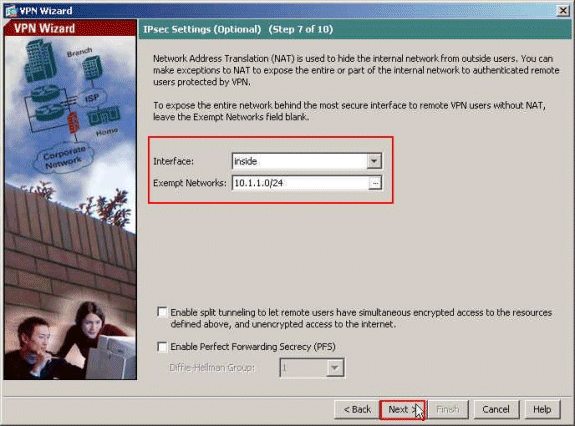

Especifique quais hosts internos ou redes, se houver, devem ser expostos aos usuários remotos da VPN. Clique em Next depois de fornecer o nome da interface e as redes a serem isentas no campo Redes isentas.

Se você deixar essa lista vazia, ela permitirá que os usuários remotos de VPN acessem toda a rede interna do ASA.

Você também pode ativar o tunelamento dividido nessa janela. O tunelamento dividido criptografa o tráfego para os recursos definidos anteriormente neste procedimento e fornece acesso não criptografado à Internet em geral, não encapsulando esse tráfego. Se o tunelamento dividido não estiver habilitado, todo o tráfego dos usuários remotos da VPN será tunelado para o ASA. Com base na sua configuração, isso pode consumir muita largura de banda e processamento.

-

Essa janela mostra um resumo das ações que você realizou. Clique em Finish se estiver satisfeito com a configuração.

Configure o ASA com a CLI

Esta é a configuração CLI:

| Executando a configuração no dispositivo ASA |

|---|

ASA# sh run ASA Version 8.4(3) ! !--- Specify the hostname for the Security Appliance. hostname ciscoasa enable password y.tvDXf6yFbMTAdD encrypted passwd 2KFQnbNIdI.2KYOU encrypted names ! !--- Configure the outside and inside interfaces. interface Ethernet0/0 nameif dmz security-level 50 ip address 192.168.26.13 255.255.255.0 ! interface Ethernet0/1 nameif inside security-level 100 ip address 10.1.1.1 255.255.255.0 ! interface Ethernet0/2 nameif outside security-level 0 ip address 172.16.1.1 255.255.255.0 ! !--- Output is suppressed. boot system disk0:/asa843-k8.bin ftp mode passive object network NETWORK_OBJ_10.1.1.0_24 subnet 10.1.1.0 255.255.255.0 object network NETWORK_OBJ_10.2.2.0_24 subnet 10.2.2.0 255.255.255.0 access-list OUTIN extended permit icmp any any !--- This is the Access-List whose name will be sent by !--- RADIUS Server(ACS) in the Filter-ID attribute. access-list new extended permit ip any host 10.1.1.2 access-list new extended deny ip any any pager lines 24 logging enable logging asdm informational mtu inside 1500 mtu outside 1500 mtu dmz 1500 ip local pool Sample-Pool 10.2.2.1-10.2.2.254 mask 255.255.255.0 no failover icmp unreachable rate-limit 1 burst-size 1 !--- Specify the location of the ASDM image for ASA !--- to fetch the image for ASDM access. asdm image disk0:/asdm-647.bin no asdm history enable arp timeout 14400 !--- Specify the NAT from internal network to the Sample-Pool. nat (inside,outside) source static NETWORK_OBJ_10.1.1.0_24 NETWORK_OBJ_10.1.1.0_24 destination static NETWORK_OBJ_10.2.2.0_24 NETWORK_OBJ_10.2.2.0_24 no-proxy-arp route-lookup access-group OUTIN in interface outside !--- Create the AAA server group "ACS5" and specify the protocol as RADIUS. !--- Specify the ACS 5.x server as a member of the "ACS5" group and provide the !--- location and key. aaa-server ACS5 protocol radius aaa-server ACS5 (dmz) host 192.168.26.51 timeout 5 key ***** aaa authentication http console LOCAL http server enable 2003 http 0.0.0.0 0.0.0.0 inside !--- PHASE 2 CONFIGURATION ---! !--- The encryption & hashing types for Phase 2 are defined here. We are using !--- all the permutations of the PHASE 2 parameters. crypto ipsec ikev1 transform-set ESP-AES-256-MD5 esp-aes-256 esp-md5-hmac crypto ipsec ikev1 transform-set ESP-DES-SHA esp-des esp-sha-hmac crypto ipsec ikev1 transform-set ESP-3DES-SHA esp-3des esp-sha-hmac crypto ipsec ikev1 transform-set ESP-DES-MD5 esp-des esp-md5-hmac crypto ipsec ikev1 transform-set ESP-AES-192-MD5 esp-aes-192 esp-md5-hmac crypto ipsec ikev1 transform-set ESP-3DES-MD5 esp-3des esp-md5-hmac crypto ipsec ikev1 transform-set ESP-AES-256-SHA esp-aes-256 esp-sha-hmac crypto ipsec ikev1 transform-set ESP-AES-128-SHA esp-aes esp-sha-hmac crypto ipsec ikev1 transform-set ESP-AES-192-SHA esp-aes-192 esp-sha-hmac crypto ipsec ikev1 transform-set ESP-AES-128-MD5 esp-aes esp-md5-hmac !--- Defines a dynamic crypto map with !--- the specified transform-sets created earlier. We are specifying all the !--- transform-sets. crypto dynamic-map SYSTEM_DEFAULT_CRYPTO_MAP 65535 set ikev1 transform-set ESP-AES-128-SHA ESP-AES-128-MD5 ESP-AES-192-SHA ESP-AES-192-MD5 ESP-AES-256-SHA ESP-AES-256-MD5 ESP-3DES-SHA ESP-3DES-MD5 ESP-DES-SHA ESP-DES-MD5 !--- Binds the dynamic map to the IPsec/ISAKMP process. crypto map outside_map 65535 ipsec-isakmp dynamic SYSTEM_DEFAULT_CRYPTO_MAP !--- Specifies the interface to be used with !--- the settings defined in this configuration. crypto map outside_map interface outside !--- PHASE 1 CONFIGURATION ---! !--- This configuration uses ISAKMP policies defined with all the permutation !--- of the 5 ISAKMP parameters. The configuration commands here define the !--- Phase 1 policy parameters that are used. crypto ikev1 enable outside crypto ikev1 policy 10 authentication crack encryption aes-256 hash sha group 2 lifetime 86400 crypto ikev1 policy 20 authentication rsa-sig encryption aes-256 hash sha group 2 lifetime 86400 crypto ikev1 policy 30 authentication pre-share encryption aes-256 hash sha group 2 lifetime 86400 crypto ikev1 policy 40 authentication crack encryption aes-192 hash sha group 2 lifetime 86400 crypto ikev1 policy 50 authentication rsa-sig encryption aes-192 hash sha group 2 lifetime 86400 crypto ikev1 policy 60 authentication pre-share encryption aes-192 hash sha group 2 lifetime 86400 crypto ikev1 policy 70 authentication crack encryption aes hash sha group 2 lifetime 86400 crypto ikev1 policy 80 authentication rsa-sig encryption aes hash sha group 2 lifetime 86400 crypto ikev1 policy 90 authentication pre-share encryption aes hash sha group 2 lifetime 86400 crypto ikev1 policy 100 authentication crack encryption 3des hash sha group 2 lifetime 86400 crypto ikev1 policy 110 authentication rsa-sig encryption 3des hash sha group 2 lifetime 86400 crypto ikev1 policy 120 authentication pre-share encryption 3des hash sha group 2 lifetime 86400 crypto ikev1 policy 130 authentication crack encryption des hash sha group 2 lifetime 86400 crypto ikev1 policy 140 authentication rsa-sig encryption des hash sha group 2 lifetime 86400 crypto ikev1 policy 150 authentication pre-share encryption des hash sha group 2 lifetime 86400 webvpn group-policy Cisco-Tunnel internal group-policy Cisco-Tunnel attributes vpn-tunnel-protocol ikev1 default-domain value cisco.com username admin password CdOTKv3uhDhHIw3A encrypted privilege 15 !--- Associate the vpnclient pool to the tunnel group using the address pool. !--- Associate the AAA server group (ACS5) with the tunnel group. tunnel-group Cisco-Tunnel type remote-access tunnel-group Cisco-Tunnel general-attributes address-pool Sample-Pool authentication-server-group ACS5 default-group-policy Cisco-Tunnel !--- Enter the pre-shared-key to configure the authentication method. tunnel-group Cisco-Tunnel ipsec-attributes ikev1 pre-shared-key ***** prompt hostname context Cryptochecksum:e0725ca9ccc28af488ded9ee36b7822d : end ASA# |

Configurar o ACS para ACL para download para usuário individual

Você pode configurar listas de acesso para download no Cisco Secure ACS 5.x como um Objeto de Permissões Nomeadas e atribuí-lo a um Perfil de Autorização que será escolhido na seção de resultados da Regra no Serviço de Acesso.

Neste exemplo, o usuário de VPN IPsec cisco autentica com êxito e o servidor RADIUS envia uma lista de acesso para download ao Security Appliance. O usuário "cisco" pode acessar somente o servidor 10.1.1.2 e nega qualquer outro acesso. Para verificar a ACL, consulte a seção ACL para download para usuário/grupo.

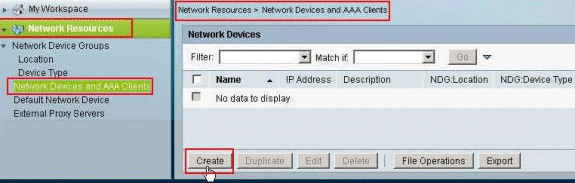

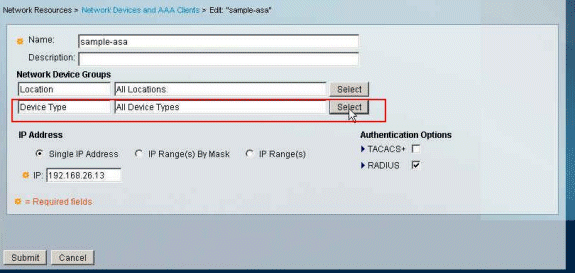

Conclua estas etapas para configurar o cliente RADIUS em um Cisco Secure ACS 5.x:

-

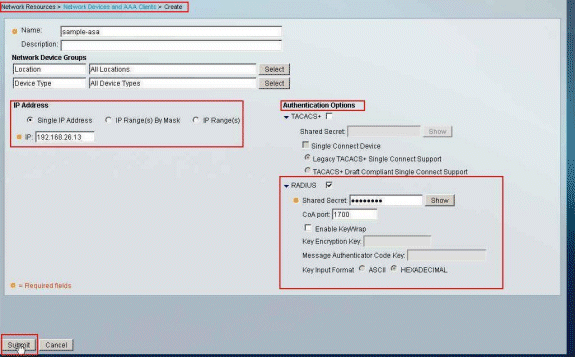

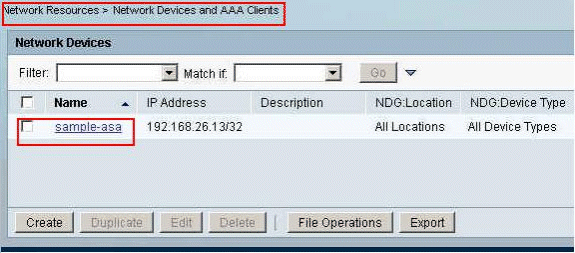

Escolha Network Resources > Network Devices and AAA Clients e clique em Create para adicionar uma entrada para o ASA no banco de dados do servidor RADIUS.

-

Insira um Nome localmente significativo para o ASA (sample-asa, neste exemplo) e, em seguida, insira 192.168.26.13 no campo de endereço IP. Escolha RADIUS na seção Authentication Options marcando a caixa de verificação RADIUS e digite cisco123 para o campo Shared Secret. Clique em Submit.

-

O ASA foi adicionado com êxito ao banco de dados do servidor RADIUS (ACS).

-

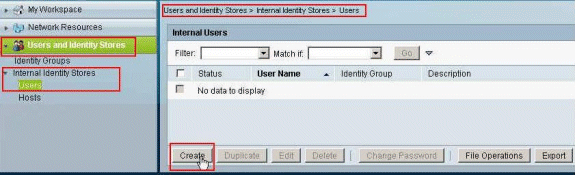

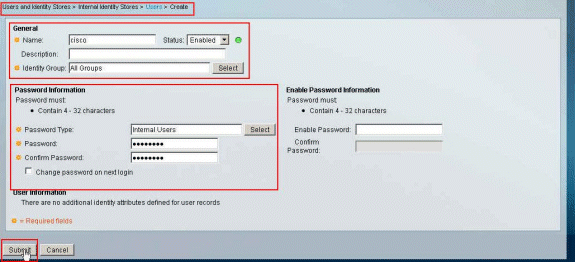

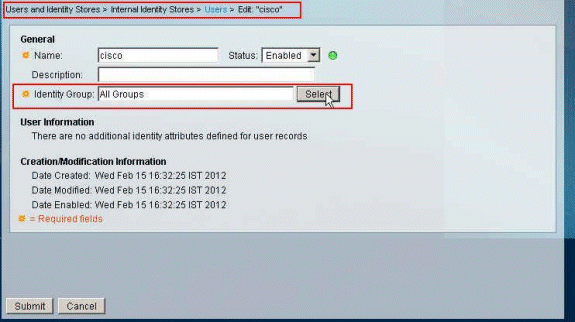

Escolha Users and Identity Stores > Internal Identity Stores > Users e clique em Create para criar um usuário no banco de dados local do ACS para autenticação de VPN.

-

Insira o nome de usuário cisco. Selecione o tipo de senha como Internal Users e insira a senha (cisco123, neste exemplo). Confirme a senha e clique em Submit.

-

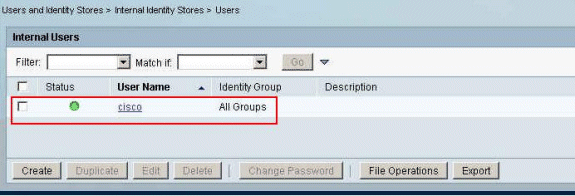

O usuário cisco foi criado com êxito.

-

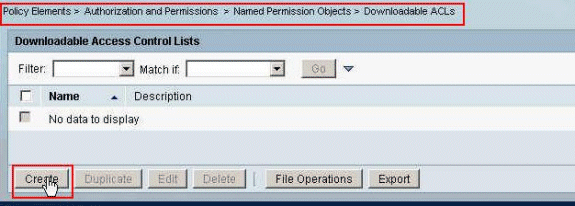

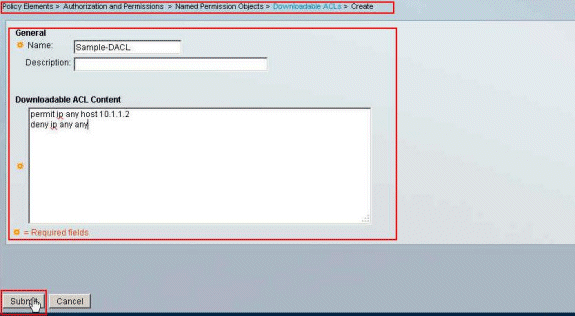

Para criar uma ACL para download, escolha Policy Elements > Authorization and Permissions > Named Permission Objects > Downloadable ACLs e clique em Create.

-

Forneça o Nome da ACL para download, bem como o Conteúdo da ACL. Clique em Submit.

-

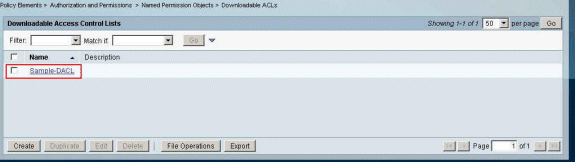

A ACL para download Sample-DACL foi criada com êxito.

-

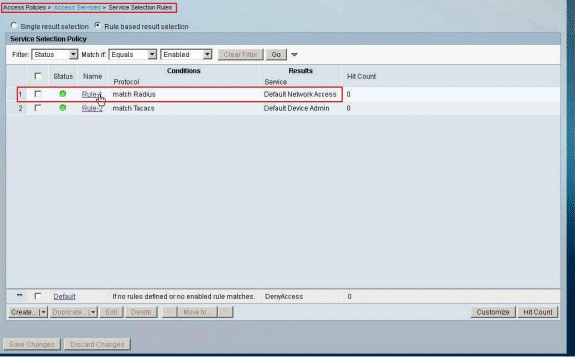

Para configurar as Políticas de Acesso para Autenticação VPN, escolha Access Policies > Access Services > Service Selection Rules e determine qual serviço está atendendo ao protocolo RADIUS. Neste exemplo, a Regra 1 corresponde a RADIUS, e o Acesso de Rede Padrão atenderá à solicitação RADIUS.

-

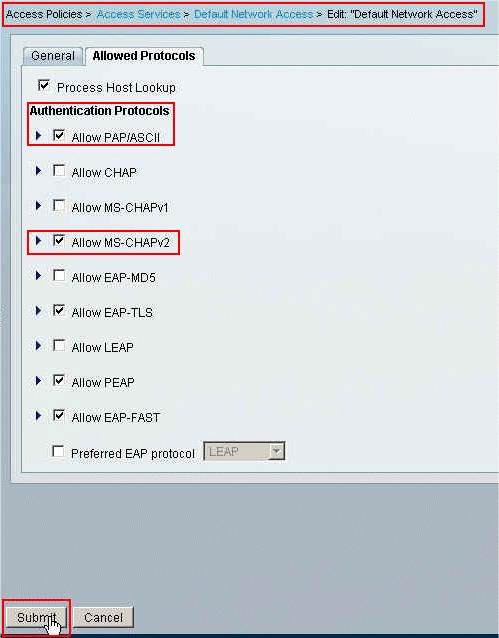

Escolha o Access Service determinado na Etapa 10. Neste exemplo, Default Network Access é usado. Escolha a guia Allowed Protocols e certifique-se de que Allow PAP/ASCII e Allow MS-CHAPv2 estejam selecionados. Clique em Submit.

-

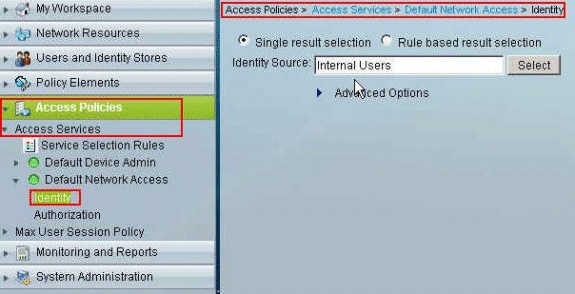

Clique na seção Identidade dos Serviços do Access e verifique se Usuários internos está selecionado como a Origem da identidade. Neste exemplo, usamos o acesso de rede padrão.

-

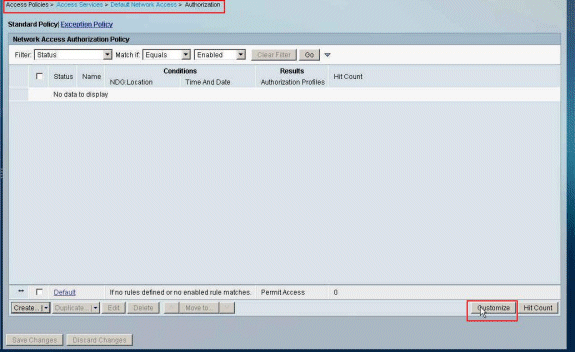

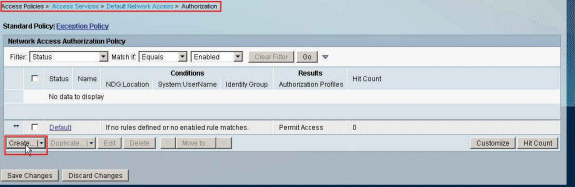

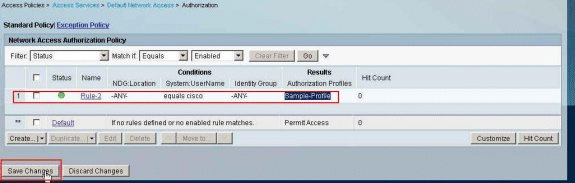

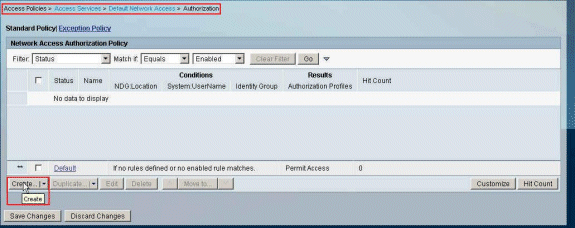

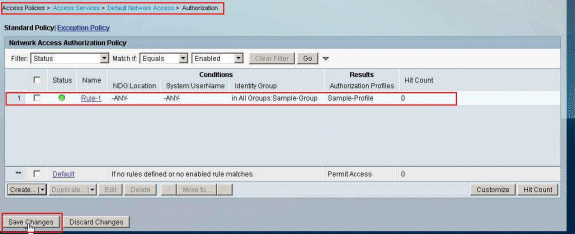

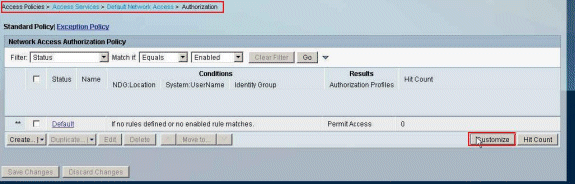

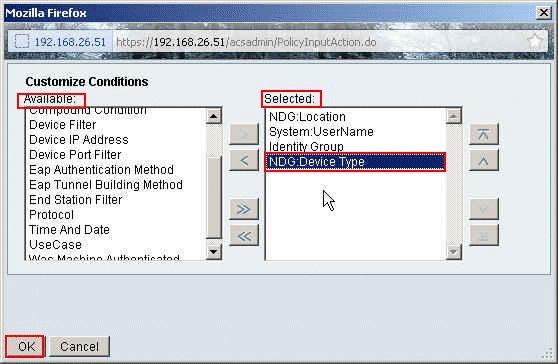

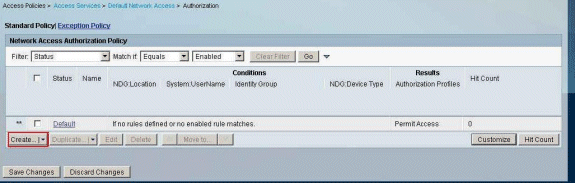

Escolha Access Policies > Access Services > Default Network Access > Authorization e clique em Customize.

-

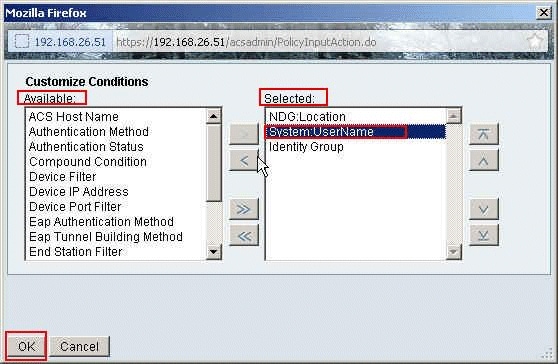

Mova System:UserName da coluna Available para a coluna Seleted e clique em OK.

-

Clique em Create para criar uma nova regra.

-

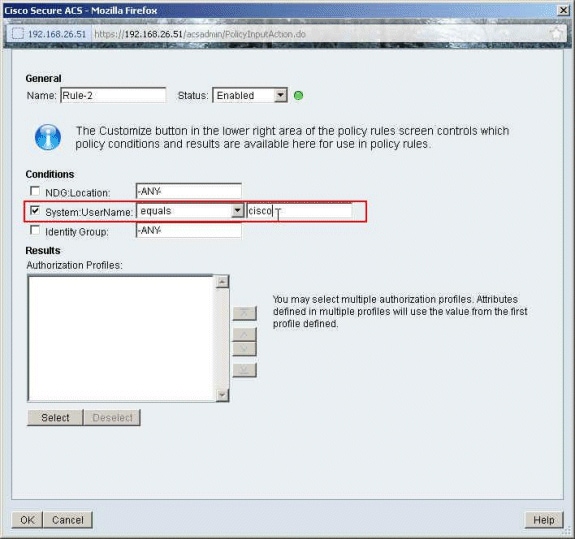

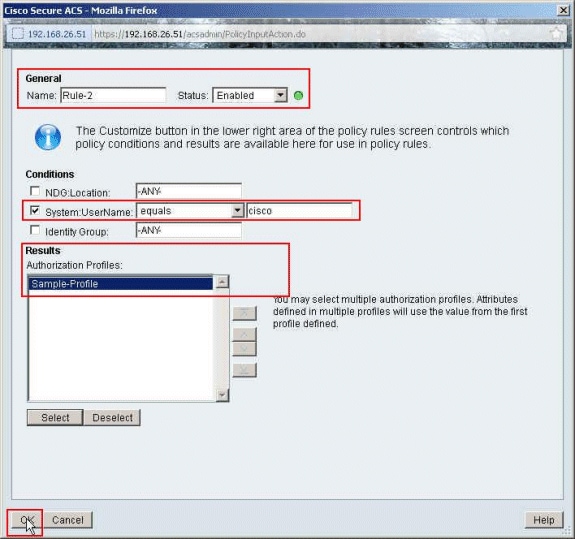

Verifique se a caixa de seleção ao lado de System:UserName está marcada, escolha equals na lista suspensa e insira o nome de usuário cisco.

-

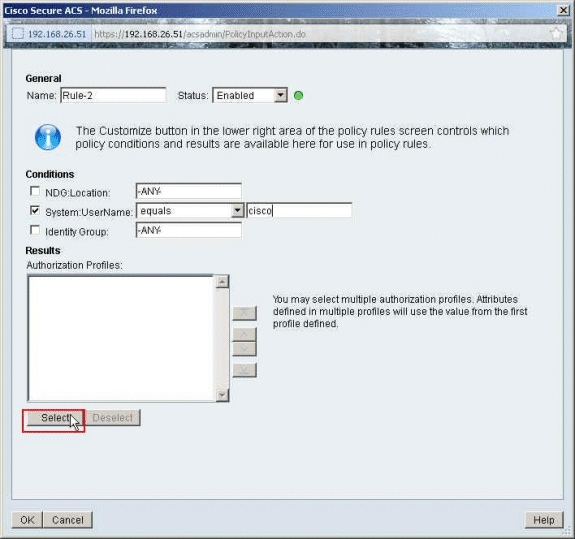

Clique em Selecionar.

-

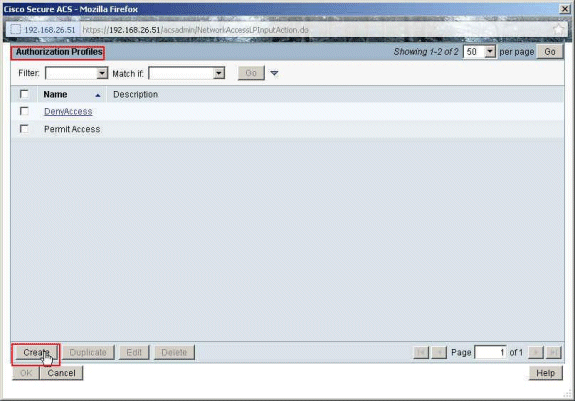

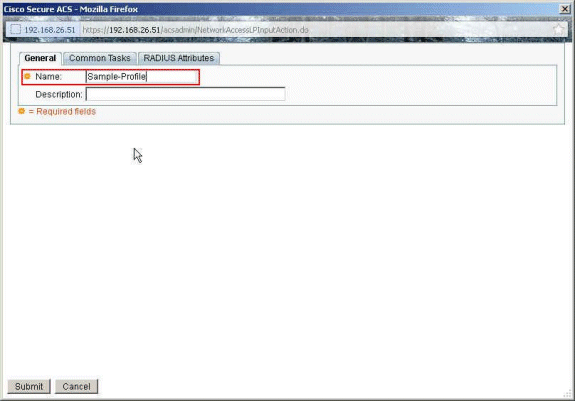

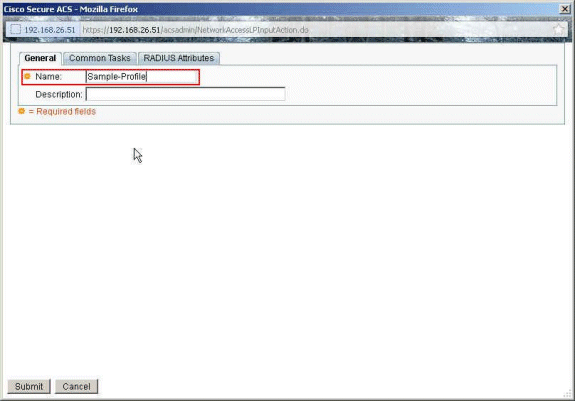

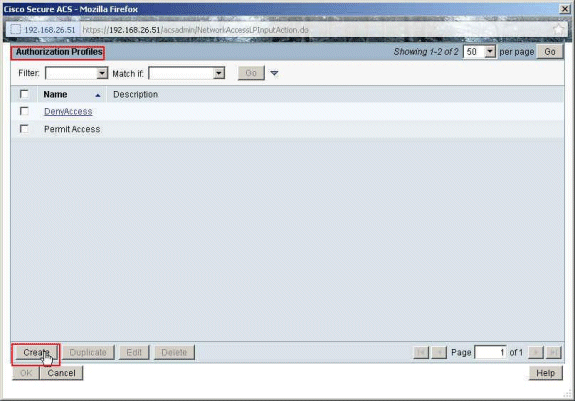

Clique em Create para criar um novo perfil de autorização.

-

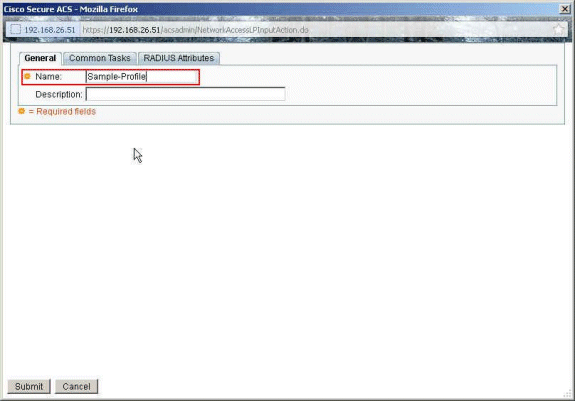

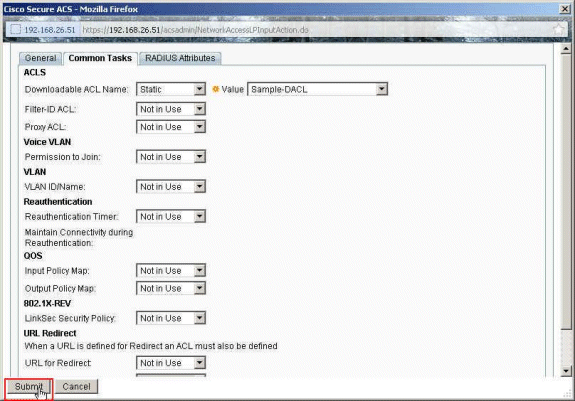

Forneça um nome para o perfil de autorização. Sample-Profile é usado neste exemplo.

-

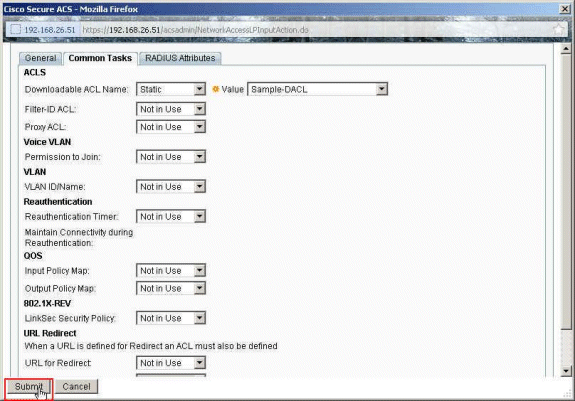

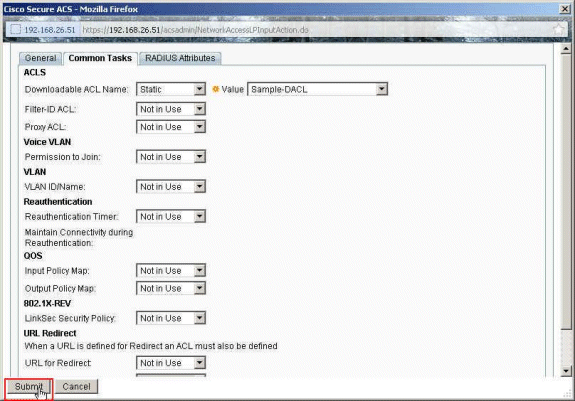

Escolha a guia Common Tasks e selecione Static na lista suspensa para o Downloadable ACL Name. Escolha a DACL recém-criada (Sample -DACL) na lista suspensa de valores.

-

Clique em Submit.

-

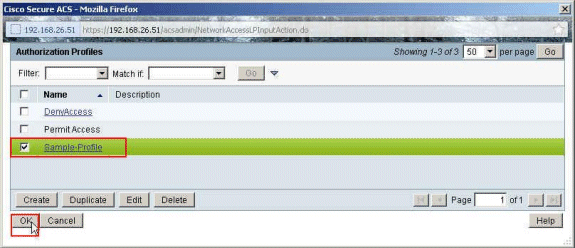

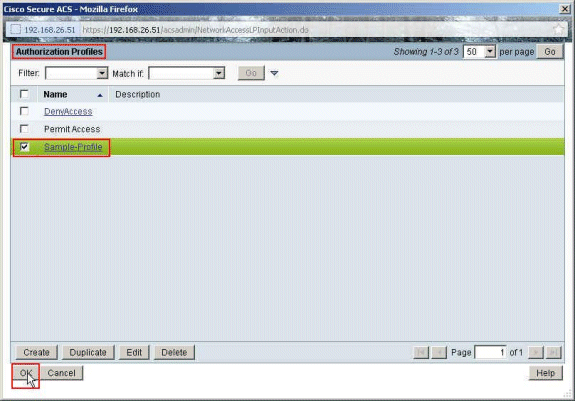

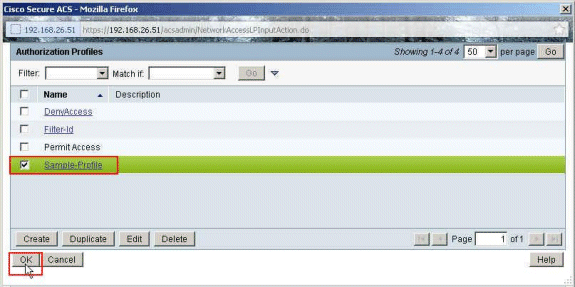

Verifique se a caixa de seleção ao lado de Sample-Profile (o perfil de autorização recém-criado) está marcada e clique em OK.

-

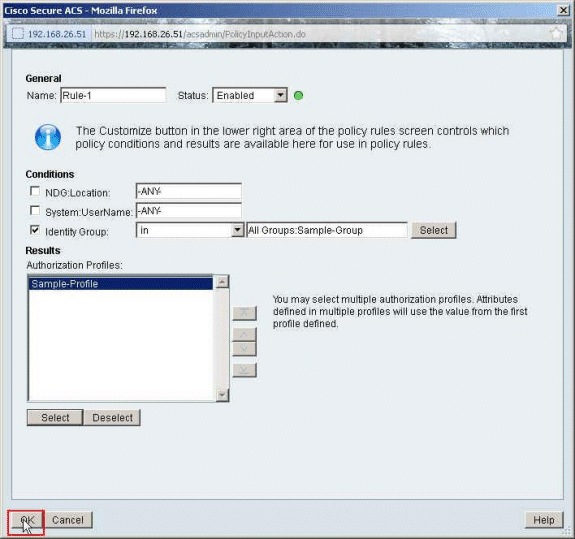

Depois de verificar que o Sample-Profile recém-criado está selecionado no campo Perfis de autorização, clique em OK.

-

Verifique se a nova regra (Rule-2) é criada com System:UserName igual às condições cisco e Sample-Profile como o Resultado. Clique em Save Changes. A regra 2 foi criada com êxito.

Configurar o ACS para ACL para download para grupo

Conclua as etapas de 1 a 12 de Configure ACS for Downloadable ACL for Individual User e execute estas etapas para configurar a ACL para download para o grupo em um Cisco Secure ACS.

Neste exemplo, o usuário de VPN IPsec "cisco" pertence ao Sample-Group.

O usuário Sample-Group cisco autentica com êxito e o servidor RADIUS envia uma lista de acesso para download para o Security Appliance. O usuário "cisco" pode acessar somente o servidor 10.1.1.2 e nega qualquer outro acesso. Para verificar a ACL, consulte a seção ACL para download de usuário/grupo.

-

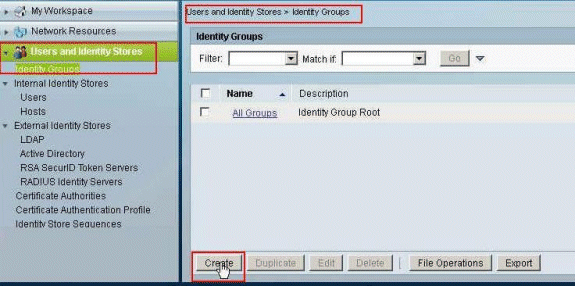

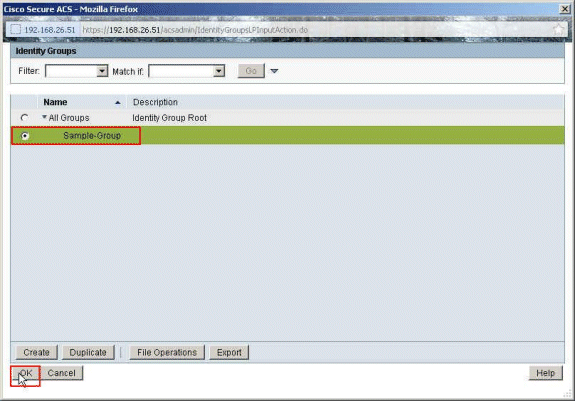

Na barra de navegação, clique em Users and Identity Stores > Identity Groups e clique em Create para criar um novo grupo.

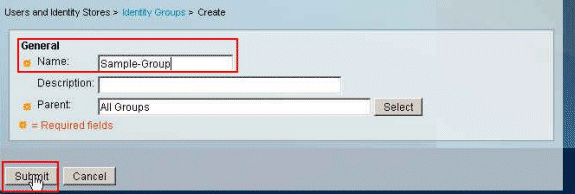

-

Forneça um nome de grupo (Sample-Group) e clique em Submit.

-

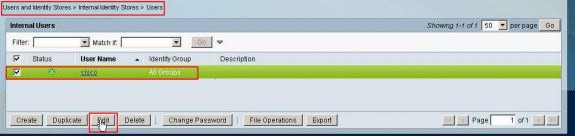

Escolha User Identity Stores > Internal Identity Stores > Users e selecione o usuário cisco. Clique em Edit para alterar a associação de grupo deste usuário.

-

Clique em Selecionar ao lado do grupo de identidade.

-

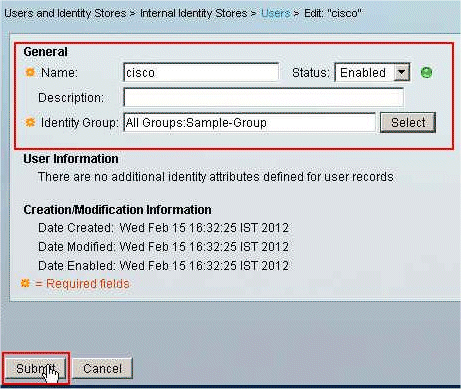

Selecione o grupo recém-criado (ou seja, Sample-Group) e clique em OK.

-

Clique em Submit.

-

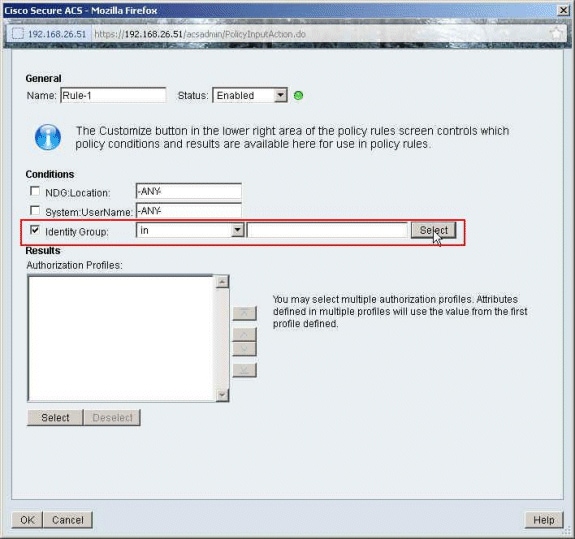

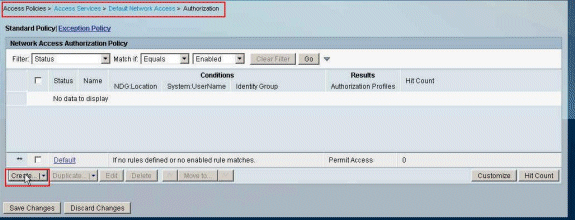

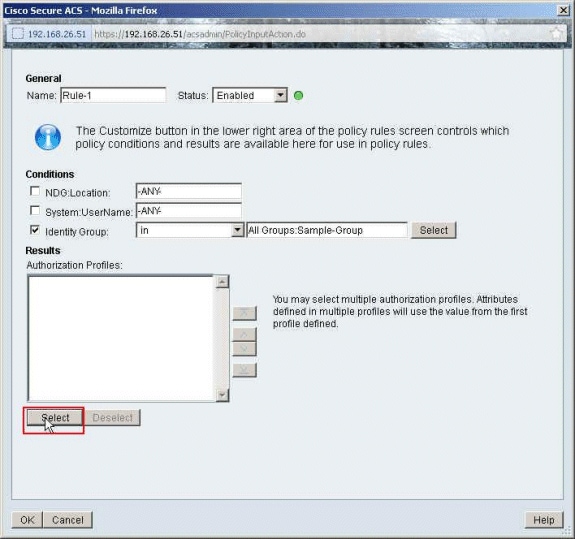

Escolha Access Policies > Access Services > Default Network Access > Authorization e clique em Create para criar uma nova regra.

-

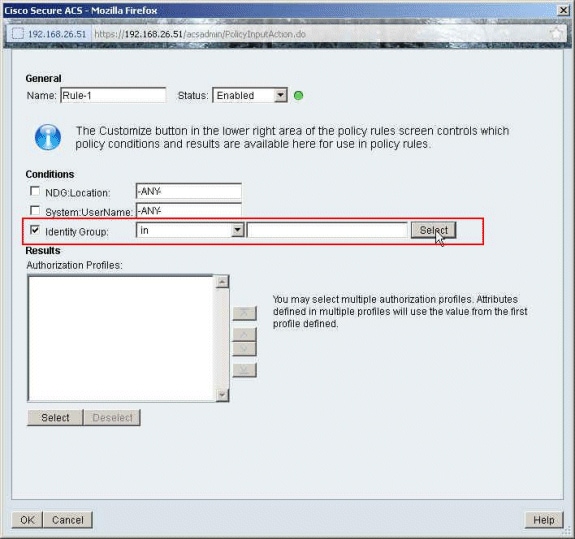

Certifique-se de que a caixa de seleção ao lado de Grupo de identidade esteja marcada e clique em Selecionar.

-

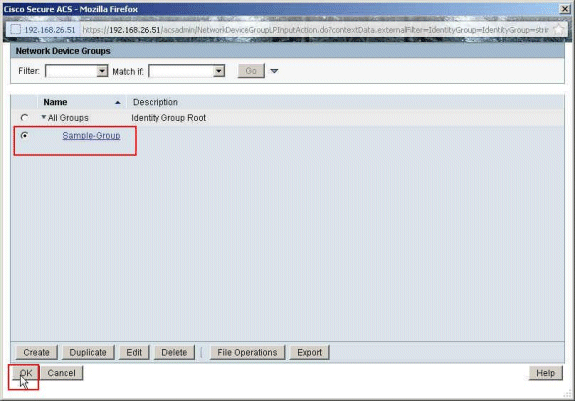

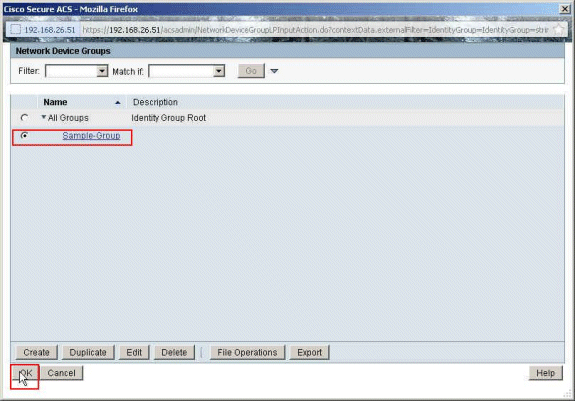

Escolha Sample-Group e clique em OK.

-

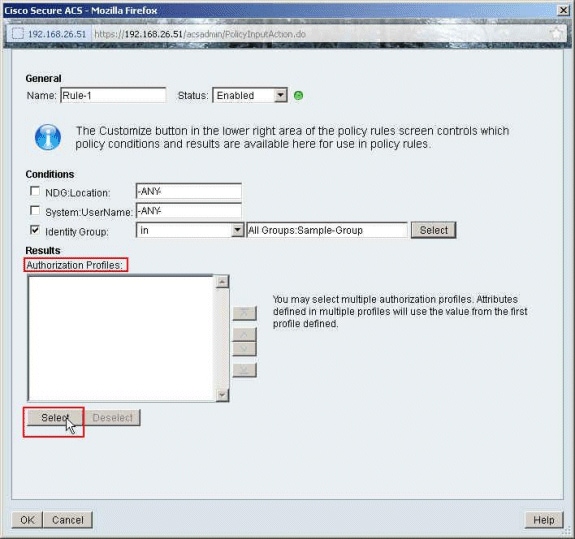

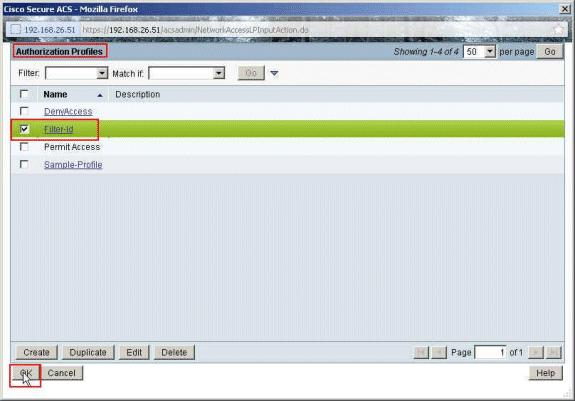

Clique em Selecionar, na seção Perfis de autorização.

-

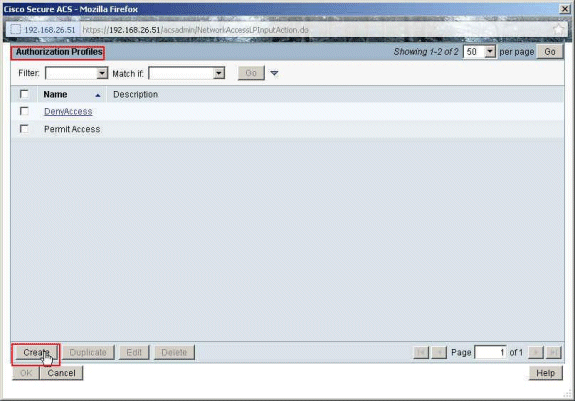

Clique em Create para criar um novo perfil de autorização.

-

Forneça um Nome para o Perfil de Autorização. Sample-Profile é o nome usado neste exemplo.

-

Escolha a guia Common Tasks e selecione Static na lista suspensa para o Downloadable ACL Name. Escolha o DACL recém-criado (Sample -DACL) na lista suspensa Value.

-

Clique em Submit.

-

Escolha o perfil de autorização Sample-Profile criado anteriormente e clique em OK.

-

Click OK.

-

Verifique se Rule-1 foi criada com o grupo de identidade Sample-Group como a condição e Sample-Profile como o resultado. Clique em Save Changes.

Configurar o ACS para ACL para download para um grupo de dispositivos de rede

Conclua as etapas de 1 a 12 de Configure ACS for Downloadable ACL for Individual User e execute estas etapas para configurar a ACL Downloadable para um grupo de dispositivos de rede em um Cisco Secure ACS.

Neste exemplo, o RADIUS Client (ASA) pertence ao Network Device Group VPN-Gateways.A solicitação de autenticação VPN proveniente do ASA para o usuário "cisco" autentica com êxito, e o servidor RADIUS envia uma lista de acesso para download ao Security Appliance. O usuário "cisco" pode acessar somente o servidor 10.1.1.2 e nega qualquer outro acesso. Para verificar a ACL, consulte a seção ACL para download de usuário/grupo.

-

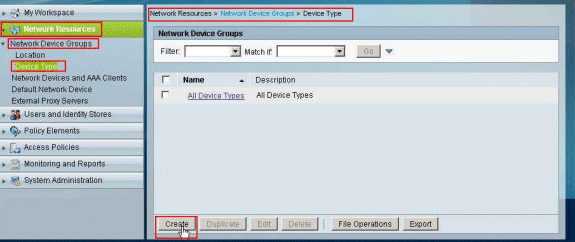

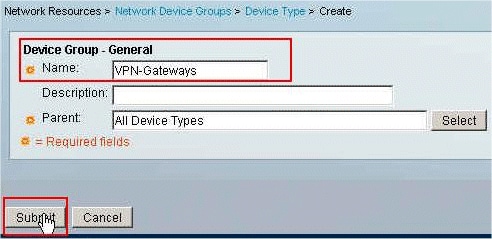

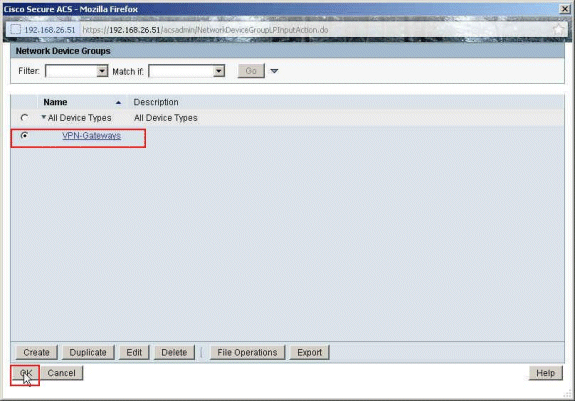

Escolha Network Resources > Network Device Groups > Device Type e clique em Create para criar um novo Network Device Group.

-

Forneça um nome de Network Device Group (VPN-Gateways neste exemplo) e clique em Submit.

-

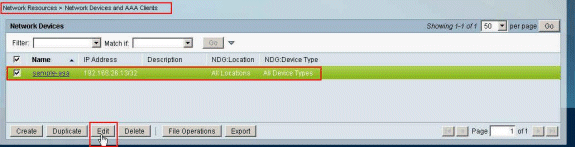

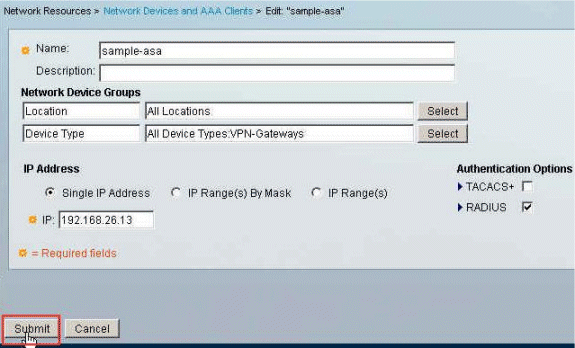

Escolha Network Resources > Network Devices and AAA Clients e selecione o RADIUS Client sample-asa criado anteriormente. Clique em Edit para alterar a associação do Network Device Group deste RADIUS Client (asa).

-

Clique em Selecionar ao lado do Tipo de dispositivo.

-

Selecione o recém-criado Grupo de dispositivos de rede (que é VPN-Gateways) e clique em OK.

-

Clique em Submit.

-

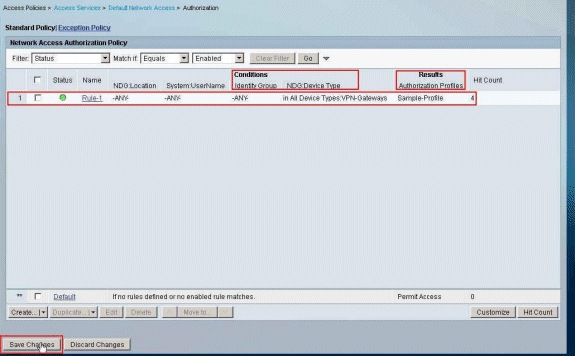

Escolha Access Policies > Access Services > Default Network Access > Authorization e clique em Customize.

-

Mova NDG:Tipo de dispositivo da seção Disponível para a seção Selecionado e clique em OK.

-

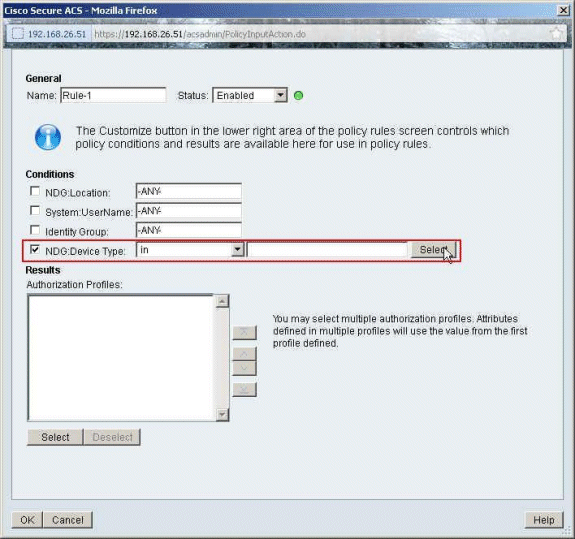

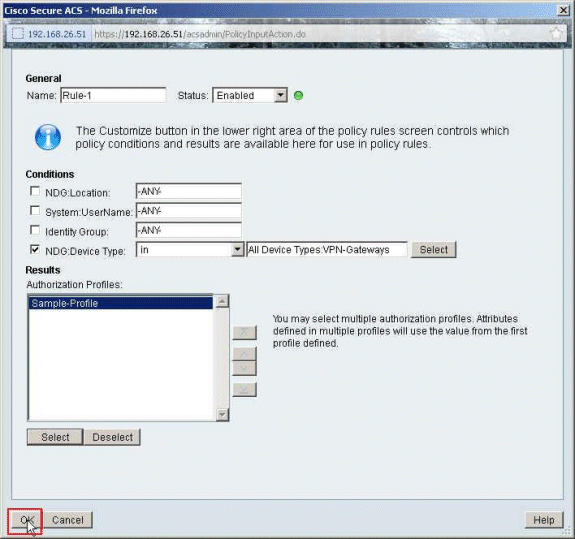

Clique em Create para criar uma nova regra.

-

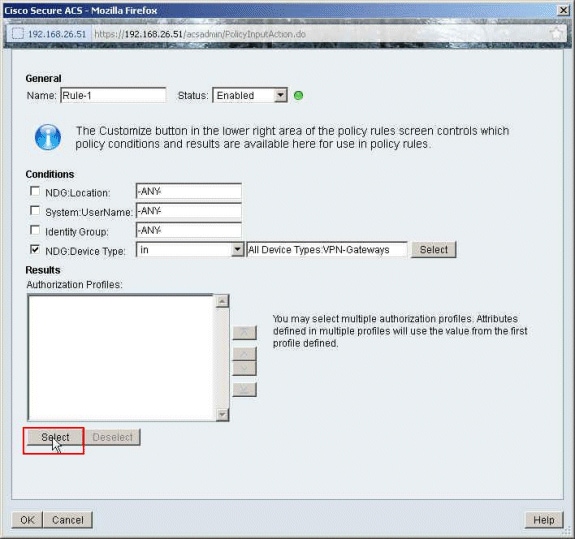

Verifique se a caixa de seleção ao lado de NDG:Device Type está marcada e escolha in na lista suspensa. Clique em Selecionar.

-

Escolha o Network Device Group VPN-Gateways criado anteriormente e clique em OK.

-

Clique em Selecionar.

-

Clique em Create para criar um novo perfil de autorização.

-

Forneça um nome para o perfil de autorização. Sample-Profile é o nome usado neste exemplo.

-

Escolha a guia Common Tasks e selecione Static na lista suspensa para o nome da ACL que pode ser baixada. Escolha o DACL (Sample-DACL) recém-criado na lista suspensa de valores.

-

Clique em Submit.

-

Selecione Sample-Profile criado anteriormente e clique em OK.

-

Click OK.

-

Verifique se Rule-1 foi criada com VPN-Gateways como condição NDG:Device Type e Sample-Profile como Resultado. Clique em Save Changes.

Definir Configurações IETF RADIUS para um Grupo de Usuários

Para baixar um nome para uma lista de acesso que você já criou no Security Appliance a partir do servidor RADIUS quando um usuário se autentica, configure o atributo filter-id IETF RADIUS (número de atributo 11):

filter-id=acl_name

O usuário Sample-Group autenticado com êxito, e o servidor RADIUS baixa um nome de ACL (novo) para uma lista de acesso que você já criou no Security Appliance. O usuário "cisco" pode acessar todos os dispositivos que estão dentro da rede do ASA, exceto o servidor 10.1.1.2. Para verificar a ACL, consulte a seção Filter-Id ACL.

De acordo com o exemplo, a ACL chamada new é configurada para filtragem no ASA:

access-list new extended deny ip any host 10.1.1.2 access-list new extended permit ip any any

Esses parâmetros aparecem somente quando são verdadeiros. Você configurou:

-

Cliente AAA para usar um dos protocolos RADIUS na configuração de rede

-

Um perfil de autorização com Id de filtro RADIUS (IETF) é selecionado na seção de resultados da regra no Access-Service.

Os atributos RADIUS são enviados como um perfil para cada usuário do ACS para o cliente AAA solicitante.

Conclua as Etapas 1 a 6 e 10 a 12 de Configure ACS for Downloadable ACL for Individual User, seguido pelas Etapas 1 a 6 de Configure ACS for Downloadable ACL for Group, e execute estas etapas nesta seção para configurar Filter-Id no Cisco Secure ACS.

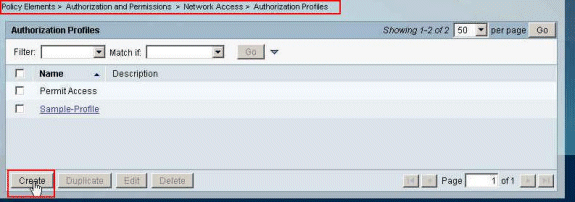

Para definir as configurações do atributo IETF RADIUS a serem aplicadas como no perfil de autorização, execute estas etapas:

-

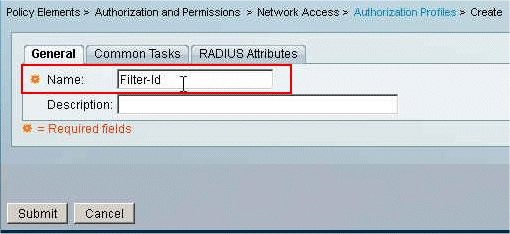

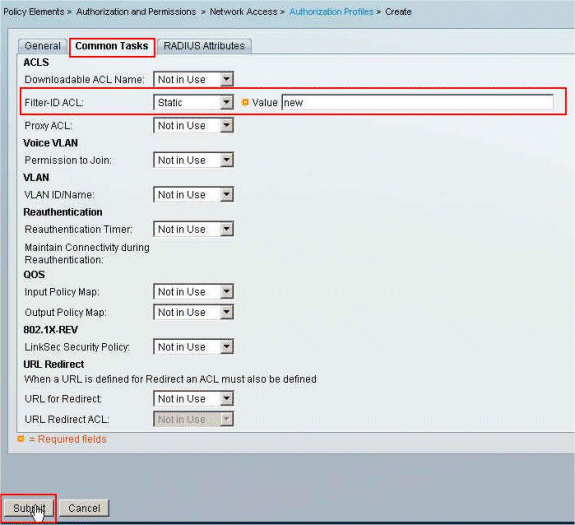

Escolha Policy Elements > Authorization and Permissions > Network Access > Authorization Profiles e clique em Create para criar um novo perfil de autorização.

-

Forneça um nome para o perfil de autorização. Filter-Id é o nome do perfil de autorização escolhido neste exemplo para simplificar.

-

Clique na guia Common Tasks e escolha Static na lista suspensa para Filter-ID ACL. Insira o nome da lista de acesso como novo no campo Valor e clique em Enviar.

-

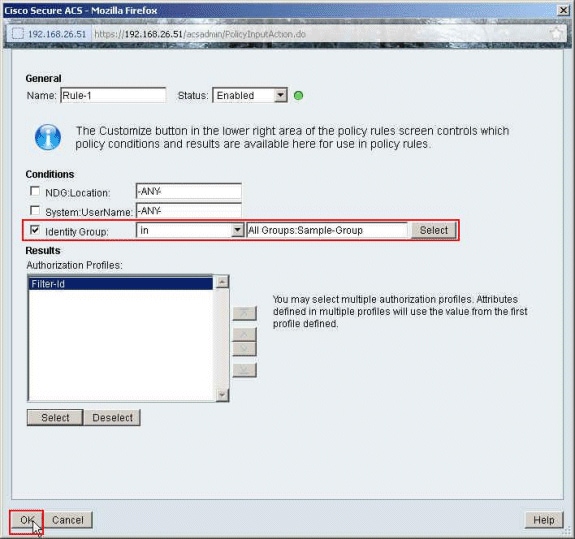

Escolha Access Policies > Access Services > Default Network Access > Authorization e clique em Create para criar uma nova regra.

-

Certifique-se de que a caixa de seleção ao lado de Grupo de identidade esteja marcada e clique em Selecionar.

-

Escolha Sample-Group e clique em OK.

-

Clique em Selecionar na seção Perfis de autorização.

-

Escolha o perfil de autorização Filter-Id criado anteriormente e clique em OK.

-

Click OK.

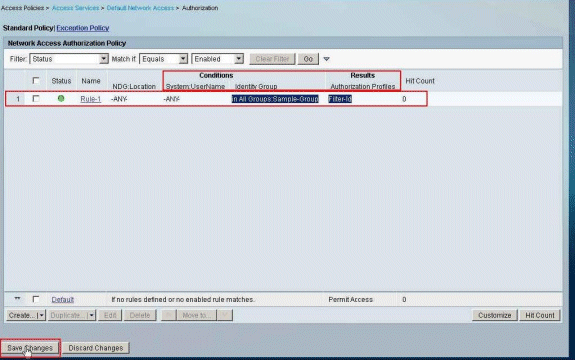

-

Verifique se Rule-1 foi criada com Identity Group Sample-Group como condição e Filter-Id como resultado. Clique em Save Changes.

Configuração do Cisco VPN Client

Conecte-se ao Cisco ASA com o Cisco VPN Client para verificar se o ASA foi configurado com êxito.

Conclua estes passos:

-

Escolha Start > Programs > Cisco Systems VPN Client > VPN Client.

-

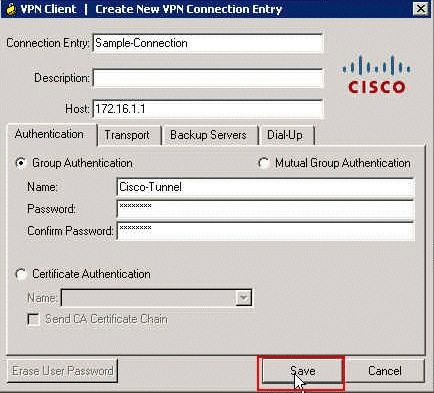

Clique em New para iniciar a janela Create New VPN Connection Entry.

-

Preencha os detalhes da nova conexão:

-

Digite o nome da Entrada de Conexão juntamente com uma descrição.

-

Insira o endereço IP externo do ASA na caixa Host.

-

Insira o Nome do grupo de túneis VPN (Cisco-Tunnel) e a senha (Pre-shared Key - cisco123) conforme configurado no ASA.

-

Click Save.

-

-

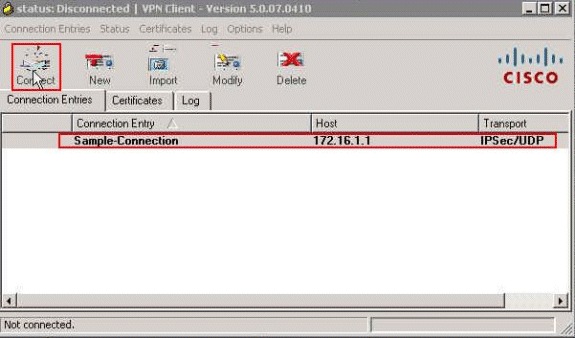

Clique na conexão que deseja usar e clique em Connect na janela principal do VPN Client.

-

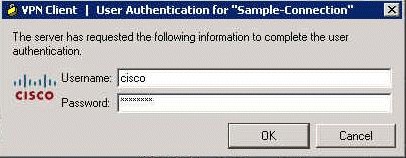

Quando solicitado, insira o Nome de usuário cisco e a Senha cisco123 conforme configurado no ASA para autenticação e clique em OK para se conectar à rede remota.

-

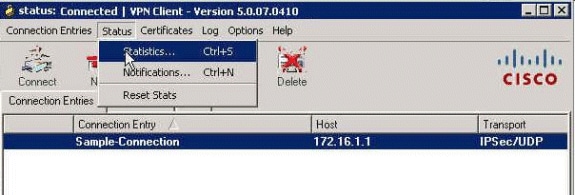

Depois que a conexão for estabelecida com êxito, escolha Statistics no menu Status para verificar os detalhes do túnel.

Verificar

Use esta seção para confirmar se a sua configuração funciona corretamente.

A Output Interpreter Tool ( somente clientes registrados) (OIT) oferece suporte a determinados comandos show. Use a OIT para exibir uma análise da saída do comando show.

Comandos show crypto

-

show crypto isakmp sa – Mostra todas as associações de segurança (SAs) IKE atuais no correspondente.

ciscoasa# sh crypto isakmp sa IKEv1 SAs: Active SA: 1 Rekey SA: 0 (A tunnel will report 1 Active and 1 Rekey SA during rekey) Total IKE SA: 1 1 IKE Peer: 172.16.1.50 Type : user Role : responder Rekey : no State : AM_ACTIVE ciscoasa# -

show crypto ipsec sa - Mostra as configurações usadas pelas SAs atuais.

ciscoasa# sh crypto ipsec sa interface: outside Crypto map tag: SYSTEM_DEFAULT_CRYPTO_MAP, seq num: 65535, local addr: 172.16.1.1 local ident (addr/mask/prot/port): (0.0.0.0/0.0.0.0/0/0) remote ident (addr/mask/prot/port): (10.2.2.1/255.255.255.255/0/0) current_peer: 172.16.1.50, username: cisco dynamic allocated peer ip: 10.2.2.1 #pkts encaps: 4, #pkts encrypt: 4, #pkts digest: 0 #pkts decaps: 333, #pkts decrypt: 333, #pkts verify: 333 #pkts compressed: 0, #pkts decompressed: 0 #pkts not compressed: 0, #pkts comp failed: 0, #pkts decomp failed: 0 #pre-frag successes: 0, #pre-frag failures: 0, #fragments created: 0 #PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0 #send errors: 0, #recv errors: 0 local crypto endpt.: 172.16.1.1/0, remote crypto endpt.: 172.16.1.50/0 path mtu 1500, ipsec overhead 74, media mtu 1500 current outbound spi: 9A06E834 current inbound spi : FA372121 inbound esp sas: spi: 0xFA372121 (4197916961) transform: esp-aes esp-sha-hmac no compression in use settings ={RA, Tunnel, } slot: 0, conn_id: 16384, crypto-map: SYSTEM_DEFAULT_CRYPTO_MAP sa timing: remaining key lifetime (sec): 28678 IV size: 16 bytes replay detection support: Y Anti replay bitmap: 0xFFFFFFFF 0xFFFFFFFF outbound esp sas: spi: 0x9A06E834 (2584143924) transform: esp-aes esp-sha-hmac no compression in use settings ={RA, Tunnel, } slot: 0, conn_id: 16384, crypto-map: SYSTEM_DEFAULT_CRYPTO_MAP sa timing: remaining key lifetime (sec): 28678 IV size: 16 bytes replay detection support: Y Anti replay bitmap: 0x00000000 0x00000001

ACL para download para usuário/grupo

Verifique a ACL que pode ser obtida por download para o usuário Cisco. As ACLs são baixadas do CSACS.

ciscoasa# sh access-list

access-list cached ACL log flows: total 0, denied 0 (deny-flow-max 4096)

alert-interval 300

access-list OUTIN; 1 elements; name hash: 0x683c318c

access-list OUTIN line 1 extended permit icmp any any (hitcnt=1) 0x2ba5809c

access-list #ACSACL#-IP-Sample-DACL-4f3b9117; 2 elements; name hash: 0x3c878038

(dynamic)

access-list #ACSACL#-IP-Sample-DACL-4f3b9117 line 1 extended permit ip any host

10.1.1.2 (hitcnt=0) 0x5e896ac3

access-list #ACSACL#-IP-Sample-DACL-4f3b9117 line 2 extended deny ip any any

(hitcnt=130) 0x19b3b8f5

ID de filtro ACL

O Filter-Id [011] foi aplicado ao Group - Sample-Group, e os usuários do grupo são filtrados de acordo com a ACL (nova) definida no ASA.

ciscoasa# sh access-list

access-list cached ACL log flows: total 0, denied 0 (deny-flow-max 4096)

alert-interval 300

access-list OUTIN; 1 elements; name hash: 0x683c318c

access-list OUTIN line 1 extended permit icmp any any (hitcnt=1) 0x2ba5809c

access-list new; 2 elements; name hash: 0xa39433d3

access-list new line 1 extended permit ip any host 10.1.1.2 (hitcnt=4)

0x58a3ea12

access-list new line 2 extended deny ip any any (hitcnt=27) 0x61f918cd

Troubleshooting

Esta seção fornece informações que podem ser usadas para o troubleshooting da sua configuração. O exemplo de saída de debug também é mostrado.

Nota: Para obter mais informações sobre troubleshooting de VPN IPsec de Acesso Remoto, consulte Soluções de Troubleshooting de VPN IPsec de Acesso Remoto e L2L Mais Comuns.

Cancele associações de segurança

Ao solucionar problemas, certifique-se de limpar as SAs existentes depois de fazer uma alteração. No modo privilegiado do PIX, use estes comandos:

-

clear [crypto] ipsec sa - Exclui as SAs IPsec ativas. A criptografia da palavra-chave é opcional.

-

clear [crypto] isakmp sa - Exclui as SAs IKE ativas. A criptografia da palavra-chave é opcional.

Comandos para Troubleshooting

A Output Interpreter Tool ( somente clientes registrados) (OIT) oferece suporte a determinados comandos show. Use a OIT para exibir uma análise da saída do comando show.

Nota:Consulte Informações Importantes sobre Comandos de Depuração antes de usar comandos debug.

-

debug crypto ipsec 7 - Exibe as negociações de IPsec da Fase 2.

-

debug crypto isakmp 7 - Exibe as negociações ISAKMP da Fase 1.

Informações Relacionadas

- Página de suporte dos dispositivos de segurança adaptáveis Cisco ASA 5500 Series

- Referências de comandos do Cisco ASA 5500 Series Adaptive Security Appliances

- Cisco Adaptive Security Device Manager

- Página de Suporte de Negociação IPSec/Protocolos IKE

- Página de Suporte do Cisco VPN Client

- Cisco Secure Access Control System

- Solicitações de Comentários (RFCs)

- Suporte Técnico e Documentação - Cisco Systems

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

21-Feb-2012 |

Versão inicial |

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback