ASA 8.2: Fluxo de pacotes através de um firewall ASA

Contents

Introdução

Este documento descreve o fluxo de pacotes através de um firewall Cisco Adaptive Security Appliance (ASA). Ele mostra o procedimento do Cisco ASA para processar pacotes internos. Ele também discute as diferentes possibilidades onde o pacote poderia ser deixado e as diferentes situações onde o pacote continua adiante.

Pré-requisitos

Requisitos

A Cisco recomenda que você tenha conhecimento dos ASAs Cisco 5500 Series.

Componentes Utilizados

As informações neste documento são baseadas nos ASAs Cisco ASA 5500 Series que executam a versão de software 8.2.

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a sua rede estiver ativa, certifique-se de que entende o impacto potencial de qualquer comando.

Informações de Apoio

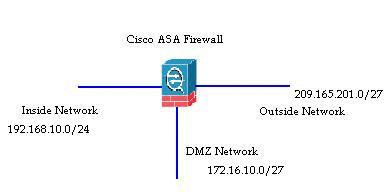

A interface que recebe o pacote é chamada de interface de entrada e a interface através da qual o pacote sai é chamada de interface de saída. Quando você se refere ao fluxo de pacotes através de qualquer dispositivo, a tarefa é facilmente simplificada se você olhar em termos dessas duas interfaces. Aqui está um exemplo de cenário:

Quando um usuário interno (192.168.10.5) tenta acessar um servidor Web na rede da zona desmilitarizada (DMZ) (172.16.10.5), o fluxo de pacotes se parece com este:

Endereço origem - 192.168.10.5

Porta de origem - 22966

Endereço destino - 172.16.10.5

Porta de destino - 8080

Interface de entrada - Interno

Interface de saída - DMZ

Protocolo usado - TCP (Transmission Control Protocol)

Depois de determinar os detalhes do fluxo do pacote conforme descrito aqui, é fácil isolar o problema para essa entrada de conexão específica.

Algoritmo de processo de pacote do Cisco ASA

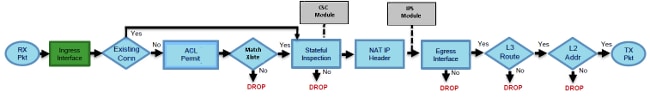

Aqui está um diagrama de como o Cisco ASA processa o pacote que recebe:

Estas são as etapas individuais em detalhes:

O pacote é alcançado na interface de entrada.

Quando o pacote alcança o buffer interno da interface, o contador de entrada da interface é incrementado em um.

O Cisco ASA examina primeiro os detalhes da tabela de conexão interna para verificar se essa é uma conexão atual. Se o fluxo do pacote corresponder a uma conexão atual, a verificação da Lista de Controle de Acesso (ACL) será ignorada e o pacote será encaminhado.

Se o fluxo do pacote não corresponder a uma conexão atual, o estado do TCP será verificado. Se for um pacote SYN ou um pacote UDP (User Datagram Protocol), o contador de conexões será incrementado em um e o pacote será enviado para uma verificação de ACL. Se não for um pacote SYN, o pacote será descartado e o evento será registrado.

O pacote é processado de acordo com as ACLs da interface. Ele é verificado em ordem sequencial das entradas da ACL e, se ele corresponder a qualquer uma das entradas da ACL, ele prosseguirá. Caso contrário, o pacote será descartado e as informações serão registradas. A contagem de acertos da ACL é incrementada em um quando o pacote corresponde à entrada da ACL.

O pacote é verificado quanto às regras de conversão. Se um pacote passar por essa verificação, uma entrada de conexão será criada para esse fluxo e o pacote será encaminhado. Caso contrário, o pacote será descartado e as informações serão registradas.

O pacote é submetido a uma verificação de inspeção. Essa inspeção verifica se esse fluxo de pacote específico está ou não em conformidade com o protocolo. O Cisco ASA tem um mecanismo de inspeção integrado que inspeciona cada conexão de acordo com seu conjunto predefinido de funcionalidade em nível de aplicativo. Se passar na inspeção, ele é movido para a frente. Caso contrário, o pacote será descartado e as informações serão registradas.

Verificações de segurança adicionais serão implementadas se um módulo CSC (Content Security, segurança de conteúdo) estiver envolvido.

As informações do cabeçalho IP são convertidas de acordo com a regra NAT/PAT (Network Address Translation/ Port Address Translation) e as somas de verificação são atualizadas de acordo. O pacote é encaminhado para o Advanced Inspection and Prevention Security Services Module (AIP-SSM) para verificações de segurança relacionadas ao IPS quando o módulo AIP está envolvido.

O pacote é encaminhado para a interface de saída com base nas regras de conversão. Se nenhuma interface de saída for especificada na regra de conversão, a interface de destino será decidida com base na pesquisa de rota global.

Na interface de saída, a consulta da rota da interface é executada. Lembre-se de que a interface de saída é determinada pela regra de conversão que tem a prioridade.

Depois que uma rota de Camada 3 é encontrada e o próximo salto é identificado, a resolução de Camada 2 é executada. A regravação da Camada 2 do cabeçalho MAC acontece nesse estágio.

O pacote é transmitido no fio e os contadores de interface são incrementados na interface de saída.

Explicação de NAT

Consulte estes documentos para obter mais detalhes sobre a ordem de operação do NAT:

comandos show

Aqui estão alguns comandos úteis que ajudam a rastrear os detalhes do fluxo do pacote em diferentes estágios do processo:

show interface

show conn

show access-list

show xlate

show service-policy inspect

show run static

show run nat

show run global

show nat

show route

show arp

Mensagens de syslog

As mensagens de syslog fornecem informações úteis sobre o processamento de pacotes. Aqui estão alguns exemplos de mensagens de syslog para sua referência:

Mensagem de syslog quando não há entrada de conexão:

%ASA-6-106015: Deny TCP (no connection) from IP_address/port to

IP_address/port flags tcp_flags on interface interface_nameMensagem de syslog quando o pacote é negado por uma ACL:

%ASA-4-106023: Deny protocol src [interface_name:source_address/source_port]

dst interface_name:dest_address/dest_port by access_group acl_IDMensagem de Syslog quando não for encontrada nenhuma regra de conversão:

%ASA-3-305005: No translation group found for protocol src interface_name:

source_address/source_port dst interface_name:dest_address/dest_portMensagem de Syslog quando um pacote é negado pela Inspeção de Segurança:

%ASA-4-405104: H225 message received from outside_address/outside_port to

inside_address/inside_port before SETUPMensagem de syslog quando não há informações de rota:

%ASA-6-110003: Routing failed to locate next-hop for protocol from src

interface:src IP/src port to dest interface:dest IP/dest port

Para obter uma lista completa de todas as mensagens de syslog geradas pelo Cisco ASA com uma breve explicação, consulte Cisco ASA Series Syslog Messages.

Informações Relacionadas

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

13-Jan-2012

|

Versão inicial |

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback