Configurar DVTI com Multi-SA no Firewall Seguro

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Introdução

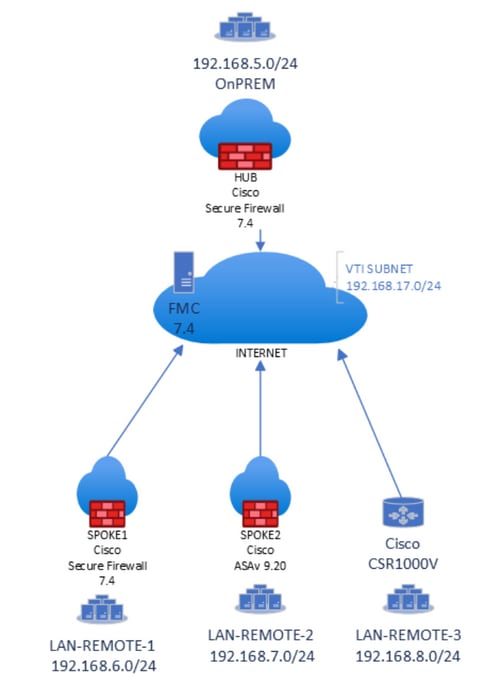

Este documento descreve como configurar um DVTI em um Cisco Secure Firewall (Hub), com vários dispositivos extranet remotos (spokes).

Background

Interfaces de túnel virtual dinâmico

O Dynamic Virtual Tunnel Interfaces (DVTI) pode fornecer conectividade altamente segura e escalável para redes virtuais privadas (VPN) de acesso remoto.

Os DVTIs podem ser usados para a configuração de Hub e Spoke. Os túneis fornecem uma interface de acesso virtual separada sob demanda para cada sessão VPN.

1. O spoke inicia uma solicitação de troca IKE com o hub para uma conexão VPN.

2. O hub autentica o spoke.

3. O Cisco Secure Firewall Management Center atribui um modelo virtual dinâmico no hub.

4. O molde virtual gera dinamicamente uma interface de acesso virtual no hub. Essa interface é exclusiva para a sessão VPN por spoke.

5. O hub estabelece um túnel VTI dinâmico com o spoke através da interface de acesso virtual.

6. O hub e o spoke trocam tráfego pelo túnel com protocolos de roteamento dinâmico (BGP/OSPF/EIGRP) ou com o recurso de redes protegidas (VTI de associações de segurança múltipla).

7. Os VTIs dinâmicos funcionam como qualquer outra interface, de modo que você possa aplicar QoS, regras de firewall, protocolos de roteamento e outros recursos assim que o túnel estiver ativo.

8. Um único DVTI é criado no dispositivo HUB e em várias interfaces de túnel estático para vários locais remotos/spoke.

Observação: o Cisco Secure Firewall adicionou suporte para DVTI na versão 7.3 e atualmente ele suporta apenas um único DVTI conforme a ID de bug Cisco CSCwe13781. Somente usuários registrados da Cisco podem acessar ferramentas e informações internas da Cisco.

Foi implementado o recurso de ASSOCIAÇÃO de Segurança Múltipla VTI para suportar a compatibilidade entre sistemas VPN baseados em rotas e sistemas VPN baseados em políticas.

Pré-requisitos

- Tenha pelo menos dois dispositivos Cisco Secure Firewall já registrados no Cisco Secure Firewall Management Center com configuração básica de roteamento para funcionar como um hub e um spoke-1, respectivamente, com uma interface de loopback em cada dispositivo para simular redes locais nas instalações de 192.168.5.0/24 (hub) e rede local remota de 192.168.6.0/24 (spoke-1).

- Tenha um ASA com configuração básica de roteamento e suporte IKEv2 para funcionar como um spoke-2 com uma interface de loopback pré-configurada para simular uma rede local remota de 192.168.7.0/24.

- Tenha um roteador Cisco IOS/Cisco IOSXE com configuração básica de roteamento e suporte a IKEV2 para funcionar como um spoke-3 com uma interface de loopback pré-configurada para simular uma rede local remota de 192.168.8.0/24.

Requisitos

- Conhecimento sobre tecnologias VPN e protocolo IKEv2.

- Conhecimento sobre navegação e configuração da interface gráfica do usuário do Cisco Secure Firewall Management Center (FMC) para dispositivos Cisco Secure Firewall.

- Conhecimento de configuração básica em dispositivos Cisco IOS-XE.

- Conceitos básicos de roteamento IPV4.

Observação: as informações neste documento foram criadas a partir dos dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software:

- Cisco Secure Firewall Management Center (FMC) 7.3 ou posterior.

- Cisco Secure Firewall 7.3 ou posterior.

- ASAv 9.20 ou posterior

- Cisco CSR

Observação: as informações neste documento foram criadas a partir dos dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Configurar

Diagrama de Rede

Observação: todas as sub-redes locais e remotas são simuladas com interfaces de loopback previamente configuradas em cada dispositivo.

Configurações

1.Faça login na GUI do FMC com credenciais de administrador.

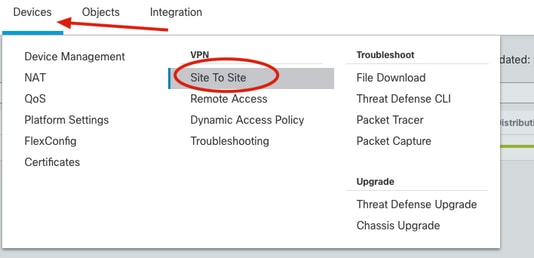

2. Na visualização do painel do FMC, vá para Devices e clique em Site To Site nas opções de VPN.

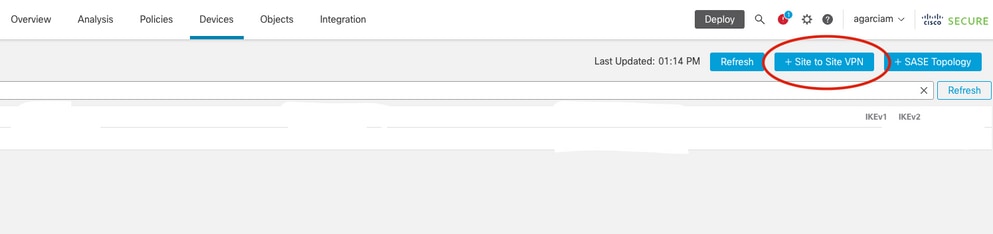

3.No painel Site to Site, clique em + Site to Site VPN para criar uma nova topologia Site to Site.

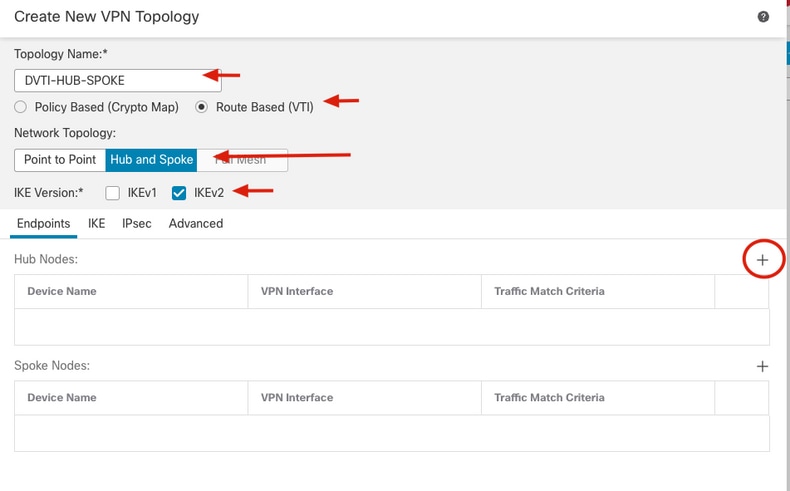

4. No menu Create New VPN Topology, especifique o novo nome e selecione Route Based (VTI) como o tipo de VPN da nova topologia, verifique o protocolo IKEv2 nas opções da versão IKE, selecione Hub and Spoke nas configurações da topologia de rede e clique no ícone + da seção Hub Nodes para designar um novo dispositivo Hub.

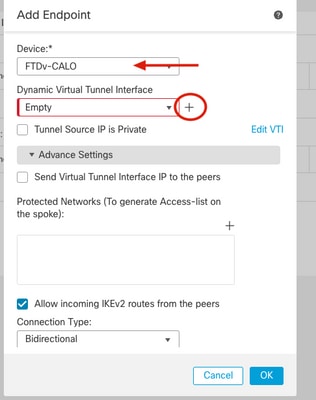

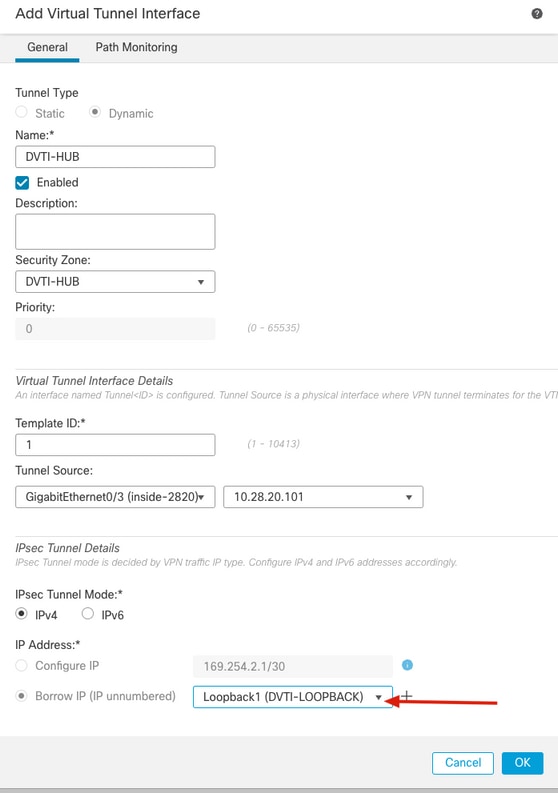

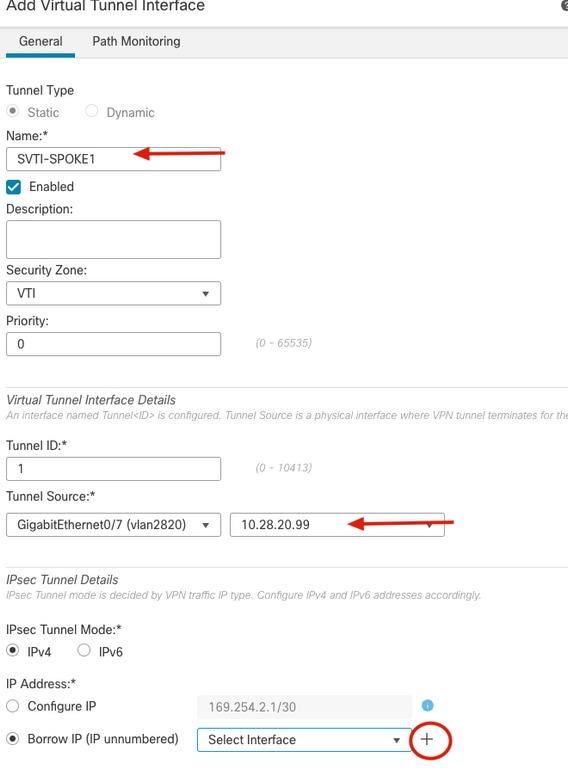

5. Na janela Adicionar Ponto Final, selecione o dispositivo que funciona como hub e clique no ícone + ao lado do menu suspenso Dynamic Virtual Tunnel Interface para criar um novo DVTI.

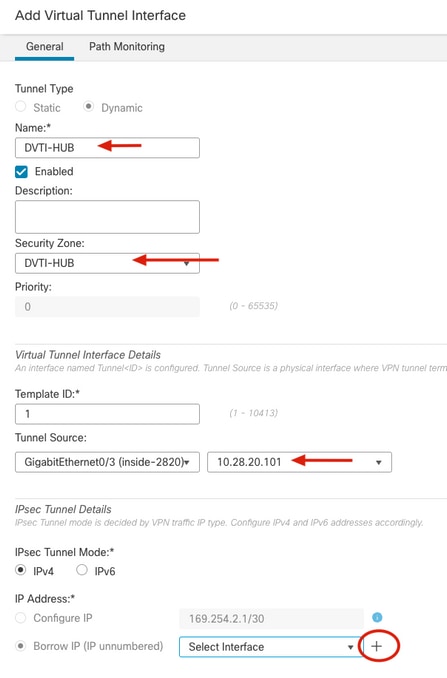

6. No menu Add Virtual Tunnel Interface, especifique o nome da nova interface Tunnel, atribua-a à Security Zone desejada, selecione a Origem do Túnel com seu IP e clique no ícone + na configuração IP Address para criar uma nova interface de loopback ao lado da opção Borrow IP.

A Cisco recomenda configurar o IP emprestado para a interface dinâmica a partir de uma interface de loopback.

Observação: a interface origem do túnel precisa ser roteável e capaz de acessar IPs de peer de spokes remotos

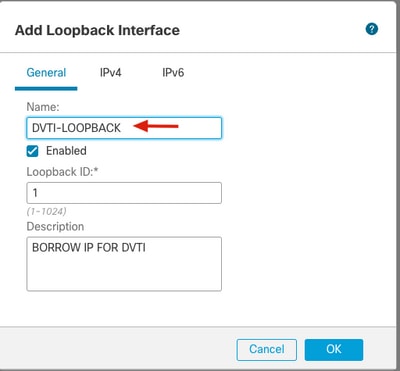

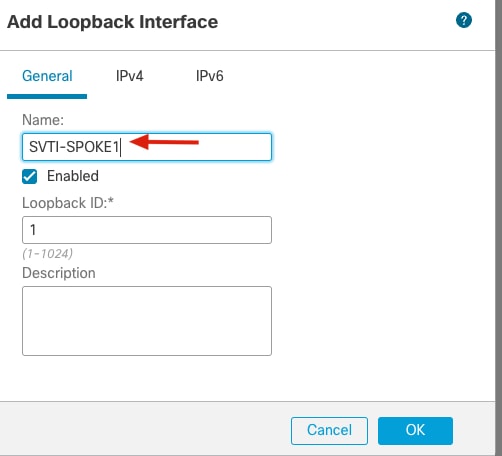

7. Na janela Add Loopback Interface, especifique o nome da interface com seu ID e vá para a guia IPv4.

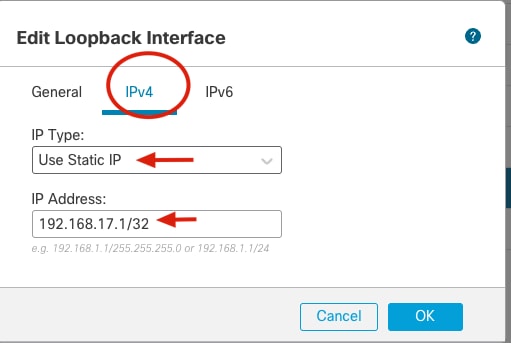

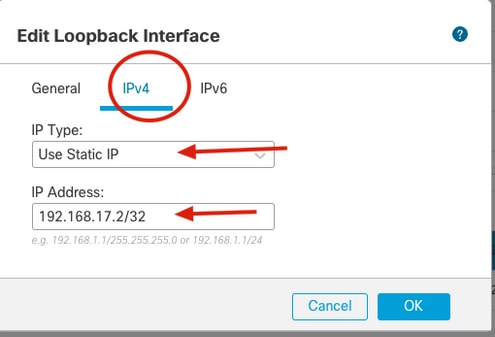

8. Na guia IPv4 selecione Usar IP estático na opção IPTipo do menu suspenso e especifique o endereço IP que pertence ao DVTI e clique em OK.

Observação: o Hub DVTI tem um endereço IP de 192.168.17.1/32.

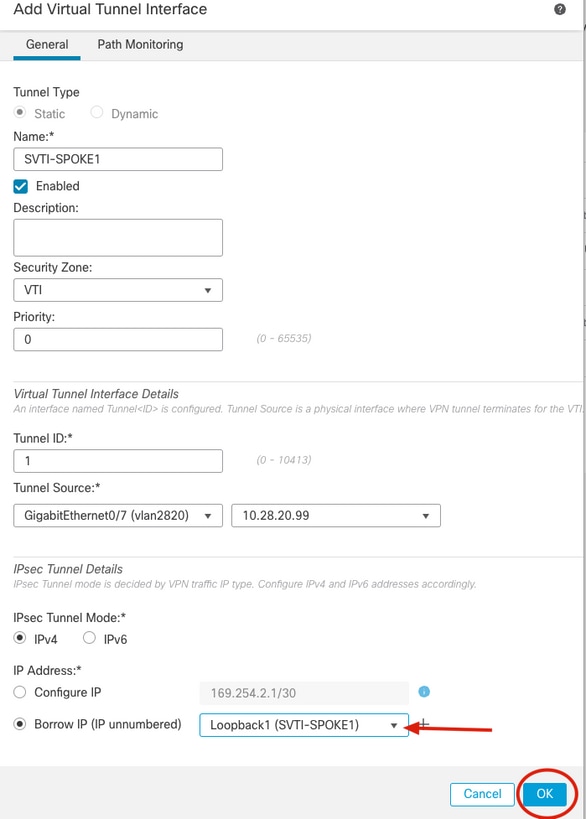

9. No menu Add Virtual Tunnel Interface, o novo Loobpack é exibido no menu suspenso, selecione-o e clique em OK.

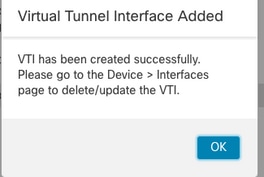

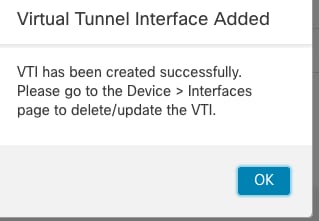

10. Uma janela Virtual Tunnel Interface Added é exibida indicando que o novo DVTI foi criado, clique em Ok e continue.

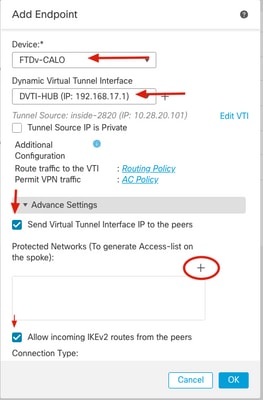

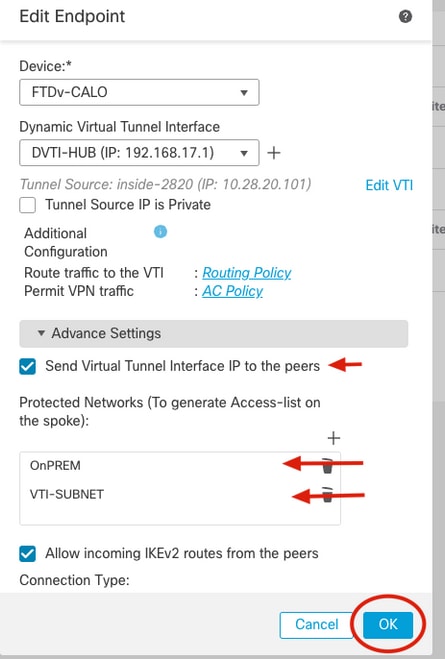

11. A partir da janela Adicionar ponto final, novo DVTI é exibido na Dynamic Virtual Tunnel Interface barra suspensa, selecioná-lo, verifique o Enviar Virtual Tunnel Interface IP para peers opção de caixa juntamente com o Permitir rotas IKEv2 de entrada a partir dos peers opção e clique no + ao lado das configurações de redes protegidas para especificar as redes atrás do dispositivo hub.

Observação: neste exemplo, uma segunda interface de loopback no hub simula um host na sub-rede local OnPREM como parte da rede protegida com um endereço IP de 192.168.5.1/24.

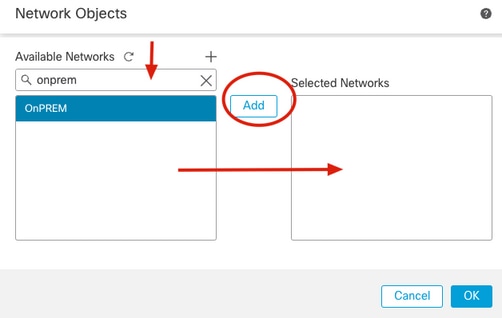

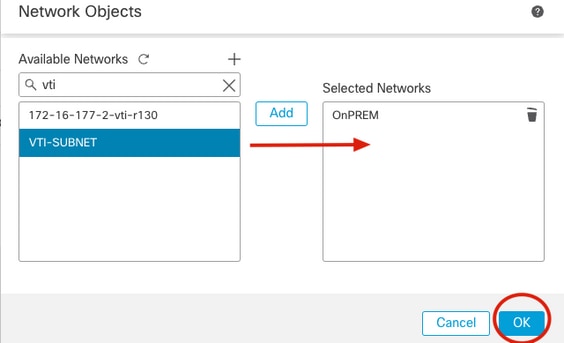

12. Na seção Available Networks, identifique a sub-rede que simula a rede protegida local, bem como a sub-rede DVTI (192.168.17.0/24), clique em Add e depois em OK para aplicar a alteração.

Observação: neste artigo, um objeto de rede foi pré-configurado como OnPREM com a rede 192.168.17.0/24. A sub-rede DVTI precisa ser adicionada para proteger o tráfego que é originado das interfaces de túnel.

13. Confirme se o novo objeto de rede protegido foi adicionado e clique em OK.

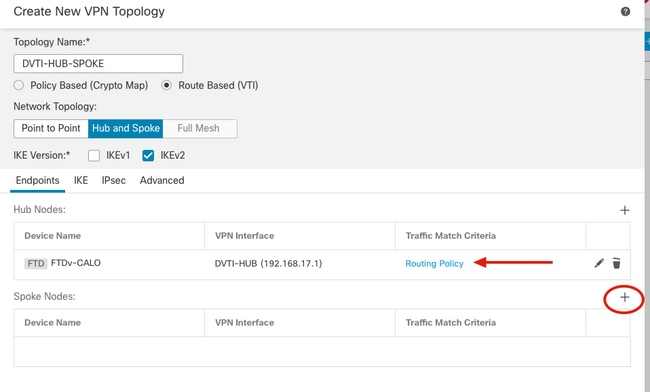

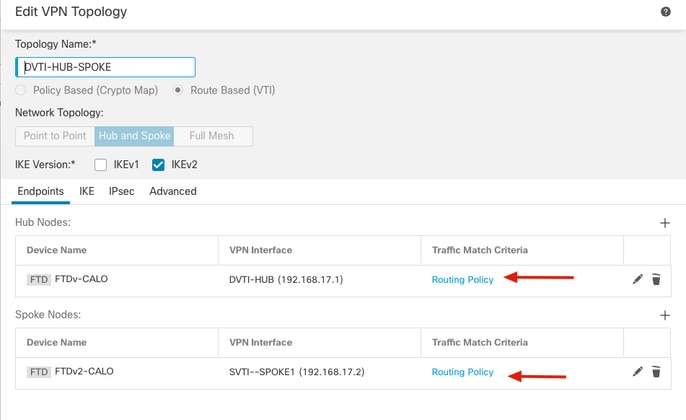

14. Confirme se o novo dispositivo de hub foi adicionado na seção Hub Nodes e clique em + ao lado da seção Spoke Nodes para adicionar um novo ponto final como um spoke-1 remoto.

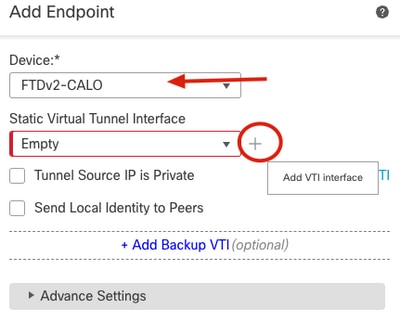

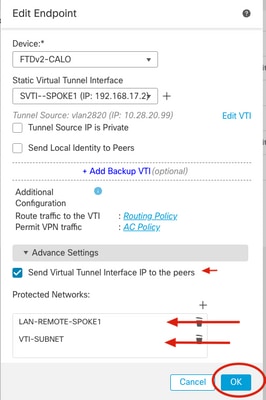

15. Na janela Adicionar Ponto Final, selecione o dispositivo que é executado como o spoke-1 e clique no ícone + ao lado do menu suspenso Estático Túnel Virtual Interface para criar um novo SVTI.

16. No menu Add Virtual Tunnel Interface, especifique o nome da nova interface Tunnel, atribua-a à Zona de Segurança desejada, selecione a Origem do Túnel com seu IP e clique no ícone "+" na configuração Endereço IP para criar uma nova interface de loopback ao lado da opção Borrow IP.

17. Na janela Add Loopback Interface, especifique o nome da interface com seu ID e vá para a guia IPv4.

18. Na guia IPv4, selecione Usar Estático IP na opção Tipo de IP do menu suspenso, especifique o Endereço IP que pertence ao SVTI e clique em OK.

Observação: o Spoke-1 SVTI tem um endereço IP de 192.168.17.2/32.

19. No menu Add Virtual Tunnel Interface, o novo Loobpack é exibido no menu suspenso, selecione-o e clique em OK.

20. Uma janela Virtual Tunnel Interface Added é exibida indicando que o novo DVTI foi criado, clique em Ok e continue.

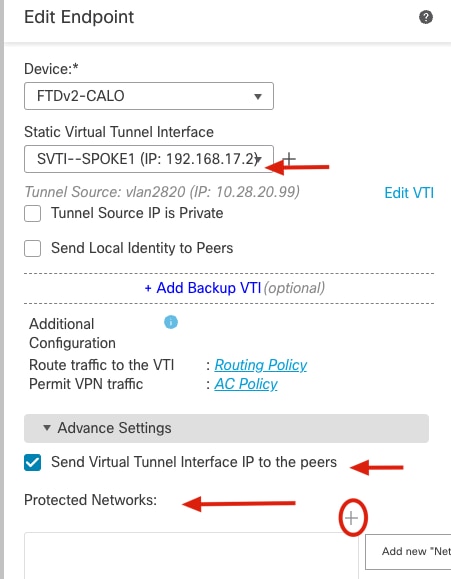

21. Na janela Add Endpoint, o novo SVTI é exibido na barra suspensa StaticVirtual Tunnel Interface, selecione-a, verifique a opção Send Virtual Tunnel Interface IP to peers junto com a opção Allow incoming IKEv2 routes from the peers e clique no "+" ao lado das configurações Protected Networks para especificar as redes atrás do dispositivo spoke.

Observação: neste exemplo, uma segunda interface de Loopback no spoke-1 simula um host na rede remota de 192.168.6.1/24.

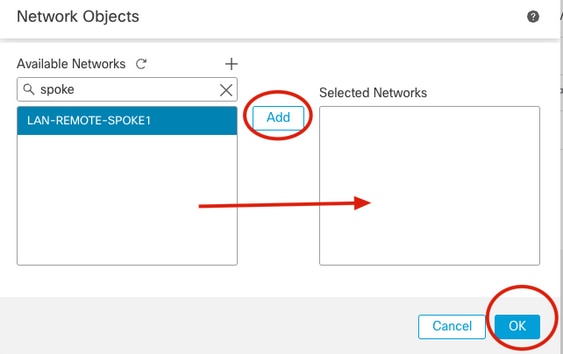

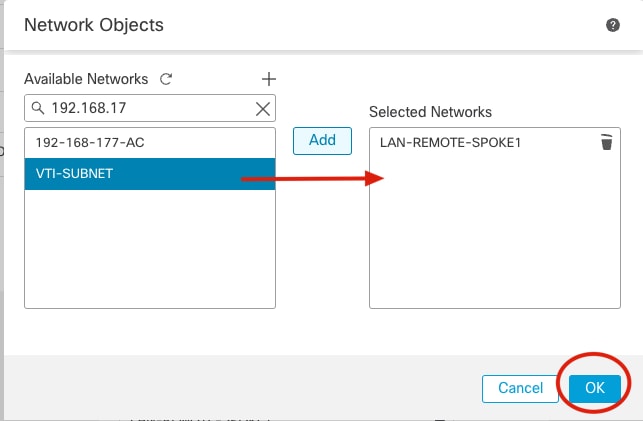

22. Na seção Available Networks, identifique a rede remota protegida, bem como a sub-rede VTI (192.168.17.0/24), clique em Add e em OK para aplicar a alteração.

Observação: as sub-redes SVTI precisam ser adicionadas para proteger o tráfego originado nas interfaces de túnel.

23. Confirme se o novo objeto de rede protegido foi adicionado e clique em OK.

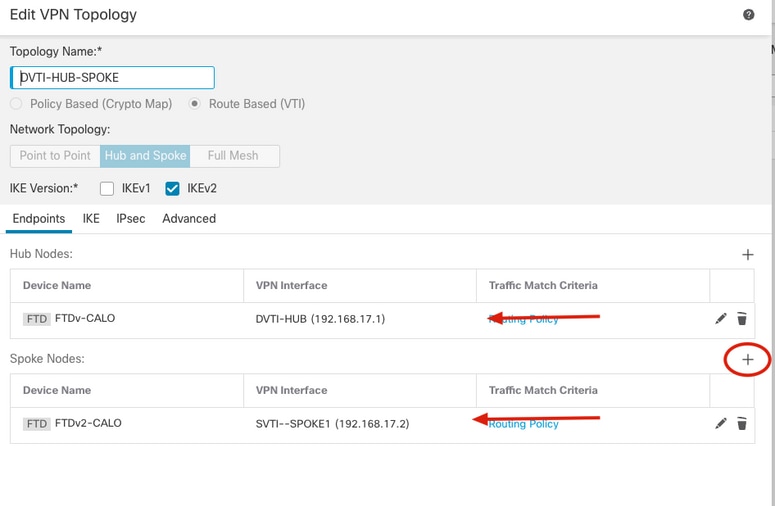

24. Confirme se os nós de hub e spoke foram adicionados à nova topologia.

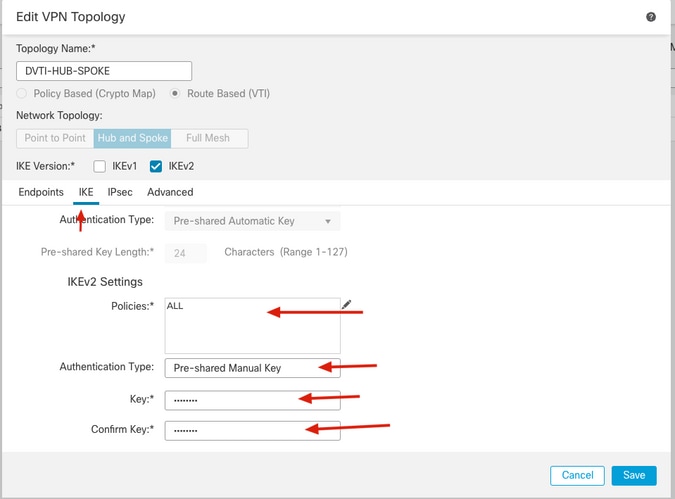

25. Vá para a guia IKE e especifique os algoritmos desejados em "KEv2 Settings, selecione o Authentication Type com seus atributos.

Observação: neste artigo, a chave pré-compartilhada manual é usada para autenticação.

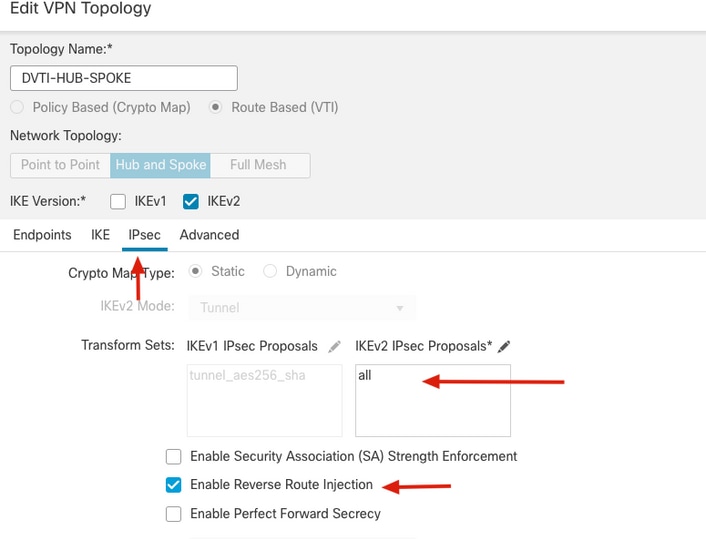

26. Vá para a guia IPsec, especifique os algoritmos desejados nas configurações de IKEv2 IPsec Proposals e marque a opção Enable Reverse Route Injection e volte para a guia Endpoints.

Observação: quando nenhum protocolo de roteamento dinâmico é usado, a Injeção de Rota Reversa precisa ser habilitada para anunciar as redes OnPREM e protegidas remotamente pelo túnel entre o hub e todos os spokes.

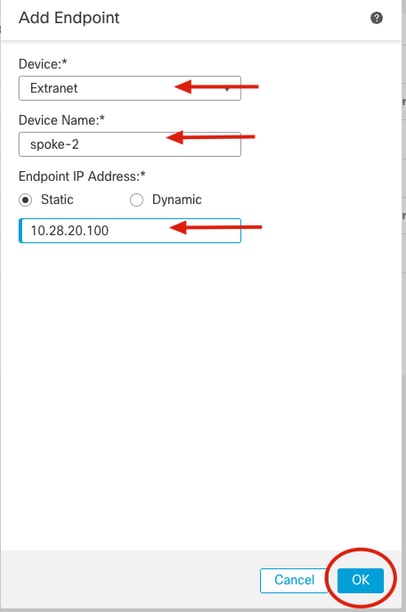

27. Adicione mais um spoke-2 extranet, clique no ícone + na guia Endpoints.

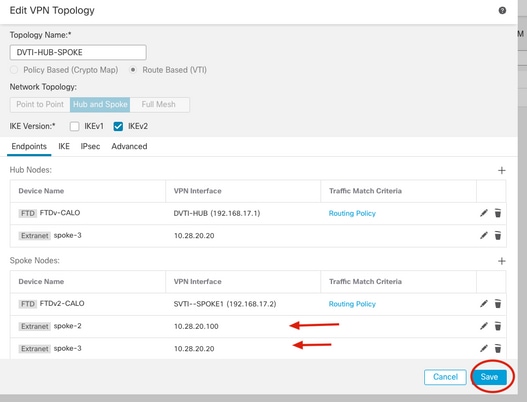

28. Na janela Add Endpoint, selecione Extranet no menu suspenso em Device, especifique o nome do dispositivo de spoke-2 e seu endereço IP de mesmo nível e clique em OK.

29. Repita as etapas 27 e 28 para adicionar um novo spoke-3 da extranet.

Observação: neste artigo, o dispositivo CSRv1000 deve ser usado como o spoke-3.

30. Confirme se novos spokes externos foram adicionados à topologia e clique em Save.

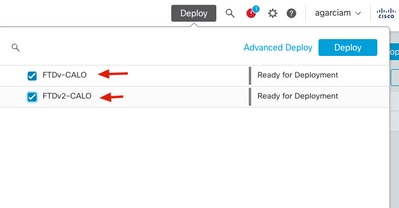

31. Implante a configuração em ambos os dispositivos Cisco Secure Firewall.

Configurações finais

Configuração do Cisco Secure Firewall Hub

crypto ikev2 policy 100

encryption aes-256 aes

integrity sha512 sha384 sha256 sha

group 21 20 19 14

prf sha512 sha384 sha256 sha

lifetime seconds 86400

crypto ikev2 enable inside-2820

crypto ipsec ikev2 ipsec-proposal CSM_IP_1

protocol esp encryption aes-256 aes

protocol esp integrity sha-512 sha-384 sha-256 sha-1

crypto ipsec profile FMC_IPSEC_PROFILE_2

set ikev2 ipsec-proposal CSM_IP_1

interface Virtual-Template1 type tunnel

nameif DVTI-HUB

ip unnumbered DVTI-LOOPBACK

tunnel source interface inside-2820

tunnel mode ipsec ipv4

tunnel protection ipsec profile FMC_IPSEC_PROFILE_2

tunnel-group 10.28.20.99 type ipsec-l2l

tunnel-group 10.28.20.99 general-attributes

default-group-policy .DefaultS2SGroupPolicy

tunnel-group 10.28.20.99 ipsec-attributes

virtual-template 1

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interface

tunnel-group 10.28.20.100 type ipsec-l2l

tunnel-group 10.28.20.100 general-attributes

default-group-policy .DefaultS2SGroupPolicy

tunnel-group 10.28.20.100 ipsec-attributes

virtual-template 1

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interface

tunnel-group 10.28.20.20 type ipsec-l2l

tunnel-group 10.28.20.20 general-attributes

default-group-policy .DefaultS2SGroupPolicy

tunnel-group 10.28.20.20 ipsec-attributes

virtual-template 1

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interfaceConfiguração do Cisco Secure Firewall Spoke-1

crypto ikev2 policy 10

encryption aes-256 aes

integrity sha512 sha384 sha256 sha

group 21 20 19 14

prf sha512 sha384 sha256 sha

lifetime seconds 86400

crypto ikev2 enable vlan2820

crypto ipsec ikev2 ipsec-proposal CSM_IP_2

protocol esp encryption aes-256 aes

protocol esp integrity sha-512 sha-384 sha-256 sha-1

crypto ipsec profile FMC_IPSEC_PROFILE_2

set ikev2 ipsec-proposal CSM_IP_2

set reverse-route

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.6.0 255.255.255.0 192.168.5.0 255.255.255.0

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.6.0 255.255.255.0 192.168.17.0 255.255.255.0

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.17.0 255.255.255.0 192.168.5.0 255.255.255.0

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.17.0 255.255.255.0 192.168.17.0 255.255.255.0

interface Tunnel1

nameif SVTI--SPOKE1

ip unnumbered SVTI-SPOKE1

tunnel source interface vlan2820

tunnel destination 10.28.20.101

tunnel mode ipsec ipv4

tunnel protection ipsec profile FMC_IPSEC_PROFILE_2

tunnel protection ipsec policy CSM_IPSEC_ACL_2

tunnel-group 10.28.20.101 type ipsec-l2l

tunnel-group 10.28.20.101 ipsec-attributes

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interfaceObservação: a configuração spoke-2 do Cisco ASAv foi omitida, pois é igual à configuração do spoke-1

Configuração spoke-3 do Cisco CSRv1000

crypto ikev2 proposal all

encryption aes-cbc-256 aes-cbc-128 aes-cbc-192

integrity sha256 sha1 sha384 sha512

group 20 14 15 21 24

crypto ikev2 policy test

match address local 10.28.20.20

proposal all

crypto ikev2 authorization policy default

route set interface Tunnel100

route set remote ipv4 192.168.8.0 255.255.255.255

crypto ikev2 profile vti

match identity remote any

identity local address 10.28.20.20

authentication remote pre-share key cisco123

authentication local pre-share key cisco123

no config-exchange request

aaa authorization group psk list default default

crypto ipsec transform-set aes256sha256 esp-aes 256 esp-sha256-hmac

mode tunnel

crypto ipsec profile vti

set security-association lifetime seconds 120

set transform-set aes256sha256

set ikev2-profile vti

reverse-route

interface Tunnel100

ip address 192.168.17.4 255.255.255.0

tunnel source GigabitEthernet1

tunnel mode ipsec ipv4

tunnel destination 10.28.20.101

tunnel protection ipsec policy ipv4 ipsec-policy

tunnel protection ipsec profile vti

ip access-list extended ipsec-policy

10 permit ip 192.168.8.0 0.0.0.255 192.168.5.0 0.0.0.255

20 permit ip 192.168.8.0 0.0.0.255 192.168.17.0 0.0.0.255

30 permit ip 192.168.17.0 0.0.0.255 192.168.5.0 0.0.0.255

40 permit ip 192.168.17.0 0.0.0.255 192.168.17.0 0.0.0.255Verificar

Na tabela de roteamento de hub, vemos as rotas de todos os spokes recebidos nos modelos virtuais assim que os túneis IKEv2 surgem.

firepower# show route

C 192.168.5.0 255.255.255.0 is directly connected, OnPrem-Network

L 192.168.5.1 255.255.255.255 is directly connected, OnPrem-Network

V 192.168.6.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va146

V 192.168.7.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va105

V 192.168.8.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va155

V 192.168.17.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va146

C 192.168.17.1 255.255.255.255 is directly connected, DVTI-LOOPBACK

V 192.168.17.2 255.255.255.255

connected by VPN (advertised), DVTI-HUB_va146

V 192.168.17.3 255.255.255.255

connected by VPN (advertised), DVTI-HUB_va105

V 192.168.17.4 255.255.255.255

connected by VPN (advertised), DVTI-HUB_va155

S 192.168.19.100 255.255.255.255 [1/0] via 10.28.20.20, inside-2820O hub agora pode fazer ping em todas as interfaces spoke SVTI originadas no DVTI.

Observação: o comando "show crypto ipsec" sa exibe o SA de IPSec múltiplo criado quando a Injeção de Rota Reversa com redes protegidas é aplicada.

firepower# ping 192.168.17.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.17.2, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/4/10 ms

firepower# ping 192.168.17.3

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.17.3, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/2/10 ms

firepower# ping 192.168.17.4

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.17.4, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms

firepower# show crypto ipsec sa | i cap|iden

local ident (addr/mask/prot/port): (192.168.17.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.17.0/255.255.255.0/0/0)

#pkts encaps: 15, #pkts encrypt: 15, #pkts digest: 15

#pkts decaps: 15, #pkts decrypt: 15, #pkts verify: 15

#PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0

current outbound spi: 5A68524C

current inbound spi : DDF6D48F

spi: 0xDDF6D48F (3723941007)

spi: 0x5A68524C (1516786252)O hub agora pode fazer ping em redes REMOTE-LAN atrás de todos os spokes originados do host OnPREM.

Observação: o comando "show crypto ipsec" sa exibe o SA de IPSec múltiplo criado quando a Injeção de Rota Reversa com redes protegidas é aplicada.

firepower# ping OnPrem-Network 192.168.6.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.6.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/4/10 ms

firepower# ping OnPrem-Network 192.168.7.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.7.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/2/10 ms

firepower# ping OnPrem-Network 192.168.8.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.8.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms

firepower# show crypto ipsec sa | i cap|iden

local ident (addr/mask/prot/port): (192.168.5.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.6.0/255.255.255.0/0/0)

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5

local ident (addr/mask/prot/port): (192.168.5.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.7.0/255.255.255.0/0/0)

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5

local ident (addr/mask/prot/port): (192.168.5.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.8.0/255.255.255.0/0/0)

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5Troubleshooting

Para solucionar problemas do processo IKEv2 e IPSEC, use os comandos debug abaixo:

ASA/Cisco Secure Firewall

debug crypto ikev2 protocol 255

debug crypto ikev2 platform 255

debug crypto ipsec

CSR

debug crypto ikev2

debug crypto ipsecHistórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

03-Apr-2023 |

Versão inicial |

Colaborado por engenheiros da Cisco

- Alan Omar Garcia MarchanEngenheiro do Cisco TAC

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback