Use o NAT para ocultar o endereço IP real do ONS 15454 para estabelecer uma sessão CTC

Contents

Introduction

Este documento fornece uma configuração de exemplo para a Network Address Translation (NAT) para estabelecer uma sessão entre o Cisco Transport Controller (CTC) e o ONS 15454. A configuração usa NAT e uma lista de acesso quando o ONS 15454 reside em uma rede privada, e o cliente CTC reside em uma rede pública.

Aplique o NAT e uma lista de acesso para fins de segurança. O NAT oculta o endereço IP real do ONS 15454. A lista de acesso serve como um firewall para controlar o tráfego IP dentro e fora do ONS 15454.

Prerequisites

Requirements

Antes de você tentar esta configuração, verifique se estes requisitos são atendidos:

-

Tenha conhecimento básico do Cisco ONS 15454.

-

Saiba quais roteadores Cisco suportam NAT.

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

-

Software Cisco IOS® versão 12.1(11) e posterior

-

Cisco ONS 15454 versão 5.X e posterior

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Conventions

Consulte as Convenções de Dicas Técnicas da Cisco para obter mais informações sobre convenções de documentos.

Informações de Apoio

Esta seção fornece as informações básicas essenciais.

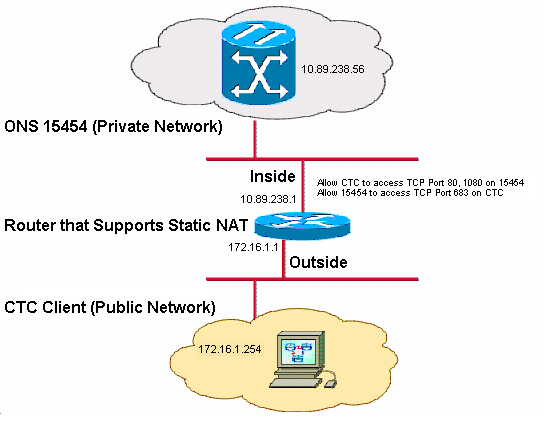

Topologia

A topologia de teste inclui:

-

Um Cisco ONS 15454, que atua como servidor.

-

Um PC, que serve como cliente CTC.

-

Um roteador da série Cisco 2600, que fornece suporte a NAT.

Observação: o Cisco ONS 15454 reside na rede interna e o PC está na rede externa.

Configurar

Nesta seção, você encontrará informações para configurar os recursos descritos neste documento.

Observação: para encontrar informações adicionais sobre os comandos usados neste documento, use a ferramenta Command Lookup Tool (somente clientes registrados).

Diagrama de Rede

Este documento utiliza a seguinte configuração de rede:

Observação: suponha que 172.16.0.0 seja roteável na rede pública.

Configurações

Este documento utiliza as seguintes configurações:

-

ONS 15454

-

PC

-

Router

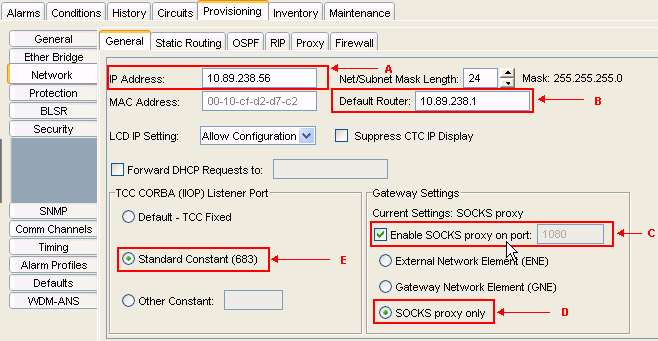

Configuração do Cisco ONS 15454

Conclua estes passos:

-

Na exibição de nó, clique em Provisionamento > Geral > Rede.

Verifique se o endereço IP do ONS 15454 aparece como 10.89.238.56 no campo IP Address (Endereço IP) (consulte a seta A na Figura 2) e se o campo Default Router (Roteador padrão) contém o valor 10.89.238.1 (consulte a seta B na Figura 2).

Figura 2 - Configuração do ONS 15454

-

Marque a caixa de seleção Ativar proxy SOCKS na porta na seção Configurações do gateway (consulte a seta C na Figura 2) e selecione a opção somente proxy SOCKS (veja a seta D na Figura 2).

-

Selecione a opção de porta de escuta necessária na seção Porta de escuta CORBA (IIOP) TCC. Você tem estas três opções:

-

Padrão - TCC fixo — Selecione esta opção se o ONS 15454 estiver do mesmo lado do firewall que o computador CTC ou se não houver firewall (padrão). Essa opção define a porta do ouvinte ONS 15454 como a porta 57790. Você pode usar a opção Padrão - TCC Fixo para acesso por meio de um firewall se a porta 57790 estiver aberta.

-

Standard Constant — Selecione esta opção para usar a Porta 683, o número de porta padrão CORBA, como a porta de escuta ONS 15454. Este exemplo usa Constante Padrão (683) (veja a seta E na Figura 2).

-

Outra constante — Selecione esta opção se não usar a porta 683. Digite a porta IIOP especificada pelo administrador do firewall.

-

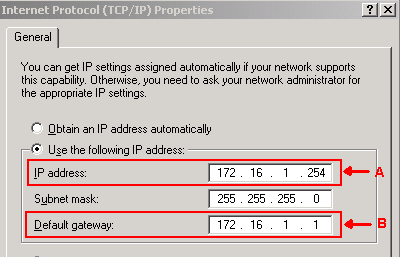

Configuração do computador pessoal

Na caixa de diálogo Propriedades do Protocolo TCP/IP, verifique se o campo de endereço IP indica 172.16.1.254 como o endereço IP do PC (consulte a seta A na Figura 3). Verifique também se 172.16.1.1 é o gateway padrão (consulte a seta B na Figura 3).

Figura 3 - Configuração do PC

Configuração do roteador

Conclua estes passos:

-

Configure a interface interna onde o Cisco ONS 15454 reside.

! interface Ethernet1/0 ip address 10.89.238.1 255.255.255.0 ip access-group 101 in ip nat inside !

-

Configure a lista de acesso 101.

access-list 101 permit tcp any eq www any ! ! Allow CTC to access TCP Port 80 on ONS 15454 ! access-list 101 permit tcp any eq 1080 any ! ! Allow CTC to access TCP Port 1080 on ONS 15454 ! access-list 101 permit tcp any any eq 683 ! ! Allow ONS 15454 to access TCP Port 683 on the PC !

-

Configure a interface externa onde o PC reside.

interface Ethernet1/1 ip address 172.16.1.1 255.255.255.0 ip nat outside !

-

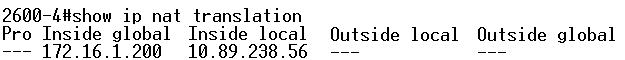

Configure o NAT estático.

A configuração converte o endereço IP 10.89.238.56 (local interno) no endereço IP 172.16.1.200 (global externo). Emita o comando show ip nat translation no roteador para exibir a tabela de conversão (consulte a Figura 4).

Figura 4: Conversão de NAT IP! ip nat inside source static 10.89.238.56 172.16.1.200 !

Verificar

Esta seção fornece informações que você pode usar para confirmar se sua configuração está funcionando adequadamente.

A Output Interpreter Tool (somente clientes registrados) oferece suporte a determinados comandos show, o que permite exibir uma análise da saída do comando show.

-

show access-list —exibe a contagem de pacotes que passam pela lista de acesso.

Procedimento de verificação

Conclua estes passos para verificar a configuração:

-

Execute o Microsoft Internet Explorer.

-

Digite http://172.16.1.200 no campo Address (Endereço) da janela do navegador e pressione ENTER.

172.16.1.200 é o endereço global interno. Na rede pública, os usuários do CTC podem acessar somente 172.16.1.200, que é o endereço global interno do ONS 15454 cujo endereço local interno é 10.89.238.56.

A janela Login do CTC é exibida.

-

Digite o nome de usuário e a senha para fazer logon.

O cliente CTC se conecta com êxito ao ONS 15454.

-

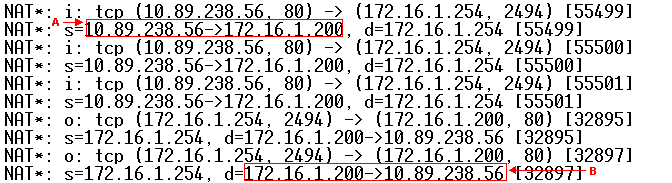

Emita o comando debug ip nat detailed para ativar o rastreamento detalhado do NAT IP. Você pode exibir as conversões de endereços no arquivo de rastreamento. Por exemplo, conversão de endereço de 10.89.238.56 para 172.16.1.200 (ver seta A na Figura 5) e de 172.16.1.200 para 10.89.238.56 (ver seta B em Figura 5).

Figura 5 - Depurar o NAT IP detalhado

-

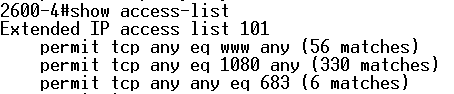

Emita o comando show access-list no roteador para visualizar a contagem de pacotes que passam pela lista de acesso.

Figura 6 - O comando show access-list

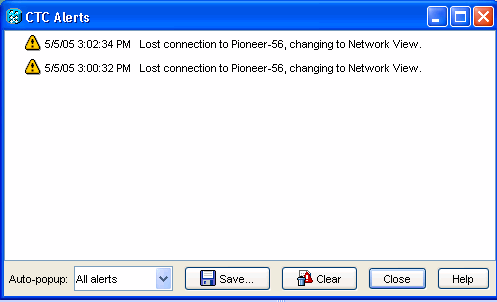

Se a lista de acesso bloquear a porta do ouvinte CORBA (IIOP) TCC, a sessão CTC com o ONS 15454 expira regularmente e uma mensagem de alerta será exibida a cada dois minutos, como mostrado aqui:

Figura 7 - Alertas CTC: A porta TCC CORBA (IIOP) está bloqueada

Como solução alternativa, você pode abrir a porta do ouvinte IIOP do CTC. A ID de bug da Cisco CSCeh96275 (somente clientes registrados) resolve esse problema.

No futuro, a criação de um conduíte para as portas TCP 80 e 1080 no firewall é suficiente para fornecer suporte para ocultar o endereço IP real do ONS 15454.

Troubleshoot

Atualmente, não existem informações disponíveis específicas sobre Troubleshooting para esta configuração.

Informações Relacionadas

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback