Conceitos e Troubleshooting de Pseudowire

Opções de download

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Introdução

Pseudofios (PW) são usados para fornecer serviços de ponta a ponta através de uma rede MPLS. Eles são os blocos de construção básicos que podem fornecer um serviço ponto-a-ponto, bem como um serviço multiponto, como VPLS, que é praticamente uma malha de PWs usados para criar o domínio de ponte através do qual os pacotes fluem.

Editado por: Kumar Sridhar

Pré-requisitos

Os leitores deste documento devem estar cientes da seguinte informação:

- Conceitos de encapsulamento MPLS

Componentes Utilizados

As informações neste documento são baseadas na família de produtos Cisco® Carrier Packet Transport (CPT) e, em particular, CPT50.

Conceito de pseudofio

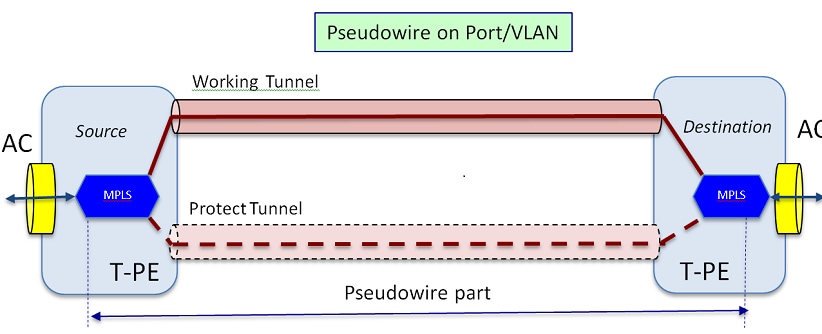

Os pseudofios têm a seguinte aparência conceitual:

O serviço de ponta a ponta é composto de 2 partes. A parte do Circuito de Conexão (AC) e a parte do Pseudofio. Todo o circuito de ponta a ponta ainda é conhecido como Pseudowire no Cisco Transport Controller (CTC), mas tenha em mente a distinção de duas partes exibida aqui para a solução de problemas que se segue.

Lembre-se também de que um túnel deve ter sido criado para abrigar o serviço Pseudowire configurado acima. O túnel pode estar protegido (como descrito aqui) ou desprotegido.

A parte de pseudofio praticamente começa e pára nos pontos finais do túnel (se você excluir o bloco de encapsulamento MPLS mostrado aqui).

A parte AC começa a partir do ponto final do túnel até a interface voltada para o cliente, onde o Fluxo de Ponto Ethernet (EFP) é definido, para identificar o tráfego de cliente específico que está sendo transportado através deste Pseudowire. Há 2 ACs; um em cada extremidade.

A CA transporta o tráfego do cliente em sua forma nativa, ou seja, quadros Ethernet com ou sem marcação de VLAN, dependendo se estamos criando um Pseudowire baseado em VLAN ou um Pseudowire baseado em Ethernet (caixa Tipo de CA no assistente de criação de PW). Os rótulos de MPLS para o serviço PW específico, bem como para o túnel sobre o qual ele está navegando são adicionados em seguida. Os pacotes são enviados através da parte Pseudowire do circuito para a nuvem MPLS. Esse processo é chamado de Imposição de Rótulo na terminologia MPLS. Na extremidade oposta, ocorre o processo inverso, ou seja, os rótulos são removidos ou ocorre a Disposição do rótulo, e os pacotes, que agora estão de volta aos quadros Ethernet nativos, são então entregues na outra extremidade através da parte AC da extremidade oposta do circuito Pseudowire.

Troubleshooting de um Pseudowire

Para que o serviço Pseudowire funcione de ponta a ponta, a parte Pseudowire e as duas partes AC precisam trabalhar juntas. A identificação e solução de problemas do circuito envolve cada parte, onde cada uma das partes AC-PW-AC é depurada separadamente para identificar onde o problema está.

Na discussão de Troubleshooting a seguir, presume-se que o PW foi configurado corretamente e que todos os problemas da camada 1 ou física já foram depurados e excluídos.

Primeiro, depurar a parte PW é fácil. Comece identificando o circuito por meio do comando "show mpls l2 vc" executado na janela do IOS em um nó final. Observe o Identificador de Circuito Virtual (VCID), bem como o endereço do nó de Destino da conexão.

10.88.130.201#show mpls l2 vc

Local intf Local circuit Dest address VC ID Status

------------- -------------------------- --------------- ---------- ----------

Gi36/2 Eth VLAN 200 202.202.202.202 12 UP

VFI vfi::1 VFI 202.202.202.202 124 UP

VFI vfi::1 VFI 204.204.204.204 124 UP

Aqui, o PW de interesse é o primeiro PW que foi configurado como VLAN 200 com base na interface Gi36/2. Certifique-se de que o Status da interface seja UP.

o comando show mpls l2 vc 12 detail fornece muitas informações sobre o PW. Os campos importantes, como id de túnel, id de nó remoto, pilha de rótulos, número de PWID e estatísticas, são destacados abaixo.

10.88.130.201#show mpls l2 vc 12 detail

Interface local: Gi36/2 ativado, protocolo de linha ativado, Eth VLAN 200 ativado

Endereço destino: 202.202.202.202, ID de VC: 12, status de VC: ativo

Interface de saída: Tp102, pilha de rótulos imposta {16 19}

Caminho preferido: Tunnel-tp102, ativo

Caminho padrão: pronto

Próximo salto: point2point

Hora de criação: 00:32:52, hora da última alteração de status: 00:05:42

Protocolo de sinalização: manual

Suporte TLV de status (local/remoto): habilitado/N/A

Observação de rota LDP : habilitada

Máquina de estado de rótulo/status : estabelecida, LruRru

Último status do plano de dados local recebido: sem falha

Último status do plano de dados BFD recebido: Não enviado

Último status de circuito SSS local recebido: sem falha

Último status de circuito SSS local enviado: sem falha

Último status LDP TLV local enviado: sem falha

Último status remoto de TLV LDP recebido: sem falha

Último status remoto de ADJ LDP recebido: sem falha

Rótulos VC MPLS: local 18, remoto 19

PWID: 7

ID do grupo: local 0, remoto 0

MTU: local 1500, remote 1500 <---- Os valores local e remoto devem corresponder

Sequenciamento: recebimento desabilitado, envio desabilitado

Palavra de Controle: Ativada

Descritor SSO: 202.202.202.202/12, rótulo local: 18

IDs de segmento/switch SSM: 20513/12320 (usado), PWID: 7

Estatísticas de VC:

totais de pacotes de trânsito: receber 10, enviar 0

totais de bytes em trânsito: receber 1320, enviar 0

descartes de pacote de trânsito: recepção 0, erro de sequência 0, envio 0

Se o PW estiver inativo, verifique se o túnel (aqui o túnel 102) está em boa forma e, caso não esteja, solucione o problema do túnel. A solução de problemas do túnel está além do escopo deste artigo.

Verifique se os rótulos na pilha estão definidos conforme mostrado acima, ou seja, se não estão em branco. Certifique-se de que o PW esteja programado no hardware executando o comando show platform mpls pseudowire pwid usando o número PWID apropriado.

10.88.130.201#show platform mpls pseudowire pwid 7

ID do PW: 7

Chave VC PW: 7

Chave AC PW: 786434

O PW vincula o recebimento no HW: sim

A configuração do PW está no HW: sim

Está em espera no momento: não

---------------------------------------------

—Dados CA —

A configuração AC está em HW:sim

Interface AC : GigabitEthernet36/2

ID do circuito CA: 2

AC- VLAN interna: 0

AC- VLAN Externa: 200

ID da porta AC- MPLS: 0x1800000A

AC- ID da porta: 31

AC- ID do modo: 36

AC- Is efp: sim

AC- Encap: Marca única

Oper. AC-Ing RW: nenhum

AC- Saída RW Oper: nenhum

AC- Ing RW TPID: 0

AC- Ing RW VLAN: 0

Sinalizador RW AC- Ing: 0x0

---------------------------------------------

—Dados ATOM—

Tipo de interfuncionamento: Vlan

ID da VLAN solicitada de mesmo nível para PW 4091 tipo 4

ID da porta MPLS: 0x1800000B

Marca SD habilitada: sim

Palavra de Controle habilitada: sim

---------------------------------------------

—Imposição de dados—

---------------------------------------------

Rótulo de VC remoto : 19

Número int de saída: 9

Porta BCM: 28

ModId do BCM: 4

Objeto de saída de túnel : 100008

ID do Failover: 1

Objeto de saída de Túnel de Failover : 100009

Porta BCM de failover: 0

BCMModId de failover: 0

---------------------------------------------

—Dados de disposição—

---------------------------------------------

Etiqueta local: 18

IF Número: 12

Este MSPW é: Não

---------------------------------------------

— LADO DA IMPOSIÇÃO —

Entrada para VlanId 200 não encontrada na tabela VLAN_XLATE

SOURCE_VP[10]

dvp: 11

ING_DVP_TABLE[11]

nh_index: 411

ING_L3_NEXT_HOP[411]

vlan_id: 4095

núm_porta: 28

module_id: 4

queda: 0

EGR_L3_NEXT_HOP[411]

mac_da_profile_index: 1

vc_and_swap_index: 4099

intf_num: 22

dvp: 11

EGR_MAC_DA_PROFILE[1]

DA Mac: 1 80.C20 .0 0

EGR_MPLS_VC_AND_SWAP_LABEL_TABLE[4099]

mpls_label(Rótulo VC): 19

EGR_L3_INTF[22]

Mac AS: 4055.3958.E0E1

MPLS_TUNNEL_INDEX: 4

EGR_IP_TUNNEL_MPLS[4]

(lsp) MPLS_LABEL0

(lsp) MPLS_LABEL1

(lsp) MPLS_LABEL2

(lsp) MPLS_LABEL3

— LADO DA ELIMINAÇÃO —

MPLS_ENTRY[1592]

Etiqueta: 18

source_vp: 11

nh_index: 11

SOURCE_VP[11]

DVP: 10

ING_DVP_TABLE[10]

nh_index: 410

ING_L3_NEXT_HOP[410]

Núm_porta: 31

module_id: 36

queda: 0

EGR_L3_NEXT_HOP[410]

SD_TAG:VINTF_CTR_IDX: 134

SD_TAG:RESERVED_3: 0

SD_TAG:SD_TAG_DOT1P_MAPPING_PTR: 0

SD_TAG:NEW_PRI: 0

SD_TAG:NEW_CFI: 0

SD_TAG:SD_TAG_DOT1P_PRI_SELECT: 0

SD_TAG:RESERVED_2: 0

SD_TAG:SD_TAG_TPID_INDEX: 0

SD_TAG:SD_TAG_ACTION_IF_NOT_PRESENT: 0

SD_TAG:SD_TAG_ACTION_IF_PRESENT: 3

SD_TAG:HG_L3_OVERRIDE: 0

SD_TAG:HG_LEARN_OVERRIDE: 1

SD_TAG:HG_MC_DST_PORT_NUM: 0

SD_TAG:HG_MODIFY_ENABLE: 0

SD_TAG:DVP_IS_NETWORK_PORT: 0

SD_TAG:DVP: 10

SD_TAG:SD_TAG_VID: 0

ENTRY_TYPE: 2

Erro: entrada não encontrada na tabela EGR_VLAN_XLATE!

EGR_VLAN_XLATE[-1]

soc_mem_read: índice -1 inválido para memória EGR_VLAN_XLATE

Os registros indicam que o PW está vinculado e configurado no hardware, com a VLAN e os rótulos corretos, de acordo com o que foi visto antes.

Se algum ponto de dados não corresponder ou estiver ausente, o problema está no driver, que não configurou e vinculou o PW no hardware. Isso aponta para um defeito de software ou hardware.

Se até agora tudo estiver bem, então você pode tentar fazer ping na parte PW internamente usando o comando IOS "ping mpls pseudowire 202.202.202.202.12 reply mode control-channel". Observe novamente que isso faz ping na parte PW apenas de um ponto final do túnel para o outro e não toca na parte AC do circuito.

10.88.130.201#ping mpls pseudowire 202.202.202.202.12 canal de controle de modo de resposta

Enviando Echos MPLS de 5.100 bytes para 202.202.202.202,

o tempo limite é de 2 segundos, o intervalo de envio é de 0 ms:

Códigos: '!' - êxito, 'Q' - solicitação não enviada, '.' - tempo limite,

'L' - interface de saída rotulada, 'B' - interface de saída não rotulada,

'D' - Incompatibilidade de mapa DS, 'F' - sem mapeamento FEC, 'f' - Incompatibilidade FEC,

'M' - solicitação malformada, 'm' - tlvs sem suporte, 'N' - nenhuma entrada de rótulo,

'P' - sem rx intf label prot, 'p' - terminação prematura de LSP,

'R' - roteador de trânsito, 'I' - índice upstream desconhecido,

'l' - Etiqueta comutada com alteração FEC, 'd' - consulte DMAP para obter o código de retorno,

'X' - código de retorno desconhecido, 'x' - código de retorno 0

Digite a seqüência de escape para cancelar.

!!!!!

A taxa de sucesso é de 100% (5/5), round-trip min/avg/max = 1/1/4 ms

Agora, verifique as estatísticas no PW como fizemos antes:

10.88.130.201#show mpls l2 vc 12 det | estatísticas de imploração

Estatísticas de VC:

totais de pacotes de trânsito: receber 5, enviar 0

totais de bytes em trânsito: receber 650, enviar 0

descartes de pacote de trânsito: recepção 0, erro de sequência 0, envio 0

Observe que o ping foi bem-sucedido e que os 5 pacotes de eco de ping são registrados como recebidos. Além disso, observe que os pacotes de solicitação de ping não são registrados como enviados. Parece que os pacotes de solicitação/resposta de eco são enviados pela CPU para o fluxo após o contador e, portanto, não são registrados.

Se os pings não funcionarem, devemos recuar e depurar o túnel para garantir que ele esteja operacional.

Se a peça PW ainda estiver com boa aparência, concentre-se na peça AC em cada extremidade. Essa é a parte difícil, pois não há muito suporte de depuração para ela, e o caminho AC pode incluir várias placas e interfaces, como no caso do Cisco CPT50.

Mas há poucas coisas que podem ser verificadas.

Você pode enviar um padrão de um testador ou fazer um ping do equipamento do lado do cliente e observar os pacotes que estão sendo recebidos pela interface voltada para o cliente na caixa CPT. Isso seria fácil de fazer para um PW baseado em porta, mas não para um PW baseado em VLAN, já que a interface não exibe pacotes por VLAN. Em qualquer caso, o comando "show int ..." para a interface voltada para o cliente deve mostrar a contagem de pacotes aumentando pelo menos como um sinal de que os pacotes estão ingressando corretamente e se nenhum outro circuito baseado em VLAN estiver ativo.

Lembre-se de que esses pacotes que entram pelo AC devem ser rotulados como MPLS e depois enviados pelo PW para o outro lado. Assim, eles devem mostrar nas estatísticas da parte PW como pacotes enviados. Então procure-os no comando" show mpls l2 vc 12 detail | estatísticas de imploração"

10.88.130.201#show mpls l2 vc 12 detail | estatística de bege

Estatísticas de VC:

totais de pacotes de trânsito: receber 0, enviar 232495

totais de bytes em trânsito: receber 0, enviar 356647330

descartes de pacote de trânsito: recepção 0, erro de sequência 0, envio 0

E eles devem aparecer como pacotes "recebidos" no mesmo comando na extremidade oposta. Portanto, os pacotes PW de envio nesta extremidade e os pacotes PW de recebimento na extremidade oposta devem corresponder ao número de pacotes enviados do equipamento cliente. Usando o mesmo comando" show mpls l2 vc 12 detail | beg statistics" na extremidade oposta mostra:

10.88.130.202#show mpls l2 vc 12 detail | bege statis

Estatísticas de VC:

totais de pacotes de trânsito: recebe 232495, envia 0

totais de byte em trânsito: recebe 356647330, envia 0

descartes de pacote de trânsito: recepção 0, erro de sequência 0, envio 0

Você pode ver a correspondência nos pacotes entre o envio em uma extremidade e o recebimento na outra.

Caso precise limpar os contadores MPLS, use o comando "clear mpls counters".

Outra maneira de verificar as estatísticas é usar o recurso SPAN para replicar o tráfego EFP de entrada para uma porta sobressalente no nó CPT e, em seguida, procurar as estatísticas nessa porta para monitorar os pacotes recebidos da interface do cliente.

E, por fim, você pode executar comandos de shell BCM nas diferentes placas de malha e de linha para rastrear os pacotes internamente, mas isso está além do escopo deste artigo.

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

06-Sep-2017

|

Versão inicial |

Colaborado por engenheiros da Cisco

- Sharbil Hamati

- Andy Lau

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback