O filtro de URL CSC-SSM falha com a autenticação de proxy cut-through configurada no ASA em linha

Contents

Introduction

Este documento descreve o problema quando o filtro de URL falha no Content Security and Control Security Services Module (CSC-SSM) quando a autenticação de proxy cut-through é configurada no Adaptive Security Appliance (ASA) ou em um dispositivo entre a porta de gerenciamento do CSC-SSM e a Internet.

Prerequisites

Requirements

Não existem requisitos específicos para este documento.

Componentes Utilizados

Este documento não se restringe a versões de software e hardware específicas.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Conventions

Consulte as Convenções de Dicas Técnicas da Cisco para obter mais informações sobre convenções de documentos.

Condições/ambiente

A autenticação de proxy cut-through de autenticação, autorização e contabilização (AAA) é configurada em um ASA que está no caminho entre a porta de gerenciamento do módulo CSC e a Internet.

Problema

Os sites não são filtrados por URL através do CSC-SSM e do HTTP CSC-SSM. Os registros mostram mensagens semelhantes a estas:

2011/04/28 14:55:04 GMT+01:00 <6939-1376041904> Get URL Category returned [-1],

with category 0 = [0] and rating = [0]

2011/04/28 14:55:04 GMT+01:00 <6939-1376041904> URLFilteringScanTask:PerformPreScanTask

- URL rating failed, has to let it go

2011/04/28 14:55:04 GMT+01:00 <6939-1376041904> add result=1 server=

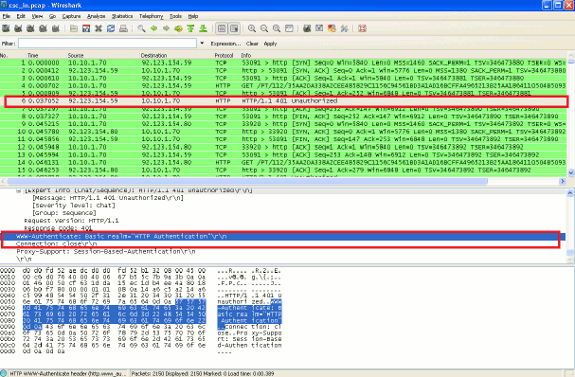

O problema é facilmente identificado depois que as capturas de pacotes são coletadas na porta de gerenciamento do CSC-SSM na interface interna do ASA. No exemplo abaixo, o endereço IP da rede interna é 10.10.1.0/24 e o endereço IP do módulo CSC é 10.10.1.70. O endereço IP 92.123.154.59 é o endereço IP de um dos servidores de Classificação Trend Micro.

Quando o módulo CSC procura determinar a categoria em que uma determinada URL se enquadra, o módulo CSC deve solicitar aos servidores Trend Micro Classification informações sobre essa URL específica. O CSC-SSM origina essa conexão de seu próprio endereço IP de gerenciamento e usa o TCP/80 para comunicação. Na tela acima, o handshake triplo é concluído com êxito entre o servidor Trend Micro Classification e o CSC-SSM. O CSC-SSM agora envia uma solicitação GET ao servidor e recebe uma mensagem "HTTP/1.1 401 Não autorizado" gerada pelo ASA (ou outro dispositivo de rede em linha) que faz proxy cut-through.

Neste exemplo de ASA, a autenticação de proxy cut-through AAA é configurada com estes comandos:

aaa authentication match inside_authentication inside AUTH_SERV access-list inside_authentication extended permit tcp any any

Esses comandos exigem que o ASA solicite que todos os usuários internos (devido a "tcp any any" na ACL de autenticação) que a autenticação acesse qualquer site. O endereço IP de gerenciamento do CSC-SSM é 10.10.1.70, que pertence à mesma sub-rede que a rede interna está agora sujeita a essa política. Como resultado, o ASA considera o CSC-SSM apenas mais um host na rede interna e o desafia por um nome de usuário e senha. Infelizmente, o CSC-SSM não foi projetado para fornecer autenticação quando tenta acessar os servidores Trend Micro Classification para classificação de URLs. Como o CSC-SSM falha na autenticação, o ASA envia uma mensagem "HTTP/1.1 401 não autorizado" para o módulo. A conexão é fechada e o URL em questão não é classificado com êxito pelo Módulo CSC.

Solução(s)

Use esta solução para resolver o problema.

Insira estes comandos para isentar o endereço IP de gerenciamento do CSC-SSM da autenticação:

access-list inside_authentication extended deny tcp host 10.10.1.70 any access-list inside_authentication extended permit tcp any any

A porta de gerenciamento do CSC-SSM precisa ter acesso totalmente desimpedido à Internet. Ele não deve passar por nenhum filtro ou verificação de segurança que possa impedir o acesso à Internet. Além disso, não deve ser necessário autenticar, de forma alguma, para obter acesso à Internet.

Informações Relacionadas

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

24-Jan-2013 |

Versão inicial |

Feedback

Feedback