Cisco CP - Configurar o ZFW para bloquear o tráfego ponto-a-ponto

Contents

Introduction

Este documento fornece uma abordagem passo a passo para configurar um Cisco IOS Router como um firewall baseado em zona para bloquear o tráfego ponto-a-ponto (P2P) usando o assistente de configuração de firewall avançado no Cisco Configuration Professional (Cisco CP).

O firewall de política de acordo com a zona (também conhecido como firewall de política de zona ou ZFW) altera a configuração de firewall do modelo antigo de acordo com a interface para um modelo baseado em zona mais flexível e fácil de entender. As interfaces são atribuídas às zonas, e a política de inspeção é aplicada ao tráfego que passa entre as zonas. As políticas entre zonas oferecem flexibilidade e granularidade consideráveis. Portanto, diferentes políticas de inspeção podem ser aplicadas a vários grupos de host conectados à mesma interface do roteador. As zonas estabelecem as bordas de segurança da rede. Uma zona define um limite onde o tráfego está sujeito a restrições de política, pois atravessa para outra região da rede. A política padrão do ZFW entre zonas é de negação total. Se nenhuma política for configurada explicitamente, toda a movimentação de tráfego entre as zonas será bloqueada.

Os aplicativos P2P são alguns dos aplicativos mais usados na Internet. As redes P2P podem atuar como um canal para ameaças mal-intencionadas, como worms, oferecendo um caminho fácil em torno de firewalls e causando preocupações sobre privacidade e segurança. O Cisco IOS Software Release 12.4(9)T introduziu o suporte ZFW para aplicativos P2P. A inspeção P2P oferece políticas de Camada 4 e Camada 7 para tráfego de aplicativos. Isso significa que a ZFW pode fornecer inspeção stateful básica para permitir ou negar o tráfego, bem como controle granular da Camada 7 sobre atividades específicas nos vários protocolos, de modo que certas atividades do aplicativo sejam permitidas enquanto outras são negadas.

O Cisco CP oferece uma abordagem passo a passo e fácil de seguir para configurar o IOS Router como um firewall baseado em zona usando o assistente de configuração do Advanced Firewall.

Prerequisites

Requirements

Certifique-se de atender a estes requisitos antes de tentar esta configuração:

-

O IOS Router deve ter a versão do software como 12.4(9)T ou posterior.

-

Para modelos de roteador IOS que suportam o Cisco CP, consulte as Notas de versão do Cisco CP.

Configuração do roteador para executar o Cisco CP

Observação: execute estas etapas de configuração para executar o Cisco CP em um roteador Cisco:

Router(config)# ip http server Router(config)# ip http secure-server Router(config)# ip http authentication local Router(config)# username <username> privilege 15 password 0 <password> Router(config)# line vty 0 4 Router(config-line)# privilege level 15 Router(config-line)# login local Router(config-line)# transport input telnet Router(config-line)# transport input telnet ssh Router(config-line)# exit

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

-

Roteador IOS Cisco 1841 que executa o Software IOS versão 12.4(15)T

-

Cisco Configuration Professional (Cisco CP) versão 2.1

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Conventions

Consulte as Convenções de Dicas Técnicas da Cisco para obter mais informações sobre convenções de documentos.

Informações de Apoio

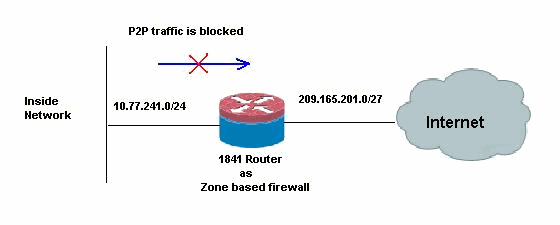

Para o exemplo deste documento, o roteador é configurado como um firewall baseado em zona para bloquear o tráfego P2P. O roteador ZFW tem duas interfaces, uma interface interna (confiável) na In-zone e uma interface externa (não confiável) na Out-zone. O roteador ZFW bloqueia aplicativos P2P como edonkey, fasttrack, gnutella e kazaa2 com ação de registro para o tráfego que está passando de In-zone para Out-zone.

Configurar

Nesta seção, você encontrará informações para configurar os recursos descritos neste documento.

Nota: Use a Command Lookup Tool (somente clientes registrados) para obter mais informações sobre os comandos usados nesta seção.

Diagrama de Rede

Este documento utiliza a seguinte configuração de rede:

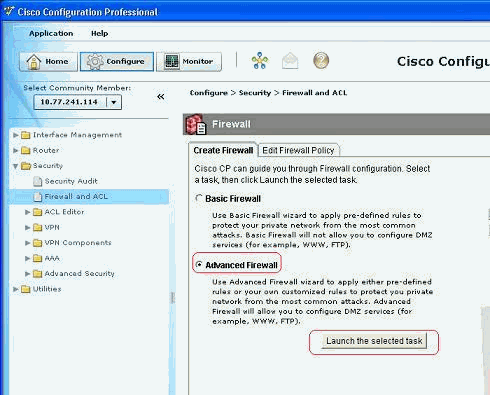

Configuração por meio do Cisco Configuration Professional

Esta seção contém o procedimento passo a passo sobre como usar o assistente para configurar o IOS Router como um firewall baseado em zona.

Conclua estes passos:

-

Vá para Configurar > Segurança > Firewall e ACL. Em seguida, escolha o botão de opção Firewall avançado. Clique em Iniciar a tarefa selecionada.

-

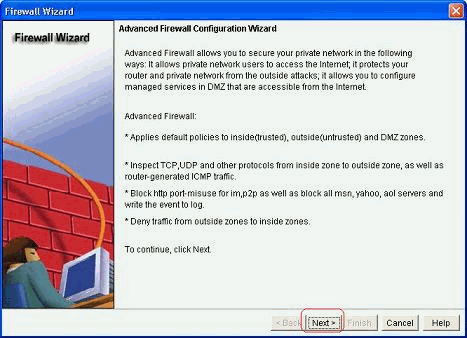

Esta próxima tela mostra uma breve introdução sobre o Assistente de firewall. Clique em Avançar para iniciar a configuração do firewall.

-

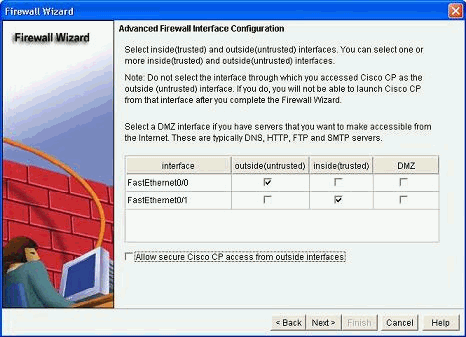

Selecione as interfaces do roteador para fazer parte de zonas e clique em Avançar.

-

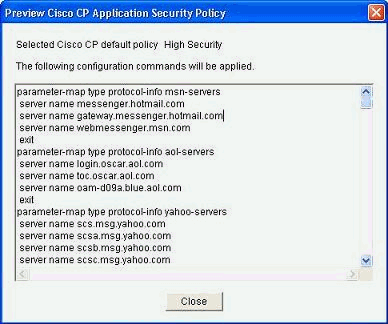

A política padrão com alta segurança junto com o conjunto de comandos é exibida na próxima janela. Clique em Fechar para continuar.

-

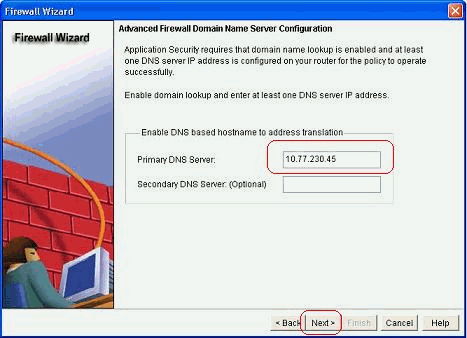

Insira os detalhes do Servidor DNS e clique em Avançar.

-

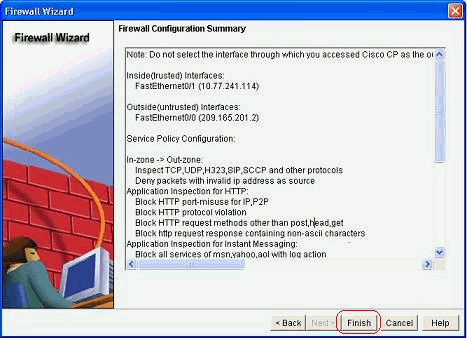

O Cisco CP fornece um resumo da configuração, como o mostrado aqui. Clique em Finish para concluir a configuração.

O resumo detalhado da configuração é fornecido nesta tabela. Essa é a configuração padrão de acordo com a política de alta segurança do Cisco CP.

Resumo da configuração Observação: não selecione a interface através da qual você acessou o Cisco CP como a interface externa (não confiável). Se fizer isso, você não poderá iniciar o Cisco CP a partir dessa interface depois de concluir o Assistente de firewall.

Inside(trusted) Interfaces: FastEthernet0/1 (10.77.241.114) Outside(untrusted) Interfaces: FastEthernet0/0 (209.165.201.2) Service Policy Configuration: In-zone -> Out-zone: Inspect TCP,UDP,H323,SIP,SCCP and other protocols Deny packets with invalid ip address as sourceIn the below shown network diagram, Application Inspection for HTTP: Block HTTP port-misuse for IP,P2P Block HTTP protocol violation Block HTTP request methods other than post,head,get Block http request response containing non-ascii characters Application Inspection for Instant Messaging: Block all services of msn,yahoo,aol with log action Application Inspection for P2P: Block file transfer over edonkey, fasttrack, gnutella and kazaa2 Block text-chat over edonkey Application Inspection for Email: Block invalid command for imap,pop3 Block SMTP session with data length over 5 MB Self -> Out-zone: Inspect router generated ICMP traffic Out-zone -> Self: Deny all other traffic. DNS Configuration: Primary DNS:10.77.230.45 Secondary DN -

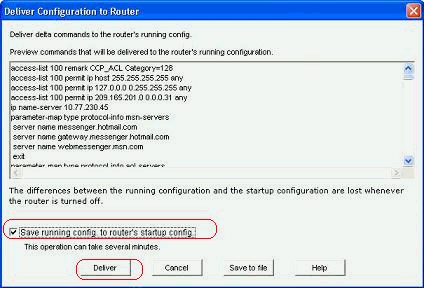

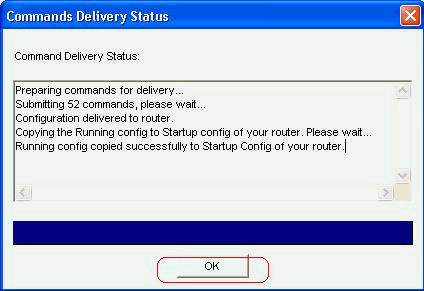

Marque a caixa de seleção Save the running config to router's startup config. Clique em Deliver para enviar esta configuração ao roteador.

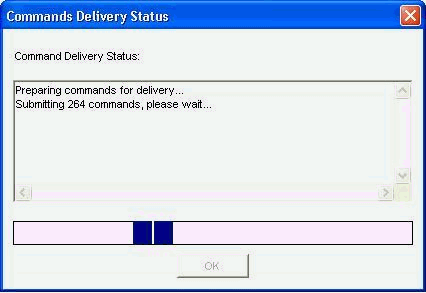

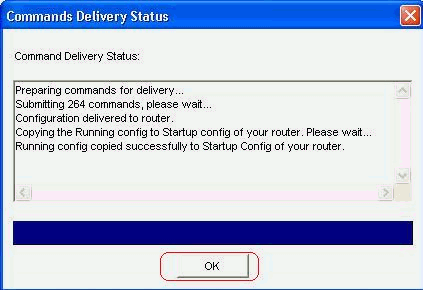

Toda a configuração é entregue ao roteador. Isso leva algum tempo para ser processado.

-

Clique em OK para continuar.

-

Clique em OK novamente.

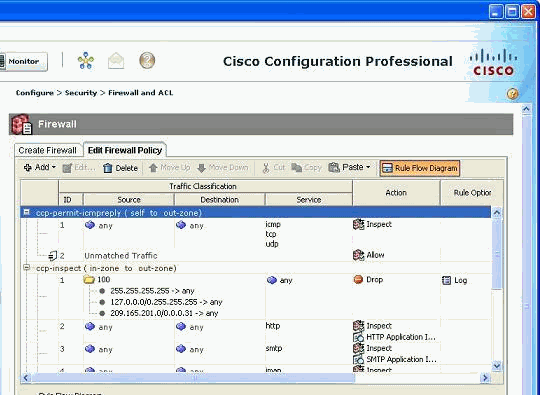

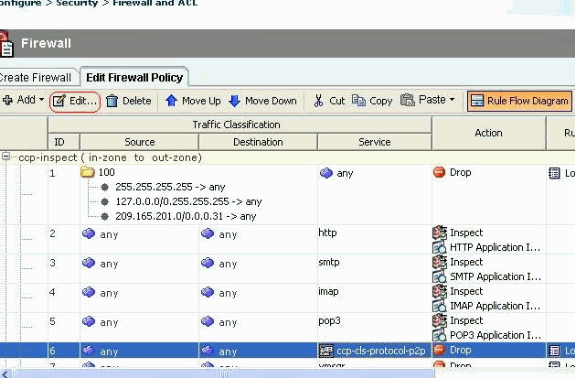

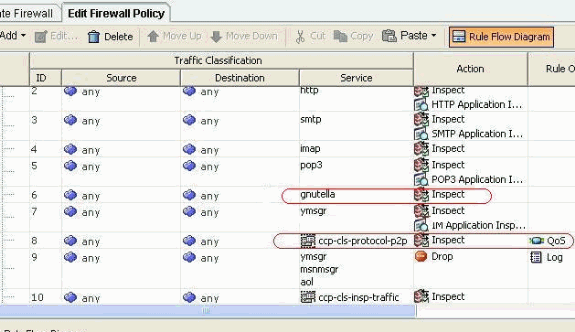

A configuração agora está em vigor e é mostrada como as regras na guia Política de firewall.

-

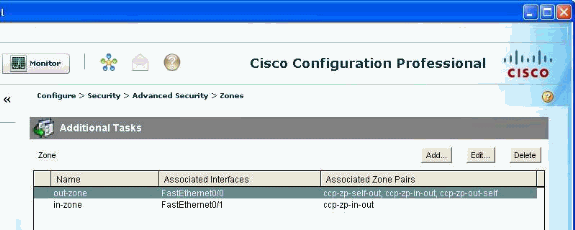

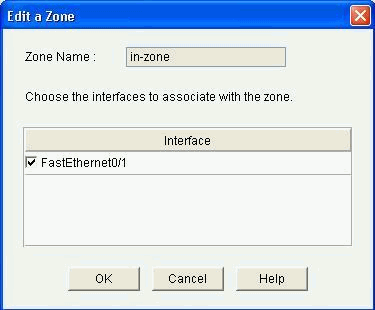

As zonas junto com os pares de zonas a que estão associados podem ser visualizadas se você for para Configurar > Segurança > Segurança avançada > Zonas. Você também pode adicionar novas zonas clicando em Adicionar ou modificando as zonas existentes clicando em Editar.

-

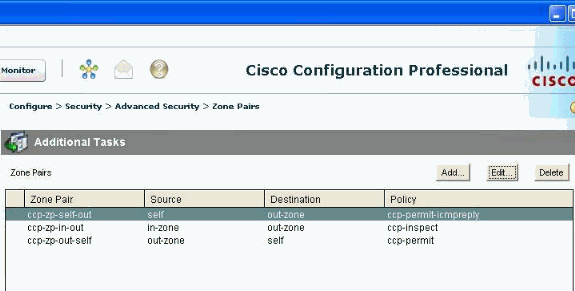

Vá para Configure > Security > Advanced Security > Zone Pairs para ver os detalhes dos pares de zonas.

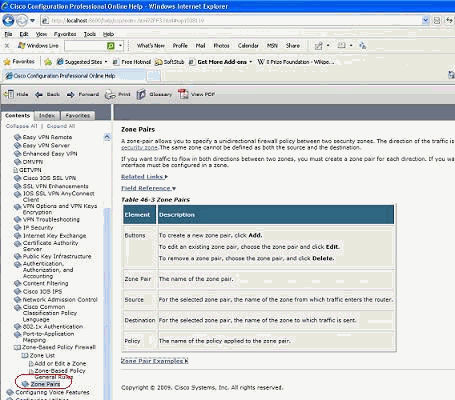

A ajuda instantânea sobre como modificar/adicionar/excluir pares de zonas/zonas e outras informações relacionadas está prontamente disponível com as páginas da Web integradas no Cisco CP.

-

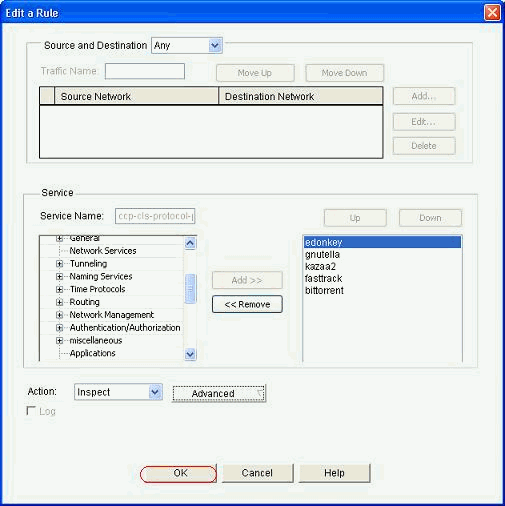

Para modificar os recursos de inspeção específicos do aplicativo para determinados aplicativos P2P, vá para Configuração > Segurança > Firewall e ACL. Em seguida, clique em Editar política de firewall e escolha a respectiva regra no mapa de políticas. Clique em Editar.

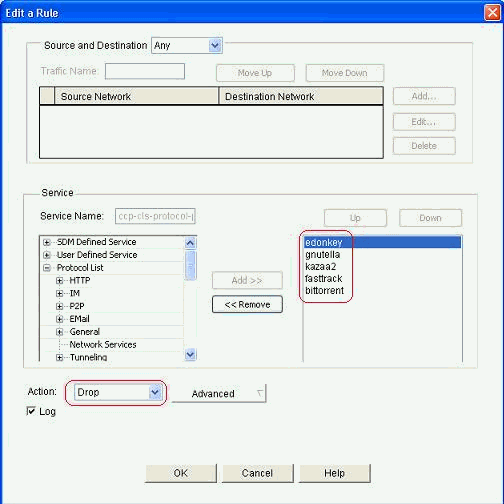

Mostra os aplicativos P2P atuais que serão bloqueados pela configuração padrão.

-

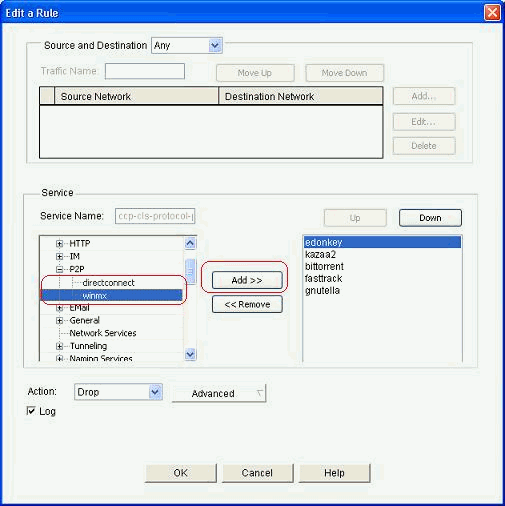

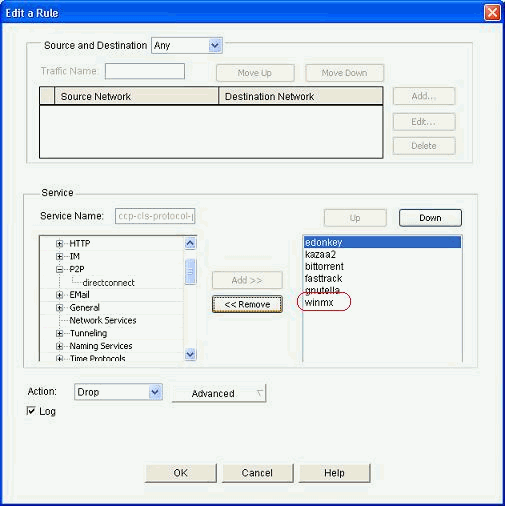

Você pode usar os botões Adicionar e Remover para adicionar/remover aplicativos específicos. Esta captura de tela mostra como adicionar o aplicativo winmx para bloqueá-lo.

-

Em vez de escolher a ação de descarte, você também pode escolher a ação Inspecionar para aplicar opções diferentes para inspeção profunda de pacotes.

A inspeção P2P oferece políticas de Camada 4 e Camada 7 para tráfego de aplicativos. Isso significa que a ZFW pode fornecer inspeção stateful básica para permitir ou negar o tráfego, bem como controle granular da Camada 7 sobre atividades específicas nos vários protocolos, de modo que certas atividades do aplicativo sejam permitidas enquanto outras são negadas. Nesta inspeção de aplicativos, você pode aplicar diferentes tipos de inspeções específicas no cabeçalho para aplicativos P2P. Um exemplo para a gnutella é mostrado a seguir.

-

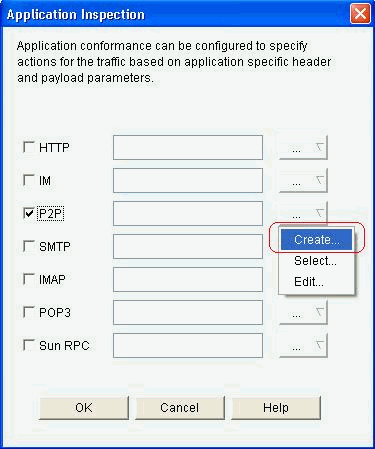

Marque a opção P2P e clique em Criar para criar um novo mapa de política para isso.

-

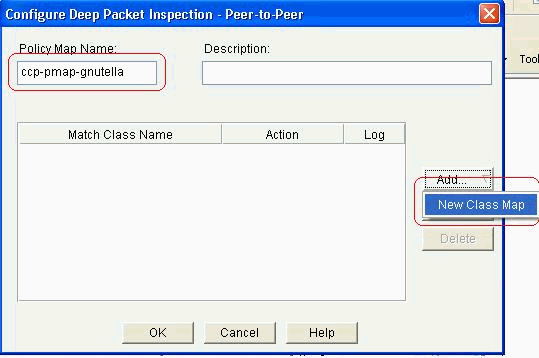

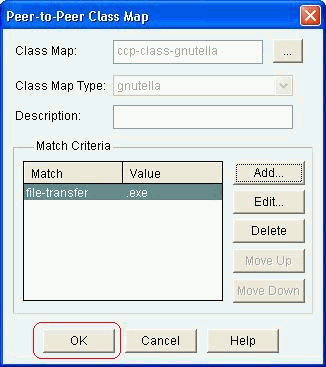

Crie um novo mapa de políticas para inspeção profunda de pacotes para o protocolo gnutella. Clique em Adicionar e escolha Novo Mapa de Classe.

-

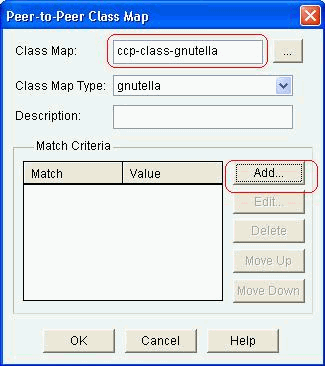

Forneça um novo nome para o mapa de classe e clique em Adicionar para especificar um critério de correspondência.

-

Use file-transfer como critério de correspondência e a string usada é .exe. Isso indica que todas as conexões de transferência de arquivos gnutella que contêm a string .exe correspondem à política de tráfego. Click OK.

-

Clique em OK novamente para concluir a configuração do mapa de classes.

-

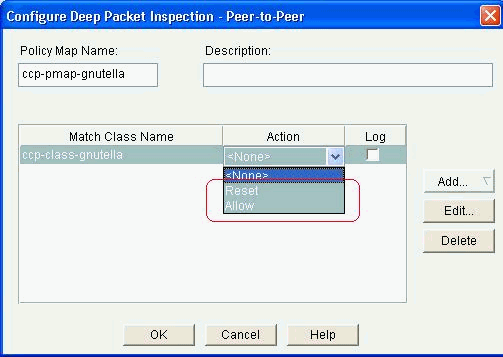

Escolha a opção Reset ou Allow, que depende da política de segurança da sua empresa. Clique em OK para confirmar a ação com o mapa de políticas.

Dessa mesma forma, você pode adicionar outros mapas de política para implementar recursos de inspeção profunda para outros protocolos P2P especificando diferentes expressões regulares como critério de correspondência.

Observação: os aplicativos P2P são particularmente difíceis de detectar, como resultado do comportamento de "salto de porta" e outros truques para evitar a detecção, bem como problemas introduzidos por alterações frequentes e atualizações de aplicativos P2P que modificam o comportamento dos protocolos. A ZFW combina a inspeção stateful de firewall nativo com os recursos de reconhecimento de tráfego da Network-Based Application Recognition (NBAR) para fornecer controle de aplicativos P2P.

Observação: a P2P Application Inspection oferece recursos específicos de aplicativos para um subconjunto dos aplicativos suportados pela Layer 4 Inspection:

-

eDonkey

-

fasttrack

-

gnutella

-

kazaa2

Observação: atualmente, a ZFW não tem uma opção para inspecionar o tráfego de aplicativos "bittorrent". Os clientes BitTorrent geralmente se comunicam com rastreadores (servidores de diretório de peer) via HTTP sendo executados em alguma porta não padrão. Geralmente, é TCP 6969, mas talvez seja necessário verificar a porta do rastreador torrent específico. Se você deseja permitir o BitTorrent, o melhor método para acomodar a porta adicional é configurar o HTTP como um dos protocolos de correspondência e adicionar o TCP 6969 ao HTTP usando este comando ip port-map: ip port-map http port tcp 6969. Será necessário definir http e BitTorrent como os critérios de correspondência aplicados em class-map.

-

-

Clique em OK para concluir a configuração da inspeção avançada.

O conjunto de comandos correspondente é entregue ao roteador.

-

Clique em OK para concluir a cópia do conjunto de comandos para o roteador.

-

Você pode observar as novas regras que ocorrem na guia Editar política de firewall em Configurar > Segurança > Firewall e ACL.

Configuração de linha de comando do roteador ZFW

A configuração na seção anterior do Cisco CP resulta nesta configuração no roteador ZFW:

| Roteador ZBF |

|---|

ZBF-Router#show run

Building configuration...

Current configuration : 9782 bytes

!

version 12.4

service timestamps debug datetime msec

service timestamps log datetime msec

no service password-encryption

!

hostname ZBF-Router

!

boot-start-marker

boot-end-marker

!

logging buffered 51200 warnings

!

no aaa new-model

ip cef

!

!

!

!

ip name-server 10.77.230.45

!

multilink bundle-name authenticated

parameter-map type protocol-info msn-servers

server name messenger.hotmail.com

server name gateway.messenger.hotmail.com

server name webmessenger.msn.com

parameter-map type protocol-info aol-servers

server name login.oscar.aol.com

server name toc.oscar.aol.com

server name oam-d09a.blue.aol.com

parameter-map type protocol-info yahoo-servers

server name scs.msg.yahoo.com

server name scsa.msg.yahoo.com

server name scsb.msg.yahoo.com

server name scsc.msg.yahoo.com

server name scsd.msg.yahoo.com

server name cs16.msg.dcn.yahoo.com

server name cs19.msg.dcn.yahoo.com

server name cs42.msg.dcn.yahoo.com

server name cs53.msg.dcn.yahoo.com

server name cs54.msg.dcn.yahoo.com

server name ads1.vip.scd.yahoo.com

server name radio1.launch.vip.dal.yahoo.com

server name in1.msg.vip.re2.yahoo.com

server name data1.my.vip.sc5.yahoo.com

server name address1.pim.vip.mud.yahoo.com

server name edit.messenger.yahoo.com

server name messenger.yahoo.com

server name http.pager.yahoo.com

server name privacy.yahoo.com

server name csa.yahoo.com

server name csb.yahoo.com

server name csc.yahoo.com

parameter-map type regex ccp-regex-nonascii

pattern [^\x00-\x80]

!

!

!

crypto pki trustpoint TP-self-signed-1742995674

enrollment selfsigned

subject-name cn=IOS-Self-Signed-Certificate-1742995674

revocation-check none

rsakeypair TP-self-signed-1742995674

!

!

crypto pki certificate chain TP-self-signed-1742995674

certificate self-signed 02

30820242 308201AB A0030201 02020102 300D0609 2A864886 F70D0101 04050030

31312F30 2D060355 04031326 494F532D 53656C66 2D536967 6E65642D 43657274

69666963 6174652D 31373432 39393536 3734301E 170D3130 31313236 31303332

32315A17 0D323030 31303130 30303030 305A3031 312F302D 06035504 03132649

4F532D53 656C662D 5369676E 65642D43 65727469 66696361 74652D31 37343239

39353637 3430819F 300D0609 2A864886 F70D0101 01050003 818D0030 81890281

8100A84A 980D15F0 6A6B5F1B 5A3359DE 5D552EFE FAA8079B DA927DA2 4AF210F0

408131CE BB5B0189 FD82E22D 6A6284E3 5F4DB2A7 7517772B 1BC5624E A1A6382E

6A07EE71 E93A98C9 B8494A55 0CDD6B4C 442065AA DBC9D9CC 14D10B65 2FEFECC8

AA9B3064 59105FBF B9B30219 2FD53ECA 06720CA1 A6D30DA5 564FCED4 C53FC7FD

835B0203 010001A3 6A306830 0F060355 1D130101 FF040530 030101FF 30150603

551D1104 0E300C82 0A5A4246 2D526F75 74657230 1F060355 1D230418 30168014

0BDBE585 15377DCA 5F00A1A2 6644EC22 366DE590 301D0603 551D0E04 1604140B

DBE58515 377DCA5F 00A1A266 44EC2236 6DE59030 0D06092A 864886F7 0D010104

05000381 810037F4 8EEC7AF5 85429563 F78F2F41 A060EEE8 F23D8F3B E0913811

A143FC44 8CCE71C3 A5E9D979 C2A8CD38 C272A375 4FCD459B E02A9427 56E2F1A0

DA190B50 FA091669 CD8C066E CD1A095B 4E015326 77B3E567 DFD55A71 53220F86

F006D31E 02CB739E 19D633D6 61E49866 C31AD865 DC7F4380 FFEDDBAB 89E3B3E9

6139E472 DC62

quit

!

!

username cisco privilege 15 password 0 cisco123

archive

log config

hidekeys

!

!

class-map type inspect match-all sdm-cls-im

match protocol ymsgr

class-map type inspect imap match-any ccp-app-imap

match invalid-command

class-map type inspect match-any ccp-cls-protocol-p2p

match protocol signature

match protocol gnutella signature

match protocol kazaa2 signature

match protocol fasttrack signature

match protocol bitTorrent signature

class-map type inspect smtp match-any ccp-app-smtp

match data-length gt 5000000

class-map type inspect http match-any ccp-app-nonascii

match req-resp header regex ccp-regex-nonascii

class-map type inspect match-any CCP-Voice-permit

match protocol h323

match protocol skinny

match protocol sip

class-map type inspect gnutella match-any ccp-class-gnutella

match file-transfer .exe

class-map type inspect match-any ccp-cls-insp-traffic

match protocol dns

match protocol https

match protocol icmp

match protocol imap

match protocol pop3

match protocol tcp

match protocol udp

class-map type inspect match-all ccp-insp-traffic

match class-map ccp-cls-insp-traffic

class-map type inspect match-any ccp-cls-icmp-access

match protocol icmp

match protocol tcp

match protocol udp

!

!--- Output suppressed

!

class-map type inspect match-all sdm-cls-p2p

match protocol gnutella

class-map type inspect match-all ccp-protocol-pop3

match protocol pop3

class-map type inspect kazaa2 match-any ccp-cls-p2p

match file-transfer

class-map type inspect pop3 match-any ccp-app-pop3

match invalid-command

class-map type inspect match-all ccp-protocol-p2p

match class-map ccp-cls-protocol-p2p

class-map type inspect match-all ccp-protocol-im

match class-map ccp-cls-protocol-im

class-map type inspect match-all ccp-invalid-src

match access-group 100

class-map type inspect match-all ccp-icmp-access

match class-map ccp-cls-icmp-access

class-map type inspect http match-any ccp-app-httpmethods

match request method bcopy

match request method bdelete

match request method bmove

match request method bpropfind

match request method bproppatch

match request method connect

match request method copy

match request method delete

match request method edit

match request method getattribute

match request method getattributenames

match request method getproperties

match request method index

match request method lock

match request method mkcol

match request method mkdir

match request method move

match request method notify

match request method options

match request method poll

match request method post

match request method propfind

match request method proppatch

match request method put

match request method revadd

match request method revlabel

match request method revlog

match request method revnum

match request method save

match request method search

match request method setattribute

match request method startrev

match request method stoprev

match request method subscribe

match request method trace

match request method unedit

match request method unlock

match request method unsubscribe

class-map type inspect http match-any ccp-http-blockparam

match request port-misuse im

match request port-misuse p2p

match request port-misuse tunneling

match req-resp protocol-violation

class-map type inspect match-all ccp-protocol-imap

match protocol imap

class-map type inspect match-all ccp-protocol-smtp

match protocol smtp

class-map type inspect match-all ccp-protocol-http

match protocol http

!

!

policy-map type inspect ccp-permit-icmpreply

class type inspect ccp-icmp-access

inspect

class class-default

pass

!

!--- Output suppressed

!

policy-map type inspect http ccp-action-app-http

class type inspect http ccp-http-blockparam

log

reset

class type inspect http ccp-app-httpmethods

log

reset

class type inspect http ccp-app-nonascii

log

reset

class class-default

policy-map type inspect smtp ccp-action-smtp

class type inspect smtp ccp-app-smtp

reset

class class-default

policy-map type inspect imap ccp-action-imap

class type inspect imap ccp-app-imap

log

reset

class class-default

policy-map type inspect pop3 ccp-action-pop3

class type inspect pop3 ccp-app-pop3

log

reset

class class-default

policy-map type inspect ccp-inspect

class type inspect ccp-invalid-src

drop log

class type inspect ccp-protocol-http

inspect

service-policy http ccp-action-app-http

class type inspect ccp-protocol-smtp

inspect

service-policy smtp ccp-action-smtp

class type inspect ccp-protocol-imap

inspect

service-policy imap ccp-action-imap

class type inspect ccp-protocol-pop3

inspect

service-policy pop3 ccp-action-pop3

class type inspect sdm-cls-p2p

inspect

!

!--- Output suppressed

!

class type inspect ccp-protocol-im

drop log

class type inspect ccp-insp-traffic

inspect

class type inspect CCP-Voice-permit

inspect

class class-default

pass

policy-map type inspect ccp-permit

class class-default

policy-map type inspect p2p ccp-pmap-gnutella

class type inspect gnutella ccp-class-gnutella

!

zone security out-zone

zone security in-zone

zone-pair security ccp-zp-self-out source self destination out-zone

service-policy type inspect ccp-permit-icmpreply

zone-pair security ccp-zp-in-out source in-zone destination out-zone

service-policy type inspect ccp-inspect

zone-pair security ccp-zp-out-self source out-zone destination self

service-policy type inspect ccp-permit

!

!

!

interface FastEthernet0/0

description $FW_OUTSIDE$

ip address 209.165.201.2 255.255.255.224

zone-member security out-zone

duplex auto

speed auto

!

interface FastEthernet0/1

description $FW_INSIDE$

ip address 10.77.241.114 255.255.255.192

zone-member security in-zone

duplex auto

speed auto

!

!

!--- Output suppressed

!

!

ip http server

ip http authentication local

ip http secure-server

!

!

!--- Output suppressed

!

!

!

control-plane

!

!

line con 0

line aux 0

line vty 0 4

privilege level 15

login local

transport input ssh

!

scheduler allocate 20000 1000

!

webvpn cef

end

ZBF-Router#

|

Verificar

Use esta seção para confirmar se a sua configuração funciona corretamente.

A Output Interpreter Tool ( somente clientes registrados) (OIT) oferece suporte a determinados comandos show. Use a OIT para exibir uma análise da saída do comando show.

-

ZBF-Router#show policy-map type inspect zone-pair sessions — Exibe as estatísticas do mapa de políticas de tipos de inspeção de tempo de execução para todos os pares de zonas existentes.

Informações Relacionadas

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

10-Sep-2018 |

Versão inicial |

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback