DMZ configureren op de RV34x Series router

Doel

Het doel van dit document is om u te tonen hoe u gedemilitariseerde zone (DMZ) host en hardware DMZ kunt configureren op RV34x-Series routers.

Inleiding

Een DMZ is een locatie op een netwerk die open is voor internet, terwijl u uw LAN (Local Area Network) achter een firewall beveiligen. Het hoofdnetwerk scheiden van één enkele host of een volledig subnetwerk, of "subnetwerk" zorgt ervoor dat mensen die uw service bezoeken, zoals internetgaming, videoconferencing, web- of e-mailservers via de DMZ geen toegang hebben tot uw LAN. Cisco biedt twee methoden om DMZ's te gebruiken: DMZ-host en hardware-DMZ. DMZ Host staat één host op het LAN toe aan het internet te worden blootgesteld terwijl de hardware-DMZ (subnetwerk/bereik) een subnetwerk is dat toegankelijk is voor het publiek.

Bij het plannen van uw DMZ kunt u overwegen een privé of openbaar IP-adres te gebruiken. Een privé IP-adres zal uniek voor u zijn, alleen op uw LAN. Een openbaar IP-adres is uniek voor uw organisatie en wordt toegewezen door uw Internet Service Provider (ISP). Om een openbaar IP-adres te verkrijgen moet u contact opnemen met uw ISP.

De meeste gebruikers zouden hardware DMZ gebruiken omdat het automatisch een VLAN en zijn eigen netwerksegment instelt. Voor "hardware DMZ" gebruiken we subtype- of bereikoptie. De gastheer DMZ is eenvoudiger om te vormen zoals u niet toegangsregels moet vormen, maar het is minder veilig.

WAN-to-DMZ is de populairste gebruikerscase evenals LAN-to-DMZ. DMZ-to-WAN is ook toegestaan omdat DMZ-machines patches of updates voor het besturingssysteem nodig hebben, maar DMZ-to-LAN moet worden geblokkeerd omdat dit een mogelijk beveiligingsgat kan zijn. Bijvoorbeeld, hackers op het internet gebruiken DMZ als jumperserver.

Het verschil tussen DMZ host en hardware-DMZ in termen van gebruik is:

Als u iets aan het internet wilt blootstellen maar u hebt een all-in-one server, of u hebt geen reserve openbare IP adressen, zou u DMZ Host moeten gebruiken. Plaats de server in een van uw VLAN's en stel deze in als de DMZ Host. Vervolgens kan de externe gebruiker de server benaderen via WAN IP van de router.

Als u iets aan internet wilt blootstellen en u meerdere servers (elk met een specifieke service) en dezelfde hoeveelheid openbare IP-adressen hebt, moet u hardware-DMZ gebruiken. Sluit deze servers aan op de gespecificeerde DMZ-poort (d.w.z. LAN 4 voor RV340) en bevestig ze met de zelfde openbare IP-adressen die u in de router of subunit vormt). Vervolgens kan de externe gebruiker elk van de servers benaderen via de IP-adressen.

| DMZ | Vergelijken | contrast |

|---|---|---|

| Host | Segregs-verkeer | Enkelvoudige host, volledig open voor internet |

| Subnet/bereik | Segregs-verkeer | Meerdere apparaten en typen, volledig open voor internet. |

Opmerking: In dit voorbeeld zullen we een schakelaar hebben die in de DMZ poort van de router is aangesloten bij het configureren van DMZ Subnet.

Raadpleeg dit artikel voor informatie over het inschakelen van SSH's op een schakelaar: SSH-service inschakelen voor 300/500 Series Managed-switches.

Raadpleeg dit artikel voor informatie over het configureren van DMZ op de RV160/RV260: DMZ-opties voor RV160/RV260-routers.

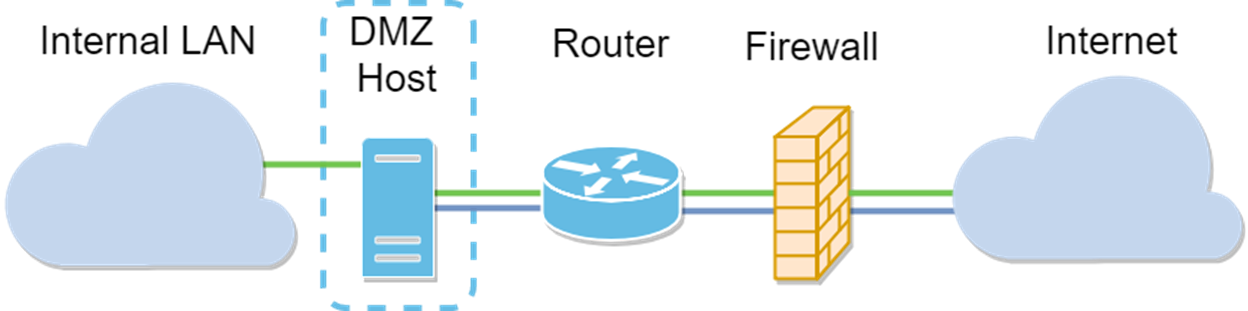

Host DMZ-topologie

Opmerking: Wanneer u een host-DMZ gebruikt, kan de host als gevolg van een slecht-actor uw interne LAN opnieuw security inbraak hebben ondergaan.

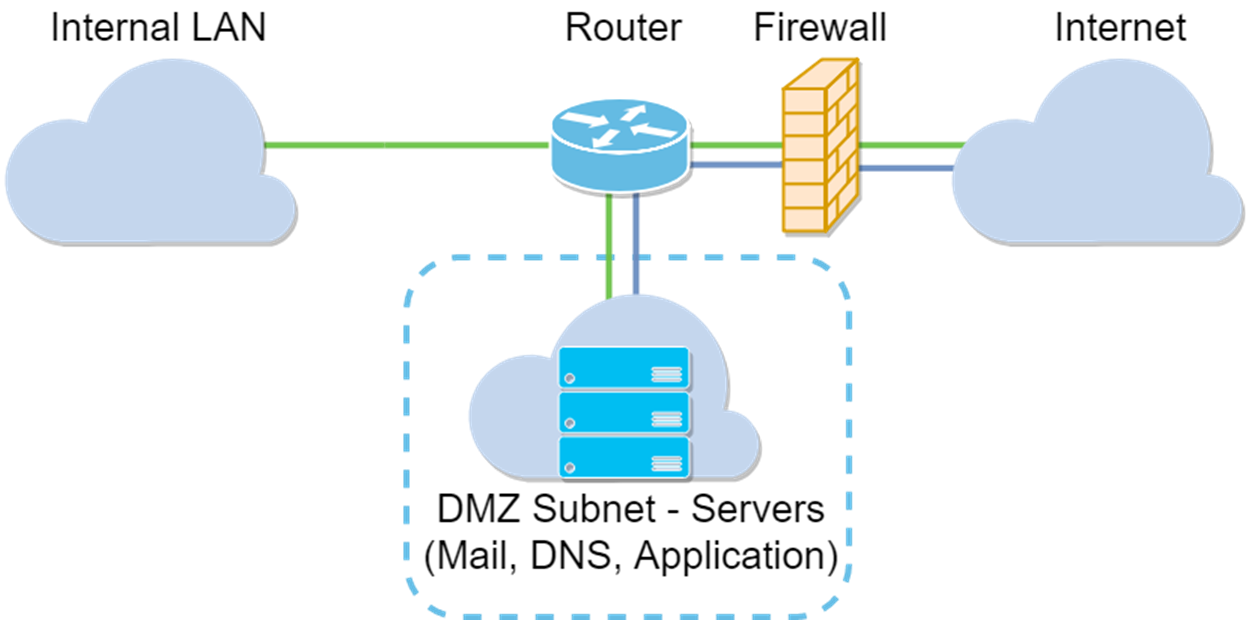

Subnet DMZ-topologie

Toepasselijke apparaten

RV348x

Softwareversie

1.0.02.16

DMZ-host configureren

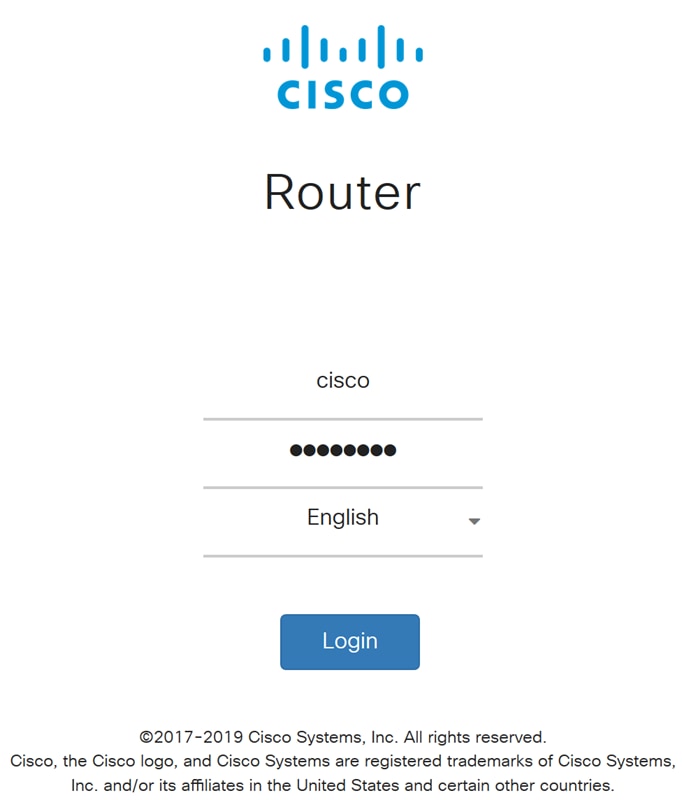

Stap 1. Meld u aan bij de webconfiguratie van uw router.

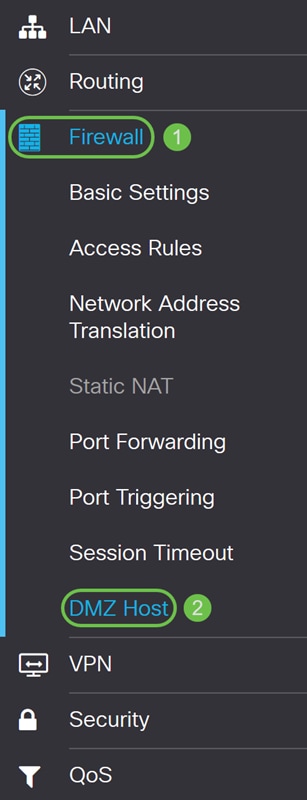

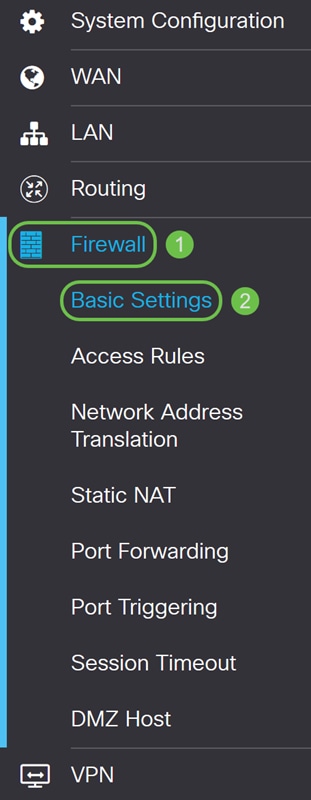

Stap 2. Navigeer naar Firewall > DMZ Host.

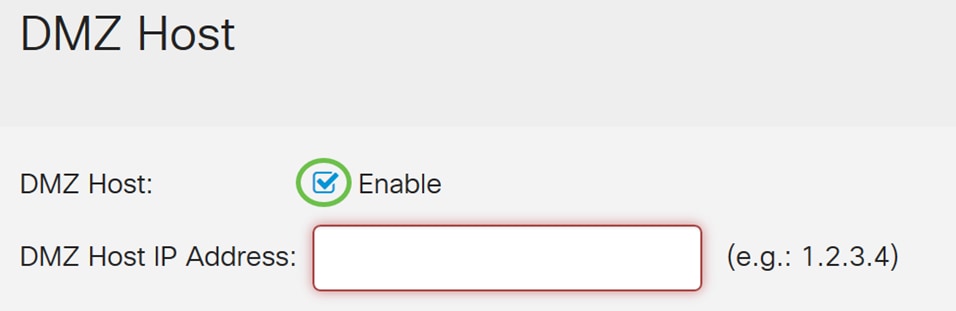

Stap 3. In het veld DMZ Host, controleert u het selectieteken Inschakelen om de DMZ-host in te schakelen.

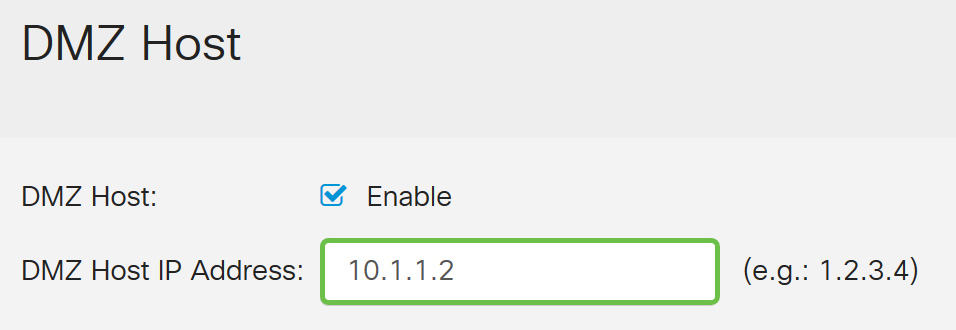

Stap 4. Voer het IP-adres van de host in het DMZ Host IP-adres in dat wordt blootgesteld aan het internet voor het gebruik van services zoals internetgaming, videoconferencing, web- of e-mailservers.

Opmerking: De LAN DMZ-host moet een vast of statisch IP-adres krijgen voor de DMZ-host functie die correct moet werken. Zorg ervoor dat deze op hetzelfde netwerk staat als uw router. U kunt dit ook configureren wanneer de DMZ zich in een ander VLAN bevindt.

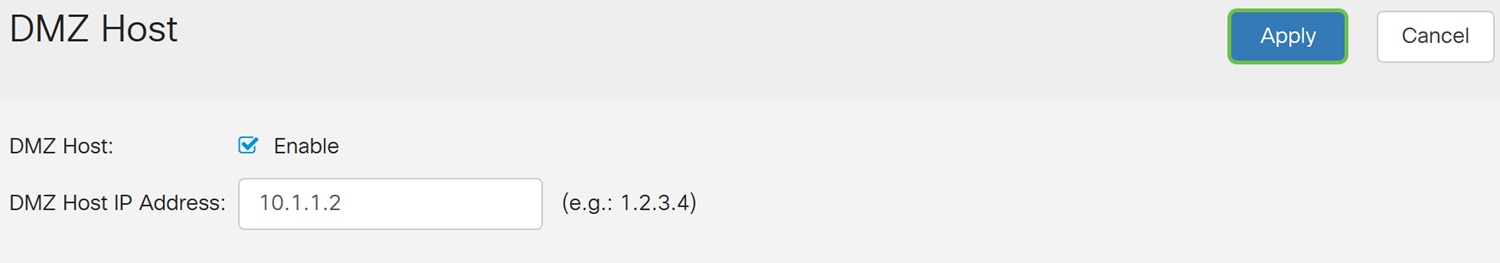

Stap 5. Klik op Toepassen om de configuratie op te slaan.

U hebt nu de DMZ-host ingeschakeld.

Stap 6. (Optioneel) In de volgende stappen tonen we u één manier om de DMZ-host te controleren. Navigeer naar Firewall > Basisinstellingen.

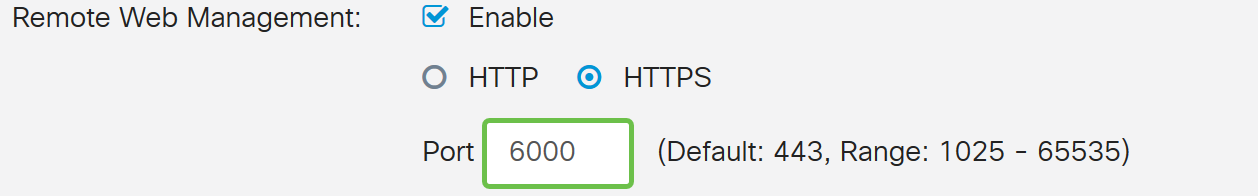

Stap 7. (Optioneel) In dit voorbeeld is Remote Web Management ingeschakeld met HTTPS geselecteerd. Dit is om extern via het WAN IP-adres in te loggen op de webconfiguratie. In deze fase zullen we het havennummer aanpassen aan 6000. Het bereik loopt van 1025-65535.

Opmerking: Als u dit hebt ingesteld terwijl u toegang hebt tot de webbeheerpagina op afstand, kan uw pagina op het laadscherm hangen. Dit betekent dat de haven is veranderd in wat u hebt aangepast.

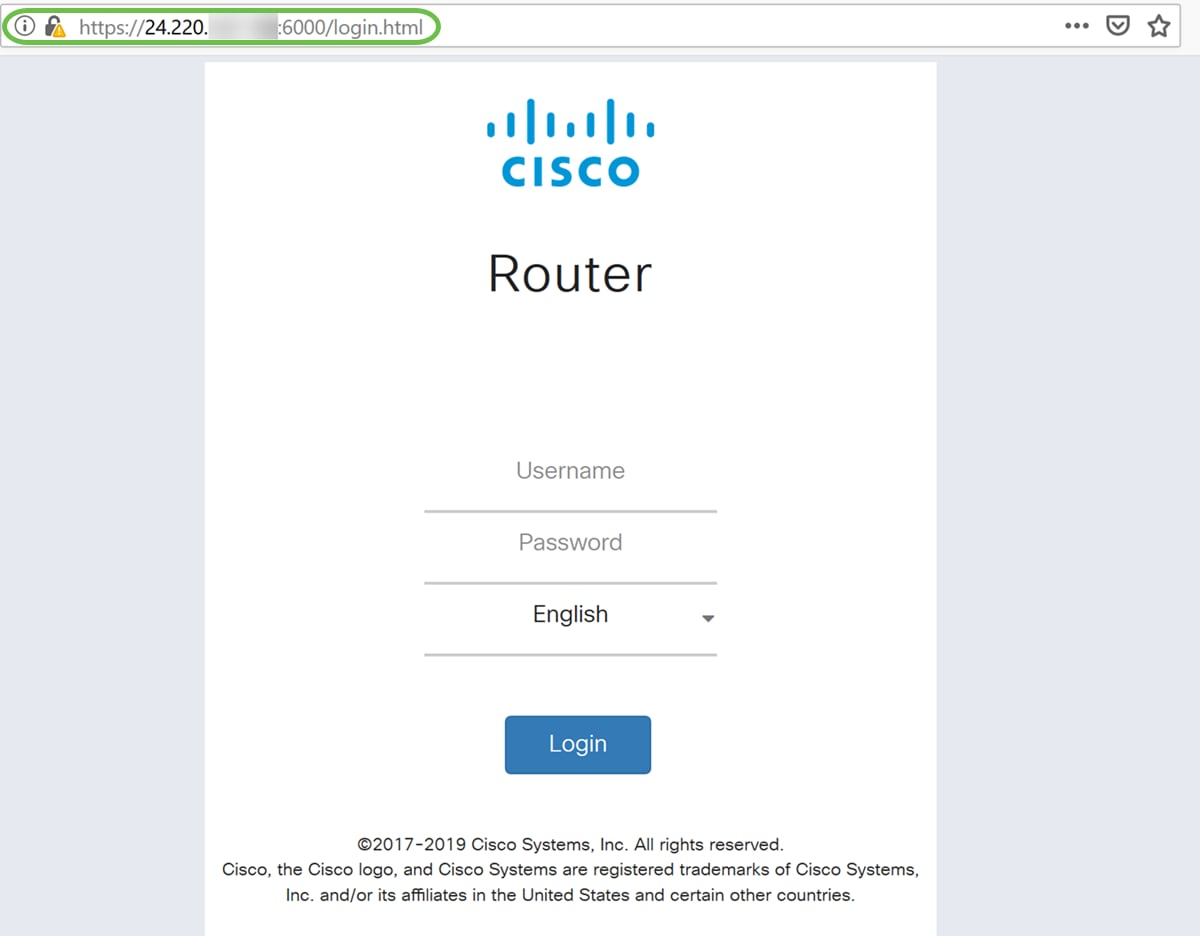

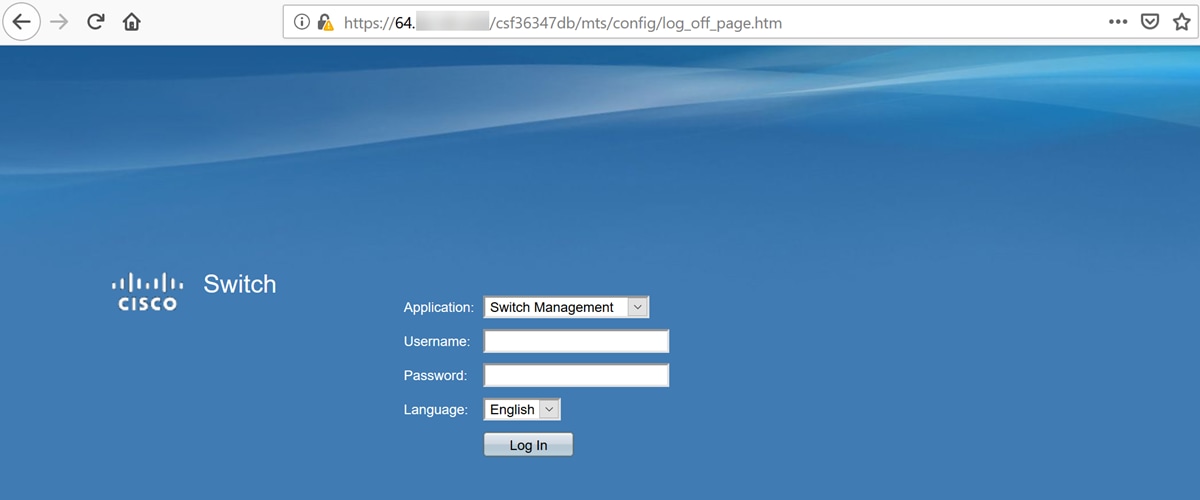

Stap 8. Controleer dat u tot de webconfiguratie pagina van uw router kunt toegang door https://[WANIPAddress]:Port, waar het WAN IP-adres uw eigenlijke WAN IP-adres van de router is en dan de :poort voor het poortnummer dat u in stap 5 voor deze sectie hebt ingesteld. In dit voorbeeld, gingen we https://24.220.x.x:6000 in, maar je zou de echte getallen opnemen en niet x. De x moet ons openbare WAN IP-adres verbergen.

Opmerking: Zorg ervoor dat u niet via VPN bent verbonden, maar dat u soms via VPN niet toegang hebt tot de webconfiguratie pagina.

Stap 9. U dient nu in staat te zijn om toegang te krijgen tot de webconfiguratie van uw apparaat dat in de DMZ-poort staat, door het WAN IP-adres te gebruiken zonder het poortnummer toe te voegen.

https://24.220.x.x:6000 - zal de webconfiguratiepagina van de router weergeven.

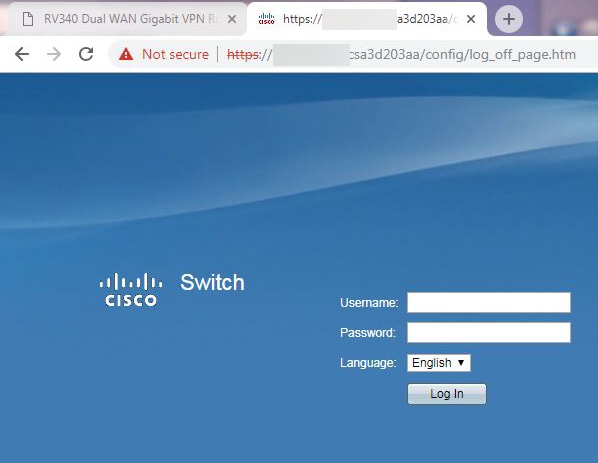

https://24.220.x.x - zal de webconfiguratiepagina van de schakelaar weergeven.

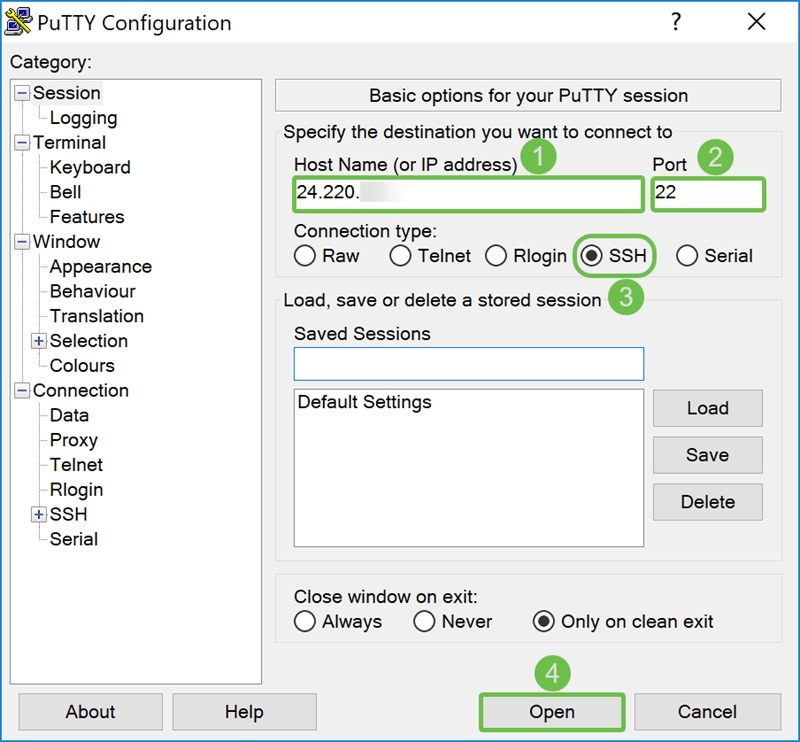

Stap 10. We gebruiken PuTTY om SSH in de switch te zetten. Voer het openbare IP-adres van uw apparaat in onder het veld Host Name (of IP-adres). Zorg ervoor dat poort 22 is ingevoerd en SSH is geselecteerd. Klik op Openen om de verbinding te starten.

Opmerking: Als u SSH in de schakelaar wilt plaatsen, vergeet dan eerst SSH op de schakelaar in te schakelen. In de meeste switches kunt u navigeren naar Security > TCP/UDP Services om SSH-service in te schakelen. U kunt PuTTY downloaden om Windows te gebruiken. Controleer dit document voor meer informatie op: Hoe u toegang krijgt tot een MKB-switch CLI met SSH of telnet. SSH wordt aanbevolen en telnet is niet zo veilig als SSH.

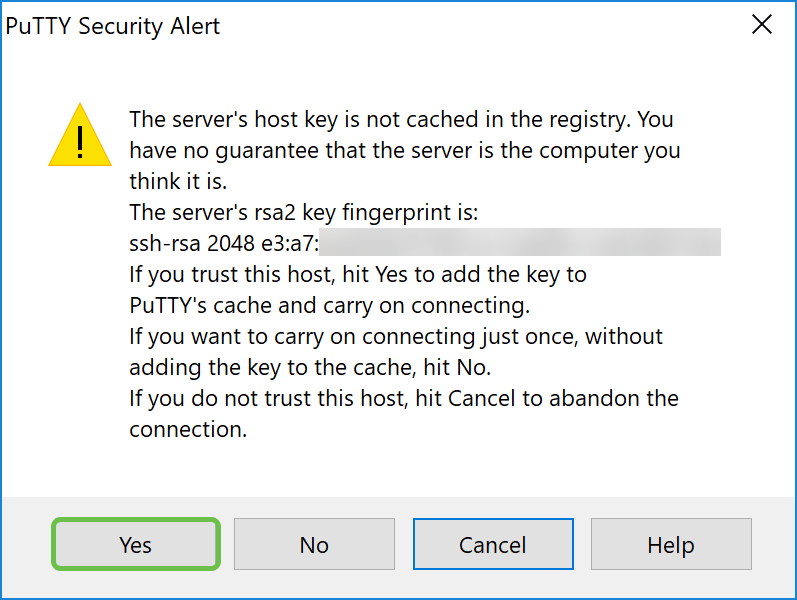

Stap 1. Er kan een veiligheidswaarschuwing verschijnen. Klik op Ja om verder te gaan met de verbinding.

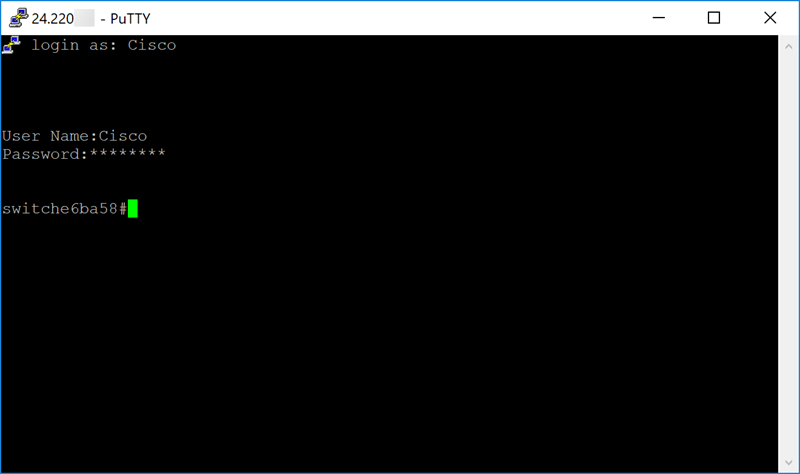

Stap 12. Als uw verbinding met succes is, wordt u gevraagd om met uw aanmeldingsgegevens in te loggen.

Hardware DMZ configureren

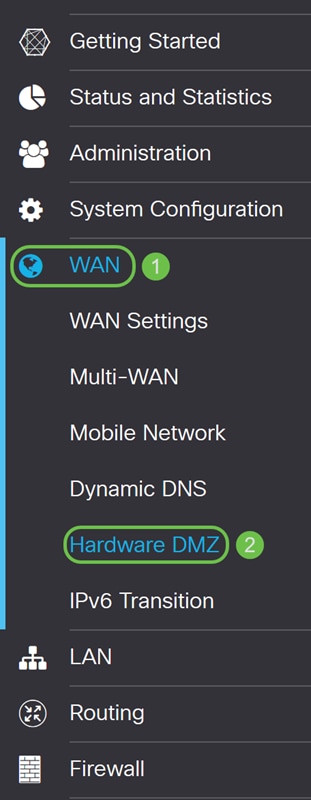

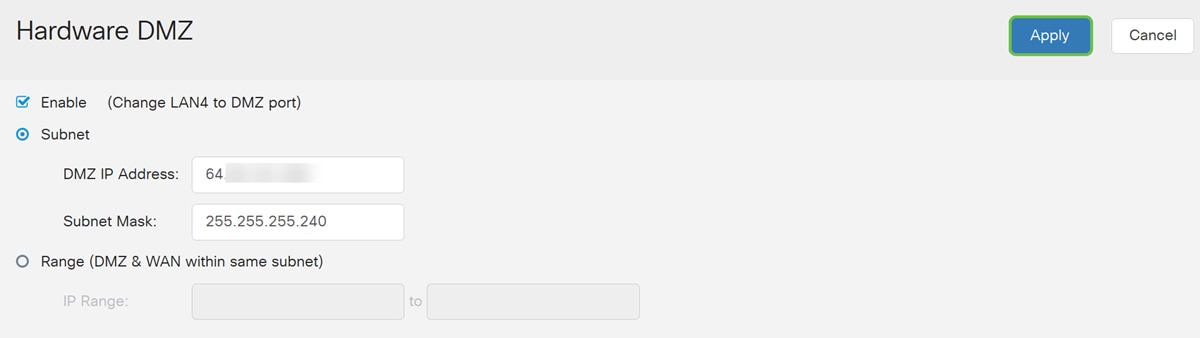

Stap 1. Als u hardware-DMZ in plaats van DMZ Host wilt configureren, navigeer dan naar WAN > Hardware DMZ.

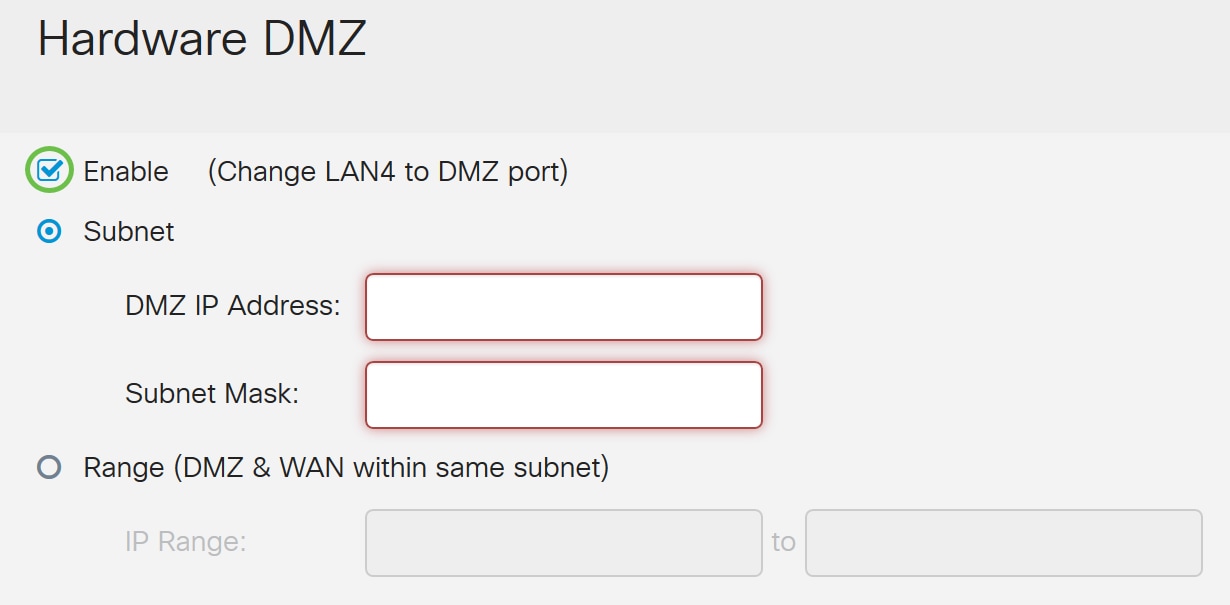

Stap 2. Controleer selectieknop inschakelen om LAN4 naar DMZ-poort te wijzigen.

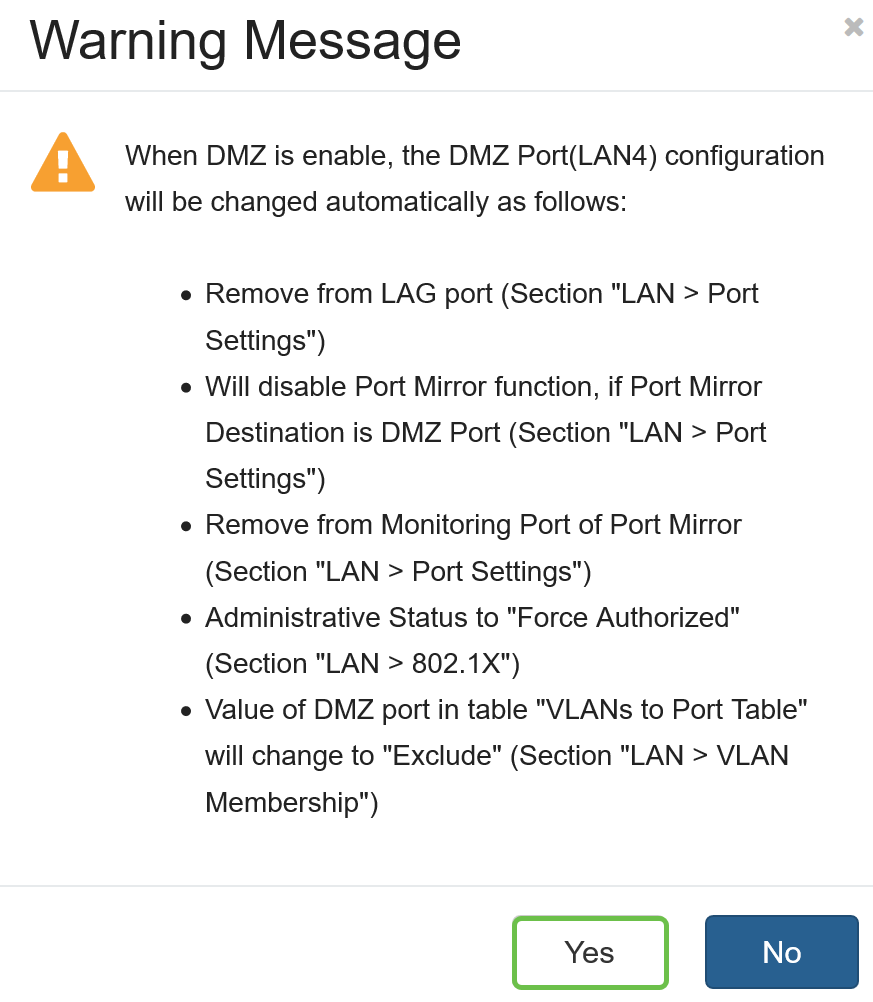

Stap 3. Er verschijnt een waarschuwingsbericht. Klik op Ja om de wijzigingen te aanvaarden die de router aan de DMZ poort (LAN4) of Nee om de wijzigingen te ontkennen zou maken.

Wanneer DMZ is ingesteld op Enabled, wordt de configuratie van de DMZ Port (LAN4) automatisch als volgt gewijzigd:

Verwijder van LAG poort (sectie "LAN > poortinstellingen")

Hiermee schakelt u de functie Poortspiegel uit, indien de poortspiegel wordt ingesteld op DMZ (Sectie "LAN > Port Settings")

Verwijder de bewakingspoort van Port Mirror (sectie "LAN > poortinstellingen")

Bestuurlijke status van "Force Authorized" (Sectie "LAN > 802.1X")

Waarde van DMZ poort in tabel "VLAN’s in poorttabel" verandert in "Uitsluiten" (Sectie "LAN > VLAN Membership")

In dit voorbeeld zullen we op Ja klikken.

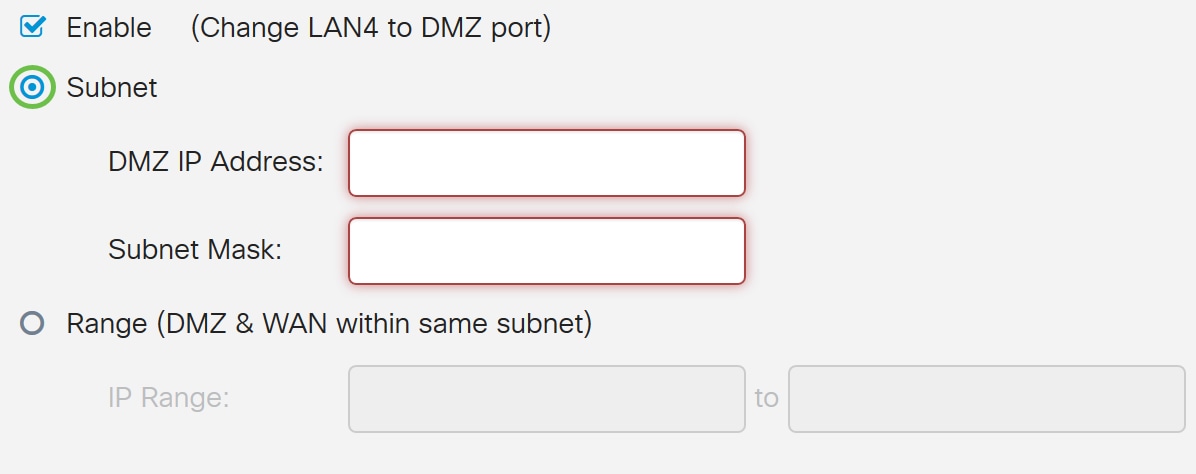

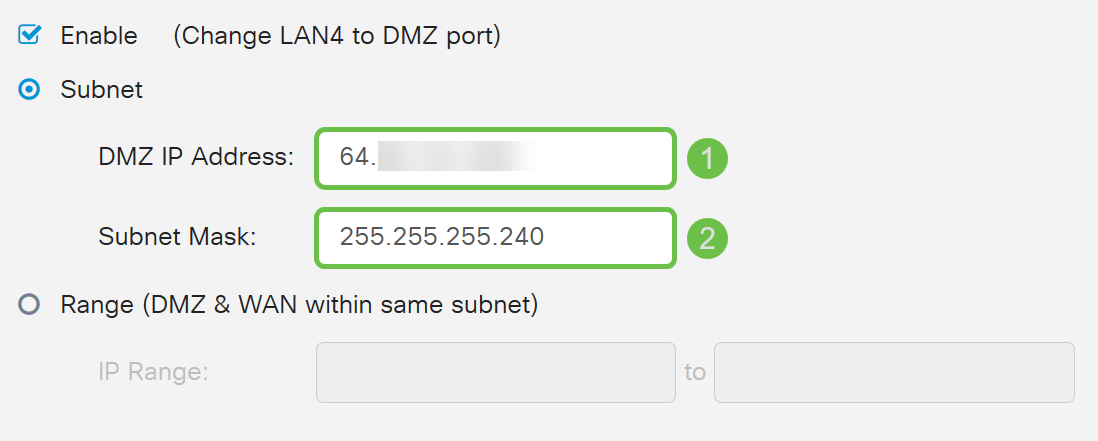

Stap 4. Selecteer ofwel Subnet of Bereik (DMZ & WAN binnen hetzelfde net). In dit voorbeeld selecteren we Subnet.

Stap 5. Voer in het DMZ IP-adres en het subnetmasker in. Alles dat is aangesloten op het LAN4-segment moet zich in dit netwerk bevinden.

Opmerking: Zorg dat het apparaat dat is aangesloten op de DMZ poort het statische IP-adres heeft. Dit IP adres moet mogelijk buiten uw WAN-subprogramma zijn.

In dit voorbeeld gebruiken we een openbaar IP-adres voor de DMZ.

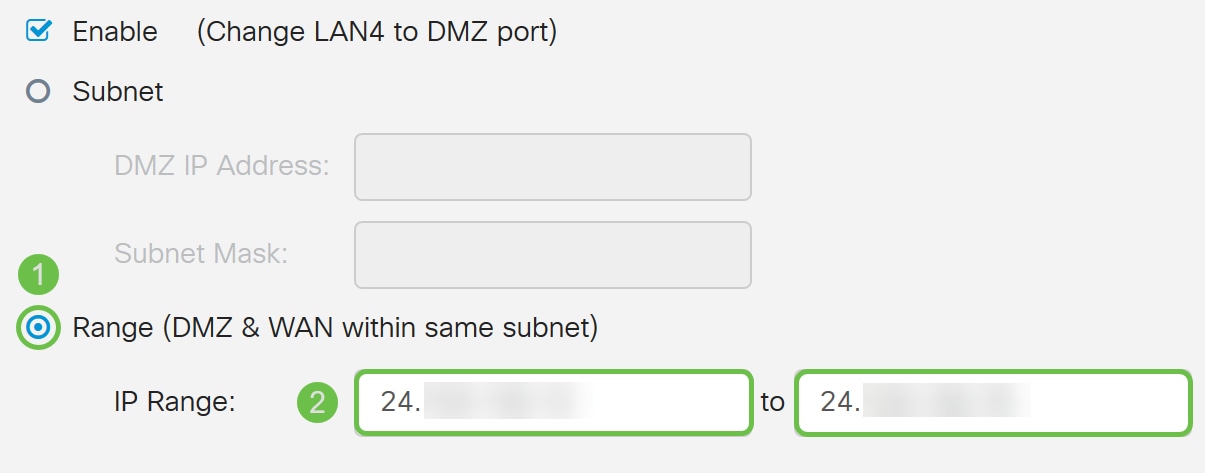

Opmerking: Als u de methode Bereik wilt gebruiken, moet u op de radioknop Bereik klikken en dan het bereik van IP adressen door uw ISP ingaan. Dit wordt meestal gebruikt wanneer u meerdere openbare IP-adressen van uw ISP hebt voor meerdere apparaten die in uw DMZ-netwerk zijn.

Als u één enkel openbaar IP adres hebt en Subnet niet voor u werkt, ga het enige openbare IP adres in beide velden onder het veld IP Range in. Het IP-adres moet een andere gratis IP zijn dan WAN IP-telefoon, het kan niet het WAN IP-adres gebruiken. Als u bijvoorbeeld één openbaar IP-adres van 24.100.50.1 hebt, dat binnen dezelfde mate is als uw WAN IP-adres, ga dan in het veld IP-bereik van 24.100.50.1 in 24.100.50.

Stap 6. Klik op Toepassen in de rechterbovenhoek om de DMZ-instellingen te aanvaarden.

U had Hardware DMZ met succes moeten inschakelen.

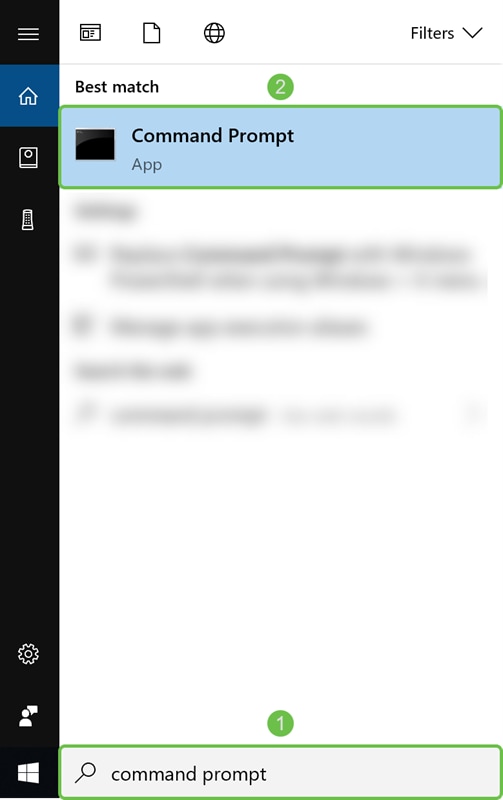

Stap 7. (Optioneel) Om dit te controleren, opent u de opdrachtmelding op uw pc door naar de zoekbalk links onder te navigeren en te typen in de opdrachtmelding. Klik wanneer de opdracht wordt gevraagd op de toepassing.

Opmerking: We gebruiken Windows 10 voor dit voorbeeld.

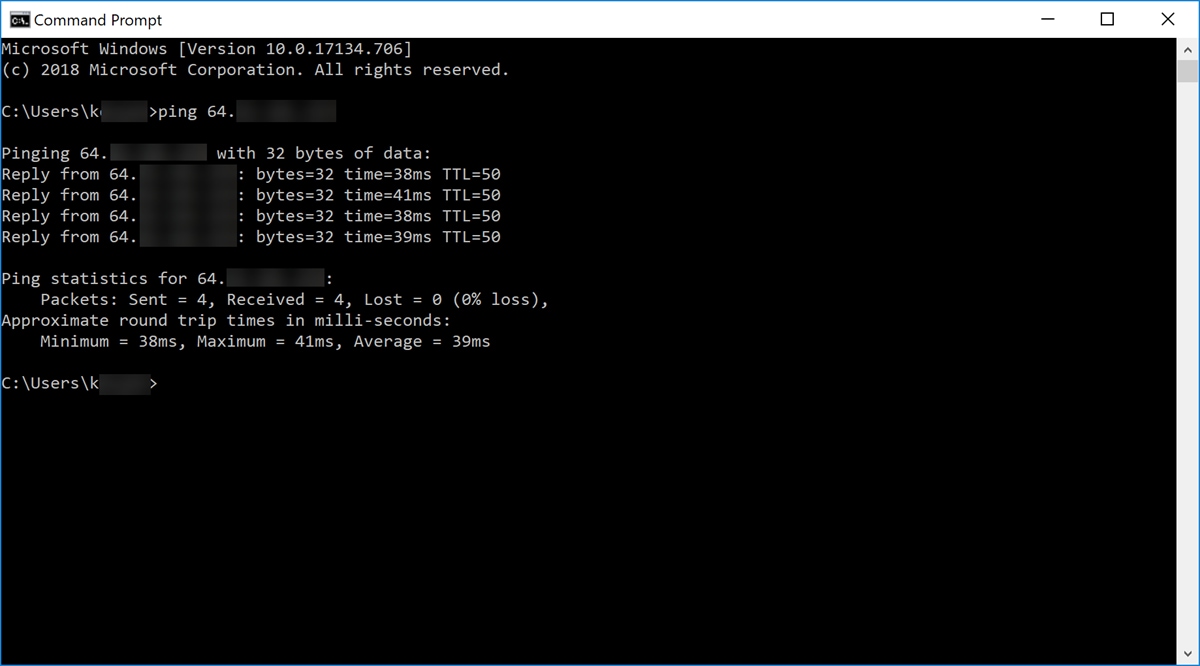

Stap 8. (Optioneel) Er wordt een venster met opdrachtmelding geopend. We voeren een ping-opdracht naar het DMZ IP-adres uit om te zien of er connectiviteit is. Gebruik de opdracht ping DMZ_IP_Address. Sla de ingangstoets in wanneer u de ping wilt starten. Als u antwoorden van dat IP-adres hebt, betekent dit dat u verbindingen hebt tussen u en de DMZ. Als u berichten zoals "Time out aanvraag" of "Ontzettingshost onbereikbaar" hebt ontvangen, dient u de configuratie en aansluitingen te controleren.

In dit voorbeeld typen we in ping 64.x.x.x.x. 64.x.x.x is ons openbare IP-adres voor de DMZ.

Opmerking: Bekijk dit fantastische document: Problemen oplossen bij RV160 en RV260 routers. In dit document voor het oplossen van problemen worden een aantal te analyseren gebieden beschreven. Hoewel dit document is bedoeld voor de RV160 en RV260, kunt u mogelijk bepaalde soortgelijke stappen in de probleemoplossing gebruiken.

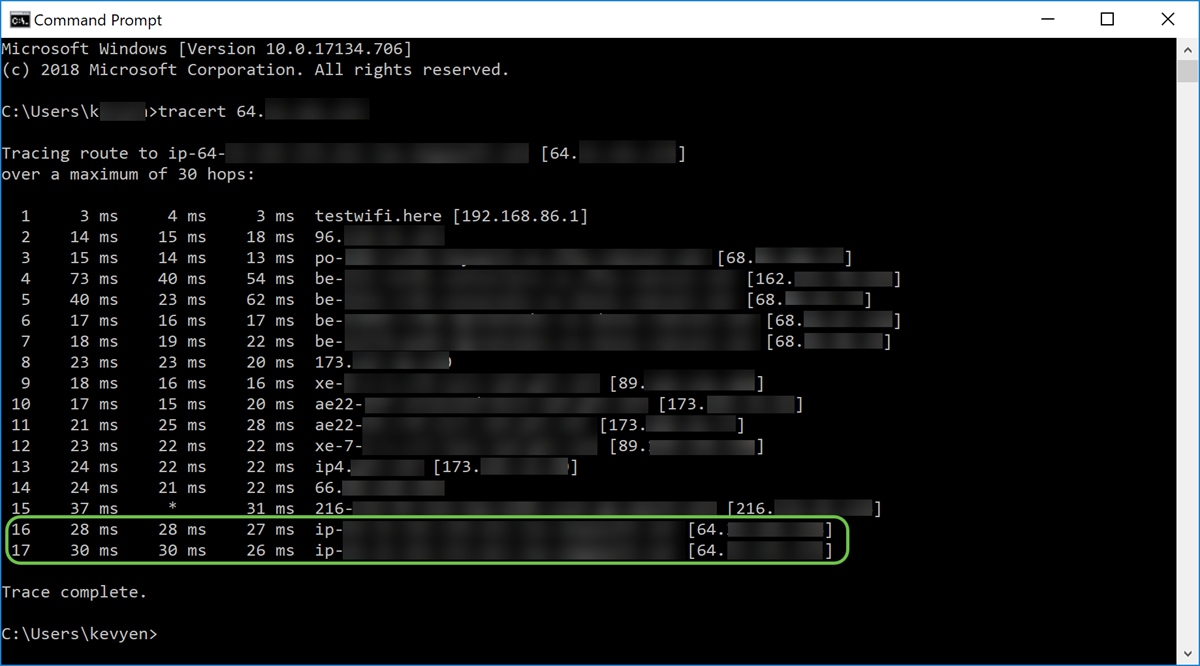

Stap 9. (Optioneel) We kunnen ook een tracerouteopdracht uitvoeren om het pad te zien dat de pakketten nemen om naar de bestemming te gaan. Gebruik de opdracht DMZ_IP_Address en klik op de enter key om het proces te starten. In dit voorbeeld, kunnen we zien dat het spoor volledig is wanneer het het DMZ IP adres aan het eind raakt. Het zal ook "Klaar overtrekken" weergeven wanneer het de bestemming bereikt.

Stap 10. (Optioneel) In dit voorbeeld, hebben we een switch die is aangesloten op de DMZ poort op het statische IP-adres van 64.x.x.x (openbaar IP-adres). We kunnen proberen om toegang te krijgen tot de Graphical User Interface (GUI) van de switch door het openbare IP-adres in de browser bovenaan in te voeren.

We zijn https://64.x.x.x binnengegaan wat ons naar de GUI-pagina van de switch brengt.

U dient nu een paar manieren te kennen om te controleren of uw DMZ correct werkt.

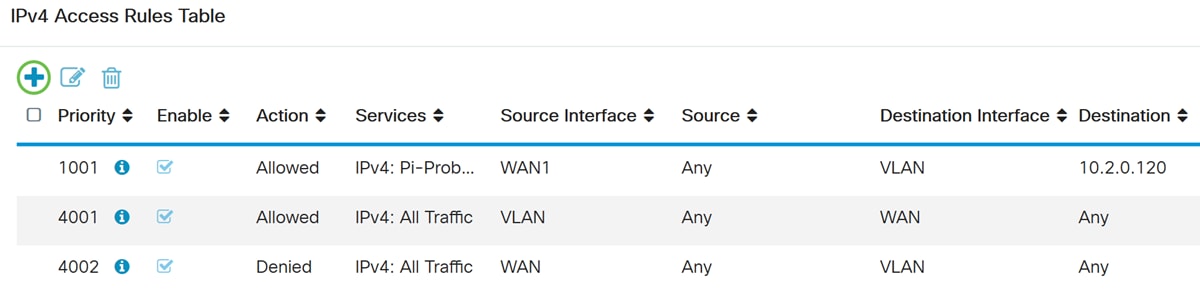

Toegangsregels configureren (optioneel)

Als u een openbaar IP-adres of een bereik IP-adres voor hardware-DMZ hebt ingesteld, wordt in deze sectie een voorbeeld weergegeven van de manier waarop u toegangsregels voor uw DMZ kunt configureren. DMZ moet correct werken zonder de toegangsregels te hoeven configureren. Het configureren van toegangsregels is optioneel, maar aanbevolen wordt om in een basisniveau van beveiliging te voorzien voor de toegang tot uw netwerk. Als we bijvoorbeeld geen toegangsregels instellen, kunnen alle pakketten die door de router worden verzonden naar alle delen van ons netwerk worden toegestaan. Toegangsregels kunnen één host, bereik van IP-adressen of een netwerk toestaan, terwijl ze een andere host, bereik van IP-adressen of een netwerk verhinderen om toegang te krijgen tot hetzelfde gebied (host of netwerk). Door toegangsregels te gebruiken, kunnen we beslissen welke typen verkeer we doorsturen of blokkeren op de routerinterfaces.

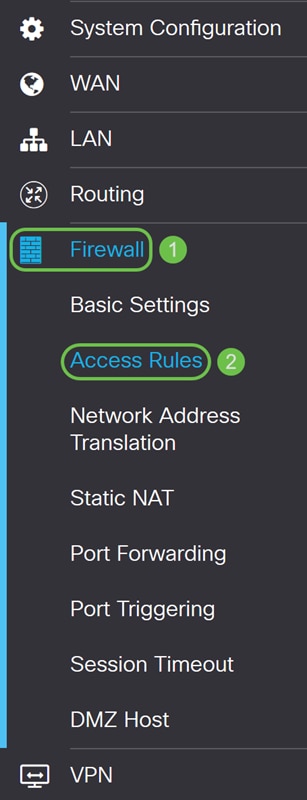

Stap 1. Navigeer naar Firewall > Toegangsregels.

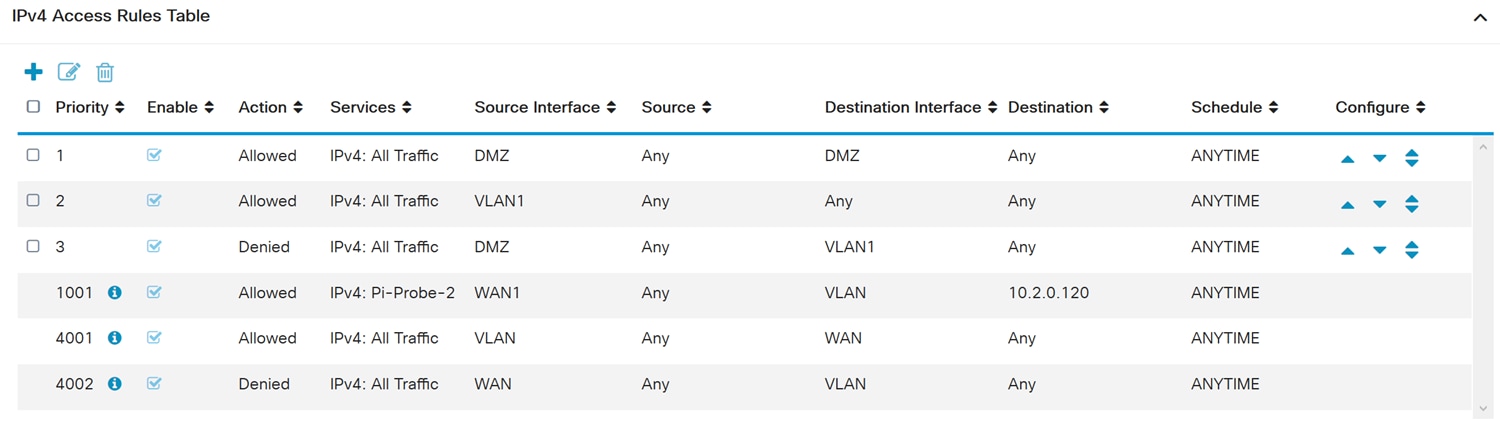

Stap 2. In de tabel met IPv4-toegangsregels klikt u op het Plus-pictogram om een nieuwe IPv4-toegangsregel toe te voegen.

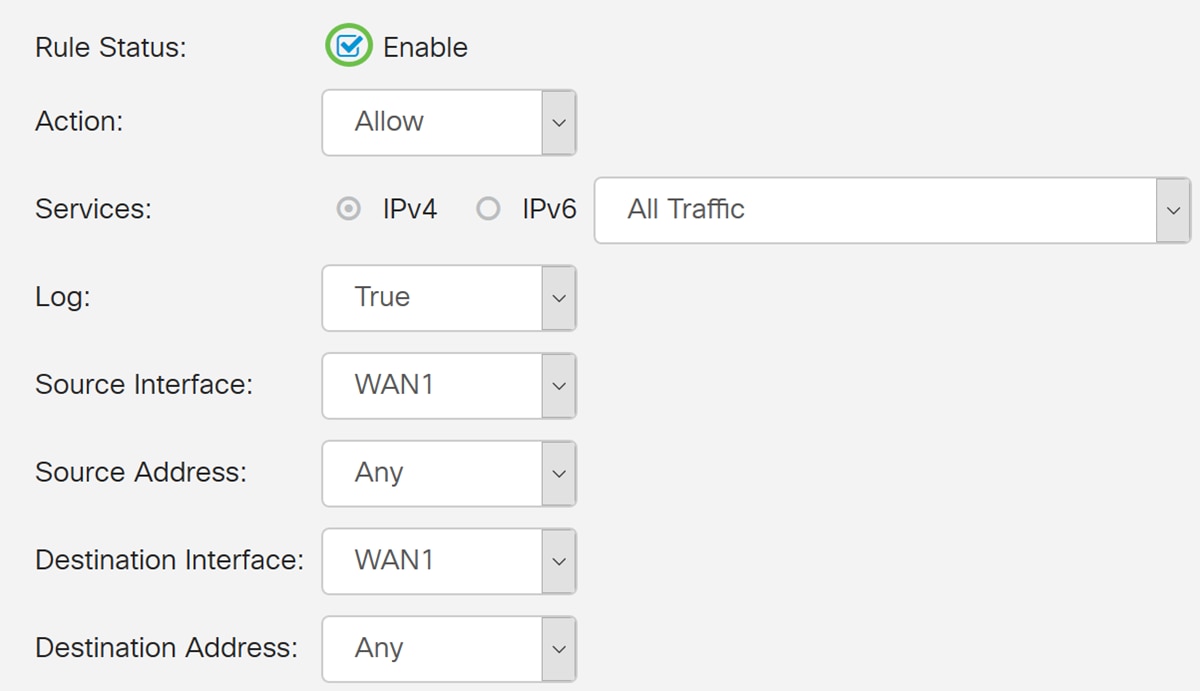

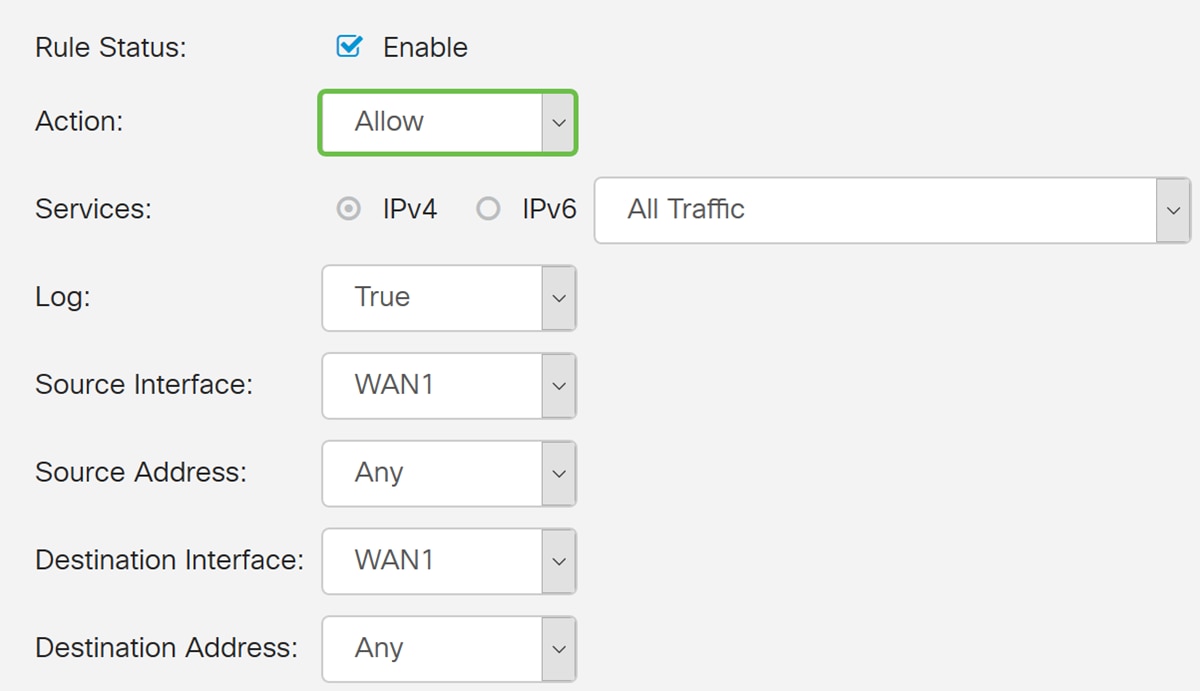

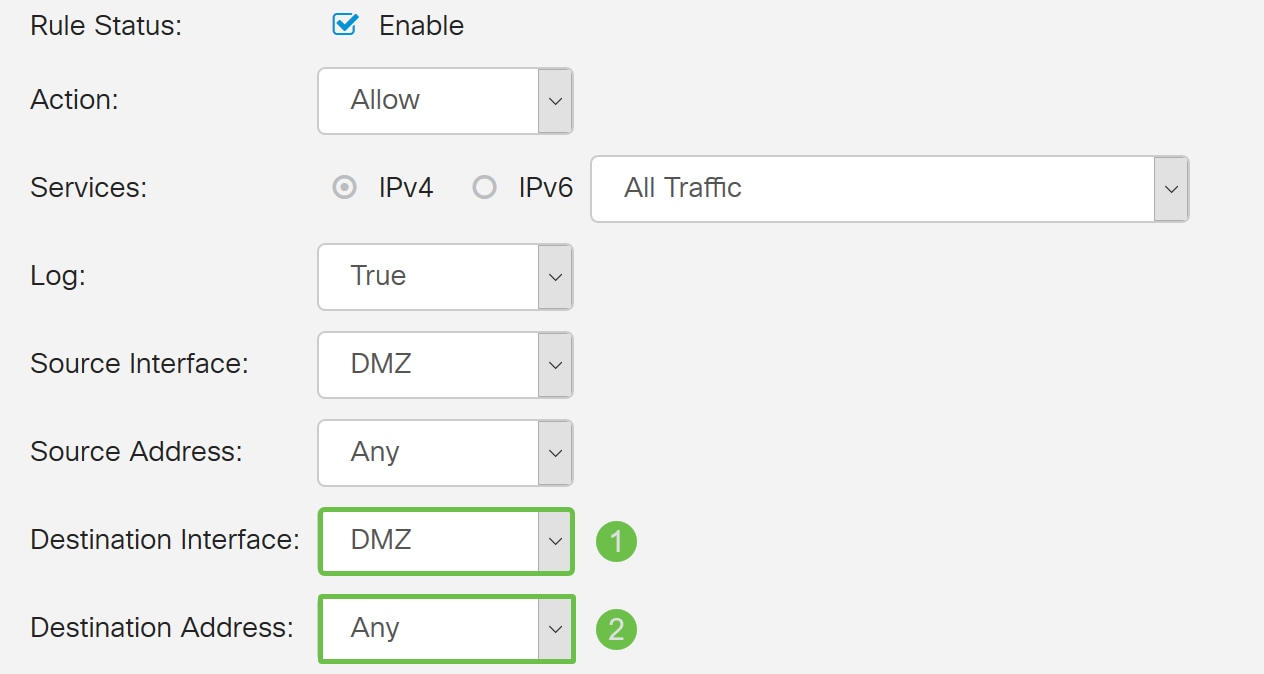

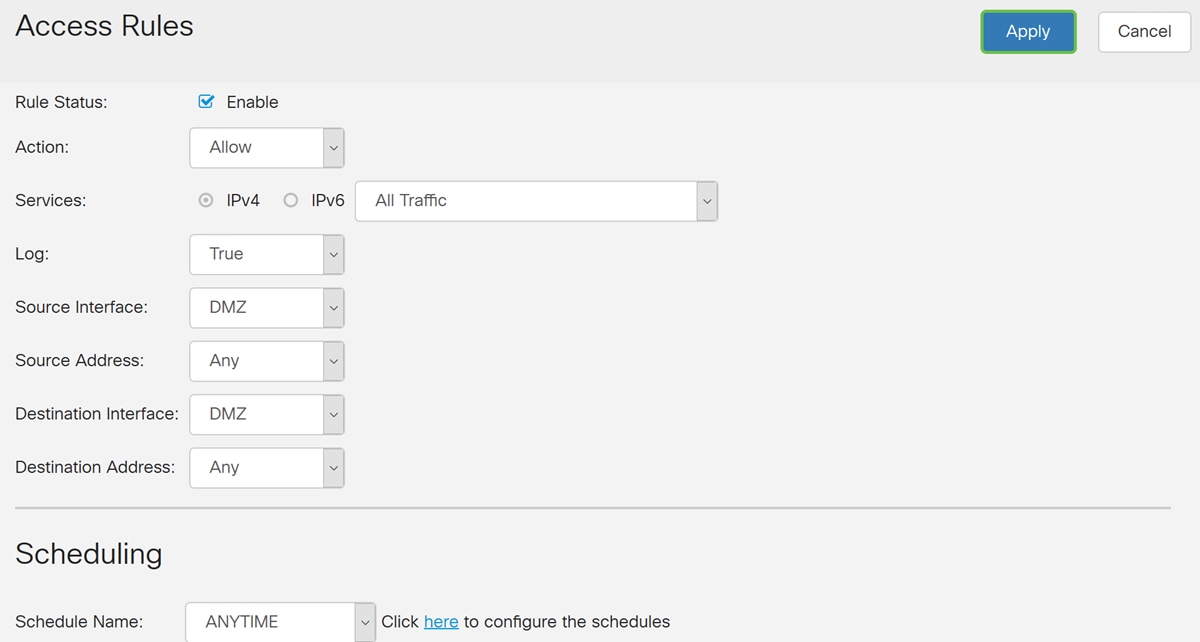

Stap 3. Zorg ervoor dat het selectieknop Enable (inschakelen) is ingeschakeld. Dit zal de regel mogelijk maken.

Stap 4. Selecteer in het veld Action de optie Sta toe in de vervolgkeuzelijst.

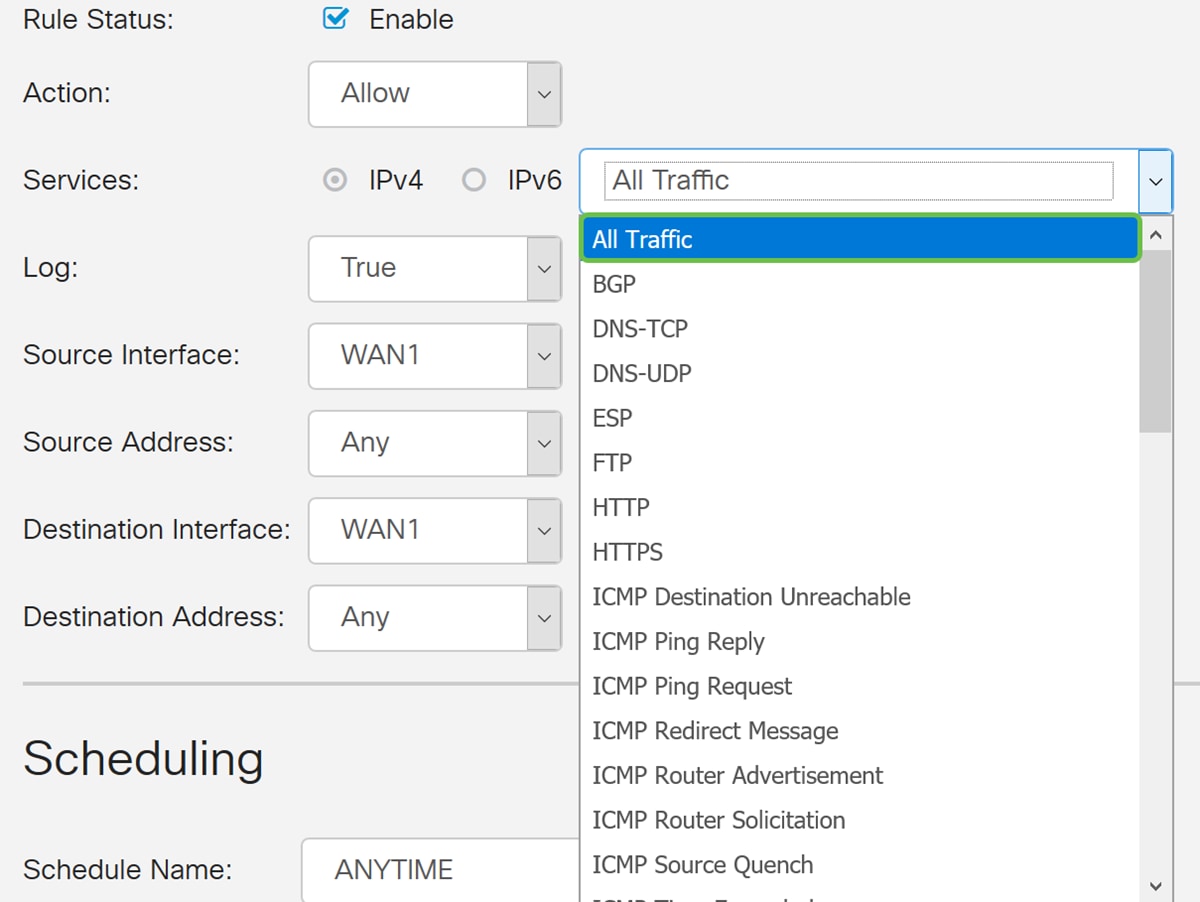

Stap 5. Selecteer een service in het veld Services. We laten het achter als Alle verkeer.

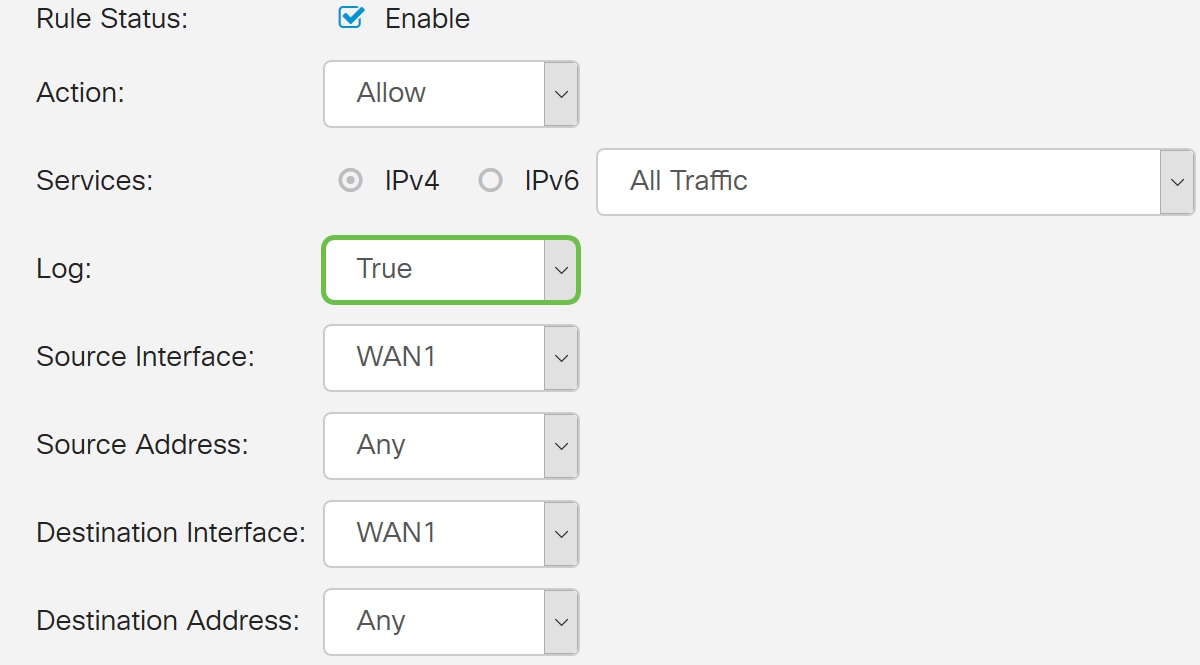

Stap 6. Selecteer nooit of True in de vervolgkeuzelijst.

Waar - komt overeen met de regels.

Nooit - geen logbestand vereist.

In dit voorbeeld laten we het als waar over.

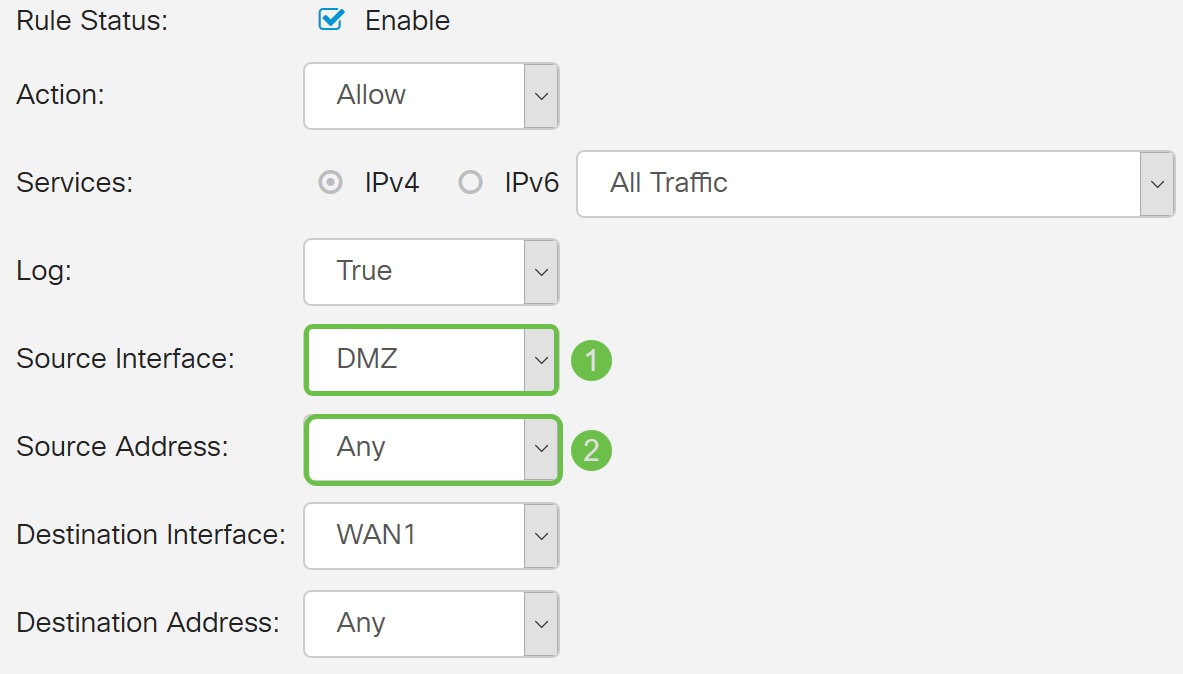

Stap 7. Selecteer de Bron-interface en het Bron-adres in de vervolgkeuzelijst.

In dit voorbeeld zijn DMZ en Any geselecteerd.

Stap 8. Selecteer de doelinterface en het doeladres in de vervolgkeuzelijst.

In dit voorbeeld zijn DMZ en Any geselecteerd.

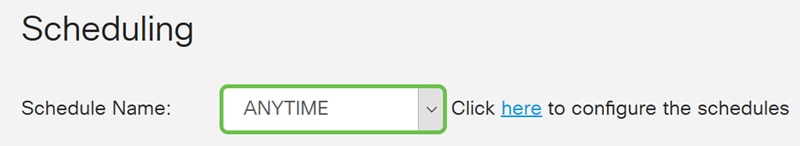

Stap 9. Selecteer in het gedeelte Scheduling een tijd uit de vervolgkeuzelijst om de firewallregel toe te passen. Als u uw eigen programma wilt configureren klikt u op de link hier.

In dit voorbeeld zullen we IEDERE TIJD gebruiken als ons schema.

Stap 10. Klik op Toepassen om de nieuwe regel toe te voegen. Volgens deze regel is elk DMZ-verkeer naar elke DMZ toegestaan.

Dit is een voorbeeld dat is gecreëerd. Je kunt zien dat we in een regel over DMZ hebben toegevoegd die niet met een bestemming in VLAN 1 kan communiceren. Dit is omdat we niet willen dat de DMZ toegang heeft tot iets van VLAN 1.

Verifiëren met de router

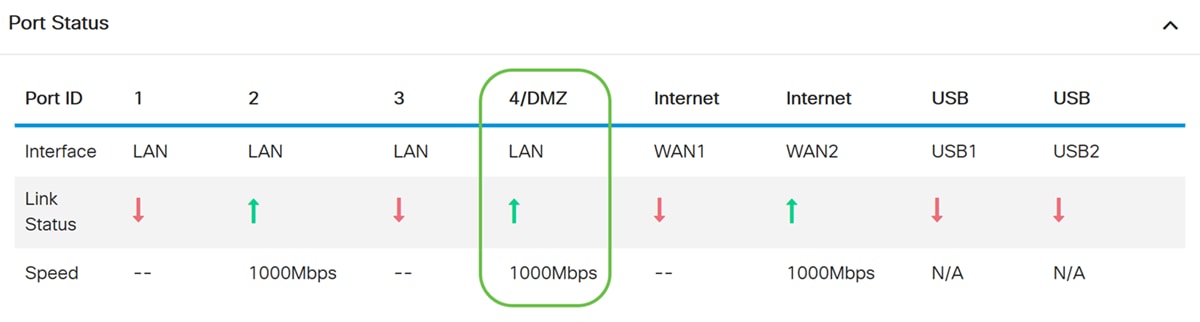

Stap 1. Om te verifiëren dat uw apparaat in de DMZ-poort op de router is aangesloten, navigeer naar Status en Statistieken, zal de pagina automatisch de System Summary pagina laden. Port 4 of LAN 4 zal de status van de DMZ als "UP" aanduiden.

Het indrukken van het IP van het apparaat zal ons de bereikbaarheidsstatus van het apparaat laten weten. Het is goed om de DMZ-configuratie voor elke specifieke service/poort te controleren met behulp van het openbare IP-adres.

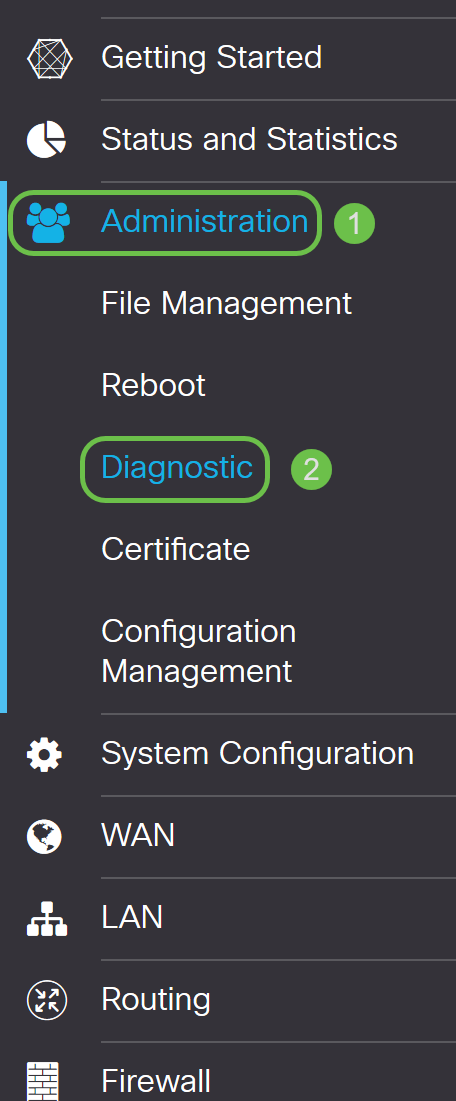

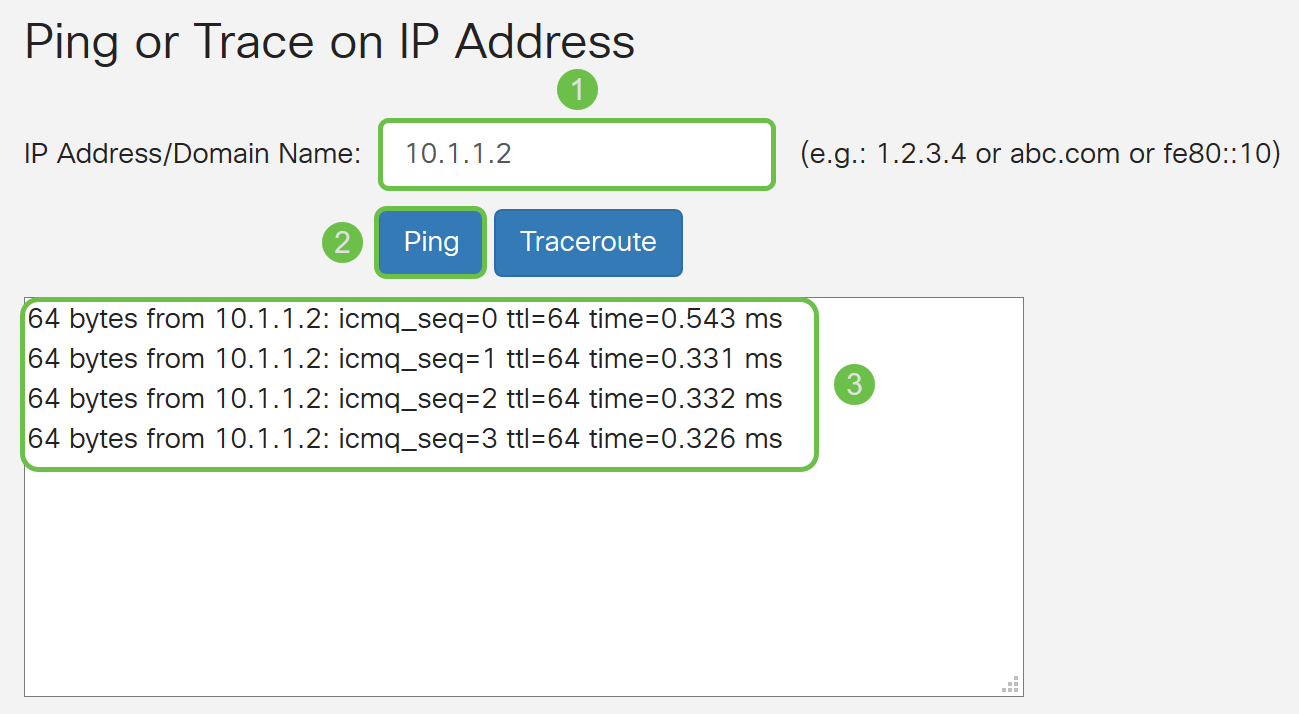

Stap 2. Navigeer naar Administratie > Diagnostiek.

Stap 3. Voer het IP-adres van de DMZ in en klik op de knop Ping.

In dit voorbeeld gebruiken we het IP-adres van de DMZ die is ingesteld in DMZ Host Section.

Opmerking: Als de ping is geslaagd, ziet u een bericht zoals hieronder wordt weergegeven. Als de ping mislukt, betekent dit dat de DMZ niet kan worden bereikt. Controleer uw DMZ-instellingen om er zeker van te zijn dat ze correct zijn geconfigureerd.

Conclusie

Nu u de installatie van de DMZ hebt voltooid, kunt u de services gebruiken vanaf buiten het LAN.

Feedback

Feedback