Secure ACS voor Windows v3.2 met EAP-TLS-machinverificatie

Inhoud

Inleiding

Dit document beschrijft hoe u de EXTRA COMPUTER-beveiliging (EAP-TLS) voor verificatie kunt configureren met Cisco Secure Access Control System (ACS) voor Windows versie 3.2.

Opmerking: Machineechtheidscontrole wordt niet ondersteund door de autoriteit voor het Novell-certificaat (CA). ACS kan EAP-TLS gebruiken om machine-verificatie te ondersteunen in Microsoft Windows Active Directory. De eindgebruiker client kan het protocol voor gebruikersverificatie beperken tot hetzelfde protocol dat wordt gebruikt voor de verificatie van machines. Voor het gebruik van EAP-TLS voor de authenticatie van de machine zou het gebruik van EAP-TLS's voor gebruikersauthenticatie nodig kunnen zijn. Raadpleeg het gedeelte Machineverificatie van de Gebruikershandleiding voor Cisco Secure Access Control Server 4.1 voor meer informatie over machineverantwoording.

Opmerking: Bij het opzetten van ACS om machines via EAP-TLS te authenticeren en het ACS is ingesteld voor Machineverificatie, moet de klant zodanig zijn ingericht dat hij alleen machineverantwoording doet. Raadpleeg voor meer informatie Hoe u alleen-computerverificatie kunt inschakelen voor een op 802.1X gebaseerd netwerk in Windows Vista, in Windows Server 2008 en in Windows XP Service Pack 3.

Voorwaarden

Vereisten

Er zijn geen specifieke voorwaarden van toepassing op dit document.

Gebruikte componenten

De informatie in dit document is gebaseerd op de onderstaande software- en hardwareversies.

-

Cisco Secure ACS voor Windows versie 3.2

-

Microsoft certificaatservices (geïnstalleerd als autoriteit voor Enterprise root [CA])

Opmerking: Raadpleeg voor meer informatie de stapsgewijze gids voor het instellen van een certificeringsinstantie

.

. -

DNS-service met Windows 2000-server met servicepack 3 en hotfix 323172

Opmerking: Als u CA Server-problemen ondervindt, installeert u hotfix 323172

. De Windows 2000 SP3-client vereist hotfix 313664

. De Windows 2000 SP3-client vereist hotfix 313664  om IEEE 802.1x-verificatie in te schakelen.

om IEEE 802.1x-verificatie in te schakelen. -

Cisco Aironet 1200 Series draadloos access point 12.01T

-

IBM ThinkPad T30 met Windows XP Professional met Service Pack 1

De informatie in dit document is gebaseerd op apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als u in een levend netwerk werkt, zorg er dan voor dat u de potentiële impact van om het even welke opdracht begrijpt alvorens het te gebruiken.

Achtergrondinformatie

Zowel EAP-TLS als Protected Extensible Authentication Protocol (PEAP) bouwen en gebruiken een TLS/Secure Socket Layer (SSL)-tunnel. EAP-TLS maakt gebruik van wederzijdse authenticatie waarbij zowel de ACS-server (authenticatie, autorisatie en accounting [AAA]) als de klanten over certificaten beschikken en hun identiteit aan elkaar bewijzen. PEAP gebruikt echter alleen authenticatie aan serverzijde; alleen de server heeft een certificaat en bewijst zijn identiteit aan de cliënt .

Conventies

Zie de Cisco Technical Tips Convention voor meer informatie over documentconventies.

Netwerkdiagram

Dit document gebruikt de netwerkinstellingen die in het onderstaande schema zijn weergegeven.

Cisco Secure ACS voor Windows v3.2 configureren

Volg de onderstaande stappen om ACS 3.2 te configureren.

-

Specificeer aanvullende certificeringsinstanties die de ACS moeten vertrouwen.

-

Start de service opnieuw en stel PEAP-instellingen in op de ACS.

-

Specificeer en configureren het access point als een AAA-client.

Een certificaat voor de ACS-server verkrijgen

Volg deze stappen om een certificaat te verkrijgen.

-

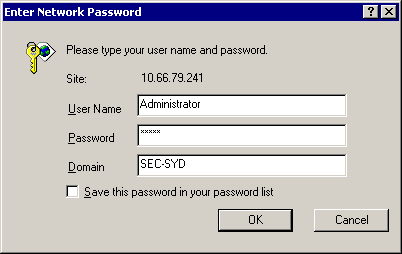

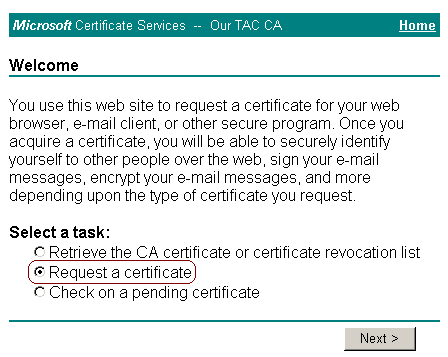

Open op de ACS-server een webbrowser en voer http:// CA-ip-adres/certsrv in om toegang te krijgen tot de CA-server.

-

Meld u aan bij het domein als beheerder.

-

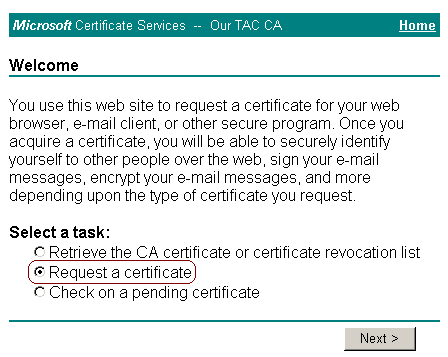

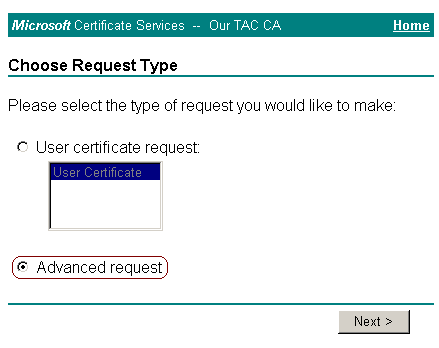

Selecteer Een certificaat aanvragen en klik vervolgens op Volgende.

-

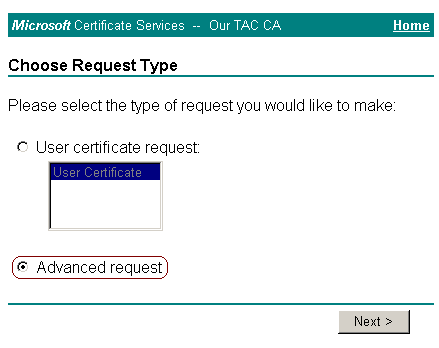

Selecteer Geavanceerd verzoek en klik vervolgens op Volgende.

-

Selecteer een certificaataanvraag bij deze CA indienen met behulp van een formulier en klik vervolgens op Volgende.

-

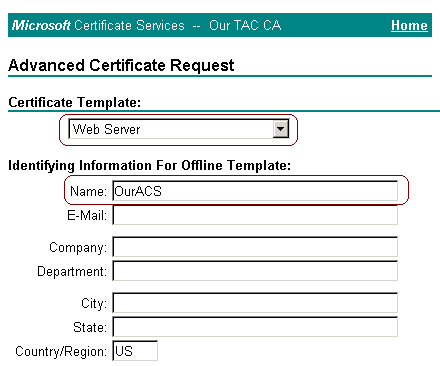

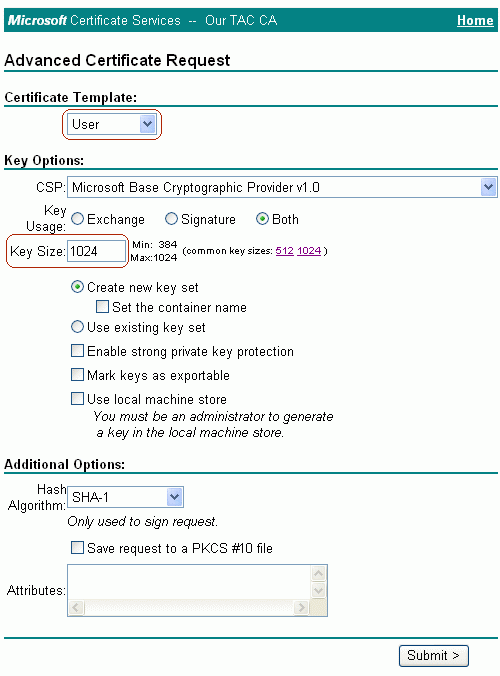

Configuratie van de certificeringsopties:

-

Selecteer Webserver als de certificaatsjabloon en voer de naam van de ACS-server in.

-

Typ 1024 in het veld Key Size en controleer de Mark-toetsen als exportbaar en gebruik de vinkjes van de lokale machinewinkel.

-

Configureer de gewenste opties en klik vervolgens op Indienen.

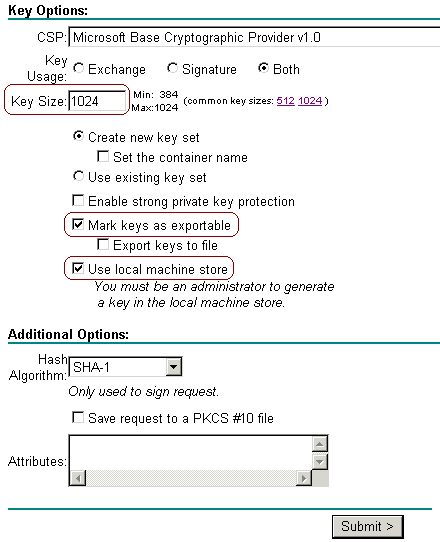

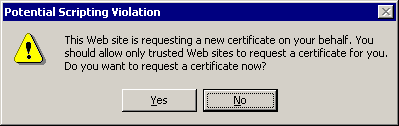

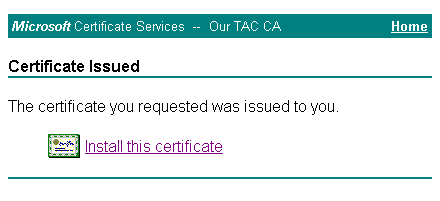

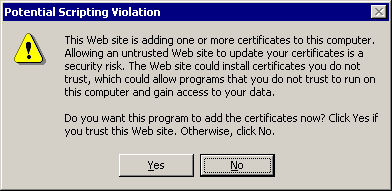

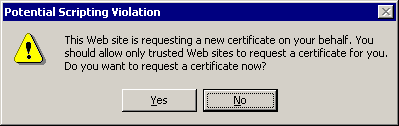

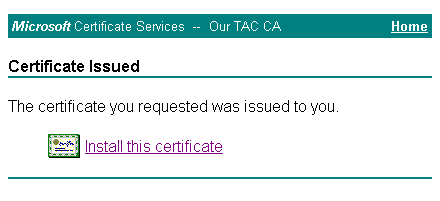

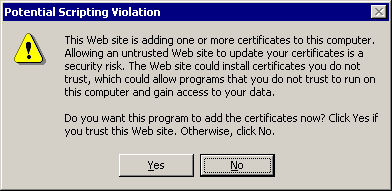

N.B.: Als het dialoogvenster Potentiële Schending van de Schrift verschijnt, klikt u op Ja om door te gaan.

-

-

Klik op Installeer dit certificaat.

N.B.: Als het dialoogvenster Potentiële Schending van de Schrift verschijnt, klikt u op Ja om door te gaan.

-

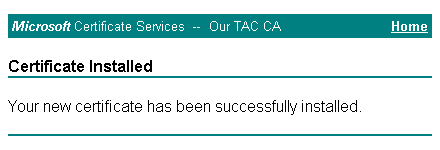

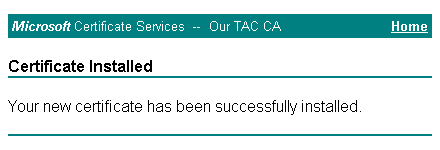

Als de installatie geslaagd is, verschijnt het geïnstalleerde bericht van het Certificaat.

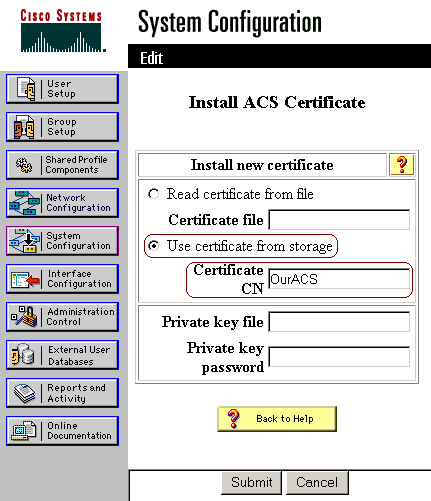

ACS configureren voor gebruik van een opslagcertificaat

Voltooi deze stappen om ACS te configureren om het opgeslagen certificaat te gebruiken.

-

Open een webbrowser en voer http:// ACS-ip-adres in:2002/om toegang te krijgen tot de ACS-server.

-

Klik op System Configuration en vervolgens op ACS-certificaatinstelling.

-

Klik op ACS-certificaat installeren.

-

Klik vanuit het keuzerondje Storage op het certificaat.

-

Voer in het veld certificaatGN de naam in van het certificaat dat u in stap 5a van het vak Certificaat verkrijgen van de ACS-server van dit document hebt toegewezen.

-

Klik op Inzenden.

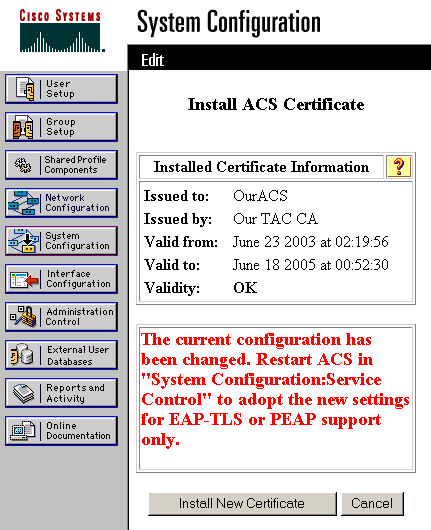

Zodra de configuratie is voltooid, verschijnt er een bevestigingsbericht dat aangeeft dat de configuratie van de ACS-server is gewijzigd.

Opmerking: U hoeft het ACS-systeem op dit moment niet opnieuw te starten.

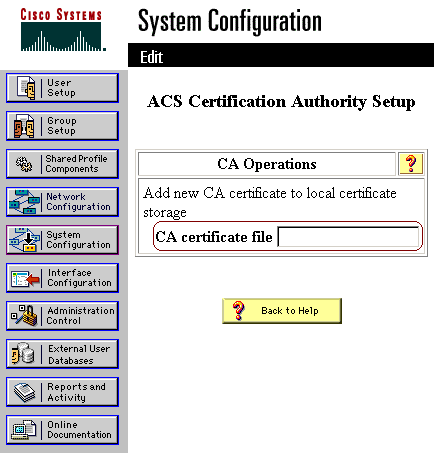

Specificeer aanvullende certificeringsinstanties die de ACS moeten vertrouwen

ACS vertrouwt automatisch op de CA die haar eigen certificaat heeft afgegeven. Als de client-certificaten zijn afgegeven door extra CA's, moet u deze stappen voltooien:

-

Klik op System Configuration en vervolgens op ACS-certificaatinstelling.

-

Klik op ACS certificaatinstelling om CA’s aan de lijst van vertrouwde certificaten toe te voegen.

-

Typ in het veld voor CA-certificaatbestand de locatie van het certificaat en klik vervolgens op Inzenden.

-

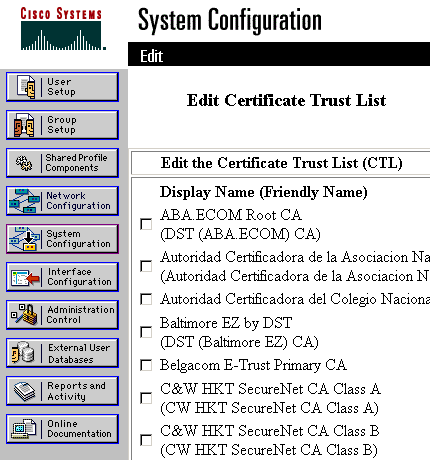

Klik op certificaatlijst bewerken.

-

Controleer alle CA’s die de ACS moeten vertrouwen en verwijder alle CA’s die de ACS niet moeten vertrouwen.

-

Klik op Inzenden.

Start de service opnieuw en stel de EAP-TLS-instellingen in op de ACS

Voltooi deze stappen om de service te hervatten en stel de instellingen van EAP-TLS in:

-

Klik op System Configuration en vervolgens op Service Control.

-

Klik op Start opnieuw om de service te hervatten.

-

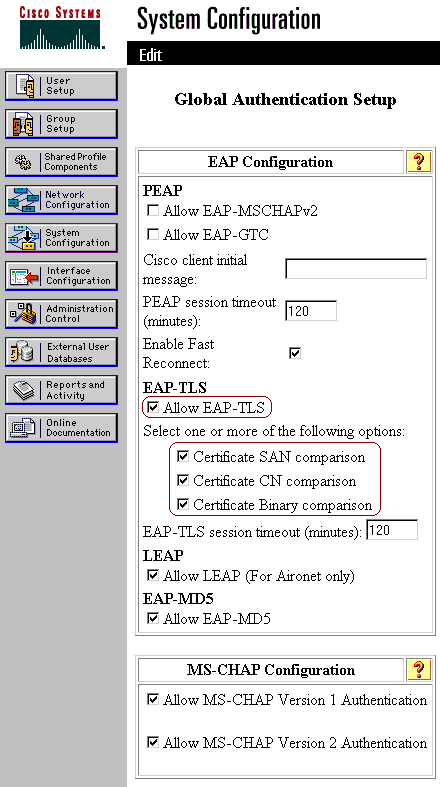

Klik om de instellingen van EAP-TLS te configureren op System Configuration en klik vervolgens op Global Authentication Setup.

-

Controleer MAP-TLS toestaan en controleer vervolgens een of meer van de certificaatvergelijkingen.

-

Klik op Inzenden.

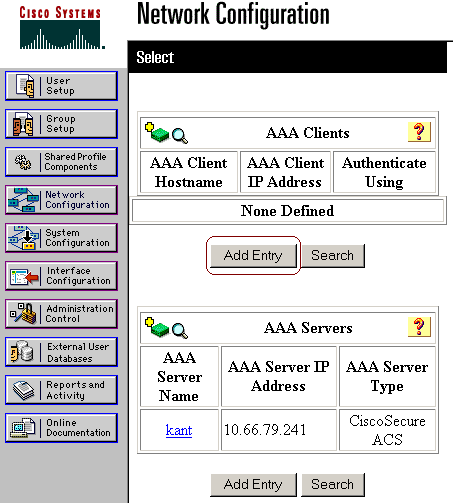

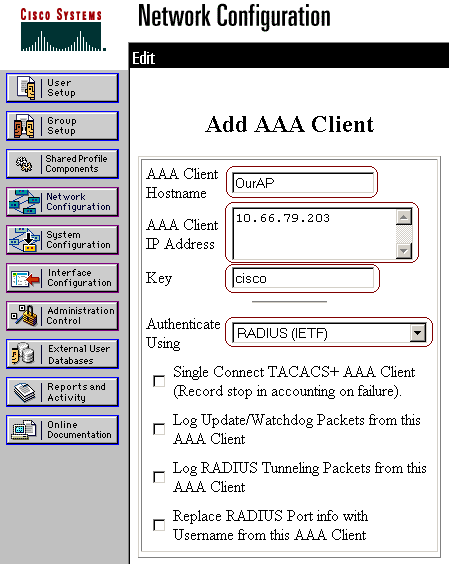

Het access point als een AAA-client specificeren en configureren

Voltooi deze stappen om het access point (AP) te configureren als een AAA-client:

-

Klik op Netwerkconfiguratie.

-

Klik onder AAA-clients op Toevoegen.

-

Voer de naam van de host van het access point in het veld AAA Client Hostname en het IP-adres in het veld AAA Client IP-adres.

-

Voer een gedeelde geheime sleutel in voor ACS en het access point in het veld Key.

-

Kies RADIUS (Cisco Aironet) als de authenticatiemethode en klik op Inzenden.

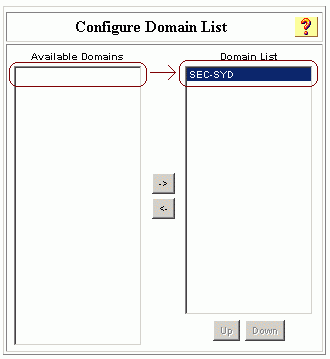

De externe gebruikersdatabases configureren

Voltooi deze stappen om de externe gebruikersdatabases te configureren.

-

Klik op Externe gebruiker-databases en klik vervolgens op Databaseconconfiguratie.

-

Klik op Windows database.

N.B.: Als er nog geen Windows-database is gedefinieerd, klikt u op Nieuwe configuratie maken en vervolgens klikt u op Indienen.

-

Klik op Configureren.

-

Verplaats onder Domain List configureren het domein SEC-SYD van Beschikbare domeinen naar Domain List.

-

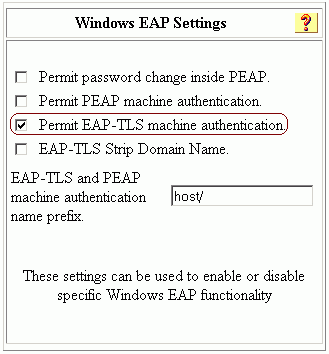

Klik in het gedeelte Windows EAP-instellingen op het aanvinkvakje MAP-TLS-machineverantwoording toestaan om machine-verificatie mogelijk te maken.

Opmerking: Wijzig het voorvoegsel van de naam van de machineverantwoording niet. Microsoft gebruikt momenteel "/host" (de standaardwaarde) om onderscheid te maken tussen gebruiker- en machine-verificatie.

-

U kunt desgewenst het aanvinkvakje EAP-TLS Domain Name controleren om het domein te kunnen strippen.

-

Klik op Inzenden.

-

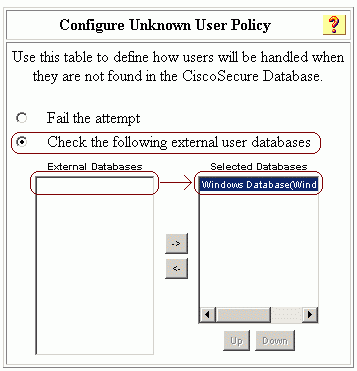

Klik op Externe gebruiker-databases en vervolgens op Onbekend gebruikersbeleid.

-

Klik op de radioknop Controleer de volgende externe gebruikersdatabases.

-

Verplaats Windows Database van de lijst Externe databases naar de lijst Geselecteerde databases.

-

Klik op Inzenden.

Start de service opnieuw

Voltooi na het configureren van de ACS deze stappen om de service opnieuw te starten:

-

Klik op System Configuration en vervolgens op Service Control.

-

Klik op Opnieuw beginnen.

De automatische inschrijving van de MS-certificaatmachine configureren

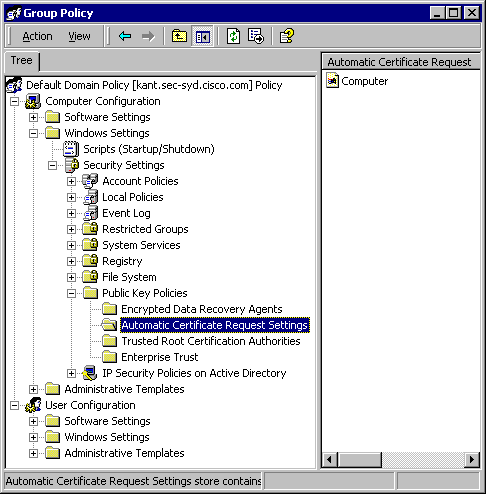

Volg deze stappen om het domein voor de automatische inschrijving van het machinecertificaat te configureren:

-

Ga naar Configuratiescherm > Gereedschappen > Actieve Map-gebruikers en computers openen.

-

Klik met de rechtermuisknop op het domein sec-syd en kies Eigenschappen.

-

Klik op het tabblad Groepsbeleid.

-

Klik op Default Domain Policy en vervolgens op Bewerken.

-

Ga naar Computer Configuration > Windows Settings > Security Settings > Public Key Policies > Automatisch certificaataanvraag-instellingen.

-

Ga in de menu-balk naar Actie > Nieuw > Automatisch certificaataanvraag en klik op Volgende.

-

Kies Computer en klik op Volgende.

-

Controleer de certificaatinstantie, "Onze TAC CA", in dit voorbeeld.

-

Klik op Volgende en vervolgens op Voltooien.

Het Cisco access point configureren

Voltooi deze stappen om AP te vormen om ACS als de authenticatieserver te gebruiken:

-

Open een webbrowser en voer http:// AP-ip-adres/certsrv in om toegang te krijgen tot AP.

-

Klik in de werkbalk op Instellen.

-

Klik onder Services op Security en vervolgens op Verificatieserver.

Opmerking: Als u rekeningen op de AP hebt ingesteld, moet u inloggen.

-

Geef de configuratie-instellingen van de authenticator op:

-

Kies 802.1x-2001 voor de 802.1x Protocol versie (voor EAP-verificatie).

-

Voer het IP-adres van de ACS-server in het veld Naam/IP-server van de server in.

-

Kies RADIUS als servertype.

-

Typ 1645 of 1812 in het veld Port.

-

Voer de gedeelde geheime sleutel in die u in Opgeven en configureren van het access point als een AAA-client hebt opgegeven.

-

Controleer de optie voor EAP-verificatie om aan te geven hoe de server gebruikt moet worden.

-

-

Klik na voltooiing op OK.

-

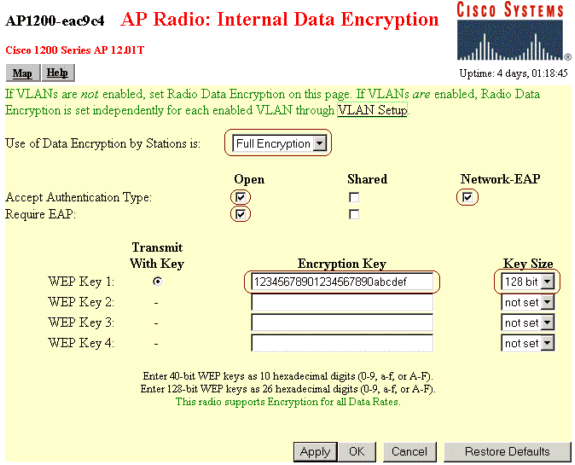

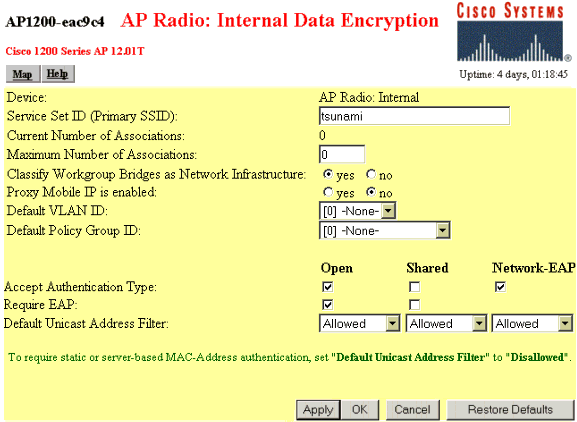

Klik op Radio Data Encryption (EFN).

-

Voer de instellingen voor interne gegevensencryptie in.

-

Kies Full Encryption van het gebruik van Data Encryption door Stations is vervolgkeuzelijst om het niveau van gegevensencryptie in te stellen.

-

Voor het type Acceptverificatie dient u het aanvinkvakje Open in te schakelen om het goedgekeurde type verificatie in te stellen en het netwerk-EAP te controleren om LEAP mogelijk te maken.

-

Voor het MAP aanvragen, vinkt u het aanvinkvakje Open aan om op MAP te wachten.

-

Voer een coderingssleutel in het veld Encrypt Key in en kies 128-bits in de vervolgkeuzelijst Key Size.

-

-

Klik na voltooiing op OK.

-

Ga naar Network > Service ets > selecteer de SSID IDx om te bevestigen dat de juiste Service Set-id (SSID) wordt gebruikt.

-

Klik op OK.

De draadloze client configureren

Voltooi deze stappen om ACS 3.2 te configureren:

Join the Domain

Voltooi deze stappen om de draadloze client aan het domein toe te voegen.

Opmerking: om deze stappen te kunnen voltooien, moet de draadloze client connectiviteit met de CA hebben, via een bekabelde verbinding of via de draadloze verbinding met 802.1x-beveiliging uitgeschakeld.

-

Meld u aan bij Windows XP als lokale beheerder.

-

Ga naar Configuratiescherm > Prestaties en onderhoud > Systeem.

-

Klik op het tabblad Computer Name en klik vervolgens op Wijzigen.

-

Voer de hostnaam in het veld Computer Name in.

-

Kies Domain, en voer dan de naam van het domein in (SEC-SYD in dit voorbeeld).

-

Klik op OK.

-

Wanneer het dialoogvenster Aanmelden verschijnt, logt u in met een account met voldoende toestemming om zich bij het domein aan te sluiten.

-

Start de computer opnieuw op wanneer de computer is aangesloten op het domein.

De machine wordt lid van het domein. Aangezien de machine auteïncarnemratie is ingesteld, heeft de machine een certificaat voor de geïnstalleerde CA en een certificaat voor machineverantwoording.

Een certificaat voor de gebruiker verkrijgen

Voltooi deze stappen om een certificaat voor de gebruiker te verkrijgen.

-

Meld u aan bij Windows XP en het domein (SEC-SYD) op de draadloze client (laptop) als de account waarvoor een certificaat vereist is.

-

Open een webbrowser en voer http:// CA-ip-adres/certsrv in om toegang te krijgen tot de CA server.

-

Meld u aan bij de CA-server onder dezelfde account.

Opmerking: het certificaat is opgeslagen op de draadloze client onder het profiel van de huidige gebruiker; Daarom moet u dezelfde account gebruiken om in te loggen bij Windows en de CA.

-

Klik op het radioknop Aanvragen van een certificaat en vervolgens op Volgende.

-

Klik op de knop Geavanceerd verzoek en klik vervolgens op Volgende.

-

Klik op de knop Een certificaataanvraag bij deze opdracht indienen met behulp van een formulierradioknop en klik vervolgens op Volgende.

-

Kies Gebruiker uit de certificaatsjabloon en voer 1024 in het veld Belangrijkste grootte in.

-

Configureer de gewenste opties en klik op Indienen.

N.B.: Als het dialoogvenster Potentiële Schending van de Schrift verschijnt, klikt u op Ja om door te gaan.

-

Klik op Installeer dit certificaat.

N.B.: Als het dialoogvenster Potentiële Schending van de Schrift verschijnt, klikt u op Ja om door te gaan.

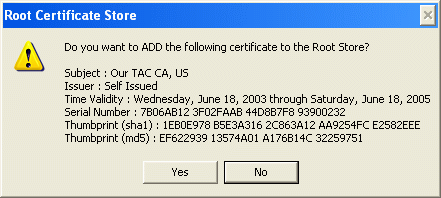

Opmerking: Mogelijk verschijnt de Opslagcertificaatwinkel als het certificaat van de CA niet al op de draadloze client is opgeslagen. Klik op Ja om het certificaat op te slaan naar lokale opslag.

Als de installatie geslaagd is, verschijnt er een bevestigingsbericht.

De draadloze netwerken configureren

Voltooi deze stappen om de opties voor een draadloos netwerk in te stellen:

-

Meld u aan bij het domein als een domeingebruiker.

-

Ga naar Control Panel > Network and Internet Connections > Network Connections.

-

Klik met de rechtermuisknop op Draadloze verbinding en kies Eigenschappen.

-

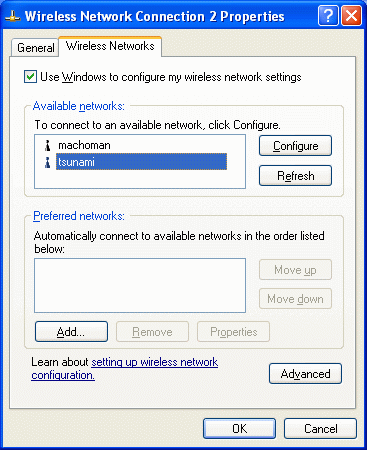

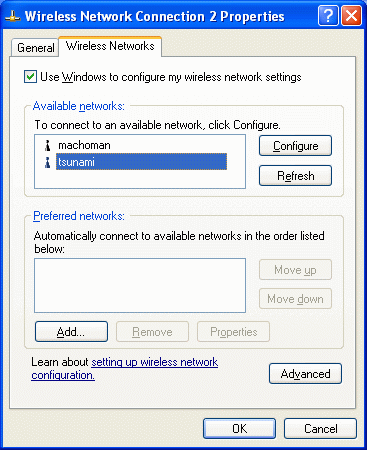

Klik op het tabblad Draadloze netwerken.

-

Kies het draadloze netwerk uit de lijst met beschikbare netwerken en klik vervolgens op Configureren.

-

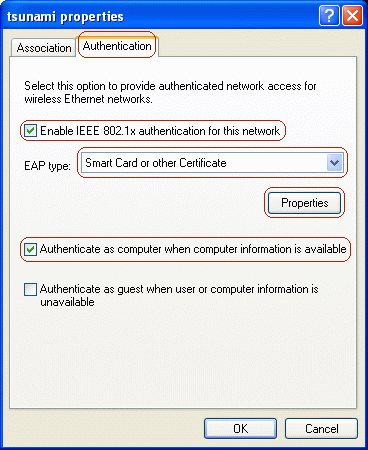

Controleer op het tabblad Verificatie het vakje IEEE 802.1x-verificatie voor dit netwerk inschakelen.

-

Selecteer Smart Card of ander certificaat in de vervolgkeuzelijst EAP-type en klik vervolgens op Properties.

Opmerking: Om machine-verificatie mogelijk te maken, dient u het aanvinkvakje Authenticate as computer te controleren wanneer computerinformatie beschikbaar is.

-

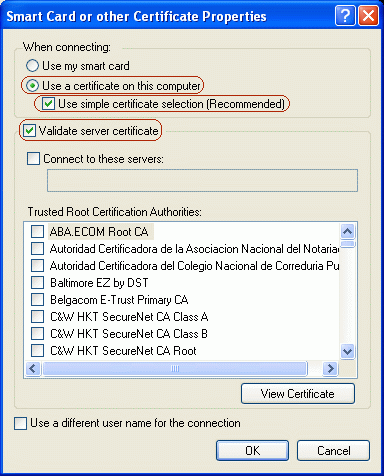

Klik op de knop FineReader gebruiken voor een certificaat op deze computer en controleer vervolgens het vakje Eenvoudig certificaat gebruiken.

-

Controleer het aanvinkvakje servercertificaat valideren en klik vervolgens op OK.

Opmerking: wanneer de client zich bij het domein aansluit, wordt het CA-certificaat automatisch geïnstalleerd als een Trusted Root-certificeringsinstantie. De cliënt vertrouwt automatisch impliciet de CA die het certificaat van de cliënt ondertekende. Aanvullende CA’s kunnen worden vertrouwd door ze te controleren in de lijst Trusted Root-certificeringsinstanties.

-

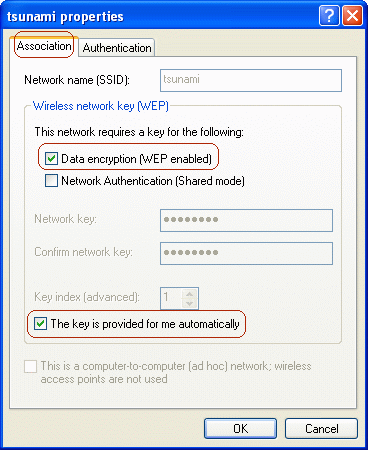

In het tabblad Associatie van het venster netwerkeigenschappen controleert u de toegestane gegevenscodering (en de optie Alleen beschikbaar voor mij is automatisch vinkjes.

-

Klik op OK en vervolgens op OK om het venster voor netwerkconfiguratie te sluiten.

Verifiëren

Deze sectie verschaft informatie die u kunt gebruiken om te bevestigen dat uw configuratie correct werkt.

-

Voltooi de volgende stappen om te controleren of de draadloze client is geauthentificeerd:

-

Ga bij de draadloze client naar Control Panel > Network and Internet Connections > Network Connections.

-

Ga in de menubalk naar Beeld > tegels.

De draadloze verbinding moet het "Verificatie geslaagd"-bericht weergeven.

-

-

Om te verifiëren dat draadloze klanten voor authentiek zijn geweest, ga naar Rapporten en Activiteit > Gepasseerde Verificaties > Geautomatiseerde Verificaties active.csv op de ACS web interface.

Problemen oplossen

Deze sectie bevat informatie waarmee u problemen met de configuratie kunt oplossen.

-

Controleer dat MS certificaatservices is geïnstalleerd als Enterprise root CA op een Windows 2000 Advanced Server met Service Pack 3.

-

Controleer dat u Cisco Secure ACS voor Windows versie 3.2 met Windows 2000 en Service Pack 3 gebruikt.

-

Als de machine-verificatie op de draadloze client mislukt, is er geen netwerkconnectiviteit op de draadloze verbinding. Alleen accounts met profielen die op de draadloze client zijn gecached, kunnen inloggen op het domein. De machine moet zijn aangesloten op een bekabeld netwerk of zijn ingesteld voor draadloze verbinding met een 802.1x-beveiliging.

-

Als de automatische inschrijving met de CA mislukt wanneer deze zich bij het domein aansluit, controleer dan het venster voor gebeurtenis om mogelijke redenen.

-

Als het gebruikersprofiel van de draadloze client geen geldig certificaat heeft, kunt u nog steeds inloggen op de machine en het domein als het wachtwoord juist is, maar let op dat de draadloze verbinding geen connectiviteit zal hebben.

-

Als het ACS-certificaat op de draadloze client ongeldig is (dat afhangt van de geldige data van het certificaat, van de datum en de tijd instellingen van de klant, en van het CA-vertrouwen), zal de klant het certificaat afwijzen en zal de authenticatie falen. De ACS zal de mislukte authenticatie in de webinterface registreren onder Rapporten en Actie > mislukte Pogingen > mislukte Pogingen > Pogingen XXX.csv met de verificatiefout-code vergelijkbaar met "EAP-TLS of PEAP authenticatie mislukt tijdens SSL-handdruk." De verwachte foutmelding in het bestand CSAuth.log is gelijk aan dit bericht:

AUTH 06/04/2003 14:56:41 E 0345 1644 EAP: buildEAPRequestMsg: other side probably didn't accept our certificate

-

Als het certificaat van de klant op ACS ongeldig is (dat afhangt van de geldige "van" en "tot" datums van het certificaat, de datum en de tijdinstellingen van de server, en CA trust), zal de server het verwerpen en zal de authenticatie falen. De ACS zal de mislukte authenticatie in de webinterface registreren onder Rapporten en Actie > mislukte Pogingen > mislukte Pogingen > Pogingen XXX.csv met de verificatiefout-code vergelijkbaar met "EAP-TLS of PEAP authenticatie mislukt tijdens SSL-handdruk." Als ACS het certificaat van de klant verwerpt omdat ACS de CA niet vertrouwt, is de verwachte foutmelding in het CSAuth.log bestand gelijk aan dit bericht:

AUTH 06/04/2003 15:47:43 E 0345 1696 EAP: ProcessResponse: SSL handshake failed, status = 3 (SSL alert fatal:unknown CA certificate)

Als ACS het certificaat van de klant afwijst omdat het certificaat is verlopen, is de verwachte foutmelding in het bestand CSAuth.log gelijk aan dit bericht:

AUTH 06/04/2005 15:02:08 E 0345 1692 EAP: ProcessResponse: SSL handshake failed, status = 3 (SSL alert fatal:certificate expired)

-

In de logbestanden op de ACS-webinterface worden, onder zowel Rapporten als activiteit > Gepasseerde authenticaties > Geautomatiseerde verificaties > Geautomatiseerde verificaties XXX.csv en Rapporten en activiteit > Vermislukte pogingen > Gemislukte pogingen > Vertragingen van XXX.csv, EAP-TLS-authenticaties in de indeling <user-id>@<domein> getoond. PEAP-authenticaties worden weergegeven in de indeling <DOMAIN>\<user-id>.

-

U kunt het certificaat en het vertrouwen van de ACS-server controleren door de onderstaande stappen te volgen.

-

Meld u aan bij Windows op de ACS-server met een account met administratorrechten.

-

Ga naar Start > Start, type mmc en klik op OK om de Microsoft Management Console te openen.

-

Ga in de menubalk naar console > Add/Remove Magnetisch-in en klik op Add.

-

Kies Certificaten en klik op Toevoegen.

-

Kies Computer-account, klik op Volgende en kies vervolgens Lokale computer (de computer waarop deze console is ingeschakeld).

-

Klik op Voltooien, klik op Sluiten en klik vervolgens op OK.

-

Om te verifiëren dat de ACS-server een geldig server-side certificaat heeft, ga naar Console Root > Certificaten (Local Computer) > Mobile > Certificates, en controleer of er een certificaat voor de ACS server is (genaamd OurACS in dit voorbeeld).

-

Open het certificaat en controleer deze items:

-

Er is geen waarschuwing dat het certificaat niet voor alle doeleinden waarvoor het is bestemd, wordt gecontroleerd.

-

Er is geen waarschuwing voor het certificaat dat niet wordt vertrouwd.

-

"Dit certificaat is bedoeld om de identiteit van een externe computer te garanderen."

-

Het certificaat is niet verlopen en is geldig geworden (controle op geldige data "van" en "van" naar").

-

"U hebt een privé-sleutel die met dit certificaat overeenkomt."

-

-

Controleer in het tabblad Details of het veld Versie de waarde V3 heeft en dat het veld Uitgebreide sleutel gebruikt serververificatie heeft (1.3.6.1.5.5.7.3.1).

-

Om te verifiëren dat de ACS-server de CA server vertrouwt, ga naar Console Root > Certificaten (Local Computer) > Trusted Root Cerfication Authority > Certificates en controleer of er een certificaat is voor de CA server (onze TAC CA in dit voorbeeld).

-

Open het certificaat en controleer deze items:

-

Er is geen waarschuwing dat het certificaat niet voor alle doeleinden waarvoor het is bestemd, wordt gecontroleerd.

-

Er is geen waarschuwing voor het certificaat dat niet wordt vertrouwd.

-

Het doel van het certificaat is juist.

-

Het certificaat is niet verlopen en is geldig geworden (controle op geldige data "van" en "van" naar").

Als de ACS en de klant niet dezelfde basisCA hebben gebruikt, controleer dan of de gehele keten van CA-servercertificaten is geïnstalleerd. Hetzelfde geldt wanneer het certificaat is verkregen van een autoriteit die het subcertificaat heeft afgegeven.

-

-

-

U kunt het machinecertificaat van de draadloze client controleren en vertrouwen door de onderstaande stappen te volgen.

-

Meld u aan bij Windows op de ACS-server met een account met administratorrechten. Open Microsoft Management Console door naar Start > Start te gaan, mmc te typen en op OK te klikken.

-

Ga in de menubalk naar console > Add/Remove Magnetisch-in en klik vervolgens op Add.

-

Selecteer Certificaten en klik op Toevoegen.

-

Selecteer Computer-account, klik op Volgende en selecteer vervolgens Local computer (de computer waarop deze console is ingeschakeld).

-

Klik op Voltooien, klik op Sluiten en klik vervolgens op OK.

-

Controleer of de machine een geldig client-side certificaat heeft. Als het certificaat ongeldig is, wordt de 'machine'-verificatie niet uitgevoerd. Ga voor het controleren van het certificaat naar console Root > Certificaten (lokale computer) > Persoonlijk > Certificaten. Controleer of er een certificaat voor de machine is; De naam wordt in de bestandsindeling <host-name>.<domein>. Open het certificaat en controleer de volgende onderdelen.

-

Er is geen waarschuwing dat het certificaat niet voor alle doeleinden waarvoor het is bestemd, wordt gecontroleerd.

-

Er is geen waarschuwing voor het certificaat dat niet wordt vertrouwd.

-

"Dit certificaat is bedoeld om - het bewijs van uw identiteit aan een externe computer."

-

Het certificaat is niet verlopen en is geldig geworden (controle op geldige data "van" en "van" naar").

-

"U hebt een privé-sleutel die met dit certificaat overeenkomt."

-

-

-

Controleer in het tabblad Details of het veld Versie de waarde V3 heeft en dat het veld Uitgebreide Key Gebruik ten minste de waarde van Clientverificatie bevat (1.3.6.1.5.7.3.2); bijkomende doeleinden kunnen worden vermeld . Zorg ervoor dat het veld Onderwerp de waarde CN = <host-name> bevat.<domain>; aanvullende waarden kunnen worden vermeld . Controleer dat de host-naam en het domein overeenkomen met wat in het certificaat is gespecificeerd.

-

Om te controleren of het profiel van de klant op de CA-server vertrouwd is, gaat u naar Console Root > Certificaten (huidige gebruiker) > Trusted Root Cerfication Authority > Certificates. Controleer dat er een certificaat is voor de CA server (onze TAC CA genoemd in dit voorbeeld). Open het certificaat en controleer de volgende onderdelen.

-

Er is geen waarschuwing dat het certificaat niet voor alle doeleinden waarvoor het is bestemd, wordt gecontroleerd.

-

Er is geen waarschuwing voor het certificaat dat niet wordt vertrouwd.

-

Het doel van het certificaat is juist.

-

Het certificaat is niet verlopen en is geldig geworden (controle op geldige data "van" en "van" naar").

Als de ACS en de klant niet dezelfde basisCA hebben gebruikt, controleer dan of de gehele keten van CA-servercertificaten is geïnstalleerd. Hetzelfde geldt wanneer het certificaat is verkregen van een autoriteit die het subcertificaat heeft afgegeven.

-

-

Controleer de ACS-instellingen zoals beschreven in Cisco Secure ACS voor Windows v3.2 configureren.

-

Controleer de CA-instellingen zoals beschreven in De MS-certificaatservices configureren.

-

Controleer de AP-instellingen zoals beschreven in het configureren van het Cisco access point.

-

Controleer de instellingen voor de draadloze client zoals beschreven in Het configureren van de draadloze client.

-

Controleer dat de gebruikersaccount in de interne database van de AAA-server of in een van de geconfigureerde externe databases aanwezig is en zorg ervoor dat de account niet wordt uitgeschakeld.

-

Certificaten die zijn afgegeven door de CA die zijn gebaseerd op Secure Hash Algorithm 2 (SHA-2) zijn niet compatibel met Cisco Secure ACS omdat ze zijn ontwikkeld met Java dat SHA-2 niet vanaf nu ondersteunt. Om deze kwestie op te lossen, installeer de CA opnieuw en configureren het om certificaten met SHA-1 uit te geven.

Gerelateerde informatie

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

28-Apr-2009 |

Eerste vrijgave |

Feedback

Feedback