WAP351에서 802.1X 설정 구성

목표

IEEE 802.1X 인증은 WAP 장치가 보안 유선 네트워크에 액세스할 수 있도록 합니다.유선 네트워크에서 WAP 디바이스를 802.1X 신청자(클라이언트)로 구성할 수 있습니다.WAP351은 인증자로 구성할 수도 있습니다.WAP 디바이스가 802.1X를 사용하여 인증하도록 암호화된 사용자 이름과 비밀번호를 구성할 수 있습니다.

IEEE 802.1X 포트 기반 네트워크 액세스 제어를 사용하는 네트워크에서 802.1X 인증자가 액세스를 허용할 때까지 신청자는 네트워크에 액세스할 수 없습니다.네트워크에서 802.1X를 사용하는 경우 인증자에게 제공할 수 있도록 WAP 디바이스에서 802.1X 인증 정보를 구성해야 합니다.

이 문서의 목적은 WAP351에서 802.1X 신청자 설정을 구성하는 방법을 보여 주는 것입니다.

적용 가능한 디바이스

· WAP351

소프트웨어 버전

· v1.0.1.3

802.1X 신청자 설정 구성

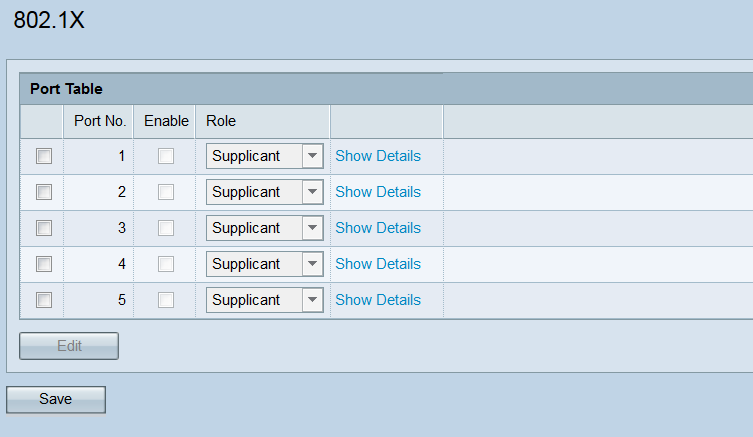

1단계. 웹 구성 유틸리티에 로그인하고 시스템 보안 > 802.1X를 선택합니다.802.1X 페이지가 열립니다.

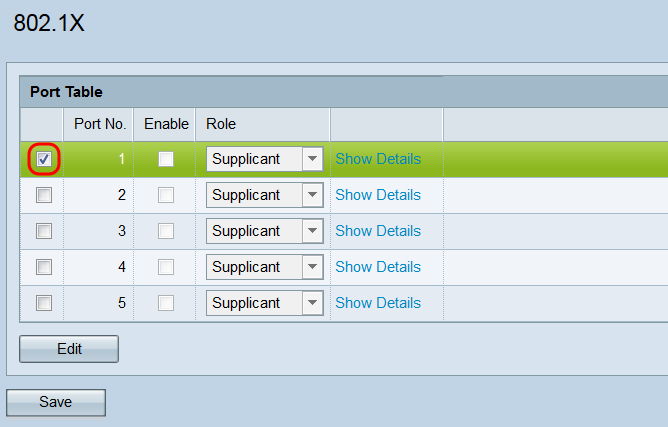

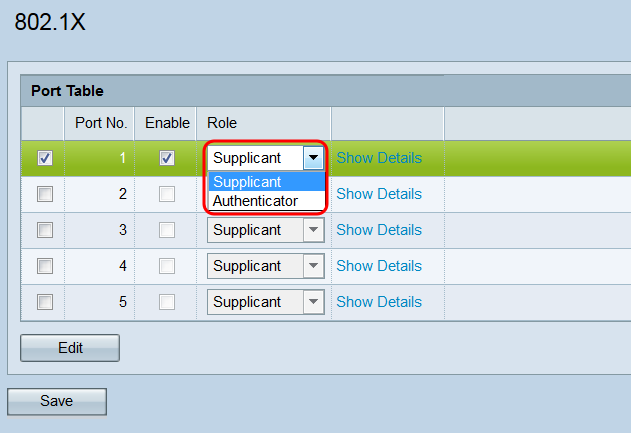

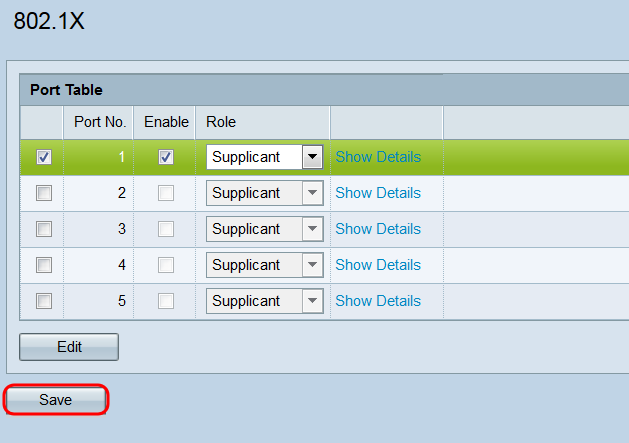

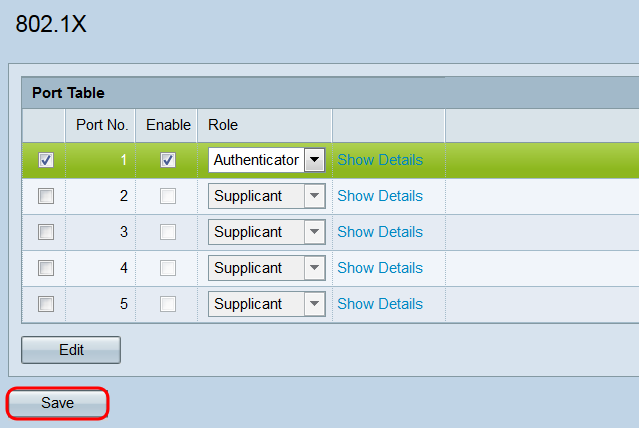

2단계. Port Table(포트 테이블)에는 802.1X 인증을 위해 구성할 수 있는 5개의 LAN 인터페이스가 표시됩니다.수정할 포트에 해당하는 확인란을 선택합니다.

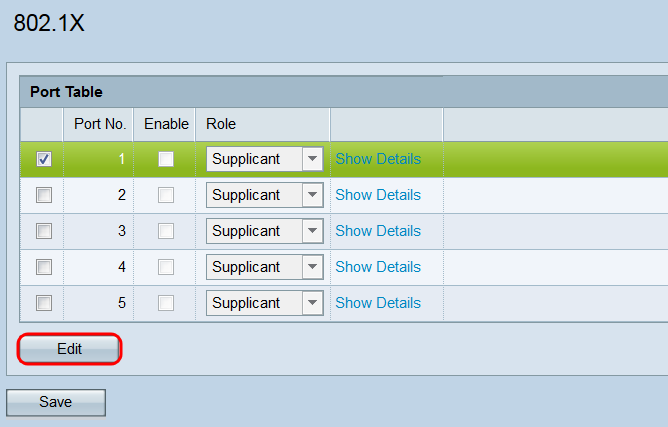

3단계. 편집 버튼을 클릭합니다.선택한 포트를 수정할 수 있습니다.

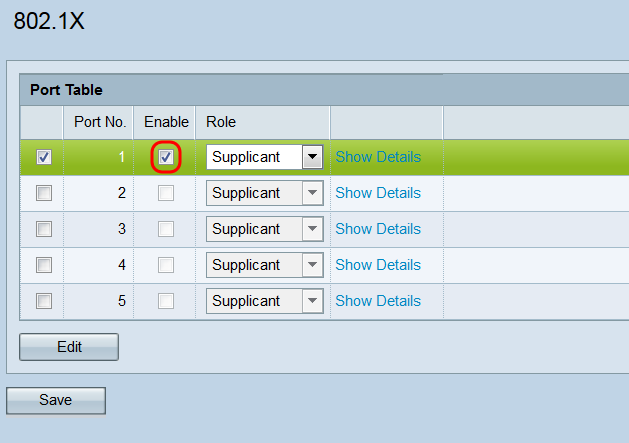

4단계. Enable(활성화) 필드에서 802.1X 설정을 활성화할 포트의 확인란을 선택합니다.

5단계. Role(역할) 드롭다운 목록에서 해당 포트를 신청자 또는 인증자로 구성할지 선택합니다.서 플리 컨 트를 선택 한 경우 서 플리 컨 트 설정 구성 섹션으로 이동 합니다.Authenticator(인증자)를 선택한 경우 Authenticator Settings(인증자 설정 컨피그레이션) 섹션으로 이동합니다.인증자는 네트워크와 RADIUS 서버 자체에 대한 액세스 권한을 얻고자 하는 클라이언트(신청자) 사이에 있습니다.그것은 그 두 사람 사이의 모든 의사소통을 다루는 책임이 있다.서 플리 컨 트는 네트워크에 액세스 하기 위해 인증자에게 자격 증명을 제공 합니다.WAP351의 일반적인 설정에서는 WAN 포트가 서 플리 컨 트가 되어(WAP가 네트워크에 액세스할 수 있도록) LAN 포트가 인증(WAP가 그 아래의 장치를 인증할 수 있도록) 있어야 합니다.

신청자 설정 구성

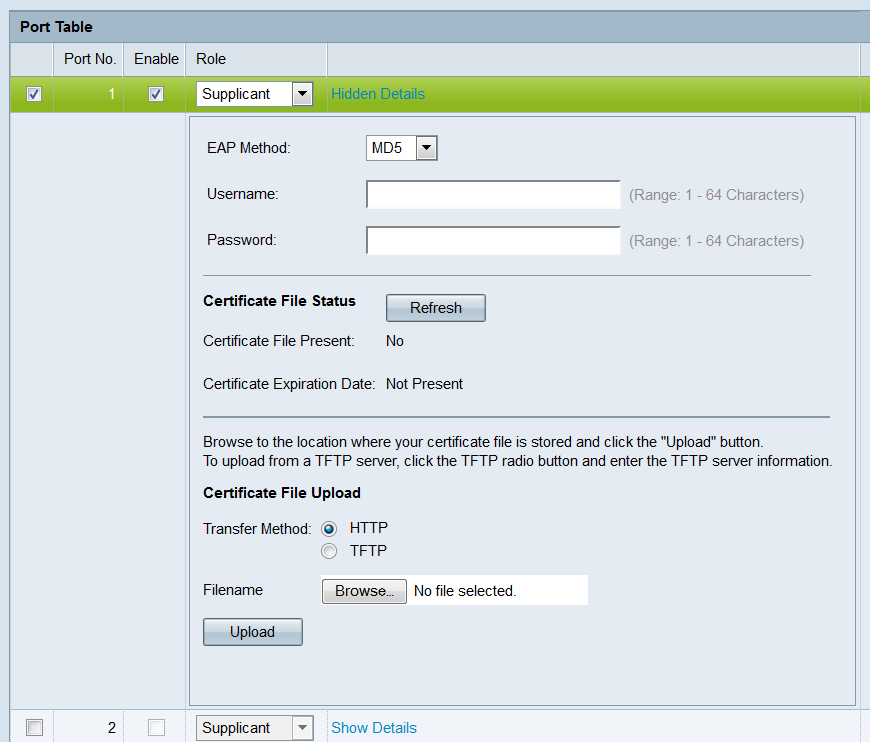

1단계. 신청자 설정 정보를 표시하려면 Show Details를 클릭합니다.

참고:Mode 필드에서 선택한 후 이 정보가 자동으로 열릴 수 있습니다.

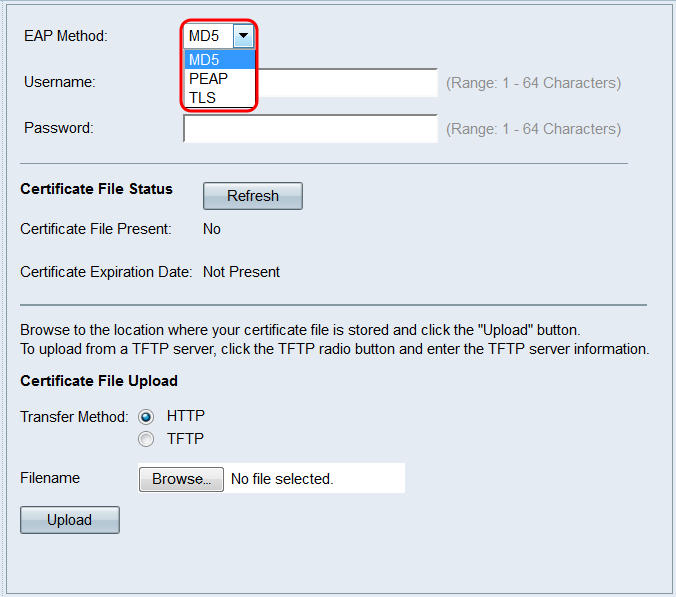

2단계. EAP Method(EAP 방법) 드롭다운 목록에서 사용자 이름 및 비밀번호를 암호화하는 데 사용할 알고리즘을 선택합니다.EAP는 Extensible Authentication Protocol을 의미하며 암호화 알고리즘의 기반으로 사용됩니다.

사용 가능한 옵션은 다음과 같습니다.

· MD5 — MD5 메시지 다이제스트 알고리즘은 해시 기능을 활용하여 기본 보안을 제공합니다.이 알고리즘은 다른 두 알고리즘의 보안 수준이 높으므로 권장되지 않습니다.

· PEAP — PEAP는 Protected Extensible Authentication Protocol을 의미합니다.EAP를 캡슐화하고 TLS 터널을 사용하여 데이터를 전송함으로써 MD5보다 높은 보안을 제공합니다.

· TLS — TLS는 전송 계층 보안을 의미하며 높은 보안을 제공하는 개방형 표준입니다.

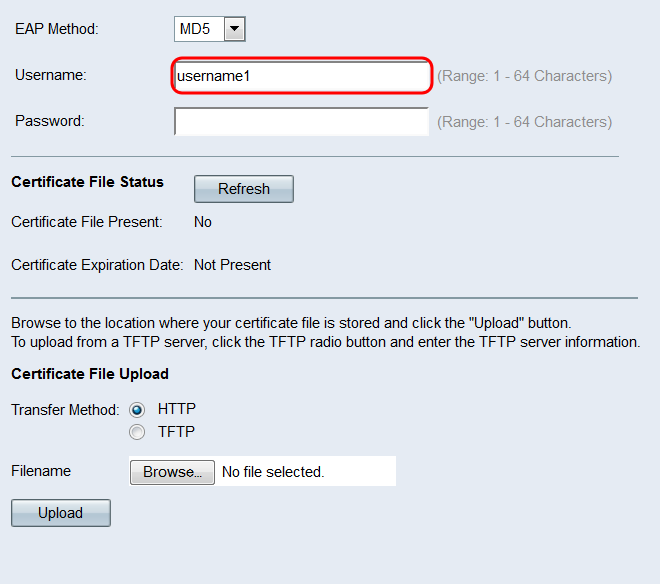

3단계. Username(사용자 이름) 필드에 WAP 디바이스가 802.1X 인증자의 요청에 응답할 때 사용할 사용자 이름을 입력합니다.사용자 이름은 1~64자여야 하며 영숫자 및 특수 문자를 포함할 수 있습니다.

4단계. Password(비밀번호) 필드에 802.1X 인증자의 요청에 응답할 때 WAP 디바이스가 사용할 비밀번호를 입력합니다.사용자 이름은 1~64자여야 하며 영숫자 및 특수 문자를 포함할 수 있습니다.

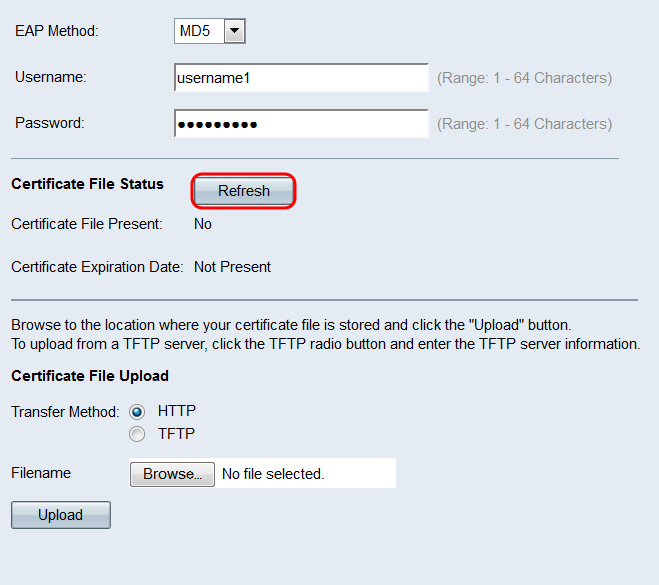

5단계. Certificate File Status(인증서 파일 상태) 영역에는 HTTP SSL 인증서 파일이 WAP 디바이스에 있는지 여부가 표시됩니다.인증서가 있는 경우 Certificate File Present 필드에 "Yes"가 표시됩니다.기본값은 "No"입니다.인증서가 있는 경우 인증서 만료 날짜는 만료될 때 표시됩니다.그렇지 않으면 기본값은 "Not present"입니다.최신 정보를 표시하려면 Refresh 버튼을 클릭하여 최신 인증서 정보를 가져옵니다.

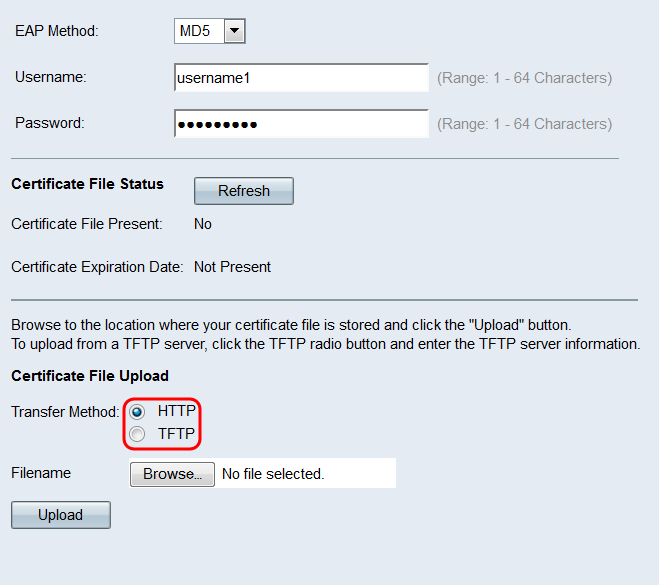

6단계. HTTP SSL 인증서 파일을 업로드하지 않으려면 12단계로 건너뜁니다. 그렇지 않은 경우 Transfer Method(전송 방법) 필드에서 HTTP 또는 TFTP 라디오 버튼을 선택하여 인증서를 업로드하는 데 사용할 프로토콜을 선택합니다.

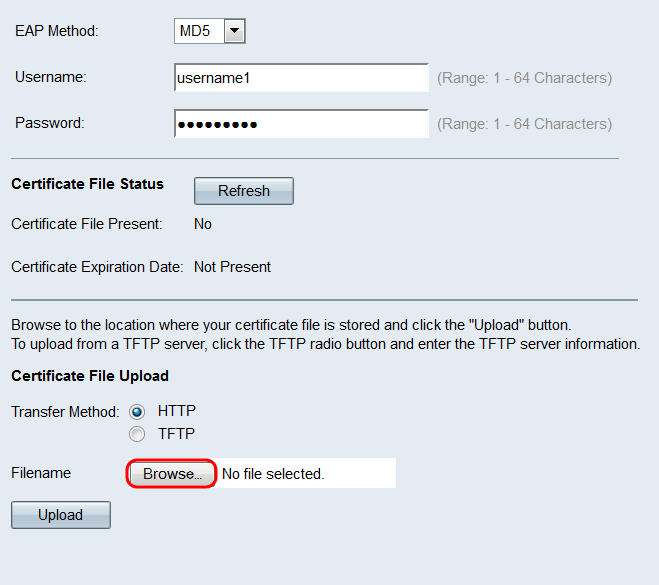

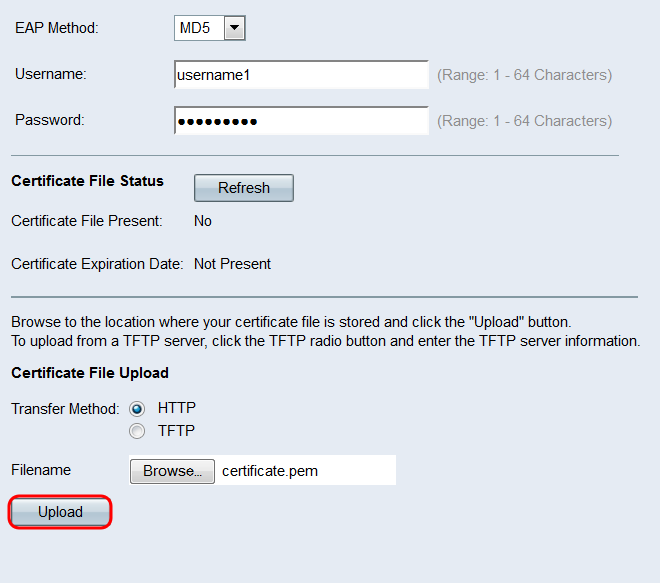

7단계. TFTP를 선택한 경우 8단계로 진행합니다. HTTP를 선택한 경우 Browse... 버튼을 클릭하여 PC에서 인증서 파일을 찾습니다.10단계로 건너뜁니다.

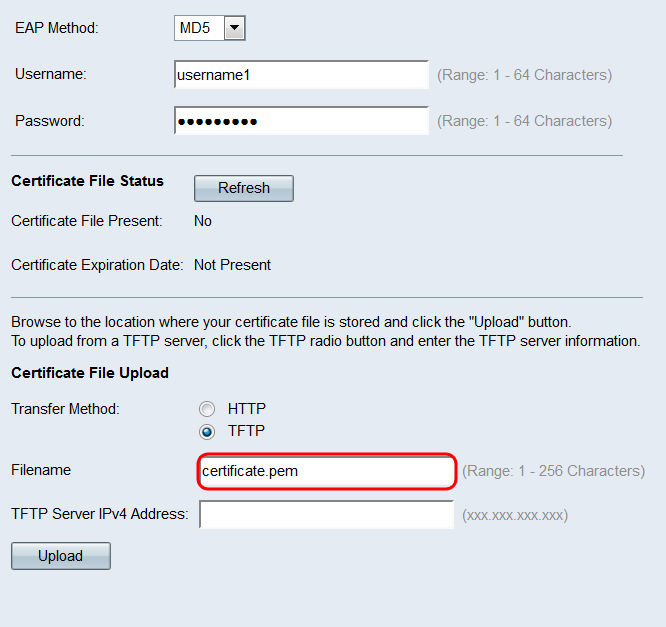

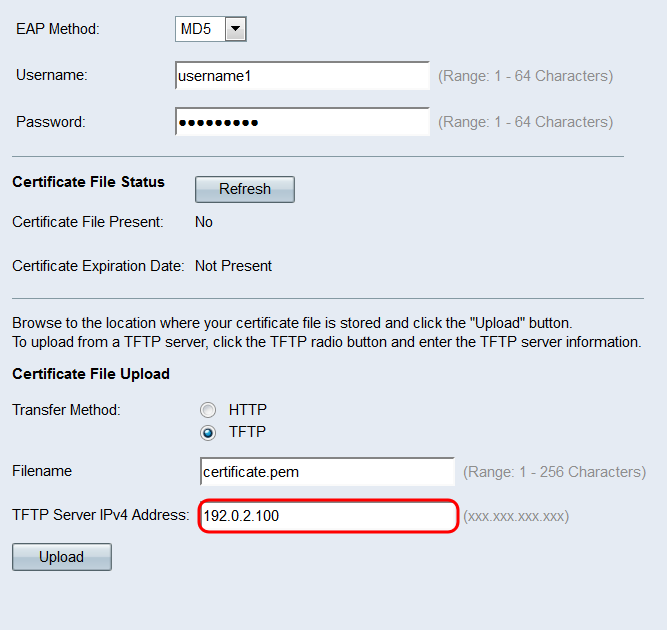

8단계. Transfer Method(전송 방법) 필드에서 TFTP를 선택한 경우 Filename(파일 이름) 필드에 인증서의 파일 이름을 입력합니다.

참고:파일은 .pem으로 끝나야 합니다.

9단계. TFTP Server IPv4 Address 필드에 TFTP 서버의 IP 주소를 입력합니다.

10단계. Upload(업로드)를 클릭합니다.

11단계. 확인 창이 나타납니다.OK(확인)를 클릭하여 업로드를 시작합니다.

12단계. 802.1X 신청자로 구성하려는 모든 포트에 대해 이 섹션을 반복합니다.그런 다음 저장을 클릭합니다.

인증자 설정 구성

1단계. Show Details(세부사항 표시)를 클릭하여 인증자 설정 정보를 표시합니다.

참고:Mode 필드에서 선택한 후 이 정보가 자동으로 열릴 수 있습니다.

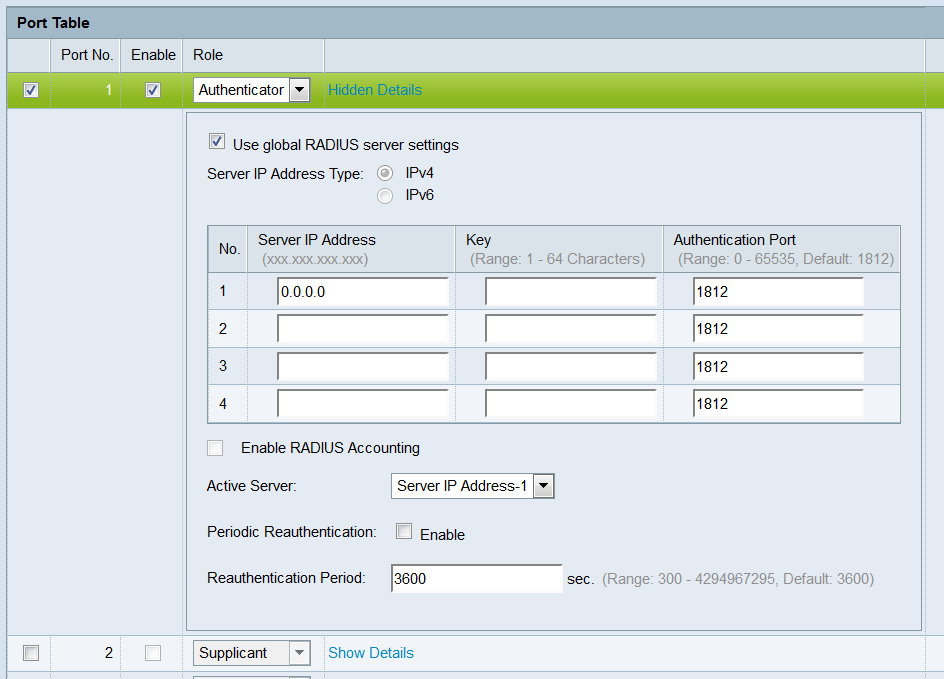

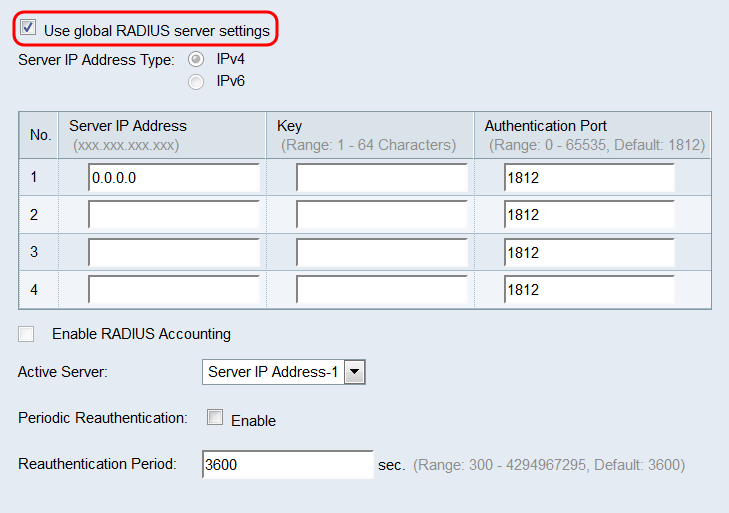

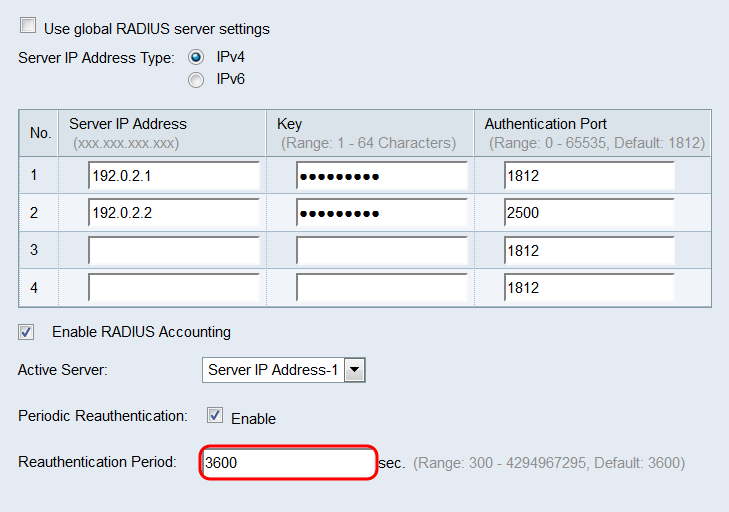

2단계. 인증 중에 포트에서 전역 RADIUS 설정을 사용하려면 Use global RADIUS Server Settings(전역 RADIUS 서버 설정 사용) 확인란을 선택합니다.포트에서 다른 RADIUS 서버(또는 서버)를 사용하려면 이 확인란의 선택을 취소합니다.그렇지 않으면 8단계로 건너뜁니다.

참고:자세한 내용은 WAP131 및 WAP351에서 전역 RADIUS 서버 설정 구성 문서를 참조하십시오.

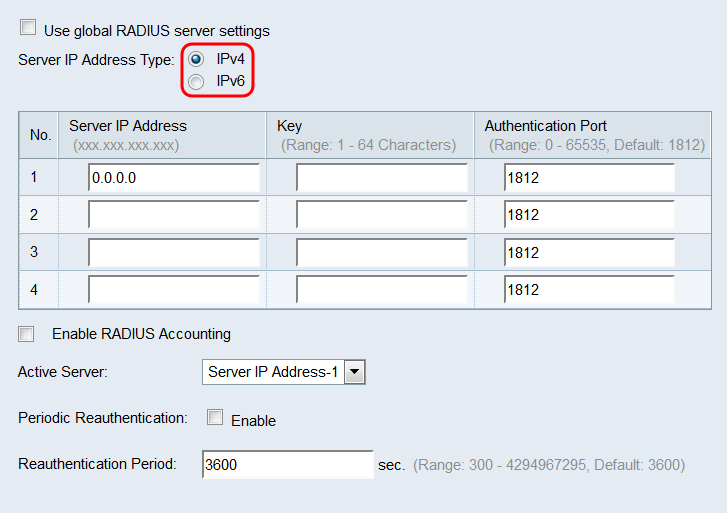

3단계. Server IP Address Type(서버 IP 주소 유형) 필드에서 RADIUS 서버가 사용하는 IP 버전에 대한 라디오 버튼을 선택합니다.사용 가능한 옵션은 IPv4 및 IPv6입니다.

참고:주소 유형을 전환하여 IPv4 및 IPv6 RADIUS 주소 설정을 구성할 수 있지만 WAP 디바이스는 이 필드에서 선택한 주소 유형의 RADIUS 서버 또는 서버에만 연결합니다.여러 서버가 하나의 컨피그레이션에서 서로 다른 주소 유형을 사용하도록 할 수 없습니다.

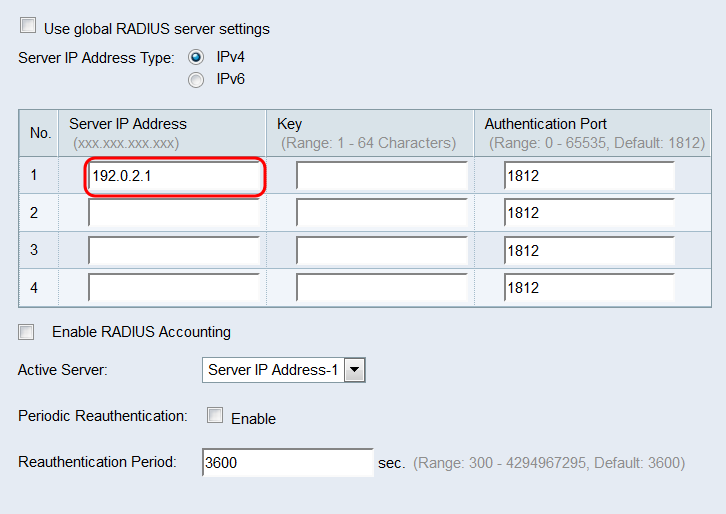

4단계. Server IP Address 1 또는 Server IPv6 Address 1 필드에 3단계에서 선택한 주소 유형에 따라 RADIUS 서버의 IPv4 또는 IPv6 주소를 입력합니다.

참고:이 필드에 입력한 주소는 포트의 기본 RADIUS 서버를 지정합니다.후속 필드(Server IP Address 2~4)에 입력된 주소는 기본 서버에서 인증이 실패할 경우 순서대로 시도할 백업 RADIUS 서버를 지정합니다.

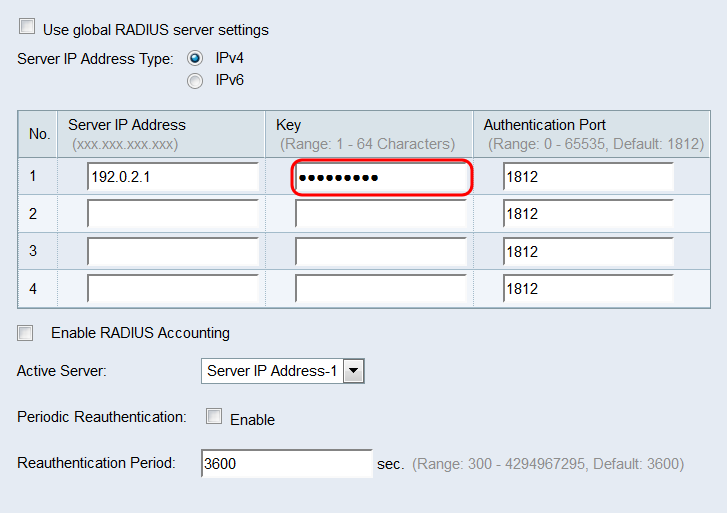

5단계. Key(키) 필드에 WAP 디바이스가 RADIUS 서버를 인증하는 데 사용하는 기본 RADIUS 서버에 해당하는 공유 비밀 키를 입력합니다.1~64 표준 영숫자 및 특수 문자를 사용할 수 있습니다.Key 2~4 필드에서 포트에 대해 구성한 각 후속 RADIUS 서버에 대해 이 단계를 반복합니다.

참고:키는 대/소문자를 구분하며 RADIUS 서버에 구성된 키와 일치해야 합니다.

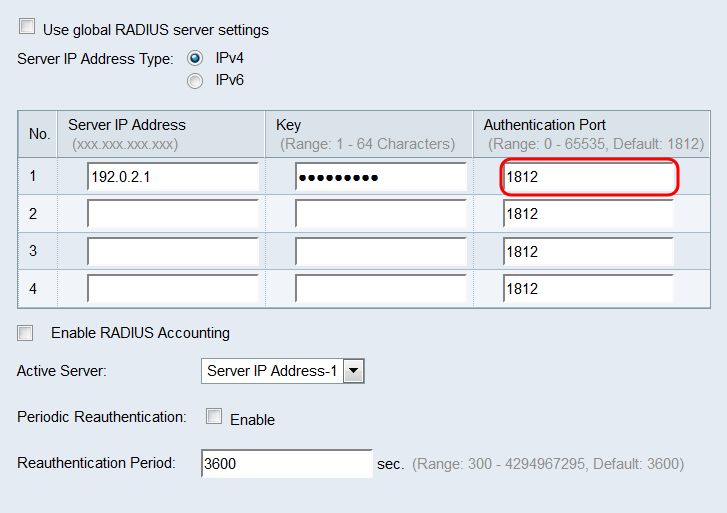

6단계. Authentication Port(인증 포트) 필드에 WAP가 RADIUS 서버에 연결하는 데 사용할 포트를 입력합니다.Authentication Port 2~4(인증 포트 2~4) 필드에서 구성한 각 백업 RADIUS 서버에 대해 이 단계를 반복합니다.기본값은 1812입니다.

7단계. Enable RADIUS Accounting(RADIUS 계정 관리 활성화) 확인란을 선택하여 사용자가 사용한 리소스(시스템 시간, 전송된 데이터 양 등)를 추적하고 측정할 수 있습니다. 이 확인란을 선택하면 기본 및 백업 서버에 대한 RADIUS 어카운팅이 활성화됩니다.

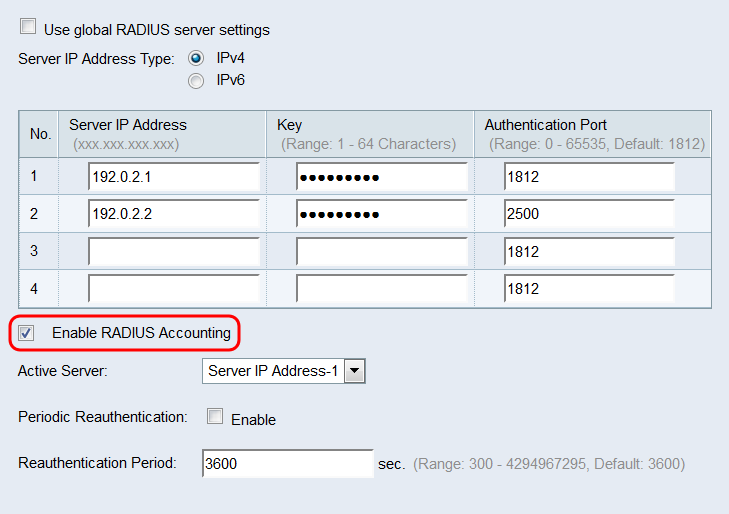

8단계. Active Server 드롭다운 목록에서 활성 서버로 설정할 구성된 RADIUS 서버 중 하나를 선택합니다.이 설정을 사용하면 WAP가 각 서버에 순서대로 연결하여 사용 가능한 첫 번째 서버를 선택하는 대신 활성 서버에 즉시 연결하려고 시도할 수 있습니다.

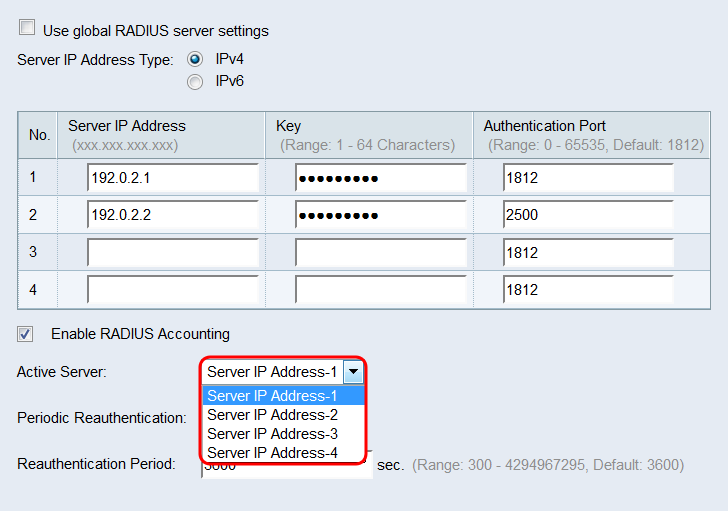

9단계. Periodic Reauthentication(주기적 재인증) 필드에서 Enable(활성화) 확인란을 선택하여 EAP 재인증을 활성화합니다.EAP 재인증을 활성화하지 않으려면 11단계로 건너뜁니다.

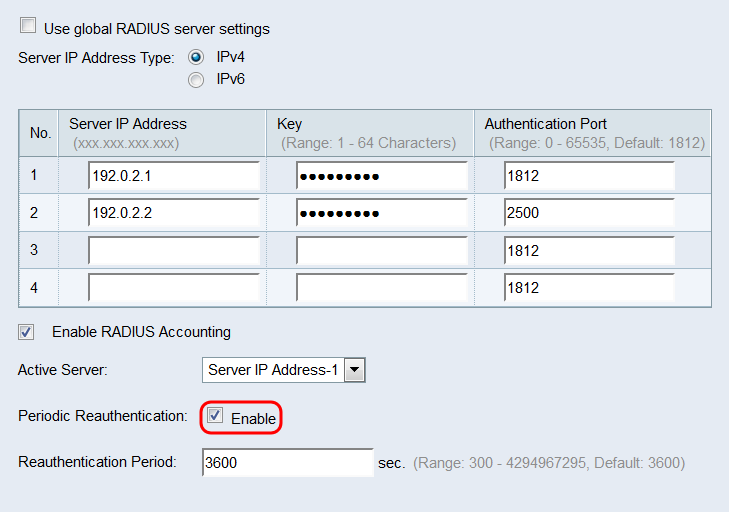

10단계. Periodic Reauthentication(주기적 재인증) 필드에서 Enable(활성화) 확인란을 선택한 경우 Reauthentication Period(재인증 기간) 필드에 EAP 재인증 기간(초)을 입력합니다.기본값은 3600입니다.유효한 범위는 300~4294967295초입니다.

11단계. 802.1X 인증자로 구성할 모든 포트에 대해 이 섹션을 반복합니다.그런 다음 저장을 클릭합니다.

피드백

피드백