300 Series Managed Switch의 DoS(Denial of Service) SYN 필터링 컨피그레이션

목표

DoS(서비스 거부) 공격은 잘못된 트래픽으로 네트워크를 플러딩합니다.따라서 네트워크 서버 리소스는 합법적인 사용자로부터 멀리 떨어집니다.SYN 플러드는 특히 TCP 프로토콜을 대상으로 합니다.TCP 프로토콜은 3단계를 수행해야 작동합니다.먼저 사용자가 서버에 IP 주소를 전송하고 연결을 요청합니다.그런 다음 서버는 요청에 응답하고 확인을 기다립니다.마지막으로, 사용자는 서버가 연결을 열었음을 확인합니다.TCP SYN 공격에서는 여러 IP 주소를 사용하여 연결을 요청하지만 연결이 열린 후에는 승인자를 서버로 다시 전송하지 않습니다.서버는 합법적인 사용자의 TCP 요청을 삭제하기 전에 제한된 양의 연결만 열 수 있습니다.

TCP 트래픽은 여러 가상 포트에서 전송됩니다.이러한 포트는 네트워크 트래픽을 공통 그룹으로 분할하는 방법입니다.특정 가상 포트의 트래픽을 차단하도록 SYN 필터를 구성할 수 있습니다.또한 SYN 필터링은 스위치의 실제 물리적 포트 또는 LAG에 구성됩니다.이 문서에서는 300 Series Managed Switch에서 SYN 필터링을 구성하는 방법에 대해 설명합니다.

참고:DoS Prevention이 활성화된 경우에만 Syn 필터를 사용할 수 있습니다.자세한 내용은 300 Series Managed Switches의 Security Suite 설정을 참조하십시오.

적용 가능한 디바이스

· SF/SG 300 Series Managed Switch

소프트웨어 버전

· v1.2.7.76

SYN 필터링 컨피그레이션

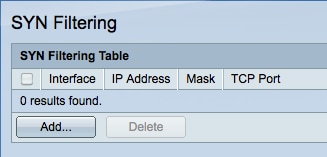

1단계. 웹 구성 유틸리티에 로그인하고 Security(보안) > Denial of Service Prevention(서비스 거부 방지) > SYN Filtering(SYN 필터링)을 선택합니다.SYN Filtering 페이지가 열립니다.

2단계. 새 SYN 필터를 추가하려면 Add(추가)를 클릭합니다.Add Syn Filtering 창이 나타납니다.

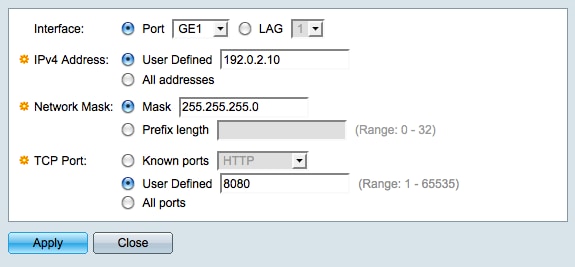

3단계. Interface 필드에서 원하는 인터페이스에 해당하는 라디오 버튼을 클릭합니다.필터가 할당될 물리적 위치입니다.

· 포트 — 스위치의 물리적 포트입니다.Port 드롭다운 목록에서 특정 포트를 선택합니다.

· LAG — 단일 포트로 작동하는 포트 그룹입니다.LAG 드롭다운 목록에서 특정 LAG를 선택합니다.

4단계. IPv4 Address 필드에서 원하는 IPv4 주소에 해당하는 라디오 버튼을 클릭합니다.

· User Defined — TCP 트래픽에 대해 필터링할 IP 주소를 입력합니다.

· 모든 주소 — 모든 IPv4 주소가 TCP 트래픽에 대해 필터링됩니다.모든 주소가 선택된 경우 6단계로 건너뜁니다.

5단계. Network Mask(네트워크 마스크) 필드에서 IP 주소의 서브넷 마스크를 정의하는 데 사용되는 방법에 해당하는 라디오 버튼을 클릭합니다.

· 마스크 — 네트워크 마스크 필드에 네트워크 마스크를 입력합니다.

· 접두사 길이 — 접두사 길이 필드에 접두사 길이(0~32 범위의 정수)를 입력합니다.

6단계. TCP Port(TCP 포트) 필드에서 필터링할 원하는 TCP 포트에 해당하는 라디오 버튼을 클릭합니다.네트워크 트래픽이 분할되는 가상 포트입니다.

· Known Ports(알려진 포트) - Known ports(알려진 포트) 드롭다운 목록에서 필터링할 TCP 포트를 선택합니다.

· User Defined(사용자 정의) — 필터링할 TCP 포트를 입력합니다.

· 모든 포트 — 모든 TCP 포트가 필터링됩니다.

7단계. 적용을 클릭하여 변경 사항을 저장한 다음 닫기를 클릭하여 Add Syn Filtering 창을 종료합니다.

피드백

피드백