소개

이 문서에서는 Secure Network Analytics 통합을 위해 SecureX 모듈 오류를 해결하는 방법에 대해 설명합니다.

사전 요구 사항

요구 사항

다음 주제에 대한 지식을 보유하고 있으면 유용합니다.

- SNA(보안 네트워크 분석) 콘솔

- Secure Network Analytics 구축에서 예상대로 보안 이벤트 및 경보를 생성합니다

- SNA 콘솔에서 Cisco 클라우드에 아웃바운드를 연결할 수 있어야 합니다.

- 북미 클라우드

| api-sse.cisco.com |

포트 443 |

| visibility.amp.cisco.com |

포트 443 |

| securex.us.security.cisco.com을 참조하십시오. |

포트 443 |

-

- EU 클라우드

| api.eu.sse.itd.cisco.com을 참조하십시오. |

포트 443 |

| visibility.eu.amp.cisco.com을 참조하십시오. |

포트 443 |

| securex.eu.security.cisco.com을 참조하십시오. |

포트 443 |

- 아시아(APJC) 클라우드

| api.eu.sse.itd.cisco.com을 참조하십시오. |

포트 443 |

| visibility.apjc.amp.cisco.com |

포트 443 |

| securex.apjc.security.cisco.com |

포트 443 |

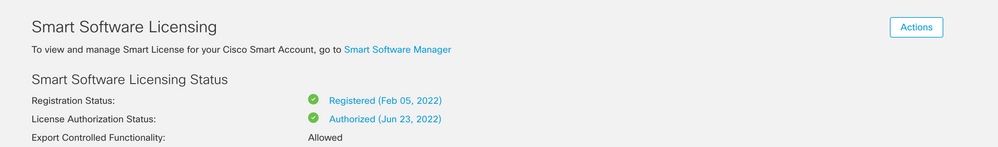

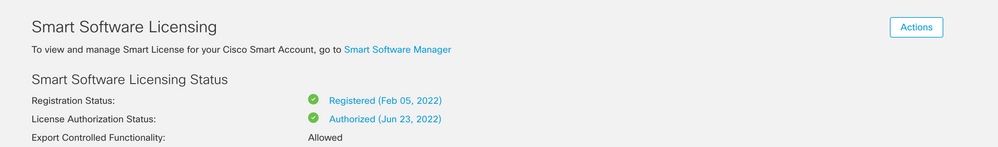

- SNA가 Smart Licensing에 등록되었습니다. 이미지에 표시된 대로 Central Management(중앙 관리) > Smart Licensing(스마트 라이센싱)으로 이동합니다.

- SecureX 제품에 사용하는 Smart Account/Virtual Account를 사용하는 것이 좋습니다

- SecureX에 액세스할 수 있는 계정이 있습니다. SecureX 및 관련 툴을 사용하려면 사용하는 지역 클라우드에 대한 계정이 있어야 합니다

참고: 귀사 또는 귀하의 조직에 이미 지역 클라우드에 계정이 있는 경우 이미 있는 계정을 사용하십시오. 새 파일을 만들지 마십시오.

사용되는 구성 요소

이 문서의 정보는 다음 소프트웨어 버전을 기반으로 합니다.

- Cisco SSE(Security Services Exchange) 콘솔

- Secure Network Analytics v7.2.1 이상

- SecureX 콘솔

참고: 변경 사항을 수행하려면 모든 콘솔의 계정에 관리자 권한이 있어야 합니다.

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우 모든 명령의 잠재적인 영향을 미리 숙지하시기 바랍니다.

배경 정보

Cisco SecureX는 Cisco 클라우드의 플랫폼으로서 위협 분석 및 대응, 여러 제품에서 집계한 데이터 사용, 소스. 이러한 통합을 통해 Secure Network Analytics(이전의 경우)에서 이러한 작업을 수행할 수 있습니다 Stealthwatch):

- SecureX에서 Secure Network Analytics(Stealthwatch로 표시됨) 타일 사용 주요 운영 메트릭을 모니터링하는 대시보드

- SecureX 메뉴를 활용하여 다른 Cisco 보안 및 서드파티로 전환 통합

- SecureX 리본에 대한 액세스 제공

- Cisco SecureX 위협 대응에 Secure Network Analytics 경보 보내기 (이전 Cisco Threat Response) Private Intelligence Store

- SecureX가 Secure Network Analytics에서 보안 이벤트를 요청하여 기능 강화 위협 대응 워크플로의 조사 컨텍스트

여기서 최신 SecureX 및 Secure Network Analytics Integration Guide를 참조하십시오.

보안 네트워크 분석 모듈 오류

이 문서는 Secure Network Analytics Integration Module에서 다음과 같은 오류 메시지를 해결하는 데 도움이 됩니다.

"Module Error: Stealthwatch Enterprise remote-server-error: {:error (not (map? a-java.lang.String))} [:invalid-server-response]"

"There was an unexpected error in the module"

SNA CLI 로그인 방법

SSH를 통해 SNA CLI에 로그인하려면 두 가지 사용자 역할이 있습니다

디바이스 IP 주소 및 루트 사용자 역할과 함께 SSH를 통해 로그인해야 합니다. (Sysadmin 사용자 역할로 제한된 작업이 있음)

문제 해결

참고: 이 문서에 언급된 트러블슈팅은 Cisco TAC 엔지니어가 수행하고 감독해야 합니다. Cisco TAC 지원 팀으로부터 적절한 지원을 받으려면 케이스를 여십시오.

SSE 및 CTR 서비스 다시 시작

1단계. SecureX SNA Module에서 오류 메시지를 트리거하는 경우 SSH를 통해 SNA 디바이스에 Root 사용자로 로그인합니다.

2단계. sse-connector 및 ctr-integration 서비스를 재시작하려면 다음 명령을 실행합니다.

docker restart svc-sse-connector

docker restart svc-ctr-integration

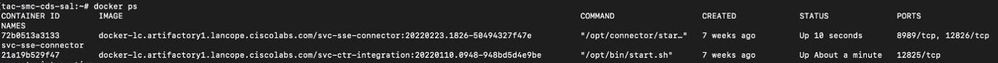

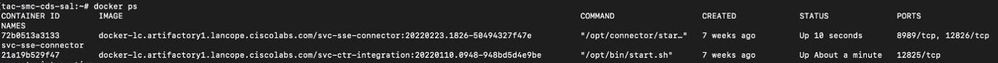

3단계. 다음 명령을 실행하여 서비스 상태를 확인합니다.

docker ps

다음 그림과 같이 서비스는 UP 상태(서비스가 시작/재시작될 때 상태 시간이 변경되는 것도 볼 수 있음)를 표시해야 합니다.

4단계. SecureX 포털에서 SNA 모듈 타일을 새로 고치면 대시보드에서 올바른 SNA 데이터를 표시하기 시작합니다.

SMC의 FQDN 구성

sse-connector 및 ctr-integration 서비스 재시작으로 문제가 해결되지 않으면 위치/lancope/var/logs/containers로 이동하여 다음 명령을 실행하십시오.

cat the svc-sse-connector.log

로그에서 이 오류 메시지가 표시되는지 확인합니다.

docker/svc-sse-connector[1193]: time="2021-05-26T09:19:20.921548198Z" level=info msg="[FlowID:

;MsgID:

] HTTP command [/ctr/health] with cmdID [

] failed: Post https://X.X.X.X/ctr/health: x509: cannot validate certificate for X.X.X.X because it doesn't contain any IP SANs"

행이 있는 경우 이 오류를 해결하려면 docker-compose.yml 파일을 편집해야 합니다.

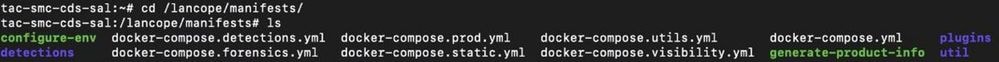

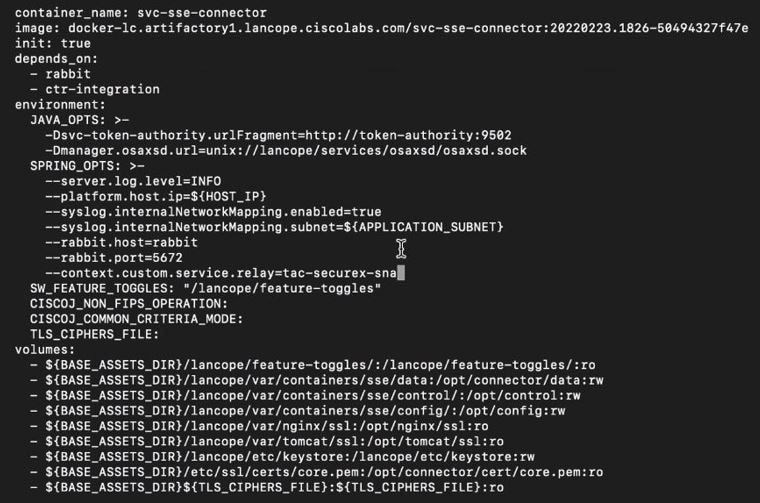

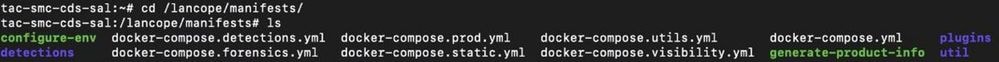

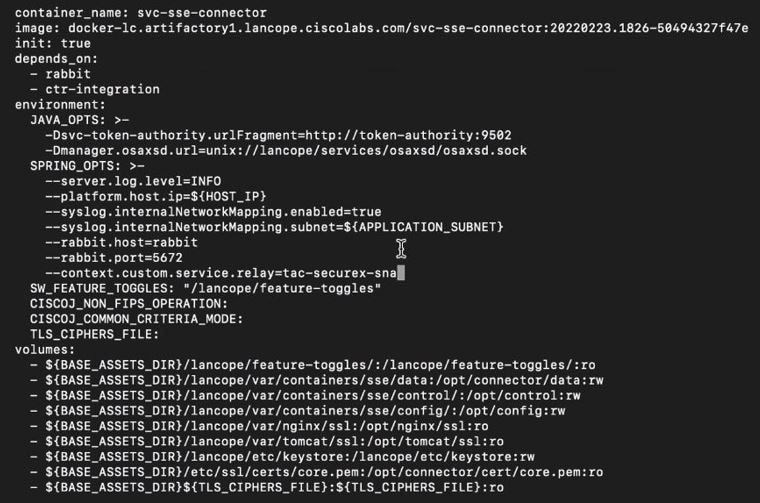

1단계. /lancope/manifests/path로 이동하여 이미지에 표시된 대로 docker-compose.yml 파일을 찾습니다.

2단계. docker-compose.yml 파일을 편집하려면 다음 명령을 실행합니다.

cat docker-compose.yml

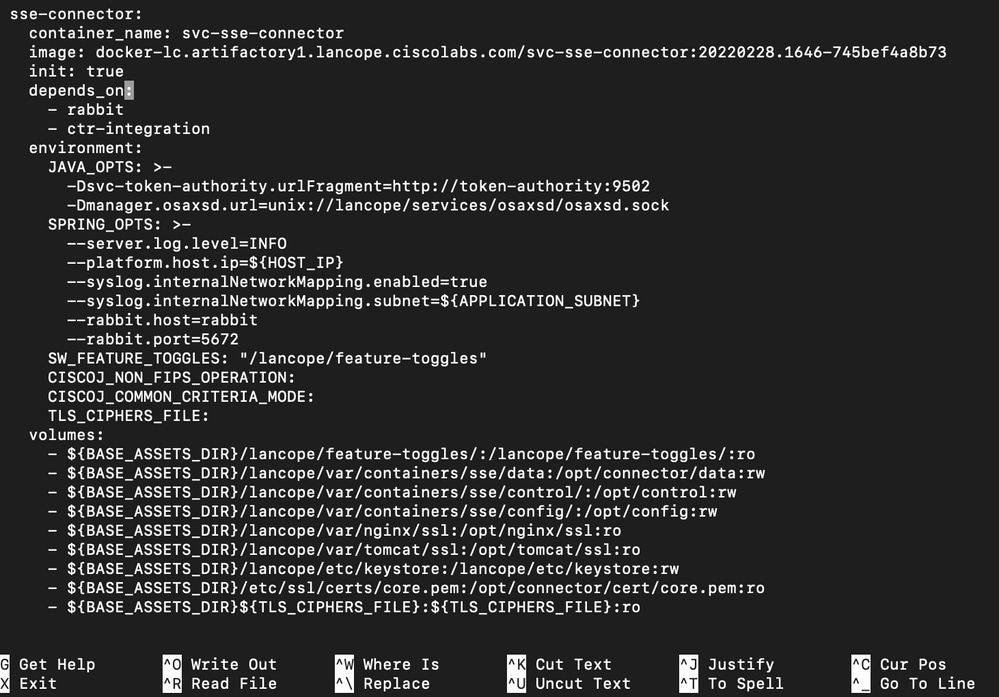

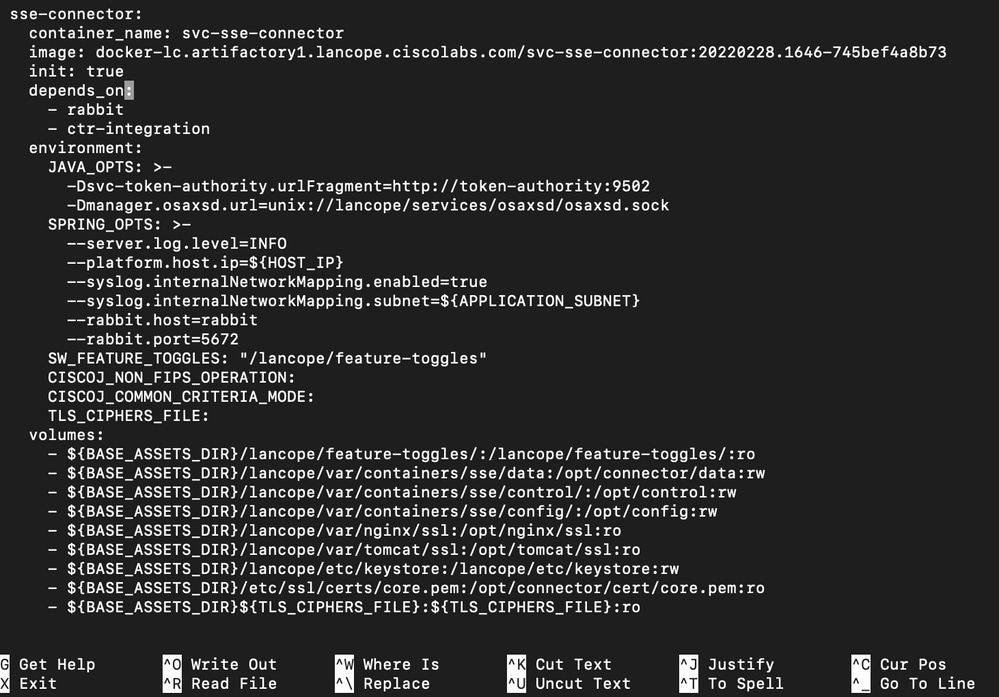

이미지에 표시된 대로 컨테이너 sse-connector 세부사항을 검색하기 위해 원하는 방법(Nano 또는 Vim)을 사용하여 수정할 수 있습니다.

3단계. SPRING_OPTS 라인으로 이동하고 다음 명령줄을 추가합니다.

--context.custom.service.relay=smc_hostname

smc_hostname은 이미지에 표시된 대로 SNA의 FQDN입니다.

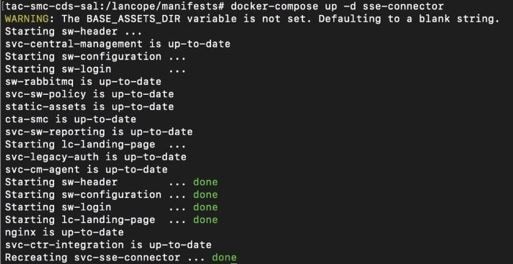

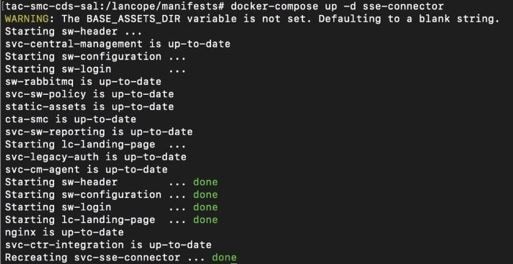

4단계. 새 변경 사항을 저장하고 다음 명령을 실행합니다.

docker-compose up -d sse-connector

올바른 SNA 세부 정보와 함께 docker-compose.yml 파일을 재생성합니다. 출력에 완료 상태가 나타나야 합니다(이미지 참조).

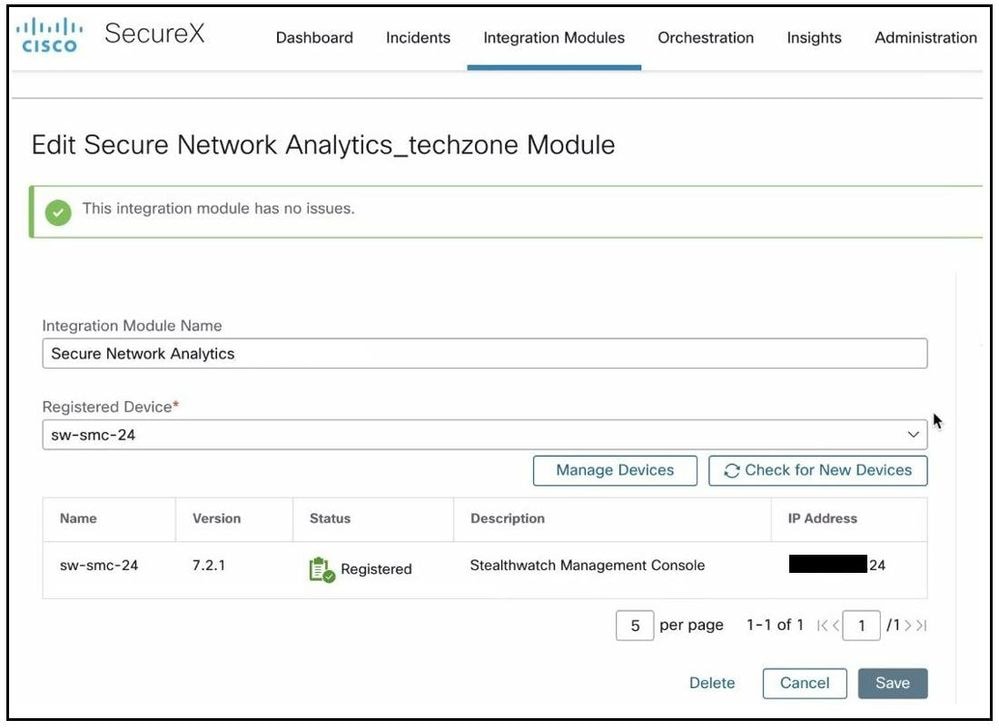

다음을 확인합니다.

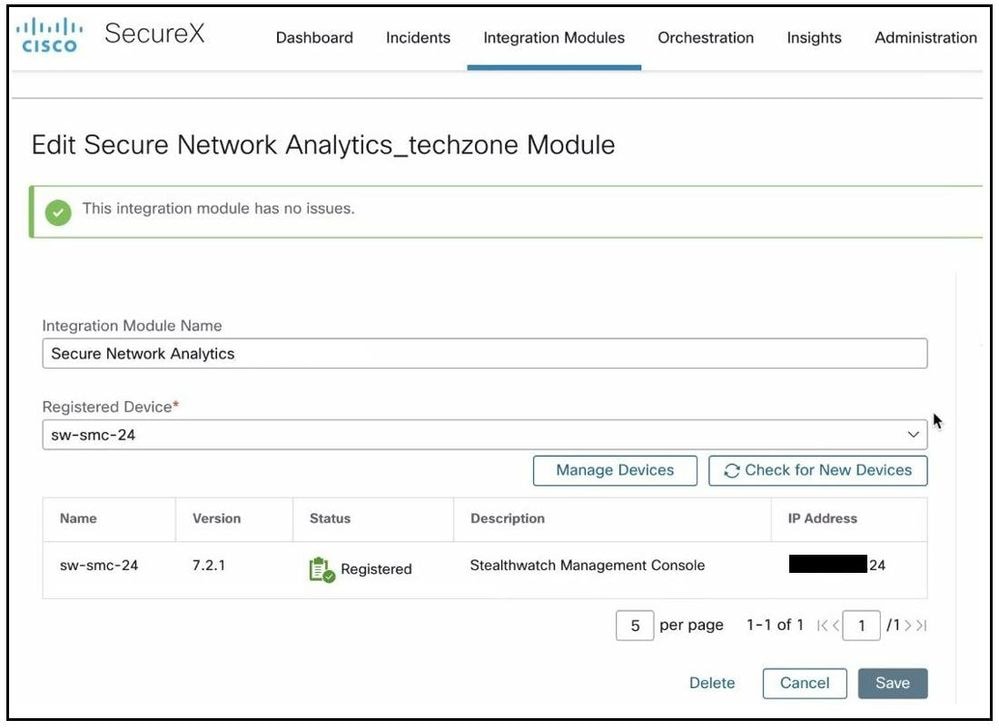

SecureX 포털에서 SNA 장치가 올바르게 등록되었고 모듈에 문제가 없는지 확인합니다(그림 참조).

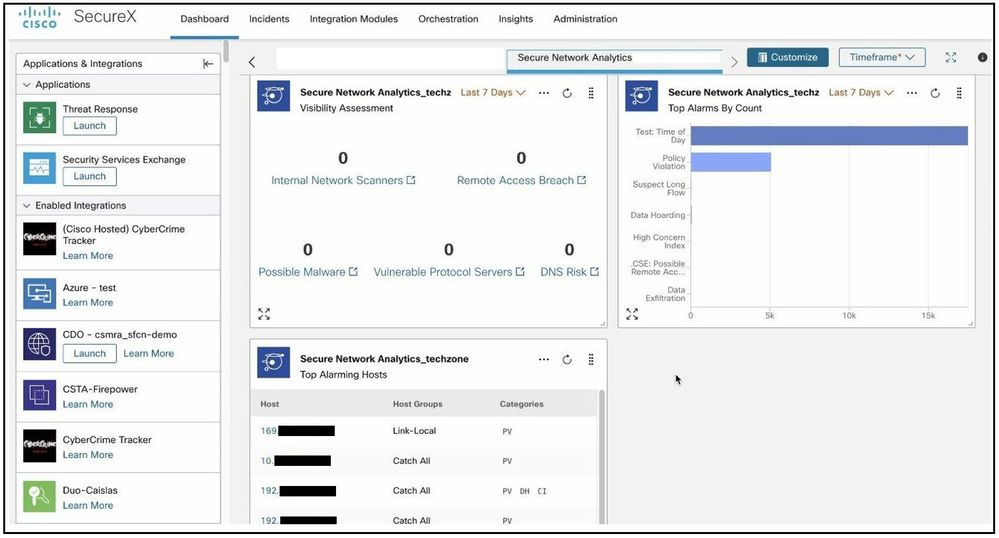

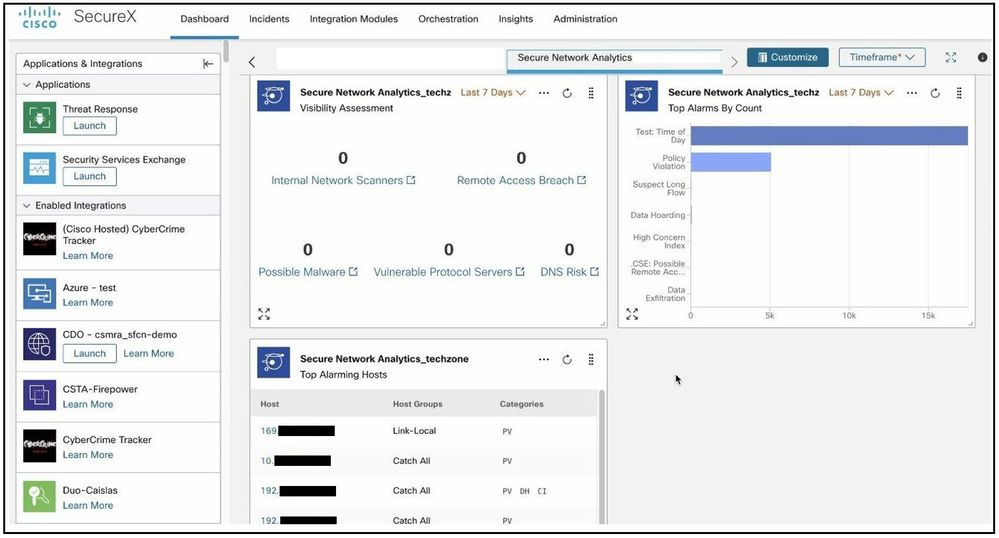

SNA 모듈 타일을 새로 고치면 대시보드가 이미지에 표시된 대로 적절한 SNA 데이터를 표시하기 시작합니다.

관련 정보

피드백

피드백