다양한 Cisco 및 타사 디바이스의 TACACS+ 및 RADIUS 특성 컨피그레이션 예

목차

소개

이 문서에서는 다양한 Cisco 및 타사 제품이 AAA(Authentication, Authorization, and Accounting) 서버에서 받을 것으로 예상되는 특성의 컴파일을 제공합니다. 이 경우 AAA 서버는 ACS(Access Control Server)입니다. ACS는 셸 프로파일(TACACS+) 또는 권한 부여 프로파일(RADIUS)의 일부로서 Access-Accept와 함께 이러한 특성을 반환할 수 있습니다.

이 문서에서는 셸 프로파일 및 권한 부여 프로파일에 사용자 지정 특성을 추가하는 방법에 대한 단계별 지침을 제공합니다. 또한 이 문서에는 AAA 서버에서 반환된 디바이스 및 디바이스에서 볼 수 있는 TACACS+ 및 RADIUS 특성의 목록이 포함되어 있습니다. 모든 항목에는 예제가 포함되어 있습니다.

이 문서에 제공된 특성 목록은 완전하거나 신뢰할 수 없으며 이 문서에 대한 업데이트 없이 언제든지 변경될 수 있습니다.

사전 요구 사항

요구 사항

이 문서에 대한 특정 요건이 없습니다.

사용되는 구성 요소

이 문서의 정보는 ACS 버전 5.2/5.3을 기준으로 합니다.

표기 규칙

문서 규칙에 대한 자세한 내용은 Cisco 기술 팁 표기 규칙을 참조하십시오.

셸 프로파일 생성(TACACS+)

셸 프로파일은 TACACS+ 기반 액세스를 위한 기본 권한 컨테이너입니다. Cisco® IOS 권한 레벨, 세션 시간 초과 및 기타 매개변수 외에도 Access-Accept를 사용하여 반환해야 하는 TACACS+ 특성 및 특성 값을 지정할 수 있습니다.

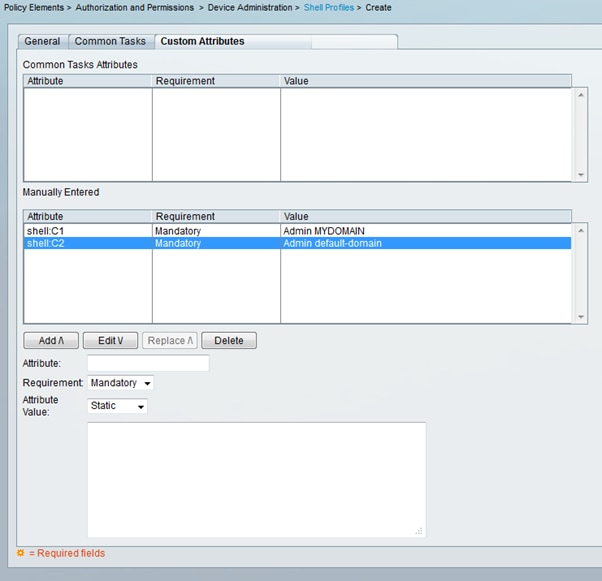

새 셸 프로파일에 사용자 지정 특성을 추가하려면 다음 단계를 완료합니다.

-

ACS 인터페이스에 로그인합니다.

-

Policy Elements(정책 요소) > Authorization and Permissions(권한 부여 및 권한 부여) > Device Administration(디바이스 관리) > Shell Profiles(셸 프로파일)로 이동합니다.

-

Create(생성) 버튼을 클릭합니다.

-

셸 프로파일의 이름을 지정합니다.

-

Custom Attributes(사용자 지정 특성) 탭을 클릭합니다.

-

Attribute(특성) 필드에 특성 이름을 입력합니다.

-

요구 사항 드롭다운 목록에서 요구 사항이 필수 사항인지 선택 사항인지 선택합니다.

-

특성 값이 Static로 설정된 드롭다운은 그대로 둡니다. 값이 정적인 경우 다음 필드에 값을 입력할 수 있습니다. 값이 동적일 경우 특성을 수동으로 입력할 수 없습니다. 대신 특성 속성은 ID 저장소 중 하나의 특성에 매핑됩니다.

-

마지막 필드에 특성 값을 입력합니다.

-

테이블에 항목을 추가하려면 Add 버튼을 클릭합니다.

-

필요한 모든 특성을 구성하려면 를 반복합니다.

-

화면 하단에서 Submit(제출) 버튼을 클릭합니다.

컨피그레이션 예시

디바이스: ACE(Application Control Engine)

특성: 셸:<context-name>

값: <Role-name> <domain-name1>

사용법: 역할과 도메인은 공백 문자로 구분됩니다. 사용자가 컨텍스트(예: C1)에 로그인할 때 역할(예: ADMIN) 및 도메인(예: MYDOMAIN)을 할당하도록 사용자(예: USER1)를 구성할 수 있습니다.

RADIUS(Authorization Profile) 생성

권한 부여 프로파일은 RADIUS 기반 액세스를 위한 기본 권한 컨테이너입니다. VLAN, ACL(Access Control List) 및 기타 매개변수 외에도 Access-Accept를 사용하여 반환할 RADIUS 특성 및 특성 값을 지정할 수 있습니다.

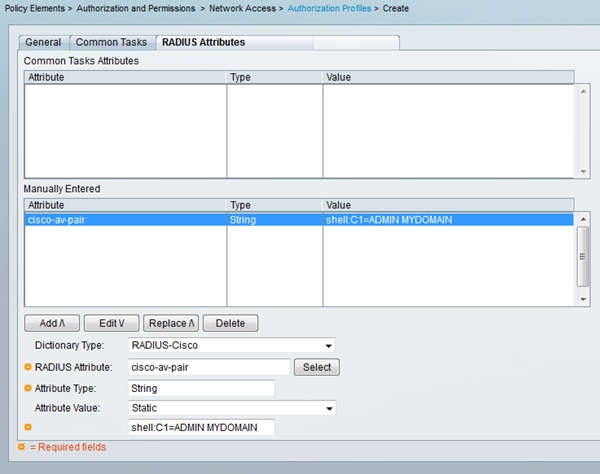

새 권한 부여 프로파일에 사용자 지정 특성을 추가하려면 다음 단계를 완료합니다.

-

ACS 인터페이스에 로그인합니다.

-

Policy Elements(정책 요소) > Authorization and Permissions(권한 부여 및 권한 부여) > Network Access(네트워크 액세스) > Authorization Profiles(권한 부여 프로파일)로 이동합니다.

-

Create(생성) 버튼을 클릭합니다.

-

권한 부여 프로파일의 이름을 지정합니다.

-

RADIUS Attributes(RADIUS 특성) 탭을 클릭합니다.

-

Dictionary Type 드롭다운 메뉴에서 사전을 선택합니다.

-

RADIUS Attribute(RADIUS 특성) 필드의 특성 선택을 설정하려면 Select(선택) 버튼을 클릭합니다. 새 창이 나타납니다.

-

사용 가능한 특성을 검토하고 선택한 후 확인을 누릅니다. 속성 유형 값은 방금 선택한 속성에 따라 기본적으로 설정됩니다.

-

특성 값이 Static로 설정된 드롭다운은 그대로 둡니다. 값이 정적인 경우 다음 필드에 값을 입력할 수 있습니다. 값이 동적일 경우 특성을 수동으로 입력할 수 없습니다. 대신 특성 속성은 ID 저장소 중 하나의 특성에 매핑됩니다.

-

마지막 필드에 특성 값을 입력합니다.

-

테이블에 항목을 추가하려면 Add 버튼을 클릭합니다.

-

필요한 모든 특성을 구성하려면 를 반복합니다.

-

화면 하단에서 Submit(제출) 버튼을 클릭합니다.

컨피그레이션 예시

디바이스: ACE

특성: cisco av 쌍

값: 셸:<context-name>=<Role-name> <domain-name1> <domain-name2>

사용법: 등호 다음에 나오는 각 값은 공백 문자로 구분됩니다. 사용자가 컨텍스트(예: C1)에 로그인할 때 역할(예: ADMIN) 및 도메인(예: MYDOMAIN)을 할당하도록 사용자(예: USER1)를 구성할 수 있습니다.

장치 목록

ASR(Aggregation Services Router)

RADIUS (권한 부여 프로파일)

특성: cisco av 쌍

값: shell:tasks="#<role-name>,<permission>:<process>"

사용법: <role-name>의 값을 라우터에 로컬로 정의된 역할의 이름으로 설정합니다. 역할 계층 구조는 트리로 설명할 수 있습니다. 여기서 역할 #root는 트리의 맨 위에 있으며 역할 #leaf는 추가 명령을 추가합니다. shell:tasks="#root,#leaf"인 경우 이 두 역할을 결합하고 다시 전달할 수 있습니다.

개별 프로세스 단위로 권한을 다시 전달하여 사용자에게 특정 프로세스에 대한 읽기, 쓰기 및 실행 권한을 부여할 수도 있습니다. 예를 들어 bgp 프로세스에 대한 사용자 읽기 및 쓰기 권한을 부여하려면 값을 shell:tasks="#root,rw:bgp"로 설정합니다. 특성의 순서는 중요하지 않습니다. 값이 shell:tasks="#root,rw:bgp" 또는 ro shell:tasks="rw:bgp,#root"으로 설정되었는지에 관계없이 결과는 동일합니다.

예 - 인증 프로파일에 특성 추가| 사전 유형 | RADIUS 특성 | 특성 유형 | 속성 값 |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

문자열 | shell:tasks="#root,#leaf,rwx:bgp,r:ospf" |

ACE(Application Control Engine)

TACACS+(셸 프로파일)

특성: 셸:<context-name>

값: <Role-name> <domain-name1>

사용법: 역할과 도메인은 공백 문자로 구분됩니다. 사용자가 컨텍스트(예: C1)에 로그인할 때 역할(예: ADMIN) 및 도메인(예: MYDOMAIN)을 할당하도록 사용자(예: USER1)를 구성할 수 있습니다.

예 - 셸 프로파일에 특성 추가| 속성 | 요건 | 속성 값 |

|---|---|---|

shell:C1 |

필수 | Admin MYDOMAIN |

USER1이 C1 컨텍스트를 통해 로그인하면 해당 사용자에게 ADMIN 역할 및 MYDOMAIN 도메인이 자동으로 할당됩니다. 단, USER1이 로그인하면 이 권한 부여 프로파일이 할당되는 권한 부여 규칙이 구성되어 있습니다.

USER1이 ACS가 다시 전송하는 특성의 값으로 반환되지 않는 다른 컨텍스트를 통해 로그인하면 해당 사용자는 자동으로 기본 역할(Network-Monitor) 및 기본 도메인(default-domain)이 할당됩니다.

RADIUS (권한 부여 프로파일)

특성: cisco av 쌍

값: 셸:<context-name>=<Role-name> <domain-name1> <domain-name2>

사용법: 등호 다음에 나오는 각 값은 공백 문자로 구분됩니다. 사용자가 컨텍스트(예: C1)에 로그인할 때 역할(예: ADMIN) 및 도메인(예: MYDOMAIN)을 할당하도록 사용자(예: USER1)를 구성할 수 있습니다.

예 - 인증 프로파일에 특성 추가| 사전 유형 | RADIUS 특성 | 특성 유형 | 속성 값 |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

문자열 | shell:C1=ADMIN MYDOMAIN |

USER1이 C1 컨텍스트를 통해 로그인하면 해당 사용자에게 ADMIN 역할 및 MYDOMAIN 도메인이 자동으로 할당됩니다. 단, USER1이 로그인하면 이 권한 부여 프로파일이 할당되는 권한 부여 규칙이 구성되어 있어야 합니다.

USER1이 ACS가 다시 전송하는 특성의 값으로 반환되지 않는 다른 컨텍스트를 통해 로그인하면 해당 사용자는 자동으로 기본 역할(Network-Monitor) 및 기본 도메인(default-domain)이 할당됩니다.

BlueCoat 패킷 셰이퍼

RADIUS (권한 부여 프로파일)

특성: 패킷-AVPair

값: 액세스=<수준>

사용법: <level>은 부여할 액세스 수준입니다. 터치 액세스는 읽기-쓰기와 같지만 외관 액세스는 읽기 전용입니다.

BlueCoat VSA는 기본적으로 ACS 사전에 없습니다. 권한 부여 프로파일에서 BlueCoat 특성을 사용하려면 BlueCoat 사전을 생성하고 BlueCoat 특성을 해당 사전에 추가해야 합니다.

사전을 만듭니다.

-

System Administration(시스템 관리) > Configuration(컨피그레이션) > Dictionaries(사전) > Protocols(프로토콜) > RADIUS > RADIUS VSA로 이동합니다.

-

Create(생성)를 클릭합니다.

-

사전의 세부 정보를 입력 합니다.

-

이름: BlueCoat

-

공급업체 ID: 2334

-

특성 접두사: Packeter-

-

-

Submit(제출)을 클릭합니다.

새 사전에 속성을 만듭니다.

-

System Administration(시스템 관리) > Configuration(컨피그레이션) > Dictionaries(사전) > Protocols(프로토콜) > RADIUSS > RADIUS VSA > BlueCoat(BlueCoat)로 이동합니다.

-

Create(생성)를 클릭합니다.

-

속성의 세부 정보를 입력 합니다.

-

특성: Packet-AVPair

-

설명: 액세스 수준을 지정하는 데 사용됩니다.

-

공급업체 특성 ID: 1

-

방향: 아웃바운드

-

다중 허용: False

-

로그에 특성 포함: 선택됨

-

특성 유형: 문자열

-

-

Submit(제출)을 클릭합니다.

| 사전 유형 | RADIUS 특성 | 특성 유형 | 속성 값 |

|---|---|---|---|

| RADIUS-BlueCoat | Packeteer-AVPair |

문자열 | access=look |

| 사전 유형 | RADIUS 특성 | 특성 유형 | 속성 값 |

|---|---|---|---|

| RADIUS-BlueCoat | Packeteer-AVPair |

문자열 | access=touch |

Brocade 스위치

RADIUS (권한 부여 프로파일)

특성: 터널 전용 그룹 ID

값: U:<VLAN1>; T:<VLAN2>

사용법: <VLAN1>을 데이터 VLAN의 값으로 설정합니다. <VLAN2>를 음성 VLAN의 값으로 설정합니다. 이 예에서 데이터 VLAN은 VLAN 10이고 음성 VLAN은 VLAN 21입니다.

예 - 인증 프로파일에 특성 추가| 사전 유형 | RADIUS 특성 | 특성 유형 | 속성 값 |

|---|---|---|---|

| RADIUS-IETF | Tunnel-Private-Group-ID |

태그가 지정된 문자열 | U:10;T:21 |

Cisco Unity Express(CUE)

RADIUS (권한 부여 프로파일)

특성: cisco av 쌍

값: fndn:groups=<그룹 이름>

사용법: <group-name>은 사용자에게 부여할 권한이 있는 그룹의 이름입니다. 이 그룹은 CUE(Cisco Unity Express)에서 구성해야 합니다.

예 - 인증 프로파일에 특성 추가| 사전 유형 | RADIUS 특성 | 특성 유형 | 속성 값 |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

문자열 | fndn:groups=Administrators |

인포블록스

RADIUS (권한 부여 프로파일)

특성: Infoblox-Group-Info

값: 그룹 이름

사용법: <group-name>은 사용자에게 부여할 권한이 있는 그룹의 이름입니다. 이 그룹은 Infoblox 디바이스에서 구성해야 합니다. 이 컨피그레이션 예에서는 그룹 이름이 MyGroup입니다.

Infoblox VSA는 기본적으로 ACS 사전에 없습니다. 권한 부여 프로파일에서 Infoblox 특성을 사용하려면 Infoblox 사전을 만들고 Infoblox 특성을 해당 사전에 추가해야 합니다.

사전을 만듭니다.

-

System Administration(시스템 관리) > Configuration(컨피그레이션) > Dictionaries(사전) > Protocols(프로토콜) > RADIUSS > RADIUS VSA(RADIUS VSA)로 이동합니다.

-

Create(생성)를 클릭합니다.

-

Use Advanced Vendor Options(고급 벤더 옵션 사용) 옆의 작은 화살표를 클릭합니다.

-

사전의 세부 정보를 입력 합니다.

-

이름: Infoblox

-

공급업체 ID: 7779

-

공급업체 길이 필드 크기: 1

-

공급업체 유형 필드 크기: 1

-

-

Submit(제출)을 클릭합니다.

새 사전에 속성을 만듭니다.

-

System Administration(시스템 관리) > Configuration(컨피그레이션) > Dictionaries(사전) > Protocols(프로토콜) > RADIUS S > RADIUS VSA > Infoblox로 이동합니다.

-

Create(생성)를 클릭합니다.

-

속성의 세부 정보를 입력 합니다.

-

특성: Infoblox-Group-Info

-

공급업체 특성 ID: 009

-

방향: 아웃바운드

-

다중 허용: False

-

로그에 특성 포함: 선택됨

-

특성 유형: 문자열

-

-

Submit(제출)을 클릭합니다.

| 사전 유형 | RADIUS 특성 | 특성 유형 | 속성 값 |

|---|---|---|---|

| RADIUS-Infoblox | Infoblox-Group-Info |

문자열 | MyGroup |

IPS(Intrusion Prevention System)

RADIUS (권한 부여 프로파일)

특성: ips 역할

값: <역할 이름>

사용법: 값 <role name>은 4개의 IPS(Intrusion Prevention System) 사용자 역할(뷰어, 운영자, 관리자, 서비스) 중 하나일 수 있습니다. 각 사용자 역할 유형에 부여된 권한에 대한 자세한 내용은 사용 중인 IPS 버전의 컨피그레이션 가이드를 참조하십시오.

-

Cisco Intrusion Prevention System Device Manager Configuration Guide for IPS 7.0

-

Cisco Intrusion Prevention System Device Manager Configuration Guide for IPS 7.1

| 사전 유형 | RADIUS 특성 | 특성 유형 | 속성 값 |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

문자열 | ips-role:administrator |

주니퍼

TACACS+(셸 프로파일)

특성: allow-commands ; allow-configuration ; local-user-name ; deny-commands ; deny-configuration; ¶user-permissions

값: <allow-commands-regex> ; <allow-configuration-regex> ; <local-username> ; <deny-commands-regex> ; _<deny-configuration-regex>

사용법: <local-username>의 값(즉, local-user-name 특성의 값)을 Juniper 디바이스에 로컬로 존재하는 사용자 이름으로 설정합니다. 예를 들어, local-user-name 특성의 값을 JUSER로 설정할 때 Juniper 디바이스에 로컬로 존재하는 사용자(예: JUSER)와 동일한 사용자 템플릿(예: USER1)을 할당하도록 사용자(예: USER1)를 구성할 수 있습니다. allow-commands, allow-configuration, deny-commands 및 deny-configuration 특성의 값은 regex 형식으로 입력할 수 있습니다. 이러한 특성이 설정되는 값은 사용자의 로그인 클래스 권한 비트에 의해 권한이 부여된 운영/컨피그레이션 모드 명령 외에 추가로 사용됩니다.

예 - 셸 프로파일에 특성 추가 1| 속성 | 요건 | 속성 값 |

|---|---|---|

allow-commands |

선택 사항 | "(request system) | (show rip neighbor)" |

allow-configuration |

선택 사항 | |

local-user-name |

선택 사항 | sales |

deny-commands |

선택 사항 | "<^clear" |

deny-configuration |

선택 사항 |

| 속성 | 요건 | 속성 값 |

|---|---|---|

allow-commands |

선택 사항 | "monitor | help | show | ping | traceroute" |

allow-configuration |

선택 사항 | |

local-user-name |

선택 사항 | engineering |

deny-commands |

선택 사항 | "configure" |

deny-configuration |

선택 사항 |

Nexus 스위치

RADIUS (권한 부여 프로파일)

특성: cisco av 쌍

값: shell:roles="<role1> <role2>"

사용법: 스위치에 로컬로 정의된 <role1> 및 <role2>의 값을 역할 이름으로 설정합니다. 여러 역할을 추가할 경우 공백 문자로 구분합니다. 여러 역할이 AAA 서버에서 Nexus 스위치로 다시 전달될 경우 사용자는 세 역할 모두의 통합에 의해 정의된 명령에 액세스할 수 있습니다.

기본 제공 역할은 사용자 계정 및 RBAC 구성에 정의되어 있습니다.

예 - 인증 프로파일에 특성 추가| 사전 유형 | RADIUS 특성 | 특성 유형 | 속성 값 |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

문자열 | shell:roles="network-admin vdc-admin vdc-operator" |

강바닥

TACACS+(셸 프로파일)

속성: 서비스 ; local-user-name

값: rbt-exec ; <username>

사용법: 사용자에게 읽기 전용 액세스 권한을 부여하려면 <username> 값을 monitor로 설정해야 합니다. 사용자에게 읽기-쓰기 액세스 권한을 부여하려면 <username> 값을 admin으로 설정해야 합니다. admin 및 monitor 외에 다른 어카운트가 정의된 경우 해당 이름이 반환되도록 구성합니다.

예 - 셸 프로파일에 특성 추가(읽기 전용 액세스용)| 속성 | 요건 | 속성 값 |

|---|---|---|

service |

필수 | rbt-exec |

local-user-name |

필수 | monitor |

| 속성 | 요건 | 속성 값 |

|---|---|---|

service |

필수 | rbt-exec |

local-user-name |

필수 | admin |

무선 LAN 컨트롤러(WLC)

RADIUS (권한 부여 프로파일)

특성: 서비스 유형

값: 관리(6) / NAS 프롬프트(7)

사용법: 사용자에게 WLC(Wireless LAN Controller)에 대한 읽기/쓰기 액세스 권한을 부여하려면 값이 Administrative여야 하고, 읽기 전용 액세스의 경우 값이 NAS-Prompt여야 합니다.

자세한 내용은 WLC(Wireless LAN Controller)의 관리 사용자 RADIUS 서버 인증 컨피그레이션 예를 참조하십시오

예 - 인증 프로파일에 특성 추가(읽기 전용 액세스용)| 사전 유형 | RADIUS 특성 | 특성 유형 | 속성 값 |

|---|---|---|---|

| RADIUS-IETF | Service-Type |

열거 | NAS-Prompt |

| 사전 유형 | RADIUS 특성 | 특성 유형 | 속성 값 |

|---|---|---|---|

| RADIUS-IETF | Service-Type |

열거 | Administrative |

DCNM(Data Center Network Manager)

인증 방법을 변경한 후 DCNM을 다시 시작해야 합니다. 그렇지 않으면 network-admin 대신 network-operator 권한을 할당할 수 있습니다.

| DCNM 역할 | RADIUS Cisco AV 쌍 | Tacacs Cisco AV 쌍 |

|---|---|---|

| 사용자 | shell:roles = "network-operator" |

cisco-av-pair=shell:roles="network-operator" |

| 관리자 | shell:roles = "network-admin" |

cisco-av-pair=shell:roles="network-admin" |

관련 정보

개정 이력

| 개정 | 게시 날짜 | 의견 |

|---|---|---|

1.0 |

22-Jan-2013 |

최초 릴리스 |

피드백

피드백