ACS 5.x 이상 - 보안 ACS 문제 해결

목차

소개

이 문서에서는 Cisco ACS(Secure Access Control System) 문제 해결 방법 및 오류 메시지 해결 방법에 대한 정보를 제공합니다.

Cisco Secure ACS 3.x 및 4.x 문제 해결 방법에 대한 자세한 내용은 Secure Access Control Server(ACS 3.x 및 4.x) 문제 해결을 참조하십시오.

사전 요구 사항

요구 사항

이 문서에 대한 특정 요건이 없습니다.

사용되는 구성 요소

이 문서의 정보는 Cisco Secure Access Control System 버전 5.x 이상을 기반으로 합니다.

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우, 모든 명령어의 잠재적인 영향을 미리 숙지하시기 바랍니다.

표기 규칙

문서 규칙에 대한 자세한 내용은 Cisco 기술 팁 표기 규칙을 참고하십시오.

문제/장애: "오류: 어플라이언스를 업그레이드하는 동안 ACS 어플라이언스의 "번들에서 찾을 수 없는 매니페스트 파일(%)을(를) 시작하는 데 실행 중인 컨피그레이션을 저장했습니다.

오류: 실행 중인 컨피그레이션을 시작에 저장했습니다. % Manifest 파일을 찾을 수 없습니다. ACS Express를 5.0에서 5.0.1으로 업그레이드하려고 하면 번들 오류가 나타납니다.

솔루션

문제 없이 ACS 어플라이언스를 업그레이드하려면 다음 단계를 완료하십시오.

-

다음 위치에서 패치 9(5-0-0-21-9.tar.gpg) 및 ADE-OS(ACS_5.0.0.21_ADE_OS_1.2_upgrade.tar.gpg )를 다운로드합니다. Cisco.com > 지원 > 소프트웨어 다운로드 > 보안 > Cisco Secure Access Control System 5.0 > Secure Access Control System 소프트웨어 > 5.0.0.21

-

두 파일을 설치한 후 ACS 5.1 업그레이드 ACS_5.1.0.44.tar.gz를 설치합니다. 이전 단계의 동일한 경로에서 이 옵션을 사용할 수 있습니다.

-

업그레이드를 설치하려면 다음 명령을 사용합니다.

application upgrade

remote-repository-name

업그레이드 절차가 완료되었습니다.

ACS 어플라이언스 업그레이드 방법에 대한 자세한 내용은 5.0에서 5.1로 ACS 서버 업그레이드를 참조하십시오.

문제/장애: GUI에서 ACS Server 5.x를 다시 시작할 수 없습니다.

이 섹션에서는 GUI에서 ACS 서버 버전 5.x를 다시 시작할 수 없는 이유에 대해 설명합니다.

솔루션

GUI에서 ACS 5.x 서버를 다시 시작하는 데 사용할 수 있는 옵션이 없습니다. ACS는 CLI에서만 재시작할 수 있습니다.

문제/장애: ACS 5.2로 Active Directory 인증 설정 문제

새 5.2 ACS 서비스에 대한 AD(Active Directory) 인증을 설정할 때 다음 오류 메시지가 수신됩니다.

예기치 않은 RPC 오류: 예기치 않은 구성 또는 네트워크 오류로 인해 액세스가 거부되었습니다. —verbose 옵션을 시도하거나 "adinfo —diag"를 실행하십시오.

솔루션

ACS는 AD를 인증하기 위해 권한을 작성해야 합니다. 이 문제를 해결하려면 서비스 계정에 임시 쓰기 권한을 제공하십시오.

문제/장애: 회계 보고서에서 100페이지를 볼 수 없습니다.

ACS 버전 5.1을 사용하여 맞춤형 AAA 어카운팅 보고서를 생성하려고 할 때 100개 이상의 페이지를 볼 수 없습니다. 이것은 몇 개의 이전 보고서를 다루지 않습니다. 모든 페이지를 보려면 이 설정을 어떻게 변경합니까?

솔루션

표시되는 최대 페이지 수는 기본적으로 100개이므로 ACS에서 페이지 수를 변경할 수 없습니다. 이 제한을 극복하고 오래된 통계를 보려면 더 구체적인 일치 항목을 만들 수 있도록 필터링 옵션을 변경해야 합니다. 예를 들어, 지난 30일 동안 보고서를 생성하려고 하면 큰 볼륨이 포함되고 마지막 100페이지에 마지막 시간 동안의 작업만 표시될 수 있습니다. 여기서는 필터링 옵션을 사용하는 것이 좋습니다. 필터링 옵션을 사용자 ID로 사용하고 시간 범위를 지정하면 더 오래된 보고서가 생성됩니다.

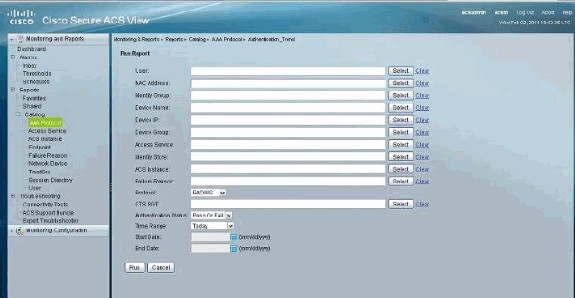

문제/장애: 디바이스 그룹에 대한 통과/실패 인증 보고서를 생성할 수 없습니다.

이 문제는 6개의 라우터/스위치 그룹에 대해서만 인증 보고서를 생성하려고 시도할 때 발생하며, 모든 디바이스에 대해서는 발생하지 않습니다. ACS 버전 4.x가 사용됩니다.

솔루션

ACS 4.x에서는 이 작업을 수행할 수 없습니다. 해당 버전에서 이 기능을 사용할 수 있으므로 ACS 5.x로 마이그레이션해야 합니다. 카탈로그 보고서를 생성하여 특정 디바이스 그룹에 대한 보고서를 추출할 수 있습니다.

자세한 내용은 이 이미지를 참조하십시오.

문제/장애: 모니터링 및 보고서 데이터베이스를 현재 사용할 수 없습니다. 5초 후에 다시 연결하려고 합니다.

ACS 5.x에서 Launch Monitoring and Report Viewer(모니터링 및 보고서 뷰어 시작)를 클릭하면 다음 오류 메시지가 수신됩니다. 모니터링 및 보고서 데이터베이스를 현재 사용할 수 없습니다. 5초 후에 다시 연결하려고 합니다. 문제가 계속되면 ACS 관리자에게 문의하십시오.

솔루션

이 문제를 해결하려면 다음 해결 방법 중 하나를 수행하십시오.

-

다음 명령을 실행하여 CLI에서 ACS 서비스를 다시 시작합니다.

application stop acs application start acs

-

사용 가능한 최신 패치로 업그레이드합니다. 이에 대한 자세한 내용은 업그레이드 패치 적용을 참조하십시오.

문제/장애: 22056 해당 ID 저장소에서 제목을 찾을 수 없음

AD 사용자는 ACS 버전 5.x로 인증되지 않으며 다음 오류 메시지를 받습니다. 22056 해당 ID 저장소에서 제목을 찾을 수 없습니다.

솔루션

이 오류 메시지는 ACS가 ID 저장소 시퀀스에 구성된 첫 번째 나열된 데이터베이스에서 사용자를 찾지 못한 경우에 발생합니다. 이 메시지는 정보 제공용이므로 ACS의 성능에 영향을 주지 않습니다. ACS 5.x가 내부 또는 외부 사용자에 대해 인증을 수행하는 방법은 이전 4.x 버전과 다릅니다. 5.x 버전에서는 인증할 사용자 데이터베이스의 순서를 정의하는 Identity Store Sequence라는 옵션이 있습니다. 자세한 내용은 ID 저장소 시퀀스 구성을 참조하십시오.

ACS를 사용하여 하위 도메인에 대한 요청을 인증할 때 이 오류가 발생하면 사용자 이름에 UPN 접미사 또는 NETBIOS 접두사를 추가해야 합니다. 자세한 내용은 Microsoft AD 섹션의 Notes를 참조하십시오.

문제/장애: ACS를 Active Directory와 통합할 수 없습니다.

사용자는 ACS를 Active Directory와 통합할 수 없으며 Samba Port Status Error 오류 메시지가 수신됩니다.

솔루션

이 문제를 해결하려면 Active Directory 기능을 지원하도록 이러한 포트가 열려 있는지 확인하십시오.

-

Samba 포트 - TCP 445

-

LDAP - TCP 389

-

LDAP - UDP 389

-

KDC - TCP 88

-

kpasswd - TCP 464

-

NTP- UDP 123

-

글로벌 카탈로그 - TCP - 3268

-

DNS - UDP 53

ACS-AD 통합을 완료하려면 ACS가 도메인의 모든 DC에 연결해야 합니다. ACS에서 DC 중 하나에 연결할 수 없는 경우에도 통합이 이루어지지 않습니다. 자세한 내용은 Cisco 버그 ID CSCte92062(등록된 고객만 해당)를 참조하십시오.

문제/장애: ACS를 LDAP와 통합할 수 없음

이 문서에서 ACS 5.2는 802.1X 구현을 위한 AAA RADIUS 서버로 사용됩니다. 802.1X는 내부 사용자 저장소를 사용하여 ACS와 함께 사용할 수 있지만 ACS와 LDAP를 통합하는 데 문제가 있습니다. 다음 오류 메시지가 표시됩니다.

Radius authentication failed for USER: example MAC: UU-VV-WW-XX-YY-ZZ AUTHTYPE: PEAP(EAP-MSCHAPv2) EAP session timed out : 5411 EAP session timed out

솔루션

이 인스턴스에서 LDAP는 PEAP와 함께 사용되고 있으며 사용되는 내부 인증 방법은 eap-mschap v2입니다. PEAP에 대해 LDAP가 지원되지 않으므로 이 작업은 실패합니다(eap-mschap v2). eap-tls 또는 AD를 사용하는 것이 좋습니다.

문제/장애: "csco acs_internal_operations_diagnostics 오류: 로컬 저장소 파일에 쓸 수 없습니다." 오류 메시지

ACS를 복제하는 동안 기본 ACS가 제대로 복제되지 않고 다음 오류 메시지를 표시합니다.

csco acs_internal_operations_diagnostics error: could not write to local storage file

솔루션

ACS 서비스를 다시 시작하고 중요 로깅이 비활성화되었는지 확인합니다. 자세한 내용은 Cisco 버그 ID CSCth66302(등록된 고객만 해당)를 참조하십시오. 그래도 문제가 해결되지 않으면 Cisco TAC에 문의하여 이 문제를 해결하는 데 적합한 최신 ACS 패치를 받으십시오.

문제/장애: ACS 5.1을 Active Directory와 통합할 수 없습니다.

AD 통합을 구현하려고 할 때 다음 오류 메시지가 표시됩니다.

Error while configuring Active Directory:Using writable domain controller:test1.test.pvt Authentication error due unexpect configuration or network error. Please try the --verbose option or run 'adinfo -diag' to diagnose the problem. Join to domain 'test.pvt', zone 'null' failed.

솔루션

이 문제를 해결하려면 다음 해결 방법을 완료하십시오.

-

AD에서 기존 컴퓨터 계정을 삭제합니다.

-

새 OU를 만듭니다.

-

OU의 속성으로 이동하고 권한 상속을 선택 취소합니다.

-

새 OU에서 ACS에 대한 새 컴퓨터 계정을 만듭니다.

-

AD가 복제되도록 허용합니다.

-

ACS GUI에서 AD에 참여하도록 시도합니다.

경우에 따라 Microsoft에 연락하여 핫픽스를 적용하는 것도 도움이 됩니다 ![]() .

.

문제/장애: 서비스 선택 규칙에서 정규식을 인식하도록 ACS 5.x를 구성할 수 없습니다.

솔루션

이는 아직 ACS 5.x에서 지원되지 않으므로 가능하지 않습니다.

문제/장애: Cisco Works를 SFTP 서버로 사용할 때 SFTP 백업이 작동하지 않음

네트워크 리소스가 CiscoWorks 서버에 있는 경우 백업 스케줄러는 다른 SFTP 클라이언트와 원활하게 작동하지만 ACS 5.2는 작동하지 않습니다. 특히 ACS에서 SFTP 서버에 연결하려고 할 때 Unable to negotiate a key exchange method method 오류 메시지가 수신됩니다.

솔루션

이 경우 SFTP 서버는 DH 14 그룹을 사용하는 FIPS 규격 디바이스가 아닙니다. ACS는 FIPS 규격이므로 DH 14를 지원하는 서버만 지원합니다. 이 문제에 대한 자세한 내용은 ACS 5.2의 알려진 제한 사항을 참조하십시오.

문제/장애: "잘못된 EAP 페이로드 삭제됨"

오류: ACS 5.0 패치 7에 무선 사용자를 인증하는 동안 잘못된 EAP 페이로드 삭제 오류 메시지가 수신됩니다.

솔루션

이는 Cisco 버그 ID CSCsz54975(등록된 고객만 해당) 및 CSCsy46036(등록된 고객만 해당)에서 처리되고 관찰된 동작입니다.

이 문제를 해결하려면 5.1 또는 5.2로 업그레이드하는 과정에서 필요한 ACS 5.0 패치 9로 업그레이드하십시오. 자세한 내용은 데이터베이스 업그레이드를 참조하십시오. 여기에는 패치 9로 업그레이드하는 방법에 대한 정보도 포함됩니다.

문제/장애: "현재 이 인스턴스에서 ACS 런타임 프로세스가 실행되고 있지 않습니다."

사용자는 ACS GUI에 로그인할 수 없으며 이 오류 메시지가 수신됩니다.

"현재 ACS 런타임 프로세스가 이 인스턴스에서 실행되고 있지 않습니다. ACS 컨피그레이션을 변경할 수 있지만(데이터베이스에 저장됨), 변경 사항은 런타임 프로세스가 다시 시작될 때까지 적용되지 않습니다."

솔루션

CLI에서 런타임 프로세스를 수동으로 다시 시작하고 어플라이언스를 재부팅하면 이 문제가 해결됩니다. 이 문제는 사소한 문제이며 ACS에 대한 성능 문제를 생성하지 않습니다. 이 동작을 관찰하기 위해 제출된 두 개의 사소한 버그가 있습니다. 자세한 내용은 Cisco 버그 ID CSCtb99448(등록된 고객만 해당) 및 CSCtc75323(등록된 고객만 해당)을 참조하십시오.

런타임 프로세스를 수동으로 다시 시작하려면 ACS CLI에서 다음 명령을 실행합니다.

-

acs 중지 런타임

-

acs 시작 런타임

문제/장애: 암호를 사용하여 사용자를 내보낼 수 없습니다.

CSV 파일을 사용하여 사용자 데이터베이스를 다른 ACS 5.x로 내보내고 가져올 수 있지만 사용자 비밀번호 필드는 포함되지 않습니다(비어 있는 것으로 표시됨). 로컬 사용자의 ID 저장소를 암호 정보가 포함된 ACS에서 다른 ACS로 어떻게 이동합니까?

솔루션

이는 보안 침해가 되기 때문에 불가능합니다. 이 경우 한 가지 해결 방법은 백업 및 복원 절차를 수행하는 것입니다. 그러나 이 해결 방법의 제한 사항은 백업 및 복원이 유사한 컨피그레이션이 있는 다른 ACS에서만 작동한다는 것입니다.

문제/장애: ACS 내부 사용자가 간헐적으로 비활성화됨

ACS 사용자는 비밀번호 만료 메시지로 간헐적으로 비활성화됩니다. 비밀번호 만료 정책은 60일 동안 설정되지만 이러한 사용자가 액세스 권한을 얻으려면 수동으로 활성화해야 합니다.

솔루션

이 동작은 Cisco 버그 ID CSCtf06311에서 관찰되고 제출됩니다(등록된 고객만 해당). 이 문제는 ACS 5.1에 패치 3을 적용하여 해결할 수 있습니다. 패치 3에서 해결된 모든 문제를 보려면 누적 패치 ACS 5.1.0.44.3의 해결된 문제를 참조하십시오. 패치 업그레이드 방법에 대한 자세한 내용은 업그레이드 패치 적용 을 참조하십시오.

문제/장애: "TACACS+ 인증 요청이 오류로 인해 종료되었습니다."

ACS 인증 보고서는 오류 오류 메시지로 종료된 TACACS+ 인증 요청을 표시합니다.

솔루션

이는 TACACS 인증에 Service Type(서비스 유형)이 PPP로 설정된 경우 발생합니다. 자세한 내용은 Cisco 버그 ID CSCte16911(등록된 고객만 해당)을 참조하십시오.

문제/장애: "중요 로깅 오류로 인해 RADIUS 인증 요청이 거부됨"

RADIUS 인증은 중요 로깅 오류 오류 메시지로 인해 RADIUS 인증 요청 거부됨으로 거부됩니다.

솔루션

이 오류는 Cisco 버그 ID CSCth66302에 자세히 설명되어 있습니다(등록된 고객만 해당).

문제/장애: ACS가 5.2에서 5.3으로 업그레이드될 때 ACS View 인터페이스는 페이지 상단에 "Data Upgrade Failed(데이터 업그레이드 실패)"를 표시합니다.

ACS가 5.2에서 5.3으로 업그레이드될 때 ACS View 인터페이스는 페이지 상단에 Data Upgrade Failed를 표시합니다.

솔루션

이 오류는 Cisco 버그 ID CSCtu15651에 자세히 설명되어 있습니다(등록된 고객만 해당).

문제/장애: Cisco ACS 5.0에서 "다음 로그인 ACS에서 비밀번호 변경"을 문제

솔루션

ACS 5.0에서는 로컬 사용자 ID 저장소의 비밀번호 만료 기능(사용자가 다음 로그온 시 비밀번호를 변경해야 함)을 선택할 수 있지만 작동하지 않습니다. 개선 사항 요청 CSCtc31598은 ACS 버전 5.1에서 문제를 해결합니다.

문제/장애: "% 응용 프로그램을 업그레이드하지 못했습니다. 오류 - -999. ADE 로그에서 자세한 내용을 확인하거나 업그레이드 중에 ACS 장치에서 - 디버그 응용 프로그램 설치 - 사용"으로 다시 실행하십시오.

%애플리케이션 업그레이드 실패, 오류 - -999. 자세한 내용은 ADE 로그를 확인하거나 - 디버그 응용 프로그램 설치 - 사용 오류를 사용하여 다시 실행하십시오. ACS Express를 5.0에서 5.0.1으로 업그레이드하려고 하면 오류가 나타납니다.

솔루션

이 오류는 사용된 저장소가 TFTP이고 파일 크기가 32MB보다 클 때 발생합니다. ACS Express는 32MB보다 큰 파일을 처리할 수 없습니다. 파일 크기가 32MB를 초과하는 경우에도 이 문제를 해결하려면 FTP를 저장소로 사용합니다.

문제/장애: 오류 "인증에 실패했습니다. 12308 클라이언트가 오류를 나타내는 결과 TLV를 보냈습니다."

인증 실패: 12308 클라이언트가 처음으로 인증을 시도할 때 ACS에서 오류 오류가 발생했음을 나타내는 결과 TLV를 보냈습니다. 인증은 두 번째로 잘 작동합니다.

솔루션

빠른 재연결을 비활성화하면 이 오류를 해결할 수 있습니다. ACS 버전 5.2의 패치 2로 업그레이드하면 Fast Reconnect가 비활성화되지 않고 문제를 해결할 수 있습니다.

이 오류는 서 플리 컨 트에서 Forced cryptowbinding 을 비활성화 하는 경우에도 해결 할 수 있습니다. 자세한 내용은 Cisco 버그 ID CSCtj31281(등록된 고객만 해당)을 참조하십시오.

문제/장애: 오류 "24495 Active Directory 서버를 사용할 수 없습니다."

다음 오류로 인해 인증이 실패합니다. 24495 Active Directory 서버를 사용할 수 없습니다. 을 클릭합니다.

솔루션

ACS 5.x의 CLI를 통해 ACSADAgent.log 파일에서 다음과 같은 메시지를 확인합니다.Mar 11 00:06:06 xlpacs01 adclient[30401]: INFO <bg:bindingRefresh> base.bind.rioting xxxxxxxx에 대한 연결이 끊어졌습니다. 연결 끊김 모드에서 실행 중: 래치를 해제합니다. 연결 끊김 모드에서 실행 중이 표시되면 unlatch 오류 메시지. 즉, ACS 5.3이 Active Directory와의 안정적인 연결을 유지할 수 없음을 의미합니다. 해결 방법은 LDAP로 전환하거나 ACS를 5.2 버전으로 다운그레이드하는 것입니다. 자세한 내용은 Cisco 버그 ID CSCtx71254(등록된 고객만 해당)를 참조하십시오.

문제/장애: 오류 "5411 EAP 세션 시간 초과"

5411 EAP 세션 시간 초과 오류 메시지가 ACS 5.x에서 수신됩니다.

솔루션

EAP 세션 시간 초과는 초기 패킷이 RADIUS 서버로 전송 된 후 서 플리 컨 트가 인증을 다시 시작 하는 PEAP와 매우 일반적이며, 대부분의 경우 문제가 표시 되지 않습니다.

일반적으로 표시되는 플로우는 다음과 같습니다.

Supplicant ------------- Authenticator -------------- ACS Connect <------------------Request for Identity -----------------------> Response Identity -------------> <-------------- EAP Challenge <----------------- EAPOL-Start -------------> normal flow ending in successful authentication.......

결국 인증이 성공합니다. 그러나 서 플리 컨 트에서 EAP 세션을 갑자기 다시 시작 하여 ACS에 스레드가 열려 있습니다. 이 때문에 인증에 성공 한 후 EAP 세션 시간 초과 메시지가 표시 됩니다. 많은 경우 기계의 드라이버 수준 때문입니다. NIC/무선 드라이버가 클라이언트 시스템에서 최신 상태인지 확인합니다. 클라이언트에서 캡처하고 EAP에서 필터링할 수 있습니다. || 연결 시 클라이언트가 수신하거나 전송하는 것을 보기 위한 EAPOL.

문제/장애: Active Directory에 로그온 제한이 구성된 경우 802.1x 인증이 작동하지 않습니다.

사용자가 Active Directory에 로그온 제한을 구성한 경우 802.1x 인증이 작동하지 않습니다.

솔루션

단일 시스템에 대해 Active Directory를 설정하고 802.1x 인증을 시도하는 로그온 제한이 있는 경우 Active Directory의 관점에서 로그온 제한이 설정된 시스템이 아니라 ACS에서 인증이 수신되므로 인증이 실패합니다. 인증에 성공하려면 ACS 컴퓨터 계정을 포함하도록 로그온 제한을 설정할 수 있습니다.

문제/장애: 오류: ChangeUserPassword 역할의 ACS 5.x 관리자가 비밀번호를 변경할 때 "요청한 페이지를 볼 권한이 없습니다."

ChangeUserPassword 역할을 가진 ACS 5.x GUI 관리자 사용자는 내부 데이터베이스에 저장된 AAA 사용자의 비밀번호를 변경할 수 없습니다. 비밀번호를 변경한 후 사용자에게 다음과 같은 팝업 오류 메시지가 표시됩니다. 요청한 페이지를 볼 권한이 없습니다.

솔루션

이는 ACS 5.x 데이터베이스가 ACS 4.x에서 마이그레이션될 때 발생할 수 있습니다. 사용자 비밀번호를 변경하려면 SuperAdmin 권한을 사용합니다. 자세한 내용은 Cisco 버그 ID CSCty91045(등록된 고객만 해당)를 참조하십시오.

문제/장애: 실패한 인증 "24495 Active Directory 서버를 사용할 수 없습니다."에 대해 ACS 5.x에서 오류를 가져오는 중입니다.

솔루션

ACS 5.x와의 Active Directory 통합을 확인해야 합니다. 분산 설치인 경우 설정의 기본 및 보조 ACS 5.x가 모두 Active Directory와 제대로 통합되었는지 확인합니다.

문제/장애: BMC를 사용하여 ACS 어플라이언스에 연결할 수 없습니다.

BMC 클라이언트(하드웨어 수준 도구)를 사용하여 ACS 1121 IBM 서버에 연결하면 BMC 클라이언트에 두 개의 IP 주소가 있는 것으로 확인됩니다.

솔루션

이 동작은 Cisco 버그 ID CSCtj81255에 식별되어 로그인되었습니다(등록된 고객만 해당). 이 문제를 해결하려면 ACS 1121에서 BMC DHCP 클라이언트를 비활성화해야 합니다.

문제/장애: "활성 세션이 초과"라는 원인이 있는 경고 경보 "20000 세션 삭제"가 모니터 및 보고서 일반 대시보드에 나타납니다.

세션 디렉터리에 저장할 수 있는 레코드 수에는 제한이 있습니다. 고객의 설정에서는 탐색 요청이 너무 많기 때문에 제한에 빠르게 도달할 수 있습니다. 제한에 도달한 후, ACS-View는 세션 디렉터리에서 특정 레코드(예: 20k)를 삭제하고 경고를 보냅니다. 이 제한을 늘릴 수는 있지만 경보를 연장하는 것 외에는 도움이 되지 않습니다.

솔루션

이 문제를 해결하려면 다음을 수행합니다.

-

데이터베이스를 보려면 로깅을 비활성화하는 것이 좋습니다.

-

Cisco Secure ACS > System Administration > Configuration > Log Configuration > Logging Categories > Global > "Passed Authentications" > Remote Syslog Target으로 이동하여 선택한 대상에서 LogCollector를 제거합니다.

-

Cisco Secure ACS > System Administration > Configuration > Log Configuration > Logging Categories > Global > "Failed Attempts" > Remote Syslog Target으로 이동하여 선택한 대상에서 LogCollector를 제거합니다.

-

Cisco Secure ACS > System Administration > Configuration > Log Configuration > Logging Categories > Global > Edit로 이동합니다. "RADIUS Accounting(RADIUS 계정 관리)" > Remote Syslog Target(원격 Syslog 대상)을 선택하고 LogCollector를 선택한 대상에서 제거합니다.

-

-

실제 인증 요청이 아니므로 탐색 인증 요청을 무시할 수 있습니다. 다음을 수행합니다.

Cisco Secure ACS > Monitoring Configuration > System Configuration > Add Filter로 이동하여 필터를 생성합니다. 사용자 이름을 기반으로 필터를 만드는 것이 더 적절합니다. 프로빙 요청이 더미 사용자 이름으로 전송되는 것으로 인식되기 때문입니다. ACS에서 이러한 프로빙 요청을 처리하기 위해 별도의 액세스 정책을 생성하는 경우 액세스 서비스를 기반으로 필터를 생성할 수 있습니다.

문제/장애: ACS 5.x 오류 "11013 RADIUS 패킷이 이미 처리 중입니다."

ACS 5.3 구축에서 사용자는 dot1x 인증에 실패합니다. 사용된 데이터베이스는 Active Directory입니다. RADIUS 오류 코드는 다음과 같습니다.

RADIUS 요청 삭제됨: 11013 RADIUS 패킷이 이미 처리 중입니다.

솔루션

이 요청은 현재 처리 중인 다른 패킷과 중복되므로 ACS에서 무시했습니다. 이 문제는 다음 중 하나로 인해 발생할 수 있습니다.

-

평균 RADIUS 요청 대기 시간 통계가 클라이언트의 클라이언트 RADIUS 요청 시간 초과에 근접하거나 초과합니다.

-

외부 ID 저장소는 매우 느릴 수 있습니다.

-

ACS가 오버로드되었습니다.

다음 단계를 수행하여 문제를 해결하십시오.

-

클라이언트의 클라이언트 RADIUS 요청 시간 제한을 늘립니다.

-

더 빠른 또는 추가 외부 ID 저장소를 사용합니다.

-

ACS에서 과부하를 줄이는 방법을 따릅니다.

문제/장애: "11012 RADIUS 패킷이 잘못된 헤더를 포함함" 오류로 인해 RADIUS 인증에 실패했습니다.

솔루션

수신 RADIUS 패킷의 헤더가 올바르게 구문 분석되지 않았습니다. 이 문제를 해결하려면 다음을 확인하십시오.

-

네트워크 디바이스 또는 AAA Client에서 하드웨어 문제를 확인합니다.

-

장치를 ACS에 연결하는 네트워크에 하드웨어 문제가 있는지 확인합니다.

-

네트워크 디바이스 또는 AAA 클라이언트에 알려진 RADIUS 호환성 문제가 있는지 확인합니다.

문제/장애: "11007 Could not locate Network Device or AAA Client" 오류로 인해 RADIUS/TACACS+ 인증에 실패했습니다.

ASA가 radius 액세스 요청 메시지를 보낼 때 ACS에서 다음 오류 메시지를 받습니다.

11007 네트워크 디바이스 또는 AAA 클라이언트를 찾을 수 없음

솔루션

이는 ACS 클라이언트의 IP와 요청을 실제로 전송하는 인터페이스 IP가 일치하지 않기 때문에 발생합니다. 방화벽이 이 AAA 클라이언트에 대한 주소 변환을 수행하는 경우도 있습니다. AAA 클라이언트가 이 경로에서 올바른 변환 IP 주소로 올바르게 구성되었는지 확인합니다.

네트워크 리소스 > 네트워크 디바이스 및 AAA 클라이언트

문제/장애: 시스템 오버로드로 인해 "11050 RADIUS 요청이 삭제됨" 오류로 인해 RADIUS 인증에 실패했습니다.

인증 오류 때문에 사용자가 네트워크에 액세스할 수 없습니다. ACS에서 다음 오류 메시지를 받았습니다.

시스템 오버로드로 인해 11050 RADIUS 요청이 삭제되었습니다.

솔루션

Cisco ACS는 과부하 때문에 이러한 인증 요청을 삭제합니다. 이는 여러 병렬 인증 요청을 복제한 경우에 발생할 수 있습니다. 이를 방지하려면 다음 중 하나를 수행합니다.

-

Legacy TACACS+ Single Connection Support 옵션을 사용하도록 Network Device/AAA Client 설정을 수정합니다. 이렇게 하면 클라이언트는 여러 세션을 생성하는 대신 모든 요청에 동일한 세션을 다시 사용합니다.

-

사용자가 일정 시간 동안 새 인증 요청을 호출하지 않도록 합니다.

-

ACS 서버를 다시 시작합니다.

문제/장애: "11309 잘못된 RADIUS MS-CHAP v2 특성" 오류로 인해 RADIUS 인증에 실패했습니다.

솔루션

이 오류는 수신된 RADIUS 액세스 요청 패킷의 MSCHAP v2 특성(MS-CHAP-Challenge, MS-CHAP-Response, MS-CHAP-CPW-2 또는 MS-CHAP-NT-Enc-PW) 중 하나에서 잘못된 길이 또는 잘못된 값으로 인해 발생합니다.

문제/장애: ACS는 메모리 사용량이 90%를 넘는다고 보고합니다. 경보

ACS는 메모리 사용량이 90%를 넘었다고 보고합니다.경보(예: 다음): Cisco Secure ACS - 경보 알림심각도: 중요 경보 이름 ACS - 시스템 상태원인/트리거 경보 ACS - 시스템 상태 임계값경보 세부 정보 ACS 인스턴스 CPU 사용률(%) 메모리 사용률(%) 디스크 I/O 사용률(%) 사용된 디스크 공간 /opt(%) 사용된 디스크 공간 /localdisk: (%) 사용된 디스크 공간 / (%) KOM-AAA02 0.41 90.14 0.02 9.57 5.21 25.51

솔루션

이 문제는 일반적으로 ACS 5.2에서 나타납니다. 이 문제를 해결하려면 메모리를 확보하거나 ACS 5.2 패치 7 이상으로 업그레이드하려면 ACS를 다시 로드하십시오. 자세한 내용은 Cisco 버그 ID CSCtk52607(등록된 고객만 해당)을 참조하십시오.

문제/장애: 오류:com.cisco.nm.acs.mgmt.msgbus.FatalBus예외: 노드를 연결하지 못했습니다.

유지 관리 작업 후 분산 설정(기본, 강제 전체 복제, 패치 적용)에서 ACS 인스턴스 A는 분산 구축 화면에서 ACS 인스턴스 B를 오프라인으로 보고하는 반면 B는 실제로 온라인 상태이고 인스턴스 A를 온라인으로 보고합니다. 관리 로그에 다음 오류가 표시됩니다.com.cisco.nm.acs.mgmt.msgbus.FatalBusException: 노드를 연결하지 못했습니다.

솔루션

새 인스턴스가 나타나고 해당 포트에 바인딩하려고 할 때 복제 관리 서비스의 이전 인스턴스가 여전히 포트 2030에 바인딩되어 있는 경우 이 문제가 발생할 수 있습니다. ACS 인스턴스 B의 CLI에서 show acs-logs 파일 ACSManagement를 실행합니다. 로그 | i 복제 서비스. 복제 서비스 실패.:포트가 이미 사용 중입니다. 2030 . 현재 해결 방법은 ACS 인스턴스 B(다른 인스턴스를 온라인으로 보고하는 인스턴스 B)를 다시 시작하는 것입니다. 자세한 내용은 Cisco 버그 ID CSCtx56129(등록된 고객만 해당)를 참조하십시오.

문제/장애: 오류:com.cisco.nm.acs.mgmt.msgbus.FatalBus예외: 노드를 연결하지 못했습니다.

유지 관리 작업 후 분산 설정(기본, 강제 전체 복제, 패치 적용)에서 ACS 인스턴스 A는 분산 구축 화면에서 ACS 인스턴스 B를 오프라인으로 보고하는 반면 B는 실제로 온라인 상태이고 인스턴스 A를 온라인으로 보고합니다. 관리 로그에 다음 오류가 표시됩니다.com.cisco.nm.acs.mgmt.msgbus.FatalBusException: 노드를 연결하지 못했습니다.

솔루션

이 문제를 해결하려면 ACS 5.2 패치 6 이상으로 업그레이드하십시오. 자세한 내용은 Cisco 버그 ID CSCto47203(등록된 고객만 해당)을 참조하십시오.

참고: "/opt" 사용량이 30%를 초과하면 viewDB 백업이 실패합니다. ""/opt"" 사용량이 30%를 초과하는 경우 백업을 수행하도록 NFS 스테이징을 구성해야 합니다.

문제/장애: 오류 11026 요청된 dACL을 찾을 수 없습니다.

다음 오류 메시지와 함께 RADIUS 인증이 실패합니다. 11026 요청한 dACL을 찾을 수 없습니다.

솔루션

RADIUS Access-Request에서 요청된 다운로드 가능 ACL 버전을 찾을 수 없으므로 요청이 거부됩니다. 다운로드 가능한 ACL에 대한 요청은 원래 Access-Request가 있은 지 오래 되었습니다. 이로 인해 다운로드 가능한 ACL 버전을 더 이상 사용할 수 없습니다. RADIUS 클라이언트에서 다운로드 가능한 ACL에 대한 요청에서 이 지연의 이유를 찾습니다.

문제/장애: 오류 11025 요청된 dACL에 대한 Access-Request에 aaa:event=acl-download 값과 함께 cisco-av-pair 특성이 없습니다. 요청이 거부됨

다음 오류 메시지와 함께 RADIUS 인증이 실패합니다. 11025 요청된 dACL에 대한 Access-Request에 aaa:event=acl-download 값을 가진 cisco-av-pair 특성이 없습니다. 요청이 거부됩니다.

솔루션

다운로드 가능한 ACL에 대한 모든 Access-Request에는 cisco-av-pair 특성과 값이 aaa:event=acl-download여야 합니다. 이 경우 해당 속성에 요청이 누락되고 ACS에서 요청을 실패했습니다. 네트워크 디바이스 또는 AAA 클라이언트에 알려진 RADIUS 호환성 문제가 있는지 확인합니다.

문제/장애: 오류 11023 요청한 dACL을 찾을 수 없습니다. 알 수 없는 dACL 이름입니다.

다음 오류 메시지와 함께 RADIUS 인증이 실패합니다. 11023 요청한 dACL을 찾을 수 없습니다. 알 수 없는 dACL 이름입니다.

솔루션

ACS 컨피그레이션을 확인하여 Authorization Profile에 지정된 다운로드 가능한 ACL이 다운로드 가능한 ACL 목록에 있는지 확인합니다. ACS 측 컨피그레이션 오류

문제/장애: 오류 10001 내부 오류로 인해 관리자 인증에 실패했습니다. 잘못된 구성 버전

다음 오류로 인해 관리자 인증이 실패합니다. 10001 내부 오류입니다. 구성 버전이 잘못되었습니다.

솔루션

이 오류는 ACS 데이터베이스가 손상되었거나 기본 구성 데이터의 문제로 인해 발생할 수 있습니다. 자세한 내용은 Cisco TAC(등록된 고객만 해당)에 문의하십시오.

문제/장애: 오류 10002(으)로 인해 관리자 인증에 실패했습니다. 내부 오류: 적절한 서비스를 로드하지 못했습니다.

다음 오류로 인해 관리자 인증이 실패합니다. 10002 내부 오류: 적절한 서비스를 로드하지 못했습니다.

솔루션

ACS 5.x에서 AC 구성 서비스를 로드할 수 없습니다. 이는 ACS 데이터베이스가 손상되었거나 기본 구성 데이터의 문제로 인해 발생할 수 있습니다. 시스템 리소스가 모두 소모되었을 때도 발생할 수 있습니다. 자세한 내용은 Cisco TAC(등록된 고객만 해당)에 문의하십시오.

문제/장애: 오류 10003(으)로 인해 관리자 인증에 실패했습니다. 내부 오류: 관리자 인증이 빈 관리자 이름을 받았습니다.

다음 오류로 인해 관리자 인증이 실패합니다. 10003 내부 오류: 관리자 인증이 빈 관리자 이름을 받았습니다.

솔루션

ACS 5.x의 GUI에 액세스할 때 ACS는 빈 사용자 이름을 수신합니다. ACS로 전송된 사용자 이름의 유효성을 확인합니다. 유효한 경우 Cisco TAC(등록된 고객만 해당)에 자세한 내용을 문의하십시오.

문제/장애: 실패 사유: 24428 연결 관련 오류가 LRPC, LDAP 또는 KERBEROS에서 발생했습니다.

ACS에서 이 오류 메시지를 받았습니다.

실패 사유: 24428 연결 관련 오류가 LRPC, LDAP 또는 KERBEROS에서 발생했습니다. stub가 잘못된 데이터를 수신했기 때문일 수 있습니다.

솔루션

이 문제를 해결하려면 ACS를 버전 5.2로 업그레이드하십시오.

문제/장애: TACACS+ 인증-프록시 인증이 ACS 5.x 서버에서 IOS 15.x를 실행하는 라우터에서 작동하지 않습니다.

TACACS+ 인증-프록시 인증이 ACS 5.x 서버에서 Cisco IOS Software Release 15.x를 실행하는 라우터에서 작동하지 않습니다.

솔루션

TACACS+ Auth-Proxy는 ACS 5.3 패치 5 이후에만 지원됩니다. ACS 5.x를 업그레이드하거나 RADIUS를 Auth-Proxy에 사용하십시오.

문제/장애: ACS 5.x에서 오류 메시지 저장소 오류(acs-xxx, TacacsAccounting)를 가져오는 중

솔루션

ACS 5.1 TACACS 어카운팅 보고서는 클라이언트에서 잘못된 형식의 어카운팅 패킷을 받으면 사용자 이름, 권한 레벨, Request-Type과 같은 몇 가지 특성을 누락합니다. 경우에 따라 View에서 "Store failure (acs-xxx, TacacsAccounting)" 경보가 생성되기도 합니다. 이 문제를 해결하려면 다음을 확인하십시오.

-

클라이언트에서 보낸 어카운팅 패킷에 잘못된 형식의 TACACS 인수가 있습니다(예: AAA 클라이언트에서 보낸 인수의 길이와 값이 일치하지 않음).

-

클라이언트가 올바른 길이와 값으로 유효한 어카운팅 패킷을 전송해야 합니다.

자세한 내용은 Cisco 버그 ID CSCte88357(등록된 고객만 해당)을 참조하십시오.

문제/장애: "11036 Message-Authenticator RADIUS 특성이 잘못되었습니다." 오류로 인해 사용자 인증에 실패했습니다.

솔루션

다음을 확인합니다.

-

AAA 클라이언트 및 ACS 서버의 공유 암호가 일치하는지 확인합니다.

-

AAA 클라이언트 및 네트워크 디바이스에 하드웨어 문제 또는 RADIUS 호환성에 문제가 없는지 확인합니다.

-

장치를 ACS에 연결하는 네트워크에 하드웨어 문제가 없는지 확인합니다.

문제/장애: "11037 Dropped accounting request received via unsupported port" 오류로 인해 RADIUS 계정 관리에 실패했습니다.

솔루션

어카운팅 요청이 지원되지 않는 UDP 포트 번호를 통해 수신되었기 때문에 삭제되었습니다. 다음을 확인합니다.

-

AAA 클라이언트 및 ACS 서버의 어카운팅 포트 번호 컨피그레이션이 일치하는지 확인합니다.

-

AAA 클라이언트에 하드웨어 문제 또는 RADIUS 호환성 문제가 없는지 확인합니다.

문제/장애: "11038 RADIUS Accounting-Request 헤더에 잘못된 인증자 필드가 포함됨" 오류로 인해 RADIUS 계정 관리가 실패했습니다.

ACS는 RADIUS Accounting-Request 패킷의 헤더에 있는 Authenticator 필드를 검증할 수 없습니다. Authenticator 필드는 Message-Authenticator RADIUS 특성과 혼동해서는 안 됩니다. AAA 클라이언트에 구성된 RADIUS 공유 암호가 ACS 서버의 선택한 네트워크 장치에 대해 구성된 암호와 일치하는지 확인합니다. 또한 AAA 클라이언트에 하드웨어 문제 또는 RADIUS 호환성 문제가 없는지 확인합니다.

오류: "24493 ACS에서 컴퓨터 자격 증명을 사용하여 Active Directory와 통신하는 데 문제가 있습니다."

솔루션

ACS에서 AD 연결을 확인하고 ACS 컴퓨터 계정이 AD에 여전히 있는지 확인합니다.

문제/장애: "Hee"와 같은 특수 문자로 셸 프로파일 이름을 생성할 경우 ACS가 충돌할 수 있습니다."

솔루션

이 동작은 Cisco 버그 ID CSCts17763에 식별되어 로그인되었습니다(등록된 고객만 해당). 5.3.40 패치 1 또는 5.2.26 패치 7로 업그레이드해야 합니다.

문제/장애: 행 2에서 "구문 분석 오류: ACS 5.x CLI에서 "show run"을 실행하는 동안 형식이 올바르지 않음(잘못된 토큰)"입니다.

솔루션

ACS에 구성된 SNMP 커뮤니티에 유효한 문자가 있는지 확인합니다. 커뮤니티 이름에는 영숫자 문자(문자와 숫자만)만 사용할 수 있습니다.

문제/장애: ACS 5.x /opt 파티션이 매우 빠르게 채워짐

솔루션

/opt 파티션에 공간이 부족하여 ACS 5.x에 디스크 공간이 부족합니다. 이는 ACS 보기가 플러딩되는 로깅 데이터의 수가 많기 때문입니다. 이를 해결하려면 View 데이터베이스를 자주 교체해야 합니다. ACS View는 매일 기가바이트 단위의 데이터를 처리할 수 없으므로 로깅 데이터를 구성해야 합니다. 모든 로그가 필요한 경우 ACS 보기 대신 외부 syslog 서버를 사용합니다. 로깅 데이터의 일부만 사용해야 하는 경우 필요한 로그만 ACS 보기 로그 컬렉터에 보내려면 System Administration(시스템 관리) > Configuration(구성) > Log Configuration(로그 컨피그레이션) > Logging Categories(로깅 범주) > Global(전역)을 사용합니다.

문제/장애: 원하는 도메인 쿼리

ACS 5.x가 Active Directory 도메인에 가입할 때 원하는 DC(Domain Controller)를 쿼리할 수 있습니까?

솔루션

아니요. 현재 ACS는 도메인의 모든 DC 목록을 가져오기 위해 도메인과 DNS를 쿼리합니다. 그리고 나서, 그들은 그들 모두와 의사소통을 하려고 합니다. 한 DC에 대한 연결이 실패할 경우 도메인에 대한 ACS 연결이 실패로 선언됩니다.

문제/장애: 상위 도메인과 하위 도메인 동시

상위 도메인과 하위 도메인 모두에서 ACS 5.x를 동시에 설정하는 방법이 있습니까?

솔루션

아니요. 현재 ACS 5.x는 하나의 도메인에만 속할 수 있습니다. 그러나 ACS 5.x는 여러 트러스트된 도메인에서 사용자/시스템을 인증할 수 있습니다.

문제/장애: 원격 데이터베이스에 로깅

ACS 5.x View 데이터를 원격 데이터베이스에 로깅할 수 있습니까?

솔루션

예, ACS 5.x에서는 ACS 보기 데이터를 Microsoft SQL 서버 및 Oracle SQL 서버에 로깅할 수 있습니다.

문제/장애: VMWare 지원

솔루션

ACS 5.x는 가상 컴퓨터에 설치할 수 있습니다. 최신 버전인 ACS 5.3은 다음 VMWare 버전에 설치할 수 있습니다.

-

VMWare ESX 3.5

-

VMWare ESX 4.0

-

VMWare ESX i4.1

-

VMWare ESX 5.0

문제/장애: 디스크 공간 요구 사항

ACS 5.x 평가 버전의 디스크 공간 요구 사항은 무엇입니까?

솔루션

평가 버전에는 최소 60GB 디스크 공간이 필요합니다. 프로덕션 설치에는 500GB가 필요합니다.

문제/장애: "24401 ACS Active Directory 에이전트와의 연결을 설정할 수 없습니다."

솔루션

이 오류를 해결하려면 다음을 확인하십시오.

-

ACS 컴퓨터가 Active Directory 도메인에 가입되어 있는지 확인합니다.

-

ACS 시스템과 Active Directory 서버 간의 연결 상태를 확인합니다.

-

ACS Active Directory 에이전트가 실행 중인지 확인합니다.

자세한 내용은 Cisco 버그 ID CSCtx71254(등록된 고객만 해당)를 참조하십시오.

문제/장애: "런타임" 프로세스에서 "실행 실패" 상태를 표시합니다.

패치로 Cisco ACS를 업데이트할 때 런타임 프로세스가 "실행 실패" 상태로 중단되고 이 메시지가 기록됩니다.

"local0 err 83 2012-06-12T12:11:08+0200 192.168.150.74 ACS ACS 로그 포워드 오류: /opt/CSCOacs/runtime/bin/run-logforward.sh: 행 18: 7097 세그멘테이션 결함(코어 덤프) ./$daemon -b -f $logfile"

솔루션

이는 마지막 패치의 MD5 패치에 문제가 될 수 있습니다. Cisco ACS에 적용된 마지막 패치의 MD5 체크섬을 확인합니다. 다시 다운로드한 다음 올바르게 적용합니다.

문제/장애: UCS에서 강제로 재인증을 수행할 때 ACS 인증에 실패했습니다.

UCS 서버는 Cisco ACS에서 Java 클라이언트를 인증하도록 구성됩니다. 인증 프로세스에는 RSA 토큰 서버 사용이 포함됩니다. 첫 번째 인증이 통과됩니다. 그러나 UCS가 새로 고쳐지고 Java Client가 다시 인증되도록 하는 경우 RSA는 어떤 토큰도 다시 사용할 수 없으므로 실패합니다. 따라서 인증에 실패합니다.

솔루션

이는 UCS Server의 관점에서 제한되지만 Cisco ACS에서는 제한되지 않습니다. UCS Server는 RSA 토큰과 함께 사용할 때 Cisco ACS에 지원되지 않는 기능인 2단계 인증을 따릅니다. 현재 지원되지 않습니다. 이를 해결하려면 RSA 토큰 서버가 아닌 AD 또는 LDAP 같은 데이터베이스 서버를 사용하는 것이 좋습니다.

문제/장애: "ACS에서 알 수 없는 오류로 인해 2444 Active Directory 작업이 실패했습니다."

솔루션

AD 관련 작업에서 매핑되지 않은 오류가 발생했습니다. ACS 5.x Integration with Microsoft AD Configuration Example(ACS 5.x와 Microsoft AD 컨피그레이션과의 통합 예를 참조하고 ACS와의 AD 통합을 올바르게 구성합니다. 모든 것이 문서에 따라 올바르게 구성된 경우 Cisco TAC에 문의하여 추가 트러블슈팅을 받으십시오.

문제/장애: AD 2008 R2 서버로 ACS 5.1 사용자를 인증할 수 없습니다.

솔루션

이는 비호환성 문제로 인해 발생합니다. AD 2008 R2 통합은 ACS 5.2 버전에서만 지원됩니다. ACS를 5.2 이상으로 업그레이드하십시오. 자세한 내용은 Cisco 버그 ID CSCtg12399(등록된 고객만 해당)를 참조하십시오.

오류: 22056 해당 ID 저장소에서 제목을 찾을 수 없습니다.

SSL VPN 사용자가 RSA 어플라이언스에서 인증을 받으려는 경우 Cisco ACS 서버에서 다음 오류 메시지를 수신합니다.

실패 사유: 22056 해당 ID 저장소에서 제목을 찾을 수 없습니다.

솔루션

사용자가 ACS가 검색되는 데이터베이스에 있는지 확인합니다. RSA 및 RADIUS ID 저장소의 경우 Treat Reject 옵션이 인증 실패로 선택되었는지 확인합니다. 이는 ID 저장소 컨피그레이션의 고급 탭에 있습니다.

문제/장애: ipt_conlimit: 죄송합니다. 잘못된 ct 상태 ?

ipt_conlimit: 죄송합니다. 잘못된 ct 상태 ? ACS 5.x가 VMWare에서 실행될 때 콘솔에 오류 메시지가 나타납니다.

솔루션

이것은 코스메틱 메시지입니다. 자세한 내용은 Cisco 버그 ID CSCth25712(등록된 고객만 해당)를 참조하십시오.

문제: ACs 5.x/ISE는 Cisco IOS Software Release 15.x NAS의 RADIUS 요청에 radius calling-station-id 특성을 표시하지 않습니다.

AC 5.x/ISE는 Cisco IOS Software Release 15.x NAS의 RADIUS 요청에서 radius calling-station-id 특성을 보지 않습니다.

솔루션

특성 전송을 활성화하려면 radius-server attribute 31에서 Cisco IOS Software 릴리스 15.x에서 nas-port-detail 명령을 사용합니다.

문제/장애: 사용자 계정이 잘못된 자격 증명의 첫 번째 인스턴스에서 잠깁니다. 단, 세 번 시도용으로 구성된 경우에도 마찬가지입니다.

ACS 5.3이 Windows 2008 R2 기능 수준에서 Active Directory와 통합되면 사용자가 잘못된 자격 증명을 한 번만 입력하면 잠금 매개 변수(3번의 잘못된 시도)로 설정된 사용자 계정이 중간에 잠깁니다.

솔루션

자세한 내용은 Cisco 버그 ID CSCtz03211(등록된 고객만 해당)을 참조하십시오.

문제/장애: ACS에서 백업을 저장할 수 없음

ACS에서 백업을 저장하려고 시도하는 동안 원인: 증분 백업이 구성되지 않음 - 세부 정보: 증분 백업이 구성되지 않았습니다.데이터베이스를 성공적으로 제거하려면 증분 백업을 구성해야 합니다. 이렇게 하면 디스크 공간 문제를 방지할 수 있습니다. View database Size(데이터베이스 크기 보기)는 0.08GB이며 하드 디스크에서 차지하는 크기는 0.08GB 경고가 나타납니다.

솔루션

증분 백업, 전체 백업 및 데이터 제거를 동시에 실행할 수 없습니다. 이러한 작업이 실행 중인 경우 다음 작업을 시작하려면 90분 동안 기다려야 합니다.

관련 정보

개정 이력

| 개정 | 게시 날짜 | 의견 |

|---|---|---|

1.0 |

29-Mar-2012 |

최초 릴리스 |

피드백

피드백