VMS IDS MC를 사용하여 IDS TCP 재설정 구성

목차

소개

이 문서에서는 VPN/VMS(Security Management Solution), IDS MC(Management Console)를 통해 Cisco IDS(Intrusion Detection System)의 샘플 컨피그레이션을 제공합니다. 이 경우 IDS 센서에서 Cisco 라우터로 TCP 리셋이 구성됩니다.

사전 요구 사항

요구 사항

이 구성을 시도하기 전에 다음 요구 사항을 충족해야 합니다.

-

센서가 설치 및 구성되어 필요한 트래픽을 감지합니다.

-

스니핑 인터페이스는 라우터 외부 인터페이스에 스팬됩니다.

사용되는 구성 요소

이 문서의 정보는 다음 소프트웨어 및 하드웨어 버전을 기반으로 합니다.

-

IDS MC 및 보안 모니터 1.2.3이 포함된 VMS 2.2

-

Cisco IDS Sensor 4.1.3S(63)

-

Cisco IOS® 소프트웨어 릴리스 12.3.5을 실행하는 Cisco 라우터

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우, 모든 명령어의 잠재적인 영향을 미리 숙지하시기 바랍니다.

표기 규칙

문서 규칙에 대한 자세한 내용은 Cisco 기술 팁 표기 규칙을 참고하십시오.

구성

이 섹션에는 이 문서에서 설명하는 기능을 구성하기 위한 정보가 표시됩니다.

참고: 명령 조회 도구(등록된 고객만 해당)를 사용하여 이 섹션에 사용된 명령에 대한 자세한 내용을 확인하십시오.

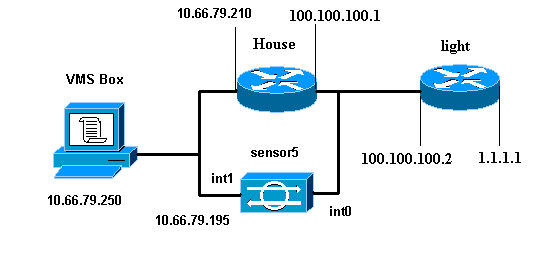

네트워크 다이어그램

이 문서에서는 다음 네트워크 설정을 사용합니다.

구성

이 문서에서는 이러한 구성을 사용합니다.

| 라우터 표시등 |

|---|

Current configuration : 906 bytes ! version 12.3 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname light ! enable password cisco ! username cisco password 0 cisco ip subnet-zero ! ! ! ip ssh time-out 120 ip ssh authentication-retries 3 ! call rsvp-sync ! ! ! fax interface-type modem mta receive maximum-recipients 0 ! controller E1 2/0 ! ! ! interface FastEthernet0/0 ip address 100.100.100.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet0/1 ip address 1.1.1.1 255.255.255.0 duplex auto speed auto ! interface BRI4/0 no ip address shutdown ! interface BRI4/1 no ip address shutdown ! interface BRI4/2 no ip address shutdown ! interface BRI4/3 no ip address shutdown ! ip classless ip route 0.0.0.0 0.0.0.0 100.100.100.1 ip http server ip pim bidir-enable ! ! dial-peer cor custom ! ! line con 0 line 97 108 line aux 0 line vty 0 4 login ! end |

| 라우터 하우스 |

|---|

Building configuration... Current configuration : 797 bytes ! version 12.3 no service pad service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname House ! logging queue-limit 100 enable password cisco ! ip subnet-zero no ip domain lookup ! ! interface Ethernet0 ip address 10.66.79.210 255.255.255.224 hold-queue 100 out ! interface Ethernet1 ip address 100.100.100.1 255.255.255.0 ip classless ip route 0.0.0.0 0.0.0.0 10.66.79.193 ip route 1.1.1.0 255.255.255.0 100.100.100.2 ip http server no ip http secure-server ! ! ! line con 0 stopbits 1 line vty 0 4 password cisco login ! scheduler max-task-time 5000 end |

초기 센서 컨피그레이션

참고: 센서의 초기 설정을 이미 수행한 경우 IDS MC로 센서 가져오기 섹션으로 진행합니다.

-

센서에 콘솔을 연결합니다.

사용자 이름과 비밀번호를 입력하라는 프롬프트가 표시됩니다. 센서에 처음 연결하는 경우 사용자 이름 cisco 및 비밀번호 cisco로 로그인해야 합니다.

-

비밀번호를 변경하고 확인할 새 비밀번호를 다시 입력하라는 메시지가 표시됩니다.

-

다음 예와 같이 센서에 대한 기본 매개변수를 설정하려면 setup을 입력하고 각 프롬프트에 적절한 정보를 입력합니다.

sensor5#setup --- System Configuration Dialog --- At any point you may enter a question mark '?' for help. User ctrl-c to abort configuration dialog at any prompt. Default settings are in square brackets '[]'. Current Configuration: networkParams ipAddress 10.66.79.195 netmask 255.255.255.224 defaultGateway 10.66.79.193 hostname sensor5 telnetOption enabled accessList ipAddress 10.66.79.0 netmask 255.255.255.0 exit timeParams summerTimeParams active-selection none exit exit service webServer general ports 443 exit exit 5 Save the config: (It might take a few minutes for the sensor saving the configuration) [0] Go to the command prompt without saving this config. [1] Return back to the setup without saving this config. [2] Save this configuration and exit setup. Enter your selection[2]: 2

센서를 IDS MC로 가져오기

센서를 IDS MC로 가져오려면 다음 단계를 완료합니다.

-

센서를 찾습니다. 이 경우 http://10.66.79.250:1741 또는 https://10.66.79.250:1742입니다.

-

적절한 사용자 이름과 비밀번호를 사용하여 로그인합니다.

이 예에서는 사용자 이름이 admin이고 비밀번호는 cisco입니다.

-

VPN /Security Management Solution(VPN/보안 관리 솔루션) > Management Center(관리 센터)를 선택하고 IDS Sensors(IDS 센서)를 클릭합니다.

-

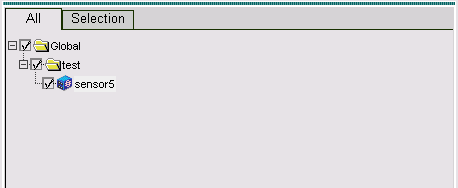

Devices(디바이스) 탭을 클릭하고 Sensor Group(센서 그룹)을 선택합니다.

-

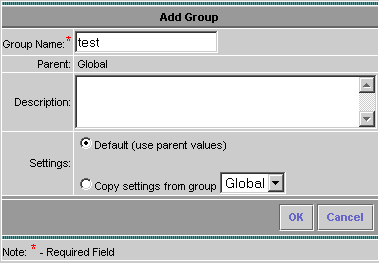

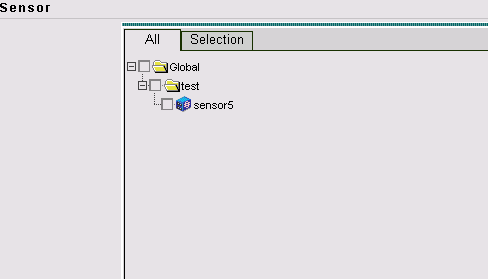

Global을 강조 표시하고 Create Subgroup을 클릭합니다.

-

Group Name(그룹 이름)을 입력하고 Default(기본값)가 선택되었는지 확인한 다음 OK(확인)를 클릭하여 IDS MC에 하위 그룹을 추가합니다.

-

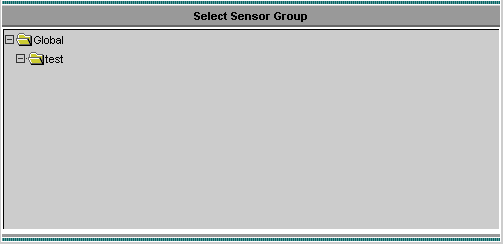

Devices(디바이스) > Sensor를 선택하고 이전 단계에서 생성한 하위 그룹(이 경우 테스트)을 강조 표시하고 Add(추가)를 클릭합니다.

-

하위 그룹을 강조 표시하고 Next(다음)를 클릭합니다.

-

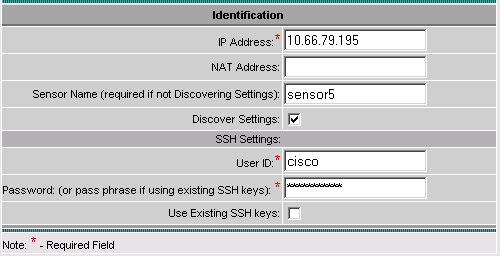

이 예에 따라 세부 정보를 입력하고 Next(다음)를 클릭하여 계속합니다.

-

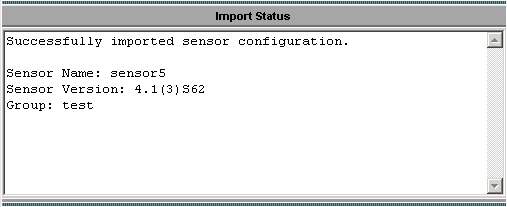

Successfully imported sensor configuration(센서 컨피그레이션 가져오기 성공)이라는 메시지가 나타나면 Finish(마침)를 클릭하여 계속합니다.

-

센서는 IDS MC로 가져옵니다. 이 경우 Sensor5를 가져옵니다.

센서를 보안 모니터로 가져오기

센서를 보안 모니터로 가져오려면 다음 단계를 완료합니다.

-

VMS Server 메뉴에서 VPN/Security Management Solution(VPN/보안 관리 솔루션) > Monitoring Center(모니터링 센터) > Security Monitor(보안 모니터)를 선택합니다.

-

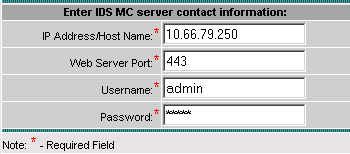

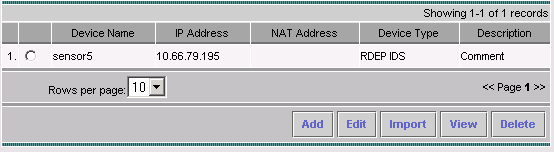

Devices(디바이스) 탭을 선택한 다음 Import(가져오기)를 클릭하고 이 예와 같이 IDS MC Server Information(IDS MC 서버 정보)을 입력합니다.

-

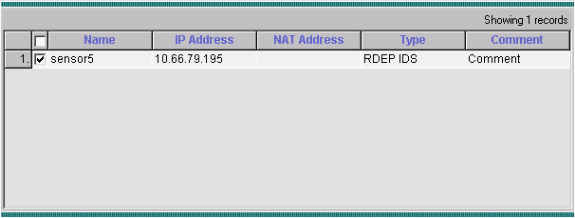

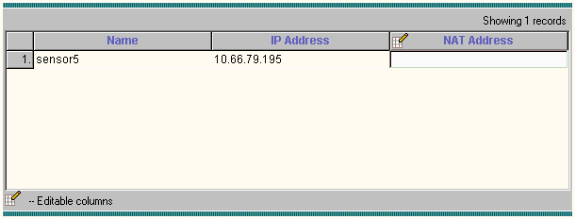

계속하려면 센서(이 경우 sensor5)를 선택하고 다음을 클릭합니다.

-

필요한 경우 센서의 NAT 주소를 업데이트하고 마침을 클릭하여 계속합니다.

-

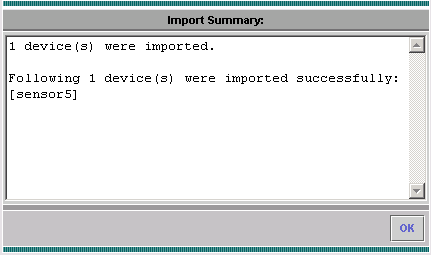

IDS MC에서 보안 모니터로 센서 가져오기를 완료하려면 확인을 클릭합니다.

-

이제 센서가 성공적으로 임포트되었음을 확인할 수 있습니다.

서명 업데이트에 IDS MC 사용

이 절차에서는 서명 업데이트에 IDS MC를 사용하는 방법에 대해 설명합니다.

-

네트워크 IDS 서명 업데이트(등록된 고객만 해당)를 다운로드하고 VMS 서버의 C:\PROGRA~1\CSCOpx\MDC\etc\ids\updates\ 디렉토리에 저장합니다.

-

VMS 서버 콘솔에서 VPN/Security Management Solution(VPN/보안 관리 솔루션) > Management Center(관리 센터) > IDS Sensors(IDS 센서)를 선택합니다.

-

Configuration(컨피그레이션) 탭을 선택하고 Updates(업데이트)를 클릭합니다.

-

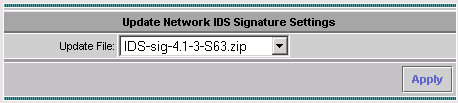

Update Network IDS Signatures(네트워크 IDS 서명 업데이트)를 클릭합니다.

-

드롭다운 메뉴에서 업그레이드할 시그니처를 선택하고 Apply를 클릭하여 계속합니다.

-

업데이트할 센서를 선택하고 다음을 클릭하여 계속합니다.

-

Management Center와 센서에 업데이트를 적용하라는 메시지가 표시되면 마침을 클릭하여 계속 진행합니다.

-

Sensor 명령줄 인터페이스에 텔넷 또는 콘솔. 다음과 유사한 정보가 표시됩니다.

sensor5# Broadcast message from root (Mon Dec 15 11:42:05 2003): Applying update IDS-sig-4.1-3-S63. This may take several minutes. Please do not reboot the sensor during this update. Broadcast message from root (Mon Dec 15 11:42:34 2003): Update complete. sensorApp is restarting This may take several minutes.

-

업그레이드가 완료될 때까지 몇 분 정도 기다린 다음 show version을 입력하여 확인합니다.

sensor5#show version Application Partition: Cisco Systems Intrusion Detection Sensor, Version 4.1(3)S63 Upgrade History: * IDS-sig-4.1-3-S62 07:03:04 UTC Thu Dec 04 2003 IDS-sig-4.1-3-S63.rpm.pkg 11:42:01 UTC Mon Dec 15 2003

IOS 라우터에 대한 TCP 재설정 구성

IOS 라우터에 대한 TCP 재설정을 구성하려면 다음 단계를 완료합니다.

-

VPN/Security Management Solution(VPN/보안 관리 솔루션) > Management Center(관리 센터) > IDS Sensor(IDS 센서)를 선택합니다.

-

구성 탭을 선택하고 개체 선택기에서 센서를 선택한 다음 설정을 클릭합니다.

-

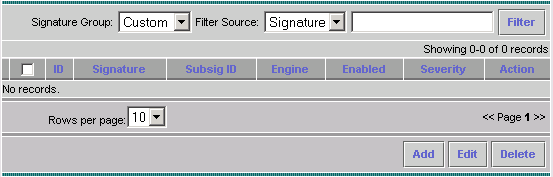

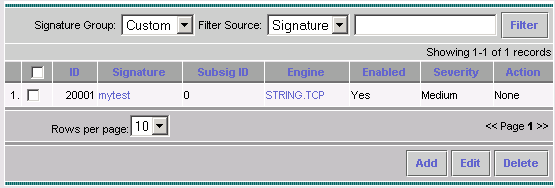

Signatures를 선택하고 Custom(사용자 지정)을 클릭한 다음 Add(추가)를 클릭하여 새 서명을 추가합니다.

-

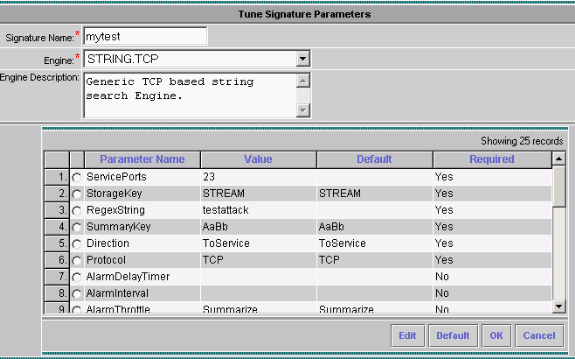

새 서명 이름을 입력한 다음 엔진(이 경우 STRING.TCP)을 선택합니다.

-

사용 가능한 매개변수를 사용자 지정하려면 적절한 라디오 버튼을 선택한 다음 Edit를 클릭합니다.

이 예제에서는 ServicePorts 매개 변수를 편집하여 해당 값을 23(포트 23의 경우)으로 변경합니다. RegexString 매개 변수도 편집하여 testattack 값을 추가합니다. 이 작업이 완료되면 OK(확인)를 클릭하여 계속합니다.

-

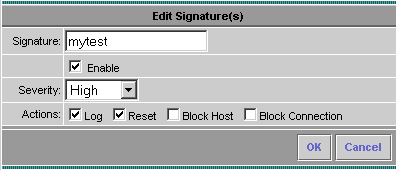

서명 심각도 및 작업을 편집하거나 서명을 활성화/비활성화하려면 서명 이름을 클릭합니다.

-

이 경우 심각도가 높음으로 변경되고 작업 로그 및 재설정이 선택됩니다. 계속하려면 OK(확인)를 클릭합니다.

-

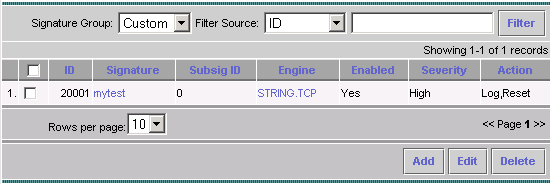

전체 서명은 다음과 같습니다.

-

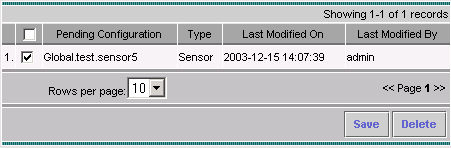

Configuration(구성) > Pending(보류 중)을 선택하고 보류 중인 구성이 올바른지 확인한 후 Save(저장)를 클릭합니다.

-

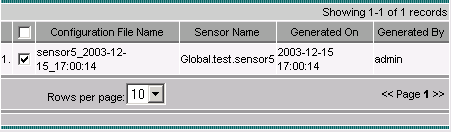

Deployment(구축) > Generate(생성)를 선택한 다음 Apply(적용)를 클릭하여 컨피그레이션 변경 사항을 센서에 푸시합니다.

-

Deployment(구축) > Deploy(구축)를 선택하고 Submit(제출)을 클릭합니다.

-

센서 옆의 확인란을 선택하고 Deploy(구축)를 클릭합니다.

-

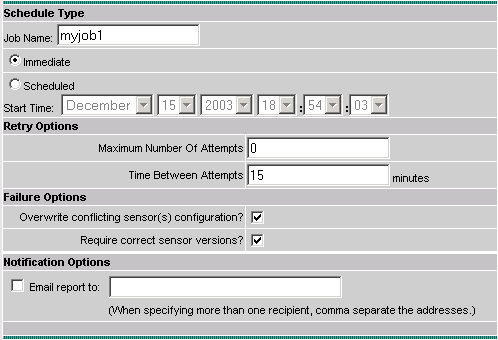

큐의 작업에 대한 확인란을 선택하고 다음을 클릭하여 계속합니다.

-

[작업 이름]을 입력하고 작업을 [즉시]로 예약한 다음 [마침]을 클릭합니다.

-

Deployment(구축) > Deploy(구축) > Pending(보류 중)을 선택합니다.

보류 중인 모든 작업이 완료될 때까지 잠시 기다려 주십시오. 그러면 큐가 비어 있어야 합니다.

-

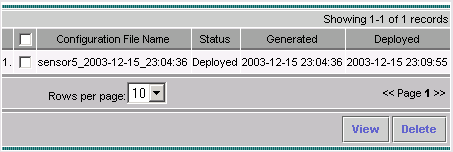

구축을 확인하려면 Configuration > History를 선택합니다.

컨피그레이션의 상태가 Deployed(구축됨)로 표시되는지 확인합니다. 즉, 센서 컨피그레이션이 성공적으로 업데이트되었습니다.

다음을 확인합니다.

이 섹션을 사용하여 컨피그레이션이 제대로 작동하는지 확인합니다.

공격 및 TCP 재설정 실행

테스트 공격을 실행하고 결과를 확인하여 차단 프로세스가 올바르게 작동하는지 확인합니다.

-

공격이 시작되기 전에 VPN/Security Management Solution(VPN/보안 관리 솔루션) > Monitoring Center(모니터링 센터) > Security Monitor(보안 모니터)를 선택합니다.

-

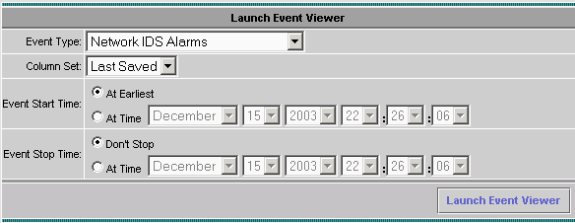

주 메뉴에서 Monitor를 선택하고 Events를 클릭합니다.

-

Launch Event Viewer를 클릭합니다.

-

한 라우터에서 다른 라우터로 텔넷하고 공격을 실행하기 위해 testattack을 입력합니다.

이 경우 라우터 라이트에서 라우터 하우스로 텔링했습니다. <space> 또는 <enter>를 누르자마자 testattack을 입력한 후 텔넷 세션을 재설정해야 합니다.

light#telnet 100.100.100.1 Trying 100.100.100.1 ... Open User Access Verification Password: house>en Password: house#testattack !--- The Telnet session is reset due to the !--- signature "testattack" being triggered. [Connection to 100.100.100.1 lost]

-

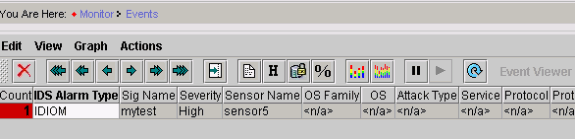

Event Viewer에서 Query Database for new events now를 클릭합니다.

이전에 시작한 공격에 대한 알림이 표시됩니다.

-

이벤트 뷰어에서 알람을 강조 표시하고 마우스 오른쪽 버튼으로 클릭한 다음 View Context Buffer 또는 View NSDB를 선택하여 경보에 대한 자세한 정보를 봅니다.

문제 해결

이 섹션에서는 컨피그레이션 문제를 해결하는 데 사용할 수 있는 정보를 제공합니다.

트러블슈팅 절차

트러블슈팅을 위해 다음 단계를 완료합니다.

-

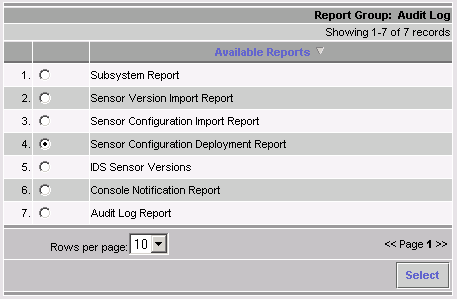

IDS MC에서 Reports > Generate를 선택합니다.

문제 유형에 따라 7개의 사용 가능한 보고서 중 하나에서 자세한 내용을 확인할 수 있습니다.

-

차단은 Command and Control 포트를 사용하여 라우터 액세스 목록을 구성하는 동안 센서의 스니핑 인터페이스에서 TCP 재설정이 전송됩니다. 스위치에서 set span 명령을 사용하여 올바른 포트에 스팬을 표시했는지 확인합니다.

set spanboth inpkts enable -

TCP 재설정이 작동하지 않으면 센서에 로그인하여 show event 명령을 입력합니다.

공격을 시작하고 경보가 트리거되었는지 확인합니다. 경보가 트리거되면 작업 유형 TCP 재설정에 대해 설정되어 있는지 확인합니다.

관련 정보

개정 이력

| 개정 | 게시 날짜 | 의견 |

|---|---|---|

1.0 |

17-Oct-2008 |

최초 릴리스 |

피드백

피드백