ASA(Secure NAD) 통신을 위한 ISE 2.2 IPSEC 구성

다운로드 옵션

편견 없는 언어

본 제품에 대한 문서 세트는 편견 없는 언어를 사용하기 위해 노력합니다. 본 설명서 세트의 목적상, 편견 없는 언어는 나이, 장애, 성별, 인종 정체성, 민족 정체성, 성적 지향성, 사회 경제적 지위 및 교차성에 기초한 차별을 의미하지 않는 언어로 정의됩니다. 제품 소프트웨어의 사용자 인터페이스에서 하드코딩된 언어, RFP 설명서에 기초한 언어 또는 참조된 서드파티 제품에서 사용하는 언어로 인해 설명서에 예외가 있을 수 있습니다. 시스코에서 어떤 방식으로 포용적인 언어를 사용하고 있는지 자세히 알아보세요.

이 번역에 관하여

Cisco는 전 세계 사용자에게 다양한 언어로 지원 콘텐츠를 제공하기 위해 기계 번역 기술과 수작업 번역을 병행하여 이 문서를 번역했습니다. 아무리 품질이 높은 기계 번역이라도 전문 번역가의 번역 결과물만큼 정확하지는 않습니다. Cisco Systems, Inc.는 이 같은 번역에 대해 어떠한 책임도 지지 않으며 항상 원본 영문 문서(링크 제공됨)를 참조할 것을 권장합니다.

목차

소개

이 문서에서는 Cisco ISE(Identity Service Engine) 2.2 - NAD(Network Access Device) 통신을 보호하기 위해 RADIUS IPSEC을 구성하고 문제를 해결하는 방법에 대해 설명합니다. RADIUS 트래픽은 ASA(Adaptive Security Appliance)와 ISE 간의 사이트 대 사이트(LAN-to-LAN) IPSec 인터넷 키 교환 버전 1 및 2(IKEv1 및 IKEv2) 터널 내에서 암호화해야 합니다. 이 문서에서는 AnyConnect SSL VPN 구성 부분을 다루지 않습니다.

사전 요구 사항

요구 사항

다음 주제에 대한 지식을 보유하고 있으면 유용합니다.

- ISE

- Cisco ASA

- 일반적인 IPSec 개념

- 일반 RADIUS 개념

사용되는 구성 요소

이 문서의 정보는 다음 소프트웨어 및 하드웨어 버전을 기반으로 합니다.

- 소프트웨어 버전 9.4(2)11을 실행하는 Cisco 5515-X Series ASA

- Cisco Identity Service Engine 버전 2.2

- Windows 7 서비스 팩 1

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우, 모든 명령어의 잠재적인 영향을 미리 숙지하시기 바랍니다.

배경 정보

목표는 안전하지 않은 MD5 해시, Radius 및 TACACS와 IPSec을 사용하는 프로토콜을 보호하는 것입니다. 다음 사항을 고려하십시오.

- Cisco ISE는 터널 및 전송 모드에서 IPSec을 지원합니다.

- Cisco ISE 인터페이스에서 IPSec을 활성화하면 Cisco ISE와 NAD 간에 IPSec 터널이 생성되어 통신을 보호합니다.

- 사전 공유 키를 정의하거나 IPSec 인증에 X.509 인증서를 사용할 수 있습니다.

- IPSec은 Eth1~Eth5 인터페이스에서 활성화할 수 있습니다. PSN당 하나의 Cisco ISE 인터페이스에서만 IPSec을 구성할 수 있습니다.

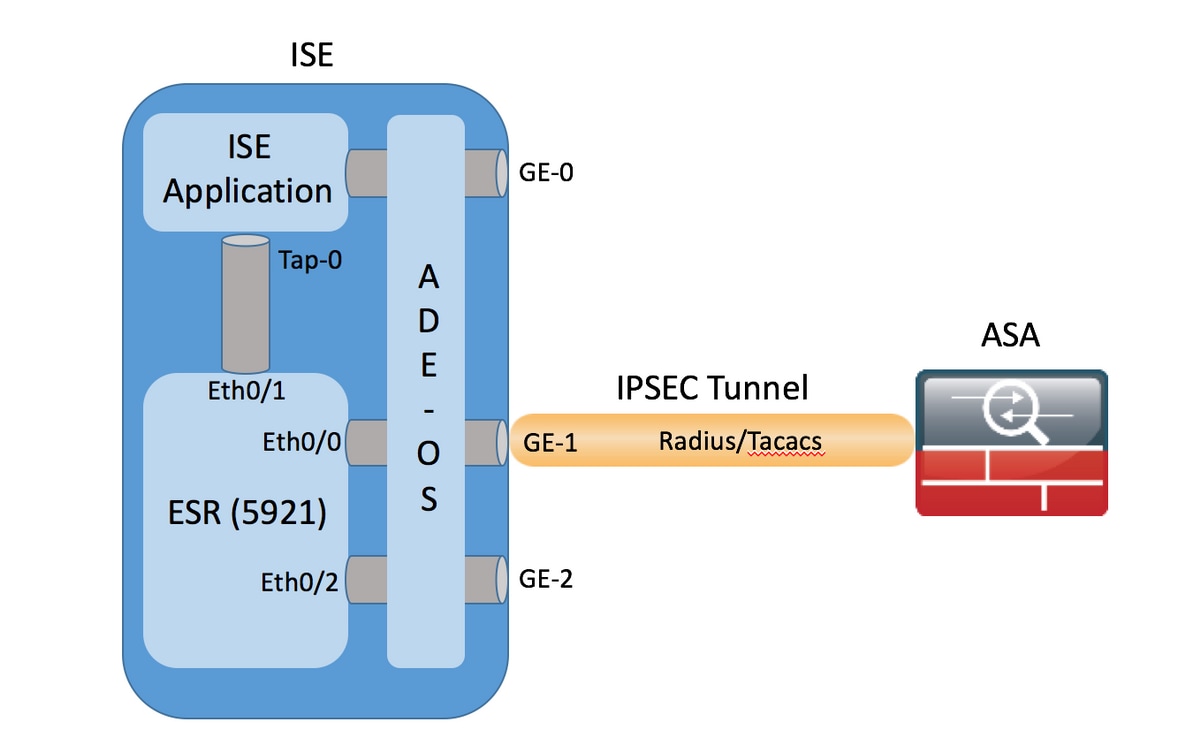

ISE IPSec 아키텍처

암호화된 패킷이 GE-1 ISE 인터페이스에 수신되면 ESR은 Eth0/0 인터페이스에서 이를 인터셉트합니다.

interface Ethernet0/0

description e0/0->connection to external NAD

ip address 10.48.26.170 255.255.255.0

ip nat outside

ip virtual-reassembly in

no ip route-cache

crypto map radius

ESR은 이를 해독하며 사전 구성된 NAT 규칙에 따라 주소 변환을 수행합니다. 발신(NAD 방향) RADIUS/TACACS 패킷이 Ethernet0/0 인터페이스 주소로 변환되고 이후에 암호화됩니다.

ip nat inside source list 1 interface Ethernet0/0 overload

ip nat inside source static udp 10.1.1.2 1645 interface Ethernet0/0 1645

ip nat inside source static udp 10.1.1.2 1646 interface Ethernet0/0 1646

ip nat inside source static udp 10.1.1.2 1812 interface Ethernet0/0 1812

ip nat inside source static udp 10.1.1.2 1813 interface Ethernet0/0 1813

ip nat inside source static tcp 10.1.1.2 49 interface Ethernet0/0 49

access-list 1 permit 10.1.1.0 0.0.0.3

RADIUS/TACACS 포트의 Eth0/0 인터페이스로 향하는 패킷은 Eth0/1 인터페이스를 통해 ISE의 내부 주소인 10.1.1.2 ip 주소로 전달되어야 합니다. Eth0/1의 ESR 컨피그레이션

interface Ethernet0/1

description e0/1->tap0 internal connection to ISE

ip address 10.1.1.1 255.255.255.252

ip nat inside

ip virtual-reassembly in

no ip route-cache

내부 Tap-0 인터페이스의 ISE 구성:

ISE22-1ek/admin# show interface | b tap0

tap0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 10.1.1.2 netmask 255.255.255.252 broadcast 10.1.1.3

inet6 fe80::6c2e:37ff:fe5f:b609 prefixlen 64 scopeid 0x20<link>

ether 6e:2e:37:5f:b6:09 txqueuelen 500 (Ethernet)

RX packets 81462 bytes 8927953 (8.5 MiB)

RX errors 0 dropped 68798 overruns 0 frame 0

TX packets 105 bytes 8405 (8.2 KiB)

TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

구성

이 섹션에서는 ASA CLI 및 ISE 컨피그레이션을 완료하는 방법에 대해 설명합니다.

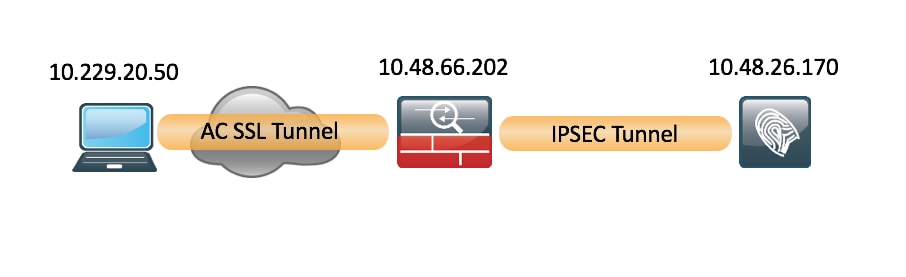

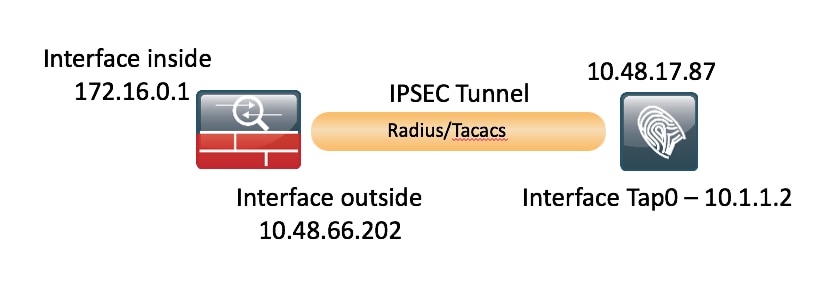

네트워크 다이어그램

이 문서의 정보는 다음 네트워크 설정을 사용합니다.

ASA 컨피그레이션

ASA 인터페이스 구성

ASA 인터페이스/인터페이스가 구성되지 않은 경우 IP 주소, 인터페이스 이름 및 보안 수준 이상을 구성해야 합니다.

interface GigabitEthernet0/0

nameif outside

security-level 100

ip address 10.48.66.202 255.255.254.0

외부 인터페이스에서 IKEv1 정책 구성 및 IKEv1 활성화

IKEv1 연결에 대한 ISAKMP(Internet Security Association and Key Management Protocol) 정책을 구성하려면 crypto ikev1 policy <priority> 명령을 입력합니다.

crypto ikev1 policy 20

authentication pre-share

encryption aes

hash sha

group 5

lifetime 86400

참고: 두 피어의 두 정책이 모두 동일한 인증, 암호화, 해시 및 Diffie-Hellman 매개변수 값을 포함할 경우 IKEv1 정책 일치가 존재합니다. IKEv1의 경우 원격 피어 정책도 개시자가 전송하는 정책의 수명보다 작거나 같은 수명을 지정해야 합니다. 수명이 동일하지 않으면 ASA에서 더 짧은 수명을 사용합니다.

VPN 터널을 종료하는 인터페이스에서 IKEv1을 활성화해야 합니다. 일반적으로 외부(또는 공용) 인터페이스입니다. IKEv1을 활성화하려면 글로벌 컨피그레이션 모드에서 crypto ikev1 enable <interface-name> 명령을 입력합니다.

crypto ikev1 enable outside

터널 그룹 구성(LAN-to-LAN 연결 프로파일)

LAN-to-LAN 터널의 경우 연결 프로파일 유형은 ipsec-l2l입니다. IKEv1 사전 공유 키를 구성하려면 tunnel-group ipsec-attributes 컨피그레이션 모드를 입력합니다.

tunnel-group 10.48.26.170 type ipsec-l2l

tunnel-group 10.48.26.170 ipsec-attributes

ikev1 pre-shared-key Krakow123

관심 VPN 트래픽에 대한 ACL 구성

ASA는 IPSec 암호화로 보호해야 하는 트래픽과 보호가 필요하지 않은 트래픽을 구분하기 위해 ACL(Access Control List)을 사용합니다. 허용 ACE(Application Control Engine)와 일치하는 아웃바운드 패킷을 보호하고 허용 ACE와 일치하는 인바운드 패킷이 보호되는지 확인합니다.

access-list 101 extended permit ip host 10.48.66.202 host 10.48.26.170

참고: VPN 트래픽에 대한 ACL은 NAT(Network Address Translation) 이후에 소스 및 목적지 IP 주소를 사용합니다. 이 경우 암호화된 유일한 트래픽은 ASA와 ISE 간의 트래픽입니다.

IKEv1 변형 집합 구성

IKEv1 변형 집합은 ASA가 데이터를 보호하는 방법을 정의하는 보안 프로토콜과 알고리즘의 조합입니다. IPSec SA(Security Association) 협상 중에 피어는 두 피어에 대해 동일한 변형 집합 또는 제안을 식별해야 합니다. 그런 다음 ASA는 암호화 맵의 액세스 목록에서 데이터 흐름을 보호하는 SA를 생성하기 위해 일치하는 변형 집합 또는 제안서를 적용합니다.

IKEv1 변형 집합을 구성하려면 crypto ipsec ikev1 transform-set 명령을 입력합니다.

crypto ipsec ikev1 transform-set SET2 esp-aes esp-sha-hmac

암호화 맵 구성 및 인터페이스에 적용

암호화 맵은 IPSec SA에서 협상할 IPSec 정책을 정의하며 다음을 포함합니다.

- IPSec 연결이 허용하고 보호하는 패킷을 식별하기 위한 액세스 목록

- 피어 식별

- IPSec 트래픽의 로컬 주소

- IKEv1 변형 집합

예를 들면 다음과 같습니다.

crypto map MAP 20 match address 101

crypto map MAP 20 set peer 10.48.26.170

crypto map MAP 20 set ikev1 transform-set SET2

그런 다음 암호화 맵을 인터페이스에 적용할 수 있습니다.

crypto map MAP interface outside

ASA 최종 컨피그레이션

다음은 ASA의 최종 컨피그레이션입니다.

interface GigabitEthernet0/0

nameif outside

security-level 0

ip address 10.48.66.202 255.255.254.0

!

!

access-list 101 extended permit ip host 10.48.66.202 host 10.48.26.170

!

crypto ipsec ikev1 transform-set SET2 esp-aes esp-sha-hmac

!

crypto map MAP 20 match address 101

crypto map MAP 20 set peer 10.48.26.170

crypto map MAP 20 set ikev1 transform-set SET2

crypto map MAP interface outside

ISE 구성

ISE에서 IP 주소 구성

CLI에서 인터페이스 GE1-GE5에 주소를 구성해야 합니다. GE0은 지원되지 않습니다.

interface GigabitEthernet 1

ip address 10.48.26.170 255.255.255.0

ipv6 address autoconfig

ipv6 enable

참고: 인터페이스에 IP 주소가 구성된 후 애플리케이션이 다시 시작됩니다.

IP 주소를 변경하면 ISE 서비스가 다시 시작될 수 있습니다.

IP 주소 변경을 계속하시겠습니까? Y/N [N]: Y

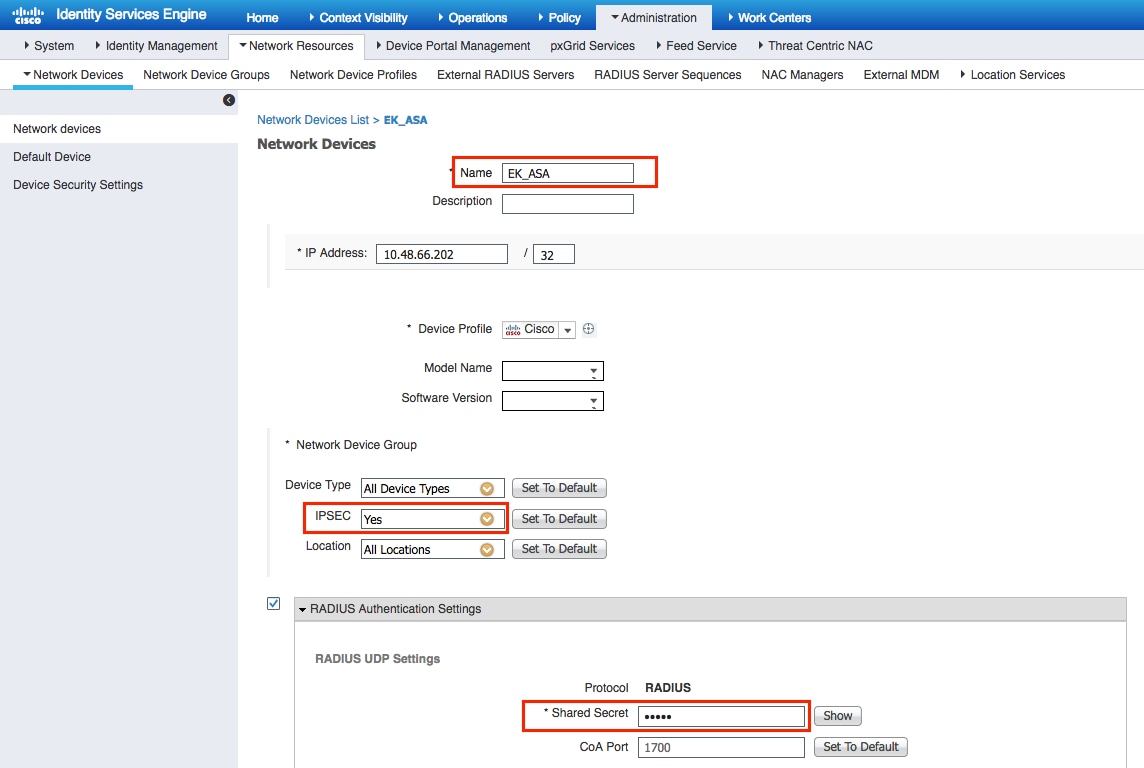

ISE의 IPSec 그룹에 NAD 추가

Administration(관리) > Network Resources(네트워크 리소스) > Network Devices(네트워크 디바이스)로 이동합니다. Add를 클릭합니다. Name(이름), IP Address(IP 주소), Shared Secret(공유 암호)를 구성해야 합니다. NAD에서 IPSec 터널을 종료하려면 IPSEC Network Device Group(IPSEC 네트워크 디바이스 그룹)에 대해 YES(예)를 선택합니다.

NAD가 추가되면 RADIUS 트래픽이 ESR을 통과하여 암호화되도록 ISE에 추가 경로를 생성해야 합니다.

ip route 10.48.66.202 255.255.255.255 gateway 10.1.1.1

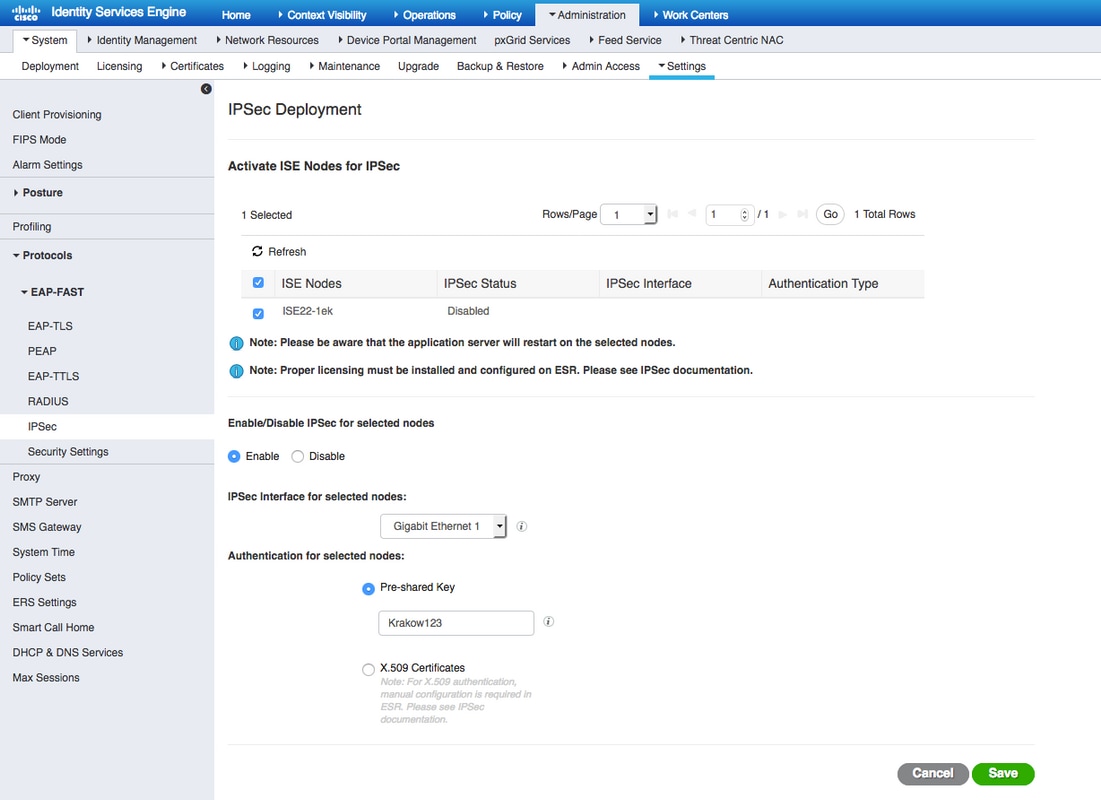

ISE에서 IPSEC 활성화

Administration(관리) > System(시스템) > Settings(설정)로 이동합니다. Radius를 클릭하고 IPSEC에서 추가를 클릭합니다. PSN (Single/Multiple/All)(PSN(단일/다중/모두)) Select Enable(활성화) 옵션을 선택하고 Interface(인터페이스)를 선택한 후 Select Authentication Method(인증 방법 선택)를 선택합니다. 저장을 클릭합니다. 이 시점에서 선택한 노드에서 서비스가 다시 시작됩니다.

서비스가 다시 시작된 후 ISE CLI 컨피그레이션은 IP 주소가 없고 종료 상태에서 구성된 인터페이스를 표시하며, ESR(Embedded Services Router)이 ISE 인터페이스를 제어하므로 예상됩니다.

interface GigabitEthernet 1

shutdown

ipv6 address autoconfig

ipv6 enable

서비스가 다시 시작되면 ESR 기능이 활성화됩니다. ESR에 로그인하려면 명령줄에 esr을 입력합니다.

ISE22-1ek/admin# esr

% Entering ESR 5921 shell

% Cisco IOS Software, C5921 Software (C5921_I86-UNIVERSALK9-M), Version 15.5(2)T2, RELEASE SOFTWARE (fc3)

% Technical Support: http://www.cisco.com/techsupport

% Copyright (c) 1986-2015 Cisco Systems, Inc.

Press RETURN to get started, <CTRL-C> to exit

ise-esr5921>en

ise-esr5921#

ESR은 다음과 같은 암호화 컨피그레이션을 제공합니다.

crypto keyring MVPN-spokes

pre-shared-key address 0.0.0.0 0.0.0.0 key Krakow123

!

crypto isakmp policy 10

encr aes

hash sha256

authentication pre-share

group 16

!

crypto isakmp policy 20

encr aes

hash sha256

authentication pre-share

group 14

!

crypto isakmp key Krakow123 address 0.0.0.0

!

crypto isakmp profile MVPN-profile

description LAN-to-LAN for spoke router(s) connection

keyring MVPN-spokes

match identity address 0.0.0.0

!

crypto ipsec transform-set radius esp-aes esp-sha256-hmac

mode tunnel

crypto ipsec transform-set radius-2 esp-aes esp-sha256-hmac

mode transport

!

crypto dynamic-map MVPN-dynmap 10

set transform-set radius radius-2

!

crypto map radius 10 ipsec-isakmp dynamic MVPN-dynmap

ASA는 sha256 해싱 알고리즘을 지원하지 않으므로 IPSEC의 첫 번째 및 두 번째 단계에 대한 IKEv1 정책과 일치하려면 ESR에 추가 컨피그레이션이 필요합니다. ASA에 구성된 것과 일치하도록 isakmp 정책 및 변형 집합을 구성합니다.

crypto isakmp policy 30

encr aes

authentication pre-share

group 5

!

crypto ipsec transform-set radius-3 esp-aes esp-sha-hmac

mode tunnel

!

crypto dynamic-map MVPN-dynmap 10

set transform-set radius radius-2 radius-3

ESR에 암호화된 패킷을 전송할 경로가 있는지 확인합니다.

ip route 0.0.0.0 0.0.0.0 10.48.26.1

다음을 확인합니다.

ASA

Anyconnect 클라이언트가 연결하기 전에 ASA에 암호화 세션이 없습니다.

BSNS-ASA5515-11# sh cry isa sa

There are no IKEv1 SAs

There are no IKEv2 SAs

BSNS-ASA5515-11# sh cry ipsec sa

There are no ipsec sas

BSNS-ASA5515-11#

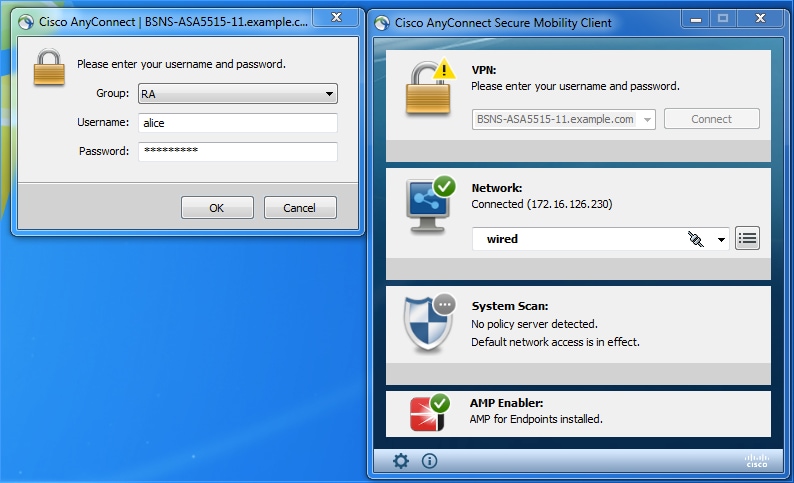

인증 소스 ISE 2.2가 사용되므로 클라이언트는 Anyconnect VPN 클라이언트를 통해 연결합니다.

ASA는 VPN 세션 설정을 트리거하는 Radius 패킷을 보냅니다. 터널이 가동되면 ASA에서 다음 출력이 표시되고 터널의 1단계가 가동되었음을 확인합니다.

BSNS-ASA5515-11# sh cry isa sa

IKEv1 SAs:

Active SA: 1

Rekey SA: 0 (A tunnel will report 1 Active and 1 Rekey SA during rekey)

Total IKE SA: 1

1 IKE Peer: 10.48.26.170

Type : L2L Role : initiator

Rekey : no State : MM_ACTIVE

There are no IKEv2 SAs

BSNS-ASA5515-11#

2단계가 시작되고 패킷이 암호화 및 해독됩니다.

BSNS-ASA5515-11# sh cry ipsec sa

interface: outside

Crypto map tag: MAP, seq num: 20, local addr: 10.48.66.202

access-list 101 extended permit ip host 10.48.66.202 host 10.48.26.170

local ident (addr/mask/prot/port): (10.48.66.202/255.255.255.255/0/0)

remote ident (addr/mask/prot/port): (10.48.26.170/255.255.255.255/0/0)

current_peer: 10.48.26.170

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 5, #pkts comp failed: 0, #pkts decomp failed: 0

#pre-frag successes: 0, #pre-frag failures: 0, #fragments created: 0

#PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0

#TFC rcvd: 0, #TFC sent: 0

#Valid ICMP Errors rcvd: 0, #Invalid ICMP Errors rcvd: 0

#send errors: 0, #recv errors: 0

local crypto endpt.: 10.48.66.202/0, remote crypto endpt.: 10.48.26.170/0

path mtu 1500, ipsec overhead 74(44), media mtu 1500

PMTU time remaining (sec): 0, DF policy: copy-df

ICMP error validation: disabled, TFC packets: disabled

current outbound spi: 5BBE9F07

current inbound spi : 068C04D1

inbound esp sas:

spi: 0x068C04D1 (109839569)

transform: esp-aes esp-sha-hmac no compression

in use settings ={L2L, Tunnel, IKEv1, }

slot: 0, conn_id: 323584, crypto-map: MAP

sa timing: remaining key lifetime (kB/sec): (4373999/3558)

IV size: 16 bytes

replay detection support: Y

Anti replay bitmap:

0x00000000 0x0000003F

outbound esp sas:

spi: 0x5BBE9F07 (1539219207)

transform: esp-aes esp-sha-hmac no compression

in use settings ={L2L, Tunnel, IKEv1, }

slot: 0, conn_id: 323584, crypto-map: MAP

sa timing: remaining key lifetime (kB/sec): (4373999/3558)

IV size: 16 bytes

replay detection support: Y

Anti replay bitmap:

0x00000000 0x00000001

ESR

ESR에서 동일한 출력을 확인할 수 있습니다. 1단계가 작동 중입니다.

ise-esr5921#sh cry isa sa

IPv4 Crypto ISAKMP SA

dst src state conn-id status

10.48.26.170 10.48.66.202 QM_IDLE 1012 ACTIVE MVPN-profile

IPv6 Crypto ISAKMP SA

ise-esr5921#

2단계가 작동하면 패킷이 성공적으로 암호화 및 해독됩니다.

ise-esr5921#sh cry ipsec sa

interface: Ethernet0/0

Crypto map tag: radius, local addr 10.48.26.170

protected vrf: (none)

local ident (addr/mask/prot/port): (10.48.26.170/255.255.255.255/0/0)

remote ident (addr/mask/prot/port): (10.48.66.202/255.255.255.255/0/0)

current_peer 10.48.66.202 port 500

PERMIT, flags={}

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 0, #pkts compr. failed: 0

#pkts not decompressed: 0, #pkts decompress failed: 0

#send errors 0, #recv errors 0

local crypto endpt.: 10.48.26.170, remote crypto endpt.: 10.48.66.202

plaintext mtu 1438, path mtu 1500, ip mtu 1500, ip mtu idb Ethernet0/0

current outbound spi: 0x68C04D1(109839569)

PFS (Y/N): N, DH group: none

inbound esp sas:

spi: 0x5BBE9F07(1539219207)

transform: esp-aes esp-sha-hmac ,

in use settings ={Tunnel, }

conn id: 31, flow_id: SW:31, sibling_flags 80000040, crypto map: radius

sa timing: remaining key lifetime (k/sec): (4259397/3508)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

inbound ah sas:

inbound pcp sas:

outbound esp sas:

spi: 0x68C04D1(109839569)

transform: esp-aes esp-sha-hmac ,

in use settings ={Tunnel, }

conn id: 32, flow_id: SW:32, sibling_flags 80000040, crypto map: radius

sa timing: remaining key lifetime (k/sec): (4259397/3508)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

outbound ah sas:

outbound pcp sas:

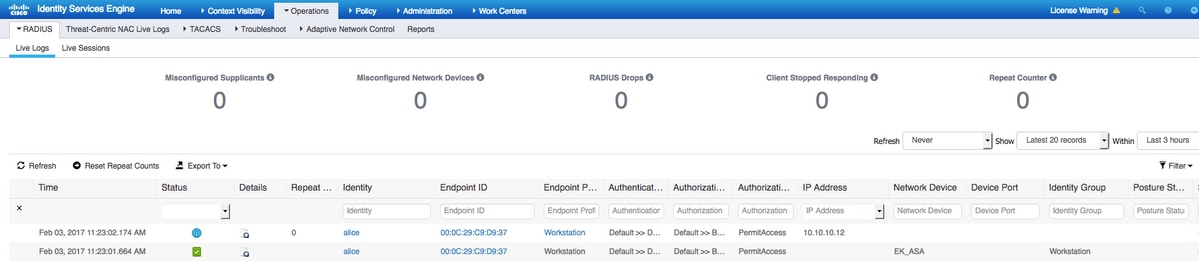

ISE

라이브 인증은 일반 PAP_ASCII 인증을 나타냅니다.

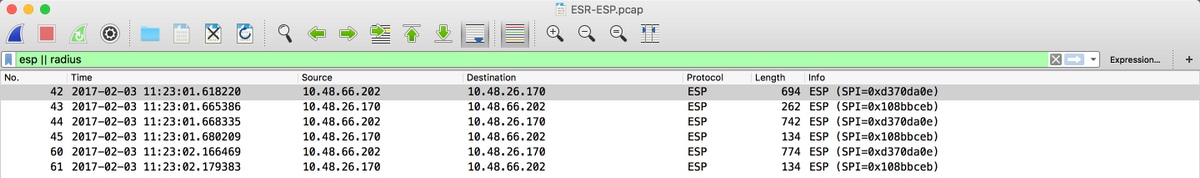

ISE의 GE1 인터페이스에서 캡처하고 ESP 또는 Radius로 필터링한 다음 일반 텍스트에 Radius가 없음을 확인하고 모든 트래픽이 암호화됩니다.

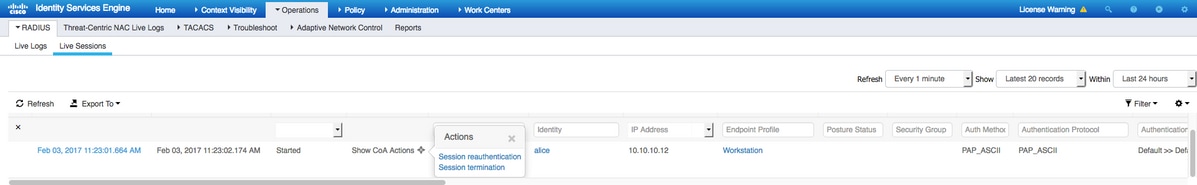

또한 터널이 작동 및 실행 되면 ISE에서 암호화된 패킷(CoA(Change of Authorization))을 전송할 수도 있습니다.

이 예에서는 세션이 종료되었으며 VPN 클라이언트의 연결이 끊어졌습니다.

문제 해결

IPSEC과 관련된 문제를 트러블슈팅하는 데 일반적인 VPN 트러블슈팅 기술을 적용할 수 있습니다. 아래에서 유용한 문서를 찾을 수 있습니다.

PSK를 사용하는 사이트 간 VPN에 대한 IOS IKEv2 디버깅 문제 해결 기술참고

PSK를 사용하는 사이트 간 VPN에 대한 ASA IKEv2 디버깅

NAD와 ISE 2.2 간에 FlexVPN Site-to-Site(DVTI-Crypto Map) 구성

FlexVPN을 사용하여 RADIUS 트래픽을 보호할 수도 있습니다. 아래 예에서는 다음 토폴로지가 사용됩니다.

FlexVPN 컨피그레이션은 정방향입니다. 자세한 내용은 여기를 참조하십시오.

http://www.cisco.com/c/en/us/support/docs/security/flexvpn/116008-flexvpn-nge-config-00.html

ASA 컨피그레이션

hostname BSNS-ASA5515-11

domain-name example.com

ip local pool POOL 10.10.10.10-10.10.10.100 mask 255.255.255.0

!

interface GigabitEthernet0/0

nameif outside

security-level 100

ip address 10.48.66.202 255.255.254.0

!

interface GigabitEthernet0/1

nameif inside

security-level 100

ip address 172.16.0.1 255.255.255.0

same-security-traffic permit inter-interface

same-security-traffic permit intra-interface

object network POOL

subnet 10.10.10.0 255.255.255.0

object network ISE

host 10.48.17.86

object network ISE22

host 10.1.1.2

object network INSIDE-NET

subnet 172.16.0.0 255.255.0.0

access-list 101 extended permit ip host 172.16.0.1 host 10.1.1.2

access-list OUT extended permit ip any any

nat (inside,outside) source static INSIDE-NET INSIDE-NET destination static ISE22 ISE22

nat (outside,outside) source dynamic POOL interface

nat (inside,outside) source dynamic any interface

access-group OUT in interface outside

route outside 0.0.0.0 0.0.0.0 10.48.66.1 1

aaa-server ISE22 protocol radius

authorize-only

interim-accounting-update periodic 1

dynamic-authorization

aaa-server ISE22 (inside) host 10.1.1.2

key *****

crypto ipsec ikev2 ipsec-proposal SET

protocol esp encryption aes

protocol esp integrity sha-1

crypto ipsec security-association pmtu-aging infinite

crypto dynamic-map DMAP 1 set ikev1 transform-set SET

crypto map MAP 10 ipsec-isakmp dynamic DMAP

crypto map MAP 20 match address 101

crypto map MAP 20 set peer 10.48.17.87

crypto map MAP 20 set ikev2 ipsec-proposal SET

crypto map MAP interface outside

crypto ikev2 policy 10

encryption aes

integrity sha256

group 2

prf sha256

lifetime seconds 86400

crypto ikev2 enable outside

management-access inside

webvpn

enable outside

anyconnect image disk0:/anyconnect-win-4.4.00243-webdeploy-k9.pkg 1

anyconnect enable

tunnel-group-list enable

error-recovery disable

group-policy GP-SSL internal

group-policy GP-SSL attributes

vpn-tunnel-protocol ssl-client

tunnel-group RA type remote-access

tunnel-group RA general-attributes

address-pool POOL

authentication-server-group ISE22

accounting-server-group ISE22

default-group-policy GP-SSL

tunnel-group RA webvpn-attributes

group-alias RA enable

tunnel-group 10.48.17.87 type ipsec-l2l

tunnel-group 10.48.17.87 ipsec-attributes

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ISE의 ESR 컨피그레이션

ise-esr5921#sh run

Building configuration...

Current configuration : 5778 bytes

!

! Last configuration change at 17:32:58 CET Thu Feb 23 2017

!

version 15.5

service timestamps debug datetime msec

service timestamps log datetime msec

no service password-encryption

service call-home

!

hostname ise-esr5921

!

boot-start-marker

boot host unix:default-config

boot-end-marker

!

!

!

no aaa new-model

bsd-client server url https://cloudsso.cisco.com/as/token.oauth2

clock timezone CET 1 0

mmi polling-interval 60

no mmi auto-configure

no mmi pvc

mmi snmp-timeout 180

call-home

! If contact email address in call-home is configured as sch-smart-licensing@cisco.com

! the email address configured in Cisco Smart License Portal will be used as contact email address to send SCH notifications.

contact-email-addr sch-smart-licensing@cisco.com

profile "CiscoTAC-1"

active

destination transport-method http

no destination transport-method email

!

!

!

!

!

!

!

!

!

!

!

!

ip cef

no ipv6 cef

!

multilink bundle-name authenticated

!

!

!

!

!

!

!

!

!

crypto pki trustpoint SLA-TrustPoint

enrollment pkcs12

revocation-check crl

!

!

crypto pki certificate chain SLA-TrustPoint

certificate ca 01

30820321 30820209 A0030201 02020101 300D0609 2A864886 F70D0101 0B050030

32310E30 0C060355 040A1305 43697363 6F312030 1E060355 04031317 43697363

6F204C69 63656E73 696E6720 526F6F74 20434130 1E170D31 33303533 30313934

3834375A 170D3338 30353330 31393438 34375A30 32310E30 0C060355 040A1305

43697363 6F312030 1E060355 04031317 43697363 6F204C69 63656E73 696E6720

526F6F74 20434130 82012230 0D06092A 864886F7 0D010101 05000382 010F0030

82010A02 82010100 A6BCBD96 131E05F7 145EA72C 2CD686E6 17222EA1 F1EFF64D

CBB4C798 212AA147 C655D8D7 9471380D 8711441E 1AAF071A 9CAE6388 8A38E520

1C394D78 462EF239 C659F715 B98C0A59 5BBB5CBD 0CFEBEA3 700A8BF7 D8F256EE

4AA4E80D DB6FD1C9 60B1FD18 FFC69C96 6FA68957 A2617DE7 104FDC5F EA2956AC

7390A3EB 2B5436AD C847A2C5 DAB553EB 69A9A535 58E9F3E3 C0BD23CF 58BD7188

68E69491 20F320E7 948E71D7 AE3BCC84 F10684C7 4BC8E00F 539BA42B 42C68BB7

C7479096 B4CB2D62 EA2F505D C7B062A4 6811D95B E8250FC4 5D5D5FB8 8F27D191

C55F0D76 61F9A4CD 3D992327 A8BB03BD 4E6D7069 7CBADF8B DF5F4368 95135E44

DFC7C6CF 04DD7FD1 02030100 01A34230 40300E06 03551D0F 0101FF04 04030201

06300F06 03551D13 0101FF04 05300301 01FF301D 0603551D 0E041604 1449DC85

4B3D31E5 1B3E6A17 606AF333 3D3B4C73 E8300D06 092A8648 86F70D01 010B0500

03820101 00507F24 D3932A66 86025D9F E838AE5C 6D4DF6B0 49631C78 240DA905

604EDCDE FF4FED2B 77FC460E CD636FDB DD44681E 3A5673AB 9093D3B1 6C9E3D8B

D98987BF E40CBD9E 1AECA0C2 2189BB5C 8FA85686 CD98B646 5575B146 8DFC66A8

467A3DF4 4D565700 6ADF0F0D CF835015 3C04FF7C 21E878AC 11BA9CD2 55A9232C

7CA7B7E6 C1AF74F6 152E99B7 B1FCF9BB E973DE7F 5BDDEB86 C71E3B49 1765308B

5FB0DA06 B92AFE7F 494E8A9E 07B85737 F3A58BE1 1A48A229 C37C1E69 39F08678

80DDCD16 D6BACECA EEBC7CF9 8428787B 35202CDC 60E4616A B623CDBD 230E3AFB

418616A9 4093E049 4D10AB75 27E86F73 932E35B5 8862FDAE 0275156F 719BB2F0

D697DF7F 28

quit

license udi pid CISCO5921-K9 sn 98492083R3X

username lab password 0 lab

!

redundancy

!

!

!

crypto keyring MVPN-spokes

pre-shared-key address 0.0.0.0 0.0.0.0 key Krakow123

crypto ikev2 authorization policy default

route set interface

route set remote ipv4 10.1.1.0 255.255.255.0

!

!

!

crypto ikev2 keyring mykeys

peer ISR4451

address 10.48.23.68

pre-shared-key Krakow123

!

!

!

crypto ikev2 profile default

match identity remote address 0.0.0.0

authentication remote pre-share

authentication local pre-share

keyring local mykeys

aaa authorization group psk list default default local

virtual-template 1

!

!

crypto isakmp policy 10

encr aes

hash sha256

authentication pre-share

group 16

!

crypto isakmp policy 20

encr aes

hash sha256

authentication pre-share

group 14

crypto isakmp key Krakow123 address 0.0.0.0

crypto isakmp profile MVPN-profile

description LAN-to-LAN for spoke router(s) connection

keyring MVPN-spokes

match identity address 0.0.0.0

!

!

crypto ipsec transform-set radius esp-aes esp-sha256-hmac

mode tunnel

crypto ipsec transform-set radius-2 esp-aes esp-sha256-hmac

mode transport

!

!

!

crypto dynamic-map MVPN-dynmap 10

set transform-set radius radius-2

!

!

crypto map radius 10 ipsec-isakmp dynamic MVPN-dynmap

!

!

!

!

!

interface Loopback0

ip address 10.1.12.2 255.255.255.0

!

interface Ethernet0/0

description e0/0->connection to external NAD

ip address 10.48.17.87 255.255.255.0

ip nat outside

ip virtual-reassembly in

no ip route-cache

crypto map radius

!

interface Ethernet0/1

description e0/1->tap0 internal connection to ISE

ip address 10.1.1.1 255.255.255.252

ip nat inside

ip virtual-reassembly in

no ip route-cache

!

interface Ethernet0/2

description e0/2->connection to CSSM backend license server

no ip address

ip virtual-reassembly in

no ip route-cache

!

interface Ethernet0/3

no ip address

shutdown

!

interface Virtual-Template1 type tunnel

ip unnumbered Loopback0

tunnel source Ethernet0/0

tunnel mode ipsec ipv4

tunnel protection ipsec profile default

!

ip forward-protocol nd

!

!

no ip http server

no ip http secure-server

ip nat inside source list 1 interface Ethernet0/0 overload

ip nat inside source static udp 10.1.1.2 1645 interface Ethernet0/0 1645

ip nat inside source static udp 10.1.1.2 1646 interface Ethernet0/0 1646

ip nat inside source static udp 10.1.1.2 1812 interface Ethernet0/0 1812

ip nat inside source static udp 10.1.1.2 1813 interface Ethernet0/0 1813

ip nat inside source static tcp 10.1.1.2 49 interface Ethernet0/0 49

ip route 0.0.0.0 0.0.0.0 10.48.17.1

!

!

!

access-list 1 permit 10.1.1.0 0.0.0.3

!

control-plane

!

!

!

!

!

!

!

!

!

!

!

!

line con 0

logging synchronous

line aux 0

line vty 0 4

login

transport input none

!

!

end

FlexVPN 설계 고려 사항

- VPN 터널은 ESR측의 DVTI와 ASA측의 암호화 맵을 사용하여 구축되며, ASA 위의 컨피그레이션은 내부 인터페이스에서 시작된 Radius 패킷을 생성할 수 있습니다. 그러면 VPN 세션 설정을 트리거하는 암호화를 위한 올바른 액세스 목록이 보장됩니다.

- 이 경우 ASA NAD는 내부 인터페이스 ip 주소로 ISE에 정의되어야 합니다.

개정 이력

| 개정 | 게시 날짜 | 의견 |

|---|---|---|

1.0 |

01-Apr-2017 |

최초 릴리스 |

피드백

피드백