소개

이 문서에서는 로컬 사용자 데이터베이스를 사용하여 보안 클라이언트(AnyConnect) IKEv2/EAP 인증을 통해 액세스하기 위해 FlexVPN 헤드엔드를 구성하는 방법에 대해 설명합니다.

사전 요구 사항

요구 사항

다음 주제에 대한 지식을 보유하고 있으면 유용합니다.

사용되는 구성 요소

이 문서의 정보는 다음 소프트웨어 및 하드웨어 버전을 기반으로 합니다.

- Cloud Services Router 버전 16.9.2

- Windows 10에서 실행되는 AnyConnect 클라이언트 버전 4.6.03049

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우 모든 명령의 잠재적인 영향을 미리 숙지하시기 바랍니다.

배경 정보

AnyConnect-EAP, 즉 종합 인증은 FlexVPN 서버가 Cisco 전용 AnyConnect-EAP 방법을 통해 AnyConnect 클라이언트를 인증하도록 허용합니다.

EAP-GTC(EAP-Generic Token Card), EAP-MD5(EAP-Message Digest 5) 등의 표준 기반 EAP(Extensible Authentication Protocol) 방법과 달리 FlexVPN 서버는 EAP 통과 모드에서 작동하지 않습니다.

클라이언트와의 모든 EAP 통신은 FlexVPN Server에서 종료되며 AUTH 페이로드를 구성하는 데 사용되는 필수 세션 키는 FlexVPN Server에서 로컬로 계산됩니다.

FlexVPN Server는 IKEv2 RFC에 필요한 인증서로 클라이언트에 대해 스스로를 인증해야 합니다.

이제 Flex Server에서 로컬 사용자 인증이 지원되며 원격 인증은 선택 사항입니다.

이 기능은 원격 액세스 사용자 수가 적고 외부 AAA(Authentication, Authorization, Accounting) 서버에 액세스할 수 없는 환경에 적합한 소규모 구축입니다.

그러나 대규모 구축의 경우 및 사용자별 특성이 필요한 시나리오의 경우 인증 및 권한 부여를 위해 외부 AAA 서버를 사용하는 것이 좋습니다.

AnyConnect-EAP 구현에서는 원격 인증, 권한 부여 및 어카운팅에 Radius를 사용할 수 있습니다.

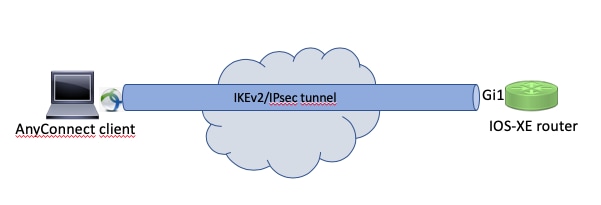

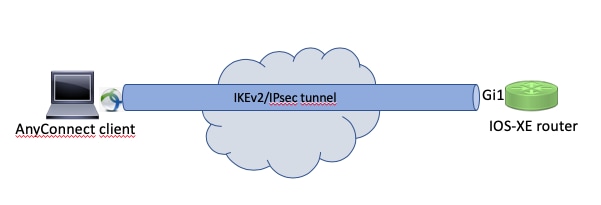

네트워크 다이어그램

구성

로컬 데이터베이스를 사용하는 사용자의 인증 및 권한 부여

참고: 라우터의 로컬 데이터베이스에 대해 사용자를 인증하려면 EAP를 사용해야 합니다. 그러나 EAP를 사용하려면 로컬 인증 방법이 rsa-sig여야 하므로 라우터에 적절한 ID 인증서가 필요하며 자체 서명 인증서를 사용할 수 없습니다.

로컬 사용자 인증, 원격 사용자 및 그룹 권한 부여 및 원격 어카운팅을 사용하는 샘플 컨피그레이션입니다.

1단계. AAA를 활성화하고 인증, 권한 부여 및 계정 관리 목록을 구성하고 로컬 데이터베이스에 사용자 이름을 추가합니다.

aaa new-model

!

aaa authentication login a-eap-authen-local local

aaa authorization network a-eap-author-grp local

!

username test password cisco123

2단계. 라우터 인증서를 보유할 신뢰 지점을 구성합니다. 이 예에서는 PKCS12 파일 가져오기가 사용됩니다. 다른 옵션에 대해서는 Security and VPN Configuration Guide, IOS XE 17.x, 장을 참조하십시오. PKI 문서에 대한 인증서 등록 구성

Router(config)# crypto pki import IKEv2-TP pkcs12 bootflash:IKEv2-TP.p12 password cisco123

3단계. AnyConnect VPN 클라이언트에 주소를 할당하기 위해 IP 로컬 풀을 정의합니다.

ip local pool ACPOOL 192.168.10.5 192.168.10.10

4단계. IKEv2 로컬 권한 부여 정책을 생성합니다.

crypto ikev2 authorization policy ikev2-auth-policy

pool ACPOOL

dns 10.0.1.1

5단계(선택 사항) 원하는 IKEv2 제안서 및 정책을 생성합니다. 구성되지 않은 경우 스마트 기본값이 사용됩니다.

crypto ikev2 proposal IKEv2-prop1

encryption aes-cbc-256

integrity sha256

group 14

!

crypto ikev2 policy IKEv2-pol

proposal IKEv2-prop1

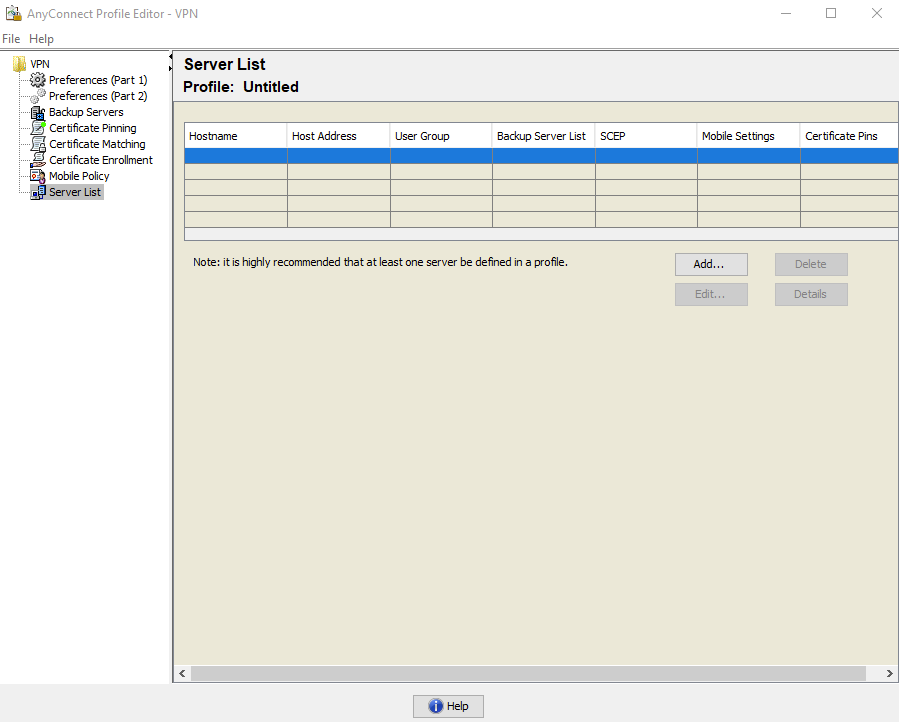

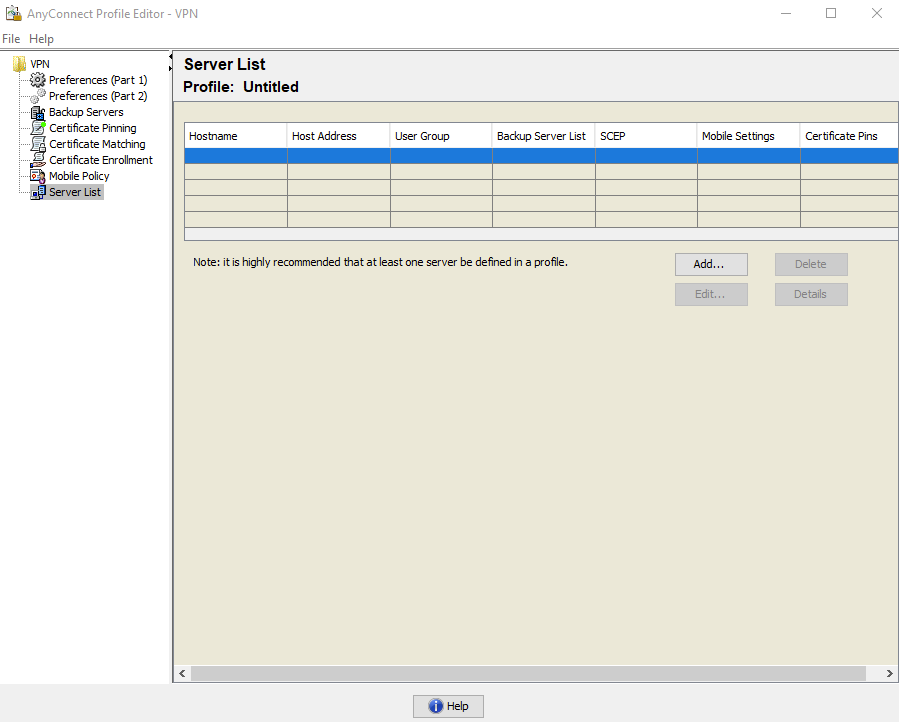

6단계. AnyConnect 프로파일 생성

참고: AnyConnect 프로파일을 클라이언트 머신에 전달해야 합니다. 자세한 내용은 다음 섹션을 참조하십시오.

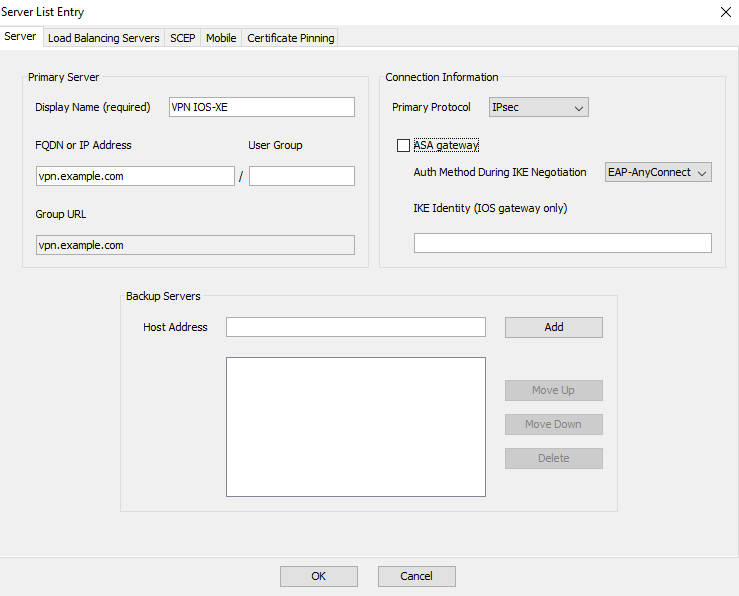

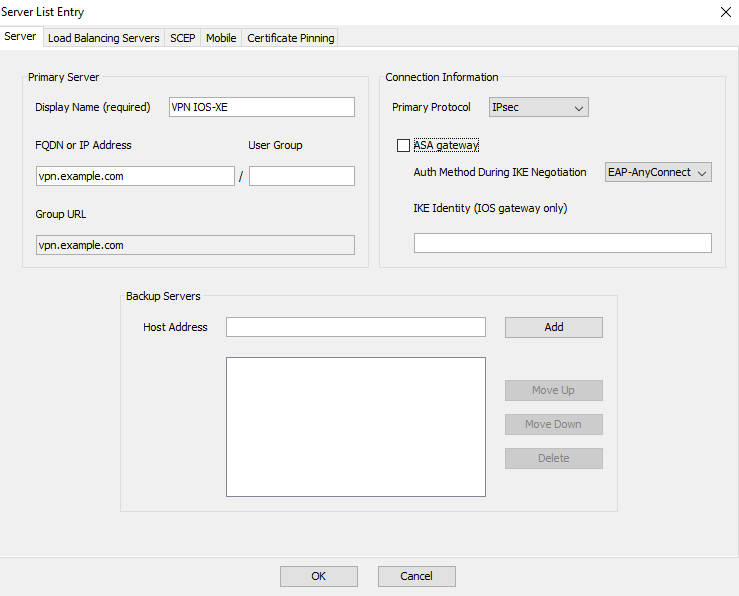

이미지에 표시된 대로 AnyConnect 프로파일 편집기로 클라이언트 프로파일을 구성합니다.

VPN 게이트웨이에 대한 항목을 생성하려면 Add를 클릭합니다. IPsec을 기본 프로토콜로 선택해야 합니다. ASA 게이트웨이 옵션의 선택을 취소합니다.

프로필을 저장합니다. 파일 -> 다른 이름으로 저장 프로필의 XML에 해당하는 XML:

<?xml version="1.0" encoding="UTF-8"?>

<AnyConnectProfile xmlns="http://schemas.xmlsoap/encoding/" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xsi:schemaLocation="http://schemas.xmlsoap/encoding/ AnyConnectProfile.xsd">

<ClientInitialization>

<UseStartBeforeLogon UserControllable="true">false</UseStartBeforeLogon>

<AutomaticCertSelection UserControllable="true">false</AutomaticCertSelection>

<ShowPreConnectMessage>false</ShowPreConnectMessage>

<CertificateStore>All</CertificateStore>

<CertificateStoreMac>All</CertificateStoreMac>

<CertificateStoreOverride>false</CertificateStoreOverride>

<ProxySettings>Native</ProxySettings>

<AllowLocalProxyConnections>true</AllowLocalProxyConnections>

<AuthenticationTimeout>12</AuthenticationTimeout>

<AutoConnectOnStart UserControllable="true">false</AutoConnectOnStart>

<MinimizeOnConnect UserControllable="true">true</MinimizeOnConnect>

<LocalLanAccess UserControllable="true">false</LocalLanAccess>

<DisableCaptivePortalDetection UserControllable="true">false</DisableCaptivePortalDetection>

<ClearSmartcardPin UserControllable="true">true</ClearSmartcardPin>

<IPProtocolSupport>IPv4,IPv6</IPProtocolSupport>

<AutoReconnect UserControllable="false">true

<AutoReconnectBehavior UserControllable="false">ReconnectAfterResume</AutoReconnectBehavior>

</AutoReconnect>

<AutoUpdate UserControllable="false">true</AutoUpdate>

<RSASecurIDIntegration UserControllable="false">Automatic</RSASecurIDIntegration>

<WindowsLogonEnforcement>SingleLocalLogon</WindowsLogonEnforcement>

<WindowsVPNEstablishment>LocalUsersOnly</WindowsVPNEstablishment>

<AutomaticVPNPolicy>false</AutomaticVPNPolicy>

<PPPExclusion UserControllable="false">Disable

<PPPExclusionServerIP UserControllable="false"></PPPExclusionServerIP>

</PPPExclusion>

<EnableScripting UserControllable="false">false</EnableScripting>

<EnableAutomaticServerSelection UserControllable="false">false

<AutoServerSelectionImprovement>20</AutoServerSelectionImprovement>

<AutoServerSelectionSuspendTime>4</AutoServerSelectionSuspendTime>

</EnableAutomaticServerSelection>

<RetainVpnOnLogoff>false

</RetainVpnOnLogoff>

<AllowManualHostInput>true</AllowManualHostInput>

</ClientInitialization>

<ServerList>

<HostEntry>

<HostName>VPN IOS-XE</HostName>

<HostAddress>vpn.example.com</HostAddress>

<PrimaryProtocol>IPsec

<StandardAuthenticationOnly>true

<AuthMethodDuringIKENegotiation>EAP-AnyConnect</AuthMethodDuringIKENegotiation>

</StandardAuthenticationOnly>

</PrimaryProtocol>

</HostEntry>

</ServerList>

</AnyConnectProfile>

참고: AnyConnect는 *$AnyConnectClient$*를 key-id 유형의 기본 IKE ID로 사용합니다. 그러나 이 ID는 구축 요구 사항에 맞게 AnyConnect 프로파일에서 수동으로 변경할 수 있습니다.

참고: XML 프로파일을 라우터에 업로드하려면 버전 16.9.1 이상이 필요합니다. 이전 소프트웨어 버전을 사용하는 경우 클라이언트에서 프로파일 다운로드 기능을 비활성화해야 합니다. 자세한 내용은 AnyConnect 다운로더 기능 비활성화 섹션을 참조하십시오.

생성된 XML 프로파일을 라우터의 플래시 메모리에 업로드하고 프로파일을 정의합니다.

crypto vpn anyconnect profile acvpn bootflash:/acvpn.xml

참고: AnyConnect XML 프로파일에 사용되는 파일 이름은 항상 acvpn.xml입니다. 다른 파일 이름을 사용하더라도 PC로 전송된 프로파일의 이름은 acvpn.xml입니다. 따라서 라우터 구성에서 이름을 변경하지 않는 것이 좋습니다.

7단계. 클라이언트 인증의 AnyConnect-EAP 방법을 위한 IKEv2 프로파일을 생성합니다.

crypto ikev2 profile AnyConnect-EAP

match identity remote key-id *$AnyConnectClient$*

authentication local rsa-sig

authentication remote anyconnect-eap aggregate

pki trustpoint IKEv2-TP

aaa authentication anyconnect-eap a-eap-authen-local

aaa authorization group anyconnect-eap list a-eap-author-grp ikev2-auth-policy

aaa authorization user anyconnect-eap cached

virtual-template 100

anyconnect profile acvpn

참고: aaa authentication eap / anyconnect- eap 명령의 경우 원격 인증 방법을 구성하기 전에 로컬 인증 방법이 rsa-sig로 구성되어 있는지 확인합니다.

8단계. 라우터에서 HTTP-URL 기반 인증서 조회 및 HTTP 서버를 비활성화합니다.

no crypto ikev2 http-url cert

no ip http server

no ip http secure-server

참고: 라우터 하드웨어가 NGE 알고리즘(예: sha-256, aes-gcm, ecdh, ecdsa)을 지원하는지 확인하려면 Next Generation Encryption Support 문서를 참조하십시오. 그렇지 않으면 터널 설정의 마지막 단계에서 하드웨어에 IPSec SA 설치가 실패합니다.

9단계. 데이터 보호에 사용되는 암호화 및 해시 알고리즘을 정의합니다.

crypto ipsec transform-set TS esp-aes 256 esp-sha256-hmac

mode tunnel

10단계. IPSec 프로파일을 생성합니다.

crypto ipsec profile AnyConnect-EAP

set transform-set TS

set ikev2-profile AnyConnect-EAP

11단계. 일부 더미 IP 주소로 루프백 인터페이스를 구성합니다. Virtual-Access 인터페이스는 IP 주소를 차용합니다.

interface loopback100

ip address 10.0.0.1 255.255.255.255

12단계. 가상 템플릿을 구성합니다(IKEv2 프로파일에서 템플릿 연결).

interface Virtual-Template100 type tunnel

ip unnumbered Loopback100

ip mtu 1400

tunnel mode ipsec ipv4

tunnel protection ipsec profile AnyConnect-EAP

13단계(선택 사항) 기본적으로 클라이언트에서 오는 모든 트래픽은 터널(전체 터널)을 통해 전송됩니다. 선택한 트래픽만 터널을 통과하도록 허용하는 스플릿 터널을 구성할 수 있습니다.

ip access-list standard split_tunnel

permit 10.0.0.0 0.255.255.255

!

crypto ikev2 authorization policy ikev2-auth-policy

route set access-list split_tunnel

14단계(선택 사항) 모든 트래픽이 터널을 통과해야 하는 경우 원격 클라이언트에 대한 인터넷 연결을 허용하도록 NAT를 구성합니다.

ip access-list extended NAT

permit ip 192.168.10.0 0.0.0.255 any

!

ip nat inside source list NAT interface GigabitEthernet1 overload

!

interface GigabitEthernet1

ip nat outside

!

interface Virtual-Template 100

ip nat inside

예: AnyConnect 프로파일 다운로드 컨피그레이션

다음 예에서는 FlexVPN AnyConnect 프로파일 다운로드 기능을 구성하는 방법을 보여 줍니다.

참고: Anyconnect 클라이언트 시스템에서 로컬 정책 파일을 수정할 필요는 없습니다. IKEv2와 함께 Anyconnect 프로파일 다운로드 기능이 구성되면 VPN 다운로더 모듈이 올바르게 작동하며, XML 프로파일 업데이트의 경우 필요한 XML 프로파일이 클라이언트 디바이스에서 자동으로 업데이트됩니다.

참고: HTTPS 서버와 SSL 정책을 함께 사용해서는 안 됩니다. SSL 정책을 활성화하기 전에 ip http secure-server 명령을 제거하십시오. 이 두 기능을 동시에 활성화하고 디바이스에서 들어오는 SSL VPN 연결을 수신하는 경우 디바이스가 충돌할 수 있습니다.

no ip http secure-server

crypto ssl policy ssl-policy

pki trustpoint IKEv2-TP sign

ip address local 10.0.0.1 port 443

no shutdown

crypto ssl profile ssl_prof

match policy ssl-policy

AnyConnect 다운로더 기능을 비활성화합니다(16.9.1 이전 버전에만 해당).

이 단계는 16.9.1 이전 버전을 사용하는 경우에만 필요합니다. 이 버전 이전에는 라우터에 XML 프로파일을 업로드하는 기능을 사용할 수 없었습니다. 보안 클라이언트(AnyConnect)는 기본적으로 로그인에 성공한 후 XML 프로파일 다운로드를 시도합니다. 프로파일을 사용할 수 없는 경우 연결이 실패합니다. 이를 해결하려면 클라이언트 자체에서 AnyConnect 프로파일 다운로드 기능을 비활성화할 수 있습니다. 이렇게 하려면 이 파일을 수정할 수 있습니다.

For Windows:

C:\ProgramData\Cisco\Cisco AnyConnect Secure Mobility Client\AnyConnectLocalPolicy.xml

For MAC OS:

/opt/cisco/anyconnect/AnyConnectLocalPolicy.xml

BypassDownloader 옵션은 다음과 같이 true로 설정됩니다.

<?xml version="1.0" encoding="UTF-8"?>

<AnyConnectLocalPolicy xmlns="http://schemas.xmlsoap/encoding/" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xsi:schemaLocation="http://schemas.xmlsoap/encoding/ AnyConnectLocalPolicy.xsd" acversion="4.6.03049">

<BypassDownloader>true</BypassDownloader>

<EnableCRLCheck>false</EnableCRLCheck>

<ExcludeFirefoxNSSCertStore>false</ExcludeFirefoxNSSCertStore>

<ExcludeMacNativeCertStore>false</ExcludeMacNativeCertStore>

<ExcludePemFileCertStore>false</ExcludePemFileCertStore>

<ExcludeWinNativeCertStore>false</ExcludeWinNativeCertStore>

<FipsMode>false</FipsMode>

<RestrictPreferenceCaching>false</RestrictPreferenceCaching>

<RestrictTunnelProtocols>false</RestrictTunnelProtocols>

<RestrictWebLaunch>false</RestrictWebLaunch>

<StrictCertificateTrust>false</StrictCertificateTrust>

<UpdatePolicy>

<AllowComplianceModuleUpdatesFromAnyServer>true</AllowComplianceModuleUpdatesFromAnyServer>

<AllowISEProfileUpdatesFromAnyServer>true</AllowISEProfileUpdatesFromAnyServer>

<AllowServiceProfileUpdatesFromAnyServer>true</AllowServiceProfileUpdatesFromAnyServer>

<AllowSoftwareUpdatesFromAnyServer>true</AllowSoftwareUpdatesFromAnyServer>

<AllowVPNProfileUpdatesFromAnyServer>true</AllowVPNProfileUpdatesFromAnyServer></UpdatePolicy>

</AnyConnectLocalPolicy>

수정 후 AnyConnect 클라이언트를 다시 시작해야 합니다.

AnyConnect XML 프로파일 제공

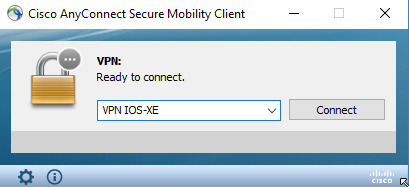

AnyConnect를 새로 설치하면(XML 프로파일이 추가되지 않음) AnyConnect 클라이언트의 주소 표시줄에 VPN 게이트웨이의 FQDN을 수동으로 입력할 수 있습니다. 그러면 게이트웨이에 대한 SSL 연결이 생성됩니다. AnyConnect 클라이언트는 기본적으로 IKEv2/IPsec 프로토콜로 VPN 터널을 설정하려고 시도하지 않습니다. FlexVPN 게이트웨이로 IKEv2/IPsec 터널을 설정하기 위해 클라이언트 PC에 XML 프로파일을 설치해야 하는 이유가 여기에 있습니다.

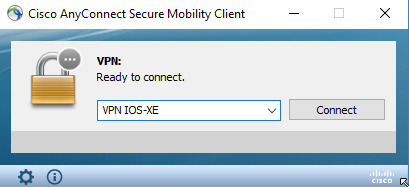

프로파일은 AnyConnect 주소 표시줄의 드롭다운 목록에서 선택할 때 사용됩니다.

목록에 표시되는 이름은 AnyConnect 프로파일 편집기 -> 서버 목록 -> 서버 목록 항목의 표시 이름 필드에 지정됩니다.

클라이언트 운영 체제에 따라 XML 프로파일을 수동으로 디렉토리에 넣을 수 있습니다.

For Windows:

C:\ProgramData\Cisco\Cisco AnyConnect Secure Mobility Client\Profile

For MAC OS:

/opt/cisco/anyconnect/profile

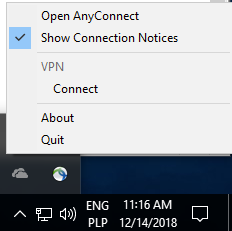

GUI에서 프로파일을 표시하려면 AnyConnect 클라이언트를 다시 시작해야 합니다. AnyConnect 창을 닫기에는 충분하지 않습니다. Windows 트레이에서 AnyConnect 아이콘을 마우스 오른쪽 버튼으로 클릭하고 Quit(종료) 옵션을 선택하여 프로세스를 다시 시작할 수 있습니다.

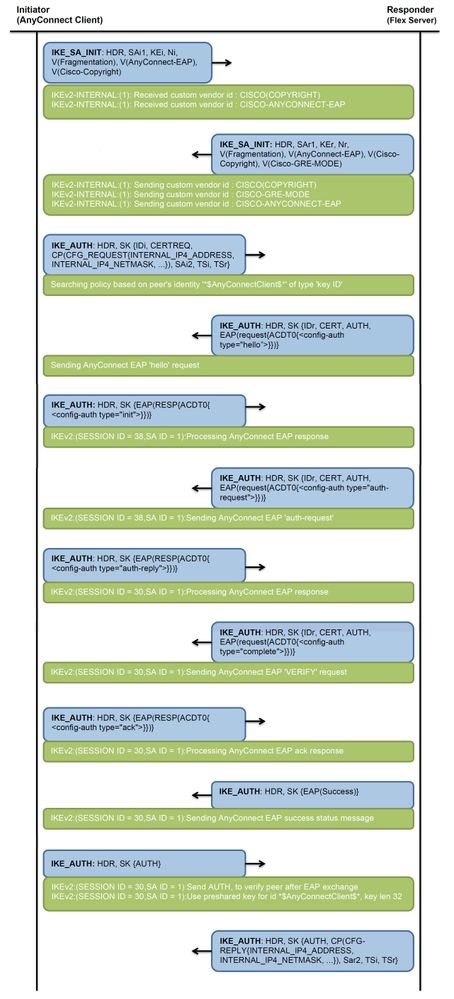

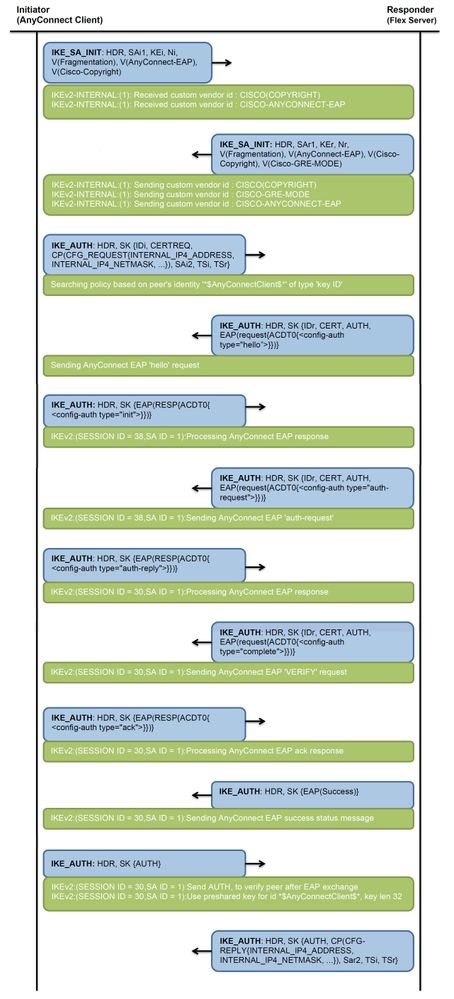

통신 흐름

여기를 클릭하십시오.

IKEv2 및 EAP 교환

다음을 확인합니다.

구성이 올바르게 작동하는지 확인하려면 이 섹션을 활용하십시오.

! Check IKEv2 SA parameters

Router# show crypto ikev2 sa detailed

IPv4 Crypto IKEv2 SA

Tunnel-id Local Remote fvrf/ivrf Status

1 192.0.2.1/4500 192.0.2.100/50899 none/none READY

Encr: AES-CBC, keysize: 256, PRF: SHA256, Hash: SHA256, DH Grp:14, Auth sign: RSA, Auth verify: AnyConnect-EAP

Life/Active Time: 86400/758 sec

CE id: 1004, Session-id: 4

Status Description: Negotiation done

Local spi: 413112E83D493428 Remote spi: 696FA78292A21EA5

Local id: 192.0.2.1

Remote id: *$AnyConnectClient$*

Remote EAP id: test <------ username

Local req msg id: 0 Remote req msg id: 31

Local next msg id: 0 Remote next msg id: 31

Local req queued: 0 Remote req queued: 31

Local window: 5 Remote window: 1

DPD configured for 0 seconds, retry 0

Fragmentation not configured.

Dynamic Route Update: disabled

Extended Authentication not configured.

NAT-T is detected outside

Cisco Trust Security SGT is disabled

Assigned host addr: 192.168.10.8. <---- Assigned IP

Initiator of SA : No

! Check the crypto session information

Router# show crypto session detail

Crypto session current status

Code: C - IKE Configuration mode, D - Dead Peer Detection

K - Keepalives, N - NAT-traversal, T - cTCP encapsulation

X - IKE Extended Authentication, F - IKE Fragmentation

R - IKE Auto Reconnect, U - IKE Dynamic Route Update

S - SIP VPN

Interface: Virtual-Access1. <----- Virtual interface associated with the client

Profile: AnyConnect-EAP

Uptime: 00:14:54

Session status: UP-ACTIVE

Peer: 192.0.2.100 port 50899 fvrf: (none) ivrf: (none). <----- Public IP of the remote client

Phase1_id: *$AnyConnectClient$*

Desc: (none)

Session ID: 8

IKEv2 SA: local 192.0.2.1/4500 remote 192.0.2.100/50899 Active

Capabilities:N connid:1 lifetime:23:45:06

IPSEC FLOW: permit ip 0.0.0.0/0.0.0.0 host 192.168.10.8

Active SAs: 2, origin: crypto map

Inbound: #pkts dec'ed 89 drop 0 life (KB/Sec) 4607990/2705. <------ Packets received from the client

Outbound: #pkts enc'ed 2 drop 0 life (KB/Sec) 4607999/2705. <------ Packets sent to the client

! Check the actual configuration applied for the Virtual-Acces interface associated with client

Router# show derived-config interface virtual-access 1.

Building configuration...

Derived configuration : 258 bytes

!

interface Virtual-Access1

ip unnumbered Loopback100

ip mtu 1400

ip nat inside

tunnel source 192.0.2.1

tunnel mode ipsec ipv4

tunnel destination 192.0.2.100

tunnel protection ipsec profile AnyConnect-EAP

no tunnel protection ipsec initiate

end

문제 해결

이 섹션에서는 설정 문제 해결에 사용할 수 있는 정보를 제공합니다.

- 헤드엔드에서 수집할 IKEv2 디버깅:

debug crypto ikev2

debug crypto ikev2 packet

debug crypto ikev2 error

- AAA는 로컬 및/또는 원격 특성의 할당을 보기 위해 디버깅합니다.

debug aaa authorization

debug aaa authentication

- AnyConnect 클라이언트용 DART(진단 및 보고 툴).

DART 번들을 수집하려면 Cisco Secure Client (AnyConnect 포함) Administrator Guide, Release 5, 장에서 설명한 단계를 수행합니다. 장: Cisco Secure Clientdocument의 문제를 해결합니다.

피드백

피드백