클라우드 조회 오류 및 URL 필터링 문제 해결

다운로드 옵션

편견 없는 언어

본 제품에 대한 문서 세트는 편견 없는 언어를 사용하기 위해 노력합니다. 본 설명서 세트의 목적상, 편견 없는 언어는 나이, 장애, 성별, 인종 정체성, 민족 정체성, 성적 지향성, 사회 경제적 지위 및 교차성에 기초한 차별을 의미하지 않는 언어로 정의됩니다. 제품 소프트웨어의 사용자 인터페이스에서 하드코딩된 언어, RFP 설명서에 기초한 언어 또는 참조된 서드파티 제품에서 사용하는 언어로 인해 설명서에 예외가 있을 수 있습니다. 시스코에서 어떤 방식으로 포용적인 언어를 사용하고 있는지 자세히 알아보세요.

이 번역에 관하여

Cisco는 전 세계 사용자에게 다양한 언어로 지원 콘텐츠를 제공하기 위해 기계 번역 기술과 수작업 번역을 병행하여 이 문서를 번역했습니다. 아무리 품질이 높은 기계 번역이라도 전문 번역가의 번역 결과물만큼 정확하지는 않습니다. Cisco Systems, Inc.는 이 같은 번역에 대해 어떠한 책임도 지지 않으며 항상 원본 영문 문서(링크 제공됨)를 참조할 것을 권장합니다.

소개

이 문서에서는 URL 필터링 및 클라우드 조회 오류와 관련된 가능한 문제에 대해 설명합니다.

사전 요구 사항

FireSIGHT Management Center의 URL 필터링 기능을 사용하면 모니터링되는 호스트의 암호화되지 않은 URL 요청을 기반으로 네트워크를 통과하는 트래픽을 결정하기 위해 액세스 제어 규칙에 조건을 쓸 수 있습니다.

컨피그레이션 부분을 시작하기 전에 URL 필터링 라이센스 가용성을 확인하고 FireSIGHT 시스템에 URL이 제대로 설치되고 활성화되어 있는지 확인해야 합니다. 액세스 제어 규칙에 카테고리 및 평판 기반 URL 조건을 추가합니다. 그러나 URL 필터링 라이센스가 없으면 관리되는 디바이스에 액세스 제어 정책을 적용할 수 없습니다.

요구 사항

Cisco에서는 다음 항목에 대해 알고 있는 것이 좋습니다.

- firepower 기술에 대한 지식.

- FMC(FireSIGHT Management Center)에 대한 기본 지식

사용되는 구성 요소

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우 모든 명령의 잠재적인 영향을 미리 숙지하시기 바랍니다.

이 문서의 정보는 다음 소프트웨어 및 하드웨어 버전을 기반으로 합니다.

- 5.3, 5.4 이상부터 소프트웨어 버전을 실행하는 ASA Firepower 모듈(ASA 5506X/5506H-X/5506W-X, ASA 5508-X, ASA 5516-X )

- 5.3, 5.4, 6.0.0 이상부터 소프트웨어 버전을 실행하는 ASA Firepower 모듈(ASA 5515-X, ASA 5525-X, ASA 5545-X, ASA 5555-X)

- 모든 Cisco Firepower 7000 시리즈 및 Cisco FirePOyouR 8000 시리즈

- FS 750 , FS 1500 , FS 3500 , FireSIGHT Management Center FS2000, FS4000 또는 모든 소프트웨어 버전의 가상 어플라이언스.

구성

초기 컨피그레이션으로 시작하려면 다음 문서를 참조하십시오.

클라우드 조회 실패 및 연결 문제를 확인하는 방법

이러한 시나리오 기반 문제 해결 단계를 사용하여 클라우드 조회 오류를 확인합니다.

1단계. DNS 확인

FireSIGHT Management Center는 클라우드 조회 프로세스를 수행하는 동안 다음 서버와 통신합니다.

database.brightcloud.com service.brightcloud.com

이 연결을 관리하기 위한 첫 번째 전제 조건으로 방화벽에서 두 서버가 모두 허용되는지 확인해야 합니다. 연결이 허용되는 경우 다음 nslookup 명령을 사용하여 서버가 오류 없이 이름을 확인할 수 있는지 확인합니다.

root@123:#nslookup service.brightcloud.com

root@123:#nslookup database.brightcloud.com

2단계. 포트 연결

도메인 연결을 확인한 후에는 이러한 도메인의 필수 포트에 대한 연결을 확인해야 합니다.

FireSIGHT 시스템은 클라우드 서비스와 통신하기 위해 포트 443/HTTPS 및 80/HTTP를 사용합니다. telnet 명령을 사용하여 포트 80 및 443에 대한 연결을 확인합니다. URL 데이터베이스는 포트 443에서 database.brightcloud.com과 함께 다운로드되며 알 수 없는 URL 쿼리는 포트 80에서 service.brigthcloud.com과 함께 수행됩니다.

root@123:#telnet service.brightcloud.com 80

root@123:#telnet database.brightcloud.com 80

root@123:#telnet database.brightcloud.com 443

텔넷 통신이 성공하면 출력 중 하나가 다음과 같이 표시됩니다.

Connected to service.brightcloud.com. Escape character is '^]'.

참고: 설계상 연결되지 않으므로 443을 통해 service.brightcloud.com에 대한 텔넷을 제거했습니다.

| Cisco 내부 정보

|

디바이스는 BcapPort(80)의 BcapServer(service.brightcloud.com) 및 SslPort(443)의 DbServer(database.brightcloud.com)에 연결하려고 시도합니다.

이러한 연결 시도가 실패하면 URL 데이터베이스가 다운로드되지 않습니다.

3단계. 파일 다운로드 확인

필요한 포트와의 도메인 연결을 확인한 후 다음 파일이 어플라이언스에 다운로드되었는지 확인해야 합니다.

root@123:#ls /var/sf/cloud_download/

root@123:#lsof | grep bcdb SFDataCor 2516 root mem REG 0,11 129531946 573212 /dev/shm/Global.bcdb1acc SFDataCor 2516 root mem REG 0,11 480000000 573211 /dev/shm/Global.bcdb1 SFDataCor 2516 root mem REG 0,11 262144 573213 /dev/shm/Global.bcdb1cacheinx SFDataCor 2516 root 54u REG 0,11 480000000 573211 /dev/shm/Global.bcdb1 SFDataCor 2516 root 55u REG 0,11 129531946 573212 /dev/shm/Global.bcdb1acc SFDataCor 2516 root 61u REG 0,11 262144 573213 /dev/shm/Global.bcdb1cacheinx snort 2541 sfsnort mem REG 0,11 262144 573213 /dev/shm/Global.bcdb1cacheinx snort 2541 sfsnort mem REG 0,11 129531946 573212 /dev/shm/Global.bcdb1acc snort 2541 sfsnort mem REG 0,11 480000000 573211 /dev/shm/Global.bcdb1 snort 2541 sfsnort 15u REG 0,11 480000000 573211 /dev/shm/Global.bcdb1 snort 2541 sfsnort 16u REG 0,11 129531946 573212 /dev/shm/Global.bcdb1acc snort 2541 sfsnort 25u REG 0,11 262144 573213 /dev/shm/Global.bcdb1cacheinx snort 2542 sfsnort mem REG 0,11 262144 573213 /dev/shm/Global.bcdb1cacheinx snort 2542 sfsnort mem REG 0,11 129531946 573212 /dev/shm/Global.bcdb1acc snort 2542 sfsnort mem REG 0,11 480000000 573211 /dev/shm/Global.bcdb1 snort 2542 sfsnort 15u REG 0,11 480000000 573211 /dev/shm/Global.bcdb1 snort 2542 sfsnort 16u REG 0,11 129531946 573212 /dev/shm/Global.bcdb1acc snort 2542 sfsnort 25u REG 0,11 262144 573213 /dev/shm/Global.bcdb1cacheinx snort 2543 sfsnort mem REG 0,11 480000000 573211 /dev/shm/Global.bcdb1 snort 2543 sfsnort mem REG 0,11 262144 573213 /dev/shm/Global.bcdb1cacheinx snort 2543 sfsnort mem REG 0,11 129531946 573212 /dev/shm/Global.bcdb1acc snort 2543 sfsnort 16u REG 0,11 480000000 573211 /dev/shm/Global.bcdb1 snort 2543 sfsnort 25u REG 0,11 129531946 573212 /dev/shm/Global.bcdb1acc snort 2543 sfsnort 29u REG 0,11 262144 573213 /dev/shm/Global.bcdb1cacheinx snort 2549 sfsnort mem REG 0,11 129531946 573212 /dev/shm/Global.bcdb1acc snort 2549 sfsnort mem REG 0,11 480000000 573211 /dev/shm/Global.bcdb1 snort 2549 sfsnort mem REG 0,11 262144 573213 /dev/shm/Global.bcdb1cacheinx snort 2549 sfsnort 16u REG 0,11 480000000 573211 /dev/shm/Global.bcdb1 snort 2549 sfsnort 25u REG 0,11 129531946 573212 /dev/shm/Global.bcdb1acc snort 2549 sfsnort 29u REG 0,11 262144 573213 /dev/shm/Global.bcdb1cacheinx

root@123:#pidof snort 2549 2543 2542 2541

URL 데이터 세트의 로컬 설치가 완료되면 full_bcdb_rep_4.xxx.bin이라는 파일이 /var/sf/cloud_download 디렉토리에 있습니다.

root@123:# ls /var/sf/cloud_download/full_bcdb_rep_4.* -rw-r--r-- 1 root root 429M Mar 14 03:07 full_bcdb_rep_4.494.bin

4단계. SFDC 다시 시작

일부 파일이 완전히 다운로드되지 않았거나 이 폴더 위치에서 누락된 경우 전체 파일 다운로드를 가져오려면 다음 서비스를 다시 시작해야 합니다.

root@123:# pmtool restartbyid SFDataCorrelator

5단계. Snort 인스턴스 다시 시작

root@123:# pmtool restartbytype snort

6단계. CloudAgent 서비스 다시 시작

root@123:# pmtool restartbyid CloudAgent

필요한 서비스를 다시 시작한 후 Firesight Management Center에서 URL 업데이트를 다시 시도해야 합니다.

| Cisco 내부 정보 파일 다운로드가 다시 실패하면 다음 위치에 표시된 오류 메시지를 확인하십시오.

오류 코드에 대한 자세한 내용은 을/를 참조하십시오. 성공적인 Brightcloud 서비스에 필요한 파일입니다.

|

또한 urldb_log 파일을 확인하여 출력을 확인합니다. CloudAgent가 최신 상태이면 다음 출력을 볼 수 있습니다.

root@123:# cd /var/log/

root@123:# tail -900f urldb_log

Jun 2 05:40:51 gw-iaps-01 SF-IMS[3769]: [3808] CloudAgent:CloudAgent [INFO] Nothing to do, up to date

Jun 2 05:40:53 gw-iaps-01 SF-IMS[3769]: [3808] CloudAgent:CloudAgent [INFO] Nothing to do, up to date

Jun 2 05:41:00 gw-iaps-01 SF-IMS[3769]: [3808] CloudAgent:CloudAgent [INFO] Nothing to do, up to date

Jun 2 05:41:01 gw-iaps-01 SF-IMS[3769]: [3808] CloudAgent:CloudAgent [INFO] Nothing to do, up to date

Jun 2 05:45:07 gw-iaps-01 SF-IMS[3769]: [3808] CloudAgent:CloudAgent [INFO] Nothing to do, up to date

7단계. 패킷 캡처 수행

일부 시나리오에서는 CloudAgent 로그 파일이 최신 상태로 검색되더라도 443/HTTPS 연결에 대해 다음에 대한 텔넷이 실패합니다.

root@123:# telnet service.brightcloud.com 443 Trying 54.221.218.187... telnet: connect to address 54.221.218.187: Connection refused Trying 107.22.214.128... telnet: connect to address 107.22.214.128: Connection refused

이러한 결과가 표시되면 다음 단계를 사용하여 패킷 캡처를 수행합니다.

1. Firesight Management Center에 대한 SSH를 사용하여 루트 사용자로 승격합니다.

sudo su -

2. 다음 명령을 실행하여 캡처를 시작합니다.

tcpdump -i

-s 0 -w /var/tmp/

port 443

특별히 클라우드 서비스에 대한 캡처를 얻으려면 다음 패턴의 명령을 실행합니다. 옵션 -s를 제공해야 합니다. 그렇지 않으면 패킷의 기본 크기는 96바이트이며, 이 경우 패킷이 잘립니다.

tcpdump -i <interface> -w testpcap1.pcap -s 9000 "host service.brightcloud.com or host database.brightcloud.com or host service2.brightcloud.com"

3. 문제가 더 자주 발생하는 경우 실패 상태 경보가 다시 나타날 때까지 캡처가 실행되도록 합니다. 캡처하는 동안 두 포트에 텔넷을 수행하는 것이 좋습니다. (service.brightcloud 및 database.brightcloud).

4. 캡처를 중지하고 파일을 서버에 scp합니다.

5. 수집된 캡처에서 443에 대한 패킷이 트리거되는지 또는 패킷이 삭제되는지 확인합니다.

8단계. 새 터미널 열기 및 디버그 실행

패킷이 삭제되지 않고 패킷이 성공적으로 트리거되는 것을 발견하면 CloudAgent에서 URL 데이터베이스를 다운로드했지만 일부 알 수 없는 특정 URL에 대한 조회가 실패했을 가능성이 높습니다.

캡처가 실행되는 동안 새 터미널을 열고 CloudAgent에 대한 디버그를 실행해야 합니다. 그러기 위해서는 CloudAgent 프로세스를 비활성화해야 합니다.

다음 단계를 수행하여 Firesight Management Center에서 디버그를 시작합니다

CloudAgent 서비스를 비활성화하여 클라우드 에이전트를 디버그 모드로 설정합니다.

root@123:# pmtool disablebyid CloudAgent

CloudAgent에 대해 Debug 명령을 실행합니다

root@123:# CloudAgent --debug --config /etc/sf/cloudagent.conf --peers-config /etc/sf/device_cap.conf --ccfg /etc/sf/bca.cfg

충분한 데이터를 캡처할 수 있게 되면 다음 명령으로 CloudAgent 프로세스를 종료한 다음 CloudAgent 서비스를 다시 활성화하여 디버그를 중지합니다.

root@123:# pkill -15 CloudAgent

root@123:# pmtool enablebyid CloudAgent

디버그 출력은 다음과 같습니다.

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [INFO] Setting debug level to 1

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [INFO] Processing configuration '/etc/sf/cloudagent.conf'

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [INFO] Processing peer list configuration '/etc/sf/device_cap.conf'

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [INFO] Processing cloud config file '/etc/sf/bca.cfg'

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [INFO] Set cloud poll time to 1800

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [INFO] Set queue memcap to 50485760

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [INFO] Set persistent cache memcap to 524288000

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [INFO] Set request cache memcap to 50485760

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [INFO] Set ip reputation max download size to 536870912

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [INFO] Set ip reputation max redirects to 2

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [INFO] Set ip reputation connection time out to 5

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [INFO] Set ip reputation max download size to 600

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [INFO] Set ip reputation auto update time to 7200

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [INFO] config file = /etc/sf/cloudagent.conf

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [INFO] pid file = /var/sf/run/CloudAgent.pid

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [DEBUG] config.c:158:ProcessConfiguration(): Local authority is 5fe379a0-a765-11e4-b74e-eef0c3580dec

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:250:auth_license_init(): Initializing license /etc/sf/license

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] key.c:256:readSigFile(): File I/O problem for /etc/sf/license: No such file or directory

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:263:auth_license_init(): Can't read signature file

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:250:auth_license_init(): Initializing license /etc/sf/license.d/57b856615f0d4649da3fc262d8fbc3fa.lic

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] key.c:277:readSigFile(): old_length is 918, new length is 669

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] key.c:543:verifyBuffer(): The length of the buffer, less the signature is 154

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] key.c:544:verifyBuffer(): The length of the signature is 512

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] key.c:629:rsa_verify(): Checking hash signature

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] key.c:638:rsa_verify(): Possible old license format, trying alternate method

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] key.c:562:verifyBuffer(): Found valid signature: sf_new.pub

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] key.c:595:verifyBuffer(): Valid signature

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:291:auth_license_init(): Valid signature

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:1103:load_kvp(): Calling initToken with l->buffer_length=669

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:1121:load_kvp(): kvp->token = model, kvp->value = 0x42

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:1121:load_kvp(): kvp->token = expires, kvp->value = forever

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:1121:load_kvp(): kvp->token = node, kvp->value = 00:50:56:91:44:6B

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:1121:load_kvp(): kvp->token = serial_number, kvp->value = 74245185

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:1121:load_kvp(): kvp->token = feature_id, kvp->value = 0xC

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:1121:load_kvp(): kvp->token = model_info, kvp->value = 66E:50000:HOST,66E:50000:USER

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:421:auth_license_validate_license(): license mac 00:50:56:91:44:6B

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:1345:auth_search_for_matching_mac(): Compare 00:50:56:91:44:6B license mac 00:50:56:91:44:6B

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:447:auth_license_validate_license(): local model is 66, license model = 66

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:463:auth_license_validate_license(): feature license 0xC

Jul 20 05:36:23 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:250:auth_license_init(): Initializing license /etc/sf/license.d/c4d0c77c3c574ec3bc45cfb3d5aa8b0c.lic

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:421:auth_license_validate_license(): license mac 00:50:56:91:44:6B

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:1345:auth_search_for_matching_mac(): Compare 00:50:56:91:44:6B license mac 00:50:56:91:44:6B

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:437:auth_license_validate_license(): now is 1437370584, license time is 1452402889

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:447:auth_license_validate_license(): local model is 66, license model = 66

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:463:auth_license_validate_license(): feature license 0xB

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:AUTH [DEBUG] license.c:564:auth_license_validate_license(): Got URL License type: SUBSCRIPTION

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [DEBUG] config.c:405:GetURLFilteringLicenseInfo(): URLFiltering License: /etc/sf/license.d/aa434b92b62bc5982e2603b59e9fe06e.lic

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [DEBUG] config.c:479:Get

URLFilteringLicenseInfo(): count for model 72H(URLFilter) is 2

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [DEBUG] config.c:171:ProcessConfiguration(): total 2 URL Filtering Licenses

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:DM_peers [DEBUG] DM_peers.c:111:add_peer(): Adding peer e8590790-b18e-11e4-9098-ed176e943d42 to peer list

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:DM_peers [DEBUG] DM_peers.c:118:add_peer(): The peer version for peer e8590790-b18e-11e4-9098-ed176e943d42 is 0

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [DEBUG] config.c:344:ProcessURLFilteringPeers(): URLFiltering peers are *************************

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:DM_peers [DEBUG] DM_peers.c:151:PrintPeers(): peer 'e8590790-b18e-11e4-9098-ed176e943d42' and peer status is 2 and version 5.3 is 0

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [DEBUG] config.c:346:ProcessURLFilteringPeers(): URLFiltering peers are *************************

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:DM_peers [DEBUG] DM_peers.c:111:add_peer(): Adding peer bfc13f04-b0e5-11e4-9c85-a922b39543ad to peer list

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:DM_peers [DEBUG] DM_peers.c:118:add_peer(): The peer version for peer bfc13f04-b0e5-11e4-9c85-a922b39543ad is 0

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [DEBUG] config.c:344:ProcessURLFilteringPeers(): URLFiltering peers are *************************

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:DM_peers [DEBUG] DM_peers.c:151:PrintPeers(): peer 'e8590790-b18e-11e4-9098-ed176e943d42' and peer status is 2 and version 5.3 is 0

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:DM_peers [DEBUG] DM_peers.c:151:PrintPeers(): peer 'bfc13f04-b0e5-11e4-9c85-a922b39543ad' and peer status is 2 and version 5.3 is 0

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [DEBUG] config.c:346:ProcessURLFilteringPeers(): URLFiltering peers are *************************

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [DEBUG] config.c:350:ProcessURLFilteringPeers(): no URL Filtering Licenses available

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:cloud_config [DEBUG] config.c:178:ProcessConfiguration(): Peers Configuration read, 0 URL Filtering Licenses remaining

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:SFTL [DEBUG] SSLSupport.c:26:init_OpenSSL(): Loading error strings

Jul 20 05:36:24 bne-fsm-01 SF-IMS[27417]: [27417] CloudAgent:CloudAgent [DEBUG] CloudAgent.cpp:278:main(): Started

9단계. 테스트 수행

디버그 상태가 양호하고 url db 로그에도 업데이트할 내용이 없는 경우, 트리거된 클라우드 조회 알림이 오탐인지 확인하기 위해 테스트를 한 번 더 수행해야 합니다.

다음 테스트를 수행하려면 유지 보수 기간을 정렬해야 합니다.

테스트 -1

FireSIGHT Management Center 및 Firepower에서 bcdb 파일에 대한 백업을 수행합니다.

백업을 수행해야 하는 파일은 다음 위치에서 사용할 수 있습니다.

root@123:# cd /var/sf/cloud_download/

이 위치에서 FireSIGHT Management Center 및 Firepower의 다른 위치로 파일을 이동합니다.

백업한 후 /var/sf/cloud_download/ 위치에서 bcdb 파일을 제거하고 다음 단계를 수행하여 데이터베이스를 강제 다운로드합니다.

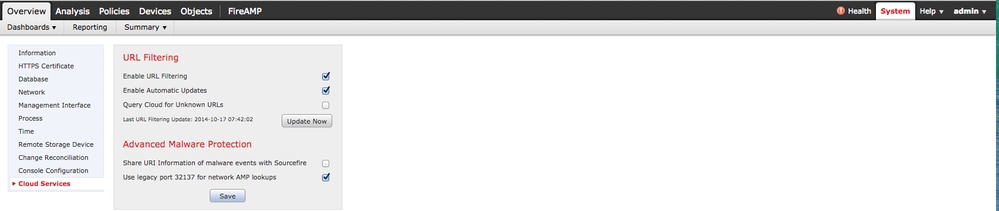

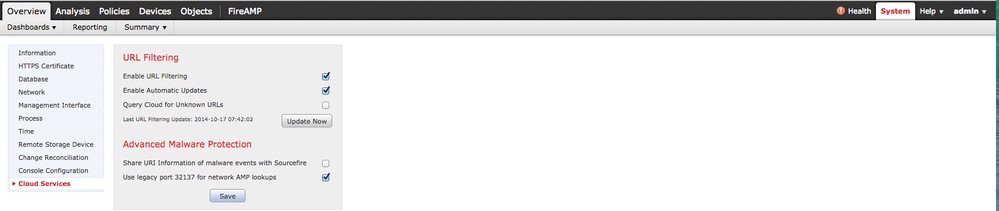

FireSIGHT Management Center에 로그인하고 System > Local > Configuration > Cloud Services로 이동합니다.

Update Now(지금 업데이트) 버튼을 클릭합니다.

새 bcdb 파일이 FireSIGHT Management Center의 동일한 위치/var/sf/cloud_download/에서 성공적으로 업데이트되고 있는지 확인합니다. FireSIGHT Management Center에서 새로 다운로드하는 경우, 동일한 데이터베이스 파일이 Firepower(관리 센서)에서 업데이트되도록 액세스 제어 정책을 푸시해야 합니다.

파일을 성공적으로 다운로드할 수 없는 경우, 어떤 영향도 미치지 않도록 bcdb 파일을 /var/sf/cloud_download/ 내부의 동일한 위치에 재복제합니다.

테스트 -2

url 조회를 수행하고(데이터베이스에 없거나 사용 가능한 url에 대한 url 조회 수행) 응답을 재확인합니다.

/var/sf/cloud_downloads에서 데이터베이스 파일을 삭제한 후 테스트를 수행한 후 파일이 다시 나타나면 443의 연결이 성공했음을 의미합니다.

결론

클라우드 조회 오류가 간헐적으로 발생하는 경우가 있습니다. 5.3.1.2와 같은 버전에서는 상태 모니터링 모듈이 클라우드 조회 오류에 대한 오탐 경보를 보고할 수 있습니다. 간헐적 상태 조회 경보는 다음과 같은 보고서를 제공합니다.

Health Monitor Alert from abc.com Time: youd Aug 5 12:01:41 2015 UTC Severity: critical Module: URL Filtering Monitor Description: Cloud lookup failure Health Monitor Alert from abc.com Time: youd Aug 5 12:17:03 2015 UTC Severity: recovery Module: URL Filtering Monitor Description: Process is running correctly

모든 테스트가 성공적으로 완료되었으며 간헐적인 클라우드 조회 오류가 여전히 발생하는 경우 버전 5.3.1.2부터 상태 경보가 너무 민감하기 때문에 이 문제가 발생합니다. Cisco 버그 CSCut77594  이(가) 이러한 측면에서 보고되었습니다. 상태 경보는 URL 조회에 한 가지 실패가 있는 경우에도 트리거되며, 실패는 해당 특정 URL에 대해 brightcloud 서버에서 응답을 받지 못했음을 의미합니다. URL 상태 모니터링 모듈의 오탐 문제가 다음 버전에서 수정되었습니다.

이(가) 이러한 측면에서 보고되었습니다. 상태 경보는 URL 조회에 한 가지 실패가 있는 경우에도 트리거되며, 실패는 해당 특정 URL에 대해 brightcloud 서버에서 응답을 받지 못했음을 의미합니다. URL 상태 모니터링 모듈의 오탐 문제가 다음 버전에서 수정되었습니다.

DRAMBUIE 5.4.1.5_KENTON 5.4.0.6_AND_5.4.1.5_DC 5.3.1.7 5.3.0.8

개정 이력

| 개정 | 게시 날짜 | 의견 |

|---|---|---|

1.0 |

23-Aug-2024

|

최초 릴리스 |

피드백

피드백