SDM:Cisco IOS 라우터 컨피그레이션의 URL 필터링 예

목차

소개

이 문서에서는 Cisco IOS 라우터에서 URL 필터링을 구성하는 방법을 보여 줍니다.URL 필터링은 Cisco IOS Router를 통과하는 트래픽을 더 효과적으로 제어합니다.URL 필터링은 Cisco IOS 버전 12.2(11)YU 이상에서 지원됩니다.

참고: URL 필터링은 CPU를 많이 사용하므로 외부 필터링 서버를 사용하면 다른 트래픽의 처리량이 영향을 받지 않습니다.네트워크 속도 및 URL 필터링 서버의 용량을 기준으로, 트래픽을 외부 필터링 서버로 필터링할 때 초기 연결에 필요한 시간이 현저히 느려질 수 있습니다.

사전 요구 사항

방화벽 Websense URL 필터링에 대한 제한 사항

Websense 서버 요구 사항:이 기능을 활성화하려면 Websense 서버가 하나 이상 있어야 하지만 둘 이상의 Websense 서버가 선호됩니다.Websense 서버 수에 제한이 없으며 원하는 수만큼 서버를 구성할 수 있지만, 특정 시간(기본 서버)에 하나의 서버만 활성화할 수 있습니다.URL 조회 요청은 기본 서버에만 전송됩니다.

URL 필터링 지원 제한:이 기능은 한 번에 하나의 활성 URL 필터링 스키마만 지원합니다.(Websense URL 필터링을 활성화하기 전에 N2H2와 같이 구성된 다른 URL 필터링 체계가 없는지 항상 확인해야 합니다.)

사용자 이름 제한:이 기능은 사용자 이름 및 그룹 정보를 Websense 서버에 전달하지 않지만, Websense 서버는 사용자 이름을 IP 주소에 일치시킬 수 있는 다른 메커니즘을 가지고 있으므로 사용자 기반 정책을 위해 작동할 수 있습니다.

사용되는 구성 요소

이 문서의 정보는 다음 소프트웨어 및 하드웨어 버전을 기반으로 합니다.

-

Cisco 2801 라우터(Cisco IOS® 소프트웨어 릴리스 12.4(15)T 포함)

-

Cisco SDM(Security Device Manager) 버전 2.5

참고: SDM이 라우터를 구성하도록 허용하려면 SDM을 사용하여 기본 라우터 컨피그레이션을 참조하십시오.

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다.이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다.현재 네트워크가 작동 중인 경우, 모든 명령어의 잠재적인 영향을 미리 숙지하시기 바랍니다.

표기 규칙

문서 규칙에 대한 자세한 내용은 Cisco 기술 팁 규칙을 참조하십시오.

배경 정보

방화벽 Websense URL 필터링 기능을 사용하면 Cisco IOS 방화벽(Cisco CSIS[Secure Integrated Software])이 Websense URL 필터링 소프트웨어와 상호 작용할 수 있습니다.이렇게 하면 일부 정책을 기반으로 지정된 웹 사이트에 대한 사용자 액세스를 방지할 수 있습니다.Cisco IOS 방화벽은 Websense 서버와 함께 작동하여 특정 URL이 허용 또는 거부(차단)될 수 있는지 여부를 확인합니다.

CLI로 라우터 구성

이 섹션에서는 이 문서에 설명된 기능을 구성하는 정보를 제공합니다.

참고: 이 섹션에 사용된 명령에 대한 자세한 내용을 보려면 명령 조회 도구(등록된 고객만 해당)를 사용하십시오.

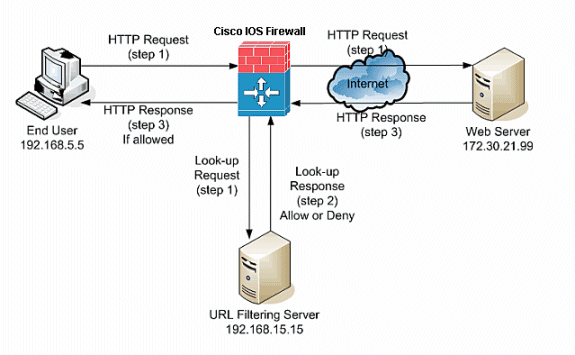

네트워크 다이어그램

이 문서에서는 다음 네트워크 설정을 사용합니다.

이 예에서는 URL 필터링 서버가 내부 네트워크에 있습니다.네트워크 내부에 있는 최종 사용자는 인터넷을 통해 네트워크 외부에 있는 웹 서버에 액세스하려고 합니다.

다음 단계는 웹 서버에 대한 사용자 요청에서 완료됩니다.

-

최종 사용자는 웹 서버의 페이지로 이동하고 브라우저가 HTTP 요청을 보냅니다.

-

Cisco IOS Firewall에서 이 요청을 수신하면 웹 서버에 요청을 전달합니다.동시에 URL을 추출하고 조회 요청을 URL 필터링 서버로 전송합니다.

-

URL 필터링 서버가 조회 요청을 수신한 후 URL을 허용할지 거부할지를 결정하기 위해 데이터베이스를 확인합니다.Cisco IOS® 방화벽에 대한 조회 응답으로 허용 또는 거부 상태를 반환합니다.

-

Cisco IOS® 방화벽은 이 조회 응답을 수신하고 다음 기능 중 하나를 수행합니다.

-

조회 응답이 URL을 허용하는 경우 HTTP 응답을 최종 사용자에게 전송합니다.

-

조회 응답이 URL을 거부하면 URL 필터링 서버는 사용자를 자체 내부 웹 서버로 리디렉션합니다. 이 서버에서는 URL이 차단된 범주를 설명하는 메시지를 표시합니다.그런 다음 연결이 양쪽 끝에서 재설정됩니다.

-

필터링 서버 식별

ip urlfilter server vendor 명령을 사용하여 필터링 서버의 주소를 식별해야 합니다.사용하는 필터링 서버 유형에 따라 이 명령의 적절한 형식을 사용해야 합니다.

참고: 컨피그레이션에서는 단일 서버 유형(Websense 또는 N2H2)만 구성할 수 있습니다.

웹센스

Websense는 다음 정책을 기반으로 HTTP 요청을 필터링할 수 있는 타사 필터링 소프트웨어입니다.

-

대상 호스트 이름

-

대상 IP 주소

-

키워드

-

사용자 이름

이 소프트웨어는 60개 이상의 카테고리 및 하위 카테고리로 구성된 2천만 개 이상의 사이트로 구성된 URL 데이터베이스를 유지 관리합니다.

ip urlfilter server vendor 명령은 N2H2 또는 Websense URL 필터링 애플리케이션을 실행하는 서버를 지정합니다.URL 필터링을 위해 공급업체 서버를 구성하려면 글로벌 컨피그레이션 모드에서 ip urlfilter server vendor 명령을 사용합니다.컨피그레이션에서 서버를 제거하려면 이 명령의 no 형식을 사용합니다.ip urlfilter server vendor 명령의 구문입니다.

hostname(config)# ip urlfilter server vendor

{websense | n2h2} ip-address [port port-number]

[timeout seconds] [retransmit number] [outside] [vrf vrf-name]

ip-address를 websense 서버의 IP 주소로 교체합니다.초를 IOS 방화벽에서 필터링 서버에 연결을 계속 시도해야 하는 시간(초)으로 대체합니다.

예를 들어, URL 필터링을 위해 단일 Websense 필터링 서버를 구성하려면 다음 명령을 실행합니다.

hostname(config)# ip urlfilter server vendor websense 192.168.15.15

필터링 정책 구성

참고: URL 필터링을 활성화하기 전에 URL 필터링 서버를 식별하고 활성화해야 합니다.

긴 HTTP URL 자르기

URL 필터가 서버에 대한 긴 URL을 자르는 것을 허용하려면 글로벌 컨피그레이션 모드에서 ip urlfilter truncate 명령을 사용합니다.자르기 옵션을 비활성화하려면 이 명령의 no 형식을 사용합니다.이 명령은 Cisco IOS 버전 12.4(6)T 이상에서 지원됩니다.

ip urlfilter 자르기 {script-parameters | hostname}은 이 명령의 구문입니다.

스크립트 매개 변수:스크립트 옵션까지의 URL만 전송됩니다.예를 들어, 전체 URL이 http://www.cisco.com/dev/xxx.cgi?when=now인 경우 http://www.cisco.com/dev/xxx.cgi를 통한 URL만 전송됩니다(지원되는 최대 URL 길이를 초과하지 않는 경우).

호스트 이름: 호스트 이름만 전송됩니다.예를 들어, 전체 URL이 http://www.cisco.com/dev/xxx.cgi?when=now인 경우 http://www.cisco.com만 전송됩니다.

script-parameters 및 hostname 키워드가 모두 구성된 경우 script-parameters 키워드가 hostname 키워드보다 우선합니다.두 키워드가 모두 구성되고 스크립트 매개변수 URL이 잘리고 지원되는 최대 URL 길이를 초과할 경우 URL은 호스트 이름까지 잘립니다.

참고: script-parameters 키워드와 호스트 이름이 모두 구성된 경우 아래에 표시된 대로 별도의 행에 있어야 합니다.한 줄로 결합할 수 없습니다.

참고: ip urlfilter truncate 스크립트 매개 변수

참고: ip url 필터 자르기 호스트 이름

Cisco IOS 버전 12.4를 실행하는 라우터의 컨피그레이션

이 구성에는 이 문서에 설명된 명령이 포함됩니다.

| Cisco IOS 버전 12.4를 실행하는 라우터의 컨피그레이션 |

|---|

R3#show running-config : Saved version 12.4 service timestamps debug datetime msec service timestamps log datetime msec service password-encryption ! hostname R3 ! ! !--- username cisco123 privilege 15 password 7 104D000A061843595F ! aaa session-id common ip subnet-zero ! ! ip cef ! ! ip ips sdf location flash://128MB.sdf ip ips notify SDEE ip ips po max-events 100 !--- use the ip inspect name command in global configuration mode to define a set of inspection rules. This Turns on HTTP inspection. The urlfilter keyword associates URL filtering with HTTP inspection. ip inspect name test http urlfilter !--- use the ip urlfilter allow-mode command in global configuration mode to turn on the default mode (allow mode) of the filtering algorithm. ip urlfilter allow-mode on !--- use the ip urlfilter exclusive-domain command in global configuration mode to add or remove a domain name to or from the exclusive domain list so that the firewall does not have to send lookup requests to the vendor server. Here we have configured the IOS firewall to permit the URL www.cisco.com without sending any lookup requests to the vendor server. ip urlfilter exclusive-domain permit www.cisco.com !--- use the ip urlfilter audit-trail command in global configuration mode to log messages into the syslog server or router. ip urlfilter audit-trail !--- use the ip urlfilter urlf-server-log command in global configuration mode to enable the logging of system messages on the URL filtering server. ip urlfilter urlf-server-log !--- use the ip urlfilter server vendor command in global configuration mode to configure a vendor server for URL filtering. Here we have configured a websense server for URL filtering ip urlfilter server vendor websense 192.168.15.15 no ftp-server write-enable ! ! !--- Below is the basic interface configuration on the router interface FastEthernet0 ip address 192.168.5.10 255.255.255.0 ip virtual-reassembly !--- use the ip inspect command in interface configuration mode to apply a set of inspection rules to an interface. Here the inspection name TEST is applied to the interface FastEthernet0. ip inspect test in duplex auto speed auto ! interface FastEthernet1 ip address 192.168.15.1 255.255.255.0 ip virtual-reassembly duplex auto speed auto ! interface FastEthernet2 ip address 10.77.241.109 255.255.255.192 ip virtual-reassembly duplex auto speed auto ! interface FastEthernet2 no ip address ! interface Vlan1 ip address 10.77.241.111 255.255.255.192 ip virtual-reassembly ! ip classless ip route 10.10.10.0 255.255.255.0 172.17.1.2 ip route 10.77.0.0 255.255.0.0 10.77.241.65 ! ! !--- Configure the below commands to enable SDM access to the cisco routers ip http server ip http authentication local no ip http secure-server ! ! line con 0 line aux 0 line vty 0 4 privilege level 15 transport input telnet ssh ! end |

SDM으로 라우터 구성

라우터 SDM 컨피그레이션

Cisco IOS 라우터에서 URL 필터링을 구성하려면 다음 단계를 완료합니다.

참고: SDM을 사용하여 URL 필터링을 구성하려면 글로벌 컨피그레이션 모드에서 ip inspect name 명령을 사용하여 검사 규칙 집합을 정의합니다.이렇게 하면 HTTP 검사가 활성화됩니다.urlfilter 키워드는 URL 필터링을 HTTP 검사와 연결합니다.그런 다음 구성된 검사 이름을 필터링이 수행될 인터페이스에 매핑할 수 있습니다. 예를 들면 다음과 같습니다.

hostname(config)#ip inspect name test http urlfilter

-

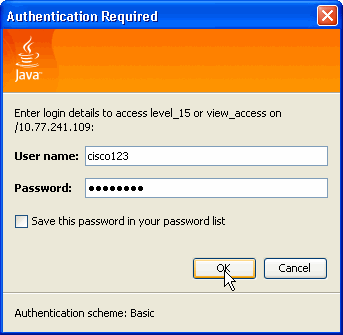

브라우저를 열고 SDM Access에 대해 구성된 라우터 인터페이스의 https://<IP_Address>를 입력하여 라우터의 SDM에 액세스합니다.

브라우저에서 SSL 인증서 신뢰성과 관련된 경고를 승인해야 합니다.기본 사용자 이름과 비밀번호는 모두 비어 있습니다.

라우터는 SDM 응용 프로그램을 다운로드할 수 있도록 이 창을 표시합니다.이 예에서는 응용 프로그램을 로컬 컴퓨터에 로드하며 Java 애플릿에서 실행되지 않습니다.

-

SDM 다운로드가 지금 시작됩니다.SDM Launcher가 다운로드되면, 소프트웨어를 설치하고 Cisco SDM Launcher를 실행하기 위해 프롬프트에 의해 지시된 단계를 완료합니다.

-

사용자 이름 및 비밀번호를 지정한 경우 입력하고 확인을 클릭합니다.

이 예에서는 cisco123을 사용자 이름에 사용하고 cisco123을 비밀번호로 사용합니다.

-

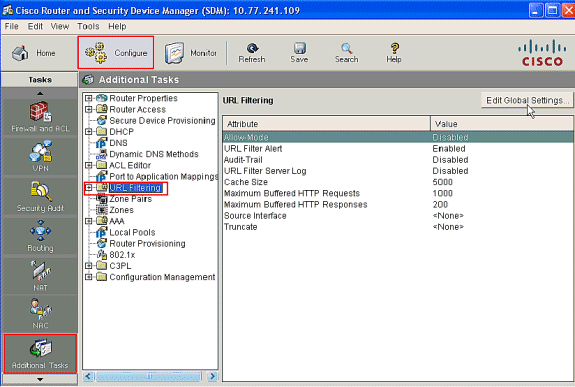

Configuration(구성)->Additional Tasks(추가 작업)를 선택하고 SDM 홈 페이지에서 URL Filtering(URL 필터링)을 클릭합니다.그런 다음 여기와 같이 Edit Global Settings(전역 설정 편집)를 클릭합니다.

-

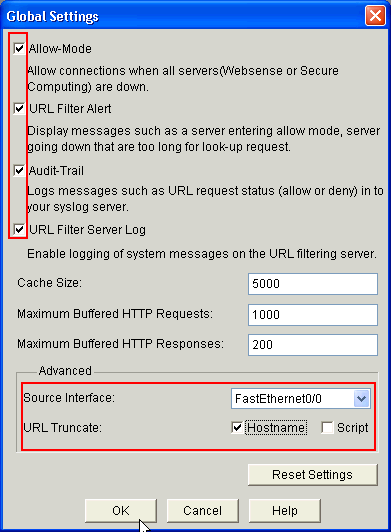

나타나는 새 창에서 URL 필터링에 필요한 매개변수(예: Allow-Mode, URL Filter Alert, Audit-Trial 및 URL Filtering Server Log)를 활성화합니다.표시된 대로 각 매개변수 옆의 확인란을 선택합니다.이제 캐시 크기 및 HTTP 버퍼 정보를 제공합니다.또한 URL 필터가 서버에 대한 긴 URL을 자르지 못하도록 허용하기 위해 표시된 것처럼 Advanced(고급) 섹션에서 Source Interface 및 URL Truncate 메서드를 제공합니다. 여기서 Truncation(잘림) 매개 변수는 Hostname(호스트 이름)으로 선택됩니다. 이제 OK(확인)를 클릭합니다.

-

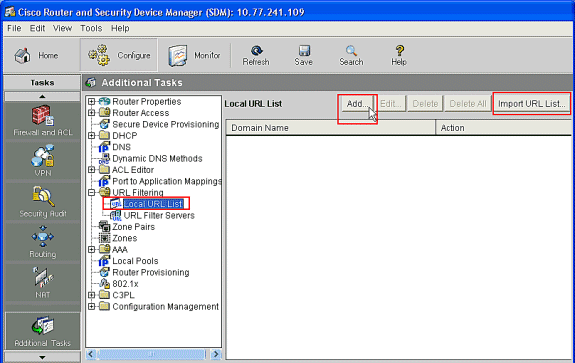

이제 URL Filtering(URL 필터링) 탭 아래에 있는 Local URL List(로컬 URL 목록) 옵션을 선택합니다.도메인 이름을 추가하고 추가된 도메인 이름을 허용 또는 거부하도록 방화벽을 구성하려면 Add를 클릭합니다.필요한 URL 목록이 파일로 있는 경우 Import URL List(URL 목록 가져오기) 옵션을 선택할 수도 있습니다.URL 목록의 요구 사항 및 가용성에 따라 Add URL 또는 Import URL List 옵션을 선택할 수 있습니다.

-

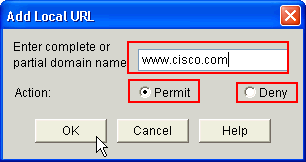

이 예에서 Add(추가)를 클릭하여 URL을 추가하고 필요에 따라 URL을 허용하거나 거부하도록 IOS 방화벽을 구성합니다.이제 ADD Local URL(로컬 URL 추가)이라는 새 창이 열리면서 사용자는 도메인 이름을 제공하고 URL을 허용할지 거부할지를 결정해야 합니다.표시된 대로 Permit(허용) 또는 Deny(거부) 옵션 옆의 라디오 버튼을 클릭합니다.여기서 도메인 이름은 www.cisco.com이며 사용자는 URL www.cisco.com을 허용합니다.동일한 방법으로 Add(추가)를 클릭하고 필요한 만큼 URL을 추가하고 요구 사항에 따라 이를 허용하거나 거부하도록 방화벽을 구성할 수 있습니다.

-

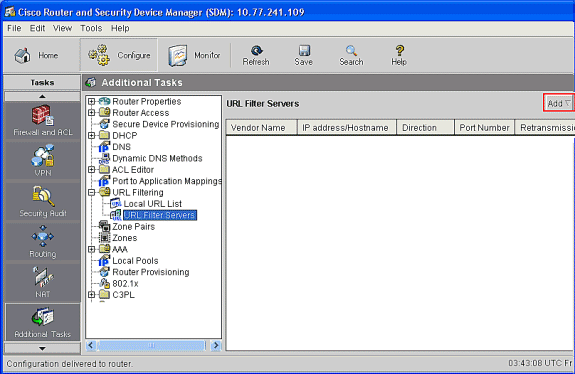

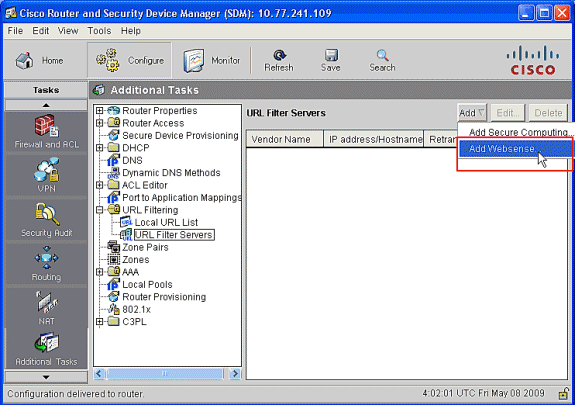

표시된 대로 URL Filtering 탭 아래에 있는 URL Filter Servers(URL 필터 서버) 옵션을 선택합니다.Add를 클릭하여 URL 필터링 기능을 수행하는 URL 필터링 서버 이름을 추가합니다.

-

Add(추가)를 클릭한 후는 이 예에서 Websense 필터링 서버가 사용되므로 아래와 같이 필터링 서버를 Websense로 선택합니다.

-

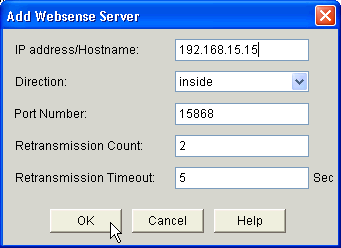

이 Websense 서버 추가 창에서 Websense 서버의 IP 주소를 Direction 및 Port Number(Websense 서버의 기본 포트 번호는 15868입니다)와 함께 제공합니다. 또한 표시된 대로 재전송 수 및 재전송 시간 제한 값을 제공합니다.OK(확인)를 클릭하면 URL 필터링 컨피그레이션이 완료됩니다.

다음을 확인합니다.

URL 필터링 정보를 보려면 이 섹션의 명령을 사용합니다.이러한 명령을 사용하여 컨피그레이션을 확인할 수 있습니다.

Output Interpreter 도구(등록된 고객만 해당)(OIT)는 특정 show 명령을 지원합니다.show 명령 출력의 분석을 보려면 OIT를 사용합니다.

-

show ip urlfilter statistics - 필터링 서버에 대한 정보 및 통계를 표시합니다.

예:

Router# show ip urlfilter statistics URL filtering statistics ================ Current requests count:25 Current packet buffer count(in use):40 Current cache entry count:3100 Maxever request count:526 Maxever packet buffer count:120 Maxever cache entry count:5000 Total requests sent to URL Filter Server: 44765 Total responses received from URL Filter Server: 44550 Total requests allowed: 44320 Total requests blocked: 224

-

show ip urlfilter cache—특권 EXEC 모드에서 show ip urlfilter cache 명령을 사용할 때 캐시 테이블에 캐시할 수 있는 최대 항목 수, 항목 수 및 캐시 테이블에 캐시되는 대상 IP 주소를 표시합니다.

-

show ip urlfilter filter filter config - 필터링 컨피그레이션을 표시합니다.

예:

hostname#show ip urlfilter config URL filter is ENABLED Primary Websense server configurations ====================================== Websense server IP address Or Host Name: 192.168.15.15 Websense server port: 15868 Websense retransmission time out: 6 (in seconds) Websense number of retransmission: 2 Secondary Websense servers configurations ========================================= None Other configurations ===================== Allow Mode: ON System Alert: ENABLED Audit Trail: ENABLED Log message on Websense server: ENABLED Maximum number of cache entries: 5000 Maximum number of packet buffers: 200 Maximum outstanding requests: 1000

문제 해결

오류 메시지

%URLF-3-SERVER_DOWN:URL 필터 서버 10.92.0.9에 대한 연결이 다운되었습니다 — 구성된 UFS가 다운될 때 이 레벨 3 LOG_ERR 유형 메시지가 표시됩니다.이 경우 방화벽은 구성된 서버를 보조로 표시하고 다른 보조 서버 중 하나를 가져와서 해당 서버를 주 서버로 표시합니다.구성된 다른 서버가 없는 경우 방화벽은 허용 모드로 들어가서 URLF-3-ALLOW_MODE 메시지를 표시합니다.

%URLF-3-ALLOW_MODE:모든 URL 필터 서버에 대한 연결이 다운되고 ALLOW MODE가 OFF — 모든 UFS가 다운되어 시스템이 허용 모드를 시작할 때 이 LOG_ERR 유형 메시지가 표시됩니다.

참고: 시스템이 허용 모드(모든 필터 서버가 다운됨)로 들어갈 때마다 TCP 연결을 열고 서버를 가져오려고 시도하는 주기적인 연결 유지 타이머가 트리거됩니다.

%URLF-5-SERVER_UP:URL 필터 서버 10.92.0.9에 연결되었습니다.시스템이 ALLOW MODE에서 반환 — 이 LOG_NOTICE 유형 메시지는 UFS가 up으로 탐지되고 시스템이 allow 모드에서 돌아오면 표시됩니다.

%URLF-4-URL_TOO_LONG:URL이 너무 깁니다(3072바이트 이상). 가짜 패킷일 수 있습니까?— 이 LOG_WARNING 유형 메시지는 조회 요청의 URL이 너무 길면 표시됩니다.3K보다 긴 URL은 삭제됩니다.

%URLF-4-MAX_REQ:대기 중인 요청 수가 최대 한도 <1000>을(를) 초과합니다. 이 LOG_WARNING 유형 메시지는 시스템의 대기 중인 요청 수가 최대 한도를 초과하고 모든 추가 요청이 삭제될 때 표시됩니다.

피드백

피드백