소개

이 문서에서는 IP 공간이 겹치는 서로 다른 네트워크 세그먼트에 있는 서버와 클라이언트 간의 통신을 활성화하도록 NAT(Network Address Translation)를 구성하는 방법에 대해 설명합니다.

사전 요구 사항

요구 사항

이 문서에 대한 특정 요건이 없습니다.

사용되는 구성 요소

이 문서는 특정 소프트웨어 및 하드웨어 버전으로 한정되지 않습니다.

이 문서의 정보는 특정 랩 환경의 디바이스를 토대로 작성되었습니다. 이 문서에 사용된 모든 디바이스는 초기화된(기본) 컨피그레이션으로 시작되었습니다. 현재 네트워크가 작동 중인 경우, 모든 명령어의 잠재적인 영향을 미리 숙지하시기 바랍니다.

참고: 이 문서는 Cisco IOS를 실행하는 모든 Cisco 라우터 및 스위치에 적용됩니다.

배경 정보

목적

IP Space가 겹치는 두 개의 분리된 네트워크 세그먼트에서 서버와 클라이언트 간의 통신을 활성화합니다(일반적으로 네트워크 병합이 발생할 때 표시됨).

설명

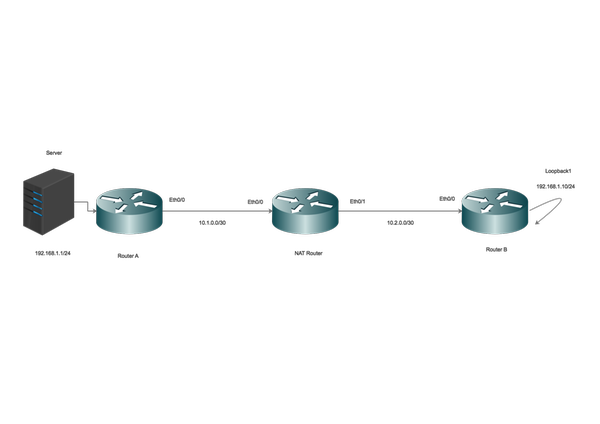

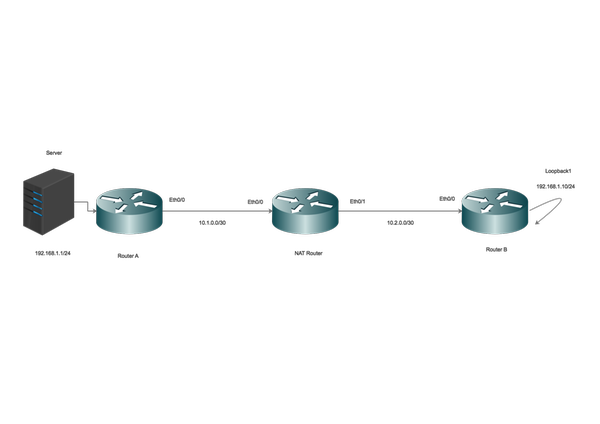

IP 공간이 동일한 두 네트워크는 라우터 A와 라우터 B를 통해 연결됩니다(여기서는 루프백을 사용하여 연결된 네트워크를 시뮬레이션합니다).

라우터 A와 라우터 B 간의 NAT 라우터는 겹치는 IP 네트워크 공간 간의 통신을 활성화합니다.

구성

네트워크 다이어그램

트래픽 흐름

- 클라이언트가 서버의 전역 IP에 대한 트래픽을 시작하면 트래픽이 NAT 라우터에 도달하고 트래픽이 서버로 전달되지만, 트래픽이 다시 NAT 라우터로 반환되면 서버 192.168.1.1이 내부 인터페이스에 연결/알려질 때 라우터가 트래픽을 전달하지 못합니다.

- 이를 해결하려면 외부 소스 트래픽이 NAT 라우터를 통과할 때 마스크 처리(NAT)를 수행합니다.

- 내부 및 외부 인터페이스에서 NAT를 활성화합니다.

interface Ethernet0/0

description Connection to Server

ip address 10.1.0.2 255.255.255.252

ip nat inside

end

!

interface Ethernet0/1

description Connection to Clients

ip address 10.2.0.2 255.255.255.252

ip nat outside

end

!

내부 로컬에서 내부 전역 주소로 변환하도록 NAT를 구성합니다.

ip nat inside source static 192.168.1.1 10.100.1.1 extendable

이제 클라이언트가 NAT 외부 인터페이스에 도달할 때 클라이언트의 소스를 변환하도록 NAT 문을 구성합니다.

ip nat outside source static network 192.168.1.0 10.100.2.0 /24

라우팅 컨피그레이션

서버의 경로입니다. 서버의 특정 경로가 LAN(Ethernet 0/0)을 가리키도록 구성되어 있습니다.

ip route 192.168.1.1 255.255.255.255 Ethernet0/0 10.1.0.1

클라이언트 네트워크에 대한 경로:

ip route 192.168.1.0 255.255.255.0 Ethernet0/1 10.2.0.1

다음을 확인합니다.

구성이 올바르게 작동하는지 확인하려면 이 섹션을 활용하십시오.

*Aug 12 11:34:59.963: NAT*: o: icmp (192.168.1.10, 10) -> (10.100.1.1, 10) [42]

*Aug 12 11:34:59.963: NAT*: o: icmp (192.168.1.10, 10) -> (10.100.1.1, 10) [42]

*Aug 12 11:34:59.963: NAT*: s=192.168.1.10->10.100.2.10, d=10.100.1.1 [42]

*Aug 12 11:34:59.963: NAT*: s=10.100.2.10, d=10.100.1.1->192.168.1.1 [42]

*Aug 12 11:34:59.963: NAT*: i: icmp (192.168.1.1, 10) -> (10.100.2.10, 10) [42]

*Aug 12 11:34:59.963: NAT*: s=192.168.1.1->10.100.1.1, d=10.100.2.10 [42]

*Aug 12 11:34:59.963: NAT*: s=10.100.1.1, d=10.100.2.10->192.168.1.10 [42]

NAT-Router#

*Aug 12 11:34:59.964: NAT*: o: icmp (192.168.1.10, 10) -> (10.100.1.1, 10) [43]

*Aug 12 11:34:59.964: NAT*: s=192.168.1.10->10.100.2.10, d=10.100.1.1 [43]

*Aug 12 11:34:59.964: NAT*: s=10.100.2.10, d=10.100.1.1->192.168.1.1 [43]

*Aug 12 11:34:59.964: NAT*: i: icmp (192.168.1.1, 10) -> (10.100.2.10, 10) [43]

*Aug 12 11:34:59.964: NAT*: s=192.168.1.1->10.100.1.1, d=10.100.2.10 [43]

*Aug 12 11:34:59.964: NAT*: s=10.100.1.1, d=10.100.2.10->192.168.1.10 [43]

NAT-Router#

그림에서 알 수 있듯이 클라이언트가 트래픽(192.168.1.10)을 시작할 때 NAT outside는 Outside Global을 Outside Local(10.100.2.10)로 변환한 다음 트래픽을 NAT inside 인터페이스로 라우팅합니다.

이제 NAT 내부 인터페이스는 목적지(10.100.1.1)를 내부 로컬 주소(192.168.1.1)로 변환하고 트래픽이 서버로 이동합니다.

서버에서 소스 주소가 10.100.2.10인 트래픽을 수신했습니다.

문제 해결

현재 이 설정에 사용할 수 있는 특정 문제 해결 정보가 없습니다.

제한

이 설정에서는 클라이언트만 연결을 시작할 수 있으며 연결이 성공합니다.

외부 로컬-전역 변환 테이블에 NAT 항목이 없으므로 NAT가 실패하므로 트래픽은 내부(서버에서)에서 시작할 수 없습니다.

피드백

피드백