Cisco Aironet 802.11a/b/g ワイヤレス LAN クライアント アダプタ (CB21AG およびPI21AG) 管理ユーティリティ アドミニストレータ ガイド Release 4.0

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月6日

章のタイトル: プロファイルの作成

プロファイルの作成

この章では、ACAU を使用してプロファイルを作成する方法について説明します。このプロファイルはコンフィギュレーション ファイルに保存され、クライアント アダプタ ソフトウェアをインストールするときに Install Wizard によってインストールされます。

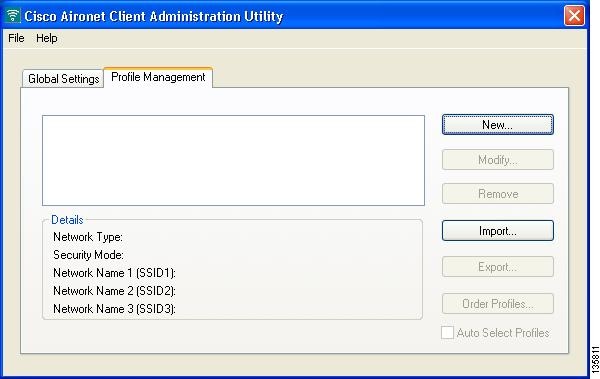

Profile Management タブの概要

ACAU の Profile Management タブを使用すると、ユーザのクライアント アダプタのプロファイル(保存されるコンフィギュレーション)を最大 16 個作成または変更できます。各プロファイルに設定するパラメータにより、アダプタの動作が制御されます。プロファイルを作成したら、ACAU のコンフィギュレーション ファイルに保存する必要があります。これらのプロファイルは、クライアント アダプタ ソフトウェアのインストール時に Install Wizard によってインストールされるまで、コンフィギュレーション ファイルに格納されます。

(注) プロファイルの作成のほかに、Profile Management タブでは、プロファイルの削除、インポート、エクスポートまたは自動選択も実行できます。詳細は、「プロファイルの管理」を参照してください。

プロファイル マネージャを開く

ACAU のプロファイル マネージャを開くには、Profile Management タブをクリックします。Profile Management ウィンドウが表示されます(図5-1 を参照)。

プロファイルを新しく作成したり、既存のプロファイルを変更する場合は、Profile Editor ウィンドウが表示されます。これらのウィンドウを使用して、そのプロファイルのコンフィギュレーション パラメータを設定します。

次に示す各 Profile Editor ウィンドウには、クライアント アダプタの特定の機能に影響を与えるパラメータが表示されます。

•![]() General:クライアント アダプタを無線ネットワークで使用できるようにします。

General:クライアント アダプタを無線ネットワークで使用できるようにします。

•![]() Advanced:インフラストラクチャまたはアドホック ネットワークでのクライアント アダプタの動作を制御します。

Advanced:インフラストラクチャまたはアドホック ネットワークでのクライアント アダプタの動作を制御します。

•![]() Security:クライアント アダプタとアクセス ポイントとのアソシエート方法、無線ネットワークでの認証方法、データの暗号化および復号化の方法を制御します。

Security:クライアント アダプタとアクセス ポイントとのアソシエート方法、無線ネットワークでの認証方法、データの暗号化および復号化の方法を制御します。

表5-1 に、各 Profile Editor ウィンドウに表示されるパラメータの設定手順の参照先を示します。

|

|

|

|---|---|

基本パラメータの設定

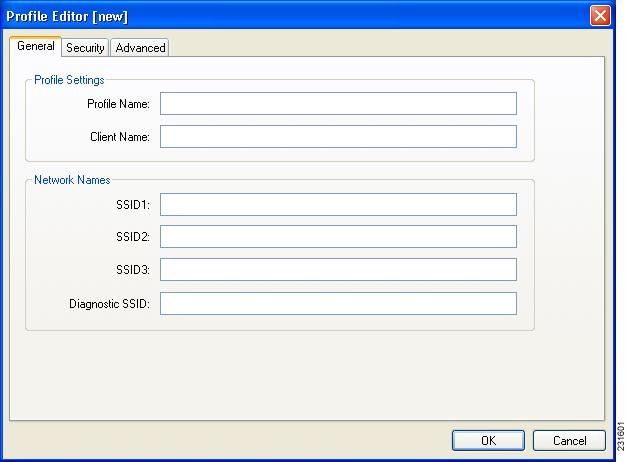

Profile Editor の General ウィンドウ(図5-2 を参照)を使用すると、クライアント アダプタを無線ネットワークで使用できるようにするためのパラメータを設定できます。このウィンドウは、Profile Management タブを選択し、Profile Management ウィンドウで New または Modify をクリックすると表示されます。

図5-2 Profile Editor の General ウィンドウ

表5-2 は、プロファイルの基本パラメータを示しています。パラメータを変更する場合は、表の指示に従ってください。

次の項に進んでその他のパラメータを設定するか、 OK をクリックして Profile Management ウィンドウに戻ります。

診断チャネル モードのトラブルシューティング

Diagnostic channel(DC;診断チャネル)モードとは、クライアント アダプタと無線 LAN インフラストラクチャ デバイスとの間の通信の問題を識別するモードです。DC モードのとき、クライアント アダプタとインフラストラクチャ デバイスは、定義された一連のテストを実行しています。これらのテストの結果を使用して、トラブルシューティングに必要な条件の切り分けができます。

DC モードのテストは、DC モードで実行可能な、プロファイルの Aironet Desktop Utility(ADU)からのみ起動できます。DC モードでテストを実行する詳細は、『Cisco Aironet 802.11a/b/g ワイヤレス LAN クライアント アダプタ(CB21AG および PI21AG)管理ユーティリティ アドミニストレータ ガイド ソフトウェア リリース 4.0』の「トラブルシューティング」の章を参照してください。

診断用チャネル モードを使用するため、クライアント アダプタがアクセスする、特定のプロファイルの診断用 SSID を ACAU から指定します。Profile Editor General タブで診断用の SSID を指定できます。

また、ACAU を使用して、プロファイルを信頼できるものにすることもできます。クライアント アダプタでは、プロファイルが信頼できない場合でも、DC モードのテストを実行できますが、信頼できないプロファイルではレポートの権限に制限があります。Profile Editor Security タブを使用して、信頼できるプロファイルを作成できます。詳細は、「プロファイルの信頼性確保」を参照してください。

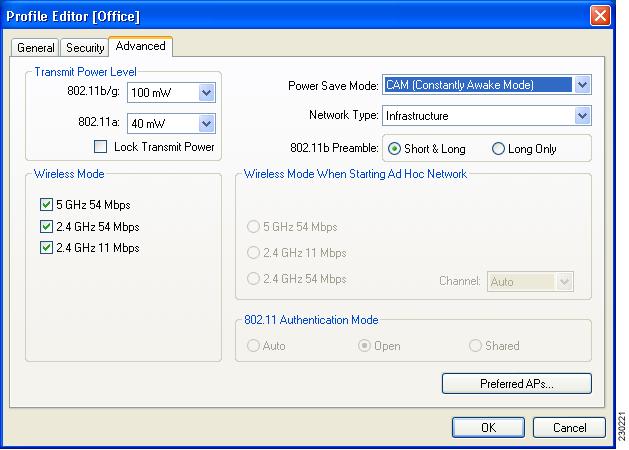

拡張パラメータの設定

Profile Editor の Advanced ウィンドウ(図5-3 を参照)を使用すると、インフラストラクチャ ネットワークまたはアドホック ネットワークでのクライアント アダプタの動作を制御するパラメータを設定できます。このウィンドウを開くには、いずれかの Profile Editor ウィンドウで Advanced タブをクリックします。

図5-3 Profile Editor の Advanced ウィンドウ

表5-3 は、プロファイルの拡張パラメータを示しています。パラメータを変更する場合は、表の指示に従ってください。

|

|

|

||

|---|---|---|---|

| クライアント アダプタの送信時の望ましい電力レベルを指定します。アダプタは最大で 100mW までサポートしていますが、実際に使用される送信電力レベルは、各国の規制当局により許可される最大値までに制限されます(米国は FCC、カナダは DOC、欧州は ETSI、日本は TELEC)。 オプション:使用される無線帯域とクライアント アダプタにプログラミングされている電力テーブルによる(下記の表を参照) デフォルト: クライアント アダプタにプログラミングされているレベルのうち、アダプタを使用する国の規制機関で許可される最大レベル |

|||

|

|

|

||

(注) クライアント アダプタが 802.11g モードで動作する場合、最大送信電力は 802.11b モードで動作する場合よりも低いレベルに制限されます。これは、802.11g 固有の規制を定めている国があるためです。

(注) 送信電力レベルを下げると、バッテリの電力を節約できますが、無線範囲が狭まります。 |

|||

| ACAU で送信電力レベルを設定してロックするかどうかを指定します。ACAU の Lock Transmit Power チェックボックスをオンにすると、ADU では送信電力レベルを選択できなくなります。ADU では、送信電力レベルは表示のみとなります。 オプション: チェックボックスをオンにすると、送信電力レベルは ACAU によってロックされます。チェックボックスをオフにすると、ACAU では送信電力レベルはロックされません。 デフォルト: ACAU では送信電力レベルはロックされません。

(注) Lock Transmit Power パラメータは、802.11a および 802.11b/g の両方の設定に適用されます。 |

|||

| オプション:CAM(Constantly Awake Mode)、Fast PSP(Power Save Mode)、または Max PSP(Max Power Saving) |

|||

|

|

|

||

常に電源が投入された状態でクライアント アダプタが保持されるので、メッセージの応答時間にほとんど遅れが生じません。 最も電力を消費しますが、最高のスループットを実現します。デスクトップ コンピュータおよび AC 電源を使用するデバイスに適しています。

(注) これは、アドホック ネットワークで使用できる唯一のモードです。 |

|||

ネットワーク トラフィックに応じて、PSP モードと CAM モードを切り替えます。大量のパケットを受信するときは CAM モードに切り替わり、パケットの受信が完了すると PSP モードに戻ります。 電力消費を抑えつつ、Max PSP モードよりも高いスループットを必要とする場合に適しています。

(注) このモードは、アドホック ネットワークでは使用できません。 |

|||

クライアント アダプタへの着信メッセージをアクセス ポイントでバッファリングさせます。クライアント アダプタは定期的に起動してアクセス ポイントをポーリングし、バッファに待機中のメッセージがないかどうかを確認します。アダプタはそれぞれのメッセージを要求してから、スリープ モードに戻ります。 電力を最も節約できますが、スループットは最も低くなります。電力消費を抑えることが重要なデバイス(バッテリ持続時間の短いデバイスなど)に適しています。

(注) このモードは、アドホック ネットワークでは使用できません。 |

|||

| クライアント アダプタをインストールするネットワークのタイプを指定します。 |

|||

|

|

|

||

ピア ツー ピアと呼ばれることもあります。無線ネットワークが、アクセス ポイント経由で有線イーサネット ネットワークに接続されていない少数の無線デバイスから構成されていることを示します。たとえば、会議室のコンピュータ間にアドホック ネットワークを設定すれば、会議の情報をユーザ間で共有できます。 |

|||

| クライアント アダプタで、短い無線ヘッダーと長い無線ヘッダーの両方を使用するか、長い無線ヘッダーのみを使用するかを指定します。アダプタで短い無線ヘッダーを使用できるのは、アクセス ポイントも短い無線ヘッダーをサポートするように設定され、使用している場合のみです。アクセス ポイントにアソシエートするクライアントのいずれかが長いヘッダーを使用している場合は、クライアントとアクセス ポイントの両方で短い無線ヘッダーが使用可能になっていても、そのセル内のすべてのクライアントが長いヘッダーを使用する必要があります。 短い無線ヘッダーを使用するとスループットの効率が高まり、長い無線ヘッダーを使用すると、短い無線ヘッダーに対応していないクライアントやアクセス ポイントとの互換性が確保されます。 オプション: Short & Long または Long Only

(注) Wireless Mode パラメータに 2.4GHz 11Mbps オプションが含まれていない場合、このパラメータは無効になります。 |

|||

| クライアント アダプタがアクセス ポイントとパケットを送受信する際に使用する周波数と速度を指定します。 オプション: 5GHz 54Mbps、2.4GHz 54Mbps、および 2.4GHz 11Mbps

(注) 複数のオプションを選択すると、クライアント アダプタは次の順序で各無線モードを使用しようとします。

(注) 2.4GHz 11Mbps を選択すると、クライアント アダプタは、802.11b または 802.11g の無線を含むアクセス ポイントに 802.11b のデータ レートでアソシエートできます。2.4GHz 54Mbps を選択すると、クライアント アダプタは 802.11b 無線を含むアクセス ポイントに 802.11b のデータ レートでアソシエートできるほか、802.11g 無線を含むアクセス ポイントに 802.11b または 802.11g のデータ レートでアソシエートすることもできます。

(注) 自動プロファイル選択を有効にすると、クライアント アダプタは選択されたプロファイルの無線モード設定を無視して、使用可能なネットワークを検出するために、自動プロファイル選択リストのすべてのプロファイルで指定されている無線モードをスキャンします。この手段を使用すると、クライアントは現在のプロファイルでアソシエーションの解除や変更を行うことなく、他のプロファイルでネットワークを検索することができます。

(注) クライアント アダプタの無線モードは、通信先となるアクセス ポイントの無線モードと一致している必要があります。無線モードが一致していないと、クライアント アダプタが通信先とアソシエートできない可能性があります。 |

|||

| クライアント アダプタが他のクライアントとアドホック モードでパケットを送受信する際に使用する周波数と速度を指定します。 オプション: 5GHz 54Mbps、2.4GHz 11Mbps、または 2.4GHz 54Mbps

(注) クライアントは、Wireless Mode パラメータで指定された帯域をスキャンしてから、Wireless Mode When Starting Ad Hoc Network パラメータで指定された帯域に基づいて新しいアドホック セルを作成します。

(注) クライアント アダプタの無線モードは、通信先となる他のクライアントの無線モードと一致している必要があります。無線モードが一致していないと、クライアント アダプタが通信先とアソシエートできない可能性があります。

(注) 2.4GHz 54Mbps の無線モードは、一部のベンダー製品で機能しない場合があります。その場合、クライアント アダプタでは 2.4GHz 11Mbps の無線モードが使用されます。 |

|||

| クライアント アダプタが 2.4-GHz アドホック ネットワークでの通信に使用するチャネルを指定します。使用可能なチャネルは、規制地域の IEEE 802.11 規格に準拠しています。 クライアント アダプタのチャネルは、無線ネットワークにあるクライアントで使用されているチャネルと一致するように設定する必要があります。クライアント アダプタが他のアドホック クライアントを見つけられない場合、アダプタは、このパラメータで指定されているチャネルからセルを開始します。 範囲: 規制地域による デフォルト: Auto(クライアントは通信を開始するチャネルを自動的に判断します)

(注) このパラメータは、Wireless Mode When Starting Ad Hoc Network パラメータに 2.4GHz 11Mbps または 2.4GHz 54Mbps を設定した場合にのみ使用できます。5GHz 54Mbps を選択すると、Channel パラメータは自動的に Auto に設定されます。

(注) チャネル識別番号、チャネル中心周波数、および各チャネルの規制地域のリストは、付録B「チャネル、電力レベル、アンテナ ゲイン」 を参照してください。 |

|||

| クライアント アダプタがアクセス ポイントに対して認証を試す方法を指定します。Open 認証および Shared 認証では、ユーザのネットワーク上の RADIUS サーバは使用されません。 |

|||

|

|

|

||

クライアント アダプタでは、Shared 認証を使用して認証を試します。失敗すると、クライアント アダプタは Open 認証を使用して認証を試します。 |

|||

WEP の設定に関係なく、クライアント アダプタは、アクセス ポイントとの認証および通信を試すことができます。ただし、通信できるのは、アダプタの WEP キーがアクセス ポイントの WEP キーと一致する場合のみです。 |

|||

クライアント アダプタが、同じ WEP キーを持つアクセス ポイントとのみ認証および通信できるようにします。 Shared Key 認証では、アクセス ポイントからクライアント アダプタに、暗号化された身元証明要求パケットが送信されます。これを受信したクライアント アダプタは、そのパケットを暗号化してアクセス ポイントに返送します。アクセス ポイントは暗号化されたパケットの復号化を試み、その成功または失敗を通知する認証応答パケットをクライアント アダプタに送信します。パケットが正常に暗号化および復号化された場合、ユーザは認証されたとみなされます。 |

|||

(注) セキュリティ上の理由から Auto および Shared を使用しないことをお勧めします。

(注) クライアント アダプタの 802.11 認証モード設定は、通信先のアクセス ポイントの 802.11 認証モード設定と一致している必要があります。モードが一致していないと、クライアント アダプタがアクセス ポイントに対して認証されない場合があります。

(注) このプロファイルがアドホック ネットワークで使用するように設定されている場合、または静的 WEP を使用するように設定されていない場合、このパラメータは使用できなくなり、Open 認証が使用されます。 |

|||

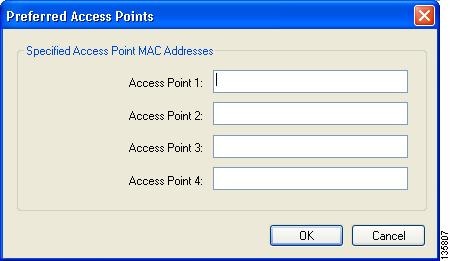

このプロファイルがインフラストラクチャ ネットワークで使用するように設定されていて、クライアント アダプタがアソシエートを試みるアクセス ポイントを最大 4 個指定する場合は、Preferred APsをクリックします。Preferred Access Points ウィンドウが表示されます(図5-4 を参照)。

図5-4 Preferred Access Points ウィンドウ

Access Point 1-4 フィールドを空白のままにするか、クライアント アダプタがアソシエートできる最大 4 個の優先アクセス ポイントの MAC アドレスを入力して、OK をクリックします(MAC アドレスは 12 桁の 16 進文字で構成されます)。指定したアクセス ポイントが見つからない場合やクライアント アダプタが無線範囲外にローミングした場合、アダプタは別のアクセス ポイントにアソシエートできます。

次の項に進んでセキュリティ パラメータを設定するか、 OK をクリックして Profile Management ウィンドウに戻ります。

セキュリティ パラメータの設定

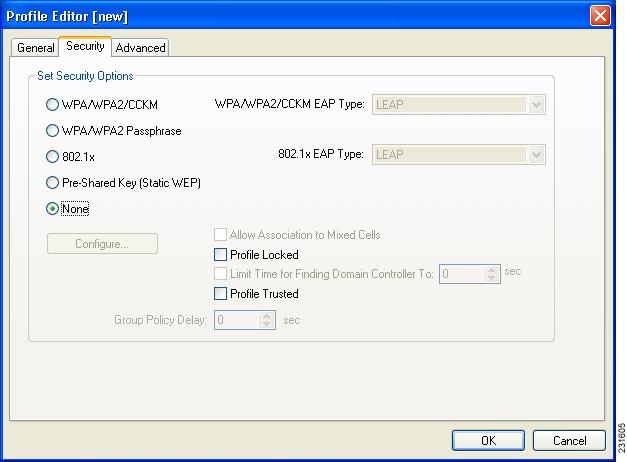

Profile Editor の Security ウィンドウ(図5-5 を参照)では、クライアント アダプタのアクセス ポイントとのアソシエート方法、無線ネットワークに対する認証方法、データの暗号化および復号化方法を制御するパラメータを設定できます。このウィンドウを開くには、いずれかの Profile Editor ウィンドウから Security タブをクリックします。

図5-5 Profile Editor の Security ウィンドウ

このウィンドウは、いくつかの手順を要するセキュリティ機能が多く含まれているという点で、他の Profile Editor ウィンドウとは異なります。また、セキュリティ機能自体も複雑なので、設定する前によく理解しておく必要があります。このため、この項ではセキュリティ機能の概要のほか、これらの機能を有効にする手順についても説明します。次に進む前に、このプロファイルをロックするかどうかを決める必要があります。詳細は、次の項を参照してください。

ドメイン コントローラの検索時間の制限

認証プロセスにおけるドメイン コントローラの検索に費やす時間を制限する場合は、Limit Time for Finding Domain Controller To チェックボックスをオンにします。次に、編集ボックスにドメイン コントローラの検索の上限時間(秒)を入力します。タイムアウト値を 0 に設定すると、認証プロセスでは「ドメイン コントローラの検索」手順が省略されます。

プロファイルのロック

ACAU には、追加のセキュリティ機能として、プロファイルを個別にロックするオプションが用意されています。これにより、プロファイルがユーザによって変更または削除されるのを防ぐことができます。この機能が追加されたことで、高いセキュリティ レベルと、設定の一貫性が確保されます。この機能は特に、企業ネットワークに標準のプロファイルを作成して各ユーザに配布し、そのプロファイルを変更または削除できないようにする場合に有用です。

•![]() ロックされたプロファイルは、管理者のみが ACAU を使用して作成できます。

ロックされたプロファイルは、管理者のみが ACAU を使用して作成できます。

•![]() プロファイルのロックまたはロックの解除は個別に行うことができます。ただし、この機能は、ユーザがプロファイルの変更を許可されているかどうかの設定(ACAUの Global Settings にある User Settings のパラメータ設定)に優先されます。たとえば、プロファイルの変更を許可されていないユーザは、プロファイルのロックが解除されていても、これを変更することはできません。

プロファイルのロックまたはロックの解除は個別に行うことができます。ただし、この機能は、ユーザがプロファイルの変更を許可されているかどうかの設定(ACAUの Global Settings にある User Settings のパラメータ設定)に優先されます。たとえば、プロファイルの変更を許可されていないユーザは、プロファイルのロックが解除されていても、これを変更することはできません。

•![]() ロックされたプロファイルは、インポートによっても、プロファイル移行ツールを使用した 350 または CB20A プロファイルの変換によっても、上書きできません。

ロックされたプロファイルは、インポートによっても、プロファイル移行ツールを使用した 350 または CB20A プロファイルの変換によっても、上書きできません。

•![]() ロックされたプロファイルをエクスポートし、別のマシンにインポートした場合、プロファイルのロックは維持されます。

ロックされたプロファイルをエクスポートし、別のマシンにインポートした場合、プロファイルのロックは維持されます。

•![]() ロックされたプロファイル内のフィールドは、編集可能なパスワード フィールドを除き、すべて読み取り専用です。

ロックされたプロファイル内のフィールドは、編集可能なパスワード フィールドを除き、すべて読み取り専用です。

•![]() ユーザにこのプロファイルの変更または削除を許可しない場合は、Profile Locked チェックボックスをオンにします。

ユーザにこのプロファイルの変更または削除を許可しない場合は、Profile Locked チェックボックスをオンにします。

•![]() ユーザにこのプロファイルの変更または削除を許可する場合は、Profile Locked チェックボックスをオフにします。これはデフォルト設定です。

ユーザにこのプロファイルの変更または削除を許可する場合は、Profile Locked チェックボックスをオフにします。これはデフォルト設定です。

プロファイルの信頼性確保

Profile Trusted チェック ボックスをオンにすると、そのプロファイルに診断チャネル モードのレポート権限を完全に与えることができます。このチェック ボックスをオンにしないと、プロファイルは信頼されないものとなり、診断チャネル モードのテストでは次の結果のみがレポートできます。

Profile Editor General タブで診断用の SSID を指定できます。診断用の SSID を指定しないと、クライアントは、Diagnostic SSID フィールドの diagSSID 値を使用します。詳細は「診断チャネル モードのトラブルシューティング」を参照してください。

セキュリティ機能の概要

Wired Equivalent Privacy(WEP)暗号キーを使用してデータを暗号化することで、無線ネットワーク経由で転送されるユーザのデータを保護できます。WEP 暗号化では、送信側のデバイスが WEP キーで各パケットを暗号化し、受信側のデバイスが同じキーを使用して各パケットを復号化します。

転送データの暗号化および復号化に使用される WEP キーは、アダプタに静的に関連付けることができるほか、EAP 認証プロセスの一部として動的に作成することもできます。使用する WEP キーのタイプは、次の「静的 WEP キー」および「EAP(動的 WEP キーを使用)」の項を参考に決定します。EAP を使用する動的 WEP キーでは、静的 WEP キーよりも強固なセキュリティが確保されます。

WEP キーは、静的または動的にかかわらず、40 ビット長または 128 ビット長です。128 ビットの WEP キーでは、40 ビットのキーよりもセキュリティ レベルが高くなります。

(注) WEP キーをさらに安全にする 3 つのセキュリティ機能については、「新しい WEP キー セキュリティ機能」を参照してください。

静的 WEP キー

無線ネットワーク内の各デバイス(またはプロファイル)は、最大 4 つの静的 WEP キーに割り当てることができます。適切なキー(相互通信を行うすべてのデバイスで同一の WEP キー)で暗号化されていないパケットを受信すると、デバイスはそのパケットを廃棄し、宛先に送信しません。

静的 WEP キーは、セキュリティ上の理由により暗号化された形で Windows デバイスのレジストリに格納されるので、クライアント アダプタを挿入するたび、あるいは Windows デバイスをリブートするたびに入力し直す必要はありません。ドライバは、クライアント アダプタのレジストリ パラメータをロードして読み取ると、静的 WEP キーを検出し、復号化して、アダプタの揮発性メモリに格納します。

Configure Pre-Shared Keys (Static WEP) ウィンドウを使用すると、特定のプロファイルの WEP キー設定を確認して、WEP キーの新規割り当てや既存の WEP キーの上書きができます。手順については、「静的 WEP の有効化」を参照してください。

EAP(動的 WEP キーを使用)

無線 LAN のセキュリティに関する規格は IEEE で定義されており、802.1X for 802.11、または簡単に 802.1X と呼ばれています。802.1X とそのプロトコルである拡張認証プロトコル(EAP)をサポートしているアクセス ポイントは、無線クライアントと認証サーバ間のインターフェイスとして機能します。認証サーバとは、アクセス ポイントが有線ネットワークを介して通信する RADIUS サーバなどを指します。

ACAU では、Windows 2000 または Windows XP で使用する5つの 802.1X 認証タイプが使用できます。

•![]() EAP-Cisco Wireless(または LEAP):この認証タイプでは、データ保護に Cisco Key Integrity Protocol(CKIP)および MMH Message Integrity Check(MIC)を使用しています。ACAU には、認証プロセスを開始するためのユーザ名とパスワードの入力方法など、多数の LEAP 設定オプションが用意されています。

EAP-Cisco Wireless(または LEAP):この認証タイプでは、データ保護に Cisco Key Integrity Protocol(CKIP)および MMH Message Integrity Check(MIC)を使用しています。ACAU には、認証プロセスを開始するためのユーザ名とパスワードの入力方法など、多数の LEAP 設定オプションが用意されています。

ユーザ名とパスワードは、クライアント アダプタがアクセス ポイント経由で RADIUS サーバとの相互認証を実行するために使用されます。クライアント アダプタで使用しているプロファイルに、保存された LEAP クレデンシャルが使用されていない場合は、クライアント アダプタを挿入するたび、あるいは Windows デバイスをリブートするたびに、ユーザ名とパスワードを入力し直す必要があります。

LEAP をサポートする RADIUS サーバには、Cisco Secure ACS リリース 2.6 以降、Cisco Access Registrar リリース 1.7 以降、Funk Software の Steel-Belted RADIUS リリース 4.1 以降、および Meetinghouse Data Communications の AEGIS リリース 1.1 以降があります。

•![]() EAP-FAST:この認証タイプ(セキュア トンネリングを介したフレキシブル認証)では、高度な 802.1X EAP 相互認証に 3 位相のトンネル認証プロセスが使用されます。

EAP-FAST:この認証タイプ(セキュア トンネリングを介したフレキシブル認証)では、高度な 802.1X EAP 相互認証に 3 位相のトンネル認証プロセスが使用されます。

–![]() 位相 0 では、クライアントは、必要に応じて、Protected Access Credential(PAC)を動的にプロビジョニングすることができます。この位相では、PAC はユーザとネットワーク間にセキュアに生成されます。

位相 0 では、クライアントは、必要に応じて、Protected Access Credential(PAC)を動的にプロビジョニングすることができます。この位相では、PAC はユーザとネットワーク間にセキュアに生成されます。

–![]() 位相 1 では、PAC を使用して、クライアントと RADIUS サーバ間に相互認証された安全なトンネルが確立されます。EAP-FAST をサポートする RADIUS サーバには、Cisco Secure ACS バージョン 3.2.3 以降があります。

位相 1 では、PAC を使用して、クライアントと RADIUS サーバ間に相互認証された安全なトンネルが確立されます。EAP-FAST をサポートする RADIUS サーバには、Cisco Secure ACS バージョン 3.2.3 以降があります。

–![]() 位相 2 では、設定されたトンネルにてクライアント認証が行われます。

位相 2 では、設定されたトンネルにてクライアント認証が行われます。

ACAU では、認証プロセスを開始するためのユーザ名やパスワードの入力方法とその時期、および自動 PAC プロビジョニングと手動 PAC プロビジョニングのいずれを使用するかなど、さまざまな EAP-FAST 設定オプションが提供されます。

クライアント アダプタは、ユーザ名、パスワード、および PAC を使用して、アクセス ポイントを介した RADIUS サーバでの相互認証を実行します。クライアント アダプタで使用しているプロファイルに、保存された EAP-FAST クレデンシャルが使用されていない場合は、クライアント アダプタを挿入するたび、あるいは Windows デバイスをリブートするたびに、ユーザ名とパスワードを入力し直す必要があります。

PAC は Cisco Secure ACS により作成され、ID で識別されます。ユーザは各自の PAC のコピーをサーバから取得します。この ID により、PAC はプロファイルにリンクされます。手動 PAC プロビジョニングが有効になると、PAC はサーバから手動でコピーされ、クライアント デバイス上にインポートされます。PAC の格納には、次の規則が適用されます。

–![]() PAC は、ユーザのコンピュータにあるグローバル ストアまたはプライベート ストアに、暗号化されたデータ ファイルとして格納されます。

PAC は、ユーザのコンピュータにあるグローバル ストアまたはプライベート ストアに、暗号化されたデータ ファイルとして格納されます。

- グローバル PAC は、どのログオン ステージにいるどのユーザでもアクセスおよび使用できます。これらは、プロファイルに No Network Connection Unless User Is Logged In オプションが設定されていない限り、ログオン前、ログオン中、およびユーザのログオフ後に使用できます。

- プライベート PAC は、それをプロビジョニングしたユーザ、またはシステム管理者によってアクセスおよび使用できます。

(注) グローバル PAC は on C:\Document and Settings\All Users\Application Data\Cisco\cscostore に格納され、プライベート PAC は C:\Document and Settings\user\

Application Data\Cisco\cscostore に格納されます。

–![]() 自動 PAC プロビジョニングが有効で、ユーザがログオンした後で実行された場合、PAC は、現在ログオンしているユーザのプライベート ストアに格納されます。これ以外の場合、PAC はグローバル ストアに格納されます。

自動 PAC プロビジョニングが有効で、ユーザがログオンした後で実行された場合、PAC は、現在ログオンしているユーザのプライベート ストアに格納されます。これ以外の場合、PAC はグローバル ストアに格納されます。

–![]() PAC ファイルは、インポート機能を使用して追加または上書きできます。

PAC ファイルは、インポート機能を使用して追加または上書きできます。

–![]() PAC ファイルは、削除機能を使用して削除できます。また、クライアント アダプタ ソフトウェアをアンインストールした場合も削除されます。

PAC ファイルは、削除機能を使用して削除できます。また、クライアント アダプタ ソフトウェアをアンインストールした場合も削除されます。

–![]() PAC ファイルはマシンに関連付けられているため、別のマシンにコピーしても使用できません。

PAC ファイルはマシンに関連付けられているため、別のマシンにコピーしても使用できません。

EAP-FAST 認証は、無線 LAN 上で次のユーザ データベースをサポートできるよう設計されています。

–![]() Cisco Secure ACS 内部ユーザ データベース

Cisco Secure ACS 内部ユーザ データベース

–![]() Cisco Secure ACS ODBC ユーザ データベース

Cisco Secure ACS ODBC ユーザ データベース

–![]() Windows NT/2000/2003 ドメイン ユーザ データベース

Windows NT/2000/2003 ドメイン ユーザ データベース

LDAP ユーザ データベース(NDS など)は手動 PAC プロビジョニングのみをサポートしていますが、その他の 3 つのユーザ データベースは自動と手動の両方の PAC プロビジョニングをサポートしています。

•![]() EAP-TLS:この認証タイプでは、クライアント アダプタおよび RADIUS サーバから取得される動的セッション ベースの WEP キーを使用してデータを暗号化します。この認証タイプでは、認証にクライアント証明書が使用されます。

EAP-TLS:この認証タイプでは、クライアント アダプタおよび RADIUS サーバから取得される動的セッション ベースの WEP キーを使用してデータを暗号化します。この認証タイプでは、認証にクライアント証明書が使用されます。

EAP-TLS をサポートする RADIUS サーバには、Cisco Secure ACS リリース 3.0 以降、Cisco Access Registrar リリース 1.8 以降があります。

•![]() PEAP(EAP-GTC):この PEAP 認証タイプは、無線 LAN を経由して One-Time Password(OTP)、Windows NT または 2000 ドメイン、LDAP ユーザ データベースをサポートするように設計されています。PEAP 認証は、EAP-TLS 認証がベースとなっていますが、認証にはクライアント証明書ではなくパスワードを使用します。PEAP(EAP-GTC)では、クライアント アダプタおよび RADIUS サーバから導出される、動的でセッションベースの WEP キーを使用してデータを暗号化します。PEAP(EAP-GTC)認証を使用する場合、ユーザのネットワークで OTP ユーザ データベースが使用されているときには、ハードウェアまたはソフトウェアのトークン パスワードを入力して、EAP 認証プロセスを開始してネットワークにアクセスする必要があります。ユーザのネットワークで Windows NT または 2000 のドメイン ユーザ データベースあるいは LDAP ユーザ データベース(NDS など)が使用されているときは、ユーザ名、パスワード、およびドメイン名を入力して認証プロセスを開始する必要があります。

PEAP(EAP-GTC):この PEAP 認証タイプは、無線 LAN を経由して One-Time Password(OTP)、Windows NT または 2000 ドメイン、LDAP ユーザ データベースをサポートするように設計されています。PEAP 認証は、EAP-TLS 認証がベースとなっていますが、認証にはクライアント証明書ではなくパスワードを使用します。PEAP(EAP-GTC)では、クライアント アダプタおよび RADIUS サーバから導出される、動的でセッションベースの WEP キーを使用してデータを暗号化します。PEAP(EAP-GTC)認証を使用する場合、ユーザのネットワークで OTP ユーザ データベースが使用されているときには、ハードウェアまたはソフトウェアのトークン パスワードを入力して、EAP 認証プロセスを開始してネットワークにアクセスする必要があります。ユーザのネットワークで Windows NT または 2000 のドメイン ユーザ データベースあるいは LDAP ユーザ データベース(NDS など)が使用されているときは、ユーザ名、パスワード、およびドメイン名を入力して認証プロセスを開始する必要があります。

PEAP(EAP-GTC)認証をサポートする RADIUS サーバには、Cisco Secure ACS リリース 3.1 以降があります。

•![]() PEAP(EAP-MSCHAP V2):この PEAP 認証タイプは、EAP-TLS 認証がベースとなっていますが、認証にパスワードまたはクライアント証明書を使用します。PEAP (EAP-MSCHAP V2) では、クライアント アダプタおよび RADIUS サーバから導出される、動的でセッションベースの WEP キーを使用してデータを暗号化します。

PEAP(EAP-MSCHAP V2):この PEAP 認証タイプは、EAP-TLS 認証がベースとなっていますが、認証にパスワードまたはクライアント証明書を使用します。PEAP (EAP-MSCHAP V2) では、クライアント アダプタおよび RADIUS サーバから導出される、動的でセッションベースの WEP キーを使用してデータを暗号化します。

PEAP(EAP-MSCHAP V2)認証をサポートする RADIUS サーバには、Cisco Secure ACS リリース 3.2 以降があります。

アクセス ポイントが 表5-4 に示すように設定され、クライアント アダプタが LEAP、EAP-FAST、EAP-TLS、PEAP(EAP-GTC)、または PEAP(EAP-MSCHAP V2)を使用できるように設定されている場合、ネットワークに対する認証は、次のシーケンスで実行されます。

1.![]() クライアントがアクセス ポイントにアソシエートし、認証プロセスを開始します。

クライアントがアクセス ポイントにアソシエートし、認証プロセスを開始します。

(注) クライアントと RADIUS サーバの間で認証が成功するまで、クライアントはネットワークにフル アクセスできません。

2.![]() アクセス ポイント経由で通信する場合、クライアントと RADIUS サーバは、パスワード(LEAP と PEAP)、PAC(EAP-FAST)、または証明書(EAP-TLS と PEAP)を認証用の共有秘密キーにして、認証プロセスを完了します。パスワードと PAC は、プロセス中に送信されることはありません。

アクセス ポイント経由で通信する場合、クライアントと RADIUS サーバは、パスワード(LEAP と PEAP)、PAC(EAP-FAST)、または証明書(EAP-TLS と PEAP)を認証用の共有秘密キーにして、認証プロセスを完了します。パスワードと PAC は、プロセス中に送信されることはありません。

3.![]() 認証が成功すると、クライアントと RADIUS サーバは、クライアントに固有の動的なセッションベース WEP キーを取り出します。

認証が成功すると、クライアントと RADIUS サーバは、クライアントに固有の動的なセッションベース WEP キーを取り出します。

4.![]() RADIUS サーバは、有線 LAN 上の安全なチャネルを使用してアクセス ポイントにキーを送信します。

RADIUS サーバは、有線 LAN 上の安全なチャネルを使用してアクセス ポイントにキーを送信します。

5.![]() セッションの間、アクセス ポイントとクライアントはこのキーを使用して、相互に伝送するすべてのユニキャスト パケットの暗号化または復号化を行います。また、アクセス ポイントにブロードキャストが設定されている場合は、パケットをブロードキャストします。

セッションの間、アクセス ポイントとクライアントはこのキーを使用して、相互に伝送するすべてのユニキャスト パケットの暗号化または復号化を行います。また、アクセス ポイントにブロードキャストが設定されている場合は、パケットをブロードキャストします。

以下の EAP タイプの有効化については、次のページを参照してください。

•![]() LEAP(LEAP の有効化)

LEAP(LEAP の有効化)

•![]() EAP-FAST(EAP-FAST の有効化)

EAP-FAST(EAP-FAST の有効化)

•![]() EAP-TLS、PEAP(EAP-GTC)、または PEAP(EAP-MSCHAP V2)(EAP-TLS または PEAP の有効化)

EAP-TLS、PEAP(EAP-GTC)、または PEAP(EAP-MSCHAP V2)(EAP-TLS または PEAP の有効化)

(注) 802.1X 認証の詳細は、IEEE 802.11 規格を参照してください。RADIUS サーバの詳細は、次の URL を参照してください。

http://www.cisco.com/univercd/cc/td/doc/product/software/ios120/12cgcr/secur_c/scprt2/scrad.htm

WPA および WPA2

Wi-Fi Protected Access(WPA)と WPA2 は、無線 LAN システムのデータ保護とアクセス コントロールを提供する Wi-Fi Alliance の規格ベースのセキュリティ ソリューションです。WPA は IEEE 802.11i 規格と互換性がありますが、規格の承認に先立って実装されたものです。WPA2 は Wi-Fi Alliance によって実装された認証済み IEEE 802.11i 規格です。

WPA は Temporal Key Integrity Protocol(TKIP)と Message Integrity Check(MIC;メッセージ完全性チェック)を使用してデータを保護します。一方、WPA2 は、Cipher Block Chaining Message

Authentication Code Protocol(AES-CCMP;暗号ブロック連鎖メッセージ認証コードプロトコル)を使用したカウンターモードを使用する、より強力な拡張暗号化規格の暗号化アルゴリズムを使用します。WPA と WPA2 は両方とも、認証キーの管理に 802.1X を使用します。

WPA と WPA2 はどちらも、WPA/WPA2 と WPA/WPA2 パスフレーズ(WPA 事前共有キーまたは WPA-PSK とも呼ばれる)という 2 つの相互に排他的なキー管理タイプをサポートしています。クライアントと認証サーバは、WPA または WPA2 を使用して、EAP 認証方式で相互認証を行い、Pairwise Master Key(PMK)を生成します。このサーバでは PMK を動的に生成して、アクセス ポイントに渡します。しかし、WPA または WPA2 パスフレーズを使用する場合には、クライアントとアクセス ポイントの両方でパスフレーズ(または事前共有キー)を設定し、そのパスフレーズが PMK として使用されます。

以下のさまざまな WPA の有効化については、次のページを参照してください。

•![]() WPA/WPA2 パスフレーズ(WPA/WPA2 パスフレーズの有効化)

WPA/WPA2 パスフレーズ(WPA/WPA2 パスフレーズの有効化)

•![]() WPA/WPA2 による LEAP(LEAP の有効化)

WPA/WPA2 による LEAP(LEAP の有効化)

•![]() WPA/WPA2 による EAP-FAST(WPA および WPA2)

WPA/WPA2 による EAP-FAST(WPA および WPA2)

•![]() WPA/WPA2 による EAP-TLS(EAP-TLS の有効化)

WPA/WPA2 による EAP-TLS(EAP-TLS の有効化)

•![]() WPA/WPA2 による PEAP(EAP-GTC)(PEAP(EAP-GTC)の有効化)

WPA/WPA2 による PEAP(EAP-GTC)(PEAP(EAP-GTC)の有効化)

•![]() WPA/WPA2 による PEAP(EAP-MSCHAP V2)(PEAP(EAP-MSCHAP V2)の有効化)

WPA/WPA2 による PEAP(EAP-MSCHAP V2)(PEAP(EAP-MSCHAP V2)の有効化)

(注) WPA はアクセス ポイントでも有効にする必要があります。WPA を使用するには、アクセス ポイントで Cisco IOS リリース 12.2(11)JA 以降のファームウェアを使用している必要があります。WPA2 を使用するには、アクセス ポイントで Cisco IOS リリース 12.3(2)JA 以降のファームウェアを使用している必要があります。この機能を有効にする手順については、アクセス ポイントのマニュアルを参照してください。

CCKM 高速セキュア ローミング

クライアント デバイス上で実行されるアプリケーションによっては、アクセス ポイント間の高速ローミングが必要です。たとえば、音声アプリケーションでは、会話の遅延や中断を防ぐために必要です。CCKM 高速セキュア ローミングは、LEAP、EAP-FAST、EAP-TLS、PEAP(EAP-GTC)、または PEAP(EAP-MSCHAP V2)とともに WPA/WPA2/CCKM を使用する CB21AG クライアントおよび PI21AG クライアントに対して、自動的に有効になります。ただし、アクセス ポイントではこの機能を有効にする必要があります。

通常の操作では、EAP 対応のクライアントは、メイン RADIUS サーバとの通信など、完全な EAP 認証を実行することにより、新しいアクセス ポイントとの相互認証を行います。ただし、無線 LAN を CCKM 高速セキュア ローミング用に設定すると、EAP 対応のクライアントが RADIUS サーバによる再認証を受けることなく、あるアクセス ポイントから別のアクセス ポイントへ安全にローミングできます。Wireless Domain Services(WDS)用に設定されたアクセス ポイントは、Cisco Centralized Key Management(CCKM)を使用し、高速キー再生成によってシスコ クライアント デバイスがあるアクセス ポイントから別のアクセス ポイントへ、通常は 150 ミリ秒(ms)以内にローミングできるようにします。CCKM 高速セキュア ローミングでは、無線 Voice over IP(VoIP)、エンタープライズ リソース プラニング(ERP)、または Citrix ベースのソリューションなどの時間が重要視されるアプリケーションで、目に見えた遅れはなくなります。

(注) クライアント アダプタで CCKM 高速セキュア ローミングを有効にするには、アダプタで WPA と WPA2 のいずれを使用するかに関わらず、WPA/WPA2/CCKM セキュリティ オプションを選択する必要があります。クライアント アダプタがアソシエートするアクセス ポイントの設定により、CCKM が 802.1x、WPA、または WPA2 のいずれで使用されるかが決まります。

(注) CCKM 高速セキュア ローミングを有効するには、アクセス ポイントで Cisco IOS リリース 12.2(11)JA 以降を使用している必要があります。この機能を有効にする手順については、アクセス ポイントのマニュアルを参照してください。

(注) Microsoft Wireless Configuration Manager と Microsoft 802.1X サプリカントは、ユーザのコンピュータにインストールされている場合、CCKM 高速セキュア ローミングが正常に動作するように無効にする必要があります。Windows XP を実行しているコンピュータで、ユーザがインストール時に ADU を使用してクライアント アダプタを設定するよう選択した場合は、これらの機能はすでに無効になっています。同様に、Windows 2000 を実行しているコンピュータに Microsoft 802.1X サプリカントがインストールされている場合は、これもすでに無効になっています。

LEAP 認証に失敗したアクセス ポイントの報告

CB21AG クライアント アダプタと PI21AG クライアント アダプタ、およびアクセス ポイント ファームウェアの次に挙げるバージョンでは、LEAP 認証に失敗したアクセス ポイントの検出機能がサポートされています。

•![]() 12.00T 以降(VxWorks を実行しているアクセス ポイント)

12.00T 以降(VxWorks を実行しているアクセス ポイント)

•![]() Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)

Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)

•![]() Cisco IOS リリース 12.2(8)JA 以降(1200 シリーズ アクセス ポイント)

Cisco IOS リリース 12.2(8)JA 以降(1200 シリーズ アクセス ポイント)

•![]() Cisco IOS リリース 12.2(13)JA 以降(350 シリーズ アクセス ポイント)

Cisco IOS リリース 12.2(13)JA 以降(350 シリーズ アクセス ポイント)

これらのいずれかのバージョンのファームウェアを実行しているアクセス ポイントでは、無線ネットワークにある他のアクセス ポイントで発生した LEAP 認証の失敗がクライアントで検出され、報告されると、システム ログにその失敗を示すメッセージが記録されます。

1.![]() LEAP プロファイルを持つクライアントは、アクセス ポイント A へのアソシエートを試みます。

LEAP プロファイルを持つクライアントは、アクセス ポイント A へのアソシエートを試みます。

2.![]() アクセス ポイント A は、LEAP を認識できないか、信頼できる LEAP 認証サーバと通信できないことが原因で、LEAP 認証を正常に処理しません。

アクセス ポイント A は、LEAP を認識できないか、信頼できる LEAP 認証サーバと通信できないことが原因で、LEAP 認証を正常に処理しません。

3.![]() クライアントは、アクセス ポイント A の MAC アドレスと、アソシエーションが失敗した理由を記録します。

クライアントは、アクセス ポイント A の MAC アドレスと、アソシエーションが失敗した理由を記録します。

4.![]() クライアントは、アクセス ポイント B に正常にアソシエートします。

クライアントは、アクセス ポイント B に正常にアソシエートします。

5.![]() クライアントは、アクセス ポイント A の MAC アドレスと失敗の理由コードをアクセス ポイント B に送信します。

クライアントは、アクセス ポイント A の MAC アドレスと失敗の理由コードをアクセス ポイント B に送信します。

6.![]() アクセス ポイント B は、失敗をシステム ログに記録します。

アクセス ポイント B は、失敗をシステム ログに記録します。

(注) クライアント アダプタまたはアクセス ポイントでこの機能を有効にする必要はありません。この機能は両方のデバイスで自動的にサポートされます。ただし、アクセス ポイントでは、指定のファームウェア バージョン以降を使用している必要があります。

新しい WEP キー セキュリティ機能

ここで説明した 3 つのセキュリティ機能(MIC、TKIP、およびブロードキャスト キー ローテーション)は、無線ネットワークの WEP キーに対する巧妙な攻撃を防ぎます。これらの機能はクライアント アダプタ ソフトウェアで自動的にサポートされるため、クライアント アダプタで有効にする必要はありません。ただし、アクセス ポイントではこれらの機能を有効にする必要があります。

(注) これらのセキュリティ機能を有効にする手順については、アクセス ポイントのマニュアルを参照してください。

メッセージ完全性チェック(MIC)

MIC は、暗号化されたパケットへのビットフリップ攻撃を阻止します。ビットフリップ攻撃では、暗号化されたメッセージが不正侵入者によって傍受され、簡単な変更が加えられます。その後、このメッセージは不正侵入者から再び送信され、受信側で正規のメッセージとして受信されます。MIC は、数バイトを各パケットに付加することによって、パケットの改ざんを防ぎます。

Temporal Key Integrity Protocol(TKIP)

この機能は WEP キー ハッシュとも呼ばれます。不正侵入者は、暗号化されたパケットの初期設定ベクトル(IV)を使用して WEP キーを割り出し、WEP を攻撃しようとしますが、TKIP はこの攻撃に対する防御を提供します。TKIP は、不正侵入者が IV を使用して WEP キーを特定する際に利用する、推測可能な値を除去します。また、ユニキャストとブロードキャストの両方の WEP キーを保護します。

(注) WPA が有効になると TKIP も自動的に有効になり、WPA が無効になると TKIP も無効になります。

ブロードキャスト キー ローテーション

ブロードキャスト WEP キー ローテーションを有効にすると、アクセス ポイントは動的なブロードキャスト WEP キーを生成し、指定された間隔でそのキーを変更します。

セキュリティ機能の同期

この項で説明したセキュリティ機能を使用するには、クライアント アダプタおよびそのアソシエート先となるアクセス ポイントの双方を正しく設定する必要があります。 表5-4 では、各セキュリティ機能を使用する上で必要なクライアントおよびアクセス ポイントの設定を示しています。この章では、クライアント アダプタのセキュリティ機能を有効にする方法について説明します。これらの機能をアクセス ポイントで有効にする手順については、アクセス ポイントのマニュアルを参照してください。

|

|

|

|

|---|---|---|

Open Authentication と Pre-Shared Key (Static WEP) を選択し、WEP キーを作成します。 |

||

Shared Authentication と Pre-Shared Key (Static WEP) を選択し、WEP キーを作成します。 |

||

暗号スイートを選択し、SSID に対して Open Authentication および WPA を有効にして、WPA 事前共有キーを入力します。

(注) WPA クライアントおよび非 WPA クライアントの両方で SSID を使用できるようにするには、オプションの WPA を有効にします。 |

||

WPA の場合、TKIP を含む暗号スイートを選択し、SSID に対して Network-EAP WPA2 の場合、AES-CCMP を含む暗号スイートを選択し、SSID に対して Network-EAP and Open with EAP Authentication と WPA を有効にします。

(注) WPA クライアントおよび非 WPA クライアントの両方で SSID を使用できるようにするには、オプションの WPA を有効にします。 |

||

802.1x と EAP-FAST を選択し、EAP-FAST 設定を行い、自動プロビジョニングを有効にするか PAC ファイルをインポートします。 |

WEP を設定して有効にし、SSID に対して Network-EAP と Open with EAP Authentication を有効にします。 |

|

WPA/WPA2/CCKM と |

WPA の場合、TKIP を含む暗号スイートを選択し、SSID に対して Network-EAP と Open with EAP Authentication と WPA を有効にします。 WPA2 の場合、AES-CCMP を含む暗号スイートを選択し、SSID に対して Network-EAP と Open with EAP Authentication と WPA を有効にします。

(注) WPA クライアントおよび非 WPA クライアントの両方で SSID を使用できるようにするには、オプションの WPA を有効にします。 |

|

WEP を設定して有効化し、SSID に対して Open with EAP Authentication を有効にします。 |

||

WPA の場合、TKIP を含む暗号スイートを選択し、SSID に対して WPA と Open with EAP Authentication を有効にします。 WPA2 の場合、AES-CCMP を含む暗号スイートを選択し、SSID に対して WPA と Open with EAP Authentication を有効にします。

(注) WPA クライアントおよび非 WPA クライアントの両方で SSID を使用できるようにするには、オプションの WPA を有効にします。 |

||

802.1x と、PEAP(EAP-GTC)または PEAP(EAP-MSCHAP V2)を選択し、次に PEAP 設定を行います。 |

WEP を設定して有効化し、SSID に対して Open with EAP Authentication を有効にします。 |

|

WPA/WPA2/CCKM と、PEAP(EAP-GTC)または PEAP(EAP-MSCHAP V2)を選択し、次に PEAP 設定を行います。 |

WPA の場合、TKIP を含む暗号スイートを選択し、SSID に対して WPA と Open with EAP Authentication を有効にします。 WPA2 の場合、AES-CCMP を含む暗号スイートを選択し、SSID に対して WPA と Open with EAP Authentication を有効にします。

(注) WPA クライアントおよび非 WPA クライアントの両方で SSID を使用できるようにするには、オプションの WPA を有効にします。 |

|

WPA/WPA2/CCKM と LEAP、EAP-FAST、EAP-TLS、PEAP (EAP-GTC)、または PEAP (EAP MSCHAP V2) を選択し、次に EAP 認証設定を行います。

(注) CCKM を有効にするには、クライアント アダプタで WPA と WPA2 のいずれを使用するかに関わらず、 |

Cisco IOS リリース 12.2(11)JA 以降を使用して CCKM と互換性のある暗号スイートを選択し、SSID に対して Network-EAP と Open with EAP Authentication と CCKM を有効にし、さらに Wireless Domain Services(WDS)で使用できるように設定します。

(注) 802.1x クライアントおよび非 802.1x クライアントの両方で SSID を使用できるようにするには、オプションの CCKM を有効にします。 |

|

(LEAP 認証に失敗したアクセス ポイントの報告)に示すバージョンのファームウェアでは自動的に有効になるので、設定は不要 |

||

完全な暗号化による WEP の設定と有効化を行い、MIC を MMH に設定するか、または Enable MIC チェックボックスをオンにし、Use Aironet Extensions を Yes に設定します。 |

||

WEP を設定して有効にし、TKIP を Cisco に設定するか、または Enable Per Packet Keying チェックボックスをオンにし、Use Aironet Extensions を Yes に設定します。 |

||

LEAP、EAP-FAST、EAP-TLS、 |

WEP を設定して有効にし、Broadcast WEP Key Rotation Interval を 0 以外の値に設定します。 |

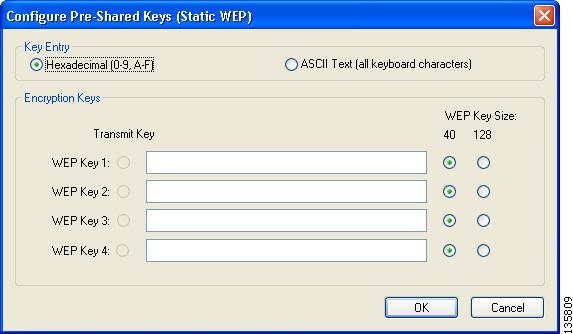

静的 WEP の有効化

このプロファイルに対して 静的 WEP を有効にする手順は、次のとおりです。

ステップ 1![]() Profile Editor の Security ウィンドウで Pre-Shared Key(Static WEP)を選択します。

Profile Editor の Security ウィンドウで Pre-Shared Key(Static WEP)を選択します。

ステップ 2![]() Configure をクリックします。Configure Pre-Shared Keys(Static WEP)ウィンドウが表示されます(図5-6 を参照)。

Configure をクリックします。Configure Pre-Shared Keys(Static WEP)ウィンドウが表示されます(図5-6 を参照)。

図5-6 Configure Pre-Shared Keys(Static WEP)ウィンドウ

ステップ 3![]() 次のいずれかの WEP キー入力方式を選択します。

次のいずれかの WEP キー入力方式を選択します。

•![]() Hexadecimal(0-9, A-F):WEP キーが、0 ~ 9、A ~ F、a ~ f を含む 16 進文字で入力されることを指定します。

Hexadecimal(0-9, A-F):WEP キーが、0 ~ 9、A ~ F、a ~ f を含む 16 進文字で入力されることを指定します。

•![]() ASCII Text(すべてキーボード文字):英数字と句読点を含む ASCII テキストで WEP キーが入力されるよう指定します。

ASCII Text(すべてキーボード文字):英数字と句読点を含む ASCII テキストで WEP キーが入力されるよう指定します。

(注) ASCII テキスト WEP キーは、Cisco Aironet 1200 シリーズ アクセス ポイントではサポートされていないので、このシリーズのアクセス ポイントでクライアント アダプタを使用する場合は、Hexadecimal(0-9, A-F) オプションを選択する必要があります。

ステップ 4![]() 入力する静的 WEP キー(1、2、3、4)について、ウィンドウの右側で WEP キーのサイズ(40 または 128 ビット)を選択します。128 ビットのクライアント アダプタでは 40 ビットまたは 128 ビットのキーが使用できますが、40 ビットのアダプタで使用できるのは 40 ビットのキーだけです。128 ビットがクライアント アダプタでサポートされていない場合、このオプションは使用できません。

入力する静的 WEP キー(1、2、3、4)について、ウィンドウの右側で WEP キーのサイズ(40 または 128 ビット)を選択します。128 ビットのクライアント アダプタでは 40 ビットまたは 128 ビットのキーが使用できますが、40 ビットのアダプタで使用できるのは 40 ビットのキーだけです。128 ビットがクライアント アダプタでサポートされていない場合、このオプションは使用できません。

ステップ 5![]() 作成するキーの空白フィールドに静的 WEP キーを入力します。新しい静的 WEP キーを入力するには、次のガイドラインに従ってください。

作成するキーの空白フィールドに静的 WEP キーを入力します。新しい静的 WEP キーを入力するには、次のガイドラインに従ってください。

•![]() WEP キーには、次の文字数が含まれている必要があります。

WEP キーには、次の文字数が含まれている必要があります。

–![]() 40 ビットのキーでは、10 個の 16 進文字または 5 個の ASCII テキスト文字

40 ビットのキーでは、10 個の 16 進文字または 5 個の ASCII テキスト文字

例:5A5A313859(16 進文字)または ZZ18Y(ASCII 文字)

–![]() 128 ビットのキーでは、26 個の 16 進文字または 13 個の ASCII テキスト文字

128 ビットのキーでは、26 個の 16 進文字または 13 個の ASCII テキスト文字

例:5A583135333554595549333534(16 進文字)または ZX1535TYUI354(ASCII 文字)

(注) クライアント アダプタが Cisco Aironet 1200 シリーズ アクセス ポイントで使用されている場合は、16 進文字を入力する必要があります。

•![]() クライアント アダプタの WEP キーは、アクセス ポイント(インフラストラクチャ ネットワークの場合)またはクライアント(アドホック ネットワークの場合)で使用されている WEP キーと一致している必要があります。

クライアント アダプタの WEP キーは、アクセス ポイント(インフラストラクチャ ネットワークの場合)またはクライアント(アドホック ネットワークの場合)で使用されている WEP キーと一致している必要があります。

•![]() 複数の WEP キーを設定する場合は、割り当てるキーの WEP キー番号がすべてのデバイスで一致している必要があります。たとえば、WEP キー 2 は、すべてのデバイスで WEP キー番号 2 に割り当てられていなければなりません。複数の WEP キーを設定する場合は、それらのキーがすべてのデバイスで同じ順序になっている必要があります。

複数の WEP キーを設定する場合は、割り当てるキーの WEP キー番号がすべてのデバイスで一致している必要があります。たとえば、WEP キー 2 は、すべてのデバイスで WEP キー番号 2 に割り当てられていなければなりません。複数の WEP キーを設定する場合は、それらのキーがすべてのデバイスで同じ順序になっている必要があります。

(注) セキュリティ上の理由により、既存の静的 WEP キーはすべて黒丸で表示されます。WEP キーを修正するときは、WEP key フィールドをクリックして黒丸を削除し、新しいキーを入力してください。

ステップ 6![]() パケットの送信に使用するキーの左側にある Transmit Key ボタンをクリックします。転送キーとして選択できる WEP キーは 1 つだけです。

パケットの送信に使用するキーの左側にある Transmit Key ボタンをクリックします。転送キーとして選択できる WEP キーは 1 つだけです。

ステップ 7![]() OK をクリックして変更を保存し、Profile Editor の Security ウィンドウに戻ります。

OK をクリックして変更を保存し、Profile Editor の Security ウィンドウに戻ります。

ステップ 8![]() 以下のいずれかを実行して Allow Association To Mixed Cells パラメータを設定します。このパラメータは、クライアント アダプタが、WEP 対応と非 WEP 対応の両方のアクセス ポイントとアソシエートできるかどうかを示します。

以下のいずれかを実行して Allow Association To Mixed Cells パラメータを設定します。このパラメータは、クライアント アダプタが、WEP 対応と非 WEP 対応の両方のアクセス ポイントとアソシエートできるかどうかを示します。

•![]() クライアント アダプタのアソシエート先のアクセス ポイント(またはクライアントの割り当て先となる VLAN)で WEP が Optional に設定されている場合は、Allow Association To Mixed Cells チェックボックスをオンにします。そうしないと、クライアントは、アクセス ポイントとの接続を確立できません。

クライアント アダプタのアソシエート先のアクセス ポイント(またはクライアントの割り当て先となる VLAN)で WEP が Optional に設定されている場合は、Allow Association To Mixed Cells チェックボックスをオンにします。そうしないと、クライアントは、アクセス ポイントとの接続を確立できません。

•![]() クライアント アダプタのアソシエート先のアクセス ポイント(またはクライアントの割り当て先となる VLAN)で WEP が Optional に設定されていない場合は、Allow Association To Mixed Cells チェックボックスをオフにします。これはデフォルト設定です。

クライアント アダプタのアソシエート先のアクセス ポイント(またはクライアントの割り当て先となる VLAN)で WEP が Optional に設定されていない場合は、Allow Association To Mixed Cells チェックボックスをオフにします。これはデフォルト設定です。

(注) セキュリティ上の理由により、同じセルに WEP 対応と非 WEP 対応のクライアントが両方存在することはお勧めできません。これは、WEP を使用しているクライアントにも、暗号化されていないブロードキャスト パケットが送信されてしまうためです。ただし、アクセス ポイント上の VLAN を、別々の WEP 対応と非 WEP 対応のクライアントに対して有効にすることはできます。

ステップ 9![]() OK をクリックして設定を保存し、Profile Management ウィンドウに戻ります。

OK をクリックして設定を保存し、Profile Management ウィンドウに戻ります。

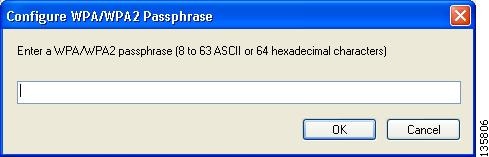

WPA/WPA2 パスフレーズの有効化

このプロファイルに対して WPA/WPA2 パスフレーズ(WPA/WPA2 事前共有キーとも呼ばれる)を有効にする手順は、次のとおりです。

(注) WPA パスフレーズを使用するには、アクセス ポイントで Cisco IOS リリース 12.2(11)JA 以降のファームウェアを使用している必要があります。WPA2 パスフレーズを使用するには、アクセス ポイントで Cisco IOS リリース 12.3(2)JA 以降のファームウェアを使用している必要があります。

ステップ 1![]() Profile Editor の Security ウィンドウで、WPA/WPA2 Passphrase を選択します。

Profile Editor の Security ウィンドウで、WPA/WPA2 Passphrase を選択します。

ステップ 2![]() Configure をクリックします。Configure WPA/WPA2 Passphrase ウィンドウが表示されます(図5-7 を参照)。

Configure をクリックします。Configure WPA/WPA2 Passphrase ウィンドウが表示されます(図5-7 を参照)。

図5-7 Configure WPA/WPA2 Passphrase ウィンドウ

ステップ 3![]() アクセス ポイント(インフラストラクチャ ネットワーク内)またはその他のクライアント(アドホック ネットワーク内)の WPA/WPA2 パスフレーズを、WPA/WPA2 passphrase フィールドに入力します。次のガイドラインに従ってパスフレーズを入力します。

アクセス ポイント(インフラストラクチャ ネットワーク内)またはその他のクライアント(アドホック ネットワーク内)の WPA/WPA2 パスフレーズを、WPA/WPA2 passphrase フィールドに入力します。次のガイドラインに従ってパスフレーズを入力します。

•![]() WPA/WPA2 パスフレーズは、8 ~ 63 文字の ASCII テキスト、または 64 桁の 16 進数である必要があります。

WPA/WPA2 パスフレーズは、8 ~ 63 文字の ASCII テキスト、または 64 桁の 16 進数である必要があります。

•![]() クライアント アダプタの WPA/WPA2 パスフレーズは、アクセス ポイントで使用されているパスフレーズと一致している必要があります。

クライアント アダプタの WPA/WPA2 パスフレーズは、アクセス ポイントで使用されているパスフレーズと一致している必要があります。

ステップ 4![]() OK をクリックしてパスフレーズを保存し、Profile Editor の Security ウィンドウに戻ります。

OK をクリックしてパスフレーズを保存し、Profile Editor の Security ウィンドウに戻ります。

ステップ 5![]() Group Policy Delay パラメータの値を変更するには、新しい値を入力するか、上矢印と下矢印を使用して、0 ~ 65535 秒の範囲の値を選択します(Microsoft では、30 ~ 600 秒の範囲の値のみサポートされています。デフォルト値は 60 秒です)。

Group Policy Delay パラメータの値を変更するには、新しい値を入力するか、上矢印と下矢印を使用して、0 ~ 65535 秒の範囲の値を選択します(Microsoft では、30 ~ 600 秒の範囲の値のみサポートされています。デフォルト値は 60 秒です)。

Group Policy Delay パラメータにより、Windows ログオン プロセスが Group Policy を開始するまでの経過時間が指定されます。Group Policy とは、ユーザ グループの設定オプションを指定するのに管理者が使用する Windows の機能です。これは、無線ネットワーク認証が実行されるまで Group Policy の開始を遅らせるために使用されます。このパラメータに設定した値は、このプロファイルがアクティブ プロファイルとして設定されているユーザ コンピュータをリブートすると、有効になります。

(注) このパラメータを Windows 2000 が稼動するコンピュータ、または Service Pack 2 以降が適用されていない Windows XP が稼動するコンピュータ上で使用するには、Microsoft の修正プログラムが必要です。修正プログラムの入手とインストールの詳細は、『Cisco Aironet 802.11a/b/g Wireless LAN Client Adapters (CB21AG and PI21AG) Installation and Configuration Guide』の Chapter 3 にある「Installing a Microsoft Hot Fix for Group Policy Delay」の項を参照してください。

ステップ 6![]() OK をクリックして設定を保存し、Profile Management ウィンドウに戻ります。

OK をクリックして設定を保存し、Profile Management ウィンドウに戻ります。

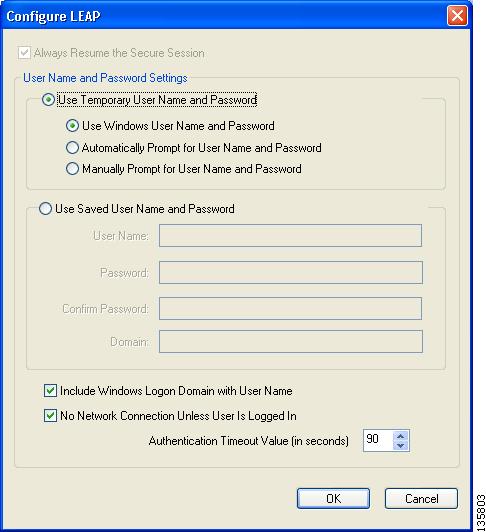

LEAP の有効化

LEAP 認証を使用するには、ユーザのネットワーク上のデバイスが次の要件を満たしている必要があります。

•![]() クライアント アダプタが認証を試みるアクセス ポイントでは、11.23T 以降(VxWorks を実行しているアクセス ポイント)、Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)、Cisco IOS リリース 12.2(8)JA 以降(1200 シリーズ アクセス ポイント)、または Cisco IOS リリース 12.2(13)JA 以降(350 シリーズ アクセス ポイント)のバージョンのファームウェアを使用している必要があります。

クライアント アダプタが認証を試みるアクセス ポイントでは、11.23T 以降(VxWorks を実行しているアクセス ポイント)、Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)、Cisco IOS リリース 12.2(8)JA 以降(1200 シリーズ アクセス ポイント)、または Cisco IOS リリース 12.2(13)JA 以降(350 シリーズ アクセス ポイント)のバージョンのファームウェアを使用している必要があります。

(注) WPA または CCKM を使用するには、アクセス ポイントで Cisco IOS リリース 12.2(11)JA 以降のファームウェアを使用している必要があります。WPA2 を使用するには、アクセス ポイントで Cisco IOS リリース 12.3(2)JA 以降のファームウェアを使用している必要があります。LEAP 認証に失敗したアクセス ポイントの報告機能を使用するには、アクセス ポイントで に示すバージョンのファームウェアを使用している必要があります。

•![]() LEAP 認証に必要なすべてのインフラストラクチャ デバイス(アクセス ポイント、サーバなど)が正しく設定されていなければなりません。

LEAP 認証に必要なすべてのインフラストラクチャ デバイス(アクセス ポイント、サーバなど)が正しく設定されていなければなりません。

このプロファイルに対して LEAP 認証を有効にする手順は、次のとおりです。

ステップ 1![]() Profile Editor の Security ウィンドウで、次のいずれかを実行します。

Profile Editor の Security ウィンドウで、次のいずれかを実行します。

•![]() WPA または WPA2 を使用せずに LEAP を有効にするときは、Set Security Options で 802.1x を選択し、802.1x EAP Type ドロップダウン ボックスで LEAP を選択します。

WPA または WPA2 を使用せずに LEAP を有効にするときは、Set Security Options で 802.1x を選択し、802.1x EAP Type ドロップダウン ボックスで LEAP を選択します。

•![]() WPA または WPA2 を使用して LEAP を有効にするときは、Set Security Options で WPA/WPA2/CCKM を選択し、WPA/WPA2/CCKM EAP Type ドロップダウン ボックスで LEAP を選択します。

WPA または WPA2 を使用して LEAP を有効にするときは、Set Security Options で WPA/WPA2/CCKM を選択し、WPA/WPA2/CCKM EAP Type ドロップダウン ボックスで LEAP を選択します。

(注) クライアント アダプタで CCKM を有効にするには、アダプタで WPA と WPA2 のいずれを使用するかに関わらず、WPA/WPA2/CCKM セキュリティ オプションを選択する必要があります。クライアント アダプタがアソシエートするアクセス ポイントの設定により、CCKM が 802.1x、WPA、または WPA2 のいずれで使用されるかが決まります。

(注) 詳細は、「WPA および WPA2」を参照してください。

ステップ 2![]() Configure をクリックします。Configure LEAP ウィンドウが表示されます(図5-8 を参照)。

Configure をクリックします。Configure LEAP ウィンドウが表示されます(図5-8 を参照)。

ステップ 3![]() 次に示す LEAP ユーザ名およびパスワードの設定オプションのいずれかを選択します。

次に示す LEAP ユーザ名およびパスワードの設定オプションのいずれかを選択します。

•![]() Use Temporary User Name and Password:ユーザはコンピュータをリブートするたびに LEAP ユーザ名とパスワードを入力し、ネットワークへのアクセスに対する認証を受ける必要があります。

Use Temporary User Name and Password:ユーザはコンピュータをリブートするたびに LEAP ユーザ名とパスワードを入力し、ネットワークへのアクセスに対する認証を受ける必要があります。

•![]() Use Saved User Name and Password:ユーザはコンピュータをリブートするたびに LEAP ユーザ名とパスワードを入力する必要がありません。認証は、保存されているユーザ名とパスワード(RADIUS サーバに登録されている)を使用して自動的に行われます。

Use Saved User Name and Password:ユーザはコンピュータをリブートするたびに LEAP ユーザ名とパスワードを入力する必要がありません。認証は、保存されているユーザ名とパスワード(RADIUS サーバに登録されている)を使用して自動的に行われます。

•![]() ステップ 3 で Use Temporary User Name and Password を選択した場合は、次のいずれかのオプションを選択します。

ステップ 3 で Use Temporary User Name and Password を選択した場合は、次のいずれかのオプションを選択します。

–![]() Use Windows User Name and Password:ユーザの Windows のユーザ名とパスワードが LEAP のユーザ名とパスワードとしても使用されるので、ユーザは 1 組のクレデンシャルを覚えるだけですみます。ユーザがログインすると、LEAP 認証プロセスが自動的に開始されます。このオプションはデフォルト設定です。

Use Windows User Name and Password:ユーザの Windows のユーザ名とパスワードが LEAP のユーザ名とパスワードとしても使用されるので、ユーザは 1 組のクレデンシャルを覚えるだけですみます。ユーザがログインすると、LEAP 認証プロセスが自動的に開始されます。このオプションはデフォルト設定です。

–![]() Automatically Prompt for User Name and Password:LEAP 認証プロセスを開始するために、ユーザに対して、通常の Windows ログイン名のほか、別の LEAP ユーザ名およびパスワード(RADIUS サーバに登録されたもの)の入力を要求します。

Automatically Prompt for User Name and Password:LEAP 認証プロセスを開始するために、ユーザに対して、通常の Windows ログイン名のほか、別の LEAP ユーザ名およびパスワード(RADIUS サーバに登録されたもの)の入力を要求します。

–![]() Manually Prompt for User Name and Password:ADU の Action ドロップダウン メニューの Manual Login オプションまたは ASTU を使用して、必要に応じて手動で LEAP 認証プロセスを開始する必要があります。Windows ログイン時に LEAP ユーザ名とパスワードの入力は求められません。このオプションは、ソフトウェア トークン ワンタイム パスワード システムなど、ログイン時に使用できない追加ソフトウェアを必要とするシステムをサポートするために使用できます。

Manually Prompt for User Name and Password:ADU の Action ドロップダウン メニューの Manual Login オプションまたは ASTU を使用して、必要に応じて手動で LEAP 認証プロセスを開始する必要があります。Windows ログイン時に LEAP ユーザ名とパスワードの入力は求められません。このオプションは、ソフトウェア トークン ワンタイム パスワード システムなど、ログイン時に使用できない追加ソフトウェアを必要とするシステムをサポートするために使用できます。

•![]() ステップ 3 で Use Saved User Name and Password を選択した場合は、次の手順に従ってください。

ステップ 3 で Use Saved User Name and Password を選択した場合は、次の手順に従ってください。

b. Confirm Password フィールドにパスワードをもう一度入力します。

c. ユーザ名とともに RADIUS サーバに渡すドメイン名を指定する場合は、Domain フィールドにそれを入力します。

ステップ 5![]() ステップ 4 で Automatically Prompt for User Name and Password または Manually Prompt for User Name and Password を選択した場合は、次のいずれかを実行します。

ステップ 4 で Automatically Prompt for User Name and Password または Manually Prompt for User Name and Password を選択した場合は、次のいずれかを実行します。

•![]() クライアント アダプタのアソシエーションが解除されるたびに、ユーザにクレデンシャルの再入力を求めることなく LEAP サプリカントが常に前のセッションの再開を試みるようにする場合は、ウィンドウの上部にある Always Resume the Secure Session チェックボックスをオンにします。セッションは、クライアントが無線範囲内または無線範囲外にローミングするなどにより、アクセス ポイントと一時的に切断されたり、サスペンドまたはハイバネート モードから復帰したりした後に再開されます。これはデフォルト設定です。

クライアント アダプタのアソシエーションが解除されるたびに、ユーザにクレデンシャルの再入力を求めることなく LEAP サプリカントが常に前のセッションの再開を試みるようにする場合は、ウィンドウの上部にある Always Resume the Secure Session チェックボックスをオンにします。セッションは、クライアントが無線範囲内または無線範囲外にローミングするなどにより、アクセス ポイントと一時的に切断されたり、サスペンドまたはハイバネート モードから復帰したりした後に再開されます。これはデフォルト設定です。

•![]() クライアント アダプタが無線範囲外にローミングすることで一時的にアソシエーションを

クライアント アダプタが無線範囲外にローミングすることで一時的にアソシエーションを

失ったり、サスペンドまたはハイバネート モードから復帰したりするたびに、ユーザに LEAP ユーザ名とパスワードの再入力を求める場合は、Always Resume the Secure Session チェックボックスをオフにします。

(注) このチェックボックスをオンにすると、クライアント アダプタが瞬間的にアソシエーションを失った場合でも、ユーザはユーザ名とパスワードを再入力する必要がないので便利です。ただし、ユーザ クレデンシャルの再入力を求めずに LEAP セッションを再開できるようにした場合、その許容時間内にユーザがデバイスを無人のままにしておくと、他の誰かがそのユーザの LEAP セッションを再開してネットワークにアクセスする可能性があることに注意してください。

(注) Always Resume the Secure Session チェックボックスは、手順 4 で Use Windows User Name and Password または Use Saved User Name and Password を選択した場合、無効になります。

ステップ 6![]() 複数のドメインがある環境でユーザが作業しており、Windows ログイン ドメインをユーザ名とともに RADIUS サーバに渡す必要がある場合は、Include Windows Logon Domain with User Name チェックボックスをオンにします。デフォルト設定はオンです。

複数のドメインがある環境でユーザが作業しており、Windows ログイン ドメインをユーザ名とともに RADIUS サーバに渡す必要がある場合は、Include Windows Logon Domain with User Name チェックボックスをオンにします。デフォルト設定はオンです。

(注) 保存済みのユーザ名とパスワードの使用を選択しても、Include Windows Logon Domain with User Name チェックボックスをオンにしないと、保存済みのドメイン名は RADIUS サーバに渡されません。

ステップ 7![]() ユーザがログオフした後に、別のユーザがそのユーザのクレデンシャルを使用して無線ネットワークにアクセスできないように、クライアント アダプタのアソシエーションを強制的に解除する場合は、No Network Connection Unless User is Logged In チェックボックスをオンにします。デフォルト設定はオンです。

ユーザがログオフした後に、別のユーザがそのユーザのクレデンシャルを使用して無線ネットワークにアクセスできないように、クライアント アダプタのアソシエーションを強制的に解除する場合は、No Network Connection Unless User is Logged In チェックボックスをオンにします。デフォルト設定はオンです。

ステップ 8![]() Authentication Timeout Value フィールドで、LEAP 認証の試行が失敗したとみなしてエラー メッセージを表示するまでの時間(秒単位)を選択します。

Authentication Timeout Value フィールドで、LEAP 認証の試行が失敗したとみなしてエラー メッセージを表示するまでの時間(秒単位)を選択します。

ステップ 9![]() OK をクリックして変更を保存し、Profile Editor の Security ウィンドウに戻ります。

OK をクリックして変更を保存し、Profile Editor の Security ウィンドウに戻ります。

ステップ 10![]() 以下のいずれかを実行して Allow Association To Mixed Cells パラメータを設定します。このパラメータは、クライアント アダプタが、WEP 対応と非 WEP 対応の両方のアクセス ポイントとアソシエートできるかどうかを示します。

以下のいずれかを実行して Allow Association To Mixed Cells パラメータを設定します。このパラメータは、クライアント アダプタが、WEP 対応と非 WEP 対応の両方のアクセス ポイントとアソシエートできるかどうかを示します。

•![]() クライアント アダプタのアソシエート先のアクセス ポイント(またはクライアントの割り当て先となる VLAN)で WEP が Optional に設定されている場合は、Allow Association To Mixed Cells チェックボックスをオンにします。そうしないと、クライアントは、アクセス ポイントとの接続を確立できません。

クライアント アダプタのアソシエート先のアクセス ポイント(またはクライアントの割り当て先となる VLAN)で WEP が Optional に設定されている場合は、Allow Association To Mixed Cells チェックボックスをオンにします。そうしないと、クライアントは、アクセス ポイントとの接続を確立できません。

•![]() クライアント アダプタのアソシエート先のアクセス ポイント(またはクライアントの割り当て先となる VLAN)で WEP が Optional に設定されていない場合は、Allow Association To Mixed Cells チェックボックスをオフにします。これはデフォルト設定です。

クライアント アダプタのアソシエート先のアクセス ポイント(またはクライアントの割り当て先となる VLAN)で WEP が Optional に設定されていない場合は、Allow Association To Mixed Cells チェックボックスをオフにします。これはデフォルト設定です。

(注) このパラメータは、802.1x または Pre-Shared Keys (Static WEP) セキュリティ オプションが選択されている場合にのみ使用できます。

(注) セキュリティ上の理由により、同じセルに WEP 対応と非 WEP 対応のクライアントが両方存在することはお勧めできません。これは、WEP を使用しているクライアントにも、暗号化されていないブロードキャスト パケットが送信されてしまうためです。ただし、アクセス ポイント上の VLAN を、別々の WEP 対応と非 WEP 対応のクライアントに対して有効にすることはできます。

ステップ 11![]() Group Policy Delay パラメータの値を変更するには、新しい値を入力するか、上矢印と下矢印を使用して、0 ~ 65535 秒の範囲の値を選択します(Microsoft では、30 ~ 600 秒の範囲の値のみサポートされています。デフォルト値は 60 秒です)。

Group Policy Delay パラメータの値を変更するには、新しい値を入力するか、上矢印と下矢印を使用して、0 ~ 65535 秒の範囲の値を選択します(Microsoft では、30 ~ 600 秒の範囲の値のみサポートされています。デフォルト値は 60 秒です)。

Group Policy Delay パラメータにより、Windows ログオン プロセスが Group Policy を開始するまでの経過時間が指定されます。Group Policy とは、ユーザ グループの設定オプションを指定するのに管理者が使用する Windows の機能です。これは、無線ネットワーク認証が実行されるまで Group Policy の開始を遅らせるために使用されます。このパラメータに設定した値は、このプロファイルがアクティブ プロファイルとして設定されているユーザ コンピュータをリブートすると、有効になります。

(注) このパラメータを Windows 2000 が稼動するコンピュータ、または Service Pack 2 以降が適用されていない Windows XP が稼動するコンピュータ上で使用するには、Microsoft の修正プログラムが必要です。修正プログラムの入手とインストールの詳細は、『Cisco Aironet 802.11a/b/g Wireless LAN Client Adapters (CB21AG and PI21AG) Installation and Configuration Guide』の Chapter 3 にある「Installing a Microsoft Hot Fix for Group Policy Delay」の項を参照してください。

ステップ 12![]() OK をクリックして設定を保存し、Profile Management ウィンドウに戻ります。

OK をクリックして設定を保存し、Profile Management ウィンドウに戻ります。

EAP-FAST の有効化

EAP-FAST 認証を有効にするには、ネットワーク デバイスが次の要件を満たしている必要があります。

•![]() クライアント アダプタが認証を試みるアクセス ポイントでは、11.23T 以降(340 および 350 シリーズ アクセス ポイント)、11.54T 以降(1200 シリーズ アクセス ポイント)、Cisco IOS リリース 12.3(4)JA 以降(1130 シリーズおよび BR 1310 シリーズ アクセス ポイント)、Cisco IOS Release 12.3(7)JA 以降(1240 シリーズ アクセス ポイント)、または Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)のバージョンのファームウェアを使用している必要があります。

クライアント アダプタが認証を試みるアクセス ポイントでは、11.23T 以降(340 および 350 シリーズ アクセス ポイント)、11.54T 以降(1200 シリーズ アクセス ポイント)、Cisco IOS リリース 12.3(4)JA 以降(1130 シリーズおよび BR 1310 シリーズ アクセス ポイント)、Cisco IOS Release 12.3(7)JA 以降(1240 シリーズ アクセス ポイント)、または Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)のバージョンのファームウェアを使用している必要があります。

(注) WPA または CCKM を使用するには、アクセス ポイントで Cisco IOS リリース 12.2(11)JA 以降のファームウェアを使用している必要があります。WPA2 を使用するには、アクセス ポイントで Cisco IOS リリース 12.3(2)JA 以降のファームウェアを使用している必要があります。LEAP 認証または EAP-FAST 認証に失敗したアクセス ポイントの報告機能を使用するには、アクセス ポイントで LEAP 認証に失敗したアクセス ポイントの報告 に示すバージョンのファームウェアを使用している必要があります。

(注) クライアント アダプタのアソシエート先のアクセス ポイントは、Open 認証用に設定する必要があります。

•![]() EAP-FAST 認証に必要なすべてのインフラストラクチャ デバイス(アクセス ポイント、サーバ、ゲートウェイ、ユーザ データベースなど)が正しく設定されていなければなりません。

EAP-FAST 認証に必要なすべてのインフラストラクチャ デバイス(アクセス ポイント、サーバ、ゲートウェイ、ユーザ データベースなど)が正しく設定されていなければなりません。

このプロファイルに対して EAP-FAST 認証を有効にする手順は、次のとおりです。

ステップ 1![]() Profile Management ウィンドウ(Security ウィンドウ)で、次のいずれかを実行します。

Profile Management ウィンドウ(Security ウィンドウ)で、次のいずれかを実行します。

•![]() WPA または WPA2 を使用せずに EAP-FAST を有効にするときは、Set Security Options で 802.1x を選択し、802.1x EAP Type ドロップダウン ボックスで EAP-FAST を選択します。

WPA または WPA2 を使用せずに EAP-FAST を有効にするときは、Set Security Options で 802.1x を選択し、802.1x EAP Type ドロップダウン ボックスで EAP-FAST を選択します。

•![]() WPA または WPA2 を使用して EAP-FAST を有効にするときは、Set Security Options で WPA/WPA2/CCKM を選択し、WPA/WPA2/CCKM EAP Type ドロップダウン ボックスで EAP-FAST を選択します。

WPA または WPA2 を使用して EAP-FAST を有効にするときは、Set Security Options で WPA/WPA2/CCKM を選択し、WPA/WPA2/CCKM EAP Type ドロップダウン ボックスで EAP-FAST を選択します。

(注) クライアント アダプタで CCKM を有効にするには、アダプタで WPA と WPA2 のいずれを使用するかに関わらず、WPA/WPA2/CCKM セキュリティ オプションを選択する必要があります。クライアント アダプタがアソシエートするアクセス ポイントの設定により、CCKM が 802.1x、WPA、または WPA2 のいずれで使用されるかが決まります。

(注) 詳細は、「WPA および WPA2」を参照してください。

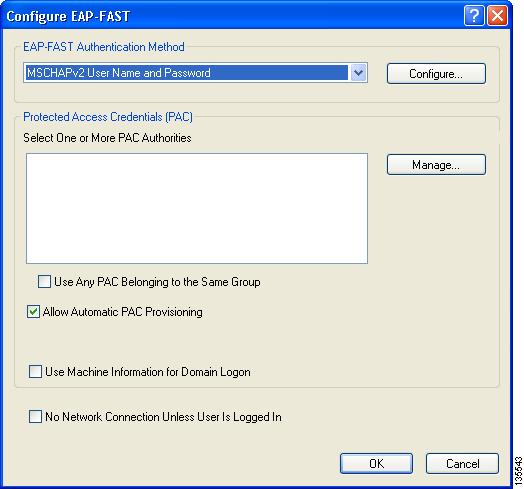

ステップ 2![]() Configure をクリックします。Configure EAP-FAST ウィンドウが表示されます(図5-9 を参照)。

Configure をクリックします。Configure EAP-FAST ウィンドウが表示されます(図5-9 を参照)。

ステップ 3![]() EAP-FAST Authentication Method ドロップダウン リストから認証方式を選択し、Configure をクリックします。

EAP-FAST Authentication Method ドロップダウン リストから認証方式を選択し、Configure をクリックします。

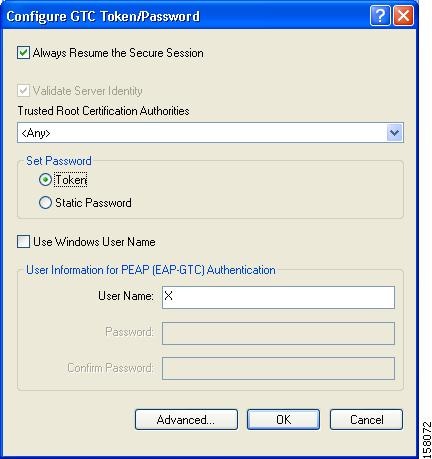

ステップ 4![]() ステップ 3 で GTC Token/Password を選択した場合は、Configure GTC Token/Password ウィンドウ(図5-10 を参照)で次の操作を行います。

ステップ 3 で GTC Token/Password を選択した場合は、Configure GTC Token/Password ウィンドウ(図5-10 を参照)で次の操作を行います。

図5-10 Configure GTC Token/Password ウィンドウ

a.![]() クライアント アダプタのアソシエーションが解除されるたびに、ユーザにクレデンシャルの再入力を求めることなく EAP-FAST サプリカントが常に前のセッションの再開を試みるようにする場合は、ウィンドウの上部にある Always Resume the Secure Session チェックボックスをオンにします。セッションは、クライアントがカバレッジ内またはカバレッジ外にローミングするなどによってアクセス ポイントと一時的に切断されたり、サスペンドまたはハイバネート モードから復帰したりした後に再開されます。これはデフォルト設定です。

クライアント アダプタのアソシエーションが解除されるたびに、ユーザにクレデンシャルの再入力を求めることなく EAP-FAST サプリカントが常に前のセッションの再開を試みるようにする場合は、ウィンドウの上部にある Always Resume the Secure Session チェックボックスをオンにします。セッションは、クライアントがカバレッジ内またはカバレッジ外にローミングするなどによってアクセス ポイントと一時的に切断されたり、サスペンドまたはハイバネート モードから復帰したりした後に再開されます。これはデフォルト設定です。

クライアント アダプタがカバレッジ外にローミングすることで一時的にアソシエーションを失ったり、サスペンドまたはハイバネート モードから復帰したりするたびに、ユーザに EAP-FAST ユーザ名とパスワードの再入力を求める場合は、 Always Resume the Secure Session チェックボックスをオフにします。

(注) このチェックボックスをオンにすると、クライアント アダプタが瞬間的にアソシエーションを失った場合でも、ユーザはネットワーク クレデンシャルを再入力する必要がないので便利です。ただし、ユーザ クレデンシャルの再入力を求めずに EAP-FAST セッションを再開できるようにした場合、その許容時間内にデバイスを無人のままにしておくと、他の誰かが EAP-FAST セッションを再開してネットワークにアクセスする可能性があることに注意してください。

(注) Static Password を選択した場合、Always Resume the Secure Session チェックボックスは無効になります。

b.![]() セキュリティ レベルを強化するために、システムでサーバの ID を強制的に検証する場合は、 Validate Server Identity チェックボックスをオンにします。

セキュリティ レベルを強化するために、システムでサーバの ID を強制的に検証する場合は、 Validate Server Identity チェックボックスをオンにします。

このチェックボックスをオフにした場合は、ユーザ クレデンシャルのみが検証されます。

c.![]() このウィンドウで残りのオプションを設定するには、「PEAP(EAP-GTC)の有効化」を参照してください。

このウィンドウで残りのオプションを設定するには、「PEAP(EAP-GTC)の有効化」を参照してください。

d.![]() OK をクリックして設定を保存し、Configure EAP-FAST ウィンドウに戻ります。

OK をクリックして設定を保存し、Configure EAP-FAST ウィンドウに戻ります。

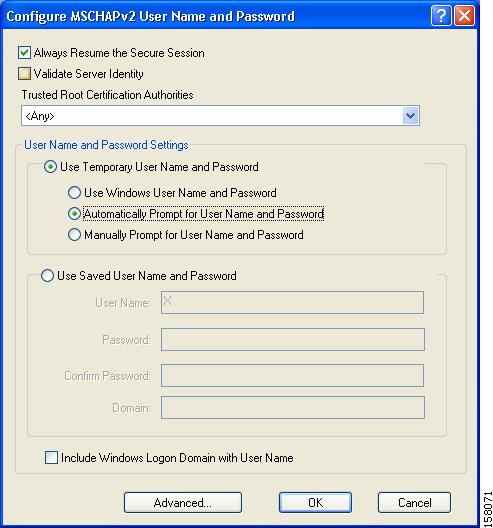

ステップ 5![]() ステップ 3 で MSCHAPv2 User Name and Password を選択した場合は、Configure MSCHAPv2 User Name and Password ウィンドウ(図5-11 を参照)で次の操作を行います。

ステップ 3 で MSCHAPv2 User Name and Password を選択した場合は、Configure MSCHAPv2 User Name and Password ウィンドウ(図5-11 を参照)で次の操作を行います。

図5-11 Configure MSCHAPv2 User Name and Password ウィンドウ

1.![]() クライアント アダプタのアソシエーションが解除されるたびに、ユーザにクレデンシャルの再入力を求めることなく EAP-FAST サプリカントが常に前のセッションの再開を試みるようにする場合は、ウィンドウの上部にある Always Resume the Secure Session チェックボックスをオンにします。セッションは、クライアントがカバレッジ内またはカバレッジ外にローミングするなどによってアクセス ポイントと一時的に切断されたり、サスペンドまたはハイバネート モードから復帰したりした後に再開されます。これはデフォルト設定です。

クライアント アダプタのアソシエーションが解除されるたびに、ユーザにクレデンシャルの再入力を求めることなく EAP-FAST サプリカントが常に前のセッションの再開を試みるようにする場合は、ウィンドウの上部にある Always Resume the Secure Session チェックボックスをオンにします。セッションは、クライアントがカバレッジ内またはカバレッジ外にローミングするなどによってアクセス ポイントと一時的に切断されたり、サスペンドまたはハイバネート モードから復帰したりした後に再開されます。これはデフォルト設定です。

クライアント アダプタがカバレッジ外にローミングすることで一時的にアソシエーションを失ったり、サスペンドまたはハイバネート モードから復帰したりするたびに、ユーザに EAP-FAST ユーザ名とパスワードの再入力を求める場合は、 Always Resume the Secure Session チェックボックスをオフにします。

(注) Always Resume the Secure Session チェックボックスをオンまたはオフに設定するには、最初に Use Temporary User Name and Password の Automatically Prompt for User Name and Password または Manually Prompt for User Name and Password を選択しておく必要があります。

2.![]() セキュリティ レベルを強化するために、システムでサーバの ID を強制的に検証する場合は、 Validate Server Identity チェックボックスをオンにします。

セキュリティ レベルを強化するために、システムでサーバの ID を強制的に検証する場合は、 Validate Server Identity チェックボックスをオンにします。

このチェックボックスをオフにした場合は、ユーザ クレデンシャルのみが検証されます。

3.![]() Trusted Root Certification Authorities ドロップダウン ボックスで、サーバ証明書をダウンロードした認証機関を選択するか、必要に応じて <Any> を選択します。

Trusted Root Certification Authorities ドロップダウン ボックスで、サーバ証明書をダウンロードした認証機関を選択するか、必要に応じて <Any> を選択します。

4.![]() 一時ユーザ名とパスワードを使用するには、Use Temporary User Name and Password を選択します。

一時ユーザ名とパスワードを使用するには、Use Temporary User Name and Password を選択します。

このオプションを選択した場合は、Use Windows User Name and Password を選択した場合を除き、コンピュータをリブートするたびに EAP-FAST ユーザ名とパスワードを入力して、ネットワークへのアクセスに対する認証を受ける必要があります。

Use Temporary User Name and Password で、次のいずれかのオプションを選択します。

–![]() Use Windows User Name and Password:Windows のユーザ名とパスワードが EAP-FAST のユーザ名とパスワードとしても使用されるので、ユーザは 1 組のクレデンシャルを覚えるだけですみます。ログイン後、認証プロセスが自動的に開始されます。このオプションはデフォルト設定です。

Use Windows User Name and Password:Windows のユーザ名とパスワードが EAP-FAST のユーザ名とパスワードとしても使用されるので、ユーザは 1 組のクレデンシャルを覚えるだけですみます。ログイン後、認証プロセスが自動的に開始されます。このオプションはデフォルト設定です。

–![]() Automatically Prompt for User Name and Password:認証プロセスを開始するために、ユーザに対して、通常の Windows ログイン名のほか、別の EAP-FAST ユーザ名およびパスワード(RADIUS サーバに登録されたもの)の入力を要求します。

Automatically Prompt for User Name and Password:認証プロセスを開始するために、ユーザに対して、通常の Windows ログイン名のほか、別の EAP-FAST ユーザ名およびパスワード(RADIUS サーバに登録されたもの)の入力を要求します。

–![]() Manually Prompt for User Name and Password:Action ドロップダウン メニューの Manual Login オプションまたは ASTU を使用して、手動で EAP-FAST 認証プロセスを開始する必要があります。Windows のログイン時に EAP-FAST ユーザ名とパスワードの入力は求められません。このオプションは、ソフトウェア トークン ワンタイム パスワード システムなど、ログイン時に使用できない追加ソフトウェアを必要とするシステムをサポートするために使用できます。

Manually Prompt for User Name and Password:Action ドロップダウン メニューの Manual Login オプションまたは ASTU を使用して、手動で EAP-FAST 認証プロセスを開始する必要があります。Windows のログイン時に EAP-FAST ユーザ名とパスワードの入力は求められません。このオプションは、ソフトウェア トークン ワンタイム パスワード システムなど、ログイン時に使用できない追加ソフトウェアを必要とするシステムをサポートするために使用できます。

5.![]() 保存されているユーザ名とパスワードを使用するには、Use Saved User Name and Password を選択します。

保存されているユーザ名とパスワードを使用するには、Use Saved User Name and Password を選択します。

このオプションを選択した場合、ユーザはコンピュータをリブートするたびに EAP-FAST ユーザ名とパスワードを入力する必要がありません。認証は、保存されているユーザ名とパスワード(RADIUS サーバに登録されている)を使用して自動的に行われます。

次の手順に従って、EAP-FAST 認証に使用するユーザ名とパスワードを指定します。

b.![]() Confirm Password フィールドにパスワードをもう一度入力します。

Confirm Password フィールドにパスワードをもう一度入力します。

c.![]() ユーザ名とともに RADIUS サーバに渡すドメイン名を指定する場合は、Domain フィールドにそれを入力します。

ユーザ名とともに RADIUS サーバに渡すドメイン名を指定する場合は、Domain フィールドにそれを入力します。

6.![]() 複数のドメインを使用する環境で作業しており、Windows ログイン ドメインをユーザ名とともに RADIUS サーバに渡す必要がある場合は、Include Windows Logon Domain with User Name チェックボックスをオンにします。デフォルト設定はオンです。

複数のドメインを使用する環境で作業しており、Windows ログイン ドメインをユーザ名とともに RADIUS サーバに渡す必要がある場合は、Include Windows Logon Domain with User Name チェックボックスをオンにします。デフォルト設定はオンです。

(注) 保存済みのユーザ名とパスワードの使用を選択しても、Include Windows Logon Domain with User Name チェックボックスをオンにしないと、保存済みのドメイン名は RADIUS サーバに渡されません。

ステップ 6![]() Use Windows User Name and Password チェックボックスをオフにして、追加のセキュリティ機能を実装する場合は、次の手順を実行します。

Use Windows User Name and Password チェックボックスをオフにして、追加のセキュリティ機能を実装する場合は、次の手順を実行します。

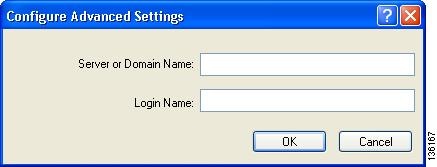

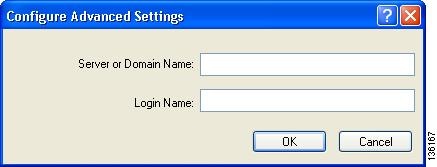

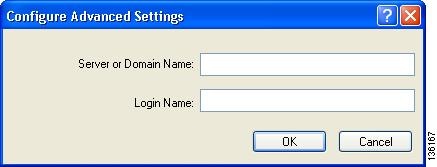

a.![]() Advanced をクリックします。Configure Advanced Settings ウィンドウが表示されます(図5-12 を参照)。

Advanced をクリックします。Configure Advanced Settings ウィンドウが表示されます(図5-12 を参照)。

図5-12 Configure Advanced Settings ウィンドウ

b.![]() Specific Server or Domain フィールドは、選択した認証機関で署名された証明書を提供するすべてのサーバからクライアントが証明書を受け入れられるようにする場合は、空白のままにします。それ以外の場合は、クライアントが証明書を受け入れる特定のサーバのドメイン名を入力します。

Specific Server or Domain フィールドは、選択した認証機関で署名された証明書を提供するすべてのサーバからクライアントが証明書を受け入れられるようにする場合は、空白のままにします。それ以外の場合は、クライアントが証明書を受け入れる特定のサーバのドメイン名を入力します。

c.![]() Login Name フィールドが自動的に入力されない場合は、ユーザ名を何も追加記載せずに入力します(たとえば、「jsmith」)。

Login Name フィールドが自動的に入力されない場合は、ユーザ名を何も追加記載せずに入力します(たとえば、「jsmith」)。

ステップ 7![]() OK をクリックして設定を保存し、Configure EAP-FAST ウィンドウに戻ります。

OK をクリックして設定を保存し、Configure EAP-FAST ウィンドウに戻ります。

ステップ 8![]() ステップ 3 で TLS Client Certificate を選択した場合は、「EAP-TLS の有効化」(ステップ 5

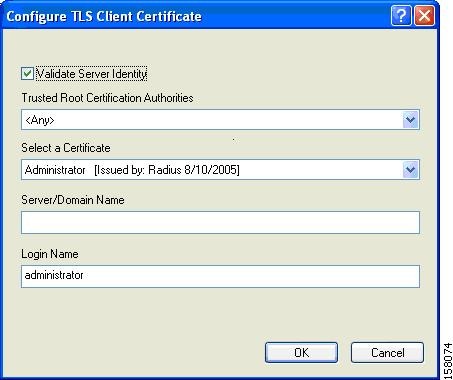

ステップ 3 で TLS Client Certificate を選択した場合は、「EAP-TLS の有効化」(ステップ 5![]() ~ステップ 10)を参照して、Configure TLS Client Certificate ウィンドウ(図5-13)のオプションを設定します。

~ステップ 10)を参照して、Configure TLS Client Certificate ウィンドウ(図5-13)のオプションを設定します。

図5-13 Configure TLS Client Certificate ウィンドウ

ステップ 9![]() Select One or More PAC Authorities リストで、プロファイルの SSID で定義されたネットワークに関連付けられている PAC 認証機関および PAC 認証機関グループを選択します。リストには、以前 PAC をプロビジョニングしたすべての認証サーバの名前が表示されます。

Select One or More PAC Authorities リストで、プロファイルの SSID で定義されたネットワークに関連付けられている PAC 認証機関および PAC 認証機関グループを選択します。リストには、以前 PAC をプロビジョニングしたすべての認証サーバの名前が表示されます。

Select One or More PAC Authorities リストが空である場合や、目的の PAC 認証機関の名前が表示されていない場合は、ステップ 10 に進んで PAC ファイルをインポートしてください。

(注) この手順は、手動 PAC プロビジョニングには必須ですが、自動 PAC プロビジョニングでは任意です。自動プロビジョニングが有効になっているときに、PAC 認証機関が選択されていない場合、PAC が見つからなかった場合、または指定した PAC がサーバ ID と一致しない場合、EAP-FAST プロファイルの認証プロセス中に自動プロビジョニングが初期化されます。

ステップ 10![]() 必要に応じて、次の手順を実行し、PAC ファイルのグループをインポートまたは変更します。

必要に応じて、次の手順を実行し、PAC ファイルのグループをインポートまたは変更します。

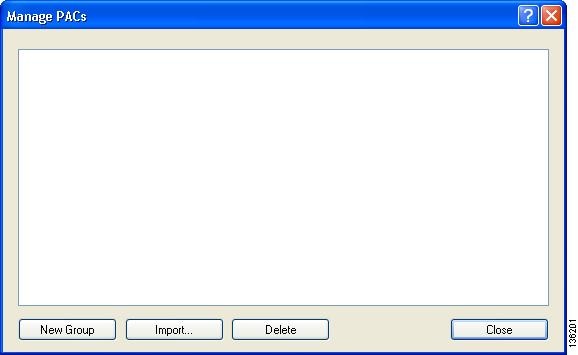

a.![]() Manage をクリックします。Manage PACs ウィンドウが表示されます(図5-14 を参照)。

Manage をクリックします。Manage PACs ウィンドウが表示されます(図5-14 を参照)。

b.![]() 新規グループを作成するには、 New Group をクリックします。

新規グループを作成するには、 New Group をクリックします。

c.![]() グループ間で PAC を移動するには、その PAC を移動先のグループにドラッグします。

グループ間で PAC を移動するには、その PAC を移動先のグループにドラッグします。

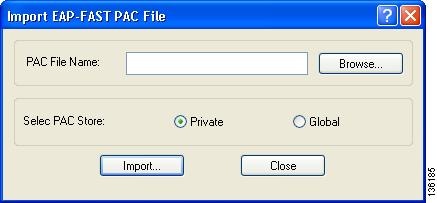

d.![]() Import をクリックします。Import EAP-FAST PAC File ウィンドウが表示されます(図5-15 を参照)。

Import をクリックします。Import EAP-FAST PAC File ウィンドウが表示されます(図5-15 を参照)。

図5-15 Import EAP-FAST PAC File ウィンドウ

e.![]() Look in ボックスで PAC ファイル(*.pac)の場所を探します。デフォルトの場所は、C:\Program Files\Cisco Aironet です。

Look in ボックスで PAC ファイル(*.pac)の場所を探します。デフォルトの場所は、C:\Program Files\Cisco Aironet です。

(注) PAC ファイルのファイル名と拡張子は、その PAC ファイルを発行した PAC 認証機関によって決められますが、標準のファイル拡張子は pac です。

f.![]() 以下の PAC ストア オプションのいずれかを選択し、インポートした PAC ファイルの格納先と、その PAC ファイルにアクセスできるユーザを決定します。

以下の PAC ストア オプションのいずれかを選択し、インポートした PAC ファイルの格納先と、その PAC ファイルにアクセスできるユーザを決定します。

•![]() Global:グローバル PAC ストアに格納された PAC は、どのログイン ステージにいるどのユーザでもアクセスおよび使用できます。グローバル PAC は、プロファイルに No Network Connection Unless User Is Logged In オプションが設定されていない限り、ログオン前、ログオン中、およびユーザのログオフ後に使用できます。

Global:グローバル PAC ストアに格納された PAC は、どのログイン ステージにいるどのユーザでもアクセスおよび使用できます。グローバル PAC は、プロファイルに No Network Connection Unless User Is Logged In オプションが設定されていない限り、ログオン前、ログオン中、およびユーザのログオフ後に使用できます。

•![]() Private:プライベート ストアに格納された PAC は、PAC をプロビジョニングしたユーザまたはシステム管理者のみがアクセスおよび使用できます。これらは、ユーザがローカル システムにログオンするまでアクセスできません。これはデフォルト オプションです。

Private:プライベート ストアに格納された PAC は、PAC をプロビジョニングしたユーザまたはシステム管理者のみがアクセスおよび使用できます。これらは、ユーザがローカル システムにログオンするまでアクセスできません。これはデフォルト オプションです。

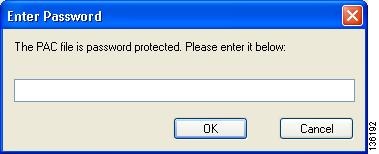

h.![]() Enter Password ウィンドウ(図5-16 を参照)が表示されたら、PAC ファイル パスワード(システム管理者から取得可能)を入力し、OK をクリックします。

Enter Password ウィンドウ(図5-16 を参照)が表示されたら、PAC ファイル パスワード(システム管理者から取得可能)を入力し、OK をクリックします。

(注) PAC ファイル パスワードはオプションです。ユーザにパスワードを提供するよう要求する PAC ファイルを発行するかどうかは、PAC 認証機関が決定します。しかしいずれの場合も、すべての PAC ファイル(パスワードが不要なファイルも)が暗号化され保護されます。PAC ファイル パスワードは、EAP-FAST パスワードとは異なり、PAC のインポート時に 1 度入力する必要があるだけです。

i.![]() 同一の PAC ID を持つ PAC ファイルを以前にインポートされた PAC ファイルとしてインポートしようとすると、既存の PAC を更新するかどうかを尋ねられます。Yes をクリックすると、既存の PAC は、インポートされたファイルの新規 PAC で置き換えられます。

同一の PAC ID を持つ PAC ファイルを以前にインポートされた PAC ファイルとしてインポートしようとすると、既存の PAC を更新するかどうかを尋ねられます。Yes をクリックすると、既存の PAC は、インポートされたファイルの新規 PAC で置き換えられます。

j.![]() PAC ファイルが正しくインポートされると、"The EAP-FAST PAC file was imported and is ready for use." というメッセージが表示されます。OK をクリックして Manage PACs ウィンドウに戻ります。

PAC ファイルが正しくインポートされると、"The EAP-FAST PAC file was imported and is ready for use." というメッセージが表示されます。OK をクリックして Manage PACs ウィンドウに戻ります。

k.![]() インポートした PAC が Manage PACs ウィンドウの PAC ツリーに表示されます。

インポートした PAC が Manage PACs ウィンドウの PAC ツリーに表示されます。

l.![]() ストレージからグループ、または手動でプロビジョニングした PAC ファイルを削除するには、それを選択して、 Delete をクリックします。確認のメッセージが表示されたら、 Yes をクリックします。PAC ファイルがツリーから削除されます。

ストレージからグループ、または手動でプロビジョニングした PAC ファイルを削除するには、それを選択して、 Delete をクリックします。確認のメッセージが表示されたら、 Yes をクリックします。PAC ファイルがツリーから削除されます。

m.![]() Close をクリックし、Configure EAP-FAST ウィンドウに戻ります。

Close をクリックし、Configure EAP-FAST ウィンドウに戻ります。

n.![]() PAC を発行した PAC 認証機関の名前が、Configure EAP-FAST ウィンドウの PAC authority リストに表示されます。目的の PAC 認証機関またはグループをリストから選択します。

PAC を発行した PAC 認証機関の名前が、Configure EAP-FAST ウィンドウの PAC authority リストに表示されます。目的の PAC 認証機関またはグループをリストから選択します。

ステップ 11![]() Use Any PAC Belonging to the Same Group チェックボックスをオンにして、選択したグループの任意の PAC 認証機関を PAC プロビジョニングに使用します。

Use Any PAC Belonging to the Same Group チェックボックスをオンにして、選択したグループの任意の PAC 認証機関を PAC プロビジョニングに使用します。

ステップ 12![]() 次のいずれかを実行して、PAC プロビジョニングを設定します。

次のいずれかを実行して、PAC プロビジョニングを設定します。

•![]() 自動 PAC プロビジョニングを有効にする場合は、Allow Automatic PAC Provisioning チェックボックスをオンにします。必要に応じて、Protected Access Credential(PAC)が自動的に取得されます(たとえば、PAC の有効期限が切れた場合、クライアントが別のサーバにアクセスした場合、EAP-FAST ユーザ名が以前プロビジョニングした PAC と一致しない場合など)。

自動 PAC プロビジョニングを有効にする場合は、Allow Automatic PAC Provisioning チェックボックスをオンにします。必要に応じて、Protected Access Credential(PAC)が自動的に取得されます(たとえば、PAC の有効期限が切れた場合、クライアントが別のサーバにアクセスした場合、EAP-FAST ユーザ名が以前プロビジョニングした PAC と一致しない場合など)。

•![]() 手動 PAC プロビジョニングを有効にする場合は、Allow Automatic PAC Provisioning チェックボックスをオフにします。このオプションでは、PAC の認証機関を選択するか、PAC ファイルを手動でインポートする必要があります。

手動 PAC プロビジョニングを有効にする場合は、Allow Automatic PAC Provisioning チェックボックスをオフにします。このオプションでは、PAC の認証機関を選択するか、PAC ファイルを手動でインポートする必要があります。

(注) LDAP ユーザ データベースでは手動 PAC プロビジョニングのみをサポートしていますが、Cisco Secure ACS 内部、Cisco Secure ODBC、および Windows NT/2000/2003 ドメイン ユーザ データベースでは自動および手動の両方の PAC プロビジョニングをサポートしています。

(注) プロビジョニングは、PAC の最初のネゴシエーション時または PAC の有効期限切れの際にのみ実行されます。PAC は、プロビジョニング後、認証トランザクションを保護するユーザ個別キーとして動作します。

ステップ 13![]() クライアントに、ユーザ認証ではなく、マシン証明書とマシン クレデンシャルを使用したマシン認証でドメインにログインさせるには、Use Machine Information For Domain Logon チェックボックスをオンにします。これにより、ユーザのコンピュータは、ユーザ ログインの前にネットワークと接続できます。デフォルト設定はオフです。

クライアントに、ユーザ認証ではなく、マシン証明書とマシン クレデンシャルを使用したマシン認証でドメインにログインさせるには、Use Machine Information For Domain Logon チェックボックスをオンにします。これにより、ユーザのコンピュータは、ユーザ ログインの前にネットワークと接続できます。デフォルト設定はオフです。

(注) Use Machine Information for Domain Logon チェックボックスをオフにすると、マシン認証は実行されません。認証は、ユーザがログオンするまで実行されません。

ステップ 14![]() 別のユーザが自分のクレデンシャルを使用して無線ネットワークにアクセスできないようにするために、ログオフ後、強制的にクライアント アダプタのアソシエーションを解除する場合は、No Network Connection Unless User is Logged In チェックボックスをオンにします。デフォルト設定はオンです。

別のユーザが自分のクレデンシャルを使用して無線ネットワークにアクセスできないようにするために、ログオフ後、強制的にクライアント アダプタのアソシエーションを解除する場合は、No Network Connection Unless User is Logged In チェックボックスをオンにします。デフォルト設定はオンです。

ステップ 15![]() OK をクリックして設定を保存し、Profile Management (Security) ウィンドウに戻ります。

OK をクリックして設定を保存し、Profile Management (Security) ウィンドウに戻ります。

(注) プライベート PAC を選択し、No Network Connection Unless User Is Logged In チェックボックスをオフにすると、ドメインのログオン プロセス中や、ユーザがログオフしているときには PAC にアクセスできない場合があるというメッセージが表示されます。ログインしていないときに使用できるように、PAC をグローバル ストアにコピーする場合は、Yes をクリックします。PAC のコピーをグローバル ストアに追加しない場合は、No をクリックします。ドメイン ログオン中やユーザがログオンしていないときに無線接続に問題が発生した場合、グローバル PAC を使用するようユーザのプロファイルを後で再設定する必要がある場合があることを示すメッセージが表示されたら OK をクリックします。

ステップ 16![]() 以下のいずれかを実行して Allow Association To Mixed Cells パラメータを設定します。このパラメータは、クライアント アダプタが、WEP 対応と非 WEP 対応の両方のアクセス ポイントとアソシエートできるかどうかを示します。

以下のいずれかを実行して Allow Association To Mixed Cells パラメータを設定します。このパラメータは、クライアント アダプタが、WEP 対応と非 WEP 対応の両方のアクセス ポイントとアソシエートできるかどうかを示します。

•![]() クライアント アダプタのアソシエート先のアクセス ポイント(またはクライアントの割り当て先となる VLAN)で WEP が Optional に設定されている場合は、Allow Association To Mixed Cells チェックボックスをオンにします。そうしないと、クライアントは、アクセス ポイントとの接続を確立できません。

クライアント アダプタのアソシエート先のアクセス ポイント(またはクライアントの割り当て先となる VLAN)で WEP が Optional に設定されている場合は、Allow Association To Mixed Cells チェックボックスをオンにします。そうしないと、クライアントは、アクセス ポイントとの接続を確立できません。

•![]() クライアント アダプタのアソシエート先のアクセス ポイント(またはクライアントの割り当て先となる VLAN)で WEP が Optional に設定されていない場合は、Allow Association To Mixed Cells チェックボックスをオフにします。これはデフォルト設定です。

クライアント アダプタのアソシエート先のアクセス ポイント(またはクライアントの割り当て先となる VLAN)で WEP が Optional に設定されていない場合は、Allow Association To Mixed Cells チェックボックスをオフにします。これはデフォルト設定です。

(注) このパラメータは、802.1x セキュリティ オプションが選択されている場合にのみ使用できます。

(注) セキュリティ上の理由により、同じセルに WEP 対応と非 WEP 対応のクライアントが両方存在することはお勧めできません。これは、WEP を使用しているクライアントにも、暗号化されていないブロードキャスト パケットが送信されてしまうためです。ただし、アクセス ポイント上の VLAN を、別々の WEP 対応と非 WEP 対応のクライアントに対して有効にすることはできます。

ステップ 17![]() 認証プロセスにおけるドメイン コントローラの検索時間を制限する場合は、Limit Time for Finding Domain Controller To チェックボックスをオンにします。次に、編集ボックスにドメイン コントローラの検索の上限時間(秒)を入力します。タイムアウト値を 0 に設定すると、認証プロセスでは「ドメイン コントローラの検索」手順が省略されます。

認証プロセスにおけるドメイン コントローラの検索時間を制限する場合は、Limit Time for Finding Domain Controller To チェックボックスをオンにします。次に、編集ボックスにドメイン コントローラの検索の上限時間(秒)を入力します。タイムアウト値を 0 に設定すると、認証プロセスでは「ドメイン コントローラの検索」手順が省略されます。

(注) 認証プロセスが「ドメイン コントローラの検索」手順に到達すると、ドメイン コントローラの検索に指定した秒数に基づいてタイマーが起動します。ドメイン コントローラが検出される前に、この値または EAP-FAST 認証のタイムアウト値に達すると、認証プロセスはタイムアウトになります。たとえば、認証のタイムアウト値が 60 秒で、ドメイン コントローラの検索のタイムアウト値が 10 秒の場合、クライアント アダプタは認証プロセス全体を完了するのに最大 60 秒費やすことができ、そのうちの最大 10 秒をドメイン コントローラの検索にあてることができます。ただし、認証が早く実行され、5 秒以内で「ドメイン コントローラの検索」手順に到達する場合もあります。このような場合、ドメイン コントローラを 10 秒以内に検出できないと、認証プロセスは 15 秒でタイムアウトになります。

(注) ドメイン コントローラの検索のタイムアウト値が EAP-FAST 認証のタイムアウト値より大きい場合でも、ドメイン コントローラの検索のタイムアウト値に基づいて認証プロセスが EAP-FAST 認証のタイムアウト値を超えて延長されることはありません。

(注) ログイン スクリプトやローミング デスクトップなどのドメイン サービスが必要な場合は、Limit Time for Finding Domain Controller To チェックボックスをオフにすることをお勧めします。

(注) このチェックボックスをオンにするかオフにするかに関係なく、Windows にログインしている場合、またはローカル マシンにログインしながらドメインにログインしていない場合は、「ドメイン コントローラの検索」手順は実行されません。

ステップ 18![]() Group Policy Delay パラメータの値を変更するには、新しい値を入力するか、上矢印と下矢印を使用して、0 ~ 65,535 秒の範囲の値を選択します(Microsoft では、30 ~ 600 秒の範囲の値のみサポートされています。デフォルト値は 60 秒です)。

Group Policy Delay パラメータの値を変更するには、新しい値を入力するか、上矢印と下矢印を使用して、0 ~ 65,535 秒の範囲の値を選択します(Microsoft では、30 ~ 600 秒の範囲の値のみサポートされています。デフォルト値は 60 秒です)。

Group Policy Delay パラメータにより、Windows ログオン プロセスが Group Policy を開始するまでの経過時間が指定されます。Group Policy とは、ユーザ グループの設定オプションを指定するのに管理者が使用する Windows の機能です。これは、無線ネットワーク認証が実行されるまで Group Policy の開始を遅らせるために使用されます。このプロファイルがアクティブ プロファイルとして設定されたコンピュータが再度ブートすると、このパラメータに設定した値が有効になります。

(注) このパラメータを Windows 2000 が稼動するコンピュータ、または Service Pack 2 以降が適用されていない Windows XP が稼動するコンピュータ上で使用するには、Microsoft の修正プログラムが必要です。修正プログラムの入手とインストールの詳細は、『Cisco Aironet 802.11a/b/g Wireless LAN Client Adapters (CB21AG and PI21AG) Installation and Configuration Guide』の Chapter 3 にある「Installing a Microsoft Hot Fix for Group Policy Delay」の項を参照してください。

ステップ 19![]() OKをクリックして設定を保存し、Profile Management ウィンドウに戻ります。

OKをクリックして設定を保存し、Profile Management ウィンドウに戻ります。

EAP-TLS または PEAP の有効化

EAP-TLS または PEAP 認証を使用するには、ユーザのネットワーク上のデバイスが次の要件を満たしている必要があります。

•![]() 有効な Windows ユーザ名とパスワードをユーザが保持していて、パスワードが空白のままになっていないことが必要です。

有効な Windows ユーザ名とパスワードをユーザが保持していて、パスワードが空白のままになっていないことが必要です。

•![]() ユーザのコンピュータに適切な証明書がインストールされている必要があります。EAP-TLS では Certificate Authority(CA)証明書とユーザ証明書の両方を必要としますが、PEAP では CA 証明書のみが必要です。

ユーザのコンピュータに適切な証明書がインストールされている必要があります。EAP-TLS では Certificate Authority(CA)証明書とユーザ証明書の両方を必要としますが、PEAP では CA 証明書のみが必要です。

•![]() マシン クレデンシャルを使用して EAP-TLS マシン認証をサポートするには、次の操作を行います。

マシン クレデンシャルを使用して EAP-TLS マシン認証をサポートするには、次の操作を行います。

–![]() マシン証明書はサーバから取得する必要があります。クライアント マシンのアクセスはそのサーバ上で有効にする必要があります。

マシン証明書はサーバから取得する必要があります。クライアント マシンのアクセスはそのサーバ上で有効にする必要があります。

–![]() コンピュータとユーザの両方に対する証明書ペア キーを保管している MachineKeys フォルダに対するアクセス権は、正しく設定する必要があります。フォルダのアクセス権を正しく設定する方法については、Microsoft 技術情報記事 Q278381 を参照してください。

コンピュータとユーザの両方に対する証明書ペア キーを保管している MachineKeys フォルダに対するアクセス権は、正しく設定する必要があります。フォルダのアクセス権を正しく設定する方法については、Microsoft 技術情報記事 Q278381 を参照してください。

http://support.microsoft.com/default.aspx?scid=kb;en-us;Q278381

(注) より高位のディレクトリに対するアクセス権を変更し、それらの設定をすべてのサブディレクトリに適用した場合、MachineKeys フォルダのアクセス権を再設定する必要がある場合があります。

•![]() クライアント アダプタが認証を試みるアクセス ポイントでは、12.00T 以降(VxWorks を実行しているアクセス ポイント)、Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)、Cisco IOS リリース 12.2(8)JA 以降(1200 シリーズ アクセス ポイント)、または Cisco IOS リリース 12.2(13)JA 以降(350 シリーズ アクセス ポイント)のバージョンのファームウェアを使用している必要があります。

クライアント アダプタが認証を試みるアクセス ポイントでは、12.00T 以降(VxWorks を実行しているアクセス ポイント)、Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)、Cisco IOS リリース 12.2(8)JA 以降(1200 シリーズ アクセス ポイント)、または Cisco IOS リリース 12.2(13)JA 以降(350 シリーズ アクセス ポイント)のバージョンのファームウェアを使用している必要があります。

(注) WPA または CCKM を使用するには、アクセス ポイントで Cisco IOS リリース 12.2(11)JA 以降のファームウェアを使用している必要があります。WPA2 を使用するには、アクセス ポイントで Cisco IOS リリース 12.3(2)JA 以降のファームウェアを使用している必要があります。

•![]() クライアントで有効とする認証タイプについて、すべての必要なインフラストラクチャ デバイス(アクセス ポイント、サーバ、ゲートウェイ、ユーザ データベースなど)を正しく設定する必要があります。

クライアントで有効とする認証タイプについて、すべての必要なインフラストラクチャ デバイス(アクセス ポイント、サーバ、ゲートウェイ、ユーザ データベースなど)を正しく設定する必要があります。

このプロファイルに対して EAP-TLS または PEAP 認証を有効にするときは、以下のいずれかの項の手順を実行します。

•![]() EAP-TLS の有効化(EAP-TLS の有効化)

EAP-TLS の有効化(EAP-TLS の有効化)

•![]() PEAP(EAP-GTC)の有効化(PEAP(EAP-GTC)の有効化)

PEAP(EAP-GTC)の有効化(PEAP(EAP-GTC)の有効化)

•![]() PEAP(EAP-MSCHAP V2)の有効化(PEAP(EAP-MSCHAP V2)の有効化)

PEAP(EAP-MSCHAP V2)の有効化(PEAP(EAP-MSCHAP V2)の有効化)

•![]() マシン証明書を使用した PEAP(EAP-MSCHAP V2)マシン認証の有効化(マシン クレデンシャルを使用した PEAP(EAP-MSCHAP V2)マシン認証の有効化)

マシン証明書を使用した PEAP(EAP-MSCHAP V2)マシン認証の有効化(マシン クレデンシャルを使用した PEAP(EAP-MSCHAP V2)マシン認証の有効化)

EAP-TLS の有効化

このプロファイルに対して EAP-TLS 認証を有効にする手順は、次のとおりです。

ステップ 1![]() Profile Editor の Security ウィンドウで、次のいずれかを実行します。

Profile Editor の Security ウィンドウで、次のいずれかを実行します。

•![]() WPA または WPA2 を使用せずに EAP-TLS を有効にするときは、Set Security Options で 802.1x を選択し、802.1x EAP Type ドロップダウン ボックスで EAP-TLS を選択します。

WPA または WPA2 を使用せずに EAP-TLS を有効にするときは、Set Security Options で 802.1x を選択し、802.1x EAP Type ドロップダウン ボックスで EAP-TLS を選択します。

•![]() WPA または WPA2 を使用して EAP-TLS を有効にするときは、Set Security Options で WPA/WPA2/CCKM を選択し、WPA/WPA2/CCKM EAP Type ドロップダウン ボックスで EAP-TLS を選択します。

WPA または WPA2 を使用して EAP-TLS を有効にするときは、Set Security Options で WPA/WPA2/CCKM を選択し、WPA/WPA2/CCKM EAP Type ドロップダウン ボックスで EAP-TLS を選択します。

(注) クライアント アダプタで CCKM を有効にするには、アダプタで WPA と WPA2 のいずれを使用するかに関わらず、WPA/WPA2/CCKM セキュリティ オプションを選択する必要があります。クライアント アダプタがアソシエートするアクセス ポイントの設定により、CCKM が 802.1x、WPA、または WPA2 のいずれで使用されるかが決まります。

(注) 詳細は、「WPA および WPA2」を参照してください。

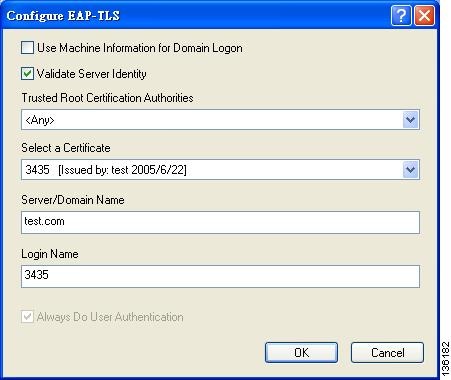

ステップ 2![]() Configure をクリックします。Configure EAP-TLS ウィンドウが表示されます(図5-17 を参照)。

Configure をクリックします。Configure EAP-TLS ウィンドウが表示されます(図5-17 を参照)。

ステップ 3![]() クライアントに、ユーザ認証ではなく、マシン証明書とマシン クレデンシャルを使用したマシン認証でドメインにログインさせるには、Use Machine Information For Domain Logon チェックボックスをオンにします。これにより、ユーザのコンピュータは、ユーザ ログインの前にネットワークと接続できます。デフォルト設定はオフです。

クライアントに、ユーザ認証ではなく、マシン証明書とマシン クレデンシャルを使用したマシン認証でドメインにログインさせるには、Use Machine Information For Domain Logon チェックボックスをオンにします。これにより、ユーザのコンピュータは、ユーザ ログインの前にネットワークと接続できます。デフォルト設定はオフです。

(注) Use Machine Information For Domain Logon チェックボックスをオフにすると、マシン認証は実行されません。認証は、ユーザがログオンするまで実行されません。

ステップ 4![]() 以前の手順で Use Machine Information For Domain Logon チェックボックスをオンにした場合、ウィンドウ下部にある Always Do User Authentication チェックボックスがアクティブになります。次のいずれかを実行します。

以前の手順で Use Machine Information For Domain Logon チェックボックスをオンにした場合、ウィンドウ下部にある Always Do User Authentication チェックボックスがアクティブになります。次のいずれかを実行します。

•![]() ユーザ名とパスワードを使用してログオンした後、クライアントに使用させる認証をマシン認証からユーザ認証に切り替えるには、 Always Do User Authentication チェックボックスをオンにします。これはデフォルト設定です。

ユーザ名とパスワードを使用してログオンした後、クライアントに使用させる認証をマシン認証からユーザ認証に切り替えるには、 Always Do User Authentication チェックボックスをオンにします。これはデフォルト設定です。

•![]() ユーザのコンピュータがドメインにログインした後、クライアントに引き続きマシン認証を使用させたい場合は、 Always Do User Authentication チェックボックスをオフにします。

ユーザのコンピュータがドメインにログインした後、クライアントに引き続きマシン認証を使用させたい場合は、 Always Do User Authentication チェックボックスをオフにします。

ステップ 5![]() セキュリティ レベルを強化するために、システムでサーバの ID を強制的に検証する場合は、

セキュリティ レベルを強化するために、システムでサーバの ID を強制的に検証する場合は、

Validate Server Identity チェックボックスをオンにします。このチェックボックスをオフにした場合は、ユーザ クレデンシャルのみが検証されます。

ステップ 6![]() Trusted Root Certification Authorities ドロップダウン ボックスで、サーバ証明書をダウンロードした認証機関を選択します。

Trusted Root Certification Authorities ドロップダウン ボックスで、サーバ証明書をダウンロードした認証機関を選択します。

ステップ 7![]() Select a Certificate ドロップダウン ボックスでサーバ証明書を選択します。

Select a Certificate ドロップダウン ボックスでサーバ証明書を選択します。

•![]() Server/Domain Name フィールドを空白のままにして、Trusted Root Certification Authorities ドロップダウン ボックスにリストされている認証機関で署名された証明書を提供するどのようなサーバからでも、クライアントが証明書を受け入れられるようにします。このオプションを選択することをお勧めします。

Server/Domain Name フィールドを空白のままにして、Trusted Root Certification Authorities ドロップダウン ボックスにリストされている認証機関で署名された証明書を提供するどのようなサーバからでも、クライアントが証明書を受け入れられるようにします。このオプションを選択することをお勧めします。

•![]() Server/Domain Name フィールドに、クライアントが受け入れる証明書の発行元サーバのドメイン名を入力します。

Server/Domain Name フィールドに、クライアントが受け入れる証明書の発行元サーバのドメイン名を入力します。

ステップ 9![]() Login Name フィールドが自動的に記入されない場合、ユーザ名を username@domain の形式(たとえば、「jsmith@acs-test.cisco.com」)で入力します。

Login Name フィールドが自動的に記入されない場合、ユーザ名を username@domain の形式(たとえば、「jsmith@acs-test.cisco.com」)で入力します。

ステップ 10![]() OK をクリックして設定を保存し、Profile Management (Security) ウィンドウに戻ります。

OK をクリックして設定を保存し、Profile Management (Security) ウィンドウに戻ります。

ステップ 11![]() 以下のいずれかを実行して Allow Association To Mixed Cells パラメータを設定します。このパラメータは、クライアント アダプタが、WEP 対応と非 WEP 対応の両方のアクセス ポイントとアソシエートできるかどうかを示します。

以下のいずれかを実行して Allow Association To Mixed Cells パラメータを設定します。このパラメータは、クライアント アダプタが、WEP 対応と非 WEP 対応の両方のアクセス ポイントとアソシエートできるかどうかを示します。

•![]() クライアント アダプタのアソシエート先のアクセス ポイント(またはクライアントの割り当て先となる VLAN)で WEP が Optional に設定されている場合は、Allow Association To Mixed Cells チェックボックスをオンにします。そうしないと、クライアントは、アクセス ポイントとの接続を確立できません。

クライアント アダプタのアソシエート先のアクセス ポイント(またはクライアントの割り当て先となる VLAN)で WEP が Optional に設定されている場合は、Allow Association To Mixed Cells チェックボックスをオンにします。そうしないと、クライアントは、アクセス ポイントとの接続を確立できません。

•![]() クライアント アダプタのアソシエート先のアクセス ポイント(またはクライアントの割り当て先となる VLAN)で WEP が Optional に設定されていない場合は、Allow Association To Mixed Cells チェックボックスをオフにします。これはデフォルト設定です。

クライアント アダプタのアソシエート先のアクセス ポイント(またはクライアントの割り当て先となる VLAN)で WEP が Optional に設定されていない場合は、Allow Association To Mixed Cells チェックボックスをオフにします。これはデフォルト設定です。

(注) このパラメータは、802.1x セキュリティ オプションが選択されている場合にのみ使用できます。

(注) セキュリティ上の理由により、同じセルに WEP 対応と非 WEP 対応のクライアントが両方存在することはお勧めできません。これは、WEP を使用しているクライアントにも、暗号化されていないブロードキャスト パケットが送信されてしまうためです。ただし、アクセス ポイント上の VLAN を、別々の WEP 対応と非 WEP 対応のクライアントに対して有効にすることはできます。

ステップ 12![]() Group Policy Delay パラメータの値を変更するには、新しい値を入力するか、上矢印と下矢印を使用して、0 ~ 65,535 秒の範囲の値を選択します(Microsoft では、30 ~ 600 秒の範囲の値のみサポートされています。デフォルト値は 60 秒です)。

Group Policy Delay パラメータの値を変更するには、新しい値を入力するか、上矢印と下矢印を使用して、0 ~ 65,535 秒の範囲の値を選択します(Microsoft では、30 ~ 600 秒の範囲の値のみサポートされています。デフォルト値は 60 秒です)。

Group Policy Delay パラメータにより、Windows ログオン プロセスが Group Policy を開始するまでの経過時間が指定されます。Group Policy とは、ユーザ グループの設定オプションを指定するのに管理者が使用する Windows の機能です。これは、無線ネットワーク認証が実行されるまで Group Policy の開始を遅らせるために使用されます。このパラメータに設定した値は、このプロファイルがアクティブ プロファイルとして設定されているユーザ コンピュータをリブートすると、有効になります。

(注) このパラメータを Windows 2000 が稼動するコンピュータ、または Service Pack 2 以降が適用されていない Windows XP が稼動するコンピュータ上で使用するには、Microsoft の修正プログラムが必要です。修正プログラムの入手とインストールの詳細は、『Cisco Aironet 802.11a/b/g Wireless LAN Client Adapters (CB21AG and PI21AG) Installation』の Chapter 3 にある「Installing a Microsoft Hot Fix for Group Policy Delay」の項を参照してください。

ステップ 13![]() OKをクリックして設定を保存し、Profile Management ウィンドウに戻ります。

OKをクリックして設定を保存し、Profile Management ウィンドウに戻ります。

PEAP(EAP-GTC)の有効化

次の手順に従って、このプロファイルに対して PEAP(EAP-GTC)認証を有効にします。

•![]() WPA または WPA2 を使用せずに PEAP(EAP-GTC)を有効にするときは、Set Security Options で 802.1x を選択し、802.1x EAP Type ドロップダウン ボックスで PEAP (EAP-GTC) を選択します。

WPA または WPA2 を使用せずに PEAP(EAP-GTC)を有効にするときは、Set Security Options で 802.1x を選択し、802.1x EAP Type ドロップダウン ボックスで PEAP (EAP-GTC) を選択します。

•![]() WPA または WPA2 を使用して PEAP(EAP-GTC)を有効にするときは、Set Security Options で WPA/WPA2/CCKM を選択し、WPA/WPA2/CCKM EAP Type ドロップダウン ボックスで PEAP (EAP-GTC) を選択します。

WPA または WPA2 を使用して PEAP(EAP-GTC)を有効にするときは、Set Security Options で WPA/WPA2/CCKM を選択し、WPA/WPA2/CCKM EAP Type ドロップダウン ボックスで PEAP (EAP-GTC) を選択します。

(注) クライアント アダプタで CCKM を有効にするには、アダプタで WPA と WPA2 のいずれを使用するかに関わらず、WPA/WPA2/CCKM セキュリティ オプションを選択する必要があります。クライアント アダプタがアソシエートするアクセス ポイントの設定により、CCKM が 802.1x、WPA、または WPA2 のいずれで使用されるかが決まります。

(注) 詳細は、「WPA および WPA2」を参照してください。

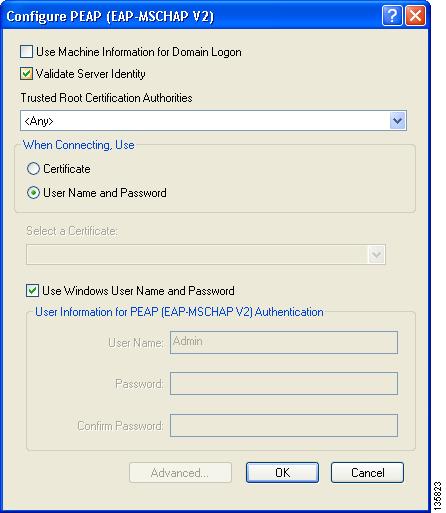

ステップ 2![]() Configure をクリックします。Configure PEAP (EAP-GTC) ウィンドウが表示されます(図5-18 を参照)。

Configure をクリックします。Configure PEAP (EAP-GTC) ウィンドウが表示されます(図5-18 を参照)。

図5-18 Configure PEAP (EAP-GTC) ウィンドウ

ステップ 3![]() クライアントに、ユーザ認証ではなく、ユーザ クレデンシャルを使用したマシン認証でドメインにログインさせるには、Use Machine Information For Domain Logon チェックボックスをオンにします。これにより、ユーザのコンピュータは、ユーザ ログインの前にネットワークと接続できます。デフォルト設定はオンです。

クライアントに、ユーザ認証ではなく、ユーザ クレデンシャルを使用したマシン認証でドメインにログインさせるには、Use Machine Information For Domain Logon チェックボックスをオンにします。これにより、ユーザのコンピュータは、ユーザ ログインの前にネットワークと接続できます。デフォルト設定はオンです。

(注) Use Machine Information For Domain Logon チェックボックスをオフにすると、マシン認証は実行されません。認証は、ユーザがログオンするまで実行されません。

ステップ 4![]() セキュリティ レベルを強化するために、システムでサーバの ID を強制的に検証する場合は、

セキュリティ レベルを強化するために、システムでサーバの ID を強制的に検証する場合は、

Validate Server Identity チェックボックスをオンにします。このチェックボックスをオフにした場合は、ユーザ クレデンシャルのみが検証されます。

ステップ 5![]() Trusted Root Certification Authorities ドロップダウン ボックスで、サーバ証明書をダウンロードした認証機関を選択するか、必要に応じて <Any> を選択します。

Trusted Root Certification Authorities ドロップダウン ボックスで、サーバ証明書をダウンロードした認証機関を選択するか、必要に応じて <Any> を選択します。

ステップ 6![]() ユーザのデータベースに応じて、Token または Static Password を選択します。

ユーザのデータベースに応じて、Token または Static Password を選択します。

(注) Token を選択した場合は、ハードウェア トークン デバイスまたは Secure Computing SofToken プログラム(バージョン 2.1 以降)を使用して 1 回限りのパスワードを取得し、認証プロセス中に入力を求められたときにそのパスワードを入力する必要があります。トークン サーバとしてサポートされているのは、Secure Computing PremierAccess バージョン 3.1.1 以降のみです。

ステップ 7![]() ステップ 6 で Token を選択した場合は、次のいずれかを実行します。

ステップ 6 で Token を選択した場合は、次のいずれかを実行します。

•![]() クライアント アダプタのアソシエーションが解除されるたびに、ユーザにクレデンシャルの再入力を求めることなく PEAP(EAP-GTC)サプリカントが常に前のセッションの再開を試みるようにする場合は、ウィンドウの上部にある Always Resume the Secure Session チェックボックスをオンにします。セッションは、クライアントがカバレッジ内またはカバレッジ外にローミングするなどによってアクセス ポイントと一時的に切断されたり、サスペンドまたはハイバネート モードから復帰したりした後に再開されます。これはデフォルト設定です。

クライアント アダプタのアソシエーションが解除されるたびに、ユーザにクレデンシャルの再入力を求めることなく PEAP(EAP-GTC)サプリカントが常に前のセッションの再開を試みるようにする場合は、ウィンドウの上部にある Always Resume the Secure Session チェックボックスをオンにします。セッションは、クライアントがカバレッジ内またはカバレッジ外にローミングするなどによってアクセス ポイントと一時的に切断されたり、サスペンドまたはハイバネート モードから復帰したりした後に再開されます。これはデフォルト設定です。

•![]() クライアント アダプタがカバレッジ外にローミングすることで一時的にアソシエーションを失ったり、サスペンドまたはハイバネート モードから復帰したりするたびに、ユーザに PEAP(EAP-GTC)ユーザ名とパスワードの再入力を求める場合は、Always Resume the Secure Session チェックボックスをオフにします。

クライアント アダプタがカバレッジ外にローミングすることで一時的にアソシエーションを失ったり、サスペンドまたはハイバネート モードから復帰したりするたびに、ユーザに PEAP(EAP-GTC)ユーザ名とパスワードの再入力を求める場合は、Always Resume the Secure Session チェックボックスをオフにします。

(注) このチェックボックスをオンにすると、クライアント アダプタが瞬間的にアソシエーションを失った場合でも、ユーザはユーザ名とパスワードを再入力する必要がないので便利です。ただし、ユーザ クレデンシャルの再入力を求めずに PEAP(EAP-GTC)セッションを再開できるようにした場合、その許容時間内にユーザがデバイスを無人のままにしておくと、他の誰かがそのユーザの PEAP(EAP-GTC)セッションを再開してネットワークにアクセスする可能性があることに注意してください。

(注) ステップ 6 で Static Password を選択した場合、Always Resume the Secure Session チェックボックスは無効になります。

ステップ 8![]() 次のいずれかを実行して、内部 PEAP トンネル認証に使用するユーザ名を指定します。

次のいずれかを実行して、内部 PEAP トンネル認証に使用するユーザ名を指定します。

•![]() Windows のユーザ名を PEAP のユーザ名としても使用する場合は、Use Windows User Name チェックボックスをオンにします。このオプションを選択すると、1 つのユーザ名を覚えておくだけで済みます。

Windows のユーザ名を PEAP のユーザ名としても使用する場合は、Use Windows User Name チェックボックスをオンにします。このオプションを選択すると、1 つのユーザ名を覚えておくだけで済みます。

(注) ステップ 6 で Static Password オプションを選択した場合、このチェックボックスは Use Windows User Name and Password になります。

•![]() PEAP 認証プロセスを開始するために、ユーザに通常の Windows ユーザ名のほかに別の PEAP ユーザ名(RADIUS サーバに登録したもの)を入力させるときは、User Name フィールドにその PEAP ユーザ名を入力します。

PEAP 認証プロセスを開始するために、ユーザに通常の Windows ユーザ名のほかに別の PEAP ユーザ名(RADIUS サーバに登録したもの)を入力させるときは、User Name フィールドにその PEAP ユーザ名を入力します。

(注) Windows ユーザ名は自動的に表示されます。Windows ユーザ名を削除して、別の PEAP ユーザ名を入力してください。

ステップ 9![]() 前の手順で PEAP ユーザ名を入力し、ステップ 6 で Static Password オプションを選択した場合は、Password フィールドと Confirm Password フィールドの両方に PEAP 認証パスワード(RADIUS サーバに登録したもの)を入力します。

前の手順で PEAP ユーザ名を入力し、ステップ 6 で Static Password オプションを選択した場合は、Password フィールドと Confirm Password フィールドの両方に PEAP 認証パスワード(RADIUS サーバに登録したもの)を入力します。

ステップ 10![]() Use Windows User Name and Password チェックボックスをオフにした場合に、受け付けるネットワーク証明書を詳細に設定し、外部 PEAP トンネルの設定に使用する文字列を制御して、追加セキュリティ機能を実装する場合は、次の手順を実行します。

Use Windows User Name and Password チェックボックスをオフにした場合に、受け付けるネットワーク証明書を詳細に設定し、外部 PEAP トンネルの設定に使用する文字列を制御して、追加セキュリティ機能を実装する場合は、次の手順を実行します。

a.![]() Advanced をクリックします。Configure Advanced Settings ウィンドウが表示されます(図5-19 を参照)。

Advanced をクリックします。Configure Advanced Settings ウィンドウが表示されます(図5-19 を参照)。

図5-19 Configure Advanced Settings ウィンドウ

b.![]() Specific Server or Domain フィールドは、選択した認証機関で署名された証明書を提供するすべてのサーバからクライアントが証明書を受け入れられるようにする場合は、空白のままにします。それ以外の場合は、クライアントが証明書を受け入れる特定のサーバのドメイン名を入力します。

Specific Server or Domain フィールドは、選択した認証機関で署名された証明書を提供するすべてのサーバからクライアントが証明書を受け入れられるようにする場合は、空白のままにします。それ以外の場合は、クライアントが証明書を受け入れる特定のサーバのドメイン名を入力します。

c.![]() Login Name フィールドが自動的に入力されない場合は、ユーザ名を何も追加記載せずに入力します(たとえば、「jsmith」)。

Login Name フィールドが自動的に入力されない場合は、ユーザ名を何も追加記載せずに入力します(たとえば、「jsmith」)。