Cisco Aironet Configuration Administration Tool (ACAT) 1.6 アドミニストレータ ガイド Windows 版

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月13日

章のタイトル: Profile Settings タブ

Profile Settings タブ

プロファイルの追加

ACAT を使用すると、既存の構成プロファイルのインポートや、新しいプロファイルの作成ができます。ACAT の File メニューには、次の 2 つのプロファイル オプションがあります。

•![]() Create/Manage Profile:このオプションでは、新しいプロファイル名を追加、削除、または変更できます。プロファイル名を定義すると、ACAT の Profile Settings タブで各プロファイルを設定できます。

Create/Manage Profile:このオプションでは、新しいプロファイル名を追加、削除、または変更できます。プロファイル名を定義すると、ACAT の Profile Settings タブで各プロファイルを設定できます。

•![]() Load from Registry:このオプションでは、PC のレジストリから ACAT コンフィギュレーション ファイルに既存のプロファイルをインポートまたはロードできます。

Load from Registry:このオプションでは、PC のレジストリから ACAT コンフィギュレーション ファイルに既存のプロファイルをインポートまたはロードできます。

ACU を使用すると、プロファイルを作成し、確認してから、他のユーザに配布できます。ACU で作成したプロファイルは、PC のレジストリに保存されます。 プロファイルが正しく機能することを確認した後、ACAT の Load from Registry オプションを使用して、特定のクライアント アダプタ タイプのプロファイルを ACAT コンフィギュレーション ファイルにインポートします。

プロファイルは、クライアント アダプタ ドライバ用に予約されたレジストリの一部として保存されるので、特定の無線タイプに関連付けられます。したがって、350 シリーズ PC カードのプロファイルを設定し、後でクライアント アダプタを CB20A PC カードにアップグレードした場合、これらのプロファイルはすべて新しいクライアント アダプタで使用できなくなります。

一般的な推奨事項

複数のタイプのクライアント アダプタを設定する必要がある場合は、次の推奨事項に従ってください。

•![]() ユーザ全員がアクセスできるサーバで、各クライアント アダプタ用にディレクトリを作成して名前を付けます。

ユーザ全員がアクセスできるサーバで、各クライアント アダプタ用にディレクトリを作成して名前を付けます。

•![]() 各クライアント アダプタ ディレクトリに、すべての Install Wizard ファイルおよびサブディレクトリのコピーを置きます。

各クライアント アダプタ ディレクトリに、すべての Install Wizard ファイルおよびサブディレクトリのコピーを置きます。

•![]() クライアント アダプタのタイプごとに、必要なプロファイルと設定パラメータを持つ ACAT コンフィギュレーション ファイルを作成します。各 ACAT コンフィギュレーション ファイルを、Install Wizard のファイルとともに該当のクライアント アダプタ ディレクトリに保存します。

クライアント アダプタのタイプごとに、必要なプロファイルと設定パラメータを持つ ACAT コンフィギュレーション ファイルを作成します。各 ACAT コンフィギュレーション ファイルを、Install Wizard のファイルとともに該当のクライアント アダプタ ディレクトリに保存します。

(注) すべての ACAT コンフィギュレーション ファイルには同じファイル名(CiscoAdminConfig.dat)が使用されるため、それぞれ異なるフォルダに保存する必要があります。

•![]() ユーザが特定のタイプのクライアント アダプタのプロファイルをインストールするには、該当のクライアント アダプタ ディレクトリで Install Wizard(IWSetup.exe)を実行します。

ユーザが特定のタイプのクライアント アダプタのプロファイルをインストールするには、該当のクライアント アダプタ ディレクトリで Install Wizard(IWSetup.exe)を実行します。

Create/Manage Profile

ACAT でプロファイルを設定する前に、各プロファイルの新しいプロファイル名を作成する必要があります。File メニューの Create/Manage Profile オプションを使用すると、新しいプロファイル名を追加、削除、または変更できます。 最大 16 個のプロファイルを作成できます。

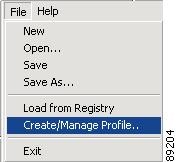

ステップ 1![]() ACAT の File メニューで Create/Manage Profile を選択します(図4-1 を参照)。

ACAT の File メニューで Create/Manage Profile を選択します(図4-1 を参照)。

図4-1 Create/Manage Profile オプション

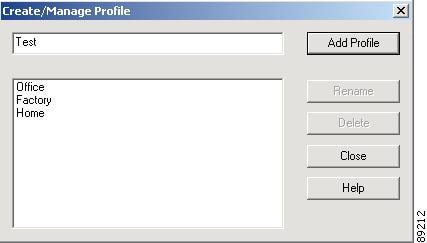

このオプションを選択すると、Create/Manage Profile ウィンドウが表示されます(図4-2 を参照)。

図4-2 Create/Manage Profile ウィンドウ

ステップ 2![]() 入力フィールドに新しいプロファイルの名前(1 ~ 79 文字の American Standard Code for Information Interchange(ASCII;米国規格協会情報交換標準コード)文字)を入力し、Add Profile をクリックします。

入力フィールドに新しいプロファイルの名前(1 ~ 79 文字の American Standard Code for Information Interchange(ASCII;米国規格協会情報交換標準コード)文字)を入力し、Add Profile をクリックします。

ステップ 3![]() プロファイル名を変更するには、プロファイル名をクリックして Rename をクリックします。また、削除するには、Delete をクリックします。

プロファイル名を変更するには、プロファイル名をクリックして Rename をクリックします。また、削除するには、Delete をクリックします。

ステップ 4![]() 新しいプロファイルの名前を入力した後、Close をクリックします。

新しいプロファイルの名前を入力した後、Close をクリックします。

プロファイル設定パラメータの入力方法は、「Profile Settings タブでのプロファイルの編集」を参照してください。

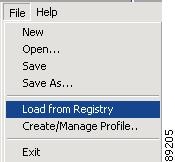

Load From Registry

ACAT ユーティリティでは、File メニューの Load from Registry オプション(図4-3 を参照)を使用して、PC のレジストリから既存のプロファイルをインポートできます。

このオプションを選択する前に、ACU を使用して新しいプロファイルを作成しておく必要があります。これらのプロファイルは、PC のレジストリに保存されます。

インポートしたプロファイル パラメータの表示方法および編集方法は、「Profile Settings タブでのプロファイルの編集」を参照してください。

Profile Settings タブでのプロファイルの編集

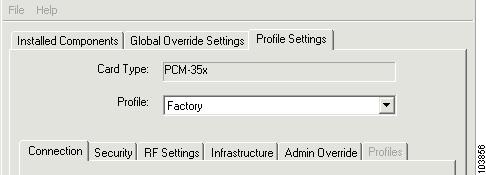

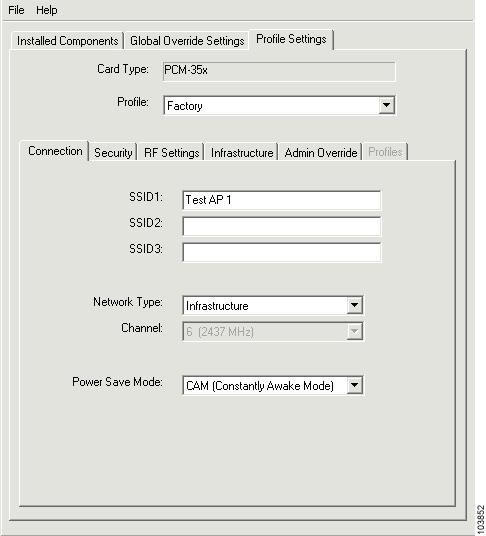

ACAT Profile Settings タブでは、既存のプロファイルや作成中の新しいプロファイルを編集できます(図4-4 を参照)。

図4-4 Profile Settings タブ ウィンドウ

Card Type

Card Type フィールドには、プロファイルで使用されているクライアント アダプタ カードのタイプが示されます。カード タイプは、File メニューで New オプションを選択したときに指定します。ACAT では、デフォルトでカードタイプとして 350 シリーズ PCMCIA(PCM-35x)が設定されます次のカード タイプがサポートされています。

•![]() PCM-35x:Cisco Aironet 350 シリーズ PCMCIA カード

PCM-35x:Cisco Aironet 350 シリーズ PCMCIA カード

•![]() MPI-35x:Cisco Aironet 350 シリーズ mini-PCI カード

MPI-35x:Cisco Aironet 350 シリーズ mini-PCI カード

•![]() PCI-35x:Cisco Aironet 350 シリーズ PCI カード

PCI-35x:Cisco Aironet 350 シリーズ PCI カード

•![]() CB20A:Cisco Aironet 5GHz Cardbus PC カード

CB20A:Cisco Aironet 5GHz Cardbus PC カード

(注) ACAT 1.6 と互換性があるのは、Install Wizard 1.6 のみです。

(注) ACAT 1.6 は、Cisco Aironet 340 および 4800 シリーズのクライアント アダプタや Cisco Aironet Institute of Electrical and Electronics Engineers(IEEE;電気電子学会)802.11a/b/g ワイヤレス LAN クライアント アダプタ(CB21AG および PI21AG)をサポートしていません。

Profile

Profile フィールドでは、設定するプロファイルを選択できます。フィールドの右側の矢印をクリックすると、プロファイルのリストが表示されます。

Connection タブ

Connection タブを使用すると、接続固有のパラメータとクライアント アダプタのパワー セーブ モードを指定できます。 このウィンドウを図4-5 に示します。

表4-1 は、Connection タブのパラメータとその説明を示しています。

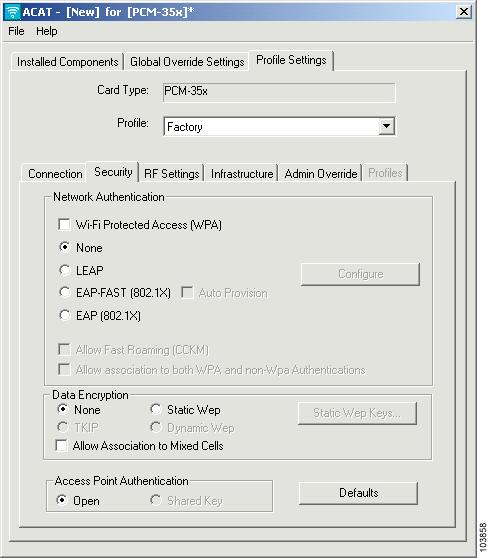

Security タブ

Security タブ ウィンドウ(図4-6 を参照)では、クライアント アダプタのアクセス ポイントとのアソシエート方法、無線ネットワークでの認証方法、データの暗号化および復号化方法を制御するパラメータを設定できます。Security タブ ウィンドウは、次の 3 つのセクションに分かれています。

•![]() Network Authentication:ネットワーク認証オプションを指定します。

Network Authentication:ネットワーク認証オプションを指定します。

•![]() Data Encryption:データ暗号化オプションを指定します。

Data Encryption:データ暗号化オプションを指定します。

•![]() Access Point Authentication:アクセス ポイント認証オプションを指定します。

Access Point Authentication:アクセス ポイント認証オプションを指定します。

このウィンドウではセキュリティ機能をいくつか設定できますが、各機能を設定するにはいくつかの手順を実行する必要があります。 また、セキュリティ機能自体も複雑なので、設定する前によく理解しておく必要があります。 セキュリティ機能の概要は、 第5章「セキュリティ機能」 で説明します。

Network Authentication

Network Authentication セクションでは、使用しているクライアント アダプタで利用できるネットワーク認証オプションを指定します。 表4-2 は、パラメータのオプションを説明しています。

Data Encryption

Data Encryption セクションでは、クライアント アダプタで使用する暗号化オプション( 表4-3 を参照)を指定します。

Allow Association To Mixed Cells パラメータ

Allow Association To Mixed Cells パラメータは、クライアント アダプタが、WEP 対応と WEP 非対応の両方のアクセス ポイントにアソシエートできるかどうかを示します。このパラメータを設定する際は、次のガイドラインに従ってください。

•![]() クライアント アダプタのアソシエート先のアクセス ポイントで WEP が Optional に設定されており、クライアント アダプタで WEP が有効になっている場合は、Allow Association To Mixed Cells チェックボックスをオンにします。そうしないと、クライアントは、アクセス ポイントとの接続を確立できません。

クライアント アダプタのアソシエート先のアクセス ポイントで WEP が Optional に設定されており、クライアント アダプタで WEP が有効になっている場合は、Allow Association To Mixed Cells チェックボックスをオンにします。そうしないと、クライアントは、アクセス ポイントとの接続を確立できません。

•![]() クライアント アダプタのアソシエート先のアクセス ポイントで WEP が Optional に設定されていない場合は、Allow Association To Mixed Cells チェックボックスをオフにします。

クライアント アダプタのアソシエート先のアクセス ポイントで WEP が Optional に設定されていない場合は、Allow Association To Mixed Cells チェックボックスをオフにします。

(注) セキュリティ上の理由により、同じセルに WEP 対応クライアントと WEP 非対応クライアントの双方を混在させることはお勧めできません。これは、WEP を使用しているクライアントにも、暗号化されていないブロードキャスト パケットが送信されてしまうためです。

(注) このパラメータは、アドホック モードでは使用できません。

(注) WPA を選択した場合は、Allow association to both WPA and non-WPA Authentications パラメータも選択しないと、このパラメータを使用できません。

Access Point Authentication

Access Point Authentication セクションでは、クライアント アダプタがアクセス ポイントの認証を受ける方法を指定します。

•![]() Open Authentication:WEP の設定に関係なく、クライアント アダプタは、アクセス ポイントにアソシエートし、通信を確立しようとします。Open Authentication はデフォルト設定です。

Open Authentication:WEP の設定に関係なく、クライアント アダプタは、アクセス ポイントにアソシエートし、通信を確立しようとします。Open Authentication はデフォルト設定です。

(注) クライアント アダプタがデータ フレームを正常に送信できるのは、アクセス ポイントと同じ WEP キーを持っている場合のみです。

•![]() Shared Key Authentication:クライアント アダプタが、同じ WEP キーを持つアクセス ポイントとのみ通信できるようにします。

Shared Key Authentication:クライアント アダプタが、同じ WEP キーを持つアクセス ポイントとのみ通信できるようにします。

Shared Key 認証では、アクセス ポイントは既知の暗号化されていない身元証明要求パケットをクライアント アダプタに送信します。クライアント アダプタはそのパケットを暗号化して、アクセス ポイントに返送します。 アクセス ポイントは暗号化されたパケットの復号化を試み、その成功または失敗を通知する認証応答パケットをクライアント アダプタに返送します。パケットが正常に暗号化および復号化された場合、ユーザは認証されたと見なされます。

(注) 共有キー認証にはセキュリティ上のリスクがあるので、使用しないことをお勧めします。

(注) 共有キー認証は、データ暗号化方式として静的 WEP が選択されている場合にのみ使用できます。

新しい静的 WEP キーの入力

このプロファイルに対して新しい静的 WEP キーを入力する手順は、次のとおりです。

ステップ 1![]() Security タブ ウィンドウの Network Associations セクションで None をオンにします。

Security タブ ウィンドウの Network Associations セクションで None をオンにします。

ステップ 2![]() Data Encryption で Static WEP をオンにします。

Data Encryption で Static WEP をオンにします。

(注) Security タブ ウィンドウの Network Association セクションで LEAP を選択すると、自動的に静的 WEP が無効になり、動的 WEP が有効になります。

ステップ 3![]() Static WEP Keys をクリックすると、WEP Key Setting ウィンドウが表示されます。

Static WEP Keys をクリックすると、WEP Key Setting ウィンドウが表示されます。

ステップ 4![]() ドロップダウン メニューで、WEP キーの入力方法を次のいずれかから選択します。

ドロップダウン メニューで、WEP キーの入力方法を次のいずれかから選択します。

•![]() Hexadecimal:0 ~ 9、A ~ F、a ~ f を使用した 16 進文字で WEP キーを入力するように指定します。

Hexadecimal:0 ~ 9、A ~ F、a ~ f を使用した 16 進文字で WEP キーを入力するように指定します。

•![]() ASCII Text:英数字と句読点を含む ASCII テキストで WEP キーが入力されるよう指定します。

ASCII Text:英数字と句読点を含む ASCII テキストで WEP キーが入力されるよう指定します。

(注) ASCII テキスト WEP キーは、VxWorks ソフトウェアを実行している Cisco Aironet 1200 シリーズ アクセス ポイントではサポートされていません。したがって、これらのアクセス ポイントでクライアント アダプタを使用する場合は、Hexadecimal(0 ~ 9、A ~ F、a ~ f)オプションを選択してください。

ステップ 5![]() 入力する静的 WEP キー(1、2、3、4)に対し、ドロップダウン メニューから WEP キーのサイズとして 40 ビットまたは 128 ビットを選択します。 128 ビットのクライアント アダプタでは 40 ビットまたは 128 ビットのキーが使用できますが、40 ビットのアダプタで使用できるのは 40 ビットのキーだけです。

入力する静的 WEP キー(1、2、3、4)に対し、ドロップダウン メニューから WEP キーのサイズとして 40 ビットまたは 128 ビットを選択します。 128 ビットのクライアント アダプタでは 40 ビットまたは 128 ビットのキーが使用できますが、40 ビットのアダプタで使用できるのは 40 ビットのキーだけです。

ステップ 6![]() システム管理者から静的 WEP キーを入手し、作成するキーの空白フィールドに入力します。新しい静的 WEP キーを入力するには、次のガイドラインに従ってください。

システム管理者から静的 WEP キーを入手し、作成するキーの空白フィールドに入力します。新しい静的 WEP キーを入力するには、次のガイドラインに従ってください。

–![]() 40 ビットのキーでは 10 個の 16 進文字または 5 個の ASCII テキスト文字

40 ビットのキーでは 10 個の 16 進文字または 5 個の ASCII テキスト文字

例:5A5A313859(16 進文字)または ZZ18Y(ASCII 文字)

–![]() 128 ビットのキーでは 26 個の 16 進文字または 13 個の ASCII テキスト文字

128 ビットのキーでは 26 個の 16 進文字または 13 個の ASCII テキスト文字

例:5A583135333554595549333534(16 進文字)または ZX1535TYUI354(ASCII 文字)

•![]() クライアント アダプタの WEP キーは、インフラストラクチャ モードの場合は通信先のアクセス ポイントと同じキーに、アドホック モードの場合は通信先のクライアントと同じキーに設定する必要があります。

クライアント アダプタの WEP キーは、インフラストラクチャ モードの場合は通信先のアクセス ポイントと同じキーに、アドホック モードの場合は通信先のクライアントと同じキーに設定する必要があります。

•![]() 複数の WEP キーを設定する場合は、割り当てるキーの WEP キー番号がすべてのデバイスで一致している必要があります。たとえば、WEP キー 2 は、すべてのデバイスで WEP キー番号 2 に割り当てられていなければなりません。複数の WEP キーを設定する場合は、それらのキーがすべてのデバイスで同じ順序になっている必要があります。

複数の WEP キーを設定する場合は、割り当てるキーの WEP キー番号がすべてのデバイスで一致している必要があります。たとえば、WEP キー 2 は、すべてのデバイスで WEP キー番号 2 に割り当てられていなければなりません。複数の WEP キーを設定する場合は、それらのキーがすべてのデバイスで同じ順序になっている必要があります。

ステップ 7![]() パケットの送信に使用するキーの左側にある Transmit Key ボタンをクリックします。 送信キーとして選択できる WEP キーは 1 つだけです。

パケットの送信に使用するキーの左側にある Transmit Key ボタンをクリックします。 送信キーとして選択できる WEP キーは 1 つだけです。

ステップ 8![]() 次に示すアクセス ポイント認証オプションのうちいずれかを選択します。このオプションは、クライアント アダプタがアクセス ポイントに認証を求める方法を定義します。

次に示すアクセス ポイント認証オプションのうちいずれかを選択します。このオプションは、クライアント アダプタがアクセス ポイントに認証を求める方法を定義します。

•![]() Open:WEP の設定に関係なく、クライアント アダプタは、アクセス ポイントとの認証を行い、そこと通信しようとします。Open Authentication はデフォルト設定です。

Open:WEP の設定に関係なく、クライアント アダプタは、アクセス ポイントとの認証を行い、そこと通信しようとします。Open Authentication はデフォルト設定です。

•![]() Shared Key:クライアント アダプタが、同じ WEP キーを持つアクセス ポイントとだけ通信できるようにします。このオプションは、静的 WEP が選択されている場合にのみ使用できます。

Shared Key:クライアント アダプタが、同じ WEP キーを持つアクセス ポイントとだけ通信できるようにします。このオプションは、静的 WEP が選択されている場合にのみ使用できます。

(注) Shared Key 認証はセキュリティ上のリスクがあるので、使用しないことをお勧めします。

ステップ 9![]() OK をクリックして Security タブ ウィンドウに戻ります。

OK をクリックして Security タブ ウィンドウに戻ります。

(注) WEP キーを設定すると、新しいキー値を入力できますが、元のキーの表示や削除はできません。

静的 WEP の無効化

特定のプロファイルの静的 WEP を無効にするには、Security タブ ウィンドウの Data Encryption で None をオンにします。

(注) Security タブ ウィンドウの Network Association セクションで LEAP を選択すると、自動的に静的 WEP が無効になり、動的 WEP が有効になります。

LEAP の有効化

LEAP 認証を有効にするには、ネットワーク デバイスが次の要件に一致している必要があります。

•![]() クライアント アダプタは、WEP をサポートし、Install Wizard ファイル内のファームウェア、ドライバ、ユーティリティ、およびセキュリティ モジュールを使用する必要があります。

クライアント アダプタは、WEP をサポートし、Install Wizard ファイル内のファームウェア、ドライバ、ユーティリティ、およびセキュリティ モジュールを使用する必要があります。

•![]() WPA を使用するには、350 シリーズおよび CB20A クライアント アダプタで、Install Wizard 1.2 以降に付属しているソフトウェアを Windows 2000 または XP オペレーティング システムを実行するコンピュータ上で使用する必要があります。

WPA を使用するには、350 シリーズおよび CB20A クライアント アダプタで、Install Wizard 1.2 以降に付属しているソフトウェアを Windows 2000 または XP オペレーティング システムを実行するコンピュータ上で使用する必要があります。

•![]() LEAP 認証に失敗したアクセスポイントの報告機能と高速ローミング機能を使用するには、クライアント アダプタが、Install Wizard 1.2 以降に含まれているクライアント アダプタ ファームウェアを使用している必要があります。

LEAP 認証に失敗したアクセスポイントの報告機能と高速ローミング機能を使用するには、クライアント アダプタが、Install Wizard 1.2 以降に含まれているクライアント アダプタ ファームウェアを使用している必要があります。

•![]() クライアント アダプタが認証を試みるアクセス ポイントでは、VxWorks 11.23T 以降(340 および 350 シリーズ アクセス ポイント)、11.54T 以降(1200 シリーズ アクセス ポイント)、または Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)のソフトウェア リリースを使用している必要があります。

クライアント アダプタが認証を試みるアクセス ポイントでは、VxWorks 11.23T 以降(340 および 350 シリーズ アクセス ポイント)、11.54T 以降(1200 シリーズ アクセス ポイント)、または Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)のソフトウェア リリースを使用している必要があります。

(注) WPA を使用するには、アクセス ポイントで Cisco IOS リリース 12.2(11)JA 以降を使用している必要があります。LEAP 認証に失敗したアクセス ポイントの報告機能と高速で安全なローミング機能を使用するには、アクセス ポイントが、VxWorks リリース 12.00T(340、350、および 1200 シリーズ アクセス ポイント)、または Cisco IOS リリース 12.2(4)JA(1100 シリーズ アクセス ポイント)を使用している必要があります。

•![]() LEAP 認証に必要なすべてのインフラストラクチャ デバイス(アクセス ポイント、サーバなど)が正しく設定されていなければなりません。

LEAP 認証に必要なすべてのインフラストラクチャ デバイス(アクセス ポイント、サーバなど)が正しく設定されていなければなりません。

選択したプロファイルに対し LEAP 認証を有効にする手順は次のとおりです。

ステップ 1![]() WPA を有効にする場合は、Security タブ ウィンドウの Network Authentication セクションで Wi-Fi Protected Access (WPA) をオンにします。 このパラメータを有効にすると、クライアント アダプタは、WPA を使用してアクセス ポイントにアソシエートできるようになります(詳細は、「Wi-Fi Protected Access(WPA)」を参照)。

WPA を有効にする場合は、Security タブ ウィンドウの Network Authentication セクションで Wi-Fi Protected Access (WPA) をオンにします。 このパラメータを有効にすると、クライアント アダプタは、WPA を使用してアクセス ポイントにアソシエートできるようになります(詳細は、「Wi-Fi Protected Access(WPA)」を参照)。

ステップ 2![]() Security タブ ウィンドウの Network Authentication セクションで LEAP をオンにします。

Security タブ ウィンドウの Network Authentication セクションで LEAP をオンにします。

(注) このオプションをオンにすると、動的 WEP が自動的に有効になります。WPA も選択すると、TKIP が有効になります。

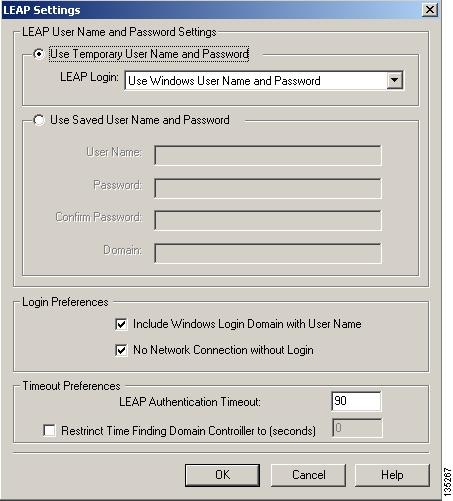

ステップ 3![]() Configure をクリックすると、LEAP Settings ウィンドウが表示されます(図4-7 を参照)。

Configure をクリックすると、LEAP Settings ウィンドウが表示されます(図4-7 を参照)。

ステップ 4![]() 次に示す LEAP ユーザ名およびパスワードの設定オプションのいずれかを選択します。

次に示す LEAP ユーザ名およびパスワードの設定オプションのいずれかを選択します。

•![]() Use Temporary User Name and Password:ユーザはコンピュータを再度ブートするたびに LEAP ユーザ名とパスワードを入力し、ネットワークへのアクセスに対する認証を受ける必要があります。

Use Temporary User Name and Password:ユーザはコンピュータを再度ブートするたびに LEAP ユーザ名とパスワードを入力し、ネットワークへのアクセスに対する認証を受ける必要があります。

•![]() Use Saved User Name and Password:コンピュータを再度ブートするたびに、ACU によってコンピュータのレジストリに保存された LEAP ユーザ名とパスワードが使用されます。認証は、保存されているユーザ名とパスワード(RADIUS サーバに登録されている)を使用して自動的に行われます。

Use Saved User Name and Password:コンピュータを再度ブートするたびに、ACU によってコンピュータのレジストリに保存された LEAP ユーザ名とパスワードが使用されます。認証は、保存されているユーザ名とパスワード(RADIUS サーバに登録されている)を使用して自動的に行われます。

(注) このオプションを選択する場合は、PC 上で ACU を使用して LEAP を設定する必要があります。この設定のためには、Use Saved User Name and Password オプションを選択し、適切な LEAP ユーザ名とパスワードを入力します。ACAT では、オプション フィールドは使用できません。

(注) Use Saved User Name and Password オプションを使用できるのは、Installed Components タブで Allow Saved LEAP User Name and Password オプションが有効になっている場合のみです(詳細は、「Installed Components タブ ウィンドウ」を参照してください)。

ステップ 5![]() ステップ 4 で Use Temporary User Name and Password を選択した場合は、ドロップダウン メニューを使用して次のいずれかのオプションを選択します。

ステップ 4 で Use Temporary User Name and Password を選択した場合は、ドロップダウン メニューを使用して次のいずれかのオプションを選択します。

•![]() Use Windows User Name and Password:Windows のユーザ名とパスワードが LEAP のユーザ名とパスワードとしても使用されるので、ユーザは 1 組のクレデンシャルを覚えるだけで済みます。ログイン後、LEAP 認証プロセスが自動的に開始されます。このオプションはデフォルト設定です。

Use Windows User Name and Password:Windows のユーザ名とパスワードが LEAP のユーザ名とパスワードとしても使用されるので、ユーザは 1 組のクレデンシャルを覚えるだけで済みます。ログイン後、LEAP 認証プロセスが自動的に開始されます。このオプションはデフォルト設定です。

•![]() Automatically Prompt for LEAP User Name and Password:通常の Windows ログインとは別の、RADIUS サーバに登録されている LEAP ユーザ名とパスワードを入力して、LEAP 認証プロセスを開始する必要があります。

Automatically Prompt for LEAP User Name and Password:通常の Windows ログインとは別の、RADIUS サーバに登録されている LEAP ユーザ名とパスワードを入力して、LEAP 認証プロセスを開始する必要があります。

•![]() Manually Prompt for LEAP User Name and Password:ACU Commands ドロップダウン メニューから Manual LEAP Login オプションを使用し、必要に応じて手動で LEAP 認証プロセスを開始する必要があります。Windows のログイン時に LEAP ユーザ名とパスワードの入力は求められません。このオプションは、ソフトウェア トークン ワンタイム パスワード システムなど、ログイン時には使用できない別のソフトウェアを必要とするシステムをサポートするために使用できます。

Manually Prompt for LEAP User Name and Password:ACU Commands ドロップダウン メニューから Manual LEAP Login オプションを使用し、必要に応じて手動で LEAP 認証プロセスを開始する必要があります。Windows のログイン時に LEAP ユーザ名とパスワードの入力は求められません。このオプションは、ソフトウェア トークン ワンタイム パスワード システムなど、ログイン時には使用できない別のソフトウェアを必要とするシステムをサポートするために使用できます。

ステップ 6![]() 別のユーザが自分のクレデンシャルを使用して無線ネットワークにアクセスできないようにするために、ログオフ後、強制的にクライアント アダプタのアソシエーションを解除する場合は、No Network Connection without Login チェックボックスをオンにします。デフォルト設定はオフです。

別のユーザが自分のクレデンシャルを使用して無線ネットワークにアクセスできないようにするために、ログオフ後、強制的にクライアント アダプタのアソシエーションを解除する場合は、No Network Connection without Login チェックボックスをオンにします。デフォルト設定はオフです。

ステップ 7![]() 複数のドメインを使用する環境で作業しており、Windows ログイン ドメインをユーザ名とともに RADIUS サーバに渡す場合は、Include Windows Login Domain With User Name チェックボックスをオンにします。デフォルト設定はオフです。

複数のドメインを使用する環境で作業しており、Windows ログイン ドメインをユーザ名とともに RADIUS サーバに渡す場合は、Include Windows Login Domain With User Name チェックボックスをオンにします。デフォルト設定はオフです。

ステップ 8![]() 別のユーザが自分のクレデンシャルを使用して無線ネットワークにアクセスできないようにするために、ログオフ後、強制的にクライアント アダプタのアソシエーションを解除する場合は、No Network Connection without Login チェックボックスをオンにします。デフォルト設定はオンです。

別のユーザが自分のクレデンシャルを使用して無線ネットワークにアクセスできないようにするために、ログオフ後、強制的にクライアント アダプタのアソシエーションを解除する場合は、No Network Connection without Login チェックボックスをオンにします。デフォルト設定はオンです。

ステップ 9![]() LEAP Authentication Timeout Value フィールドに、LEAP 認証が失敗したと見なされてエラー メッセージが表示されるまでの時間を秒単位で入力します。

LEAP Authentication Timeout Value フィールドに、LEAP 認証が失敗したと見なされてエラー メッセージが表示されるまでの時間を秒単位で入力します。

ステップ 10![]() 認証プロセス中にドメイン コントローラの検出所要時間を制限する手順は、次のとおりです。

認証プロセス中にドメイン コントローラの検出所要時間を制限する手順は、次のとおりです。

a.![]() Restrict Time Finding the Domain Controller to (seconds) チェックボックスをオンにします。

Restrict Time Finding the Domain Controller to (seconds) チェックボックスをオンにします。

b.![]() 認証プロセス中、ドメイン コントローラの検出に掛ける所要時間を秒単位で入力します。 ドメイン コントローラの検出は、認証プロセス中最後に行われるシーケンスです。

認証プロセス中、ドメイン コントローラの検出に掛ける所要時間を秒単位で入力します。 ドメイン コントローラの検出は、認証プロセス中最後に行われるシーケンスです。

(注) 「0」の値を入力すると、認証プロセスで「Finding Domain Controller」手順全体が省略されます。

(注) ドメイン コントローラ検出のタイムアウト値は、全体的な LEAP 認証タイムアウト値に含まれます。 たとえば、認証タイムアウト値が 60 秒でドメイン コントローラの検出タイムアウト値が 10 秒の場合、クライアント アダプタは最大 60 秒間掛けてすべての認証プロセスを完了しますが、そのうちの最大 10 秒間はドメイン コントローラの検出に割り当てられます。

(注) ログイン スクリプトやローミング デスクトップなどのドメイン サービスが必要な場合は、Restrict Time Finding Domain Controller to (seconds) チェックボックスをオンにしないことをお勧めします。

(注) チェックボックスのオン/オフ設定にかかわらず、Windows に一度ログインしているか、またはドメインにではなくローカル マシンにログインしていれば、「Finding Domain Controller」手順は省略されます。

ステップ 11![]() OK をクリックして LEAP Settings ウィンドウを終了し、Security タブ ウィンドウに戻ります。

OK をクリックして LEAP Settings ウィンドウを終了し、Security タブ ウィンドウに戻ります。

ステップ 12![]() クライアント アダプタで高速ローミングを有効にする場合は、Security タブ ウィンドウの Network Authentication セクションで Allow Fast Roaming (CCKM) をオンにします。

クライアント アダプタで高速ローミングを有効にする場合は、Security タブ ウィンドウの Network Authentication セクションで Allow Fast Roaming (CCKM) をオンにします。

•![]() このオプションをオンにすると、クライアント アダプタが、CCKM を使用するアクセス ポイントにアソシエートしたときに CCKM を使用できます。このオプションを使用すると、クライアント アダプタは、CCKM を使用しないアクセス ポイントにもアソシエートできます。

このオプションをオンにすると、クライアント アダプタが、CCKM を使用するアクセス ポイントにアソシエートしたときに CCKM を使用できます。このオプションを使用すると、クライアント アダプタは、CCKM を使用しないアクセス ポイントにもアソシエートできます。

•![]() このオプションをオンにしないと、CCKM を使用するアクセス ポイントにアソシエートしても、クライアント アダプタでは CCKM を使用できません。

このオプションをオンにしないと、CCKM を使用するアクセス ポイントにアソシエートしても、クライアント アダプタでは CCKM を使用できません。

(注) このオプションは、WPA が有効になっている場合にのみ使用できます。

(注) コンピュータで Microsoft 802.1X サプリカントを使用していて、高速ローミング機能を使用する場合は、Microsoft の資料を参照してください。

ステップ 13![]() WPA をサポートしているアクセス ポイントだけでなく、サポートしていないアクセス ポイントにもアソシエートする場合は、Allow Association to both WPA and non-WPA authentication をオンにします。このオプションをオンにしない場合、クライアント アダプタがアソシエートできるのは、WPA を使用しているアクセス ポイントのみです。

WPA をサポートしているアクセス ポイントだけでなく、サポートしていないアクセス ポイントにもアソシエートする場合は、Allow Association to both WPA and non-WPA authentication をオンにします。このオプションをオンにしない場合、クライアント アダプタがアソシエートできるのは、WPA を使用しているアクセス ポイントのみです。

EAP-FAST の有効化

EAP-FAST 認証を有効にする前に、ネットワーク デバイスが次の要件を満足している必要があります。

•![]() クライアント アダプタは、WEP をサポートし、Install Wizard ファイル内のファームウェア、ドライバ、ユーティリティ、およびセキュリティ モジュールを使用する必要があります。

クライアント アダプタは、WEP をサポートし、Install Wizard ファイル内のファームウェア、ドライバ、ユーティリティ、およびセキュリティ モジュールを使用する必要があります。

•![]() 350 シリーズおよび CB20A クライアント アダプタで、Install Wizard 1.3 以降に付属しているソフトウェアを Windows 2000 または XP オペレーティング システムを実行するコンピュータ上で使用する必要があります。

350 シリーズおよび CB20A クライアント アダプタで、Install Wizard 1.3 以降に付属しているソフトウェアを Windows 2000 または XP オペレーティング システムを実行するコンピュータ上で使用する必要があります。

•![]() EAP-FAST 認証に失敗したアクセスポイントの報告機能と高速ローミング機能を使用するには、クライアント アダプタが、Install Wizard 1.3 以降に含まれているクライアント アダプタ ファームウェアを使用している必要があります。

EAP-FAST 認証に失敗したアクセスポイントの報告機能と高速ローミング機能を使用するには、クライアント アダプタが、Install Wizard 1.3 以降に含まれているクライアント アダプタ ファームウェアを使用している必要があります。

•![]() クライアント アダプタが認証を試みるアクセス ポイントでは、VxWorks 11.23T 以降(340 および 350 シリーズ アクセス ポイント)、11.54T 以降(1200 シリーズ アクセス ポイント)、または Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)のソフトウェア リリースを使用している必要があります。

クライアント アダプタが認証を試みるアクセス ポイントでは、VxWorks 11.23T 以降(340 および 350 シリーズ アクセス ポイント)、11.54T 以降(1200 シリーズ アクセス ポイント)、または Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)のソフトウェア リリースを使用している必要があります。

(注) WPA を使用するには、アクセス ポイントで Cisco IOS リリース 12.2(11)JA 以降を使用している必要があります。EAP-FAST 認証に失敗したアクセス ポイントの報告機能と高速で安全なローミング機能を使用するには、アクセス ポイントが、VxWorks リリース 12.00T(340、350、および 1200 シリーズ アクセス ポイント)、または Cisco IOS リリース 12.2(4)JA(1100 シリーズ アクセス ポイント)を使用している必要があります。

•![]() EAP-FAST 認証に必要なすべてのインフラストラクチャ デバイス(アクセス ポイント、サーバなど)が正しく設定されていなければなりません。

EAP-FAST 認証に必要なすべてのインフラストラクチャ デバイス(アクセス ポイント、サーバなど)が正しく設定されていなければなりません。

選択したプロファイルに対して EAP-FAST 認証を有効にする手順は、次のとおりです。

ステップ 1![]() WPA を有効にする場合は、Security タブ ウィンドウの Network Authentication セクションで Wi-Fi Protected Access (WPA) をオンにします。 このパラメータを有効にすると、クライアント アダプタは、WPA を使用してアクセス ポイントにアソシエートできるようになります(詳細は、「Wi-Fi Protected Access(WPA)」を参照してください)。

WPA を有効にする場合は、Security タブ ウィンドウの Network Authentication セクションで Wi-Fi Protected Access (WPA) をオンにします。 このパラメータを有効にすると、クライアント アダプタは、WPA を使用してアクセス ポイントにアソシエートできるようになります(詳細は、「Wi-Fi Protected Access(WPA)」を参照してください)。

ステップ 2![]() Security タブ ウィンドウの Network Authentication セクションで EAP-FAST をオンにします。

Security タブ ウィンドウの Network Authentication セクションで EAP-FAST をオンにします。

(注) このオプションをオンにすると、動的 WEP が自動的に有効になります。WPA も選択すると、TKIP が有効になります。

ステップ 3![]() Auto Provision をオンにすると、EAP-FAST プロトコルによって EAP-FAST サーバにユーザ名とパスワードが送信され、自動的に PAC プロビジョニングを取得できるようになります。

Auto Provision をオンにすると、EAP-FAST プロトコルによって EAP-FAST サーバにユーザ名とパスワードが送信され、自動的に PAC プロビジョニングを取得できるようになります。

(注) Auto Provision オプションは、Installed Components タブで Allow Auto Provisioning オプションが有効になっている場合にのみ使用できます(詳細は「Installed Components タブ ウィンドウ」を参照してください)。

(注) Auto Provision オプションがオフの場合は、ACU を使用して、このプロファイルの PAC を手動で設定する必要があります。

ステップ 4![]() Configure をクリックすると、EAP-FAST Settings ウィンドウが表示されます(図4-8 を参照してください)。

Configure をクリックすると、EAP-FAST Settings ウィンドウが表示されます(図4-8 を参照してください)。

ステップ 5![]() 次に示す EAP-FAST ユーザ名とパスワードの設定オプションのいずれかをオンにします。

次に示す EAP-FAST ユーザ名とパスワードの設定オプションのいずれかをオンにします。

•![]() Use Temporary User Name and Password:ユーザはコンピュータを再度ブートするたびに EAP-FAST ユーザ名とパスワードを入力し、ネットワークへのアクセスに対する認証を受ける必要があります。このオプションはデフォルト設定です。

Use Temporary User Name and Password:ユーザはコンピュータを再度ブートするたびに EAP-FAST ユーザ名とパスワードを入力し、ネットワークへのアクセスに対する認証を受ける必要があります。このオプションはデフォルト設定です。

•![]() Use Saved User Name and Password:コンピュータを再度ブートするたびに、ACU によってコンピュータのレジストリに保存された EAP-FAST ユーザ名とパスワードが使用されます。認証は、保存されているユーザ名とパスワード(EAP-FAST サーバに登録されている)を使用して自動的に行われます。

Use Saved User Name and Password:コンピュータを再度ブートするたびに、ACU によってコンピュータのレジストリに保存された EAP-FAST ユーザ名とパスワードが使用されます。認証は、保存されているユーザ名とパスワード(EAP-FAST サーバに登録されている)を使用して自動的に行われます。

(注) このオプションを選択する場合は、ACU を使用して EAP-FAST を設定する必要があります。この設定のためには、Use Saved User Name and Password オプションを選択し、適切な EAP-FAST ユーザ名とパスワードを入力します。ACAT では、オプション フィールドは使用できません。

(注) Use Saved User Name and Password オプションを使用できるのは、Installed Components タブで Allow Saved EAP-FAST User Name and Password オプションが有効になっている場合のみです(詳細は「Installed Components タブ ウィンドウ」を参照してください)。

ステップ 6![]() ステップ 4 で Use Temporary User Name and Password を選択した場合は、ドロップダウン メニューを使用して次のいずれかのオプションを選択します。

ステップ 4 で Use Temporary User Name and Password を選択した場合は、ドロップダウン メニューを使用して次のいずれかのオプションを選択します。

•![]() Use Windows User Name and Password:Windows のユーザ名とパスワードが EAP-FAST のユーザ名とパスワードとしても使用されるので、ユーザは 1 組のクレデンシャルを覚えるだけで済みます。ログイン後、LEAP 認証プロセスが自動的に開始されます。このオプションはデフォルト設定です。

Use Windows User Name and Password:Windows のユーザ名とパスワードが EAP-FAST のユーザ名とパスワードとしても使用されるので、ユーザは 1 組のクレデンシャルを覚えるだけで済みます。ログイン後、LEAP 認証プロセスが自動的に開始されます。このオプションはデフォルト設定です。

•![]() Automatically Prompt for User Name and Password:通常の Windows ログインとは別の EAP-FAST ユーザ名とパスワード(EAP-FAST サーバに登録されている)を入力し、EAP-FAST 認証プロセスを開始する必要があります。

Automatically Prompt for User Name and Password:通常の Windows ログインとは別の EAP-FAST ユーザ名とパスワード(EAP-FAST サーバに登録されている)を入力し、EAP-FAST 認証プロセスを開始する必要があります。

•![]() Manually Prompt for User Name and Password:ACU Commands ドロップダウン メニューから Manual EAP-FAST Login オプションを使用して、必要に応じて手動で EAP-FAST 認証プロセスを開始する必要があります。Windows のログイン時に EAP-FAST ユーザ名とパスワードの入力は求められません。このオプションは、ソフトウェア トークン ワンタイム パスワード システムなど、ログイン時には使用できない別のソフトウェアを必要とするシステムをサポートするために使用できます。

Manually Prompt for User Name and Password:ACU Commands ドロップダウン メニューから Manual EAP-FAST Login オプションを使用して、必要に応じて手動で EAP-FAST 認証プロセスを開始する必要があります。Windows のログイン時に EAP-FAST ユーザ名とパスワードの入力は求められません。このオプションは、ソフトウェア トークン ワンタイム パスワード システムなど、ログイン時には使用できない別のソフトウェアを必要とするシステムをサポートするために使用できます。

ステップ 7![]() 別のユーザが自分のクレデンシャルを使用して無線ネットワークにアクセスできないようにするために、ログオフ後、強制的にクライアント アダプタのアソシエーションを解除する場合は、No Network Connection without Login チェックボックスをオンにします。デフォルト設定はオフです。

別のユーザが自分のクレデンシャルを使用して無線ネットワークにアクセスできないようにするために、ログオフ後、強制的にクライアント アダプタのアソシエーションを解除する場合は、No Network Connection without Login チェックボックスをオンにします。デフォルト設定はオフです。

ステップ 8![]() 複数のドメインを使用する環境で作業しており、Windows ログイン ドメインをユーザ名とともに EAP-FAST サーバに渡す必要がある場合は、Include Windows Login Domain With User Name チェックボックスをオンにします。デフォルト設定はオフです。

複数のドメインを使用する環境で作業しており、Windows ログイン ドメインをユーザ名とともに EAP-FAST サーバに渡す必要がある場合は、Include Windows Login Domain With User Name チェックボックスをオンにします。デフォルト設定はオフです。

ステップ 9![]() 別のユーザが自分のクレデンシャルを使用して無線ネットワークにアクセスできないようにするために、ログオフ後、強制的にクライアント アダプタのアソシエーションを解除する場合は、No Network Connection without Login チェックボックスをオンにします。デフォルト設定はオンです。

別のユーザが自分のクレデンシャルを使用して無線ネットワークにアクセスできないようにするために、ログオフ後、強制的にクライアント アダプタのアソシエーションを解除する場合は、No Network Connection without Login チェックボックスをオンにします。デフォルト設定はオンです。

ステップ 10![]() Authentication Timeout Value フィールドに、EAP-FAST 認証が失敗したと見なされてエラー メッセージが表示されるまでの時間を秒単位で入力します。

Authentication Timeout Value フィールドに、EAP-FAST 認証が失敗したと見なされてエラー メッセージが表示されるまでの時間を秒単位で入力します。

ステップ 11![]() 認証プロセス中にドメイン コントローラの検出所要時間を制限する手順は、次のとおりです。

認証プロセス中にドメイン コントローラの検出所要時間を制限する手順は、次のとおりです。

a.![]() Restrict Time Finding the Domain Controller to (seconds) チェックボックスをオンにします。

Restrict Time Finding the Domain Controller to (seconds) チェックボックスをオンにします。

b.![]() 認証プロセス中、ドメイン コントローラの検出に掛ける所要時間を秒単位で入力します。 ドメイン コントローラの検出は、認証プロセス中最後に行われるシーケンスです。

認証プロセス中、ドメイン コントローラの検出に掛ける所要時間を秒単位で入力します。 ドメイン コントローラの検出は、認証プロセス中最後に行われるシーケンスです。

(注) 「0」の値を入力すると、認証プロセスで「Finding Domain Controller」手順全体が省略されます。

(注) ドメイン コントローラ検出のタイムアウト値は、全体的な EAP-FAST 認証タイムアウト値に含まれます。 たとえば、認証タイムアウト値が 60 秒でドメイン コントローラの検出タイムアウト値が 10 秒の場合、クライアント アダプタは最大 60 秒間掛けてすべての認証プロセスを完了しますが、そのうちの最大 10 秒間はドメイン コントローラの検出に割り当てられます。

(注) ログイン スクリプトやローミング デスクトップなどのドメイン サービスが必要な場合は、Restrict Time Finding Domain Controller to (seconds) チェックボックスをオンにしないことをお勧めします。

(注) チェックボックスのオン/オフ設定にかかわらず、Windows に一度ログインしているか、またはドメインにではなくローカル マシンにログインしていれば、「Finding Domain Controller」手順は省略されます。

ステップ 12![]() OK をクリックして EAP-FAST Settings ウィンドウを終了し、Security タブ ウィンドウに戻ります。

OK をクリックして EAP-FAST Settings ウィンドウを終了し、Security タブ ウィンドウに戻ります。

ステップ 13![]() クライアント アダプタで高速ローミングを有効にする場合は、Security タブ ウィンドウの Network Authentication セクションで Allow Fast Roaming (CCKM) をオンにします。

クライアント アダプタで高速ローミングを有効にする場合は、Security タブ ウィンドウの Network Authentication セクションで Allow Fast Roaming (CCKM) をオンにします。

•![]() このオプションをオンにすると、クライアント アダプタが、CCKM を使用するアクセス ポイントにアソシエートしたときに CCKM を使用できます。このオプションを使用すると、クライアント アダプタは、CCKM を使用しないアクセス ポイントにもアソシエートできます。

このオプションをオンにすると、クライアント アダプタが、CCKM を使用するアクセス ポイントにアソシエートしたときに CCKM を使用できます。このオプションを使用すると、クライアント アダプタは、CCKM を使用しないアクセス ポイントにもアソシエートできます。

•![]() このオプションをオンにしないと、CCKM を使用するアクセス ポイントにアソシエートしても、クライアント アダプタでは CCKM を使用できません。

このオプションをオンにしないと、CCKM を使用するアクセス ポイントにアソシエートしても、クライアント アダプタでは CCKM を使用できません。

(注) このオプションは、WPA が有効になっている場合にのみ使用できます。

(注) コンピュータで Microsoft 802.1X サプリカントを使用していて、高速ローミング機能を使用する場合は、Microsoft の資料を参照してください。

ステップ 14![]() WPA をサポートしているアクセス ポイントだけでなく、サポートしていないアクセス ポイントにもアソシエートする場合は、Allow Association to both WPA and non-WPA authentication をオンにします。このオプションをオンにしない場合、クライアント アダプタがアソシエートできるのは、WPA を使用しているアクセス ポイントのみです。

WPA をサポートしているアクセス ポイントだけでなく、サポートしていないアクセス ポイントにもアソシエートする場合は、Allow Association to both WPA and non-WPA authentication をオンにします。このオプションをオンにしない場合、クライアント アダプタがアソシエートできるのは、WPA を使用しているアクセス ポイントのみです。

ホストベース EAP の有効化

ホストベース EAP を有効にする前に、ネットワーク デバイスが次の要件に一致していなければなりません。

•![]() EAP 認証をサポートしているのは、VxWorks リリース 11.06 以降を実行している 340 シリーズおよび 350 シリーズ アクセス ポイント、VxWorks リリース 11.40T 以降を実行している 1200 シリーズ アクセス ポイント、または 1100 シリーズ アクセス ポイントのみです。

EAP 認証をサポートしているのは、VxWorks リリース 11.06 以降を実行している 340 シリーズおよび 350 シリーズ アクセス ポイント、VxWorks リリース 11.40T 以降を実行している 1200 シリーズ アクセス ポイント、または 1100 シリーズ アクセス ポイントのみです。

•![]() MIC、TKIP、PEAP、ブロードキャスト キー ローテーション、および EAP-SIM 認証をサポートしているのは、VxWorks リリース 11.23T 以降を実行している 340 シリーズおよび 350 シリーズ アクセス ポイント、VxWorks リリース 11.54T 以降を実行している 1200 シリーズ アクセス ポイント、または 1100 シリーズ アクセス ポイントのみです。

MIC、TKIP、PEAP、ブロードキャスト キー ローテーション、および EAP-SIM 認証をサポートしているのは、VxWorks リリース 11.23T 以降を実行している 340 シリーズおよび 350 シリーズ アクセス ポイント、VxWorks リリース 11.54T 以降を実行している 1200 シリーズ アクセス ポイント、または 1100 シリーズ アクセス ポイントのみです。

•![]() Windows を実行している、ユーザの PC に Microsoft 802.1X サプリカントをインストールしておく必要があります。

Windows を実行している、ユーザの PC に Microsoft 802.1X サプリカントをインストールしておく必要があります。

•![]() WPA または WPA-PSK を使用するには、Windows 2000 または XP を実行するコンピュータ上で、350 シリーズまたは CB20A クライアント アダプタを Install Wizard 1.2 以降に付属のソフトウェアとともに使用する必要があります。また、次のいずれかのホスト サプリカントをインストールしておく必要もあります。これらのサプリカントは次のサイトからダウンロードできます。

WPA または WPA-PSK を使用するには、Windows 2000 または XP を実行するコンピュータ上で、350 シリーズまたは CB20A クライアント アダプタを Install Wizard 1.2 以降に付属のソフトウェアとともに使用する必要があります。また、次のいずれかのホスト サプリカントをインストールしておく必要もあります。これらのサプリカントは次のサイトからダウンロードできます。

–![]() Funk Odyssey Client サプリカント リリース 2.2(Windows 2000 の場合)

Funk Odyssey Client サプリカント リリース 2.2(Windows 2000 の場合)

http://www.funk.com/radius/wlan/wlan_c_radius.asp

–![]() Windows XP Service Pack 1 および Microsoft サプリカント Q815485(Windows XP 用)

Windows XP Service Pack 1 および Microsoft サプリカント Q815485(Windows XP 用)

http://www.microsoft.com/WindowsXP/pro/downloads/servicepacks/sp1/default.asp

http://www.microsoft.com/downloads/details.aspx?FamilyID=009d8425-ce2b-47a4-abec-274845dc9e91&DisplayLang=en

(注) WPA を使用するには、アクセス ポイントで Cisco IOS リリース 12.2(11)JA 以降を使用している必要があります。

(注) Microsoft Windows PC で WPA または WPA-PSK を設定する方法の詳細は、Microsoft の資料およびCisco Aironet 350/CB20A ワイヤレス LAN クライアント アダプタ インストレーション コンフィギュレーション ガイド Windows 版を参照してください。

•![]() クライアントで有効にする予定の認証タイプに対しては、すべての必要なインフラストラクチャ デバイス(アクセス ポイント、サーバ、ゲートウェイ、ユーザ データベースなど)を正しく設定する必要があります。

クライアントで有効にする予定の認証タイプに対しては、すべての必要なインフラストラクチャ デバイス(アクセス ポイント、サーバ、ゲートウェイ、ユーザ データベースなど)を正しく設定する必要があります。

このプロファイルに対して該当のホストベース EAP 認証(EAP-TLS、PEAP、または EAP-SIM)を有効にする手順は、次のとおりです。

(注) EAP-TLS、PEAP、および EAP-SIM 認証は、オペレーティング システムでは有効、ACU では無効になっているので、ACU でプロファイルを切り替えることによってこれらの認証タイプを切り替えることはできません。ホストベース EAP を使用するプロファイルを作成できますが、Windows で特定の認証タイプを有効にする必要があります(Windows で Microsoft 802.1X サプリカントが使用されている場合)。また、Windows で一度に設定できるのは、1 つの認証タイプだけです。ホストベース EAP を使用するプロファイルが複数ある場合に別の認証タイプを使用するには、ACU でプロファイルを切り替えた後、Windows で認証タイプを変更する必要があります。

ステップ 1![]() WPA を有効にする場合は、Security タブ ウィンドウの Network Authentication で、Wi-Fi Protected Access (WPA) をオンにします。このパラメータを有効にすると、クライアント アダプタは、WPA を使用するアクセス ポイントにアソシエートできます。

WPA を有効にする場合は、Security タブ ウィンドウの Network Authentication で、Wi-Fi Protected Access (WPA) をオンにします。このパラメータを有効にすると、クライアント アダプタは、WPA を使用するアクセス ポイントにアソシエートできます。

ステップ 2![]() Security タブ ウィンドウの Network Authentication で Host Based EAP をオンにします。

Security タブ ウィンドウの Network Authentication で Host Based EAP をオンにします。

ステップ 3![]() 動的 WEP キーは、アクセス ポイントに EAP-TLS、PEAP、および EAP-SIM 認証を設定する場合に使用します。WPA が無効になっている場合は、Dynamic WEP をクリックします。

動的 WEP キーは、アクセス ポイントに EAP-TLS、PEAP、および EAP-SIM 認証を設定する場合に使用します。WPA が無効になっている場合は、Dynamic WEP をクリックします。

(注) Windows 2000 または XP を実行している PC を設定する方法の詳細は、Microsoft の資料および『Cisco Aironet 350/CB20A ワイヤレス LAN クライアント アダプタ インストレーション コンフィギュレーション ガイド Windows 版』を参照してください。

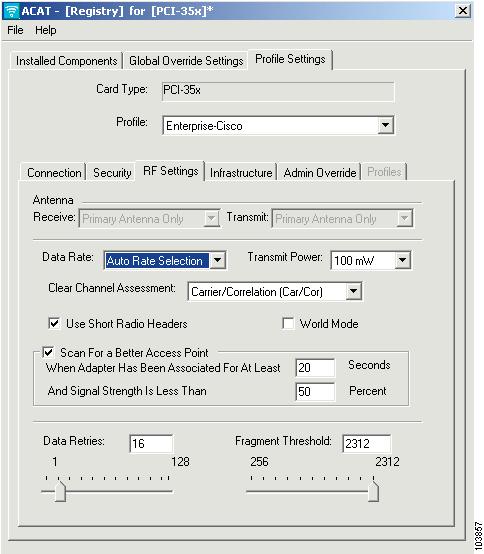

RF Settings タブ

RF Settings タブ ウィンドウ(図4-9 を参照)では、クライアント アダプタのデータの送受信方法とタイミングを制御するパラメータを設定できます。

表4-4 は、クライアント アダプタの Radio Frequency(RF;無線周波数)ネットワーク パラメータとその説明を示しています。パラメータを変更する場合は、表の指示に従ってください。

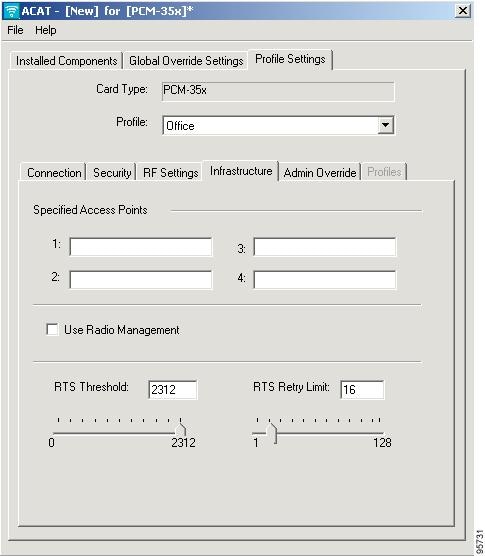

Infrastructure タブ

Infrastructure タブ ウィンドウ(図4-10 を参照)では、インフラストラクチャ ネットワークでのクライアント アダプタの動作を制御するパラメータを設定できます。

(注) インフラストラクチャ パラメータを設定できるのは、クライアント アダプタをインフラストラクチャ ネットワークで動作するように設定している場合のみです。 表4-1 の Network Type パラメータを参照してください。

表4-5 は、クライアント アダプタのインフラストラクチャ パラメータとその説明を示しています。パラメータを変更する場合は、表の指示に従ってください。

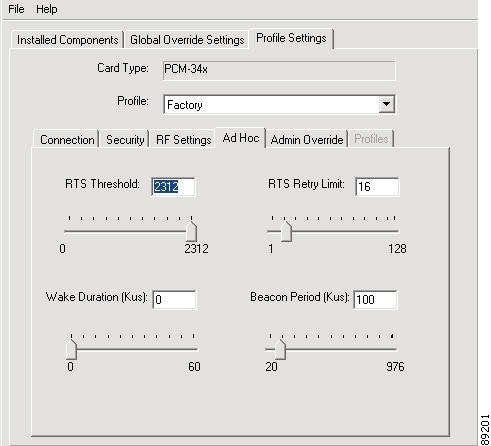

Ad Hoc タブ

Ad Hoc タブ ウィンドウ(図4-11 を参照)では、アドホック ネットワークでのクライアント アダプタの動作を制御するパラメータを設定できます。

(注) アドホック パラメータを設定できるのは、クライアント アダプタをアドホック ネットワークで動作するように設定している場合のみです。 表4-1 の Network Type パラメータを参照してください。

表4-6 は、クライアント アダプタの拡張アドホック パラメータとその説明を示しています。パラメータを変更する場合は、この表の指示に従ってください。

|

|

|

|---|---|

低レベルの RF プロトコルが request-to-send(RTS;送信要求)パケットを発行する際のデータ パケットのサイズを指定します。 このパラメータを小さい値に設定すると、RTS パケットが頻繁に送信されるようになります。このような場合は、使用可能な帯域幅の消費量が増え、他のネットワーク パケットのスループットが低下します。ただし、障害物や金属面の多い高マルチパス環境で発生する妨害や衝突に対しては、システムは素早く復旧できます。

(注) RTS および CTS のメカニズムの詳細は、IEEE 802.11 規格を参照してください。 |

|

クライアント アダプタが、前回送信した RTS パケットに対する clear-to-send(CTS;送信クリア)パケットを受信しなかった場合に、RTS パケットを再送信する回数を指定します。 このパラメータを大きな値に設定すると、妨害が生じたときに使用可能な帯域幅が減少します。ただし、障害物や金属面の多い高マルチパス環境で発生する妨害や衝突に対しては、システムは強くなります。 デフォルト:16(2.4GHz クライアント アダプタの場合)または 32(5GHz クライアント アダプタの場合)

(注) RTS および CTS のメカニズムの詳細は、IEEE 802.11 規格を参照してください。 |

|

ビーコンの後、クライアント アダプタが Announcement Traffic Indication Message(ATIM)パケットを受信するためにアクティブ状態を保持する時間を指定します。ATIM パケットは、アダプタを次のビーコンまでアクティブにしておくために送信されるメッセージです。 表4-1 の Power Save Mode パラメータを参照してください。 値の範囲: 0Kμs(CAM モード時)、5 ~ 60Kμs(Max PSP または Fast PSP モード時)

(注) クライアント アダプタが CAM モードに設定されている場合は、Wake Duration を 0Kμs に設定する必要があります。クライアント アダプタが Max PSP または Fast PSP モードの場合は、Wake Duration を最低 5Kμs に設定する必要があります。

(注) Kms は単位を表すソフトウェア用語です。K = 1024、 |

|

ビーコン パケットの間隔を指定します。ビーコン パケットは、アドホック モードでクライアントがお互いを検索する場合に便利です。 |

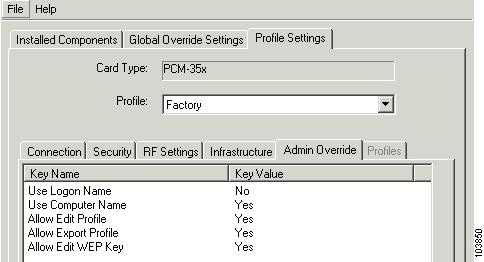

Admin Override タブ

Admin Override タブ ウィンドウ(図4-12 を参照)では、個々のプロファイルの設定を管理者が上書きできるように指定できます。各プロファイルを異なる設定にすることができます。

(注) Global Override Settings タブの設定がすべてのプロファイルに適用され、これらの個々のプロファイルの設定が上書きされます。

表4-7 は、Admin Override タブのパラメータとその説明を示しています。パラメータを変更する場合は、この表の指示に従ってください。

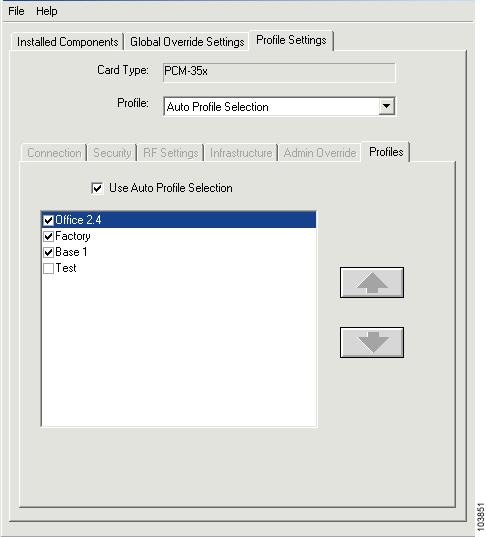

Auto Profile Selection

Profile フィールドで Auto Profile Selection を選択すると、クライアント アダプタ用の最大 16 個のプロファイル(または保存された設定)を管理できます。これらのプロファイルを使用すると、異なる設定情報が必要なさまざまな場所でクライアント アダプタを使用できます。たとえば、クライアント アダプタを会社、自宅、および空港などの公共エリアで使用するためにプロファイルを設定できます。プロファイルを作成しておけば、クライアント アダプタを新しい場所に移動するたびに再設定しなくても、プロファイルが自動的に切り替わります。

(注) 自動プロファイル選択では、複数の SSID、ヌルの(値が指定されていない)SSID、または同じ SSID を持つプロファイルはサポートされません。

Profiles タブ

Profile ドロップダウン メニューから Auto Profile Selection を選択すると、Profiles タブ ウィンドウが表示されます(図4-13 を参照)。ウィンドウには使用可能なプロファイルがすべて表示されるので、そこから自動切り替えの対象となるプロファイルを選択して優先順位を付けることができます。あるエリアから別のエリアへローミングすると、アクセス ポイントへの接続が確立されるまで、プロファイルの SSID が優先順位に基づいてスキャンされます。クライアント アダプタからアクセス ポイントへのアソシエーションが失われると、リスト内で優先順位が最も高いプロファイルから SSID のスキャンが再開されます。

(注) 自動プロファイル選択では、ヌルの(値が指定されていない)SSID、重複する SSID、または複数の SSID を持つプロファイルは表示されません。これらのタイプのプロファイルは、プロファイルの自動切り替えでは使用できません。

優先順位の設定と自動プロファイル選択の有効化

クライアント アダプタでプロファイルを設定して自動プロファイル選択を有効にする手順は、次のとおりです。

ステップ 1![]() 自動プロファイル選択の対象とするプロファイルのチェック ボックスをオンにします。

自動プロファイル選択の対象とするプロファイルのチェック ボックスをオンにします。

ステップ 2![]() 各プロファイルをクリックし、上矢印と下矢印を使用して、プロファイルを希望どおりの優先順位に並べます。リストの先頭は優先順位が最も高く、末尾は優先順位が最も低くなります。

各プロファイルをクリックし、上矢印と下矢印を使用して、プロファイルを希望どおりの優先順位に並べます。リストの先頭は優先順位が最も高く、末尾は優先順位が最も低くなります。

ステップ 3![]() Use Auto Profile Selection チェックボックスをオンにします。

Use Auto Profile Selection チェックボックスをオンにします。

フィードバック

フィードバック