Cisco Jabber for Windows 9.2.x インストレーション コンフィギュレーション ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月29日

章のタイトル: 展開オプション

目次

- 展開オプション

- オンプレミスの導入

- 製品モード

- フル UC 図

- Cisco Unified Presence の場合の図

- Cisco Unified Communications IM and Presence の場合の図

- 電話機モードの図

- 電話機モードからフル UC への切り替え

- クラウドベースの導入

- クラウドベースの図

- ハイブリッド クラウドベースの図

- オンプレミス サービス接続

- フル UC と Cisco Jabber for Everyone の導入

- 接続の設定

- ブートストラップ ファイル

- マニュアル リソース

- DNS SRV レコード

- 利用可能なサービスへの接続

- 電話機モードの導入

- 接続の設定

- ブートストラップ ファイル

- クラウドベース サービス接続

- 接続の設定

- ブートストラップ ファイル

- 利用可能なサービスへの接続

- オンプレミス導入のディレクトリ サービス

- ディレクトリとオンプレミス サーバの統合の設定

- 連絡先ソース

- 拡張ディレクトリ統合

- ドメイン名の取得

- ディレクトリ サーバの検出

- デフォルトのサーバ接続

- LDAP ディレクトリ サーバ

- プライマリ サーバとセカンダリ サーバ

- 接続認証情報

- 単純な認証と SSL

- ディレクトリ サーバの属性

- 予測検索

- 連絡先の写真の取得

- Cisco Unified Communications Manager User Data Service

- UDS との統合の有効化

- 連絡先の写真の取得

- UDS サービス パラメータの設定

- UDS サービス パラメータ

- 複数のクラスタでの連絡先の解決

- ディレクトリ設定パラメータ

- 連絡先の写真の形式と寸法

- 連絡先写真の形式

- 連絡先写真の寸法

- 連絡先写真の調整

- ドメイン フェデレーション

- ドメイン間フェデレーション

- ドメイン内フェデレーション

- ドメイン内フェデレーションの設定

- ドメイン内フェデレーションの例

- シングル サインオン(SSO)の導入

- クラウドベース SSO

- クラウドベース SSO の有効化

- Cisco AnyConnect の導入

- Cisco AnyConnect 導入に関する考慮事項

- NAT ルール

- セッション パラメータ

- グループ ポリシーおよびプロファイル

- Trusted Network Detection

- トンネル ポリシー

- 証明書ベースの認証の設定

- グループ ポリシーを使用した証明書の配布

- SCEP を使用した証明書の配布

Cisco Jabber for Windows を導入するときのオプションについて説明します。

- オンプレミスの導入

- クラウドベースの導入

- オンプレミス サービス接続

- クラウドベース サービス接続

- オンプレミス導入のディレクトリ サービス

- シングル サインオン(SSO)の導入

- Cisco AnyConnect の導入

オンプレミスの導入

オンプレミス導入では、企業ネットワークですべてのサービスのセットアップ、管理、維持を行います。

製品モード

- フル UC と Cisco Jabber for Everyone

-

デフォルトの製品モードは、ユーザのプライマリ認証をプレゼンス サーバに対して行うモードです。

最低でも、ユーザにはインスタント メッセージ機能とプレゼンス機能があります。 ユーザに対して、音声、ビデオ、ボイスメール、会議を設定することもできます。

フル UC と Cisco Jabber for Everyone 導入の両方で、デフォルトの製品モードを使用します。 - フル UC を導入するには、インスタント メッセージ機能とプレゼンス機能を有効にします。 次に、ボイスメール、会議の機能に加えて、音声およびビデオ用のデバイスをユーザにプロビジョニングします。

- Cisco Jabber for Everyone を導入するには、インスタント メッセージ機能とプレゼンス機能を有効にします。 デバイスまたは追加のサービスをユーザにプロビジョニングしません。

- 電話機モード

-

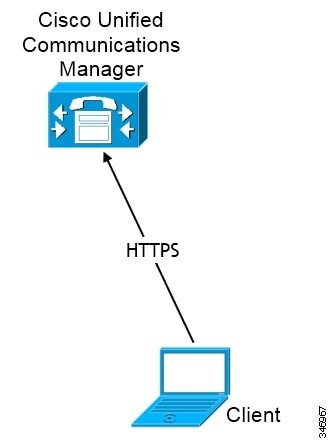

電話モードでは、ユーザのプライマリ認証は Cisco Unified Communications Manager に対して行います。

電話機モードを導入するには、音声およびビデオ機能のデバイスをユーザにプロビジョニングします。 また、ボイスメールなどの追加サービスをユーザにプロビジョニングできます。

フル UC 図

フル UC 機能を備えたオンプレミス導入のアーキテクチャ図を確認します。

Cisco Jabber for Everyone 導入はインスタント メッセージ機能とプレゼンス機能のみを必要とします。 Cisco Jabber for Everyone 導入ではデバイスをユーザにプロビジョニングしません。

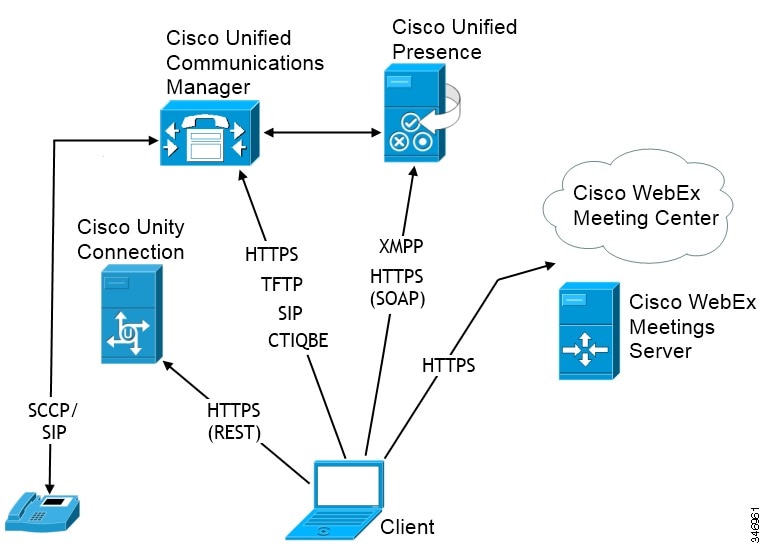

Cisco Unified Presence の場合の図

次の図は、Cisco Unified Presence を含んだオンプレミス導入のアーキテクチャを図示したものです。

- プレゼンス

-

ユーザは、Cisco Unified Presence を介して自分の応答可能性を公開したり、他のユーザの応答可能性をサブスクライブできます。

- インスタント メッセージ

-

ユーザは Cisco Unified Presence を介してインスタント メッセージを送受信します。

- 音声通話

-

ユーザは、デスクフォン デバイスを介してまたは Cisco Unified Communications Manager を介して自分のコンピュータで音声通話を発信します。

- ビデオ

-

ユーザは、画面を共有し、Cisco Unified Communications Manager を介してビデオ コールを発信します。

- ボイスメール

-

ユーザは Cisco Unity Connection を介してボイス メッセージを送受信します。

- 会議

-

次のいずれかと統合します。 - Cisco WebEx Meeting Center

-

ホステッド会議機能を実現します。

- Cisco WebEx Meetings Server

-

オンプレミス会議機能を提供します。

オンプレミス導入の連絡先ソースの詳細については、オンプレミス導入のディレクトリ サービスを参照してください。

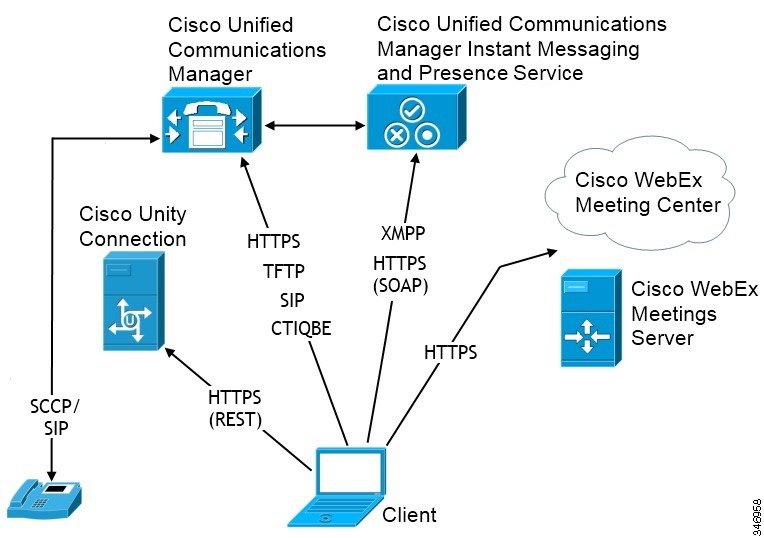

Cisco Unified Communications IM and Presence の場合の図

次の図は、Cisco Unified Communications IM and Presence を含んだオンプレミス導入のアーキテクチャを図示したものです。

- プレゼンス

-

ユーザは、Cisco Unified Communications IM and Presence を介して自分の応答可能性を公開したり、他のユーザの応答可能性をサブスクライブできます。

- インスタント メッセージ

-

ユーザは Cisco Unified Communications IM and Presence を介してインスタント メッセージを送受信します。

- 音声通話

-

ユーザは、デスクフォン デバイスを介してまたは Cisco Unified Communications Manager を介して自分のコンピュータで音声通話を発信します。

- ビデオ

-

ユーザは、画面を共有し、Cisco Unified Communications Manager を介してビデオ コールを発信します。

- ボイスメール

-

ユーザは Cisco Unity Connection を介してボイス メッセージを送受信します。

- 会議

-

次のいずれかと統合します。 - Cisco WebEx Meeting Center

-

ホステッド会議機能を実現します。

- Cisco WebEx Meetings Server

-

オンプレミス会議機能を提供します。

オンプレミス導入の連絡先ソースの詳細については、オンプレミス導入のディレクトリ サービスを参照してください。

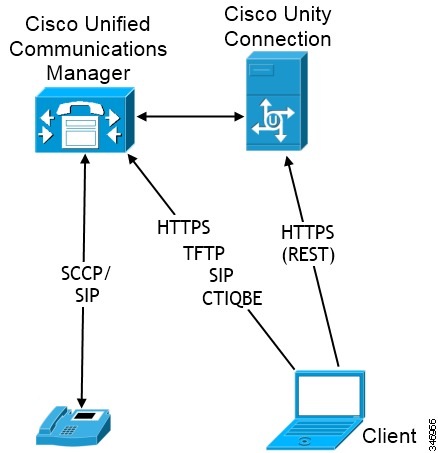

電話機モードの図

- 音声通話

-

ユーザは、デスクフォン デバイスを介してまたは Cisco Unified Communications Manager を介して自分のコンピュータで音声通話を発信します。

- ビデオ

-

ユーザは、画面を共有し、Cisco Unified Communications Manager を介してビデオ コールを発信します。

- ボイスメール

-

ユーザは Cisco Unity Connection を介してボイス メッセージを送受信します。

電話機モードからフル UC への切り替え

クライアントを電話モードで導入する場合、インストール後にフル UC 機能に切り替えることができます。

| ステップ 1 | インスタント メッセージ機能とプレゼンス機能をユーザにプロビジョニングします。 |

| ステップ 2 |

必要なパラメータを使用して設定ファイルを作成します。

|

| ステップ 3 | TFTP サーバ上で設定ファイルをホストします。 |

2 回目にサインインした後、ユーザは、他のすべての利用可能なサービスに加えて、インスタント メッセージ機能とプレゼンス機能を使用できるようになります。

クラウドベースの導入

クラウドベース導入では、Cisco WebEx がサービスをホストします。 クラウドベース展開の管理およびモニタは Cisco WebEx 管理ツールを使用して行います。

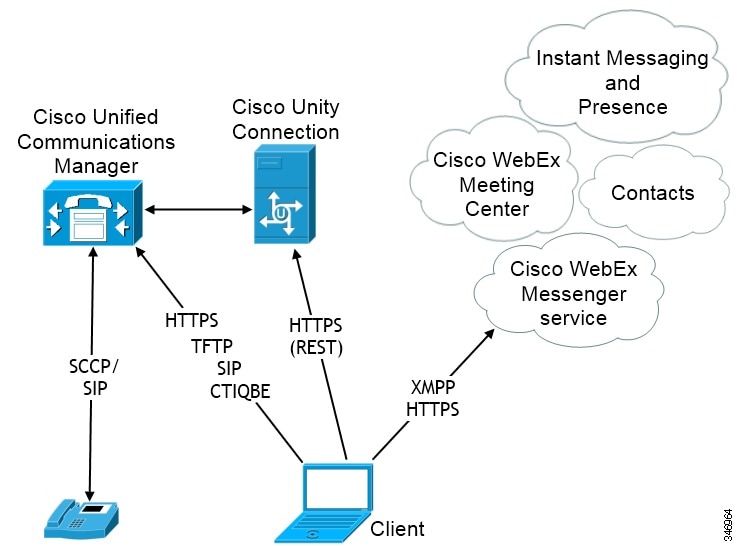

クラウドベースの図

次の図は、クラウドベース 展開のアーキテクチャを図示したものです。

- 連絡先ソース

-

Cisco WebEx Messenger サービスは、連絡先の解決を提供します。

- プレゼンス

-

Cisco WebEx Messenger サービスにより、ユーザは自分の応答可能性を公開したり、他のユーザの応答可能性をサブスクライブできます。

- インスタント メッセージ

-

Cisco WebEx Messenger サービスにより、ユーザはインスタント メッセージを送受信できます。

- 会議

-

Cisco WebEx Meeting Center はホステッド会議機能を提供します。

ハイブリッド クラウドベースの図

次の図は、ハイブリッド クラウドベース展開のアーキテクチャを図示したものです。

- 連絡先ソース

-

Cisco WebEx Messenger サービスは、連絡先の解決を提供します。

- プレゼンス

-

Cisco WebEx Messenger サービスにより、ユーザは自分の応答可能性を公開したり、他のユーザの応答可能性をサブスクライブできます。

- インスタント メッセージ

-

Cisco WebEx Messenger サービスにより、ユーザはインスタント メッセージを送受信できます。

- 会議

-

Cisco WebEx Meeting Center はホステッド会議機能を提供します。

- 音声通話

-

ユーザは、デスクフォン デバイスを介してまたは Cisco Unified Communications Manager を介して自分のコンピュータで音声通話を発信します。

- ビデオ

-

ユーザは、画面を共有し、Cisco Unified Communications Manager を介してビデオ コールを発信します。

- ボイスメール

-

ユーザは Cisco Unity Connection を介してボイス メッセージを送受信します。

オンプレミス サービス接続

Cisco Jabber for Windows がオンプレミス導入でサービスを検出し、サービスに接続する方法について説明します。

フル UC と Cisco Jabber for Everyone の導入

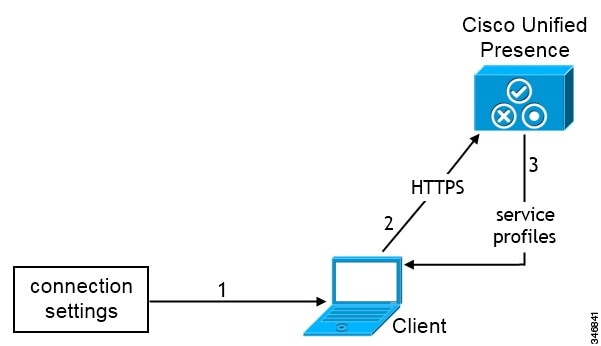

接続の設定

ユーザはプレゼンス サーバ アドレスを [接続設定(Connection Settings)] ウィンドウで設定します。 Cisco Jabber for Windows はその後、ユーザを認証し、サービス プロファイルを取得するためにプレゼンス サーバに接続できます。

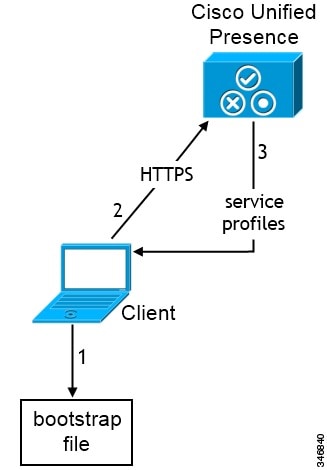

ブートストラップ ファイル

引数 ADDRESS を使用してインストール時にプレゼンス サーバ アドレスを指定できます。

インストール プログラムは、ブートストラップ ファイルにプレゼンス サーバ アドレスを保存します。 Cisco Jabber for Windows は起動時にブートストラップ ファイルからプレゼンス サーバ アドレスを取得します。 その後、ユーザを認証し、サービス プロファイルを取得するためにプレゼンス サーバに接続できます。

マニュアル リソース

インストールおよび設定ガイド

各リリースのインストールおよび設定ガイドについては、http://www.cisco.com/en/US/products/ps12511/prod_installation_guides_list.html を参照してください。

サーバ セットアップ ガイド

サーバ セットアップ ガイドは、クライアントに対してサービスを設定するためのタスクベースの情報を提供します。 このガイドは、http://www.cisco.com/en/US/products/ps12511/prod_installation_guides_list.html で入手できます。

ライセンス情報

オープン ソースのライブラリや他のライセンス情報については、http://www.cisco.com/en/US/products/ps12511/products_licensing_information_listing.html を参照してください。

エンド ユーザ ガイド

クライアントを使用する場合のヒントとテクニックについては、http://www.cisco.com/en/US/products/ps12511/products_user_guide_list.html を参照してください。

DNS SRV レコード

Cisco Jabber for Windows は、ドメイン ネーム サーバ(DNS)から _cuplogin._tcp SRV レコードを取得して、Cisco Unified Presence または Cisco Unified Communications IM and Presence をルックアップします。

次に、SRV レコードの例を示します。

_cuplogin._tcp.domain SRV 0 1 8443 cup_server.domain

利用可能なサービスへの接続

電話機モードの導入

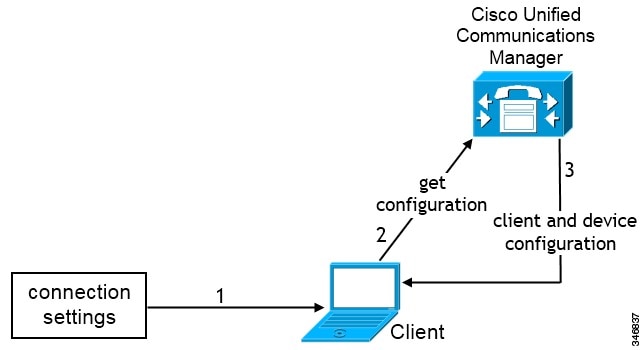

接続の設定

ユーザは TFTP サーバ アドレスを [接続設定(Connection Settings)] ウィンドウで設定します。 Cisco Jabber for Windows はその後、TFTP サーバに接続し、クライアント コンフィギュレーション ファイルとデバイス コンフィギュレーション ファイルを取得できます。

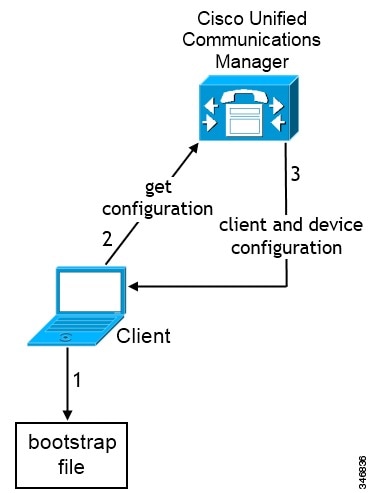

ブートストラップ ファイル

引数 TFTP を使用してインストール時に TFTP サーバ アドレスを指定できます。

インストール プログラムは、ブートストラップ ファイルに TFTP サーバ アドレスを保存します。 Cisco Jabber for Windows は起動時にブートストラップ ファイルから TFTP サーバ アドレスを取得します。 その後、TFTP サーバに接続し、クライアント コンフィギュレーション ファイルとデバイス コンフィギュレーション ファイルを取得できます。

クラウドベース サービス接続

Cisco Jabber for Windows がクラウドベース導入でサービスを検出し、サービスに接続する方法について説明します。

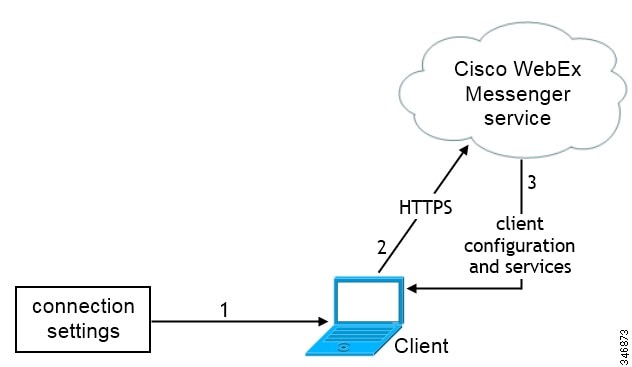

接続の設定

ユーザは、[接続設定(Connection Settings)] ウィンドウの [サーバ タイプ(Server type)] プロパティの値として [Cisco WebEx] を設定します。 Cisco Jabber for Windows はその後、ユーザを認証し、設定とサービスを取得するために Cisco WebEx Messenger サービスに接続できます。

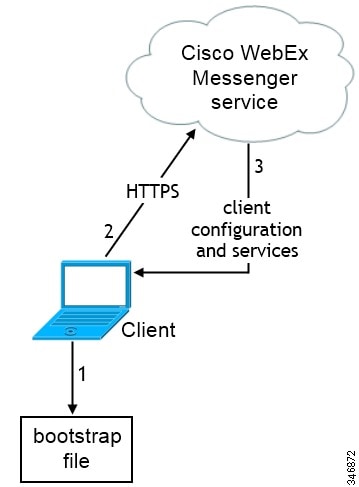

ブートストラップ ファイル

インストール中に TYPE 引数の値として WebEx を指定します。

インストール プログラムは、ブートストラップ ファイルにその値を保存します。 Cisco Jabber for Windows は起動時にブートストラップ ファイルから値を取得します。 その後、ユーザを認証し、設定とサービスを取得するために Cisco WebEx Messenger サービスに接続できます。

利用可能なサービスへの接続

クライアントが Cisco WebEx Messenger サービスに接続すると、ユーザは、インスタント メッセージ機能とプレゼンス機能、連絡先の解決を使用できるようになります。 Cisco WebEx Meeting Center でホステッド会議を有効にしている場合、ユーザは会議機能も使用できます。

オンプレミス導入のディレクトリ サービス

Cisco Jabber for Windows は、ディレクトリを検索して、連絡先を追加したり、連絡先と電話番号を解決します。 オンプレミス導入に、Cisco Jabber for Windows を正常に導入するには、クライアントをインストールする予定の環境のディレクトリ インフラストラクチャを理解する必要があります。 そうすることで、その環境に最適な連絡先ソースを選択できます。

ここでは、連絡先ソースの選択肢を示し、各連絡先ソースを使用して Cisco Jabber for Windows を導入するときに実行する必要がある設定(ある場合)について説明します。

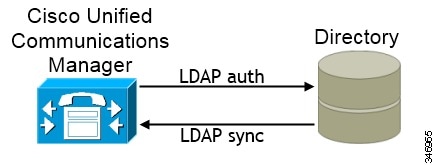

ディレクトリとオンプレミス サーバの統合の設定

ディレクトリ サーバと同期すると、連絡先データはディレクトリから Cisco Unified Communications Manager に複製されます。

ディレクトリ サーバでの認証を有効にすると、クライアントからディレクトリ サーバへの Cisco Unified Communications Manager プロキシ認証が可能になります。 このように、ユーザは、Cisco Unified Communications Manager またはプレゼンス サーバで認証を行うのではなく、ディレクトリ サーバで認証を行います。

ディレクトリ統合の設定の詳細については、『Configuring Cisco Unified Communications Manager Directory Integration』を参照してください。

オンプレミス導入でのディレクトリ統合の設定手順については、サーバ セットアップ ガイドを参照してください。

連絡先ソース

オンプレミス導入の連絡先ソースとして次のいずれかを使用できます。

- 拡張ディレクトリ統合

-

拡張ディレクトリ統合(EDI)は、LDAP ベースの連絡先ソースです。

- Cisco Unified Communications Manager User Data Service

-

Cisco Unified Communications Manager User Data Service(UDS)は、Cisco Unified Communications Manager 上の連絡先ソースです。

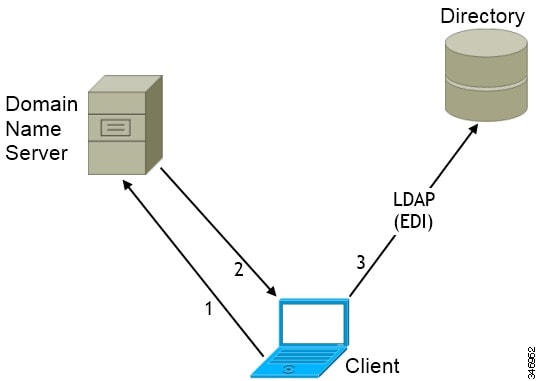

拡張ディレクトリ統合

EDI は、ネイティブの Microsoft Windows API を使用して、ディレクトリ サービスから連絡先データを取得します。

- ドメイン名の取得

- ディレクトリ サーバの検出

- デフォルトのサーバ接続

- LDAP ディレクトリ サーバ

- プライマリ サーバとセカンダリ サーバ

- 接続認証情報

- 単純な認証と SSL

- ディレクトリ サーバの属性

- 予測検索

- 連絡先の写真の取得

ドメイン名の取得

Cisco Jabber for Windows は、クライアント ワークステーションの USERDNSDOMAIN 環境変数から完全修飾 DNS ドメインを取得します。

Cisco Jabber for Windows は DNS ドメインを取得後、ドメイン ネーム サーバを見つけて SRV レコードを取得できます。

場合によっては、USERDNSDOMAIN 環境変数の値は、フォレスト全体のドメインに対応する DNS ドメインに解決されません。 たとえば、組織がサブドメインまたはリソース ドメインを使用するとします。 この場合、USERDNSDOMAIN 環境変数は、親ドメインではなく、子ドメインに解決されます。 その結果、Cisco Jabber for Windows は組織のすべてのユーザに関する情報にアクセスできません。

USERDNSDOMAIN 環境変数が子ドメインに解決される場合、次のいずれかのオプションを使用して、Cisco Jabber for Windows が親ドメインのサービスに接続できるようにします。

- グローバル カタログまたは LDAP サーバが組織のすべてのユーザにアクセスできることを確認します。

- Cisco Jabber for Windows によるグローバル カタログまたはLDAP サーバの要求時に組織のすべてのユーザにアクセスできるサーバに Cisco Jabber for Windows を転送するように、DNS サーバを設定します。

-

親ドメインの FQDN を使用するように Cisco Jabber for Windows を設定します。

Cisco Jabber for Windows 設定で、次のように PrimaryServerName パラメータの値として親ドメインの FQDN を指定します。 詳細については、「ディレクトリ接続パラメータ」のトピックを参照してください。<PrimaryServerName>parent-domain-fqdn</PrimaryServerName>

ディレクトリ サーバの検出

| ディレクトリ サーバ(Directory Server) | SRV レコード |

|---|---|

| グローバル カタログ | _gc._msdcs._tcp.domain.com |

| ドメイン コントローラ LDAP ベースのディレクトリ サーバ |

_ldap._msdcs._tcp.domain.com |

デフォルトのサーバ接続

クライアントは、グローバル カタログにデフォルトで接続します。 グローバル カタログは、Microsoft Windows ドメイン フォレスト内の全ユーザのプライマリ ディレクトリ属性を保持しています。

必要に応じて、ConnectionType パラメータを使用して、グローバル カタログではなく、ドメイン コントローラに接続するようにクライアントを設定できます。

(注) |

LDAP ディレクトリ サーバ

Cisco Jabber for Windows は、OpenLDAP などの LDAP ディレクトリ サーバをサポートします。 ディレクトリ サーバトピックのサポート対象のディレクトリ サーバのリストを参照してください。

特定の設定を使用して、OpenLDAP および Active Directory ライトウェイト ディレクトリ サービス(AD LDS)または Active Directory アプリケーション モード(ADAM)と統合する必要があります。 詳細情報および設定例については、ディレクトリ サーバの設定例を参照してください。

プライマリ サーバとセカンダリ サーバ

手動アクセスのためにディレクトリ サーバのサーバ名とポート番号を指定できます。

クライアントは起動するたびに、プライマリ サーバに接続しようとします。 プライマリ サーバが使用できない場合、クライアントはセカンダリ サーバへの接続を試みます。 セカンダリ サーバへの接続が成功した場合、クライアントは、次の再起動までセカンダリ サーバへの接続を維持します。

接続認証情報

デフォルトでは、クライアントは Microsoft Windows ユーザ名とパスワードを使用して、ディレクトリ サービスに接続します。 EDI 以外のディレクトリ サービスにアクセスする場合と、すべてのユーザに対して同じ認証情報のセットを使用する場合に、接続ユーザ名とパスワードを指定します。

UseWindowsCredentials パラメータは、Microsoft Windows の認証情報を使用してディレクトリに接続するかどうかを指定します。

単純な認証と SSL

デフォルトでは、クライアントはディレクトリ サービスに接続するのに単純な認証を使用します。 UseSecureConnection パラメータを使用すると、単純な認証をイネーブルまたはディセーブルにすることができます。

UseSSL パラメータを使用して、ディレクトリへの接続に SSL を使用できます。 SSL は、グローバル カタログ、ドメイン コントローラ、またはその他の LDAP ディレクトリ サーバで使用できます。 ただし、SSL 接続証明書が Microsoft Windows 証明書ストアになくてはなりません。 Microsoft Windows ドメインでは、SSL 接続証明書は、通常はクライアント コンピュータの証明書ストアにあります。

(注) |

|

ディレクトリ サーバの属性

Cisco Jabber for Windows が連絡先を解決できるように、ディレクトリ サーバの属性をインデックス化する必要があります。

クライアントはデフォルトでグローバル カタログ サーバに接続するため、すべての属性が確実にグローバル カタログ サーバに存在するようにする必要があります。 Microsoft Active Directory Schema スナップインなどの適切なツールを使用すると、属性を グローバル カタログ サーバに複製できます。

グローバル カタログ サーバに属性を複製すると、ドメイン内の Active Directory サーバ間にトラフィックが発生します。 したがって、ネットワーク トラフィックが追加の負荷を処理できるときに、グローバル カタログ サーバに属性を複製する必要があります。

属性をグローバル カタログ サーバに複製しない場合は、ドメイン コントローラに接続するようにCisco Jabber for Windows を設定できます。 ただし、クライアントは、ドメイン コントローラに接続する場合、1 つのドメインにのみクエリーを送信します。

予測検索

クライアントでその属性を検索する場合は、ANR に対して属性を設定するようにディレクトリ サーバを設定する必要があります。

連絡先の写真の取得

取得方法

- URI 置換

-

Cisco Jabber for Windows によって、ディレクトリ属性と URL テンプレートを使用して連絡先写真の URL が動的に作成されます。

この方法を使用するには、設定ファイルで次の値を設定します。 - PhotoUriSubstitutionEnabled パラメータの値として true を指定します。

-

動的トークンとして使用するディレクトリ属性を PhotoUriSubstitutionTokenパラメータの値として指定します。次に例を示します。

<PhotoUriSubstitutionToken>sAMAccountName</PhotoUriSubstitutionToken>

-

PhotoUriWithToken パラメータの値として URL と動的トークンを指定します。次に例を示します。

<PhotoUriWithToken>http://staffphoto.example.com/sAMAccountName.jpg</PhotoUriWithToken>

前述の手順の例の値では、sAMAccountName 属性がディレクトリの msmith に解決されます。その後、 Cisco Jabber for Windows では、この値を取得してトークンを置換し、http://staffphoto.example.com/msmith.jpg の URL を作成します。

- バイナリ オブジェクト

-

Cisco Jabber for Windows によって、データベースから写真のバイナリ データが取得されます。

この方法を使用して連絡先写真を取得するには、設定で PhotoSource パラメータの値としてバイナリ データが含まれている属性を指定します。次に例を示します。 <PhotoSource>jpegPhoto</PhotoSource>

- PhotoURL 属性

-

Cisco Jabber for Windows によって、ディレクトリ属性から URL が取得されます。

この方法を使用して連絡先写真を取得するには、設定で PhotoSource パラメータの値として写真の URL が含まれている属性を指定します。次に例を示します。 <PhotoSource>photoUri</PhotoSource>

Cisco Unified Communications Manager User Data Service

8.6.2 より前のバージョンの Cisco Unified Communications Manager には、UDS に関する既知の問題があります。 この既知の問題により、連絡先の解決を正常に実行できません。 このため、Cisco Jabber for Windows は、Cisco Unified Communications Manager バージョン 8.6.2 以降の UDS をサポートします。

UDS との統合の有効化

UDS との統合を有効にするには、次の手順を実行します。

連絡先の写真の取得

UDS によって、ディレクトリ属性と URL テンプレートを使用して連絡先写真の URL が動的に作成されます。

<PhotoUriWithToken>http://server_name.domain/%%uid%%.jpg</PhotoUriWithToken>

UDS によって、%%uid%% トークンが UDS の userName 属性の値に置換されます。 たとえば、Mary Smith という名前のユーザがディレクトリに存在するとします。 Mary Smith の userName 属性の値は msmith です。 Mary Smith の連絡先写真を解決するために、Cisco Jabber for Windows では userName 属性の値を取得して %%uid%% トークンを置換し、http://staffphoto.example.com/msmith.jpg の URL を作成します。

すべての連絡先写真は、PhotoUriWithToken の値として指定した URL の形式に従っている必要があります。

UDS サービス パラメータの設定

Cisco Unified Communications Manager で UDS のサービス パラメータを設定できます。

UDS サービス パラメータ

| パラメータ | 説明 | ||

|---|---|---|---|

| すべてのユーザ検索を有効化(Enable All User Search) | ディレクトリ内のすべてのユーザを検索できます。 | ||

| ユーザ検索の制限(User Search Limit) | クエリーで返すユーザの数を制限します。 | ||

| 一致桁数(Number of Digits to Match) | ユーザが電話番号を検索するときに照合する桁数を指定します。

|

複数のクラスタでの連絡先の解決

複数の Cisco Unified Communications Manager クラスタでの連絡先の解決では、社内ディレクトリのすべてのユーザを各 Cisco Unified Communications Manager クラスタに同期させます。 その後、適切な Cisco Unified Communications Manager クラスタにこれらのユーザのサブセットをプロビジョニングします。

ヨーロッパのユーザが北米のユーザにコールすると、Cisco Jabber for Windows が cucu-cluster-na からヨーロッパのユーザの連絡先詳細を取得します。

北米のユーザがヨーロッパのユーザにコールすると、Cisco Jabber for Windows が cucu-cluster-eu から北米のユーザの連絡先詳細を取得します。

ディレクトリ設定パラメータ

デフォルトでは、ディレクトリ サービスに接続するために Cisco Jabber for Windows を設定する必要はありません。 Active Directory ドメインに登録されているワークステーションに Cisco Jabber for Windows をインストールした場合、Cisco Jabber for Windows は自動的にディレクトリ サービスを検出し、ドメイン内のグローバル カタログに接続します。

連絡先の写真の形式と寸法

Cisco Jabber for Windows で最適な結果を得るには、連絡先の写真に特定の形式と寸法が必要です。 サポートされる形式と最適な寸法を確認します。 Cisco Jabber for Windows が連絡先の写真に対して行う調整について説明します。

連絡先写真の形式

Cisco Jabber for Windows では、GIF 形式の連絡先写真のレンダリングを向上させるための変更は適用されません。 その結果、GIF 形式の連絡先写真が不正にレンダリングされたり最適な品質にならない場合があります。 最適な品質を得るには、連絡先の写真として PNG 形式を使用する必要があります。

連絡先写真の寸法

ヒント |

連絡先写真の最適な寸法は、アスペクト比 1:1 の 128 x 128 ピクセルです。 |

| ロケーション | 寸法 |

|---|---|

音声コール ウィンドウ |

128 x 128 ピクセル |

|

|

64 x 64 ピクセル |

|

|

32 x 32 ピクセル |

連絡先写真の調整

- サイズ変更

-

ディレクトリ内の連絡先写真が 128 x 128 ピクセル以外のサイズである場合、Cisco Jabber for Windows によって写真のサイズが自動的に変更されます。 たとえば、ディレクトリ内の連絡先写真が 64 x 64 ピクセルであるとします。 Cisco Jabber for Windows でディレクトリから連絡先写真を取得すると、その写真のサイズが 128 x 128 ピクセルに変更されます。

ヒント

連絡先写真のサイズ変更により、最適な解像度が得られない場合があります。 このため、Cisco Jabber for Windows によって連絡先写真のサイズが自動的に変更されないように、128 x 128 ピクセルの連絡先写真を使用してください。

- トリミング

-

Cisco Jabber for Windows では、四角形以外の写真を四角形のアスペクト比(つまり、幅が高さと同じアスペクト比 1:1)に自動的にトリミングします。

- 縦方向

-

ディレクトリ内の連絡先写真が縦方向である場合、Cisco Jabber for Windows で上端から 30 %、下端から 70 % をトリミングします。

たとえば、ディレクトリ内の連絡先写真が幅 100 ピクセル、高さ 200 ピクセルである場合、アスペクト比が 1:1 となるように Cisco Jabber for Windows で高さから 100 ピクセルをトリミングする必要があります。 この場合、Cisco Jabber for Windows で写真の上端から 30 ピクセルを、写真の下端から 70 ピクセルをトリミングします。

- 横方向

-

ディレクトリ内の連絡先写真が横方向である場合、Cisco Jabber for Windows で両方の側から 50 % をトリミングします。

たとえば、ディレクトリ内の連絡先写真が幅 200 ピクセル、高さ 100 ピクセルである場合、アスペクト比が 1:1 となるように Cisco Jabber for Windows で幅から 100 ピクセルをトリミングする必要があります。 この場合、Cisco Jabber for Windows で写真の右側から 50 ピクセルを、写真の左側から 50 ピクセルをトリミングします。

- 丸め

-

Cisco Jabber for Windows では、ディレクトリから連絡先写真を取得した後、それらの写真の角を丸めます。

ドメイン フェデレーション

ドメイン フェデレーションにより、Cisco Jabber for Windows ユーザは他のドメインのユーザまたは Cisco Jabber for Windows 以外のクライアント アプリケーションを使用している同じドメイン内のユーザと通信できます。

ドメイン間フェデレーション

ドメイン間フェデレーションでは、エンタープライズ ドメイン内の Cisco Jabber for Windows ユーザは、他のドメイン内のユーザとアベイラビリティを共有し、それらのユーザにインスタント メッセージを送信できます。

ドメイン内フェデレーション

ドメイン内フェデレーションでは、同じドメイン内のユーザはアベイラビリティを共有し、Cisco Unified Presence と Microsoft Office Communications Server、Microsoft Live Communications Server、または他のプレゼンス サーバ間でインスタント メッセージを送信できます。

- Cisco Unified Presence:『Integration Guide for Configuring Partitioned Intradomain Federation for Cisco Unified Presence Release 8.6 and Microsoft LCS/OCS』

- Cisco Unified Communications IM and Presence:『Partitioned Intradomain Federation for IM and Presence Service on Cisco Unified Communications Manager』

ドメイン内フェデレーションの設定

プレゼンス サーバでのドメイン内フェデレーションの設定に加えて、Cisco Jabber for Windows 設定ファイルでいくつかの設定が必要になる場合があります。

連絡先の検索時に連絡先を解決したり、ディレクトリから連絡先情報を取得したりするには、Cisco Jabber for Windows で各ユーザの連絡先 ID が必要です。 Cisco Unified Presence では、Microsoft Office Communications Server、Microsoft Live Communications Server などの他のプレゼンス サーバの形式と常に一致するとは限らない連絡先情報を解決するために特定の形式を使用します。

<Directory> <UseSIPURIToResolveContacts>true</UseSIPURIToResolveContacts> <SipUri>non-default-attribute</SipUri> <UriPrefix>sip:</UriPrefix> </Directory>

ドメイン内フェデレーションの例

このトピックでは、SipUri、UseSIPURIToResolveContacts、および UriPrefix の各パラメータを使用したドメイン内フェデレーションの連絡先を解決する例について説明します。

- Cisco Jabber for Windows によるディレクトリに接続した連絡先情報の解決

-

- Cisco Jabber for Windows による Mary Smith の検索

-

Cisco Jabber for Windows により、sip:msmith@domain.com から sip: のプレフィックスが削除され、msmith@domain.com の連絡先 ID が取得されます。

シングル サインオン(SSO)の導入

特定の導入シナリオでは、シングル サインオン(SSO)を有効にできます。

使用できる SSO 機能について理解し、SSO 導入でのクライアント認証の仕組みを理解するためにログイン フローを確認します。

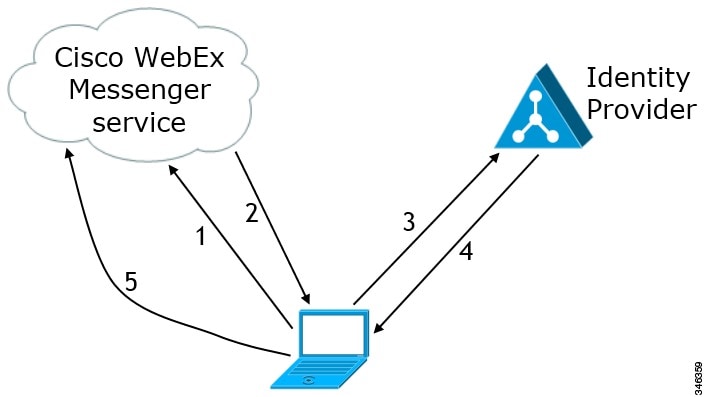

クラウドベース SSO

クラウドベース導入では、Cisco Jabber for Windows は Cisco WebEx Messenger サービスを使用した SSO をサポートします。

- Cisco Jabber for Windows は Cisco WebEx Messenger サービスにログイン要求を送信します。

- Cisco WebEx Messenger サービスは、アイデンティティ プロバイダーが配置されているドメインに Cisco Jabber for Windows をリダイレクトします。

- Cisco Jabber for Windows はリダイレクトに従い、アイデンティティ プロバイダーからのログイン トークンを要求します。

- アイデンティティ プロバイダーはログイン トークンを Cisco Jabber for Windows に提供します。

- Cisco Jabber for Windows はそのログイン トークンを Cisco WebEx Messenger サービスに渡します。

(注) |

クラウドベース SSO の有効化

インストール中に引数を指定して、クラウドベース導入で Cisco Jabber for Windows の SSO を有効にします。

Cisco AnyConnect の導入

Cisco AnyConnect は、Wi-Fi ネットワークまたはモバイル データ ネットワークなどのリモート ロケーションから企業ネットワークに Cisco Jabber for Windows が安全に接続できるサーバクライアント インフラストラクチャを参照します。

- Cisco Adaptive Security Appliance(ASA)

-

安全なリモート アクセスにサービスを提供します。

- Cisco AnyConnect Secure Mobility Client

-

ユーザのコンピュータから Cisco Adaptive Security Appliance への安全な接続を確立します。

Cisco AnyConnect 導入に関する考慮事項

Cisco Adaptive Security Appliance は、さまざまな導入要件を満たす柔軟なアーキテクチャを提供します。 エンドツーエンドの導入手順の提供は、このマニュアルでは扱いません。 ここでは、Cisco Jabber for Windows のために Cisco Adaptive Security Appliance および Cisco AnyConnect Secure Mobility Client を導入するときに考慮する必要のある情報を提供します。

ASA のインストールと設定の作業ベースの情報を取得するには、Cisco Adaptive Security Appliance のコンフィギュレーション ガイドを参照する必要があります。

NAT ルール

ASA の設定プロセスの一部として、Cisco AnyConnect Secure Mobility Client をサポートするようにネットワーク アドレス変換(NAT)ルールを設定する必要があります。 NAT ルールを設定しないと、Cisco AnyConnect Secure Mobility Client は ASA と通信できません。

「Configuring Network Object NAT」のトピックは、NAT ルールを設定するための詳細な手順を提供します。

セッション パラメータ

- Datagram Transport Layer Security(DTLS)

-

DTLS は遅延およびデータ損失を防止するデータ パスを提供する SSL プロトコルです。

- 自動再接続

-

自動再接続(またはセッションの持続性)により、Cisco AnyConnect Secure Mobility Client はセッションの中断から回復し、セッションを再確立します。

- アイドル タイムアウト

-

アイドル タイムアウトは、通信アクティビティがない場合に、ASA がセキュアな接続を切断するまでの期間を定義します。

- Dead Peer Detection(DTD)

-

DTD によって、ASA および Cisco AnyConnect Secure Mobility Client は接続障害をすばやく検出できます。

グループ ポリシーおよびプロファイル

グループ ポリシー、クライアント プロファイル、および接続プロファイルを作成するために、ASA デバイス マネージャ(ASDM)を使用する必要があります。 最初にグループ ポリシーを作成し、次にそのポリシーをプロファイルに適用します。 ASDM を使用してプロファイルを作成すると、Cisco AnyConnect Secure Mobility Client が ASA への接続を初めて確立した後にプロファイルがダウンロードされます。 ASDM では、中央のロケーションでプロファイルとポリシーを管理および維持することができます。

ASDM でポリシーとプロファイルを作成する方法の手順については、『Cisco AnyConnect Secure Mobility Client Administrator Guide』を参照してください。

Trusted Network Detection

Trusted Network Detection は、ユーザ ロケーションに基づいてセキュア接続を自動化する機能です。 ユーザが企業ネットワークを離れると、Cisco AnyConnect Secure Mobility Client は信頼ネットワークの外部であることを自動的に検出し、セキュアなアクセスを開始します。

クライアント プロファイルの一部として ASA に Trusted Network Detection を設定します。 詳細については、「Trusted Network Detection」を参照してください。

トンネル ポリシー

- Full Tunnel ポリシー

-

ASA ゲートウェイへのセキュア接続を介してすべてのトラフィックを送信できます。

- Split Tunnel ポリシー

-

一部のトラフィックをセキュア接続経由で送信し、その他のトラフィックを非セキュア接続経由で送信するように、宛先サブネットに基づいてトラフィックを分離します。

- ネットワーク ACL での Split Include ポリシー

-

宛先 IP アドレスに基づいてセキュア接続を制限できます。 たとえば、オンプレミス導入で、Cisco Unified Communications Manager、Cisco Unified Presence、TFTP サーバ、その他のサーバに対して IP アドレスを指定して、Cisco Jabber for Windows トラフィックにだけセキュア接続を制限することができます。

- Split Exclude ポリシー

-

セキュア接続から特定のトラフィックを除外できます。 セキュア接続を介した Cisco Jabber for Windows トラフィックを許可し、特定の宛先サブネットからトラフィックを除外できます。

証明書ベースの認証の設定

ASA とのセキュアな接続を Cisco AnyConnect Secure Mobility Client からネゴシエートするための証明書ベースの認証を使用することを推奨します。

ASA は、Cisco IOS CA、Microsoft Windows 2003、Windows 2008 R2、Entrust、VeriSign、RSA Keon などの標準認証局(CA)サーバが発行した証明書をサポートします。 ここでは、証明書ベースの認証のために ASA を設定するための高レベルな手順を説明します。 適切な ASA コンフィギュレーション ガイドの順を追った手順については、「Configuring Digital Certificates」のトピックを参照してください。

次の作業

グループ ポリシーを使用した証明書の配布

Microsoft Windows Server のグループ ポリシーを使用して、証明書を配布できます。

詳細については、該当する Microsoft 社の資料を参照してください。 「Deploy Certificates by Using Group Policy」のトピックで手順を説明します。

SCEP を使用した証明書の配布

Microsoft Windows Server の Simple Certificate Enrollment Protocol(SCEP)を使用して、クライアント認証のための証明書を安全に発行し、更新できます。