ロール ベースの認証

Cisco MDS 9000 ファミリ スイッチはロールに基づいた認証を行います。ロールベースの許可は、ユーザにロールを割り当てることによってスイッチへのアクセスを制限します。この種類の認証では、ユーザに割り当てられたロールに基づいて管理操作が制限されます。

ユーザがコマンドの実行、コマンドの完了、またはコンテキスト ヘルプの取得を行った場合、ユーザにそのコマンドへのアクセス権があると、スイッチ ソフトウェアによって処理の続行が許可されます。

ロールの概要

ロールごとに複数のユーザを含めることができ、各ユーザは複数のロールに所属できます。たとえば、role1 ユーザにはコンフィギュレーション コマンドへのアクセスだけが、role2 ユーザには debug コマンドへのアクセスだけが許可されているとします。この場合、role1 と role2 の両方に所属しているユーザは、コンフィギュレーション コマンドと debug コマンドの両方にアクセスできます。

(注) |

ユーザが複数のロールに所属している場合、各ロールで許可されているすべてのコマンドを実行できます。コマンドへのアクセス権は、コマンドへのアクセス拒否よりも優先されます。たとえば、TechDocs グループに属しているユーザが、コンフィギュレーション コマンドへのアクセスを拒否されているとします。ただし、このユーザはエンジニアリング グループにも属しており、コンフィギュレーション コマンドへのアクセス権を持っています。この場合、このユーザはコンフィギュレーション コマンドにアクセスできます。 |

ヒント |

ロールを作成した時点で、必要なコマンドへのアクセスが即時に許可されるわけではありません。管理者が各ロールに適切なルールを設定して、必要なコマンドへのアクセスを許可する必要があります。 |

ロールとプロファイルの設定

追加ロールの作成または既存ロールのプロファイル修正を行うには、次の手順を実行します。

(注) |

network-admin ロールに属するユーザだけがロールを作成できます。 |

手順

| ステップ 1 |

switch# config terminal コンフィギュレーション モードに入ります。 |

||

| ステップ 2 |

switch(config)# role name techdocs 指定したロール(techdocs)のモードを開始します。

|

||

| ステップ 3 |

switch(config)# no role name techdocs (オプション)ロール techdocs を削除します。 |

||

| ステップ 4 |

switch(config-role)# description Entire Tech Docs group 新しいロールに記述を割り当てます。記述は 1 行に制限され、スペースを含めることができます。 |

||

| ステップ 5 |

switch(config-role)# no description (オプション)Tech Docs グループの記述をリセットします。 |

各ロールのルールと機能の設定

各ロールに、最大 16 のルールを設定できます。ルールが適用される順序は、ユーザ指定のルール番号で決まります。たとえば、ルール 1 のあとにルール 2 が適用され、ルール 3 以降が順に適用されます。network-admin ロールに属さないユーザは、ロールに関連したコマンドを実行できません。

(注) |

ユーザ ロールに設定された read-write ルールに関係なく、一部のコマンドは、あらかじめ定義された network-admin ロールでのみ実行できます。 |

たとえば、ユーザ A にすべての show コマンドの実行を許可されていても、ユーザ A が network-admin ロールに所属していないかぎり、ユーザ A は show role コマンドの出力を表示できません。

rule コマンドでは特定のロールで実行できる動作を指定します。ルールを構成する要素は、ルール番号、ルール タイプ(許可または拒否)、コマンド タイプ(config 、clear 、show 、exec 、debug など)、および任意の機能名(FSPF、ゾーン、VSAN、fcping、インターフェイスなど)です。

(注) |

この場合、exec CLI コマンドでは、show 、debug 、および clear の各 CLI コマンドのカテゴリに含まれない、EXEC モード内のすべてのコマンドが対象になります。 |

-

同じルール タイプ(許可または拒否):デフォルト ロールと特定のユーザに設定されているロールで同じルール タイプを使用する場合、特定のユーザはデフォルトと設定済みの両方のロールのすべてのルールにアクセスできます。

デフォルト ロール A の場合、次のルールがあります。 rule 5 permit show feature environment rule 4 permit show feature hardware rule 3 permit config feature ssh rule 2 permit config feature ntp rule 1 permit config feature tacacs+特定のユーザにはロール B が割り当てられ、ルールは 1 つあります。 rule 1 permit config feature dpvm特定のユーザは、A と B の両方のルールにアクセスできます。

- 異なるルール タイプ:デフォルト ロールと特定のユーザに設定されているロールで特定のルールのルール タイプが異なる場合、デフォルト ロールによって設定済みロールの競合するルール ステートメントが上書きされます。

デフォルト ロール A の場合、次のルールがあります。 rule 5 permit show feature environment rule 4 permit show feature hardware rule 3 permit config feature ssh rule 2 permit config feature ntp rule 1 permit config feature tacacs+特定のユーザにはロール B が割り当てられ、ルールは 2 つあります。 rule 6 permit config feature dpvm rule 2 deny config feature ntpA と B のルール 2 が競合します。この場合、A は B の競合するルールを上書きし、ユーザには、上書きルールを含む、A と B の残りのルールが割り当てられます。 rule 6 permit config feature dpvm rule 5 permit show feature environment rule 4 permit show feature hardware rule 3 permit config feature ssh rule 2 permit config feature ntp -----------> Overridden rule rule 1 permit config feature tacacs+

SAN-OS リリース 3.3(1c) および NX-OS リリース 4.2(1a) 間のルール変更によるロールの動作への影響

ロールに設定可能なルールは、SAN-OS リリース 3.3(1c) と NX-OS リリース 4.2(1a) 間で修正されています。その結果、SAN-OS リリース 3.3(1c) から NX-OS リリース 4.2(1a) にアップグレード後は、ロールが期待どおりに動作しません。必要な動作を復元するには手動での設定変更が必要です。

ルール 4 およびルール 3:アップグレード後、exec と feature が削除されます。次のようにルール 4 およびルール 3 を変更します。

|

SAN-OS リリース 3.3(1c) のルール |

NX-OS リリース 4.2(1a) でのルールの設定 |

|---|---|

|

rule 4 permit exec feature debug |

rule 4 permit debug |

|

rule 3 permit exec feature clear |

rule 3 permit clear |

ルール 2:アップグレード後、exec feature license は廃止されます。

|

SAN-OS リリース 3.3(1c) のルール |

NX-OS リリース 4.2(1a) のルール |

|---|---|

|

rule 2 permit exec feature debug |

リリース 4.2(1) では使用できません。 |

ルール 9、ルール 8 およびルール 7:アップグレード後、設定するには、機能を有効にする必要があります。SAN-OS リリース 3.3(1c) では、有効にしなくてもこの機能を設定できます。

|

SAN-OS リリース 3.3(1c) のルール |

NX-OS リリース 4.2(1a) でのルールの維持に必要な手順 |

|---|---|

|

rule 9 deny config feature telnet |

リリース 4.2(1) では使用できません。 |

|

rule 8 deny config feature tacacs-server |

アップグレード中に、機能を有効化してルールを維持します。そうしないと、ルールが消失します。 |

|

rule 7 deny config feature tacacs+ |

アップグレード中に、機能を有効化してルールを維持します。そうしないと、ルールが消失します。 |

プロファイルの変更

既存ロールのプロファイルを変更するには、次の手順を実行します。

手順

| ステップ 1 |

switch# configure terminal コンフィギュレーション モードに入ります。 |

| ステップ 2 |

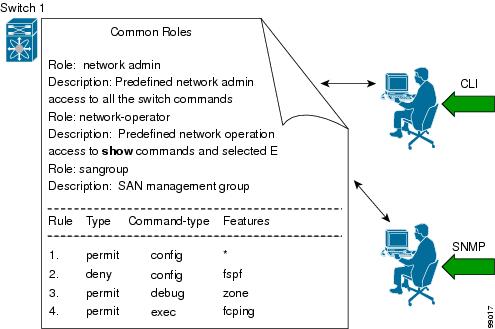

switch(config)# role name sangroup switch(config-role)# 既存のロール sangroup のロール コンフィギュレーション サブモードを開始します。 |

| ステップ 3 |

switch(config-role)# rule 1 permit config switch(config-role)# rule 2 deny config feature fspf switch(config-role)# rule 3 permit debug feature zone switch(config-role)# rule 4 permit exec feature fcping sangroup ロールに属すユーザが、spf config コマンドを除くすべてのコンフィギュレーション コマンドを実行できるようにします。これらのユーザは、zone debug コマンドおよび fcping EXEC モード コマンドも実行できます。 |

| ステップ 4 |

switch(config-role)# no rule 4 ルール 4 を削除し、sangroup が fcping コマンドを実行できないようにします。 |

例

ステップ 3 で、ルール 1 が最初に適用され、sangroup ユーザがすべての config コマンドにアクセスすることが許可されます。次にルール 2 が適用され、sangroup ユーザには FSPF 設定が拒否されます。結果として、sangroup ユーザは fspf コンフィギュレーション コマンドを除く、他のすべての config コマンドを実行できます。

VSAN ポリシーの設定

VSAN ポリシーの設定には、ENTERPRISE_PKG ライセンスが必要です(詳細については、『Cisco MDS 9000 Family NX-OS Licensing Guide』を参照してください)。

選択した VSAN セットだけにタスクの実行が許可されるように、ロールを設定できます。デフォルトでは、どのロールの VSAN ポリシーも許可に設定されているため、すべての VSAN に対してタスクが実行されます。選択した VSAN セットだけにタスクの実行が許可されるロールを設定できます。1 つのロールに対して選択的に VSAN を許可するには、VSAN ポリシーを拒否に設定し、あとでその設定を許可に設定するか、または適切な VSAN を設定します。

(注) |

VSAN ポリシーが拒否に設定されているロールに設定されているユーザは、E ポートの設定を変更できません。これらのユーザが変更できるのは、(ルールの内容に応じて)F ポートまたは FL ポートの設定だけです。これにより、これらのユーザは、ファブリックのコア トポロジに影響する可能性のある設定を変更できなくなります。 |

ヒント |

ロールを使用して、VSAN 管理者を作成できます。設定したルールに応じて、これらの VSAN 管理者は他の VSAN に影響を与えることなく、VSAN に MDS 機能(ゾーン、fcdomain、VSAN プロパティなど)を設定できます。また、ロールが複数の VSAN での処理を許可している場合、VSAN 管理者はこれらの VSAN 間で F ポートまたは FL ポートのメンバーシップを変更できます。 |

VSAN ポリシーが拒否に設定されているロールに属すユーザのことを、VSAN 制限付きユーザと呼びます。

VSAN ポリシーの変更

既存ロールの VSAN ポリシーを変更するには、次の手順を実行します。

(注) |

|

手順

| ステップ 1 |

switch# configure terminal コンフィギュレーション モードに入ります。 |

| ステップ 2 |

switch(config)# role name sangroup switch(config-role)# sangroup ロールのロール コンフィギュレーション サブモードを開始します。 |

| ステップ 3 |

switch(config)# vsan policy deny switch(config-role-vsan)# このロールの VSAN ポリシーを deny に変更し、VSAN を選択的に許可できるサブモードを開始します。 |

| ステップ 4 |

switch(config-role)# no vsan policy deny (オプション)設定されている VSAN ロール ポリシーを削除し、工場出荷時のデフォルト(permit )に戻します。 |

| ステップ 5 |

switch(config-role-vsan)# permit vsan 10-30 このロールが、VSAN 10 ~ 30 に許可されたコマンドを実行できるようにします。 |

| ステップ 6 |

switch(config-role-vsan)# no permit vsan 15-20 (オプション)このロールの権限を、VSAN 15 ~ 20 のコマンドの実行について除外します。したがって、このロールは、VSAN 10 ~ 14、および 21 ~ 30 でコマンドを実行できることになります。 |

フィードバック

フィードバック