Catalyst 6500 シリーズ スイッチ SSL サービス モジュール コンフィギュレーション ノート

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月19日

章のタイトル: 各動作モードの設定

各動作モードの設定

SSLサービス モジュールはスタンドアロン構成、またはContent Switching Module(CSM)と組み合わせた構成のいずれかで稼働します。スタンドアロン構成では、ポリシーベース ルーティングを使用して、セキュアなトラフィックをSSLサービス モジュールに転送します。CSMと組み合わせた構成では、SSLサービス モジュールには暗号化されたクライアント トラフィックのみが転送され、クリア テキスト トラフィックは実サーバに転送されます。

ここではスタンドアロン構成の場合、またはCSMと組み合わせる場合のSSLサービス モジュールの設定方法について説明します。

•![]() 「CSMの設定」

「CSMの設定」

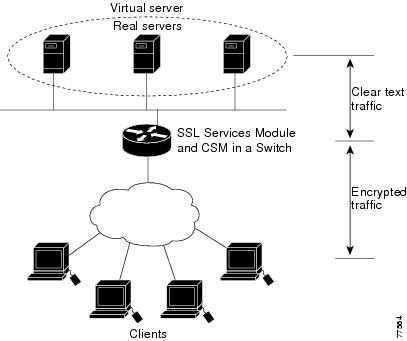

図 5-1に、1台のCatalyst 6500シリーズ スイッチにSSLサービス モジュールおよびCSMを搭載したネットワーク トポロジーの例を示します。

図 5-1 ネットワーク レイアウト例 ― SSLサービス モジュールとCSMを組み合わせた場合

ポリシーベース ルーティングの設定

スタンドアロン構成では、ポリシーベース ルーティングを使用して、暗号化されたSSLトラフィックをSSLサービス モジュールに転送します。

SSLサービス モジュールにポリシーベース ルーティングを設定する場合は、次の注意事項に従ってください。

•![]() それぞれ異なるサブネットにクライアントおよびサーバを設定します。

それぞれ異なるサブネットにクライアントおよびサーバを設定します。

•![]() スイッチに2つのVLAN(各サブネットに1つずつ)を設定します。

スイッチに2つのVLAN(各サブネットに1つずつ)を設定します。

•![]() SSLサービス モジュールのサーバ側VLANにIPインターフェイスを設定します。

SSLサービス モジュールのサーバ側VLANにIPインターフェイスを設定します。

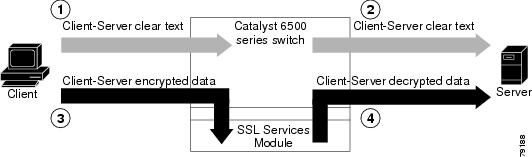

トラフィックの各方向に対応する2つのフローが存在します。クライアントからサーバへのトラフィック フローは、クリア テキストまたは暗号化データとして送信されます(図 5-2を参照)。サーバからクライアントへのトラフィックは、すべてクリア テキストとして送信されます。ただし、サーバからクライアントへのトラフィックがクライアントに転送される前にSSLサービス モジュールで暗号化されるかどうかは送信元ポートによって異なります。

図 5-2 クライアントからサーバへのトラフィック フロー ― スタンドアロン構成

図 5-2では、クライアントはサーバにクリア テキスト トラフィックを送信します(フロー1)。スイッチは、クリア テキスト トラフィックをサーバに転送します(フロー2)。

クライアントは暗号化トラフィックをサーバ(ポート443)に送信します。ポリシーベース ルーティングがトラフィックを代行受信して、SSLサービス モジュールに転送します(フロー3)。SSLサービス モジュールはトラフィックを復号化して、ストリームをwell-knownポート(サーバ上で復号化トラフィックを待機するように設定されたポート)に転送します(フロー4)。

ポリシーベース ルーティングをイネーブルにする手順は、次のとおりです。

CSMの設定

(注) CSMの設定方法の詳細については、次のURLにアクセスして『Catalyst 6500 Series Switch Content Switching Module Installation and Configuration Note』Release 3.1を参照してください。

http://www.cisco.com/univercd/cc/td/doc/product/lan/cat6000/cfgnotes/csm_3_1/index.htm

CSMは、レイヤ4~レイヤ7のパケット情報に基づいて、ネットワーク装置とサーバ ファーム間にハイパフォーマンスのServer Load Balancing(SLB;サーバ ロードバランシング)を実現します。

SSLサービス モジュールとCSMを組み合わせた構成では、SSLサービス モジュールには暗号化されたクライアント トラフィックのみが転送され、クリア テキスト トラフィックは実サーバに転送されます。

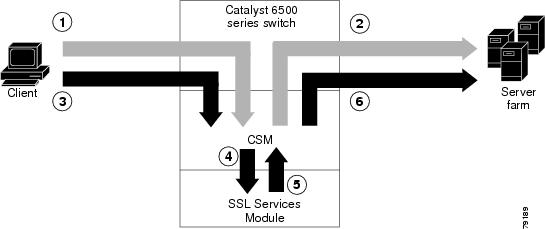

CSMはサーバ ファームの仮想IPアドレス(ポート443)宛てのトラフィックを解析し、宛先IPアドレスを変更しないでSSLサービス モジュールに転送します。構成内にSSLサービス モジュールが複数存在する場合、CSMはSSLサービス モジュール間でトラフィックを負荷分散します。SSLサービス モジュールはトラフィックを復号化して、新しいストリームをCSMに転送して戻します。SSLサービス モジュールは宛先IPアドレス(元のサーバ ファーム仮想IPアドレス)を変更しませんが、ポート変換は実行します。CSMはこの新しい仮想IPアドレスとポートの組み合わせを使用して、サーバ ファーム内のサーバ間でデータを分散させます(図 5-3を参照)。

図 5-3 クライアントからサーバへのトラフィック フロー ― SSLサービス モジュールとCSMを組み合わせた場合

図 5-3では、クリア テキスト トラフィックはクライアントから仮想IPアドレス、非SSLポート(80など)に送信されます(フロー1を参照)。CSMはサーバ ファーム内のサーバ間でクリア テキスト トラフィックを分散させます(フロー2)。

暗号化トラフィックは、クライアントから仮想IPアドレス、SSLポート(443)に送信されます(フロー3)。CSMは暗号化トラフィックをSSLサービス モジュールに転送します(フロー4)。複数のSSLサービス モジュールが存在する場合、CSMはSSLサービス モジュール間で暗号化トラフィックを分散させます。

SSLサービス モジュールはトラフィックを復号化して、仮想IPアドレスおよびCSMのポートに転送します(フロー5)。

CSMはサーバ ファーム内のサーバ間で復号化トラフィックを分散させます(フロー6)。

リターン パス上で、CSMはサーバがデータを伝送したポートをモニタする必要があります。このポートが標準のクリア テキスト ポート(80など)の場合、送信元アドレス以外のデータは変更されずにクライアントに転送されます。クリア テキスト フロー上にサーバNATが設定されている場合、送信元IPアドレスは仮想IPアドレスによって置き換えられます。

トラフィックの宛先が仮想IPアドレスおよびポート443である場合、CSMはこのフローをSSLサービス モジュールに転送します。SSLサービス モジュールはトラフィックを暗号化して、パケット ヘッダー上でポート変換を実行します。SSLサービス モジュールは、送信元ポート443(クライアントが暗号化トラフィックを最初に転送したSSLポート)を使用して、トラフィックをCSMに転送し、CSMがリバース パス トラフィックを処理できるようにします。

VLAN

通常のCSM運用と同様に、クライアントおよびサーバVLANは個別に設定する必要があります。CSMクライアントおよびサーバVLANが同じサブネット上にない場合、CSMはクライアントおよびサーバVLAN間のスイッチとして機能します。

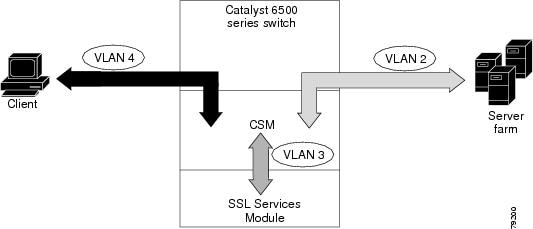

CSMおよびSSLサービス モジュール間でトラフィックを転送できるようにするには、これらの間にVLANを1つ設定する必要があります(図 5-4を参照)。CSMおよびSSLサービス モジュールの間のすべてのフローは、このVLANを通過します。

図 5-4 SSLサービス モジュールとCSMの組み合わせ ― 3 VLANの設定

図 5-4のVLAN 4を通過するのは、クライアントとCSM仮想IPアドレスの間のクリア テキスト トラフィックおよび暗号化トラフィックです。

VLAN 2を通過するのは、サーバおよびクライアント間の次のタイプのトラフィックです。

•![]() クライアントおよびサーバ間のクリア テキスト トラフィック

クライアントおよびサーバ間のクリア テキスト トラフィック

•![]() クライアントから送信され、SSLサービス モジュールによって復号化されたトラフィック

クライアントから送信され、SSLサービス モジュールによって復号化されたトラフィック

•![]() サーバから送信され、SSLサービス モジュールで暗号化する必要があるトラフィック

サーバから送信され、SSLサービス モジュールで暗号化する必要があるトラフィック

VLAN 3を通過するのは、CSMおよびSSLサービス モジュール間の次のタイプのトラフィックです。

•![]() 復号化する必要がある、暗号化されたクライアント トラフィック

復号化する必要がある、暗号化されたクライアント トラフィック

•![]() サーバ ファームに転送する必要がある、復号化されたクライアント トラフィック

サーバ ファームに転送する必要がある、復号化されたクライアント トラフィック

•![]() 暗号化する必要がある、暗号化されていないサーバ トラフィック

暗号化する必要がある、暗号化されていないサーバ トラフィック

•![]() クライアントに転送する必要がある暗号化されたサーバ トラフィック

クライアントに転送する必要がある暗号化されたサーバ トラフィック

サーバ ファーム

SSLサービス モジュールをCSMと組み合わせて使用した場合、CSMは2つのタイプのサーバ ファームを参照します。1番めのサーバ ファームは、一連の実サーバで構成される従来のファームです。このサーバ ファームは、1つまたは複数の仮想サーバIPアドレスにマッピングされます。これらのサーバ宛てのトラフィック上で、サーバNATまたはクライアントNATを機能させるかどうかを選択できます。

2番めのタイプのサーバ ファームは、シャーシに搭載されたSSLサービス モジュールで構成されます。CSMは、これらのSSLサービス モジュールを実サーバとして参照し、これらのモジュール間でSSLトラフィックを分散させます。

仮想サーバ

CSMおよびSSLサービス モジュールを組み合わせた構成でサポートされるすべての実サーバ ファームで、3つのタイプの仮想サーバが必要となります。3タイプの仮想サーバの主な違いは、ポート番号です。クリア テキスト仮想サーバおよびSSL仮想サーバの仮想IPアドレスは同じです。復号化仮想サーバの仮想IPアドレスは、同じ場合と異なる場合があります。3つのタイプの仮想サーバを次に示します。

•![]() クリア テキスト仮想サーバ ― クライアントから送信されたすべてのクリア テキスト トラフィックの宛先です。通常、このトラフィックの宛先はポート80です。CSMは、この仮想サーバに送信されたトラフィックをサーバ ファーム内の実サーバに直接分散させます。SSLサービス モジュールはクリア テキスト仮想サーバに含まれません。

クリア テキスト仮想サーバ ― クライアントから送信されたすべてのクリア テキスト トラフィックの宛先です。通常、このトラフィックの宛先はポート80です。CSMは、この仮想サーバに送信されたトラフィックをサーバ ファーム内の実サーバに直接分散させます。SSLサービス モジュールはクリア テキスト仮想サーバに含まれません。

•![]() SSL仮想サーバ ― クライアントからサーバに送信されるすべてのSSL暗号化トラフィックの宛先です。このトラフィックの宛先はポート443です。CSMは、このタイプのトラフィックをSSLサービス モジュールに転送して復号化します。

SSL仮想サーバ ― クライアントからサーバに送信されるすべてのSSL暗号化トラフィックの宛先です。このトラフィックの宛先はポート443です。CSMは、このタイプのトラフィックをSSLサービス モジュールに転送して復号化します。

•![]() 復号化仮想サーバ ― SSLサービス モジュールがクライアントからのSSLトラフィックを復号化したあと、トラフィックはCSMに転送されて戻され、復号化仮想サーバに送信されます。CSMは、このトラフィックをサーバ ファーム内の実サーバに分散させます。この処理は、クリア テキスト仮想サーバ宛てのトラフィックの場合と同様です。この復号化仮想サーバに関連付けられたポートは、SSLサービス モジュールによって復号化されたトラフィックを待機するように設定された実サーバのポートと一致しなければなりません。

復号化仮想サーバ ― SSLサービス モジュールがクライアントからのSSLトラフィックを復号化したあと、トラフィックはCSMに転送されて戻され、復号化仮想サーバに送信されます。CSMは、このトラフィックをサーバ ファーム内の実サーバに分散させます。この処理は、クリア テキスト仮想サーバ宛てのトラフィックの場合と同様です。この復号化仮想サーバに関連付けられたポートは、SSLサービス モジュールによって復号化されたトラフィックを待機するように設定された実サーバのポートと一致しなければなりません。

スティッキー接続

(注) SSLスティッキー機能を設定するには、CSMでCSMソフトウェアRelease 3.1(1a)以降を稼働させる必要があります。

CSMおよびSSLサービス モジュールを組み合わせた構成において、複数のSSLサービス モジュールが1台のCSMに接続されている場合は、CSM上にSSLスティッキー機能を設定します。これにより、CSMは特定のクライアントからのトラフィックを常に同じSSLサービス モジュールに転送できます。

クライアントおよびSSLサービス モジュール間の接続ごとに、32バイトSSLセッションIDが作成されます。SSLスティッキー機能が設定されている場合、CSMはSSLセッションIDの特定の部分(SSLサービス モジュールのMACアドレス)を参照して、SSLサービス モジュール間でSSLトラフィックを分散させます。

(注) セッションIDを再ネゴシエーションした場合も、SSLサービス モジュールのMACアドレスは、常にSSLセッションIDのバイト位置21~26を占めます。

フィードバック

フィードバック